Linux下的IGMP测试环境搭建

在Linux中使用ping命令测试网络连通性

在Linux中使用ping命令测试网络连通性在Linux操作系统中,有一个非常常用的命令叫做ping。

它是用来测试网络连通性的工具。

通过发送一个ICMP Echo Request包给目标主机,然后等待目标主机返回ICMP Echo Reply包,从而判断两台主机之间是否能够互相通信。

本文将介绍如何在Linux中使用ping命令进行网络连通性测试。

1. 准备工作在开始测试之前,首先需要确保你已经正确地设置了网络连接。

你可以通过以下步骤来验证:1. 打开终端窗口。

2. 输入命令`ifconfig`,查看网络接口的IP地址和状态。

确保网络接口已经正常启用,并且有有效的IP地址。

2. 使用ping命令进行网络连通性测试使用ping命令非常简单,只需要在终端窗口中输入`ping 目标主机IP地址`即可。

以下是ping命令的基本语法:```ping 目标主机IP地址```例如,要测试与目标主机IP地址为192.168.0.1的主机是否连通,只需在终端窗口中输入以下命令:```ping 192.168.0.1```3. 解读ping命令的输出结果当你执行ping命令后,系统将会输出一系列的结果信息。

以下是ping命令输出结果的示例:```PING 192.168.0.1 (192.168.0.1) 56(84) bytes of data.64 bytes from 192.168.0.1: icmp_seq=1 ttl=64 time=0.464 ms64 bytes from 192.168.0.1: icmp_seq=2 ttl=64 time=0.344 ms64 bytes from 192.168.0.1: icmp_seq=3 ttl=64 time=0.372 ms64 bytes from 192.168.0.1: icmp_seq=4 ttl=64 time=0.374 ms...--- 192.168.0.1 ping statistics ---4 packets transmitted, 4 received, 0% packet loss, time 3000msrtt min/avg/max/mdev = 0.344/0.388/0.464/0.050 ms```在这个示例中,我们发送了4个ICMP Echo Request包给目标主机,并且成功收到了4个ICMP Echo Reply包。

LINUX下搭建LANP环境

LINUX下搭建LANP环境LAMP环境的搭建mysql安装1. 上传MySQL压缩包2. tar -zvxf mysql....... //解压MySQL压缩包3. mv mysql... /usr/local/mysql 移动MySQL包到/usr/local/mysql:4. useradd -s /sbin/nologin mysql //建⽴MySQL⽤户5. cd /usr/local/mysql/ //进⼊mysql⽂件6. mkdir -p /data/mysql ; chown -R mysql:mysql /data/mysql //创建⼀个存放数据库的⽂件,并将这个⽂件的所有这者所属组都设定为MySQL7. ./scripts/mysql_install_db --user=mysql --datadir=/data/mysql //执⾏⼀个块脚本,执⾏后⽆需⾃⾏编译。

(-bash:./scripts/mysql_install_db: /usr/bin/perl: 坏的解释器: 没有那个⽂件或⽬录)出现错误,进⾏安装yum install -y perl-Module-Install⽆法安装,经将yum源移动回来后安装成功。

8. ./scripts/mysql_install_db --user=mysql --datadir=/data/mysql //再次执⾏9. cp support-files/f /etc/f //将拷贝⽂件放到etc下⾯,会询问是否覆盖,确认覆盖10. vi /etc/f //修改配置内容# basedir = /usr/local/mysql# datadir = /data/mysql# port = 3306# server_id = 136# socket = /tmp/mysql.sock1. cp support-files/mysql.server /etc//init.d/mysqld //拷贝启动脚本2. vi /etc/init.d/mysqld //修改启动脚本basedir=/usr/local/mysqldatadir=/data/mysql1. chkconfig --add mysqld //将mysql加到服务项2. chkconfig mysqld on //设定开机⾃启3. service mysqld start //启动mysql 如果显⽰是SUCCESS则启动成功4. ps -ef | grep msyqld //查看它的进程5. netstat -ltunp | grep 3306 //查看它的端⼝6. 上传压缩包7. tar -zxvf tar............ | httpd.....解压压缩包8. cd apr-1.6.5 //进⼊aprapache./configure --prefix=/usr/local/apr //编译出make⽂件**注意是否会有报错如果有报错就进⾏安装⼀个依赖包 //除了依赖包可能出现错误意外还有可能出现⽆法编译的情况,如果出现:就使⽤yum将gcc编译器进⾏安装:yum install -y gcc1. yum install -y libtool* //安装libtool依赖包2. ./configure --prefix=/usr/local/apr //重新启动看是否出错3. make &&make install 安装4. cd /退出当前⽬录5. cd apr-util-1.6.1 //进⼊apr另⼀个⽂件夹6. ./configure --prefix=/usr/local/apr-util --with-apr=/usr/local/apr7. make && make install //会报错xml/apr_xml.c:35:19: 致命错误:expat.h:没有那个⽂件或⽬录8. yum install -y expat-devel //安装这个包9. make && make install //再次运⾏make就不会在报错了10. cd httpd........ //进⼊httpd....⽂件中进⾏httpd的配置11. ./configure --prefix=/usr/local/apache2.4 --with-apr=/usr/local/apr --with-apr-util=/usr/local/apr-util --enable-so --enable-mods-shared=most ,命令运⾏结束后会出现报错,和之前的⼀样会显⽰缺少⼀个依赖包。

IGMP Proxy测试

IGMP Proxy Test Report

2011.07.05

1. 测试项目:IGMP Proxy

a. 测试环境(硬件,软件,工具:)

两台PC 机

一台带IGMP Proxy 功能路由器

两根网线

发送端(PC1):PixStream WinSend V1.20 工具

接收端(PC2):VLC media player 0.7.2 工具

b. 测试拓扑:

c. 测试方法: 1. 在PC1上运行发送端程序Winsend ,不需安装直接运行即可,设置参数如下

:

192.168.2.10

192.168.10.5 192.168.2.1

Interface: 输入发送端的IP地址,如192.168.10.5;

IP port: 设置端口号,如8888;

IP address: 设置组播地址,如239.2.2.2;

Open: 打开码流文件,如football_h264_sd.ts;

再点击“Send”,即完成发送端的设置;

2. 在PC2上安装好接收端程序VLC media player,并打开此程序;

File→Open Network Stream:

选择Network,UDP/RTP Multicast,设置组播地址和端口号,点击“OK”;

即可打开网络播放的内容:

d. 测试结果:

在WEB里面,将IGMP Proxy设置为Enable时,VLC播放正常;

在WEB里面,将IGMP Proxy设置为Disable时,VLC播放中断;测试总结:IGMP Proxy项功能OK。

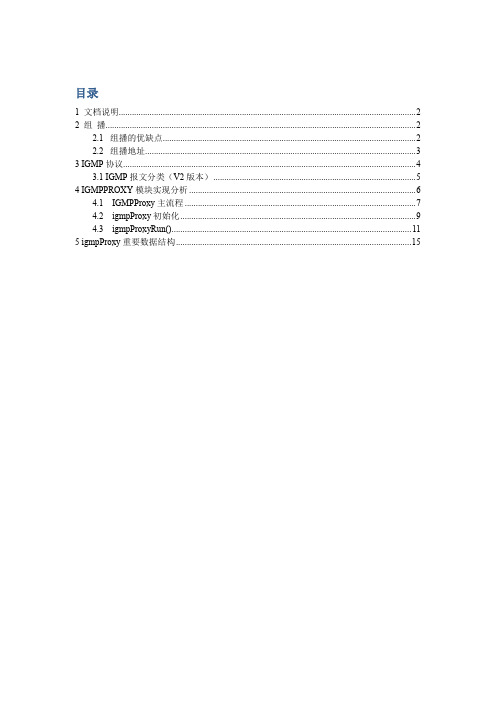

linux igmp 分析

对于通用成员关系查询,需要将 Multicast ip address 设置为 0;对于特定组成员关系查询, 需要将 Multicast ip address 值设置为要查询的组播组地址。

其中 ip 头部中的目的地址为 224.0.0.1 或者要查询的组播组地址 b)成员关系报告

TYPE(0x16)

Max Resp Time

CheckSum

Multicast ip address

Max Resp Time:最大回复时间,此处设置为 0。 需要将 Multicast ip address 值设置为加入的组播组地址。 c)离开组消息

TYPE(0x17)

Max Resp Time

CheckSum

Multicast ip address

a)成员关系查询

TYPE(0x11)

Max Resp Time

CheckSum

Multicast ip address

Max Resp Time:最大回复时间,对于成员关系查询报文,需要设置该时间,组播组成员收 到成员关系查询后,会根据该值来确定回复时间。

有两种成员关系查询报文:通用成员关系查询与特定组成员关系查询。

Max Resp Time:最大回复时间,此处设置为 0。 需要将 Multicast ip address 值设置为离开的组播组地址。其中 ip 头中的目的地址设置为 224.0.0.2 或者要离开的组播组地址

查询器机制:共享网段上组播路由器的选举机制:同一网段上有多个路由器时,具有最新 ip 地址的组播路由器充当查询器。

/*组播组数据库转发表,该结构体将所有的组播组数据库转发项通过 hash 数组连接到一起

*/

struct net_bridge_mdb_htable

linux下的snmp配置及获取信息测试

1)配置snmp,编辑/etc/snmp/snmpd.conf1.1)首选是定义一个共同体名(community),这里是public,及可以访问这个public的用户名(sec name),这里是notConfigUser。

Public相当于用户notConfigUser的密码1.2)定义一个组名(groupName)这里是notConfigGroup,及组的安全级别,把notConfigUser 这个用户加到这个组中。

1.3)定义一个可操作的范围(view)名,这里是all,范围是.11.4)定义notConfigUser这个组在all这个view范围内可做的操作,这时定义了notConfigUser 组的成员可对.1这个范围做只读操作。

1.5)重启snmpd服务1.6)列出snmpd开放端口参考答案:vi /etc/snmp/snmpd.conf做如下修改:# source communitycom2sec notConfigUser default public# groupName securityModel securityNamegroup notConfigGroup v1 notConfigUsergroup notConfigGroup v2c notConfigUser# name incl/excl subtree mask(optional)view all included .1# group context sec.model sec.level prefix read write notifaccess notConfigGroup "" any noauth exact all none none保存退出service snmpd restartnetstat -anp|grep snmp2.1)查看阅读mib-2所管理的信息类别的MIB文件参考答案:more /usr/share/snmp/mibs/RFC1213-MIB.txt3)用snmpbulkwalk命令连接snmp服务器(219.238.238.143),获取snmp服务器的mib-2各种资讯3.1)snmpbulkwalk用于通过SNMPv2 的SNMP GET BULK请求命令与其它网络实体通信,只能用于snmpv2,速度快于snmpwalk3.2)指定共同体为public,协议为snmp2c3.3)获取mib-2的system的数据,即.1.3.6.1.2.1.1(iso->identified organization->dod->internet->mgmt2->mib-2->system)3.4)获取mib-2的interface的数据,即.1.3.6.1.2.1.2(iso->identified organization->dod->internet->mgmt2->mib-2->interface)3.5) 获取mib-2的address translation的数据,即.1.3.6.1.2.1.3(iso->identified organization->dod->internet->mgmt2->mib-2->address translation)3.6)获取mib-2库的ip的数据,即.1.3.6.1.2.1.4(iso->identified organization->dod->internet->mgmt2->mib-2->ip)3.7)获取mib-2库的icmp的数据,即.1.3.6.1.2.1.5(iso->identified organization->dod->internet->mgmt2->mib-2->icmp)3.8)获取mib-2库的tcp的数据,即.1.3.6.1.2.1.6(iso->identified organization->dod->internet->mgmt2->mib-2->tcp)3.9)获取mib-2库的udp的数据,即.1.3.6.1.2.1.7(iso->identified organization->dod->internet->mgmt2->mib-2->udp)3.10)获取mib-2库的snmp的数据,即.1.3.6.1.2.1.11(iso->identified organization->dod->internet->mgmt2->mib-2->snmp)参考答案:snmpbulkwalk -v 2c 219.238.238.143 -c public .1.3.6.1.2.1.1snmpbulkwalk -v 2c 219.238.238.143 -c public .1.3.6.1.2.1.2snmpbulkwalk -v 2c 219.238.238.143 -c public .1.3.6.1.2.1.3snmpbulkwalk -v 2c 219.238.238.143 -c public .1.3.6.1.2.1.4snmpbulkwalk -v 2c 219.238.238.143 -c public .1.3.6.1.2.1.5snmpbulkwalk -v 2c 219.238.238.143 -c public .1.3.6.1.2.1.6snmpbulkwalk -v 2c 219.238.238.143 -c public .1.3.6.1.2.1.7snmpbulkwalk -v 2c 219.238.238.143 -c public .1.3.6.1.2.1.114)查看阅读HOST-RESOURCES的MIB文件参考答案:more /usr/share/snmp/mibs/HOST-RESOURCES-MIB.txt5)查用snmpwalk命令连接snmp服务器(219.238.238.143),获取snmp服务器的HOST-RESOURCES的各种资讯5.1)指定共同体为public,协议为snmpv15.2)获取HOST-RESOURCES的host(所有资源)5.3)获取HOST-RESOURCES的hrSystem(系统日期/时间,初始化设备,内核引导参数,系统当前的登录用户数,当前的进程数,支持的最大进程数)5.4)获取HOST-RESOURCES的hrStorage(内存大小,磁盘大小,使用情况等)5.5)获取HOST-RESOURCES的hrDevice(设备ID,设备类型,对设备的描述,引导盘,挂载分区等) 5.6)获取HOST-RESOURCES的hrSWRun(线上系统的进程ID,进程名,涉及的参数,运行状态等) 5.7)获取HOST-RESOURCES的hrSWRunPerf(线上系统进程占用CPU的时间,占用内存的大小) 5.8)获取HOST-RESOURCES的hrSWInstalledName(已安装的软件包名)和hrSWInstalledDate(已安装的软件包时间)参考答案:snmpwalk -v 1 219.238.238.143 -c public HOST-RESOURCES-MIB::hostsnmpwalk -v 1 219.238.238.143 -c public HOST-RESOURCES-MIB::hrSystemsnmpwalk -v 1 219.238.238.143 -c public HOST-RESOURCES-MIB::hrStoragesnmpwalk -v 1 219.238.238.143 -c public HOST-RESOURCES-MIB::hrDevicesnmpwalk -v 1 219.238.238.143 -c public HOST-RESOURCES-MIB::hrSWRunsnmpwalk -v 1 219.238.238.143 -c public HOST-RESOURCES-MIB::hrSWRunPerfsnmpwalk -v 1 219.238.238.143 -c public HOST-RESOURCES-MIB::hrSWInstalledName snmpwalk -v 1 219.238.238.143 -c public HOST-RESOURCES-MIB::hrSWInstalledDate6)查看阅读IF-MIB的MIB文件参考答案:more /usr/share/snmp/mibs/IF-MIB.txt7)用snmpdelta命令连接snmp服务器(219.238.238.143),监控网卡流量等信息7.1)指定共同体为public,协议为snmpv1,以表格的方式输出结果,显示时间戳7.2)监控IF-MIB::ifInUcastPkts(输入流量),IF-MIB::ifOutUcastPkts(输出流量),格式为<object>.<instance>,如监控本地的第二块网卡instance为27.3)监控ifInDiscards(已经丢弃的收到的数据包的总数),格式同上参考答案:snmpdelta -c public -v 1 -Cs -CT 219.238.238.143 IF-MIB::ifInUcastPkts.2 IF-MIB::ifOutUcastPkts.2 snmpdelta -c public -v 1 -Cs -CT 219.238.238.143 ifInDiscards.28)用snmpnetstat命令连接snmp服务器(219.238.238.143),查看snmp服务器的端口连接信息8.1)指定共同体为public,协议为snmp2c8.2)获取219.238.238.143的所有开放端口状态8.3)获取219.238.238.143的网络接口状态8.4)获取219.238.238.143的TCP协议的开放端口状态参考答案:snmpnetstat -v 2c -c public -a 219.238.238.143snmpnetstat -v 2c -c public -i 219.238.238.143snmpnetstat -v 2c -c public -P tcp 219.238.238.1439)用snmptranslate 命令在MIB OID 在数字和文字名称之间进行转换9.1)用snmptranslate把symbol 格式的HOST-RESOURCES-MIB::hrSystem 转换为numberic 格式的oid,用-On(输出数字格式的oid),使用-IR(允许“随机”访问MIB)9.2)用snmptranslate把symbol 格式的HOST-RESOURCES-MIB::hrSystem 转换为symbol 格式的oid,用-Onf(输出符号格式的oid)9.3)用snmptranslate输出该对象(.dod.internet.mgmt.mib-2)的详细定义,用-Td(包括文字名称、所属MIB、类型、状态、读写权限、描述信息,数字格式的OID)9.4)用snmptranslate打印从指定OID(.1.3.6.1.2.1)开始一直到该OID(.1.3.6.1.2.1)所属的MIB 子树末端的树型结构信息9.5)用snmptranslate导出所有已经加载的MIB 的数据,每个对象一行9.6)用snmptranslate导出所有已经加载的MIB 的对象,并且输出完整的oid 路径9.7)用snmptranslate导出已经加载的所有MIB 的数字格式的oid ,不含值和类型,仅仅有oid 而已9.8)用snmptranslate只输出文字格式的OID 名称而已参考答案:snmptranslate -On -IR HOST-RESOURCES-MIB::hrSystemsnmptranslate -Onf -IR HOST-RESOURCES-MIB::hrSystemsnmptranslate -Td .dod.internet.mgmt.mib-2snmptranslate -Tp .dod.internet.mgmt.mib-2snmptranslate -Tasnmptranslate -Tlsnmptranslate -Tosnmptranslate -Ts10.1)用snmptranslate查询MID OID的数字为1.3.6.1.4.1.2021的详细信息10.2)用snmptranslate列出1.3.6.1.4.1.2021树型结构10.3)用snmpwalk连接219.238.238.143的snmp,通过UCD-SNMP-MIB列出proc的信息10.4)用ps -e找过三个进程,写入到/etc/snmp/snmpd.conf配置文件中,如:keventd,nfsd,bdflush 10.5)重启snmpd服务10.6)再用snmpwalk连接219.238.238.143的snmp,列出proc的信息参考答案:snmptranslate -Td 1.3.6.1.4.1.2021snmptranslate -Tp 1.3.6.1.4.1.2021snmpwalk -v 1 219.238.238.143 -c public .1.3.6.1.4.1.2021.2打开snmpd.conf文件vi /etc/snmp/snmpd.conf找到# Process checks加入:proc keventdproc nfsdproc bdflushservice snmpd restartsnmpwalk -v 1 219.238.238.143 -c public .1.3.6.1.4.1.2021.211.1)用snmpwalk连接219.238.238.143的snmp,通过UCD-SNMP-MIB列出shell脚本的输出信息11.2)编辑/etc/snmp/snmpd.conf文件,加入:exec echotest /bin/echo hello world和exec shelltest /bin/sh /tmp/shtest11.3)编写脚本shtest,输出hello world11.4)重启服务11.5)用snmpwalk连接219.238.238.143的snmp,列出shell脚本的输出信息参考答案:snmpwalk -v 1 219.238.238.143 -c public .1.3.6.1.4.1.2021.8编辑/etc/snmp/snmpd.conf文件vi /etc/snmp/snmpd.conf找到:# Executables/scrīpts在后面加入:exec echotest /bin/echo hello worldexec shelltest /bin/sh /tmp/shtest保存退出cd /tmp/cat > shtest#!/bin/shecho hello worldecho hi thereexit 35service snmpd restartsnmpwalk -v 1 219.238.238.143 -c public .1.3.6.1.4.1.2021.812.1)用snmpwalk连接219.238.238.143的snmp,通过UCD-SNMP-MIB列出磁盘信息12.2)编辑/etc/snmp/snmpd.conf文件,加入根分区和/boot分区12.3)用kill的方式重新读取配置12.4)用snmpwalk连接219.238.238.143的snmp,列出磁盘信息参考答案:snmpwalk -v 1 219.238.238.143 -c public .1.3.6.1.4.1.2021.9编辑/etc/snmp/snmpd.conf文件vi /etc/snmp/snmpd.conf找到:disk checks加入:disk / 10000disk /boot 10000保存退出kill -HUP ps -e|grep snmpd|awk print $1snmpwalk -v 1 219.238.238.143 -c public .1.3.6.1.4.1.2021.913.1)用snmpwalk连接219.238.238.143的snmp,通过UCD-SNMP-MIB列出所有的系统进程13.2)编辑/etc/snmp/snmpd.conf文件,加入:exec .1.3.6.1.4.1.2021.51 ps /bin/ps13.3)用kill的方式重新读取配置13.4)用snmpwalk连接219.238.238.143的snmp,列出系统信息参考答案:snmpwalk -v 1 219.238.238.143 -c public .1.3.6.1.4.1.2021.50编辑/etc/snmp/snmpd.conf文件vi /etc/snmp/snmpd.conf加入:exec .1.3.6.1.4.1.2021.51 ps /bin/ps保存退出kill -HUP ps -e|grep snmpd|awk {print $1}snmpwalk -v 1 219.238.238.143 -c public .1.3.6.1.4.1.2021.50。

linux ltp用法

linux ltp用法标题:理解并掌握Linux LTP的用法引言:Linux LTP(Linux Test Project)是一个功能强大的测试工具,旨在帮助开发人员和系统管理员验证Linux内核及其相关工具的稳定性、可靠性和性能。

本文将逐步介绍Linux LTP的用法,以帮助初学者理解并掌握这一实用工具。

第一步:安装Linux LTP首先,我们需要下载并安装Linux LTP的软件包。

可以从官方网站(通过运行以下命令进行编译和安装:./configuremakemake install这将配置、编译和安装LTP软件包到系统中。

第二步:了解LTP测试套件Linux LTP提供了庞大的测试套件,用于测试Linux内核的各个方面。

我们需要了解这些测试套件及其用法,以便选择适当的测试用例。

LTP测试套件中包含了多个测试目录,每个目录都代表一个不同的测试分类。

例如,文件系统测试、网络测试、进程管理测试等。

通过查看每个目录中的README文件,我们可以获取每个测试分类的说明和用法。

第三步:运行单个测试用例在了解了LTP测试套件的基本信息后,我们可以尝试运行单个测试用例来检查其功能。

以文件系统测试分类为例,我们选择一个简单的测试用例“open01”。

首先,进入文件系统测试目录:cd fs然后,通过运行以下命令来编译和运行测试用例:make open01./open01测试运行完成后,将显示测试结果。

我们可以检查测试用例是否通过或失败,并查看具体的测试输出信息。

第四步:批量运行测试用例除了单个运行测试用例外,我们还可以使用LTP提供的工具来批量运行多个测试用例,以便对整个系统进行全面测试。

LTP提供了一个名为“runltp”的工具,用于执行指定的测试用例集。

假设我们想运行文件系统测试中的所有测试用例,可以运行以下命令:runltp fs这将运行文件系统测试套件中的所有测试用例,并显示每个测试用例的结果。

第五步:分析测试结果测试运行完成后,我们需要分析测试结果以了解系统的稳定性和可靠性。

linux下的snmp配置及获取信息测试

1)配置snmp,编辑/etc/snmp/snmpd.conf1.1)首选是定义一个共同体名(commun ity),这里是pub lic,及可以访问这个public的用户名(sec name),这里是not ConfigUser。

Public相当于用户notCo nfigU ser的密码1.2)定义一个组名(groupN ame)这里是not ConfigGrou p,及组的安全级别,把notCo nfigU ser 这个用户加到这个组中。

1.3)定义一个可操作的范围(view)名,这里是all,范围是.11.4)定义notC onfig U ser这个组在all这个view范围内可做的操作,这时定义了n o tCon figUs er 组的成员可对.1这个范围做只读操作。

1.5)重启snmp d服务1.6)列出snmp d开放端口参考答案:vi /etc/snmp/snmpd.conf做如下修改:# source commun itycom2se c notCon figUs er defaul t public# groupN ame securi tyMod el securi tyNam egroup notCon figGr oup v1 notCon figUs ergroup notCon figGr oup v2c notCon figUs er# name incl/excl subtre e mask(option al)view all includ ed .1# group contex t sec.modelsec.levelprefix read writenotifaccess notCon figGr oup "" any noauth exactall none none保存退出servic e snmpdrestar tnetsta t -anp|grep snmp2.1)查看阅读mib-2所管理的信息类别的M IB文件参考答案:more /usr/share/snmp/mibs/RFC1213-MIB.txt3)用snmpb ulkwa lk命令连接snmp服务器(219.238.238.143),获取snmp服务器的m ib-2各种资讯3.1)snmpbu lkwalk用于通过S NMPv2 的SNMP GET BULK请求命令与其它网络实体通信,只能用于sn mpv2,速度快于sn mpwalk3.2)指定共同体为p ublic,协议为snm p2c3.3)获取mib-2的syst em的数据,即.1.3.6.1.2.1.1(iso->identifiedorganizatio n->dod->internet->mgmt2->mib-2->system)3.4)获取mib-2的inte rface的数据,即.1.3.6.1.2.1.2(iso->identified organi z atio n->dod->internet->mgmt2->mib-2->interf ace)3.5) 获取mib-2的addr ess translation的数据,即.1.3.6.1.2.1.3(iso->identifiedorganization->dod->intern e t->mgmt2->mib-2->addres s translation)3.6)获取mib-2库的ip的数据,即.1.3.6.1.2.1.4(iso->identifiedorganizatio n->dod->internet->mgmt2->mib-2->ip)3.7)获取mib-2库的icm p的数据,即.1.3.6.1.2.1.5(iso->identifiedo rgani z atio n->dod->internet->mgmt2->mib-2->icmp)3.8)获取mib-2库的tcp的数据,即.1.3.6.1.2.1.6(iso->identifiedo rgani z atio n->dod->internet->mgmt2->mib-2->tcp)3.9)获取mib-2库的udp的数据,即.1.3.6.1.2.1.7(iso->identifiedorgani z atio n->dod->internet->mgmt2->mib-2->udp)3.10)获取mib-2库的snm p的数据,即.1.3.6.1.2.1.11(iso->identified organi z atio n->dod->internet->mgmt2->mib-2->snmp)参考答案:snmpbu lkwal k -v 2c 219.238.238.143 -c public .1.3.6.1.2.1.1snmpbu lkwal k -v 2c 219.238.238.143 -c public .1.3.6.1.2.1.2snmpbu lkwal k -v 2c 219.238.238.143 -c public .1.3.6.1.2.1.3snmpbu lkwal k -v 2c 219.238.238.143 -c public .1.3.6.1.2.1.4snmpbu lkwal k -v 2c 219.238.238.143 -c public .1.3.6.1.2.1.5snmpbu lkwal k -v 2c 219.238.238.143 -c public .1.3.6.1.2.1.6snmpbu lkwal k -v 2c 219.238.238.143 -c public .1.3.6.1.2.1.7snmpbu lkwal k -v 2c 219.238.238.143 -c public .1.3.6.1.2.1.114)查看阅读HO ST-RESOURC ES的M IB文件参考答案:more /usr/share/snmp/mibs/HOST-RESOUR CES-MIB.txt5)查用snmp w alk命令连接sn mp服务器(219.238.238.143),获取snmp服务器的H OST-RESOURCES的各种资讯5.1)指定共同体为p ublic,协议为snm pv15.2)获取HOST-RESOUR CES的h ost(所有资源)5.3)获取HOST-RESOUR CES的h r Syst em(系统日期/时间,初始化设备,内核引导参数,系统当前的登录用户数,当前的进程数,支持的最大进程数)5.4)获取HOST-RESOUR CES的h rStor a ge(内存大小,磁盘大小,使用情况等)5.5)获取HOST-RESOUR CES的h r Device(设备ID,设备类型,对设备的描述,引导盘,挂载分区等) 5.6)获取HOST-RESOUR CES的h rSWRu n(线上系统的进程ID,进程名,涉及的参数,运行状态等) 5.7)获取HOST-RESOURC ES的h r SWRu nPerf(线上系统进程占用CPU的时间,占用内存的大小) 5.8)获取HOST-RESOURC ES的h r SWIn s talledNam e(已安装的软件包名)和hrSWInstalledDa te(已安装的软件包时间)参考答案:snmpwa lk -v 1 219.238.238.143 -c public HOST-RESOUR CES-MIB::hostsnmpwa lk -v 1 219.238.238.143 -c public HOST-RESOUR CES-MIB::hrSyst emsnmpwa lk -v 1 219.238.238.143 -c public HOST-RESOUR CES-MIB::hrStor agesnmpwa lk -v 1 219.238.238.143 -c public HOST-RESOUR CES-MIB::hrDevi cesnmpwa lk -v 1 219.238.238.143 -c public HOST-RESOUR CES-MIB::hrSWRu nsnmpwa lk -v 1 219.238.238.143 -c public HOST-RESOUR CES-MIB::hrSWRu nPerfsnmpwa lk -v 1 219.238.238.143 -c public HOST-RESOUR CES-MIB::hrSWIn stall edNam esnmpwa lk -v 1 219.238.238.143 -c public HOST-RESOUR CES-MIB::hrSWIn stall edDat e6)查看阅读IF-MIB的MIB文件参考答案:more /usr/share/snmp/mibs/IF-MIB.txt7)用snmpd elta命令连接sn mp服务器(219.238.238.143),监控网卡流量等信息7.1)指定共同体为p ublic,协议为snm pv1,以表格的方式输出结果,显示时间戳7.2)监控IF-MIB::ifInUc astPk ts(输入流量),IF-MIB::ifOutU c astP kts(输出流量),格式为<object>.<instan ce>,如监控本地的第二块网卡insta nce为27.3)监控ifIn Disca rds(已经丢弃的收到的数据包的总数),格式同上参考答案:snmpde lta -c public -v 1 -Cs -CT 219.238.238.143 IF-MIB::ifInUc astPk ts.2 IF-MIB::ifOutU castP kts.2 snmpde lta -c public -v 1 -Cs -CT 219.238.238.143 ifInDi scard s.28)用snmpn e tsta t命令连接snmp服务器(219.238.238.143),查看snmp服务器的端口连接信息8.1)指定共同体为p ublic,协议为snm p2c8.2)获取219.238.238.143的所有开放端口状态8.3)获取219.238.238.143的网络接口状态8.4)获取219.238.238.143的TC P协议的开放端口状态参考答案:snmpne tstat -v 2c -c public -a 219.238.238.143snmpne tstat -v 2c -c public -i 219.238.238.143snmpne tstat -v 2c -c public -P tcp 219.238.238.1439)用snmpt r ansl a te 命令在MIB OID 在数字和文字名称之间进行转换9.1)用snmpt ranslate把s ymbol 格式的HOS T-RESOURC ES-MIB::hrSyst em 转换为number ic 格式的oid,用-On(输出数字格式的oid),使用-IR(允许“随机”访问MIB)9.2)用snmpt ransl a te把s ymbol 格式的HOS T-RESOURCES-MIB::hrSyst em 转换为sym bol 格式的oid,用-Onf(输出符号格式的oid)9.3)用snmpt ranslate输出该对象(.dod.intern et.mgmt.mib-2)的详细定义,用-Td(包括文字名称、所属MIB、类型、状态、读写权限、描述信息,数字格式的 O ID)9.4)用snmpt ranslate打印从指定OID(.1.3.6.1.2.1)开始一直到该O ID(.1.3.6.1.2.1)所属的MIB 子树末端的树型结构信息9.5)用snmpt ranslate导出所有已经加载的MIB 的数据,每个对象一行9.6)用snmpt ranslate导出所有已经加载的MIB 的对象,并且输出完整的oid 路径9.7)用snmpt ranslate导出已经加载的所有MIB 的数字格式的oid ,不含值和类型,仅仅有oid 而已9.8)用snmpt ranslate只输出文字格式的OID 名称而已参考答案:snmptr ansla te -On -IR HOST-RESOUR CES-MIB::hrSyst emsnmptr ansla te -Onf -IR HOST-RESOUR CES-MIB::hrSyst emsnmptr ansla te -Td .dod.intern et.mgmt.mib-2snmptr ansla te -Tp .dod.intern et.mgmt.mib-2snmptr ansla te -Tasnmptr ansla te -Tlsnmptr ansla te -Tosnmptr ansla te -Ts10.1)用snmpt ranslate查询M ID OID的数字为1.3.6.1.4.1.2021的详细信息10.2)用snmpt ranslate列出1.3.6.1.4.1.2021树型结构10.3)用snmpw alk连接219.238.238.143的sn mp,通过UCD-SNMP-MIB列出p r oc的信息10.4)用ps -e找过三个进程,写入到/etc/snmp/snmpd.conf配置文件中,如:kevent d,nfsd,bdflus h 10.5)重启snmp d服务10.6)再用snmp walk连接219.238.238.143的sn mp,列出proc的信息参考答案:snmptr ansla te -Td 1.3.6.1.4.1.2021snmptr ansla te -Tp 1.3.6.1.4.1.2021snmpwa lk -v 1 219.238.238.143 -c public .1.3.6.1.4.1.2021.2打开snmp d.conf文件vi /etc/snmp/snmpd.conf找到# Proces s checks加入:proc kevent dproc nfsdproc bdflus hservic e snmpdrestar tsnmpwa lk -v 1 219.238.238.143 -c public .1.3.6.1.4.1.2021.211.1)用snmpw alk连接219.238.238.143的sn mp,通过UCD-SNMP-MIB列出s hell脚本的输出信息11.2)编辑/etc/snmp/snmpd.conf文件,加入:exec echote s t /bin/echo hello world和exec shelltest /bin/sh /tmp/shtest11.3)编写脚本sh test,输出hello world11.4)重启服务11.5)用snmpw alk连接219.238.238.143的sn mp,列出shell脚本的输出信息参考答案:snmpwa lk -v 1 219.238.238.143 -c public .1.3.6.1.4.1.2021.8编辑/etc/snmp/snmpd.conf文件vi /etc/snmp/snmpd.conf找到:# Execut ables/scrīpt s在后面加入:exec echote st /bin/echo helloworldexec shellt est /bin/sh /tmp/shtest保存退出cd /tmp/cat > shtest#!/bin/shecho helloworldecho hi thereexit 35servic e snmpdrestar tsnmpwa lk -v 1 219.238.238.143 -c public .1.3.6.1.4.1.2021.812.1)用snmpw alk连接219.238.238.143的sn mp,通过UCD-SNMP-MIB列出磁盘信息12.2)编辑/etc/snmp/snmpd.conf文件,加入根分区和/boot分区12.3)用kill的方式重新读取配置12.4)用snmpw alk连接219.238.238.143的sn mp,列出磁盘信息参考答案:snmpwa lk -v 1 219.238.238.143 -c public .1.3.6.1.4.1.2021.9编辑/etc/snmp/snmpd.conf文件vi /etc/snmp/snmpd.conf找到:disk checks加入:disk / 10000disk /boot 10000保存退出kill -HUP ps -e|grep snmpd|awk print$1snmpwa lk -v 1 219.238.238.143 -c public .1.3.6.1.4.1.2021.913.1)用snmpw alk连接219.238.238.143的sn mp,通过UCD-SNMP-MIB列出所有的系统进程13.2)编辑/etc/snmp/snmpd.conf文件,加入:exec .1.3.6.1.4.1.2021.51 ps /bin/ps13.3)用kill的方式重新读取配置13.4)用snmpw alk连接219.238.238.143的sn mp,列出系统信息参考答案:snmpwa lk -v 1 219.238.238.143 -c public .1.3.6.1.4.1.2021.50编辑/etc/snmp/snmpd.conf文件vi /etc/snmp/snmpd.conf加入:exec .1.3.6.1.4.1.2021.51 ps /bin/ps保存退出kill -HUP ps -e|grep snmpd|awk {print$1}snmpwa lk -v 1 219.238.238.143 -c public .1.3.6.1.4.1.2021.50。

防火墙测试验收方案

防火墙测试验收方案 Final revision by standardization team on December 10, 2020.防火墙测试方案一、引言防火墙是实现网络安全体系的重要设备,其目的是要在内部、外部两个网络之间建立一个安全控制点,通过允许、拒绝或重新定向经过防火墙的数据流,实现对进、出内部网络的服务和访问的审计和控制。

随着网上黑客活动的日益猖獗,越来越多的上网企业开始重视网络安全问题。

特别是近两三年来,以防火墙为核心的安全产品需求市场迅速成长起来,瞬间出现了众多提供防火墙产品的厂家,光国内就有几十家。

各种防火墙品种充斥市场,良莠不齐,有软件的防火墙,硬件的防火墙,也有软硬一体化的防火墙;有面向个人的防火墙,面向小企业的低档防火墙,也有中高档的防火墙,技术实现上有包过滤的防火墙、应用代理的防火墙,也有状态检测的防火墙。

由于防火墙实现方式灵活,种类多,而且往往要与复杂的网络环境整合在一起使用,因此,对防火墙进行测试评估是选购防火墙产品的一个重要环节。

评估测试防火墙是一个十分复杂的工作。

一般说来,防火墙的安全和性能是最重要的指标,用户接口(管理和配置界面)和审计追踪次之,然后才是功能上的扩展性。

但是安全和性能之间似乎常常构成一对矛盾。

在防火墙技术的发展方面,业界一直在致力于为用户提供安全性和性能都高的防火墙产品。

沿着这一方向,防火墙产品经历了以软件实现为主的代理型防火墙,以硬件实现为主的包过滤防火墙,以及兼有包过滤型防火墙的高速性特点和代理性防火墙高安全性特点的状态检测防火墙。

另外,为了使灵活多变,难以掌握的防火墙安全技术能更有效地被广大用户使用,直观易用的界面和详尽明晰的报表审计能力被越来越多的防火墙产品采用,同时,防火墙产品在与网络应用环境整合的过程中也在不断地集成和加入新的网络功能。

因此,当前必须从安全性、性能、可管理性和辅助功能等方面综合进行评测,才能客观反映一个防火墙产品的素质。

IGMPSNOOPING测试软件说明

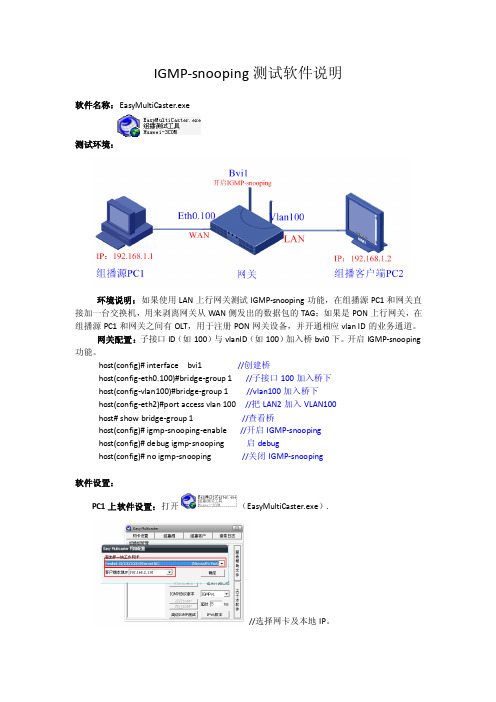

IGMP-snooping测试软件说明软件名称:EasyMultiCaster.exe测试环境:环境说明:如果使用LAN上行网关测试IGMP-snooping功能,在组播源PC1和网关直接加一台交换机,用来剥离网关从WAN侧发出的数据包的TAG;如果是PON上行网关,在组播源PC1和网关之间有OLT,用于注册PON网关设备,并开通相应vlan ID的业务通道。

网关配置:子接口ID(如100)与vlanID(如100)加入桥bvi0下。

开启IGMP-snooping 功能。

host(config)# interface bvi1 //创建桥host(config-eth0.100)#bridge-group 1 //子接口100加入桥下host(config-vlan100)#bridge-group 1 //vlan100加入桥下host(config-eth2)#port access vlan 100 //把LAN2加入VLAN100host# show bridge-group 1 //查看桥host(config)# igmp-snooping-enable //开启IGMP-snoopinghost(config)# debug igmp-snooping 启debughost(config)# no igmp-snooping //关闭IGMP-snooping软件设置:PC1上软件设置:打开(EasyMultiCaster.exe).//选择网卡及本地IP。

//修改组播地址及组播组数量,建立组播组;选择IGMP版本为V2,点击运行IGMP。

//点击组播源菜单,在跳出对话框中点击开始发送/停止发送,控制组播源的组播流发送与停止。

PC2上软件设置:打开(EasyMultiCaster.exe).//选择网卡及本地IP。

//修改组播地址及组播组数量,建立组播组;选择IGMP版本为V2,点击运行IGMP。

linux下LTP测试环境使用说明书

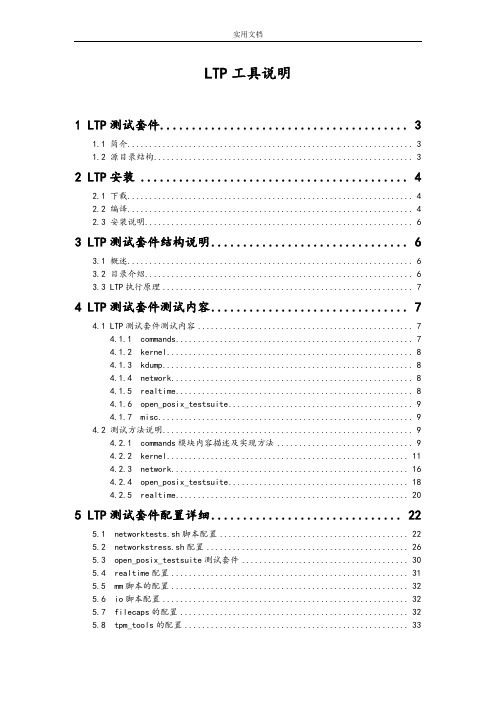

LTP工具说明1 LTP测试套件 (3)1.1 简介 (3)1.2 源目录结构 (3)2 LTP安装 (4)2.1 下载 (4)2.2 编译 (4)2.3 安装说明 (6)3 LTP测试套件结构说明 (6)3.1 概述 (6)3.2 目录介绍 (6)3.3 LTP执行原理 (7)4 LTP测试套件测试内容 (7)4.1 LTP测试套件测试内容 (7)4.1.1 commands (7)4.1.2 kernel (8)4.1.3 kdump (8)4.1.4 network (8)4.1.5 realtime (8)4.1.6 open_posix_testsuite (9)4.1.7 misc (9)4.2 测试方法说明 (9)4.2.1 commands模块内容描述及实现方法 (9)4.2.2 kernel (11)4.2.3 network (16)4.2.4 open_posix_testsuite (18)4.2.5 realtime (20)5 LTP测试套件配置详细 (22)5.1 networktests.sh脚本配置 (22)5.2 networkstress.sh配置 (26)5.3 open_posix_testsuite测试套件 (30)5.4 realtime配置 (31)5.5 mm脚本的配置 (32)5.6 io脚本配置 (32)5.7 filecaps的配置 (32)5.8 tpm_tools的配置 (33)5.9 tcore的配置 (33)5.10 io_floppy的配置 (34)5.11 io_cd 的配置 (34)5.12 cpuhotplug的配置 (34)5.13 adp.sh的配置 (35)5.14 autofs1.sh和autofs4.sh的配置 (36)5.15 exportfs.sh的配置 (36)5.16 isofs.sh的配置 (37)5.17 ltpdmmapper.sh的配置 (37)5.18 ltpfslvm.sh的配置及要求 (38)5.19 ltpfsnolvn.sh的配置及要求 (39)5.20 ltp-scsi_debug.sh的配置及要求 (39)5.21 sysfs.sh的配置及要求 (39)5.22 rpctirpc的配置及要求 (40)5.23 test_selinux.sh的配置及要求 (42)5.24 smack的配置和要求 (43)5.25 perfcounters的配置及要求 (43)5.26 can的配置及要求 (44)5.27 test_robind.sh的配置 (44)6 LTP测试套件使用说明 (45)6.1 概述 (45)6.2 初始测试 (47)6.2.1 runltp使用说明 (47)6.2.2 runalltests.sh脚本说明 (48)1LTP测试套件1.1简介LTP(Linux Test Project)是SGI、IBM、OSDL和Bull合作的项目,目的是为开源社区提供一个测试套件,用来验证Linux系统可靠性、健壮性和稳定性。

Linux下的软件开发与测试环境搭建

Linux下的软件开发与测试环境搭建在软件开发和测试过程中,搭建一个合适的开发与测试环境是非常重要的。

Linux作为一种常用的操作系统,具备了强大的开发和测试功能,本文将针对Linux环境下的软件开发与测试环境搭建进行详细讲解。

一、安装Linux操作系统首先,我们需要在一台计算机上安装Linux操作系统。

目前市面上有许多不同的Linux发行版可供选择,例如Ubuntu、CentOS等。

根据个人喜好和项目要求,选择一款适合的Linux发行版进行安装。

安装完成后,我们需要进行必要的系统配置,例如网络设置、用户管理等。

确保系统安装完毕后,能够正常地连接网络和进行用户登录。

二、软件开发工具的安装1. 编程语言环境的安装根据项目需要,我们可能需要安装不同的编程语言环境,例如C/C++、Java、Python等。

以C/C++为例,我们可以通过以下命令在Linux上安装GCC编译器:sudo apt-get install gcc类似地,通过类似的命令也可以安装其他编程语言的编译器或解释器。

2. 集成开发环境(IDE)的安装在软件开发过程中,使用一个功能强大的集成开发环境可以提高开发效率。

Linux下有许多优秀的开源IDE可供选择,例如Eclipse、IntelliJ IDEA等。

以Eclipse为例,我们可以通过以下步骤进行安装:1)下载Eclipse的安装包,例如eclipse-cpp-2021-06-R-linux-gtk-x86_64.tar.gz。

2)解压安装包,例如通过以下命令解压:tar -zxvf eclipse-cpp-2021-06-R-linux-gtk-x86_64.tar.gz3)进入解压后的目录,并运行eclipse可执行文件:cd eclipse./eclipse安装完成后,按照IDE的提示进行进一步的配置和插件安装,以满足项目开发的需求。

三、软件测试工具的安装在软件开发过程中,测试是非常重要的一环。

Linux操作系统-实验1-环境搭建-指导书-PPT版本-V1

Linux操作系统第一章:Linux简介与系统安装实验一:实验环境搭建一台宿主机(Windows系统)加两台虚拟机(Desktop+Server)要求:(1)掌握VMware虚拟机的安装(2)利用VMware虚拟机安装Ubuntu Linux18.04桌面版操作系统(3)利用VMware虚拟机安装Ubuntu Linux18.04服务器版操作系统(4)从宿主机登录桌面环境和服务器环境(SSH登录)(5)练习涉及到的基本命令,如apt-get、ifconfig、ssh等(6)练习vim编辑文件基本操作等Tips:(1)绘制网络拓扑图(2)把遇到的问题和如何解决记录下来。

实验环境设置☐宿主机(Windows)•网络配置VMware Network Adapter(VMnet8)☐客户机•Ubuntu-Server(ubuntu-18.04.6-live-server-amd64)•Ubuntu-Desktop(ubuntu-18.04.6-desktop-amd64)虚拟机安装安装时网络类型选择NAT方式安装完成后的两台Ubuntu虚拟机宿主机:Windows记录宿主机IP地址客户机1:Ubuntu-Server命令行模式记录IP:192.168.126.130客户机2:Ubuntu-Desktop图形化操作方法记录IP:192.168.126.131NAT模式宿主机:Windows192.168.126.1192.168.126.130192.168.126.131客户机1:Ubuntu-Server客户机2:Ubuntu-DesktopSSH服务1.安装SSH服务2.启动SSH服务3.配置SSH服务(可选)4.验证SSH服务Desktop版客户机安装SSH服务Desktop版客户机安装SSH服务:sudo apt-get install openssh-serverDesktop版客户机启动SSH服务: sudo systemctl start sshDesktop版客户机启动SSH服务: sudo systemctl start sshDesktop版客户机端修改SSH配置文件:端口22修改为1022 vi /etc/ssh/sshd_configSSH验证-从宿主机连接Desktop客户机2: ********************.126.131SSH验证-从宿主机连接Server版客户机1: ***********************.126.130Desktop版客户机查看SSH状态:记录监听端口和连接情况Server版客户端1查看SSH状态Desktop版客户机安装 net-tools:sudo apt-get install net-toolsDesktop版客户机查看IP地址: ifconfigDesktop版客户机查看网络连接情况:Netstat -aServer版客户机查看网络连接情况:Netstat -a。

linux igmp使用

linux igmp使用IGMP(Internet Group Management Protocol,互联网组管理协议)是一个网络协议,它允许主机加入或离开一个多播组,并且可以通过路由器转发多播数据包到需要的主机。

在Linux系统中,我们可以使用IGMP协议来管理多播组。

在本篇文章中,我们将逐步探讨Linux系统中如何使用IGMP协议,并详细说明每个步骤。

第一步:了解IGMP协议IGMP是一种用于IPv4网络的协议,它允许主机加入或离开一个多播组。

当主机需要接收特定多播组的数据时,它会发送IGMP报文请求加入该组。

当主机不再需要接收该组的数据时,它会发送IGMP报文离开该组。

路由器会根据主机发送的IGMP报文来判断如何转发多播数据包。

第二步:安装IGMP软件包在大多数Linux发行版中,默认已经安装了IGMP软件包。

如果你的系统中没有安装IGMP软件包,你需要通过包管理器来安装它。

包管理器的使用方法因不同发行版而异。

例如,在Debian / Ubuntu上,你可以使用以下命令安装IGMP软件包:sudo apt-get install igmp-utils第三步:启用IGMP协议在Linux系统中,默认情况下IGMP是启用的。

你可以通过检查系统的配置文件来确认。

在大多数Linux系统中,IGMP的配置文件是`/etc/sysctl.conf`。

你可以使用以下命令来检查配置文件中IGMP的值:cat /etc/sysctl.conf grep igmp如果输出中包含以下行,则表示IGMP已启用:net.ipv4.igmp_max_memberships = 20第四步:使用IGMP工具Linux系统提供了一些IGMP相关的工具,用于管理和监控多播组。

下面是一些常用的IGMP工具:1. `ip maddr`:用于显示和配置多播组的工具。

它可以查看当前系统加入的多播组,也可以添加或删除多播组。

例如,你可以使用以下命令查看当前系统加入的多播组:ip maddr show2. `tcpdump`:用于抓取和分析网络数据包的工具。

igmpproxy模块原理及实现

防火墙测试验收方案

防火墙测试方案一、引言防火墙是实现网络安全体系的重要设备,其目的是要在内部、外部两个网络之间建立一个安全控制点,通过允许、拒绝或者重新定向经过防火墙的数据流,实现对进、出内部网络的服务和访问的审计和控制。

随着网上黑客活动的日益猖獗,越来越多的上网企业开始重视网络安全问题。

特殊是近两三年来,以防火墙为核心的安全产品需求市场迅速成长起来,瞬间浮现了众多提供防火墙产品的厂家,光国内就有几十家.各种防火墙品种充斥市场,良莠不齐,有软件的防火墙,硬件的防火墙,也有软硬一体化的防火墙;有面向个人的防火墙,面向小企业的低档防火墙,也有中高档的防火墙,技术实现上有包过滤的防火墙、应用代理的防火墙,也有状态检测的防火墙. 由于防火墙实现方式灵便,种类多,而且往往要与复杂的网络环境整合在一起使用,因此,对防火墙进行测试评估是选购防火墙产品的一个重要环节.评估测试防火墙是一个十分复杂的工作。

普通说来,防火墙的安全和性能是最重要的指标,用户接口(管理和配置界面)和审计追踪次之,然后才是功能上的扩展性.但是安全和性能之间似乎往往构成一对矛盾。

在防火墙技术的发展方面,业界向来在致力于为用户提供安全性和性能都高的防火墙产品。

沿着这一方向,防火墙产品经历了以软件实现为主的代理型防火墙, 以硬件实现为主的包过滤防火墙,以及兼有包过滤型防火墙的高速性特点和代理性防火墙高安全性特点的状态检测防火墙。

此外,为了使灵便多变,难以掌握的防火墙安全技术能更有效地被泛博用户使用,直观易用的界面和详尽明晰的报表审计能力被越来越多的防火墙产品采用,同时,防火墙产品在与网络应用环境整合的过程中也在不断地集成和加入新的网络功能。

因此,当前必须从安全性、性能、可管理性和辅助功能等方面综合进行评测,才干客观反映一个防火墙产品的素质。

测试的背景和目的在防火墙产品市场上,产品普通分为高、中、低三档。

考虑到,高档防火墙普遍是各公司最新或者计划推出的产品,证券作为大型的安全产品使用者,使用的防火墙产品以中、高档为主,为了便于横向比较各公司的产品,在本次测试中将统一以中档防火墙产品作为测评的对象。

Linux下IGMP以及多播路由分析

Linux下IGMP以及多播路由分析(转载)最近在做多播这块,顺带研究了一下Linux Kernel对IGMPv3以及多播路由的支持.先简单介绍IGMPv3,一个网络协议总的说来无非多是"一问,一答",当然也有主动的去"报告",IGMPv3也不例外.1.看过IGMPv2以及v1的人会奇怪为什么要v3,v3能带来些什么?1>.IGMPv2/v1是典型的接受任意源多播(Any-Source Multicast)[ASM],即它只是关注多播组,而不关注是谁发送的,这样会有一些问题,比如说,假如一个局域网存在一个多播视频服务器,其它Host在上面点播视频;假如出现一个伪装者,也向这个多播组发送干扰数据,但Host无法辨别,这样可能引起视频的接受断断续续,影响服务的提供,显然这不是很理想;而IGMPv3的提出,就是为了解决这个问题,它提出了源特定多播(Source-Specific Multicast)[SSM],不仅关注多播组,也关注发送多播组的源.2>.包的类型IGMPv3主要有两种包:Type Number (hex) Message Name----------------- ------------0x11 Membership Query0x22 Version 3 Membership Report基于兼容的原因,还有IGMPv2/v1的几种包:0x12 Version 1 Membership Report [RFC-1112] 0x16 Version 2 Membership Report [RFC-2236] 0x17 Version 2 Leave Group [RFC-2236] 关于协议部分更详尽的细节,参考RFC3376(IGMPv3),RFC2236(IGMPv2),RFC1112(IGMPv1)2.Linux Kernel的IGMPv3以及多播路由的实现仔细看了这部分的代码,主要的文件比较少,分别为:igmp.c 内核实现的对IGMP的实现,可以兼容v2/c.ipmr.c 看文件名自然就可以猜测是多播路由的实现.其中,值得参考的文档是Sprint Labs的两份文档,一份是实现架构,一份是测试计划,不过从我读Code来看,这两份文档只具备参考意义,因为kernel的实现并不是按照其实现架构文档来实现的,看igmp.c/ipmr.c的文件注释可以知道多播部分的实现是其它人来实现的,并不遵循该设计文档(也许该实验室是准备实现的,但最终由于某些其它原因由其它人来实现,并且没有采取其设计文档),不过设计思想值得参考,实际的实现比那份设计文档要简洁一些.下面看看一些具体的数据结构,由于部分成员我也没看懂做什么用处,如果你知道,请告诉我:)net_device{}--------| |<------------------|~~~~~~~~| in_device{} ||--------| --------- || ip_ptr |--->| dev |----|--------| |---------|<------------------| | |~~~~~~~~~| ip_mc_list{} ||~~~~~~~~| |---------| --------- |-------- | mc_list |--->|interface|----|---------| |---------||~~~~~~~~~| |multiaddr|--------- |---------||~~~~~~~~~|---------通过上图可以看到3个结构之间的部分关系,我简单说说这三个结构:net_device:针对每个网络设备的一个抽象,比如你用ifconfig看到的eth0,就对应了一个该结构实例.in_device:针对IPv4的网络部分的描诉,因为Linux支持不仅仅是TCP/IP协议族,还用ATM等等,其底层设备是不同的,而对与网络设备的通用部分,用net_device{}描述,而针对不同协议私有部分,则使用不同结构,支持IPv4的设备,就使用该结构.ip_mc_list:描述的自然是IP设备的多播相关信息,我只花出了一个multiaddr,举例说来,我们说"eth0加入了多播组224.0.0.1",multiaddr就记录了该设备加入的一个多播组:224.0.0.1因此,结合上图,可以基本知道一个网络设备,如何记录它加入的多播组.下面来看igmp的处理流程:--------|ip_rcv()|[IP层的总入口]--------|V------------------|ip_local_deliver()|[本地分发,即目的地为本地]------------------|V----------|igmp_rcv()|[分发到IGMP的处理入口] ----------|V------------------------| [处理查询] |[处理报告]V V------------------ -------------------|igmp_heard_query()| |igmp_heard_report()|------------------ -------------------[开始计时器]| ++++++++++++++ |[停止计时器]----> +ip_mc_list{}+<----++++++++++++++|V------------------|igmp_send_report()|------------------在上面的文档里简要介绍了kernel对IGMP包的处理,其实下面才是重点,kernel 怎么处理多播包呢?即多播包怎么路由呢?这又涉及到UNIX常用的一个哲学"数据路径要分离于控制路径(最常见的说法是策略与机制,上面的说法是我自己理解后表述的,因为我老把这两者弄反,呵呵:))",这实际上是两个分离的问题:1).多播包在内核中怎么样被处理?2).该使用什么方法在应用程序中向内核添加路由?说道这里,我再次强调一下,注意区分在网路中的常见角色"Host"和"Router",时刻记得它们本质的区别是重要的:),它们最重要的区别在于是否能够转发包.好了,我们来依次解决上面的两个问题:我们不去考虑MAC层对多播的处理,只是理解就可以了,记得网络设备在MAC层可以实现一个不完全的过滤就可以了,相关知识,参考<TCP/IP详解>卷一,下面我们从IP层开始考虑(认为网卡支持多播,不过现在不支持多播的网卡很少了,呵呵)1>.多播包在kernel的处理流程自然,还是从ip_rcv()起步:),呵呵.##################################################################### ######--------|ip_rcv()|[IP层的总入口]--------|[单播的路由查找入口] V--------------------- ----------------|ip_route_input_slow()|<--|ip_route_input()|[路由查找总入口]--------------------- ----------------|[本地分发] V------------------- -------------------|ip_local_deliver() |<--|ip_route_input_mc()|[多播路由查找入口] ------------------- -------------------|V ***------------- *K*[在MFC中查找] |ip_mr_input()|[多播路由查找入口] *E*++++++++++++++++++ ------------- *R*+Multicast Forwar+------------->| *N*+ding Cache +<-------------V *E*++++++++++++++++++ --------------- *L*^ | |ip_mr_forward()|[根据找到的多播路由转发] ***| | --------------- || | V===================================================================== ======| V ^------------------- ||iset/getsocketopt()|[在应用层添加/删除多播路由] ***------------------- *A**P**P****##################################################################### ####上面是一个简要的流程,下面来稍微具体的谈谈:首先还是以关键的数据结构为开始:(给我看你的流程图而藏起你的表,我将仍然是莫名其妙。

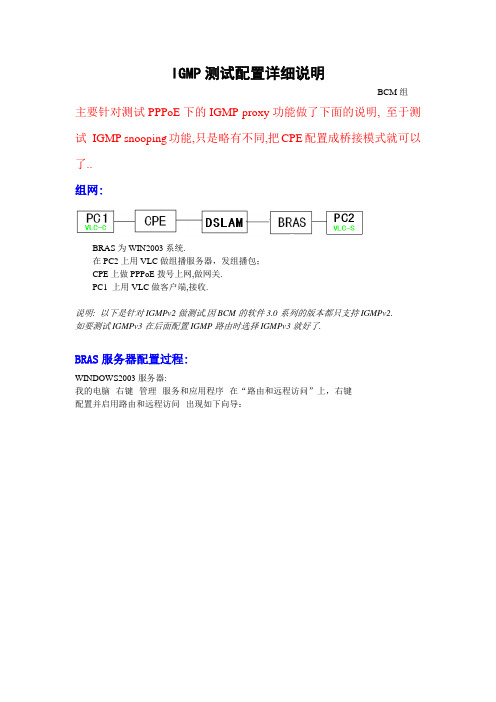

IGMP测试配置详细说明

说明:以下是针对IGMPv2做测试,因BCM的软件3.0系列的版本都只支持IGMPv2.

如要测试IGMPv3在后面配置IGMP路由时选择IGMPv3就好了.

BRAS服务器配置过程:

WINDOWS2003服务器:

我的电脑--右键--管理--服务和应用程序--在“路由和远程访问”上,右键--

IGMP测试配置详细说明

--BCM组

主要针对测试PPPoE下的IGMP proxy功能做了下面的说明,至于测试IGMP snooping功能,只是略有不同,把CPE配置成桥接模式就可以了..

组网:

BRAS为WIN2003系统.

在PC2上用VLC做组播服务器,发组播包;

CPE上做PPPoE拨号上网,做网关.

下面是服务端的VLC配置:

客户端的VLC配置:

要点:1.UDP;2.地址,要和服务器一样; 3.端口,也要和服务器一样.

一个用户创建完毕后,还需要修改如下配置:

双击中“远程访问权限(拨号或VPN)”中的“允许访问”。

下图是配置BRAS同时也做为IGMP路由器,展开:路由和远程访问—IP路由选择—IGMP,

把所有接口都配置路由器,如下图。

----------------------------------------------------------------------------------

配置并启用路由和远程访问--出现如下向导:

下一步:

下一步:

下一步:

下一步:

下一步:

下一步:

“完成”,确定就OK.

下面还要对拨号认证做配置:

经过以上配置后,再添加几个拨号用户就可以拨号了.细节请查看张志国写的《如何安装配置BRAS.doc》:

linux igmp使用

linux igmp使用(原创实用版)目录1.IGMP 简介2.Linux 中 IGMP 的使用方法3.IGMP 的应用实例4.总结正文【IGMP 简介】IGMP(Internet Group Management Protocol,互联网组管理协议)是一种用于在 IP 主机和与之直接相连的路由器之间传递组播成员信息的协议。

IGMP 属于第三层协议,主要作用是在组播组中的主机和路由器之间建立和维护成员关系,使路由器能够知道有哪些主机加入了某个组播组,从而将组播数据包正确地转发到相应的组成员。

【Linux 中 IGMP 的使用方法】在 Linux 系统中,可以通过以下几种方法来使用 IGMP:1.查看和修改 IGMP 配置使用命令行工具`sysctl`可以查看和修改 Linux 系统的 IGMP 配置。

例如,查看当前的 IGMP 配置,可以执行以下命令:```sysctl -p```如果要修改 IGMP 配置,可以执行以下命令:```sysctl -p igmp_max_members```其中,`igmp_max_members`表示 IGMP 组播组的最大成员数。

2.查询 IGMP 组播组成员使用命令行工具`ping`和`ping -c`可以查询某个组播组的成员。

例如,要查询组播组`224.0.0.1`的成员,可以执行以下命令:```ping -c 1 224.0.0.1```3.加入和退出 IGMP 组播组在 Linux 系统中,可以使用`igmpjoin`和`igmpquit`命令来加入和退出 IGMP 组播组。

例如,要加入组播组`224.0.0.1`,可以执行以下命令:```igmpjoin 224.0.0.1```要退出组播组`224.0.0.1`,可以执行以下命令:```igmpquit 224.0.0.1```【IGMP 的应用实例】IGMP 在 Linux 系统中的应用实例主要包括以下几个方面:1.组播通信:通过 IGMP 协议,可以实现组播通信,使多个主机之间进行高效、安全的数据传输。

掌握IGMPv协议IPv组播通信的高级协议与配置

掌握IGMPv协议IPv组播通信的高级协议与配置IGMPv协议(Internet Group Management Protocol,简称IGMP)是一种用于IPv组播通信的协议。

通过掌握IGMPv协议,网络管理员可以实现对组播流量的有效控制和管理。

本文将介绍IGMPv协议的相关知识,包括高级协议和配置方法。

一、IGMPv协议概述IGMPv协议是用于在IPv4网络中进行组播通信的一种协议。

它在主机和组播路由器之间进行通信,使主机能够加入和离开特定的组播组,并在组播流量传输过程中提供控制信息。

IGMPv协议定义了三种角色:组播源(源主机)、组播接收器(接收组播流的主机)和组播路由器。

组播源就是生成和传输组播数据的主机,组播接收器是接收组播数据的主机,而组播路由器则负责管理和转发组播数据。

二、IGMPv协议的工作原理当主机想要加入一个组播组时,它会向所在网络的组播路由器发送IGMP报文,选择加入指定组播组。

路由器收到响应后,会在转发树上动态地创建或更新组播数据转发条目,并将组播数据转发到指定的主机。

当主机不再需要接收组播数据时,会向组播路由器发送离开报文,路由器收到后会相应地更新转发树,并停止向该主机转发组播数据。

三、IGMPv协议的版本目前,IGMPv协议有三个主要版本,分别是IGMPv1、IGMPv2和IGMPv3。

IGMPv1是最早的版本,主要用于支持IPv4网络中的组播通信。

它的功能相对简单,只能进行基本的组播组管理。

IGMPv2在IGMPv1的基础上进行了改进,增加了一些新的功能,如查询报文和延迟报文,提高了组播路由器的效率和稳定性。

IGMPv3是最新的版本,引入了多用户直播(MULD)和源特定多播(SSM)等新特性。

它支持更灵活的组播组管理和更精确的源数据过滤。

四、IGMPv协议的配置方法为了使主机和组播路由器能够正常使用IGMPv协议,需要进行相应的配置。

1. 配置组播路由器组播路由器需要支持IGMPv协议,并在相应的接口上开启IGMP功能。

IGMP协议详解与测试方法

IGMP协议详解与测试方法IGMP(Internet Group Management Protocol,Internet组管理协议)是一种用于IP网络的组播协议。

它允许主机加入到特定的组播组,并通过查询和报告机制通知路由器有关组播组成员的信息。

本文将详细介绍IGMP协议的工作原理,并提供一种测试IGMP功能的方法。

IGMP的工作原理如下:1. 主机加入组播组:主机通过发送IGMP报文加入到组播组。

IGMP 消息有三种类型:查询(Query)、报告(Report)和离开(Leave)。

查询消息由路由器发出,用于了解网络中的组播组成员。

报告消息由主机发出,用于加入到组播组或报告存在。

离开消息由主机发出,用于离开组播组。

2.路由器维护组播组成员表:路由器通过接收IGMP消息维护一个组播组成员表。

当收到报告消息时,路由器将主机添加到对应的组播组成员表中。

当收到离开消息时,路由器将主机从对应的组播组成员表中删除。

3.路由器转发组播流量:当路由器接收到组播数据包时,它会查找组播组成员表,确定需要转发数据包的接口。

然后,路由器根据IP协议的特性将数据包转发到指定接口。

IGMP的测试方法如下:1.确保网络拓扑正确:首先,需要构建一个符合组播网络拓扑的实验环境。

包括至少一个路由器和多个主机,确保它们的IP地址和子网掩码设置正确,并且路由器启用了IGMP功能。

2.观察组播组成员表:使用网络管理工具或命令行工具,查看路由器的组播组成员表。

确认路由器能够正确维护主机的加入和离开。

3. 加入组播组和报告存在:在其中一个主机上执行加入组播组操作,并发送报告消息。

可以使用命令行工具如"igmp join <组播组IP>"执行加入操作,并使用网络抓包工具观察IGMP报文。

4. 离开组播组和报告离开:在加入组播组的主机上执行离开组播组操作,并发送离开消息。

可以使用命令行工具如"igmp leave <组播组IP>"执行离开操作,并使用网络抓包工具观察IGMP报文。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

Linux下的IGMP测试环境搭建--VLC Player的安装和使用2010-03-24 22:34Linux下的IGMP IPV6测试环境搭建所用软件: VLC media player。

# vlc --versionVLC media player 1.0.5 GoldeneyeVLC 版本 1.0.5 Goldeneye编译者**************************.com编译器: gcc version 4.4.3 20100127 (Red Hat 4.4.3-4) (GCC)本程序在法律许可范围内无任何担保。

您可以依照 GNU 一般公众许可证发布它;请查看名为 COPYING 的文件以获取详细信息。

由 VideoLAN 小组编写; 请查看 AUTHORS 文件。

在windows下常用的版本是0.86a,设置比较方便,我在linux下尝试编译0.86a的版本,但是由于0.86a实在太老,解决了N多依赖后,make出现错误。

所以我最终编译的是最新的版本v1.0.5。

1:安装vlc在linux下编译vlc player非常麻烦,因为有一系列的库依赖。

如果在fedora 下,利用yum安装,倒是很方便,执行yum install vlc,很快一切就可以搞定。

下面介绍源代码编译安装方法:官方网站:/vlc/源代码下载地址:/pub/videolan/vlc/编译:./configure --enable-run-as-root–prefix=/root/soft/vlc期间肯定会提示一系列的库依赖,例如libmad,libavcodec等等,当出错的时候,就到google上搜索相关的库,安装即可。

注意,我在configure的时候加了一个选项,--enable-run-as-root,如果不加这个选项,安装完成后,无法以root用户运行vlc。

VLC is not supposed to be run as root. Sorry.If you need to use real-time priorities and/or privileged TCP portsyou can use vlcbak-wrapper (make sure it is Set-UID root andcannot be run by non-trusted users first).2:安装完成之后,就可以运行了。

在shell里输入vlc,即可调出vlc的gui界面。

vlc可以播放绝大多数视频和音频文件,可以作为播放器满足在linux下的娱乐需求。

3:VLC作为节目源播放组播。

点击媒体--》串流,添加一个节目源,点击右下角的串流,点击目标,选中UDP,然后点击添加:在地址栏里填写组播地址,IPV4可以填写239.1.1.1,IPV6则填写[ff02::1%eth0]然后点击下一个,再点击串流。

然后就OK了抓包可以看到,该串流已经正常输出了:4:VLC作为客户端点播视频点击媒体--》打开网络串流,协议选择UDP,IP地址填写[ff02::1%wlan0] (我这里的接口是wlan0),点击播放即可。

5:备注,无论在windows或是linux下的vlc media player,均支持ipv6协议。

要想播放组播流,需要关闭iptables规则echo "2">>/proc/sys/net/ipv4/conf/all/force_igmp_versionvlc 就可以发出igmp v2的报文类别:Linux | | 分享到i 贴吧 | 浏览(221) | 评论(0)下一篇:Linux下(IPV6) Ftp Server安装最近读者:登录后,您就出现在这里。

VLC简介及使用说明•2010年3月15日•1,463 views•技术文档•没有评论一、简介VLC的全名是Video Lan Client,是一个开源的、跨平台的视频播放器。

VLC支持大量的音视频传输、封装和编码格式,完整的功能特性列表可以在这里获得/vlc/features.html,下面给出一个简要的不完整的列表:操作系统:Windows、WinCE、Linux、MacOSX、BEOS、BSD访问形式:文件、DVD/VCD/CD、http、ftp、mms、TCP、UDP、RTP、IP 组播、IPv6、rtsp编码格式:MPEG*、DIVX、WMV、MOV、3GP、FLV、H.263、H.264、FLAC视频字幕:DVD、DVB、Text、Vobsub视频输出:DirectX、X11、XVideo、SDL、FrameBuffer、ASCII控制界面:WxWidgets、QT4、Web、Telnet、Command line浏览器插件:ActiveX、Mozilla(firefox)实际上为了更清晰一点,我们可以反过来说说VLC不支持哪些常见的。

首先是RealVideo(Real的Audio部分支持),因为Real的Video加码器存在版权的问题。

实际上VLC 0.9.0已经加入了RealVideo的支持,但是需要额外的解码器(类似MPlayer)。

另外,VLC不支持3GP的音频格式AMR。

VLC原先是几个法国的大学生做的项目,后来他们把VLC作为了一个开源的项目,吸引了来自世界各国的很多优秀程序员来共同编写和维护VLC,才逐渐变成了现在这个样子。

至于为什么叫VideoLan Client,是因为以前还有一个VideoLan Server 的项目(简称VLS),而目前VLS的功能已经合并到VLC中来,所以VLC不仅仅是一个视频播放器,它也可以作为小型的视频服务器,更可以一边播放一边转码,把视频流发送到网络上。

VLC最为突出的就是网络流的播放功能,例如MPEG2的UDP TS流的播放和转发,几乎是无可替代的。

对普通用户来说,VLC还有一个好处是不影响Windows中的解码器。

VLC 通常不影响也不依赖于系统中自带的解码器(除了realvideo和quicktime的类型),很绿色很环保;更不用担心流氓软件、广告插件之类的恶心的玩意儿。

从程序结构来看,VLC的可扩展性是相当优秀的。

VLC绝大部分用高效的C代码来编写(少量的C++和汇编),但是实现了完全动态的模块化,所有功能包括程序框架本身都是module,可以在运行时载入,这使得VLC可以轻易的扩展多种功能并且容易维护。

它的架构有一点类似于DirectShow的技术。

VLC也很注重版权方面的问题,你可以放心的自由的使用而不需要为版权的问题担心——VLC只包括免费的、自由的库。

VLC基于GPL,因此也可以用于商业应用,只需要保留GPL,以及公开源代码,如果你修改了VLC的话。

下面是VLC相关的一些链接VLC官方网站:/VLC下载页面:/vlc/VLC下载目录(源码和安装包):/pub/videolan/vlc/VLC Nightly Builds:/VLC 开发Wiki:/Developers_CornerVLC Win32第三方库预编译包下载目录:/pub/testing/win32/VLC 官方论坛:/VLC 邮件列表:/developers/lists.html二、Windows平台编译第一步,要创建编译VLC的环境。

VLC在Windows下可以用Msys+MingW 或者Cygwin的方式来编译,二者大同小异,这里主要介绍Cygwin。

Cygwin是一个在Windows下面模拟Linux环境的东西。

它提供了很多库和应用程序,让你可以像在Linux上一样来使用Windows。

你需要在/下载一个cygwin的安装程序setup.exe。

然后选择一个cygwin的源来下载所需要的库,国内的话到ftp:///cygwin/和/pub相对来说会快一点。

第一次安装,除了默认的库以外,我们还需要加入一些库来支持VLC 的编译,包括Archive (目录)unzipzipDevelautoconfautomakebinutilscvsexpatgccgcc-coregcc-g++gcc-mingwgcc-mingw-coregcc-mingw-g++gdb (如果你需要调试的话)gettextgettext-develgit (不一定需要)libiconvlibtoolmakemingw-runtimenasmpatchutilspkg-configsubversionEditorvim (有了它方便点)LibslibgcryptWeb //这两个可以不要,如果你不想编译第三方库curl (optional: for building extras/contrib)wget (optional: for building extras/contrib)然后是下载所需要版本的VLC的源代码。

对于Release版本,可以从这里下载:/pub/videolan/vlc/,如果你需要下载实时最新的库,就要从VLC的源码库上取下来了。

现在VLC改用git了,使用命令: git clone git:///vlc.gitVLC还需要很多第三方的库,你可以取得源码来编译,这部分可以参考Linux上的VLC编译的文章。

在Windows上VLC做了一个编译好的win32第三方库的包,可以从/pub/testing/win32/下载。

包需要解压到根目录‘/’,事实上这些库都位于’/usr/win32-branch’里边。

在cygwin中进入vlc的主目录,运行bootstrap,’./bootstrap’。

在等待它结束之前,我们先来看一下如何配置VLC的编译。

运行‘./configure -h >cfg_opt.txt’就可以把配置的选项信息都输出到 cfg_opt.txt中,然后慢慢来研究。

里面大多是启用、禁用某些特性和功能模块,或者配置某些模块需要的库的路径等信息。

为了方便可以写一个简单的脚本来做这件事,当然这个不是必需的。

PATH=/usr/win32-branch/bin:$PATH \PKG_CONFIG_PATH=/usr/win32-branch/lib/pkgconfig \CPPFLAGS=”-I/usr/win32-branch/include-I/usr/win32-branch/include/ebml” \LDFLAGS=-L/usr/win32-branch/lib \CC=”gcc -mno-cygwin” CXX=”g++ -mno-cygwin” \./configure \–host=i686-pc-mingw32 \–disable-gtk \–enable-nls –enable-sdl –with-sdl-config-path=/usr/win32-branch/bin \–enable-ffmpeg –with-ffmpeg-mp3lame –with-ffmpeg-faac \–with-ffmpeg-zlib –enable-faad –enable-flac –enable-theora \–with-wx-config-path=/usr/win32-branch/bin \–with-freetype-config-path=/usr/win32-branch/bin \–with-fribidi-config-path=/usr/win32-branch/bin \–enable-live555 –with-live555-tree=/usr/win32-branch/ \–enable-caca –with-caca-config-path=/usr/win32-branch/bin \–with-xml2-config-path=/usr/win32-branch/bin \–with-dvdnav-config-path=/usr/win32-branch/bin \–disable-cddax –disable-vcdx –enable-goom \–enable-twolame –enable-dvdread \–enable-release –enable-dca \–enable-mkv \–enable-quicktime –enable-mozilla \–with-mozilla-sdk-path=/usr/win32-branch/gecko-sdk \–enable-mostly-builtin \&& make例如把这个文件保存为‘mybuild’,等bootstrp运行结束之后,我们只需要运行一下 mybuild就会开始配置和编译了。