网络安全系统设备清单

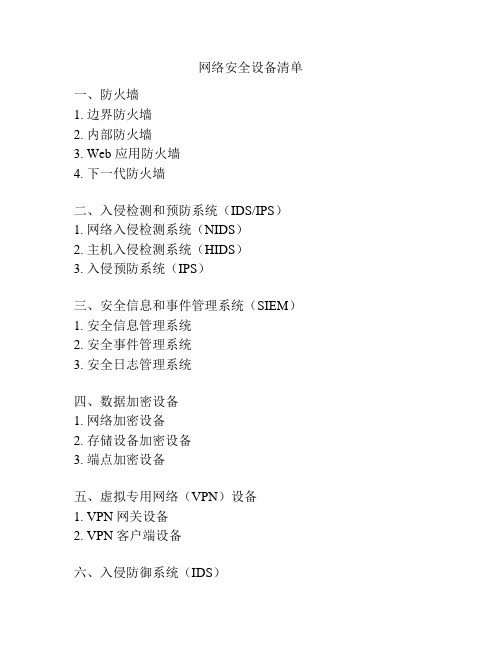

网络安全设备清单

网络安全设备清单

一、防火墙

1. 边界防火墙

2. 内部防火墙

3. Web 应用防火墙

4. 下一代防火墙

二、入侵检测和预防系统(IDS/IPS)

1. 网络入侵检测系统(NIDS)

2. 主机入侵检测系统(HIDS)

3. 入侵预防系统(IPS)

三、安全信息和事件管理系统(SIEM)

1. 安全信息管理系统

2. 安全事件管理系统

3. 安全日志管理系统

四、数据加密设备

1. 网络加密设备

2. 存储设备加密设备

3. 端点加密设备

五、虚拟专用网络(VPN)设备

1. VPN 网关设备

2. VPN 客户端设备

六、入侵防御系统(IDS)

1. 网络入侵防御系统

2. 主机入侵防御系统

七、安全网关设备

1. 网络安全网关

2. 代理服务器

3. 资源安全网关

八、反病毒与恶意软件防护

1. 反病毒软件

2. 恶意软件防护设备

九、网络流量监控与分析设备

1. 网络流量监控设备

2. 网络流量分析设备

十、身份验证与访问控制设备

1. 双因素身份验证设备

2. 访问控制列表设备

十一、安全路由器

1. 安全路由器设备

十二、安全网桥设备

1. 安全网络桥接设备

十三、物理安全设备

1. 门禁设备

2. 视频监控设备

3. 入侵报警设备

十四、安全审计与合规设备

1. 安全审计设备

2. 合规性评估设备

十五、蜜罐与蜜网设备

1. 蜜罐设备

2. 蜜网设备。

网络安全运维设备包括哪些

安全运维管理平台

定义:安全运维管理平台是一种用于管理和监控网络安全的设备,它可以帮助企业及时发现和 应对网络安全威胁。

作用:安全运维管理平台可以帮助企业提高网络安全防护能力,降低安全风险,保障业务稳定 运行。

功能:安全运维管理平台通常包括漏洞扫描、入侵检测、防火墙、数据备份等功能,可以帮助 企业全面监控和保护网络安全。

网络安全运维设备

汇报人:

目录

网络安全运维设备 概述

硬件设备

软件设备

安全运维管理平台

安全运维服务

网络安全运维设备 概述

定义:网络安全运维设备是指用于 保护网络系统免受攻击、检测和响 应安全事件的设备。

主要类型:防火墙、入侵检测系统、 入侵防御系统、安全审计系统、漏 洞扫描系统等。

添加标题

添加标题

● 发展趋势:随着网络安全形势的不断变化,安全操作系统将向智能化、集成化方向发展,提供更加全 面、高效的安全防护能力。

功能:检测和清除病毒、恶意 软件、间谍软件等

工作原理:通过扫描文件、监 控网络流量、分析行为等方式

常见杀毒软件:360安全卫士、 卡巴斯基、诺顿等

发展趋势:人工智能、云计算 等技术在杀毒软件中的应用

定义:安全运维服务是指通过专业的 技术手段,对网络设备、系统、应用 等进行监控、检测、防御、响应和恢 复等操作的服务。

特点:安全运维服务具有专业性、 实时性、全面性等特点,可以帮助 企业提高网络安全防护能力。

添加标题

添加标题

添加标题

添加标题

作用:安全运维服务可以帮助企业及 时发现和应对网络安全威胁,降低安 全风险,保障业务连续性和数据安全。

应用场景:安全运维服务适用于各种 规模的企业和组织,包括政府、金融、 教育、医疗、能源等各个行业。

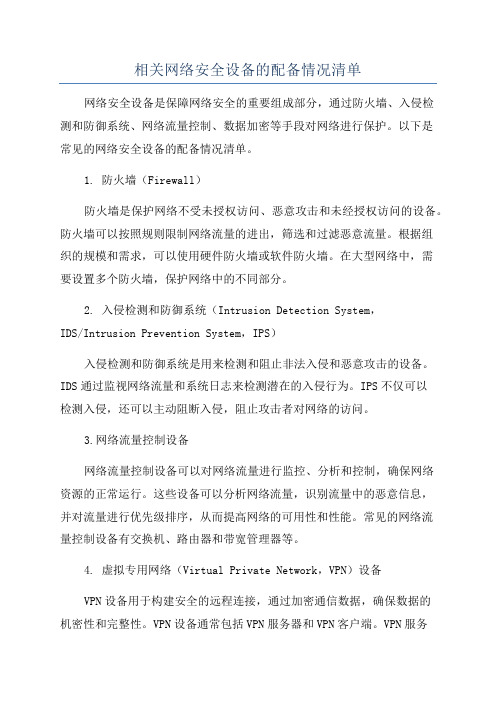

相关网络安全设备的配备情况清单

相关网络安全设备的配备情况清单网络安全设备是保障网络安全的重要组成部分,通过防火墙、入侵检测和防御系统、网络流量控制、数据加密等手段对网络进行保护。

以下是常见的网络安全设备的配备情况清单。

1. 防火墙(Firewall)防火墙是保护网络不受未授权访问、恶意攻击和未经授权访问的设备。

防火墙可以按照规则限制网络流量的进出,筛选和过滤恶意流量。

根据组织的规模和需求,可以使用硬件防火墙或软件防火墙。

在大型网络中,需要设置多个防火墙,保护网络中的不同部分。

2. 入侵检测和防御系统(Intrusion Detection System,IDS/Intrusion Prevention System,IPS)入侵检测和防御系统是用来检测和阻止非法入侵和恶意攻击的设备。

IDS通过监视网络流量和系统日志来检测潜在的入侵行为。

IPS不仅可以检测入侵,还可以主动阻断入侵,阻止攻击者对网络的访问。

3.网络流量控制设备网络流量控制设备可以对网络流量进行监控、分析和控制,确保网络资源的正常运行。

这些设备可以分析网络流量,识别流量中的恶意信息,并对流量进行优先级排序,从而提高网络的可用性和性能。

常见的网络流量控制设备有交换机、路由器和带宽管理器等。

4. 虚拟专用网络(Virtual Private Network,VPN)设备VPN设备用于构建安全的远程连接,通过加密通信数据,确保数据的机密性和完整性。

VPN设备通常包括VPN服务器和VPN客户端。

VPN服务器承担身份验证、加密和解密数据的任务,而VPN客户端用于连接到VPN服务器,建立安全的通信隧道。

5.数据加密设备数据加密设备用于保护敏感数据的安全性,在数据传输或存储过程中对数据进行加密。

常见的数据加密设备有加密硬盘、加密USB存储设备和加密通信软件等。

通过对敏感数据进行加密,即使数据被窃取,攻击者也无法获取其中的明文。

6. 安全信息和事件管理系统(Security Information and Event Management,SIEM)SIEM系统能够收集、分析和报告各种网络安全事件和活动。

网络关键设备和网络安全专用产品目录

网络关键设备和网络安全专用产品目录一㊁网络关键设备序号设备类别范围1路由器整系统吞吐量(双向)ȡ12T b p s整系统路由表容量ȡ55万条2交换机整系统吞吐量(双向)ȡ30T b p s整系统包转发率ȡ10G p p s 3服务器(机架式)C P U数量ȡ8个单C P U内核数ȡ14个内存容量ȡ256G B4可编程逻辑控制器(P L C设备)控制器指令执行时间ɤ0.08微秒二㊁网络安全专用产品序号产品类别产品描述1数据备份与恢复产品能够对信息系统数据进行备份和恢复,且对备份与恢复过程进行管理的产品.2防火墙对经过的数据流进行解析,并实现访问控制及安全防护功能的产品.3入侵检测系统(I D S)以网络上的数据包作为数据源,监听所保护网络节点的所有数据包并进行分析,从而发现异常行为的产品.4入侵防御系统(I P S )以网桥或网关形式部署在网络通路上,通过分析网络流量发现具有入侵特征的网络行为,在其传入被保护网络前进行拦截的产品.5网络和终端隔离产品在不同的网络终端和网络安全域之间建立安全控制点,实现在不同的网络终端和网络安全域之间提供访问可控服务的产品.6反垃圾邮件产品能够对垃圾邮件进行识别和处理的软件或软硬件组合,包括但不限于反垃圾邮件网关㊁反垃圾邮件系统㊁安装于邮件服务器的反垃圾邮件软件,以及与邮件服务器集成的反垃圾邮件产品等.7网络安全审计产品采集网络㊁信息系统及其组件的记录与活动数据,并对这些数据进行存储和分析,以实现事件追溯㊁发现安全违规或异常的产品.8网络脆弱性扫描产品利用扫描手段检测目标网络系统中可能存在的安全弱点的软件或软硬件组合的产品.9安全数据库系统从系统设计㊁实现㊁使用和管理等各个阶段都遵循一套完整的系统安全策略的数据库系统,目的是在数据库层面保障数据安全.10网站数据恢复产品提供对网站数据的监测㊁防篡改,并实现数据备份和恢复等安全功能的产品.11虚拟专用网产品在互联网链路等公共通信基础网络上建立专用安全传输通道的产品.12防病毒网关部署于网络和网络之间,通过分析网络层和应用层的通信,根据预先定义的过滤规则和防护策略实现对网络内病毒防护的产品.13统一威胁管理产品(U TM )通过统一部署的安全策略,融合多种安全功能,针对面向网络及应用系统的安全威胁进行综合防御的网关型设备或系统.14病毒防治产品用于检测发现或阻止恶意代码的传播以及对主机操作系统应用软件和用户文件的篡改㊁窃取和破坏等的产品.。

常用网络安全设备

常用网络安全设备常用网络安全设备指的是在网络环境中起到保护和防御作用的各类设备。

随着互联网的快速发展,网络安全问题日益严峻,各种网络攻击手段层出不穷。

为了保护企业和个人的网络安全,常用网络安全设备成为必不可少的配置之一。

以下是几种常用的网络安全设备及其功能介绍。

1. 防火墙(Firewall)防火墙是一种对网络流量进行监控和过滤的设备,用于保护企业内部网络和外部网络之间的通信安全。

它可以根据规定的安全策略过滤恶意流量,并阻止不符合规定的网络连接。

防火墙分为网络层、传输层和应用层三种,可以对不同层次的网络流量进行检查和控制。

2. 入侵检测系统(Intrusion Detection System, IDS)入侵检测系统用于监视和识别网络中的各类入侵行为,例如恶意软件、网络攻击等。

其原理是通过监测网络中的流量和系统的日志信息来检测可疑的活动。

一旦发现异常行为,IDS会发出警报,并提供相关的安全事件信息,以便管理员采取相应的措施。

3. 入侵防御系统(Intrusion Prevention System, IPS)入侵防御系统是一种集成入侵检测和入侵防御功能于一体的设备。

与IDS类似,IPS也能够监视和识别网络中的入侵行为,并进行警报。

不同的是,IPS还能主动地对可疑行为进行阻止和防御,以防止入侵行为对网络造成危害。

4. 虚拟专用网络(Virtual Private Network, VPN)虚拟专用网络是一种通过公共网络(如互联网)建立起私密的通信连接的技术。

VPN可以通过加密和隧道技术,确保数据在传输过程中的安全性和私密性。

企业和个人可以通过使用VPN,实现远程访问内部网络资源,并确保通信的安全。

5. 反垃圾邮件设备(Anti-Spam Device)反垃圾邮件设备用于过滤和阻止垃圾邮件的传输。

它可以使用各种技术,如黑名单、白名单、关键字过滤等,自动过滤和删除不必要和垃圾的电子邮件,保护用户的邮箱免受垃圾邮件的困扰。

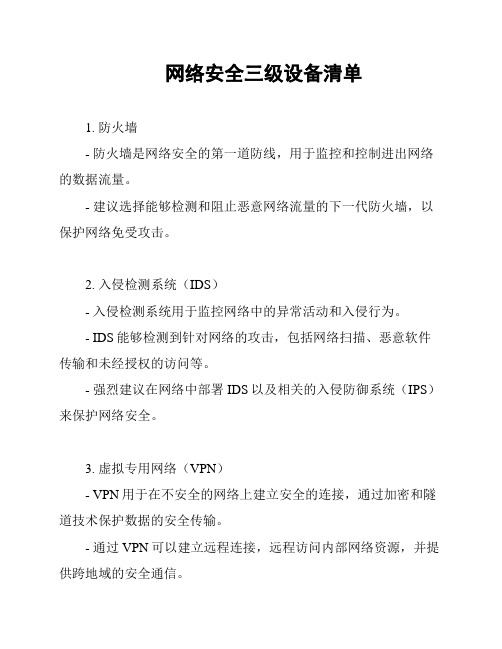

网络安全三级设备清单

网络安全三级设备清单1. 防火墙- 防火墙是网络安全的第一道防线,用于监控和控制进出网络的数据流量。

- 建议选择能够检测和阻止恶意网络流量的下一代防火墙,以保护网络免受攻击。

2. 入侵检测系统(IDS)- 入侵检测系统用于监控网络中的异常活动和入侵行为。

- IDS能够检测到针对网络的攻击,包括网络扫描、恶意软件传输和未经授权的访问等。

- 强烈建议在网络中部署IDS以及相关的入侵防御系统(IPS)来保护网络安全。

3. 虚拟专用网络(VPN)- VPN用于在不安全的网络上建立安全的连接,通过加密和隧道技术保护数据的安全传输。

- 通过VPN可以建立远程连接,远程访问内部网络资源,并提供跨地域的安全通信。

4. 安全网关- 安全网关是一种综合安全设备,用于拦截恶意流量和攻击,同时保护网络中的终端设备。

- 安全网关可以实施内容过滤、反病毒、反垃圾邮件等功能,提高网络的安全性。

5. 安全审计系统- 安全审计系统用于记录和监控网络中的安全事件和操作活动。

- 安全审计可以追踪和分析网络中的安全问题,并提供实时警报和生成安全报告。

6. 可信任的身份认证和访问控制- 保持网络安全的有效手段之一是通过可信任的身份认证和访问控制来限制用户的访问权限。

- 推荐使用强密码和多因素身份验证来提高认证的安全性。

7. 数据备份和恢复- 定期进行数据备份是保护网络免受数据丢失和恶意攻击影响的重要环节。

- 建议采用分布式备份系统并定期测试和验证备份数据的完整性。

以上是一份网络安全三级设备清单,通过合理选用和配置上述设备,可综合提高网络的安全性和保护能力。

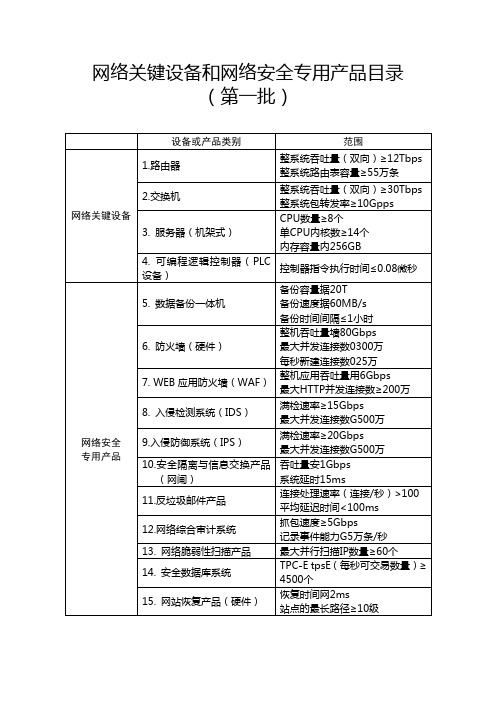

网络关键设备和网络安全专用产品目录第一批

网络安全

专用产品

5.数据备份一体机

备份容量据20T

备份速度据60MB/s

备份时间间隔≤1小时

6.防火墙(硬件)

整机吞吐量墙80Gbps

最大并发连接数0300万

每秒新建连接数025万

7.WEB应用防火墙(WAF)

整机应用吞吐量用6Gbps

最大HTTP并发连接数≥200万

网络关键设备和网络安全专用产品目录

(第一批)

设备或产品类别

范围

网络关键设备

1.路由器

整系统吞吐量(双向)≥12Tbps

整系统路由表容量≥55万条

2.交换机

整系统吞吐量(双向)≥30Tbps

整系统包转发率≥10Gpps

3.服务器(机架式)

CPU数量≥8个

.可编程逻辑控制器(PLC设备)

8.入侵检测系统(IDS)

满检速率≥15Gbps

最大并发连接数G500万

9.入侵防御系统(IPS)

满检速率≥20Gbps

最大并发连接数G500万

10.安全隔离与信息交换产品(网闸)

吞吐量安1Gbps

系统延时15ms

11.反垃圾邮件产品

连接处理速率(连接/秒)>100

平均延迟时间<100ms

12.网络综合审计系统

抓包速度≥5Gbps

记录事件能力G5万条/秒

13.网络脆弱性扫描产品

最大并行扫描IP数量≥60个

14.安全数据库系统

TPC-EtpsE(每秒可交易数量)≥4500个

15.网站恢复产品(硬件)

恢复时间网2ms

站点的最长路径≥10级

校园数字化网络建设清单模板

校园数字化网络建设清单模板目录1校园网络安全系统 (4)1.1.出口防火墙1 (4)1.2出口防火墙2(含上网行为管理模块) (5)13链路负载均衡 (6)1.14态势感知平台 (7)1.5堡垒机 (9)1.6WAF入侵防御系统 (10)1.7VPN (11)18杀毒软件 (12)2校园网 (14)1.11核心交换机 (16)1.224口汇聚交换机 (17)1.324口万兆互联交换机 (17)1.424口千兆管理交换机 (18)1.548口接入交换机 (18)1.624口POE交换机 (18)1.77千兆单模光模块 (19)2.8万兆单模光模块 (19)2.9万兆多模光模块 (19)2.10WIF16无线控制器 (19)2.11无线管理授权 (20)2.12WIF16放装AP (21)2.13WIF16面板API (22)2.14WIF16面板AP2 (22)2.15W1FI6高密AP (23)2.16WIF16室外AP (24)2.17WIF16无线路由器 (24)2.18工程线路网络维护专用工具套装 (24)3设备网 (25)1核心交换机 (25)224口汇聚交换机 (26)324口接入交换机 (26)4240POE交换机 (27)58口POE交换机 (27)6万兆单模光模块 (27)7千兆单模光模块 (28)1校园网络安全系统以学校网络环境及信息系统为保障对象,系统搭建安全技术体系,确保技术体系的安全性与可用性的有机结合,达到适应性的要求。

建设集中的安全管理平台,实现对安全系统的集中管控、分权管理。

建立青山湖校区与东岳校区一体化的网络与信息安全保障体系。

设备清单设备详细参数要求1.1.出口防火墙11.2出口防火墙2(含上网行为管理模块)1.3链路负载均衡14态势感知平台1.5堡垒机1.6WAF入侵防御系统1.7VPN1.8杀毒软件2校园网针对浙江公路技师学院青山湖校区及东岳校区网络系统的具体需求,结合校园网络系统扩建的特点,采用多层网络结构:核心层、汇聚层、接入层。

网络安全设备清单

网络安全设备清单随着互联网的迅猛发展,网络安全问题也日益严峻。

为了保护企业的网络安全,防范网络攻击和泄露风险,各类网络安全设备成为了企业必备的设备之一。

下面是一份网络安全设备清单,以供参考。

1. 防火墙(Firewall):作为网络安全的第一道防线,防火墙用于监控进出网络的流量,根据预定的安全规则对流量进行过滤和控制,确保网络安全和数据保密性。

2. 入侵检测系统(IDS):IDS通过监控网络活动和流量分析来检测和警告潜在的安全漏洞和异常行为。

它可以实时监控网络中的攻击行为,并对异常行为进行警示。

3. 入侵防御系统(IPS):IPS通常与IDS结合使用,不仅可以检测、警报攻击行为,还可以主动应对攻击并进行阻止和修复,增强网络安全的主动防御能力。

4. 虚拟专用网络(VPN):VPN可以通过加密和身份验证技术,建立一个安全的、隔离的通信通道,实现外部网络与内部网络间的安全连接,保护数据在传输过程中的安全性。

5. 安全审计系统(SIEM):SIEM整合了日志管理、安全事件管理、漏洞管理等功能,通过实时收集、分析和报告安全事件,提供全面的安全监控和管理。

6. 数据加密设备:数据加密设备可以对敏感数据进行加密,保护数据在存储和传输过程中的安全性,确保数据不被未经授权的人访问或篡改。

7. 破解防护设备:破解防护设备可以监控和防止黑客使用破解工具对公司网络进行攻击,保护系统安全和敏感信息的不被盗取。

8. 网络流量分析器:网络流量分析器可以帮助企业实时监控和分析网络流量,识别异常流量和攻击行为,及时采取措施进行防范和应对。

9. 权限管理系统:权限管理系统可以对企业的网络资源、应用和数据进行权限控制和管理,确保只有经过授权的用户才能访问资源,减少内部安全漏洞。

10. 安全培训工具:安全培训工具可以帮助企业进行网络安全培训和演练,提高员工的安全意识和应对能力,减少因人为失误而引起的安全漏洞。

11. 恶意软件防护系统:恶意软件防护系统可以识别、阻止和清除各类恶意软件,保护企业的网络设备和数据免受恶意软件的攻击和感染。

常见网络安全设备

常见网络安全设备常见网络安全设备1. 防火墙(Firewall)防火墙是一种用于保护网络和计算机系统免受未经授权访问的设备或软件。

它可以监控网络流量,并根据预定义的安全策略来阻止或允许流量通过。

防火墙能够检测和过滤网络中的恶意数据包,有效地保护网络免受外部攻击。

常见的防火墙有软件防火墙和硬件防火墙。

软件防火墙通常安装在计算机的操作系统中,可以通过配置规则来控制网络流量。

硬件防火墙则是一种独立的设备,可直接连接到网络中,并通过控制进出流量来保护整个网络。

防火墙可以提供基本的网络安全功能,如访问控制、地质转换和NAT(网络地质转换)等。

此外,一些先进的防火墙还内置了入侵检测和预防系统(IDS/IPS),以及虚拟专用网络(VPN)功能,提供更高级的安全性。

2. 入侵检测系统(IDS)入侵检测系统是一种监控网络或计算机系统中的异常活动的设备或软件。

它通过监视网络流量、系统日志和用户行为等来检测可能的攻击。

一旦发现异常活动,IDS会触发警报并采取相应的应对措施。

入侵检测系统可以分为两种类型:基于网络的IDS(NIDS)和基于主机的IDS(HIDS)。

NIDS部署在网络上,通过监听和分析网络流量来检测入侵行为。

HIDS则在主机上运行,监视主机上的活动和系统日志,以便及时发现入侵尝试。

IDS可以识别各种攻击类型,如端口扫描、恶意软件、拒绝服务攻击等。

它可以帮助组织在攻击发生之前就发现入侵行为,并采取相应的措施来保护系统和网络。

3. 入侵防御系统(IPS)入侵防御系统是一种主动防御网络和计算机系统的设备或软件。

它可以监视网络流量,并对可能的入侵行为采取实时响应措施,阻止攻击者进一步入侵。

入侵防御系统可以与入侵检测系统(IDS)相结合,形成IDS/IPS系统。

当IDS检测到入侵行为时,IPS可以立即采取行动,比如阻止恶意流量、断开连接或阻止攻击尝试。

IPS可以防止多种攻击类型,包括恶意软件、漏洞利用和拒绝服务攻击。

网络安全九大设备名称

网络安全九大设备名称网络安全是目前信息化社会中的一个关键问题,随着网络技术的快速发展,网络安全问题也日益突出。

为了保护信息系统的安全性,人们不断研发出各种网络安全设备,下面介绍九种常见的网络安全设备。

1. 防火墙(Firewall):防火墙是一种位于内部网络与外部网络之间的设备,通过筛选网络流量来保护内部网络的安全。

它可以根据预设的规则对传入或传出的网络流量进行过滤和监控,防止不受欢迎的访问和攻击。

2. 入侵检测系统(Intrusion Detection System,IDS):IDS是一种主动监视网络中流经的数据包和流量,以检测和识别潜在的攻击和安全漏洞。

它能够实时监测网络中的异常行为,并发出警报。

3. 入侵防御系统(Intrusion Prevention System,IPS):IPS是一种主动防御措施,用于监视和阻止入侵行为。

它可以根据先前学习到的攻击模式和特征来识别和阻止潜在的攻击者。

4. 虚拟专用网(Virtual Private Network,VPN):VPN是一种通过将数据进行加密和隧道传输来确保通信安全性的技术。

它可以在公共网络上建立一个私密的通道,使远程用户可以安全地访问内部网络资源。

5. 电子邮件安全网关(Email Security Gateway):它是一种用于保护电子邮件系统免受垃圾邮件、恶意软件和网络钓鱼等攻击的设备。

它可以检测和拦截潜在的威胁并保护用户的电子邮件通信。

6. 网络入侵防范系统(Network Intrusion Prevention System,NIPS):NIPS是一种部署在网络边界上的设备,用于监测和阻止网络中的入侵行为。

它可以检测和阻止针对网络层和传输层协议的攻击。

7. 数据加密设备(Data Encryption Device):它是一种用于对敏感数据进行加密和解密的设备。

它可以确保在数据传输、存储和处理过程中的机密性和完整性。

8. 安全信息和事件管理系统(Security Information and Event Management,SIEM):SIEM是一套工具和技术,用于收集、分析和报告来自多个安全设备和日志源的安全事件。

网络关键设备和网络安全专用产品目录(第一批)

满检速率≥15Gbps

最大并发连接数≥500万

9.入侵防御系统(IPS)

满检速率≥20Gbps

最大并发连接数≥500万

10.安全隔离与信息交换产品(网闸)

吞吐量≥1Gbps

系统延时≤5ms

11.反垃圾邮件产品

连接处理速率(连接/秒)>100

平均延迟时间<100ms

12.网络综合审计系统

网络关键设备和网络安全专用产品目录(第一批)

设备或产品类别

范围

网络关键设备

1.路由器

整系统吞吐量(双向)≥12Tbps

整系统路由表容量≥55万条

2.交换机

整系统吞吐量(双向)≥30Tbps

整系统包转发率≥10Gpps

3.服务器(机架式)

CPU数量≥8个

单CPU内核数≥14个

内存容量≥256GB

4.可编程逻辑控制器(PLC设备)

抓包速度≥5Gbps

记录事件能力≥5万条/秒

13.网络脆弱性扫描产品

最大并行扫描IP数量≥60个

14.安全数据库系统

TPC-E tpsE(每秒可交易数量)≥4500个

15.网站恢复产品级

控制器指令执行时间≤0.08微秒

网络安全

专用产品

5.数据备份一体机

备份容量≥20T

备份速度≥60MB/s

备份时间间隔≤1小时

6.防火墙(硬件)

整机吞吐量≥80Gbps

最大并发连接数≥300万

每秒新建连接数≥25万

7.WEB应用防火墙(WAF)

整机应用吞吐量≥6Gbps

最大HTTP并发连接数≥200万

等保二级安全设备表

等保二级安全设备表

等保二级安全设备表是指在信息系统等级保护工程中必备的安

全设备清单,用于确保信息系统的安全性和可靠性。

以下是一个可能包含在等保二级安全设备表中的设备列表:

1. 防火墙:用于监控和控制网络流量,保护内部网络免受外部威胁。

2. 入侵检测系统(IDS):用于监测和识别网络中的入侵行为,及时发现并阻止潜在的攻击。

3. 入侵防御系统(IPS):在检测到入侵行为后,主动采取措施阻止攻击,保护系统免受攻击。

4. 安全审计系统:用于记录和分析系统的安全事件和日志,有助于检测和调查安全事件。

5. 安全网关:用于过滤和检测网络流量,阻止恶意流量进入系统。

6. 数据加密设备:用于对敏感数据进行加密,确保数据在传输和存储过程中的安全性。

7. 虚拟专用网络(VPN)设备:用于建立安全的远程访问通道,保护远程用户的数据传输安全。

8. 安全存储设备:用于存储和保护敏感数据,提供访问控制和数据备份功能。

9. 安全认证设备:用于验证用户身份,确保只有授权用户能够访问系统。

10. 安全监控系统:用于实时监控系统的安全状态,并及时向管理员报警。

请注意,以上只是一个示例列表,实际的等保二级安全设备表可能根据具体的信息系统和安全需求而有所不同。

网络安全常见设备包括

网络安全常见设备包括网络安全是当前社会中非常重要的问题,由于网络攻击和信息泄露的威胁不断增加,许多设备被开发出来以帮助保护计算机和网络免受威胁。

以下是一些常见的网络安全设备。

1. 防火墙: 防火墙是位于网络边界的安全设备,用于监控和过滤进出网络的流量。

它可以根据配置的策略允许或拒绝特定的网络连接,并提供保护免受未经授权的访问和恶意攻击。

2. 入侵检测系统 (IDS): 入侵检测系统是一种用于监视网络流量,以识别和报告可能的入侵活动的设备。

它通过分析网络流量和比对已知的攻击模式来检测入侵。

3. 入侵防御系统 (IPS): 入侵防御系统建立在入侵检测系统的基础上,不仅能够检测入侵行为,还可以主动采取措施来阻止入侵活动。

它可以自动响应入侵行为,封锁攻击者的访问,并提供预防措施来减轻攻击。

4. 虚拟专用网络 (VPN): VPN是一种通过公共网络建立安全和私密连接的技术。

它可以用于远程访问和远程办公,通过加密和隧道协议来保护通信的机密性。

5. 安全路由器: 安全路由器是具有网络层安全功能的路由器,可以提供防火墙、VPN、入侵检测和入侵防御等功能。

它可以在网络层面上实施安全策略,保护网络中的数据和通信。

6. 交换机: 安全交换机是支持网络访问控制和用户认证的交换机。

它可以根据用户身份或网络策略限制用户对网络资源的访问,防止未经授权的用户进入网络。

7. 安全网关: 安全网关是位于网络和互联网之间的设备,用于过滤和监控网络流量。

它可以对流入和流出的数据进行检查,并提供防火墙、防病毒、反垃圾邮件和内容过滤等功能。

8. 安全存储设备: 安全存储设备用于保护存储在存储介质上的数据。

它可以通过数据加密、访问控制和身份认证来保护数据的机密性和完整性。

总结起来,网络安全设备包括防火墙、入侵检测系统、入侵防御系统、虚拟专用网络、安全路由器、交换机、安全网关和安全存储设备等。

这些设备可以帮助保护计算机和网络免受各种威胁并提高网络的安全性。

网络安全设备有哪些?

网络安全设备有哪些?网络安全设备有哪些?网络安全设备是保护网络免受未经授权的入侵和攻击的关键工具。

以下是几种常见的网络安全设备:1.防火墙(Firewall):防火墙是一种用于网络安全的技术,它可以在网络边界上隔离内部网络和外部网络,防止未经授权的访问和数据泄露。

防火墙可以检测和过滤网络流量,并阻止恶意软件和黑客的攻击。

在当今的数字化时代,防火墙已成为保护企业数据安全的重要工具之一。

2.防火墙是一种位于网络边界的安全设备,用于过滤进出网络的数据流量,并阻止未经授权的访问和攻击。

防火墙可以基于IP地址、端口号、协议类型、MAC地址等参数进行过滤和限制,以确保只有符合安全策略的数据流量能够通过。

3.入侵检测系统(IDS):入侵检测系统(IDS)是一种重要的网络安全工具,它能够实时监控网络流量,检测并防止潜在的入侵行为。

IDS通过分析网络流量中的模式和行为,能够及时发现异常操作,如未经授权的访问、恶意代码植入等。

一旦发现异常,IDS会立即触发警报,并采取相应的措施,如隔离被攻击的系统、阻止恶意流量等,以保护网络的安全性和完整性。

IDS 不仅能够对大规模的网络流量进行实时监控,还能够与防火墙等其他安全设备进行联动,形成完整的网络安全防护体系。

因此,IDS对于任何企业和组织来说都是至关重要的,可以有效地防止网络攻击和数据泄露等安全事件的发生。

4.入侵检测系统是一种监测网络流量并识别潜在攻击的网络安全设备。

IDS可以实时监控网络流量,检测异常行为或恶意代码,并及时发出警报或采取相应的安全措施,以防止攻击的进一步传播。

除了上述两种常见的网络安全设备外,还有其他几种重要的网络安全设备,例如:5.反病毒系统(Antivirus):反病毒系统是一种专门用于检测、隔离和清除计算机病毒的软件系统。

随着计算机技术的飞速发展,计算机病毒也日益猖獗,因此反病毒系统在保护计算机安全方面起着越来越重要的作用。

反病毒系统由多个组件构成,包括病毒检测器、病毒隔离器、病毒清除器和病毒数据库等。

网络安全设备清单

禁止没有事先允许的设备访问互联网,并产生报警。

BYOD智能展示

能展示出移动终端的分布情况、终端流量排名和移动应用流量排名。

支持802.X认证

支持802.X认证。

分析周期和频率

可自由设置私接路由器的分析周期和频率。

监控展示

能实现监控列表、私接日志效果展示。

日志分析

日志查询

可对日志进行排序查询,提供国家版权局颁发的《日志分析中心软件著作权》

安全管理

三权分立安全管理体系

审计系统设计内部机密,需内置管理员,审计员,审核员三种权限;管理员无法越过审核员私开审计权限。避免超级管理员的权限过大,降低管理员风险,避免管理端的运维风险,

满足公安部82号令要求

满足公安部82号令要求

提供URL分类自主知识产权、网页过滤技术自主知识产权、内置审计系统自主知识产权证明,以证明厂家满足公安部82号令的安全日志存储需求

网址过滤

网址过滤,必须具备较完整的上网行为管理URL数据库,官网承诺URL条目不少于3000万,支持云模式URL实时在线分类,按照文化、科技、内容的敏感程度、法律等分类,支持不少于140个分类,提供网页过滤技术自主知识产权证明,并加盖原厂商公章。

多阻塞跳转页面

可以建立多个认证页面,供不同的网页策略引用,支持不同用户的不同网页被阻塞后会跳转不同的阻塞页面。

支持用户完全自定义

策略管理

策略配置

支持内置的常用模板策略,方便管理员快速生成策略和支持策略的复制

审计

IM审计

支持对QQ,MSN,webQQ, Yahoo等聊天进行审计,可针对QQ号码进行设置审计或封堵策略

敏感信息审计

可记录论坛发帖账号、发帖内容,并基于关键字过滤发帖内容,对包含敏感关键字的论坛发帖内容在封堵的同时进行声音、邮件、指示灯等多种方式的实时多级报警,方便管理员对违规论坛发帖行为作出快速响应(国家版权局颁发的《数据防泄漏系统软件著作权》),可审计、控制MySQL、Oracle、SQL Server、Postgre等数据库的访问与操作,包括添加、删除、修改、查询等。

网络(交换路由)设备清单

网络设备采购清单表一、主路由器: (2)二、三层核心交换机: (7)大容量全线速的多层交换 (7)IRF智能弹性架构技术 (7)POE(P OWER OVER ETHERNET)远程供电特性 (7)完备的安全控制策略 (8)高可靠性 (8)丰富的QOS策略 (8)多样的管理方式 (9)三、接入交换机: (14)一、主路由器:名称:RT-MSR5006-AC-H31.产品概述H3CMSR50-06是H3C公司推出的一款高性能全千兆宽带路由器,是MSR50系列路由器中的强安全产品。

它主要定位于以太网接入的SMB市场和政府、企业分支机构、网吧等网络环境,如需要高Internet带宽的网吧、酒店和学校等等,如采用以太网光纤接入的电子政务网等等。

H3CMSR50-06全千兆路由器采用高性能处理器,CPU主频达到800M。

并且软件方面支持丰富的安全特性,支持防攻击和应用过滤等功能。

它是H3C公司宽带路由器中的高端产品,是大型网吧用户和大型企业的理想选择。

2.产品特点◇ 全千兆电口和光口,4个千兆接口足以满足一般的应用;◇ 高性能,达到双向千兆线速;◇ 强大的安全功能,支持丰富的防攻击和应用过滤功能;◇ 典型带机量为300-1000台。

2.1全千兆互联MSR50-06提供4个千兆接口(其中两个千兆以太网接口支持光/电可选,另外两个千兆以太网接口只支持电口),可以满足企业核心千兆组网的需求。

设备同时还提供2个光接口,通过加载SFP光模块,实现核心路由器和核心交换机的光纤互联。

2.2高处理性能MSR50-06采用高性能网络处理器,缺省内存配置是512M,Flash大小为16M。

强大的CPU和内存保证了MSR50-06高的转发性能,可以达到千兆线速。

在实际应用中,典型的带机量为300-1000台,适用于信息点众多和对速率要求较高的大型企业和网吧。

2.3多出口负载分担等值路由根据带宽的负载分担是软件的一个新增特性,此特性用于企业网络边缘,对用户的出口流量进行合理分配。

网络安全设备项目产品清单.doc

网络安全设备项目产品清单:

名称品牌型号

单价总价数量

(元)

(元)

防火墙蓝盾BD-ULtraFW-TG83102台99720199440 防病毒网关H3C NS-SecPath F10201台3818038180

安全隔离与信息交换系统网

1台8000080000 闸蓝盾BD-GAP-G-G4000

入侵防御系统H3C NS-SecPath T1060(含双电

1台101804101804

源)

数据库审计系统蓝盾BD-DAA-NS2000(含双电源)2台98000196000 运维安全网关堡垒机蓝盾BD-AMA-U500(含双电源)1台100000200000 核心交换机H3C LS-7503E-M(含双电源)1台8226482264 光纤存储宏杉MS2500G2-16A2台190000380000

主要服务条款

1.光纤存储提供原厂五年免费质保服务,原厂工程师7* 24小时免费上门服务。

其他设备提供原厂三年免费质保、软件及特征库三年免费升级服务。

2、系统集成服务期为三年。

3、提供三年免费涉密数据恢复服务。

4、其他略。

合计:7899681277688。

相关网络安全设备的配备情况清单(新)

相关网络安全设备的配备情况清单(新)相关网络安全设备的配备情况清单

一、概述

网络安全设备是保障网络安全的重要组成部分。

为了确保网络

的安全性和稳定性,我们需要清楚了解公司目前所配备的网络安全

设备情况。

二、网络防火墙

公司目前配备了以下网络防火墙设备:

1. 型号: XYZ

数量: 2台

功能: 提供网络入口处的流量过滤和阻止来自恶意来源的攻击。

2. 型号: ABC

数量: 1台

功能: 实现内外网的隔离和网络访问控制,防止未经授权的访

问和攻击。

三、入侵检测系统(IDS)

公司目前配备了以下入侵检测系统设备:

1. 型号: 123

数量: 3台

功能: 监测网络流量,发现并报告潜在的入侵和未经授权的访问。

2. 型号: DEF

数量: 1台

功能: 实时监测网络中的异常活动和攻击,及时发出警报并采取相应措施。

四、安全网关

公司目前配备了以下安全网关设备:

1. 型号: GHI

数量: 2台

功能: 实现对网络入口和出口的流量监控和过滤,保护网络免受恶意代码和攻击的侵害。

五、安全审计系统

公司目前配备了以下安全审计系统设备:

1. 型号: JKL

数量: 1台

功能: 收集和记录网络日志,实施安全审计和溯源,以便对网

络安全事件进行调查和分析。

六、总结

以上是公司目前所配备的网络安全设备情况清单。

通过这些设

备的有效配备和使用,我们能够提高公司网络的安全性和防御能力,保护公司的商业机密和客户数据免受黑客和恶意攻击的威胁。

谢谢!。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

台

1

27

录像机及分割器

录像机

嵌入式硬盘录像机(8路)

国产

台

1

28

嵌入式硬盘录像机(12路)

国产

台

1

29

250G硬盘(配录像机用)

配套

个

4

30

视频控制

16路视频分割器(用于监控室)

国产

个

2

31

4路视频切换器(用于监ຫໍສະໝຸດ 室)国产个2

32

视频设备

摄像头

室内红外低照度半球摄像机(进口品牌)

可选:SAMRIM、SONY、三星

可选:锐捷、CISCO思科、H3C;

台

1

18

二层交换机

24口智能网管交换机(带两扩展槽)参数:背板带宽≥12.8G;线速包转发率≥6.6M;

台

3

19

防火墙

百兆防火墙/VPN网关

物理参数:固化7个百兆端口,包括4个交换端口,性能不受规则数及会话数的影响

台

1

20

服务器

服务器

四核英特尔至强处理器5335 2.0GHz/EM64T,1066MHz前端总线, 8MB L2缓存(最大支持2个CPU), 2*1GB PC2-5300 fully buffered DIMMs DDR2 ECC(最大12插槽), 0GB SAS热插拔硬盘(可内置6个硬盘),双千兆以太网适配器,CD-RW/DVD-ROM Combo,3年免费保修

磐安县玉山镇中心小学网络安全设备清单

一、综合布线

序号

设备类型

设备名称

具体参数

品牌

单位

数量

1

综合布线

终端布线

RJ45非屏蔽超五类网线

可选:IBM ACS、FOREVER、Leviton

捆

10

2

水晶头、套等

套

35

3

标号管

个

35

4

超五类网络模块

个

35

5

防尘面板(按实际用另计算)

个

35

6

标准底座(按实际用另计算)

国产

项

1

50

空调(格力2匹)

国产

台

2

51

玻璃隔墙(玻璃、配件材料及施工)

国产

项

1

52

防雷保护

防雷系统

ASP AM2/3防雷箱

国产

套

1

53

ASP防雷插座

个

2

54

机房地板地线(BVV6平方铜芯线)

国产

米

35

55

防雷箱地线(BVV8平方铜芯线)

米

100

56

机房电源线(BVV6平方铜芯线)

米

60

57

小计

个

35

7

配线部分

非屏蔽跳线(2~3米)(按实际用另计算)

条

70

8

标准理线架

个

2

9

标准配线架(24口)

个

2

10

布线PVC管槽、配件等(按实际信息点另计算)

国产

点

35

11

语音电话布线(采有三类线)

国产

点

12

12

机柜

金盾22U配接入交换机用(评标室用)

国产

个

1

13

视频布线

线材

视频线RVV75-5

国产

米

1500

套

1

43

机房装修(含空调)

机房地板

防静电地板(600X600钢制高承载型地板)

国产

㎡

20

44

地板配套支架等

国产

㎡

20

45

地板施工安装(含开口、钻孔等)

定制

㎡

20

46

地板门口封边(大理石或其它)

定制

项

1

47

机房天花

天花吊顶(含材料、配件及安装)

国产

㎡

0

48

照明灯具

国产

项

0

49

隔墙

隔墙配套(铁支架、铝塑板材料及施工)

套

6

33

室外防水低照度半球摄像机(进口品牌)

套

1

34

辅助设备

室外红外灯

个

1

35

高保真拾音器

个

6

36

监听设备

监控音箱(用于监控室)

国产

个

2

37

显示器

监控用CRT显示器(20寸)

国产

台

4

38

17"CRT显示器(录像机用)

国产

台

2

39

触摸屏查询系统

触摸屏

触摸屏(带17“液晶)17.1英寸SGS红外智能感应触摸屏,免维护、抗光干扰、防刮防暴、性能稳定技术成熟、防尘防污防水、适应性强(款式技术要求相当于首钢环星i5060-17LB触摸一体机)

要求品牌电脑

台

1

41

应用软件

操作系统

Microsoft Windows2003操作系统(服务器标准版)

microsoft

套

1

42

防病毒软件

Virus企业网络版杀毒软件/基于B/S架构的集中式管理/1管理中心+5服务端+30用户+1年病毒库升级服务

可选:Ahn安博士、MACFEE、Virus驱逐舰;提供厂家投标授权书确保正版

14

电源线

国产

米

1200

15

配件

摄像头专用电源

国产

个

15

16

布线PVC管槽、配件等

国产

点

15

17

网络设备(要求五年保修)

三层交换机

IPv4/IPv6双协议三层交换机(24FE口+4千兆端口)参数:背板带宽≥37.6G;IPv4/IPv6包转发率≥9.6M;4个SFP光接口和4个电口接口,光口和电口复用;(提供IPv6 Ready第二阶段认证证书)

投标的品牌要求通过ISO9001:2000质量标准认证;通过国家3C认证;符合国家信息产业部发布的《触摸查询一体机通用规范》标准;符合SGS体系标准;提供证明材料及厂家投标授权书

台

1

40

电脑主机

945GC/ICP 420/512MDDRII/SATA280G(7200转) /声卡/集成百兆网卡/集成显卡/键盘/USB光电鼠标/180W电源/三年有限保修

要求同一品牌

台

1

21

阵列卡

ServeRAID-8k SAS Controller

块

1

22

硬盘

146GB 15K3.5”SAS热插拔HDD

块

4

23

显示器

15”液晶彩显

台

1

24

网络机柜

核心交换机柜(42U、加深)

国产

个

2

25

电源

稳压电源

中大10KVA精密稳压电源

国产

台

1

26

UPS电源

APC 5KVA纯在线式UPS电源(配1小时电池)