网络安全对称密码学精品PPT课件

合集下载

对称加密原理ppt课件

非对称密钥算法(asymmetric cipher)

• 加密密钥和解密密钥不相同,从一个很难推出另一个 • 系统称为非对称加密、或双密钥加密(public-key cipher) 、公钥加密 • 公开密钥算法用一个密钥进行加密, 而用另一个进行解密 • 其中的加密密钥可以公开,又称公开密钥(public key),简称公钥。解密密

解密过程与加密过程基本相同。规则如下:用密文 作为算法的输入,但以相反顺序使用子密钥Ki

意味着加密和解密不需要用两种不同的方法。

38

Feistel结构定义

•加密: Li = Ri-1; Ri = Li-1F(Ri-1,Ki)

•解密: Ri-1 = Li

Li-1 = RiF(Ri-1,Ki)

IDEA,RCx,CAST等

90年代对称密钥密码进一步成熟 Rijndael,RC6, MARS,

Twofish, Serpent等出现

2001年Rijndael成为DES的替代者

10

目录

1. 密码学的起源、发展和现状 2. 密码学基本概念 3. Feistel加密结构

11

基本概念

密码学(Cryptology): 是研究信息系统安全

少的信息就可预言加密的整个结构

29

恺撒密码的改进

已知加密与解密算法

C=E(p)=(p+k)mod(26) p=D(C)=(C-k)mod(26)

25个可能的密钥k 明文的语言是已知的且易于识别

30

置换

通过执行对明文字母的置换,重排明文中的 每一个元素。

若该明文被视为一个比特序列,则置换涉及 到用密文比特模式代替明文比特模式

这一原则已得到普遍承认,成为判定密码强度的衡

• 加密密钥和解密密钥不相同,从一个很难推出另一个 • 系统称为非对称加密、或双密钥加密(public-key cipher) 、公钥加密 • 公开密钥算法用一个密钥进行加密, 而用另一个进行解密 • 其中的加密密钥可以公开,又称公开密钥(public key),简称公钥。解密密

解密过程与加密过程基本相同。规则如下:用密文 作为算法的输入,但以相反顺序使用子密钥Ki

意味着加密和解密不需要用两种不同的方法。

38

Feistel结构定义

•加密: Li = Ri-1; Ri = Li-1F(Ri-1,Ki)

•解密: Ri-1 = Li

Li-1 = RiF(Ri-1,Ki)

IDEA,RCx,CAST等

90年代对称密钥密码进一步成熟 Rijndael,RC6, MARS,

Twofish, Serpent等出现

2001年Rijndael成为DES的替代者

10

目录

1. 密码学的起源、发展和现状 2. 密码学基本概念 3. Feistel加密结构

11

基本概念

密码学(Cryptology): 是研究信息系统安全

少的信息就可预言加密的整个结构

29

恺撒密码的改进

已知加密与解密算法

C=E(p)=(p+k)mod(26) p=D(C)=(C-k)mod(26)

25个可能的密钥k 明文的语言是已知的且易于识别

30

置换

通过执行对明文字母的置换,重排明文中的 每一个元素。

若该明文被视为一个比特序列,则置换涉及 到用密文比特模式代替明文比特模式

这一原则已得到普遍承认,成为判定密码强度的衡

网络安全课件-密码学篇

3

区块链技术

运用区块链的去中心化和不可篡改性,增强密码学的安全性。

安全意识教育

社交工程

提高员工对社交工程攻击和 钓鱼邮件的警惕。

弱密码

教育员工创建和使用强密码 来保护个人和组织的数据。

数据备份

加强数据备份意识,及时备 份重要数据,减少数据丢失 的风险。

总结

1 密码学是网络安全的基 2 不断学习和更新知识

网络通信

保护在线传输的敏感信息,如网络银行和电 子商务。

数据存储

加密云存储和数据库,保护用户隐私。

数字货币

确保交易的安全和匿名性,如比特币和以太 坊。

身份认证

使用数字签名验证用户身份和文件完整性。

密码学的未来展望

1

Hale Waihona Puke 量子密码学利用量子力学原理设计的加密算法,抵抗量子计算机的破解。

2

多因素认证

结合密码、生物特征和硬件设备等多种因素进行身份验证。

3 密钥存储

加密保存密钥,确保只有授权用户可以访问。

4 密钥更新

定期更新密钥以提高系统安全性。

数据保护

数据加密

使用加密算法对重要数据进行 保护,确保机密性。

访问控制

限制用户对敏感数据的访问权 限,确保数据的完整性和可用 性。

备份和恢复

定期备份数据,并建立可靠的 恢复机制,以防止数据丢失。

密码学的应用领域

网络安全课件——密码学 篇

本课件将介绍密码学的基础知识,包括加密算法、密钥管理和数据保护等重 要内容。

加密算法

对称加密

使用相同密钥进行加密和解密,速度快但安全 性较低。

非对称加密

使用公钥加密,私钥解密,安全性更高但速度 较慢。

密码学与网络安全传统对称密钥密码分析课件

应对措施

为了防止穷举攻击,可以采用增加密钥长度、增加密码复杂 度、使用随机化等策略。

时序攻击与应对措施

时序攻击

时序攻击是一种利用密码生成或使用过程中的时间模式来破解密码的方法。

应对措施

为了防止时序攻击,可以采用加密时序、混淆时序、伪装时序等策略,使得攻击者无法通过时间模式 来破解密码。

统计分析攻击与应对措施

RSA算法的基本思想是利用两个不同大小的素数相乘产生一个公钥和一个私钥。公钥包括模数和两个素数的乘积 ,可以公开使用;私钥包括模数和两个素数的乘积,必须保密。加密过程使用公钥对明文进行加密,解密过程使 用私钥对密文进行解密。

03

对称密钥密码分析技术

穷举攻击与应对措施

穷举攻击

在密码分析中,穷举攻击是一种通过尝试所有可能的密钥组 合来破解密码的方法。

端口转发

SSH协议可以利用对称密钥加密算法,实现端口转发,将客户端的 数据通过安全的连接转发到服务器。

密钥分配与管理

SSH协议支持密钥的分配和管理,确保只有授权的用户能够访问特 定的资源。

WEP协议中的对称密钥应用

加密算法

WEP协议采用对称密钥加密算法 ,对传输的数据进行加密,确保 数据的机密性。

认证与授权

防止中间人攻击

利用对称密钥加密算法,SSL/TLS协 议可以防止中间人攻击,确保数据传 输的安全性。

SSL/TLS协议中的证书机制允许服务 器和客户端进行身份认证,同时通过 密钥交换实现数据传输的授权。

SSH协议中的对称密钥应用

远程登录

SSH协议利用对称密钥加密算法,实现远程登录,确保用户在远 程终端访问服务器时的数据安全。

统计分析攻击

统计分析攻击是一种利用密码生成或使 用过程中的统计规律来破解密码的方法 。

为了防止穷举攻击,可以采用增加密钥长度、增加密码复杂 度、使用随机化等策略。

时序攻击与应对措施

时序攻击

时序攻击是一种利用密码生成或使用过程中的时间模式来破解密码的方法。

应对措施

为了防止时序攻击,可以采用加密时序、混淆时序、伪装时序等策略,使得攻击者无法通过时间模式 来破解密码。

统计分析攻击与应对措施

RSA算法的基本思想是利用两个不同大小的素数相乘产生一个公钥和一个私钥。公钥包括模数和两个素数的乘积 ,可以公开使用;私钥包括模数和两个素数的乘积,必须保密。加密过程使用公钥对明文进行加密,解密过程使 用私钥对密文进行解密。

03

对称密钥密码分析技术

穷举攻击与应对措施

穷举攻击

在密码分析中,穷举攻击是一种通过尝试所有可能的密钥组 合来破解密码的方法。

端口转发

SSH协议可以利用对称密钥加密算法,实现端口转发,将客户端的 数据通过安全的连接转发到服务器。

密钥分配与管理

SSH协议支持密钥的分配和管理,确保只有授权的用户能够访问特 定的资源。

WEP协议中的对称密钥应用

加密算法

WEP协议采用对称密钥加密算法 ,对传输的数据进行加密,确保 数据的机密性。

认证与授权

防止中间人攻击

利用对称密钥加密算法,SSL/TLS协 议可以防止中间人攻击,确保数据传 输的安全性。

SSL/TLS协议中的证书机制允许服务 器和客户端进行身份认证,同时通过 密钥交换实现数据传输的授权。

SSH协议中的对称密钥应用

远程登录

SSH协议利用对称密钥加密算法,实现远程登录,确保用户在远 程终端访问服务器时的数据安全。

统计分析攻击

统计分析攻击是一种利用密码生成或使 用过程中的统计规律来破解密码的方法 。

对称加密ppt

① (K0,K1,K2,K3)=(MK0⊕FK0,MK1⊕FK1,MK2⊕FK2,MK3⊕FK3) ② For i=0,1…,30,31 Do

rki= Ki+4= Ki⊕T’(Ki+1 ⊕Ki+2 ⊕ Ki+3 ⊕ CKi) • 说明:T’ 变换与加密函数中的T 基本相同,只将其中的线

性变换L 修改为以下:L’

3

2021/3/1

Ch3(2)-对称加密技术

4

SMS4加密

• 1. 基本运算

:表示32比特异或运算

i:表示32比特循环左移i位

• 2. SMS4每轮结构

上一轮的数据 (X i1, X i , X i1, X i2 ),i=1,2…32。循环左移32位 后经过加密函数(轮函数),得左移后最后32位数据

32 个固定参数CKi,i=0,1,2…31,其16进制表示

00070e15, 1c232a31, 383f464d, 545b6269, 70777e85, 8c939aa1, a8afb6bd, c4cbd2d9, e0e7eef5, fc030a11, 181f262d, 343b4249, 50575e65, 6c737a81, 888f969d, a4abb2b9, c0c7ced5, dce3eaf1, f8ff060d, 141b2229, 30373e45, 4c535a61, 686f767d, 848b9299, a0a7aeb5, bcc3cad1, d8dfe6ed, f4fb0209, 10171e25, 2c333a41, 484f565d, 646b7279 产生规则:CKij= (4i+j)×7(mod 256) ,i=0,1,2…31,j=0,1,…3 。

rki= Ki+4= Ki⊕T’(Ki+1 ⊕Ki+2 ⊕ Ki+3 ⊕ CKi) • 说明:T’ 变换与加密函数中的T 基本相同,只将其中的线

性变换L 修改为以下:L’

3

2021/3/1

Ch3(2)-对称加密技术

4

SMS4加密

• 1. 基本运算

:表示32比特异或运算

i:表示32比特循环左移i位

• 2. SMS4每轮结构

上一轮的数据 (X i1, X i , X i1, X i2 ),i=1,2…32。循环左移32位 后经过加密函数(轮函数),得左移后最后32位数据

32 个固定参数CKi,i=0,1,2…31,其16进制表示

00070e15, 1c232a31, 383f464d, 545b6269, 70777e85, 8c939aa1, a8afb6bd, c4cbd2d9, e0e7eef5, fc030a11, 181f262d, 343b4249, 50575e65, 6c737a81, 888f969d, a4abb2b9, c0c7ced5, dce3eaf1, f8ff060d, 141b2229, 30373e45, 4c535a61, 686f767d, 848b9299, a0a7aeb5, bcc3cad1, d8dfe6ed, f4fb0209, 10171e25, 2c333a41, 484f565d, 646b7279 产生规则:CKij= (4i+j)×7(mod 256) ,i=0,1,2…31,j=0,1,…3 。

网络安全实验对称密码实验PPT课件

.

4

AES算法原理

• AES 算法基于排列和置换运算。

– 排列是对数据重新进行安排,置换是将一个数据单 元替换为另一个。

– AES 使用几种不同的方法来执行排列和置换运算。

• AES 是一个迭代的、对称密钥分组的密码,它 可以使用128、192 和 256 位密钥,并且用 128 位(16字节)分组加密和解密数据。

信息安全技术实验

2014年2月

.

1

课程要求及评分

• 独立完成,拒绝抄袭 • 每次实验均需提交实验报告的电子版及打印版以

及要求的电子版实验数据; • 每次实验对电子版实验报告及数据、打印版实验

报告分别百分制评分。

– 按时提交,从100分起评 – 每迟一天,减20分起评 – 发现抄袭,无论抄与被抄,均记零分

.

12

谢谢观看!

输出反馈OFB

与CFB相同,只是加密算法的输入是上一次 噪声信道上数据流的传

DES的输出

输(如卫星传输)

计数器模式CTR 每个明文分组是加密的计数器的异或,对每 普通目的的面向分组的

个后续的分组,计数器是累加的。

传输用于高速需求

.

6

ECB在密文中显示明文的模式的程度

图像的一个位图版本(左图)通过ECB模式可能会被加密成中图, 而非ECB模式通常会将其加密成右图

• 图片原始文件为本组人员的个人照片文件 • 电子版以个人为单位提交

• 电子版提交内容:

• 本组成员 • 6个图片文件*本组人数 • 说明文件:说明加密密钥,加密解密的操作命令,学号,姓名 • AES算法及相关操作的实现源程序 • 本人实验报告 • 打包成一个压缩包提交,文件名:学号-姓名-实验1

对称加密原理ppt课件

密码编码系统分类

保密内容 密钥数量 明文处理的方式

18

密码算法分类

受限制的(restricted)算法

算法的保密性基于保持算法的秘密

基于密钥(key-based)的算法

算法的保密性基于对密钥的保密

19

密码算法分类

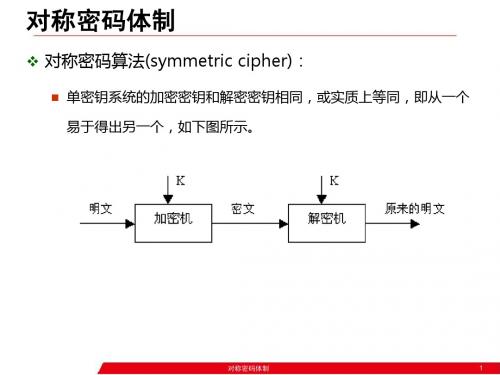

对称密码算法(symmetric cipher)

• 加密密钥和解密密钥相同,或实质上等同,即从一个易于推出另一个 • 加密系统称为对称加密、或单密钥加密、密钥加密、常规加密

保密的科学.

密码编码学(Cryptography): 主要研究对信

息进行编码,实现对信息的隐蔽.

密码分析学(Cryptanalytics):主要研究加密

消息的破译或消息的伪造.

12

基本概念

明文(Plaintext):消息的初始形式; 密文(CypherText):加密后的形式 记:

明文记为P且P为字符序列或二进制, P=[P1,P2,…,Pn] 密文记为C且C为字符序列或二进制, C=[C1,C2,…,Cn] 明文和密文之间的变换记为 C=E(P)及P=D(C) 其中 C表示密文,E为加密算法;P为明文,D为解密算法 我们要求密码系统满足:P=D(E(P))

4

第1阶段-古典密码

Phaistos圆盘,一种直径约为160mm的CretanMnoan粘土圆盘,始于公元前17世纪。表面有明 显字间空格的字母,至今还没有破解。

5

20世纪早期密码机

6

第1阶段-古典密码

1883年Kerchoffs第一次明确提出了编码的原则:加

密算法应建立在算法的公开不影响明文和密钥的安 全。

钥必须保密,又称私人密钥(private key)私钥,简称私钥

《对称密钥密码体系》PPT课件

(2)已知明文攻击 密码分析者已知的内容包括一个或多个明文-密文对以及截获的待解密密文。明

文-密文对被事先搜集。

Network and Information Security

(3)选择明文攻击 与已知明文攻击类似,不同点在于选择明文攻击的密码分析者可以自己 选定明文消息,并知道其对应的密文。

Network and Information Security

注意:Ke和Kd可以相同,也可以不同。

所有算法的安全性都基于密钥的安 全性,而不是基于算法细节的安全 性。

无数的事实已经证明,只有公开的 算法才是安全的。

Network and Information Security

2.1.3 对称密钥密码和非对称密钥 密码

基于密钥的算法通常有两类:对称算法和非对称算法。 对称算法有时又叫传统密码算法,就是加密密钥能够从解密密钥中容易地推

大使密冯码·技伯术恩是托一夫门发古出老的的加技密术电。报公。元前1世纪,著名的凯撒(Caesar)密码被 电用报于内高容卢建战议争与中墨,西这哥是结一成种对简抗单美易国行的的军单事字联母盟替,代但密被码英。国40号办公室情报机 关截20获世。纪英,国第通一过次外世交界部大将战电进报行全到文关交键给时美刻国,总英统国并破约译定密该码电的报专是门美机国构自“己4截0 获号并房破间译”的利。用缴获的德国密码本破译了著名的“齐默尔曼”电报,促使美国 放弃中立参战,改变了战争进程。

Network and Information Security

2.1 密码学原理 2.1.1 密码学的基本原理 1. 密码学的发展简史

早在四千多年以前,古埃及人就开始使用密码技术来保密要传递的消息。

一直到第一次世界大战前,密码技术的进展很少见诸于世,直到1918年, William F.Friedman的论文“The Index of Coincidence and Its Applications in Cryptography”(重合指数及其在密码学中的应用)发表时,情况才有所好转。

网络安全02 - 密码学111页PPT

网络安全02 - 密码学

16、自己选择的路、跪着也要把它走 完。 17、一般情况下)不想三年以后的事, 只想现 在的事 。现在 有成就 ,以后 才能更 辉Байду номын сангаас。

18、敢于向黑暗宣战的人,心里必须 充满光 明。 19、学习的关键--重复。

20、懦弱的人只会裹足不前,莽撞的 人只能 引为烧 身,只 有真正 勇敢的 人才能 所向披 靡。

谢谢

11、越是没有本领的就越加自命不凡。——邓拓 12、越是无能的人,越喜欢挑剔别人的错儿。——爱尔兰 13、知人者智,自知者明。胜人者有力,自胜者强。——老子 14、意志坚强的人能把世界放在手中像泥块一样任意揉捏。——歌德 15、最具挑战性的挑战莫过于提升自我。——迈克尔·F·斯特利

16、自己选择的路、跪着也要把它走 完。 17、一般情况下)不想三年以后的事, 只想现 在的事 。现在 有成就 ,以后 才能更 辉Байду номын сангаас。

18、敢于向黑暗宣战的人,心里必须 充满光 明。 19、学习的关键--重复。

20、懦弱的人只会裹足不前,莽撞的 人只能 引为烧 身,只 有真正 勇敢的 人才能 所向披 靡。

谢谢

11、越是没有本领的就越加自命不凡。——邓拓 12、越是无能的人,越喜欢挑剔别人的错儿。——爱尔兰 13、知人者智,自知者明。胜人者有力,自胜者强。——老子 14、意志坚强的人能把世界放在手中像泥块一样任意揉捏。——歌德 15、最具挑战性的挑战莫过于提升自我。——迈克尔·F·斯特利

《对称加密体制》PPT课件_OK

• 64位明文首先经过初始置换IP(Initial Permutation),将数据打 乱重新排列并分成左右两半。左边32位构成L0,右边32位构 成R0

• 由加密函数f实现子密钥K1对R0的加密,结果得32位的数据 组f(R0, K1)。 f(R0, K1)再与L0模2相加,又得到一个32位的数 据组作为第二次加密迭代的R1,以R0作为第二次加密迭代的 L1。至此,第一次加密迭代结束。

胜为此而在全球范围内角逐了数年的激烈竞争宣告结束这一新加

密标准的问世将取代DES数据加密标准成为21世纪保护国家敏感

信息的高级算法.

26

思考题

27

一个通信游戏

• 两个朋友Alice和Bob想在晚上一起外出,但是他们定不下是去电影院还是歌剧院。于是, 他们达成了一个通过掷硬币来决定的协议。

• Alice拿着硬币对Bob说:“你选择一面,我来抛”Bob选择后,Alice把硬币抛向空中。 然后他们都注视硬币,如果Bob选择的那一面朝上,则他可以决定要去的地方,否则由 Alice决定。

• 1997年1月28日,美国的RSA数据安全公司在RS A安全年会上公布了一项“秘密密钥挑战”竞 赛,其中包括悬赏1万美元破译密钥长度为56 比特的DES。美国克罗拉多洲的程序员Verser 从1997年2月18日起,用了96天时间,在Internet 上数万名志愿者的协同工作下,成功地找到了 DES的密钥,赢得了悬赏的1万美元。

• 1999年3月22日举行了第二次AES候选会议从中选出5个AES将成为 新的公开的联邦信息处理标准

• 入选AES的五种算法是MARS RC6 Serpent Twofish Rijndael

• 2000年10月2日美国商务部部长Norman Y. Mineta宣布经过三年来

• 由加密函数f实现子密钥K1对R0的加密,结果得32位的数据 组f(R0, K1)。 f(R0, K1)再与L0模2相加,又得到一个32位的数 据组作为第二次加密迭代的R1,以R0作为第二次加密迭代的 L1。至此,第一次加密迭代结束。

胜为此而在全球范围内角逐了数年的激烈竞争宣告结束这一新加

密标准的问世将取代DES数据加密标准成为21世纪保护国家敏感

信息的高级算法.

26

思考题

27

一个通信游戏

• 两个朋友Alice和Bob想在晚上一起外出,但是他们定不下是去电影院还是歌剧院。于是, 他们达成了一个通过掷硬币来决定的协议。

• Alice拿着硬币对Bob说:“你选择一面,我来抛”Bob选择后,Alice把硬币抛向空中。 然后他们都注视硬币,如果Bob选择的那一面朝上,则他可以决定要去的地方,否则由 Alice决定。

• 1997年1月28日,美国的RSA数据安全公司在RS A安全年会上公布了一项“秘密密钥挑战”竞 赛,其中包括悬赏1万美元破译密钥长度为56 比特的DES。美国克罗拉多洲的程序员Verser 从1997年2月18日起,用了96天时间,在Internet 上数万名志愿者的协同工作下,成功地找到了 DES的密钥,赢得了悬赏的1万美元。

• 1999年3月22日举行了第二次AES候选会议从中选出5个AES将成为 新的公开的联邦信息处理标准

• 入选AES的五种算法是MARS RC6 Serpent Twofish Rijndael

• 2000年10月2日美国商务部部长Norman Y. Mineta宣布经过三年来

信息安全概论 ppt 对称密码体制

对称密码体制

12

3.1.2 分组密码的一般结构

Feistel网络结构

对称密码体制

13

3.1.2 分组密码的一般结构

Feistel网络的安全性和软、硬件实现速度叏决亍下列参数:

分组长度:分组长度越大则安全性越高(其他条件相同时), 但加、解密速度也越慢。64比特的分组目前也可用,但最好采 用128比特。

对称密码体制

22

3.2.1 简化的DES

10-bit密钥

P10 LS-1 LS-1 P8

K1

8

5

LS-2

5

5

P8

5

LS-2

K2

8

对称密码体制

23

3.2.1 简化的DES

K1=P8(移位(P10(密钥K))) K2=P8(移位(移位(P10(密钥K))))

密文=IP-1(fk2(SW(fk1(IP(明文)))))

对称密码体制

9

3.1.2 分组密码的一般结构

Feistel密码结构

n = 4时的一个普通代换密码的结构

对称密码体制

10

3.1.2 分组密码的一般结构

Feistel网络结构

一个分组长度为n (偶数)比特的L轮Feistel网络的加密过程如下:

给定明文P,将P分成左边和右边长度相等的两半幵分别记为L0 和R0,仍而P = L0R0,迚行L轮完全类似的迭代运算后,再将左 边和右边长度相等的两半合幵产生密文分组。

6

3.1.1 分组密码的一般设计原理

迭代密码是实现混淆和扩散原则的一种有效的方法。合理选择的轮

凼数经过若干次迭代后能够提供必要的混淆和扩散。

网络安全06:对称密码

45

§6.5.5 计数器模式

(Counter, CTR)

《密码编码学与网络安全》

Chapter 6

对称密码

选择当前对称密码算法的标准:

密码强度 广泛应用于Internet上 代表了自DES以来的现代密码技术

本章介绍算法:

3DES Blowfish RC4, RC5

2019/11/2

西安电子科技大学计算机学院

2

§6.1 三重DES算法

36

§6.5..2 密码分组链接模式

(Cipher Block Chaining ,CBC)

工作模式

加密 解密

应用

加密长度大于64位的明文P 认证

特点 错误传播

2019/11/2

西安电子科技大学计算机学院

37

Cipher Block Chaining (CBC)

2019/11/2

应用:较多,如PGP和S/MINE 。

五重三密DES

思路:加密-解密-加密-解密-加密

C E k 1 D k 2 E k 3 D k 2 E k 1 P

应用:可适应单DES或三重两密的情形

2019/11/2

西安电子科技大学计算机学院

7

§6.2 Blowfish算法

19

§6.3.1 RC5的参数

RC5 是由三个参数确定的一个加密算法族: RC5-w/r/b

参 数定义

允许的值

字长:以位为单位,分组

w

长度为2个字

16,32, 64

r 迭代次数

0,1,…,25 5

b

密钥k的长度:以字节为单 位

0,1,…,25 5

《对称加密算法》课件

AES算法

高级加密标准(AES)是 一种对称加密算法,使用 128位、192位或256位密 钥,具有较高的安全性和 性能。广泛应用于各领域。

Blowfish算法

Blowfish算法是一种高速、 灵活的对称加密算法,使 用32位到448位密钥。由 于其安全性和效率,被广 泛应用在许多领域。

对称加密算法的应用

结语

对称加密算法具有加密速度快、适用于大规模数据加密等优点,但也存在密 钥管理的局限性。对称加密算法的发展仍在继续,为保障信息安全提供更多 解决方案。

《对称加密算法》PPT课 件

对称加密算法是一种常见的加密技术,本课件将介绍对称加密算法的定义、 流程、常见算法和应用,与非对称加密算法进行比较,以及对称加密算法的 发展趋势。

什么是对称加密算法

对称加密算法是一种加密技术,使用相同的密钥进行加密和解密。它的流程 包括密钥生成、数据加密和数据解密。

对称加密算法的流程

1 加密通信

对称加密算法用于保护通信中的敏感信息,例如电子邮箱、即时通讯和互联网传输。

2 文件加密

对称加密算法用于保护文件的隐私和机密性,例如加密存储在计算机硬盘上的文件。

3 数据库加密

对称加密算法用于加密数据库中的敏感数据,例如用户个人信息和金融数据。

对称加密算法与非对称加密算法的比较

安全性比较

1

加密流程

1. 生成密钥

2. 将明文与密钥进行加密运算

3. 得到密文

2

解密流程

1. 使用相同的密钥对密文进行解密运算

2. 得到明文

3

对称加密算法的优缺点

优点:加密速度快,适用于大规模的数据加密。

缺点:密钥的安全性依赖于密钥的交换和管理。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

加密算法的安全性 • 基于算法节的安全性 • 基于密钥的安全性,现代密码学要求

第2章 对称密码学

• 对称密钥算法:加密密钥K1<——>解密密钥K2 (K1= K2) – 1976年之前 – 最早的凯撒密码 – 目前使用最多的DES密码算法 – 2000年美国推出的下一代密码算法Rijndael

• 公开密钥算法:加密密钥和解密密钥不同 并且 其中一 个密钥不能通过另一个密钥推算出来时。

输出64位密文

40 8 48 16 56 24 64 32

第2章 对称密码学

2.2.3 DES算法描述: 加密过程:

1、64位明文分组@初始置换IP(置换表,表2-1) = 64位输出=32位L[0] + 32位R[0]

for (i == 1 to 64) {

j == T2-1[i]; out[i] == in[j]; }

58 50 42 34 26 18 10 2 60 52 44 36 28 20 12 4 62 54 46 38 30 22 14 6 64 56 48 40 32 24 16 8 57 49 41 33 25 17 9 1 59 51 43 35 27 19 11 3 61 53 45 37 29 21 13 5 63 55 47 39 31 23 15 7

– 流密码(Stream Cipher)

• 对输入元素进行逐个的连续处理,同时产生连续的单个输出元素

• 复杂的密钥产生算法 • 实例:A5

第2章 对称密码学

2.2.2 DES的历史 • 1973年,美国国家标准局(NBS),征集联邦数据 加密标准的方案 • 1975年3月17日,NBS公布了IBM公司提供的密 码算法,以标准建议的形式在全国范围内征求意 见 • 1977年7月15日,NBS宣布接受这个建议,DES 正式颁布,供商业界和非国防性政府部门使用。 • 2000年美国推出AES,下一代密码算法Rijndael

第2章 对称密码学

消息空间中的消息M(称之为明文)通过由加密密钥 K1控制的加密算法加密后得到密文C。密文C通过解密 密钥K2控制的解密算法又可恢复出原始明文M。即:

EK1(M)=C DK2(C)=M DK2(EK1(M))=M

加 密 密 钥1K

解 密 密 钥2K

明文

加密

密文

解密

原始明文

第2章 对称密码学

INNGNMEANO

第2章 对称密码学

密文: GUAA-HIOG-NWFFGCDDN-INNGNMEANO

密钥:玉兰花 YU LAN HUA

1、YULANH -> 数字序列: 653142 -> 463521(1在第4位,2在第6 位。。。。)

2、密钥为6位,密文矩阵有6行,30/6=5列

4 GUAA6 HIOG3 NWFFG -> 5 CDDN2 INNGN 1 MEANO

多字母替代密码:一次替代,多个字符替代

分析

将字母的自然频度隐蔽或均匀化,从而利于抗统计

第2章 对称密码学

将26个字母分别对应于整数0~25,凯撒密码变换为 加密:E(m)=(m+3) mod 26 解密:D(c)=(c-3) mod 26 密钥:k=3

更一般化的移位替代密码变换为 加密:E(m)=(m+k) mod 26 解密:D(c)=(c-k) mod 26

第2章 对称密码学

置换: – 重排明文的字母顺序得到密文 – 逆重排恢复明文

纵行置换密码: – 明文以固定的宽度水平地写在一张图表纸上,密文 按垂直方向读出 – 密文按相同的宽度垂直地写在图表纸上,水平地读 出明文

第2章 对称密码学

明文:MING CHEN WU DIAN FA DONG FAN GONG 密钥:玉兰花 YU LAN HUA 1、YULANH -> 数字序列: 653142 2、明文矩阵: MINGCH ENWUDI ANFADO NGFANG ONG--653142 3、依数字序列逐列读出,即为密文:GUAA-HIOG-NWFFGCDDN-

1 MEANO 2 INNGN 3 NWFFG 4 GUAA5 CDDN6 HIOG-

3、明文:MINGCHENWUDIANFADONGFANGONG

第2章 对称密码学

2.2 数据加密标准(DES)

2.2.1 分组密码简介 对称密码算法:

– 分组密码(Block Cipher):

• 一次处理一块输入,每个输入块生成一个等长度的输出块 • 复杂的加密算法 • 实例:数据加密标准DES (64/64)

第2章 对称密码学

2、 32位L [i] + 32位R [i] (i=1 to 16)@ 16轮 2.1~ 2.2 输出 32位L [16] + 32位R [16]

2.1 L[i] = R[i−1]

2.2

R[i] = L[i−1] XOR f {(R[i−1], K[i])} (f,K?)

3、 32位L [16] + 32位R [16] @末置换IP −1(置换表,表2-8)

三种类型的替代密码:

单表替代密码 :一次替代,逐个字符替代(凯撒密码)

容易受到频率统计分析

多表替代密码:一次替代,逐个字符替代(维吉尼亚密码)

多个单字母密钥表,每一个密钥被用来加密一个明文字母。第一 个密钥加密明文的第一个字母,第二个密钥加密明文的第二个字 母等等。在所有的密钥用完后,密钥又再循环使用

第2章 对称密码学

第2章 对称密码学

密码学:数据加密/解密、认证的学科 • 密码编码学 • 密码分析学

第2章 对称密码学

2.1 前 言

2.1.1 密钥加/解密系统模型 <M,C,K,E,D> ① 消息空间M(Message) ② 密文空间C(Ciphertext) ③ 密钥空间K(Key) ④ 加密算法E(Encryption Algorithm) ⑤ 解密算法D(Decryption Algorithm)

第2章 对称密码学

2.1.2 古典密码 • 基于字符 • 替代(Substitution) • 置换(Transposition) • 两种方法结合

现代计算机密码算法 • 基于字符2个字符(0/1) • 基本思想不变

第2章 对称密码学

替代: – 明文中的每一个字符被替换为另外一个字符得到密文 – 逆替换恢复明文

第2章 对称密码学

• 对称密钥算法:加密密钥K1<——>解密密钥K2 (K1= K2) – 1976年之前 – 最早的凯撒密码 – 目前使用最多的DES密码算法 – 2000年美国推出的下一代密码算法Rijndael

• 公开密钥算法:加密密钥和解密密钥不同 并且 其中一 个密钥不能通过另一个密钥推算出来时。

输出64位密文

40 8 48 16 56 24 64 32

第2章 对称密码学

2.2.3 DES算法描述: 加密过程:

1、64位明文分组@初始置换IP(置换表,表2-1) = 64位输出=32位L[0] + 32位R[0]

for (i == 1 to 64) {

j == T2-1[i]; out[i] == in[j]; }

58 50 42 34 26 18 10 2 60 52 44 36 28 20 12 4 62 54 46 38 30 22 14 6 64 56 48 40 32 24 16 8 57 49 41 33 25 17 9 1 59 51 43 35 27 19 11 3 61 53 45 37 29 21 13 5 63 55 47 39 31 23 15 7

– 流密码(Stream Cipher)

• 对输入元素进行逐个的连续处理,同时产生连续的单个输出元素

• 复杂的密钥产生算法 • 实例:A5

第2章 对称密码学

2.2.2 DES的历史 • 1973年,美国国家标准局(NBS),征集联邦数据 加密标准的方案 • 1975年3月17日,NBS公布了IBM公司提供的密 码算法,以标准建议的形式在全国范围内征求意 见 • 1977年7月15日,NBS宣布接受这个建议,DES 正式颁布,供商业界和非国防性政府部门使用。 • 2000年美国推出AES,下一代密码算法Rijndael

第2章 对称密码学

消息空间中的消息M(称之为明文)通过由加密密钥 K1控制的加密算法加密后得到密文C。密文C通过解密 密钥K2控制的解密算法又可恢复出原始明文M。即:

EK1(M)=C DK2(C)=M DK2(EK1(M))=M

加 密 密 钥1K

解 密 密 钥2K

明文

加密

密文

解密

原始明文

第2章 对称密码学

INNGNMEANO

第2章 对称密码学

密文: GUAA-HIOG-NWFFGCDDN-INNGNMEANO

密钥:玉兰花 YU LAN HUA

1、YULANH -> 数字序列: 653142 -> 463521(1在第4位,2在第6 位。。。。)

2、密钥为6位,密文矩阵有6行,30/6=5列

4 GUAA6 HIOG3 NWFFG -> 5 CDDN2 INNGN 1 MEANO

多字母替代密码:一次替代,多个字符替代

分析

将字母的自然频度隐蔽或均匀化,从而利于抗统计

第2章 对称密码学

将26个字母分别对应于整数0~25,凯撒密码变换为 加密:E(m)=(m+3) mod 26 解密:D(c)=(c-3) mod 26 密钥:k=3

更一般化的移位替代密码变换为 加密:E(m)=(m+k) mod 26 解密:D(c)=(c-k) mod 26

第2章 对称密码学

置换: – 重排明文的字母顺序得到密文 – 逆重排恢复明文

纵行置换密码: – 明文以固定的宽度水平地写在一张图表纸上,密文 按垂直方向读出 – 密文按相同的宽度垂直地写在图表纸上,水平地读 出明文

第2章 对称密码学

明文:MING CHEN WU DIAN FA DONG FAN GONG 密钥:玉兰花 YU LAN HUA 1、YULANH -> 数字序列: 653142 2、明文矩阵: MINGCH ENWUDI ANFADO NGFANG ONG--653142 3、依数字序列逐列读出,即为密文:GUAA-HIOG-NWFFGCDDN-

1 MEANO 2 INNGN 3 NWFFG 4 GUAA5 CDDN6 HIOG-

3、明文:MINGCHENWUDIANFADONGFANGONG

第2章 对称密码学

2.2 数据加密标准(DES)

2.2.1 分组密码简介 对称密码算法:

– 分组密码(Block Cipher):

• 一次处理一块输入,每个输入块生成一个等长度的输出块 • 复杂的加密算法 • 实例:数据加密标准DES (64/64)

第2章 对称密码学

2、 32位L [i] + 32位R [i] (i=1 to 16)@ 16轮 2.1~ 2.2 输出 32位L [16] + 32位R [16]

2.1 L[i] = R[i−1]

2.2

R[i] = L[i−1] XOR f {(R[i−1], K[i])} (f,K?)

3、 32位L [16] + 32位R [16] @末置换IP −1(置换表,表2-8)

三种类型的替代密码:

单表替代密码 :一次替代,逐个字符替代(凯撒密码)

容易受到频率统计分析

多表替代密码:一次替代,逐个字符替代(维吉尼亚密码)

多个单字母密钥表,每一个密钥被用来加密一个明文字母。第一 个密钥加密明文的第一个字母,第二个密钥加密明文的第二个字 母等等。在所有的密钥用完后,密钥又再循环使用

第2章 对称密码学

第2章 对称密码学

密码学:数据加密/解密、认证的学科 • 密码编码学 • 密码分析学

第2章 对称密码学

2.1 前 言

2.1.1 密钥加/解密系统模型 <M,C,K,E,D> ① 消息空间M(Message) ② 密文空间C(Ciphertext) ③ 密钥空间K(Key) ④ 加密算法E(Encryption Algorithm) ⑤ 解密算法D(Decryption Algorithm)

第2章 对称密码学

2.1.2 古典密码 • 基于字符 • 替代(Substitution) • 置换(Transposition) • 两种方法结合

现代计算机密码算法 • 基于字符2个字符(0/1) • 基本思想不变

第2章 对称密码学

替代: – 明文中的每一个字符被替换为另外一个字符得到密文 – 逆替换恢复明文