Juniper防火墙新手教程(全本)

juniper防火墙基本配置文档

防火墙基本配置步骤

防火墙的基本配置分三个步骤:

1、配置接口的IP地址和接口模式。

2、配置默认路由!

3、配置允许策略,TRUST到UNTRUST的策略!

这个是接口栏的截图:单击EDIT即可进行编辑!这里需要编辑trust口和untrust口!

这是点击trust口的edit后进入的配置界面,您只要输入IP地址和掩码位即可!注意:Manage ip* 对应的空白框一定不要填入内容,截图里的是自动生成的!其他保持默认,单击下面的OK即可完成!

下图是点击untrust口的edit进入编辑,选择static ip ,填入IP地址和掩码位,这里的IP是公网IP地址,manage ip那依然保持空白,模式为route,然后在service options选项栏中,将web ui,telnet,ping;三处打勾,如图!

然后点击OK即可完成!

点击左栏的Destination选项即可出现路由界面:新建点击NEW即可!

下图为点击NEW后出现的画面:如图填入内容,ip address/netmask填入0.0.0.0/0,

Next hop处选择gateway,在interface 处的下拉菜单中选择出口,gateway ip address填入UNTRUST口IP地址的下一跳网关即可!其他默认单击OK完成!

trust,TO处选择untrust,然后点击NEW!

点击new后的配置界面,如图配置即可!source address,destination address,service三处都选择ANY,action选permit, 在logging处打勾,其他保持默认,点击OK即可!

下图为蓝影标出的这条策略就是如上图配置完成后看到的结果!。

Juniper_基础篇

• 适用的环境: 一般用于处于相同网段的不同网络之间的安全隔离。

• 优点: 不需要重新配置路由器或受保护服务器的 IP 设置 不需要为到达受保护服务器的内向信息流创建地址映 射或端口映射

NetScreen Confidential

4 4 4

防火墙的作用

• 是基于TCP/IP七层协议中的2~4层协议开 发的。 • 可以防止和缓解基于TCP/IP协议2~4层的 攻击行为所造成的安全方面的影响。 • 部分防火墙设备可以提供有限的应用层防 护功能。

NetScreen Confidential

NetScreen Confidential

1212 12

应用模式的选择

• Juniper NetScreen防火墙有三种的应用模式 透明模式 NAT模式 路由模式 • 特殊模式: 二层模式与三层模式混合部署 (需要一些条件支持)

NetScreen Confidential

1313 13

1、透明模式

• 优点: 针对内网对互联网的访问,可以大量节省公共 IP地址,路由结构清晰。

NetScreen Confidential

1616 16

3、路由模式

• 与NAT模式类似,也是基于TCP/IP第三层协议的 设备,数据流在通过防火墙设备时,IP地址信息 不发生替换,以源地址的方式访问互联网或进入 网络访问。

9 9 9

基础应用

• 防火墙的应用部分

1、应用模式的选择和实现

NetScreen Confidential

1010 10

设备调试思路

• 1、了解网络状况。 • 2、确定防火墙的部署位置。 • 3、选择防火墙的部署模式,规划网络路由 信息。 • 4、确定策略方向、地址、服务信息。 • 5、合理设定访问策略。

Juniper防火墙新手教程10:Juniper防火墙使用固定IP接入上网

Juniper防火墙新手教程10:Juniper 防火墙使用固定IP接入上网分类: Juniper学习作者: 刘苏平Juniper防火墙有多种上网接入方法:固定IP,DHCP自动获取IP,ADSL拨号。

这三种接入方式基本涵盖了目前所有的上网接入方法,是Juniper防火墙具有很强的网络适应能力。

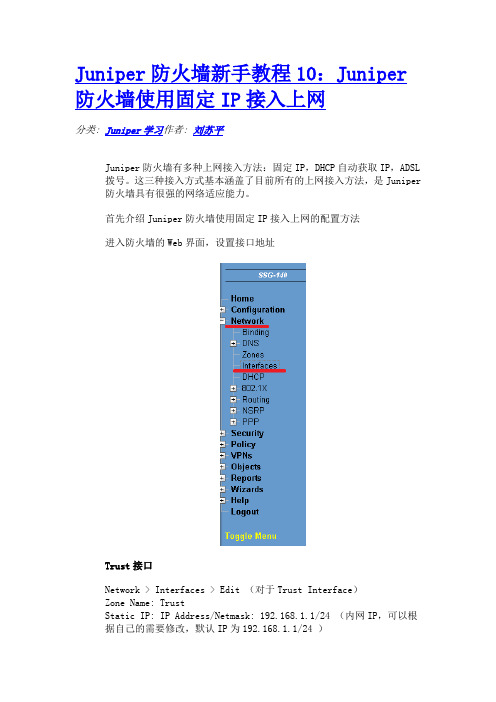

首先介绍Juniper防火墙使用固定IP接入上网的配置方法进入防火墙的Web界面,设置接口地址Trust接口Network > Interfaces > Edit (对于Trust Interface)Zone Name: TrustStatic IP: IP Address/Netmask: 192.168.1.1/24 (内网IP,可以根据自己的需要修改,默认IP为192.168.1.1/24 )Interface Mode: NAT默认的管理地址(Manage IP)与接口地址相同,但也可以更改,但管理地址必须与接口地址在同一网段中。

Untrust接口Network > Interfaces > Edit (对于Untrust Interface)Zone Name: UntrustStatic IP: IP Address/Netmask: 外网IP (输入接入商给的外网IP 及掩码地址)Interface Mode: Route设置路由只有对于使用固定IP地址线路接入方式,才需要设置默认路由。

其他两种接入方式,防火墙会自动添加默认路由的。

Network > Routing > Destination选择trust-vr,NewIP Address/Netmask: 0.0.0.0/0.0.0.0选择Gageway,Interface选择Untrust接口,Gateway IP Address填写接入商提供的网关IP。

设置策略部分低端的防火墙中默认有一条From Trust To Untrust,原地址为ANY,目标地址为ANY,服务为ANY的允许策略。

Juniper日常操作手册

Juniper防火墙日常工作手册深圳市奥怡轩实业有限公司SZ Net Security Co., Ltd2010年01月目录1、ISG1000操作指南 (3)2、IC4000操作指南 (13)3、总结 (23)ISG1000操作指南一、ISG1000概述JUNIPER公司的ISG1000是全面集成的防火墙/VPN系统的高端网络设备,它是面向大型企业、数据中心和运营商网络的理想解决方案。

最多并发会话数:500000每秒新建会话数:20000最多安全策略数:1000如图(1):二、ISG1000操作1、登陆方式一般有三种登陆方式:CONSOLE、HTTP、MGT,用得较多也比较方便的方式是HTTP方式,下面我们具体介绍HTTP登陆方式。

2、HTTP登陆方式设备出厂默认设置是192.168.1.1/24,用HTTP登陆如下图(2):4、操作界面输入用户名和密码后我们经进入图(3)操作界面左边是主配置菜单。

右边最上方是系统启动以及时间信息,右上角显示主机名。

Device information:设备信息,显示设备硬软件版本、序列号以及主机名。

Interface link status:接口链路状态,显示接口所属区和链路UP/DOWN信息。

Resources Status:资源状况,显示系统CPU和内存使用率以及目前的会话和策略是系统满负荷的比例。

(其中注意内存使用率是不真实的,在系统空负荷的情况下内存占用率也会很高,是系统本身设计的问题)。

The most recent alarms:系统最近的报警信息The most recent events:系统最近的通告信息从这个界面我们可以看出防火墙的运行情况,并通过Resources Status:资源状况,可以计算出我们所需要的CPU使用率、内存使用率、对话连接数使用率。

5、主菜单配置在图3的左边是主菜单,分别由如下选项homeConfiguration:Date/Time;Update;Admin;Auth;Report SettingsNetwork:Zones;Interfaces;Routing;NSRPSecurityPolicy: PoliciesVPNSObjects:Addresses;ServicesReports: Systems LogWizardsHelp其实只要掌握Configuration、Network 、Policey、Reports这几个就能够应付我们日常的维护和管理了。

Juniper操作手册

Juniper操作手册防火墙设备样式与接口简介:所选用Juniper设备正面为9个网口(AUX,CONSOLE,0/0,0/1,0/2,0/3,0/4,0/5,0/6)我们需要用到的网口主要为:0/0与0/1两者之一,0/2、0/3、0/4、0/5与0/6四者之一。

(注明:0/0与0/1为接外网网口,如:10.195.56.5;0/2、0/3、0/4、0/5与0/6为接内网网口,如:192.168.0.5)。

对防火墙进行初步配置:首先将防火墙通上电,设备约有一分钟的启动时间。

将外网网线接到口0/0或者0/1(本次配置选用0/1口),将内网某一台PC与防火墙内网接口之一相连(本次配置选用0/2。

该PC主要用于来配置,可以是内网中任一PC)。

在内网PC上:首先通过运行进行测试,以确定防火墙已启动(Ping 命令成功即可, 若设备为出厂新设备,默认内网IP为:192.168.0.1.若已配置过,内网IP需资询相关技术人员。

),下图所示:确定设备与内网PC(即用于配置防火墙的PC)连接正常后。

打开IE,输入防火墙内网IP:192.168.0.1Admin Name: netscreen. Password: netscreen登陆成功界面如上图所示(IE主要分为左右两部分,配置之初,右侧参数可不必在意):据网络要求,我们对防火墙配置主要分为六部分。

主要配置过程:一、内网、外网接口配置由路径Network>Interfaces(list)(所见参数部分说明:在下图所示界面上,主要操作包括内网_Trust、外网_Untrust接口配置。

此处需要注意Untrust所对应的接口:ethemet0/0或ethemet0/1 up。

)a)内网接口配置Trust对应内网,点击其对应的Edit,进入内网配置界面。

上图红线标示处需注意。

参数设置Zone Name : TrustStatic Ip:IP Adress/Netmask: 内网IP(通常设为内网网关地址)“/”后为子网掩码Manage IP 若无特殊要求,一般与“IP Adress/Netmask”相同Interface Mode : NATManagement Services(此项根据需要):推荐->WEB UI TELNET PING内网接口配置完成,OK 。

juniper防火墙详细配置手册

juniper防火墙详细配置手册Juniper防火墙简明实用手册(版本号:V1.0)目录1juniper中文参考手册重点章节导读 (4)1.1第二卷:基本原理41.1.1第一章:ScreenOS 体系结构41.1.2第二章:路由表和静态路由41.1.3第三章:区段41.1.4第四章:接口41.1.5第五章:接口模式51.1.6第六章:为策略构建块51.1.7第七章:策略51.1.8第八章:地址转换51.1.9第十一章:系统参数61.2第三卷:管理61.2.1第一章:管理61.2.2监控NetScreen 设备61.3第八卷:高可用性61.3.1...................................................... NSRP61.3.2故障切换72Juniper防火墙初始化配置和操纵 (8)3查看系统概要信息 (9)4主菜单常用配置选项导航 (10)5Configration配置菜单 (11)5.1Date/Time:日期和时间115.2Update更新系统镜像和配置文件125.2.1更新ScreenOS系统镜像125.2.2更新config file配置文件135.3Admin管理155.3.1Administrators管理员账户管理155.3.2Permitted IPs:允许哪些主机可以对防火墙进行管理166Networks配置菜单 (17)6.1Zone安全区176.2Interfaces接口配置196.2.1查看接口状态的概要信息196.2.2设置interface接口的基本信息196.2.3设置地址转换216.2.4设置接口Secondary IP地址256.3Routing路由设置266.3.1查看防火墙路由表设置266.3.2创建新的路由条目277Policy策略设置 (28)7.1查看目前策略设置287.2创建策略298对象Object设置 (31)9策略Policy报告Report (33)1juniper中文参考手册重点章节导读版本:Juniper防火墙5.0中文参考手册,内容非常庞大和繁杂,其中很多介绍和功能实际应用的可能性不大,为了让大家尽快用最短的时间内掌握Juniper防火墙的实际操作,下面简单对参考手册中的重点章节进行一个总结和概括,掌握了这些内容大家就可以基本能够完成安全部署和维护的工作。

防火墙配置经典教程(Juniper)

JUNIPER 防火墙快速安装手册Juniper防火墙配置教程V1.0联强国际(香港)有限公司2011目录1、前言 (4)1.1、J UNIPER防火墙配置概述 (4)1.2、J UNIPER防火墙管理配置的基本信息 (4)1.3、J UNIPER防火墙的常用功能 (5)2、JUNIPER防火墙三种部署模式及基本配置 (6)2.1、NAT模式 (6)2.2、R OUTE-路由模式 (7)2.3、透明模式 (8)2.4、基于向导方式的NAT/R OUTE模式下的基本配置 (8)2.5、基于非向导方式的NAT/R OUTE模式下的基本配置 (17)2.5.1、NS-5GT NAT/Route模式下的基本配置 (18)2.5.2、NS-25-208 NAT/Route模式下的基本配置 (19)2.6、基于非向导方式的透明模式下的基本配置 (20)3、JUNIPER防火墙几种常用功能的配置 (21)3.1、MIP的配置 (21)3.1.1、使用Web浏览器方式配置MIP (22)3.1.2、使用命令行方式配置MIP (24)3.2、VIP的配置 (24)3.2.1、使用Web浏览器方式配置VIP (25)3.2.2、使用命令行方式配置VIP (26)3.3、DIP的配置 (27)3.3.1、使用Web浏览器方式配置DIP (27)3.3.2、使用命令行方式配置DIP (29)4、JUNIPER防火墙IPSEC VPN的配置 (29)4.1、站点间IPS EC VPN配置:STAIC IP-TO-STAIC IP (29)4.1.1、使用Web浏览器方式配置 (30)4.1.2、使用命令行方式配置 (34)4.2、站点间IPS EC VPN配置:STAIC IP-TO-DYNAMIC IP (36)4.2.1、使用Web浏览器方式配置 (37)4.2.1、使用命令行方式配置 (40)5、JUNIPER中低端防火墙的UTM功能配置 (42)5.1、防病毒功能的设置 (43)5.1.1、Scan Manager的设置 (43)5.1.2、Profile的设置 (44)5.1.3、防病毒profile在安全策略中的引用 (46)5.2、防垃圾邮件功能的设置 (48)5.2.1、Action 设置 (49)5.2.2、White List与Black List的设置 (49)5.2.3、防垃圾邮件功能的引用 (51)5.3、WEB/URL过滤功能的设置 (51)5.3.1、转发URL过滤请求到外置URL过滤服务器 (51)5.3.2、使用内置的URL过滤引擎进行URL过滤 (53)5.3.3、手动添加过滤项 (54)5.4、深层检测功能的设置 (58)5.4.1、设置DI攻击特征库自动更新 (58)5.4.2、深层检测(DI)的引用 (59)6、JUNIPER防火墙的HA(高可用性)配置 (61)6.1、使用W EB浏览器方式配置 (62)6.2、使用命令行方式配置 (64)7、JUNIPER防火墙一些实用工具 (65)7.1、防火墙配置文件的导出和导入 (65)7.1.1、配置文件的导出 (66)7.1.2、配置文件的导入 (66)7.2、防火墙软件(S CREEN OS)更新 (67)7.3、防火墙恢复密码及出厂配置的方法 (68)8、JUNIPER防火墙的一些概念 (68)关于本手册的使用:①本手册更多的从实际使用的角度去编写,如果涉及到的一些概念上的东西表述不够透彻、清晰,请使用者自行去找一些资料查证;②本手册在编写的过程中对需要使用者特别注的地方,都有“注”标识,请大家仔细阅读相关内容;对于粗体、红、蓝色标注的地方也需要多注意;③本着技术共享的原则,我们编写了该手册,希望对在销售、使用Juniper防火墙的相应技术人员有所帮助,大家在使用过程中有任何建议可反馈到:chuang_li@;jiajun_xiong@;④本手册归“联强国际(香港)有限公司”所有,严禁盗版。

Juniper防火墙新手教程13:Juniper防火墙DHCP服务器配置

Juniper防火墙新手教程13:Juniper 防火墙DHCP服务器配置

分类: Juniper学习作者: 刘苏平

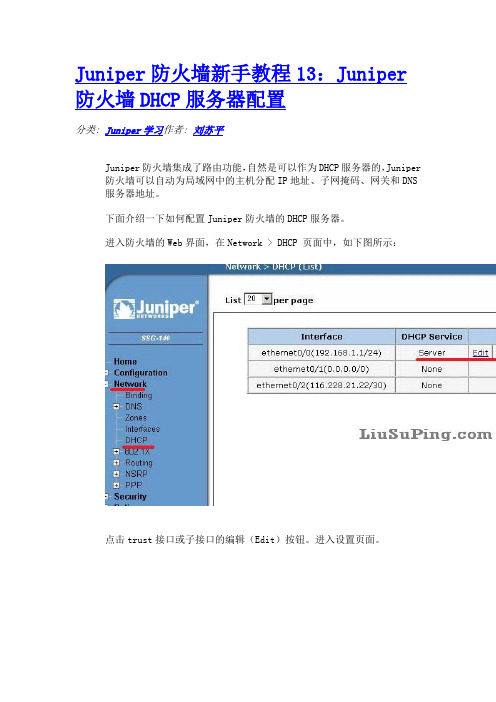

Juniper防火墙集成了路由功能,自然是可以作为DHCP服务器的,Juniper防火墙可以自动为局域网中的主机分配IP地址、子网掩码、网关和DNS服务器地址。

下面介绍一下如何配置Juniper防火墙的DHCP服务器。

进入防火墙的Web界面,在Network > DHCP 页面中,如下图所示:

点击trust接口或子接口的编辑(Edit)按钮。

进入设置页面。

在编辑页面中,选择DHCP Server。

Server Mode: Enable

Lease: 1 day 0 hours 0 minutes (根据用户的需求,建议设为12小时)Gateway: 192.168.1.1 (填写相应的trust接口地址)

Netmask: 255.255.255.0 (填写相应的trust接口子网掩码)

DNS#1: xxx.xxx.xxx.xxx (根据不同的地区填写相应的DNS)

点击Advanced Options

DNS#2: xxx.xxx.xxx.xxx

可以根据自己的环境设置其他参数。

OK,退到上一级页面。

点击Addresses

点击New

可以填写一个动态的DHCP 地址池范围,局域网中的主机将自动获得这个地址池中的地址。

也可以根据主机的MAC地址,设置保留地址。

点击OK,保存退出。

经过上面几步Juniper防火墙的的DHCP就可以正常使用了。

juniper防火墙配置

1、配置思路1)建立ZONE,规划接口,配置接口ip和静态路由2)定义策略地址(华南这里配置没有具体到对地址对象的分组,所以这一步这里省略)3)定义策略服务(先定义端口服务,然后完成VIP,MIP服务的定义)3)匹配策略5)恢复出厂配置(知道密码,不知密码的情况)6)配置导出与导入7)其他(添加用户,修改用户密码,同步)2、具体操作1)配置接口IP和静态路由第一步,通过IE登录到防火墙的WEBUI(ip为https://192.168.1.1),选择跳过向导直接进入登录,输入用户密码(netscreen/netscreen)进入第二步、为接口匹配iP(Zones和接口都用系统默认的就够用了,这里只需为接口配相应的IP)进入Network>interfaces界面先编辑eth0/1 的地址:其中Management Services可根管理需求勾选,ping勾上接着编辑eth0/2的地址:这里Management Service 勾上Web UI、Telnet及SSH,Ping也勾上,这样方便以后通过外网来管理防火墙。

最后方法同上修改eth0/0的ip为所要设的IP (华南这里:172.31.11.1/24),这里为方便管理Mangement Service全勾上。

配置完成后,防火墙会自动重启,这时需要重新修改本机的IP与防火墙的eth0/0接口的IP同网段(本机通过连接线连接在eth0/0口)第三步、添加静态路由进入Network > Routing > Destination界面,点击右上角的NEW来新建路由i)添加到internet的缺省路由目标网络:0.0.0.0 0.0.0.0 网关:202.105.115.201ii)同上方式添加一条连通DMZ与内、地区的路由(目标网络172.31.0.0/16 网关:172.31.11.2)iii)同上方式添加一条连通DMZ到总部的路由(目标网络172.17.0.0/16 网关:172.31.11.2)添加完成后如下图示2)定义策略地址(略)3)定义策略服务(先定义端口服务,然后完成VIP,MIP服务的定义)进入Policy > Policy Elements > Services > Custom界面来自定义服务端口第一步、对照之前准备的照服务端口映射表,统计需要定义的端口服务注:此图为端口服务映射表的部分统计的端口有:50000,22000,51000,4489,81,8080,7761,3389,139,4899,4200接着添加定义端口服务,点击右上角新建来定义端口,进入下面的界面:服务名设为端口号,目标端口号因为只有一个,范围的最小最大值都为端口号,这样就定义好了一个端口服务。

Juniper防火墙新手教程8:Juniper防火墙配置的导入及导出

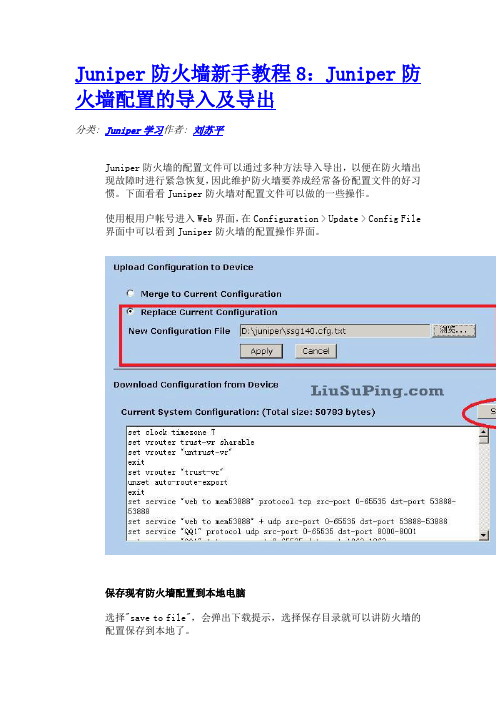

Juniper防火墙新手教程8:Juniper防火墙配置的导入及导出分类: Juniper学习作者: 刘苏平Juniper防火墙的配置文件可以通过多种方法导入导出,以便在防火墙出现故障时进行紧急恢复,因此维护防火墙要养成经常备份配置文件的好习惯。

下面看看Juniper防火墙对配置文件可以做的一些操作。

使用根用户帐号进入Web界面,在Configuration > Update > Config File 界面中可以看到Juniper防火墙的配置操作界面。

保存现有防火墙配置到本地电脑选择"save to file",会弹出下载提示,选择保存目录就可以讲防火墙的配置保存到本地了。

命令行:save config from flash to tftp 192.168.1.10ssg140.cfg (需要开启TFTP服务,192.168.1.10为TFTP服务器地址,下面的命令行操作都需要TFTP支持)导入新配置覆盖原有配置选择Replace Current Configuration,点击Browse按钮,选择一个配置文件。

点击Apply确认。

重启防火墙。

命令行: save config from tftp 192.168.1.10 ssg140.cfg to flash导入新配置与原有配置合并使用根用户或具有读写权限的帐号进入Web界面,在Configuration > Update > Config File界面中,选择Merge to Current Configuration,点击Browse按钮,选择一个配置文件。

点击Apply确认。

重启防火墙。

命令行:SSG140-> save config from tftp 192.168.1.1 ssg140.cfg merge from trustLoad config from 192.168.1.10/cfg from trust .!!!!!!!!!!!!!tftp received octets = 2655tftp success!TFTP SucceededSaveconfig ... .................................................... ..................SSH version 2 already active. ................Save System Configuration ...DoneDone。

Juniper防火墙简单配置说明

Juniper防火墙简单配置说明Netscreen-25从左向右依次为Trust Interface、DMZ Interface、Untrust Interface、Null。

其中Trust Interface相当于HUB口,下行连接内部网络设备。

Untrust Interface相当于主机口,上行连接上公网的路由器等外部网关设备;两端口速率自适应(10M/100M)。

DMZ Interface、 Null介绍从略。

下文仅简单地以马可尼网管服务器和南瑞通信综合网管系统中一台前置机通信为例。

南瑞综合网管系统前置机地址为192.168.1.4,马可尼传输网管地址为192.168.0.32。

配置完成后,实现马可尼网管只能与192.168.1.4前置机通信,其他192.168.1.X机器都无法访问马可尼网管。

配置前的准备1.先更改控制终端(如果用自己笔记本调试自己笔记本就是控制终端)的IP地址为192.168.1.X,子网255.255.255.0控制终端通过直通网线与Trust Interface相连(也就是第一个口),用IE登录设备主页(最好用IE,其他浏览器可能会出现不兼容的状况)。

在地址栏里输入192.168.1.1。

出现下图:跳跃过初始化防火墙步骤. 选择第三行,点击next.输入缺省登陆帐号: netscreen 密码:netscreen登陆后出现主页面展开左边资源树,单击Interface后,出现下图界面。

首先配置ethernet1口(即第一个口)的IP和子网掩码。

单击上图ethernet1行中的Edit,出现下图:Netscreen-25防火墙默认第一个口为Trust区,即信任区。

选择Static IP输入ethernet1端口的配置地址192.168.1.243/24后点击Apply 后单击OK。

如果不点击OK,设备重启配置则无效。

用同样方法配置第三个口Untrust区,即非信任区。

设置IP为192.168.0.243/24设置完成后点击OK,保存设置。

(完整word版)Juniper_SRX防火墙Web配置手册

Juniper SRX防火墙配置手册1系统配置 (1)1。

1 配置ROOT帐号密码 (1)1。

2 配置用户名和密码 (2)2接口配置 (7)2。

1 IPV4地址配置 (8)2.2 接口T RUNK模式配置 (12)2。

3 接口A CCESS模式配置 (13)3VLAN配置 (14)3。

1 创建VLAN配置 (14)4路由配置 (18)4。

1 静态路由配置 (20)5自定义应用配置 (21)5。

1 自定义服务配置 (21)5。

2 应用组配置 (22)6地址组配置 (23)6。

1 地址簿配置 (23)6.2 地址组配置 (24)7日程表配置 (26)8NAT配置 (29)8.1 S TATIC NAT配置 (29)1 系统配置1.1 配置root帐号密码首次登陆设备时,需要采用console方式,登陆用户名为:root,密码为空,登陆到cli下以后,执行如下命令,设置root帐号的密码。

root# set system root—authentication plain-text—passwordroot# new password : root123root# retype new password: root123密码将以密文方式显示。

注意:必须要首先配置root帐号密码,否则后续所有配置的修改都无法提交。

SRX系列低端设备在开机后,系统会加载一个默认配置,设备的第一个接口被划分在trust 区域,配置一个ip地址192。

168.1.1,允许ping、telnet、web等管理方式,可以通过该地址登陆设备.登陆后显示页面如下:在该页面上,可以看到设备的基本情况,在左边的chassis view中可以看到端口up/down 情况,在system identification中可以看到设备序列号、设备名称、软件版本等信息,在resource utilization中可以看到cpu、menory、session、存储空间等信息,在security resources中可以看到当前的会话统计、策略数量统计等信息。

Juniper防火墙新手教程17:Juniper防火墙的建立IPsec VPN

Juniper防火墙新手教程17:Juniper 防火墙的建立IPsec VPN分类: Juniper学习作者: 刘苏平Juniper的防火墙基本都集成了VPN功能,VPN功能是企业网络非常常用的功能,建立VPN后可以确保数据传输的安全性。

这里就介绍一下Juniper防火墙配置两端都是固定IP的IPsec VPN的步骤,关于IPsec VPN的介绍可以参考 [IPSec VPN的详细介绍] 。

在左侧的菜单栏下VPN菜单可以看到配置VPN需要用到的一些配置元素1、建立VPN网关首先需要在 VPNs > AutoKey Advanced > Gateway 下新建一个VPN网关,如下图所示,这个界面下我已经建立了多个VPN网关,这台Juniper防火墙是放在上海的办公室的,需要和北京的办公室建立一个IPsec VPN。

其中“Peer Type”表示VPN的类型,Dialup是拨号VPN,Dynamic是一端是动态地址的VPN,static是两端都是固定IP的VPN。

Gateway name 起个容易记得住的名称,因为如果VPN多了就分部清是到哪里的VPN网关了Remote gateway 填远端防火墙的外网IP地址Dynamic IP Address 如果对端是adsl拨号这样的动态IP,需要填写远端的Peer ID,该 Peer ID需要在远端预设,名称的自己随便起,只要网关的 Peer ID和远端的Local ID一样就可以了,关于local id的设置在下面介绍。

点击advanced进入高级设置:Preshared Key 这是预设共享密钥,非常重要,VPN建立时验证使用的,两端要保持一致local ID 这是用在有一端是动态IP,也就是给动态IP的一端起个名字,这样IP地址变了可以根据local ID来识别动态IP端得防火墙设备。

要与远端防火墙的peer id保持一致。

Outgoing Interface 这是指定出口的接口,一半来说是Untrust接口,截图是在编辑模式,因此不能修改,在新建模式是可以选择接口的。

Juniper防火墙新手教程16:Juniper防火墙的网络防攻击设置

Juniper防火墙新手教程16:Juniper 防火墙的网络防攻击设置分类: Juniper学习作者: 刘苏平防火墙的最重要的功能是阻挡网络攻击,网络攻击的种类五花八门,防火墙能做到哪些网络防范是防火墙性能的一个重要指标。

Juniper的防火墙可以阻挡大多数的网络攻击行为,配置上也非常简单,下面就做一些简单介绍。

在“Security > Screening > Screen”界面如上图所示,screen的功能设置可以根据不同德zone选择不同德配置,这是trust借口的截图,由于内网默认是安全区域,因此各项防攻击功能都没有开启。

接下来看看Untrust区域的配置,Untrust接口连接了公共网络,是认为不安全的区域,因此系统会开启一些默认的防攻击功能。

通过上面的两个截图可以看到,Juniper防火墙的防攻击功能还是比较全面的。

不过全是鸟语的,下面做一些简单介绍Generate Alarms without Dropping Packet 警报但不丢弃数据包,这个选项一半建议不要选择,Juniper防火墙默认是将拦截到的数据包直接丢弃的Apply Screen to Tunnel 防攻击功能同时应用于VPN的tunnelFlood Defense 洪水攻击防御,包括下面3种flood攻击:ICMP Flood ProtectionUDP Flood ProtectionSYN Flood ProtectionBlock HTTP Components 阻挡HTTP内容Block Java ComponentBlock ActiveX ComponentBlock ZIP ComponentBlock EXE ComponentMS-Windows DefenseWinNuke Attack ProtectionScan/Spoof/Sweep DefenseIP Address Spoof ProtectionIP Address Sweep ProtectionPort Scan ProtectionDenial of Service Defense DoS攻击防护Ping of Death Attack ProtectionTeardrop Attack ProtectionICMP Fragment ProtectionICMP Ping ID Zero ProtectionLarge Size ICMP Packet (Size > 1024) ProtectionBlock Fragment TrafficLand Attack ProtectionSYN-ACK-ACK Proxy ProtectionSource IP Based Session LimitDestination IP Based Session LimitProtocol Anomaly Reports -- IP Option AnomaliesBad IP Option ProtectionIP Timestamp Option DetectionIP Security Option DetectionIP Stream Option DetectionIP Record Route Option DetectionIP Loose Source Route Option DetectionIP Strict Source Route Option DetectionIP Source Route Option FilterProtocol Anomaly Reports -- TCP/IP AnomaliesSYN Fragment ProtectionTCP Packet Without Flag ProtectionSYN and FIN Bits Set ProtectionFIN Bit With No ACK Bit in Flags ProtectionUnknown Protocol Protection内容比较多,如果需要了解各项功能的具体情况可以通过搜索引擎搜索一下,都会有比较详细的介绍。

Juniper防火墙简单配置

Juniper防火墙基本配置1.将防火墙连入网络,网线连接防火墙Trust口。

将本机ip设置在192.168.1.0的网段,注意ip地址不能是192.168.1.1。

在本机IE地址栏中输入http://192.168.1.1/来访问防火墙,就可以看到如下的登陆界面了。

设备初始设定的用户名和密码都是netscreen。

2.设置防火墙的时间。

在【Configuration-Date/Time】中,点击“Sync Clock With Client”,可以让防火墙的时间和本机的时间一致;然后点击“Apply”让设置生效。

3.设置端口地址。

在【Network-Interfaces】中,可以看到防火墙各端口的ip设置。

点击Trust 同一行的“Edit”,就可以编辑Trust口的设置。

通常都会选择静态IP,就需要设置端口的ip地址、子网掩码(允许直接输入掩码的位数),再选好端口需要开启的服务。

设置完毕后,可以点击“OK”来完成设置,也可以点击“Apply”马上应用。

点击UnTrust 同一行的“Edit”,就可以编辑UnTrust口的设置。

如果选择静态IP,就设置端口的ip地址、子网掩码(允许直接输入掩码的位数);防火墙端口还支持DHCP获得ip地址,或者通过PPOE拨号获得IP地址(ADSL就是使用这种方式的);再选好端口需要开启的服务。

设置完毕后,可以点击“OK”来完成设置,也可以点击“Apply”马上应用。

4.设置默认路由。

在【Network-Routing-Routing Entries】中可以看到防火墙中路由的设置情况。

红框选中的为默认路由。

手动增加默认路由的方法:在【Network-Routing-Routing Entries】中,点击“New”,进入在【Network-Routing-Routing Entries-Configration】,设置地址、网关、接口,可以参照图中所示。

5.设置策略。

Juniper防火墙中文版配置手册说明

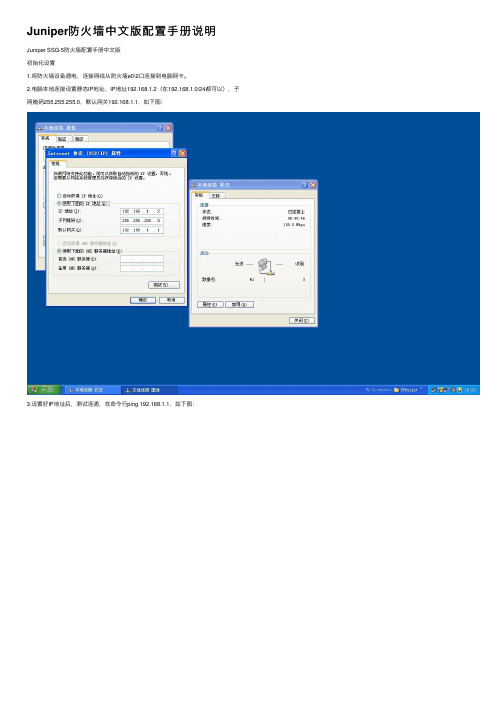

Juniper防⽕墙中⽂版配置⼿册说明Juniper SSG-5防⽕墙配置⼿册中⽂版初始化设置1.将防⽕墙设备通电,连接⽹线从防⽕墙e0\2⼝连接到电脑⽹卡。

2.电脑本地连接设置静态IP地址,IP地址192.168.1.2(在192.168.1.0/24都可以),⼦⽹掩码255.255.255.0,默认⽹关192.168.1.1,如下图:3.设置好IP地址后,测试连通,在命令⾏ping 192.168.1.1,如下图:4.从IE浏览器登陆防⽕墙web页⾯,在地址栏输⼊192.168.1.1,如下图向导选择最下⾯No, skip——,然后点击下⾯的Next:5.在登录页⾯输⼊⽤户名,密码,初始均为netscreen,如下图:6.登陆到web管理页⾯,选择Configuration – Date/Time,然后点击中间右上⾓Sync Clock With Client选项,如下图:7.选择Interfaces – List,在页⾯中间点击bgroup0最右侧的Edit,如下图:8.此端⼝为Trust类型端⼝,建议IP设置选择Static IP,IP Address输⼊规划好的本地内⽹IP地址,如192.168.22.1/24,Manage IP 192.168.22.1。

之后勾选Web UI,Telnet,SSH,SNMP,SSL,Ping。

如下图:Internet⽹络设置1.修改本地IP地址为本地内⽹IP地址,如下图:2.从IE浏览器打开防⽕墙web页⾯,输⼊⽤户名密码登陆,如下图:3.选择Interfaces – List,点击页⾯中ethernet0/0最右侧的Edit选项,如下图:4.此端⼝为Untrust类型端⼝,设置IP地址有以下三种⽅法:(根据ISP提供的⽹络服务类型选择)A.第⼀种设置IP地址是通过DHCP端获取IP地址,如下图:B.第⼆种设置IP地址的⽅法是通过PPPoE拨号连接获取IP,如下图,然后选择Create new pppoe setting,在如下图输⼊本地ADSL pppoe拨号账号,PPPoE Instance输⼊名称,Bound to Interface选择ethernet0/0,Username和Password输⼊ADSL账号密码,之后OK,如下图:PPPoE拨号设置完毕之后,点击Connect,如下图:回到Interface –List,可以看到此拨号连接的连接状态,如下图:ethernet0/0右侧PPPoE⼀栏有⼀个红叉,表⽰此连接已经设置但未连接成功,如连接成功会显⽰绿勾。

juniper 防火墙配置流程

防火墙实施方案1、安装前规划我们首先需要了解用户网络的基本状况,区分来自ISP的线缆和内网线缆,然后在防火墙上确定W AN(Untrust)、LAN(Trust)和DMZ 三个接口,并与用户确认各个接口的配置地址。

2、线缆的连接我们将来自ISP的线缆接入我们预定义的W AN(Untrust)口,将来自内网的线缆接入预定义的LAN(Trust)口,如果有对外的服务器或服务器群我们还需要将来自连接服务器或服务器群交换机的线缆接入预定义的DMZ口,利用随机自带的Console线缆将防火墙与PC 机连接好,连接好电源线接通电源。

3、初始化配置利用超级终端连接防火墙在这里填入Juniper防火墙默认的帐户名netscreen和密码netscreen我们需要为LAN(Trust)口划分Zone并分配管理地址4、登录防火墙在PC机的IE浏览器中输入为LAN(Trust)口配置的IP地址现在填入Juniper防火墙默认的帐户名netscreen和密码netscreen进行登录5、同步时钟现在将防火墙与PC机的时间进行同步以确保防火墙时间的准确性6、修改管理员密码为了确保防火墙的安全性我们需要对防火墙进行密码修改编辑管理员帐户进行密码修改填入旧密码和新密码生成新密码7、为各个接口分配相应IP地址进入Network\Interfaces下为W AN(Untrust)和DMZ两个接口划分Zone并分配地址8、配置路由首先配置默认路由如果内网划分过VLAN,还需要填写相应VLAN路由9、配置策略(2)T rust到DMZ策略(4)D MZ到Untrust策略(5)U ntrust到DMZ策略(假定172.16.1.5为一台邮件服务器)10、MIP配置。