S02-对称密钥加密

2_对称密匙密码2

果与MAC比较看是否一致 接收方必须知道密匙K

对称密匙密码-2 27

MAC算法为何可行?

C0 = E(IV P0, K), C1 = E(C0 P1, K), C2 = E(C1 P2, K),…

P0 = IV D(C0, K), P1 = C0 D(C1, K), P2 = C1 D(C2, K),…

对称密匙密码-2

20

CBC 模式

相同的明文段会产生不同的密文段 剪切-粘贴依然可能,但更复杂(会产生模糊) 如果C1 变的模糊像G,那么 P1 C0 D(G, K), P2 G D(C2, K) 但 P3 = C2 D(C3, K), P4 = C3 D(C4, K),… 自动从错误中恢复过来了!

对称密匙密码-2

23

完整性(Integrity)

对称密匙密码-2

24

数据完整性

完整性

实例:

防止(至少探测到)未经授权修改数据

银行内部资金转账 (防止未经授权地修改信息)

保密性很好, 完整性是关键

加密提供保密性 单靠加密不能保证完整性(一次一密和电码本)

对称密匙密码-2

25

假设Alice有4块明文要加密 Alice计算

C0 = E(IVP0,K), C1 = E(C0P1,K), C2 = E(C1P2,K), C3 = E(C2P3,K) = MAC

Alice将 IV,P0,P1,P2,P3及MAC发给Bob 假设Trudy将P1 换为 X Bob的到错误的信息然后计算

数据加密第四篇:对称密钥

数据加密第四篇:对称密钥密钥分为对称密钥和⾮对称密钥,密钥本质上是加密数据的算法:对称密钥(Symmetric Keys)是指加密和解密的过程使⽤相同的算法,是加密中最弱的算法,但是性能最好。

对于对称密钥,可以使⽤密码或者另⼀个密钥甚⾄⼀个证书来加密。

⾮对称密钥(Asymmetric Keys)使⽤⼀对密钥(算法),⼀个密钥⽤于加密,另⼀个密钥⽤于解密,加密的密钥称为私钥(private key),解密的密钥称为公钥(public key)。

不管对称密钥,还是⾮对称密钥,都不能备份。

在加密体系中,能够备份的只有SMK、DMK和证书。

对称密钥(Symmetric Keys)对称密钥是指数据的加密(encryption)与解密(decryption)⽤的是同样的密钥(secret key)。

不过即使是最弱的算法,也能增加数据防御的能⼒,毕竟不是每个攻击者都是顶级的。

对于对称密钥,可以使⽤密码,或者另⼀个密钥,甚⾄⼀个证书来加密。

⼀,创建对称密钥创建对称密钥时,需要制定对数据进⾏加密的算法,对称密钥必须⽤⾄少⼀个⽅式来加密:certificate, password, symmetric key, asymmetric key, 或 PROVIDER,密钥可以同时有多种加密⽅式。

CREATE SYMMETRIC KEY key_nameWITH ALGORITHM = { AES_128 | AES_192 | AES_256 }, ENCRYPTION BY<encrypting_mechanism>[ , ... n ]<encrypting_mechanism> ::=CERTIFICATE certificate_name| PASSWORD ='password'| SYMMETRIC KEY symmetric_key_name| ASYMMETRIC KEY asym_key_name举个例⼦,创建⼀个对称密钥,使⽤AES_256对数据进⾏加密,并使⽤证书对密钥进⾏加密:CREATE SYMMETRIC KEY JanainaKey09WITH ALGORITHM = AES_256ENCRYPTION BY CERTIFICATE Shipping04;GO⼆,使⽤对称密钥来加密和解密数据的函数在对称密钥创建完成之后,要使⽤对称密钥对数据进⾏加密,⾸先要打开对称密钥,对称密钥的GUID可以通过函数key_GUID('name')来获得:OPEN SYMMETRIC KEY Key_name DECRYPTION BY<decryption_mechanism><decryption_mechanism> ::=CERTIFICATE certificate_name [ WITH PASSWORD = 'password' ]| ASYMMETRIC KEY asym_key_name [ WITH PASSWORD = 'password' ]| SYMMETRIC KEY decrypting_Key_name| PASSWORD ='decryption_password'当对称密钥打开之后,使⽤EncryptByKey ()来对数据进⾏加密,返回值是varbinar,最⼤长度是8000Bytes:EncryptByKey ( key_GUID , { 'cleartext'|@cleartext }[, { add_authenticator | @add_authenticator }, { authenticator | @authenticator } ] )使⽤DecryptByKey ()来对数据进⾏解密:DecryptByKey ( { 'ciphertext'|@ciphertext }[ , add_authenticator, { authenticator | @authenticator } ] )在不使⽤对称密钥时,把密钥关闭:CLOSE SYMMETRIC KEY key_name三,使⽤对称密钥来加密和解密数据的实例创建证书来对对称密钥进⾏加密。

对称加密算法的基本原理

对称加密算法的基本原理对称加密算法是一种常用的加密技术,它的基本原理是使用相同的密钥对数据进行加密和解密。

简单来说,就是加密和解密过程使用相同的钥匙。

对称加密算法的过程可以用一个安全的锁来做类比。

假设有两个人,他们想要传递一封秘密信件,但是又不想让别人知道信件的内容。

他们可以使用一个锁,这个锁可以用同一个钥匙来锁上和打开。

在加密的过程中,发送方首先使用预先约定好的密钥对要传递的数据进行加密。

这个过程就好像是将信件放入一个保险箱中,并用锁把保险箱锁起来。

只有拥有正确的钥匙才能将保险箱打开,才能解密出信件的内容。

在解密的过程中,接收方使用相同的密钥对加密后的数据进行解密。

这个过程就类似于接收方使用正确的钥匙打开保险箱,并取出信件。

只有使用正确的钥匙,才能成功解密出数据的内容。

对称加密算法有许多常见的实现方式,如DES、AES等。

这些算法都是根据一系列数学操作和运算来实现加密和解密的过程,保证了数据的安全性。

对称加密算法具有许多优点。

首先,它的加密速度较快,适合在大量数据传输中使用。

其次,由于加密和解密使用相同的密钥,所以使用起来比较简单方便。

同时,对称加密算法的安全性也得到了不断的改进和提高,可以抵抗许多常见的攻击手段。

然而,对称加密算法也存在一些不足之处。

最大的问题就是密钥的分发和管理。

由于加密和解密都使用同一个密钥,所以密钥的安全性非常重要。

如果密钥被泄露或者被攻击者获得,就会导致数据泄露和安全风险。

为了解决这个问题,通常需要使用其他的技术手段来保护密钥,如密钥交换协议和密钥管理系统。

同时,也可以结合其他的加密算法,如非对称加密算法,来增强系统的安全性。

总之,对称加密算法是一种常用的加密技术,它的基本原理是使用相同的密钥对数据进行加密和解密。

它具有加密速度快、使用方便等优点,但也存在着密钥管理方面的挑战。

为了提高安全性,可以结合其他的技术手段来保护密钥和数据的安全。

对称加密及公钥加密算法的原理

对称加密及公钥加密算法的原理

对称加密算法的原理:

对称加密算法是一种加密技术,它使用相同的密钥来加密和解密数据。

这意味着在发送数据之前,发送方和接收方必须协商并共享一个密钥。

常见的对称加密算法包括DES、3DES、AES等。

对称加密算法的过程如下:

1. 发送方使用共享的密钥对明文进行加密。

2. 加密后的数据通过网络传输到接收方。

3. 接收方使用相同的共享密钥对收到的数据进行解密。

由于对称加密算法使用相同的密钥进行加解密,因此需要确保该密钥

不能被未经授权的人获取。

否则,攻击者可以轻松地获取并解析所有

传输的数据。

公钥加密算法的原理:

公钥加密算法是一种非对称加密技术,它使用两个不同但相关联的键来进行加解密操作:公钥和私钥。

公钥可以向任何人公开,而私钥只能由其所有者持有。

常见的公钥加密算法包括RSA、DSA等。

公钥加密算法的过程如下:

1. 接收方生成一对公私秘钥,并将其公开发布出去(例如将自己生成好的公匙上传到服务器)。

2. 发送方使用接收方的公钥对明文进行加密。

3. 加密后的数据通过网络传输到接收方。

4. 接收方使用自己的私钥对收到的数据进行解密。

公钥加密算法中,发送方和接收方不需要共享相同的密钥,因为加密和解密使用不同的键。

由于私钥只能由其所有者持有,因此攻击者无法轻易地获取私钥并解析传输的数据。

总体来说,对称加密算法适用于需要高效加解密操作且安全性要求不是特别高的场景;而公钥加密算法适用于需要更高安全性要求、通信双方不互相认识或无法通过其他方式共享秘钥等场景。

对称加密和公钥加密算法的基本原理

对称加密和公钥加密算法的基本原理对称加密和公钥加密算法是现代密码学中常用的两种加密方式。

它们都具有保护数据安全的重要作用,但在原理和应用方面有所不同。

一、对称加密算法的基本原理对称加密算法也称为私钥加密算法,其基本原理是使用相同的密钥进行加密和解密。

在对称加密中,发送方和接收方共享一个密钥,发送方使用该密钥对数据进行加密,接收方使用相同密钥对加密数据进行解密。

对称加密算法的加密过程如下:1. 发送方选择一个密钥,并将该密钥与明文数据一起进行加密操作。

2. 加密后的数据通过网络传输到接收方。

3. 接收方使用相同的密钥对收到的加密数据进行解密操作,还原出明文数据。

对称加密算法的核心是密钥的安全性。

由于发送方和接收方使用相同的密钥,因此如果密钥被泄露,攻击者就能够轻易地解密密文数据。

为了确保密钥的安全,对称加密算法通常要求在密钥的传输和存储过程中采取特定的安全措施。

常见的对称加密算法有DES(Data Encryption Standard)、AES (Advanced Encryption Standard)等。

它们在保证数据安全性的具有高效性和速度快的特点。

对称加密算法主要应用于保护大量数据传输的场景,如文件传输、数据库加密等。

二、公钥加密算法的基本原理公钥加密算法也称为非对称加密算法,与对称加密算法不同,它使用一对密钥进行加密和解密,这对密钥分别称为公钥和私钥。

公钥可以公开传输和分享,用于加密数据;私钥则保密并由接收方使用,用于解密数据。

公钥加密算法的加密过程如下:1. 接收方生成一对密钥:公钥和私钥。

私钥保密,而公钥可以发布给任何人。

2. 发送方使用接收方的公钥对数据进行加密操作。

3. 加密后的数据通过网络传输到接收方。

4. 接收方使用自己的私钥对收到的加密数据进行解密操作,还原出明文数据。

公钥加密算法的核心是数学上的难题,如大素数的因数分解、离散对数等。

这些问题在计算上是难以求解的,保证了数据的安全性。

什么是对称加密?

什么是对称加密?对称加密是一种常见的加密算法,也被称为私钥加密。

该加密方式使用相同的密钥来进行加密和解密操作。

在保护信息安全方面,对称加密发挥着重要的作用。

下面,将对对称加密的原理、应用场景和优势进行详细的科普介绍。

一、对称加密的原理对称加密的原理是使用同一密钥对数据进行加密和解密。

加密过程中,将明文数据通过密钥进行变换,生成密文数据;而在解密过程中,将密文数据通过相同的密钥进行逆变换,恢复成明文数据。

对称加密算法具有高效性和可靠性的特点,其安全性依赖于密钥的保护。

1.1 加密过程(1)明文数据输入:对称加密中,需要输入明文数据,明文数据可以是文本、图片、视频等等。

(2)密钥生成:在对称加密中,密钥是非常重要的一部分。

密钥可以通过算法生成,通常需要保证密钥的安全性。

(3)加密算法执行:通过加密算法,将明文数据和密钥进行处理,生成密文数据。

1.2 解密过程(1)密文数据输入:解密过程中,需要输入密文数据。

(2)密钥生成:与加密过程相同,需要生成相同的密钥。

(3)解密算法执行:通过解密算法,将密文数据和密钥进行处理,恢复成明文数据。

二、对称加密的应用场景对称加密在各种应用场景中都有广泛的应用。

下面列举了几个典型的应用场景。

2.1 网络通信保密在网络通信过程中,对称加密可以保证通信数据的保密性。

通过在通信双方事先共享密钥,可以在数据传输的过程中进行加密和解密操作,防止敏感信息被窃取。

2.2 文件存储加密对称加密也可以用于文件存储过程中。

通过对文件进行加密操作,即使文件被他人获取,也无法轻易解密其中的内容。

2.3 数据库安全对称加密还广泛应用于数据库安全领域。

在数据库存储敏感数据时,可以使用对称加密算法对数据进行加密,保证数据的安全性。

三、对称加密的优势对称加密作为一种常见且成熟的加密方式,具有以下几个优势。

3.1 高效性对称加密算法的加解密速度非常快,适用于大数据量的加密需求。

相对于其他加密算法,对称加密具有明显的优势。

对称密钥算法

对称密钥算法随着信息技术的发展,数据的安全性越来越受到重视。

保护数据安全的一个重要手段就是加密。

加密是指将明文转化为密文,使得只有拥有密钥的人才能将密文还原为明文。

对称密钥算法就是一种常用的加密方式。

对称密钥算法是一种基于密钥的加密方式。

这种算法使用同一个密钥来加密和解密数据。

这个密钥只有发送方和接收方知道,其他人无法获取。

由于加密和解密都使用同一个密钥,因此这种算法被称为对称密钥算法。

对称密钥算法的加密过程可以简单地描述为将明文和密钥通过某种算法混合在一起,生成一个密文。

解密过程则是将密文和密钥通过同样的算法混合在一起,还原成明文。

对称密钥算法的优点是加密和解密速度快,适用于对大量数据进行加密和解密的场景。

对称密钥算法的安全性主要依赖于密钥的保密性。

只有密钥是保密的,才能保证数据的安全。

因此,密钥的管理非常重要。

密钥的生成、存储、传输和更新都需要采取严格的措施,以防止密钥泄露。

对称密钥算法有很多种,其中最常用的是DES算法和AES算法。

DES算法是一种对称密钥算法,采用64位密钥,将明文分成64位一组,经过16轮加密后得到64位的密文。

DES算法的优点是加密速度快,但其密钥长度较短,安全性相对较低,已经被AES算法所替代。

AES算法是一种对称密钥算法,采用128位、192位或256位密钥。

AES算法将明文分成128位一组,经过多轮加密后得到128位、192位或256位的密文。

AES算法的优点是安全性高,能够抵抗各种攻击,已经成为现代加密领域的标准算法。

对称密钥算法在信息安全领域有着广泛的应用。

它可以用于保护敏感数据的传输,防止黑客入侵和数据泄露。

同时,对称密钥算法也有一些局限性,比如密钥管理困难、密钥分发不安全等。

为了克服这些问题,人们发明了非对称密钥算法。

非对称密钥算法是一种使用不同的密钥进行加密和解密的算法。

这种算法使用一对密钥,其中一个是公钥,另一个是私钥。

公钥可以公开,任何人都可以获取。

对称密钥算法

对称密钥算法随着互联网的快速发展,信息安全问题愈加突出。

在信息传输过程中,保证数据的安全性是至关重要的。

对称密钥算法是一种保证数据安全的方法之一。

对称密钥算法是一种基于密钥的加密算法,其加密和解密过程使用相同的密钥。

对称密钥算法是一种高效的加密算法,其加密速度快,适用于大规模数据的加密。

对称密钥算法的基本原理是将明文数据通过密钥进行加密,生成密文数据。

在传输过程中,只有持有密钥的人才能解密密文数据,得到原始的明文数据。

对称密钥算法的核心在于密钥的安全性。

如果密钥泄露,那么攻击者就可以轻松地解密密文数据,从而破坏数据的安全性。

对称密钥算法有很多种,其中最常用的是DES(Data Encryption Standard)算法和AES(Advanced Encryption Standard)算法。

DES 算法是一种对称密钥算法,它是由美国国家标准局(NIST)于1977年发布的,是最早的对称密钥算法之一。

DES算法使用56位密钥,将64位的明文数据进行加密,生成64位的密文数据。

DES算法的加密速度很快,但是由于密钥长度较短,易受到攻击者的攻击。

为了提高对称密钥算法的安全性,AES算法被广泛应用。

AES算法是一种对称密钥算法,它是由比利时密码学家Joan Daemen和Vincent Rijmen于1998年设计的。

AES算法使用128位、192位或256位密钥,将128位的明文数据进行加密,生成128位的密文数据。

AES算法的加密速度比DES算法慢,但是由于密钥长度较长,安全性更高。

对称密钥算法在信息安全领域中有着广泛的应用。

在实际应用中,对称密钥算法常常被用于加密文件、电子邮件、数据库等敏感数据。

对称密钥算法的优点是加密速度快,适用于大规模数据的加密。

但是,对称密钥算法的缺点也很明显,就是密钥的安全性难以保证。

如果密钥泄露,那么攻击者就可以轻松地解密密文数据,破坏数据的安全性。

为了解决对称密钥算法的缺点,人们提出了非对称密钥算法。

对称密钥和公开密钥的概念

对称密钥和公开密钥的概念下载温馨提示:该文档是我店铺精心编制而成,希望大家下载以后,能够帮助大家解决实际的问题。

文档下载后可定制随意修改,请根据实际需要进行相应的调整和使用,谢谢!并且,本店铺为大家提供各种各样类型的实用资料,如教育随笔、日记赏析、句子摘抄、古诗大全、经典美文、话题作文、工作总结、词语解析、文案摘录、其他资料等等,如想了解不同资料格式和写法,敬请关注!Download tips: This document is carefully compiled by the editor. I hope that after you download them, they can help you solve practical problems. The document can be customized and modified after downloading, please adjust and use it according to actual needs, thank you!In addition, our shop provides you with various types of practical materials, such as educational essays, diary appreciation, sentence excerpts, ancient poems, classic articles, topic composition, work summary, word parsing, copy excerpts, other materials and so on, want to know different data formats and writing methods, please pay attention!对称密钥和公开密钥的概念在网络安全领域中,密钥起着至关重要的作用。

2_对称密匙密码2

对称密匙密码-2

ቤተ መጻሕፍቲ ባይዱ

1

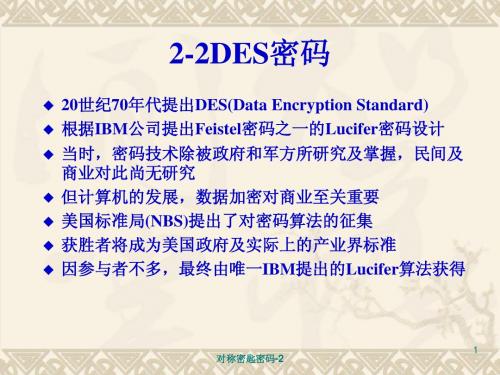

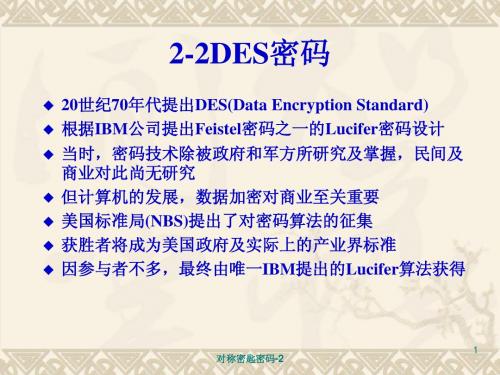

DES密码

由于技术力量不足,NBS求助于政府密码机构NSA (National Security Agency) 由于NSA专门负责政府及军方高级敏感信息加密研究, 开始不愿参与民间密码开发 后被怀疑在DES中植入‘后门’,使NSA很容易破解 DES Lucifer算法经过修改成为DES 主要修改为将密匙长度由128位减为64位,并且64位中有 8位是用来校验奇偶性的,实际密匙长度由为56。破译难 度降低了272倍,难怪被指动过手脚

显而易见的方法 每个分组分别加密 有严重的安全隐患

密文链接模式(CBC)

将分组板块串在一起 比ECB安全, 基本上无附加工作

对称密匙密码-2

16

电码本模式 ECB Mode

符号含义: C=E(P,K) 给定明文 P0,P1,…,Pm,… 显然的使用分块加密方法是

加密 C0 = E(P0, K), C1 = E(P1, K), C2 = E(P2, K),…

0

6

DES的S盒

8个S盒

每个S盒将6位输入映射到4位输出 下图为1号S盒

输入bits (0,5)确定列数 输入bits (1,2,3,4)确定行数

| 0000 0001 0010 0011 0100 0101 0110 0111 1000 1001 1010 1011 1100 1101 1110 1111 --------------------------------------------------------------------------------------------------------------------------00 | 1110 0100 1101 0001 0010 1111 1011 1000 0011 1010 0110 1100 0101 1001 0000 0111 01 | 0000 1111 0111 0100 1110 0010 1101 0001 1010 0110 1100 1011 1001 0101 0011 1000 10 | 0100 0001 1110 1000 1101 0110 0010 1011 1111 1100 1001 0111 0011 1010 0101 0000 11 | 1111 1100 1000 0010 0100 对称密匙密码-2 1001 0001 0111 0101 1011 0011 1110 1010 00007 0110 1101

对称密钥的原理

对称密钥的原理对称密钥是一种加密算法中常用的技术,它通过在数据的发送和接收者之间共享相同的密钥来加密和解密数据。

对称密钥算法的原理基于一个关键思想:使用相同的密钥对数据进行加密和解密。

在对称密钥的原理中,发送者使用该共享密钥对要传输的数据进行加密。

加密后的数据成为密文,并通过不安全的通道发送给接收者。

接收者在接收到密文后,使用相同的密钥来解密数据,将其还原为原始的明文。

对称密钥算法的主要原理是基于两个操作:加密和解密。

加密操作使用密钥和明文作为输入,通过特定的算法生成密文作为输出。

解密操作则使用相同的密钥和密文作为输入,通过算法还原出原始的明文。

对称密钥算法的关键在于密钥的保密性。

由于发送者和接收者使用相同的密钥,因此密钥的保密性对于数据的安全性至关重要。

如果密钥被泄露,那么攻击者可以轻松地解密数据。

因此,对称密钥算法需要确保密钥只有发送者和接收者知道,而不被第三方所知晓。

对称密钥算法具有以下优点:1. 加解密速度快:对称密钥算法的加解密速度通常比非对称密钥算法更快,因为它们使用相同的密钥进行操作。

2. 算法简单:对称密钥算法通常较为简单,易于实现和使用。

3. 可扩展性好:对称密钥算法适用于各种通信场景和应用程序,可以通过改变密钥来提高安全性。

然而,对称密钥算法也存在一些限制:1. 密钥管理困难:由于发送者和接收者需要共享相同的密钥,因此密钥的管理和分发可能会变得复杂和困难。

2. 安全性有限:对称密钥算法的安全性依赖于密钥的保密性,一旦密钥泄露,数据的安全性将会受到威胁。

3. 缺乏身份验证:对称密钥算法只关注数据的加密和解密,而不提供身份验证和数据完整性保护的机制。

总体而言,对称密钥算法是一种常用的加密技术,它通过共享密钥来实现数据的保密性。

作为加密算法中的重要组成部分,对称密钥算法在许多应用程序中发挥着重要的作用。

简述对称密钥加解密过程

简述对称密钥加解密过程

对称密钥加密是一种常见的数据加密技术,其中加密和解密使用相同的密钥。

以下是对称密钥加解密过程的简述:

1. 密钥生成:加密方和解密方首先需要生成一个共同的对称密钥。

这个密钥将用于加密和解密数据。

2. 加密:在加密过程中,发送方(也称为加密方)使用对称密钥对要保护的数据进行加密。

加密算法将明文数据转换为密文,使得未经授权的第三方无法理解其内容。

3. 传输:加密后的数据(密文)通过安全的通信渠道传输给接收方(也称为解密方)。

4. 解密:接收方收到密文后,使用相同的对称密钥对其进行解密。

解密算法将密文转换回明文,使得接收方能够理解原始数据的内容。

5. 密钥管理:对称密钥的安全性非常重要,因为任何拥有密钥的人都可以解密数据。

因此,密钥必须妥善管理和保护,以防止未经授权的第三方获取。

对称密钥加密的优点是加密和解密速度通常较快,适用于大量数据的加密。

然而,密钥的管理和分发可能是一个挑战,因为所有通信方都需要持有相同的密钥。

在实际应用中,对称密钥加密通常与其他安全措施(如非对称加密和身份验证)结合使用,以提供更强大的安全性和保护数据的完整性。

对称秘钥与非对称秘钥加密算法的性能比较及应用研究

对称秘钥与非对称秘钥加密算法的性能比较及应用研究对称密钥与非对称密钥是一种常用的加密算法,用于保护数据的安全性和隐私。

在本文中,我们将探讨对称密钥与非对称密钥加密算法的性能比较及其在不同应用场景下的研究。

首先,我们来了解什么是对称密钥和非对称密钥。

对称密钥加密(Symmetric Key Encryption)是一种使用相同密钥进行加密和解密的加密算法。

常见的对称密钥加密算法有DES、AES等。

对称密钥加密算法的优点是加解密速度快,适合用于处理大量数据。

但是,对称密钥需要在通信双方之间共享密钥,存在密钥传输和管理的安全性问题。

相对而言,非对称密钥加密(Asymmetric Key Encryption)使用一对密钥,即公钥和私钥进行加密和解密,其中公钥用于加密,私钥用于解密。

常见的非对称密钥加密算法有RSA、ECC等。

非对称密钥加密算法的优点是安全性较高,不需要共享密钥,适合用于安全通信。

但是,由于非对称密钥算法的复杂性,加解密速度较慢。

在性能比较方面,对称密钥加密算法通常比非对称密钥加密算法具有更好的性能表现。

对称密钥加密算法的加解密速度通常比非对称密钥加密算法快几个数量级。

由于对称密钥算法的密钥长度相对较短,计算量较小,因此更适用于大规模数据的加密和解密操作。

对称密钥加密算法在大量数据传输和存储场景中具有更高的效率和性能。

然而,由于对称密钥需要事先共享密钥,存在密钥管理和传输的安全性问题。

为了解决这一问题,通常采用非对称密钥加密算法来保护对称密钥的安全传输。

在密钥交换的过程中,通信双方可以使用非对称密钥加密算法进行身份验证和密钥交换的协商。

一旦对称密钥被安全地交换,后续的数据加密和解密操作可以使用对称密钥加密算法,以保证高效率的加解密性能。

在实际应用研究中,对称密钥和非对称密钥的选择往往取决于具体的应用场景和需求。

对于大规模数据的加密和解密操作,对称密钥加密算法通常是首选。

例如,在网络通信中,常用的TLS/SSL协议使用了对称密钥加密算法以提供高效安全的数据传输。

对称加密算法的原理

对称加密算法的原理对称加密算法是一种常用的加密技术,其原理是使用同一个密钥同时用于加密和解密数据。

对称加密算法主要包括加密和解密两个过程。

加密过程中,将明文数据分成固定长度的数据块,通过某种算法和密钥进行处理,生成密文。

常见的对称加密算法有DES、AES等。

解密过程中,使用相同的密钥和算法对密文进行处理,还原出原始的明文数据。

对称加密算法的原理基于一些数学运算和逻辑操作。

其中,主要涉及到异或运算、位操作、置换操作、代替操作、轮函数等。

首先,对称加密算法通常使用的密钥长度是固定的,一般为128位、192位或256位。

密钥的选择非常重要,密钥的长度越长,破解难度越大,安全性越高。

对称加密算法通常采用分组加密的方式,将明文数据按照一定的规则分组,每个分组的长度为固定的比特长度。

分组加密可以提高效率和安全性。

在加密过程中,对称加密算法使用密钥对每个数据块进行处理。

具体的处理过程通常包括多轮加密操作,每轮操作称为一个轮函数。

轮函数是对数据块进行逻辑操作和数学运算的组合。

具体的操作包括位操作、代替操作和置换操作。

位操作主要包括移位操作、与操作、或操作、异或操作等。

移位操作可以改变数据块中每个比特的位置,与操作、或操作、异或操作可以改变数据块中每个比特的值。

代替操作是用一个查找表对数据块进行替换。

这个查找表称为S-box,用于将每个输入比特映射到一个输出比特。

置换操作是根据固定的规则改变数据块中比特的位置。

置换操作可以改变数据块中比特的位置,增加密码的混淆程度。

在解密过程中,同样使用密钥和算法对密文进行处理,还原出原始的明文数据。

解密过程和加密过程一样,只是操作的顺序和密钥的使用方式有所不同。

对称加密算法的优点是算法运算速度快、加密解密过程简单、实现方便,适合对大量数据进行加密。

然而,对称加密算法的缺点是密钥的管理和分发较为困难,安全性依赖于密钥的保护。

为了解决密钥管理和分发的问题,通常使用非对称加密算法来加密和传递对称加密算法中的密钥。

对称加密——精选推荐

对称加密1.什么是对称加密?采⽤单钥密码系统的加密⽅法,同⼀个密钥可以同时⽤作信息的加密和解密,这种加密⽅法称为对称加密,也称为单密钥加密。

⽰例1. 我们现在有⼀个原⽂3要发送给B2. 设置密钥为108, 3 * 108 = 324, 将324作为密⽂发送给B3. B拿到密⽂324后, 使⽤324/108 = 3 得到原⽂常见加密算法1. DES : Data Encryption Standard,即数据加密标准,是⼀种使⽤密钥加密的块算法,1977年被美国联邦政府的国家标准局确定为联邦资料处理标准(FIPS),并授权在⾮密级政府通信中使⽤,随后该算法在国际上⼴泛流传开来。

2. AES : Advanced Encryption Standard, ⾼级加密标准 .在密码学中⼜称Rijndael加密法,是美国联邦政府采⽤的⼀种区块加密标准。

这个标准⽤来替代原先的DES,已经被多⽅分析且⼴为全世界所使⽤。

特点1. 加密速度快, 可以加密⼤⽂件2. 密⽂可逆, ⼀旦密钥⽂件泄漏, 就会导致数据暴露3. 加密后编码表找不到对应字符, 出现乱码4. ⼀般结合Base64使⽤1. DES加密列⼦:import javax.crypto.Cipher;import javax.crypto.spec.SecretKeySpec;public class DesAesDemo {public static void main(String[] args) throws Exception{// 原⽂String input = "硅⾕";// des加密必须是8位String key = "123456";// 算法String algorithm = "DES";String transformation = "DES";// Cipher:密码,获取加密对象// transformation:参数表⽰使⽤什么类型加密Cipher cipher = Cipher.getInstance(transformation);// 指定秘钥规则// 第⼀个参数表⽰:密钥,key的字节数组// 第⼆个参数表⽰:算法SecretKeySpec sks = new SecretKeySpec(key.getBytes(), algorithm);// 对加密进⾏初始化// 第⼀个参数:表⽰模式,有加密模式和解密模式// 第⼆个参数:表⽰秘钥规则cipher.init(Cipher.ENCRYPT_MODE,sks);// 进⾏加密byte[] bytes = cipher.doFinal(input.getBytes());// 打印字节,因为ascii码有负数,解析不出来,所以乱码// for (byte b : bytes) {// System.out.println(b);// }// 打印密⽂System.out.println(new String(bytes));}}运⾏:1586692990956修改密钥 key = “12345678” ,再次运⾏,出现乱码是因为对应的字节出现负数,但负数,没有出现在 ascii 码表⾥⾯,所以出现乱码,需要配合base64进⾏转码1586693041366使⽤base64进⾏编码base64导包的时候,需要注意,别导错了,需要导⼊apache包1586693361035运⾏程序DES解密import .apache.xml.internal.security.utils.Base64;import javax.crypto.Cipher;import javax.crypto.spec.IvParameterSpec;import javax.crypto.spec.SecretKeySpec;public class DesDemo {// DES加密算法,key的⼤⼩必须是8个字节public static void main(String[] args) throws Exception {String input ="硅⾕";// DES加密算法,key的⼤⼩必须是8个字节String key = "12345678";String transformation = "DES"; // 9PQXVUIhaaQ=// 指定获取密钥的算法String algorithm = "DES";String encryptDES = encryptDES(input, key, transformation, algorithm);System.out.println("加密:" + encryptDES);String s = decryptDES(encryptDES, key, transformation, algorithm);System.out.println("解密:" + s);}/*** 使⽤DES加密数据** @param input : 原⽂* @param key : 密钥(DES,密钥的长度必须是8个字节)* @param transformation : 获取Cipher对象的算法* @param algorithm : 获取密钥的算法* @return : 密⽂* @throws Exception*/private static String encryptDES(String input, String key, String transformation, String algorithm) throws Exception {// 获取加密对象Cipher cipher = Cipher.getInstance(transformation);// 创建加密规则// 第⼀个参数key的字节// 第⼆个参数表⽰加密算法SecretKeySpec sks = new SecretKeySpec(key.getBytes(), algorithm);// ENCRYPT_MODE:加密模式// DECRYPT_MODE: 解密模式// 初始化加密模式和算法cipher.init(Cipher.ENCRYPT_MODE,sks);// 加密byte[] bytes = cipher.doFinal(input.getBytes());// 输出加密后的数据String encode = Base64.encode(bytes);return encode;}/*** 使⽤DES解密** @param input : 密⽂* @param key : 密钥* @param transformation : 获取Cipher对象的算法* @param algorithm : 获取密钥的算法* @throws Exception* @return: 原⽂*/private static String decryptDES(String input, String key, String transformation, String algorithm) throws Exception {// 1,获取Cipher对象Cipher cipher = Cipher.getInstance(transformation);// 指定密钥规则SecretKeySpec sks = new SecretKeySpec(key.getBytes(), algorithm);cipher.init(Cipher.DECRYPT_MODE, sks);// 3. 解密,上⾯使⽤的base64编码,下⾯直接⽤密⽂byte[] bytes = cipher.doFinal(Base64.decode(input));// 因为是明⽂,所以直接返回return new String(bytes);}}Base64 算法简介Base64是⽹络上最常见的⽤于传输8Bit字节码的可读性编码算法之⼀可读性编码算法不是为了保护数据的安全性,⽽是为了可读性可读性编码不改变信息内容,只改变信息内容的表现形式所谓Base64,即是说在编码过程中使⽤了64种字符:⼤写A到Z、⼩写a到z、数字0到9、“+”和“/”Base58是Bitcoin(⽐特币)中使⽤的⼀种编码⽅式,主要⽤于产⽣Bitcoin的钱包地址相⽐Base64,Base58不使⽤数字"0",字母⼤写"O",字母⼤写"I",和字母⼩写"i",以及"+"和"/"符号Base64 算法原理base64 是 3个字节为⼀组,⼀个字节 8位,⼀共就是24位,然后,把3个字节转成4组,每组6位,3 * 8 =4 * 6 = 24 ,每组6位,缺少的2位,会在⾼位进⾏补0 ,这样做的好处在于,base取的是后⾯6位,去掉⾼2位,那么base64的取值就可以控制在0-63位了,所以就叫base64,111 111 = 32 + 16 + 8 + 4 + 2 + 1 =base64 构成原则①⼩写 a - z = 26个字母②⼤写 A - Z = 26个字母③数字 0 - 9 = 10 个数字④ + / = 2个符号⼤家可能发现⼀个问题,咱们的base64有个 = 号,但是在映射表⾥⾯没有发现 = 号,这个地⽅需要注意,等号⾮常特殊,因为base64是三个字节⼀组,如果当我们的位数不够的时候,会使⽤等号来补齐1587542743985base64补等号测试import .apache.xml.internal.security.utils.Base64;public class TestBase64 {public static void main(String[] args) {// 1:MQ== 表⽰⼀个字节,不够三个字节,所以需要后⾯通过 == 号补齐System.out.println(Base64.encode("1".getBytes()));// System.out.println(Base64.encode("12".getBytes()));// System.out.println(Base64.encode("123".getBytes()));//// 硅⾕:中⽂占6个字节,6 * 8 = 48 ,刚刚好被整除,所以没有等号// System.out.println(Base64.encode("硅⾕".getBytes()));}}AES加密解密AES加密解密和DES加密解密代码⼀样,只需要修改加密算法就⾏,拷贝ESC代码import .apache.xml.internal.security.utils.Base64;import javax.crypto.Cipher;import javax.crypto.spec.SecretKeySpec;public class AesDemo {// DES加密算法,key的⼤⼩必须是8个字节public static void main(String[] args) throws Exception {String input ="硅⾕";// AES加密算法,⽐较⾼级,所以key的⼤⼩必须是16个字节String key = "1234567812345678";String transformation = "AES"; // 9PQXVUIhaaQ=// 指定获取密钥的算法String algorithm = "AES";// 先测试加密,然后在测试解密String encryptDES = encryptDES(input, key, transformation, algorithm);System.out.println("加密:" + encryptDES);String s = dncryptDES(encryptDES, key, transformation, algorithm);System.out.println("解密:" + s);}/*** 使⽤DES加密数据** @param input : 原⽂* @param key : 密钥(DES,密钥的长度必须是8个字节)* @param transformation : 获取Cipher对象的算法* @param algorithm : 获取密钥的算法* @return : 密⽂* @throws Exception*/private static String encryptDES(String input, String key, String transformation, String algorithm) throws Exception { // 获取加密对象Cipher cipher = Cipher.getInstance(transformation);// 创建加密规则// 第⼀个参数key的字节// 第⼆个参数表⽰加密算法SecretKeySpec sks = new SecretKeySpec(key.getBytes(), algorithm);// ENCRYPT_MODE:加密模式// DECRYPT_MODE: 解密模式// 初始化加密模式和算法cipher.init(Cipher.ENCRYPT_MODE,sks);// 加密byte[] bytes = cipher.doFinal(input.getBytes());// 输出加密后的数据String encode = Base64.encode(bytes);return encode;}/*** 使⽤DES解密** @param input : 密⽂* @param key : 密钥* @param transformation : 获取Cipher对象的算法* @param algorithm : 获取密钥的算法* @throws Exception* @return: 原⽂*/private static String dncryptDES(String input, String key, String transformation, String algorithm) throws Exception { // 1,获取Cipher对象Cipher cipher = Cipher.getInstance(transformation);// 指定密钥规则SecretKeySpec sks = new SecretKeySpec(key.getBytes(), algorithm);cipher.init(Cipher.DECRYPT_MODE, sks);// 3. 解密byte[] bytes = cipher.doFinal(Base64.decode(input));return new String(bytes);}}运⾏程序:AES 加密的密钥key ,需要传⼊16个字节1586694362482在运⾏程序15866944225971.6.6 toString()与new String ()⽤法区别举例⼦import .apache.xerces.internal.impl.dv.util.Base64;public class TestBase64 {public static void main(String[] args) {String str="TU0jV0xBTiNVYys5bEdiUjZlNU45aHJ0bTdDQStBPT0jNjQ2NDY1Njk4IzM5OTkwMDAwMzAwMA=="; String rlt1=new String(Base64.decode(str));String rlt2=Base64.decode(str).toString();System.out.println(rlt1);System.out.println(rlt2);}}结果是:MM#WLAN#Uc+9lGbR6e5N9hrtm7CA+A==#646465698#399900003000[B@1540e19d哪⼀个是正确的?为什么?这⾥应该⽤new String()的⽅法,因为Base64加解密是⼀种转换编码格式的原理toString()与new String ()⽤法区别str.toString是调⽤了这个object对象的类的toString⽅法。

对称密钥加密

数学角度理解

对称密钥 加密是双方使用相同的密钥,必须以绝对安全的形式传送密钥才能保证安全。若果密钥泄露,加 密数据将受到威胁,这点不如非对称密钥。

对称加密要求

需要强大的 加密算法

保证密钥的 安全

即使分析人员拥有一些密文和生成密文的明文,也不能译出密文或者发现密钥。加密算法应足以抵抗已知明 文类型的破译。

最初是由Tuchman提出的,在1985年的ANSI标准X9.17中第一次为金融应用进行了标准化。1999年,TDEA合 并到数据加密标准中,文献编号为FIPS PUB46-3,TDEA使用三个密匙,并执行三次DES算法。TDEA密匙长度是168 比特。通过提高密钥长度和提高时间复杂度,来提高安全性 。

对称密钥加密

发送和接收数据的双方必使用相同的密钥对明文进行加密和解密运算

目录

01 数学角度理解

03 常用算法

02 对称加密要求

对称密钥加密又叫专用密钥加密或共享密钥加密,即发送和接收数据的双方必使用相同的密钥对明文进行加 密和解密运算。对称密钥加密算法主要包括:DES、3DES、IDEA、RC5、RC6等。

加密过程

解密过程

常用算法

3DES

DES

IDEA

DES是美国国家标准和技术局(NIST)在1977年才有的数据加密标准,DES的思路就是参照二战时期盟军缴获 的德军恩格玛加密机,当然更为复杂和严谨,文件编号为FIPS PUB46。老牌而强悍的加密算法,广泛地使用使其 颇具名气 。算法本身称为DEA(数据加密算法)。DES是最常用的对称加密算法。DES密匙长度为56位,分组长 度为64位。为了提高加密强度,后来又发展出三重DES加密,即3DES。

发送方和接收方必须用安全的方式来获得密钥和保存密钥,必须保证密钥的安全。如果有人发现了密匙,并 知道了算法,则使用此密匙加密的所有数据便都是可被窃取。

对称密钥的名词解释

对称密钥的名词解释对称密钥是一种加密算法中常用的密钥类型,也被称为共享密钥。

它是一种使用相同的密钥来进行加密和解密的加密方法。

在对称密钥加密算法中,加密和解密的过程都使用相同的密钥,因此对称密钥也被称为单密钥或私密密钥加密。

对称密钥加密算法的特点是加密和解密的速度快,适用于大量数据的加密和解密操作。

这是因为对称密钥算法使用简单的数学操作来完成加密和解密过程,相比之下,其他类型的加密算法如非对称密钥加密算法则需要复杂的计算过程。

对称密钥加密算法的安全性主要依赖于密钥的保密性。

由于加密和解密过程使用的是相同的密钥,如果密钥被泄露,攻击者就可以轻松地解密密文,窃取信息。

因此,密钥的保密性是确保对称密钥加密算法安全性的关键。

为了确保密钥的保密性,通信双方在使用对称密钥进行加密通信时需要事先共享密钥,并确保密钥的安全传输。

这可能会带来一些挑战,特别是在跨网络进行通信时。

因此,为了解决密钥协商和传输的问题,还衍生出了一些密钥分发和管理机制,如Diffie-Hellman密钥交换协议和密钥分发中心等。

在现实应用中,对称密钥加密算法常常被用于保护存储在计算机或系统中的敏感数据。

例如,人们常用的Wi-Fi加密标准WPA2就采用了对称密钥加密算法。

在这种情况下,无线路由器和连接的设备共享同一个密钥来实现通信的加密和解密。

此外,对称密钥加密算法还被广泛应用于商业和军事领域,用于保护敏感的商业数据和国家机密。

由于对称密钥加密算法具有高效和可靠的特点,使得它成为许多实时通信和数据传输场景中的首选加密算法。

总结来说,对称密钥是一种加密算法中常用的密钥类型,使用相同的密钥进行加密和解密。

它具有加密解密速度快的特点,但安全性依赖于密钥的保密性。

对称密钥加密算法被广泛应用于网络通信、数据传输等各个领域,保护着重要的个人和商业信息的安全。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

lingli

对称密钥加密

6

58

● RC4加密算法(四步操作)

设密钥K的长度为lB,0<l≤256,输入明文为M,输出密文为C

⑪状态向量初始化

算法 初始化 阶段

设:状态向量S={S[0], S[1], S[2],…, S[255]} 令S[i]=i,i=0,1,…,255,即状态相邻的256个元素依次赋值0~255 设:临时向量T={T[0], T[1], T[2],…, T[255]} 将密钥K循环赋值给T,即T[i]=K[i mod l],i=0,1,…,255,弃用K 用向量T产生S的初始置换,弃用T 根据T[i]的值,将S[i]与S中指定元素进行置换(即换位swap) j = 0; 根据密钥的值,改变原来S for (i = 0 to 255) do { 中呈升序排列的数值,使 j = ( j + S[i] + T[i] ) mod 256; 之成为比较随机的分布 swap( S[i], S[j] ); } 对于输入明文M,若长度为nB,其字节流为M[k],0≤k<n 输出密文C字节流为C[k],0≤k<n i = j = 0; RC4加密循环往复地使用状态向量S, for (k = 0 to n) do { 每个明文字节与S生成的数值进行异 i = ( i + 1 ) mod 256; 或操作,得到密文字节,同时S中的 j = ( j + S[i] ) mod 256; 元素不断换位。长度值n实际上不起 swap( S[i], S[j] ); 作用,加密可以不断进行下去 t = ( S[i] + S[j] ) mod 256; C[k] = M[k]⊕S[t]; }

一种特定的 映射关系对 应的变换表

4b分组加密,变换表共有24!张 nb分组加密,变换表共有2n!张 4b分组加密的每一种变换关系需要一个4×24=64b的密钥 nb分组加密的密钥长度为n×2nb 常用的64b分组,其密钥长度将达到约1021b

对称密钥加密

58

密钥 过长

lingli

12

● 解决理想分组加密密钥过长问题的方法

● 加密采用的i轮次运算又称为迭代(iteration)

● 分组长度和密钥长度越长,安全性能越好

lingli

对称密钥加密

18

58

● 微型加密算法 Tiny Encryption Algorithm,TEA

一种轻量级的对称密钥分组加密算法,由剑桥大学的David Wheeler和Roger Needam提出,符合Feistel加密模型 TEA不是通过算法的复杂性来保证安全,而是依赖加密迭代的轮 次数(可选16、32或64轮) 算法执行速度快,简单易实现,并具有较强的抗差分攻击能力, 适合信息保密强度要求不高,但通信效率要求较高的应用,如即 时通信系统 TEA算法使用了一个神秘常数δ,以保证每一轮加密有所差异。而 δ来源于黄金比率φ:

近似理想 分组加密 是可行的

nb分组加密密钥长度缩短为n2b

原n×2nb

lingli

对称密钥加密

13

58

● 香农加密理论

使用信息编码的混淆和扩散方法,从而有效抵抗基于统计方法的 密码分析(破解)

混淆 confusion 扩散 diffusion

一种扩散方法的例子

mj为明文字母,cn为密文字母

通过混淆, 尽可能使密 文和密钥间 的统计关系 复杂化,阻 止破译者发 现密钥

lingli

对称密钥加密

22

58

⑪ 密钥准备(密钥扩展)部分

算法使用大量的子密钥(subkey) 在加密或解密过程开始前,先将密钥K转换为各迭代轮次所需的子 密钥,总长度为4168B 子密钥的生成分为4步,其中需要使用Blowfish加密算法 子密钥生成循环共需进行521轮 数据加密过程采用16轮Feistel迭代结构 解密过程与加密完全相同,只是逆序使用p-array[1..18]

密钥

明文 明文分组 明文分组 明文分组 ……

加密 加密 加密 加密 加密 加密

密文 密文分组 密文分组 密文分组 ……

明文分组

明文分组

密文分组

密文分组

lingli

对称密钥加密

9

58

● 设分组加密的分组大小为nB ● 明文数据交付加密前,首先进行数据填充(填充数据可为任意 数值),使总长度为nB的整数倍 ● 最后分组的最后4B为长度字段,表示有效数据(原始数据)的 长度(分为两种情况)

混淆 confusion

扩散 diffusion

代换 substitution

置换 swap

函数 运算

交叉 换位

lingli

对称密钥加密

15

58

lingli

对称密钥加密

16

58

● Feistel解密过程与加密完全一致(非逆向), 但逆序使用各轮子密钥。证明——

○不失一般性,设加密算法执行16轮。并设:加密 时,明文为LE0|RE0,输出密文为RE16|LE16;解密 时,密文为LD0|RD0,输出密文为RD16|LD16 ①显然有:LD0=RE16;RD0=LE16 ②对于加密:LE16=RE15;RE16=LE15⊕f (RE15, K16) ③对于解密第1轮,输入为LD0|RD0 ,有: LD0=RE16;RD0=LE16;LD1=RD0=LE16=RE15; RD1=LD0⊕f (RD0, K16)=RE16⊕f (RE15, K16) =[LE15⊕f (RE15, K16)]⊕f (RE15, K16)= LE15 解密第1轮输出LE15|RE15,正是加密第16轮输入 左右互换的值 依此类推,解密第16轮:LD16=RE0;RD16= LE0; 最终换位输出为LE0|RE0,正是原始明文。证毕。

取不同映射关系的一个子集 以减少映射关系数为代价,换取密钥长度的缩短,具有实用性

例:4b分组加密,设:明文为(p1,p2,p3,p4),密文为(C1,C2,C3,C4),定义方程组:

(类似Hill密码)

以(k11, k12,…, k44)为密钥,4b分组加密成立,且支持逆变换(可解密) 密钥长度缩短为42=16b

思考:如果原始数据恰好是nB的整数倍应如何处理?

lingli

对称密钥加密

10

58

● 分组加密映射关系解析

对nB的分组,有2n个不同的明文分组、2n个不同的密文分组,相 互间共有2n!个非奇异的对应(变换)关系

例:对于4b明文分组 M=(M3M2M1M0)共有24=16 种编码组合,编码器的16 个输出分别为X0~Xf。对 于一种特定的对应转换关 系,可一对一地映射为 Y0~Yf,进而可解码为4b, 输出C=(C3C2C1C0),C即 为明文M加密后的密文

消散明文统 计特征,让 每个明文编 码单元尽可 能多地影响 多个密文编 码单元

每个mj都会影响 到k个密文字母

lingli

对称密钥加密

14

58

● Feistel加密算法结构

设:明文和密文为2wb,密钥为K 模型由i轮加密运算组成,每轮具有相似 的运算方法,分别使用由密钥K生成的 该轮次的子密钥Ki 每轮的输入被分为wb的左半部分和右半 部分,进行代换运算,在输出前左、右 部分进行置换运算 算法结束前再进行一次左右置换运算, 最终合并成2wb的密文

t[0]

t[1]

l58

● Blowfish算法

1993年由布鲁斯•施 奈尔开发,属于对称 密钥分组加密算法, 符合Feistel加密模型 分组长度64b,密钥 长度从1至448b可变 具有非常紧凑、易于 实现、处理速度快、 无须授权即可使用等 特点,用于SSH、文 件加密软件等应用

lingli

对称密钥加密

17

58

● Feistel加密模型是对称密钥加密算法的指导性 技术框架

TEA、Blowfish、DES等算法均符合这一模型

迭代轮数越多,密文信息的混淆和扩散越彻底,保密性就越 强,但加解密速度变慢,因此通常选择16轮迭代 较长的分组和密钥同样存在拖慢运算速度的问题,常见的分 组长度选择64b或128b 密钥长度则根据算法指标、密级要求来确定

lingli

对称密钥加密

5

58

● RC4概述

一种流式对称加密方法,由RonRivest于1987年设计,以随机置换 原理为基础,计算方法简便、高效 密钥长度可在1~256B(8~2048b)之间随意选取,且与被加密的 信息长度无关,当密钥长度达到16B(128b)以上时,具有较强的 抗攻击能力 可对任意长度的明文(如按字节)实施加密和解密,满足流媒体 业务的需要 已应用于SSL/TLS、802.11/WEP等

凌力

● 对称密钥加密原理 ● 流式加密原理

RC4

● 分组加密原理 ● Feistel加密模型 ● 典型分组加密算法

TEA,Blowfish,SMS4,DES,AES,IDEA

lingli

对称密钥加密

2

58

● 对称密钥加密Symmetric Key Cryptography

又称为私钥加密(Private Key Cryptography)、 单钥加密(One-Key Cryptography) 现代加密技术之一,同一个密钥既用于加密又用于解密 特点:

⑫ 数据加密(或解密)部分

lingli

对称密钥加密

23

58

定义P数组为p-array[1..18],S盒为二维数组s-box[1..4] [0..255], 数组元素均为32b类型,用于存放子密钥 ⑪ 用固定的值初始化p-array和s-box数组