联想网御防火墙配置介绍材料

网御POWER-V 系列防火墙配置IP、端口应射简易文档

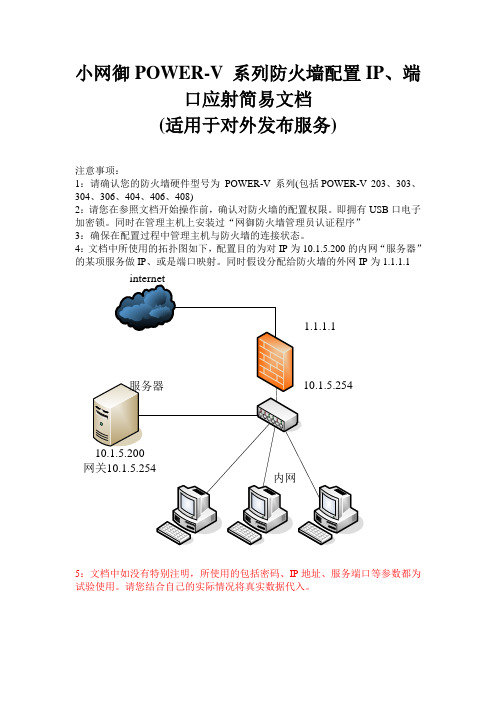

小网御POWER-V 系列防火墙配置IP、端口应射简易文档(适用于对外发布服务)注意事项:1:请确认您的防火墙硬件型号为POWER-V 系列(包括POWER-V 203、303、304、306、404、406、408)2:请您在参照文档开始操作前,确认对防火墙的配置权限。

即拥有USB口电子加密锁。

同时在管理主机上安装过“网御防火墙管理员认证程序”3:确保在配置过程中管理主机与防火墙的连接状态。

4:文档中所使用的拓扑图如下,配置目的为对IP为10.1.5.200的内网“服务器”1.1.1.1的某项服务做IP、或是端口映射。

同时假设分配给防火墙的外网IP为一、认证登录1.1 启用管理员认证程序,并输入“用户PIN值”点击确定。

(出厂默认为12345678)2.1 出现认证程序界面后点击连接。

待出现认证通过的提示后,指示灯会变为绿色。

3.1 在IE浏览器地址栏中输入https://10.1.5.254:88883.2会出现如下图的登录界面。

在默认没有设置过的情况后口令与用户名相同都是administrator2.1 先在菜单中选中“网络配置-网络设备”已经由防火墙默认) 点击fe2行最后的操作栏图标后弹出如下界面。

2.3 在上图中,主要需要配置的是网络接口的IP地址。

在IP地址输入1.1.1.1、在掩码输入对应的掩码。

这里输入255.255.255.0。

跟据需要选择其他选项(用于管理、允许PING、允许Traceroute) 然后选中“是否启用”点击确定后。

网络设备的界面中fe2的设备会显示已经启用。

三、基本配置2(资源定义)3.1 添加服务器地址在资源定义->地址->服务器地址中进行设定。

3.2 名称可以随意。

请注意,必须使用字母开头,并且暂时不支持中文。

在标识为1的行中输入服务器的内网IP即可。

备注是对服务器的说明,可以随意。

3.3 对需要对外发布的服务做定义。

如果是使用常见服务比如HTTP、FTP等服务,防火墙有预定义服务,就不需再做定义。

联想网御最终配置手册

联想网御防火墙配置手册1 登陆方法1.1 使用电子钥匙方式登陆防火墙在Web 界面管理中,管理主机默认只能连接防火墙的fe1,如果需要连接其它网口,必须进行相应的设置。

默认的管理主机IP 地址是10.1.5.200,Web 界面管理使用SSL 协议来加密管理数据通信,因此使用IE 来管理防火墙时,在地址栏输入https://a.b.c.d:8888/,来登录防火墙。

其中防火墙的地址“a.b.c.d”初始值为“10.1.5.254”,登录防火墙的初始用户名和口令都是“administrator”,“administrator”中所有的字母都是小写的。

注意:用Web 界面管理时,建议管理主机设成小字体,分辨率为1024*768;其他字体和分辨率可能使界面显示不全或顺序混乱。

管理员通过Web 方式管理防火墙有两种认证方式,电子钥匙认证和证书认证。

使用电子钥匙时,首先将电子钥匙插入管理主机的usb 口,启动用于认证的客户端ikeyc.exe,输入PIN 密码,默认为12345678,系统会读出用于认证的ikey 信息,此时窗口右边的灯是红的。

(如下图所示)选择“连接”,连接进行中灯是黄的,如果连接成功,灯会变绿,并且出现通过认证的提示框,“确定”后,就可以通过https://10.1.5.254:8888 连接防火墙了。

(如下图所示)注意:防火墙管理过程中,请不要拔下电子钥匙,也不要关闭防火墙管理认证客户端,否则可能无法管理。

1.2使用管理证书认证方式远程登陆防火墙1.2.1远程登陆防火墙的条件1、必须在先使用电子钥匙登陆防火墙,在“系统配置>>管理配置>>管理证书”页面上载防火墙证书。

(附图1)2、在准备登陆防火墙的计算机上导入浏览器认证证书“admin.p12”。

(附图2)3、在“系统配置〉〉管理配置〉〉管理主机”页面添加管理主机。

(附图3)4、对“网络配置〉〉网络设备”页面中的fe4口进行操作(附图4)。

联想网御Power V系列配置案例集22(双机热备配置案例)

22.1 网络需求网御防火墙高可用性有多种配置环境,此处仅以常用的环境做案例展示。

用户环境透明或者路由,防火墙主备模式,只有一台工作,另一台热备。

用户环境透明,且需要两台防火墙同时工作,即主主模式,防火墙可以用会话保护22.2 网络拓扑双机热备防火墙工作透明,用户环境透明全交叉。

初次配置主墙的心跳IP(1.1.1.1)备墙的心跳IP(1.1.1.2)22.3 配置步骤(1)配置防火墙透明桥模式(2)将定义好的桥接口绑定在桥中(3)防火墙安全选项设置(4)配置防火墙安全策略(5)主墙配置HA(配置HA接口,设置双机热备)(6)备墙配置HA(配置HA接口,设置双机热备)(7)HA状态查看22.4 配置流程(1)配置防火墙透明桥模式进入【网络管理】-【网络接口】-【物理设备】,设置相应接口为透明模式(2)将定义好的桥接口绑定在桥中进入【网络管理】-【网络接口】-【桥设备】(3)防火墙安全选项设置进入【防火墙】-【安全选项】勾选“包过滤802.1Q(VLAN)承载的IP、IPV6、ARP报文”(4)配置防火墙安全策略进入【防火墙】-【策略】-【安全策略】,添加符合条件的安全规则。

(5)主墙配置HA(配置HA接口,设置双机热备)进入【网络管理】-【高可用性】-【HA网口】启用会话同步目的是同步会话。

(6)备墙配置HA(配置HA接口,设置双机热备)(7)HA状态查看进入【网络管理】-【高可用性】-【HA状态】节点优先级为,1,2 状态正常,1为主,2为备,如果为0,说明故障。

注意事项:1.配置主墙除了HA之外的其余配置。

2.配置主墙HA。

3.配置备墙HA,且备墙仅配置HA,完成配置后,保存配置关机。

4.连接主墙与备墙之间的心跳线。

5.连接主墙及备墙上的业务线。

6.启动备墙。

网御星云(联想网御)powerv防火墙-ospf配置实例

Power V防火墙OSPF 配置实例( 3.4.3.8 )1案例背景Power V 防火墙具有OSPF 路由功能,并可以通过添加多个区域的方式与其他网络设备 进行互联互通。

2 •案例拓扑3 •配置步骤FW1配置1、网络接口配置,配置 fe3接口地址为,配置 fe4接口地址为10.0.2.246諾任氏:■:irHL^/lERi W J £ £5< M5 S3 £550 工林/武聊吐■联■If^TIWl M.IT 氏带奩器書X•ft/£»3'392 】闘上日.HE9EL2SE .36MI1 51剖恭X *L 10.0 z M&<sa.rSi BEX 屮#站官息2宮磔丹.2禹2S?X w» ar{XX 1-.T7 聲由fl!式X険/X X *・IQ 】卩P5<骸阿0Xr2、策略配置,配置允许内网访问外网的包过滤规则。

加略配垃丫>:曲i 励M_ a maur~)Qff.rmNifig) b陶<r )3j a ❾~》51fl=WIJSFHMBIA*4r»iirm 1 pflfLfia 冲。

■ea ft** jv e o肯 r任昭L%- IAB.S9 tAllMl witL/ 4ft■j1.宦 l«.2V EV ftpnrtif[7 心■■■■frLK 偌•站.旳Lf (0 O &SWSM 曲刽E 皿际I_ ________ ___ ________ 「 _____________________ r ___________________ __i ■川 11 I |:』_叭臥 I u ■ ;l 不RF : 2 wilBU i霹号MU SiAIIFKFHUV■嘔T> IWa<1awt],曹IM 訊Dftn ftn.0 Mil*〕才心t3、OSPF 路由配置内内内内内fe410.02245/301 0.02246/30192.168.29.1/24 内内Area 0購羯覆HL加鑲渤EO P冷幻惟MS K«1t 1=E. LES. El O/ES5. SS. 2SS. IJ QO.O.D10 i 2 E临凶5 匪2® 25J OOO i\r AjjtllFWIf僅EE ifrtr ■ J?E LE4 刃rl I«3192 3E4i-£9. 1XrCCslm D.2 2ft M10 | 2 24fi noEic4 •验证以上操作之后就可以从防火墙上动态学习到路由器那边的路由,在OSPF路由监控里可以看到学习到的路由。

联想网御防火墙使用手册

资产

资产

风险

威胁

漏洞

基本的风险

RRIISKSK

风R险ISK

威胁 漏洞

采取措施后剩余的风险

什么是防火墙?

➢ 定义:防火墙(Firewall)是一种用来加强网络之间访问 控制的特殊网络互连设备,是一种非常有效的网络安全模 型。

➢ 核心思想:在不安全的网络环境中构造一个相对安全的子 网环境。

➢ 目的:都是为了在被保护的内部网与不安全的非信任网络 之间设立唯一的通道,以按照事先制定的策略控制信息的 流入和流出,监督和控制使用者的操作。

255.255.255.255 service-obj ftp • filter default accept • nat pcp net_1 snat interface g0/1/1 address-

pool out hash-mapping on • nat pcp dnat-jl- interface g0/1/1 address-

查看是 否生效

(会话 表)

SUPER V 典型应用方案

• SUPER V网络出口应用

1:SNAT+DNAT典型应用: A:内网用户通过SNAT+地址池

访问Internet B:外网用户通过DNAT访问内网

的服务器

NAT池: IP add 211.10.0.2/24 211.10.0.3/24-211.10.0.254/24

联想网御Power V防火墙 技术培训

1

POWER V防火墙培训大纲

什么是防火墙 防火墙技术原理 防火墙配置案例

问题处理及日常维护

2

什么是防火墙?

安全域的概念

什么是防火墙?

什么是防火墙?

网御防火墙管理系统使用手册

2.5.1 控制台的安装要求.........................................................................................15 2.5.2 第一个控制台的安装过程.............................................................................15 2.5.3 其它控制台安装.............................................................................................16 2.5.4 控制台的修复.................................................................................................16 2.5.5 控制台卸载.....................................................................................................16 2.5.6 控制台的重新安装.........................................................................................16

2.3 数据库的安装和卸载...............................................................................8

网御防火墙介绍

网御防火墙介绍网御防火墙产品功能介绍产品优势智能的VSP通用安全平台网御防火墙安全网关采用创新的架构平台VSP(Versatile Secure Platform)通用安全平台,将实时操作系统、网络处理、安全应用等技术完美地结合在一起,使防火墙产品具备了高智能、高性能、高安全性、高健壮性、高扩展性等特点。

VSP通用安全平台示意图高效的USE统一安全引擎网御防火墙采用自主创新设计的USE(Uniform Secure Engine)统一安全引擎。

它将状态检测、协议检测、深度过滤、应用过滤、用户认证等多个子系统进行综合集成,去除了冗余操作,简化了数据处理流程,提高了防火墙的系统处理性能,实现了功能上的可扩展性。

同时也实现了多种安全功能独立安全策略的统一配置,可以方便用户构建可管理的等级化安全体系,从而实现面向业务的安全保障。

USE统一安全引擎示意图高可靠的MRP多重冗余协议网御防火墙通过在物理层、链路层、网络层以及主机层面提供多元化冗余方案,保障用户网络和应用的高可靠性。

包括基于多出口负载均衡的链路备份、基于802.3ad标准的端口聚合、基于状态自动探测的双机热备、基于状态增量同步的多机集群。

2个都用SuperV-7318的图片代替MRP多重冗余解决方案示意图完全内容过滤防火墙网御防火墙基于内容增量检测(CID)技术以及摘要索引内容加速算法(DCA算法)突破了传统的包重组/流重组的内容过滤方式,解决了包重组/流重组消耗大量系统资源的问题,在保证应用安全的同时,大幅提升防火墙应用层的处理性能,在不牺牲系统性能的前提下,率先实现完全内容过滤型防火墙。

功能类功能描述别系统架采用专业的架构平台与VSP通用安全平台构可过滤邮件病毒、文件病毒、恶意网页代码,实现对blaster,nachi,nimda,redcode,sasser,防病毒slapper,sqlexp,zotob等主流蠕虫病毒的过滤和拦截功能采用国产防病毒厂商的病毒特征库,可检测不少于30万种病毒,支持根据用户需求自定义病毒特征。

联想网御防火墙资料Power V-224

识别和控制QQ、MSN等常用IM软件,一键式阻断IM机密文件传输

在线游戏控制

识别和控制魔兽、Counter Strike、征途、联众、浩方、泡泡堂等多种在线游戏软件

炒股软件控制

识别和控制大智慧、同花顺、国泰君安、证券之星、广发证券、指南针、通达信等多种炒股软件

WEB分类过滤

支持基于分类库的URL访问控制,可以对色情、反动等多种负面网站按类别进行选择控制

支持SNMP管理,与当前通用的网络管理平台兼容

可导出可读的配置文件并进行打印存档

可进行配置文件的备份、下载、恢复和上传

系统监控

支持对CPU、内存、磁盘、网口、用户在线状态、连接数、路由表等信息的监控

日志报警

支持设备内存储和专用事件分析服务器两种日志管理方式

支持分级报警,支持SNMP Trap和邮件等报警方式

集中管理

可通过专用的集中管理系统实现对防火墙的集中设备监控、集中日志审计、安全报警以及防火墙、VPN部分策略的分发等功能

可通过专用的集中管理系统,实现对网络拓扑的管理,基于域的权限分配和报表自动生成,以及设备的历史状况回放

可提供专用的软件实现对防火墙接入用户认证的集中管理,至少可同时管理2048台防火墙

支持基于源/目的地址、接口的策略路由

支持多出口路由负载均衡

NAT

支持双向NAT、动态地址转换和静态地址转换,并支持多对一、一对多和一对一等多种方式的地址转换

VLAN

支持802.1Q和ISL VLAN封装协议,支持两种封装的互换以及Vlan Trunk

带宽管理

基于IP地址、服务、网口、时间等定义带宽分配策略

支持50多种分类库,1000万级网址智能特征库

联想网御防火墙PowerVWeb界面操作手册网络配置

是否允许TRACEROUTE设备的IP

是否启用

是否启用设备

图49别名设备列表

图410别名设备可配置的属性

4.1.6

冗余设备的目的是将两个物理设备做为一个虚拟的设备,这两个物理设备同一时间只有一个处于启用状态,如果处于启用状态的设备失效,则另一个设备启用。冗余设备可以工作在全冗余模式下,在全冗余模式下,加入冗余设备的两个物理设备的IP地址,掩码,MAC地址(如果冗余设备设置了MAC地址)都将使用冗余设备的IP地址,掩码和MAC地址。如果不是工作在全冗余模式,这两个设备使用它自己的参数。冗余设备默认不工作在全冗余模式下。

4.1.1

物理设备初始情况下工作在路由模式,也就是说该设备上绑定有IP地址,可以与其它设备进行数据包的路由转发。其中第一个物理设备(fe1或某些型号是ge1)是默认的可管理设备。它的默认IP地址是10.1.5.254,子网掩码为255.255.255.0,这个地址允许管理,PING和TRACEROUTE(默认管理主机的IP地址是10.1.5.200,请参考系统配置>>管理配置>>管理主机)。物理设备也可以切换到透明模式。当桥接设备当中只有一个桥设备brg0时,切换到透明模式的物理设备会自动加入到桥接设备brg0中;如果把物理设备从透明模式切换到路由模式,系统自动将这个设备从桥接设备的设备列表中删除。

链路工作模式

设备的链路工作模式,有以下三种

1:自适应

2:全双工

3:半双工

链路速度

设备的链路速度,有以下三种

1:10

2:100

3:1000

MTU

设备的MTU(最大传输单位)。百兆网络设备可设置的范围是68到1504,千兆网络设备可设置的范围是64到16128。

联想网御强五防火墙PowerV-防火墙管理

管理防火墙Power V 防火墙有2种管理方式,1是web(界面管理)管理。

2是命令行管理。

命令行管理又分为串口管理和SSH管理。

本文档详细介绍如何对一台出厂配置的防火强进行管理和相关注意事项。

一.串口管理1.使用超级终端连接防火墙。

利用随机附带的串口线将PC的串口和防火墙串口相连,启动超级终端。

以Windows XP为例:选择程序->附件->通讯->超级终端,选择用于连接的串口设备。

定制通讯参数如下。

每秒位数:9600;数据位:8;奇偶校验:无;停止位:1;数据流控制:无。

第1页第2页第3页当出现上面的语言时,就可以通过命令行管理防火墙了。

2.使用SecureCRT连接防火墙。

利用随机附带的串口线连接管理主机的串口和防火墙串口。

在pc 上运行SecureCRT 软件。

第4页第5页出现上面的情况就可以用命令行管理防火墙了。

二.Web 管理1.使用电子钥匙a.从随机光盘中找到电子钥匙的驱动程序并安装,注意安装时不要插入电子钥匙。

b.驱动安装成功后,将电子钥匙插入管理主机的usb口,启动用于认证的客户端ikeyc.exe,输入PIN密码,默认为12345678,系统会读出用于认证的ikey信息,此时窗口右边的灯是红的。

c.选择“连接”,连接进行中灯是黄的,如果连接成功,灯会变绿,并且出现通过认证的提示框d.“确定”后就可以通过https://10.1.5.254:8888连接防火墙了。

注意:防火墙管理过程中,请不要拔下电子钥匙,也不要关闭防火墙管理认证客户端,否则可能无法管理。

2.使用证书a.首先从联想网御的FTP服务上获得证书。

FTP服务器IP地址是211.100.11.172,用户命密码都是lenovo。

b.用SecureCRT软件管理防火墙的命令行,用administrator/administrator帐号登陆。

c.执行rz命令上传防火墙导入的证书分别是:admin.pem;CACert.pem;leadsec.pem;第6页leadsec_key.pem,如图所示:d.按照如下步骤执行命令将证书导入防火墙admcert add cacert CACert.pem fwcert leadsec.pem fwkey leadsec_key.pemadmcert add admincert admin.pemadmcert on admincert admin.peme.在pc上导入浏览器证书。

联想网御FW-GL 防火墙产品白皮书

联想网御 2000 FW-GL 防火墙保证了线速、全双工的千兆流量,并且可以防御 DDoS 拒绝服务攻击。此外它的创新性架构未来可以扩展到 10GB 的带宽。

联想网御 2000 FW-GL 防火墙同时提供了 2 个千兆网络接口和 2 个冗余接口,一个 用于内部接口,一个用于外部接口。下图描述了联想网御 2000 FW-GL 防火墙的硬件架 构。

自主知识产权的内核,系统安全性和抗攻击能力强 防火墙产品作为网络信息安全系统的一个组成部分,首先它自身必须是“安全”的,

才能最大程度地抵御外来入侵。联想网御 2000 FW-GL 防火墙采用自主知识产权的内 核,产品运行的密闭性好,防火墙本身的系统安全性和抗攻击能力强,为用户提供了一 个可信赖的安全平台。 多种工作模式,网络拓扑适应能力强

联想网御 2000 FW-GL 防火墙是目前唯一在国产防火墙中实现了这一功能的防火墙。 在这个功能基础上,防火墙对流量的配置和管理将会变得很简单,因为联想网御 2000

3

联想网御 2000 FW-GL 防火墙产品白皮书

FW-GL 防火墙是一台真正的线速(wire-speed)设备。在其他环境下,网关/防火墙设 备没有足够的带宽来支持所有的请求,只能为不同的数据流定义传输的优先级别来解决 拥塞问题。联想网御 2000 FW-GL 防火墙进/出均达到千兆速率,不存在这一问题。

lenovo网域防火墙配置说明

1.1 概述在缺省情况下,网御安全网关PowerV支持两种管理方式:串口命令行方式和远程Web管理。

串口命令行方式适用于对安全网关比较熟悉的用户,操作较复杂。

Web方式直观方便,但要求认证管理员身份。

如果正式使用安全网关推荐采用Web方式,如果希望快速配置使用,推荐采用串口命令行方式。

如果您希望使用命令行方式管理安全网关,请详细阅读1.2节、1。

3.2节。

如果您希望使用Web方式远程管理安全网关,请详细阅读1.2节和1.3。

1节.安全网关主要以两种方式接入网络:透明方式和路由方式。

透明方式下不用改动原有网络配置;在路由方式下,配置完安全网关后您还必须修改已有的网络配置,修改直接相连主机或网络设备的IP地址,并把网关指向安全网关。

1.2 准备开始接通电源,开启安全网关,安全网关正常启动后,会蜂鸣三声,未出现上述现象则表明安全网关未正常启动,请您检查电源是否连接正常,如仍无法解决问题请直接联系安全网关技术支持人员.1。

3 配置使用1.3.1 通过Web浏览器配置管理安全网关设备基本过程:配置管理主机-〉安装usb钥匙并认证管理员身份->配置管理1. 选用管理主机。

要求具有以太网卡、USB接口和光驱,操作系统应为Window98/2000/XP,管理主机IE浏览器建议为5。

0以上版本、文字大小为中等,屏幕显示建议设置为1024*768。

2。

安装认证驱动程序。

插入随机附带的驱动光盘,进入光盘ikey driver目录,双击运行INSTDRV程序,选择“开始安装",随后出现安装成功的提示,选择“退出重新插锁”。

切记:安装驱动前不要插入USB电子钥匙.3. 安装usb电子钥匙。

在管理主机上插入USB电子钥匙,系统提示找到新硬件,稍后提示完全消失,说明电子钥匙已经可以使用了。

如果您在安装驱动前插了一次电子钥匙,此时系统会弹出“欢迎使用找到新硬件向导"对话框,直接选择“下一步”并耐心等待,约半分钟后系统将提示驱动程序没有经过windows兼容性测试,选择“仍然继续”即可,如长时间(如3分钟)没有反映,请拔下usb电子钥匙,重启系统后再试一次,如仍无法解决,请联系技术支持人员。

联想网御防火墙界面操作手册系统配置

第3章系统配备3.1 本章重要简介防火墙旳系统配备, 由如下部分构成: 日期时间, 系统参数, 系统更新, 管理配备, 联动, 报告设立, 入侵检测和产品许可证。

3.2 日期时间防火墙系统时间旳精确性是非常重要旳。

可以采用两种方式来同步防火墙旳系统时钟1)与管理主机时间同步2)与网络时钟服务器同步(NTP协议)图3-1配备防火墙时间与管理主机时间同步1.调节管理主机时钟2.点击“时间同步”按钮与时钟服务器时间同步有两种方式1.立即同步2.周期性自动同步立即同步1.选中“启用时钟服务器”, 输入“时钟同步服务器IP”2.点击“立即同步”按钮周期性自动同步1.选中“启用时钟服务器”, 输入“时钟同步服务器IP”2.设定同步周期3.点击“拟定”按钮系统参数注意事项:3.3 防火墙旳诸多操作依赖于系统时间, 变化系统时间会对这些操作发生影响, 例如更改时间后配备管理界面登录超时等。

3.4 系统参数系统参数设立防火墙名称和动态域名注册所使用旳顾客名、密码。

防火墙名称旳最大长度是14个英文字符, 不能有空格。

默认旳防火墙名称是themis, 顾客可以自己修改这个名称。

动态域名注册所使用旳顾客名、密码旳最大长度是31个英文字符, 不能有空格。

动态域名旳设立在网络配备>>网络设备旳物理网络配备中。

图3-2系统参数配备图3.5 系统更新3.5.1 模块升级防火墙系统升级功能可以迅速响应安全需求, 保证防火墙功能与安全旳迅速升级。

图3-3导入升级文献模块升级界面涉及如下功能1.模块升级2.导出升级历史3.检查最新升级包4.重启防火墙模块升级1.点击“浏览”按钮, 选择管理主机上旳升级包2.点击“升级”按钮点击“重启防火墙”按钮, 重启防火墙完毕升级导出升级历史点击“导出升级历史”按钮, 导出升级历史做备份。

检查最新升级包管理员可以查看”系统目前软件版本”, 点”检查最新升级包”, 系统会弹出新旳IE窗口并连接联想安全服务网站(防火墙可以连接Internet)。

网御星云(联想网御)PowerV防火墙 -OSPF配置实例资料

Power V 防火墙 OSPF 配置实例 (3.4.3.8

第 1页

第 2页

1.案例背景

Power V防火墙具有 OSPF 路由功能,并可以通过添加多个区域的方式与其他网络设备进行互联互通。

2.案例拓扑

3.配置步骤

3.1 FW1配置

1、网络接口配置,配置 fe3接口地址为 192.168.29.1,配置 fe4接口地址为10.0.2.246

2、策略配置,配置允许内网访问外网的包过滤规则。

3、 OSPF 路由配置

4.验证

以上操作之后就可以从防火墙上动态学习到路由器那边的路由, 在 OSPF 路由监控里可以看到学习到的路由。

第 3页

5.注意事项

在启动 OSPF 的时,如需修改网络配置,则须先停止 OSPF 功能。

防火墙如果有 4个以上的网口,则只有前 4个网口可以做 OSPF 接口。

防火墙做 HA 配置,主从墙切换后,从墙学习不到 OSPF 路由,要重新启动下OSPF 功能。

启动 OSPF ,一定不可以开启多播路由。

第 4页。

联想网御POWER_V_UTM防火墙功能使用图文手册

联想网御Power V UTM防火墙功能使用图文手册声明本手册所含内容若有任何改动,恕不另行通知。

在法律法规的最大允许范围内,联想网御科技(北京)有限公司除就本手册和产品应负的瑕疵担保责任外,无论明示或默示,不作其它任何担保,包括(但不限于)本手册中推荐使用产品的适用性和安全性、产品的适销性和适合某特定用途的担保。

在法律法规的最大允许范围内,联想网御科技(北京)有限公司对于您的使用或不能使用本产品而发生的任何损坏(包括,但不限于直接或间接的个人损害、商业利润的损失、业务中断、商业信息的遗失或任何其它损失),不负任何赔偿责任。

本手册含受版权保护的信息,未经联想网御科技(北京)有限公司书面允许不得对本手册的任何部分进行影印、复制或翻译。

联想网御科技(北京)有限公司中国北京海淀区中关村南大街6号中电信息大厦8层目录第1章登录防火墙管理界面 (1)1.1串口登录防火墙 (1)1.2 WEB方式登录防火墙 (3)第2章防火墙透明或路由模式的更改 (7)2.1登录防火墙WEB管理界面 (7)2.2更改防火墙运行模式 (8)第3章在VLAN环境中使用防火墙 (10)3.1拓扑 (10)3.2配置要求 (10)3.3配置步骤 (10)第4章防火墙包过滤策略 (15)4.1拓扑 (15)4.2配置要求 (15)4.3配置步骤 (15)第5章NAT源地址转换 (17)5.1拓扑 (17)5.2配置要求 (17)5.3配置步骤 (17)第6章虚拟IP 目的地址转换 (19)6.1拓扑 (19)6.2配置要求 (19)6.3配置步骤 (19)第7章通过防火墙访问INTERNET (21)7.1拓扑 (21)7.2配置要求 (21)第8章带宽控制 (27)8.1拓扑 (27)8.2配置要求 (27)8.3配置步骤 (27)第9章IPMAC绑定 (29)9.1拓扑 (29)9.2配置要求 (29)9.3配置步骤 (29)第10章用户认证 (38)10.1拓扑 (38)10.2配置要求 (38)10.3配置步骤 (38)第11章HA A-P模式 (44)11.1拓扑 (44)11.2配置要求 (44)11.3配置步骤 (44)第12章HA A-A模式 (48)12.1拓扑 (48)12.2配置要求 (48)12.3配置步骤 (48)第13章IPSEC VPN CLIENT-GW密钥认证 (52)13.1拓扑 (52)13.2配置要求 (52)13.3配置步骤 (52)第14章IPSEC VPN CLIENT-GW 证书认证 (57)14.2配置要求 (57)14.3配置步骤 (57)第15章IPSEC VPN GW-GW 与CISCO互通 (66)15.1拓扑 (66)15.2配置要求 (66)15.3配置步骤 (66)第16章IPSEC VPN GW-GW 证书与POWER V 400防火墙互通 (71)16.1拓扑 (71)16.2配置要求 (71)16.3配置步骤 (71)第17章PPTP (80)17.1拓扑 (80)17.2配置要求 (80)17.3配置步骤 (80)第18章IPS (83)18.1拓扑 (83)18.2配置要求 (83)18.3配置步骤 (83)第19章IPS阻止QQ,MSN,BT流量 (86)19.1拓扑 (86)19.2配置要求 (86)19.3配置步骤 (86)第20章病毒检查 (90)20.1拓扑 (90)20.2配置要求 (90)第21章病毒/入侵特征库升级 (93)21.1导入病毒特征库升级文件 (93)21.2导入入侵特征库升级文件 (94)第22章WEB过滤 (95)22.1拓扑 (95)22.2配置要求 (95)22.3配置步骤 (95)第23章防垃圾邮件 (98)23.1拓扑 (98)23.2配置要求 (98)23.3配置步骤 (98)第1章登录防火墙管理界面1.1串口登录防火墙物理线路连接:使用标配的串口线,一头接防火墙的CONSOLE口,另一头接计算机的串口。

联想网御防火墙产品介绍大全

关联互动

•与IDS的联动 •与内网管理软件 的联动

•阻断非法访问

•保障数据的完整性•阻断拒绝服务攻击

•子网间安全隔离

•基于用户访问控制 •远程安全接入

基于VSP通用安全平台

采用高效的USE统一安全引擎

基于MRP多重冗余协议可靠性体系1

200M

100M端口

200M

100M端口

图2:端口聚合

Internet

多威胁统一管理的多功能安全网关

监测/阻断系统入侵 抗拒绝服务攻击 隔离蠕虫/网络病毒 阻断木马/后门 隔离混合攻击

防止地址欺骗

屏蔽端口扫描 访问控制 VPN

•对数据加密

防火墙

防止数据窃听和篡改

入侵防御与检测 完全内容检测

•HTTP页面过滤 •邮件内容过滤 •限制P2P流量 •阻断非法插件 •阻断各种扫描攻击 •隔离网络蠕虫病毒

Super V-7812

标准2U设备,双冗余电源; NP架构,线速防火墙; 处理能力>4G; 8个SFP插槽, 并发连接数>300万; 2个10/100/1000BASE-T端口; VPN隧道数>7000. 含硬件IPSec VPN模块.

Super V-7000

Super V-7410

标准2U设备,双冗余电源; NP架构,线速防火墙 ; 4个GBIC插槽。 标准2U防火墙,双冗余电源; NP架构,线速防火墙; 3个GBIC插槽, 8个10/100BASE-TX端口。

第1代防火墙

简单包过滤防火墙

第2代防火墙

状态包过滤防火墙

防火墙产品的发展历程2

第2.5代防火墙

基于包重组/流重组的内容过滤防火墙

1. 重新组装数据包 防 火 墙 缓 存 区

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

联想网御防火墙配置手册(3213)

1、根据防火墙接口数量及业务系统需求规划防火墙各接口用途、

IP地址信息、及各接口的策略等。

2、防火墙设备安装,连接各种线缆。

3、安装防火墙管理密钥驱动。

4、插入管理密钥,运行防火墙管理认证程序。

默认管理IP地址

10.1.5.254 端口9999。

5、认证程序连接防火墙成功后,利用浏览器登陆防火墙,地址:

https://10.1.5.254:8888默认用户名:administrator密码:administrator。

6、设置各物理接口IP地址、工作模式等信息。

7、设置别名设备,绑定外网地址到外网的物理接口上,以备设置

端口或IP映射做准备。

8、设置管理主机,提高系统安全性,只有设置的管理主机范围才

有访问防火墙的权限。

9、按系统规划需求,定义所需地址列表及服务器地址等信息,以

备后期定义策略时使用。

10、根据系统规划需求,设置默认路由。

11、配置NAT规则。

12、配置IP或端口映射。

IP映射会对此映射IP的所有端口开放,

端口映射只开放相应映射的端口。

13、配置包过滤规则。

14、配置其它安全选项。

15、。