CCNP学习指南:组建Cisco多层交换网络(BCMSN)(第4版)

中小型企业网络搭建毕业论文

XXXXXXXXXXXXXXXXX学院XXXXXXXX届高职毕业作业中小型企业网络搭建分析指导老师:XXXXXX职称:XXXX学生:XXXXXX学生学号:XXXXXXXXXXXXXXXX年级:XXXX级专业:计算机网络技术时间:XXXX年XX月XX日毕业设计任务书目录摘要··3前言··4第一章中小企业网络需求分析··5 第二章典型中小企业组网实例··5第三章网络布线和综合布线··15第四章局域网的安全控制和病毒防治··20致谢··26摘要信息化浪潮风起云涌的今天,企业部网络的建设已经成为提升企业核心竞争力的关键因素。

企业网已经越来越多地被人们提到,利用网络技术,现代企业可以在供应商、客户、合作伙伴、员工之间实现优化的信息沟通。

这直接关系到企业能否获得关键的竞争优势。

近年来越来越多的企业都在加快构建自身的信息网络,而其中绝大多数都是中小企业。

目前我国企业尤其是中小型企业网络建设正在如火如荼的进行着,本文以中小型企业部局域网的组建需求、实际管理为出发点,从中小型企业局域网的管理需求和传统局域网技术入手,研究了局域网技术在企业管理中的应用。

关键词:中小企业;局域网;组网案例;网络布局;网络安全;前言随着计算机及局域网络应用的不断深入,特别是各种计算机应用系统被相继应用在实际工作中,各企业、各单位同外界信息媒体之间的相互交换和共享的要求日益增加。

需要使各单位相互间真正做到高效的信息交换、资源的共享,为各单位人员提供准确、可靠、快捷的各种生产数据和信息,充分发挥各单位现有的计算机设备的功能。

为加强各公司各分区的业务和技术联系,提高工作效率,实现资源共享,降低运作及管理成本,公司有必要建立企业部局域网。

局域网要求建设基于TCP/IP协议和WWW技术规的企业部非公开的信息管理和交换平台,该平台以WEB为核心,集成WEB、文件共享、信息资源管理等服务功能,实现公司员工在不同地域对部网的访问。

Cisco CCNP路由学习指南说明书

Aim and purposeThis unit covers, network design, implementation, and verification plans, the management and configuration of EIGRP , OSPF and BGP with IGP redistribution. The inclusion of policy-based routing and IP service-level agreement. Address and network management of IPv6 ensuring IPv4 and IPv6 coexistence.Unit introductionThis unit is a comprehensive exploration of the core principles of infrastructure and internet routing. This is one of the three units in the professional study pathway, leading to the Cisco Certified Networking Professional (CCNP) qualification. This unit focuses on Open Shortest Path First (OSPF), Enhanced Interior Gateway Routing Protocol (EIGRP), Border Gateway Protocol (BGP), internet Protocol (IP) v6 and the redistribution and management of routing updates.The unit covers networking sector skills and knowledge that an ICT networking expert would need to successfully complete their work. In particular, learners will be taught how to plan and deploy a complex network infrastructure using more than one internal routing protocol in unison with the exterior BGP routing protocol.This unit involves hands-on, lab-oriented activities that stresses laboratory safety and working effectively in a group environment. Theory aspects are studied and tested online using Cisco’s own electronic curriculum which learners may also access from home. The unit is delivered through a blended learning approach where tutor-led teaching is combined with the electronic materials and testing.This unit is assessed via the Cisco CCNP Route (CCNP1) online examination. There are further criteria for merit and distinction grades.Learning outcomesOn completion of this unit a learner should:1Understand the principles of Routing Services 2Be able to implement an EIGRP-Based Solution 3Be able to implement an OSPF-based Solution 4Understand the manipulation of Routing Updates 5Understand path control 6Be able to implement a BGP solution for ISP connectivity 7Be able to implement Routing Facilities for Branch Offices and Mobile Workers 8. Be able to Implement IPv6 in an Enterprise Network.Routed Network: four or more routers in a mesh with two or more routing protocolsInterior Protocols: protocols eg OSPF, EIGRP, ISIS, static route, RIP, RIPv2, BGPExterior Protocol: BGPBenchmark data: types eg current system throughput, routing table size, routing performanceCurrent standards: types eg quality of service, campus design, address space allocationAssessment and grading criteriaIn order to pass this unit, the evidence that the learner presents for assessment needs to demonstrate that they can meet all the learning outcomes for the unit. The assessment criteria for a pass grade describe the level of achievement required to pass this unit.Assessment and grading criteriaTo achieve a pass grade the evidence must show that the learner is able to:To achieve a merit grade theevidence must show that, inaddition to the pass criteria,the learner is able to:To achieve a distinction gradethe evidence must show that,in addition to the pass andmerit criteria, the learner isable to:Pass Cisco CCNP Route (CCNP1) academy examination.The centre will evidence this with a copy ofthe learner’s class grade book from the assessment system on completion of the course (this must be listed by learner name).A pass grade is a score of 70% or more in the final examination.M1research an existing networkinfrastructure and evaluatecurrent performanceD1justify network design againstcurrent standardsM2plan a routed networkinfrastructure using an interiorand exterior routing protocolD2research performance ofnetwork design and providebenchmark data.M3manage the deployment ofthe planned routed network.PLTS: This summary references where applicable, in the square brackets, the elements of the personal, learning and thinking skills applicable in the pass criteria. It identifies opportunities for learners to demonstrate effective application of the referenced elements of the skills.Key IE – independent enquirersCT – creative thinkers RL – reflective learnersTW – team workersSM – self-managersEP – effective participatorsEssential guidance for tutorsDeliveryCisco CCNP Route is a proprietary unit within the Cisco Networking Academy program. The curriculum, assessment and support materials are available only to institutions participating in the program.Cisco Systems makes these available at no cost for any non-profit institution; there are some costs for instructor training and support. For detailed information please consult this web link:/web/learning/netacad/get_involved/BecomeAnAcademy.html.If learners are following the Cisco unit in parallel with a BTEC National or Higher National unit then it is recommended that the two aspects of the assessment are integrated. T asks being completed as part of the practical preparation for Cisco Skills Based Exams can then be used to support the BTEC assessment for the merit and distinction criteria.T o view general information about the Cisco CCNP Route objectives please visit: /web/learning/netacad/course_catalog/CCNP .html. The detailed scope and sequence documents are available to academies on the Cisco internal site.Links to National Occupational Standards, other BTEC units, other BTEC qualifi cations and other relevant units and qualifi cations The learning outcomes associated with this unit are closely linked with:Level 3Level 4Level 5Unit 5: Managing NetworksUnit 2: Computer Systems Unit 43: Networking Infrastructure Unit 9: Computer Networks Unit 24: Networking T echnologies Unit 44: Local Area Network T echnologiesUnit 32: Network Systems Security Unit 25: Routing Concepts Unit 45: Wide Area Network T echnologiesAll Cisco Discovery and Exploration UnitsAll Cisco CCNP Units Unit 46: Network Security This unit has links to the Level 4 and Level 5 National Occupational Standards for IT and T elecoms Professionals, particularly the areas of competence of:IT/T echnology Infrastructure Design and Planning Systems Development IT/T echnology Service Operations and Event Management IT/T echnology Management and Support Change and Release Management.●●●●●Essential RequirementsLearners must have access to a live or ‘detached’ network environment to create the network infrastructure and develop their skills; this may be successfully accomplished using virtual machines.Learners must have access to facilities, which allow them the opportunity to fully evidence all the criteria of the unit. If this cannot be guaranteed then centres should not attempt to deliver this unit.Evaluation of current systems and solutions, commercial practices, social conditions and the culture surrounding the system in use is of as much importance as delivering work supporting potential understanding of the technological systems and the services they offer.Learners must have access to a range of suitable routing hardware as it is important to undertake as many practical activities as possible to reinforce theoretical learning. There are many virtual, emulated and simulated systems that now support delivery.ResourcesFor a list of Cisco resources to assist with this unit, including exam preparation materials, see:/web/learning/netacad/course_catalog/CCNP.htmlBooksMacfarlane J – Network Routing Basics: Understanding IP Routing in Cisco Systems (Wiley, 2006) ISBN-10: 0471772739Medhi D, Ramasamy K – Network Routing: Algorithms, Protocols, and Architectures (Morgan Kaufmann, 2007) ISBN-10: 0120885883Xiao Y, Li J, Pan Y – Security and Routing in Wireless Networks: Wireless Networks and Mobile Computing v. 3 (Nova Science, 2005) ISBN-10: 159454316XT eare, D, Implementing Cisco IP Routing (ROUTE) Foundation Learning Guide: Foundation learning for the ROUTE 642-902 Exam (Cisco Press 2010) ISBN-10: 1-58705-882-0WebsitesEmployer engagement and vocational contextsThe Cisco CCNA certification is internationally recognized by a diverse range of employers (from SME’s to large corporations) as one of the principal certifications in networking and telecommunications.。

CCNP(BSCI+BCMSN+ISCW+ONT)

CCNP 教纲 by ccie16192NP 课程内容:BSCI (642-901) routing : IGP (DV/LS/hybrid混合型) + 重分发 + EGP(BGP) + 路由过滤 route-filtering 150¥BCMSN (642-812) switching : layer2-switching protocols 二层交换协议 + layer3-switching protocol 3层交换协议 + 实现冗余的协议HSRP/VRRP/GLBP/proxy-arp + 交换安全技术 + 组播150¥ISCW (642-825) security : IPsec + GRE + IPsec over GRE + easy VPN 150¥ONT (642-845) QOS : QOS原理 + classification 分类技术 + marking 标记技术 + shaping 整形技术 + queuing 队列150¥-----》 Routing and Switching CCIE---ÆCCSP ---》 Security CCIE-----》 CCIP ---》 ISP CCIE2.BCMSNVLAN : virtual LAN -------- static vlanVlan by default , is locally significant 本地有效性。

TrunkTrunk的作用,在本质上就是传递vlan。

让vlan 有全局性 globally significant 让下一跳交换机知道流量的起源。

ISL(inter-switch link 交换机间的链路)/ dot1Q 以太网中继链路的封装协议 IEEE 802.10 ------SDE(secure data-exchange安全数据交换)令牌环网中继封装协议LANE (LAN emulation 局域网模拟)ATM over Ethernet 网中继协议重视ISL与DOT1Q间的similarities 和 differences :(略)1~40941vlan-id = 1 ,vlan-name = default ,默认所有接口都属于vlan1 。

CiscoVPN完全配置指南

CiscoVPN完全配置指南CiscoVPN完全配置指南第⼀部分 VPN1 VPN概述1.1 流量问题1.1.1 窃听攻击1.1.2 伪装攻击1.1.3 中间⼈攻击1.2 VPN定义1.2.1 VPN描述1.2.2 VPN连接模式1.2.3 VPN类型1.2.4 VPN分类1.3 VPN组件1.3.1 验证1.3.2 封装⽅法1.3.3 数据加密1.3.4 数据包的完整性1.3.5 密钥管理1.3.6 抗抵赖性1.3.7 应⽤程序和协议的⽀持1.3.8 地址管理1.4 VPN设计1.4.1 连接类型1.4.2 VPN考虑1.4.3 冗余1.5 VPN实施1.5.1 GRE1.5.2 IPSec1.5.3 PPTP1.5.4 L2TP1.5.5 MPLS1.5.6 SSL1.6 VPN:选择解决⽅案1.6.1 安全性1.6.2 实施、管理和⽀持1.6.3 ⾼可靠性1.6.4 扩展性和灵活性1.6.5 费⽤1.7 总结2 VPN技术2.1 密钥2.1.1 密钥的使⽤2.1.2 对称密钥2.1.3 ⾮对称密钥2.2 加密2.2.1 加密的过程2.2.2 加密算法2.3 数据包验证2.3.1 数据包验证的实施2.3.2 数据包验证的使⽤2.3.3 数据包验证的问题2.4 密钥交换2.4.1 密钥共享的困惑2.4.2 Diffie-HellMan(赫尔曼算法)2.4.3 密钥刷新2.4.4 密钥交换⽅法的限制2.5 验证⽅法2.5.1 中间⼈攻击2.5.2 验证的解决⽅案2.5.3 设备验证2.5.4 ⽤户验证2.6 总结3 IPSec3.1 IPSec标准3.1.1 IETF RFC3.1.2 IPSec连接3.1.3 构建连接的基本过程3.2 ISAKMP/IKE阶段13.2.1 管理连接3.2.2 密钥交换协议:Diffie-Hellman3.2.3 设备验证3.2.4 远程访问额外的步骤3.3 ISAKMP/IKE阶段23.3.1 ISAKMP/IKE阶段2组件3.3.2 阶段2安全协议3.3.3 阶段2的连接模式3.3.4 阶段2的传输集3.3.5 数据连接3.4 IPSec流量和⽹络3.4.1 IPSec和地址转换3.4.2 IPSec和防⽕墙3.4.3 使⽤IPSec的其他问题3.5 总结4 PPTP和L2TP4.1 PPTP4.1.1 PPP回顾4.1.2 PPTP组件4.1.3 PPTP是如何⼯作的4.1.4 使⽤PPTP的问题4.2 L2TP4.2.1 L2TP概述4.2.2 L2TP操作4.2.3 L2TP/IPSec和PPTP的⽐较4.3 总结5 SSL VPN5.1 SSL回顾5.1.1 SSL客户实施5.1.2 SSL保护5.1.3 SSL组件5.2 什么时候使⽤SSL VPN 5.2.1 SSL VPN的好处5.2.2 SSL VPN的缺点5.3 Cisco的WebVPN解决⽅案5.3.1 VPN 3000系列集中器5.3.2 WebVPN的操作5.3.3 Web访问5.3.4 ⽹络浏览和⽂件管理访问5.3.5 应⽤程序访问和端⼝转发5.3.6 E-mail客户的访问5.4 总结第⼆部分集中器6 集中器产品信息6.1 集中器的型号6.1.1 3005集中器6.1.2 3015集中器6.1.3 3020集中器6.1.4 3030集中器6.1.5 3060集中器6.1.6 3080集中器6.1.7 集中器型号的⽐较6.2 集中器的模块6.2.1 SEP模块6.2.2 SEP操作6.3 集中器的特性6.3.1 版本3.5特性6.3.2 版本3.6特性6.3.3 版本4.0特性6.3.4 版本4.1特性6.3.5 版本4.7特性6.4 介绍对集中器的访问6.4.1 命令⾏接⼝6.4.2 图形⽤户接⼝6.5 总结7 使⽤IPSec实现集中器的远程访问接7.1 控制对集中器的远程访问会话7.1.1 组的配置7.1.2 ⽤户配置7.2 IPSec远程访问7.2.1 ISAKMP/IKE阶段1:IKE建议7.2.2 ISAKMP/IKE阶段1:设备验证7.2.3 ISAKMP/IKE阶段1:IPSec标签7.2.4 ISAKMP/IKE阶段1:Mode/Client Config标签7.2.5 ISAKMP/IKE阶段1:Client FW标签7.2.6 ISAKMP/IKE阶段2:数据SA7.3 对于IPSec和L2TP/IPSec⽤户的⽹络访问控制(NAC)7.3.1 对于IPSec,NAC的全局配置7.3.2 NAC的组配置7.4 总结8 使⽤PPTP、L2TP和WebVPN实现集中器远程接8.1 PPTP和L2TP远程访问8.1.1 PPTP和L2TP组配置8.1.2 PPTP全局配置8.1.3 L2TP全局配置8.2 WebVPN远程访问8.2.1 HTTPS访问8.2.2 WebVPN全局配置8.2.3 组配置8.2.4 SSL VPN客户端(SSL VPN客户,SVC)8.2.5 ⽤于WebVPN访问的Cisco安全桌⾯8.3 总结9 集中器站点到站点的连接9.1 L2L连接例⼦9.2 ISAKMP/IKE阶段1准备9.2.1 现有的IKE策略9.2.2 IKE策略屏幕9.3 增加站点到站点的连接9.3.1 添加L2L会话9.3.2 完成L2L会话9.3.3 修改L2L会话9.4 地址转换和L2L会话9.4.1 介绍集中器地址转换的能⼒9.4.2 需要L2L地址转换的例⼦9.4.3 建⽴L2L地址转换规则9.4.4 启动L2L地址转换9.5 总结10 集中器的管理10.1 带宽管理10.1.1 建⽴带宽策略10.2 集中器上的路由选择10.2.1 静态路由选择10.2.2 RIP路由选择协议10.2.3 OSPF路由选择协议10.3 机箱冗余10.3.1 VRRP10.4 管理屏幕10.4.1 Administrator Access(管理员访问)10.4.2 集中器的升级10.4.3 ⽂件管理10.5 总结11 验证和故障诊断与排除集中器的接11.1 集中器的⼯具11.1.1 系统状态11.1.2 VPN会话11.1.3 事件⽇志11.1.4 监控统计信息屏幕11.2 故障诊断与排除问题11.2.1 ISAKMP/IKE阶段1的问题11.2.2 ISAKMP/IKE阶段2的问题11. 3总结第三部分客户端12 Cisco VPN软件客户端12.1 Cisco VPN客户端的概述12.1.1 Cisco VPN客户端的特性12.1.2 Cisco VPN客户端的安装12.2 Cisco VPN客户端接⼝12.2.1 操作模式12.2.2 喜好12.2.3 先进模式⼯具栏按钮和标签选项12.3 IPSec连接12.3.1 使⽤预共享密钥建⽴连接12.3.2 使⽤证书建⽴连接12.3.3 其他的连接配置选项12.3.4 连接到⼀台Easy VPN服务器12.3.6 断开连接12.4 VPN客户端的GUI选项12.4.1 Application Launcher(应⽤程序发起器)12.4.2 Windows Login Properties(Windows登录属性)12.4.3 Automatic Initiation(⾃动发起)12.4.4 Stateful Firewall(状态防⽕墙)12.5 VPN客户端软件的更新12.5.1 集中器:客户端更新12.5.2 对于Windows 2000和XP的VPN客户端的⾃动更新的准备12.5.3 客户端的更新过程12.6 VPN客户端的故障诊断与排除12.6.1 ⽇志查看器12.6.2 验证问题12.6.3 ISAKMP/IKE策略不匹配的问题12.6.4 地址分配的故障诊断与排除12.6.5 分离隧道问题12.6.6 地址转换问题12.6.7 碎⽚问题12.6.8 Microsoft的⽹络邻居问题12.7 总结13 Windows软件客户端13.1 Windows客户端13.1.1 理解Windows客户端的特性13.1.2 验证Windows客户端是可操作的13.2 配置Windows VPN客户端13.2.1 建⽴⼀个安全的策略13.2.2 需要使⽤L2TP13.2.3 建⽴⼀个Microsoft的VPN连接13.3 配置VPN 3000集中器13.3.1 IKE建议13.3.2 IPSec SA13.3.3 组配置13.3.4 地址管理13.3.5 ⽤户配置13.4 Microsoft客户端的连接13.4.1 连接到VPN⽹关13.4.2 核实PC上的连接13.4.3 核实集中器上的连接13.5 故障诊断与排除VPN的连接13.5.1 集中器故障诊断与排除⼯具13.5.2 Microsoft的客户端故障诊断与排除⼯具13.6 总结14 3002硬件客户端14.1 3002硬件客户端概览14.1.1 3002的特性14.1.2 3002型号14.1.3 3002的实施14.2 对于3002的初始访问14.2.1 命令⾏接⼝14.2.2 图形⽤户接⼝14.3 验证和连接选项14.3.1 单元验证14.3.2 额外的验证选项14.4 连接模式14.4.1 客户模式14.4.2 ⽹络扩展模式14.4.3 路由和反向路由注⼊14.5 管理任务14.5.1 从公有接⼝上访问300214.5.2 升级300214.6 总结第四部分 IOS路由器15 路由器产品信息15.1 路由器实施场景15.1.1 L2L和远程访问连接15.1.2 路由器的特殊能⼒15.2 路由器产品概述15.3 总结16 路由器的ISAKMP/IKE阶段1连接16.1 IPSec的准备16.1.1 收集信息16.1.2 允许IPSec的流量16.2 ISAKMP/IKE阶段1策略16.2.1 启动ISAKMP16.2.2 建⽴策略16.2.3 与对等体协商策略16.2.4 启动IKE死亡对等体检测16.3 ISAKMP/IKE阶段1设备验证16.3.1 ISAKMP/IKE⾝份类型16.3.2 预共享密钥16.3.3 RSA加密的随机数16.3.4 数字证书和路由器的注册16.4 监控和管理管理连接16.4.1 查看ISAKMP/IKE阶段1的连接16.4.2 管理ISAKMP/IKE阶段1的连接16.4.3 路由器作为证书授权16.4.4 步骤1:产⽣和导出RSA密钥信息16.4.5 步骤2:启动CA16.4.6 步骤3:定义额外的CA参数16.4.7 步骤4:处理申请请求16.4.8 步骤5:吊销⾝份证书16.4.9 步骤6:配置⼀台服务器使其运⾏在RA的模式16.4.10 步骤7:备份⼀个CA16.4.11 步骤8:恢复⼀个CA16.4.12 步骤9:清除CA服务16.5 总结17 路由器站点到站点连接17.1 ISAKMP/IKE阶段2配置17.1.1 定义被保护的流量:Crypto ACL17.1.2 定义保护⽅法:Transform Set(传输集)17.1.3 构建⼀个静态的Crypto Map条⽬17.1.4 构建⼀个动态的Crypto Map17.1.5 可区分的基于名字的Crypto Map17.2 查看和管理连接17.2.1 查看IPSec的数据SA17.2.2 管理IPSec数据SA17.3 站点到站点连接的问题17.3.1 迁移到⼀个基于IPSec的设计17.3.2 过滤IPSec的流量17.3.3 地址转换和状态防⽕墙17.3.4 ⾮单播流量17.3.5 配置简化17.3.6 IPSec冗余17.3.7 L2L扩展性17.4 总结18 路由器远程访问连接18.1 Easy VPN服务器18.1.1 Easy VPN服务器的配置18.1.2 VPN组监控18.1.3 Easy VPN服务器配置例⼦18.2 Easy VPN远端18.2.1 Easy VPN远端连接模式18.2.2 Easy VPN远端配置18.2.3 Easy VPN远端配置的例⼦18.3 在同⼀路由器上的IPSec远程访问和L2L会话18.3.1 中⼼办公室路由器的配置18.3.2 远程访问和L2L样例配置18.4 WebVPN18.4.1 WebVPN建⽴18.4.2 WebVPN配置例⼦18.5 总结19 路由器连接的故障诊断与除19.1 ISAKMP/IKE阶段1连接19.1.1 阶段1命令的回顾19.1.2 show crypto isakmp sa命令19.1.3 debug crypto isakmp命令19.1.4 debug crypto pki命令19.1.5 debug crypto engine命令19.2 ISAKMP/IKE阶段2连接19.2.1 阶段2命令的回顾19.2.2 show crypto engine connection active命令19.2.3 show crypto ipsec sa命令19.2.4 debug crypto ipsec命令19.3 新的IPSec故障诊断与排除特性19.3.1 IPSec VPN监控特性19.3.2 清除Crypto会话19.3.3 ⽆效的安全参数索引恢复特性19.4 碎⽚问题19.4.1 碎⽚问题19.4.2 碎⽚发现19.4.3 碎⽚问题的解决⽅案19.5 总结第五部分防⽕墙20 PIX和ASA产品信息20.1 PIX实施场景20.1.1 L2L和远程访问连接20.1.2 PIX和ASA的特殊能⼒20.2 PIX和ASA的特性和产品回顾20.2.1 PIX和ASA VPN特性20.2.2 PIX型号20.2.3 ASA型号20.3 总结21 PIX和ASA站点到站点的连接21.1 ISAKMP/IKE阶段1管理连接21.1.1 允许IPSec的流量21.1.2 建⽴ISAKMP21.1.3 配置管理连接的策略21.1.4 配置设备验证21.2 ISAKMP/IKE阶段2数据连接21.2.1 指定被保护的流量21.2.2 定义如何保护流量21.2.3 构建Crypto Map21.2.4 激活⼀个Crypto Map21.2.5 数据连接管理命令21.3 L2L连接例⼦21.3.1 FOS 6.3 L2L的例⼦21.3.2 FOS 7.0 L2L的例⼦21.4 总结22 PIX和ASA远程访问连接22.1 6.x对于Easy VPN服务器的⽀持22.1.1 6.x的Easy VPN服务器的配置22.1.2 6.x的Easy VPN服务器的例⼦22.2 6.x的Easy VPN远端⽀持22.2.1 6.x的Easy VPN远端配置22.2.2 使⽤证书作为远程访问22.2.3 核实您的6.x远端配置和连接22.2.4 6.x的Easy VPN远端设备的例⼦配置22.3 对于7.0的Easy VPN服务器的⽀持22.3.1 理解隧道组22.3.2 定义组策略22.3.3 建⽴隧道组22.3.4 为XAUTH建⽴⽤户账号22.3.5 远程访问会话的问题及在7.0中的解决⽅案22.3.6 解释7.0的⼀台Easy VPN服务器配置的例⼦22.4 总结23 PIX和ASA连接的故障诊断与排除23.1 ISAKMP/IKE阶段1连接23.1.1 阶段1命令的回顾23.1.2 show isakmp sa命令23.1.3 debug crypto isakmp命令23.1.4 debug crypto vpnclient命令23.2 ISAKMP/IKE阶段2连接23.2.1 阶段2命令的回顾23.2.2 show crypto ipsec sa命令23.2.3 debug crypto ipsec命令23.3 总结第六部分案例研究24 案例研究24.1 公司的概貌24.1.1 总部办公室24.1.2 区域办公室24.1.3 分⽀办公室24.1.4 远程访问⽤户24.2 案例研究的配置24.2.1 边缘路由器的配置24.2.2 Internet远程访问配置24.2.3 主要园区⽆线的配置24.3 总结思维导图防⽌博客图床图⽚失效,防⽌图⽚源站外链:思维导图在线编辑链接:。

ccnp官方教材-bcmsn-安全加固多层交换网络

BCMSN v2.0—9-26

Enabling Port Security

Switch(config-if)#switchport port-security [maximum value] violation {protect | restrict | shutdown}

• Enables port security and specifies the maximum number ห้องสมุดไป่ตู้f MAC addresses that can be supported by this port

BCMSN v2.0—9-29

Verifying Port Security

Switch#show port-security

• Displays security information for all interfaces

Switch#show port-security

Secure Port

• Accounting – Provides billing, auditing, and monitoring

© 2003, Cisco Systems, Inc. All rights reserved.

BCMSN v2.0—9-22

Configuring Authentication

Switch(config)#aaa new-model

© 2003, Cisco Systems, Inc. All rights reserved.

BCMSN v2.0—9-27

802.1X Port-Based Authentication

• Restricts unauthorized clients from connecting to a LAN through publicly accessible ports

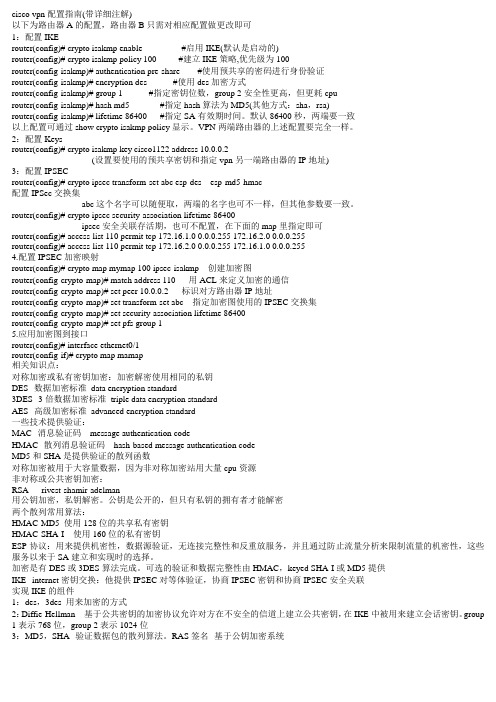

cisco vpn配置指南

cisco vpn配置指南(带详细注解)以下为路由器A的配置,路由器B只需对相应配置做更改即可1:配置IKErouter(config)# crypto isakmp enable #启用IKE(默认是启动的)router(config)# crypto isakmp policy 100 #建立IKE策略,优先级为100router(config-isakmp)# authentication pre-share #使用预共享的密码进行身份验证router(config-isakmp)# encryption des #使用des加密方式router(config-isakmp)# group 1 #指定密钥位数,group 2安全性更高,但更耗cpurouter(config-isakmp)# hash md5 #指定hash算法为MD5(其他方式:sha,rsa)router(config-isakmp)# lifetime 86400 #指定SA有效期时间。

默认86400秒,两端要一致以上配置可通过show crypto isakmp policy显示。

VPN两端路由器的上述配置要完全一样。

2:配置Keysrouter(config)# crypto isakmp key cisco1122 address 10.0.0.2--(设置要使用的预共享密钥和指定vpn另一端路由器的IP地址)3:配置IPSECrouter(config)# crypto ipsec transform-set abc esp-des esp-md5-hmac配置IPSec交换集abc这个名字可以随便取,两端的名字也可不一样,但其他参数要一致。

router(config)# crypto ipsec security-association lifetime 86400ipsec安全关联存活期,也可不配置,在下面的map里指定即可router(config)# access-list 110 permit tcp 172.16.1.0 0.0.0.255 172.16.2.0 0.0.0.255router(config)# access-list 110 permit tcp 172.16.2.0 0.0.0.255 172.16.1.0 0.0.0.2554.配置IPSEC加密映射router(config)# crypto map mymap 100 ipsec-isakmp 创建加密图router(config-crypto-map)# match address 110 用ACL来定义加密的通信router(config-crypto-map)# set peer 10.0.0.2 标识对方路由器IP地址router(config-crypto-map)# set transform-set abc 指定加密图使用的IPSEC交换集router(config-crypto-map)# set security-association lifetime 86400router(config-crypto-map)# set pfs group 15.应用加密图到接口router(config)# interface ethernet0/1router(config-if)# crypto map mamap相关知识点:对称加密或私有密钥加密:加密解密使用相同的私钥DES--数据加密标准data encryption standard3DES--3倍数据加密标准triple data encryption standardAES--高级加密标准advanced encryption standard一些技术提供验证:MAC--消息验证码message authentication codeHMAC--散列消息验证码hash-based message authentication codeMD5和SHA是提供验证的散列函数对称加密被用于大容量数据,因为非对称加密站用大量cpu资源非对称或公共密钥加密:RSA rivest-shamir-adelman用公钥加密,私钥解密。

ccnp组建可扩展的cisco互联网络.

ccnp组建可扩展的cisco互联网络.随着互联网的快速发展,网络交换机成为组建可扩展的网络的重要组成部分。

Cisco的CCNP(Cisco Certified Network Professional)认证是网络专业人员中非常重要且广泛认同的认证之一。

本文将介绍如何使用CCNP技术和思维来构建可扩展的Cisco互联网络。

首先,组建可扩展的网络需要先了解网络的需求和规模。

一个小型网络可能只需要几台交换机和路由器即可满足需求,但一个大规模的网络需要考虑到容量、性能和可靠性等因素。

因此,在设计阶段,我们需要进行网络规划,确定网络的拓扑结构、带宽需求、子网划分和设备分布等。

接下来,我们需要选择合适的Cisco设备来满足网络的需求。

在选择交换机时,我们需要考虑交换机的端口数量、速度、支持的协议以及可用的扩展模块等。

在大型网络中,我们可以选择具有高性能和高可靠性的Cisco核心交换机来处理大量的数据流量。

除了核心交换机外,还需要选择合适的分布式交换机和路由器。

分布式交换机可以部署在网络的各个关键位置,通过VLAN和端口聚合等技术来提高网络的灵活性和可用性。

路由器则用于连接不同子网之间的通信,并提供网络的边界安全功能。

在配置设备时,我们需要遵循一些最佳实践。

首先,为每个设备设置唯一的主机名和管理IP地址,以便于管理和故障排除。

其次,使用虚拟局域网(VLAN)来划分不同的子网,并使用VLAN间的路由来实现不同子网之间的通信。

此外,使用端口聚合(Port Aggregation)来增加链路带宽和冗余性,以提高网络的性能和可靠性。

另外,为了提高网络的安全性,我们需要进行安全配置。

这包括启用访问控制列表(ACL)阻止不需要的流量,使用虚拟专用网(VPN)来保护数据的机密性和完整性,以及配置网络边界的防火墙和入侵检测系统(IDS)来提高网络的安全性。

最后,我们需要使用CCNP所提供的监控和故障排除技术来保持网络的正常运行。

思科CCNP认证交换知识点笔记总结

思科CCNP认证交换知识点笔记总结本⽂总结了思科CCNP认证交换知识点。

分享给⼤家供⼤家参考,具体如下:⼀、BCMSN、组建cisco多层交换⽹络1.1 交换机的存储硬件1.2 交换机的转发⽅式1.2.1 分布式⼯作原理1.2.2 集中式⼯作原理1.3 交换机的基本功能1.4 交换机的具体转发过程1.5 CAM表1.6 数据交换⽅式(如何路由,针对三层设备)1.6.1 原始的交换⽅式1.6.2 传统的交换⽅式快速交换1.6.3 特快交换(cef)1.7 交换机破解登录密码路由器破解登录密码⼆、VLAN以及VLAN间路由选择2.1 作⽤2.2 配置VLAN2.2.1 交换机上创建VLAN2.2.2 将交换机上的各个端⼝划分到相应的VLAN中2.2.4 配置VLAN间路由选择(⼦接⼝(单臂路由)、SVI、物理接⼝)2.2.5 配置vlan时的注意点2.3 三层交换机三、VTP(VLAN Trunk协议)3.1 作⽤3.2 配置3.2.1domain(域)3.2.2 mode(模式)3.2.3 password(加密)3.2.4 版本(版本必须⼀致)3.3 同步规则3.4 VTP的同步条件3.5 VTP修剪四、STP(⽣成树协议)4.1 线路冗余4.1.1造成的影响4.1.2 解决⽅案4.2 STP(Spanning Tree⽣成树)4.2.1 ⽣成树类型4.2.2 802.1D4.2.3 PVST(基于VLAN的⽣成树)4.2.4 PVST+4.2.5 RSTP4.2.6 MST4.2.7 STP增强4.3 STP的安全4.3.1 BPDU Guard(BPDU保护)4.3.2 根⽹桥保护4.4 STP的环路保护五、Etherchannel(以太⽹信道)5.1 封装模式5.1.1 PAGP5.1.2 LACP5.1.3 on模式5.2 Ethechannel配置5.2.1 ⼆层ethechannel配置5.2.2 配置指南5.2.3三层ethechannel配置5.3 配置channel时的注意点六、SPAN(便于抓包的技术)6.1 Span配置6.2 Rspan6.2.1 Rspan的条件6.2.2 Rspan配置(从SW1的f0/1⼝映射到SW3的f0/1⼝)七、交换安全7.1 MAC地址攻击7.1.1 静态MAC地址写⼊7.1.2 端⼝安全7.1.3 基于MAC地址过滤7.2 VLAN间攻击7.3 DHCP欺骗攻击(spoofing)7.4 ARP欺骗攻击⼋、NTP(⽹络时间协议)九、基于时间的ACL⼗、CDP(Cisco设备发现协议)⼗⼀、⽹关冗余11.1. 最原始的⽹关冗余11.2HSRP(热备份⽹关协议,Cisco私有)11.2.1 原理11.2.2 特点11.2.3 HSRP⽣成MAC地址的规则11.2.4 HSRP选举规则11.2.5 HSRP配置11.2.6 抢占时的注意点11.2.7 HSRP总结11.3 VRRP(虚拟路由冗余协议,公有)11.3.1 区别11.3.2 VRRP选举规则11.3.3 特点11.3.4 VRRP⽣成MAC地址的规则11.3.5注意点11.3.6 VRRP配置11.4 GLBP(⽹关负载均衡协议,cisco私有)11.4.1 特点11.4.2 GLBP⽣成MAC地址的规则11.4.3 GLBP配置⼀、BCMSN、组建cisco多层交换⽹络1.1 交换机的存储硬件组件描述RAM(随机存取存储器)读写速度快,断电后数据易失ROM(只读存储器)⽤于启动和维护思科IOS,其中存储了POST、引导程序和微型IOSFlash闪存基于NVRAM(⾮易失RAM),重启时数据不会消失,⽤于取代硬盘1.2 交换机的转发⽅式1.2.1 分布式⼯作原理接⼝仅负责收发电流信息1.2.2 集中式⼯作原理接⼝存在独⽴的缓存空间和运⾏芯⽚,将对流量进⾏查表和转发1.3 交换机的基本功能1.基于mac地址学习2.基于⽬标mac地址转发3.防⽌环路4.基于⽬标mac地址过滤ARP:正向、反向、逆向、⽆故、代理交换机具有学习MAC地址的功能,⼀个接⼝可以学习多个MAC地址,⼀个MAC地址只能通过交换机的某⼀个接⼝学习定义宏指令:进⼊宏接⼝:1.4 交换机的具体转发过程数据正进⼊交换机后,先将该流量识别为⼆层流量;查看数据帧中的源MAC地址,将其记录到MAC地址表中;再查看⽬标MAC地址,基于⽬标MAC再本地查询MAC地址表,若表中存在该MAC的映射关系,将流量按该映射接⼝转发即可;若表中没有映射关系,将洪泛该流量1.5 CAM表MAC地址表是管理员看的,交换机真正识别的是CAM表;CAM表是将MAC地址表中的信息(MAC地址、接⼝编号、VLAN ID号)全部转化为哈希值(不等长的输⼊,等长的输出)1.6 数据交换⽅式(如何路由,针对三层设备)1.6.1 原始的交换⽅式流量进⼊三层设备后,将在三层设备查询路由表和ARP表,若为三层交换机还需要再⼆层设备查询CAM表1.6.2 传统的交换⽅式快速交换⼀次路由,然后交换(或⼀次路由,多次交换或⼀次路由,多次转发)当⼀个数据包来到三层设备上时,设备将为该数据包进⾏原始交换。

CCNP学习指南

思科网络教学大纲学习指南CCNA教学大纲描述网络的工作原理•描述各种网络设备的用途和功能•选择符合网络标准所需的组件•使用OSI和TCP/IP模型及其相关协议来解释数据在网络中如何流动•描述常见的网络应用,包括Web应用•描述OSI和TCP模型中的协议的用途和基本工作方式•描述应用(IP语音和IP视频)对网络的影响•解释网络图表•定义网络中两台主机之间的路径•描述网络和互联网通信所需要的组件•使用分层模型方法发现和纠正第1、2、3、7层中的常见网络问题•局域网/广域网的工作方式和特性的差别利用VLAN和交换机间通信来配置、验证交换机,并对其进行故障排除•选择适当的介质、电缆、端口和连接器将交换机连接到其他网络设备和主机•解释以太网技术及其媒体访问控制方法•解释网络分段和流量管理的基本概念•解释思科交换机的工作原理和基本的交换概念•执行和验证初始的交换机配置任务,包括远程访问管理•使用基本的工具(包括:ping、traceroute、telnet、SSH、arp、ipconfig)、SHOW(显示)和DEBUG(调试)命令来验证网络状态和交换机的工作情况•发现、诊断和解决常见的交换网络媒体问题、配置问题、自动协商和交换机硬件故障•描述增强的交换技术(包括:VTP、RSTP、VLAN、PVSTP、802.1q)•描述VLAN如何创建逻辑分隔的网络,以及在这些逻辑分隔的网络之间进行路由的需要•配置、验证VLAN并对其进行故障排除•配置、验证思科交换机上的中继并对其进行故障排除•配置、验证VLAN间路由并对其进行故障排除•配置、验证VTP并对其进行故障排除•配置、验证RSTP工作状态并对其进行故障排除•解释各种show(显示)和debug(调试)命令的输出,以验证思科交换网络的工作状态•实施基本的交换机安全机制(包括:端口安全机制、中继访问、管理除了vlan1之外的vlan等)实施IP寻址机制和IP服务,满足中型企业分支机构网络的要求•描述使用专用和公共IP地址的操作方法和优势•解释使用DHCP和DNS的工作方式和优势•在路由器上配置、验证DHCP和DNS运行,并对其进行故障排除(包括:CLI/SDM)•针对局域网环境中的主机实施静态和动态寻址服务•计算和将寻址机制(包括VLSM IP寻址设计)应用到网络•使用VLSM和概述(summarization)确定适当的无类别寻址机制,以满足局域网/广域网环境中的寻址要求•描述运行IPv6与IPv4的技术要求(包括:协议、双协议栈、隧道等)•描述IPv6地址•识别和纠正与IP寻址和主机配置有关的常见问题配置、验证思科设备上的基本路由器操作和路由,并对其进行故障排除•描述基本的路由概念(包括:数据包转发、路由器查找进程)•描述思科路由器的工作情况(包括:路由器引导进程、POST、路由器组件)•选择适当的介质、电缆、端口和连接器将路由器连接到其他网络设备和主机•配置、验证RIPv2并对其进行故障排除•访问和使用路由器设置基本参数(包括:CLI/SDM)•连接、配置和验证设备接口的工作状态•使用ping、traceroute、telnet、SSH或其他工具验证设备配置和网络连接•在给定具体路由要求的条件下执行和验证静态或默认路由的路由配置任务•管理IOS配置文件(包括:保存、编辑、升级、恢复)•管理思科IOS•比较路由方法和路由协议•配置、验证OSPF并对其进行故障排除•配置、验证EIGRP并对其进行故障排除•验证网络连接(包括:使用ping、traceroute、telnet或SSH)•对路由问题进行故障排除•使用SHOW和DEBUG命令验证路由器硬件和软件工作情况•实施基本的路由器安全机制解释和选择WLAN所需的适当的管理任务•描述与无线媒体有关的标准(包括:IEEE WI-FI联盟、ITU/FCC)•识别和描述小型无线网络中的组件的用途(包括:SSID、BSS、ESS)•识别配置无线网络的基本参数,确保设备连接到正确的接入点•比较WPA安全机制的无线安全特性和功能(包括:open、WEP、WPA-1/2)•识别无线网络实施过程中的常见问题(包括:接口、错误配置)识别对网络的安全威胁,描述消除这些威胁的一般方法•描述目前数量不断增加的网络安全威胁,并解释通过实施全面的安全策略来抵御网络安全威胁的需求•解释防御网络设备、主机和应用常见到的安全威胁的一般方法•描述常见安全设备和应用的功能•描述采用推荐安全机制的操作方法,包括保护网络设备安全的最初几步在中型企业分支机构网络中实施、验证NAT和ACL,并对其进行故障排除•描述ACL的用途和类型•根据网络过滤要求配置和应用ACL(包括:CLI/SDM)•使用SDM/CLI配置和应用ACL,以限制telnet和SSH对路由器的访问•在网络环境中验证和监控ACL•对ACL问题进行故障排除•解释NAT的基本运行状态•使用CLI/SDM针对给定的网络要求配置NAT•对NAT问题进行故障排除实施和验证广域网链路•描述连接到广域网的各种方法•配置和验证基本的广域网串行连接•在思科路由器上配置和验证帧中继•对广域网实施问题进行故障排除•描述VPN技术(包括:重要性、优势、作用、影响和组件)•配置和改变思科路由器之间的PPP连接CCNA 阅读书籍CCNA学习指南(中文第6版)(640-802)CCENT/CCNA ICND1认证考试指南(第2版)CCNA ICND2认证考试指南(第2版)CCNA(640-802)学习与实验指南思科网络技术学院教程CCNA Exploration:网络基础知识思科网络技术学院教程CCNA Exploration:路由协议和概念思科网络技术学院教程CCNA Exploration:LAN交换无线思科网络技术学院教程(CCNA Exploration:接入WAN)CCNA安全认证考试指南CCNA语音认证考试指南Cisco职业认证培训系列•CCNA无线认证考试指南思科网络技术学院教程CCNA Discovery:计算机网络设计和支持思科网络技术学院教程(CCNA Discovery:企业中的路由和交换)CCNP 教学大纲642-902 路由根据网络设计和特定要求实施基于EIGRP的解决方案•确定在网络上实施EIGRP所需的网络资源•创建EIGRP实施计划•创建EIGRP验证计划•配置EIGRP路由•使用显示和调试命令验证EIGRP解决方案实施是否适当•存档EIGRP实施和验证计划的结果根据网络设计和特定要求实施多域OSPF网络•确定在网络上实施OSPF所需的网络资源•创建OSPF实施计划•创建OSPF验证计划•配置OSPF路由•使用显示和调试命令验证OSPF解决方案实施是否适当•存档OSPF实施和验证计划的结果根据网络设计和特定要求实施基于eBGP的解决方案•确定在网络上实施eBGP所需的网络资源•创建eBGP实施计划•创建eBGP验证计划•配置eBGP路由•使用显示和调试命令验证eBGP解决方案实施是否适当•存档eBGP实施和验证计划的结果根据网络设计和特定要求实施基于IPv6的解决方案•确定在网络上实施IPv6所需的网络资源•创建IPv6实施计划•创建IPv6验证计划•配置IPv6路由•配置IPv6与IPv4互操作性•使用显示和调试命令验证IPv6解决方案实施是否适当•存档IPv6实施和验证计划的结果根据网络设计和特定要求实施基于IPv4或IPv6的重新分配解决方案•根据再分配分析结果创建再分配实施计划•创建再分配验证计划•配置再分配解决方案•验证再分配已经实施•存档再分配实施计划和验证计划的结果•识别IPv4和IPv6再分配解决方案的实施差异实施第三层路径控制解决方案•以再分配分析结果为基础创建第三层路径控制实施计划•创建第三层路径控制验证计划•配置第三层路径控制•验证第三层路径控制已经实施•存档第三层路径控制实施计划和验证计划结果•实施基本远程员工和分支机构服务•描述宽带技术•配置基本宽带链接•描述基本VPN技术•配置GRE•描述分支机构接入技术642-813 交换根据网络设计和特定要求实施基于VLAN的解决方案•确定在网络上实施基于VLAN的解决方案所需的网络资源•创建基于VLAN的解决方案的实施计划•创建基于VLAN的解决方案的验证计划•配置基于VLAN的解决方案的交换机至交换机连接•配置基于VLAN的解决方案的环路预防•配置基于VLAN的解决方案的接入端口•使用显示和调试命令验证VLAN解决方案已经实施•存档VLAN实施和验证结果根据网络设计和特定要求实施第二层安全扩展解决方案•确定实施安全解决方案需要的网络资源•创建安全解决方案实施计划•创建安全解决方案验证计划•配置端口安全特性•配置通用交换安全特性•配置专用VLAN、VACL和PACL•使用显示和调试命令验证基于安全的解决方案已经实施•存档安全实施和验证结果根据网络设计和特定要求实施基于交换机的第三层服务•确定实施基于交换机的第三层解决方案需要的网络资源•为基于交换机的第三层解决方案创建实施计划•为基于交换机的第三层解决方案创建验证计划•配置路由接口,配置第三层安全特性•使用显示和调试命令验证基于交换机的第三层解决方案得到了适当实施•存档基于交换机的第三层解决方案实施和验证结果准备基础设施,为高级服务提供支持•实施第二层解决方案的无线扩展•实施VoIP支持解决方案•实施视频支持解决方案根据网络设计和特定要求实施高可用性•确定在网络上实施高可用性所需的网络资源•创建高可用性实施计划•创建高可用性验证计划•实施第一跳冗余协议•实施交换机管理引擎冗余•使用显示和调试命令验证高可用性解决方案实施是否适当•存档高可用性实施和验证结果642-832 TSHOOT维护和监视网络性能•制定网络监视和管理计划•使用IOS工具执行网络监视•执行日常IOS设备维护•在正确定义的OSI模型层隔离次优化互联网运行排除多协议系统网络故障•排除EIGRP故障•排除OSPF故障•排除eBGP故障•排除路由再分配解决方案的故障•排除DHCP客户端和服务器解决方案的故障•排除NAT故障•排除第一跳冗余协议故障•排除IPv6路由故障•排除IPv6和IPv4互操作性故障•排除VLAN解决方案的交换机至交换机连接故障•排除VLAN解决方案的环路预防故障•排除VLAN解决方案的接入端口故障•排除专用VLAN故障•排除端口安全故障•排除常见交换机安全故障•排除VACL和PACL故障•排除交换机虚拟接口(SVI)故障•排除交换机管理引擎冗余故障•排除高级服务交换机支持故障(例如,无线、VoIP和视频)•排除VoIP支持解决方案的故障•排除视频支持解决方案的故障•排除第三层安全故障•排除与ACL相关的故障,ACL用于保护至思科路由器的连接•排除与访问AAA服务器(目的在于进行身份验证)相关的配置故障•排除与IOS服务相关的安全故障(例如,finger、NTP、HTTP、FTP、RCP 等)CCNP阅读书籍CCNP ROUTE (642-902)认证考试指南CCNP TSHOOT(642-832)认证考试指南CCNP SWITCH (642-813) 认证考试指南CCIE 路由交换教学大纲CCIE 路由交换阅读书籍TCP/IP路由技术(第1卷)(第2版)(全新翻译版)TCP/IP路由技术(第2卷)(全新翻译版)MPLS和VPN体系结构MPLS和VPN体系结构(第2卷)IPv6详解(卷1):核心协议实现IPv6详解(卷2):高级协议实现Cisco完全手册路由器配置与管理完全手册:Cisco篇网络工程实践教程:基于Cisco路由器与交换机Cisco网络技术教程(第2版)CCIE 安全教学大纲•Implement secure networks using Cisco ASA FirewallsA.Perform basic firewall InitializationB.Configure device managementC.Configure address translation (nat, global, static)D.Configure ACLsE.Configure IP routingF.Configure object groupsG.Configure VLANsH.Configure filteringI.Configure failoverJ.Configure Layer 2 Transparent FirewallK.Configure security contexts (virtual firewall)L.Configure Modular Policy FrameworkM.Configure Application-Aware InspectionN.Configure high availability solutionsO.Configure QoS policies•Implement secure networks using Cisco IOS FirewallsA.Configure CBACB.Configure Zone-Based FirewallC.Configure AuditD.Configure Auth ProxyE.Configure PAMF.Configure access controlG.Configure performance tuningH.Configure advanced IOS Firewall features•Implement secure networks using Cisco VPN solutionsA.Configure IPsec LAN-to-LAN (IOS/ASA)B.Configure SSL VPN (IOS/ASA)C.Configure Dynamic Multipoint VPN (DMVPN)D.Configure Group Encrypted Transport (GET) VPNE.Configure Easy VPN (IOS/ASA)F.Configure CA (PKI)G.Configure Remote Access VPNH.Configure Cisco Unity ClientI.Configure Clientless WebVPNJ.Configure AnyConnect VPNK.Configure XAuth, Split-Tunnel, RRI, NAT-TL.Configure High AvailabilityM.Configure QoS for VPNN.Configure GRE, mGREO.Configure L2TPP.Configure advanced Cisco VPN features•Configure Cisco IPS to mitigate network threatsA.Configure IPS 4200 Series Sensor ApplianceB.Initialize the Sensor ApplianceC.Configure Sensor Appliance managementD.Configure virtual Sensors on the Sensor ApplianceE.Configure security policiesF.Configure promiscuous and inline monitoring on the Sensor ApplianceG.Configure and tune signatures on the Sensor ApplianceH.Configure custom signatures on the Sensor ApplianceI.Configure blocking on the Sensor ApplianceJ.Configure TCP resets on the Sensor ApplianceK.Configure rate limiting on the Sensor ApplianceL.Configure signature engines on the Sensor Appliancee IDM to configure the Sensor ApplianceN.Configure event action on the Sensor ApplianceO.Configure event monitoring on the Sensor ApplianceP.Configure advanced features on the Sensor ApplianceQ.Configure and tune Cisco IOS IPSR.Configure SPAN & RSPAN on Cisco switches•Implement Identity ManagementA.Configure RADIUS and TACACS+ security protocolsB.Configure LDAPC.Configure Cisco Secure ACSD.Configure certificate-based authenticationE.Configure proxy authenticationF.Configure 802.1xG.Configure advanced identity management featuresH.Configure Cisco NAC Framework•Implement Control Plane and Management Plane SecurityA.Implement routing plane security features (protocol authentication,route filtering)B.Configure Control Plane PolicingC.Configure CP protection and management protectionD.Configure broadcast control and switchport securityE.Configure additional CPU protection mechanisms (options drop,logging interval)F.Disable unnecessary servicesG.Control device access (Telnet, HTTP, SSH, Privilege levels)H.Configure SNMP, Syslog, AAA, NTPI.Configure service authentication (FTP, Telnet, HTTP, other)J.Configure RADIUS and TACACS+ security protocolsK.Configure device management and security•Configure Advanced SecurityA.Configure mitigation techniques to respond to network attacksB.Configure packet marking techniquesC.Implement security RFCs (RFC1918/3330, RFC2827/3704)D.Configure Black Hole and Sink Hole solutionsE.Configure RTBH filtering (Remote Triggered Black Hole)F.Configure Traffic Filtering using Access-ListsG.Configure IOS NATH.Configure TCP InterceptI.Configure uRPFJ.Configure CARK.Configure NBARL.Configure NetFlowM.Configure Anti-Spoofing solutionsN.Configure PolicingO.Capture and utilize packet capturesP.Configure Transit Traffic Control and Congestion Management Q.Configure Cisco Catalyst advanced security features•Identify and Mitigate Network AttacksA.Identify and protect against fragmentation attacksB.Identify and protect against malicious IP option usageC.Identify and protect against network reconnaissance attacksD.Identify and protect against IP spoofing attacksE.Identify and protect against MAC spoofing attacksF.Identify and protect against ARP spoofing attacksG.Identify and protect against Denial of Service (DoS) attacksH.Identify and protect against Distributed Denial of Service (DDoS)attacksI.Identify and protect against Man-in-the-Middle (MiM) attacksJ.Identify and protect against port redirection attacksK.Identify and protect against DHCP attacksL.Identify and protect against DNS attacksM.Identify and protect against Smurf attacksN.Identify and protect against SYN attacksO.Identify and protect against MAC Flooding attacksP.Identify and protect against VLAN hopping attacksQ.Identify and protect against various Layer2 and Layer3 attacksCCIE安全阅读书籍网络安全技术与解决方案(修订版)Cisco ASA、PIX与FWSM防火墙手册(第2版)Cisco ASA设备使用指南局域网交换机安全路由器安全策略SSL与远程接入VPNCisco网络黑客大曝光语音阅读书籍Cisco VolP(CVOICE)学习指南(第3版)实施Cisco统一通信管理器(CIPT1)其他书籍思科九年(一个老思科的成长手记分享九年职场心路历程) Cisco/H3C交换机配置与管理完全手册思科:互联网帝国。

CCNP学习指南组建Cisco多层交换网络

CCNP学习指南:组建Cisco多层交换网络之一:内容简介《CCNP学习指南:组建Cisco多层交换网络》是针对最新CCNPBCMSN考试(642至812)的参考书籍,反映了新版BCMSN考试(642至812)的目标。

本书在第三版基础上更新或增加了知识点,特别增加了无线技术的内容。

全书分为18章。

首先,本书的前两章介绍多层交换网络设计的基本知识;随后,第3章讨论基本的多层交换机配置;后续章节分别讨论特定的设计特性,例如,生成树、QoS和高可用性等。

本书内容丰富,条理清晰,是CCNP 考生必备的复习资料。

本书适合作为CCNPBCMSN课程的培训教材,也可作为网络专业人员了解和学习网络交换知识的参考书。

CCNP学习指南:组建Cisco多层交换网络之二:作者简介RichardFroom(CCIE≠5120)是CiscoSystems公司数据中心业务部门客户运行组的工程经理。

Richard目前主要从事客户Cisco存储解决方案的测试工作,其中包括Cisco存储解决方案的客户测试、概念论证测试和售后支持等。

Richard已经在Cisco公司工作9年时间,他曾经担任负责排除客户网络故障的支持工程师,并且还曾经担任负责CiscoCatalyst产品的技术领导者。

Richard长期从事Catalyst产品的现场测试工作,并且在推动Catalyst和MDS 产品与软件的排错功能方面发挥至关重要的作用。

此外,他还不定期地向Cisco.com提供LAN技术方面的技术技巧,并且曾经编写802.3自动协商和HSRP方面的白皮书。

Richard 还是CiscoPress出版的CiscoCatalystQoS.QualityofserviceinCampusNetworks(中文版《CiscoCatalyst),Qos——园区网中的服务质量》已经由人民邮电出版社出版)的作者。

Richard曾经在Clemson大学就读,并且获得计算机工程专业的理学学士学位。

CCNP(教材BSCI+BCMSN+ISCW+ONT)

CCNP 教纲 by ccie16192NP 课程内容:BSCI (642-901) routing : IGP (DV/LS/hybrid混合型) + 重分发 + EGP(BGP) + 路由过滤 route-filtering 150¥BCMSN (642-812) switching : layer2-switching protocols 二层交换协议 + layer3-switching protocol 3层交换协议 + 实现冗余的协议HSRP/VRRP/GLBP/proxy-arp + 交换安全技术 + 组播150¥ISCW (642-825) security : IPsec + GRE + IPsec over GRE + easy VPN 150¥ONT (642-845) QOS : QOS原理 + classification 分类技术 + marking 标记技术 + shaping 整形技术 + queuing 队列150¥-----》 Routing and Switching CCIE---ÆCCSP ---》 Security CCIE-----》 CCIP ---》 ISP CCIE2.BCMSNVLAN : virtual LAN -------- static vlanVlan by default , is locally significant 本地有效性。

TrunkTrunk的作用,在本质上就是传递vlan。

让vlan 有全局性 globally significant 让下一跳交换机知道流量的起源。

ISL(inter-switch link 交换机间的链路)/ dot1Q 以太网中继链路的封装协议 IEEE 802.10 ------SDE(secure data-exchange安全数据交换)令牌环网中继封装协议LANE (LAN emulation 局域网模拟)ATM over Ethernet 网中继协议重视ISL与DOT1Q间的similarities 和 differences :(略)1~40941vlan-id = 1 ,vlan-name = default ,默认所有接口都属于vlan1 。

CCNP课程内容简介

CCNP课程内容简介第一门:BSIN(Building Scalable Cisco Internetworks)建立可升级的Cisco网络预备知识:1.OSI 参考模型和分层模型的工作原理2.网络互连基础3.配置及操作Cisco IOS 设备4.TCP/IP 原理,配置可路由协议,如:RIP5.理解距离向量路由协议的原理,配置RIP和IGRP6.决定何时使用静态路由和缺省路由及在Cisco路由器上如何配置查看并解释Cisco路由器上的路由表7.建立WAN串行连接8.在物理端口和子端口上配置Frame Relay PVC9.配置IP的标准和扩展访问列表10.使用各种工具(如 debug show 等命令)检验Cisco 路由器的配置建议通过或学习过ICND(即CCNA)课程目标:1.在采用中央控制地址,以简化分支办公室的IP地址管理的网络中,选择并配置适当的设备2.在要求可扩展路由的网络中,包括链路状态协议(Link State) 和重定向,实现相关技术3.在和ISP的BGP网络有一个或多个入口时正确配置边缘路由器以正确接入BGP网络4.配置适当的访问表以控制对网络和设备的访问,或减轻过载数据流量5.在可扩展的互连网中,配置多种可路由协议和多种路由协议课程概要:主要介绍规划中的技术和技巧,如何在日趋增长的网络中管理访问权限和控制过载数据流量,如何用路由器控制LAN和WAN上的数据流量,以及如何把企业网接入ISP(Internet Service Provider)第一章:课程介绍第二章:路由规则第三章:扩展IP地址第四章:配置单域OSPF第五章:OSPF多域互连第六章:配置EIGRP第七章:配置IS-IS第八章:配置基本的BGP第九章:在扩展的网络中实现BGP第十章:优化路由更新操作第十一章:在网络互连中实现扩展性第二门:BCRAN(Building Cisco Remote Access Networks)建立Cisco远程访问网络预备知识熟悉通用的网络术语和概念,并应具备以下技能或经验:1.基本的Cisco 路由器操作和配置2.TCP/IP原理和配置3.路由协议(RIP,IGRP)4.可路由协议(IP,IPX)5.标准和扩展访问列表6.PPP原理及在串行连接上配置PPP7.Frame Relay 帧中继在ISDN BRI 上配置 Legacy DDR 及其原理8.网络互联基础9.使用各种工具(Debug,Show 等命令检验Cisco路由器的配置课程目标1.通过课程培训,能够连接、配置、故障分析排除在WAN 环境中远端网络的各种因素。

CCNP学习指南

第9章Catalyst 5000交换机故障排除认证目标9.01 Catalyst 5000交换机的引导顺序9.02 物理层和数据链路层的故障排除9.03 排除网络层故障在前面几章中,我们已经学习了有关C a t a l y s t交换机的软件和硬件以及如何配置V L A N等方面的内容。

本章的主要目标是排除基于交换的C a t a l y s t网络故障。

故障排除是一门很复杂的学问,有着许许多多种可能性。

但这里,我们将着重介绍与Catalyst 5000系列交换机相关的故障排除。

这一章中,我们会介绍交换机的b o o t u p顺序以及在各阶段中出现的提示消息,并对这些消息进行详细的解释和说明,还会介绍该系列交换机的一些内置的诊断工具,并通过在命令行接口(C L I)状态下,通过一些其他的命令查看并诊断交换式网络的各种问题。

在前面已经介绍过Cisco Catalyst 5000交换机的一部分基本诊断命令,在大多数情况下,这些都是一般用途的诊断工具。

尽管如此,本章仍然要从一个不同的角度—也就是为了帮助网络正常启动并良好运行的角度,对这些命令再次进行分析。

本章后面一部分,会介绍与物理层、数据链路层和网络层的故障排除相关的内容。

排除故障时,通常应该采取的步骤是:1) 判定问题。

2) 收集故障现象和必要的数据。

3) 捕捉问题并进行故障隔离。

4) 解决问题,形成文字材料并归档,以便日后参考。

9.1 认证目标9.01:Catalyst 5000交换机的引导顺序和大多数网络设备一样,C a t a l y s t交换机也会按照一定的顺序进行加电自检(p o w e r-on self t e s t—P O S T)。

很好地理解正常操作期间交换机的各种动作,将有助于出现问题时进行故障排除。

由于交换机也有自己的操作系统软件,该软件会执行所有的诊断测试并启动各个模块。

交换机各个模块上亮起的不同的L E D表明了它的启动顺序,同时也是引导消息,这些都可以从与交换机的控制台端口相连接的终端上看到。

CCNP第二十七讲-三层交换

CCNP第二十七讲-三层交换(MLS)1.单臂路由R1(config)#int fa0/0R1(config)#no shutdownR1(config)#int fa0/0.10R1(config-subif)#encapsulation dot1q 10R1(config-subif)#ip address 10.1.1.254 255.255.255.0R1(config-subif)#no shutdownR1(config)#int fa0/0.20R1(config-subif)#encapsulation dot1q 20R1(config-subif)#ip address 20.1.1.254 255.255.255.0R1(config-subif)#no shutdownSW1(config)#vlan 10SW1(config)#vlan 20SW1(config)#int fa0/1SW1(config-if)#switchport trunk encapsulation dot1qSW1(config-if)#switchport mode trunkSW1(config-if)#no shutdownSW1(config)#int range fa0/2-3SW1(config-if-range)#switchport trunk encapsulation dot1q SW1(config-if-range)#switchport mode trunkSW1(config-if-range)#no shutdownSW2(config)#vlan 10SW2()config#vlan 20SW2(config)#int range fa0/2-3SW2(config-if-range)#switchport trunk encapsulation dot1q SW2(config-if-range)#switchport mde trunkSW2(config-if-range)#no shutdownSW2(config)#int fa0/4SW2(config-if)#switchport mode accessSW2(config-if)#switchport access vlan 10SW2(config-if)#no shutdownSW2(config)#int fa0/5SW2(config-if)#switchport mode accessSW2(config-if)#switchport access vlan 20SW2(config-if)#no shutdown由于本征vlan不打标机。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

CCNP学习指南:组建Cisco多层交换网络(BCMSN)(第4版).txt始终相信,这世间,相爱的原因有很多,但分开的理由只有一个--爱的还不够。

人生有四个存折:健康情感事业和金钱。

如果健康消失了,其他的存折都会过期。

CCNP学习指南:组建Cisco多层交换网络(BCMSN)(第4版)Cisco职业认证培训系列【我要购买】【我来说两句】【在线阅读】【经销商订货】【作者】 [美]Richard Froom Balaji Sivasubramanian Erum Frahim 【编辑】李际【ISBN】 978-7-115-16624-1 【日期】 2007-11【版次】 1 【印次】 1【页数】 767页【字数】 1176千字【开本】 16开【定价】 99元【光盘】【优惠价】 79.2元【资源】【库存】有-------------------------------------------------------------------------------- 本书是针对最新CCNP BCMSN考试(642-812)的参考书籍,反映了新版BCMSN考试(642-812)的目标。

本书在第三版基础上更新或增加了知识点,特别增加了无线技术的内容。

全书分为18章。

首先,本书的前两章介绍多层交换网络设计的基本知识;随后,第3章讨论基本的多层交换机配置;后续章节分别讨论特定的设计特性,例如,生成树、QoS和高可用性等。

本书内容丰富,条理清晰,是CCNP考生必备的复习资料。

本书适合作为CCNP BCMSN课程的培训教材,也可作为网络专业人员了解和学习网络交换知识的参考书。

--------------------------------------------------------------------------------第1章组建Cisco多层交换网络入门 11.1 驱动企业架构的管理标准 31.2 硬件交换和软件交换术语 31.3 多层交换概述 41.3.1 理解第2、3、4和7层交换的术语 51.3.2 深入分析第2层交换81.3.3 深入分析第3层交换91.3.4 多层交换101.4 企业网络体系结构111.4.1 Cisco服务导向的网络体系结构121.4.2 Cisco智能信息网络141.4.3 Cisco AVVID框架141.4.4 组建第3层网络的目的171.4.5 企业模型171.4.6 企业复合网络模型191.4.7 企业园区221.4.8 企业边缘261.4.9 服务提供商边缘301.4.10 Cisco企业数据中心321.5 Cisco Catalyst交换机入门351.5.1 Catalyst 6500系列交换机351.5.2 Catalyst 4500和4900系列交换机371.5.3 Catalyst 3560系列交换机391.5.4 Catalyst 2960系列交换机401.6 学习提示421.7 总结421.8 复习题43第2章交换机在Cisco多层交换网络设计中的角色492.1 数据链路技术492.1.1 10Mbit/s以太网492.1.2 快速以太网512.1.3 吉比特以太网512.1.4 快速以太网和吉比特以太网自动协商542.1.5 10吉比特以太网552.1.6 吉比特接口转换器572.1.7 Cisco长距离以太网572.1.8 城域以太网572.2 使用Cisco Catalyst交换机和数据链路技术设计Cisco多层交换网络58 2.2.1 复习企业复合网络模型中园区基础设施模块582.2.2 选择第2层或第3层交换机592.2.3 小型园区网络设计592.2.4 中等规模园区网络设计612.2.5 大型园区网络设计622.2.6 数据中心652.2.7 企业边缘672.3 案例研究:设计Cisco多层交换网络692.4 学习提示712.5 总结712.6 复习题71第3章Cisco多层交换机的初始配置和排错773.1 比较Cisco CatOS和Cisco IOS 783.2 Cisco Catalyst交换机管理参数的初始配置793.2.1 系统名称803.2.2 管理IP配置803.2.3 时钟和NTP设置823.2.4 Telnet和SSH 853.2.5 DNS 883.2.6 系统日志893.2.7 SNMP 903.3 管理Catalyst交换机配置923.4 理解Catalyst交换机的Cisco IOS文件系统和软件映像943.4.1 确定IFS大小和内容963.4.2 Cisco IOS映像命名规则983.5 升级Catalyst交换机的软件版本993.6 Cisco CatOS到Cisco Native IOS的转换1043.7 基本排错实践1053.7.1 show和debug命令1053.7.2 排错时所使用的配置和命令1063.7.3 debug命令的影响及其推荐用法1073.8 初始配置的排错技巧1083.8.1 当不能够通过控制台端口连接到交换机时的对策1083.8.2 当不能够使用Telnet或SSH建立与交换机之间的IP连接时的对策108 3.9 学习提示1093.10 总结1113.11 配置练习:配置基于Cisco IOS软件的Catalyst交换机1113.11.1 所需要的资源1113.11.2 练习目标1123.11.3 网络图1123.11.4 命令列表1123.11.5 任务1:建立控制台(带外)连接和配置交换机名称1143.11.6 任务2:配置交换机的IP连接1153.11.7 任务3:为特权和带内访问配置交换机的用户名/口令1163.11.8 任务4:配置交换机支持SSH,并且禁用Telnet访问1163.11.9 任务5:配置交换机的时间设置、NTP配置和系统日志配置1173.11.10 任务6:将交换机Cisco IOS版本升级到新版本1173.12 复习题121第4章实施和配置VLAN 1254.1 VLAN 1254.1.1 在多层交换网络中实施VLAN 1284.1.2 将VLAN映射到层次网络1294.1.3 静态和动态VLAN 1304.1.4 VLAN范围1314.1.5 配置VLAN 1324.1.6 验证VLAN配置1364.2 VLAN排错1394.2.1 吞吐量低的排错1394.2.2 通信问题的排错1404.3 私用VLAN 1404.3.1 在Cisco IOS中配置PVLAN 1434.3.2 在Cisco CatOS中配置PVLAN 1454.4 VLAN链路聚集1464.4.1 在多层交换网络中实现链路聚集1474.4.2 链路聚集协议1474.4.3 理解DTP 1524.4.4 VLAN范围和映射1534.4.5 服务提供商托管VLAN服务1534.4.6 Cisco链路聚集模式和方法1544.4.7 在Cisco IOS中配置ISL和802.1Q链路聚集1554.4.8 在Cisco CatOS中配置VLAN链路聚集1564.4.9 验证链路聚集配置1574.4.10 链路聚集排错1594.5 VLAN链路聚集协议1594.5.1 VLAN修剪1624.5.2 VTP版本1634.5.3 VTP认证1644.5.4 配置VTP 1654.5.5 验证VTP配置1674.5.6 VTP排错1684.6 案例研究:跨交换机的VLAN/链路聚集排错1694.7 学习提示1694.8 总结1724.9 配置练习:在多层交换网络中配置VLAN、链路聚集和VTP 172 4.9.1 所需要的资源1724.9.2 练习目标1724.9.3 网络图1734.9.4 命令列表1734.9.5 任务1:创建VTP管理域1754.9.6 任务2:配置链路聚集1754.9.7 任务3:配置VLAN 1764.9.8 任务4:根据交换机端口分配VLAN 1764.9.9 任务5:将新交换机增加到已有网络1764.9.10 任务6:验证VLAN和VTP状态1774.9.11 任务7:配置pVLAN 1784.10 复习题179第5章理解和配置IEEE 802.1D、IEEE 802.1s和IEEE 802.1w生成树协议1855.1 生成树协议概述1855.2 桥接环路1865.2.1 避免桥接环路1875.2.2 建立无环网络1885.3 STP(IEEE 802.1D) 1895.3.1 网桥标识符1895.3.2 生成树路径开销1905.3.3 桥接协议数据单元1905.3.4 生成树端口状态和BPDU计时器1925.4 STP操作1945.4.1 根网桥选举1955.4.2 规划根网桥选择1965.4.3 在非根网桥上选择根端口和指定端口1975.4.4 理解主根网桥和备份根网桥1985.5 STP选举过程示例1985.6 STP拓扑变更1995.7 增强的按VLAN的生成树(PVST+) 2015.8 STP和IEEE 802.1Q干道2035.9 配置PVST+的基本参数2045.9.1 配置根网桥2045.9.2 配置端口开销2065.10 验证STP配置2075.11 快速生成树协议2095.11.1 RSTP端口状态2105.11.2 RSTP端口角色2105.11.3 RSTP BPDU格式和BPDU操作2115.11.4 快速过渡到转发状态2135.11.5 RSTP拓扑变更机制2145.11.6 与802.1D的兼容性2155.12 多生成树2155.12.1 PVST+案例2165.12.2 802.1Q案例2175.12.3 MST案例2175.12.4 MST区域2185.12.5 IST实例2195.12.6 MST实例2205.13 配置MST的基本参数2205.14 学习提示2245.15 总结2265.16 配置练习:配置和验证生成树网桥优先级和生成树端口开销2265.16.1 所需要的资源2265.16.2 练习目标2265.16.3 网络图2265.16.4 命令列表2275.16.5 任务1:配置和验证生成树的根网桥、备份网桥和STP网桥优先级227 5.16.6 任务2:配置和验证生成树端口开销2305.16.7 任务3:识别STP拓扑变更2325.17 复习题233第6章使用高级特性增加生成树弹性和STP排错2376.1 802.1D生成树协议的增强2376.1.1 PortFast 2386.1.2 UplinkFast 2406.1.3 BackboneFast 2426.2 提高生成树的弹性2456.2.1 BPDU防护2466.2.2 BPDU过滤2476.2.3 根防护2486.3 避免转发环路和黑洞2506.3.1 环路防护2506.3.2 比较积极模式UDLD和环路防护2536.4 STP排错2546.4.1 STP的潜在故障2546.4.2 STP故障的排错方法2576.5 学习提示2606.6 总结2616.7 配置练习:配置BackboneFast、UplinkFast、根防护和PortFast 261 6.7.1 所需要的资源2626.7.2 练习目标2626.7.3 网络图2626.7.4 命令列表2626.7.5 任务1:配置和验证BackboneFast 2636.7.6 任务2:配置和验证UplinkFast 2646.7.7 任务3:配置和验证根防护2646.7.8 任务4:配置和验证PortFast 2656.8 配置练习:识别和解决第2层环路2666.8.1 所需要的资源2666.8.2 练习目标2666.8.3 网络图2666.8.4 命令列表2666.8.5 任务1:识别第2层环路2676.8.6 任务2:分而治之(断开冗余连接) 2696.8.7 任务3:查找第2层环路的根本原因(检查网络和硬件) 2706.8.8 (可选)任务4:检查软件统计信息2706.9 复习题272第7章使用高级特性增强网络稳定性、功能、可靠性和性能2757.1 EtherChannel 2767.1.1 PAgP模式2777.1.2 LACP模式2787.1.3 EtherChannel指导原则2797.1.4 EtherChannel配置示例2807.1.5 EtherChannel负载均衡2867.2 CDP 2887.2.1 语音VLAN和CDP 2927.2.2 安全问题2937.3 多重默认网关2937.4 MAC地址通知2947.5 第3层协议过滤2957.6 使用DHCP管理IP配置2967.7 去抖动计时器特性2987.8 广播和多播抑制3007.9 小巨人和巨型帧3027.10 Error-Disable特性3057.11 IEEE 802.3流量控制3097.12 UDLD和积极模式UDLD 3107.13 案例研究:积极模式UDLD的功能3147.14 学习提示3197.15 总结3207.16 配置练习3207.16.1 所需要的资源3217.16.2 练习目标3217.16.3 网络图3217.16.4 命令列表3217.16.5 任务1:配置和验证PAgP EtherChannel 3227.16.6 任务2:配置和验证LACP EtherChannel 3257.16.7 任务3:配置和验证CDP 3277.16.8 任务4:配置和验证积极模式UDLD 3287.16.9 任务5:配置和验证巨型帧特性3317.16.10 任务6:配置和验证Error-disable 3337.17 复习题335第8章理解和配置VLAN间路由选择3398.1 多层交换网络中的IP地址层次3398.2 VLAN间路由选择入门3408.2.1 通过多层Catalyst交换机连接VLAN 3418.2.2 单臂路由器(外部路由器) 3478.2.3 验证VLAN间路由选择配置3498.3 IP广播转发3508.3.1 DHCP中继代理3518.3.2 UDP广播转发3528.4 学习提示3538.5 总结3548.6 配置练习:在基于Cisco IOS的Catalyst交换机中配置VLAN间路由选择354 8.6.1 所需要的资源3548.6.2 练习目标3548.6.3 网络图3558.6.4 命令列表3558.6.5 任务1:在建筑物分布交换机中使用SVI配置VLAN间路由选择3568.6.6 任务2:配置路由选择协议(EIGRP) 3578.6.7 任务3:使用单臂路由器配置VLAN间路由选择3578.6.8 任务4:配置DHCP转发的SVI接口3588.7 复习题358第9章理解和配置多层交换3619.1 理解传统的MLS 3629.2 理解基于CEF的MLS 3639.2.1 集中式和分布式交换3649.2.2 地址解析协议抑制3659.2.3 交换表的体系结构3679.2.4 基于CEF的MLS工作示例3709.2.5 基于CEF的MLS的负载均衡3729.3 配置、验证和排错基于CEF的MLS 3729.3.1 配置基于CEF的MLS 3739.3.2 基于CEF的MLS的验证和排错3739.3.3 基于CEF的MLS的排错方法3799.4 学习提示3809.5 总结3829.6 配置练习:对基于CEF的MLS进行排错3829.6.1 所需要的资源3829.6.2 练习目标3829.6.3 网络图3829.6.4 命令列表3839.6.5 任务1:建立到交换机的控制台(带外)连接、Telnet或SSH连接3839.6.6 任务2:确定在连接性或基于CEF的MLS方面存在问题的IP路由选择条目或子网383 9.6.7 任务3:验证路由的Cisco IOS IP路由表和ARP表条目3849.6.8 任务4:验证路由的IP CEF FIB和邻接条目3849.6.9 任务5:调试被下载到中央交换引擎和分布式交换引擎中的CEF FIB和邻接关系表,验证TCAM中的FIB和邻接关系表3859.7 复习题385第10章理解和实施Cisco多层交换网络中的服务质量38910.1 对QoS的需要39010.1.1 延迟39210.1.2 抖动39210.1.3 丢包39310.1.4 QoS解决方案39310.2 QoS服务模型39410.2.1 集成服务39410.2.2 区分服务39510.2.3 保证转发和快速转发39710.3 Catalyst QoS基础39910.3.1 分类40110.3.2 标记40810.3.3 流量调节:策略和整型41010.3.4 拥塞管理41410.3.5 拥塞避免42110.4 多层交换网络中的QoS 42410.4.1 建筑物接入子模块中的QoS 42510.4.2 建筑物分布子模块中的QoS 42610.4.3 园区主干中的QoS 42610.5 Auto QoS 42610.6 学习提示42810.7 总结42910.8 配置练习:在基于Cisco IOS的Catalyst交换机上配置QoS 43010.8.1 所需的资源43010.8.2 练习目标43010.8.3 网络图43110.8.4 命令列表43110.8.5 任务1:全局启用QoS 43210.8.6 任务2:配置交换机的接口FastEthernet 0/1~0/10,使之如果连接的是Cisco IP 电话,则信任DSCP 43310.8.7 任务3:配置交换机接口FastEthernet 0/11,使之将所有入站数据帧的CoS值设置为4 43410.8.8 任务4:配置类别映射表和策略映射表,然后将其应用于接口FastEthernet 0/11,使之将所有TCP端口号为30000的入站数据包的DSCP值设置为16 43410.8.9 任务5:配置所有的出站队列,将CoS值为4、6和7的通信流加入到队列3中,CoS 值为5的通信流加入到队列4中43510.8.10 任务6:将队列4指定为严格优先级队列43510.8.11 任务7:配置WRR权重,使队列3获得服务的频率为其他队列的两倍43510.8.12 任务8:通过查看接口统计数据来验证所有配置43610.9 复习题436第11章部署多层交换网络中的多播44111.1 多播入门44111.1.1 多播IP地址的结构44411.1.2 多播MAC地址的结构44611.1.3 反向路径转发44711.1.4 多播转发树44911.2 IP多播协议45111.2.1 PIM 45111.2.2 IGMP 45711.3 基于硬件的多播转发方法46211.3.1 MMLS 46211.3.2 基于CEF的MMLS 46211.3.3 MFIB 46311.4 第2层多播协议46311.4.1 IGMP监听46411.4.2 Cisco组管理协议46511.5 多层交换网络中的IP多播46611.6 配置多播46611.7 监控和验证IP多播通信流47011.8 学习提示47411.9 总结47611.10 配置练习:在多层交换网络中配置和验证多播47611.10.1 所需的资源47611.10.2 练习目标47711.10.3 网络图47711.10.4 命令列表47711.10.5 任务1:在分布层交换机上配置使用稀疏-密集模式的多播路由选择47811.10.6 任务2:在核心交换机上配置RP/映射代理以支持自动—RP 47911.11 复习题480第12章设计多层交换网络中的网络弹性、冗余性和高可用性48512.1 实现多层交换机中的高可用性48512.2 在Catalyst交换机中提供冗余Supervisor Engine 48812.2.1 路由处理器冗余49012.2.2 增强型路由处理器冗余(RPR+) 49112.3 状态化切换(SSO) 49212.3.1 配置和验证SSO 49412.3.2 NSF(SSO) 49412.4 Catalyst 6500系列交换机中使用单路由器模式的路由器冗余49612.4.1 Catalyst 6500 Supervisor EngineII和MSFC2的SRM故障恢复49712.4.2 Supervisor Engine IA的SRM故障恢复49812.4.3 配置SRM 49812.5 理解Cisco IOS软件模块化和ISSU(In-Service Software Update,服务中软件升级) 50012.6 在Catalyst交换机中实现Supervisor上行链路模块冗余50112.7 实现电源冗余50212.8 在多层交换网络中实现默认网关路由器冗余50312.8.1 代理ARP 50312.8.2 IRDP 50412.8.3 静态配置默认网关50512.8.4 热备用路由选择协议50712.8.5 虚拟路由器冗余协议52012.8.6 VRRP案例52012.8.7 网关负载均衡协议52312.9 Cisco IOS服务器负载均衡52612.9.1 Cisco IOS LSB的运行模式52812.9.2 配置数据中心内部服务器服务器群组的实际服务器52812.9.3 配置虚拟服务器53012.10 学习提示53212.11 总结53412.12 配置练习:配置和验证RPR+和HSRP 53412.12.1 所需的资源53412.12.2 练习目标53412.12.3 网络图53512.12.4 命令列表53512.12.5 任务1:配置和验证RPR+ 53612.12.6 任务2:配置和验证HSRP 53712.13 复习题539第13章使用Cisco Catalyst交换机部署Cisco IP电话的最佳实践54313.1 为什么在组建融合网络时包含VoIP 54313.2 IP电话组件入门54413.3 IP电话网络设计的建议54513.3.1 QoS 54613.3.2 语音(辅助)VLAN 54713.3.3 网络带宽供应54913.3.4 电源方面的考虑55013.3.5 网络管理55113.3.6 IP电话的高可用性55113.3.7 安全性55113.4 在企业复合网络模型中部署IP电话的最佳实践55213.5 学习提示55413.6 总结55513.7 配置练习:在Catalyst交换机上配置语音VLAN 55613.7.1 所需的资源55613.7.2 练习目标55613.7.3 网络图55613.7.4 命令列表55613.7.5 任务1:配置接入VLAN和语音VLAN 55713.7.6 任务2:配置接入VLAN和语音VLAN的接口55813.7.7 任务3:在接口FastEthernet 0/1到0/10上配置拥塞管理的QoS 55813.7.8 任务4:配置接口FastEthernet 0/1基于信任CoS的分类55913.7.9 任务5:配置接口FastEthernet 0/1基于信任DSCP的分类55913.7.10 任务6:在接口FastEthernet 0/3到0/10上根据是否连接IP电话配置信任CoS 55913.7.11 任务7:验证FastEthernet接口的语音VLAN配置55913.8 复习题560第14章加强多层交换网络安全将服务损失和数据丢窃降到最低56314.1 第2层安全和第2层攻击类型介绍56314.1.1 理解欺诈设备如何获得非授权接入56414.1.2 第2层攻击分类56514.2 多层交换网络中Catalyst交换机的安全配置56614.2.1 配置坚固的系统口令56714.2.2 使用访问控制列表限制管理访问56714.2.3 确保控制台的物理安全56814.2.4 确保VTY接入安全56814.2.5 配置系统警告标语56814.2.6 禁用不需要或未用的服务56814.2.7 尽可能少用CDP 56914.2.8 禁用集成的HTTP后台程序56914.2.9 配置基本的系统日志57014.2.10 确保SNMP的安全57014.2.11 限制链路聚集连接和VLAN的传播57014.2.12 确保生成树拓扑的安全57114.3 配置AAA 57114.3.1 身份验证57114.3.2 授权57214.3.3 统计57314.3.4 配置AAA身份验证57314.3.5 配置AAA授权57414.3.6 配置AAA统计57614.3.7 在基于Cisco IOS软件的Catalyst交换机中配置AAA 57714.3.8 理解和配置AAA的其他辅助资料57814.4 端口安全57814.4.1 基于主机MAC地址允许流量57814.4.2 基于主机MAC地址限制流量58314.4.3 在期望的端口上阻塞单播扩散58514.4.4 端口安全总结58614.5 使用IEEE 802.1X管理网络访问安全58614.6 理解Catalyst交换机的网络准入控制58814.7 使用访问控制列表应用安全策略59014.7.1 RACL 59014.7.2 VACL 59114.7.3 端口ACL 59314.8 使用防火墙实现网络安全59414.9 使用NAT实现网络安全59514.10 DHCP监听59614.11 IP源防护59814.12 动态ARP检测60014.13 将私用VLAN理解为一种安全特性60414.14 将QoS理解为一种安全特性60514.15 STP安全机制60514.16 案例研究:理解和避免VLAN跳跃攻击60614.17 学习提示60814.18 总结61014.19 配置练习1:AAA、802.1X和VACL 61114.19.1 所需的资源61114.19.2 练习目标61114.19.3 网络图61114.19.4 命令列表61114.19.5 任务1:启用AAA、禁用Telnet及启用SSH 61214.19.6 任务2:配置VTY的AAA身份验证方式——首先使用RADIUS服务器,如果服务器不可用,则使用本地用户名和口令数据库61314.19.7 任务3:在接口上配置802.1X 61314.19.8 任务4:配置VACL以丢弃所有通过TCP端口8889进入的帧61414.20 配置练习2:使用DHCP监听、IPSG和DAI实现Cisco多层交换网络的安全614 14.20.1 所需的资源614。