H3C simware模拟器模拟SSH服务器实验

h3c交换机SSH配置方法

h3c交换机SSH配置方法1、生成密钥rsa local-key-pair create2、创建SSH用户local-user sshpassword cipher h3c_^*)!!^%service-type ssh level 3quit3、指定SSH用户认证方式及服务类型ssh user ssh authentication-type passwordssh user ssh service-type stelnet4、在VTY接口下指定用SSH协议登陆user-interface vty 0authentication-mode schemeprotocol inbound sshquit3. 配置步骤(1)配置SSH服务器Switch# 生成RSA密钥对,并启动SSH服务器。

<Switch> system-view[Switch] public-key local create rsa[Switch] ssh server enable# 配置VLAN接口1的IP地址,客户端将通过该地址连接SSH服务器。

[Switch] interface vlan-interface 1[Switch-Vlan-interface1] ip address 192.168.1.40 255.255.255.0 [Switch-Vlan-interface1] quit# 设置SSH客户端登录用户界面的认证方式为AAA认证。

[Switch] user-interface vty 0 4[Switch-ui-vty0-4] authentication-mode scheme# 设置Switch上远程用户登录协议为SSH。

[Switch-ui-vty0-4] protocol inbound ssh[Switch-ui-vty0-4] quit# 创建本地用户client001,并设置用户访问的命令级别为3。

H3C实现局域网搭建服务器基本配置

H3C局域网搭建服务器基本配置实例一、实验拓扑图声明一下由于H3C的模拟器比较特殊,实验用图是思科的图,但是不影响。

二、基本配置1、Telnet的配置<SER>dis curr#version 5.20, Alpha 1011#sysname SER#password-control login-attempt 3 exceed lock-time 120#undo voice vlan mac-address 00e0-bb00-0000#ipsec cpu-backup enable#undo cryptoengine enable#domain default enable system#telnet server enable#vlan 1#domain systemaccess-limit disablestate activeidle-cut disableself-service-url disable#interface Serial0/2/0link-protocol ppp#interface Serial0/2/1link-protocol pppinterface Serial0/2/2link-protocol ppp#interface NULL0#interface Ethernet0/4/0port link-mode bridge#interface Ethernet0/4/1port link-mode bridge#interface Ethernet0/4/2port link-mode bridge#interface Ethernet0/4/3port link-mode bridge#interface Ethernet0/4/4port link-mode bridge#interface Ethernet0/4/5port link-mode bridge#interface Ethernet0/4/6port link-mode bridge#interface Ethernet0/4/7port link-mode bridge#interface GigabitEthernet0/1/0port link-mode route#interface GigabitEthernet0/1/1port link-mode routeip address 172.17.91.1 255.255.255.0#interface GigabitEthernet0/1/2port link-mode route#interface GigabitEthernet0/1/3port link-mode route#ip route-static 0.0.0.0 0.0.0.0 172.17.91.2load xml-configuration#user-interface con 0user-interface vty 0 4authentication-mode noneuser privilege level 3#return<SER>2、R2的配置<R2>dis curr#version 5.20, Alpha 1011#sysname R2#password-control login-attempt 3 exceed lock-time 120 #undo voice vlan mac-address 00e0-bb00-0000#ipsec cpu-backup enable#undo cryptoengine enable#domain default enable system#vlan 1#domain systemaccess-limit disablestate activeidle-cut disableself-service-url disable#interface Serial0/2/0link-protocol ppp#interface Serial0/2/1link-protocol ppp#interface Serial0/2/2link-protocol ppp#interface NULL0#interface Ethernet0/4/0port link-mode bridge#interface Ethernet0/4/1port link-mode bridge#interface Ethernet0/4/2port link-mode bridge#interface Ethernet0/4/3port link-mode bridge#interface Ethernet0/4/4port link-mode bridge#interface Ethernet0/4/5port link-mode bridge#interface Ethernet0/4/6port link-mode bridge#interface Ethernet0/4/7port link-mode bridge#interface GigabitEthernet0/1/0port link-mode routeip address 172.17.91.2 255.255.255.0#interface GigabitEthernet0/1/1port link-mode routenat server protocol tcp global 61.1.2.1 telnet inside 172.17.91.1 telnet nat server protocol tcp global 61.1.2.1 www inside 172.17.91.1 www ip address 61.1.2.1 255.255.255.0#interface GigabitEthernet0/1/2port link-mode route#interface GigabitEthernet0/1/3port link-mode route#ospf 10area 0.0.0.0network 61.1.2.0 0.0.0.255#load xml-configuration#user-interface con 0user-interface vty 0 4#return<R2>3、ISP的配置%May 3 21:58:04:419 2013 ISP SHELL/4/LOGIN: Console login from con0 <ISP>dis curr#version 5.20, Alpha 1011#sysname ISP#password-control login-attempt 3 exceed lock-time 120#undo voice vlan mac-address 00e0-bb00-0000#ipsec cpu-backup enable#undo cryptoengine enable#domain default enable system#vlan 1#domain systemaccess-limit disablestate activeidle-cut disableself-service-url disable#interface Serial0/2/0link-protocol ppp#interface Serial0/2/1link-protocol ppp#interface NULL0#interface Ethernet0/4/0port link-mode bridge#interface Ethernet0/4/1port link-mode bridge#interface Ethernet0/4/2port link-mode bridge#interface Ethernet0/4/3port link-mode bridge#interface Ethernet0/4/4port link-mode bridge#interface Ethernet0/4/5port link-mode bridge#interface Ethernet0/4/6port link-mode bridge#interface Ethernet0/4/7port link-mode bridge#interface GigabitEthernet0/1/0port link-mode routeip address 61.1.2.2 255.255.255.0 #interface GigabitEthernet0/1/1port link-mode routeip address 198.98.0.1 255.255.255.0 #interface GigabitEthernet0/1/2port link-mode route#ospf 10area 0.0.0.0network 0.0.0.0 255.255.255.255 #load xml-configuration#user-interface con 0user-interface vty 0 4#return<ISP>4、R4的配置<R4><R4>dis curr#version 5.20, Alpha 1011#sysname R4#password-control login-attempt 3 exceed lock-time 120 #undo voice vlan mac-address 00e0-bb00-0000#ipsec cpu-backup enable#undo cryptoengine enable#firewall enablefirewall default deny#nat address-group 1 198.98.0.2 198.98.0.2#domain default enable system#vlan 1#domain systemaccess-limit disablestate activeidle-cut disableself-service-url disable#acl number 2001rule 0 permit source 192.168.0.0 0.0.0.255#interface Serial0/2/0link-protocol ppp#interface Serial0/2/1link-protocol ppp#interface NULL0#interface Ethernet0/4/0port link-mode bridge#interface Ethernet0/4/1port link-mode bridge#interface Ethernet0/4/2port link-mode bridge#interface Ethernet0/4/3port link-mode bridge#interface Ethernet0/4/4port link-mode bridge#interface Ethernet0/4/5port link-mode bridge#interface Ethernet0/4/6port link-mode bridge#interface Ethernet0/4/7port link-mode bridge#interface GigabitEthernet0/1/0port link-mode routenat outbound 2001 address-group 1 nat outbound 2000ip address 198.98.0.2 255.255.255.0 #interface GigabitEthernet0/1/1port link-mode route#interface GigabitEthernet0/1/2port link-mode routeip address 192.168.0.1 255.255.255.0 #ospf 10area 0.0.0.0network 198.98.0.0 0.0.0.255#load xml-configuration#user-interface con 0user-interface vty 0 4#return<R4>5、内网路由器的配置<FZXY>%May 3 21:59:38:700 2013 FZXY SHELL/4/LOGIN: Console login from con0 <FZXY>dis curr#version 5.20, Alpha 1011#sysname FZXY#password-control login-attempt 3 exceed lock-time 120#undo voice vlan mac-address 00e0-bb00-0000#ipsec cpu-backup enable#undo cryptoengine enable#domain default enable system#vlan 1#domain systemaccess-limit disablestate activeidle-cut disableself-service-url disable#interface NULL0#interface Ethernet0/4/0port link-mode bridge#interface Ethernet0/4/1port link-mode bridge#interface Ethernet0/4/2port link-mode bridge#interface Ethernet0/4/3port link-mode bridge#interface Ethernet0/4/4port link-mode bridge#interface Ethernet0/4/5port link-mode bridge#interface Ethernet0/4/6port link-mode bridge#interface Ethernet0/4/7port link-mode bridge#interface GigabitEthernet0/1/0port link-mode route#interface GigabitEthernet0/1/1port link-mode route#interface GigabitEthernet0/1/2port link-mode route#interface GigabitEthernet0/1/3port link-mode routeip address 192.168.0.2 255.255.255.0#ip route-static 0.0.0.0 0.0.0.0 192.168.0.1 #load xml-configuration#user-interface con 0user-interface vty 0 4#return<FZXY>。

H3C路由交换模拟器使用方法

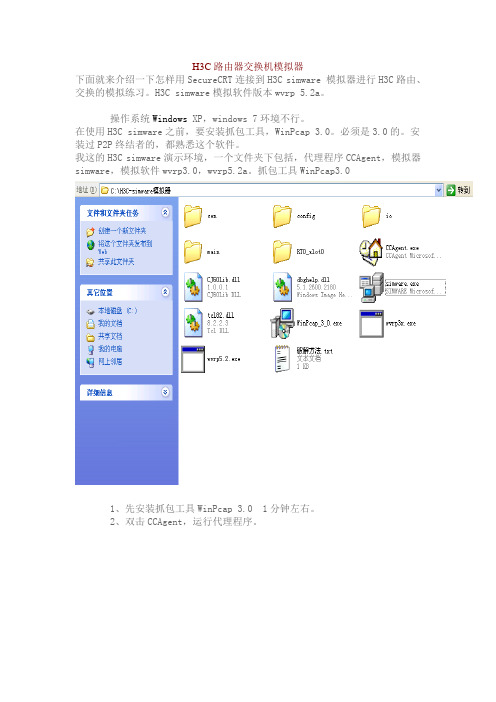

H3C 路由器交换机模拟器下面就来介绍一下怎样用SecureCRT连接到H3C simware 模拟器进行H3C路由、交换的模拟练习。

H3C simware模拟软件版本wvrp 5.2a。

操作系统Windows XP,windows 7环境不行。

在使用H3C simware之前,要安装抓包工具,WinPcap 3.0。

必须是3.0的。

安装过P2P终结者的,都熟悉这个软件。

我这的H3C simware演示环境,一个文件夹下包括,代理程序CCAgent,模拟器simware,模拟软件wvrp3.0,wvrp5.2a。

抓包工具WinPcap3.01、先安装抓包工具WinPcap 3.0 1分钟左右。

2、双击CCAgent,运行代理程序。

工作路径可以选择,默认位置在所在的文件夹下。

如果【启动】按钮没有成灰色,可单击启动。

单击最小化。

点叉,就退出程序了。

3、双击simware,运行模拟器。

4、选择菜单栏的【设置】—>【设置执行文件路径】5、打开指定源应用程序,在【集中式:】下浏览文件夹找到wvrp5.2a。

点【OK】6、右键单击左窗格中SIMWARE列表,选择【添加路由器】7、添加成功后,右窗格中会显示新加路由器的属性。

默认显示名称(可更改)、主机名(即IP地址)、IP地址(可更改)、描述。

运行、停止、升级等按钮。

8、右击RT1,选择【添加Board】9、添加成功后,会显示插板的属性,console 端口号(2000),内存等。

10、右击board0,选择【添加接口】,可以添加多个接口。

接口编号从0号开始。

11、在右窗格的Type中,有多种接口类型,这里选择Ethernet。

Peer router 对端路由器,Peer interface 对端接口,用于两台路由器的连接,对应关系要一直,后面会讲到。

12、再添加一个接口,用于连接另一台路由器。

接口类型还是Ethernet。

13、右击SIMWARE列表,再添加一台路由器(RT2),添加board0(可看到RT2的board0的console Port号是2001),也让这台路由器有两个接口,接口类型也是Ethernet。

H3C路由交换模拟器使用方法

H3C路由器交换机模拟器下面就来介绍一下怎样用SecureCRT连接到H3Csimware模拟器进行H3C&由、交换的模拟练习。

H3Csimware模拟软件版本wvrp5.2a。

操作系统WindowsXP,windows7环境不行。

在使用H3Csimware之前,要安装抓包工具,WinPcap3.0。

必须是3.0的。

安装过P2P终结者的,都熟悉这个软件。

我这的H3Csimware演示环境,一个文件夹下包括,代理程序CCAgent模拟器simware,模拟软件wvrp3.0,wvrp5.2a。

抓包工具WinPcap3.0洋期信息1、先安装抓包工具WinPcap3.012、双击CCAgent运行代理程序。

转到支件割文件夹任务3创建一个新文件夹3将这个文件夹发布到W Veb总共享it咸件夹其它位置mainCJKLib.ai1.0.0.1CJ^OLibD LL本地醯tc:)我的文档共享婕我的电脑网上邻居tclB2dll8.2.2,3TdDLLwvrp5.2,”电RTOslotOTiiiPcap_3_0dbghdp.dLL5.1,2600.21®WindowsNa.CCAgent,exeCCA?ecitMicro^.fF|T;,1,,,111Ihsimw^^,7E[M:工MHilREMicrosof (2)I[・■・・・・・■・:■*«■...................izaMMaia..........c? wvrpSK,«{电弱解方法.txl文本黄国1KB分钟左右13叵SIKVABEControlCenterAgent区工作路径可以选择,默认位置在所在的文件夹下。

如果【启动】按钮没有成灰色,可单击启动。

单击最小化。

点叉,就退出程序了。

3、双击simware,运行模拟器4、选择菜单栏的【设置】一>【设置执行文件路径】wvrp5.2a。

点5、打开指定源应用程序,在【集中式:】下浏览文件夹找到【OK6、右键单击左窗格中SIMWARE表,选择【添加路由器】7、添加成功后,右窗格中会显示新加路由器的属性。

H3C SSH配置

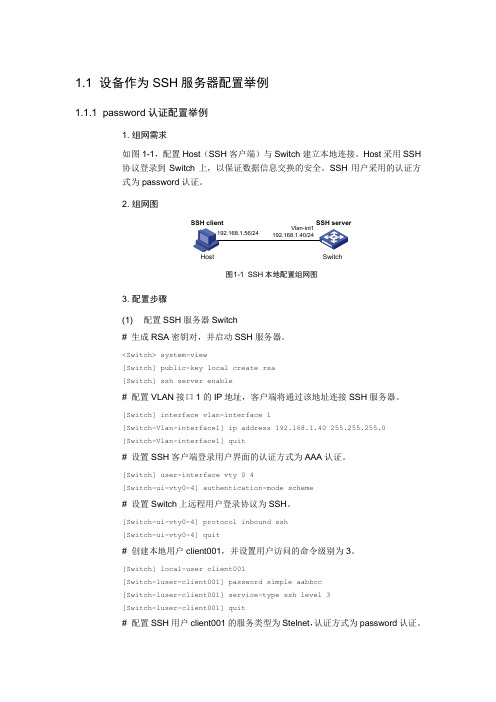

1.1 设备作为SSH服务器配置举例1.1.1 password认证配置举例1. 组网需求如图1-1,配置Host(SSH客户端)与Switch建立本地连接。

Host采用SSH协议登录到Switch上,以保证数据信息交换的安全。

SSH用户采用的认证方式为password认证。

2. 组网图SSH client SSH server图1-1SSH本地配置组网图3. 配置步骤(1) 配置SSH服务器Switch# 生成RSA密钥对,并启动SSH服务器。

<Switch> system-view[Switch] public-key local create rsa[Switch] ssh server enable# 配置VLAN接口1的IP地址,客户端将通过该地址连接SSH服务器。

[Switch] interface vlan-interface 1[Switch-Vlan-interface1] ip address 192.168.1.40 255.255.255.0[Switch-Vlan-interface1] quit# 设置SSH客户端登录用户界面的认证方式为AAA认证。

[Switch] user-interface vty 0 4[Switch-ui-vty0-4] authentication-mode scheme# 设置Switch上远程用户登录协议为SSH。

[Switch-ui-vty0-4] protocol inbound ssh[Switch-ui-vty0-4] quit# 创建本地用户client001,并设置用户访问的命令级别为3。

[Switch] local-user client001[Switch-luser-client001] password simple aabbcc[Switch-luser-client001] service-type ssh level 3[Switch-luser-client001] quit# 配置SSH用户client001的服务类型为Stelnet,认证方式为password认证。

H3C模拟器实验1

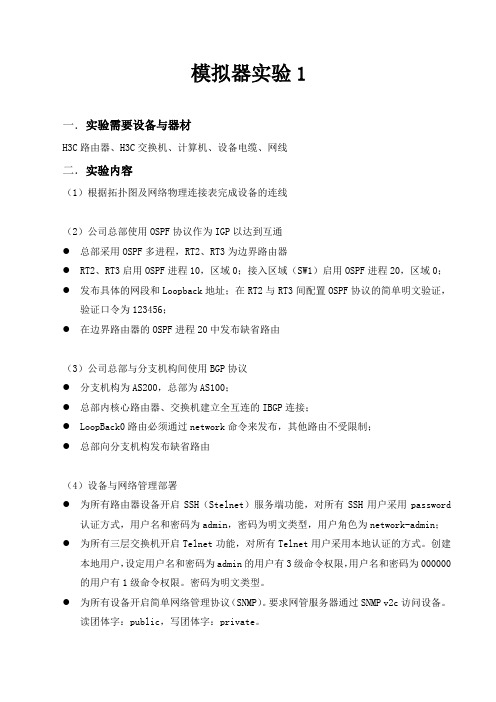

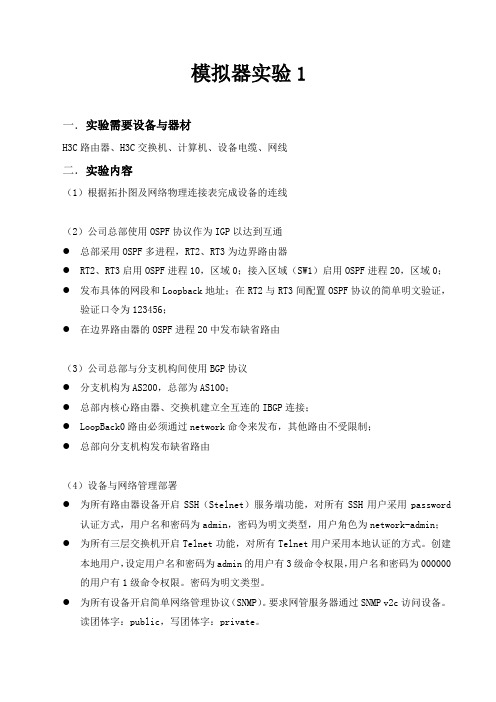

模拟器实验1一.实验需要设备与器材H3C路由器、H3C交换机、计算机、设备电缆、网线二.实验内容(1)根据拓扑图及网络物理连接表完成设备的连线(2)公司总部使用OSPF协议作为IGP以达到互通●总部采用OSPF多进程,RT2、RT3为边界路由器●RT2、RT3启用OSPF进程10,区域0;接入区域(SW1)启用OSPF进程20,区域0;●发布具体的网段和Loopback地址;在RT2与RT3间配置OSPF协议的简单明文验证,验证口令为123456;●在边界路由器的OSPF进程20中发布缺省路由(3)公司总部与分支机构间使用BGP协议●分支机构为AS200,总部为AS100;●总部内核心路由器、交换机建立全互连的IBGP连接;●LoopBack0路由必须通过network命令来发布,其他路由不受限制;●总部向分支机构发布缺省路由(4)设备与网络管理部署●为所有路由器设备开启SSH(Stelnet)服务端功能,对所有SSH用户采用password认证方式,用户名和密码为admin,密码为明文类型,用户角色为network-admin;●为所有三层交换机开启Telnet功能,对所有Telnet用户采用本地认证的方式。

创建本地用户,设定用户名和密码为admin的用户有3级命令权限,用户名和密码为000000的用户有1级命令权限。

密码为明文类型。

●为所有设备开启简单网络管理协议(SNMP)。

要求网管服务器通过SNMP v2c访问设备。

读团体字:public,写团体字:private。

三.实验步骤SW1RT1RT2RT3。

H3C模拟器——直连互通

实验一直连互通学院:计算机学院专业:XXXXX学号:XXX姓名:XXXXX实验一一、实验目的1、掌握搭建模拟环境2、使用模拟环境进行以太网直连互播3、掌握在R1上开启Telnet服务,能够让R2 Telnet到R1上并且可以登录。

4、使用三种方法让R2实现登陆。

二、拓扑结构三、实验步骤1、环境搭建1、开启虚拟机2、构建路由器及配置并运行路由器3、使用CRT进行直连互播2、直连互播1、创建链接2、更改设备名称、设置IP2.1 R1的设置<H3C>%Feb 27 21:13:09:188 2013 H3C SHELL/4/LOGIN: Console login from con0sys System View: return to User View with Ctrl+Z.[H3C]sysname R1[R1]inte[R1]interface e0/1/0[R1-Ethernet0/1/0]ip add[R1-Ethernet0/1/0]ip address 12.1.1.1 24[R1-Ethernet0/1/0]%Feb 27 21:15:39:594 2013 R1 IFNET/4/UPDOWN:Line protocol on the interface Ethernet0/1/0 is UP2.2 R2的设置<H3C>%Feb 27 21:13:11:562 2013 H3C SHELL/4/LOGIN: Console login from con0sys System View: return to User View with Ctrl+Z.[H3C]sysname R2[R2]inter[R2]interface e0/1/0[R2-Ethernet0/1/0]ip add[R2-Ethernet0/1/0]ip address 12.1.1.2 24[R2-Ethernet0/1/0]%Feb 27 21:16:19:31 2013 R2 IFNET/4/UPDOWN:Line protocol on the interface Ethernet0/1/0 is UP[R2-Ethernet0/1/0]ping 12.1.1.1PING 12.1.1.1: 56 data bytes, press CTRL_C to breakRequest time outReply from 12.1.1.1: bytes=56 Sequence=2 ttl=255 time=1 msReply from 12.1.1.1: bytes=56 Sequence=3 ttl=255 time=1 msReply from 12.1.1.1: bytes=56 Sequence=4 ttl=255 time=1 msRequest time out--- 12.1.1.1 ping statistics ---5 packet(s) transmitted3 packet(s) received40.00% packet lossround-trip min/avg/max = 1/1/1 ms[R2-Ethernet0/1/0]3、开启服务器功能,在系统视图下使用三种方法Telnet到R13.1使用none链接3.1.1R1的设置<R1>sysSystem View: return to User View with Ctrl+Z.[R1]telne[R1]telnet ser[R1]telnet server ena[R1]telnet server enable% Start Telnet server[R1]user-interface vty 0 4[R1-ui-vty0-4]authentication-mode ?none Login without checkingpassword Authentication use password of user terminal interfacescheme Authentication use AAA[R1-ui-vty0-4]authentication-mode no[R1-ui-vty0-4]authentication-mode none[R1-ui-vty0-4]%Feb 27 21:35:44:110 2013 R1 SHELL/4/LOGIN: VTY login from 12.1.1.23.1.2 R2的链接<R2>%Feb 27 21:27:33:703 2013 R2 SHELL/4/LOGIN: Console login from con0<R2>tel<R2>telnet 12.1.1.1Trying 12.1.1.1 ...Press CTRL+K to abortConnected to 12.1.1.1 ...*************************************************************************** **** Copyright (c) 2004-2007 Hangzhou H3C Tech. Co., Ltd. All rights reserved. ** Without the owner's prior written consent, ** no decompiling or reverse-engineering shall be allowed. **************************************************************************** ***<R1>display ?gvrp VLAN Protocolsnmp-agent SNMP status and configuration informationstp Spanning tree protocol<R1>display vlan3.2使用password进行连接3.2.1 R1设置[R1-ui-vty0-4]authentication-mode password[R1-ui-vty0-4]set authentication password simple 123[R1-ui-vty0-4]user privilege level 3[R1-ui-vty0-4]quit[R1]%Feb 27 21:58:13:63 2013 R1 SHELL/4/LOGIN: VTY login from 12.1.1.23.2.2 R2的链接<R2>%Feb 27 21:49:09:781 2013 R2 SHELL/4/LOGIN: Console login from con0<R2>telnet 12.1.1.1Trying 12.1.1.1 ...Press CTRL+K to abortConnected to 12.1.1.1 ...*************************************************************************** **** Copyright (c) 2004-2007 Hangzhou H3C Tech. Co., Ltd. All rights reserved. ** Without the owner's prior written consent, ** no decompiling or reverse-engineering shall be allowed. **************************************************************************** ***Login authenticationPassword:<R1>system-viewSystem View: return to User View with Ctrl+Z.[R1]display vlanTotal 1 VLAN exist(s).The following VLANs exist:1(default)[R1]3.3使用scheme进行连接3.3.1 R1设置过程[R1]user-interface vty 0 4[R1-ui-vty0-4]authentication-mode ?none Login without checkingpassword Authentication use password of user terminal interfacescheme Authentication use AAA[R1-ui-vty0-4]authentication-mode scheme[R1-ui-vty0-4]quit[R1]local-user abcNew local user added.[R1-luser-ABC]service-type telnet[R1-luser-ABC]password simple 1234567890Updating user(s) information, please wait....[R1-luser-ABC]level 3[R1-luser-ABC]quit[R1]%Feb 27 22:12:25:563 2013 R1 SHELL/4/LOGIN: ABC login from 12.1.1.23.3.2 R2的链接过程<R2>telnet 12.1.1.1Trying 12.1.1.1 ...Press CTRL+K to abortConnected to 12.1.1.1 ...*************************************************************************** **** Copyright (c) 2004-2007 Hangzhou H3C Tech. Co., Ltd. All rights reserved. ** Without the owner's prior written consent, ** no decompiling or reverse-engineering shall be allowed. **************************************************************************** ***Login authenticationUsername:abcPassword:<R1>SYSTEM-VIEWSystem View: return to User View with Ctrl+Z.[R1]display vlanTotal 1 VLAN exist(s).The following VLANs exist:1(default)[R1]四、实验感悟。

simware模拟交换机的方法

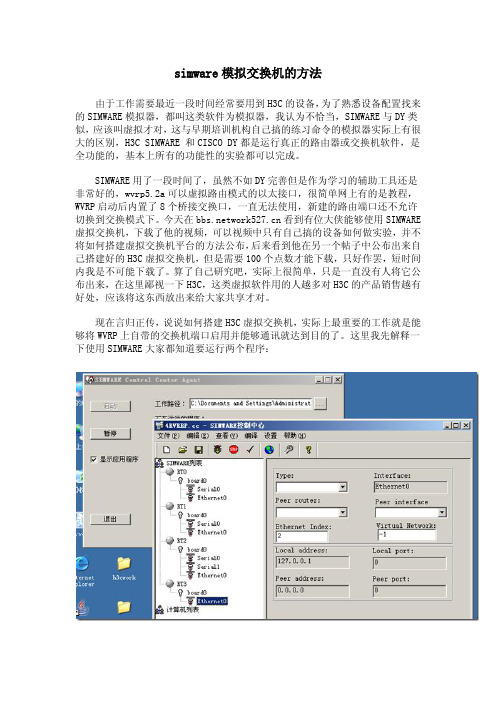

simware模拟交换机的方法由于工作需要最近一段时间经常要用到H3C的设备,为了熟悉设备配置找来的SIMWARE模拟器,都叫这类软件为模拟器,我认为不恰当,SIMWARE与DY类似,应该叫虚拟才对,这与早期培训机构自己搞的练习命令的模拟器实际上有很大的区别,H3C SIMWARE 和CISCO DY都是运行真正的路由器或交换机软件,是全功能的,基本上所有的功能性的实验都可以完成。

SIMWARE用了一段时间了,虽然不如DY完善但是作为学习的辅助工具还是非常好的,wvrp5.2a可以虚拟路由模式的以太接口,很简单网上有的是教程,WVRP启动后内置了8个桥接交换口,一直无法使用,新建的路由端口还不允许切换到交换模式下。

今天在看到有位大侠能够使用SIMWARE 虚拟交换机,下载了他的视频,可以视频中只有自己搞的设备如何做实验,并不将如何搭建虚拟交换机平台的方法公布,后来看到他在另一个帖子中公布出来自己搭建好的H3C虚拟交换机,但是需要100个点数才能下载,只好作罢,短时间内我是不可能下载了。

算了自己研究吧,实际上很简单,只是一直没有人将它公布出来,在这里鄙视一下H3C,这类虚拟软件用的人越多对H3C的产品销售越有好处,应该将这东西放出来给大家共享才对。

现在言归正传,说说如何搭建H3C虚拟交换机,实际上最重要的工作就是能够将WVRP上自带的交换机端口启用并能够通讯就达到目的了。

这里我先解释一下使用SIMWARE大家都知道要运行两个程序:这实际上有点误导我们,WVRP运行跟这两程序没关系,wvrp5.2a.exe就足够了,这两个程序只是在帮助我们简单进行配置,添加端口、做链接等。

真正使用SIMWARE应该使用批处理命令,批处理命令简单到一塌糊涂:这样我们可以开始最关键的配置了,我们使用上面两个辅助配置软件实际上就是配置hardcfg.tcl,注意手工修改这个配置文件后最好使用批处理方式运行,现在我们揭晓谜底:添加标记的最后一句就可以,-port 3表示的是0/4/2口,最后的adaptor 2表示与编号2的网卡相连。

H3C模拟器使用教程

H3C模拟器使⽤教程1、H3C模式器没有⾮常直观的图型界⾯第⼀步:设计⾃⼰的⽹络实验拓扑第⼆步:找到H3C模拟器⽂件夹:Logsure_wrvp5.2_H3C并打开,找到⾥⾯两个⽂件夹MN_ROUTER(纯路由器组⽹拓扑)/MN_SW(路由交换混合组⽹拓扑)第三步:根据实验拓扑设计,打开MN_ROUTER⽂件夹,第四步:进⼊路径\Logsure_wrvp5.2_H3C\MN_ROUTER\R第五步:如果是第⼀次使⽤模拟器,需要安装WinPcap_3_0(后续使⽤⽆需安装)在安装过程中出现如下对话框,选择no to all按钮第六步:打开⽹络拓扑图topology第七步:根据⾃⼰设计的⽹络拓扑在上图中进⾏截取R1—R2—R3整理后的拓扑(把接⼝,设备名称标识清楚)第⼋步:启动设备(启动实验拓扑中包含的设备:R1R2R3)--看到上述提⽰后,表⽰运⾏结束,最⼩化即可如果:1-运⾏过程中卡住,将⽂件关闭,重新运⾏2-运⾏中突然弹出对话窗⼝或模拟器闪退,重新安装WinPcap_3_0第九步:模拟器运⾏完成后,最⼩化,找到⽂件夹SecureCRT并打开,寻找⽂件SecureCRT.exe双击打开默认路径点击确认将复选框的勾点掉,选择yes点击第⼀个按钮(红圈位置)弹出链接对话框在Session名称上单击⿏标右键,选择“新建会话”弹出“新建会话向导”选择下⾯的复选框“创建会话时不使⽤本向导”,点击完成telnet选项进⼊telnet 选项,主机名为登陆⽬标的ip 地址,登陆模拟器时采⽤本地回环是址127.0.0.1,模拟器所有设备的地址都⼀样,根据模拟器的不⽤选择不同的端⼝器H3C 模拟器端⼝对应R1------------2001R2------------2002R3------------2003R4------------2004R5------------2005R6------------2006R7------------2007R8------------2008R9------------2009R10-----------2010R11------------2011选中刚新建的连接,点击连接按钮(连接之前请确保模拟器或⽹络设备运⾏正常)。

【H3C】图形化SIMWARE配置界面使用指南

华为三康技术有限公司Huawei-3Com Technologies Co.,Ltd.产品版本Product version密级Confidentiality levelCOMWAREV5 内部公开产品名称Product name:COMWAREV5共11页Total 11 pages 图形化SIMWARE配置界面使用指南拟制Prepared by罗宏杰Date日期2006-06-05评审人Reviewed byDate日期批准Approved byDate日期华为三康技术有限公司Huawei-3Com Technologies Co., Ltd.版权所有侵权必究All rights reserved目录Table of Contents1SIMWARE简介 (3)1.1什么是SIMWARE? (3)1.2SIMWARE能做什么? (3)2图形化SIMWARE配置界面安装使用指南 (3)2.1SIMWARE运行环境 (3)2.2图形化SIMWARE配置界面使用指南 (4)3图形化SIMWARE配置界面FAQ (9)4SIMWARE的配置文件说明 (10)图形化SIMWARE配置界面使用指南1 SIMWARE简介1.1 什么是SIMWARE?SIMWARE是运行在Windows操作系统上的平台模拟软件,可以在单机和多机分布式环境下模拟多台运行SIMWARE的设备并实现相互间的组网互连,同时实现统一管理。

事实上,各大设备制造商都有自己的网络操作系统模拟软件用于开发测试及培训工作,如Juniper 的Olive,Cisco认证用的Boson模拟器等。

但与Olive这样的模拟器相比,SIMWARE简单易用,功能强大,扩展性好,优点突出。

1.2 SIMWARE能做什么?SIMWARE主要作用是可以通过加载编译过的SIMWARE文件,在各种Windows操作系统上模拟基于SIMWARE的路由器的组网,能极大地方便SIMWARE开发调试和测试人员在没有足够的硬件设备情况下组网的使用。

H3C实验报告1(1)

《计算机网络基础》实验报告(H3CNE《路交换技术》第1卷上册)实验1 网络设备基本操作学院班级实验组实验组成员指导老师成绩实验日期实验1 网络设备的基本操作1.1 实验内容与目标完成本实验,您应该能够达到以下目标:●使用Console口登录设备●使用Telnet终端登录设备●掌握基本系统操作命令的使用●掌握基本文件操作命令的使用●使用上传下载文件1.2 实验组图实验图1.1 实验组网1.3 实验设备与版本实验表1-1 实验设备器材名称和型号版本数量描述MSR20-201CMW5.2R1618P13-Standard 1 也可以用交换机代替PC Windows XP SP2 1Console 串口线 15类UTP以太网连接线 1 交叉线1教材所采用的实验路由器是MSR30-20与实验室设备MSR20-20型号不同。

在进入接口视图时采用“interface Ethernet 0/0”命令而不是“interface GigabitEhternet 0/0”命令1.4实验过程本实验以一台MSR20-20路由器作为演示设备,使用交换机(Quieway3026)亦可。

实验任务一:通过Console登录本实验的主要任务是熟悉并掌握通过Console电缆连接进行设备配置的方法。

步骤一:连接配置电缆将PC的串口通过标准Console电缆与路由器的Console口连接。

电缆的RJ-45 头一端连接路由器的Console口;9针RS-232接口一端连接计算机的串行口。

步骤二:启动PC,运行超级终端在PC桌面上运行“开始”|“程序”|“附件”|“通信”|“超级终端”命令,填入一个任意名称,单击“确定”按钮。

实验图1.2 超级终端从“连接时使用”下拉列表框选择合适的COM口,并点击“确定”。

如图所示:实验图1.3 超级终端通信端口本实验中PC连接Console线缆的接口是,所以从“连接时使用”下拉表框选择合适的COM口,并单击“确定”按钮。

SSH服务器配置实验报告

SSH服务器配置实验报告SSH端口SSH端口:22Linux中守护进程:sshd安装服务:openssh# rpm -qa |grep openssh# vim /etc/ssh/sshd_config#Port 22 //建议修改端口号#ListenAddress 0.0.0.0 //监听的IPProtocal 2 //SSH版本选择#HostKey /etc/ssh/ssh_host_rsa_key //私匙保存位置#ServerKeyBits 1024 //私匙的位数#SyslogFacility AUTH //日志记录SSH登录情况#LogLevel INFO //日志等级GSSAPIAuthentication yes //GSSAPI认证开启,建议在ssh_config中关闭#PermitRootLogin yes //允许root的ssh登录建议修改为no#PubKeyAuthentication yes //是否使用公匙验证建议使用密匙对登录#AuthorizedKeysFile //.ssh/authorized_keys公匙的保存位置#PasswordAuthentication yes //允许使用密码验证登录,建议修改为no,而使用密匙对登录#PermitEmptyPasswords no //不允许空密码登录# service sshd start1、ssh命令ssh 用户名@IP# ssh root@192.168.10.1102、scp远程复制下载# scp root@192.168.10.110:/root/a.txt .(注意:最后是空格+点)上传# scp –r /root/b.txt root@192.168.10.110:/root3、sftp文件传输# sftp root@195.168.2.7sftp> ls 查看服务器端数据sftp> cd 切换服务器端目录sftp> lls 查看本地数据sftp> lcd 切换本地目录sftp> get 下载sftp> put 上传SSH密钥登录1、密钥对验证client端ssh -keygen -t rsa回车123456123456cd /root/.sshlsscp -r id_rsa.pub root@192.168.10.110:/root/.ssh ssh root@192.168.10.110server端mkdir /root/.sshcd /root/.sshcat id_rsa.pub >> /root/.ssh/authorized_keyschmod 60 /root/.ssh/authorized_keysvim /etc/ssh/sshd_configRSAAuthentication yes 开启RSA验证PubkeyAuthentication yes 是否使用公匙验证AuthorizedKeyFile .ssh/authorized_keys 公匙保存位置PasswordAuthentication no 禁用使用密码验证登录service sshd restart远程工具导入公匙登录。

H3C虚拟实验室实验命令汇总

H3C虚拟实验室实验命令汇总计算机命令~~~~~~~~~~PCA login: root ;使用root用户password: linux ;口令是linux# shutdown -h now ;关机# init 0 ;关机# logout ;用户注销# login ;用户登录# ifconfig ;显示IP地址# ifconfig eth0 <ip address> netmask <netmask> ;设置IP地址# ifconfig eht0 <ip address> netmask <netmask> down ;禁用IP地址# route add 0.0.0.0 gw <ip> ;设置网关# route del 0.0.0.0 gw <ip> ;删除网关# route add default gw <ip> ;设置网关# route del default gw <ip> ;删除网关# route ;显示网关# ping <ip> ;发ECHO包# telnet <ip> ;远程登录----------------------------------------交换机命令~~~~~~~~~~[Quidway]dis cur ;显示当前配置[Quidway]display current-configuration ;显示当前配置[Quidway]display interfaces ;显示接口信息[Quidway]display vlan all ;显示路由信息[Quidway]display version ;显示版本信息[Quidway]super password simple <password> ;修改特权用户密码[Quidway]sysname <name> ;交换机命名[Quidway]interface ethernet0/1 ;进入接口视图[Quidway]int e0/1 ;简写方式[Quidway]interface vlan-interface <n> ;进入接口视图[Quidway]int vlan <n> ;简写方式,n<6 [Quidway-Vlan-interfacen]ip address 10.65.1.1 255.255.0.0 ;配置VLAN的IP地址[Quidway]ip route-static 0.0.0.0 0.0.0.0 10.65.1.2 ;静态路由=网关[Quidway]rip ;三层交换支持[Quidway]local-user ftp ;建立ftp用户[Quidway]user-interface vty 0 4 ;进入虚拟终端[S3026-ui-vty0-4]authentication-mode password ;设置口令模式[S3026-ui-vty0-4]set authentication-mode password simple 222 ;设置口令[S3026-ui-vty0-4]user privilege level 3 ;用户级别[Quidway]interface ethernet0/1 ;进入端口模式[Quidway]int e0/1 ;进入端口模式[Quidway-Ethernet0/1]duplex {half|full|auto} ;配置端口工作状态[Quidway-Ethernet0/1]speed {10|100|auto} ;配置端口工作速率[Quidway-Ethernet0/1]flow-control ;配置端口流控[Quidway-Ethernet0/1]mdi {across|auto|normal} ;配置端口平接扭接[Quidway-Ethernet0/1]port link-type {trunk|access|hybrid} ;设置端口工作模式[Quidway-Ethernet0/1]port access vlan 3 ;当前端口加入到VLAN [Quidway-Ethernet0/1]port trunk permit vlan {ID|All} ;设trunk允许的VLAN [Quidway-Ethernet0/1]port trunk pvid vlan 3 ;设置trunk端口的PVID [Quidway-Ethernet0/1]undo shutdown ;激活端口[Quidway-Ethernet0/1]shutdown ;关闭端口[Quidway-Ethernet0/1]quit ;返回[Quidway]vlan 3 ;创建VLAN [Quidway-vlan3]port ethernet 0/1 ;在VLAN中增加端口[Quidway-vlan3]port e0/1 ;简写方式[Quidway-vlan3]port ethernet 0/1 to ethernet 0/4 ;在VLAN中增加端口[Quidway-vlan3]port e0/1 to e0/4 ;简写方式[Quidway]monitor-port <interface> ;指定镜像端口[Quidway]port mirror <interface> ;指定被镜像端口[Quidway]port mirror <if_list> observing-port <ifterface> ;指定镜像和被镜像例如:[Quidway]port mirror e0/1 to e0/4 observing-port e0/7 ;指定镜像和被镜像[Quidway]description string ;指定VLAN描述字符[Quidway]description ;删除VLAN描述字符[Quidway]display vlan [vlan_id] ;查看VLAN设置[Quidway]stp {enable|disable} ;设置生成树,默认关闭[Quidway]stp priority 4096 ;设置交换机的优先级[Quidway]stp root {primary|secondary} ;设置为根或根的备份[Quidway-Ethernet0/1]stp cost 200 ;设置交换机端口的花费[Quidway]link-aggregation e0/1 to e0/4 ingress|both ;端口的聚合[Quidway]undo link-aggregation e0/1|all ; 始端口为通道号[SwitchA-vlanx]isolate-user-vlan enable ;设置主vlan [SwitchA]isolate-user-vlan <n> secondary <list> ;设主vlan包括的子vlan[Quidway-Ethernet0/2]port hybrid pvid vlan <id> ;设置vlan的pvid [Quidway-Ethernet0/2]undo port hybrid pvid ;删除vlan的pvid [Quidway-Ethernet0/2]port hybrid vlan vlan_id_list untagged ;设置无标识的vlan如果数据包的vlan id与PVId一致,则去掉vlan信息. 默认PVID=1。

H3C模拟器配置与运行详解

H3C模拟器配置与运行详解

一、构建拓扑结构:

1、启动《小辉H3C&华为模拟器兼容版》

2、按任意键,然后选择路由器数量

3、输入数量后,进入界面

4、分别选择【1】选项后进入路由器内存选择界面

5、内存选择,一般选择默认值,默认值为128,按enter键即可,接下来进入

6、选择“自动生成文件”后进入路由器连接界面

7、起始设备为“1”,选择1回车即可,进入到终端路由选择

8、通步骤七,选择2即可,进入链接口选择,这里选择串口

9、最后一步,进入了拓扑构建结束

10、选择q完成路由链接,进入成功界面

11、选择G启动路由,路由启动的窗口千万不能关闭,否则导致最后链接不上。

二、配置路由器

1、运行SecureCRT_5.50

2、点击”quick connect”创建链接,hostname(主机名)设为:127.0.0.1,端口号为“2001”,把protocol类型设置为telnet,否则无法运行。

2、配置好后连接图如下

3、接下来链接第二台路由,点击quick connect,配置如图

最后就可以输入相应命令,进行实验了。

H3C模拟器实验1

模拟器实验1一.实验需要设备与器材H3C路由器、H3C交换机、计算机、设备电缆、网线二.实验内容(1)根据拓扑图及网络物理连接表完成设备的连线(2)公司总部使用OSPF协议作为IGP以达到互通●总部采用OSPF多进程,RT2、RT3为边界路由器●RT2、RT3启用OSPF进程10,区域0;接入区域(SW1)启用OSPF进程20,区域0;●发布具体的网段和Loopback地址;在RT2与RT3间配置OSPF协议的简单明文验证,验证口令为123456;●在边界路由器的OSPF进程20中发布缺省路由(3)公司总部与分支机构间使用BGP协议●分支机构为AS200,总部为AS100;●总部内核心路由器、交换机建立全互连的IBGP连接;●LoopBack0路由必须通过network命令来发布,其他路由不受限制;●总部向分支机构发布缺省路由(4)设备与网络管理部署●为所有路由器设备开启SSH(Stelnet)服务端功能,对所有SSH用户采用password认证方式,用户名和密码为admin,密码为明文类型,用户角色为network-admin;●为所有三层交换机开启Telnet功能,对所有Telnet用户采用本地认证的方式。

创建本地用户,设定用户名和密码为admin的用户有3级命令权限,用户名和密码为000000的用户有1级命令权限。

密码为明文类型。

●为所有设备开启简单网络管理协议(SNMP)。

要求网管服务器通过SNMP v2c访问设备。

读团体字:public,写团体字:private。

三.实验步骤SW1RT1RT2RT3。

SIMware使用轻松入门(H3C模拟器)

SetMemorySize Size AddLink -portnum Portnum -Localip Local -localport LocalPort -dstip Dest -dstport DestPort BindPortWithAdaptor -port PortNumber adaptor AdaptorID AddEthernet –index index [-vnet Vnet –slot slot] AddSerial -local Local -lport LocalPort -dest Dest –dport DestPort [-slot Slot] AddATM –local Local –lport LocalPort –dest Dest –dport DestPort [-slot Slot] AddE1Port –local Local –lport LocalPort – dest Dest –dport DestPort [-slot Slot]

18

虚拟设备同CISCO dynamips模拟器网卡通信

只要将虚拟设备网卡和dynamips模拟器的网卡绑定到PC的相同网卡即可实现。

19

PC loopback网卡的安装方法

通过“控制面板”-> “添加硬件” -> “添加新的硬件设备” 进行安装

17

虚拟设备同PC网卡通信

通过在创建Ethernet接口的时候指定Ethernet Index即可实现 强烈建议将虚拟设备的以太口和PC的loopback进行绑定,而不是物理网卡进行 绑定,这样可以避免虚拟设备发出的报文扩散到外网,影响外网的正常使用。

在安装winpcap的时候出线对话框如下:

H3C simware模拟器模拟SSH服务器实验

H3C simware模拟器模拟windowsxp登陆路由器【用public—key方式实现认证】组网图:条件:1.首先,simware要桥接到宿主机上的MS lookback 口上,我这里已经安装好了lookback口,并设置IP为上图的192.168.1.56.2.将路由器的ehternet 0/1/0交接到LOOKBACK口的方法在cmd窗口中输入getmac -v命令,如图显示我的lookback口的传输名称为:Tcpip_{868D7*************},就是红色框的那个部分,然后,启动router 1============出现这个标志时,将滚轮划到顶端,看看它搜索到的lookback口的索引值,这个值用来router 1与windows xp的lookback口桥接发现router1搜索到的lookback d的传输名称排在第二位,index ===2,注,真实情况中,要自己看自己的实际索引值是多少,每个人的都不同!然后打开router 1 的配置文件:由于我的lookback口的索引值为2,所以我这里就填2 ,这样,router 1 再你点击启动时就会自动桥接到上边去了。

重新运行router 1 ,备用=========================Window xp端的准备工作。

首先下载putty软件,下载地址为:/201112/puttyfile_0.62cn.zip打开如图所示:点开【puttygen.exe】,自己给自己产生一个密钥对,即公钥跟私钥鼠标在框中滑动,将公钥保存到C盘根目录,命名为yeshuai.pub再以同样的步骤保存私钥,命名为yeshuai.ppk ,也保存在C盘根目录中。

打开自己的C盘,发现公钥私钥都在:在路由器中启动FTP服务,将自己的公钥传到ROUTER1中去,ftp server enablelocal-user yeshuaipassword simple yeshuai123service-type sshlevel 3quit注意,如果无法设置密码,请退到用户模式:使用format flash:格式划一下,点Y就可以了。

H3C网络设备实训指导手册D

序言实训课是计算机网络专业学习的重要实践环节。

通过实训,使学生加深理解、验证、巩固课堂教案的内容,掌握对网络的工作原理以及配置应用,从而获得对网络更全面,更深层次的理解。

用正确的理论指导实践活动,强化学生的知识实践意识、提高其实际动手能力,发挥学生的想象力和创新能力。

本实训手册在教师的指导和学生的亲手操作下,让学生对华为路由器、交换机的基础知识和应用有一个基础、全面的掌握。

先通过模拟软件的操作,增加学生对每个实验的感性认识,初步理解其配置过程,然后在此基础之上,让学生在真实的路由器和交换机上加以实习,使之学会对主流路由和交换设备的配置及网络搭建与维护。

本实训指导手册是由从事相关专业的老师们,结合本专业学生的实际学习情况和特点,充分利用本系华为设备搭建的实验环境,编写了本手册34个基本、典型、实用的实验,所有的实验都是由老师精选出来,并亲手配置、测试通过。

它是对课堂教案的补充,让学生在上机实训时,目的明确,思路清楚,具有很高的参考价值。

同时也为日后获取IT的高端认证,从事网络相关行业,打下了坚实的基础。

二〇〇六年七月二十五日目录实验一:CONSOLE口登录3实验二:TELNET登录交换机10实验三:FTP登录交换机17实验四:交换机的基本命令使用19实验五:静态路由22实验六:RIP协议24实验七:NAT基础应用28实验八:NAT对外提供WWW和FTP服务35实验九:路由引入39实验十:利用路由器提供DHCP服务46实验十一:组播技术50实验十二:IP策略路由64实验十三:QOS技术70实验十四:QOS之端口优先级设置79实验十五:VLAN技术83实验十六:VLAN之间的路由85实验十七:交换机端口基本配置90实验十八:端口镜像100实验十九:端口汇聚103实验二十:端口限速106实验二十一:端口隔离109实验二十二:最大地址数115实验二十三:PPP协议中的CHAP和PAP验证119实验二十四:MP协议132实验二十五:HYBRID端口141实验二十六:GVRP协议148实验二十七:基本的ACL包过滤154实验二十八:高级的ACL包过滤158实验二十九:多条列表的匹配规则166实验三十:基于二层ACL的包过滤(在三层交换机上)169实验三十一:基本的ACL包过滤(在三层交换机上)173实验三十二:VPN技术178实验三十三:防火墙技术183实验三十四:使用RADIUS 协议来实现AAA190实验一:Console口登录一、理论基础在对路由器、交换机进行经管的方法中,最常见的就是通过Console口进行本地配置和经管。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

H3C simware模拟器模拟windowsxp登陆路由器

【用public—key方式实现认证】

组网图:

条件:

1.首先,simware要桥接到宿主机上的MS lookback 口上,我这里已经安装好了lookback

口,并设置IP为上图的192.168.1.56.

2.将路由器的ehternet 0/1/0交接到LOOKBACK口的方法

在cmd窗口中输入getmac -v命令,如图显示我的lookback口的传输名称为:

Tcpip_{868D7*************},就是红色框的那个部分,

然后,启动router 1

============

出现这个标志时,将滚轮划到顶端,看看它搜索到的lookback口的索引值,这个值用来router 1与windows xp的lookback口桥接

发现router1搜索到的lookback d的传输名称排在第二位,index ===2,

注,真实情况中,要自己看自己的实际索引值是多少,每个人的都不同!

然后打开router 1 的配置文件:

由于我的lookback口的索引值为2,所以我这里就填2 ,这样,router 1 再你点击启动时就会自动桥接到上边去了。

重新运行router 1 ,备用

=========================

Window xp端的准备工作。

首先下载putty软件,下载地址为:

/201112/puttyfile_0.62cn.zip

打开如图所示:

点开【puttygen.exe】,自己给自己产生一个密钥对,即公钥跟私钥

鼠标在框中滑动,

将公钥保存到C盘根目录,命名为yeshuai.pub

再以同样的步骤保存私钥,命名为yeshuai.ppk ,也保存在C盘根目录中。

打开自己的C盘,发现公钥私钥都在:

在路由器中启动FTP服务,将自己的公钥传到ROUTER1中去,

ftp server enable

local-user yeshuai

password simple yeshuai123

service-type ssh

level 3

quit

注意,如果无法设置密码,请退到用户模式:

使用format flash:格式划一下,点Y就可以了。

如图:

回到windows xp , 打开CMD ,先ping router 1的ETHERNT地址192.168.1.40 看是否通,如图:

接下来,用FTP登陆ROUTER1

将文件上传到ROUTER1中,

这样就OK了。

在服务器端查看一下

接下来服务器中所有的命令为:

1.产生服务器自己的RSA密钥对。

Public-key local create rsa 一直按Enter 就可以了

2.开启router 1的SSH服务

ssh server enable

3.设置ethernet 0/1/0的地址

Inter e0/1/0

Ip add 192.168.1.40 24

4.设置虚拟终端接口上的用户的认证模式为AAA

User—interface vty 0 4

Authenticatiion-mode schme

Protocol inbound ssh

User privilege level 3

5.将xp 上传过来的yeshuai.pub公钥文件,导入进router 1,并命名为hosta Public-key peer hosta import sshkey yeshuai.pub

5.设置SSH用户登陆认证的方式并指定公钥

Ssh user yeshuai service-type s telnet authentication-type publickey assign publickey hosta

接下来,从windows xp上的PUTTY上登陆ROUTE1

第一步:

第二步,输入自己的私钥,跟自己上传到服务器端的公钥对应

然后点击【打开】,输入用户名【yeshuai】就可以了。