网络层协议分析实验报告

网络协议分析实验报告

网络协议分析实验报告学院:班级:姓名:学号:1 实验1 基于ICMP 的MTU 测量方法实验目的1) 掌握ICMP 协议协议 2) 掌握PING 程序基本原理程序基本原理 3) 掌握socket 编程技术编程技术 4) 掌握MTU 测量算法测量算法实验任务编写一个基于ICMP 协议测量网络MTU 的程序,程序需要完成的功能:的程序,程序需要完成的功能: 1)使用目标IP 地址或域名作为参数,测量本机到目标主机经过网络的MTU ; 2)输出到目标主机经过网络的MTU 。

实验环境1)Linux 系统;系统;2)gcc 编译工具,gdb 调试工具。

调试工具。

实验步骤1. 首先仔细研读ping.c 例程,熟悉linux 下socket 原始套接字编程模式,为实验做好准备;原始套接字编程模式,为实验做好准备;2. 生成最大数据量的IP 数据报(64K ),数据部分为ICMP 格式,ICMP 报文为回送请求报文,IP 首部DF 位置为1;由发送线程发送;;由发送线程发送; 3. 如果收到报文为目标不可达报文,减少数据长度,再次发送,直到收到回送应答报文。

至此,MTU 测量完毕。

测量完毕。

实验原理ICMP:ICMP 是(Internet Control Message Protocol )Internet 控制报文协议。

它是TCP/IP 协议族的一个子协议,用于在IP 主机、路由器之间传递控制消息。

控制消息是指网络通不通、主机是否可达、路由是否可用等网络本身的消息。

这些控制消息虽然并不传输用户数据,但是对于用户数据的传递起着重要的作用。

是对于用户数据的传递起着重要的作用。

PING 程序基本原理:向网络上的另一个主机系统发送ICMP 报文,报文,如果指定系统得到了如果指定系统得到了报文,它将把报文一模一样地传回给发送者。

报文,它将把报文一模一样地传回给发送者。

MTU :是网络最大传输单元(包长度),IP 路由器必须对超过MTU 的IP 报进行分片目的主机再完成重组处理,的主机再完成重组处理,所以确定源到目的路径所以确定源到目的路径MTU 对提高传输效率是非常必要的。

网络协议分析实验报告

f、HTTP: 超文本传输协议(HTTP,HyperText Transfer Protocol)是互联网上应用最为广泛的一种网络协议。所有的WWW文件都必须遵守这个标准。设计HTTP最初的目的是为了提供一种发布和接收HTML页面的方法。

图1

2、分析数据链路层协议

(1)、在:PC1的“运行”对话框中输入命令“91.1,单击“Enter”按钮;

如下图2所示:

图2

(2)、在本机上运行wireshark截获报文,为了只截获和实验内容有关的报文,将Ethereal的Captrue Filter设置为“No Broadcast and no Multicast”;如下图3所示:

(1)在PC1 两台计算机上执行如下命令,清除ARP 缓存:

ARP –d

(2)在PC1 两台计算机上执行如下命令,查看高速缓存中的ARP 地址映射表

的内容:

ARP –a

(3)在PC1 上运行 Ethereal 截获报文,为了截获和实验内容有关的报文, Ethereal 的Captrue Filter 设置为默认方式;

答:这个帧由6 字节的目的 MAC 地址、6 字节的源 MAC 地址、2 字节的类型、 46~1500 字节的数据字段组成。缺少了7 字节的前导符、1 字节的帧首定界和4 字节的帧尾校验字段。因为7字节的前导符,其作用是用来使接收端的适配器在接受MAC帧时能迅速调整其时钟频率,使它和发送端实现位同步。1字节的帧首定界前六位的作用和前同步码一样,后两个1表示数据就要来了。还有4字节的FCS用来快速检验帧有没出现比特差错。这三部分用过后都会在适配器上被丢弃,不会提交给上一层。因此我们抓的包中没有这些信息。

网络层协议分析实验报告

1、网络层协议分析1.A 数据包捕获分析部分1.A.1、实验目的1)、了解ICMP 协议报文类型及作用。

2)、理解IP协议报文类型和格式。

3)、分析ARP 协议的报文格式,理解ARP 协议的解析过程。

1.A.2、实验内容介绍1)、ICMP协议分析实验执行ping 和tracert 命令,分别截获报文,分析截获的ICMP 报文类型和ICMP 报文格式,理解ICMP 协议的作用。

2)、IP协议分析实验使用Ping 命令在两台计算机之间发送数据报,用Wireshark 截获数据报,分析IP 数据报的格式,理解IP V4 地址的编址方法,加深对IP 协议的理解。

3)、IP 数据报分片实验我们已经从前边的实验中看到,IP 报文要交给数据链路层封装后才能发送。

理想情况下,每个IP 报文正好能放在同一个物理帧中发送。

但在实际应用中,每种网络技术所支持的最大帧长各不相同。

例如:以太网的帧中最多可容纳1500 字节的数据,这个上限被称为物理网络的最大传输单元(MTU,MaxiumTransfer Unit)。

TCP/IP 协议在发送IP 数据报文时,一般选择一个合适的初始长度。

当这个报文要从一个MTU 大的子网发送到一个MTU 小的网络时,IP 协议就把这个报文的数据部分分割成能被目的子网所容纳的较小数据分片,组成较小的报文发送。

每个较小的报文被称为一个分片(Fragment)。

每个分片都有一个IP 报文头,分片后的数据报的IP 报头和原始IP 报头除分片偏移、MF 标志位和校验字段不同外,其他都一样。

重组是分片的逆过程,分片只有到达目的主机时才进行重组。

当目的主机收到IP 报文时,根据其片偏移和标志MF 位判断其是否一个分片。

若MF 为0,片偏移为0,则表明它是一个完整的报文;否则,则表明它是一个分片。

当一个报文的全部分片都到达目的主机时,IP 就根据报头中的标识符和片偏移将它们重新组成一个完整的报文交给上层协议处理。

网络层协议分析实验报告

工程类实验报告系:系: 计算机与信息计算机与信息 专业:专业:专业: 年级:年级:年级: 09 09级 姓名:姓名: 学号:学号:学号:********* 091154048 091154048 实验课程:实验课程:实验课程: 实验室号:实验室号:__田C 513____ C 513____ 实验设备号:实验设备号:实验设备号: 48 48 48 实验时间:实验时间:实验时间: 指导教师签字:指导教师签字: 成绩:成绩:成绩:实验二 网络层协议分析一、 实验目的和要求1.执行ping ping 和和tracert tracert 命令,命令,分析截获的ICMP ICMP 报文类型和报文类型和ICMP ICMP 报文格式,报文格式,理解ICMP ICMP 协议的作用。

协议的作用。

协议的作用。

2. 2. 使用使用使用 Ping Ping Ping 命令在两台计算机之间发送数据报,命令在两台计算机之间发送数据报,用Wireshark Wireshark 截获数据报,截获数据报,分析IP IP 数据报的格式,加深对数据报的格式,加深对IP IP 协议的理解。

协议的理解。

协议的理解。

3. 3. 使用使用Ping Ping 命令在两台计算机之间发送大于命令在两台计算机之间发送大于MTU MTU 的数据报,的数据报,验证分片过程,加深对IP IP 协议的理解。

协议的理解。

协议的理解。

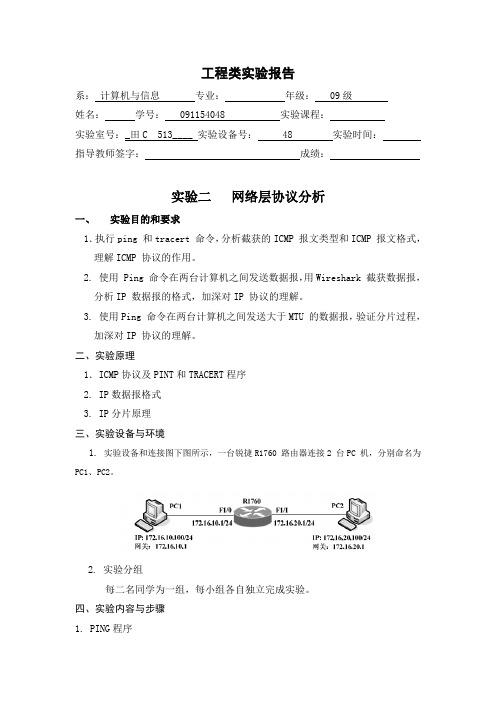

二、实验原理1.ICMP 协议及PINT 和TRACERT 程序程序 2. IP 数据报格式数据报格式 3. IP 分片原理分片原理 三、实验设备与环境1. 实验设备和连接图下图所示,一台锐捷R1760 R1760 路由器连接路由器连接2 2 台台PC PC 机,分别命名为机,分别命名为机,分别命名为PC1PC1、、PC2PC2。

2. 2. 实验分组实验分组实验分组每二名同学为一组,每小组各自独立完成实验。

每二名同学为一组,每小组各自独立完成实验。

协议分析实验报告

协议分析实验报告协议分析实验报告引言:协议是计算机网络中实现通信的基础,各种协议的设计与实现直接影响着网络的性能和安全性。

为了深入了解协议的工作原理和性能特点,我们进行了一系列协议分析实验。

本报告将对我们的实验过程和结果进行详细介绍,并对协议分析的重要性进行探讨。

实验一:TCP协议分析我们首先选择了TCP协议作为实验对象,TCP协议是一种可靠的传输协议,在互联网中被广泛应用。

我们通过Wireshark工具对TCP协议的数据包进行抓取和分析。

通过观察数据包的头部信息,我们可以了解到TCP协议的各个字段的含义和作用。

同时,我们还分析了TCP协议的连接建立过程、数据传输过程以及连接释放过程,以便更好地理解TCP协议的工作原理。

实验二:UDP协议分析接着,我们选择了UDP协议进行分析。

与TCP协议不同,UDP协议是一种无连接的传输协议,在一些实时性要求较高的应用中被广泛使用。

我们通过对UDP协议的数据包进行抓取和分析,了解了UDP协议的头部格式和特点。

同时,我们还研究了UDP协议的优缺点,以及与TCP协议相比的适用场景。

实验三:HTTP协议分析HTTP协议是万维网中最为重要的协议之一,它负责在客户端和服务器之间传输超文本文档。

我们通过对HTTP协议的数据包进行抓取和分析,了解了HTTP协议的请求和响应的格式,以及常见的状态码的含义。

同时,我们还分析了HTTP协议的特点和应用场景,以便更好地理解和使用HTTP协议。

实验四:DNS协议分析DNS协议是域名解析系统中的重要组成部分,负责将域名转换为IP地址。

我们通过对DNS协议的数据包进行抓取和分析,了解了DNS协议的查询和响应的格式,以及常见的域名解析过程。

同时,我们还研究了DNS协议的安全性问题,以及一些常见的DNS攻击方式和防范措施。

实验五:SSL/TLS协议分析SSL/TLS协议是一种用于保护网络通信安全的协议,广泛应用于电子商务、在线支付等场景。

我们通过对SSL/TLS协议的数据包进行抓取和分析,了解了SSL/TLS协议的握手过程、密钥交换过程以及数据传输过程。

网络层协议实验报告(3篇)

第1篇一、实验目的1. 理解网络层协议的基本概念和作用;2. 掌握IP协议、ARP协议和RIP协议的基本原理和配置方法;3. 通过实验验证网络层协议在实际网络中的应用。

二、实验环境1. 实验设备:一台安装有Cisco Packet Tracer软件的PC机;2. 实验软件:Cisco Packet Tracer 7.3.1模拟器;3. 实验拓扑:实验拓扑结构如图1所示,包括三台路由器(R1、R2、R3)和三台主机(H1、H2、H3)。

图1 实验拓扑结构图三、实验内容1. IP协议分析实验(1)实验目的:了解IP协议的基本原理和配置方法。

(2)实验步骤:① 在R1、R2、R3上配置IP地址、子网掩码和默认网关;② 在H1、H2、H3上配置IP地址、子网掩码和默认网关;③ 使用Ping命令测试H1与H2、H3之间的连通性;④ 分析实验结果,验证IP协议在网络层的作用。

(3)实验结果与分析:通过实验,验证了IP协议在网络层中实现数据包的传输和路由功能。

当H1与H2、H3之间进行通信时,数据包会按照IP地址进行路由,最终到达目标主机。

2. ARP协议分析实验(1)实验目的:了解ARP协议的基本原理和配置方法。

(2)实验步骤:① 在R1、R2、R3上配置IP地址、子网掩码和默认网关;② 在H1、H2、H3上配置IP地址、子网掩码和默认网关;③ 在H1上配置MAC地址与IP地址的静态映射;④ 使用Ping命令测试H1与H2、H3之间的连通性;⑤ 分析实验结果,验证ARP协议在网络层的作用。

(3)实验结果与分析:通过实验,验证了ARP协议在网络层中实现IP地址与MAC地址的映射功能。

当H1与H2、H3之间进行通信时,数据包会通过ARP协议获取目标主机的MAC地址,从而实现数据包的传输。

3. RIP协议分析实验(1)实验目的:了解RIP协议的基本原理和配置方法。

(2)实验步骤:① 在R1、R2、R3上配置IP地址、子网掩码和默认网关;② 在R1、R2、R3上配置RIP协议,使其相互通告路由信息;③ 在H1、H2、H3上配置IP地址、子网掩码和默认网关;④ 使用Ping命令测试H1与H2、H3之间的连通性;⑤ 分析实验结果,验证RIP协议在网络层的作用。

计算机网络实验五网络层协议分析实验报告

南昌航空大学实验报告年月日课程名称:计算机网络与通信实验名称:网络层协议分析班级:学生姓名:邓佳威学号: 2212893107 指导教师评定:签名:一、实验目的分析ARP协议报文首部格式及其解析过程;分析ICMP报文格式和协议内容并了解其应用;分析IP报文格式、IP地址的分类和IP层的路由功能;分析TCP/IP协议中网络层的分片过程。

二、实验内容(一)ARP协议分析1.实验原理(1)ARP协议ARP(address resolution protocol)是地址解析协议的简称,在实际通信中,物理网络使用硬件地址进行报文传输,IP地址不能被物理网络所识别。

所以必须建立两种地址的映射关系,这一过程称为地址解析。

用于将IP地址解析成硬件地址的协议就被称为地址解析协议(ARP协议)。

ARP是动态协议,就是说这个过程是自动完成的。

在每台使用ARP的主机中,都保留了一个专用的内存区(称为缓存),存放最近的IP地址与硬件地址的对应关系。

一旦收到ARP应答,主机就将获得的IP地址和硬件地址的对应关系存到缓存中。

当发送报文时,首先去缓存中查找相应的项,如果找到相应项后,遍将报文直接发送出去;如果找不到,在利用ARP进行解析。

ARP缓存信息在一定时间内有效,过期不更新就会被删除。

(2)同一网段的ARP解析过程处在同一网段或不同网段的主机进行通信时,利用ARP协议进行地址解析的过程不同。

在同一网段内通信时,如果在ARP缓存中查找不到对方主机的硬件地址,则源主机直接发送ARP 请求报文,目的主机对此请求报文作出应答即可。

(3)不同网段的ARP解析过程位于不同网段的主机进行通信时,源主机只需将报文发送给它的默认网关,即只需查找或解析自己的默认网关地址即可。

(二)ICMP协议分析1.实验原理(1)ICMP协议ICMP(internet control message protocol)是因特网控制报文协议[RFC792]的缩写,是因特网的标准协议。

网络协议分析实验报告

实验报告网络协议分析一实验目的意义:掌握路由器的工作原理以及路由表的使用,理解互联网的工作机理二实验内容:1.阅读路由器差评的技术资料,观察路由器的外观结构,认识路由器的产品外形、产品名称、产品型号、接口布局、接口类型、接口名称、接口标准、内存大小等;2、路由器配置模式及其转换3、一些常用的配置命令和状态查询命令4、配置路由器接口的IP地址5、配置路由器静态路由三实验要求用华为模拟器。

四实验原理路由器是工作在IP协议网络层实现子网之间转发数据的设备。

路由器内部可以划分为控制平面和数据通道。

在控制平面上路由协议可以有不同的类型。

路由器通过路由协议交换网络的拓扑结构信息依照拓扑结构动态生成路由表。

在数据通道上转发引擎从输入线路接收I包后分析与修改包头使用转发表查找输出端口把数据交换到输出线路上. 路由表,指的是路由器或者其他互联网网络设备上存储的表,该表中存有到达特定网络终端的路径,在某些情况下,还有一些与这些路径相关的度量.五实验步骤(1)配置路由器1、配置路由器名字RouterA>enablen!; 进入特权模式RouterA # configure t; 进入配置模式Enter configuration commands, one per line.End with CNTL/Z. RouterA (config) #hostname Router1!; 配置路由器名称为“Router1”Router1(config)#^Z; 返回特权模式% SYS-5-CONFIG_I: Configured from console by consoleRouter1#2、设置、更改与清除路由器密码RouterA>enablen!; 进入特权模式RouterA # configure t; 进入配置模式Enter configuration commands, one per line.End with CNTL/Z. Router1(config)#enable secret abcd; 将Router1的密码设成abcdRouter1(config)#^Z; 返回特权模式% SYS-5-CONFIG_I: Configured from console by consoleRouter1#copy run start; 将配置信息保存到NVRAM Building configurtio...[OK]Router1#|3、配置以太口(config)#interface e0router(config-if)#ip address 192.16.5.105 255.255.255.0 router(config-if)# no shut 启动s0口router(config-if)# exit 回到配置模式router(config)-#4、配置同步口router(config-#interface s0在router的路由器上配置同步串行口0router(config-if)#ip address 192.16.5.105 255.255.255.0 将s0口的IP地址配置为192.16.5.105,子网掩码为255.255.255.0 router(config-if)#encapsu lation ppp 给串行口封装协议的命令为ppprouter(config-if)#encapsulation x.25router# show controllers serial0; 查看串口0是DTE或ECE router(config-if)# clock rate 56000 将s0口的时钟频率指定为56000Hzrouter(config-if)# bandwidth 56 带宽为56kHzrouter(config-if)# no shut 启动串行口router(config-if)#exitrouter(config)#5、配置静态路由表router(config)# ip route 192.16.6.105 255.255.255.0router(config)# ip route 192.16.7.105 255.255.255.0 router(config)# Ctrl+Zrouter# copy run start6、测试路由器工作正确性的PING命令7、将配置数据保存到NVRAM中8、删除路由器NVRAM中全部配置数据的命令(2)路由表的使用CMD命令:route子命令1:route print 查看路由表子命令2:route add 添加静态路由子命令3:route delete 删除静态路由查看使用子命令1结果如下图可以看出路由表由以下几部分组成:网络地址、网络掩码、网关地址、跃点数,这里我们主要关心网络地址和网关地址,是指本机访问的目标IP时使用的网关(也就是网卡),因此我们需要配置XXX地址使用XXX网关即可达到我们的目的。

典型协议分析实验报告(3篇)

第1篇一、实验目的1. 理解网络协议的基本概念和分类;2. 掌握Wireshark工具的使用方法,通过抓包分析网络协议数据包;3. 熟悉典型网络协议(如TCP/IP、HTTP、HTTPS等)的格式和特点;4. 分析典型网络协议在实际应用中可能存在的问题,并提出相应的解决方案。

二、实验环境1. 操作系统:Windows 102. 网络设备:路由器、交换机、计算机3. 软件工具:Wireshark 3.6.3三、实验内容1. Wireshark软件安装与配置2. 抓取HTTP协议数据包3. 分析HTTP协议数据包4. 抓取HTTPS协议数据包5. 分析HTTPS协议数据包6. 分析TCP协议数据包7. 分析UDP协议数据包四、实验步骤1. Wireshark软件安装与配置(1)下载Wireshark软件:从官方网站下载最新版本的Wireshark软件。

(2)安装Wireshark软件:双击下载的安装包,按照提示完成安装。

(3)配置Wireshark软件:打开Wireshark软件,选择“捕获”菜单下的“接口”,选择要抓取数据包的网络接口。

2. 抓取HTTP协议数据包(1)访问网页:在浏览器中输入一个网页地址,如。

(2)启动Wireshark抓包:在Wireshark中选择“捕获”菜单下的“开始”。

(3)观察HTTP协议数据包:在Wireshark的“显示过滤器”中输入“http”,查看抓取到的HTTP协议数据包。

3. 分析HTTP协议数据包(1)数据包结构:分析HTTP协议数据包的各个字段,如请求行、响应行、头部、主体等。

(2)请求与响应:观察HTTP请求与响应之间的关系,了解HTTP协议的工作流程。

4. 抓取HTTPS协议数据包(1)访问HTTPS网页:在浏览器中输入一个HTTPS网页地址,如https://。

(2)启动Wireshark抓包:在Wireshark中选择“捕获”菜单下的“开始”。

(3)观察HTTPS协议数据包:在Wireshark的“显示过滤器”中输入“ssl”,查看抓取到的HTTPS协议数据包。

网络解析协议实验报告(3篇)

第1篇一、实验目的1. 理解网络解析协议的基本概念和工作原理。

2. 掌握DNS、ARP等网络解析协议的报文格式和报文分析。

3. 学会使用抓包工具分析网络解析协议的报文传输过程。

4. 提高网络故障排查能力。

二、实验环境1. 硬件设备:PC机、网线、路由器。

2. 软件环境:Wireshark抓包软件、网络解析协议实验平台。

三、实验内容1. DNS协议分析(1)实验目的:了解DNS协议的工作原理,掌握DNS报文格式。

(2)实验步骤:① 在实验平台上配置好DNS服务器和客户端。

② 使用nslookup命令进行域名解析,并观察DNS服务器返回的结果。

③ 使用Wireshark抓包工具,捕获DNS查询和响应报文。

④ 分析DNS查询和响应报文的格式,包括报文类型、报文长度、域名、IP地址等信息。

2. ARP协议分析(1)实验目的:了解ARP协议的工作原理,掌握ARP报文格式。

(2)实验步骤:① 在实验平台上配置好主机A和主机B。

② 在主机A上使用ping命令ping主机B的IP地址,观察ARP请求和响应报文。

③ 使用Wireshark抓包工具,捕获ARP请求和响应报文。

④分析ARP请求和响应报文的格式,包括硬件类型、协议类型、硬件地址、协议地址等信息。

3. IP协议分析(1)实验目的:了解IP协议的工作原理,掌握IP数据报格式。

(2)实验步骤:① 在实验平台上配置好主机A和主机B。

② 在主机A上使用ping命令ping主机B的IP地址,观察IP数据报传输过程。

③ 使用Wireshark抓包工具,捕获IP数据报。

④ 分析IP数据报的格式,包括版本、头部长度、服务类型、总长度、生存时间、头部校验和、源IP地址、目的IP地址等信息。

四、实验结果与分析1. DNS协议分析结果:通过实验,我们了解到DNS协议在域名解析过程中的作用,以及DNS查询和响应报文的格式。

DNS协议通过查询和响应报文,实现域名到IP地址的转换,从而实现网络设备之间的通信。

网络层协议分析实验报告_11300240047

网络层协议分析实验报告11300240047马会心1 实验目的用Wireshark捕获IP数据报的分组,了解IP中分片和重组的原理,分析IP数据报的格式。

同时掌握网络探测的两个常用命令:Ping和tracert,通过观察Ping 和tracert的跟踪来理解它们如何依赖于ICMP。

2 实验环境Windows 7 Service Pack1Wireshark Version 1.10.2PCATTCP3 实验内容3.1 IP数据包的分片和重组本节中的实验数据通过使用PCATTCP在机房的两台电脑间进行UDP数据传输而得到,用于体现IP数据包的分片传输现象。

相关的数据包文件为同一文件夹下的ip.pcapng。

对于引用到的报文段,文中均给出了其在整个数据包文件中的编号,以便于查找对照。

发送结束后,发送端的命令行信息如下图所示。

在本节的实验过程中,还出现了一点小小的意外。

我原本在Wireshark抓包中只筛选出了5001端口的数据包,但这样得到的IP数据包不全,后来才注意到端口这一概念在运输层上面才有意义,而IP数据包本身没有所属的端口,所以直接以此进行筛选会出现问题。

最后我在抓包时没有设置筛选功能,因此会有部分无关数据混杂其间。

3.1.1 观察分析片偏移量字段和标志字段IP数据包的片偏移量(Fragment offset)在Wireshark的信息栏中就有显示。

以第一个UDP报文段为例,我们可以看到它被拆分成了4个部分(No.31-34),其数据包的信息如下图。

这里信息栏中给出的off值就是IP分组中的片偏移量,ID值就是IP分组中的分组编号。

另外,对于前3个数据包,Wireshark还给出了它们与No.34数据包的相关性。

以最上面的No.31数据包为例,我们看到它的IP首部信息如下。

可见其中的Fragment offset与Identification值与信息栏中给出的一致。

对于No.34数据包,Wireshark标识为UDP数据,因此没有在信息栏中给出偏移量。

网络协议分析实验报告

网络协议分析实验报告一、实验目的本次实验旨在通过网络协议分析,深入了解常见的网络协议的工作原理和通信过程,加深对于网络通信的理解。

二、实验环境本次实验使用了Wireshark网络协议分析工具,实验环境为Windows 系统。

三、实验步骤1. 安装Wireshark2.抓包启动Wireshark,选择需要抓包的网络接口,开始进行抓包。

在抓包过程中,可以选择过滤器,只捕获特定协议或特定IP地址的数据包。

3.分析数据包通过Wireshark显示的数据包列表,可以查看抓取的所有数据包,每个数据包都包含了详细的协议信息。

可以通过点击数据包,查看每个数据包的详细信息,包括源IP地址、目标IP地址、协议类型等。

四、实验结果通过抓包和分析数据包,我们发现了一些有趣的结果。

1.ARP协议ARP(Address Resolution Protocol)是用于将IP地址解析为MAC地址的协议。

在数据包中,可以看到ARP请求(ARP Request)和ARP响应(ARP Reply)的过程。

当发送方需要向目标发送数据包时,会发送ARP请求来获取目标的MAC地址,然后通过ARP响应获取到目标的MAC地址,从而进行通信。

2.HTTP协议HTTP(Hypertext Transfer Protocol)是Web开发中常用的协议。

在数据包中,可以看到HTTP请求(HTTP Request)和HTTP响应(HTTP Response)的过程。

通过分析HTTP的请求和响应,我们可以看到客户端发送了HTTP请求报文,包括请求的URL、请求的方法(GET、POST等)、请求头部和请求体等信息。

服务器收到请求后,发送HTTP响应,包括响应的状态码、响应头部和响应体等信息。

3.DNS协议DNS(Domain Name System)是用于将域名解析为IP地址的协议。

在数据包中,可以看到DNS请求(DNS Query)和DNS响应(DNS Response)的过程。

网络层协议分析实验报告

工程类实验报告系:计算机与信息专业:年级: 09级姓名:学号: 091154048 实验课程:实验室号:_田C 513____ 实验设备号: 48 实验时间:指导教师签字:成绩:实验二网络层协议分析一、实验目的和要求1.执行ping 和tracert 命令,分析截获的ICMP 报文类型和ICMP 报文格式,理解ICMP 协议的作用。

2. 使用 Ping 命令在两台计算机之间发送数据报,用Wireshark 截获数据报,分析IP 数据报的格式,加深对IP 协议的理解。

3. 使用Ping 命令在两台计算机之间发送大于MTU 的数据报,验证分片过程,加深对IP 协议的理解。

二、实验原理1.ICMP协议及PINT和TRACERT程序2. IP数据报格式3. IP分片原理三、实验设备与环境1. 实验设备和连接图下图所示,一台锐捷R1760 路由器连接2 台PC 机,分别命名为PC1、PC2。

2. 实验分组每二名同学为一组,每小组各自独立完成实验。

四、实验内容与步骤1. PING程序步骤 1:按照如图 4-4 所示连接好设备;步骤 2:完成路由器和 PC1、PC2 的相关配置;(编者注:实验室中任何一台 PC 都可以作为模型中的 PC1。

PC2 用另一网段机器代替即可。

)路由器的配置参考如下:router#configure terminalrouter(config)#interface fastEthernet 1/0router(config-if)#ip address 192.168.1.1 255.255.255.0router(config-if)#no shutdownrouter(config-if)#interface fastEthernet 1/1router(config-if)#ip address 192.168.1.100 255.255.255.0router(config-if)#no shutdown步骤 3:分别在 PC1 和 PC2 上运行 Wireshark,开始截获报文,为了只截获和实验内容有关的报文,将 Wireshark 的 Captrue Filter 设置为“ No Broadcast and no” ;步骤 4:在 PC1 上以 PC2 为目标主机,在命令行窗口执行 Ping 命令;请写出执行的命令:Ping 192.168.1.100步骤 5:停止截获报文,将截获的结果保存为 ICMP-1-学号.pcap,分析截获的结果,回答下列问题:1)您截获几个 ICMP 报文?分别属于那种类型?答:截获了8个ICMP报文,其中有4个为请求报文,另外4个为回复报文。

网络协议分析实验报告

网络协议分析实验报告一、实验目的本实验旨在通过对网络协议的分析,加深对计算机网络通信的原理和机制的理解,提高网络安全意识和分析能力。

二、实验环境1. 实验平台:Wireshark2. 实验设备:笔记本电脑、路由器三、实验内容1. 抓包分析TCP协议数据包在实验过程中,我们首先通过Wireshark工具进行抓包,然后选择一个TCP协议的数据包进行分析。

通过分析数据包的各个字段,我们可以了解数据包的结构和传输过程,进一步理解TCP协议的工作原理。

2. 分析UDP协议数据包接着,我们选择了一个UDP协议的数据包进行分析。

UDP与TCP不同,是一种无连接的传输协议,具有数据传输快速、效率高的特点。

通过分析UDP数据包,我们可以看到其简单的数据包头格式和传输方式,了解UDP协议与TCP协议的区别和适用场景。

3. 检测网络攻击在实验中,我们还模拟了一些网络攻击行为,如ARP欺骗、SYN 洪水攻击等,通过Wireshark工具抓取攻击数据包,并分析攻击过程和特征。

这有助于我们了解网络安全威胁的种类和形式,提高网络安全防护意识。

四、实验结果通过分析TCP、UDP协议数据包和网络攻击数据包,我们深入了解了网络协议的工作原理和通信机制。

实验结果表明,Wireshark工具是一款强大的网络分析工具,可以帮助我们深入研究网络通信过程,提高网络攻击检测和防护能力。

五、实验总结通过本次实验,我们不仅对网络协议有了更深入的了解,而且增强了网络安全意识和分析能力。

在今后的学习和工作中,我们将继续深入研究网络协议,不断提升自己在网络领域的技术水平,为网络通信的安全和稳定贡献自己的力量。

六、实验感想本次网络协议分析实验让我们受益匪浅,通过亲自动手抓包分析和检测网络攻击,我们对计算机网络的运行机制和安全防护有了更清晰的认识。

希望通过不断努力和学习,我们能在网络领域取得更大的成就,为网络安全做出更大的贡献。

七、参考文献暂无。

以上为网络协议分析实验报告,感谢您的阅读。

网络协议分析实验报告

网络协议分析实验报告网络协议分析实验报告引言:随着互联网的快速发展,网络协议成为了信息传输的重要基础。

网络协议的设计和实现对于保障网络安全和提高网络性能起着至关重要的作用。

本实验旨在通过对几种常见的网络协议进行分析,深入了解网络协议的工作原理和应用场景。

一、TCP/IP协议TCP/IP协议是当前互联网上使用最广泛的协议之一。

它是一个分层的协议栈,包括物理层、数据链路层、网络层和传输层。

其中,传输层的TCP协议和UDP 协议是最为重要的。

TCP协议提供可靠的、面向连接的数据传输服务,而UDP 协议则提供无连接的、不可靠的数据传输服务。

我们通过Wireshark工具对TCP/IP协议进行了抓包分析。

在抓包过程中,我们观察到TCP协议使用三次握手建立连接,并通过序列号和确认号来保证数据的可靠传输。

UDP协议则没有连接建立的过程,可以直接发送数据。

通过对抓包结果的分析,我们发现TCP协议适用于对数据传输可靠性要求较高的场景,而UDP协议适用于对实时性要求较高的场景。

二、HTTP协议HTTP协议是应用层的协议,用于在客户端和服务器之间传输超文本。

它是一个无状态的协议,每次请求和响应都是独立的。

我们通过使用浏览器访问一个网页的过程,对HTTP协议进行了分析。

在抓包结果中,我们观察到HTTP协议的请求和响应分为多个字段,包括请求行、请求头、请求体、响应行、响应头和响应体。

通过分析请求头中的User-Agent字段,我们可以了解到客户端的信息,通过响应头中的Content-Type字段,我们可以了解到服务器返回的数据类型。

通过对HTTP协议的分析,我们可以更好地理解网页的加载过程,以及优化网页性能的方法。

三、DNS协议DNS协议是用于将域名解析为IP地址的协议。

在我们访问一个网站时,浏览器首先会向DNS服务器发送一个DNS查询请求,获取目标网站的IP地址。

我们通过Wireshark工具对DNS协议进行了抓包分析。

网络层实验报告心得(3篇)

第1篇一、实验背景随着互联网技术的飞速发展,计算机网络已经成为我们日常生活和工作中不可或缺的一部分。

网络层作为计算机网络的核心层,负责数据包的传输、路由和寻址等功能。

为了更好地理解和掌握网络层相关知识,我们进行了网络层实验,通过实际操作来加深对网络层协议和工作原理的认识。

二、实验目的1. 熟悉网络层协议,如IP、ICMP、ARP等;2. 掌握网络层设备的工作原理,如路由器、交换机等;3. 理解网络层协议在实际网络环境中的应用,如路由选择、数据包转发等;4. 提高动手能力和问题解决能力。

三、实验内容本次实验主要包括以下内容:1. IP协议分析:通过抓包工具Wireshark分析IP数据报格式,了解IP协议的基本功能和报文结构;2. ICMP协议分析:分析ICMP报文类型和格式,理解ICMP协议在网络诊断中的作用;3. ARP协议分析:分析ARP报文类型和格式,理解ARP协议在地址解析过程中的作用;4. 路由协议分析:学习静态路由和动态路由的配置方法,理解路由选择算法;5. NAT协议分析:分析NAT技术原理,理解NAT在网络安全和地址转换中的作用。

四、实验心得1. 理论与实践相结合:通过本次实验,我深刻体会到理论与实践相结合的重要性。

在实验过程中,我对网络层协议和工作原理有了更加直观的认识,同时也锻炼了自己的动手能力和问题解决能力。

2. 网络层协议的复杂性:网络层协议种类繁多,功能复杂。

在实验过程中,我意识到要全面掌握网络层协议,需要不断学习和积累经验。

3. 路由选择算法的重要性:路由选择算法是网络层协议的核心内容之一。

通过实验,我了解了不同路由选择算法的原理和特点,如距离向量算法、链路状态算法等。

4. NAT技术在网络安全中的应用:NAT技术可以有效防止外部攻击,提高网络安全。

在实验过程中,我学习了NAT技术的原理和配置方法,为今后在实际工作中应用NAT技术奠定了基础。

5. 团队协作与沟通:本次实验需要分组进行,成员之间需要密切配合。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

1、网络层协议分析

1.A 数据包捕获分析部分

1.A.1、实验目的

1)、了解ICMP 协议报文类型及作用。

2)、理解IP协议报文类型和格式。

3)、分析ARP 协议的报文格式,理解ARP 协议的解析过程。

1.A.2、实验内容介绍

1)、ICMP协议分析实验

执行ping 和tracert 命令,分别截获报文,分析截获的ICMP 报文类型和ICMP 报文格式,理解ICMP 协议的作用。

2)、IP协议分析实验

使用Ping 命令在两台计算机之间发送数据报,用Wireshark 截获数据报,分析IP 数据报的格式,理解IP V4 地址的编址方法,加深对IP 协议的理解。

3)、IP 数据报分片实验

我们已经从前边的实验中看到,IP 报文要交给数据链路层封装后才能发送。

理想情况下,每个IP 报文正好能放在同一个物理帧中发送。

但在实际应用中,每种网络技术所支持的最大帧长各不相同。

例如:以太网的帧中最多可容纳1500 字节的数据,这个上限被称为物理网络的最大传输单元(MTU,MaxiumTransfer Unit)。

TCP/IP 协议在发送IP 数据报文时,一般选择一个合适的初始长度。

当这个报文要从一个MTU 大的子网发送到一个MTU 小的网络时,IP 协议就把这个报文的数据部分分割成能被目的子网所容纳的较小数据分片,组成较小的报文发送。

每个较小的报文被称为一个分片(Fragment)。

每个分片都有一个IP 报文头,分片后的数据报的IP 报头和原始IP 报头除分片偏移、MF 标志位和校验字段不同外,其他都一样。

重组是分片的逆过程,分片只有到达目的主机时才进行重组。

当目的主机收到IP 报文时,根据其片偏移和标志MF 位判断其是否一个分片。

若MF 为0,片偏移为0,则表明它是一个完整的报文;否则,则表明它是一个分片。

当一个报文的全部分片都到达目的主机时,IP 就根据报头中的标识符和片偏移将它们重新组成一个完整的报文交给上层协议处理。

4)、ARP协议分析实验

本次实验使用的Windows自带的Arp命令,提供了显示和修改地址解析协议所使用的地址映射表的功能。

Arp 命令的格式要求如下:

ARP -s inet_addr eth_addr [if_addr]

ARP -d inet_addr [if_addr]

ARP -a [inet_addr] [-N if_addr]

其中:

-s:在ARP 缓存中添加表项:将IP 地址inet_addr 和物理地址ether_addr 关联,物理地址由以连字符分隔的 6 个十六进制数给定,使用点分十进制标记指定IP 地址,添加项是永久性的;

-d:删除由inet_addr 指定的表项;

-a:显示当前ARP 表,如果指定了inet_addr 则只显示指定计算机的IP 和物理地址;

inet_addr:以点分十进制标记指定IP 地址;

-N:显示由if_addr 指定的ARP 表项;

if_addr:指定需要选择或修改其地址映射表接口的IP 地址;

ether_addr:指定物理地址;

1.A.3、实验步骤

1)、ICMP协议分析

步骤1:分别在PC1 和PC2 上运行Wireshark,开始截获报文,为了只截获和实验内容有关的报文,将Wireshark 的Captrue Filter 设置为“No Broadcast and no Multicast”;步骤2:在PC1 以PC2 为目标主机,在命令行窗口执行Ping 命令;请写出执行的命令:[ping 192.168.3.183 ]

步骤3:停止截获报文,将截获的结果保存为“ICMP-1-学号”,分析截获的结果,回答下列问题:

1)您截获几个ICMP 报文?分别属于那种类型?

答:66个33个请求报文33个回复报文

2)分析截获的ICMP 报文,查看表1.A.1 中要求的字段值,填入表中。

实验捕获的报文数据截图:

报文16

报文17

报文x

报文x+1

分析在上表中哪个字段保证了回送请求报文和回送应答报文的一一对应,仔细体会Ping 命令的作用。

如何保证请求报文和应答报文时一一对应的?

答:序号保证了请求报文和回复报文的一一对应。

Ping可以检验网络能否想通。

步骤4:在PC1 上运行Wireshark 开始截获报文;

步骤5:在PC1上执行Tracert命令,向一个本网络中不存在的主机发送数据报,如:Tracert ;

步骤6:停止截获报文,将截获的结果保存为“ICMP-2-学号”,分析截获的报文,回答下列问题:

截获了报文中哪几种ICMP 报文?其类型码和代码各为多少?

答:两种请求报文和回复报文。

目标主机不可达Type: 3 (Destination unreachable) Code: 1 (Host unreachable)

在截获的报文中,超时报告报文的源地址是多少?这个源地址指定设备和PC1 有何关系?

答:192.168.3.3 这个地址是PC1 的网关地址。

通过对两次截获的ICMP 报文进行综合分析,仔细体会ICMP 协议在网络中的作用。

答:ICMP报文有两种:差错报告报文和询问报文。

其中差错报告报文用来报告差错类型,询问报文用与寻找目标主机应用有ping、tracert,时间戳可以用来计算RTT时间。

2)、IP协议分析

步骤1:截获PC1 上ping PC2 的报文,结果保存为“IP-学号”;

步骤4:取序号为学号的数据报,分析IP 协议的报文格式,完成下列各题:-

1)分析IP 数据报头的格式,完成表5.2;

实验捕获的报文数据截图(突出显示分析的报文):

1)查看该数据报的源IP 地址和目的IP 地址,他们分别是哪类地址?体会IP 地址的编址方法。

答:均为C类地址。

1--126为A类地址,128-191为B类地址,192---223为C类地址。

3)、IP数据报分片实验

步骤1:在PC1、PC2 两台计算机上运行Wireshark,为了只截获和实验有关的数据报,设置Wireshark 的截获条件为对方主机的IP 地址,开始截获报文;

步骤2:在PC1 上执行如下Ping 命令,向主机PC2 发送4500B 的数据报文:Ping –l 4500 –n 6 PC2的IP地址

步骤3:停止截获报文,分析截获的报文,回答下列问题:

1)以太网的MTU 是多少?

答:1500,以太网中规定MTU为1500B

2)对截获的报文分析,将属于同一ICMP 请求报文的分片找出来,主机PC1 向主机PC2发送的ICMP 请求报文分成了几个分片?

答:4个

3)若要让主机PC1向主机PC2发送的数据分为3 个分片,则Ping 命令中的报文长度应为多大?为什么?

答:1480*3=4440B,因为MTU为1500,要使报文最长,则其首部应最小即20字节,故报文长度最长为1480*3=4440

4)将第二个ICMP 请求报文的分片信息填入表5.3:

4)、ARP协议分析实验

步骤1:在PC1、PC2 两台计算机上执行如下命令,清除ARP 缓存:

答:ARP -d

步骤2:在PC1、PC2 两台计算机上执行如下命令,查看高速缓存中的ARP 地址映射表的内容:

答:ARP -a

步骤3:在PC1 和PC2 上运行Wireshark 截获报文,为了截获和实验内容有关的报文,Wireshark 的Captrue Filter 设置为默认方式;

步骤4:在主机PC1 上执行Ping 命令向PC2 发送数据报;

步骤5:执行完毕,保存截获的报文并命名为“ARP-1-学号”;

步骤6:在PC1、PC2 两台计算机上再次执行ARP –a 命令,查看高速缓存中的ARP 地址映射表的内容:

1)这次看到的内容和步骤2的内容相同吗?结合两次看到的结果,理解ARP 高速缓存的作用。

答:内容结果不相同。

ARP高速缓存是动态的,每当发送一个指定地点的数据报且高速缓存中不存在当前项目时,ARP便会自动添加该项目。

计算机进行路由选择时首先在ARP 高速缓存中查找,如果没有找到,再通过广播请求消息来查找。

步骤7:重复步骤4—5,将此结果保存为“ARP-2-学号”;

步骤8:打开arp-1-学号,完成以下各题:

1))在截获的报文中由几个ARP 报文?在以太帧中,ARP 协议类型的代码值是什么?

答:4个,在以太帧中,ARP 协议类型的代码值是IP(0x0800)

a)分析arp-1 中ARP 报文的结构,完成表5.4。

1.B 编程构造IP数据包部分

使用C语言构造IP数据包程序。

4。