数据库安全评估检查表SQLServer模板

数据库安全评估检查表SQLServer样本

SQL Server安全检查流程

1.

编号规则:设备类型_客户名称_部门名称_数字编号。

设备类型(SV-服务器;PC-终端;FW-防火墙,RO-路由器,SW-互换机);

客户名称(拼音缩写);

部门名称(拼音缩写);

数字编号使用三位数字顺序号。

2.

主机信息表

设备名称

设备编号

设备位置

正式域名/主机名

外部IP地址

内部IP地址

网关

域名服务器

操作系统

版本号

中央解决器

内存

外部存储设备

名称

应用服务及版本状况

其她信息

3.

3.1.

编号:

SQL-01001

名称:

获取版本号与启动方略

阐明:

获取SQL Server版本号与启动方略

检查办法:

开始菜单->程序->Microsoft SQL Server->公司管理器->控制台目录->Microsoft SQL Servers->SQL Server组,在要查看服务器上右键查看“属性”->“常规”

3.3.

编号:

SQL-03001

名称:

获取SQL Server系统中账号

阐明:

获取当前SQL Server系统中所有顾客信息

检查办法:

开始菜单->程序->Microsoft SQL Server->SQL查询分析器,登录后在查询中输入:

use master

Select name,password

from syslogins

检查风险(对系统影响,请详细描述):

无

检查成果:

SQL Server巡检报告-模板

SQL Server巡检报告XXXX系统集成服务有限公司密级:保密XX省XX公司SQL Server数据库系统巡检报告XXXX系统集成服务有限公司2016年02月第1章. 文档控制 3第2章. 巡检目的 4第3章. 系统基本信息巡检 4第4章. 操作系统环境巡检 5第5章. 数据库性能巡检 6第6章. 数据库维护巡检 11第7章. 总结及建议 12第1章. 文档控制第2章.巡检目的A. 监控数据库的当前运行状况,确保数据库稳定运行。

B. 监控数据库的备份或容灾或集群状况,减少问题发生时的风险和责任。

C. 尽可能减少紧急故障发生频率。

D. 尽早发现系统存在的潜在问题,使可能的故障消除在萌芽状态。

E. 提出相应的合理改进建议。

第3章. 系统基本信息巡检SQL SERVER 2005是微软出品的数据库产品,以其卓越的性能和高超的稳定性在目前的企业应用中占据着重要地位。

此次SQL Server维保保障SQL数据库系统的稳定工作的重要措施,在此感谢在巡检过程中给予我们帮助和支持的客户方员工。

A. 机器名称:UfidaB. 硬件配置:Intel(R) CPU E5-2630 2.3GHz(2处理器),24核,16G内存C. 操作系统版本:Windows Server 2008 R2 X64 企业版 Windows NT 6.1 (Build 7600: )D. 数据库版本:Microsoft SQL Server 2005 SP3- 9.00.4035.00 (X64)E. 工作模式:Windows域模式,域为F. 数据库端口:1433G. 业务系统:用友财务、人事和考勤。

H. 内存使用:物理内存16G,实际使用5.95G,设置了最大内存12G。

第4章. 操作系统环境巡检A. 检查系统日志a) 使用“事件查看器”,查看系统日志,关注错误信息排查错误。

检查结果:正常b) 重点关注与SQLServer相关的日志信息。

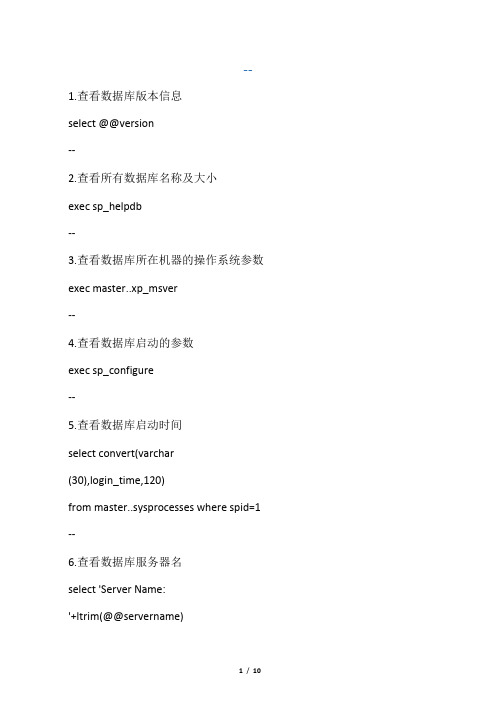

SQL_Server_数据库巡检脚本

-- 1.查看数据库版本信息select @@version--2.查看所有数据库名称及大小exec sp_helpdb--3.查看数据库所在机器的操作系统参数exec master..xp_msver--4.查看数据库启动的参数exec sp_configure--5.查看数据库启动时间select convert(varchar(30),login_time,120)from master..sysprocesses where spid=1 --6.查看数据库服务器名select 'Server Name:'+ltrim(@@servername)--7.查看数据库实例名select 'Instance:'+ltrim(@@servicename)--8.数据库的磁盘空间呢使用信息exec sp_spaceused--9.xx文件大小及使用情况dbcc sqlperf(logspace)--10.表的磁盘空间使用信息exec sp_spaceused 'tablename'--11.获取磁盘读写情况select@@total_read [读取磁盘次数],@@total_write [写入磁盘次数],@@total_errors [磁盘写入错误数], getdate() [当前时间]--12.获取I/O工作情况select @@io_busy,@@timeticks [每个时钟周期对应的微秒数],@@io_busy*@@timeticks [I/O操作毫秒数],getdate() [当前时间]--13.查看CPU活动及工作情况select@@cpu_busy,@@timeticks [每个时钟周期对应的微秒数],@@cpu_busy*cast(@@timeticksasfloat)/1000[CPU工作时间(秒)],@@idle*cast(@@timeticks as float)/1000 [CPU空闲时间(秒)],getdate() [当前时间]--14.检查锁与等待exec sp_lock--15.检查死锁exec sp_who_lock --自己写个存储过程即可/*create procedure sp_who_lockasbegindeclare @spid int,@bl int,@intTransactionCountOnEntry int,@intRowcount int,@intCountProperties int,@intCounter intcreate table #tmp_lock_who (id int identity(1,1),spidsmallint,bl smallint)IF @@ERROR<>0 RETURN @@ERRORinsert into #tmp_lock_who(spid,bl) select 0 ,blockedfrom (select * from sys.sysprocesses where blocked>0 )awhere not exists(select * from (select * fromsys.sysprocesses where blocked>0 ) bwhere a.blocked=spid)union select spid,blocked from sys.sysprocesses whereblocked>0IF @@ERROR<>0 RETURN @@ERROR--找到临时表的记录数select@intCountProperties=Count(*),@intCounter=1from #tmp_lock_whoIF @@ERROR<>0 RETURN @@ERRORif @intCountProperties=0select '现在没有阻塞和死锁信息' as message--循环开始while @intCounter <= @intCountProperties begin--取第一条记录select @spid = spid,@bl = blfrom #tmp_lock_who where id = @intCounter beginif @spid =0select'引起数据库死锁的是:'+CAST(@blASVARCHAR(10))+ '进程号,其执行的SQL语法如下'elseselect'进程号SPID:'+CAST(@spidASVARCHAR(10))+'被' + '进程号SPID:'+ CAST(@bl AS VARCHAR(10)) +'阻塞,其当前进程执行的SQL语法如下' DBCC INPUTBUFFER (@bl )end--循环指针下移set @intCounter = @intCounter + 1enddrop table #tmp_lock_whoreturn 0end*/--16.用户和进程信息exec sp_whoexec sp_who2--17.活动用户和进程的信息exec sp_who 'active'--18.查看进程中正在执行的SQLdbcc inputbuffer(进程号)exec sp_who3/*CREATE PROCEDURE sp_who3 ( @SessionID INT = NULL ) ASBEGINSELECT SPID = er.session_id ,Status = ses.status ,[Login] = ses.login_name ,Host = ses.host_name ,BlkBy = er.blocking_session_id ,DBName = DB_NAME(er.database_id) ,SQLStatement = st.text ,ObjectName = OBJECT_NAME(st.objectid) ,ElapsedMS =er.total_elapsed_time ,CPUTime = er.cpu_time ,IOReads = er.logical_reads + er.reads ,IOWrites = er.writes ,LastWaitType = st_wait_type ,StartTime = er.start_time ,ConnectionWrites = con.num_writes ,ConnectionReads = con.num_reads , FROM sys.dm_exec_requests erOUTER APPLYsys.dm_exec_sql_text(er.sql_handle) stLEFT JOIN sys.dm_exec_sessions ses ONses.session_id = er.session_idLEFT JOIN sys.dm_exec_connections con ONcon.session_id = ses.session_id WHERE er.session_id > 50AND @SessionID IS NULLOR er.session_id = @SessionIDORDER BY er.blocking_session_id DESC ,er.session_idEND*/--19.查看所有数据库用户登录信息exec sp_helplogins--20.查看所有数据库用户所属的角色信息exec sp_helpsrvrolember--21.查看链接服务器exec sp_helplinkedsrvlogin--22.查看远端数据库用户登录信息exec sp_helpremotelogin--23.获取网络数据包统计信息select@@pack_received [输入数据包数量],@@pack_sent [输出数据包数量],@@packet_errors [错误包数量], getdate() [当前时间]--24.检查数据库中的所有对象的分配和机构完整性是否存在错误dbcc checkdb--25.查询文件组和文件selectdf.[name],df.physical_name,df.[size],df.growth,f.[name][filegroup],f.is_defaultfrom sys.database_files df join sys.filegroups fon df.data_space_id = f.data_space_id--26.查看数据库中所有表的条数select as tablename ,from sysindexes a ,sysobjects bwhere a.id = b.idand a.indid < 2and objectproperty(b.id, 'IsMSShipped') = 0--27.得到最耗时的前10条T-SQL语句;with maco as(select top 10plan_handle,sum(total_worker_time) as total_worker_time ,sum(execution_count) as execution_count ,count(1) as sql_countfrom sys.dm_exec_query_stats group by plan_handleorder by sum(total_worker_time) desc)select t.text ,a.total_worker_time ,a.execution_count ,a.sql_countfrom maco across apply sys.dm_exec_sql_text(plan_handle) t--28.查看SQL Server的实际内存占用select*fromsysperfinfowherecounter_namelike'%Memory%'--29.显示所有数据库的xx空间信息dbcc sqlperf(logspace)--30.收缩数据库dbcc shrinkdatabase(databaseName)。

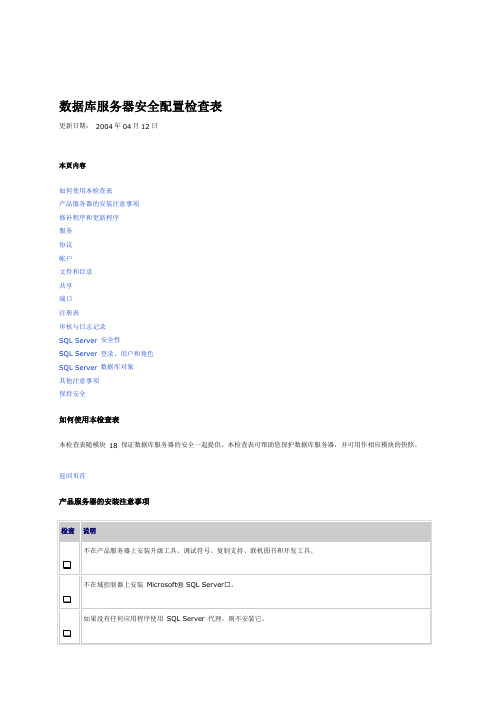

数据库服务器安全配置检查表

数据库服务器安全配置检查表更新日期:2004年04月12日本页内容如何使用本检查表产品服务器的安装注意事项修补程序和更新程序服务协议帐户文件和目录共享端口注册表审核与日志记录SQL Server 安全性SQL Server 登录、用户和角色SQL Server 数据库对象其他注意事项保持安全如何使用本检查表本检查表随模块18 保证数据库服务器的安全一起提供。

本检查表可帮助您保护数据库服务器,并可用作相应模块的快照。

返回页首产品服务器的安装注意事项返回页首修补程序和更新程序返回页首服务协议在在数据库服务器上强化返回页首帐户使用具有最少权限的本地帐户运行从禁用重命名强制执行强密码策略。

限制远程登录。

限制使用空会话(匿名登录)。

帐户委派必须经过审批。

不使用共享帐户。

限制使用本地文件和目录返回页首共享从服务器中删除所有不必要的共享。

限制对必需的共享的访问(如果不需要管理性共享(Operations Manager (MOM) 返回页首端口和配置在同一端口侦听命名实例。

如果端口将防火墙配置为支持在服务器网络实用工具中,选中返回页首注册表返回页首审核与日志记录记录所有失败的记录文件系统中的所有失败的操作。

启用将日志文件从默认位置移走,并使用访问控制列表加以保护。

将日志文件配置为适当大小,具体取决于应用程序的安全需要。

返回页首SQL Server 安全性返回页首SQL Server 登录、用户和角色返回页首SQL Server 数据库对象删除示例数据库(包括保护存储过程和扩展存储过程。

对返回页首其他注意事项将证书安装在数据库服务器上,以支持将返回页首保持安全执行定期备份。

审核组成员。

定期检查审核日志。

定期执行安全性评估。

订阅/technet/treeview/default.asp?url=/technet/security/current.asp?productid=30& servicepackid=0订阅返回页首。

SQL Server巡检报告-模板

SQL Server巡检报告XXXX系统集成服务有限公司密级:保密1XX省XX公司SQL Server数据库系统巡检报告XXXX系统集成服务有限公司2016年02月第1章.文档控制 (3)第2章.巡检目的 (4)第3章.系统基本信息巡检 (4)第4章.操作系统环境巡检 (5)第5章.数据库性能巡检 (6)第6章.数据库维护巡检 (11)第7章.总结及建议 (12)2第1章.文档控制日期2016.02.03作者小明版本V 1.0修改记录首次巡检3第2章.巡检目的A.监控数据库的当前运行状况,确保数据库稳定运行。

B.监控数据库的备份或容灾或集群状况,减少问题发生时的风险和责任。

C.尽可能减少紧急故障发生频率。

D.尽早发现系统存在的潜在问题,使可能的故障消除在萌芽状态。

E.提出相应的合理改进建议。

第3章.系统基本信息巡检SQL SERVER 2005是微软出品的数据库产品,以其卓越的性能和高超的稳定性在目前的企业应用中占据着重要地位。

此次SQL Server维保保障SQL数据库系统的稳定工作的重要措施,在此感谢在巡检过程中给予我们帮助和支持的客户方员工。

A.机器名称:UfidaB.硬件配置:Intel(R) CPU E5-2630 2.3GHz(2处理器),24核,16G内存C.操作系统版本:Windows Server 2008 R2 X64企业版 Windows NT 6.1 (Build 7600: )4D.数据库版本:Microsoft SQL Server 2005 SP3- 9.00.4035.00 (X64)E.工作模式:Windows域模式,域为F.数据库端口:1433G.业务系统:用友财务、人事和考勤。

H.内存使用:物理内存16G,实际使用5.95G,设置了最大内存12G。

第4章.操作系统环境巡检A.检查系统日志a)使用“事件查看器”,查看系统日志,关注错误信息排查错误。

检查结果:正常b)重点关注与SQLServer相关的日志信息。

MS-SQL-Server数据库安全检查方案

技术文件技术文件名称:MS SQL Server数据库安全检查方案技术文件编号:版本:V1.0文件质量等级:共8页(包括封面)拟制审核会签标准化批准中兴通讯股份有限公司修改记录MS SQL Server数据库安全检查方案目录(包括封面) (1)修改记录 (2)1概述 (4)内部适用性说明 (4)外部引用说明 (4)术语和定义 (4)符号和缩略语 (4)2MSSQL安全检查操作指导 (5)2.1ZTE-MSSQL-S01检查帐号安全 (5)2.1.1ZTE-MSSQL-SM01-01检查已安装组件及版本 (5)2.1.2ZTE-MSSQL-SH01-02检查危险存储过程 (5)2.2ZTE-MSSQL-S02检查帐号加固 (6)2.2.1ZTE-MSSQL-SM02-01检查数据库登录和用户 (6)2.2.2ZTE-MSSQL-SH02-02检查强制使用强密码配置 (8)2.2.3ZTE-MSSQL-SL02-03检查口令生存期配置 (8)2.2.4ZTE-MSSQL-SL02-04检查禁止使用重复密码配置 (9)2.2.5ZTE-MSSQL-SM02-05检查禁止手动更新数据字典 (9)2.3ZTE-MSSQL-S03检查审计配置 (10)2.3.1ZTE-MSSQL-SL03-01检查是否打开审计 (10)2.4ZTE-ASE-S04检查数据库版本 (10)2.4.1ZTE-MSSQL-SM04-01检查数据库版本 (10)MSSQL数据库基本检查方案1概述内部适用性说明本方案是在《业务研究院网络安全规范》中各项要求的基础上,提出MS SQL Server 数据库安全检查方案。

外部引用说明《中国移动设备通用安全功能和配置规范》《中国移动数据库设备安全功能规范》《MS SQLServer数据库基本加固方案》术语和定义符号和缩略语本文件中的字体标识如下:蓝色斜体在具体执行时需要替换的内容检查/加固项编码意义如下:公司名称-操作系统-条目性质风险级别数字编号-小项数字编号条目性质中:S意为检查;E意为加固风险级别中:H意为高风险;M意为中等风险;L意为低风险,风险级别仅存于具体条目中约定:没有特别说明的情况下,本文档中的SQL语句和MS SQL Server命令均为使用sa登录执行2MSSQL安全检查操作指导2.1 ZTE-MSSQL-S01检查帐号安全2.1.1ZTE-MSSQL-SM01-01检查已安装组件及版本操作输出打开控制面板->添加删除程序,找到MS SQL Server2005,选择更改(change),点击下图中的Report:复制Report内容后,点击取消(Cancel)关闭窗口输出report内容为:2.1.2ZTE-MSSQL-SH01-02检查危险存储过程操作期望输出是否满足SQL Server2000:执行SQL语句:Select * from master.dbo.sysobjects wherextype='X' and name like 'xp_%'输出中不包含如下存储过程:xp_cmdshellxp_sendmailxp_deletemailxp_readmailxp_regaddmultistringxp_regdeletekeyxp_regdeletevaluexp_regenumvaluesxp_regreadxp_regremovemultistring xp_regwriteSQL Server2005:执行数据库命令:sp_configure 'show advanced options',1 goreconfigure with overridegosp_configure 'xp_cmdshell'gosp_configure 'show advanced options',0 goreconfigure with overridego sp_configure 'xp_cmdshell'命令的输出中Config_value和run_value均为02.2 ZTE-MSSQL-S02检查帐号加固2.2.1ZTE-MSSQL-SM02-01检查数据库登录和用户操作输出MS SQL Server 2005:步骤1:打开SQL Server Management Studio,连接服务器后,在对象资源管理器中找到安全性->登录:步骤2:打开SQL Server Management Studio,连接服务器后,在对象资源管理器中找到数据库(Database)->某个具体数据库->安全性->用户:步骤1:数据库中存在的登录有:步骤2:每个数据库中存在的用户有:MS SQL Server 2000:步骤1:打开企业管理器,连接数据库后,选择安全性->登录:步骤2:打开企业管理器,连接数据库后,选择用户:步骤1:数据库中存在的登录有:步骤2:每个数据库中存在的用户有:记录登录MS SQL Server 2000:Select username,password,account_status from dba_users;输出内容为:username password account_status2.2.2ZTE-MSSQL-SH02-02检查强制使用强密码配置操作期望输出是否满足步骤1:进入“控制面板->管理工具->本地安全策略”,查看“帐户策略->密码策略”:“密码必须符合复杂性要求”配置项和“密码长度最小值”配置项步骤2:打开SQL Server Management Studio,连接服务器后,在对象资源管理器中找到安全性->登录,打开每个登录,检查如下配置:步骤1:“密码必须符合复杂性要求”配置项为“已启动”“密码长度最小值”配置项为8。

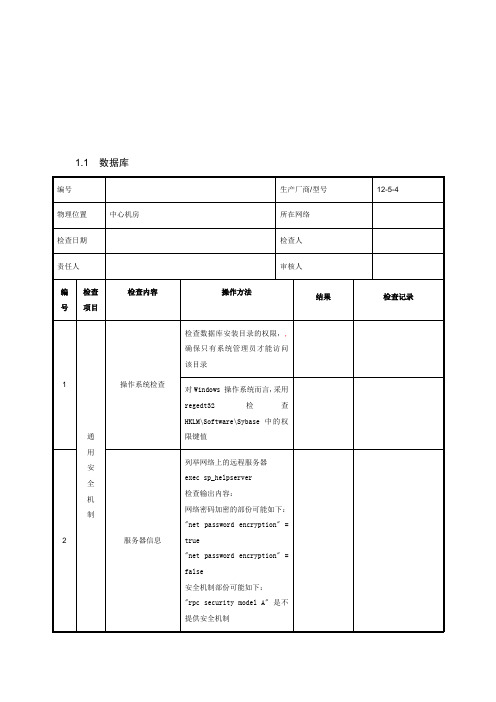

数据库安全检查表

1.1 数据库检查其它存储过程如sendmail, freemail, readmail, deletemail, startmail, stopmail,删除无用的存储过程,并删除mail 帐号'sybmail'.实验4 数据库安全保护实验一、实验目的和要求(1)通过实验使学生加深对数据完整性的理解;(2)掌握使用SQL语句进行数据库权限授予和回收的方法;(3)掌握使用SQL语句进行视图建立;(4)掌握SQL Server中数据库备份和恢复的方法。

二、实验内容和步骤数据库的安全性是指保护数据库,以防止不合法的使用所造成的数据泄露、更改或破坏。

系统安全保护措施是否有效是数据库系统的主要指标之一。

数据库的安全性和计算机系统的安全性,包括操作系统、网络系统的安全性,是紧密联系、相互支持的。

对于数据库管理来说,保护数据不受内部和外部侵害是一项重要的工作。

SQL Server正日益广泛地应用于各种场合,作为SQL Server的数据库系统管理员,需要深入理解SQL Server的安全性控制策略,以实现安全管理的目标。

SQL Server包含各种精确的可配置的安全功能。

使用这些功能,管理员可实施针对其所处环境的特定安全风险优化的深度防御。

SQL Server 2008具有了最新的安全技术,以保证数据的安全。

微软公司利用自己Windows操作系统产品的安全性设置,将SQL Server的安全性建构在其上,并且增加了专门的数据安全管理等级。

这些机制保证了数据库的访问层次与数据安全。

SQL Server安全策略是通过系统的身份验证实现的。

身份验证是指当用户访问系统时,系统对该用户的账号和口令的确认过程。

身份验证的内容包括确认用户的账号是否有效、能否访问系统、能访问系统的哪些数据等。

身份验证模式是指系统确认用户的方式。

SQL Server系统是基于Windows 操作系统的,这样SQL Server的安全系统可以通过两种方式实现:SQL Server 和Windows结合使用以及只使用Windows。

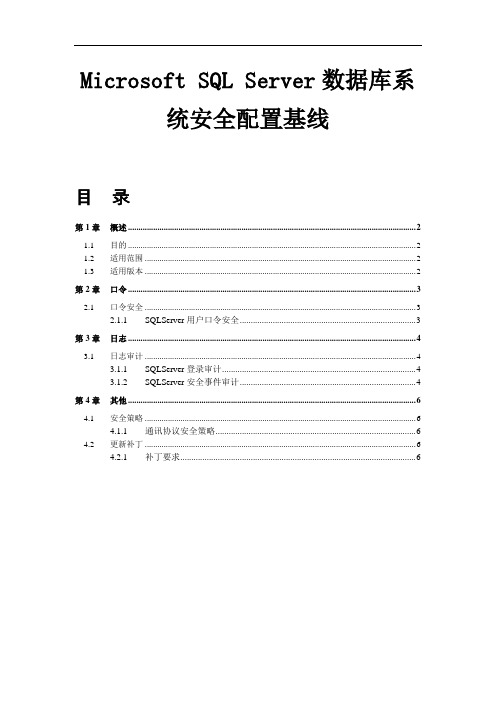

Microsoft SQL Server安全配置风险评估检查表

Microsoft SQL Server数据库系

统安全配置基线

目录

第1章概述 (2)

1.1目的 (2)

1.2适用范围 (2)

1.3适用版本 (2)

第2章口令 (3)

2.1口令安全 (3)

2.1.1SQLServer用户口令安全 (3)

第3章日志 (4)

3.1日志审计 (4)

3.1.1SQLServer登录审计 (4)

3.1.2SQLServer安全事件审计 (4)

第4章其他 (6)

4.1安全策略 (6)

4.1.1通讯协议安全策略 (6)

4.2更新补丁 (6)

4.2.1补丁要求 (6)

第1章概述

1.1 目的

本文档规定了SQL Server 数据库应当遵循的数据库安全性设置标准,本文档旨在指导系统管理人员或安全检查人员进行SQL Server 数据库的安全合规性检查和配置。

1.2 适用范围

本配置标准的使用者包括:数据库管理员、应用管理员、网络安全管理员。

1.3 适用版本

SQL Server系列数据库;

第2章口令

2.1 口令安全

2.1.1SQLServer用户口令安全

第3章日志

3.1 日志审计

3.1.1SQLServer登录审计

3.1.2SQLServer安全事件审计

第4章其他

4.1 安全策略

4.1.1通讯协议安全策略

4.2 更新补丁

4.2.1补丁要求。

数据库安全检查表

数据库安全检查表1. 数据库配置- [ ] 确保数据库的默认账户已禁用或已更改用户名和密码- [ ] 检查数据库的监听端口是否安全,避免使用常用端口号- [ ] 启用审计日志功能,记录重要的数据库操作- [ ] 确保数据库的远程访问权限仅限于必要的IP地址2. 数据库访问控制- [ ] 确保每个用户都具有合适的权限,并限制他们的访问范围- [ ] 设置密码策略,包括密码长度、复杂度和定期更改要求- [ ] 禁止共享账户,并追踪用户的登录活动- [ ] 定期检查并删除不再使用的账户3. 数据备份与恢复- [ ] 设置定期自动备份,并确保备份文件的安全存储- [ ] 定期测试数据库的备份和恢复过程- [ ] 检查备份文件的完整性和可用性4. 数据库补丁和更新- [ ] 定期检查数据库供应商的安全补丁和更新- [ ] 及时应用数据库的安全补丁和更新- [ ] 评估并测试补丁的兼容性和可靠性5. 弱点和漏洞管理- [ ] 扫描数据库以检测潜在的弱点和漏洞- [ ] 及时修复发现的弱点和漏洞- [ ] 监控数据库的安全事件和攻击行为6. 安全审计与监控- [ ] 设置安全审计跟踪,并记录关键事件- [ ] 监控数据库资源的使用情况和性能- [ ] 实施入侵检测系统,并监控异常行为7. 数据加密与防护- [ ] 对敏感数据进行加密,并确保加密算法的安全性- [ ] 禁止明文传输数据库连接的数据- [ ] 使用安全的传输协议(如SSL/TLS)保护数据库连接- [ ] 实施访问控制和身份验证机制以防止未经授权的数据访问8. 员工培训与意识- [ ] 提供数据库安全培训给相关员工- [ ] 强调密码安全和常见的安全威胁- [ ] 定期提醒员工注意安全意识和行为以上是数据库安全检查表,应定期执行以确保数据库的安全性。

请按照检查表逐项进行检查并记录相应的改进措施和修复活动。

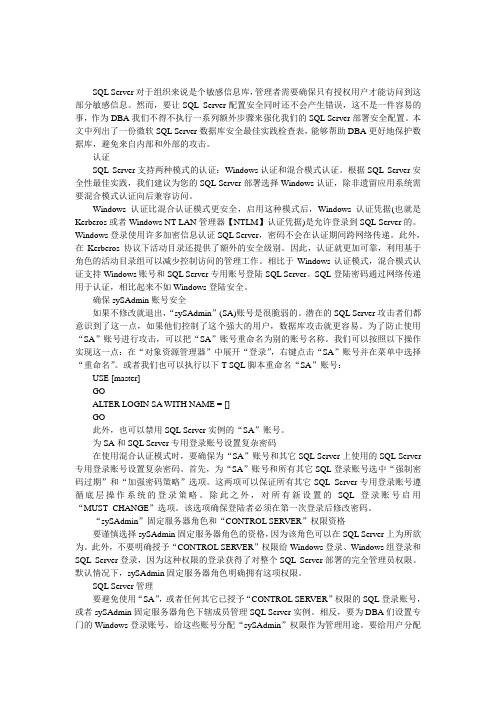

SQL-server完整检查表

在企业管理器>右键服务器属性 >高级>远程登录超时值,直接

修改保存

பைடு நூலகம்

在企业管理器>右键服务器属性> 连接>远程查询超时值

可以询问管理员或在登录时查看

在企业管理器>安全性>登录名> 每个用户的属性中,我们可以看 到该用户的服务器角色和拥有的

权限,如: db_securityadmin,db_owner(全

sp_configure 'remote login timeout (s)'

对每个命令的操作都要进行记 录,可以在安全性>审核,新建 审核来对系统的操作进行记录

若未开启日志记录则开启

建议在安全设备上对数据库的 访问做限制

在企业管理器>右键服务器属性 >连接>使用查询调控器防止查 询长时间运行,直接修改后保

部权限) 访谈管理员,了解每个用户的作 用、权限,并在企业管理器中对 每个用户的权限进行查看:企业 管理器>安全性>登录名>右键用 户属性>用户映射,查看每个用

户的权限

询问管理员,操作系统管理员和 数据库管理员是否分离

在企业管理器中新建查询,输 入:select name from syslogins 查所有的用户名

给予账户所需最小权限,避免 出现特权用户

分离数据库和操作系统的特权 用户,不能使一个用户权限过

大

删除多余、过期无用的账户

企业管理器>右键单击服务器属 性>安全性>登录审核选择:成

功和失败得登录都审核

企业管理器>管理>SQLserver日 志

管理>SQLserver日志>选择当前 日期的日志打开

实验三-SQL-SERVER-完整性与安全性-报告范文

实验三-SQL-SERVER-完整性与安全性-报告范文实验三SQLSERVER完整性与安全性一、实验目的掌握SQLSERVER数据访问控制策略和技术,SQLSERVER数据库管理系统使用安全帐户认证控制用户对服务器的连接,使用数据库用户和角色等限制用户对数据库的访问。

二、实验内容1.在服务器级别上创建三个以SQLServer身份验证的登录名,登录名称自定。

Window身份验证登录后,安全性下新建用户,如图设定:设定结果可在安全性—登录名下查询,如图:2.分别为三个登录名在“gongcheng”数据库映射三个数据库用户,数据库用户名为Tom,Mary和John,使这三个登录名可以访问“gongcheng”数据库。

导入“gongcheng”数据库。

安全性下登录名中选择某l1,右击某l1选择属性,映射用户如图:某l2,某l3同理映射,如图:3.授予用户John创建表和视图的权限。

在“gongcheng”下,安全性—John—属性,选择安全对象,搜索特定对象,选择“gongcheng”表,在权限中选择“创建表”和“创建视图”,如图:即可赋予J ohn“创建表”和“创建视图”的权限。

4.完成以下授权:在“gongcheng”中新建查询,代码如下:createroler1grantcreatetable,createviewtor1(1)把对表S的INSERT权力授予用户Tom,并允许他再将此权限授予其他用户。

代码如下:grantinerton供应商表StoTomwithgrantoption(2)用户Mary对S,P,J三个表有SELECT和INSERT权力,代码如下:grantelect,inerton供应商表StoMarygrantelect,inerton零件表PtoMarygrantelect,inerton项目工程表JtoMary(3)用户Tom对SPJ表有DELETE权力,对QTY字段具有UPDATE权力。

信息安全_风险评估_检查流程_数据库安全评估检查表_Oracle_Checklist

下载可编辑Oracle Security Checklist2010年1月目录目录11.Oracle 9i Release 2中的XML数据库存在缓存溢出漏洞12.Oracle 9i Database Server ‘oracle’程序本地缓存区溢出漏洞23.锁定部分缺省的用户帐号24.保护Oracle 数据字典<DATA DICTIONARY>25.最小权限使用规则36.有效地加强访问控制37.数据库监听程序端口48.防止对Oracle监听程序的非授权管理49.加密网络通信510.Oracle Redirect功能存在拒绝服务攻击511.关闭Extproc功能512.数据库操作审计613.DBSNMP用户引起的安全隐患614.密码策略615.密码文件管理<REMOTE_LOGIN_PASSWORD_FILE>716.数据文件目录权限717.Oracle用户隶属于DBA组818.$ORACLE_HOME/bin目录权限819.SQL脚本中用户名密码使用规则820.UNIX系统安全考虑921.oracle帐户远程管理方式922.EXP/CONNECT/SQLPLUS命令923.DBA权限1024.SYSDBA和SYSOPER权限1025.监控表空间的利用率1026.限制网络访问1127.安装Oracle安全补丁11Appendix11A.Oracle Database Server EXTPROC 远程缓存区溢出漏洞11B.Oracle Net Services Link查询请求缓存区溢出漏洞13C.Oracle Database Server TO_TIMESTAMP_TZ远程缓存区溢出漏洞14D.Oracle TZ_OFFSET远程缓存区溢出漏洞15E.Oracle Database Server ORACLE.EXE远程缓存区溢出漏洞16F.Oracle Listener 不正规调试命令可导致拒绝服务攻击161.Oracle 9i Release 2中的XML数据库存在缓存溢出漏洞2.Oracle 9i Database Server ‘oracle’程序本地缓存区溢出漏洞3.锁定部分缺省的用户帐号4.保护Oracle 数据字典<DATA DICTIONARY>5.最小权限使用规则6.有效地加强访问控制7.数据库监听程序端口8.防止对Oracle监听程序的非授权管理9.加密网络通信10.Oracle Redirect功能存在拒绝服务攻击11.关闭Extproc功能12.数据库操作审计13.DBSNMP用户引起的安全隐患14.密码策略15.密码文件管理<REMOTE_LOGIN_PASSWORD_FILE>16.数据文件权限17.Oracle用户隶属于DBA组18.$ORACLE_HOME/bin目录权限19.SQL脚本中用户名密码使用规则20.UNIX系统安全考虑21.oracle帐户远程管理方式22.EXP/CONNECT/SQLPLUS命令23.DBA权限24.SYSDBA和SYSOPER权限25.监控表空间的利用率26.限制网络访问27.安装Oracle安全补丁AppendixA.Oracle Database Server EXTPROC 远程缓存区溢出漏洞B.Oracle Net Services Link查询请求缓存区溢出漏洞C.Oracle Database Server TO_TIMESTAMP_TZ远程缓存区溢出漏洞D.Oracle TZ_OFFSET远程缓存区溢出漏洞E.Oracle Database Server ORACLE.EXE远程缓存区溢出漏洞F.Oracle Listener 不正规调试命令可导致拒绝服务攻击。

SQLServer巡检报告-模板分解

SQL Server巡检报告XXXX系统集成服务有限公司密级:保密XX省XX公司SQL Server数据库系统巡检报告XXXX系统集成服务有限公司2016年02月1第1章.文档控制 (3)第2章.巡检目的 (4)第3章.系统基本信息巡检 (4)第4章.操作系统环境巡检 (5)第5章.数据库性能巡检 (6)第6章.数据库维护巡检 (11)第7章.总结及建议 (12)2第1章.文档控制3第2章.巡检目的A.监控数据库的当前运行状况,确保数据库稳定运行。

B.监控数据库的备份或容灾或集群状况,减少问题发生时的风险和责任。

C.尽可能减少紧急故障发生频率。

D.尽早发现系统存在的潜在问题,使可能的故障消除在萌芽状态。

E.提出相应的合理改进建议。

第3章.系统基本信息巡检SQL SERVER 2005是微软出品的数据库产品,以其卓越的性能和高超的稳定性在目前的企业应用中占据着重要地位。

此次SQL Server维保保障SQL数据库系统的稳定工作的重要措施,在此感谢在巡检过程中给予我们帮助和支持的客户方员工。

A.机器名称:UfidaB.硬件配置:Intel(R) CPU E5-2630 2.3GHz(2处理器),24核,16G内存C.操作系统版本:Windows Server 2008 R2 X64 企业版 Windows NT 6.1 (Build 7600: )4D.数据库版本:Microsoft SQL Server 2005 SP3- 9.00.4035.00 (X64)E.工作模式:Windows域模式,域为F.数据库端口:1433G.业务系统:用友财务、人事和考勤。

H.内存使用:物理内存16G,实际使用5.95G,设置了最大内存12G。

第4章.操作系统环境巡检A.检查系统日志a)使用“事件查看器”,查看系统日志,关注错误信息排查错误。

检查结果:正常b)重点关注与SQLServer相关的日志信息。

检查结果:有比较多的SA账户登陆失败,需进一步排查。

SQL Server数据库安全检查清单

SQL Server对于组织来说是个敏感信息库,管理者需要确保只有授权用户才能访问到这部分敏感信息。

然而,要让SQL Server配置安全同时还不会产生错误,这不是一件容易的事,作为DBA我们不得不执行一系列额外步骤来强化我们的SQL Server部署安全配置。

本文中列出了一份微软SQL Server数据库安全最佳实践检查表,能够帮助DBA更好地保护数据库,避免来自内部和外部的攻击。

认证SQL Server支持两种模式的认证:Windows认证和混合模式认证。

根据SQL Server安全性最佳实践,我们建议为您的SQL Server部署选择Windows认证,除非遗留应用系统需要混合模式认证向后兼容访问。

Windows认证比混合认证模式更安全,启用这种模式后,Windows认证凭据(也就是Kerberos或者Windows NT LAN管理器【NTLM】认证凭据)是允许登录到SQL Server的。

Windows登录使用许多加密信息认证SQL Server,密码不会在认证期间跨网络传递。

此外,在Kerberos协议下活动目录还提供了额外的安全级别。

因此,认证就更加可靠,利用基于角色的活动目录组可以减少控制访问的管理工作。

相比于Windows认证模式,混合模式认证支持Windows账号和SQL Server专用账号登陆SQL Server。

SQL登陆密码通过网络传递用于认证,相比起来不如Windows登陆安全。

确保sySAdmin账号安全如果不修改就退出,“sySAdmin”(SA)账号是很脆弱的。

潜在的SQL Server攻击者们都意识到了这一点,如果他们控制了这个强大的用户,数据库攻击就更容易。

为了防止使用“SA”账号进行攻击,可以把“SA”账号重命名为别的账号名称。

我们可以按照以下操作实现这一点:在“对象资源管理器”中展开“登录”,右键点击“SA”账号并在菜单中选择“重命名”。

或者我们也可以执行以下T-SQL脚本重命名“SA”账号:USE [master]GOALTER LOGIN SA WITH NAME = []GO此外,也可以禁用SQL Server实例的“SA”账号。

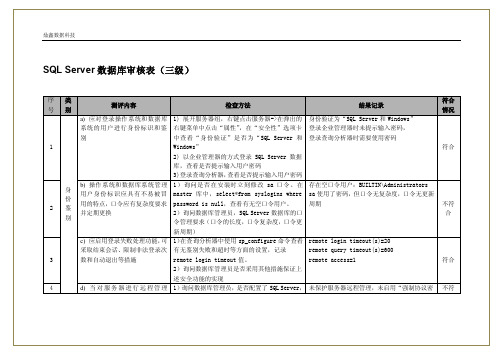

SQLserver2000核查表

字段或记录等)、事件的结果等

2)询问数据库管理员,是否采取第三方工具或 16

其他方式增强 SQL Server 的日志功能,如果有

符合

则查看这些工具记录的审计记录是否包括日期

和时间、类型、主体标识(如用户名等)、客体

标识(如数据库表、字段或记录等)、事件的结

果等

4/6

鼎鑫数据科技

d) 应能够根据记录数据进行分 1)询问数据库系统管理员并检查数据库系统, 未对记录数据进行分析,不能生成审计报表

11

否存在多余的、过期的账户

户

不符 合

其中 trsip 用户为创建 trs(内网采编发)时

所用,现在是否使用未知

12

f) 应对重要信息资源设置敏感 询问系统管理员,是否实现了上述功能,具体措 没有对重要信息资源设置敏感标记

标记

施是什么

不符 合

g) 应依据安全策略严格控制用 询问系统管理员,是否实现了上述功能,具体措 没有依据安全策略严格控制用户对有敏感标

用户和数据库用户 14

核级别”是否为“全部”

server,spid 等信息。不包括用户登录,操作

2)询问数据库管理员,是否采取第三方工具或 的日志

其他措施增强 SQL Server 的日志功能

部分 符合

3)用不同的用户登录数据库系统并进行不同的 操作,在 SQL Server 数据库中查看日志记录

b) 审计内容应包括重要用户行 1)在“企业管理器”->右键单击注册名称->单 审计级别为失败 为、系统资源的异常使用和重要 击“属性”->“安全性”,查看每个注册的“审 数据库日志中只存在简单的日志记录,包括源

个数据库的 guest 账户,是否严格限制 guest guest 无任何权限

sqlserver健康检查报告模板

----------------------------全友家居有限公司sqlserver数据库配置及性能检查报告作者:杜琦创建日期:2015年10月20日最后修改日期:1. 文档控制修改记录分发者审阅记录相关文档2. 目录1.文档控制 (II)修改记录 (ii)分发者 (ii)审阅记录 (ii)相关文档 (ii)2.目录 (III)3.检查总结 (4)概要 (4)建议 (4)4.介绍 (4)目标 (4)检查方法 (5)检查范围 (5)5.操作系统 (5)系统版本 (6)用户安全 (7)系统性能 (7)进程 ..................................................................................... 错误!未定义书签。

文件系统 (8)网络状态 (8)系统日志 (10)服务启动状态 (10)系统的定时作业 (10)病毒库更新 (11)6.数据库配置 (11)数据库基本信息 (11)数据库字符集 (11)操作系统参数 (11)数据库参数 (12)数据库启动时间 (12)数据库用户 (13)数据库数据文件 (13)事务日志 (14)数据库进程 (15)数据库完整性 (16)数据库备份及维护计划 (24)数据库服务及组件 (24)数据库中运行的job (24)7.数据库性能 (25)数据库服务 (25)数据库进程占用系统资源情况 (25)3. 检查总结概要此次数据库检查包括以下内容:建议以下是本次检查发现的一些主要问题和建议的总结。

4. 介绍目标数据库配置/性能检查是用来:-评价数据库当前配置及性能情况-分析数据库应用瓶颈和资源竞争情况-指出存在的问题,提出解决建议检查方法本次数据库性能检查的工具是:•操作系统工具和命令检查操作系统。

•SQL命令检查数据库配置,SQL命令在sqlserver工具查询分析器中运行。

检查范围本报告提供的检查和建议主要针对以下方面:1.主机配置2.操作系统性能3.数据库配置4.数据库性能本报告的提供的检查和建议不涉及:-具体的性能调整-应用程序的具体细节5. 操作系统这个部分详细阐述了系统的主要结构。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

主机信息表

设备名称

设备编号

设备位置

正式域名/主机名

外部IP地址

内部IP地址

网关

域名服务器

操作系统

版本号

中央处理器

内存

外部存储设备

名称

应用服务及版本情况

其它信息

3.

3.1.

编号:

SQL-01001

名称:

获取版本号与启动策略

说明:

获取SQL Server的版本号与启动策略

检查方法:

开始菜单->程序->Microsoft SQL Server->企业管理器->控制台目录->Microsoft SQL Servers->SQL Server组, 在要查看的服务器上右键查看”属性”->”常规”

数据库安全评估检查表SQLServer

主机安全检查-

SQL Server安全检查流程

1.

编号规则: 设备类型_客户名称_部门名称_数字编号。

设备类型( SV-服务器; PC-终端; FW-防火墙, RO-路由器, SW-交换机) ;

客户名称( 拼音缩写) ;

部门名称( 拼音缩写) ;

数字编号使用三位数字顺序号。

检查风险( 对系统的影响, 请具体描述):

无

检查结果:

适用版本:

All

备注:

8.0 就是 SQL Server

编号:

SQL-01002

名称:

获取服务运行权限

说明:

获取SQL Server服务使用用户权限

检查方法:

”开始菜单”->”运行”->”Services.msc”->”MSSQLServer”->”属性”->”登录”

下载补丁信息文件需要的时间依网络速度而定;

3.3.

编号:

SQL-03001

名称:

获取SQL Server系统中账号

说明:

获取当前SQL Server系统中所有用户信息

检查方法:

开始菜单->程序->Microsoft SQL Server->SQL查询分析器, 登录后在查询中输入:

use master

SQL-01007

名称:

获取数据库备份方式

说明:

获取与SQL Server数据库备份方式

检查方法:

询问相关人员:

谁在什么时候用什么方法把哪些数据备份到什么地方?

谁在什么情况下决定用什么方法把哪些地方如何恢复?

检查风险( 对系统的影响, 请具体描述):

无

检查结果:

适用版本:

All

备注:

3.2.

编号:

SQL-0

Use master

Select name,password

from syslogins

where password is null

order by name

检查风险( 对系统的影响, 请具体描述):

无

检查结果:

适用版本:

All

备注:

编号:

SQL-03004

名称:

用户访问许可

说明:

获取用户访问许可

检查方法:

开始菜单->程序->Microsoft SQL Server->企业管理器->控制台目录->Microsoft SQL Servers->SQL Server组, 选择要查看的服务器中”用户”

检查风险( 对系统的影响, 请具体描述):

无

检查结果:

适用版本:

All

备注:

3.4.

编号:

SQL-04001

Select name,password

from syslogins

order by name

检查风险( 对系统的影响, 请具体描述):

无

检查结果:

适用版本:

All

备注:

编号:

SQL-03003

名称:

获取无密码用户列表

说明:

获取当前SQL Server系统中所有无密码用户

检查方法:

开始菜单->程序->Microsoft SQL Server->SQL查询分析器, 登录后在查询中输入:

名称:

使用的通讯协议

说明:

检查SQL Server是否使用了除TCP/IP以外的通讯协议

检查方法:

开始菜单->程序->Microsoft SQL Server->企业管理器->控制台目录->Microsoft SQL Servers->SQL Server组, 在要查看的服务器上右键查看”属性”->”常规”->网络配置

检查风险( 对系统的影响, 请具体描述):

无

检查结果:

适用版本:

All

备注:

3.5.

编号:

SQL-05001

名称:

获取操作系统文件类型

说明:

查看SQL Server程序和数据文件所在分区文件系统格式

检查方法:

察看磁盘分区属性:

我的电脑中选中要查看的分区, 然后同时按下Alt+Enter键

检查风险( 对系统的影响, 请具体描述):

检查风险( 对系统的影响, 请具体描述):

无

检查结果:

适用版本:

All

备注:

编号:

SQL-01003

名称:

获取服务监听端口和地址

说明:

获取SQL Server所监听端口和地址

检查方法:

开始菜单->程序->Microsoft SQL Server->企业管理器->控制台目录->Microsoft SQL Servers->SQL Server组, 在要查看的服务器上右键查看”属性”->”常规”->网络配置, 选中”启用协议”中相关协议, 察看”属性”

检查风险( 对系统的影响, 请具体描述):

无

检查结果:

适用版本:

All

备注:

编号:

SQL-01005

名称:

获取与SQL Server相关应用

说明:

获取与SQL Server相关联服务信息

检查方法:

询问管理员网络中需要使用此SQL Server的应用名称、 数据重要程度

检查风险( 对系统的影响, 请具体描述):

无

检查结果:

适用版本:

All

备注:

如果数据文件和程序文件分布在多个分区, 请查看多次

编号:

SQL-05002

名称:

获取操作系统文件权限

说明:

查看SQL Server程序和数据文件所在分区文件系统权限分配

检查方法:

察看文件系统权限分配:

在控制台中切换到SQL Server程序文件所在目录, 输入cacls *.* /t>bin.txt

无

检查结果:

适用版本:

All

备注:

编号:

SQL-01006

名称:

获取数据库维护人员信息

说明:

获取与SQL Server所有数据库维护人员以及主机维护人员名单

检查方法:

询问相关人员:

每个数据库的管理员是谁?

系统管理员是谁?

检查风险( 对系统的影响, 请具体描述):

无

检查Байду номын сангаас果:

适用版本:

All

备注:

编号:

名称:

获取补丁安装情况

说明:

获取系统中安装了哪些SQL Server补丁, 缺少了哪些SQL Server补丁

检查方法:

HFNetChk

检查风险( 对系统的影响, 请具体描述):

无

检查结果:

适用版本:

All

备注:

安装工具HFNetChk需要1MB硬盘空间;

使用工具HFNetChk需要网络连接和额外的5MB硬盘空间;