AHS日志收集的三种方法

常见日志收集方案及相关组件

常见⽇志收集⽅案及相关组件常见⽇志收集⽅案及相关组件⼀、常见⽇志收集⽅案1.1、EFK在Kubernetes集群上运⾏多个服务和应⽤程序时,⽇志收集系统可以帮助你快速分类和分析由Pod⽣成的⼤量⽇志数据。

Kubernetes中⽐较流⾏的⽇志收集解决⽅案是Elasticsearch、Fluentd和Kibana(EFK)技术栈,也是官⽅推荐的⼀种⽅案。

1)Elasticsearch:是⼀个实时的,分布式的,可扩展的搜索引擎,它允许进⾏全⽂本和结构化搜索以及对⽇志进⾏分析。

它通常⽤于索引和搜索⼤量⽇志数据,也可以⽤于搜索许多不同种类的⽂档。

2)Kibana:Elasticsearch通常与Kibana⼀起部署,kibana可以把Elasticsearch采集到的数据通过dashboard(仪表板)可视化展⽰出来。

Kibana允许你通过Web界⾯浏览Elasticsearch⽇志数据,也可⾃定义查询条件快速检索出elasticccsearch中的⽇志数据。

3)Fluentd:是⼀个流⾏的开源数据收集器,我们在 Kubernetes 集群节点上安装 Fluentd,通过获取容器⽇志⽂件、过滤和转换⽇志数据,然后将数据传递到 Elasticsearch 集群,在该集群中对其进⾏索引和存储。

1.2、ELK Stack1)Elasticsearch:⽇志存储和搜索引擎,它的特点有:分布式,零配置,⾃动发现,索引⾃动分⽚,索引副本机制,restful风格接⼝,多数据源,⾃动搜索负载等。

2)Logstash:是⼀个完全开源的⼯具,他可以对你的⽇志进⾏收集、过滤,并将其存储供以后使⽤(⽀持动态的从各种数据源搜集数据,并对数据进⾏过滤、分析、丰富、统⼀格式等操作。

)。

3)Kibana:是⼀个开源和免费的⼯具,Kibana可以为 Logstash 和 ElasticSearch 提供的⽇志分析友好的 Web 界⾯,可以帮助您汇总、分析和搜索重要数据⽇志。

搜集EMC磁阵日志方法

如何收集Block上的诊断日志 - SP collects

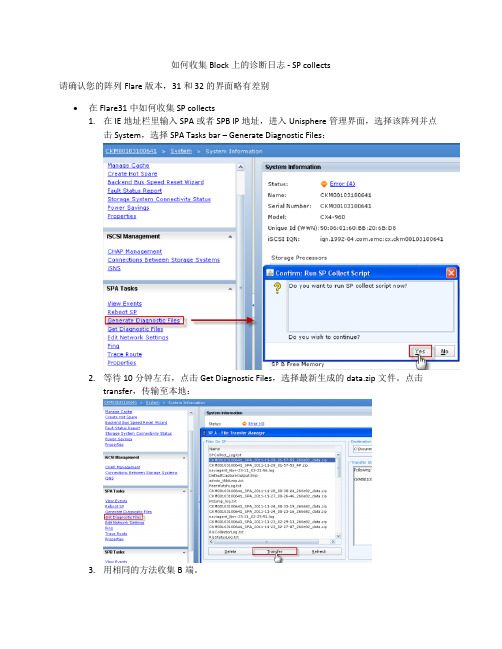

请确认您的阵列Flare版本,31和32的界面略有差别

•在Flare31中如何收集SP collects

1.在IE地址栏里输入SPA或者SPB IP地址,进入Unisphere管理界面,选择该阵列并点

击System,选择SPA Tasks bar – Generate Diagnostic Files:

2.等待10分钟左右,点击Get Diagnostic Files,选择最新生成的data.zip文件。

点击

transfer,传输至本地:

3.用相同的方法收集B端。

•Flare版本32,则参考以下步骤

1.在IE地址栏里输入SPA或者SPB IP地址,进入Unisphere管理界面,选择该阵列并点击

System:

2.在Diagnostic Files选项中,选择“generate Diagnostic Files - SPA”,出现Confirm窗口点击

“Yes”,Success窗口点击“OK”

3.同样选择“Generate Diagnostic Files - SPB”,在出现的对话框里选择“Yes”- “OK”.

4.选择“Get Diagnostic Files - SPA”,在出现的窗口中选择刚才产生的data.zip文件。

格式为

SN_SPA_Todaydate_data.zip。

如果发现文件结尾格式为runlong.txt,则需要继续等待。

等变成SN_SPA_Todaydate_data.zip各位的文件名后,选中该文件,选择保存路径,点击“Transfer”

5.重复以上步骤,将B边的日志传输到本地即可。

文本日志采集原理

文本日志采集原理在大数据时代,日志数据已经成为企业分析业务行为、诊断系统问题、提升用户体验的重要资源。

而文本日志采集作为数据收集的第一步,其原理和方法显得尤为重要。

一、文本日志的生成首先,我们需要了解文本日志是如何产生的。

通常,当我们进行一项操作时,如访问网站、使用应用程序等,服务器会记录下这些操作的相关信息,包括时间、地点、用户行为等,并以文本的形式保存下来,这就是我们所说的文本日志。

二、文本日志采集原理1. 定位日志文件:文本日志采集的第一步是定位到需要采集的日志文件。

这通常通过配置文件来实现,指定日志文件的位置、名称、格式等信息。

2. 读取日志内容:定位到日志文件后,采集器会按照设定的频率(如每分钟、每小时)读取日志文件的内容。

这一步骤通常涉及到文件的打开、读取、关闭等操作。

3. 分析日志内容:读取到日志内容后,采集器会根据预设的规则对日志内容进行解析,提取出有用的信息,如请求时间、请求类型、响应状态等。

4. 存储日志数据:最后,采集器会将解析后的日志数据存储起来,以便后续的数据处理和分析。

存储方式可以是本地文件、数据库、消息队列等。

三、文本日志采集的方法目前,常见的文本日志采集方法主要有两种:主动推送和被动拉取。

1. 主动推送:即应用系统在产生日志时,主动将日志推送到日志收集系统。

这种方法实时性高,但需要在应用系统中集成日志推送功能,可能会增加系统的复杂性。

2. 被动拉取:即日志收集系统定期去检查并拉取应用系统的日志。

这种方法实现简单,但实时性较低。

四、总结文本日志采集是数据分析的基础,理解其原理和方法对于有效利用日志数据至关重要。

同时,选择合适的日志采集方法也是保证数据质量和分析效果的关键。

【干货】日志管理与分析(一)——日志收集及来源

【干货】日志管理与分析(一)——日志收集及来源导语对广大IT工作者,尤其是运维和安全人员来说,“日志”是一个再熟悉不过的名词。

日志从哪来?机房中的各种软件(系统、防火墙)和硬件(交换机、路由器等),都在不断地生成日志。

IT安全业界的无数实践告诉我们,健全的日志记录和分析系统,是系统正常运营、优化以及安全事故响应的基础,虽然安全系统厂商为我们提供了五花八门的解决方案,但基石仍是具有充足性、可用性、安全性的日志记录系统。

实际工作中,许多单位内部对日志并没有充分的认识,安全建设更多在于投入设备,比如防火墙、IDS、IPS、防病毒软件等,被动地希望这些系统帮助我们完成一切工作,但是俗话说的好:“魔高一尺道高一丈”,以特征码和预定义规则为基础的上述设备,在防护方面永远落在攻击者后面,防微杜渐才是真正的出路。

作为一名合格的安全人员,了解日志的概念,了解日志的配置和分析方法,是发现威胁、抵御攻击的重要技能,有了这方面的深刻认识,各种自动化安全解决方案才能真正地发挥效能。

一、日志数据简单地说,日志消息就是计算机系统、设备、软件等在某种触发下反应生成的东西。

确切的触发在很大程度上取决于日志消息的来源。

例如,UNix操作系统会记录用户登录和注销的消息,防火墙将记录ACL通过和拒绝的消息,磁盘存储系统在故障发生或者在某些系统认为将会发生故障的情况下会生成日志消息。

日志数据就是一条日志消息里用来告诉你为什么生成消息的信息,例如,web服务器一般会在有人访问web页面请求资源(图片、文件等等)的时候记录日志。

如果用户访问的页面需要通过认证,日志消息将会包含用户名。

日志消息可以分成下面的几种通用类型:•信息:这种类型的消息被设计成告诉用户和管理员一些没有风险的事情发生了。

例如,Cisco IOS将在系统重启的时候生成消息。

不过,需要注意的是,如果重启发生在非正常维护时间或是业务时间,就有发出报警的理由。

•调试:软件系统在应用程序代码运行时发生调试信息,是为了给软件开发人员提供故障检测和定位问题的帮助。

日志收集检索

日志收集检索1. 任务概述日志收集检索是一项重要的技术,它可以帮助我们收集、存储和检索系统、应用程序和网络设备生成的日志数据。

通过对日志数据的分析和检索,我们可以及时发现问题、解决故障,并优化系统性能。

本文将介绍日志收集检索的基本概念、常见工具和最佳实践,帮助读者了解并应用这一技术。

2. 日志收集2.1 什么是日志日志是系统、应用程序或网络设备在运行过程中产生的记录事件的文件。

它包含了关键的信息,如操作、错误、警告、性能指标等。

通过分析日志,我们可以了解系统的运行情况、发现问题和优化性能。

2.2 日志收集的重要性日志收集是一项重要的任务,它可以帮助我们:•发现系统问题:通过分析日志,我们可以及时发现系统中的错误、警告和异常情况,从而及时采取措施解决问题。

•解决故障:当系统出现故障时,日志是排查问题的重要依据。

通过分析日志,我们可以找到故障的根本原因,并解决它。

•优化性能:通过分析日志,我们可以了解系统的性能瓶颈,并采取相应的措施进行优化,提高系统的性能和稳定性。

2.3 日志收集的方法日志收集可以通过以下几种方法实现:•手动收集:手动收集日志是最简单的方法,但也是最繁琐的方法。

它需要人工定期登录到系统、应用程序或网络设备上,将日志文件复制到指定位置。

•自动收集:自动收集日志是一种更高效和可靠的方法。

它可以通过配置系统、应用程序或网络设备,使其自动将日志发送到指定的收集器中。

•中心化收集:中心化收集是一种集中管理和存储日志的方法。

它可以通过使用日志收集工具,将分散在不同系统、应用程序和网络设备上的日志收集到统一的存储系统中。

2.4 常见的日志收集工具目前,市场上有许多成熟的日志收集工具,常见的有:•ELK Stack:ELK Stack是一个开源的日志收集和分析平台,由Elasticsearch、Logstash和Kibana三个组件组成。

它可以实时收集、存储和分析大量的日志数据,并提供强大的搜索和可视化功能。

容器内应用日志收集方案

容器内应用日志收集方案在容器化应用中,日志收集是一个重要的方面,它不仅可以帮助我们进行故障排查和性能优化,还可以帮助我们进行安全监控和运维管理。

在本文中,我将介绍几种常见的容器内应用日志收集方案,并分析它们的优缺点。

1.容器日志收集器容器日志收集器是一种专门设计用于在容器中收集应用日志的工具。

它可以通过建立与容器引擎的连接,实时获取容器的标准输出和标准错误输出,并将其发送到日志中心。

容器日志收集器通常具有轻量、高性能的特点,适用于高密度的容器化环境。

优点:-简单易用:容器日志收集器可以直接在容器内部运行,并与容器引擎无缝集成,不需要对应用程序进行任何修改。

-实时性好:容器日志收集器可以实时获取应用程序的日志数据,并将其发送到日志中心,实现实时监控和告警。

-轻量高效:容器日志收集器通常是以轻量、高性能为设计目标,能够在大规模容器化环境中高效运行。

缺点:-配置复杂:通过容器日志收集器收集应用日志需要进行一些配置,包括配置容器日志收集器的参数和与日志中心的连接信息。

-依赖容器引擎:容器日志收集器需要与容器引擎建立连接,并通过容器引擎获取容器的标准输出和标准错误输出。

这意味着它对容器引擎的支持和兼容性有一定的依赖。

2.容器日志驱动容器日志驱动是一种在容器引擎层面进行日志收集的方案。

容器日志驱动会通过重定向容器的标准输出和标准错误输出,将其发送到日志中心。

容器日志驱动也可以通过配置参数来过滤和格式化日志数据。

优点:-轻量简单:容器日志驱动通常是容器引擎的一部分,可以直接使用容器引擎的配置参数进行配置,不需要额外的插件或组件。

-无侵入性:容器日志驱动不需要对应用程序进行任何修改,可以直接从容器的标准输出和标准错误输出获取日志数据。

-高性能:容器日志驱动通常会将日志数据缓存到本地文件系统中,然后定期将其发送到日志中心,这样可以提高日志收集的性能和稳定性。

缺点:-实时性差:容器日志驱动通常是定期批量发送日志数据到日志中心,可能会有一定的延迟。

安全工程师如何进行安全事件日志分析

安全工程师如何进行安全事件日志分析在当今数字化的时代,网络安全已成为各大企业和组织面临的重要挑战之一。

为了确保网络和系统的安全性,安全工程师扮演着重要的角色。

日志分析是安全工程师的一项核心任务,通过对安全事件日志的深入分析,安全工程师能够发现潜在的威胁和漏洞,并采取相应的措施进行应对。

本文将介绍安全工程师如何进行安全事件日志分析,以提高网络和系统的安全性。

一、收集和整理日志数据安全事件日志是记录网络和系统中发生的各种安全事件的重要依据。

安全工程师需要定期收集日志数据,并进行整理。

收集日志数据的方法有多种,可以通过安全设备或者日志收集器收集,也可以通过远程登录到主机上收集。

整理日志数据时,安全工程师需要将日志数据按照时间、事件类型、来源等进行分类和归档,以便后续的分析工作。

二、分析日志数据1.识别异常事件安全工程师需要对收集到的日志数据进行分析,以识别出异常事件。

异常事件可能包括登录失败、病毒感染、未经授权的访问等。

通过分析日志数据,安全工程师可以对这些异常事件进行及时的响应和处理,以避免可能造成的安全威胁。

2.排查漏洞和攻击安全工程师需要通过分析日志数据,排查系统中存在的漏洞和潜在的攻击。

通过观察日志数据中的异常行为和迹象,安全工程师可以发现系统中的弱点,并采取相应的补救措施,以阻止潜在的攻击。

3.建立威胁模型基于对日志数据的分析,安全工程师可以建立威胁模型。

威胁模型是对系统中可能存在的攻击和威胁进行分类和描述,并为进一步的安全防御工作提供指导。

通过建立威胁模型,安全工程师可以更好地了解系统的风险状况,有针对性地采取措施防范潜在的威胁。

三、采取相应措施通过对日志数据的深入分析,安全工程师可以发现安全事件和潜在的威胁,进而采取相应的措施进行应对。

根据分析结果,安全工程师可以提出修复漏洞的建议、规范权限管理、加强入侵检测等措施,以提高系统的安全性。

四、定期审查和改进安全事件日志分析是一个持续的过程。

云计算试题选择题

云计算产品培训试题(A卷)姓名: ____________________ 办事处: _____________________ 分数: ____________Please select all the correct answers (one or more).1. (多选题)关于服务器内存,以下说法正确的是()BCDA、刀片服务器每个CPU支持4个通道,每个通道支持3个DIMM内存插槽B、 DIMM 插槽顺序(Ch 1-A、Ch 2-B、Ch 3-C、Ch 4-D)C、如果有2个CPU,则内存安装顺序是P1-A、P2-A、P1-B、P2-B、P1-C、P2-C,以此类推D、工作电压不同的内存条不能安装在同一台服务器上2. (多选题)关于H3C FlexServer的iLO模块的配置,说法正确的有()ABCA、 iLO网口默认采用DHCP方式获取IP地址B、服务器上电,但power键没有按下,则iLO网口无法访问C、通过iLO WEB界面可以重新配置iLO的IP地址和增加用户名密码D、服务器iLO功能误关闭时可通过重启服务器按F8进入iLO配置界面配置开启3. (多选题)关于AHS主动健康系统检测功能,以下说法正确的是(ABCD )A、 AHS日志包含系统硬件信息,如PCIe扩展卡、内存插槽B、 AHS日志可以通过WEB方式登录iLO界面收集,也可以重启服务器按F10进入IP界面收集C、只要服务器加电,即使不开机也能记录服务器硬件配置信息D、当服务器出现硬件故障时,可以搜集AHS信息协助判断故障点4. (多选题)关于FlexServer主启动画面各个功能按键接口和中英文对应功能描述正确的是(ABCD)A、 Setup(F9):BIOS设置B、 Intelligent Provision(F10):IP智能管理C、 Boot Menu(F11):系统启动选项D、 iLO configuration Utility(F8):iLO模块配置5. (多选题)关于B390/B590系列刀片服务器,说法正确的是()A、前面板共有2个硬盘槽位B、 B390半高服务器支持2个Mezzanine Card扩展网卡,B590全高服务器支持3个Mezzanine Card扩展网卡C、刀片服务器依靠机框供电和散热,本身不带电源和风扇D、 B390/B590系列服务器可以通过本身的iLO远程进行管理,也可以通过机框上安装的OA管理模块进行管理6. (多选题)以下关于VC的典型组网方案,说法正确的是()ACDA、VC有两种典型组网方案:Active-Active方案、Active-Standby方案B、VC上行接口采用Auto(LACP)连接模式,则所有接口都能转发数据;采用Failover连接模式,则只有Primary端口转发数据,其余端口为Standby端口,不转发数据C、对于Active-Active方案,Server上需要不同物理接口的vNICs做静态聚合,对于同一业务流量需要VC上至少配置两个vNet来实现,且分配至Server不同的vNIC网卡上D、对于Active-Standby方案,Server上需要不同物理接口的vNICs做静态聚合,对于同一业务流量需要VC上配置一个vNet且分配至Server所有vNIC网卡上7. (单选题)关于DRX的架构,下列说法错误的是()AA、业务负载分发模块由CAS实现B、业务负载监控模块设定了资源扩展和回收阀值C、物理资源层提供物理资源D、当业务负载超过设定的阀值后,由资源调度层进行资源的扩展8. (多选题)以下关于DRX的说法正确的是(BCD)A、业务虚拟机可以配置静态IP地址B、资源扩展有快速部署和快速克隆两种方式C、可以通过休眠业务虚拟机的方式来回收资源D、CAS Tools使虚拟机资源利用率的监控更加准确9. (多选题)PoC可以解决哪些分支机构部署业务时遇到的困难()ABCDA、分支机构处于偏远地区,人力维护成本高B、更新和下载数据占广域网流量的绝大部分C、分支机构技术能力薄弱,无法管理完整的IT环境D、因异地无专职人员,IT环境部署周期长10. (多选题)关于PoC的部署形式,以下说法正确的是()ABCA、OAP板卡出厂预装CASB、MSR内联口同时承载云点的管理和业务数据C、VSR作为业务虚拟机的网关D、VSR安装在VMware平台也可以部署云点11. (多选题)零存储和传统存储相比有哪些优势()ABCA、采用scale-out架构,易于扩展B、存储计算一体化,方便管理C、硬件使用X86服务器,成本较低D、同时支持FC SAN和IP SAN12. (多选题)关于零存储数据块的说法,下列说法正确的是()ACA、chunk默认大小为64MBB、chunk table有3个副本C、root table存在于admin和meta节点D、不同的lun可以共享同一个chunk13. (多选题)如下关于零存储数据读写的说法,哪些是正确的()ABCDA、读取数据仅读取主副本B、数据写入时同时写入主副本和次副本C、不同线程可以并发写入数据D、数据写入到磁盘以后系统返回写入完毕指令14. (多选题)关于CVM双机热备,下列说法正确的是()BCA、两台CVM运行在负载分担模式B、通过虚拟IP来访问CAS管理平台C、一旦有数据写入,主CVM会实时同步到备CVMD、主备CVM的CAS版本可以不一致15. (多选题)通过外部云资源功能,CAS平台可以对被管理的vCenter平台虚拟机做哪些操作()ACDA、关闭虚拟机B、创建新虚拟机C、把虚拟机分配给组织的用户D、删除虚拟机16. (多选题)监控策略可以应用于以下哪些功能()ABA、DRXB、DRSC、HAD、虚拟机备份17. (多选题)以下关于智能电源管理的说法哪些是正确的()ABCDA、集群中所有主机都满足主机回收策略才会关闭一台主机B、实现网络唤醒需要主板和网卡开启wake-on lan功能C、智能电源管理在规格上不允许CVM主机作为CVKD、实现智能电源管理需要开启DRS18. (多选题)云彩虹按应用场景分类有哪几种(ABD)A、混合云彩虹B、分支云彩虹C、内部云彩虹D、私有云彩虹19. (多选题)下面说法正确的是(AB)A、云备份指的是在下级云平台可以将本地虚拟机备份到上级云资源池中B、云爆发可以将下级云平台的业务应用爆发到上级云平台中,使该业务能够分配更多的计算及存储资源。

日志收集方法、系统、节点、电子设备及可读存储介质[发明专利]

![日志收集方法、系统、节点、电子设备及可读存储介质[发明专利]](https://img.taocdn.com/s3/m/1d3cae12f61fb7360a4c65e6.png)

专利名称:日志收集方法、系统、节点、电子设备及可读存储介质

专利类型:发明专利

发明人:吕晨涛,郭庆,谢莹莹,于宏亮

申请号:CN201911182036.5

申请日:20191127

公开号:CN111046011A

公开日:

20200421

专利内容由知识产权出版社提供

摘要:本申请提供一种日志收集方法、系统、节点、电子设备及可读存储介质,涉及计算机技术领域。

该方法包括:通过日志收集组件采集所述节点中运行的至少一个pod的日志存储路径下存储的日志文件,其中,在所述日志存储路径下存储有每个pod中的每个容器产生的日志文件;通过所述日志收集组件将采集的所述日志文件传输至日志存储系统。

该方案中,通过在节点中部署日志收集组件,使得可以通过日志收集组件在日志存储路径下收集其存储的节点内的所有容器产生的日志文件,然后将日志文件传输至日志存储系统,由此可轻松实现对节点内的每个pod内的容器产生的日志文件的收集。

申请人:中科曙光国际信息产业有限公司

地址:266000 山东省青岛市崂山区松岭路169号软件园A区211房间

国籍:CN

代理机构:北京超凡宏宇专利代理事务所(特殊普通合伙)

代理人:张磊

更多信息请下载全文后查看。