(完整word版)H3C大数据产品技术白皮书

H3C S12500 IRF2技术白皮书

H3C S12500 IRF2技术白皮书关键词:IRF2、HA、冗余备份、高性能摘要:IRF2将两台设备互联起来,形成分布式交换架构,并作为一个逻辑交换实体运行,提高网络的扩展性和可用性。

本文介绍H3C S12500系列数据中心级核心交换机上IRF2的实现和组网应用技术。

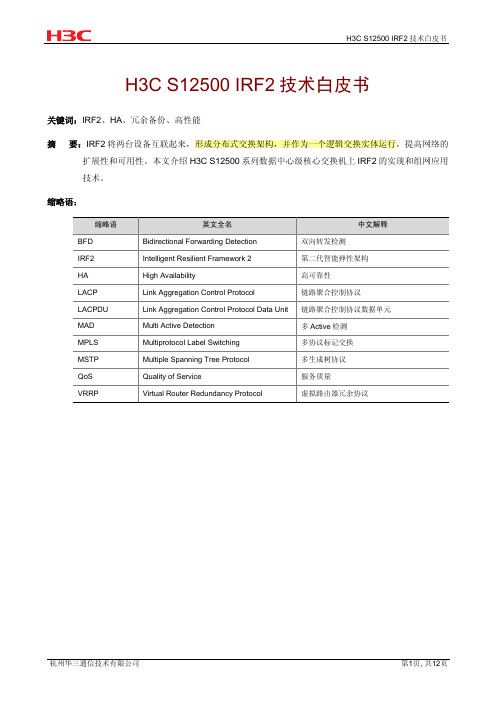

缩略语:缩略语英文全名中文解释BFD Bidirectional Forwarding Detection 双向转发检测IRF2 Intelligent Resilient Framework 2 第二代智能弹性架构Availability 高可靠性HA HighLACP Link Aggregation Control Protocol 链路聚合控制协议LACPDU Link Aggregation Control Protocol Data Unit 链路聚合控制协议数据单元MAD Multi Active Detection 多Active检测MPLS Multiprotocol Label Switching 多协议标记交换MSTP Multiple Spanning Tree Protocol 多生成树协议Service 服务质量ofQoS QualityVRRP Virtual Router Redundancy Protocol 虚拟路由器冗余协议目录1 概述 (3)2 S12500 IRF2的技术实现 (3)2.1 S12500 IRF2基本概念 (3)2.2 S12500 IRF2的形成 (4)2.3 S12500 IRF2数据转发 (5)3 S12500 IRF2的组网优点 (7)3.1 简化管理 (7)3.2 高性能 (7)3.3 高可靠性 (8)3.4 简化组网 (8)4 S12500 IRF2分裂和多Active检测 (9)4.1 设备故障 (9)4.2 多Active检测 (9)4.2.1 基于LACP的多Active检测 (9)4.2.2 基于BFD的多Active检测 (10)4.3 故障恢复 (10)5 典型组网应用 (11)5.1 扩展网络处理能力 (11)5.2 提供高可靠性 (12)1 概述IRF2(Intelligent Resilient Framework 2,第二代智能弹性架构)是H3C自主研发的软件虚拟化技术,它的核心思想是将多台设备通过IRF物理端口连接在一起,进行必要的配置后,虚拟化成一台“虚拟设备”,通过该“虚拟设备”来实现多台设备的协同工作、统一管理和不间断维护。

H3C_UniServer_R4900_G5技术白皮书

H3C UniServer R4900 G5技术白皮书目录1 概述 (1)1.1 产品特点 (2)1.1.1 更高的性能和安全特性 (2)1.1.2 更灵活的存储和更高的I/O性能 (2)1.1.3 直观、可配置的管理系统 (3)1.1.4 卓越的服务器体验 (3)1.1.5 更加的低碳环保 (3)1.1.6 定制化服务 (4)1.2 拓扑图 (4)2 机型介绍 (5)2.1 机箱外观介绍部件 (6)2.2 前面板 (8)2.2.1 前面板组件 (8)2.2.2 指示灯和按钮 (11)2.2.3 接口 (12)2.3 后面板 (12)2.3.1 后面板组件 (12)2.3.2 后面板指示灯 (13)2.3.3 接口 (14)2.4 主板 (14)2.4.1 主板布局 (15)2.4.2 系统维护开关 (16)2.4.3 DIMM插槽 (17)2.5 硬盘 (18)2.5.1 硬盘编号 (18)2.5.2 硬盘指示灯 (20)2.6 硬盘背板 (21)2.6.1 前置8SFF SAS/SATA硬盘背板 (21)2.6.2 前置8SFF UniBay硬盘背板 (22)2.6.3 前置8LFF SAS/SATA硬盘背板 (23)2.6.4 前置12LFF SAS/SATA硬盘背板 (23)2.6.5 前置12LFF UniBay硬盘背板(8SAS/SATA+4UniBay) (24)i2.6.6 前置12LFF UniBay硬盘背板(4SAS/SATA+8UniBay) (25)2.6.7 前置12LFF UniBay硬盘背板 (26)2.6.8 前置25SFF UniBay硬盘背板 (26)2.6.9 中置4LFF SAS/SATA硬盘背板 (27)2.6.10 中置4SFF UniBay硬盘背板 (28)2.6.11 后置2LFF SAS/SATA硬盘背板 (29)2.6.12 后置4LFF SAS/SATA硬盘背板 (29)2.6.13 后置2SFF SAS/SATA硬盘背板 (30)2.6.14 后置2SFF UniBay硬盘背板 (30)2.6.15 后置4SFF SAS/SATA硬盘背板 (31)2.6.16 后置4SFF UniBay硬盘背板 (32)2.6.17 后置2UniBay硬盘背板(适配OCP3.0转接模块) (32)2.7 Riser卡 (33)2.7.1 RC-1FHFL-R3-2U-G5 (33)2.7.2 RC-2FHFL-R3-2U-G5 (34)2.7.3 RC-2HHHL-R3-2U-G5 (35)2.7.4 RC-2HHHL-R4-2U-G5 (35)2.7.5 RC-3FHFL-2U-G5 (36)2.7.6 RC-3FHFL-2U-MH-G5 (37)2.7.7 RC-3FHFL-2U-SW-G5 (37)2.7.8 RC-5HHHL-R5-2U-G5 (39)2.7.9 RC-Redriver-2U-G5 (40)2.7.10 RC-Redriver-R3-2U-G5 (41)2.7.11 PCA-R4900-4GPU-G5(0231AFT5) (42)2.8 OCP转接模块 (43)2.9 LCD可触摸智能管理模块 (43)2.10 风扇 (44)2.11 PCIe slot (45)2.12 服务器B/D/F信息 (46)2.13 部件安装准则及相关信息 (46)2.13.1 CPU (46)2.13.2 内存 (47)2.13.3 SAS/SATA硬盘 (47)2.13.4 NVMe硬盘 (47)2.13.5 SATA M.2 SSD卡 (48)2.13.6 SD卡 (48)ii2.13.7 Riser卡与PCIe卡 (48)2.13.8 存储控制卡及掉电保护模块 (52)2.13.9 NVMe VROC模块 (54)2.13.10 网卡 (55)2.13.11 GPU卡 (55)2.13.12 电源模块 (55)2.13.13 风扇 (56)3 产品规格 (57)3.1 技术规格 (57)3.2 服务器工作温度宣称 (57)4 部件兼容性 (59)4.1 CPU (59)4.2 内存 (59)4.3 存储 (66)4.4 I/O扩展 (74)4.5 支持的操作系统和软件 (74)5 智能管理规格 (75)6 维保 (78)7 通过的认证 (79)iii1 概述H3C UniServer R4900 G5(下文简称R4900 G5)是新华三技术有限公司(下文简称H3C)基于Intel新一代Whitley平台所开发的新一代2U2路机架式服务器。

H3C SDN DFW技术白皮书

H3C SDN DFW技术白皮书Copyright © 2016 杭州华三通信技术有限公司版权所有,保留一切权利。

非经本公司书面许可,任何单位和个人不得擅自摘抄、复制本文档内容的部分或全部,并不得以任何形式传播。

本文档中的信息可能变动,恕不另行通知。

目录1 概述 (1)1.1 产生背景 (1)1.2 技术优点 (1)2 技术实现 (1)2.1 概念介绍 (1)2.1.1 状态 (1)2.1.2 分布式防火墙 (2)2.1.3 分布式防火墙策略 (2)2.1.4 规则 (2)2.1.5 分布式防火墙子策略 (2)2.1.6 IP地址集 (2)2.2 运行机制 (2)2.3 应用限制 (6)3 典型组网应用 (7)3.1 云数据中心部署DFW的典型应用 (7)1 概述1.1 产生背景传统的集中式防火墙一般用来做边界防护,但是云数据中心不仅仅要求边界保护,还要求对内网虚机之间的流量进行安全防护,如果这些流量全部绕行到集中式防火墙,随着网络的升级和扩容,这种方式就难以满足大容量、高性能、可扩展的要求和挑战,容易形成性能瓶颈。

因此,把安全功能嵌入数据中心内主机节点的分布式防火墙应运而生。

当前业界SDN控制器提供的嵌入式安全主要通过安全组的ACL功能实现。

ACL功能是通过在虚拟交换机上下发ACL规则来控制虚拟机的流量。

在企业的网络规划日渐复杂的情况下,这种方式已经不能满足企业的需求,主要表现为:∙仅检查当前报文的信息,不关心连接状态,安全性低。

∙部署方式复杂,不容易维护。

DFW(Distributed Firewall,分布式防火墙)是一种分布式状态监测防火墙,可记录并跟踪各种网络连接(如TCP连接等),并对各种类型的报文进行检查和处理。

1.2 技术优点DFW具有以下技术优点:∙为整个数据中心提供了无所不在的安全防护,让安全机制既具有广泛性,又具有精确度;虚机之间的流量无须因为安全防护绕行,可扩展性好。

H3C SecCenter 解决方案技术白皮书 V1.1

SecCenter解决方案技术白皮书Hangzhou H3C Technology Co., Ltd.杭州华三通信技术有限公司All rights reserved版权所有侵权必究目录1 商业用户网络对于安全管理的需求 (5)2 安全管理技术方案比较 (6)3 H3C安全管理中心解决方案 (7)3.1 安全管理中心基本思路 (7)3.2 解决方案特点 (8)3.3 典型组网图 (9)4 系统主要技术特性分析 (10)4.1 不同种类的安全设备支持 (10)4.2 企业安全分析 (11)4.3 网络架构 (12)4.4 安全拓扑和可视化威胁 (12)4.5 监控&事件关联 (13)4.6 安全管理报告 (15)4.7 可升级日志管理 (15)4.8 搜索分析 (15)5 总结和展望 (16)6 参考文献 (16)7 附录 (16)Figure List 图目录图1 典型组网图 (10)图2 安全管理添加到网络和应用管理 (11)图3 SecCenter支持单独配置和分布式配置 (12)图4 基于拓扑的实时威胁可视化下拉菜单 (13)图5 监控仪表盘展示了一个实时的全部安全状态的一部分 (14)SecCenter解决方案技术白皮书关键词:SecCenter、安全管理、事件、日志、搜索摘要:本文档对于SecCenter安全管理中心的解决方案进行了介绍。

描述了用户对于安全管理中心的需求,各种方案的比较。

介绍了H3C推出解决方案的技术特点、组网图、主要技术分析等。

缩略语清单:1 商业用户网络对于安全管理的需求一个公司只是注重在物理上对网络安全的投资是远远不够的,即使安全防范再严密的网络,也会有可能有破坏性漏洞的产生。

据估计在世界范围内由攻击造成的经济损失已经由1997 年的33 亿美元上升到2003 年的120亿美元。

这个数字还在快速上升。

另外,为了满足政府规范要求,需要执行安全审计流程。

如果不能满足政府的规范要求,除了有可能被高额的罚款以外,还有可能触犯法律,面临刑事诉讼。

H3C 网吧行业技术白皮书

网吧行业技术白皮书随着Internet在全球的广泛推广,用户数量的迅速增加,Internet成为全球通信的热点。

我国作为信息产业的后起之秀,网络发展更是迅速。

基于国内网络的接入现状,利用网吧等公众场所上网者占着不小的比例,以一个网络普及场所身份出现的网吧或网络咖啡屋,凭借舒适宽松的上网环境和高速便捷的上网服务,吸引了越来越多网民的光顾,使得网民的数量呈现出高速增长的态势,网吧这种经营模式早已被广大用户所接受,各大城市的网吧得到了迅猛的发展,从最初的几台计算机,到现在几百台,甚至上千台计算机。

大大小小的网吧已遍及全国,无论是大中城市还是小城市直到很小的县城。

但同时,随着网吧的增多,行业之间的竞争也越来越激烈,为了在激烈的竞争中立足,网吧的成本控制、运行性能、管理维护都成为极其重要的因素,因此,如何设计和实现一个低成本、高性能、易管理的网吧网络解决方案显得尤为重要。

网吧常见问题1.频繁掉线导致客户流失:以下是某网吧老板赵先生的抱怨:“自从买了**厂家的设备,我的网吧就变得不太平了,每天都在提心吊胆中度过。

不忙的时候还好一点,电脑掉线了,跟大家打个招呼就过去了。

可一忙起来,如果电脑突然掉线,就骂声一片!我是开门做生意的,总希望客户越多越好,可现在老客户都走得差不多了!”相信网吧老板赵先生的情况很多网吧业主都经历过。

在早期,偶尔出现的延迟、掉线等现象,对于用户来说影响并不是十分显著。

但是随着实时在线网络游戏的流行,每一次掉线,对于玩家来说都是直接经济利益的损失(掉线,对于网络游戏来说,损失的是经验值、等级、装备等),有些损失甚至是不可弥补的,将导致直接的客户流失。

2.上网速度慢引起网民抱怨山西某网吧的业主张小姐最近非常烦恼“网吧内上网人数一旦超过80人,电脑就很难登陆QQ,即使上了速度也很慢,而且多台电脑打开网页都需要10秒钟!上不了网、没法聊QQ,还叫网吧吗?眼看以前的老顾客越来越少了,急死人了!”张小姐的遭遇也是非常的普遍。

数据中心解决方案技术白皮书--H3C

数据中心解决方案技术白皮书Huawei-3Com Technologies Co., Ltd. 华为3Com技术有限公司All rights reserved 版权所有 侵权必究Catalog 目 录1 技术应用背景 ......................................................................................................................... 2 2 技术特色 ................................................................................................................................ 3 3 技术实现方案 ......................................................................................................................... 5 3.1 高性能.............................................................................................................................. 5 3.2 高可靠.............................................................................................................................. 5 3.2.1 设备的可靠 ................................................................................................................. 6 3.2.2 网络的可靠 ................................................................................................................. 6 3.3 高安全............................................................................................................................ 16 3.3.1 基于端口隔离方式的服务器接入实现服务器的二层隔离,保障数据安全..................... 17 3.3.2 基于Root/BPDU Guard方式的二层连接保护保证STP/RSTP稳定,防止攻击,保障可靠 的二层连接..................................................................................................................... 18 3.3.3 端口镜像将数据流进行端口的镜像,可以根据需要对报文分析、统计...................... 20 3.3.4 基于用户接入访问控制AAA,Tacacs+,SSH提高网络的安全性 ............................. 22 3.4 高扩充............................................................................................................................ 23 3.5 高管理............................................................................................................................ 23 4 典型应用组网 ....................................................................................................................... 24Figure List 图目录图1 网络模型决定数据中心成为网络核心 ..................................................................................... 2 图2 数据中心系统结构 ................................................................................................................. 3 图3 数据中心解决方案实现 .......................................................................................................... 5 图4 高性能的网络设计 ................................................................................................................. 5 图5 端口捆绑实现......................................................................................................................... 7 图6 聚合技术层次结构 ................................................................................................................. 7 图7 聚合子层模块......................................................................................................................... 8 图8 MSTP实现 ............................................................................................................................. 9 图9 VRRP实现 ........................................................................................................................... 12 图10 Load Balance实现四、七层负载均衡................................................................................. 13 图11 IRF实现 ............................................................................................................................. 15 图12 Isolated VLAN方式实现二层安全隔离 ............................................................................... 17 图13 Root Guard/BPDU Guard方式保护二层STP稳定 .............................................................. 18 图14 (远程)端口镜像实现 ........................................................................................................... 20 图15 远程端口镜像功能 ............................................................................................................. 21 图16 基于用户接入访问控制 ...................................................................................................... 22 图17 以太网数据中心典型组网................................................................................................... 24数据中心解决方案技术白皮书关键词:以太网,数据中心 摘 要:本文对以太网数据中心解决方案中的关键技术进行介绍,包括实现数据中心高性能、高 可靠、高安全、高可扩充以及高管理性的技术实现方案。

H3C云安全服务技术白皮书-V1.0

H3C云安全服务技术白皮书Copyright © 2016 杭州H3C技术有限公司版权所有,保留一切权利。

非经本公司书面许可,任何单位和个人不得擅自摘抄、复制本文档内容的部分或全部,并不得以任何形式传播。

本文档中的信息可能变动,恕不另行通知。

目录1 概述 (1)2 云安全架构与模型 (1)2.1 云数据中心安全访问控制需求 (1)2.2 云安全总体架构 (2)2.3 基于租户的安全隔离 (3)2.4 安全架构的两种模型 (4)3 嵌入式安全 (5)3.1 安全组ACL功能 (5)3.2 分布式状态防火墙功能 (6)4 云服务链 (6)5 基于SDN和服务链的云安全组网方案 (8)5.1 VSR做网关的服务链方案 (8)5.2 物理交换机做网关的服务链方案 (9)5.3 服务链和第三方安全设备对接 (10)5.4 服务链支持东西向和南北向安全的总结 (12)6 安全资源池化 (12)6.1 网络服务资源虚拟化和池化 (12)6.2 多资源池支持 (14)6.3 安全资源池之大规模租户技术 (15)6.3.1 硬件资源池支持大规模租户 (15)6.3.2 软件资源池支持大规模租户 (16)6.4 云安全微分段服务 (17)6.5 安全资源池之高可靠性技术 (17)7 多层次安全防护体系 (18)7.1 异构设备组成的统一安全资源池 (18)7.2 多层次的安全体系 (19)8 安全功能通过云服务部署 (19)9 H3C云安全优势总结 (21)1 概述云计算技术的发展,带来了新一轮的IT技术变革,但同时也给网络与业务带来巨大的挑战。

网络服务模式已经从传统的面向连接转向面向应用,传统的安全部署模式在管理性、伸缩性、业务快速升级等方面已经无法跟上步伐,需要考虑建设灵活可靠,自动化快速部署和资源弹性可扩展的新安全防护体系。

同时,按照云计算等保规范《信息系统安全等级保护第二分册云计算安全要求》草案7.1.2网络安全章节的描述,对云网络安全也有下述要求:•保证云平台管理流量与云租户业务流量分离;•根据云租户的业务需求自定义安全访问路径;•在虚拟网络边界部署访问控制设备,并设置访问控制规则;•依据安全策略控制虚拟机间的访问。

H3CIPS技术白皮书讲解

H3C IPS技术白皮书杭州华三通信技术有限公司目录1.概述 (4)1.1.相关术语 (4)1.1.1.段(segment) (4)1.2.网络安全现状 (4)1.3.基于网络的攻击与检测技术 (6)2.威胁的识别 (6)2.1.基于滥用误用的带宽管理技术 (6)2.2.在应用中识别入侵威胁 (8)2.3.协议异常检测 (8)2.4.拒绝服务检测技术 (9)2.5.基于流状态特征检测技术 (11)3.安全响应 (11)3.1.允许 (11)3.2.阻断 (11)3.3.通知 (12)3.4.流量控制 (12)4.IPS 安全策略 (12)5.安全更新 (13)6.安全审计 (13)6.1.日志内容 (13)6.1.1.操作日志 (13)6.1.2.系统日志 (14)6.1.3.攻击日志 (14)6.2.日志的查询 (14)6.3.日志的输出 (14)7.典型组网案例 (14)7.1.企业出口部署 (14)7.2.保护IDC (15)7.3.旁路模式部署 (16)8.总结和展望 (16)1. 概述1.1. 相关术语1.1.1. 段(segment)段是一个物理组网下对经过IPS设备数据的一个逻辑划分,通常是一对或者多对接口,或者包含VLAN ID的接口数据流。

IPS相关的业务都基于Segment进行配置。

1.2. 网络安全现状融入全球化的Internet是企业网络发展的必然趋势,每个企业的Intranet都会有许多与外部连接的链路,如通过专线连入Internet,提供远程接入服务供业务伙伴和出差员工访问等,企业网络边界的淡化,使得企业所面临的威胁的增多了,只要一个访问入口防护不完整,则“黑客”将可以入侵企业,获取或者破坏数据。

随着全球化网络步伐的加快,威胁的涌现和传播速度也越来越快,如著名的SQL Slammer,在爆发时,每8.5秒感染范围就扩展一倍,在10分钟内感染了全球90%有漏洞的机器;威胁和应用也越来越息息相关,如下图体现了这个趋势:图1-1 威胁与应用息息相关同时随着网络越来越普及,攻击工具也越来越成熟、自动化程度变高以及趋于平民化,使用者无需了解太多的知识就可以完成一次攻击,如下图显示了这个趋势:图1-2 攻击正变的越来越简单目前Internet面临的安全威胁从方法上有如下几种:►漏洞利用,比如针对软件操作系统对内存操作的缺陷,采用缓冲区溢出方法,以获得高操作权限运行攻击代码;如著名的微软MS05-047 Windows UMPNPMGR wsprintfW 栈溢出漏洞(即Windows即插即用服务的缓存区存在的溢出漏洞);►欺骗攻击,如IP地址欺骗等,其利用TCP/IP协议建立的未认证连接的缺陷进行源IP地址的伪造,从而达到访问关键信息的目的;►蠕虫/病毒,蠕虫/病毒是目前网络上最为常见的威胁,其具有传播快覆盖广的特点,如红色代码病毒(Code Red),曾经在12小时之内,覆盖全部的Internet网络,给全球带来了极大的危害;通常蠕虫/病毒通过利用现有系统软件的一些漏洞,从而达到传播的目的;►木马,通常在系统中会秘密打开一个访问程序,以绕过系统的安全策略,从而达到获取信息的目的;►拒绝服务攻击,通常称之为DoS/DDoS,其通过单台或者多台设备作为攻击的发起者,对一个特定的目标进行DoS攻击,占用大量目标机的资源,让目标机无法为外界提供服务,从而达到破坏的目的。

H3C S7500E URPF技术白皮书

H3C S7500E URPF技术白皮书关键词:URPF、DoS攻击摘要:本文介绍了URPF的应用背景,URPF主要用于防止基于源地址欺骗的网络攻击行为,例如基于源地址欺骗的DoS攻击;随后介绍了URPF的技术原理以及S7500E系列以太网交换机URPF的工作机制与应用限制;最后简要介绍了URPF的典型组网案例。

缩略语清单:缩略语英文全名中文解释URPF Unicast Reverse Path Forwarding 单播反向路径转发FIB Forwarding Information Base 转发信息库DoS Denial of Service 拒绝服务ACL Access Control List 访问控制列表ICMP Internet Control Message Protocol 因特网控制报文协议目录1 URPF特性概述 (3)2 URPF应用环境 (3)2.1 TCP泛洪 (3)2.2 SMURF攻击 (3)3 URPF工作机制 (4)3.1 7500E交换机的URPF工作机制 (4)3.2 UPRF应用限制 (6)3.3 URPF技术优势 (6)4 典型应用组网 (6)1 URPF特性概述URPF(Unicast Reverse Path Forwarding,单播反向路径转发)特性提供了一种增强的地址检测机制用于设备的安全转发,在转发流程中根据报文的源地址反向查找报文出接口,如果FIB(Forwarding Information Base,转发信息库)表中存在此源地址对应的表项,且该出接口和报文的入接口相匹配,报文则可以转发,否则丢弃报文。

从而起到预防IP欺骗的作用,特别是针对伪造IP源地址的DoS(Denial ofService,拒绝服务)攻击非常有效。

2 URPF应用环境DoS(Denial of Service)攻击是一种阻止连接服务的网络攻击。

DoS的攻击方式有很多种,最基本的DoS攻击就是利用合理的服务请求来占用过多的服务资源,从而使合法用户无法得到服务的响应。

H3C数据中心虚拟化解决方案技术白皮书

H3C数据中心虚拟化解决方案技术白皮书1 技术背景随着社会生产力的不断发展,用户需求不断发展提高,市场也不断发展变化,谁能真正掌握市场迎合用户,谁就能够占领先机提高自己的核心竞争力。

企业运营中关键资讯传递的畅通可以帮助企业充分利用关键资源,供应链、渠道管理,了解市场抓住商机,从而帮助企业维持甚至提高其竞争地位。

作为网络数据存储和流通中心的企业数据中心,很显然拥有企业资讯流通最核心的地位,越来越受到企业的重视。

当前各个企业/行业的基础网络已经基本完成,随着“大集中”思路越来越深入人心,各企业、行业越来越迫切的需要在原来的基础网络上新建自己的数据中心。

数据中心设施的整合已经成为行业内的一个主要发展趋势,利用数据中心,企业不但能集中资源和信息加强资讯的流通以及新技术的采用,还可以改善对外服务水平提高企业的市场竞争力。

一个好的数据中心在具有上述好处之外甚至还可以降低拥有成本。

1.1 虚拟化简介在数据大集中的趋势下,数据中心的服务器规模越来越庞大。

随着服务器规模的成倍增加,硬件成本也水涨船高,同时管理众多的服务器的维护成本也随着增加。

为了降低数据中心的硬件成本和管理难度,对大量的服务器进行整合成了必然的趋势。

通过整合,可以将多种业务集成在同一台服务器上,直接减少服务器的数量,有效的降低服务器硬件成本和管理难度。

服务器整合带来了巨大的经济效益,同时也带来了一个难题:多种业务集成在一台服务器上,安全如何保证?而且不同的业务对服务器资源也有不同的需求,如何保证各个业务资源的正常运作?为了解决这些问题,虚拟化应运而生了。

虚拟化指用多个物理实体创建一个逻辑实体,或者用一个物理实体创建多个逻辑实体。

实体可以是计算、存储、网络或应用资源。

虚拟化的实质就是“隔离”—将不同的业务隔离开来,彼此不能互访,从而保证业务的安全需求;将不同的业务的资源隔离开来,从而保证业务对于服务器资源的要求。

数据中心运行的应用越来越多,但很多应用都相互独立,而且在使用率低下、相关隔绝的不同环境中运行。

H3CIPS技术白皮书讲解

H3C IPS技术白皮书杭州华三通信技术有限公司目录1.概述 (4)1.1.相关术语 (4)1.1.1.段(segment) (4)1.2.网络安全现状 (4)1.3.基于网络的攻击与检测技术 (6)2.威胁的识别 (6)2.1.基于滥用误用的带宽管理技术 (6)2.2.在应用中识别入侵威胁 (8)2.3.协议异常检测 (8)2.4.拒绝服务检测技术 (9)2.5.基于流状态特征检测技术 (11)3.安全响应 (11)3.1.允许 (11)3.2.阻断 (11)3.3.通知 (12)3.4.流量控制 (12)4.IPS 安全策略 (12)5.安全更新 (13)6.安全审计 (13)6.1.日志内容 (13)6.1.1.操作日志 (13)6.1.2.系统日志 (14)6.1.3.攻击日志 (14)6.2.日志的查询 (14)6.3.日志的输出 (14)7.典型组网案例 (14)7.1.企业出口部署 (14)7.2.保护IDC (15)7.3.旁路模式部署 (16)8.总结和展望 (16)1. 概述1.1. 相关术语1.1.1. 段(segment)段是一个物理组网下对经过IPS设备数据的一个逻辑划分,通常是一对或者多对接口,或者包含VLAN ID的接口数据流。

IPS相关的业务都基于Segment进行配置。

1.2. 网络安全现状融入全球化的Internet是企业网络发展的必然趋势,每个企业的Intranet都会有许多与外部连接的链路,如通过专线连入Internet,提供远程接入服务供业务伙伴和出差员工访问等,企业网络边界的淡化,使得企业所面临的威胁的增多了,只要一个访问入口防护不完整,则“黑客”将可以入侵企业,获取或者破坏数据。

随着全球化网络步伐的加快,威胁的涌现和传播速度也越来越快,如著名的SQL Slammer,在爆发时,每8.5秒感染范围就扩展一倍,在10分钟内感染了全球90%有漏洞的机器;威胁和应用也越来越息息相关,如下图体现了这个趋势:图1-1 威胁与应用息息相关同时随着网络越来越普及,攻击工具也越来越成熟、自动化程度变高以及趋于平民化,使用者无需了解太多的知识就可以完成一次攻击,如下图显示了这个趋势:图1-2 攻击正变的越来越简单目前Internet面临的安全威胁从方法上有如下几种:►漏洞利用,比如针对软件操作系统对内存操作的缺陷,采用缓冲区溢出方法,以获得高操作权限运行攻击代码;如著名的微软MS05-047 Windows UMPNPMGR wsprintfW 栈溢出漏洞(即Windows即插即用服务的缓存区存在的溢出漏洞);►欺骗攻击,如IP地址欺骗等,其利用TCP/IP协议建立的未认证连接的缺陷进行源IP地址的伪造,从而达到访问关键信息的目的;►蠕虫/病毒,蠕虫/病毒是目前网络上最为常见的威胁,其具有传播快覆盖广的特点,如红色代码病毒(Code Red),曾经在12小时之内,覆盖全部的Internet网络,给全球带来了极大的危害;通常蠕虫/病毒通过利用现有系统软件的一些漏洞,从而达到传播的目的;►木马,通常在系统中会秘密打开一个访问程序,以绕过系统的安全策略,从而达到获取信息的目的;►拒绝服务攻击,通常称之为DoS/DDoS,其通过单台或者多台设备作为攻击的发起者,对一个特定的目标进行DoS攻击,占用大量目标机的资源,让目标机无法为外界提供服务,从而达到破坏的目的。

H3C S9500 RPR技术白皮书-6W201-20080228

H3C S9500 RPR技术白皮书关键词:RPR摘要:RPR技术是为了在城域网中支持大容量的数据业务而设计的,是一种新型的MAC协议,可运行于SONET/SDH、DWDM和以太网之上,为宽带IP城域网运营商提供灵活高效的组网方案。

缩略语:缩略语英文全名中文解释RPR Resilient Packet Ring 弹性分组环目录1 概述 (3)2 特性介绍 (3)2.1 术语 (3)2.1.1 Span (3)2.1.2 Edge (3)2.1.3 Wrap (3)2.1.4 Steer (4)2.1.5 Host (4)2.1.6 选环表 (4)2.2 协议处理机制 (4)2.2.1 节点数据操作 (4)2.2.2 高效带宽利用 (5)2.2.3 拓扑自动发现 (6)2.2.4 拓扑保护故障自愈 (6)2.2.5 公平性算法 (7)2.2.6 QOS保证 (9)2.2.7 其他 (10)2.3 RPR帧结构 (11)3 H3C S9500 RPR特色介绍 (11)3.1 超强的业务倒换能力 (11)3.2 完全的QOS能力 (11)3.3 丰富的选环机制 (12)3.4 兼容以太网保护机制 (12)3.5 完备的时钟方案 (12)3.6 配置简单 (12)4 典型组网应用 (13)4.1 三层应用 (13)4.2 二层应用 (14)1 概述在数据通信领域,SONET/SDH应用非常广泛,它具有电信级的特性,而Ethernet以其固有的高带宽分发能力和粒度扩展能力在IP业务上得心应手。

目前存在的多种环网技术,都存在着一定的不足。

RPR是IEEE 802.17工作组标准化的一种新的MAC层技术,是工作在OSI协议栈第二层的介质访问控制(MAC)协议,和物理层无关,可运行于SONET/SDH、Ethernet和DWDM之上。

RPR(弹性分组环)技术融合了SDH故障自愈的高可靠性与以太网的经济性、高带宽、灵活性、可扩展能力等优势,RPR基于环行拓扑提供数据优化的带宽管理、高性能多业务传输解决方案。

H3CS7500EIPv6技术白皮书

H3CS7500EIPv6技术白皮书H3C S7500E IPv6技术白皮书关键词:IPv6,隧道摘要:本文介绍了IPv6的产生背景、技术要点和组网策略。

缩略语:缩略语英文全名中文解释ND Neighbour Discovery Protocol 邻居发现协议PMTUD Path MTU Discovery Protocol 路径MTU发现协议ISATAP Intra-Site Automatic Tunnel AddressingProtocol站点内自动隧道地址协议Teredo Tunneling IPv6 over UDP through NATs IPv6 使用IPv4 UDP隧道穿越NAT RIPng Route Information Protocol Next Generation下一代RIP协议OSPFv3 Open Short Path First Prtocol Version 3 开放最短路径优先协议版本3 BGP4+ Boarder Gateway Protocol 4+边际网关协议4+目录1 IPv6概述 (4)1.1 IPv6产生的背景 (4)1.2 IPv6的优点 (6)2 IPv6基本概念 (10)2.1 IPv6报文格式 (10)2.1.1 IPv6报文基本头格式 (10)2.1.2 IPv6报文扩展头格式 (11)2.1.3 IPv6 ICMP报文格式 (13)2.2 IPv6地址结构定义 (13)2.2.1 IPv6地址表示 (13)2.2.2 IPv6地址前缀表示 (14)2.3 IPv6地址分类 (14)2.3.1 IPv6单播地址 (15)2.3.2 IPv6泛播地址 (16)2.3.3 IPv6多播地址 (16)2.3.4 嵌入IPv4地址的IPv6地址 (18)2.3.5 IPv6中特殊的地址 (19)2.3.6 节点和路由器必须支持的IPv6地址 (19) 2.4 IPv6地址分配 (20)2.4.1 全球单播地址空间分配 (20)2.4.2 IPv6实验网络地址分配(6BONE) (21)3 IPv6基本功能 (21)3.1 IPv6邻居发现协议 (21)3.1.1 邻居发现 (21)3.1.2 路由器发现 (23)3.1.3 IPv6无状态地址自动配置 (24)3.1.4 重定向 (24)3.2 IPv6路径MTU发现协议 (25)3.3 IPv6域名解析 (25)4 IPv4向IPv6过渡技术 (26)4.1 IPv6手工配置隧道 (28)4.2 6to4自动隧道 (29)4.3 ISATAP隧道 (30)5 IPv6单播路由技术 (32)5.1 RIPng (32)5.2 OSPFv3 (32)5.3 ISISv6 (33)5.4 BGP4+ (33)5.5 S7500E IPv6单播路由规格 (34)6 IPv6部署策略 (34)7 S7500E典型组网应用介绍 (35)7.1 核心层应用 (36)7.2 汇聚层应用 (36)7.3 数据中心互联 (37)7.4 IPv6过渡应用 (37)8 相关协议标准 (38)1 IPv6概述1.1 IPv6产生的背景IPv6是IPv4的未来替代协议。

H3C_CAS-云计算管理平台技术白皮书V2.0

H3C CAS云计算管理平台技术白皮书Copyright © 2012 杭州华三通信技术有限公司版权所有,保留一切权利。

非经本公司书面许可,任何单位和个人不得擅自摘抄、复制本文档内容的部分或全部,并不得以任何形式传播。

本文档中的信息可能变动,恕不另行通知。

目录1 前言 (1)1.1 IT行业当前面临的困境 (1)1.1.2 高昂的成本支出 (1)1.1.3 缓慢的业务部署速度 (1)1.1.4 分散的管理策略 (1)1.2 应对困境的有效措施 (2)1.2.1 控制服务器数量膨胀,提高服务器利用率 (2)1.2.2 采用虚拟化基础架构技术和云运营体系,提高业务响应速度 (2)1.2.3 对数据中心IT基础设施进行集中化、可视化的管理 (2)1.3 H3C CAS云计算管理平台简介 (2)1.3.1 概念介绍 (2)1.3.2 H3C CAS云计算管理平台产品介绍 (3)2 技术特点 (5)2.1 基于集群的集中管理 (5)2.2 完备的虚拟机生命周期管理 (5)2.3 性能状况监测 (6)2.3.1 物理服务器性能状况监测 (6)2.3.2 虚拟机性能状况监测 (6)2.3.3 虚拟交换机状况监测 (7)2.3.4 虚拟网卡性能状况监测 (7)2.4 共享存储管理能力 (8)2.5 高可靠性 (9)2.5.1 传统的高可靠性和故障切换解决方案 (9)2.5.2 H3C CAS云计算管理平台HA解决方案 (10)2.6 动态资源调整 (11)2.7 经济高效的灾备恢复方案 (12)2.8 支持IEEE 802.1Qbg标准 (13)2.9 多租户业务安全 (13)2.10 自助式云业务工作流 (14)2.11 用户分级管理 (16)2.12 数据中心集中保护与审核 (18)3 典型组网应用 (18)3.1 服务器虚拟化应用 (18)i3.2 云业务运营管理应用 (19)3.3 注意事项 (20)3.3.1 对服务器硬件的要求 (20)3.3.2 整合比(单台服务器上虚拟机数量)的决定因素 (21)ii1 前言IT行业当前面临的困境自从上世纪90年代开始,IT行业在全球范围内得到了迅猛的发展,IT平台的规模和复杂程度出现了大幅度的提升,与此同时,很多企业的IT机构却因为这种提升而面临着一种新的困境:高昂的硬件成本和管理运营成本、缓慢的业务部署速度以及缺乏统一管理的基础架构。

H3C FlexServer R690服务器技术白皮书

H3C FlexServer R690服务器技术白皮书iii目录1 FlexServer R690介绍 (1)1.1 FlexServer R690配置表 (1)1.2 FlexServer R690扩展槽类型 (1)1.3 FlexServer R690技术规格 (2)1.4 FlexServer R690基本架构 (3)2 FlexServer R690关键技术 (4)2.1 Intel Xeon E7-4800 v2处理器 (4)2.1.1 Intel Xeon E7-4800 v2处理器介绍 (4)2.1.2 Intel Xeon E7-4800 v2处理器的关键特点 (5)2.2 内存技术 (10)2.2.1 获得最佳的内存性能 (10)2.2.2 内存运行速度 (11)2.2.3 内存技术简介 (11)2.2.4 支持的DDR3 DIMM类型 (14)2.2.5 DDR3 内存性能参数 (16)2.2.6 DDR3 核心技术 (19)2.2.7 DDR3 内存和NUMA(Non-Uniform Memory Access)系统架构 (21)2.2.8 服务器内存配置规则 (23)2.2.9 Advanced ECC (31)2.2.10 Online spare在线备份内存模式 (34)2.2.11 Lock-step mode (35)2.3 PCIe 3.0 I/O总线 (35)2.3.1 总线带宽 (36)2.3.2 总线应用 (37)2.3.3 插槽规格 (37)2.3.4 总线特点 (38)2.4 存储 (40)2.4.1标配的智能阵列P830i/2G Raid控制器 (40)2.4.2 磁盘阵列(RAID)介绍 (41)2.4.3 磁盘阵列性能 (43)2.4.4 硬盘的结构及主要技术 (45)2.4.5 服务器硬盘的分类 (47)2.4.6 硬盘的特性 (48)2.4.7 互联技术 (49)2.5 网络接口 (58)iii2.5.1 机架服务器的FlexibleLOM (58)2.6 iLO远程管理 (60)2.6.1 Light-Out技术 (60)2.6.2 iLO功能 (63)2.7 电源管理技术 (70)2.7.1 Power Regulator (70)2.7.2 Dynamic Power Capping (70)2.7.3 通用电源模块技术 (70)2.8 UEFI技术 (74)3参考文献(可选) ·················································································································错误!未定义书签。

H3C数据中心云计算解决方案技术白皮书

H3C数据中心云计算解决方案技术白皮书关键词:数据中心,云计算摘要:根据市场的需求及业界的发展趋势,围绕“云计算”主题展开。

核心是高可用的无阻塞网络。

缩略语清单:目录1 技术背景 (5)1.1 云计算简介 (5)1.2 云计算技术基础 (6)1.3 云计算的定义和基础模型 (7)1.3.1云计算的定义 (7)1.3.2云计算模型 (8)2 关键技术 (10)2.1 云计算的基础架构需求 (10)2.2 Hadoop与集群计算 (13)2.3 无阻塞全线速网络 (15)2.3.1 概念 (15)2.3.2传统交换机的局限性 (16)2.3.3云计算核心交换平台的基本要求—无阻塞交换 (16)2.3.4如何构造无阻塞交换网络 (17)2.4 云计算核心交换网络的缓存 (19)2.4.1 浪涌—云计算环境下的一个网络现象 (19)2.4.2 云计算核心交换网络的缓存结构 (22)2.4.3 云计算核心交换网络的缓存大小 (24)3 数据中心云计算解决方案 (30)3.1 方案概述 (30)3.1.1 传统的数据中心核心网络架构 (30)3.1.2 云计算无阻塞全线速网络解决方案 (31)3.2 无阻塞全线速方案架构 (31)3.3 云计算数据中心路由设计方案 (33)插图目录图1 企业IT向云计算演进路线图 (5)图2 云计算的技术基础 (7)图3 云计算视图 (8)图4 云计算的服务层次 (9)图5 云的归属 (10)图6 云计算对基础架构的关注点 (11)图7 密集的虚拟机群 (11)图8 密集的应用与性能要求 (12)图9 透明网络支持虚拟资源的调度迁移 (12)图10 大规模虚拟化云计算的透明化网络承载 (13)图11 Hadoop分布式文件系统体系架构 (13)图12 经典的Hadoop组网结构 (14)图13 大规模集群架构 (15)图14 传统Crossbar交换架构的阻塞分析模型 (16)图15 H3C新一代CLOS架构&Cell交换实现模型 (17)图16 大规模网络扩展方式 (18)图17 链路负载均衡 (18)图18 微观的流量视图 (19)图19 微观采样的理想化分析 (20)图20 平均速率的理解模型 (20)图21 定向与不定向的网络流量 (21)图22 网络中的可变动态带宽比 (21)图23 突发的基本形态 (22)图24 入端口缓存 (23)图25 时延与转发 (23)图26 常见的缓存公式 (24)图27 动态收敛比定义 (25)图28 突发数据量和网络传送时间 (25)图29 临界缓存buffer0 (26)图30 临界缓存与收敛比的关系 (27)图31 搜索模型的简单分析 (28)图32 校园网数据中心案例 (29)图33 传统数据中心核心网络架构 (30)图34 云计算无阻塞全线速网络 (31)图35 无阻塞全线速网络架构 (32)图36 云计算无阻塞全线速网络中的流量分布 (33)图37 云计算数据中心路由设计方案 (34)1 技术背景2007年以来,云计算成为IT领域最令人关注的话题之一,也是当前大型企业、互联网的IT 建设正在考虑和投入的重要领域。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

H3C大数据产品技术白皮书杭州华三通信技术有限公司2020年4月1 H3C大数据产品介绍 (1)1.1 产品简介 (1)1.2 产品架构 (1)1.2.1 数据处理 (2)1.2.2 数据分层 (3)1.3 产品技术特点 (4)先进的混合计算架构 (4)高性价比的分布式集群 (4)云化ETL (4)数据分层和分级存储 (5)数据分析挖掘 (5)数据服务接口 (5)可视化运维管理 (5)1.4 产品功能简介 (6)管理平面功能: (7)业务平面功能: (8)2 DataEngine HDP 核心技术 (9)3 DataEngine MPP Cluster 核心技术 (9)3.1 MPP + SharedNothing 架构 (9)3.2 核心组件 (10)3.3 高可用 (11)3.4 高性能扩展能力 (11)3.5 高性能数据加载 (12)3.6 OLAP 函数 (13)3.7 行列混合存储 (13)1 H3C大数据产品介绍1.1 产品简介H3C大数据平台采用开源社区Apache Hadoop2.0和MPP分布式数据库混合计算框架为用户提供一套完整的大数据平台解决方案,具备高性能、高可用、高扩展特性,可以为超大规模数据管理提供高性价比的通用计算存储能力。

H3C大数据平台提供数据采集转换、计算存储、分析挖掘、共享交换以及可视化等全系列功能,并广泛地用于支撑各类数据仓库系统、BI系统和决策支持系统帮助用户构建海量数据处理系统,发现数据的内在价值。

1.2 产品架构第一部分是运维管理,包括:安装部署、配置管理、主机管理、用户管HSCZEFKfl上連平frKB笹堆芒12i』」Rt巽^jpRctiuce Spjrk siremCRM SGM生产记〒曲.M-噸Hadaap2.0■1 j jET辛SEmifiKettleH3C大数据平台包含4个部分:理、服务管理、监控告警和安全管理等。

第二部分是数据ETL,即获取、转换、加载,包括:关系数据库连接Sqoop、日志采集Flume、ETL工具Kettle 。

第三部分是数据计算。

MPP采用分析型分布式数据库,存储高价值密度的结构化数据;Hadoop存储非结构化/半结构化数据和低价值密度结构化数据。

计算结果都存到数据仓库,数据仓库中的数据可直接用于分析和展示。

数据仓库是面向主题的、集成的、稳定的且随时间不断变化的数据集合,用以支持经营管理中的决策制定过程。

第四部分数据服务,包括:机器学习、数据挖掘、数据检索、数据可视化、即席分析、SQL和API,为应用层提供服务和中间件调用。

1.2.1数据处理对于大数据管理平台,应该建立一套标准化、规范化的数据处理流程,例如: 如何采集内部和外部数据、结构化和非结构化数据;如何清洗采集来的脏数据和无效数据;如何对不同来源的数据进行打通;如何对非结构化的数据进行结构化加工;如何在结构化数据的基础上进行商业建模和数据挖掘等等。

大数据管理层在一条数据总线上构建了一条完整的大数据处理流水线。

这条流水线从数据的采集、清洗到加工处理,把原始杂乱无章的数据加工成结构化的数据组件,供上层的大数据应用来拼装调用,让企业拥有创造数据资产的能力。

1.2.2数据分层ODS层:数据来源于各生产系统,通过ETL工具对接口文件数据进行编码替换和数据清洗转换,不做关联操作。

未来也可用于准实时数据查询。

轻度汇总层:主题域内部基于明细层数据,进行多维度的、用户级的汇总明细数据层:主题域内部进行拆分、关联。

是对ODS操作型数据按照主题域划分规则进行的拆分及合并。

信息子层:报表数据、多维数据、指标库等数据来源于汇总层。

汇总层:主题域之间进行关联、汇总计算。

汇总数据服务于信息子层,目的是为了节约信息子层数据计算成本和计算时间。

应用层:应用系统的私有数据,应用的业务数据。

精细化营销做为大数据平台的一个上层应用,由大数据平台提供数据支撑。

1.3 产品技术特点先进的混合计算架构采用Hadoop和MPP融合技术架构,对半结构化和非结构化数据支持并行计算和低成本存储,提供低时延、高并发的查询和分析功能;对结构化数据采用MPP分布式列存储,支持分布式计算、智能索引等功能,实现高性能结构化数据分析处理。

集成MapReduce、Spark、Storm、Tez等多种计算框架,利用YARN资源管理做统一管理,可在同一份数据集上运行多种计算。

离线计算、内存计算和流式计算并存,能满足高吞吐、大数据量和低时延实时处理等多方面的数据计算要求。

高性价比的分布式集群基于X86服务器本地的计算与存储资源,计算集群可以动态调整,从数台到数千台之间弹性扩展,按需构建应用,减少总体成本;同时,在设计时充分考虑了硬件设备的不可靠因素,在软件层面提供计算和存储的高可靠保证,具备较强的容错性。

云化ETL将不同业务系统中分散、零乱、标准不统一的各种源数据中的数据进行汇聚。

支持从DBMS、互联网、物联网、企业生产系统等各种数据源中提取数据。

各类数据经过抽取、清洗和转化后,实现多对多地加载到包含但不限于大数据集群和各类关系型数据库中。

该过程由一个统一的操作接口封装,经过无代码的可视化配置后,可实现自动化地、分布式地执行整个ETL作业流程。

数据分层和分级存储把数据按照不同阶段分为ODSQperational Data Store)数据、轻度汇总数据、信息子层数据和应用数据,分别存储在Hadoop平台、MPP分布式数据库和数据仓库,满足不同阶段的计算需求;按照在线数据、历史数据等来管理数据生命周期,满足在线数据的高性能存储的需求;将核心模型数据通过改造融入到数据仓库的核心模型中,减少数据冗余,提升数据质量;将数据仓库中的历史数据迁移到低成本分布式数据库,减轻数据仓库的计算与存储压力并支撑深度数据分析。

数据分析挖掘支持R语言,集成机器学习算法库Mahout和Spark MLlib,包含聚类分析、分类算法、频度关联分析和推荐系统在内的常用机器学习算法。

满足批处理统计分析、在线数据检索、R语言数据挖掘、实时流处理、全文搜索等全方位需求。

可帮助企业建立高速可扩展的数据仓库和数据集市,结合多种报表工具提供交互式数据分析、即时报表和BI可视化展示能力。

数据服务接口提供交互式SQL和可编程API,提取数据存储计算平台的数据处理结果,屏蔽底层细节,为上层应用提供数据服务。

主要包括SQL接口、MapReduce/Spark/Storm计算接口等多种可编程API、全文实时搜索接口、业务定向接口、关联查询接口,满足数据查询、可视化BI展示、数据交换、数据分析、目录服务、综合查询等业务应用的需要。

可视化运维管理提供Web图形化界面实现运集群的管理和监控,集群的节点、主机和服务的运行状态都能在界面上显示,操作友好,功能丰富。

提供集群快速安装部署、机架展示、用户权限管理、主机与服务管理、监控及告警通知等多方面支持,在可管理性方面优势显著。

1.4 产品功能简介管理平面功能:业务平面功能:H3C FlexData MPP Cluster技术白皮书2 DataEngine HDP 核心技术DataEngine HDP 基于X86服务器本地的计算与存储资源提供了分布式并行计算和低成本存 储,提供低时延、高并发的查询功能,集群可以扩展到上千台服务器。

H3G !过对Hadoop 开 源组件的封装和增强,对外提供数据分布式计算存储、数据分析能力。

资源管理YARN 改进的YARN 统一资源管理,在同一物理主机 /虚拟主机和数据集上运 行多种计算框架,包括离线计算、内存计算和实时计算。

分布式文件系统 HDFS 分布式文件系统,有较强的容错性,可在x86平台上运行,减 少总体成本,可扩展,能构建大规模的应用。

数据库 HBase : HBase 是一种构建在 HDFS (Hadoop Distributed File System )之上的 分布式、面向列的存储系统,它具有高可靠、高性能、面向列和可伸缩的特性。

HBase 适合于存储大表数据 (表的规模可以达到数十亿行以及数百万列),并且对大表数据的 读、写访问可以达到实时级别。

离线计算:MapReduce 是一种离线计算框架,将一个算法抽象成段进行处理,适合数据密集型计算场景。

内存计算:Spark 是一种内存计算框架,它将数据尽可能放到内存中以提高迭代应用 和交互式应用的计算效率。

实时计算:Storm 擅长流式计算、实时分析,比如广告点击计算、它在实时性要远远 好于MapReduce 计算框架。

3 DataEngine MPP Cluster 核心技术3.1 MPP + Shared Nothing 架构DataE ngi ne MPP Cluster 采用完全并行的 MPP + Shared Nothi ng 的分布式扁平架构, 这种架构中的每一个节点(n ode )都是独立的、自给的、节点之间对等,而且整个系统中不 存在单点瓶颈,具有非常强的扩展性。

wsi+fiHive PigSha rk Stream mg StormMiiDRpfiiiirpMap 和Reduce 两个阶图 3-1 Shared Nothi ng + MPP 架构示意图3.2 核心组件DataEngine MPPCluster 产品总共包含三大核心组件,即 GCluster 、GCware 和GNode> GCWare用于各节点 GCluster 实例间共享信息,GCluster 负责集群调度,每个GNode 就是最 基本的存储和计算单元。

GCluster :GCluster 负责SQL 的解析、SQL 优化、分布式执行计划生成、执行调度。

GCWareGCWare 用于各节点 GCluster 实例间共享信息(包括集群结构,节点状态,节点资源状 态等信息),以及控制多副本数据操作时,提供可操作节点,并在多副本操作中,控制各节 点数据一致性状态。

GCWare 对于集群的管理工作是以节点为基本单位的。

GNodeGNode 是 GCluster 中最基本的存储和计算单元。

GNode 是由GCWare 管理的一个8a 实例, 每个GCluster 节点上有一个GNode 实例运行。

GNode 负责集群数据在节点上的实际存储, 并从GCluster 接收和执行经分解的 SQL 执行计划,执行结果返回给GCluster 。

数据加载时, GNode 直接从集群加载服务接收数据,写入本地存储空间。

GCMo nit:MPP 架构横向扩展tnteicanri*ttion Network-Hash,Ran do m...GCM on it用于定期监测DataE ngine MPP Cluster 服务程序的运行状态,一旦发现某个服务程序的进程状态发生变化,就会根据配置文件中的内容来执行相应的命令。