零信任体系下现代化IAM建设

零信任安全从理论模型到实践落地

精细化实施,仅允许已 知流量或合法应用程序 连接

监视和维护

5

检查内外部所有日志

侧重零信任操作方面 检查记录所有流量 改进环境

案例:微软20年零信任之路-从无边界网络到零信任

2001

Anywhere Access/MSI 政府安全计 划源代码共 享基础设施

微软IT:2019年零信任新战略 – 目标与收益

迁移设备和用户到相应的网络隔断

• Grant bare minimum access and permissions

授予最低限度的访问权限

• All the applications and services apply Zero Trust principles

使所有应用和服务采用零信任原则

• Require applications and services to provide their health certificate

要求应用和服务提供各自的健康证书

CSA零信任成熟度模型-技术安全:身份、设备、网络、应用

微软IT:2019年零信任新战略 – 保护范围

关于零信任的技术和概念

关于零信任的技术和概念随着互联网的快速发展,人们对网络安全的关注度也与日俱增。

传统的网络安全模式已经无法满足当今复杂多变的网络环境和恶意攻击手段。

在这样的背景下,零信任(Zero Trust)的概念应运而生,成为了当前网络安全领域的热门话题。

所谓零信任,即在网络安全中不再依赖于传统的信任模型,而是通过对每一个请求进行认证和授权,只有在通过认证和授权之后,才能获得相应的网络访问权限。

这一概念的核心思想是“永远不相信,始终验证”,即不认为内部网络是安全的,也不认为外部网络是不安全的,而是对每一个请求都进行严格的验证。

为了实现零信任的网络安全模式,需要借助一系列的技术手段和解决方案。

以下将重点介绍一些与零信任概念相关的技术和概念。

1. 身份认证和访问控制(IAM)IAM(Identity and Access Management)是零信任网络安全模式中至关重要的一环。

通过IAM,可以对用户的身份进行验证和管理,确保只有经过认证的用户才能访问网络资源。

常见的IAM解决方案包括单点登录(SSO)、多因素认证(MFA)等,这些技术可以有效防止未经授权的用户访问敏感信息,提高网络的安全性。

2. 微隔离技术在传统的网络安全模式中,往往使用防火墙和网络隔离来限制不同网络区域之间的通信。

而在零信任模式下,则需要更加细粒度的隔禅控制。

微隔离技术能够将网络划分为多个小区域,并在这些小区域之间进行严格的流量控制,保证大规模的网络环境下每个终端都能够得到充分的保护。

3. 行为分析和威胁检测零信任网络模式下,需要对用户和设备的行为进行实时分析,及时检测出潜在的威胁及异常行为。

通过实时监控和分析网络流量、用户行为、设备情况等数据,可以快速发现异常活动,并采取相应的防护措施,有效降低网络风险。

4. 安全连接和加密技术在零信任网络模式下,安全连接和数据加密显得尤为重要。

传统的VPN技术已经无法满足当前网络安全需求,零信任模式下的安全连接需要更加灵活、高效、安全的解决方案。

介绍零信任安全理念

介绍零信任安全理念

零信任安全理念,也称为"Zero Trust"安全模型,是一种基于

网络安全的理论和实践框架。

其基本原则是:不相信任何内部或外部网络中的用户、设备和应用程序,而是要求对每个请求和活动进行验证和授权。

零信任安全理念认为,传统的网络安全模型(如边界防御)已经过时,无法有效应对不断演变的网络威胁和攻击。

相反,零信任安全模型提倡细粒度的访问控制和认证,无论用户是在内部网络还是在外部网络上工作。

在零信任安全模型中,所有用户、设备和应用程序都被视为潜在的不可信任的,需要透过多重身份验证(MFA)来验证其

身份。

任何访问请求都需要经过具有上下文感知策略和行为分析的访问控制系统进行验证和授权。

这意味着用户需要在每次访问资源时进行身份验证,即使用户已在网络中进行了身份验证。

此外,零信任安全模型还强调了实时的威胁检测和防御。

通过监控和分析用户行为、设备配置和网络流量等信息,可以及时发现和响应潜在的安全威胁。

这也意味着企业需要不断更新和改进其安全策略和技术,以适应新兴的网络威胁和攻击手段。

总的来说,零信任安全理念提供了一种全新的网络安全模型,强调了对用户访问和活动的实时验证和授权。

它不再依赖传统的边界防御,而是以用户为中心,保护企业的敏感数据和资源。

这种安全模型适应了现代云计算、移动设备和物联网等新技术

的崛起,为企业提供了更强大、更灵活和更安全的网络安全防护。

零信任安全防护体系落地实践

零信任安全防护体系落地实践(全文)零信任安全防护体系落地实践新时代背景下,网络安全面临诸多新挑战。

渤海银行参考国内外零信任相关标准及最佳实践,通过系统性研究和思考,以“打造基于零信任架构的生态银行体系”为目标,构建起具有渤海银行特色的零信任安全防护体系。

该体系针对新时代金融行业网络安全防护的各种难点和痛点问题,既能够满足网络安全防护要求,保护企业与用户数据安全,又能平衡网络安全与业务发展之间的关系,助力银行实现业务增长与创新。

一、新时代网络安全面临的挑战随着金融科技的发展,越来越多的商业银行将资源倾注到金融科技以及智能化转型升级上,新冠肺炎疫情下,转型升级提速。

通过提供随处可用、无感泛在的金融服务,银行不再是一个“地点”,而是一种“行为”。

在远程办公、移动展业等业务场景,随时随地接入、自带设备使用带来网络安全风险,大量金融机构的业务数据留存在设备之上,一旦发生数据泄露会给金融机构带来重大影响。

同时,随着金融行业数字化转型的深入,IT 基础架构大量引入云计算、移动计算、大数据、人工智能等新兴技术,内外网络物理边界日趋模糊。

传统的基于边界的防控理念已不能满足金融行业的IT 安全需求。

传统防控思维默认内网比外网安全,通过边界部署安全设备以达到安全保障的目标。

在新技术冲击下,防御面指数级扩大,内外部网络边界交错,边界防护节点难以有效定位与防御。

同时,攻击者的技术手段也在日益提升,比较典型的是高级持续性威胁(APT)组织,他们通常不会正面进攻,而是以钓鱼邮件或从防御薄弱的分支机构迂回攻击等多种方式,绕过边界防护进入企业内部。

在传统安全思维指导下,内网安全防御能力普遍不足,一旦边界被突破,攻击者往往能在整个企业内部自由移动,最终达到攻击目的。

二、零信任安全防护体系规划为解决上述网络安全问题,零信任安全架构(Zero Trust Architecture,ZTA)应运而生。

渤海银行经过系统性研究,制定了具有自身特色的零信任安全防护体系建设规划(如图1 所示),以用户持续验证、应用主动安全为主线,以零信任网络架构为抓手,从用户安全风险和应用数据安全风险两个方面开展零信任安全防护体系建设工作。

零信任 iam 原理

零信任 iam 原理

零信任 IAM(Identity and Access Management,身份和访问管理)是一种安全策略和框架,其核心原理是不信任任何内部或外部的用户、设备或系统,而是对每个访问请求进行实时验证和授权。

以下是零信任 IAM 的一些关键原理:

1. 最小权限原则:只授予用户或系统完成其任务所需的最小权限,以降低潜在的安全风险。

2. 身份验证和授权:在允许访问之前,对每个用户、设备或系统进行身份验证和授权。

这可以通过多种方式实现,如双因素身份验证、生物识别、角色基础访问控制等。

3. 实时访问控制:根据用户的身份、上下文信息和访问需求,实时评估和调整访问权限。

这意味着即使是已经通过身份验证的用户,其访问权限也可能会根据当前的环境和风险因素而发生变化。

4. 微分段:将网络划分为不同的安全区域或微分段,以实现更细粒度的访问控制。

只有经过身份验证和授权的用户才能访问特定的微分段。

5. 持续监控和审计:对所有访问活动进行持续的监控和审计,以检测异常行为并及时响应安全事件。

6. 多因素身份验证:结合多种身份验证方法,如密码、生物特征、令牌等,以提高身份验证的可靠性。

通过遵循这些原理,零信任 IAM 可以帮助组织构建更安全、灵活和可扩展的身份和访问管理体系,降低安全风险并保护敏感资源。

基于“零信任”模型的安全网络构建

科技与创新┃Science and Technology &Innovation文章编号:2095-6835(2021)09-0072-02基于“零信任”模型的安全网络构建孙梅梅,朱彦斐,刘刚(山东电子职业技术学院,山东济南250200)近年来,互联网技术的飞速发展打破了常规的时空限制,其尝试把现实社会发生的一切变得数字化和数据化,伴随着人工智能的兴起,在大量黑客面前,任何细微漏洞都可以被捕获,导致安全风险被无限放大。

这使人们不得不对传统的网络安全架构进行升级和改造,由传统的模型转变为新的安全防护模型,即“零信任”模型。

1“零信任”模型是什么“零信任”即企业网络不自动信任任何内部或者外部节点,对任何试图进入企业网络的人、事、物都要进行验证,简言之,“零信任”的策略就是不相信任何人。

随着网络的安全性越来越受到关注,防火墙的引入是为了在互联网内部以及公共和私人网络之间建立边界,然后在企业内部添加额外的防火墙以进一步分割网络,“零信任”模型是将分段一直进行到网络边缘上的每个用户、设备、服务和应用程序。

用户、设备或应用程序创建的每个会话在允许通信之前必须经过身份验证、授权和账户认证,这也是“零信任”原则的体现,即“Trust no-one.Verify everything”。

“零信任”网络在网络边缘强制实施安全策略,并在源头遏制恶意流量。

在《零信任网络:在不可信网络中构建安全系统》一书中,零信任网络被描述为建立在以下5个断言上:①网络无时无刻不处于危险的环境中;②网络中始终存在着外部或内部的威胁;③网络位置不足以决定其可信程度;④所有的用户、设备和网络流量都应当经过认证和授权;⑤安全策略必须是动态,并给予尽可能多的数据源计算而来的。

以上断言很好地阐述了“零信任”的理念,也总结了“零信任”的几个原则:验证用户、验证设备、合理的访问规则与权限控制,以及配套的动态机制。

零信任网络架构如图1所示。

2传统的基于区域的安全模型“零信任”模型与传统的基于区域的安全模型是不同的。

集团统一身份认证管理平台实现与应用

集团统一身份认证管理平台实现与应用摘要:随着企业信息化建设的日益完善,各信息系统相对独立,信息孤岛日渐形成,给企业用户访问相关系统、信息部门管理系统用户带来不便。

文章以某集团为例,结合实际情况,分析存在痛点,介绍平台建设目标、总体架构以及应用情况,体现统一身份认证管理平台对打通信息孤岛、保障信息安全方面发挥的重要作用。

关键词:信息孤岛;身份认证;信息安全引言主动式安全管理是要防范于未然,从企业安全策略的角度阻止影响企业信息系统安全的事件发生,它是对传统安全防范方式的补充,而实现这一目标的重要手段之一就是部署身份和访问管理(Identity and Access Management,IAM)解决方案[1]。

对于一个大型企业来说,统一身份认证管理平台是对信息系统的功能进行全方位整合、升级,能够有效将人员、组织等信息资产纳入数字共享生态系统,高效打通信息孤岛,提高效率,加强安全,降低成本,满足法规政策。

同时又能为集团建立起一套涵盖认证、用户管理、授权、审计四位一体的可信身份治理平台,对身份管理平台中的用户进行全生命周期管理,实现集团内部不同架构业务系统进行访问控制及单点登录,实现账号安全监控预警,清除安全隐患。

1问题痛点在集团层面,截止目前陆续建成人力资源系统、主数据管理系统、OA系统、法务系统、资产管理系统、财务共享系统、财务核算系统等30余个。

随着集团信息化进度的加快,信息化系统的数量越来越多,一些问题也日益突出。

例如,各信息系统访问入口不统一,访问不同系统往往需要记住不同的登录地址;各信息系统的账号密码相互独立,而且密码格式规范也存在差异,经常存在忘记密码的问题;信息系统权限缺乏集中管理,需要系统管理员分别登录对应系统手动开通账号以及授予相应权限;信息系统账号安全监管不足,如出现盗号情况难以追溯。

在社会层面,随着新技术应用的普及和业务形态的变化,传统的安全体系中的内外网防护边界被打破。

因此,需要搭建可高度协同、灵活拓展的统一用户管理和多因子认证一体化平台,实现安全与业务的高效统一[2]。

中通快递

助力零信任安全架构的下一代IAM01020304 业务背景面临的安全风险下一代IAM实践总结未来展望目录05国内业务量最大业务规模世界第一连续两年稳居行业第一2017年业务量达到62.2亿件中通人30万+ 网络合作伙伴9400+服务网点29500+覆盖区县98%+覆盖乡镇85.24%+生态中通中通快运中通云仓中通国际(跨境)中通商业(电商)中通金融——中通集团的多元化经营战略目录0501 02 03 04 业务背景 面临的安全风险 下一代IAM 实践总结 未来展望面临的安全风险业务系统众多和异构组织人员和设备变动敏感数据参与业务开放平台API管理目录0501 02 03 04 业务背景 面临的安全风险 下一代IAM 实践总结 未来展望下一代IAM——零信任安全架构(Google BeyondCorp)及其中的IAM组件下一代IAM——设计目标下一代IAM ——功能全景视图应用集成多端、多渠道用户云应用三方应用客户应用本地应用数据同步合作伙伴应用下一代IAM 管理控制台下一代IAM开放API、SDK、APP身份中心人员资源中心证书中心权限中心应用中心设备应用API 帐号帐号组帐号体系合作方组织架构租户认证中心SSOMFA会话跟踪IDP管理会话管理特权管理风控协议适配联邦认证授权鉴权访问控制策略权限管理审计审计应用发布应用管理应用看板风控下一代IAM——总体工作流程下一代IAM ——本质上是对资源操作更灵活及更细粒度的管控认证获取授权带有上下文的资源操作请求底层资源身份 实体执行标准API根据上下文鉴权操作资源下一代IAM——身份空间资源操作权限授予一对多归属生命周期管理下一代IAM——帐号、帐号组、帐号体系帐号体系帐号组帐号租户下一代IAM——组织架构集团公司A 公司B部门A 部门B 部门C 部门D 部门F 公司C部门E 部门G下一代IAM——组织架构群组1 2 3 4 全员群企业群部门群内部群包含集团下所有员工的群集团下某个公司下的所有员工的群组织架构的最底层,隶属于某个公司下,它可以是一个大的部门,也可以是部门下的一个小部门。

IAM身份管理联合解决方案

移动设备 PC设备 平板电脑

人脸识别 声纹识别 指纹识别

信息资产

旧安全边界:防火墙

人力信息 产品信息 财务信息

法务信息 生产资料

…

;

内部人员

;

4

5G时代身份是万物互联的基石

4G时代下的用户 交互

用户

移动设备 PC设备

5G时代下的用户 交互

移动设备

用户

PC设备 汽车

冰箱

;

其他物体

5G时代下,用户交互触点急剧增多,每一个触点均需保证身份安全可控,且可便捷携带; 5G时代下,物物交互成为常态,物物之间身份互信是其信息交互的基础。

✓ 时间段内指定用户账号的登录位置跟踪

;

15

线上线下统一行为追溯

用户

;

策略控制 行为记录 行为分析 行为预警

;

16

• 按时间控制(闸机) • 按位置控制(特定门禁) • 按人员控制(人员体系) • 综合控制

• 进出闸机事件 • 登录登出电脑事件 • 登录登出应用软件事件 • 敏感区域进入事件

• 非合适时间频繁进入 • 敏感区域频繁进入 • 系统访问行为异常 • 停留时间异常

;

✓ 各系统登录需要多次输入密码,体验差

✓ 提供一套身份管理平台,管理账号的全生命周期

✓ 对接现网IDM,实现IDM与新系统的互通

✓ 各个系统账号独立,难以统一管理

✓ 提供各个业务系统单点登录的功能特性

✓ 实现各个系统单点登录,提升体验

✓ 缺乏用户账号全生命周期管理,维护效率低

;

22

成功案例--广东(清远)电网智慧园区项目

;

24

THANK YOU

应用2 实际角色1

浅谈零信任身份认证在企业的发展

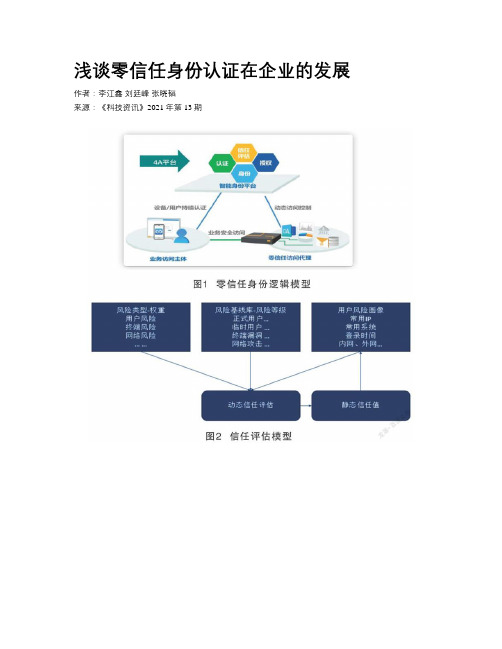

浅谈零信任身份认证在企业的发展作者:李江鑫刘廷峰张晓韬来源:《科技资讯》2021年第13期摘要:身份认证是企业信息化、数字化发展中的重要基础能力,而大、云、物、移、智、链等技术的发展引发企业变革,同时对传统身份认证提出新的挑战。

对于企业而言,云端架构使得企业面临更大的风险,一旦储存的数据泄露或遭到攻击,将对企业造成难以估量的损失。

该文结合传统身份认证技术的发展与企业面临的形势,尝试提出基于零信任身份认证在企业应用落地的一种思路与方法。

关键词:身份认证零信任安全权限中图分类号:TP393.08 文献标识码:A文章编号:1672-3791(2021)05(a)-0028-04Abstract: Identity authentication is an important basic capability in the development of enterprise informatization and digitalization. The development of big data,cloud computing,internet of things,mobile internet,artificial intelligence, blockchain and other technologies has triggered enterprise reforms, and at the same time poses new challenges to traditional identity authentication. Especially for enterprises, more and more business applications begin to rely on the cloud to build, making the data resources stored on the cloud platform become increasingly large. Once the stored data is leaked or attacked, it will cause immeasurable losses to the enterprise. This paper combines the development of traditional identity authentication technology with the forms faced by enterprises, and tries to put forward an idea and method based on the application of zero-trust identity authentication in enterprises.Key Words: Identity authentication; Zero trust; Security; Authority随着大、云、物、移、智、链(大数据、云计算、物联网、移动互联网、人工智能、区块链)等技术的飞速发展,企业迎来了变革的新机遇,也面临着新的难题。

网络安全零信任技术发展报告

前言随着全球数字化转型的逐渐深入,在“云大物移智工”等新技术发展支撑下,零信任从原型概念加速演进,成为新一代信息技术安全架构。

在过去的2019 年,国内零信任从概念走向落地,零信任安全架构以其兼容移动互联网、物联网、5G 等新兴应用场景,支持远程办公、多云环境、多分支机构、跨企业协同等复杂网络架构,受到各界青睐,从产品研制、解决方案到应用试点示范,到逐步探索完善适应不同场景的零信任应用实践。

进入2020 年以来,在“新基建”和疫情的双重刺激下,零信任作为一种可支撑未来发展的最佳业务安全防护方式,成为我国网络安全界的焦点。

本报告聚焦零信任发展,从技术、产业、应用和实践四个维度进行剖析:技术部分包含零信任安全架构定义和关键技术的最新研究成果;产业部分介绍了国内外产业发展、标准化等方面的最新进展;应用部分汇集远程办公、大数据中心、云计算、物联网和5G 应用等核心应用场景的零信任解决方案建议;实践部分聚焦零信任规划与部署,介绍零信任实施经验。

最后以零信任建议和展望总结全文,希望通过本书帮助更多的人理解和实践零信任,加快推进零信任创新发展,为以新基建为代表的数字化转型保驾护航。

一、零信任技术和产业发展现状 (1)(一)零信任核心原则 (2)(二)零信任安全架构及组件 (4)(三)零信任关键技术 (7)(四)国外产业发展及应用规划 (10)(五)国内零信任概念走向落地 (12)二、零信任应用场景 (14)(一)远程办公 (14)(二)大数据中心 (18)(三)云计算平台 (22)(四)物联网 (26)(五)5G 应用 (30)三、零信任实施建议 (34)(一)使用范围 (34)(二)实施规划 (38)(三)技术实现 (40)四、零信任思考和展望 (46)图1 零信任概念演进历程图 (2)图2 零信任架构总体框架图 (4)图3 基于零信任架构的远程办公安全参考架构 (18)图4 数据中心内部访问流程示意图 (21)图5 数据中心安全接入区案例示意图 (22)图6 基于零信任架构的云计算平台安全参考架构 (26)图7 基于设备指纹的物联边缘网关零信任方案示意图 (30)图8 零信任实施技术路线示意图 (41)表目录表1 零信任解决方案市场供应商分析 (11)表2 5G 架构下的主要对象 (31)表3 5G 架构下的风险来源 (31)表4 5G 架构下的攻击情况 (31)表5 5G 典型攻击行为案例 (32)一、零信任技术和产业发展现状近年来,中央地方高度重视新型基础设施建设(简称“新基建”),国家高层会议密集提及新基建,各省积极推动新基建项目集中开工。

网络安全架构零信任技术研究报告

网络安全架构零信任技术研究报告2020年9月构一、零信任将成为数字时代主流的网络安全架构1.1 零信任是面向数字时代的新型安全防护理念零信任是一种以资源保护为核心的网络安全范式。

《零信任网络:在不可信网络中构建安全系统》一书对零信任安全进行了简要归纳和概况:1)网络无时无刻不处于危险的环境中;2)网络中自始至终都存在外部或内部威胁;3)网络位置不足以决定网络的可信程度;4)所有的设备、用户和网络流量都应当经过认证和授权;5)安全策略必须是动态的,并基于尽可能多的数据源计算而来。

因此零信任安全的核心思想是默认情况下企业内部和外部的所有人、事、物都是不可信的,需要基于认证和授权重构访问控制的信任基础。

零信任的雏形最早源于 2004 年耶利哥论坛提出的去边界化的安全理念,2010 年 Forrester 正式提出了“零信任”(Zero Trust,ZT)的术语。

经过近十年的探索,零信任的理论及实践不断完善,逐渐从概念发展成为主流的网络安全技术架构。

图 1:零信任概念演进历程图数据来源:中国信通院,市场研究部数字时代下,旧式边界安全防护逐渐失效。

传统的安全防护是以边界为核心的,基于边界构建的网络安全解决方案相当于为企业构建了一条护城河,通过防护墙、VPN、UTM 及入侵防御检测等安全产品的组合将安全攻击阻挡在边界之外。

这种建设方式一定程度上默认内网是安全的,而目前我国多数政企仍然是围绕边界来构建安全防护体系,对于内网安全常常是缺失的,在日益频繁的网络攻防对抗中也暴露出弊端。

而云大物移智等新兴技术的应用使得 IT 基础架构发生根本性变化,可扩展的混合IT 环境已成为主流的系统运行环境,平台、业务、用户、终端呈现多样化趋势,传统的物理网络安全边界消失,并带来了更多的安全风险,旧式的边界安全防护效果有限。

面对日益复杂的网络安全态势,零信任构建的新型网络安全架构被认为是数字时代下提升信息化系统和网络整体安全性的有效方式,逐渐得到关注并应用,呈现出蓬勃发展的态势。

零信任安全架构的探索和实践

THANKS

零信任安全架构的探索和实践

零信任安全架构探索

探索路线

2018

IAM平台 统一身份、统一 授权、风控

2016

免密登录

2020

零信任安全架构 基于信任评估和动 态策略的访问控制

2022

全生命周期的信任治理 软件定义的安全云平台

零信任理解

1. 默认不信任(网络、应用)

2. 动态多维度的信任评估

3. 依据授权、已有策略集、 信任评估结果等生成全架构实践

初步成果

近千应用全球接入 无VPN

动态实时信任评估

免密登录 智能人脸核验

工作台用户

经验总结

未来展望

零信任安全架构的云 化、体系化、平台化

零信任安全架构理念 向信任治理延伸

构建云、边、端安全协作体系,支持多云混合云部署架 构,打造软件定义的安全云平台,迎接5G万物互联时代

4. 应用层根据最新策略执行

零信任方法论

1. 以资源(数据、设备、 服务)保护为中心

2. 以身份(人、设备、应 用、API等)为基础支撑

3. 以上下文、情报、信任 评估、策略等为数据驱动

4. 以智能算法、大数据为 催化剂和生产力

零信任安全架构整体框架

工作台(工作负载平台)

安全接入点

IAM平台

零信任体系技术研究

00引言当前,各企事业单位的网络基础设施已经变得越来越复杂。

企业不仅存在多个内部网络,还存在通过远程连接本地网络基础设施的远程办公室、移动用户以及云服务。

这种复杂性已经超越了传统基于网络边界防护的安全方法,因为企业已经没有简单、容易识别的网络边界。

传统基于边界的网络安全防护逐渐被证明是不够的,局限性正日益凸显,一旦攻击者突破企业网络边界防护,便可以在内部网络中进一步横向移动进行攻击破坏,不受阻碍和控制。

上述网络基础设施的复杂性促进了网络安全原则和安全模型的创新与发展,“零信任”。

零信任(Zero Trust,ZT)技术应运而生。

零信任技术从重点关注企业数据资源的保护,逐渐扩展到对企业的设备、基础设施和用户等所有网络资源的保护。

零信任安全模型假设攻击者可能出现在企业内部网络,企业内部网络基础设施与其它外部网络一样,面临同样的安全威胁,也容易受到攻击破坏,并不具有更高的可信度。

在这种情况下,企业必须不断地分析和评估其内部网络和业务功能面临的安全风险,提升网络安全防护能力来降低风险。

在零信任中,通常涉及将数据、计算和应用程序等网络资源的访问权限最小化,只对那些必须用户和资产开启访问权限进行授权访问,并持续对每个访问请求者的身份和安全状态进行身份验证和授权。

零信任体系(Zero Trust System,ZTS)是一种基于零信任原则建立的企业网络安全策略,旨在防止企业内部数据泄露,限制内部攻击者横向移动和攻击破坏。

本文将给出零信任和零信任体系的定义,遵循的原则,讨论零信任体系的组成,分析处理方法的变化和面临的安全威胁。

01零信任基础“零信任”是一种以资源保护为核心的网络安全模式,其前提是信任从不被隐式授予,而是必须持续评估。

“零信任体系”是一种企业资源和数据安全端到端的保护方法,包含人和非人实体的身份标识、认证信息、访问管理、操作运维、端点管控、运行环境和互连基础设施等内容。

最初的重点是将企业资源访问权限控制在那些执行任务必须的最小用户范围内。

零信任技术解决方案(3篇)

第1篇随着互联网的普及和信息技术的飞速发展,企业对信息安全的关注度越来越高。

传统的安全架构已无法满足现代网络环境下对安全防护的需求。

零信任(Zero Trust)技术应运而生,它通过构建一种全新的安全架构,实现对网络资源的精细化管理,确保用户、设备和数据在访问网络资源时的安全性和可靠性。

本文将详细阐述零信任技术解决方案,包括其核心概念、实施步骤、技术架构以及在实际应用中的优势。

一、零信任技术核心概念零信任技术是一种基于“永不信任,始终验证”的安全理念。

它要求在任何时间、任何地点、任何设备上访问网络资源时,都必须进行严格的身份验证和授权。

以下是零信任技术的核心概念:1. 无边界安全:零信任安全架构不再区分内部网络和外部网络,认为所有网络都是不安全的,因此对内部和外部访问进行同等的安全保护。

2. 终端安全:零信任技术强调终端设备的安全,要求所有终端设备在访问网络资源前都必须经过严格的身份验证和授权。

3. 细粒度访问控制:零信任技术实现对网络资源的细粒度访问控制,确保用户在访问网络资源时,只能访问其所需的信息和资源。

4. 行为分析:零信任技术通过分析用户的行为和访问模式,发现异常行为,并及时采取应对措施。

5. 实时监控:零信任技术要求对网络流量进行实时监控,及时发现安全威胁,并迅速采取措施。

二、零信任技术实施步骤1. 建立安全策略:根据企业业务需求和风险等级,制定相应的安全策略,包括访问控制策略、数据保护策略等。

2. 设备管理:对所有终端设备进行统一管理,包括设备注册、安全配置、软件更新等。

3. 身份认证:采用多种身份认证方式,如密码、生物识别、多因素认证等,确保用户身份的真实性。

4. 访问控制:根据安全策略和用户权限,实现细粒度的访问控制,确保用户只能访问其所需的信息和资源。

5. 行为分析:通过分析用户的行为和访问模式,发现异常行为,并及时采取措施。

6. 实时监控:对网络流量进行实时监控,及时发现安全威胁,并迅速采取措施。

零信任架构网络安全解决方案

零信任架构网络安全解决方案发布时间:2022-01-12T02:38:31.905Z 来源:《现代电信科技》2021年第13期作者:乔阳[导读] 随着网络的飞速发展,各种类型的网站都在慢慢增加,这些网上购物平台也是层出不穷。

而我们现在最需要的是一个安全可靠、高效便捷、可扩展性强且能解决大多数问题。

因此如何让人们使用起来更加方便快捷成为了当下社会所关注的话题之一。

(中通服咨询设计研究院有限公司江苏南京 210019)摘要:随着信息的快速发展,网络安全问题日益严重,特别是网络黑客。

他们通过各种手段来盗取用户账号和密码、利用计算机系统漏洞窃取商业机密。

在互联网上最重要的是数据,因此我们必须加强对信息安全技术方面的研究才能保证网上交易平台能够健康有序地运作下去,同时也需要提高人们保护个人隐私权意识与能力等因素来保障信息不被非法分子盗用从而得到应有得惩戒措施。

关键词:网络安全;解决方案;零信任一、引言随着网络的飞速发展,各种类型的网站都在慢慢增加,这些网上购物平台也是层出不穷。

而我们现在最需要的是一个安全可靠、高效便捷、可扩展性强且能解决大多数问题。

因此如何让人们使用起来更加方便快捷成为了当下社会所关注的话题之一。

由于互联网具有开放性、共享性和可控化等特点,使得其在现代社会中扮演着越来越重要的角色。

而我们所熟悉到的网络是一个虚拟世界并存在于地球上这就意味着这个人对他所有信息都有了自己独特见解且在不经意间泄露出去并且不会被他人发现以及攻击者利用这些消息来进行攻击,从而达到危害国家政治、经济秩序和人民生活秩序等目的。

二、零信任技术研究(一)零信任的概念我们都知道,信任这个词最早是由在 17 世纪出现的“诺言理论” 提出。

随着时间发展和科技进步,人们对于信息安全越来越重视。

所谓零信任(RSB)就是指用户对自己所持有或使用过的所有与现实情况相联系而不相信网络中其他人都是理性且有意义的话语权以及他人是否能够认可这些观点都没有一个很好地解释说明,这就导致了人们在进行交流时总是会把对方当做自己的对立面来对待和接受。

自动的零信任解决方案(3篇)

第1篇随着数字化转型的不断深入,企业对网络安全的需求日益增长。

传统的网络安全模型已经无法满足日益复杂和多样化的安全挑战。

零信任安全架构应运而生,它强调“永不信任,始终验证”,通过在网络的每个访问点进行严格的身份验证和授权,实现更加安全的网络环境。

本文将探讨自动化的零信任解决方案,以帮助企业在保证业务连续性的同时,提升网络安全防护能力。

一、零信任安全架构概述1. 零信任安全理念的起源零信任安全架构起源于美国国家安全局(NSA)在2010年提出的“持续诊断与评估”(Continuous Diagnostics and Mitigation,简称CDM)计划。

该计划旨在通过实时的安全监测和评估,降低网络攻击的风险。

随后,零信任安全理念逐渐被企业所采纳,成为网络安全领域的重要趋势。

2. 零信任安全架构的核心原则(1)永不信任:任何内外部访问者,无论其身份如何,都不能被默认信任。

(2)始终验证:对每个访问者进行严格的身份验证和授权,确保其访问权限符合业务需求。

(3)最小权限:授予访问者完成工作任务所需的最小权限,防止滥用权限导致的潜在风险。

(4)动态安全策略:根据访问者的行为、网络环境和威胁情报等因素,动态调整安全策略。

二、自动化的零信任解决方案1. 自动化身份验证与授权(1)多因素身份验证(MFA):通过结合密码、生物识别、智能卡等多种身份验证方式,提高身份验证的安全性。

(2)自动化用户身份认证:利用智能认证平台,实现用户身份的自动化认证和授权。

(3)设备身份认证:对连接网络的设备进行身份验证,确保设备的安全性。

2. 自动化访问控制(1)基于角色的访问控制(RBAC):根据用户角色和权限,动态调整访问控制策略。

(2)基于属性的访问控制(ABAC):根据用户属性、环境属性和资源属性等因素,实现精细化的访问控制。

(3)动态访问控制:根据实时监控到的网络环境和用户行为,动态调整访问控制策略。

3. 自动化安全策略管理(1)自动化安全策略生成:根据业务需求和安全风险,自动生成安全策略。

零信任安全可信环境建设方案

网络安全:网络管理和分区,互联控制,微隔离,WAF

工作负载安全:负载保护,运维加固,可信应用,合规管控,持 续监控,威胁分析

数据安全:加密,脱敏,内容识别,行为分析,数据防泄露

基于零信任理念的架构实践

应用

应用级 微隔离ຫໍສະໝຸດ Host零信任安全可信环境建设方案

技术创新,变革未来

云大物移下,传统边界式防御面临巨大挑战

数据中心

?

?

公有云服务

Internet

企业内网

防火墙

?

?

物联网

?

移动设备 2

疫情之下,远程办公愈发凸显安全风险

VPN 远程办公

VPN 设备、用户不可信

公有云安全风险 公有云服务

Internet

VPN 企业内网

防火墙

开放的安全中台接入第三方安全能力形成安全闭环基于零信任理念的架构实践hostuser应用级微隔离应用网络integrity数据大数据分析安全可视化持续评估零信任模型解决远程办公安全顾虑数据中心企业核心机房公有云私有云数据中心交换机混合云至明卫终端agent对接管控平台网络传输加密传输通道加密传输通道互联网对接管控平台策略制定智能分析持续监控认证授权态势可视隔离预警阻断远程办公笔记本byod设备pad手机企业分部应用级微隔离更细颗粒度的用户授权业务1业务2应用c应用a应用d网络访问拒绝应用b网络访问允许控制通道数据通道应用级微隔离更细粒度网络和数据访问控制服务允许服务拒绝数据访问禁止端口数据数据访问允许网络访问拒绝高可视化态势可见运维简单零信任模型下的安全中台不威胁情报核心资产服务器至明管理平台恶意站点恶意邮件持续监控劢态调整thanks

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

零信任体系下现代化IAM建设

面对公司业务的快速发展与新时代数字化转型的挑战,IAM建设之路如何推进,如何借助IAM平台助力零信任安全体系的落地?

2020年的一场突如其来的全球疫情,给远程办公、教学、开发测试及运维等远程访问业务开展按下了加速键,使得远程接入、访问、会议、传输等的办公方式、平台以及网络设备得到了迅速普及和使用。

远程访问常态化打破了传统的网络安全边界,亟需全新的适用于新型IT环境的安全访问控制体系,以应对日益严峻的网络安全形势。

在这种背景下,企业打破过去基于VPN或内外网的隐式信任原则,采用零信任安全架构,升级优化远程访问场景下安全能力的体系化建设显得尤为迫切。

一、初识零信任

零信任(Zero Trust)最早是由约翰·金德瓦格(Jon Kindervag)在201 0年提出的。

这一理念对传统的安全模型假设进行了彻底颠覆,打破了默认的信任,强调“持续验证,永不信任”。

在零信任网络中,对于任何用户、设备,流量,不再根据其是否处于组织内部网络来判断可信,而是需要先评估及验证其可信度,因此在其访问企业资源的整个过程中,都需要根据上下文信息持续地、动态地做信任评估与授权控制,以保证持续的可信,并且需要将所有的访问都进行记录和跟踪。

零信任的本质是以身份为基石,通过在业务资源的访问过程中,持续地进行信任评估和动态安全访问控制,即对默认不可信的所有访问请求进行加密、认证和授权,并且汇聚关联各种数据源进行信任评估,从而根据信任的程度动态对权限进行调整,最终在访问主体和访问客体之间建立一种动态的信任关系。

零信任安全架构下,被访问资源是作为核心来保护的,因此需要针对被保护的资源构建正交的控制平面和数据平面作为保护面。

资源包括一切可被操作的实体,包括终端设备、服务器、数据库、API、功能等。

访问的身份主体包括人员、设备、应用、系统等,通过策略引擎进行动态访问控制评估,根据信任评估和鉴权结果决定是否对访问请求放行或者执行附加校验。

图1 零信任架构核心逻辑组件

由此可见,细粒度的身份认证及授权控制是零信任落地的关键。

而现代化I AM(身份与访问管理)正是助力企业安全从粗粒度访问控制升级到多层级、细粒度动态访问控制的关键组件。

可以说零信任模型需要基于现代化IAM方案构建。

如果没有现代化IAM,零信任也将是无根之木,无源之水。

对于大多数企业来说,有效保护数据资产,防止数据泄露,做好现代化IAM建设则是基本功。

Gartner新发布《2020年规划指南:身份和访问管理》中也提出关键论点:IT必须推进现代化IAM计划。

二、什么是IAM?

引用Gartner对IAM的定义:身份与访问管理IAM( Identity and Acc ess Management)是一系列的技术和流程的集合,这一集合用于保障正确的人以正确的方式在正确的时间以正确的理由访问正确的企业资源,从而确保企业业务目标的达成。

IAM由身份治理与管理IGA(Identity governance and administratio n)、认证(Authentication)、授权(Authorization)三部分组成,三部分并非相互独立,而是相互关联、相互协作。

使用者可以统一管理和控制接入实体的认证和授权,更安全地自主管控不同身份实体对资源的访问权限。

1、身份治理与管理:定义谁可以接入访问,管理接入实体。

而这些实体包括:用户、应用、设备等身份。

这一模块涉及到对身份生命周期管理、权限管理、角色分组和组织架构管理、访问控制请求、日志审计及分析报告等。