抓包实例分析实验

Wireshark抓包实例分析 (DNS和HTTP协议)

(八)参考资料

《计算机科学网络 自顶向下的方法》 第四版 陈鸣 译 《WireShark 教程用户使用手册》 《学习用 wireshark 进行抓包分析》 罗小嘉

表单数据以及浏览记录等等。 3、单击开始,打开运行,输入'cmd',输入命令'ipconfig/flushdns',回车,即

可看到成功刷新 DNS 缓存的显示。

2、WireShark 的使用

(1) 启动 WireShark。 (2) 启动 PC 上的 IE 浏览器。 (3) 开始分组捕获:选择“抓包”下拉菜单中的“抓包参数选择”命令,在

图二

其中,第一行为该包的信息,第二行为以太网,属于链路层,第三行为 IP 协 议,属于网络层(源 IP 与目的 IP 显示在该行),第四行为 UDP 协议,属于传输 层,第五行为 DNS 的有关数据。下面将通过图三详细分析 DNS 报文的内容。

这是一个请求查询 的报文(0),该报文没有 被删节,采用的是递归调 用的查询,问题数为 1, 回答 RR 数,权威 RR 数 以及附加 RR 数均为 0。 在问题区域显示了名字 字段与被查询的问题类 型 A(即主机地址)。

计算机网络技术基础目录一封面第1页二目录第2页三内容一实验背景介绍第3页二实验目的及任务第3页三实验环境第3页四实验原理第3页五实验步骤第3页1实验前的准备工作第4页2wireshark的使用第4页六实验结果分析第4页1dns分析第45页2http分析第67页七实验总结第7页八参考资料第7页内容一实验背景介绍wireshark简介wireshark原ethereal是目前最流行的一款网络封包分析软件

抓包分析报告

计算机通信与网络实验报告实验题目:抓包并进行分析班级:..姓名:..学号:..Wireshark抓包分析Wireshark是世界上最流行的网络分析工具。

这个强大的工具可以捕捉网络中的数据,并为用户提供关于网络和上层协议的各种信息,与很多其他网络工具一样,Wireshark也使用pcap network library来进行封包捕捉。

一、安装软件并抓包1:安装并运行wireshark并打开捕获界面。

2、捕获选项图1捕获选项的设置3、开始抓包点击上图中的“Start”开始抓包几分钟后就捕获到许多的数据包了,主界面如图所示:图2 主界面显示如上图所示,可看到很多捕获的数据。

第一列是捕获数据的编号;第二列是捕获数据的相对时间,从开始捕获算为0.000秒;第三列是源地址,第四列是目的地址;第五列是数据包的信息。

选中第8个数据帧,然后从整体上看看Wireshark的窗口,主要被分成三部分。

上面部分是所有数据帧的列表;中间部分是数据帧的描述信息;下面部分是帧里面的数据。

二、分析UDP、TCP、 ICMP协议1、UDP协议UDP 是User Datagram Protocol的简称,中文名是用户数据包协议,是 OSI 参考模型中一种无连接的传输层协议,提供面向事务的简单不可靠信息传送服务。

它是IETF RFC 768是UDP的正式规范。

(1) UDP是一个无连接协议,传输数据之前源端和终端不建立连接,当它想传送时就简单地去抓取来自应用程序的数据,并尽可能快地把它扔到网络上。

在发送端,UDP传送数据的速度仅仅是受应用程序生成数据的速度、计算机的能力和传输带宽的限制;在接收端,UDP把每个消息段放在队列中,应用程序每次从队列中读一个消息段。

(2)由于传输数据不建立连接,因此也就不需要维护连接状态,包括收发状态等,因此一台服务机可同时向多个客户机传输相同的消息。

(3) UDP信息包的标题很短,只有8个字节,相对于TCP的20个字节信息包的额外开销很小。

wireshark抓包实验报告

wireshark抓包实验报告Wireshark抓包实验报告1. 实验简介本次实验旨在通过使用Wireshark软件进行网络抓包,深入了解网络通信过程中的数据传输和协议交互。

通过分析抓包数据,我们可以了解网络流量的组成、协议的运作方式以及网络安全的相关问题。

2. 实验准备在进行实验之前,我们需要准备一台运行Wireshark软件的计算机,并连接到一个网络环境中。

Wireshark是一款开源的网络协议分析工具,可以在各种操作系统上运行。

安装并配置好Wireshark后,我们就可以开始进行抓包实验了。

3. 实验步骤3.1 启动Wireshark打开Wireshark软件,选择需要抓包的网络接口。

Wireshark会监听该接口上的所有网络流量,并将其显示在界面上。

3.2 开始抓包点击“开始”按钮,Wireshark开始抓取网络数据包。

此时,我们可以看到界面上实时显示的数据包信息,包括源地址、目标地址、协议类型等。

3.3 过滤抓包数据由于网络流量非常庞大,我们可以使用过滤器来筛选出我们感兴趣的数据包。

Wireshark提供了丰富的过滤器选项,可以根据协议、源地址、目标地址等条件进行过滤。

3.4 分析抓包数据选中某个数据包后,Wireshark会显示其详细信息,包括协议分层、数据字段等。

通过分析这些信息,我们可以了解数据包的结构和内容,进一步了解网络通信的细节。

4. 实验结果与讨论在实验过程中,我们抓取了一段时间内的网络流量,并进行了分析。

通过对抓包数据的观察和解读,我们得出了以下几点结果和讨论:4.1 协议分层在抓包数据中,我们可以清晰地看到各种协议的分层结构。

从物理层到应用层,每个协议都承担着不同的功能和责任。

通过分析协议分层,我们可以了解协议之间的关系,以及它们在网络通信中的作用。

4.2 数据传输过程通过分析抓包数据,我们可以追踪数据在网络中的传输过程。

我们可以看到数据包从源地址发送到目标地址的路径,了解中间经过的路由器和交换机等设备。

实验二 网络抓包实验

试验二、网络抓包试验试验目的:深入理解TCP/IP协议试验内容:使用网络嗅探器,抓取网络上的数据包,进行分析试验要求:分别抓取ARP包,ICMP包,IP包,TCP包,UDP包,HTTP包,DNS包等,分析其各层的头部。

试验步骤:1.打开抓包软件,在capture菜单下选择interfaces,弹出如图窗口,点击capture开始抓包,如图2.点击stop停止抓包,结果如图3.依次分析各种包的头部。

1)ARP包ARP包包括frame、Ethernet、address resolution protocol三部分内容,具体如下:上图显示的是该ARP包的目的地址和源地址。

上图显示的是该ARP包目的ip地址和Mac地址。

2)IP包Ip包由frame、Ethernet、Internet protocol三部分组成。

3)TCP包TCP包由frame、Ethernet、Internet protocol、transmission control protocol四部分组成。

4)UDP包Udp包由frame、Ethernet、Internet protocol、user datagram protocol四部分组成。

5)HTTP包HTTP包由frame、Ethernet、Internet protocol、transmission control protocol、hypertext transfer protocol、line-based text data六部分组成。

6)DNS包Dns包由frame、Ethernet、Internet protocol、user datagram protocol、domain name system五部分组成。

抓包实验_精品文档

实验目的通过使用网路岗抓包工具-iptool软件捕获网络流量,分析数据报结构,从而更加清楚地掌握网络分层的思想,从感性认识飞跃到理性认识。

再通过捕获各个具体协议的通信数据包,一步一步具体分析其实现步骤,更加具体地掌握协议的实现过程。

实验内容任意捕获一个数据包,分析其数据链路层格式、网络层格式和传输层格式,加深学生对计算机网络分层概念的理解。

实验主要仪器和材料一台联网计算机、网路岗抓包工具-iptool软件实验步骤1、打开“网路岗抓包工具-iptool软件”,点击“包过滤”按钮,设置协议过滤仅包含“TCP”,点击“确定”,点击“开始捕包”按钮。

2、开始捕包并获得数据,点击其中一个包,进行分析。

实验结果如下图所示其中序号4、6、7、8、10、11、12为一次会话序号4:SEQ:2374403959 ACK:0序号6:SEQ:1013787468 ACK:2374403960序号7:SEQ:2374403960 ACK:1013787469序号8:SEQ:2374403960 ACK:1013787469序号10:SEQ:1013787469 ACK:2374404845序号11:SEQ:1013787469 ACK:2374404845序号12:SEQ:2374404845 ACK:1013787469下图为原始二进制代码:以下为分析结果:其中MAC header为40 16 9F A1 95 00 6C 62 6D 7D 45 D8 08 00IPV4 header为45 00 00 28 1A 46 40 00 40 06 12 95 C0 A8 01 65 DC B5 6F 32TCP header为C2 17 00 50 8D 86 8A ED 3C 6D 2C 49 50 10 FE 40 60 0C 00 00Destination Address:目的MAC地址Source Address:源MAC地址Version:4 表示IP协议的版本号为4,即IPV4,占4位,Header Length:5(20 Bytes),表示IP包头的总长度为20个字节,该部分占4个位。

电子科大网络安全实验2Wireshark抓包分析实验完整分析

电⼦科⼤⽹络安全实验2Wireshark抓包分析实验完整分析实验2 Wireshark抓包分析实验⼀、实验原理TCP三次握⼿准则介绍TCP是因特⽹中的传输层协议,使⽤三次握⼿协议建⽴连接。

当主动⽅发出SYN连接请求后,等待对⽅回答SYN,ACK。

这种建⽴连接的⽅法可以防⽌产⽣错误的连接,TCP使⽤的流量控制协议是可变⼤⼩的滑动窗⼝协议。

第⼀次握⼿:建⽴连接时,客户端发送SYN包(SEQ=x)到服务器,并进⼊SYN_SEND状态,等待服务器确认。

第⼆次握⼿:服务器收到SYN包,必须确认客户的SYN(ACK=x+1),同时⾃⼰也送⼀个SYN包(SEQ=y),即SYN+ACK包,此时服务器进⼊SYN_RECV状态。

第三次握⼿:客户端收到服务器的SYN+ACK包,向服务器发送确认包ACK(ACK=y+1),此包发送完毕,客户端和服务器进⼊Established状态,完成三次握⼿。

HTTP协议介绍HTTP协议⽤于在Internet上发送和接收消息。

HTTP协议是⼀种请求-应答式的协议 ——客户端发送⼀个请求,服务器返回该请求的应答,所有的请求与应答都是HTTP包。

HTTP协议使⽤可靠的TCP 连接,默认端⼝是80。

HTTP的第⼀个版本是HTTP/0.9,后来发展到了HTTP/1.0,现在最新的版本是HTTP/1.1。

HTTP/1.1由RFC 2616 定义。

⼆、实验⽬的1、了解并会初步使⽤Wireshark,能在所⽤电脑上进⾏抓包。

2、了解IP数据包格式,能应⽤该软件分析数据包格式。

3、了解HTTP请求中的三次握⼿准则,并能利⽤该软件对该过程进⾏简要分析。

三、实验内容(1)安装wireshark软件,并使⽤该软件捕获HTTP请求中的报⽂,分析该过程中TCP建⽴连接的握⼿过程以及报头各字段的含义,记录实验结果和数据。

(2)尝试利⽤wireshark软件捕获Ping请求中的报⽂,并分析报⽂中各字段的含义,记录实验结果和数据。

wireshark抓包实验报告

wireshark抓包实验报告Wireshark抓包实验报告引言:网络是现代社会中不可或缺的一部分,人们在日常生活中几乎无时无刻不在使用网络。

然而,网络的复杂性使得网络问题的排查变得困难。

Wireshark作为一款强大的网络抓包工具,可以帮助我们深入分析网络数据包,从而更好地理解和解决网络问题。

本文将介绍Wireshark的基本原理和使用方法,并通过实际抓包实验来验证其功能和效果。

一、Wireshark的基本原理Wireshark是一款开源的网络协议分析工具,可以运行在多个操作系统上。

它通过捕获网络接口上的数据包,并将其解析成可读的形式,以便我们进行深入分析。

Wireshark支持多种协议,包括以太网、无线网络、TCP/IP等,使得我们能够全面了解网络通信的细节。

二、Wireshark的使用方法1. 下载和安装Wireshark可以从其官方网站上免费下载,根据自己的操作系统选择合适的版本进行安装。

安装完成后,打开Wireshark并选择要抓包的网络接口。

2. 抓包设置在开始抓包之前,我们需要进行一些设置以确保我们能够捕获到想要分析的数据包。

首先,我们可以设置抓包过滤器来过滤出特定的数据包,以减少不必要的干扰。

其次,我们可以选择是否启用深度分析,以获取更详细的协议信息。

3. 开始抓包一旦设置完成,我们可以点击“开始”按钮开始抓包。

Wireshark将开始捕获网络接口上的数据包,并将其显示在主界面上。

我们可以看到每个数据包的详细信息,包括源IP地址、目标IP地址、协议类型等。

4. 数据包分析Wireshark提供了丰富的功能和工具,使得我们可以对抓包的数据包进行深入分析。

我们可以通过点击每个数据包来查看其详细信息,并根据需要进行过滤、排序和搜索。

此外,Wireshark还提供了统计功能,帮助我们了解网络流量的情况。

三、实验验证为了验证Wireshark的功能和效果,我们进行了一次抓包实验。

实验中,我们使用Wireshark抓取了一段时间内的网络数据包,并进行了分析。

计算机网络qq抓包分析

QQ数据包分析一、实验内容:分析QQ数据包协议:Ethernet、IP、TCP、UDP、DNS、HTTP 等,按层详细分析数据包工作机制和各协议数据组成及功能作用。

二、实验环境:Window 7环境下、QQ2014三、实验工具:QQ2014、Ethereal抓包工具、Wiresshark抓包工具四、实验内容1、QQ登录数据包分析①利用Wireshark抓包工具的过滤规则OICQ对于qq登录的第一条登录信息进行截取分析②首先我们通过对第一条信息的截图我们可以看到信息1、帧的信息:该数据帧的帧号为:37帧的大小:648 bits数据接口:interface 0到达时间:Mar 9, 2015 14:57:07.546829000 中国标准时间帧所用到的协议:eth ethertype ip udp oicq2、数据链路层帧(eth):以太网帧首部大小:14个字节目的地址:Dst: AsustekC_60:5e:44 (14:da:e9:60:5e:44),源地址:Src:DigitalC_02:f6:fe (00:03:0f:02:f6:fe)类型字段:0800字段类型:IP3、网络层协议IPIp数据报首部长度:20字节版本号:4,目前使用为IPV4首部长度:20字节区分服务:00总长度:67字节标识:0x5c5c (23644)标志:0x00片偏移:0个单位生存时间:64,表明的是这个数据报之前没有经过路由结点协议:UDP(17)头部检验和:0x1b3c [validation disabled]源IP地址:192.168.83.9 (192.168.83.9)目的地址:183.60.56.36 (183.60.56.36)4、用户数据协议UDP源端口:52185 (52185)目的端口:8000 (8000) 表明目的端使用的应用层的协议是变更OICQ默认通讯端口数据长度:47检验和:0xac29 [validation disabled]5、OICQ协议标志:OICQ 数据包版本:0x3559命令: Request KEY (29)序列号:3137数据发送端号码:OICQ数字,935692234数据:封装无法查看2、qq离线文件的传输分析:1、选取原则:根据发送文件的时间段,因为网速延迟的原因我们可以看到选取的时间段会有所误差,截图的原则:1、利用抓包工具的过滤机制选取HTTP协议段(qq 离线文件是以HTTP协议传送的)(如下图)2、选取与发送时间段相近的数据帧(如下图)3、qq离线文件的选取:发送端关键字为POST/,接收端为GET/(如下图)2、帧的信息该数据帧的帧号为:2707帧的大小:7768 bits数据接口:interface 0 (\Device\NPF_{95B244F7-56E0-42EA-83AC-B199A0F94798}) 到达时间:Mar 9, 2015 14:57:34.046219000 中国标准时间染色显示规则字符串: http || tcp.port == 80 || http2 TCP端口号为80帧所用到的协议:eth: ethertype: ip: tcp :http: media3、链路层帧eth与网络层协议ip数据分析与上相同注:此时的内部数据为TCP数据段4、传输层协议TCP源端口:80目的端口:38458流索引:114TCP信息段长:917序列号:5814(相对序列号)下一个序列号:6758确认号:386(相对确认号)首部长度:20字节标志:.... 0000 0001 1000 = Flags: 0x018 (PSH, ACK)窗口大小:15544检验和:0x3b17 [validation disabled]紧急指针:05个重新整合的TCP报文段:编号#2702(1460bytes)编号#2701(1460bytes)编号#2704(1460bytes)编号#2705(1460bytes)编号#2707(1460bytes)重组TCP报文长度:6757 bytesreassemble tcp segment:表示TCP层收到上层大块报文后分解成段后发出去。

wireshark抓包实验报告

本科实验报告实验名称:利用EtherPeek工具进行的网络抓包实验学员:学号:专业:所属学院:国防科学技术大学训练部制【实验名称】利用Wireshark工具进行的抓包实验【实验目的】通过Wireshark软件捕获并观察ARP协议、ICMP协议、FTP协议、HTTP协议以及TCP协议的工作原理,包括协议序列和报文内容【实验内容】实验环境描述:网络环境:因特网操作系统:Windows 7软件:Wiresharkv1.12.4实验步骤:1.Ping命令(ARP, ICMP分析)2.在实验主机使用FTP应用(FTP分析)3.在实验主机使用web应用(HTTP分析)【实验过程】1.ping命令(ICMP、ARP分析)实验主机的IP地址为:实验主机的MAC地址为:9c:4e:36:cf:db:e4在实验主机的命令框内输入命令:pingWireshark抓获的数据包如下:观察可得,抓获的报文里协议类型有ICMP与ARP。

(前12条是输入ping命令后抓取的)(1)ICMP分析:首先明确一下ICMP的相关知识:ICMP是(Internet Control Message Protocol)Internet控制报文协议。

它是TCP/IP协议族的一个子协议,用于在IP主机、路由器之间传递控制消息。

控制消息是指网络通不通、主机是否可达、路由是否可用等网络本身的消息。

这些控制消息虽然并不传输用户数据,但是对于用户数据的传递起着重要的作用。

各种ICMP报文的前32bits都是三个长度固定的字段:type类型字段(8位)、code代码字段(8位)、checksum校验和字段(16位) 8bits类型和8bits代码字段:一起决定了ICMP报文的类型。

常见的有:类型0、代码0:回应应答。

类型3、代码0:网络不可达类型3、代码1:主机不可达类型5、代码1:为主机重定向数据包类型8、代码0:回应类型11、代码0:传输中超出TTL(常说的超时)16bits校验和字段:包括数据在内的整个ICMP数据包的校验和,其计算方法和IP头部校验和的计算方法是一样的。

网络抓包分析实验报告(HTTP)

网络抓包分析实验报告一:实验目的:1.学习使用网络数据抓包软件Ethereal,对互连网进行数据抓包,巩固对所学知识的理解二:实验内容:1:分析http协议请求的响应过程。

2:分析TCP的处理过程,HTTP,TCp的报文格式。

三:实验工具Wireshark抓包软件四:实验步骤1、安装Wireshark,简单描述安装步骤。

2、打开wireshark,选择接口选项列表。

或单击“Capture”,配置“option”选项。

3、设置完成后,点击“start”开始抓包,显示结果。

4、选择某一行抓包结果,双击查看此数据包具体结构五:分析1:http请求报文分析(第8个包)请求行:方法字段:GET,版本是http/1.1.首部行:主机host:;Connection:Keep-Alive,即保持持久连接;Accept-language:zh-cn,即接收语言是中文。

2.http响应报文(第55个包)状态行:http/1.1 200 OK;请求成功。

首部行:响应Date:sat,21,Apr 2012 04:58:18 GMT;Content-Type:text/html 指示实体主体中的对象是text/html文本;Content-Length:35593 表明了被发送对象的字节数是35593个字节。

:3:TCP报文格式分析:报文格式:如截图可知:源端口号:80,目的端口号3968,序号:1,确认号:424,首部长度:20 bytes,Flags=0X10(URG=0,ACK=1,PSH=0,RST=0,SYN=0,FIN=0)接收窗口大小:65112;检验和:0x8a44。

4:TCP响应(3次握手)分析:1)服务器应用启动,进入LISTEN状态;2)客户端向服务器端发送一个TCP报文段,该段设置SYN标识,请求跟服务器端应用同步,之后进入SYN-SENT状态,等待服务器端的响应;(第5个包)3)服务器端应用收到客户端的SYN 段之后,发送一个TCP段响应客户端,该段设置SYN和ACK标识,告知客户端自己接受它的同步请求,同时请求跟客户端同步。

Wireshark抓包实验报告.

第一次实验:利用Wireshark软件进行数据包抓取1.3.2 抓取一次完整的网络通信过程的数据包实验一,实验目的:通过本次实验,学生能掌握使用Wireshark抓取ping命令的完整通信过程的数据包的技能,熟悉Wireshark软件的包过滤设置和数据显示功能的使用。

二,实验环境:操作系统为Windows 7,抓包工具为Wireshark.三,实验原理:ping是用来测试网络连通性的命令,一旦发出ping命令,主机会发出连续的测试数据包到网络中,在通常的情况下,主机会收到回应数据包,ping采用的是ICMP协议。

四,验步骤:1.确定目标地址:选择作为目标地址。

2.配置过滤器:针对协议进行过滤设置,ping使用的是ICMP协议,抓包前使用捕捉过滤器,过滤设置为icmp,如图 1- 1图 1-13.启动抓包:点击【start】开始抓包,在命令提示符下键入ping , 如图 1-2图 1-2停止抓包后,截取的数据如图 1-3图 1-34,分析数据包:选取一个数据包进行分析,如图1- 4图1-4每一个包都是通过数据链路层DLC协议,IP协议和ICMP协议共三层协议的封装。

DLC协议的目的和源地址是MAC地址,IP协议的目的和源地址是IP地址,这层主要负责将上层收到的信息发送出去,而ICMP协议主要是Type和Code来识别,“Type:8,Code:0”表示报文类型为诊断报文的请求测试包,“Type:0,Code:0”表示报文类型为诊断报文类型请正常的包。

ICMP提供多种类型的消息为源端节点提供网络额故障信息反馈,报文类型可归纳如下:(1)诊断报文(类型:8,代码0;类型:0代码:0);(2)目的不可达报文(类型:3,代码0-15);(3)重定向报文(类型:5,代码:0--4);(4)超时报文(类型:11,代码:0--1);(5)信息报文(类型:12--18)。

1.4.1,TCP协议的分析实验一,实验目的:通过本次实验,掌握使用Wireshark抓取TCP协议的数据包的技能,能够在深入分析“TCP的三次握手”,TCP的四次挥手协议在网络数据流的基础上,进一步提高理论联系实践的能力。

wireshark抓包分析实验报告

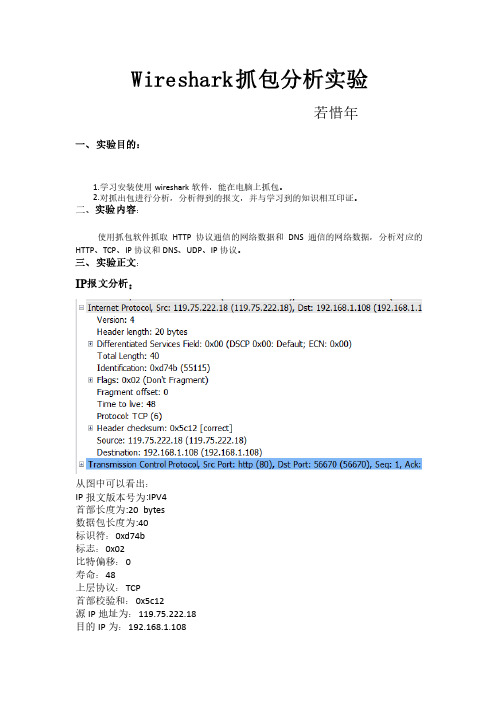

Wireshark抓包分析实验若惜年若惜年一、实验目的:1.学习安装使用wireshark软件,能在电脑上抓包。

软件,能在电脑上抓包。

2.对抓出包进行分析,分析得到的报文,并与学习到的知识相互印证。

对抓出包进行分析,分析得到的报文,并与学习到的知识相互印证。

二、实验内容:使用抓包软件抓取HTTP协议通信的网络数据和DNS通信的网络数据,分析对应的HTTP、TCP、IP协议和DNS、UDP、IP协议。

协议。

三、实验正文:IP报文分析:从图中可以看出:从图中可以看出:IP报文版本号为:IPV4 首部长度为:20 bytes 数据包长度为:40 标识符:0xd74b 标志:0x02 比特偏移:0 寿命:48 上层协议:TCP 首部校验和:0x5c12 源IP地址为:119.75.222.18 目的IP为:192.168.1.108 从图中可以看出:从图中可以看出:源端口号:1891 目的端口号:8000 udp报文长度为:28 检验和:0x58d7 数据长度:20 bytes UDP协议是一种无需建立连接的协议,它的报文格式很简单。

当主机中的DNS 应用程序想要惊醒一次查询时,它构造一个DNS查询报文段并把它给UDP,不需要UDP之间握手,UDP为报文加上首部字段,将报文段交给网络层。

第一次握手:从图中看出:从图中看出:源端口号:56770 目的端口号:80 序列号为:0 首部长为: 32 bytes SYN为1表示建立连接成功表示建立连接成功时表示删除连接。

当fin为1时表示删除连接。

第二次握手:从图中看出:从图中看出:源端口号是:80 目的端口号为:56770 序列号为:0 ack为:1 Acknowledgement为1表示包含确认的报文表示包含确认的报文 Syn为1表示建立连接。

表示建立连接。

第三次握手:从图中看出:从图中看出:源端口:56770 目的端口:80 序列号为:1 ACK 为:1 首部长为:20bytes Acknowledgement 为1表示包含确认的报文表示包含确认的报文 所以,看出来这是TCP 连接成功了连接成功了T cp 是因特网运输层的面向连接的可靠的运输协议,在一个应用进程可以开始向另一个应用进程发送数据前,始向另一个应用进程发送数据前,这两个进程必须先握手,这两个进程必须先握手,即它们必须相互发送预备文段,建立确保传输的参数。

使用wireshark进行抓包分析 实验报告

二.实验工具wireshark软件三.实验主要过程与结果本次实验使用了wireshark抓包软件对QQ的协议数据进行了分析。

1、首先打开wireshark,登录QQ2、然后点击开始抓包,给好友发送消息3、最后停止抓包,分析协议数据结果:停止抓包后,可以看到wireshark的页面如下,分为了三个区域:从上到下依次为数据包列表,数据包细节和数据包字节。

源地址为120.204.17.118,目的地址为172.17.62.0即为本机的地址)。

从数据包细节窗口可以看出总共有五层,从下到上依次为应用层,运输层,网络层,数据链路层,物理层。

分别对其不同层进行分析。

四、分析讨论1、应用层应用层是五层协议体系结构中的最高层,其任务是通过应用进程间的交互来完成特定网络应用。

本实验使用的应用进程为QQ,从下图中可以看出QQ所使用的协议为OICQ协议,其中里面包含了交互数据,即为报文。

在数据包细节中OICQ协议中的第五行,可以看到自己的QQ号(302702230)。

选中最后一行的DaTa可以看到传输的数据,即为报文。

2、运输层运输层的任务就是负责向两台主机中进程之间的通信提供通用的数据传输服务,应用进程利用该服务传送应用层报文。

从下图可以看到运输层所使用的协议为UDP协议,UDP协议提供无连接的、尽最大努力的数据传输服务(不保证数据传输的可靠性),其数据的单位是用户数据报。

图中所选中的数据部分是运输层给数据加的报头。

其源端口号为8000,目的端口号为4009,数据包字节长度为87。

UDP协议的第四行表示检验和显示为验证禁用,不能验证,如下图。

3、网络层网络层负责为分组交换网上的不同主机提供通信服务。

在发送数据时,网络层把运输层产生的报文段或用户数据报封装成分组或包进行传送。

从图中可以看出可以看到IP的版本号为4;IP头的长度是20字节,所以从图中可以看出第一个数45,即代表版本号和IP头的长度;首部和载荷的总长度是107字节(0x006b),00在前,6b在后,说明进行网络传输的时候是先传输高位再传输低位,即高字节数据在低地址,低字节数据在高地址,从图中可以看出是00 6b;TTL(存活时间)域的值是54;协议为UDP。

Wireshark抓包分析实验

Wireshark抓包分析实验实验Wireshark抓包分析实验⼀、实验⽬的1、了解并会初步使⽤Wireshark,能在所⽤电脑上进⾏抓包2、了解IP数据包格式,能应⽤该软件分析数据包格式3、查看⼀个抓到的包的内容,并分析对应的IP数据包格式4、学会使⽤nslookup⼯具查询并分析Internet 域名信息或诊断DNS 服务器。

5、会⽤wireshark分析DNS协议。

对DNS协议有个全⾯的学习与了解。

⼆、实训器材1、接⼊Internet的计算机主机;2、抓包⼯具WireShark。

三、实验内容(⼀)IP包分析实验1、打开wireshark,选择接⼝选项列表。

或单击“Capture”,配置“option”选项。

2、设置完成后,点击“start”开始抓包,显⽰结果。

3、选择某⼀⾏抓包结果,双击查看此数据包具体结构。

4、查看IP数据报。

[1]写出IP数据报的格式。

[2]捕捉IP数据报的格式图例。

[3]记录IP数据报包的所有域,针对每⼀个域所代表的含义进⾏解释。

(⼆)DNS协议分析实验1、启动WireShark,并开始抓包。

2、在命令⾏运⾏nslookup 发现成都⼤学或其他单位官⽅DNS服务器。

nslookup /doc/cd9178b4f46527d3250ce03a.html /3、停⽌抓包4、显⽰过滤DNS包,查看其请求包和响应包的运输层协议是UDP 还是TCP,DNS请求包的⽬的端⼝及DNS响应包的源端⼝号分别是多少,DNS 请求包是发往哪个地址的,⽤ipconfig查看你的本地DNS服务器的IP地址,判断它们是否相同。

5、查看接下来你的主机发出的⼀些TCP SYN 包,其中的⽬的IP地址是否有刚才DNS应答包中的IP地址?Wireshark抓包分析实验报告⼀.实验⽬的1.了解并初步使⽤Wireshark,能在所⽤电脑上进⾏抓包。

2.了解IP数据包格式,能应⽤该软件分析数据包格式。

3.查看⼀个抓到的包的内容,并分析对应的IP数据包格式。

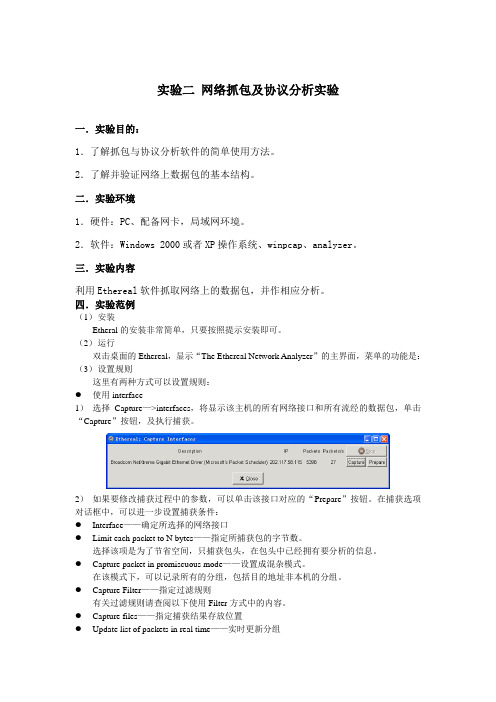

实验二 网络抓包及协议分析实验

实验二网络抓包及协议分析实验一.实验目的:1.了解抓包与协议分析软件的简单使用方法。

2.了解并验证网络上数据包的基本结构。

二.实验环境1.硬件:PC、配备网卡,局域网环境。

2.软件:Windows 2000或者XP操作系统、winpcap、analyzer。

三.实验内容利用Ethereal软件抓取网络上的数据包,并作相应分析。

四.实验范例(1)安装Etheral的安装非常简单,只要按照提示安装即可。

(2)运行双击桌面的Ethereal,显示“The Ethereal Network Analyzer”的主界面,菜单的功能是:(3)设置规则这里有两种方式可以设置规则:●使用interface1)选择Capture—>interfaces,将显示该主机的所有网络接口和所有流经的数据包,单击“Capture”按钮,及执行捕获。

2)如果要修改捕获过程中的参数,可以单击该接口对应的“Prepare”按钮。

在捕获选项对话框中,可以进一步设置捕获条件:●Interface——确定所选择的网络接口●Limit each packet to N bytes——指定所捕获包的字节数。

选择该项是为了节省空间,只捕获包头,在包头中已经拥有要分析的信息。

●Capture packet in promiscuous mode——设置成混杂模式。

在该模式下,可以记录所有的分组,包括目的地址非本机的分组。

●Capture Filter——指定过滤规则有关过滤规则请查阅以下使用Filter方式中的内容。

●Capture files——指定捕获结果存放位置●Update list of packets in real time——实时更新分组每个新分组会随时在显示结果中出现,但在重网络流量时会出现丢包现象。

●Stop Capture limits——设置停止跟踪的时间如捕获到一定数量的分组(…after N packets)、跟踪记录达到一定的大小(…after N megabytes)或在一个特定的时间后(…after N minutes)。

wireshark抓包分析实验报告

wireshark抓包分析实验报告Wireshark抓包分析实验报告引言:网络是现代社会不可或缺的一部分,它连接了世界各地的计算机和设备。

为了确保网络的正常运行和安全,网络分析工具是必不可少的。

Wireshark作为一款开源的网络抓包分析工具,具有强大的功能和广泛的应用范围。

本实验旨在通过使用Wireshark来抓包并分析网络数据,以深入了解网络通信的细节和原理。

实验目的:1. 了解Wireshark的基本原理和使用方法;2. 掌握抓包和分析网络数据的技巧;3. 分析网络数据包的结构和内容。

实验步骤:1. 下载和安装Wireshark软件;2. 打开Wireshark,选择要进行抓包的网络接口;3. 开始抓包,并进行需要的过滤设置;4. 分析抓到的数据包,包括查看源地址、目标地址、协议类型等信息;5. 进一步分析数据包的内容,如查看HTTP请求和响应的头部信息、查看传输层协议的数据等;6. 结束抓包并保存数据。

实验结果与分析:通过使用Wireshark进行抓包和分析,我们可以获得大量有关网络通信的信息。

以下是一些实验结果和分析:1. 数据包的源地址和目标地址:通过查看数据包的源地址和目标地址,我们可以确定通信的两端设备和它们之间的关系。

这对于网络故障排除和安全分析非常重要。

2. 协议类型:Wireshark可以自动识别和解析各种协议,包括TCP、UDP、HTTP、FTP等。

通过查看数据包的协议类型,我们可以了解网络通信所使用的协议,并进一步分析其特点和性能。

3. HTTP请求和响应:Wireshark可以解析HTTP协议,并显示请求和响应的详细信息。

通过查看HTTP请求和响应的头部信息,我们可以了解到客户端和服务器之间的通信内容,如请求的URL、请求方法、响应状态码等。

4. 传输层协议的数据:Wireshark可以显示传输层协议的数据,如TCP和UDP的数据。

通过查看传输层协议的数据,我们可以了解到数据包的具体内容,如传输的文本、文件等。

手机抓包实验报告

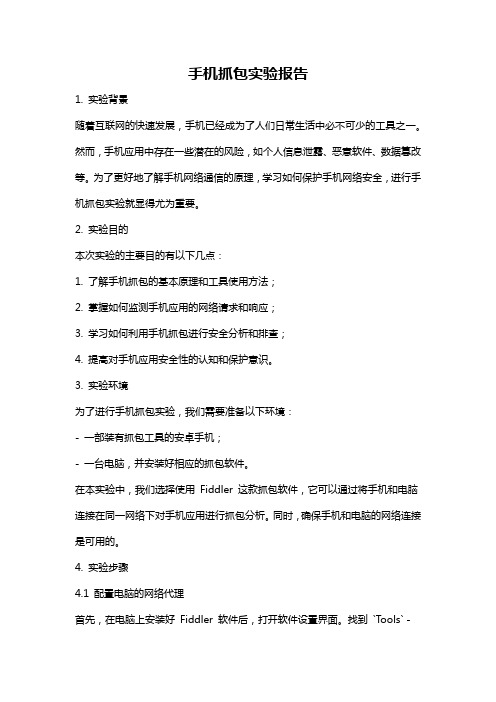

手机抓包实验报告1. 实验背景随着互联网的快速发展,手机已经成为了人们日常生活中必不可少的工具之一。

然而,手机应用中存在一些潜在的风险,如个人信息泄露、恶意软件、数据篡改等。

为了更好地了解手机网络通信的原理,学习如何保护手机网络安全,进行手机抓包实验就显得尤为重要。

2. 实验目的本次实验的主要目的有以下几点:1. 了解手机抓包的基本原理和工具使用方法;2. 掌握如何监测手机应用的网络请求和响应;3. 学习如何利用手机抓包进行安全分析和排查;4. 提高对手机应用安全性的认知和保护意识。

3. 实验环境为了进行手机抓包实验,我们需要准备以下环境:- 一部装有抓包工具的安卓手机;- 一台电脑,并安装好相应的抓包软件。

在本实验中,我们选择使用Fiddler 这款抓包软件,它可以通过将手机和电脑连接在同一网络下对手机应用进行抓包分析。

同时,确保手机和电脑的网络连接是可用的。

4. 实验步骤4.1 配置电脑的网络代理首先,在电脑上安装好Fiddler 软件后,打开软件设置界面。

找到`Tools` -`Options` - `Connections`,勾选上`Allow remote computers to connect`,并记下电脑的IP 地址。

然后,在手机上进入网络设置,选择手动配置代理,在代理主机和端口输入上一步中记下的电脑IP 地址和Fiddler 默认的端口号8888。

4.2 手机连接至同一网络确保手机和电脑连接至同一网络下,推荐使用无线局域网连接,以免繁琐的有线连接操作。

4.3 启动Fiddler 抓包在电脑上打开Fiddler 软件,点击`Tools` - `Options` - `HTTPS`,勾选上`Decrypt HTTPS traffic`,再点击`Actions` - `Clear cache` 清空缓存,然后点击`File` - `Capture Traffic` 开始抓包。

4.4 手机应用抓包打开手机上想要抓包的应用,使用一段时间后回到Fiddler 软件界面,可以看到已经捕获到了手机应用的请求和响应数据。

计算机网络抓包实验

1.//第一个截图

目的地址:44:37:e6:00:2d:60占48位。

源地址: 38:22:d6:39:c0:c1占48位。

2.//第二个截图

Version:IPV,目的地址:172.17.198.58

3. //第三个截图

源端口:21,目的端口:2146

HTTP

1.//第一个截图

目的地址:38:22:d6:39:c0:c1占48位。

源地址:44:37:e6:00:2d:60占48位。

2.//第二个截图

Version:4// 1-4bit:协议版本标识,值为4,代表IP的版本

Header length:头部长度20字节;

Frame Number:11这个帧的编号是11

Frame Length:60bytes这个帧的长度是60bytes

Capture Length:60bytes捕获长度,也就是捕获的这个帧的长度,也是60bytes

2.展开第二层以太网数据链路层EthernetⅡ

对这一层进行分析

首先,这个报文的发送地址

Desternation:Broadcast(ff:ff:ff:ff:ff:ff)目的地是Broadcast

Adress:Broadcast(ff:ff:ff:ff:ff:ff)他的地址是ff:ff:ff:ff:ff:ff

第二部分:Source:HonHaiPr_9e:13:6b(90:fb:a6:9e:13:6b)这是我的这台计算机的网卡型号HonHaiPr_9e:13:6b和我的网卡编号90:fb:a6:9e:13:6b

Source :Ip源地址:172.17.198.58,Destination:目的地址:183.60.48.12.

实验五 抓包分析实验

实验五抓包分析实验——Iris的使用【实验目的】熟悉和掌握抓包工具Iris的使用;利用Iris进行网络抓包实验并做简单分析。

【预备知识】网络嗅探:以太网的数据传输是基于“共享”原理的:所有的同一本地网范围内的计算机共同接收到相同的数据包。

这意味着计算机直接的通讯都是透明可见的。

正是因为这样的原因,以太网卡都构造了硬件的“过滤器”来忽略掉一切和自己无关的网络信息(事实上是忽略掉了与自身MAC地址不符合的信息)。

而网络嗅探程序利用了这个特点,它主动的关闭了过滤器,也就是设置了网卡“混杂模式”,此时,嗅探程序就能够接收到整个以太网内的网络数据信息,并加以分析。

通过对得到的数据包进行一定的分析,网络嗅探程序可能得到许多有价值的信息,包括机密数据,账户密码等,得到有用信息的难易程度,取决于许多因素,例如数据包的类型,加密程度等。

【实验环境】以一组同学为例PC1:Windows 2000 Professional+SP2,IP地址为‘192.168.0.1’PC2:Windows 2000 Professional+SP2,IP地址为‘192.168.0.2’PC3:Windows 2000 Server+SP2,IP地址为‘192.168.0.3’其中PC2安装Iris进行抓包,PC1主要用来向PC3发包。

【实验工具】Iris.exe:Version 2.0 英文版;eEye公司;共享软件;网络嗅探工具,可以抓取并分析在共享式网络中传输的数据包,通过分析数据包可能得到许多有价值的信息,特别是帐户密码信息。

【实验过程与步骤】步骤一:配置Iris1.启动PC2上安装的Iris(如果是第一次使用,会提示你设置adapters,即软件所使用的网卡,如图6-1)图6-1 网卡设置2. Tools->setting可做各项配置,选默认设置即可(如图6-2)。

图6-2 捕捉方式选项3. Filters->Edit filter设置包过滤规则,可针对多种参数进行设置,选择抓取包的类(如图6-3)。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

抓包实例分析一.实验目的1.初步掌握Wireshark的使用方法,熟悉其基本设置,尤其是Capture Filter和Display Filter 的使用。

2.通过对Wireshark抓包实例进行分析,进一步加深对各类常用网络协议的理解,如:TCP、UDP、IP、SMTP、POP、FTP、TLS等。

3.进一步培养理论联系实际,知行合一的学术精神。

二.实验原理1.用Wireshark软件抓取本地PC的数据包,并观察其主要使用了哪些网络协议。

2.查找资料,了解相关网络协议的提出背景,帧格式,主要功能等。

3.根据所获数据包的内容分析相关协议,从而加深对常用网络协议理解。

三.实验环境1.系统环境:Windows 7 Build 71002.浏览器:IE83.Wireshark:V 1.1.24.Winpcap:V 4.0.2四.实验步骤1.Wireshark简介Wireshark(原Ethereal)是一个网络封包分析软件。

其主要功能是撷取网络封包,并尽可能显示出最为详细的网络封包资料。

其使用目的包括:网络管理员检测网络问题,网络安全工程师检查资讯安全相关问题,开发者为新的通讯协定除错,普通使用者学习网络协议的相关知识……当然,有的人也会用它来寻找一些敏感信息。

值得注意的是,Wireshark并不是入侵检测软件(Intrusion Detection Software,IDS)。

对于网络上的异常流量行为,Wireshark不会产生警示或是任何提示。

然而,仔细分析Wireshark 撷取的封包能够帮助使用者对于网络行为有更清楚的了解。

Wireshark不会对网络封包产生内容的修改,它只会反映出目前流通的封包资讯。

Wireshark本身也不会送出封包至网络上。

2.实例实例1:计算机是如何连接到网络的?一台计算机是如何连接到网络的?其间采用了哪些协议?Wireshark将用事实告诉我们真相。

如图所示:图一:网络连接时的部分数据包如图,首先我们看到的是DHCP协议和ARP协议。

DHCP协议是动态主机分配协议(Dynamic Host Configuration Protocol)。

它的前身是BOOTP。

BOOTP可以自动地为主机设定TCP/IP环境,但必须事先获得客户端的硬件地址,而且,与其对应的IP地址是静态的。

DHCP是BOOTP 的增强版本,包括服务器端和客户端。

所有的IP网络设定数据都由DHCP服务器集中管理,并负责处理客户端的DHCP 要求;而客户端则会使用从服务器分配下来的IP环境数据。

ARP协议是地址解析协议(Address Resolution Protocol)。

该协议将IP地址变换成物理地址。

以以太网环境为例,为了正确地向目的主机传送报文,必须把目的主机的32位IP地址转换成为48位以太网的地址。

这就需要在互连层有一组服务将IP地址转换为相应物理地址,这组协议就是ARP协议。

让我们来看一下数据包的传送过程:数据包No.1:当DHCP 客户端(本地PC)第一次登录网络的时候,它会网络发出一个DHCP DISCOVER 封包。

因为客户端还不知道自己属于哪一个网络,所以封包的来源地址会为0.0.0.0,而目的地址则255.255.255.255,然后再附上DHCP discover 的信息,向网络进行广播。

数据包No.2:当DHCP 服务器(本地路由器)监听到客户端发出的DHCP discover 广播后,它会从那些还没有租出的地址范围内,选择最前面的空置IP ,连同其它TCP/IP 设定,响应给客户端一个DHCP OFFER 封包。

数据包No.3:客户端向网络发送一个ARP 封包,查询服务器物理地址。

数据包No.4:服务器端返回一个ARP 封包,告诉客户端它的物理地址。

数据包No.5:由于Windows 7 支持IP V6 ,所以DHCP V6协议也开始工作。

……数据包No.51:通过ARP协议,服务器端最终也获得了客户端的网络地址。

到此为止,我认为客户端(本地PC)的已完成网络注册。

现将客户端(本地PC)和服务器端(本地路由器)相关参数展示如下:图二:客户端(本地PC)相关参数第3页,共12页图三:服务器端(本地路由器)相关参数实例2:你的密码安全吗?随着Internet的普及,越来越多的人开始拥有越来越多的密码。

小到QQ,MSN,E-mail 等,大到支付宝,信息管理系统等,可是一个核心问题是:你的密码安全吗?让我们来看看下面几个例子。

Test 1:FTP工具软件这里,我们采用的FTP工具软件是FlashFXP V3.7.8。

登陆时抓包如下:图四:FlashFXP登陆时的部分数据包首先,我们来看一下常用到的三个协议:SSDP、DNS和FTP。

SSDP协议是简单服务发现协议(Simple Service Discovery Protocol),该协议定义了如何在网络上发现网络服务的方法。

SSDP信息的传送是依靠HTTPU和HTTPMU进行的。

不论是控制指针,或是UPnP设备,工作中都必然用到SSDP,设备接入网络之后,要利用它向网络广播自己的存在,以便尽快与对应的控制指针建立联系。

设备利用SSDP的方式是“收听”来自网络端口的消息,从中发现与自己匹配的信息,一旦找到与自己匹配的信息,经由HTTPMU来发送一个响应信息到控制指针。

DNS是域名服务器 (Domain Name Server)。

在Internet上域名与IP地址之间可以是一一对应的,域名虽然便于人们记忆,但机器之间只能互相认识IP地址,它们之间的转换工作称为域名解析,域名解析需要由专门的域名解析服务器来完成,DNS就是进行域名解析的服务器。

FTP是文件传输协议(File Transfer Protocol),用于Internet上的文件的双向传输。

用户可以通过FTP工具软件它把自己的PC机与世界各地所有运行FTP协议的服务器相连,访问服务器上的大量程序和信息。

FTP的主要作用,就是让用户连接上一个远程计算机(这些计算机上运行着FTP服务器程序),查看远程计算机有哪些文件,然后把文件从远程计算机上下载到本地计算机,或把本地计算机的文件上传到远程计算机。

现在让我们来看看工作流程:数据包No.1:本地PC机(数据包中表示为ipv6地址)通过SSDP协议向本地路由器发送消息。

数据包No.2:本地路由器通过SSDP协议向非路由地址(IANA)发送消息。

……数据包No.13:本地PC机(192.168.1.100)向DNS服务器(218.30.19.50)发送查询请求,要求解析域名。

数据包No.14:DNS服务器返回请求,的ip地址为:210.31.141.46。

经查,DNS服务器(218.30.19.50)在西安本地,而(210.31.141.46)在天津科技大学。

第5页,共12页……数据包No.21:通过FTP协议,本地计算机与FTP服务器建立连接。

让人非常兴奋同时又非常沮丧的是:Wireshark不仅抓到了登陆用户名和密码,而且还抓到了传送的文件信息。

如下图所示:图五:Wireshark抓取的用户名,密码和传送的文件信息。

Test 2:Koomail邮件客户端现在来看看我们常常使用的邮件服务的安全性又如何。

首先,我们用网页方式登陆一个邮箱:hasee126mail@,此时我们抓包如下:图六:以网页方式登陆邮箱时的部分数据包DNS协议我们已经非常熟悉了,现在来看看TCP协议和TLS协议。

TCP协议是传输控制协议(Transmission Control Protocol)。

它是一种面向连接的、可靠的、基于字节流的运输层(Transport layer)通信协议。

在简化的计算机网络OSI模型中,它完成第四层传输层所指定的功能。

在因特网协议族(Internet protocol suite)中,TCP层是位于IP层之上,应用层之下的中间层。

TLS是安全传输层协议(Transport Layer Security Protocol),用于在两个通信应用程序之间提供保密性和数据完整性。

该协议由两层组成:TLS 记录协议(TLS Record)和TLS 握手协议(TLS Handshake)。

TLS的最大优势在于:TLS独立于应用协议。

高层协议可以透明地分布在TLS 协议上面。

由此可见,我们用网页方式登陆邮箱是比较安全的。

为什么我再三强调“用网页方式”呢?请看下面的抓包:图七:用Koomail邮件客户端接收邮件时的部分数据包现在又涉及到了POP协议,哎,网络协议真是层出不穷啊。

POP3是邮局协议的第3个版本(Post Office Protocol 3),它是规定怎样将个人计算机连接到Internet的邮件服务器以及如何下载电子邮件的电子协议。

POP3允许用户从服务器上把邮件存储到本地主机上,同时删除保存在邮件服务器上的邮件。

显而易见地问题是:Koomail邮件客户端在连接到邮件服务器时,被Wireshark抓取到了用户名和密码。

然而,更触目惊心的问题在下面:图八:TCP Stream分析第7页,共12页看见了吧,在quoted-printable编码模式下,英文明文是可见的,还好中文明文是让人看不懂的。

现在我们用Koomail邮件客户端回复一封邮件,抓包如下:图九:用Koomail邮件客户端回复邮件时的部分抓包及数据分析还是先来看看SMTP协议吧。

SMTP协议是简单邮件传输协议(Simple Mail Transfer Protocol)。

它是一组用于由源地址到目的地址传送邮件的规则,由它来控制信件的中转方式。

通过SMTP协议所指定的服务器,我们就可以把E-mail寄到收信人的服务器上。

SMTP 是一种提供可靠且有效电子邮件传输的协议,它是建模在FTP文件传输服务上的一种邮件服务。

再来看看我们从抓取的数据包中都获得了哪些信息。

发件人:lycmip@收件人:hasee126mail@发送时间:2009/6/2 17:58:52 星期二时区是+0800。

(好像是东八区吧)邮件客户端:Koomail V5.50MIME(多功能邮件扩充服务)版本:1.0第9页,共12页编码方式:base64看来信息是相当的丰富啊。

不过邮件内容经过编码了,而不是像上文中的明文那样。

综上所述,FTP 、POP3 和SMTP 协议在安全性方面还有一定的不足之处。

我们的网络安全是如此的脆弱!实例3:看看小企鹅(QQ )每天都做了些什么直接上图:图十:腾讯QQ 登陆和使用时的部分数据包这些协议我们都已经非常熟悉了,而且wireshark 把qq 所用到的相关协议都称作oicp protocol 。

经查,登陆时的服务器219.133.60.23和58.61.34.85都在深圳市——腾讯的大本营。