数据库原理模拟试卷一答案

《数据库原理》试卷及答案1

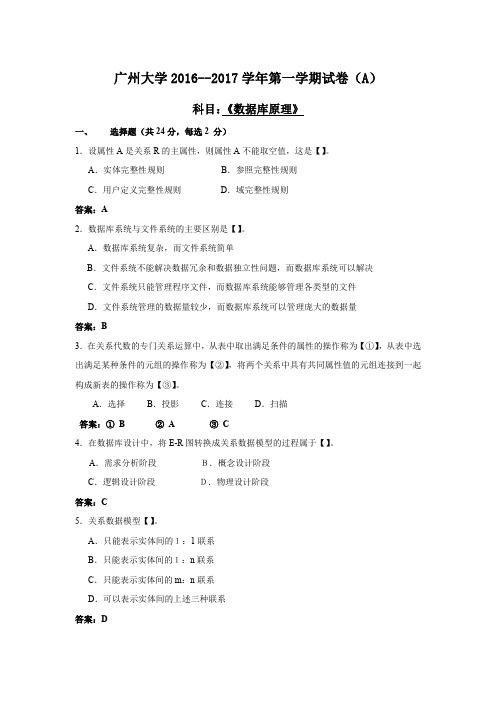

广州大学2016--2017学年第一学期试卷(A)科目:《数据库原理》一、选择题(共24分,每选2 分)1.设属性A是关系R的主属性,则属性A不能取空值,这是【】。

A.实体完整性规则B.参照完整性规则C.用户定义完整性规则D.域完整性规则答案:A2.数据库系统与文件系统的主要区别是【】。

A.数据库系统复杂,而文件系统简单B.文件系统不能解决数据冗余和数据独立性问题,而数据库系统可以解决C.文件系统只能管理程序文件,而数据库系统能够管理各类型的文件D.文件系统管理的数据量较少,而数据库系统可以管理庞大的数据量答案:B3.在关系代数的专门关系运算中,从表中取出满足条件的属性的操作称为【①】,从表中选出满足某种条件的元组的操作称为【②】,将两个关系中具有共同属性值的元组连接到一起构成新表的操作称为【③】。

A.选择B.投影C.连接D.扫描答案:①B②A ③C4.在数据库设计中,将E-R图转换成关系数据模型的过程属于【】。

A.需求分析阶段B.概念设计阶段C.逻辑设计阶段D.物理设计阶段答案:C5.关系数据模型【】。

A.只能表示实体间的1:1联系B.只能表示实体间的1:n联系C.只能表示实体间的m:n联系D.可以表示实体间的上述三种联系答案:D6.设关系R(A,B,C)和S(B,C,D),下列各关系代数表达式不成立的是【】A.ПA(R)♦❖∏D(S) B.R∪S C.∏B(R)∩∏B(S) D.R♦❖S答案:A7.在数据库的三级模式结构中,内模式有【】。

A.1个B.2个C.3个D.任意多个答案:A8.现有关系模式:EMP(empno,ename,mgr,sal,workday)DEPT(deptno,dname,loc)在以下视图中,不可能更新的视图为【】。

A.视图V1:由1970年以后参加工作的雇员组成B.视图V2:由部门号和各部门的平均工资组成C.视图V3:由雇员姓名和其领导者姓名组成D.视图V4:由薪金超出所有雇员平均薪金以上的雇员组成答案:B9.数据库(DB)、数据库系统(DBS)和数据库管理系统(DBMS)三者之间的关系是【】。

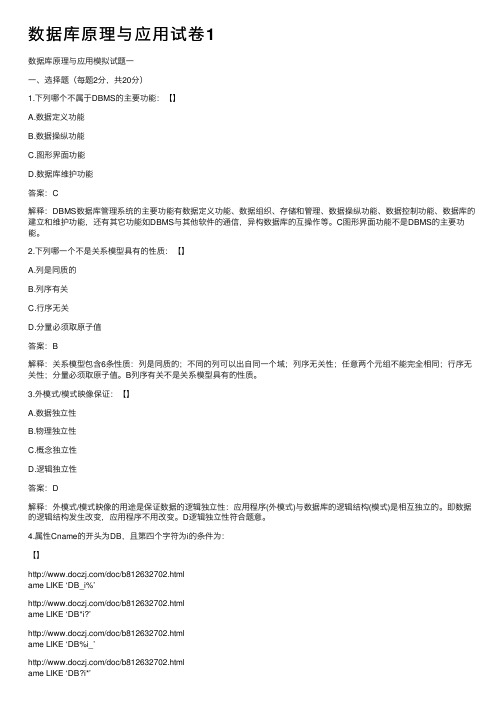

数据库原理与应用试卷1

数据库原理与应⽤试卷1数据库原理与应⽤模拟试题⼀⼀、选择题(每题2分,共20分)1.下列哪个不属于DBMS的主要功能:【】A.数据定义功能B.数据操纵功能C.图形界⾯功能D.数据库维护功能答案:C解释:DBMS数据库管理系统的主要功能有数据定义功能、数据组织、存储和管理、数据操纵功能、数据控制功能、数据库的建⽴和维护功能,还有其它功能如DBMS与其他软件的通信,异构数据库的互操作等。

C图形界⾯功能不是DBMS的主要功能。

2.下列哪⼀个不是关系模型具有的性质:【】A.列是同质的B.列序有关C.⾏序⽆关D.分量必须取原⼦值答案:B解释:关系模型包含6条性质:列是同质的;不同的列可以出⾃同⼀个域;列序⽆关性;任意两个元组不能完全相同;⾏序⽆关性;分量必须取原⼦值。

B列序有关不是关系模型具有的性质。

3.外模式/模式映像保证:【】A.数据独⽴性B.物理独⽴性C.概念独⽴性D.逻辑独⽴性答案:D解释:外模式/模式映像的⽤途是保证数据的逻辑独⽴性:应⽤程序(外模式)与数据库的逻辑结构(模式)是相互独⽴的。

即数据的逻辑结构发⽣改变,应⽤程序不⽤改变。

D逻辑独⽴性符合题意。

4.属性Cname的开头为DB,且第四个字符为i的条件为:【】/doc/b812632702.htmlame LIKE ‘DB_i%’/doc/b812632702.htmlame LIKE ‘DB*i?’/doc/b812632702.htmlame LIKE ‘DB%i_’/doc/b812632702.htmlame LIKE ‘DB?i*’解释:在LIKE的查询语法中,通配符%匹配任意长度的字符串,_匹配任意单个字符。

A Cname LIKE ‘DB_i%’符合题意。

5.表达年龄(Sage)⾮空的WHERE⼦句为:【】A.Sage <> NULLB.Sage != NULLC.Sage IS NOT NULLD.Sage NOT IS NULL答案:C解释:SQL中的空⽤关键字NULL代表,是空为IS NULL,⾮空为IS NOT NULL。

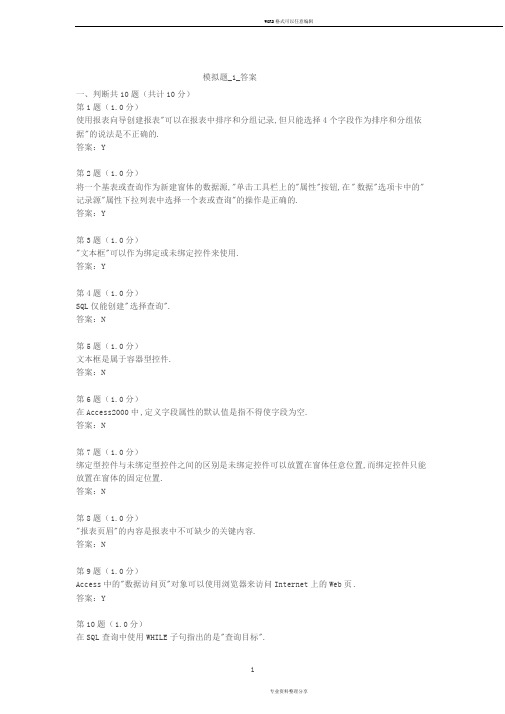

《数据库原理与应用》模拟题1与答案

模拟题_1_答案一、判断共10题(共计10分)第1题(1.0分)使用报表向导创建报表"可以在报表中排序和分组记录,但只能选择4个字段作为排序和分组依据"的说法是不正确的.答案:Y第2题(1.0分)将一个基表或查询作为新建窗体的数据源,"单击工具栏上的"属性"按钮,在"数据"选项卡中的" 记录源"属性下拉列表中选择一个表或查询"的操作是正确的.答案:Y第3题(1.0分)"文本框"可以作为绑定或未绑定控件来使用.答案:Y第4题(1.0分)SQL仅能创建"选择查询".答案:N第5题(1.0分)文本框是属于容器型控件.答案:N第6题(1.0分)在Access2000中,定义字段属性的默认值是指不得使字段为空.答案:N第7题(1.0分)绑定型控件与未绑定型控件之间的区别是未绑定控件可以放置在窗体任意位置,而绑定控件只能放置在窗体的固定位置.答案:N第8题(1.0分)"报表页眉"的内容是报表中不可缺少的关键内容.答案:N第9题(1.0分)Access中的"数据访问页"对象可以使用浏览器来访问Internet上的Web页.答案:Y第10题(1.0分)在SQL查询中使用WHILE子句指出的是"查询目标".答案:N二、单项选择共60题(共计60分)第1题(1.0分)数据库是()。

A:以—定的组织结构保存在辅助存储器中的数据的集合B:一些数据的集合.C:辅助存储器上的一个文件.D:磁盘上的一个数据文件.答案:A第2题(1.0分)Access数据库的类型是()。

A:层次数据库B:网状数据库C:关系数据库D:面向对象数据库答案:C第3题(1.0分)Access在同一时间,可打开()个数据库。

A:1B:2C:3D:4答案:A第4题(1.0分)将表中的字段定义为(),其作用使字段中的每一个记录都必须是惟一的以便于索引. A:索引B:主键C:必填字段D:有效性规则答案:B第5题(1.0分)内部计算函数"Min"的意思是求所在字段内所有的值的().A:和B:平均值C:最小值答案:C第6题(1.0分)将信息系99年以前参加工作的教师的职称改为副教授合适的查询为()。

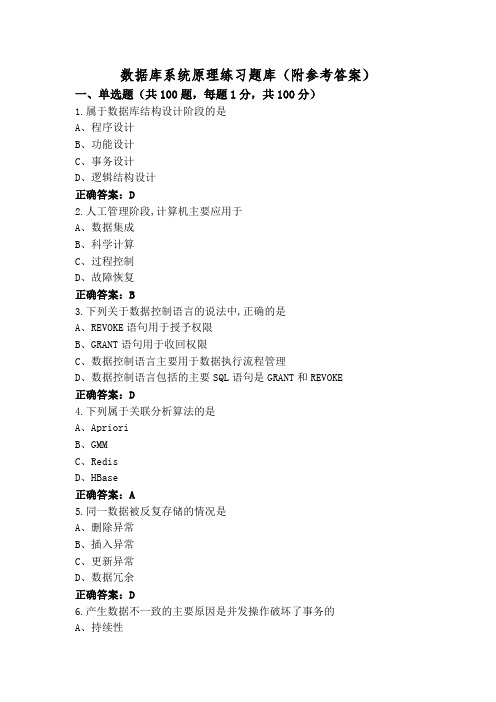

数据库系统原理练习题库(附参考答案)

数据库系统原理练习题库(附参考答案)一、单选题(共100题,每题1分,共100分)1.属于数据库结构设计阶段的是A、程序设计B、功能设计C、事务设计D、逻辑结构设计正确答案:D2.人工管理阶段,计算机主要应用于A、数据集成B、科学计算C、过程控制D、故障恢复正确答案:B3.下列关于数据控制语言的说法中,正确的是A、REVOKE语句用于授予权限B、GRANT语句用于收回权限C、数据控制语言主要用于数据执行流程管理D、数据控制语言包括的主要SQL语句是GRANT和REVOKE正确答案:D4.下列属于关联分析算法的是A、AprioriB、GMMC、RedisD、HBase正确答案:A5.同一数据被反复存储的情况是A、删除异常B、插入异常C、更新异常D、数据冗余正确答案:D6.产生数据不一致的主要原因是并发操作破坏了事务的A、持续性B、一致性C、原子性D、隔离性正确答案:D7.DBMS提供【】来严格地定义模式。

A、模式描述语言B、子模式描述语言C、内模式描述语言D、程序设计语言正确答案:A8.关系数据库以【】作为数据的逻辑模型。

A、二维表B、关系C、关系模型D、数据库正确答案:C9.关于调用存储过程的说法,错误的是A、可以从交互式界面调用B、可以使用CALL语句来调用存储过程C、可以由嵌入式SQL调用D、不是所有的SQL接口都能调用存储过程正确答案:D10.可唯一标识实体的属性集称为A、键B、实体型C、域D、属性正确答案:A11.目的是为可实际运行的应用程序设计提供依据与指导,并作为设计评价的基础的是A、设计评价B、编制应用程序设计说明C、模型转换D、子模式设计正确答案:B12.在使用游标的过程中,需要注意的事项不包括A、游标不能单独在查询操作中使用B、在一个BEGIN···END语句块中每一个游标的名字并不是唯一的C、游标是被SELECT语句检索出来的结果集D、在存储过程或存储函数中可以定义多个游标正确答案:B13.对关系的描述不正确的是A、关系中的元组次序可交换B、关系可以嵌套定义C、关系是一张二维表D、关系是一个集合正确答案:B14.下列关于MySQL的说法中,正确的是A、在MySQL中,一个关系对应多个基本表B、在MySQL中,一个或多个基本表对应一个存储文件C、在MySQL中,一个表只能有一个索引D、在MySQL中,索引不能存放在存储文件中正确答案:B15.关系数据库是以【】的形式组织数据。

数据库原理试题及答案

数据库原理试题及答案一、选择题1. 数据库系统的核心是()。

A. 数据库B. 数据库管理系统C. 操作系统D. 应用程序答案:B2. 关系型数据库中的关系是指()。

A. 表格B. 图C. 树D. 网答案:A3. 在数据库中,用于存储数据的逻辑结构是()。

A. 索引B. 视图C. 表D. 记录答案:C二、填空题1. 数据库管理系统(DBMS)的主要功能包括数据定义、数据操纵、数据控制和________。

答案:事务管理2. 在关系型数据库中,表与表之间的联系称为________。

答案:关系3. 数据库的三级模式包括外模式、内模式和________。

答案:概念模式三、简答题1. 请简述数据库的三大范式。

答案:数据库的三大范式包括:- 第一范式(1NF):表中的每个字段都是不可分割的基本数据项。

- 第二范式(2NF):在第一范式的基础上,非主属性完全依赖于主键。

- 第三范式(3NF):在第二范式的基础上,任何非主属性不依赖于其他非主属性。

2. 什么是事务的ACID属性?答案:事务的ACID属性包括:- 原子性(Atomicity):事务中的操作要么全部完成,要么全部不完成。

- 一致性(Consistency):事务执行的结果必须使数据库从一个一致性状态转换到另一个一致性状态。

- 隔离性(Isolation):事务的执行不应互相干扰。

- 持久性(Durability):一旦事务提交,则其结果在数据库中永久保存。

四、计算题1. 假设有一个学生表Student,包含字段:学号(Sno),姓名(Sname),年龄(Sage),专业(Sdept)。

请写出查询所有计算机专业学生的SQL语句。

答案:```sqlSELECT * FROM Student WHERE Sdept = '计算机';```2. 给定一个订单表Orders,包含字段:订单号(OrderID),客户ID (CustomerID),订单日期(OrderDate),总金额(TotalAmount)。

数据库原理模拟题及其答案

数据库原理模拟题及其答案数据库原理模拟题及其答案(1)一、填空题1.________________是一个逻辑上统一、地域上分布的数据集合。

(分布式数据库)2.数据库的三级模式是指内模式、___________________、外模式。

(模式)____________________现实世界在人们头脑中的反映,是对客观事物及其联系的一种抽象描述。

(概念世界)3.数据模型由三部分组成:模型结构、数据操作、__________________。

(完整性规则)4.一种数据模型的特点是:有且仅有一个根结点,根结点没有父结点;其它结点有且仅有一个父结点。

则这种数据模型是__________________________。

(层次模型)5.能唯一标识一个元组的属性或属性组成为________________。

(关键字)6.SQL语言一种标准的数据库语言, 包括查询、定义、操纵、___________四部分功能。

(控制)7.视图是从其它________________________或视图导出的表。

(基本表)8.在关系模式R 中,若属性或属性组X 不是关系R 的关键字,但X 是其他关系模式的关键字,则称X 为关系R 的______________________。

(外关键字)9. 数据字典中的___________________是不可再分的数据单位。

(数据项)二、单项选择题1.在数据库的三级模式结构中,描述数据库中全体数据的全局逻辑结构和特征的是。

A.外模式 B.内模式 C.存储模式 D.模式答案:D2.SQL语言是语言。

A.层次数据库 B.网络数据库C.关系数据库 D.非数据库答案:C3.SQL语言具有的功能。

A.关系规范化、数据操纵、数据控制B.数据定义、数据操纵、数据控制C.数据定义、关系规范化、数据控制D.数据定义、关系规范化、数据操纵答案:B4.SQL语言的数据操纵语句包括SELECT,INSERT,UPDATE和DELETE等。

《数据库原理与应用》模拟试题一及参考答案

《数据库原理与应用》模拟试题一(闭卷 120 分钟)一、选择题( 20分)1.下述关于数据库系统的正确叙述是()A. 数据库系统减少了数据冗余B. 数据库系统避免了一切冗余C. 数据库系统中数据的一致性是指数据类型一致D. 数据库系统比文件系统能管理更多的数据2. 数据模型的三要素是( )A. 外模式、模式和内模式B. 关系模型、层次模型、网状模型C. 实体、属性和联系D. 数据结构、数据操作和完整性约束3. 自然连接是构成新关系的有效方法。

一般情况下,当对关系R和S使用自然连接时,要求R或S含有一个或多个共有的()A. 元组B. 行C. 纪录D. 属性4. SQL中,与“NOT IN”等价的操作符是( )A. =SOMEB. =ALLC. <>SOMED.<>ALL5. 下列SQL语句中,修改表结构的是( )A. ALTERB. CREATEC. UPDATED. INSERT6. 若用如下的 SQL语句创建一个表student:CREATE TABLE student ( NO char(4) NOT NULL,NAME char(8) NOT NULL,SEX char(2),AGE numeric(2))可插入到student表中的值是:A. (NULL , ' 李华 ' , ' 男 ' , '23')B.('1031' , NULL, ' 男 ' , 23 )C. ('1031' , ' 李华 ' , NULL , NULL)D.('1031' , ' 李华 ' , 男 , 23 )7. 当关系模式R(A,B)已属于3NF,下列说法中正确的是()A. R一定消除了插入和删除异常B. 仍然存在一定的插入和删除异常C.一定属于 BCNFD.A和C的说法都正确8. 关系模式中,满足 2NF 的模式()A.可能是 1NFB.必定是 1NFC.必定是 3NFD.必定是 BCNF9 . 设有两个事务 T1,T2 ,其并发操作如图所示,下面描述正确的是()T1 T2Read A=10 Update A=A-5 Read A=10 Update A=A-8A.不存在问题B.丢失更新C.不能重读D.读“ 脏” 数据10. 从 E-R模型关系向关系模型转换时,一个M:N联系转换为关系模式时,该关系模式的关键字是()A. M端实体的关键字B. N端实体的关键字C. 两端实体的关键字组合D. 重新选取其它属性二、填空题( 10分)1. 数据库的数据的独立性可分为___________和___________ 。

数据库原理试题及答案

数据库原理试题及答案一、选择题1. 数据库的主要特点是什么?A. 数据独立性B. 冗余性C. 数据共享性D. 数据保密性答案:A. 数据独立性2. 关系数据库中,主键的作用是什么?A. 用于建立实体之间的联系B. 用于唯一标识关系表中的每一条记录C. 用于排序和索引D. 用于限制实体的属性取值范围答案:B. 用于唯一标识关系表中的每一条记录3. 下面哪个不是SQL的基本操作?A. SELECTB. UPDATEC. DELETED. INSERT答案:C. DELETE4. 数据库ACID特性中的一致性指的是什么?A. 事务执行前后数据的一致性B. 并发操作下的数据一致性C. 数据库内部元数据的一致性D. 数据备份和恢复的一致性答案:A. 事务执行前后数据的一致性5. 数据库索引的作用是什么?A. 提高数据查询的效率B. 加快数据的插入和更新操作C. 保证数据的一致性D. 限制数据的访问权限答案:A. 提高数据查询的效率二、填空题1. 数据库中,用于描述数据之间的关系的形式称为________。

答案:表2. 数据库中,用于存储数据的基本单位称为________。

答案:字段3. 数据库中,用于组织和管理数据的软件系统称为________。

答案:数据库管理系统(DBMS)4. 关系数据库中,用于连接不同表之间的数据的字段称为________。

答案:外键5. 关系数据库中,用于限制字段取值范围的规则称为________。

答案:约束三、简答题1. 请简要描述数据库的三级模式结构。

答:数据库的三级模式结构包括外模式(视图层)、概念模式(逻辑层)和内模式(物理层)。

外模式是用户对数据库的部分数据的逻辑表达方式,用户可以通过外模式对所需数据进行查询和操作。

概念模式是数据库的全局逻辑结构,它定义了数据库中各个实体及其之间的关系,并给出了对数据进行操作的完整规则。

内模式是数据库在物理存储上的表示,它描述了数据在磁盘上的存储方式和组织结构。

数据库系统原理试题+答案

数据库系统原理试题+答案一、单选题(共100题,每题1分,共100分)1、数据库管理系统是计算机的A、系统软件B、数据库系统C、数据库D、应用软件正确答案:A2、下列关于触发器的说法中,错误的是A、在删除一个表的同时,不会自动地删除该表上的触发器B、为了修改一个触发器,必须先删除它,然后再重新创建C、在触发器的创建中,每个表每个事件每次只允许一个触发器D、触发器不能更新或覆盖正确答案:A3、下列关于MySQL的说法中,错误的是A、MySQL是一个RDBMSB、MySQL具有客户/服务器体系结构C、MySQL 由美国MySQL AB公司开发D、许多中、小型网站为了降低网站总体拥有成本而选择MySQL作为网站数据库正确答案:C4、在MySQL中,实体完整性是通过【】来实现的。

A、键约束B、主键约束C、主键约束和候选键约束D、候选键约束正确答案:C5、使用存储过程的好处不包括A、良好的封装性B、存储过程可作为一种安全机制来确保数据的完整性C、可增强SQL语言的功能和灵活性D、移植性好正确答案:D6、下列关于SQL的说法中,错误的是A、SQL是 SQL Server 2000专有的语言B、掌握SQL可以帮助用户与几乎所有的关系数据库进行交互C、SQL简单易学D、SQL是一种强有力的语言正确答案:A7、事务的持续性是指A、事务中包括的所有操作要么都做,要么都不做B、事务一旦提交,对数据库的改变是永久的C、一个事务内部的操作及使用的数据对并发的其他事务是隔离的D、事务执行完毕后将数据库从一个一致性状态转变到另一个一致性状态正确答案:B8、当对各种约束进行命名后,就可以使用【】语句来更新与列或表有关的各种约束。

A、CREATE TABLEB、ALTER TABLEC、SELECT TABLED、DELETE TABLE正确答案:B9、对多用户的并发操作加以控制和协调是指A、数据集成B、数据共享C、故障恢复D、并发控制正确答案:D10、标明不同任务的功能及使用状况的是A、数据操作特征表B、数据流程图C、任务分类表D、操作过程说明书正确答案:C11、在数据库中,产生数据不一致的根本原因是A、没有严格的数据保护B、未对数据进行严格的控制C、数据冗余D、数据存储量太大正确答案:C12、关系模型的组成不包括A、数据结构B、数据完整性C、数据一致性D、关系操作正确答案:C13、若D1={a1,a2,a3},D2={1,2,3},则D1XD2集合中共有【】个元组。

MySQL数据库原理设计与应用模拟考试题及答案

MySQL数据库原理设计与应用模拟考试题及答案一、单选题(共31题,每题1分,共31分)1.下面用于存储二进制数据的是()。

A、INTB、FLOATC、DECIMALD、BIT正确答案:D2.左外连接查询时,使用()设置主表和从表连接的条件。

A、WHEREB、ONC、USINGD、HAVING正确答案:B3.位运算符运算结果的数据类型是()。

A、INTB、TINYINTC、BIGINTD、CHAR正确答案:C4.下列()可以在命令提示符下停止MySQL服务器。

A、net start mysqlB、net stopC、net stop mysqlD、stop mysql正确答案:C5.以下创建数据库的语句错误的是()。

A、CREATE DATABASE bookB、CREATE DATABASE sh.bookC、CREATE DATABASE sh_bookD、CREATE DATABASE _book正确答案:B6.以下()选项用于为视图数据操作设置检查条件。

A、WITH CHECK OPTIONB、ASC、SQL SECURITYD、ALGORITHM正确答案:A7.下列选项中,()可返回表中指定字段的平均值。

A、MAX()B、MIN()C、AVG()D、以上答案都不正确正确答案:C8.下面在sh_goods表中根据cat_id升序排序,并对每个cat_id按price降序排序的语句是()。

A、SELECT * FROM sh_goods ORDER BY price DESC,cat_id;B、SELECT * FROM sh_goods ORDER BY price ,cat_id;C、SELECT * FROM sh_goods ORDER BY cat_id,price DESC;D、SELECT * FROM sh_goods ORDER BY cat_id DESC,price;正确答案:C9.下面关于JSON_OBJECTAGG()函数描述正确的是()。

数据库模拟试题一及其答案

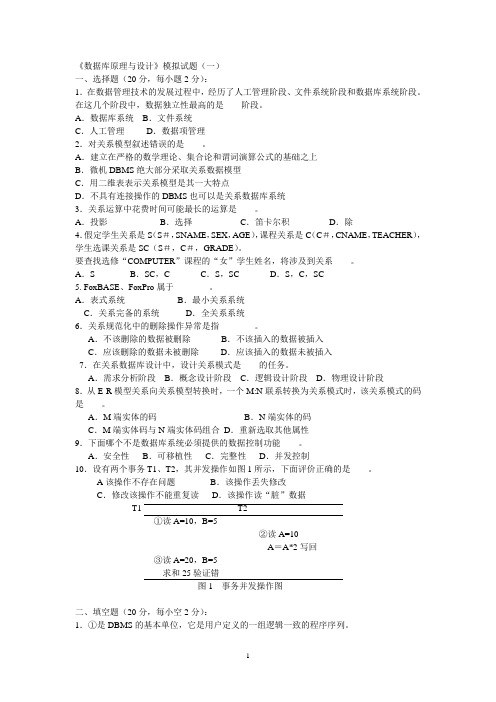

《数据库原理与设计》模拟试题(一)一、选择题(20分,每小题2分):1.在数据管理技术的发展过程中,经历了人工管理阶段、文件系统阶段和数据库系统阶段。

在这几个阶段中,数据独立性最高的是____阶段。

A.数据库系统B.文件系统C.人工管理D.数据项管理2.对关系模型叙述错误的是____。

A.建立在严格的数学理论、集合论和谓词演算公式的基础之上B.微机DBMS绝大部分采取关系数据模型C.用二维表表示关系模型是其一大特点D.不具有连接操作的DBMS也可以是关系数据库系统3.关系运算中花费时间可能最长的运算是____。

A.投影B.选择C.笛卡尔积D.除4.假定学生关系是S(S#,SNAME,SEX,AGE),课程关系是C(C#,CNAME,TEACHER),学生选课关系是SC(S#,C#,GRADE)。

要查找选修“COMPUTER”课程的“女”学生姓名,将涉及到关系____。

A.S B.SC,C C.S,SC D.S,C,SC5. FoxBASE、FoxPro属于________。

A.表式系统B.最小关系系统C.关系完备的系统D.全关系系统6.关系规范化中的删除操作异常是指________。

A.不该删除的数据被删除B.不该插入的数据被插入C.应该删除的数据未被删除D.应该插入的数据未被插入7.在关系数据库设计中,设计关系模式是____的任务。

A.需求分析阶段B.概念设计阶段C.逻辑设计阶段D.物理设计阶段8.从E-R模型关系向关系模型转换时,一个M:N联系转换为关系模式时,该关系模式的码是____。

A.M端实体的码B.N端实体的码C.M端实体码与N端实体码组合D.重新选取其他属性9.下面哪个不是数据库系统必须提供的数据控制功能____。

A.安全性B.可移植性C.完整性D.并发控制10.设有两个事务T1、T2,其并发操作如图1所示,下面评价正确的是____。

A该操作不存在问题B.该操作丢失修改C.修改该操作不能重复读D.该操作读“脏”数据T1 T2①读A=10,B=5②读A=10A=A*2写回③读A=20,B=5求和25验证错图1 事务并发操作图二、填空题(20分,每小空2分):1.①是DBMS的基本单位,它是用户定义的一组逻辑一致的程序序列。

(完整版)数据库原理模拟试卷1

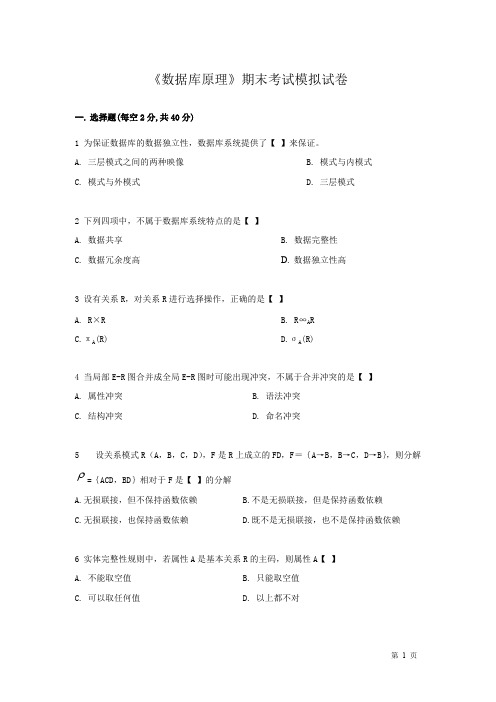

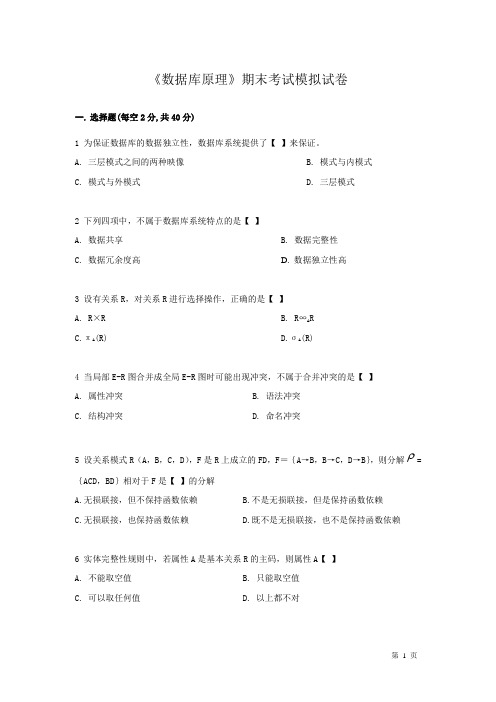

《数据库原理》期末考试模拟试卷一.选择题(每空2分,共40分)1 为保证数据库的数据独立性,数据库系统提供了【】来保证。

A. 三层模式之间的两种映像B. 模式与内模式C. 模式与外模式D. 三层模式2 下列四项中,不属于数据库系统特点的是【】A. 数据共享B. 数据完整性C.数据冗余度高D. 数据独立性高3 设有关系R,对关系R进行选择操作,正确的是【】A. R×RB. R∞A RC.πA(R)D.σA(R)4 当局部E-R图合并成全局E-R图时可能出现冲突,不属于合并冲突的是【】A. 属性冲突B. 语法冲突C. 结构冲突D. 命名冲突5 设关系模式R(A,B,C,D),F是R上成立的FD,F={A→B,B→C,D→B},则分解={ACD,BD}相对于F是【】的分解A.无损联接,但不保持函数依赖B.不是无损联接,但是保持函数依赖C.无损联接,也保持函数依赖D.既不是无损联接,也不是保持函数依赖6 实体完整性规则中,若属性A是基本关系R的主码,则属性A【】A. 不能取空值B. 只能取空值C. 可以取任何值D. 以上都不对7 【】是指长期储存在计算机内的、有组织的、可共享的数据集合A. 数据B. 数据库C. 数据库管理系统D. 数据库系统8 任何一个满足2NF但不满足3NF的关系模式都不存在【】A. 主属性对码的部分依赖B. 非主属性对码的部分依赖C. 主属性对码的传递依赖D. 非主属性对码的传递依赖9 数据库(DB)、数据库管理系统(DBMS)和数据库系统(DBS)三者之间的关系是【】A. DB包括DBMS和DBSB. 不能相互包括C. DBMS包括DB和DBSD. DBS包括DB和DBMS10 在E-R模型中,如果有2个不同的实体型和1个M:N联系,根据E-R模型转换为关系模型的规则,转换为关系模式的数目是【】A. 3B. 4C. 5D. 611 SQL语言集数据查询、数据操作、数据定义和数据控制功能于一体,语句INSERT、DELETE、UPDATE实现的是【】功能。

(完整版)数据库原理模拟试卷1

《数据库原理》期末考试模拟试卷一. 选择题(每空2分,共40分)1 为保证数据库的数据独立性,数据库系统提供了【】来保证。

A. 三层模式之间的两种映像B. 模式与内模式C. 模式与外模式D. 三层模式2 下列四项中,不属于数据库系统特点的是【】A. 数据共享B. 数据完整性C.数据冗余度高D. 数据独立性高3 设有关系R,对关系R进行选择操作,正确的是【】A. R×RB. R∞A RC.πA(R)D.σA(R)4 当局部E-R图合并成全局E-R图时可能出现冲突,不属于合并冲突的是【】A. 属性冲突B. 语法冲突C. 结构冲突D. 命名冲突5 设关系模式R(A,B,C,D),F是R上成立的FD,F={A→B,B→C,D→B},则分解={ACD,BD}相对于F是【】的分解A.无损联接,但不保持函数依赖B.不是无损联接,但是保持函数依赖C.无损联接,也保持函数依赖D.既不是无损联接,也不是保持函数依赖6 实体完整性规则中,若属性A是基本关系R的主码,则属性A【】A. 不能取空值B. 只能取空值C. 可以取任何值D. 以上都不对7 【】是指长期储存在计算机内的、有组织的、可共享的数据集合A. 数据B. 数据库C. 数据库管理系统D. 数据库系统8 任何一个满足2NF但不满足3NF的关系模式都不存在【】A. 主属性对码的部分依赖B. 非主属性对码的部分依赖C. 主属性对码的传递依赖D. 非主属性对码的传递依赖9 数据库(DB)、数据库管理系统(DBMS)和数据库系统(DBS)三者之间的关系是【】A. DB包括DBMS和DBSB. 不能相互包括C. DBMS包括DB和DBSD. DBS包括DB和DBMS10 在E-R模型中,如果有2个不同的实体型和1个M:N联系,根据E-R模型转换为关系模型的规则,转换为关系模式的数目是【】A. 3B. 4C. 5D. 611 SQL语言集数据查询、数据操作、数据定义和数据控制功能于一体,语句INSERT、DELETE、UPDATE实现的是【】功能。

数据库系统原理模拟试卷及部分答案

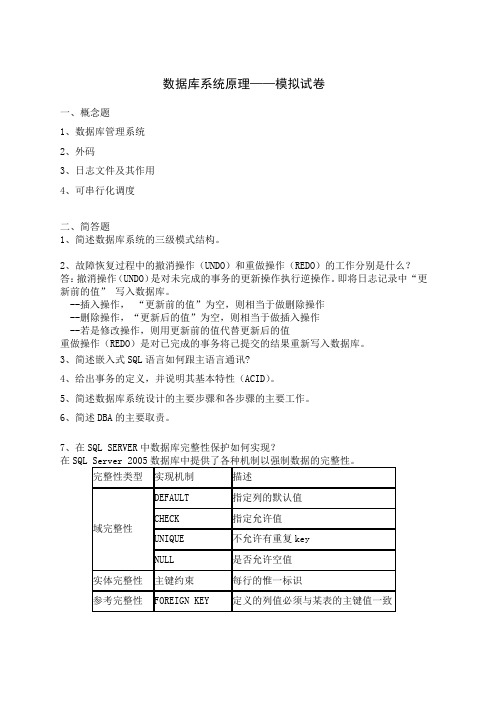

数据库系统原理——模拟试卷一、概念题1、数据库管理系统2、外码3、日志文件及其作用4、可串行化调度二、简答题1、简述数据库系统的三级模式结构。

2、故障恢复过程中的撤消操作(UNDO)和重做操作(REDO)的工作分别是什么?答:撤消操作(UNDO)是对未完成的事务的更新操作执行逆操作。

即将日志记录中“更新前的值”写入数据库。

--插入操作,“更新前的值”为空,则相当于做删除操作--删除操作,“更新后的值”为空,则相当于做插入操作--若是修改操作,则用更新前的值代替更新后的值重做操作(REDO)是对已完成的事务将己提交的结果重新写入数据库。

3、简述嵌入式SQL语言如何跟主语言通讯?4、给出事务的定义,并说明其基本特性(ACID)。

5、简述数据库系统设计的主要步骤和各步骤的主要工作。

6、简述DBA的主要取责。

7、在SQL SERVER中数据库完整性保护如何实现?在♪声明数据完整性:在CREATE TABLE和ALTER TABLE中定义,系统本身自动强制来实现。

包括各种约束、缺省和规则♪规则对象:规则提供了数据库中保证值域和用户定义完整性规则的另一种方法。

简而言之,规则对象和表一样用CREATE命令创建,但只需定义一次,通过与一个或多个表中的一个或多个列连接绑定就可以重复使用。

♪过程数据完整性:通过使用脚本语言(主语言或T-SQL)定义,系统在执行这些语句时强制完整性实现,如触发器。

主要作用是实现由主键和外键所不能实现的、复杂的引用完整性及数据的一致性。

主要用于表间的完整性约束。

三、单项选择题1.要保证数据库的数据独立性,需要修改的是( A)a.三层模式之间的两种映射b.模式与内模式c.模式与外模式d.三层模式2.下列四项中说法不正确的是(C )a.数据库减少了数据冗余b.数据库中的数据可以共享c.数据库避免了一切数据的重复d.数据库具有较高的数据独立性3.公司中有多个部门和多名职员,每个职员只能属于一个部门,一个部门可以有多名职员,从职员到部门的联系类型是(D)a.多对多b.一对一c.多对一d.一对多4、任何一个满足2NF但不满足3NF的关系模式都不存在(B )。

数据库原理试题及答案

数据库原理试题及答案一、单项选择题(每题2分,共10分)1. 在关系数据库中,关系是指:A. 一个二维表B. 一个索引C. 一个视图D. 一个存储过程答案:A2. 数据库管理系统(DBMS)的主要功能不包括:A. 数据定义B. 数据操纵C. 数据备份D. 数据加密答案:D3. 以下哪个选项不是数据库系统的特点:A. 数据共享B. 数据独立性C. 数据冗余度高D. 数据完整性答案:C4. SQL语言中,用于创建新表的命令是:A. CREATE TABLEB. ALTER TABLEC. DROP TABLED. TRUNCATE TABLE答案:A5. 在关系数据库中,实现数据完整性的机制包括:A. 触发器B. 视图C. 存储过程D. 以上都是答案:D二、多项选择题(每题3分,共15分)1. 以下哪些是关系数据库的组成部分:A. 内模式B. 概念模式C. 外模式D. 实体-关系模式答案:A, B, C2. 数据库设计中,以下哪些步骤属于概念设计阶段:A. 确定数据项B. 确定数据结构C. 确定数据流D. 确定数据存储答案:B, C3. 在数据库中,以下哪些操作可以更新数据:A. INSERTB. UPDATEC. DELETED. SELECT答案:A, B, C4. 以下哪些是数据库系统的三级模式:A. 概念模式B. 内模式C. 外模式D. 物理模式答案:A, B, C5. 数据库恢复技术中,以下哪些是常用的恢复策略:A. 事务日志B. 检查点C. 数据备份D. 事务回滚答案:A, B, C, D三、简答题(每题5分,共20分)1. 简述数据库管理系统的主要功能。

答案:数据库管理系统(DBMS)的主要功能包括数据定义、数据操纵、数据控制和数据维护。

数据定义功能允许用户定义数据库的结构和约束;数据操纵功能支持用户对数据进行查询、插入、更新和删除等操作;数据控制功能确保数据的安全性和完整性;数据维护功能则涉及数据库的优化和重组。

数据库原理及应用模拟试卷(答案)(1)

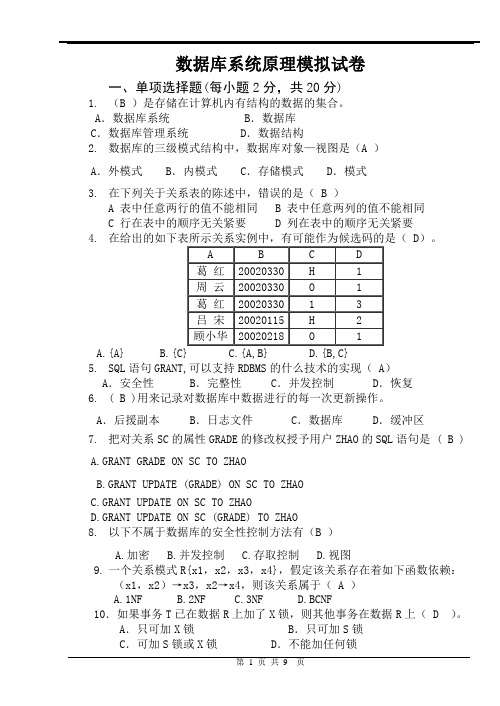

数据库系统原理模拟试卷一、单项选择题(每小题2分,共20分)1.(B )是存储在计算机内有结构的数据的集合。

A.数据库系统 B.数据库C.数据库管理系统 D.数据结构2.数据库的三级模式结构中,数据库对象—视图是(A )A.外模式 B.内模式 C.存储模式 D.模式3.在下列关于关系表的陈述中,错误的是( B )A 表中任意两行的值不能相同B 表中任意两列的值不能相同C 行在表中的顺序无关紧要D 列在表中的顺序无关紧要4. D)。

5.SQL语句GRANT,可以支持RDBMS的什么技术的实现( A)A.安全性B.完整性C.并发控制D.恢复6.( B )用来记录对数据库中数据进行的每一次更新操作。

A.后援副本B.日志文件C.数据库D.缓冲区7.把对关系SC的属性GRADE的修改权授予用户ZHAO的SQL语句是 ( B )A.GRANT GRADE ON SC TO ZHAOB.GRANT UPDATE (GRADE) ON SC TO ZHAOC.GRANT UPDATE ON SC TO ZHAOD.GRANT UPDATE ON SC (GRADE) TO ZHAO8.以下不属于数据库的安全性控制方法有(B )A.加密B.并发控制C.存取控制D.视图9.一个关系模式R{x1,x2,x3,x4},假定该关系存在着如下函数依赖:(x1,x2)→x3,x2→x4,则该关系属于( A )A.1NFB.2NFC.3NFD.BCNF10.如果事务T已在数据R上加了X锁,则其他事务在数据R上( D )。

A.只可加X锁 B.只可加S锁二、判断题(对的打√,错的打×。

每空1分,共10分)1.关系是关系数据模型的唯一数据结构。

(√)2.数据的完整性是指数据库中数据的全面性。

(×)3.数据库的三级模式结构中,模式是描述数据的全局逻辑结构。

(√)4.在关系数据库中,每个关系必须有唯一的候选码。

(×)5.在数据库设计过程中,概念结构设计独立于DBMS。

数据库原理习题及答案(总共5套)

数据库原理习题及答案(总共5套)模拟试题(一)一、填空(30分)1.数据的独立性包括数据的物理独立性和数据的逻辑独立性。

2.数据的物理独立性是指当数据的存储结构(或内模式)改变时,通过系统内部的自动映象功能或转换功能,保持了数据的全局逻辑结构(或模式)不变。

3.数据模型由三部分组成:数据结构、数据操作完整性约束4.一个学生可以同时借阅多本图书,一本图书只能由一个学生借阅,学生和图书之间为1:n(一对多)的联系。

5.关系模型由几个关系模型组成。

6.在选择运算所得到的结果关系中,所含的元组数不多于原关系中的元组数。

7.sql语言具有对数据的定义查询操纵控制等四个方面的功能。

8.如果x→ y是关系模式R的函数依赖项,y是X的子集,然后是X→ y是一个微不足道的函数依赖项。

9.在一个关系模式中,若一个属性或属性组k完全函数决定整个元组,则称k为该关系的一个候选关键字。

10.如果关系r中的所有非主属性都不通过且依赖于任何候选关键字,则关系r属于第三范式,并记录为r∈ 3NF。

11.一个关系模式为y(x1,x2,x3,x4),假定该关系存在如下函数依赖:x1←→x2,x1→x3,x1→x4,则该关系属于bcnf。

12.假设E-R图包含实体a和B,并且有一个1∶ n关系从a到B,转换成关系模型后,它包含三种关系模式。

13.实现系统案例,防止非法破坏数据,所采用的数据保护措施有:用户标识和鉴定、存取控制定义视图审计数据加密14.恢复的实现技术包括数据转储和登录日志文件。

13、15.________________________。

16.唯一标识没有冗余属性的元组的关系称为________;候选键___;。

17.在概念结构设计中,首先定义全球概念结构的框架,然后逐步细化。

这种方法被称为自上而下方法。

18.分布式数据库系统中透明性层次越高,应用程序的编写越简单。

二、单项选择题(20分)1、 ________________________。

数据库原理模拟试卷一(答案)

数据库原理模拟试卷⼀(答案)⼀、单项选择题(本⼤题共20⼩题,每⼩题1分,共20分)1. 提供数据库数据描述的集中管理的是( D )A.数据库模式B.数据库C.数据库管理系统D.数据字典2. 授权和完整性管理器属于DBMS的( B )A.查询处理器B.存储管理器C.事务管理器D.⽤户管理器3. 使⽤CREATE SCHEMA 语句建⽴的是( A )A.数据库模式B.表C.视图D.索引4. 设关系R和S的结构相同,并且各有80个元组,假如这两个关系作交运算,其运算结果的元组个数为( B )A.80B.⼩于等于80C.⼤于等于160D.⼤于等于80,⼩于等于1605. 在SQL的授权语句中使⽤“ALL PRIVILEGES”,表⽰( B )A.授权所有⽤户B.所有的操作权限C.对所有的数据集合D.允许再授权6. 表达业务流程分析结果的图表是( B )A.业务流程图B.数据流图C.局部E-R图D、基本E-R图7. 对数据库模式进⾏规范化处理,是在数据库设计的( C )A.需求分析阶段B.概念设计阶段C.逻辑设计阶段D.物理设计阶段8. 能够消除冗余的键的范式是( C )A.2NFB.3NFC.4NFD. BCNF9. 在下列⼏种故障中,不破坏数据库内容的是( B )A.计算机病毒发作B.供电系统故障C.瞬时的强磁场⼲扰D.磁盘介质损坏10. 在数据库技术中,独⽴于计算机系统的模型是( A )A.E-R模型B.层次模型C.关系模型D.⾯向对象的模型11. 五种基本关系代数运算是( A )A.∪,-,×,π和σB.∪,-,∞,π和σC.∪,∩,×,π和σD.∪,∩,∞,π和σ12. SQL中,下列涉及空值的操作,不正确的是( C )A.AGE IS NULLB.AGE IS NOT NULLC.AGE = NULLD.NOT (AGE IS NULL)13. 单个⽤户使⽤的数据视图的描述称为( A )A.外模式B.概念模式C.内模式D.存储模式14. 在删除基本表中某个元组时,将以此表为参照表的关系中外键与主键相同的元组⼀起删除,应采⽤的⽅式是( B )A.RESTRICT⽅式B.CASCADE⽅式C.SET NULL⽅式D.CHECK⽅式15. 在客户机/服务器体系结构的DBS中,数据库功能分为前端和后端两部分,下列功能属于后端的是( B )A.⽤户界⾯B. 存取结构C.数据输⼊D. 报表输出⼆、填空题(本⼤题共20个空,每空1分,共20分)1. 结构数据模型的组成包括:数据结构,(数据操作)和(数据完整性约束)。

数据库原理试题及答案

数据库原理试题及答案一、选择题(每题2分,共20分)1. 关系数据库管理系统(RDBMS)中,用于查询数据的语句是:A. INSERTB. UPDATEC. SELECTD. DELETE答案:C2. 在SQL中,用于删除表中数据的语句是:A. DROP TABLEB. REMOVEC. DELETED. ERASE答案:C3. 数据库规范化的目的是:A. 提高查询速度B. 减少数据冗余C. 增加数据安全性D. 降低数据库成本答案:B4. 以下哪个是数据库的完整性约束:A. 唯一性约束B. 索引C. 视图D. 存储过程答案:A5. 在关系数据库中,主键用于:A. 唯一标识表中的每条记录B. 存储数据C. 建立表之间的关系D. 排序数据答案:A6. 数据库事务具有以下哪个特性:A. 原子性B. 并行性C. 持久性D. 可逆性答案:A7. 在数据库设计中,使用外键的主要目的是:A. 增加数据安全性B. 建立表之间的关联C. 提高查询速度D. 减少数据冗余答案:B8. 数据库的并发控制主要解决以下问题:A. 数据丢失B. 数据冗余C. 数据不一致D. 数据泄露答案:C9. 数据库的备份和恢复机制主要用于:A. 增加数据安全性B. 优化查询性能C. 提高系统可用性D. 减少系统成本答案:A10. 在数据库中,触发器是一种:A. 数据库对象B. 数据库约束C. 数据库查询语言D. 数据库存储过程答案:D二、简答题(每题5分,共30分)1. 简述数据库的三级模式结构。

答案:数据库的三级模式结构包括外模式、概念模式和内模式。

外模式是用户视图,描述了用户对数据的视图;概念模式是全局视图,描述了数据库的总体逻辑结构;内模式是存储视图,描述了数据的物理存储方式。

2. 解释什么是数据库的事务。

答案:数据库的事务是一系列操作,它们作为一个整体被执行,以确保数据库的完整性。

事务具有以下四个基本属性:原子性(Atomicity)、一致性(Consistency)、隔离性(Isolation)和持久性(Durability)。

数据库考试模拟题及答案

数据库考试模拟题及答案一、单选题(共88题,每题1分,共88分)1.下列关于数据库运行和维护的叙述中,( )是正确的。

A、只要数据库正式投入运行,标志着数据库设计工作的结束B、数据库的维护工作就是维护数据库系统的正常运行C、数据库的维护工作就是发现错误,修改错误D、数据库正式投入运行标志着数据库运行和维护工作的开始正确答案:D2.现实世界中客观存在并能相互区别的事物称为( )A、字段B、实体C、记录D、实体集正确答案:B3. 存取方法设计是数据库设计的( )阶段的任务。

A、物理结构设计B、概念结构设计C、需求分析D、逻辑结构设计正确答案:A4.ACCESS数据库中( )是其他数据库对象的基础。

A、报表B、查询C、表D、模块正确答案:C5.以下说法中,错误的是()A、可以为数据库设置密码来加强数据库的安全B、可以通过备份数据库的方式,防止数据丢失C、可以通过生成Accde文件来防止窗体、报表和模块被其他人修改D、可以通过压缩和修复数据库来对错误的VBA程序进行自动处理正确答案:D答案解析:压缩和修复数据库的作用是减小数据库存储空间,同时修复各种逻辑错误。

6.候选关键字中的属性称为( )A、复合属性B、主属性C、关键属性D、非主属性正确答案:B7.某表中有“编号”字段,该字段要求第一位字母必须是Q,第二、三位必须为字母,第4-6位必须为数字,则该字段的输入掩码应设置为()A、”Q”LL999B、”Q”??999C、”Q”LL000D、“Q”??000正确答案:C答案解析:第一位必须是字母Q,用“Q”;第二、三位必须为字母,用LL,第4-6位必须是数字用000,因此答案为“Q”LL000。

8. 关系数据模型的三个要素是( )A、关系规范化理论、关系操作集合和关系的完整性约束B、关系数据结构、关系操作集合和关系的完整性约束C、关系数据结构、关系操作集合和关系规范化理论D、关系数据结构、关系规范化理论和关系的完整性约束正确答案:B9. 有三个关系R,S和T如下:则由关系R和S得到关系T的操作是( )。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

一、单项选择题(本大题共20小题,每小题1分,共20分)1. 提供数据库数据描述的集中管理的是( D )A.数据库模式B.数据库C.数据库管理系统D.数据字典2. 授权和完整性管理器属于DBMS的( B )A.查询处理器B.存储管理器C.事务管理器D.用户管理器3. 使用CREATE SCHEMA 语句建立的是( A )A.数据库模式B.表C.视图D.索引4. 设关系R和S的结构相同,并且各有80个元组,假如这两个关系作交运算,其运算结果的元组个数为( B )A.80B.小于等于80C.大于等于160D.大于等于80,小于等于1605. 在SQL的授权语句中使用“ALL PRIVILEGES”,表示( B )A.授权所有用户B.所有的操作权限C.对所有的数据集合D.允许再授权6. 表达业务流程分析结果的图表是( B )A.业务流程图B.数据流图C.局部E-R图D、基本E-R图7. 对数据库模式进行规范化处理,是在数据库设计的( C )A.需求分析阶段B.概念设计阶段C.逻辑设计阶段D.物理设计阶段8. 能够消除冗余的键的范式是( C )A.2NFB.3NFC.4NFD. BCNF9. 在下列几种故障中,不破坏数据库内容的是( B )A.计算机病毒发作B.供电系统故障C.瞬时的强磁场干扰D.磁盘介质损坏10. 在数据库技术中,独立于计算机系统的模型是 ( A )A.E-R模型B.层次模型C.关系模型D.面向对象的模型11. 五种基本关系代数运算是 ( A )A.∪,-,×,π和σB.∪,-,∞,π和σC.∪,∩,×,π和σD.∪,∩,∞,π和σ12. SQL中,下列涉及空值的操作,不正确的是 ( C )A.AGE IS NULLB.AGE IS NOT NULLC.AGE = NULLD.NOT (AGE IS NULL)13. 单个用户使用的数据视图的描述称为 ( A )A.外模式B.概念模式C.内模式D.存储模式14. 在删除基本表中某个元组时,将以此表为参照表的关系中外键与主键相同的元组一起删除,应采用的方式是( B )A.RESTRICT方式B.CASCADE方式C.SET NULL方式D.CHECK方式15. 在客户机/服务器体系结构的DBS中,数据库功能分为前端和后端两部分,下列功能属于后端的是 ( B )A.用户界面B. 存取结构C.数据输入D. 报表输出二、填空题(本大题共20个空,每空1分,共20分)1. 结构数据模型的组成包括:数据结构,(数据操作)和(数据完整性约束)。

2. 在函数依赖中,平凡的函数依赖根据Armstrong推理规则中的(自反)律就可推出。

3. 标准的数据库三级模式是概念模式、(内)模式和(外)模式。

4. 用有向图结构表示实体类型及实体间联系的数据模型称为(网状)模型。

5. 若用户编写程序时,只需指出做什么,不需指出怎么做,这类DML是(非过程性)DML;关系的DML属于这一类。

6. 在SQL中,用(update)命令可以修改表中的数据,用(ALTER)命令可以修改表的结构。

7. 在ER图中,菱形框表示(联系)。

8. 物理结构设计是设计DB的物理结构,主要包括DB的(存储结构)和存取方法。

9. 并发控制的主要方法是采用(封锁机制)。

10. 在并行处理中,若干事物相互等待对方释放封锁,称为系统进入(死锁)状态。

11. DDBS的“地址透明性”位于(分片)模式和(分配)模式之间。

三、名词解释(本大题共5个小题,每小题3分,共15分)1. 概念模式是数据库中全部数据的整体逻辑结构的描述。

它由若干个概念记录类型组成。

概念模式不仅要描述概念记录类型,还要描述记录间的联系、操作、数据的完整性、安全性等要求。

2. X封锁如果事务T对数据R实现X封锁,那么其他的事务要等T解除X封锁以后,才能对这个数据进行封锁。

只有获准X封锁的事务,才能对被封锁的数据进行修改。

3. 复制透明性即用户不必关心数据库在网络中各个结点的数据库复制情况,更新操作引起的波及由系统去处理。

4. 主属性包含在任何一个候选键中的属性。

5. 事务的原子性一个事务对数据库的操作是一个不可分割的操作系列,事务要么完整地被全部执行,要么全部不执行。

四、简答题(本大题共5小题,每小题5分,共25分)1. 设有关系R与SR:A B C2 3 4 S: D E7 54 5 6 7 8 94 8计算 π3,2(R), σA=D (R×S)π3,2(R): σA=D (R×S) :C B A B CD E4 3 7 8 9 7 56 5 4 5 6 4 89 82. 设R=ABCD,R 上的F={A→C,D→C,BD→A}, 试证明ρ={AB,ACD,BCD}相对于F 不是无损联接分解。

根据算法4.2(1) 构造表 (2)根据A→C,D→C,BD→A 进行处理没有一行都是a ,所以,ρ相对于F 不是无损联接分解。

3. 什么是Write-Ahead Log (WAL) Protocol “运行记录优先原则”?其作用是什么?在数据库系统中,写一个修改到数据库中和写一个表示这个修改的登记记录到日志文件中是两个不同的操作,在这两个操作之间有可能发生故障。

这时,如果先写了数据库修改,而在运行记录中没有登记这个修改,则以后就无法恢复这个修改,那么以后也就无法撤消这个修改。

为了安全起见,采用“运行记录优先原则”。

它包括两点:(1)至少要等相应运行记录已经写入“日志”文件后,才能允许事务往数据库中写记录。

(2)直至事务的所有运行记录都已写入运行“日志”文件后,才能允许事务完成“END TRANSACTION”处理。

4. 试叙述分布式DBMS 的功能。

主要功能有:(1)接受用户请求,并判定把它送到哪里,或必须访问哪些计算机才能满足该请求。

(2)访问网络数据字典,或者至少了解如何请求和使用其中的信息。

(3)如果目标数据存储于系统的多个计算机上,就必须进行分布式处理。

(4)通信接口功能,在用户、局部DBMS 和其他计算机的DBMS 之间进行协调。

(5)在一个异构型分布式处理环境中,还需提供数据和进程移植的支持。

这里的异构型是指各个场地的硬件、软件之间存在一定差别。

5. 数据独立性与数据联系这两个概念有什么区别?数据独立性是指应用程序与数据之间相互独立,不受影响。

数据联系是指同一记录内部各字段间的联系,以及记录之间的联系。

五、程序设计题(本大题共4小题,每小题5分,共20分)1.对于教学数据库的三个基本表学生 S(S#,SNAME,AGE,SEX)学习 SC(S#,C#,GRADE)课程 C(C#,CNAME,TEACHER)试用关系代数表达式和SQL语句表示:检索WANG同学不学的课程号。

(1)πC#(C)-πC#(σSNAME='WANG'S SC) 或者πC#(SC)-πC#(σSNAME='WANG'S SC)(全部课程号减去WANG同学所学的课程号)(2)SELECT C#FROM CWHERE C# NOT IN(SELECT C#FROM SCWHERE S# INSELECT S#FROM SWHERE SNAME=‘WANG’)2.教学数据库的基本表如上题,有如下关系代数表达式:πC#,CNAME (C(πS#,C#(SC)÷πS#(S)))请写出对应的SQL语句,并指出其汉语含义。

汉语含义:检索全部学生都选修的课程的课程号与课程名。

SELECT C#,CNAMEFROM CWHERE NOT EXISTS(SELECT *FROM SWHERE NOT EXISTS(SELECT *FROM SCWHERE SC.S#=S.S# AND SC.C#=C.C#))3.设销售数据模型如下:厂家 S (SNO,SNAME,CITY )产品 P (PNO,PNAME,COLOR,WEIGHT)销售 SPJ (SNO,PNO,QTY)用SQL完成以下操作:试建立一个有关产品“电钻”的产品号和厂家号的视图,其结构如下:View2(ENO, SNO) CREATE VIEW View2(ENO, SNO)AS SELECT P.PNO,SNOFROM SPJ,PWHERE SPJ.PNO=P.PNO AND PNAME="电钻";4.在以上销售数据库表中,用SQL语句完成以下操作:PNO为'00227'的产品数增加100;并检索出其对应的产品名。

UPDATE SPJSET QTY=QTY+100WHERE PNO='00227';SELECT PNAMEFROM PWHERE PNO='00227';六、应用题(本大题10分)1. 学生运动会模型:(1)有若干班级,每个班级包括: 班级号,班级名,专业,人数(2)每个班级有若干运动员,运动员只能属于一个班,包括:运动员号,姓名,性别,年龄(3)有若干比赛项目,包括:项目号,名称,比赛地点(4)每名运动员可参加多项比赛,每个项目可有多人参加(5)要求能够公布每个比赛项目的运动员名次与成绩(6)要求能够公布各个班级团体总分的名次和成绩解题要求:(1)画出每个实体及其属性关系、实体间实体联系的E-R图.(2)根据试题中的处理要求:完成数据库逻辑模型,包括各个表的名称和属性.并指出每个表的主键和外键。

(1)(2)班级(班级号,班级名,专业,人数) 主键:班级号运动员(运动员号,姓名,性别,年龄,班级号)主键:运动员号外键:班级号项目(项目号,项目名,比赛地点) 主键:项目号比赛(运动员号,项目号,成绩,名次,得分)主键:运动员号,项目号外键:运动员号;项目号。