freebsd-syslog配置日志服务器

Log02 - rsyslog配置(Windows)

使用Rsyslog收集Windows日志

(一)简介

我们知道,无论是Unix、Linux、FreeBSD、Ubuntu,还是路由器、交换机,都会产生大量的日志,而这些,一般会以syslog的形式存在。

Evtsys是用C写的程序,提供发送Windows日志到syslog服务器的一种方式。

它支持Windows 7、Vista和Server 2008,并且编译后支持32和64位环境。

它被设计用于高负载的服务器,Evtsys快速、轻量、高效率。

并可以作为Windows服务存在。

(二)安装服务

(2.1)拷贝文件

将evtsys_4.5.1 64bit.exe拷贝到C:\Windows\SysWOW64\,重命名为evtsys.exe

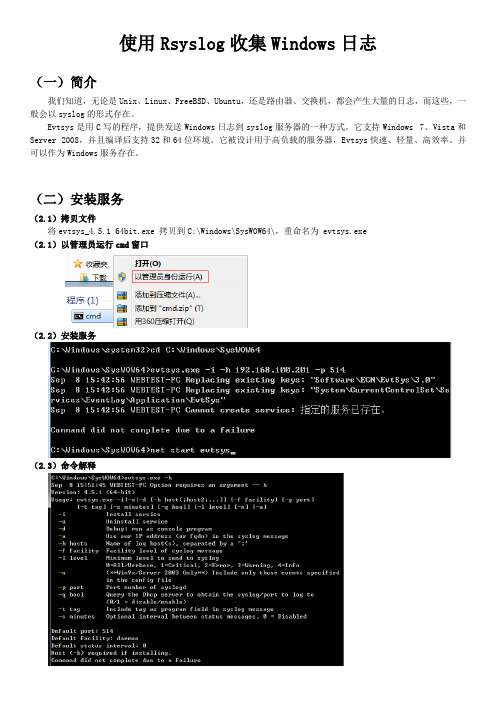

(2.1)以管理员运行cmd窗口

(2.2)安装服务

(2.3)命令解释

参数说明:

i是安装成Window服务;

h是syslog服务器地址;

p是syslog服务器的接收端口。

默认下,端口可以省略,默认是514。

evtsys -u //卸载该服务

net stop evtsys //停止该服务

net start evtsys //启动该服务

(三)配置服务器端/etc/rsyslog.conf

daemon.notice /var/log/windows ### 添加一行evtsys是以daemon设备发送到服务器上的。

(四)测试。

转:FreeBSDsysctl详解和配置方案

转:FreeBSDsysctl详解和配置方案sysctl 是一个用来在系统运作中查看及调整系统参数的工具。

有的sysctl 参数只是用来回报目前的系统状况,例如回报目前已开机时间、所使用的操作系统版本、核心名称等等;而有的可以让我们修改参数以调整系统运作的行为,例如网络暂存内存的大小、最大的上线人数等等。

而这些可以调整的参数中必须在一开机系统执行其它程序前就设定好,有的可以在开机完后任意调整。

首先我们可以使用下列指令来查看目前所有的sysctl 参数及其状况:# sysctl -a | morekern.ostype: FreeBSDkern.osrelease: 5.2.1-RELEASEkern.osrevision: 199506kern.version: FreeBSD 5.2.1-RELEASE #: Sun Apr 11 16:16:08 CST 2004*****************:/usr/src/sys/i386/compile/ALEXkern.maxvnodes: 17812kern.maxproc: 2020kern.maxfiles: 4040kern.argmax: 65536kern.securelevel: -1kern.hostname: kern.hostid: 0kern.clockrate: { hz = 100, tick = 10000, profhz = 1024, stathz = 128 }kern.posix1version: 200112kern.ngroups: 16kern.job_control: 1kern.saved_ids: 0kern.boottime: { sec = 1081672724, usec = 885137 } Sun Apr 11 16:38:44 2004kern.domainname:kern.osreldate: 502010kern.bootfile: /boot/kernel/kernelkern.maxfilesperproc: 3636kern.maxprocperuid: 1818kern.ipc.maxsockbuf: 262144kern.ipc.sockbuf_waste_factor: 8kern.ipc.somaxconn: 128kern.ipc.max_linkhdr: 16kern.ipc.max_protohdr: 60kern.ipc.max_hdr: 76kern.ipc.max_datalen: 132kern.ipc.nmbclusters: 9024………略………我们也可以使用 sysctl 显示单一的参数值,例如:# sysctl kern.ipc.maxsockbufkern.ipc.maxsockbuf: 262144并非所有的参数都可以使用sysctl 进行调整,而且有的参数对于效能的影响并不大。

Linux系统日志管理工具介绍使用rsyslog和syslogng

Linux系统日志管理工具介绍使用rsyslog和syslogngLinux系统日志管理工具介绍使用rsyslog和syslog-ngLinux系统日志对于系统管理和故障排除非常重要。

为了帮助管理员更有效地管理系统日志,Linux提供了多个日志管理工具。

本文将介绍两个主要的Linux系统日志管理工具:rsyslog和syslog-ng。

一、rsyslogrsyslog是Linux上的默认系统日志守护进程。

它是标准syslog守护进程的升级版本,提供了更强大的功能和灵活性。

以下是rsyslog的一些主要特点:1. 高度可配置:rsyslog提供了丰富的配置选项,允许管理员灵活地定义日志记录规则和目标。

2. 支持统一的远程日志管理:rsyslog可以将日志发送到远程服务器,方便集中管理和分析。

3. 强大的过滤功能:rsyslog提供了强大的过滤功能,可以根据不同的条件过滤日志条目,以便更好地跟踪和分析特定事件。

4. 可靠性和高性能:rsyslog被广泛用于生产环境中,具有良好的稳定性和高性能。

二、syslog-ngsyslog-ng是另一个流行的Linux系统日志管理工具。

它是syslog的替代品,提供了更多的功能和配置选项。

以下是syslog-ng的一些主要特点:1. 灵活的日志收集和路由:syslog-ng允许管理员从多个源收集日志,并根据配置规则将日志路由到指定的目标。

2. 多种日志格式支持:syslog-ng支持多种常见的日志格式,例如JSON、CSV等,方便管理员的日志分析和处理。

3. 可扩展性:syslog-ng提供了插件机制,可以扩展其功能,例如添加新的日志源或目标。

4. 多平台支持:syslog-ng支持多个操作系统平台,包括Linux、Unix和Windows。

在实际使用中,rsyslog和syslog-ng都可以满足大多数日志管理需求。

管理员可以根据自己的具体情况选择合适的工具。

防火墙syslog接入日志服务器

假设:目前防火墙G1/1地址为192.168.1.1/24,日志服务器接入防火墙G1/1,日志服务器配置192.168.1.0/24段地址,防火墙与日志服务器连接后,日志服务器能ping通防火墙G1/1地址192.168.1.1,防火墙可通过syslog方式接入日志服务器。

防火墙配置选择菜单系统> 系统配置> 引擎,进入引擎配置的页面,如图syslog参数的详细信息syslog发送的日志格式简介下面的日志格式,不同字段用“;”分隔,每个字段由字段名和值组成。

每条日志是一个文本串。

1) web操作日志<255>user:_;loginip:_;time:_;type:_;2) 入侵防护、URL过滤、防病毒日志格式,%后面表示变量:<5>time:%time;danger_degree:%type;breaking_sighn:%act;event:[ruleid]%msg;src_addr:%sip;sr c_port:%sport;dst_addr:%dip;dst_port:%dport;proto:%proto;user:%user3) 防火墙日志格式,%后面表示变量<1>rule_id:%e[0];time:%e[1];module:%e[2];src_intf:%e[3];dst_intf:%e[4];action:%e[5];proto:%e[6];s rc_addr:%e[7];src_port:%e[8];dst_addr:%e[9];dst_port:%e[10];src_addr_nat:%e[11];src_port_nat:%e [12];dst_addr_nat:%e[13];dst_port_nat:%e[14];info:%e[15];user:%e[18]4) vpn日志格式,%后面表示变量module:%e[0];type:%e[1];level:%e[2];time:%e[3];clientIp:%e[4];locationInfo:%e[5];description:%f[1]。

syslog_搭建日志服务器报告

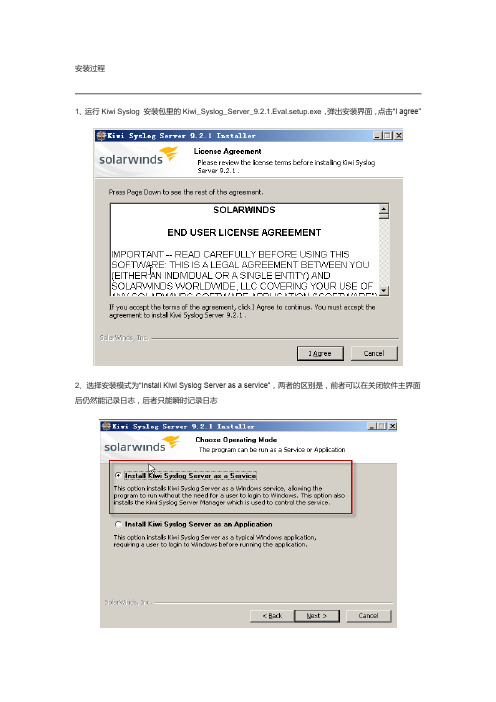

安装过程1、运行Kiwi Syslog 安装包里的Kiwi_Syslog_Server_9.2.1.Eval.setup.exe,弹出安装界面,点击“I agree”2、选择安装模式为“Install Kiwi Syslog Server as a service”,两者的区别是,前者可以在关闭软件主界面后仍然能记录日志,后者只能瞬时记录日志3、选择安装的用户,本地系统账户还是一个管理员的账户4、勾选“Install Kiwi Syslog Web Access”(可以不勾选),因为他提示了此功能只限注册用户使用、5、选择安装的组件6、选择安装的路径7、若第四步中没有勾选安装Kiwi Syslog Web Access,则会提示安装成功,若勾选了,则会提示安装Kiwi Syslog Web Access必备组件的向导,安装过程会自动下载并安装这些组件、8、之后就会弹出Kiwi Syslog Web Access的安装向导过程,也比较简单。

9、在Kiwi Syslog的安装包里还有个工具SolarWinds_LogForwarder_1.1.15_Eval_Setup.exe,安装也比较简单,这里不详细介绍。

配置过程Kiwi Syslog Server的各种详细配置主要在file-setup里面。

我们主要介绍2个方面的配置1、log文件的存放路径,点击Rules-Actions-Log to file,这里我们就可以设置存放的位置以及存放的格式2、配置计划任务,点击Rules-Shedules-Add new scheduleSchedule字段添加日志计划频率(按小时算、每6个小时记录一次,一天记录4次)Source字段(设置临时存储日志的路径)Destination字段(设置最终日志存储目录)实例测试Windows环境(亲测)把这两个文件拷贝到c:\windows\system32目录下。

打开Windows命令提示符(开始->运行输入CMD)C:\>evtsys –i –h 192.168.10.100-i 表示安装成系统服务-h 指定log服务器的IP地址如果要卸载evtsys,则:net stop evtsysevtsys -u启动该服务:C:\>net start evtsys打开windows组策略编辑器(开始->运行输入gpedit.msc)在windows设置-> 安全设置-> 本地策略->审核策略中,打开你需要记录的windows日志。

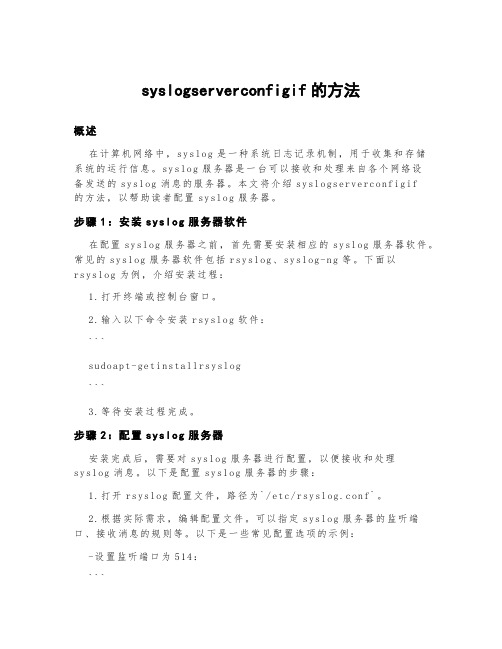

syslogserverconfigif的方法

syslogserverconfigif的方法概述在计算机网络中,sy s lo g是一种系统日志记录机制,用于收集和存储系统的运行信息。

sy s lo g服务器是一台可以接收和处理来自各个网络设备发送的sy sl og消息的服务器。

本文将介绍sy sl og se rv erc o nf ig if的方法,以帮助读者配置sy sl og服务器。

步骤1:安装syslo g服务器软件在配置s ys lo g服务器之前,首先需要安装相应的sy sl og服务器软件。

常见的s ys lo g服务器软件包括r sy sl og、sy sl og-n g等。

下面以r s ys lo g为例,介绍安装过程:1.打开终端或控制台窗口。

2.输入以下命令安装r sy sl og软件:```s u do ap t-ge ti ns tal l rs ys lo g```3.等待安装过程完成。

步骤2:配置syslo g服务器安装完成后,需要对s ys lo g服务器进行配置,以便接收和处理s y sl og消息。

以下是配置s ys lo g服务器的步骤:1.打开rs ys l o g配置文件,路径为`/et c/r sy sl og.c on f`。

2.根据实际需求,编辑配置文件。

可以指定sy sl og服务器的监听端口、接收消息的规则等。

以下是一些常见配置选项的示例:-设置监听端口为514:```$M od Lo ad im ud p$U DP Se rv er Ru n514```-编写过滤规则,将特定设备的s ys lo g消息保存到指定文件中:```i f$f ro mh os t-ip=='192.168.1.1't hen/va r/lo g/de vi ce1.lo g```3.保存配置文件并关闭。

步骤3:重启syslo g服务器完成配置后,需要重启s ys lo g服务器以使配置生效。

syslog使用方法

syslog使用方法一、什么是syslogsyslog是一种系统日志记录协议,用于在计算机网络上发送、接收和存储系统日志消息。

它可以帮助系统管理员监控和分析系统运行状态,诊断和解决问题,以及进行安全审计。

syslog可以用于各种操作系统和设备,如Unix、Linux、Windows、路由器、交换机等。

二、syslog的基本原理syslog的基本原理是通过网络传输日志消息。

它由三个主要组件组成:发送方(syslog client)、接收方(syslog server)和日志消息(syslog message)。

1. 发送方(syslog client):发送方负责收集系统日志消息并将其发送到接收方。

发送方可以是操作系统的日志服务,也可以是应用程序或设备的日志功能。

2. 接收方(syslog server):接收方是用于接收和存储日志消息的服务器。

它通常由系统管理员设置并运行在网络中的一台服务器上。

接收方可以收集来自多个发送方的日志消息,并对其进行存储、过滤和分析。

3. 日志消息(syslog message):日志消息是由发送方生成的系统日志。

它包含了记录的事件、时间戳、设备信息、日志级别等重要信息。

日志消息可以根据不同的设备和应用程序进行格式化。

三、syslog的配置和使用步骤1. 配置发送方(syslog client):- 在发送方上找到并编辑syslog配置文件,通常是/etc/syslog.conf或/etc/rsyslog.conf。

- 添加或修改配置项以指定syslog服务器的IP地址和端口号。

例如:*.* @192.168.1.100:514。

- 保存配置文件并重启syslog服务,使配置生效。

2. 配置接收方(syslog server):- 在接收方上安装syslog服务器软件,如rsyslog、syslog-ng 等。

- 打开syslog服务器的配置文件,通常是/etc/syslog.conf或/etc/rsyslog.conf。

外发syslog日志

外发syslog日志

syslog是一种标准的日志协议,用于将系统日志消息发送到远程服务器。

它可以帮助我们实现日志的集中管理和分析,提高系统安全性和稳定性。

外发syslog日志的步骤如下:

1. 安装syslog客户端软件:我们需要在需要发送日志的系统上安装syslog客户端软件,比如rsyslog、syslog-ng等。

2. 配置syslog客户端:在配置文件中指定要发送到的syslog 服务器的IP地址和端口号,并设置日志级别和过滤规则。

3. 启动syslog客户端:启动syslog客户端,开始发送日志到指定的syslog服务器。

4. 配置syslog服务器:在syslog服务器上配置接收客户端发送的日志,并进行存储和分析。

5. 分析日志:使用日志分析工具,对收集到的日志进行分析和监控,发现问题并及时处理。

需要注意的是,外发syslog日志需要在网络中开放对应的端口,并且需要考虑日志的安全性和保密性。

在配置过程中,我们需要使用加密方式传输日志,并设置访问控制规则,以保护日志的机密性和完整性。

以上就是外发syslog日志的基本步骤,希望对大家有所帮助。

- 1 -。

freebsd-syslog配置日志服务器

freebsd-syslog配置日志服务器FreeBSD Syslog配置日志服务器日志服务器对于系统管理和故障排除来说至关重要。

通过配置FreeBSD服务器的Syslog服务,您可以集中存储和管理所有系统和应用程序的日志信息。

本文将引导您配置FreeBSD服务器作为日志服务器的步骤,并确保其良好的可读性和安全性。

1. 安装Syslog守护程序Syslog守护程序是一种能够接收、存储和转发系统日志信息的服务。

在FreeBSD上,我们可以使用syslog-ng或rsyslog等工具来实现这一功能。

在本例中,我们将使用rsyslog作为示例。

在终端中执行以下命令,安装并启动rsyslog服务:```$ pkg install rsyslog$ sysrc rsyslogd_enable="YES"$ service rsyslog start```2. 配置rsyslog接下来,我们需要配置rsyslog以充分满足我们的要求。

编辑rsyslog的配置文件`/usr/local/etc/rsyslog.conf`,并根据您的需求进行相应的更改。

a. 定义默认模板在配置文件的顶部,我们将定义默认的模板,以便日志消息以可读的格式呈现:```$templatePerHostLog,"/var/log/%HOSTNAME%/%$YEAR%/%$MONTH%/%$DA Y%.log"$template RemoteHostLog,"/var/log/remote/%FROMHOST-IP%/%$YEAR%/%$MONTH%/%$DAY%.log"$ActionFileDefaultTemplate PerHostLog$ActionFileDefaultTemplate RemoteHostLog```以上代码将日志消息按照主机名和日期存储在相应的目录中。

linux日志转发给syslog

在Linux中,将日志转发到Syslog是一种常见的日志管理策略,它可以帮助你集中管理和分析系统日志。

Syslog是一个标准的日志系统,可以用于记录各种类型的信息,如系统事件、错误消息、应用程序日志等。

以下是将Linux日志转发到Syslog的步骤:1. 确保你的Linux系统已经安装了Syslog服务器。

大多数Linux发行版默认已经安装了Syslog。

如果没有安装,可以使用包管理器进行安装。

2. 配置Syslog服务器以接收日志。

通常,Syslog服务器会监听一个特定的端口(如514),用于接收来自其他系统的日志消息。

打开Syslog服务器的配置文件(通常是/etc/syslog.conf 或/etc/rsyslog.conf),添加适当的规则以将日志消息转发到目标系统。

3. 配置目标系统将日志发送到Syslog服务器。

目标系统通常是一个syslog客户端,它需要配置以将日志消息发送到指定的Syslog服务器。

可以使用syslogd或其他日志管理工具来完成此配置。

4. 确保目标系统和Syslog服务器之间的网络连接是可用的。

如果目标系统和Syslog服务器位于不同的网络中,需要配置适当的网络设置以确保它们可以相互通信。

5. 测试日志转发功能。

通过检查Syslog服务器的日志输出或使用适当的工具(如grep)来搜索目标系统的日志消息,以确保它们已被正确转发到Syslog服务器。

下面是一个简单的示例,演示如何将Linux系统的日志转发到Syslog服务器:目标系统(syslog客户端):1. 确保已安装并启动了syslogd或类似的日志管理工具。

2. 编辑syslogd的配置文件(通常是/etc/syslog.conf或/etc/rsyslog.conf),添加适当的规则以将日志消息转发到Syslog服务器。

例如,将所有系统日志消息重定向到名为“system.log”的文件:```bash# 将所有系统日志消息转发到Syslog服务器*.* /var/log/system.log```3. 保存并关闭配置文件。

利用SyslogWatcher在windows下部署syslog日志服务器

利⽤SyslogWatcher在windows下部署syslog⽇志服务器1.概述syslog协议是各种⽹络设备、服务器⽀持的⽹络⽇志记录标准。

Syslog消息提供有关⽹络事件和错误的信息。

系统管理员使⽤Syslog进⾏⽹络管理和安全审核。

通过专⽤的syslog服务器和syslog协议将来⾃整个⽹络的事件记录整合到⼀个中央存储库中,对于⽹络安全具有重⼤意义,syslog⽇志服务器可收集,解析,存储,分析和解释系统⽇志消息给专业⽹络安全管理员,有助于提⾼⽹络的稳定性和可靠性。

通过Syslog Watcher可在windows平台搭建⽇志集中服务器,便于管理并满⾜合规需求。

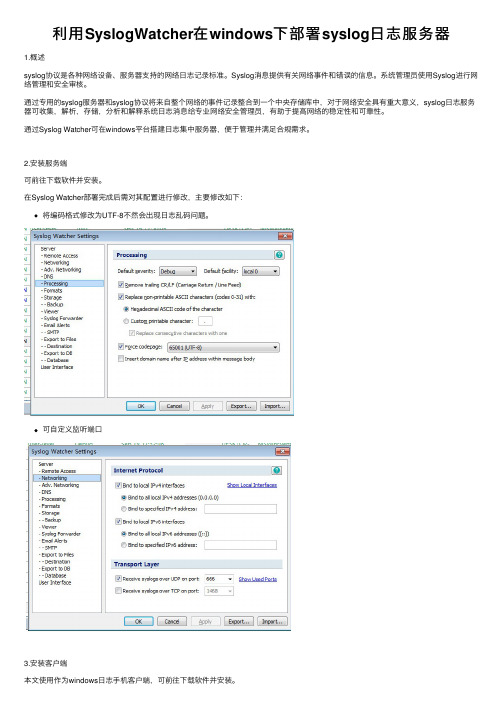

2.安装服务端可前往下载软件并安装。

在Syslog Watcher部署完成后需对其配置进⾏修改,主要修改如下:将编码格式修改为UTF-8不然会出现⽇志乱码问题。

可⾃定义监听端⼝3.安装客户端本⽂使⽤作为windows⽇志⼿机客户端,可前往下载软件并安装。

在部署完成后需对nxlog.conf配置⽂件进⾏修改,主要修改如下:Panic Soft#NoFreeOnExit TRUEdefine ROOT D:\nxlog #安装路径define CERTDIR %ROOT%\certdefine CONFDIR %ROOT%\confdefine LOGDIR %ROOT%\datadefine LOGFILE %ROOT%\data\nxlog.log #⽇志路径LogFile %LOGFILE%Moduledir %ROOT%\modulesCacheDir %ROOT%\dataPidfile %ROOT%\data\nxlog.pidSpoolDir %ROOT%\data<Extension _syslog>Module xm_syslog #syslog服务</Extension><Input in>Module im_msvistalog #对windowsvista及以上适⽤ReadFromLast FALSESavePos FALSE# Query <QueryList>\# <Query Id="0">\# <Select Path="Application">*</Select>\# <Select Path="System">*</Select>\# <Select Path="Security">*</Select>\# </Query>\# </QueryList></Input><Output out> #输出到远程⽇志服务器Module om_udpHost 10.10.0.36Port 514Exec to_syslog_snare();</Output><Output out2> #输出到远程⽇志服务器Module om_udpHost 10.10.0.37Port 666Exec to_syslog_snare();</Output><Route 1> #输出规则Path in => out</Route><Route 2> #输出规则Path in => out2</Route>#<Extension _charconv># Module xm_charconv# AutodetectCharsets gb2312# AutodetectCharsets iso8859-2, utf-8, utf-16, utf-32#</Extension><Extension _exec>Module xm_exec</Extension><Extension _fileop>Module xm_fileop# Check the size of our log file hourly, rotate if larger than 5MB<Schedule>Every 1 hourExec if (file_exists('%LOGFILE%') and \(file_size('%LOGFILE%') >= 5M)) \file_cycle('%LOGFILE%', 8);</Schedule># Rotate our log file every week on Sunday at midnight<Schedule>When @weeklyExec if file_exists('%LOGFILE%') file_cycle('%LOGFILE%', 8);</Schedule></Extension>。

怎样配制syslog服务器

/etc/rc.d/syslogd restart

OK,服务端的配置完成。现在配置一下客户端:

这里所说的客户端,就是发送自己的日志到远程日志服务器上的主机。

修改/etc/syslog.conf文档:

我们举例您只要记录系统登入登出日志到远程日志服务器上,那么只需要修改以下一行:

二、Windows日志的记录

对于UNIX类主机之间记录日志,由于协议、软件和日志信息格式等都大同小异,因此实现起来比较简单,但是windows的系统日志格式不同,日志记录软件,方式等都不同。因此,我们需要第三方的软件来将windows的日志转换成syslog类型的日志后,转发给syslog服务器。

在比较大规模的网络应用或对安全有一定需要的应用中,通常需要对系统的日志进行记录分类并审核,默认情况下,每个系统会在本地硬盘上记录自己的日志,这样虽然也能有日志记录,但是有很多缺点:首先是管理不便,当服务器数量比较多的时候,登陆每台服务器去管理分析日志会十分不便,其次是安全问题,一旦有入侵者登陆系统,他能够轻松的删除任何日志,系统安全分析人员不能得到任何入侵信息。因此,在网络中安排一台专用的日志服务器来记录系统日志是个比较理想的方案。本文以FreeBSD下的syslog为例,介绍如何利用freebsd的syslogd来记录来自UNIX和windows的log信息。

修改好syslogd参数后,我们需要修改一下/etc/syslog.conf文档,指定log信息的存放路径,

比如您要记录其他系统的远程登陆登出信息并指定日志存放路径,则需要修改以下行:

authpriv.* /var/log/testlog

这表示把系统的登入登出日志(包括本机系统登陆登出日志)存放到/var/log/testlog文档中。

syslog 协议

syslog 协议Syslog 协议。

Syslog 是一种用于网络设备、操作系统和应用程序之间进行日志信息交换的标准协议。

它可以帮助系统管理员实时监控系统运行状态、故障排查和安全审计。

本文将介绍 Syslog 协议的基本原理、消息格式和使用场景。

Syslog 协议基本原理。

Syslog 协议基于 UDP 或 TCP 协议,使用标准的端口号 514 进行通信。

它采用客户端-服务器模式,客户端负责生成日志消息并将其发送到 Syslog 服务器,服务器则负责接收、存储和处理这些消息。

Syslog 消息格式。

Syslog 消息由三个部分组成,优先级、时间戳和消息内容。

优先级由 Facility 和 Severity 两部分组成,用于指示消息的来源和严重程度。

时间戳记录了消息生成的时间,通常采用 RFC3339 标准格式。

消息内容包括了日志信息的具体内容和相关的元数据。

Syslog 使用场景。

Syslog 协议被广泛应用于各种网络设备、操作系统和应用程序中,用于收集、传输和存储日志信息。

它可以帮助系统管理员实时监控系统运行状态、故障排查和安全审计。

在网络设备中,Syslog 可以记录路由器、交换机、防火墙等设备的运行日志;在操作系统中,Syslog 可以记录内核、系统服务和应用程序的日志;在应用程序中,Syslog 可以记录用户操作、错误信息和安全事件。

Syslog 配置和管理。

在 Linux 系统中,Syslog 服务由 rsyslog 或 syslog-ng 等软件实现。

系统管理员可以通过配置文件来指定日志的存储位置、转发规则和处理方式。

在网络设备中,Syslog 通常由设备的管理界面进行配置,可以指定 Syslog 服务器的地址和日志级别。

在应用程序中,开发人员可以使用各种编程语言的日志库来生成和发送 Syslog 消息。

Syslog 安全性和可靠性。

由于 Syslog 使用 UDP 协议进行消息传输,因此在网络不稳定或拥堵的情况下可能会丢失部分日志消息。

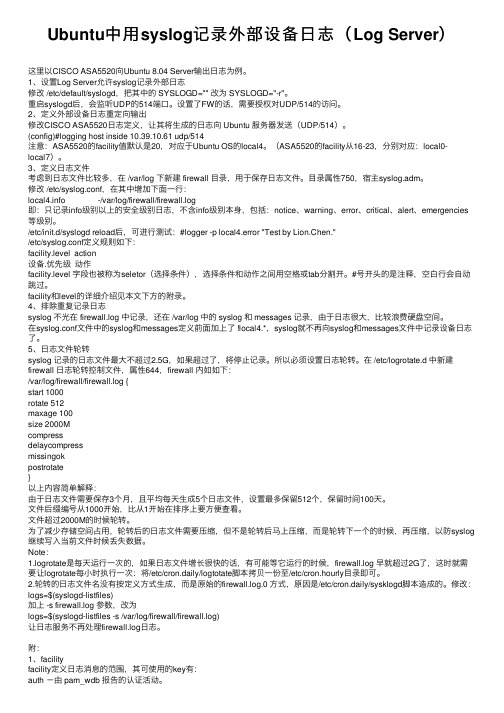

Ubuntu中用syslog记录外部设备日志(Log

Ubuntu中⽤syslog记录外部设备⽇志(Log Server)这⾥以CISCO ASA5520向Ubuntu 8.04 Server输出⽇志为例。

1、设置Log Server允许syslog记录外部⽇志修改 /etc/default/syslogd,把其中的 SYSLOGD="" 改为 SYSLOGD="-r"。

重启syslogd后,会监听UDP的514端⼝。

设置了FW的话,需要授权对UDP/514的访问。

2、定义外部设备⽇志重定向输出修改CISCO ASA5520⽇志定义,让其将⽣成的⽇志向 Ubuntu 服务器发送(UDP/514)。

(config)#logging host inside 10.39.10.61 udp/514注意:ASA5520的facility值默认是20,对应于Ubuntu OS的local4。

(ASA5520的facility从16-23,分别对应:local0-local7)。

3、定义⽇志⽂件考虑到⽇志⽂件⽐较多,在 /var/log 下新建 firewall ⽬录,⽤于保存⽇志⽂件。

⽬录属性750,宿主syslog.adm。

修改 /etc/syslog.conf,在其中增加下⾯⼀⾏: -/var/log/firewall/firewall.log即:只记录info级别以上的安全级别⽇志,不含info级别本⾝,包括:notice、warning、error、critical、alert、emergencies 等级别。

/etc/init.d/syslogd reload后,可进⾏测试:#logger -p local4.error "Test by Lion.Chen."/etc/syslog.conf定义规则如下:facility.level action设备.优先级动作facility.level 字段也被称为seletor(选择条件),选择条件和动作之间⽤空格或tab分割开。

freebsd-syslog配置日志服务器

在比较大规模的网络应用或者对安全有一定要求的应用中,通常需要对系统的日志进行记录分类并审核,默认情况下,每个系统会在本地硬盘上记录自己的日志,这样虽然也能有日志记录,但是有很多缺点:首先是管理不便,当服务器数量比较多的时候,登陆每台服务器去管理分析日志会十分不便,其次是安全问题,一旦有入侵者登陆系统,他可以轻松的删除所有日志,系统安全分析人员不能得到任何入侵信息。

因此,在网络中安排一台专用的日志服务器来记录系统日志是一个比较理想的方案。

本文以FreeBSD下的syslog为例,介绍如何利用freebsd的syslogd来记录来自UNIX和windows的log信息。

一,记录UNIX类主机的log信息:首先需要对Freebsd的syslog进行配置,使它允许接收来自其他服务器的log信息。

在/etc/rc.conf中加入:syslogd_flags="-4 -a 0/0:*"说明:freebsd的syslogd参数设置放在/etc/rc.conf文件的syslogd_flags变量中Freebsd对syslogd的默认设置参数是syslogd_flags="-s",(可以在/etc/defaults/rc.conf中看到)默认的参数-s表示打开UDP端口监听,但是只监听本机的UDP端口,拒绝接收来自其他主机的log信息。

如果是两个ss,即-ss,表示不打开任何UDP端口,只在本机用/dev/log设备来记录log.修改后的参数说明:-4 只监听IPv4端口,如果你的网络是IPv6协议,可以换成-6-a 0/0:* 接受来自所有网段所有端口发送过来的log信息。

如果只希望syslogd接收来自某特定网段的log信息可以这样写:-a 192.168.1.0/24:*-a 192.168.1.0/24:514或者-a 192.168.1.0/24表示仅接收来自该网段514端口的log信息,这也是freebsd的syslogd进程默认设置,也就是说freebsd 在接收来自其他主机的log信息的时候会判断对方发送信息的端口,如果对方不是用514端口发送的信息,那么freebsd的syslogd会拒绝接收信息。

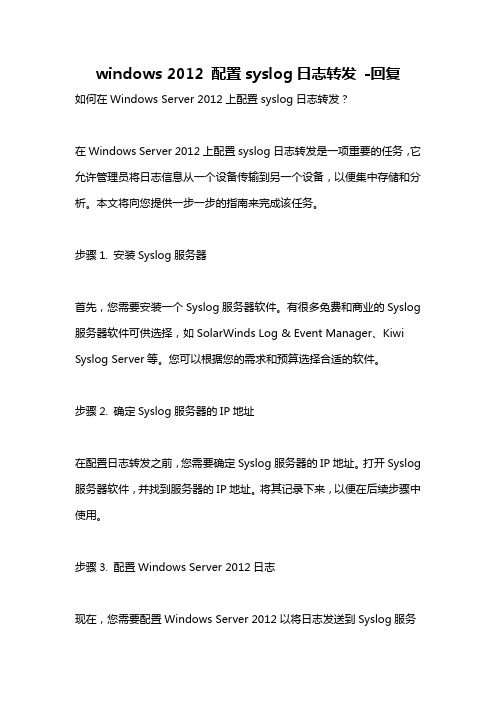

windows 2012 配置syslog日志转发 -回复

windows 2012 配置syslog日志转发-回复如何在Windows Server 2012上配置syslog日志转发?在Windows Server 2012上配置syslog日志转发是一项重要的任务,它允许管理员将日志信息从一个设备传输到另一个设备,以便集中存储和分析。

本文将向您提供一步一步的指南来完成该任务。

步骤1. 安装Syslog服务器首先,您需要安装一个Syslog服务器软件。

有很多免费和商业的Syslog 服务器软件可供选择,如SolarWinds Log & Event Manager、Kiwi Syslog Server等。

您可以根据您的需求和预算选择合适的软件。

步骤2. 确定Syslog服务器的IP地址在配置日志转发之前,您需要确定Syslog服务器的IP地址。

打开Syslog 服务器软件,并找到服务器的IP地址。

将其记录下来,以便在后续步骤中使用。

步骤3. 配置Windows Server 2012日志现在,您需要配置Windows Server 2012以将日志发送到Syslog服务器。

以下是配置步骤:1. 打开“事件查看器”,通过点击“开始”按钮,输入“事件查看器”并点击相应的结果来打开它。

2. 在事件查看器中,导航到“Windows 日志”> “应用程序”。

3. 在右侧窗口中,右键单击“应用程序”日志,并选择“属性”。

4. 在“属性”对话框中,选择“事件转发”选项卡,并选中“启用远程连接的该计算机上的此事件日志”复选框。

5. 单击“添加”按钮,并添加Syslog服务器的IP地址。

如果有多个Syslog 服务器,您可以添加多个IP地址。

6. 单击“确定”按钮关闭对话框。

步骤4. 测试和验证配置完成以上步骤后,您可以通过测试和验证配置的方式来确保syslog日志传输顺利完成。

以下是一些建议的测试和验证方法:1. 在Windows Server 2012上触发一个事件,例如创建一个新的用户帐户或者重启服务器。

查看并记录设备运行日志

日志的集中管理

1、SYSLog信息收集 SYSLog记录日志格式: X月X日 hh: mm: ss 主机名 标志: 日

志内容

直接发送到日志服务器。 先发到中继站再转发到日志服务器; 可以经过多次中继站转发,还可以同时发

送多个日志服务器。

日志的集中管理

2、日志服务器配置 步骤一:配置FreeBSD的SYSLog,允许接受其

日志的集中管理

5、了解日志编程

(2)服务器编程

• 在linux下提供sysklogd的SYSLog服务器的实 现,可以记录本机日志,接受和转发外部日志。

• Sysklogd包括klogd和syslogd,klogd用于接 收内核日志再发给syslogd,syslogd通过 socket(AF_NUIX)直接接收应用程序和远程 日志。

步骤一:吧evtsye.dll和evtsys.exe拷贝到 c:\windows\system32目录下

步骤二:选择【开始】 【运行】输入“cmd” 单击【确定】

步骤三:在命令行界面输入以下命令:

C:\>evtsys-i-h 192.168.10,100 步骤四:启动evtsys服务,命令如下: C:\>net start evtsys 步骤五:开启需要审核的策略

日志的集中管理

4、记录Windows类主机(服务器)的log信息 日志格式,记录软件、方式不同。需要第三方软

件将Windows日志转换成syslog日志再转发。 例如:evtsys(全称evntlog to syslog) 下载地址:/ 国内网址:/data/59082

安全策略的审核

• 第二步:在【本地安全设置】 展开【本地策略】 找到【审核策略】,单击显示相关策略。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

在比较大规模的网络应用或者对安全有一定要求的应用中,通常需要对系统的日志进行记录分类并审核,默认情况下,每个系统会在本地硬盘上记录自己的日志,这样虽然也能有日志记录,但是有很多缺点:首先是管理不便,当服务器数量比较多的时候,登陆每台服务器去管理分析日志会十分不便,其次是安全问题,一旦有入侵者登陆系统,他可以轻松的删除所有日志,系统安全分析人员不能得到任何入侵信息。

因此,在网络中安排一台专用的日志服务器来记录系统日志是一个比较理想的方案。

本文以FreeBSD下的syslog为例,介绍如何利用freebsd的syslogd来记录来自UNIX和windows的log信息。

一,记录UNIX类主机的log信息:

首先需要对Freebsd的syslog进行配置,使它允许接收来自其他服务器的log信息。

在/etc/rc.conf中加入:

syslogd_flags="-4 -a 0/0:*"

说明:freebsd的syslogd参数设置放在/etc/rc.conf文件的syslogd_flags变量中

Freebsd对syslogd的默认设置参数是syslogd_flags="-s",(可以在/etc/defaults/rc.conf中看到)默认的参数-s表示打开UDP端口监听,但是只监听本机的UDP端口,拒绝接收来自其他主机的log信息。

如果是两个ss,即-ss,表示不打开任何UDP端口,只在本机用/dev/log设备来记录log.

修改后的参数说明:

-4 只监听IPv4端口,如果你的网络是IPv6协议,可以换成-6

-a 0/0:* 接受来自所有网段所有端口发送过来的log信息。

如果只希望syslogd接收来自某特定网段的log信息可以这样写:-a 192.168.1.0/24:*

-a 192.168.1.0/24:514或者-a 192.168.1.0/24表示仅接收来自该网段514端口的log信息,这也是freebsd的syslogd进程默认设置,也就是说freebsd 在接收来自其他主机的log信息的时候会判断对方发送信息的端口,如果对方不是用514端口发送的信息,那么freebsd的syslogd会拒绝接收信息。

即,在默认情况下必须:远程IP的514端口发送到本地IP的514,在参数中加入*,表示允许接收来自任何端口的log信息。

这点,在记录UNIX类主机信息的时候感觉不到加不加有什么区别,因为UNIX类主机都是用514端口发送和接收syslog信息的。

但是在接收windows信息的时候就非常重要了。

因为windows的syslog软件不用514端口发送信息,这会让默认配置的syslogd拒绝接收信息。

笔者同样在linux系统下用linux 的syslogd来配置log服务器,发现linux下的syslogd就没有那么多限制,只要给syslogd加上-r参数,就可以接收来自任何主机任何端口的syslog信息,在这方面来说freebsd的默认配置安全性要比linux稍微高一点。

修改好syslogd参数后,我们需要修改一下/etc/syslog.conf文件,指定log信息的存放路径,比如你要记录其他系统的远程登陆登出信息并指定日志存放路径,则需要修改以下行:

authpriv.* /var/log/testlog

这表示把系统的登入登出日志(包括本机系统登陆登出日志)存放到/var/log/testlog文件中。

当然,这是最简陋的做法,因为这样会把所有服务器的登陆登出信息存放在一个文件中,察看的时候很不方便,通常的做法是用一个脚本,对接收到的信息进行简单的分拣,再发送到不同的文件。

如下设置:

authpriv.* |/var/log/filter_log.sh

在记录目标前面加上“|”表示把接收到的信息交给后面的程序处理,这个程序可以是一个专门的日志处理软件,也可以是一个自己编写的小的脚本,举例:

#!/bin/sh

read stuff

SERVER=`echo $stuff |awk ‘{print $4}’`

echo $stuff >> /var/log/login_log/$SERVER.log

这个简单的脚本以IP作为分类依据,先用read读取log信息,用awk取出第四字段(即IP 地址或者主机名所在的字段),以该字段为文件名存放该主机的日志。

这样一来,来自192.168.1.1的log会记录到192.168.1.1.log文件中,来自192.168.1.2的log 会被记录在192.168.1.2.log文件中,分析和归类就比较方便了。

当然这是一个最简单的例子,读者可以根据自己的需求写出更好的脚本,甚至把log信息分类后插入数据库中,这样日志的管理和分析就更方便了。

最后重启一下syslogd服务,让配置生效:

/etc/rc.d/syslogd restart

OK,服务端的配置完成。

现在配置一下客户端:

这里所说的客户端,就是发送自己的日志到远程日志服务器上的主机。

修改/etc/syslog.conf文件:

我们举例你只要记录系统登入登出日志到远程日志服务器上,那么只需要修改以下一行: authpriv.* @192.168.10.100

这里的192.168.10.100就是log服务器的IP,“@”符号表示发送到远程主机。

OK,重启一下syslog服务:

Linux: /etc/init.d/syslogd restart

BSD: /etc/rc.d/syslogd restart

用logger测试一下是否配置成功:

logger –p authpriv.notice “Hello,this is a test”

到log服务器上去看看,“Hello,this is a test”应该已经被记录下了。

最后在客户机上登陆登出几次,看看真实的authpriv信息是否也被成功的记录下。

二,Windows日志的记录

对于UNIX类主机之间记录日志,由于协议、软件和日志信息格式等都大同小异,因此实现起来比较简单,但是windows的系统日志格式不同,日志记录软件,方式等都不同。

因此,

我们需要第三方的软件来将windows的日志转换成syslog类型的日志后,转发给syslog服务器。

介绍第三方软件evtsys (全称是evntlog to syslog)

这是一个非常小巧而且免费的第三方日志记录软件,下载地址如下:

... cuments/UNIX/evtsys

文件才几十K大小,非常小巧,解压后是两个文件evtsys.dll和evtsys.exe

把这两个文件拷贝到c:\windows\system32目录下。

打开Windows命令提示符(开始->运行输入CMD)

C:\>evtsys –i –h 192.168.10.100

-i 表示安装成系统服务

-h 指定log服务器的IP地址

如果要卸载evtsys,则:

net stop evtsys

evtsys -u

启动该服务:

C:\>net start evtsys

打开windows组策略编辑器(开始->运行输入gpedit.msc)

在windows 设置-> 安全设置-> 本地策略->审核策略中,打开你需要记录的windows 日志。

evtsys会实时的判断是否有新的windows日志产生,然后把新产生的日志转换成syslogd可识别的格式,通过UDP 3072端口发送给syslogd服务器。

OK,所有的配置windows端配置完成,现在配置一下syslogd的配置文件.

参数的配置和上面相同,

所不同的是evtsys是以daemon设备的方式发送给syslogd log信息的。

因此,需要在/etc/syslog.conf中加入:

daemon.notice |/var/log/filter_log.sh

关于syslog 记录设备和记录等级方面的知识可以参考syslog文档。

OK,所有配置设置完成。

Linux 、BSD和windows上的系统日志都可以统一记录到一台日志服务器上轻松管理了。