服务器日志配置

syslog日志服务器配置步骤

4操作动作

日志信息可以分别记录到多个文件里,还可以发送到命名管道、其他程序甚至另一台机

器。syslog配置文件并不复杂,既容易阅读又容易操作使用。这个文件里的注释都非常有用,

应该好好读读它们。

建立一个中央日志服务器

个旧的key定义,等同于auth,已经不再建议使用。

2优先级

优先级是选择条件的第二个字段,它代表消息的紧急程度。对一个应用程序来说,它发

出的哪些消息属于哪一种优先级是由当初编写它的程序员决定的,应用程序的使用者只能接

受这样的安排一一除非打算重新编译系统应用程序。表2按严重程度由低到高的顺序列出了

所有可能的优先级。

3.生成消息的子系统的名字。 可以是”kernel

表示发出消息的程序的名字。在方括号里的是进程的

4.消息(message),剩下的部分就是消息的内容。

syslog配置文件

syslog是Linux系统默认的日志守护进程。默认的syslog配置文件是/etc/syslog.conf文 件。syslog守护进程是可配置的,它允许人们为每一种类型的系统信息精确地指定一个存放 地点。现在,我们先看看syslog.conf文件的配置行格式(这个文件里的每一个配置行都是 同样的格式),然后再看一个完整的syslog配置文件。syslog配置行的格式如下所示:

mail.*/var/log/mail这一行由两个部分组成。第一个部分是一个或多个 设备后面跟一些空格字符,然后是一个“操作动作”

1设备 设备本身分为两个字段,之间用一个小数点( 段是一个优先级。 设备其实是对消息类型的一种分类, 发送到不同的地方。在同一个 的syslog配置文件示例里看到同时有多个设备的配置行。 下面列出了绝大多数Linux操作系 统变体都可以识别的设备。

服务器日志设置方法(IIS与FTP日志)

服务器日志设置方法(IIS与FTP日志)

以下是对于windows2003操作系统的服务器日志设置方法(设置在非系统分区)

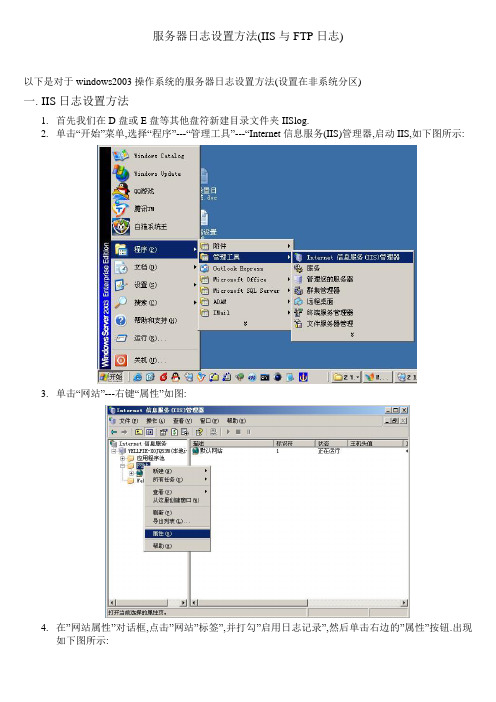

一.IIS日志设置方法

1.首先我们在D盘或E盘等其他盘符新建目录文件夹IISlog.

2.单击“开始”菜单,选择“程序”---“管理工具”---“Internet信息服务(IIS)管理器,启动IIS,如下图所示:

3.单击“网站”---右键“属性”如图:

4.在”网站属性”对话框,点击”网站”标签”,并打勾”启用日志记录”,然后单击右边的”属性”按钮.出现

如下图所示:

日志文件目录选择刚才所创建的IISlog目录.然后点”确定”就可以了.

二.FTP日志设置方法

1.首先我们在D盘或E盘等其他盘符新建目录文件夹FTPlog.

2.启动SER-U软件,打开FTP服务器SER-U然后点”设置”,并在右边选择”记录”标签,.

并在”日志文件名称”输入刚才创建的存放FTP日志的文件夹FTPlog,路径是e:\FTPlog|\%Y%N%D,然后选择下面的”每天”,为自动新建日志文件.最后点”应用”就可以了.(注:一定得点”每天”那个复选框).。

syslog-ng配置日志服务器学习总结

背景:因为项目需要,现使用syslog-ng搭建一台日志服务器,简单来说就是利用我们现有的虚拟机中的syslog-ng服务,搭建一台用于专名存放其他虚拟机(也包括自己)所产生的日志。

由于一些用户以后将没有权限直接访问我们的ebackup 服务器,但又需要查看日志。

便可以用过这台日志服务器来查看。

日志服务器中的日志目录按照一定的规则设定,如“日期+主机名”等自行设定。

Syslog-ng介绍:规则,实现更好的过滤功能。

本次日志服务器的搭建是用的syslog-ng,关于syslog的具体描述可以参考下面的链接。

/subview/1614723/1614723.htm1、syslog-ng的配置说明syslog-ng的主配置文件存放在:/etc/syslog-ng/syslog-ng.conf中。

首先需要简单介绍一下syslog-ng的架构。

yslog-ng.conf中所有配置都是基于syslog-ng 的这样一种架构:LOG STATEMENTS『SOURCES - FILTERS -DESTINATIONS』即:消息路径『消息源-过滤器-目的站』也就是说,通过定义多个消息源,把匹配上若干个过滤器的消息导向到指定的目的地,从而组成一个消息路径。

(1)、消息源source格式为:source { sourcedriver params; sourcedriver params; ... };一个消息源的标识sourcedriver:消息源驱动器,可以支持若干参数,并使用分号“;”隔离多个消息源驱动器消息源有以下几种:file (filename) :从指定的文件读取日志信息unix-dgram (filename) :打开指定的SOCK_DGRAM模式的unix套接字,接收日志消息unix-stream (filename) :打开指定的SOCK_STREAM模式的unix套接字,接收日志消息udp ( (ip),(port) ) :在指定的UDP端口接收日志消息tcp ( (ip),(port) ) :在指定的TCP端口接收日志消息sun-streams (filename) :在solaris系统中,打开一个(多个)指定的STREAM设备,从其中读取日志消息internal() : syslog-ng内部产生的消息pipe(filename),fifo(filename) :从指定的管道或者FIFO设备,读取日志信息例如:source s_sys {file ("/proc/kmsg" log_prefix("kernel:"));unix-stream ("/dev/log");internal();); };参数需要使用括号括住。

Rsyslog本地日志和日志服务器配置

Rsyslog本地⽇志和⽇志服务器配置1. 安装或升级apt-get install -y rsyslog2. 配置⽂件/etc/rsyslog.conf3. ⽇志写⼊本地⽂件3.1 Rsyslog默认是将⽇志存储在本地⽂件,所以不需要修改配置⽂件3.2 测试3.2.1 开个shell执⾏命令tail -f /var/log/messages,关注是否有⽇志3.2.2 在另外⼀个shell中执⾏logger -p info "hello, rsyslog"3.2.3 可以在tail的shell中看到以下的输出,则说明已成功tail -f /var/log/messagesSep 11 16:31:05 debian root: hello, rsyslog4. ⽇志写⼊远程⽇志服务器4.1 客户端配置4.1.1 在配置⽂件最后⾯添加以下⾏*.* @@remote-log-server:5144.1.2 重启rsyslogservice rsyslog restart4.2 服务端配置4.2.1 编辑配置⽂件/etc/rsyslog.conf:取消TCP、UDP连接的注释,修改成如下# provides UDP syslog receptionmodule(load="imudp")input(type="imudp" port="514")# provides TCP syslog receptionmodule(load="imtcp")input(type="imtcp" port="514")4.2.2 重启rsyslogservice rsyslog restart4.3 测试4.3.1 server端开个shell执⾏命令tail -f /var/log/messages,关注是否有⽇志4.3.2 client端执⾏命令 logger -p info "hello, remote rsyslog"4.3.3 server端执⾏命令 logger -p info "hello, local rsyslog"4.3.4 可以看到如下输出,则说明已成功tail -f /var/log/messagesJan 5 10:58:20 localhost root: hello, remote rsyslogJan 5 10:58:25 localhost root: hello, local rsyslog。

Cent OS 配置日志服务器和配置详解

配置日志服务器实验环境:●Linux 系统(Redhat5.X、Cent OS 6、Fedora 6)●Unix 系统(FreeBSD 5.0以后)●Windows 系统(Window XP/server)●IMP系统(172.18.4.75)主要介绍Linux、Unix、Windows系统下如何搭建中央日志服务器系统和客户端日志发送配置。

Linux---Cent OS 6.3-Release 版本---适用于(Redhat5.X、Cent OS 6、Fedora 6)Unix采用Freebsd---适用于(FreeBSD 5.0以后)Windows 采用windows 7/server版本---适用于windows XP/server系列Syslog(系统日志)日志系统是最主流的系统日志记录。

由于与Linux 平台之间的渊源,Syslog是在实际应用环境中最容易获得的日志系统。

同时,还有很多的基于Syslog的扩展产品存在,这其中也包括大量基于UNIX平台构建内核的网络硬件设备,这些设备往往都内置了Syslog功能支持,例如Cisco 路由器就是如此。

一、Linux系统日志服务器服务端/客户端设置IP●配置rsyslog主配置文件rsyslog是Linux系统默认的日志守护进程。

默认的syslog配置文件是/et c/r文件。

Rsyslog的规则定义格式如下:●FacilityFacility(设备)是指定日志的类型,可以是一个或者多个设备均可。

多个设备间分开符‘;’。

下表是大部分linux系统支持的设备类型和相应的序列号* 通配符代表除了 mark 以外的所有功能,除mark为内部使用外,还有securi ty为一个旧的key定义,等同于auth,已经不再建议使用LevelLevel(优先级)是选择条件的第二个字段,它代表消息的紧急程度。

* 代表所有级别定义level级别的时候,需要注意两点:1)优先级是由应用程序在编程的时候已经决定的,除非修改源码再编译,否则不能改变消息的优先级;2)低的优先级包含高优先级,例如,为某个应用程序定义info的日志导向,则涵盖notice、warning、err、crit、alert、emerg等消息。

服务器安全管理制度的日志与审计要求

服务器安全管理制度的日志与审计要求服务器安全管理制度的日志与审计要求是确保服务器系统信息安全、提高系统数据保密性的基础。

通过对服务器管理制度的严格监督和审计,可以发现并预防潜在的安全隐患,保护服务器系统的正常运行。

下面就服务器安全管理制度的日志与审计要求进行详细阐述。

1. 日志记录要求服务器安全管理制度中的日志记录是对系统运行状态和操作过程的记录,能够帮助管理员及时发现异常情况。

具体要求如下:(1)登录日志:记录用户的登录信息,包括登录时间、登录账号、登录IP地址等。

(2)操作日志:记录用户的操作行为,包括对系统进行的任何操作,如文件操作、系统配置等。

(3)安全日志:记录安全事件,如拒绝访问信息、攻击威胁等。

(4)系统日志:记录系统运行状态和性能参数,如CPU利用率、内存使用情况等。

2. 日志存储要求服务器安全管理制度要求对生成的日志进行及时存储,确保日志的完整性和可追溯性。

具体要求如下:(1)日志备份:定期对日志进行备份,保留历史记录,方便日后查阅和分析。

(2)日志加密:对重要的日志信息进行加密存储,防止被未授权人员获取。

(3)日志保留:按照相关法律法规要求,对日志信息进行合规保存,确保数据安全。

3. 审计要求服务器安全管理制度需要对系统进行定期审计,发现潜在的风险并加以处理。

具体要求如下:(1)审计方法:采用技术手段对系统进行主机检查、漏洞扫描等安全审计工作。

(2)审计记录:记录审计过程中发现的问题及处理情况,形成审计报告。

(3)审计周期:根据实际情况设定审计周期,保证系统安全管理的连续性。

(4)审计结果:对审计结果进行分析和整理,及时采取措施修复漏洞,提高系统安全性。

综上所述,服务器安全管理制度的日志记录和审计是确保服务器系统安全的重要保障。

通过规范日志记录和审计工作,能够提升服务器系统的安全性和稳定性,保护系统数据的机密性和完整性。

同时,加强对服务器的审计和监督,可以及时发现和处理安全隐患,保障系统运行的正常和可靠。

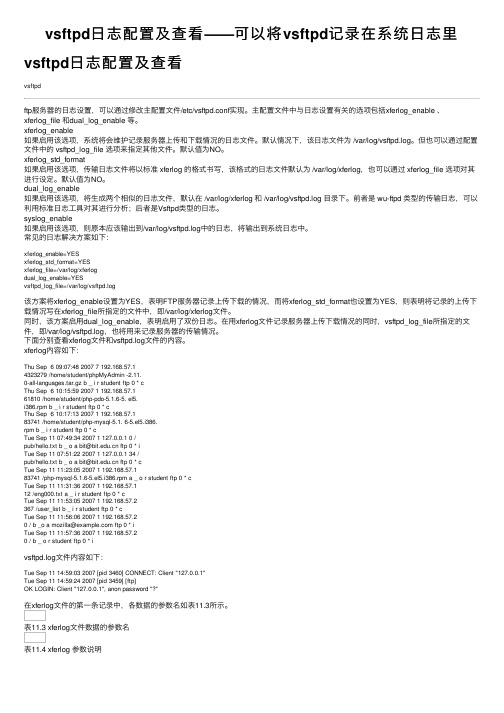

vsftpd日志配置及查看——可以将vsftpd记录在系统日志里

vsftpd⽇志配置及查看——可以将vsftpd记录在系统⽇志⾥vsftpd⽇志配置及查看vsftpdftp服务器的⽇志设置,可以通过修改主配置⽂件/etc/vsftpd.conf实现。

主配置⽂件中与⽇志设置有关的选项包括xferlog_enable 、xferlog_file 和dual_log_enable 等。

xferlog_enable如果启⽤该选项,系统将会维护记录服务器上传和下载情况的⽇志⽂件。

默认情况下,该⽇志⽂件为 /var/log/vsftpd.log。

但也可以通过配置⽂件中的 vsftpd_log_file 选项来指定其他⽂件。

默认值为NO。

xferlog_std_format如果启⽤该选项,传输⽇志⽂件将以标准 xferlog 的格式书写,该格式的⽇志⽂件默认为 /var/log/xferlog,也可以通过 xferlog_file 选项对其进⾏设定。

默认值为NO。

dual_log_enable如果启⽤该选项,将⽣成两个相似的⽇志⽂件,默认在 /var/log/xferlog 和 /var/log/vsftpd.log ⽬录下。

前者是 wu-ftpd 类型的传输⽇志,可以利⽤标准⽇志⼯具对其进⾏分析;后者是Vsftpd类型的⽇志。

syslog_enable如果启⽤该选项,则原本应该输出到/var/log/vsftpd.log中的⽇志,将输出到系统⽇志中。

常见的⽇志解决⽅案如下:xferlog_enable=YESxferlog_std_format=YESxferlog_file=/var/log/xferlogdual_log_enable=YESvsftpd_log_file=/var/log/vsftpd.log该⽅案将xferlog_enable设置为YES,表明FTP服务器记录上传下载的情况,⽽将xferlog_std_format也设置为YES,则表明将记录的上传下载情况写在xferlog_file所指定的⽂件中,即/var/log/xferlog⽂件。

freebsd-syslog配置日志服务器

在比较大规模的网络应用或者对安全有一定要求的应用中,通常需要对系统的日志进行记录分类并审核,默认情况下,每个系统会在本地硬盘上记录自己的日志,这样虽然也能有日志记录,但是有很多缺点:首先是管理不便,当服务器数量比较多的时候,登陆每台服务器去管理分析日志会十分不便,其次是安全问题,一旦有入侵者登陆系统,他可以轻松的删除所有日志,系统安全分析人员不能得到任何入侵信息。

因此,在网络中安排一台专用的日志服务器来记录系统日志是一个比较理想的方案。

本文以FreeBSD下的syslog为例,介绍如何利用freebsd的syslogd来记录来自UNIX和windows的log信息。

一,记录UNIX类主机的log信息:首先需要对Freebsd的syslog进行配置,使它允许接收来自其他服务器的log信息。

在/etc/rc.conf中加入:syslogd_flags="-4 -a 0/0:*"说明:freebsd的syslogd参数设置放在/etc/rc.conf文件的syslogd_flags变量中Freebsd对syslogd的默认设置参数是syslogd_flags="-s",(可以在/etc/defaults/rc.conf中看到)默认的参数-s表示打开UDP端口监听,但是只监听本机的UDP端口,拒绝接收来自其他主机的log信息。

如果是两个ss,即-ss,表示不打开任何UDP端口,只在本机用/dev/log设备来记录log.修改后的参数说明:-4 只监听IPv4端口,如果你的网络是IPv6协议,可以换成-6-a 0/0:* 接受来自所有网段所有端口发送过来的log信息。

如果只希望syslogd接收来自某特定网段的log信息可以这样写:-a 192.168.1.0/24:*-a 192.168.1.0/24:514或者-a 192.168.1.0/24表示仅接收来自该网段514端口的log信息,这也是freebsd的syslogd进程默认设置,也就是说freebsd 在接收来自其他主机的log信息的时候会判断对方发送信息的端口,如果对方不是用514端口发送的信息,那么freebsd的syslogd会拒绝接收信息。

日志服务器搭建

日志服务器搭建实战一、准备阶段1、硬件准备需要一台日志服务器,windows平台,建议采用windows 2003 操作系统。

确定其他需要记录日志的设备,包括windows平台服务器、linux服务器、小型机、路由设备以及交换设备等。

2、软件设备服务器端软件:3Csyslog日志记录软件。

Windows客户端软件:evtsys客户端软件,提供windows 下的syslog系统服务。

二、部署阶段1、服务器端在服务器端安装3Csyslog软件。

打开3Csyslog软件,点击File——Configure,弹出如下页面选择Log File Destnations选项,设置日志文件保存路径。

3、客户端1)windows客户端在需要记录日志的windows服务器上,运行evtsys软件,方法如下,将evtsys目录内的两个文件拷贝到c:/windows/system32目录下,运行evtsys.exe文件。

打开开始——运行,输入cmd,弹出的对话框内,输入evtsys –i –h 192.168.1.2类似的ip地址,指定服务器ip地址。

然后,输入service evtsys start 启动日志服务。

2)交换机设备对于交换机,只需要修改他的syslog保存地址,指定保存到日志服务器即可,用vi编辑器编辑syslog.conf 文件,指定远程地址即可。

3)防火墙设备对于类unix系统,均可采用启动syslog服务,修改syslog配置文件,指定远程日志服务器的方式达到相同效果。

三、系统运行点击开始——程序里的3Csyslog程序,即可查看当前活动的日志情况。

如下图:syslog文件,如下图:打开syslog文件,即可查看记录的日志信息,如下图:。

搭建日志服务器(华为ensp交换机+虚拟机RedHat6)

ip address 192.168.126.100 255.255.255.0

2.开启日志信息功能并配置相关参数

info-center eefault channel 4 log level informationalinfo-center loghost source GigabitEthernet0/0/0

搭建日志服务器(华为ensp交换机+虚拟机redhat6) 搭建日志服务器(华为ensp交换机+虚拟机redhat6) 一,网络拓扑如下 1.ensp中的网络拓扑 2.cloud1配置 3.虚拟机安装redhat6,网卡信息如下 4.虚拟机网络连接模式如下 5.电脑本机vmnet8网卡配置 二,华为交换机配置 1.配置接口地址 interface gigabitethernet0/0/0 ip address 192.168.126.100 255.255.255.0 2.开启日志信息功能并配置相关参数 info-center enable info-center source default channel 4 log level informational info-center loghost source gigabitethernet0/0/0 info-center loghost 192.168.126.10 facility local6 三,redhat6虚拟机系统参数配置 1.修改/etc/rsyslog.conf两个地方 第一个地方如下图: 第二个地方如下图: 2.修改/etc/sysconfig/rsyslog文件,如下图: 3.重启日志记录器rsyslog服务

搭建日志服务器(华为ensp交换机+虚拟机RedHat6)

freebsd-syslog配置日志服务器

freebsd-syslog配置日志服务器FreeBSD Syslog配置日志服务器日志服务器对于系统管理和故障排除来说至关重要。

通过配置FreeBSD服务器的Syslog服务,您可以集中存储和管理所有系统和应用程序的日志信息。

本文将引导您配置FreeBSD服务器作为日志服务器的步骤,并确保其良好的可读性和安全性。

1. 安装Syslog守护程序Syslog守护程序是一种能够接收、存储和转发系统日志信息的服务。

在FreeBSD上,我们可以使用syslog-ng或rsyslog等工具来实现这一功能。

在本例中,我们将使用rsyslog作为示例。

在终端中执行以下命令,安装并启动rsyslog服务:```$ pkg install rsyslog$ sysrc rsyslogd_enable="YES"$ service rsyslog start```2. 配置rsyslog接下来,我们需要配置rsyslog以充分满足我们的要求。

编辑rsyslog的配置文件`/usr/local/etc/rsyslog.conf`,并根据您的需求进行相应的更改。

a. 定义默认模板在配置文件的顶部,我们将定义默认的模板,以便日志消息以可读的格式呈现:```$templatePerHostLog,"/var/log/%HOSTNAME%/%$YEAR%/%$MONTH%/%$DA Y%.log"$template RemoteHostLog,"/var/log/remote/%FROMHOST-IP%/%$YEAR%/%$MONTH%/%$DAY%.log"$ActionFileDefaultTemplate PerHostLog$ActionFileDefaultTemplate RemoteHostLog```以上代码将日志消息按照主机名和日期存储在相应的目录中。

web服务器日志配置和分析详解

Web服务器日志配置和分析详解从某种程度上将”日志就是金钱”,因为通过日志能够分析出一个网站具有高流量,则广告商愿意为其支付费用。

对于所有的公司或ICP来说,除了要保证网站稳定正常的运行以外,一个重要的问题就是网站访问量的统计和分析报表,这对于了解和监控网站的运行状态,提高各个网站的服务能力和服务水平是必不可少的。

而这些要求都可以通过对Web服务器日志文件的统计和分析来实现。

1.web日志分析原理web服务器日志记录了Web服务器接收处理请求及运行时错误等各种原始信息。

通过对日志进行统计、分析和综合,就能有效地掌握服务器的运行状况、发现和排除错误原因、了解客户访问分布等,更好地加强系统的维护和管理。

Web服务模式主要有三个步骤:服务请求,包含用户端的众多基本信息,如IP地址、浏览器类型、目标URL等。

服务响应,Web服务器接收到请求后,按照用户要求运行相应的功能,并将信息返回给用户。

如果出现错误,将返回错误代码。

追加日志,服务器将对用户访问过程中的相关信息以追加的方式保存到日志文件中。

如图1 :2.Apache日志的配置2.1.日志类型1.3 版本Apache 的标准中规定了4类日志:错误日志、访问日志、传输日志、Cookie日志其中:传输日志和Cookie日志被Apache 2.0认为已经过时。

所以本文仅讨论错误日志和访问日志。

同时错误日志和访问日志被Apache 2.0默认设置。

错误日志包含:获知失效链接、获知 CGI 错误、获知用户认证错误访问日志包含:➢访问服务器的远程机器的地址:可以得知浏览者来自何方➢浏览者访问的资源:可以得知网站中的哪些部分最受欢迎➢浏览者的浏览时间:可以从浏览时间(如工作时间或休闲时间)对网站内容进行调整➢浏览者使用的浏览器:可以根据大多数浏览者使用的浏览器对站点进行优化访问日志分类:为了便于分析 Apache 的访问日志,Apache 的默认配置文件中,按记录的信息不同(用不同格式昵称说明不同的信息)将访问日志分为4类:1)普通日志格式(common log format,CLF)common 大多数日志分析软件都支持这种格式2)参考日志格式(referer log format)referrer 记录客户访问站点的用户身份3)代理日志格式(agent log format)agent 记录请求的用户代理4)综合日志格式(combined log format)combined 结合以上三种日志信息2.2.配置访问日志命令CustomLog 命令用来对服务器的请求进行日志记录。

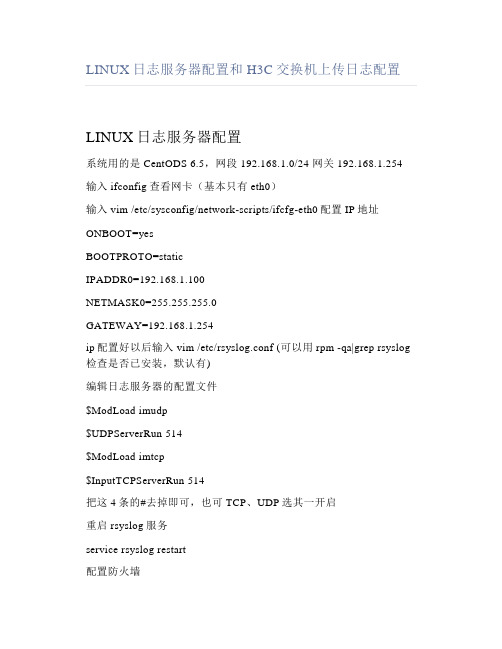

LINUX日志服务器配置和H3C交换机上传日志配置

LINUX日志服务器配置和H3C交换机上传日志配置LINUX日志服务器配置系统用的是CentODS 6.5,网段 192.168.1.0/24 网关 192.168.1.254输入ifconfig查看网卡(基本只有eth0)输入vim /etc/sysconfig/network-scripts/ifcfg-eth0配置IP地址ONBOOT=yesBOOTPROTO=staticIPADDR0=192.168.1.100NETMASK0=255.255.255.0GATEWAY=192.168.1.254ip配置好以后输入vim /etc/rsyslog.conf (可以用rpm -qa|grep rsyslog 检查是否已安装,默认有)编辑日志服务器的配置文件$ModLoad imudp$UDPServerRun 514$ModLoad imtcp$InputTCPServerRun 514把这4条的#去掉即可,也可TCP、UDP选其一开启重启rsyslog服务service rsyslog restart配置防火墙1、简单粗暴关闭防火墙service iptables stop2、配置防火墙规则iptables -A INPUT -s 192.168.1.0/24 -p tcp --dport 22 -j ACCEPT iptables -A INPUT -s 192.168.1.0/24 -p tcp --dport 514 -j ACCEPT iptables -A INPUT -s 192.168.1.0/24 -p udp --dport 514 -j ACCEPTiptables -A INPUT -m state --state INVALID -j DROPiptables -A OUTPUT -m state --state INVALID -j DROPiptables -A FORWARD -m state --state INVALID -j DROP保存、重启防火墙service iptables saveservice iptables restartH3C交换机上传日志配置<h3c>system-view配置IP[H3C]interface Vlan-interface 1[H3C-Vlan-interface1]ip address 192.168.1.101 255.255.255.0[H3C-Vlan-interface1]exit配置日志上传到外部服务器[H3C]info-center enable[H3C]info-center source default loghost level debugging[H3C]info-center loghost 192.168.200.100 facility local0(建议确定交换机的时间)开启ssh管理[H3C]ssh server enable(可以用[H3C]display ssh server status 查看是否开启)创建ssh用并赋予权限生成密钥[H3C]public-key local create rsa[H3C]public-key local create dsa设置用户接口上的认证模式为AAA,并让用户接口支持SSH协议[H3C]user-interface vty 0 4[H3C-ui-vty0-4]authentication-mode scheme[H3C-ui-vty0-4]protocol inbound ssh创建用户[H3C]local-user admin[H3C-luser-manage-admin]password simple 123456定义登录协议[H3C-luser-manage-admin]service-type ssh配置SSH用户client001的服务类型为Stelnet,认证方式为password认证(可不配置)[H3C]ssh user admin service-type stelnet authentication-type password保存<H3C>save。

RSYSLOG中央日志服务器配置

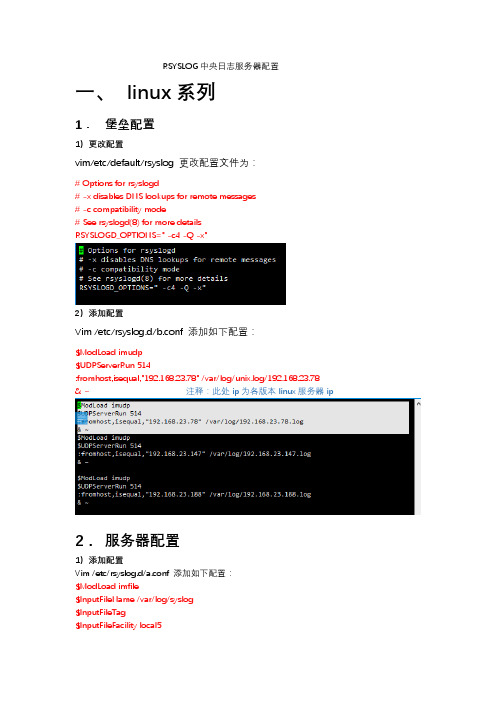

RSYSLOG中央日志服务器配置一、linux系列1.堡垒配置1)更改配置vim/etc/default/rsyslog更改配置文件为:# Options for rsyslogd# -x disables DNS lookups for remote messages# -c compatibility mode# See rsyslogd(8) for more detailsRSYSLOGD_OPTIONS=" -c4 -Q -x"2)添加配置Vim /etc/rsyslog.d/b.conf添加如下配置:$ModLoad imudp$UDPServerRun 514:fromhost,isequal,"192.168.23.78" /var/log/unix.log/192.168.23.78 & ~注释:此处ip为各版本linux服务器ip2.服务器配置1)添加配置Vim /etc/rsyslog.d/a.conf添加如下配置:$ModLoad imfile$InputFileName /var/log/syslog$InputFileTag$InputFileFacility local5$InputFileSeverity info$InputFileStateFile ssologs.log_state $InputFilePollInterval 1 $InputFilePersistStateInterval 1 $InputRunFileMonitor @192.168.23.77:514注释:此处ip为堡垒ip2)追加配置echo “*.* @192.168.23.77”>>/etc/rsyslog.conf注释:此处ip为堡垒ip二、windows系列1.server 20031)将evtsys.dll evtsys 两个文件放置在c:\windows\System32\2)打开cmd终端3)执行安装命令evtsys.exe –i –h192.168.23.77-p 514注释:此处为堡垒ip4)启动服务net start evtsys5)堡垒设置vim /etc/rsyslog.d/b.conf添加配置$ModLoad imudp$UDPServerRun 514:fromhost,isequal,”192.168.23.159”/var/log/win.log/aaa/192.168.23.159&~注释:此处ip为2003服务器ip6)重启服务/etc/init.d/rsyslog restart2.sever 2008/server 20121)解压evtsys.rar 到D:2重命名evtsys_4.5.1 64bit.exe 为evtsys.exe3)打开cmd终端4)移动到D:5)执行安装命令evtsys –i –h 192.168.23.77 –p 514注释:此处ip为堡垒ip6)启动服务net start evtsys7)堡垒设置vim /etc/rsyslog.d/b.conf添加配置$ModLoad imudp$UDPServerRun 514:fromhost,isequal,”192.168.23.219”/var/log/win.log/bbb/192.168.23.219&~注释:此处ip为2008/2012服务器ip8)重启服务/etc/init.d/rsyslog restart三、网络设备系列1、H3C,华为系列1)h3c,华为配置talnet进入h3c设备root@fort1:~# telnet 192.168.23.202注释:此处ip为h3c设备ip<202schem>system-view[202schem]info-center enable[202schem]info-center loghost 192.168.23.77注释:此处ip为堡垒ip[202schem]info-center timestamp log date[202schem]q<202schen>save2)堡垒配置vim /etc/rsyslog.d/b.conf添加配置$ModLoad imudp$UDPServerRun 514:fromhost,isequal,”192.168.23.202”/var/log/net/log/192.168.23.202&~注释:此处ip为h3c,华为服务器ip8)重启服务/etc/init.d/rsyslog restart。

freebsd-syslog配置日志服务器

在比较大规模的网络应用或者对安全有一定要求的应用中,通常需要对系统的日志进行记录分类并审核,默认情况下,每个系统会在本地硬盘上记录自己的日志,这样虽然也能有日志记录,但是有很多缺点:首先是管理不便,当服务器数量比较多的时候,登陆每台服务器去管理分析日志会十分不便,其次是安全问题,一旦有入侵者登陆系统,他可以轻松的删除所有日志,系统安全分析人员不能得到任何入侵信息。

因此,在网络中安排一台专用的日志服务器来记录系统日志是一个比较理想的方案。

本文以FreeBSD下的syslog为例,介绍如何利用freebsd的syslogd来记录来自UNIX和windows的log信息。

一,记录UNIX类主机的log信息:首先需要对Freebsd的syslog进行配置,使它允许接收来自其他服务器的log信息。

在/etc/rc.conf中加入:syslogd_flags="-4 -a 0/0:*"说明:freebsd的syslogd参数设置放在/etc/rc.conf文件的syslogd_flags变量中Freebsd对syslogd的默认设置参数是syslogd_flags="-s",(可以在/etc/defaults/rc.conf中看到)默认的参数-s表示打开UDP端口监听,但是只监听本机的UDP端口,拒绝接收来自其他主机的log信息。

如果是两个ss,即-ss,表示不打开任何UDP端口,只在本机用/dev/log设备来记录log.修改后的参数说明:-4 只监听IPv4端口,如果你的网络是IPv6协议,可以换成-6-a 0/0:* 接受来自所有网段所有端口发送过来的log信息。

如果只希望syslogd接收来自某特定网段的log信息可以这样写:-a 192.168.1.0/24:*-a 192.168.1.0/24:514或者-a 192.168.1.0/24表示仅接收来自该网段514端口的log信息,这也是freebsd的syslogd进程默认设置,也就是说freebsd 在接收来自其他主机的log信息的时候会判断对方发送信息的端口,如果对方不是用514端口发送的信息,那么freebsd的syslogd会拒绝接收信息。

服务器日志管理及分析技巧

服务器日志管理及分析技巧服务器日志是服务器系统中记录各种操作和事件的重要文件,通过对服务器日志的管理和分析,可以帮助管理员及时发现问题、优化系统性能、提高安全性。

本文将介绍服务器日志管理及分析的技巧,帮助管理员更好地利用服务器日志进行监控和优化。

一、日志管理1. 日志的重要性服务器日志记录了系统的运行状态、用户操作、错误信息等重要数据,是排查问题、分析系统运行情况的重要依据。

因此,合理管理日志对于系统的稳定性和安全性至关重要。

2. 日志的分类根据记录内容和用途,服务器日志可以分为系统日志、应用程序日志、安全日志等。

管理员需要根据实际需求对不同类型的日志进行管理和分析。

3. 日志的存储为了方便管理和分析,管理员可以将日志文件定期归档存储,同时可以考虑使用日志管理工具对日志进行集中管理,便于查找和分析。

4. 日志的保护为了防止日志被恶意篡改或删除,管理员可以设置合适的权限控制,确保只有授权人员可以对日志文件进行操作。

二、日志分析1. 实时监控通过实时监控服务器日志,管理员可以及时发现系统异常、网络攻击等问题,做出相应的处理和调整,保障系统的正常运行。

2. 异常检测通过分析日志中的异常信息,如错误日志、警告信息等,管理员可以快速定位问题所在,及时解决,避免问题进一步扩大影响。

3. 性能优化通过分析日志中的性能数据,如系统负载、响应时间等,管理员可以发现系统瓶颈,优化系统配置,提高系统性能和稳定性。

4. 安全监控通过分析安全日志,如登录日志、访问日志等,管理员可以监控系统的安全状态,及时发现潜在的安全风险,加强系统的安全防护。

三、日志分析工具1. ELK StackELK Stack是一套开源的日志管理和分析平台,包括Elasticsearch、Logstash、Kibana等组件,可以帮助管理员实现日志的集中管理、实时监控和分析。

2. SplunkSplunk是一款商业化的日志管理和分析工具,提供强大的搜索和可视化功能,可以帮助管理员快速定位和解决问题,优化系统性能。

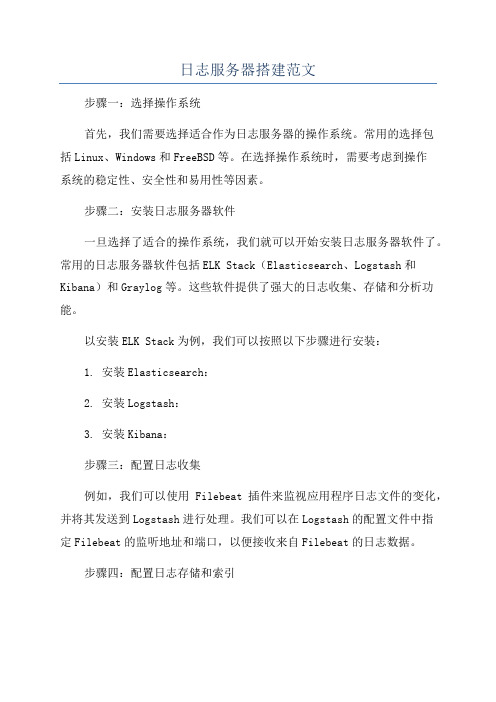

日志服务器搭建范文

日志服务器搭建范文步骤一:选择操作系统首先,我们需要选择适合作为日志服务器的操作系统。

常用的选择包括Linux、Windows和FreeBSD等。

在选择操作系统时,需要考虑到操作系统的稳定性、安全性和易用性等因素。

步骤二:安装日志服务器软件一旦选择了适合的操作系统,我们就可以开始安装日志服务器软件了。

常用的日志服务器软件包括ELK Stack(Elasticsearch、Logstash和Kibana)和Graylog等。

这些软件提供了强大的日志收集、存储和分析功能。

以安装ELK Stack为例,我们可以按照以下步骤进行安装:1. 安装Elasticsearch:2. 安装Logstash:3. 安装Kibana:步骤三:配置日志收集例如,我们可以使用Filebeat插件来监视应用程序日志文件的变化,并将其发送到Logstash进行处理。

我们可以在Logstash的配置文件中指定Filebeat的监听地址和端口,以便接收来自Filebeat的日志数据。

步骤四:配置日志存储和索引一旦收集到日志数据,我们需要将其存储到Elasticsearch中进行索引和。

为了实现这一点,我们可以在Logstash的配置文件中指定Elasticsearch的连接信息。

在配置完成后,Logstash将会将收集到的日志数据发送到Elasticsearch中,并根据我们的配置在Elasticsearch中创建相应的索引。

这样,我们就可以通过Kibana来、过滤和可视化这些索引。

步骤五:测试和维护在配置完成后,我们应该对日志服务器进行测试,以确保其正常工作。

我们可以通过发送一些测试日志消息,然后使用Kibana来和可视化这些消息,以验证日志服务器正常运行。

另外,我们还应该建立日志服务器的定期维护计划,包括定期备份日志数据、监控服务器性能和更新软件版本等。

这样可以确保日志服务器的稳定性和安全性,并及时发现和解决潜在的问题。

总结:搭建一个日志服务器可能需要一些时间和精力,但是它能够为我们提供强大的日志管理和分析功能。

华为日志服务器配置

华为日志服务器配置日志服务器的基本配置方式:使用华为日志服务器可以接收防火墙产生的文本日志(syslog 日志)和二进制日志(aspf 和nat 日志),使用日志服务器时:假设内部网络为10.1.1.0/24 在防火墙上启用日志服务器的配置方式如下[Eudemon]acl number 2000\\ 定义防火墙acl以过滤需要的日志[Eudemon-acl-basic-2000]rule 0 permit source 10.1.1.1 0.0.0.255[Eudemon]firewall log stream enable\\启用流日志功能,该选项直接与实时流量相关[Eudemon]info-center log[Eudemon]info-center loghost ? \\该功能开启syslog日志功能X.X.X.X Logging host ip addresssource Set the source address of packets sent to loghosttype Set loghost OS type (default Windows)[Eudemon]info-center loghost 10.1.1.1[Eudemon-interzone-trust-untrust]session log enable acl-number 2000 inbound[Eudemon-interzone-trust-untrust]session log enable acl-number 2000 outbound[Eudemon] firewall session log-type binary host 10.1.1.1 9002pc端日志服务器安装只要运行setup程序即可,开始提示创建数据库时点取消。

进入程序创建数据库。

其中要注意的是:Database 一项要浏览到你需要放置文件的地方,并给予一个数据库文件名字创建。

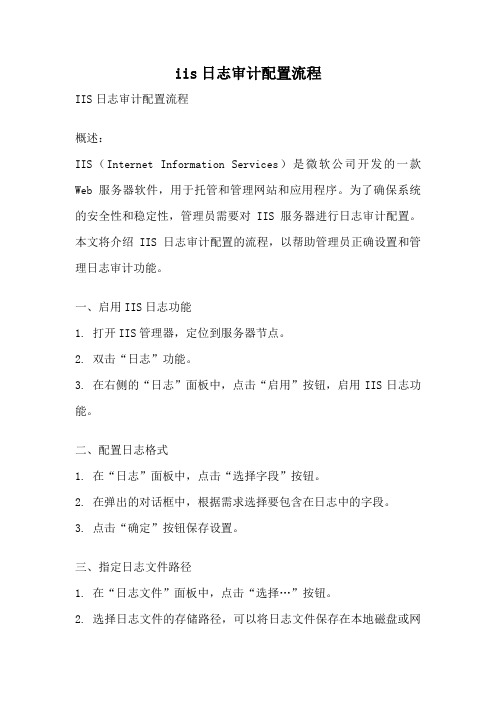

iis日志审计配置流程

iis日志审计配置流程IIS日志审计配置流程概述:IIS(Internet Information Services)是微软公司开发的一款Web服务器软件,用于托管和管理网站和应用程序。

为了确保系统的安全性和稳定性,管理员需要对IIS服务器进行日志审计配置。

本文将介绍IIS日志审计配置的流程,以帮助管理员正确设置和管理日志审计功能。

一、启用IIS日志功能1. 打开IIS管理器,定位到服务器节点。

2. 双击“日志”功能。

3. 在右侧的“日志”面板中,点击“启用”按钮,启用IIS日志功能。

二、配置日志格式1. 在“日志”面板中,点击“选择字段”按钮。

2. 在弹出的对话框中,根据需求选择要包含在日志中的字段。

3. 点击“确定”按钮保存设置。

三、指定日志文件路径1. 在“日志文件”面板中,点击“选择…”按钮。

2. 选择日志文件的存储路径,可以将日志文件保存在本地磁盘或网络共享文件夹中。

3. 点击“确定”按钮保存设置。

四、配置日志滚动方式1. 在“日志滚动”面板中,选择日志滚动方式。

a. 按日期:每天生成一个新的日志文件。

b. 按大小:当日志文件大小达到一定阈值时生成新的日志文件。

2. 根据需求设置日志滚动的相关参数,如保存的日志文件数量和单个日志文件的最大大小。

3. 点击“确定”按钮保存设置。

五、配置日志存档1. 在“日志存档”面板中,选择是否启用日志存档功能。

2. 根据需求设置存档的相关参数,如存档的时间间隔和存档文件的路径。

3. 点击“确定”按钮保存设置。

六、配置日志筛选规则1. 在“日志筛选”面板中,点击“添加”按钮。

2. 根据需求设置筛选规则,可以根据IP地址、URL、用户等信息进行筛选。

3. 点击“确定”按钮保存设置。

七、配置日志定期清理1. 在“日志定期清理”面板中,选择是否启用日志定期清理功能。

2. 根据需求设置清理的时间间隔和保留的日志文件数量。

3. 点击“确定”按钮保存设置。

八、保存和应用配置1. 在IIS管理器中,点击右上角的“应用”按钮,保存并应用上述配置。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

●关闭记录访问文件日志功能:

打开注册表,找到[HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\FileSystem\],新建REG_DWORD项:NtfsDisableLastAccessUpdate,并设定其值为1;重启服务器后生效。每次读取一个文件,系统都会记录下对该文件的最后访问时间,也就是会向硬盘写入数据,但是对服务器而言,记录访问时间没有任何意义(即便是个人用的电脑也是如此)。作为web服务器,基本只有读的操作,那么就可以减少读写操作。

●SQL2005日志清除:

运行较长时间(一年)后,数据库的错误日志会很庞大,位置:C:\Program Files\Microsoft SQL Server\MSSQL.1\MSSQL\LOG\

解决办法:在查询分析器执行10次: Exec('DBCC ErrorLog') 则能全部清除日志:

●关闭IIS7日志功能: 对整个站点,日志,操作:禁用。

●关闭IIS HTTPRERR日志功能:

默认情况下,2003服务器会把所有IIS访问错误的记录写入 C:\WINDOWS\system32\LogFiles\HTTPERR 下的 log 文件中,如果访问量比较大,可能一段时间后日志文件可能会占满C盘空间,导致服务器死机。同时因为要写入所有的IIS访问记录,如果访问量较大会大大增加服务器CPU占用率。运行里输入 regedit 进入注册表编辑器[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\HTTP\Parameters],在右边 点鼠标右键 新建dword值 EnableErrorLogging,默认为0,重新启动服务器将不再写入HTTPERR日志文件,可以看到服务器CPU占用明显下降!