ROS动态限速

ROS教程及一些防火墙规则和IP限速脚本

ros2.96秋风破解版安装教程(修正版)昨天晚上做的教程,因为半夜思路不清晰,做出了一个错误的垃圾教程~首先向下载过教程的朋友道歉~ 这次经过测试给大家重新做个教程~也是刚才到网盟看了一下~贴子还浮在上面~不能对不起大家,所以,不能误导大家,还是乖乖的重新做一个吧~废话少说了~先把需要的软件和部分策略说一下。

ROS2.96秋风破解版下载(网吧电信光纤,大家手下留情!)网通路由表、防火墙策略、自动切换脚本。

(绿字的教程附带,蓝字的请自己下载。

)接下来是说下具体步骤~这样思路会明确一些~1。

安装ROS系统,并选择所有服务。

硬盘接到IDE1,光驱接到IDE0。

BIOS里设置光驱引导系统,我拿虚拟机做演示,顺便虚拟机的使用大家也看下吧!需要安装的服务,全部选择即可。

全选输入A,同意选择输入I,回车,询问你:注意啦,所有数据(功能),都要被安装(选择的),是否继续,输入Y即可。

它又询问,是否保存旧配置,输入N。

接下来开始创建分区,格式化硬盘,安装服务。

提示软件安装完成,按回车重起。

这里多说一句,虚拟机如果安装完ROS后,会自动从硬盘启动,但是真实的计算机,就还是在光驱启动,所以这时候大家该把光盘拿出来了,BIOS里改为硬盘启动,ROS就会独立启动了。

启动后又问了,是否检测硬盘。

通常不必检测了,因为耽误时间。

默认他自动选N。

我们也可以直接输入N的。

他自动选了。

呵呵~2。

登陆ROS,修改网卡名字、填写另外两块网卡的IP信息。

ROS启动好后,在ROS主机上输入账号admin密码为空。

回车。

输入命令/int pri 查看系统检测到几块网卡~电信+网通双线切换路由,当然应该是3块网卡,如果少了,请自行检查问题所在!输入命令/ip address (设置IP命令)输入命令add address=192.168.0.1/24 interface=ether1 设置路由IP,也就是网关~(内网的网关地址)(内网网卡)通常是靠近CPU的为内网网卡,也就是ether1好了,网关设置好了,那我们登陆http://192.168.0.1来下载Winbox刚才我安装过一次,有遗留信息的。

ROS软路由流控中PCQ动态限速设置教程

ROS软路由流控中PCQ动态限速设置教程PCQ即per connection queuing(每次连接排序)。

踏实唯⼀⼀种能⽆等级排序的限流策略。

PCQ会根据pcq-classifier参数产⽣⼦队列。

每个⼦队列都有⼀个pcq-rate的数据率限制和pcq-limit⼤⼩的数据包。

PCQ总⼤⼩不能⼤于PCQ-total-limit。

为什么需要配置PCQ呢?⽐如在局域⽹中总带宽为20M的带宽,如果不做流控⼀个⽤户可能把带宽资源全部霸占掉,从⽽影响掉其他⽤户的带宽。

如果做每个带宽限制在1M,那么内⽹只有⼏个⽤户上⽹时,从⽽会浪费带宽。

所以我们做⼀个PCQ,限制下载为4M,上传为2M。

这样当⽤户为2台时,他们的下载为4M,上传为2M。

当⽤户为5台时下载为4M,上传为2M。

当⽤户超过5个时,那门所以的⽤户就共享20M的带宽了。

PCQ实例单线接⼊⾸先做好⼀个⽹络连通的基本配置步骤:外⽹连接:固定IP接⼊或者PPPOE-client拨号NAT配置DNS配置内⽹配置,⼀般设置DHCP其他设置就是路由器的时间设置能正常连通外⽹后,就可以设置其他的策略了。

PCQ设置步骤:抓取内外⽹的数据对抓取到的数据做PCQ策略⽹络的基本配置就不多说了,这⾥直接配置PCQ1.抓取内外⽹数据:Mangle配置通过mangle的prerouting链表抓取tel⼝和lan⼝的数据标记电信接⼝,即⽹络的下载,in-interface=ether2-tel,passthrough=no(passthrough=no意思是标记的该条规则的数据不传递给下⼀条规则。

也就可以这样说,把这条数据标记出来然后提取后就交给相应的规则处理,其他的规则就不能处理该条规则了)标记电信接⼝,即⽹络的上传,in-interface=ether1-lan,passthrough=no2. 对抓取到的数据做PCQ策略总带宽12Mbps,主机120台为每台主机下载分配总带宽的1/3,即down规则的pcq-rate=4M 通过计算total-limit=limit*120=6000下载通过dst-address分类,上传通过src-addre分类本帖隐藏的内容本帖隐藏的内容配置queue tree在queue tree中添加规则,配置下⾏流量控制,取名为down配置下⾏数据时注意总带宽为12M,需要保留部分缓冲带宽⼤概在1-2M,这⾥保留1.5M,在ROS中不⽀持⼩数,需要⽤整数表⽰,即max-limit-10500k配置上⾏流量,取名为up配置上⾏流量数据⼀般⼩于实际带宽,通常情况下上⾏带宽较⼩,所以设置为8M,在max-limit=8M。

ROS时间段限速和动态限速

:if([:pick [/system clock get date] 4 7]="29/") do={:for szwm from=2 to=254 do={queue simple disable ("C" . $szwm)} }

:if([:pick [/system clock get date] 4 7]="29/") do={:for szwm from=2 to=254 do={queue simple disable ("A" . $szwm)} }

:if([:pick [/system clock get date] 4 7]="21/") do={:for szwm from=2 to=254 do={queue simple enable ("C" . $szwm)} }

:if([:pick [/system clock get date] 4 7]="21/") do={:for szwm from=2 to=254 do={queue simple disable ("A" . $szwm)} }

:if([:pick [/system clock get date] 4 7]="7/") do={:for szwm from=2 to=254 do={queue simple disable ("B" . $szwm)} }

:if([:pick [/system clock get date] 4 7]="8/") do={:for szwm from=2 to=254 do={queue simple enable ("B" . $szwm)} }

ros动态限速脚本l

ros动态限速脚本l网吧因客流比较大,所以网络流量变化也很大,单纯的单机限速,会造成大量的带宽被浪费掉.所以我们现在来考虑动态限速.我们简单的分为4个限速阶段,以30M带宽为例.1 不限速2 单机2M限速3 单机1M限速4 单机512K限速一限速策略的创建需要分2步1 建立新的队列类型/queue typeadd name="down_512k" kind=pcq pcq-rate=512000 pcq-limit=50 \pcq-classifier=dst-address pcq-total-limit=2000add name="down_1M" kind=pcq pcq-rate=1000000 pcq-limit=50 \pcq-classifier=dst-address pcq-total-limit=2000add name="down_2M" kind=pcq pcq-rate=2000000 pcq-limit=50 \pcq-classifier=dst-address pcq-total-limit=2000add name="up_512K" kind=pcq pcq-rate=512000 pcq-limit=50 \pcq-classifier=src-address pcq-total-limit=2000add name="up_1M" kind=pcq pcq-rate=1000000 pcq-limit=50 \pcq-classifier=src-address pcq-total-limit=2000add name="up_2M" kind=pcq pcq-rate=2000000 pcq-limit=50 \pcq-classifier=src-address pcq-total-limit=20002 建立新的简单队列简单队列的顺序一定要注意:按照512K在上,2M在下的原则排序(先小后大).因为此队列的执行原则是,先执行最上面的,后面的将被抛弃./ queue simpleadd name="PCQ_512K" dst-address=192.168.0.0/24 interface=Lan parent=none \ direction=both priority=8 queue=down_512k/up_512K limit-at=0/0 \max-limit=0/0 total-queue=default-small disabled=yesadd name="PCQ_1M" dst-address=192.168.0.0/24 interface=Lan parent=none \ direction=both priority=8 queue=up_1M/down_1M limit-at=0/0 max-limit=0/0 \ total-queue=default-small disabled=yesadd name="PCQ_2M" dst-address=192.168.0.0/24 interface=Lan parent=none \ direction=both priority=8 queue=up_2M/up_1M limit-at=0/0 max-limit=0/0 \total-queue=default-small disabled=yes二脚本的制作实际就是简单的允许某策略或不允许某策略,类似在winbox选中某策略,并点叉号或对号.这里操作的是前面建立的简单队列.来达到限速策略的开与关./ systemadd name="off512k" source="/queue sim disable PCQ_512k" \policy=ftp,reboot,read,write,policy,test,winbox,passwordadd name="on512k" source="/queue sim enable PCQ_512k" \policy=ftp,reboot,read,write,policy,test,winbox,passwordadd name="off1m" source="/queue sim disablePCQ_1M" \policy=ftp,reboot,read,write,policy,test,winbox,passwordadd name="on1m" source="/queue sim enable PCQ_1M" \ policy=ftp,reboot,read,write,policy,test,winbox,passwordadd name="off2m" source="/queue sim disable PCQ_2M" \ policy=ftp,reboot,read,write,policy,test,winbox,passwordadd name="on2m" source="/queue sim enable PCQ_2M" \ policy=ftp,reboot,read,write,policy,test,winbox,password三流量监控我们使用ROS自带的工具"通信监控"(tool traffic-monitor)来监视我们的网络流量.当流量达到一定数值,会自动运行前面制作的脚本.请注意:接口一定要选择你的外网网卡.这里的数据可根据实际情况修改,我是以自己30M带宽为例。

ROS HTB限速失败原因分析和需注意事项

ROS HTB限速失败原因分析和需注意事项要想做限速,必须要知道以下几点:首先要知道自己要限制什么的速度,谁的速度,于是需要用的标记,即Mangle。

其次要知道怎么限速,是限制上传,还是下载?最后要知道所做的限速是否成功,即需要知道如何检查!1、标记(mangle)这是很有学问的一件事情,ros对数据包的标记不是很好,必须要通过标记连接以后再来标记数据包!即,先通过mark connection,再通过connection来mark packet!(问:为什么非要标记成packet,不能直接用connection?)mark的时候需注意passthrough,前面标记过的connection且勾选了passthrough,后面条件符合该连接的时候就会标记成后面的连接。

每个连接只会有一个标记!切记,切记!2、Parent(父节点)个人感觉很有意思的意见事情,因为ros的帮助文档中明确说明了,ros是管出不管入,而前面标记的都是整个连接的数据包(既有上行,又有下行!)在设置htb的时候,父节点设置为wan口就为上行的流量,父节点为lan口就为下行的流量。

此外,父节点仅负责流量的整形与优先级的排队,并不存储任何数据包,即它是不存在任何队列的!3、firewall(防火墙)通过ros所有的连接都是掌控在firewall的法眼中的,通过connection的标签可以很容易的观察到所有用户的连接情况。

在connection mark中很容易看到某条连接是被自己标记成了什么,最好的情况是所有的连接均被标记,这样后面的htb才比较准确!这是至关重要的一步,如果connection都没有被打上标记,限速注定是失败的!4、Queue Tree只需要说一点,某个节点只要被其他节点认成parent,它就失去了packet mark的权利!这也是第一点中为什么标记成packet而不直接用connection的原因!只要叶子节点在packet mark中选中标记的packet才有效!5、Limit At & Max Limit很多人误解Max Limit是最好的限速工具,其实不然,在HTB中最重要的是limit At(个人简介)!ros总是保证了Limit At以后才有闲心去检测Max Limit!。

ROS 完美限制速度

Source(脚本)

OK-选择要运行的脚本-Run Script

ROS限速的极致应用

一般我们用ros限速只是使用了max-limit,其实ros限速可以更好的运用。比如我们希望

客户打开网页时速度可以快一些,下载时速度可以慢一些。ros2.9就可以实现。

max-limit------我们最常用的地方,最大速度

General-In. Interface all(如果你是拨号的就选择pppoe的、固定IP选择all即可)

Dst. Address:外网IP/32

Dst. Port:要映射的端口

Protocol:tcp(如果映射反恐的就用udp)

Action action:nat

TO Dst.Addresses:你的内网IP

$aaa)]})

脚本名:node_off

脚本内容:(:for aaa from 1 to 254 do={/queue sim dis [find name=(ip_ .

$aaa)]})

scripts(脚本部分)以完成

打开 /tools/traffic monitor

新建:

名:node_18M traffic=received trigger=above on event=node_on

2 to 254是2~254

192.168.0. . $aaa是IP

上两句加起来是192.168.0.2~192.168.0.254

connection-limit=50是线程数这里为50

max-limit=2000000/2000000是上行/下行

使用:

WinBox-System-Scripts-+

ROS小包优先 带宽均分

ROS小包优先带宽均分2.9.27的完全破解版,用了2块D-LINK530的网卡,装完一用还真行。

比我那1000的锐捷强多了,网吧120台机器,座满的时候那个锐捷的路由器登陆界面都打不开。

用上以后问题就来了,我们30M的光纤,如果不限速,那些下载狂人把带宽全部给占用了,打游戏的顾客很有意见。

于是我就做了个限速,每个机器下载最大2M.平均1M。

但是群众还是不满意,都所卡。

我又找资料,发现原来还有个叫智能动态限速的东西,好偶照做。

做好以后,平时喊卡的人没有了,人多的时候一样都喊卡。

偶傻眼了,难道只能不限速。

还好天无绝人之路,还有个“小包优先”的高级货,于是照做。

结果用简单队列限速后,“小包优先”也是白搭,难道天要忘我。

终于经过N次测试以后,我明白了。

网吧用简单队列做限速完全是扯蛋。

网吧限速最好的办法应该是带宽均分,然后在用简单队列来限制上传。

在利用小包优先来处理游戏卡的问题。

经过2个网吧,一个月的测试,完全摆脱了到处喊卡的噩梦,现在把经验发来大家分享一下。

ROS不要用简单队列来限速,什么智能动态限速也不要用。

只需要用小包优先+带宽均分+简单队列限制上传速度。

小包优先的脚本如下:ip firewall mangleadd chain=forward p2p=all-p2p action=mark-connection new-connection-mark=p2p_conn passthrough=yes comment="" disabled=noadd chain=forward connection-mark=p2p_conn action=mark-packet new-packet-mark=p2p passthrough=yes comment="" disabled=noadd chain=forward connection-mark=!p2p_conn action=mark-packet new-packet-mark=general passthrough=yes comment="" disabled=noadd chain=forward packet-size=32-512 action=mark-packet new-packet-mark=small passthrough=yes comment="" disabled=noadd chain=forward packet-size=512-1200 action=mark-packet new-packet-mark=big passthrough=yes comment="" disabled=no/ queue treeadd name="p2p1" parent=wan packet-mark=p2p limit-at=2000000 queue=default priority=8 max-limit=6000000 burst-limit=0 burst-threshold=0 burst-time=0s disabled=noadd name="p2p2" parent=lan packet-mark=p2p limit-at=2000000 queue=default priority=8 max-limit=6000000 burst-limit=0 burst-threshold=0 burst-time=0s disabled=noadd name="ClassA" parent=lan packet-mark="" limit-at=0 queue=default priority=8 max-limit=100000000 burst-limit=0 burst-threshold=0 burst-time=0s disabled=noadd name="ClassB" parent=ClassA packet-mark="" limit-at=0 queue=default priority=8 max-limit=0 burst-limit=0 burst-threshold=0 burst-time=0s disabled=noadd name="Leaf1" parent=ClassA packet-mark=general limit-at=0 queue=default priority=7max-limit=0 burst-limit=0 burst-threshold=0 burst-time=0s disabled=noadd name="Leaf2" parent=ClassB packet-mark=small limit-at=0 queue=default priority=5 max-limit=0 burst-limit=0 burst-threshold=0 burst-time=0s disabled=noadd name="Leaf3" parent=ClassB packet-mark=big limit-at=0 queue=default priority=6 max-limit=0 burst-limit=0 burst-threshold=0 burst-time=0s disabled=no然后是带宽均分:/ip firewall mangle add chain=forward src-address=192.168.0.0/24 \action=mark-connection new-connection-mark=users-con/ip firewall mangle add connection-mark=users-con action=mark-packet \new-packet-mark=users chain=forward/queue type add name=pcq-download kind=pcq pcq-classifier=dst-address/queue type add name=pcq-upload kind=pcq pcq-classifier=src-address/queue tree add name=Download parent=lan max-limit=30M/queue tree add parent=Download queue=pcq-download packet-mark=users/queue tree add name=Upload parent=wan max-limit=28M/queue tree add parent=Upload queue=pcq-upload packet-mark=users请根据直接实际修改IP地址段,下载最大速度,上传最大速度,lan为我连接内网的网卡,wan是我连接外网的网卡限制上传速度的脚本::for aaa from 2 to 180 do={/queue simple add name=(PC . $aaa) dst-address=(192.168.0. . $aaa) limit-at=10000000/3000000 max-limit=30000000/3000000}如果是3.2版本的,这个脚本自己要修改下,就用这3个部分,别的不需要的,绝对比什么智能动态限速好的多。

超详细router os安装配置教程(原创)

超详细ros安装配置教程(原创)本次以router os v3.30 img版本为例说明ros的基本安装以及基本配置,img版无需刻盘,只需挂接到一台计算机用写盘工具写入到目的硬盘即可,另外3.0以上版本支持七层过滤协议,可以禁止一些高级应用如qq等。

一、安装为了机器体积与功耗,采用了较老的815芯片的小主机(网上有售),功耗小,运行比较稳定,网卡采用intel82559芯片网卡,拥有更大并发连接数同时也比realtek之类的稳定,很适合用来做软路由。

1、修改主板电源管理ac power back 方式,意外断电后再来电时自动开机,禁用声卡等,这个不需多做说明;2、写入img镜像到硬盘(ide)接口或cf卡(可以购买256m以上的cf卡+cf卡转ide转接板,更稳定高速)将硬盘跳线设置成master 接入到用来写入的计算机主板。

启动后解压ros 3.30 img版.rar运行“写盘工具”里面的DiskImg.exe 点write image ,write image to 选择刚接上的硬盘(一般是最后的驱动器即physical disk 数字最大的那个)然后选择img镜像,点browse选all_pack_330_256.img,点击go!即开始写盘。

成功后关闭即可.最后关闭计算机取下写好的硬盘,装入做ros的小主机中(注意:一定要接到小主机的ide0接口,且硬盘要设置成主盘master)。

安装网卡,首先插第一块网卡(靠近北桥的pci插槽)插上内网网线,开机启动ROS(开始自动算号破解),数分钟后ROS 自动重启,注册成功!在算号时请勿安全关机或重启(可以强制关机,再启动将重新算号)3、登陆ros、分配内网地址,账号:admin登陆密码:空;查看网络接口,命令:interface print默认为ether1,分配地址命令:ip address add address=192.168.0.1/24 interface=ether14、web配置工具winbox登陆,内网计算机配置好ip(与ros内网卡在同一网段);ie中输入ros地址http://192.168.0.1在web页面中下载winbox 运行,输入ros的ip即可登录,然后双击interface再双击ether1修改内网卡名称为nei(以便区分)5、关机(winbox中点system—shutdown)后插入外网卡,修改外网卡名称(wai)分配外网ip地址至此网卡(我这是在家用路由器下的地址192.168.1.7)至此,硬件安装配置结束。

RouterOS限速脚本(防御DDOS)

限速脚本:for aaa from 2 to 254 do={/queue simple add name=(KP . $aaa) dst-address=(172.31.1. . $aaa) limit-at=100000/100000 max-limit=150000/150000}/ ip firewall mangleadd chain=prerouting action=mark-packet new-packet-mark=all-mark \passthrough=yes comment="" disabled=no/ queue typeadd name="PCQ-up" kind=pcq pcq-rate=30000 pcq-limit=50 \pcq-classifier=src-address pcq-total-limit=2000add name="PCQ-down" kind=pcq pcq-rate=80000 pcq-limit=50 \pcq-classifier=dst-address pcq-total-limit=2000/ queue simpleadd name="PCQ" target-addresses=172.31.1.0/24 dst-address=0.0.0.0/0 \interface=all parent=none packet-marks=all-mark direction=both priority=1 \queue=PCQ-up/PCQ-down limit-at=0/0 max-limit=600000/600000 \total-queue=default-small disabled=yes/ system script.add name="PCQON" source=":if ([ /queue sim get [/queue sim find name=\"PCQ\"] disable ]=true ) do={/queue sim enable PCQ}" policy=ftp,reboot,read,write,policy,test,winbox,passwordadd name="PCQOFF" source=":if ([ /queue sim get [/queue sim find name=\"PCQ\"] disable ]=false ) do={/queue sim disable PCQ}"policy=ftp,reboot,read,write,policy,test,winbox,password/ tool traffic-monitoradd name="PCQON" interface=ether1 traffic=received trigger=above \threshold=480000 on-event=PCQON comment="" disabled=noadd name="PCQOFF" interface=ether1 traffic=received trigger=below \threshold=300000 on-event=PCQOFF comment="" disabled=no防御DDOS、CC攻击策略/ ip firewall filterad ch forward pr tcp dst-po 135-139 act dropad ch forward pr tcp dst-po 82 act drop comm Sky.Y@mmad ch forward pr tcp dst-po 113 act drop comm W32.Korgo.A/B/C/D/E/F-1ad ch forward pr tcp dst-po 2041 act drop comm W33.Korgo.A/B/C/D/E/F-2ad ch forward pr tcp dst-po 3067 act drop comm W32.Korgo.A/B/C/D/E/F-3ad ch forward pr tcp dst-po 6667 act drop comm W32.Korgo.A/B/C/D/E/F-4ad ch forward pr tcp dst-po 445 act drop comm W32.Korgo.A/B/C/D/E/F-5ad ch forward pr tcp dst-po 1000-1001 act drop comm Backdoor.Nibu.B-1ad ch forward pr tcp dst-po 2283 act drop comm Backdoor.Nibu.B-2ad ch forward pr tcp dst-po 10000 act drop comm Backdoor.Nibu.E/G/Had ch forward pr tcp dst-po 3422 act drop comm Backdoor.IRC.Aladinz.R-1ad ch forward pr tcp dst-po 43958 act drop comm Backdoor.IRC.Aladinz.R-2ad ch forward pr tcp dst-po 5554 act drop comm W32.Dabber.A/B-1ad ch forward pr tcp dst-po 8967 act drop comm W32.Dabber.A/B-2ad ch forward pr tcp dst-po 9898-9999 act drop comm W32.Dabber.A/B-3ad ch forward pr tcp dst-po 6789 act drop comm Sky.S/T/U@mmad ch forward pr tcp dst-po 8787 act drop comm Back.Orifice.2000.Trojan-1ad ch forward pr tcp dst-po 8879 act drop comm Back.Orifice.2000.Trojan-2ad ch forward pr tcp dst-po 31666 act drop comm Back.Orifice.2000.Trojan-3ad ch forward pr tcp dst-po 31337-31338 act drop comm Back.Orifice.2000.Trojan-4 ad ch forward pr tcp dst-po 54320-54321 act drop comm Back.Orifice.2000.Trojan-5 ad ch forward pr tcp dst-po 12345-12346 act drop comm Bus.Trojan-1ad ch forward pr tcp dst-po 20034 act drop comm Bus.Trojan-2ad ch forward pr tcp dst-po 21554 act drop comm GirlFriend.Trojan-1ad ch forward pr tcp dst-po 41 act drop comm DeepThroat.Trojan-1ad ch forward pr tcp dst-po 3150 act drop comm DeepThroat.Trojan-2ad ch forward pr tcp dst-po 999 act drop comm DeepThroat.Trojan-3ad ch forward pr tcp dst-po 6670 act drop comm DeepThroat.Trojan-4ad ch forward pr tcp dst-po 6771 act drop comm DeepThroat.Trojan-5ad ch forward pr tcp dst-po 60000 act drop comm DeepThroat.Trojan-6ad ch forward pr tcp dst-po 2140 act drop comm DeepThroat.Trojan-7ad ch forward pr tcp dst-po 10067 act drop comm Portal.of.Doom.Trojan-1ad ch forward pr tcp dst-po 10167 act drop comm Portal.of.Doom.Trojan-2ad ch forward pr tcp dst-po 3700 act drop comm Portal.of.Doom.Trojan-3ad ch forward pr tcp dst-po 9872-9875 act drop comm Portal.of.Doom.Trojan-4ad ch forward pr tcp dst-po 6883 act drop comm Delta.Source.Trojan-1ad ch forward pr tcp dst-po 26274 act drop comm Delta.Source.Trojan-2ad ch forward pr tcp dst-po 4444 act drop comm Delta.Source.Trojan-3ad ch forward pr tcp dst-po 47262 act drop comm Delta.Source.Trojan-4ad ch forward pr tcp dst-po 3791 act drop comm Eclypse.Trojan-1ad ch forward pr tcp dst-po 3801 act drop comm Eclypse.Trojan-2ad ch forward pr tcp dst-po 65390 act drop comm Eclypse.Trojan-3ad ch forward pr tcp dst-po 5880-5882 act drop comm Y3K.RAT.Trojan-1ad ch forward pr tcp dst-po 5888-5889 act drop comm Y3K.RAT.Trojan-2ad ch forward pr tcp dst-po 30100-30103 act drop comm NetSphere.Trojan-1 ad ch forward pr tcp dst-po 30133 act drop comm NetSphere.Trojan-2ad ch forward pr tcp dst-po 7300-7301 act drop comm NetMonitor.Trojan-1ad ch forward pr tcp dst-po 7306-7308 act drop comm NetMonitor.Trojan-2ad ch forward pr tcp dst-po 79 act drop comm FireHotcker.Trojan-1ad ch forward pr tcp dst-po 5031 act drop comm FireHotcker.Trojan-2ad ch forward pr tcp dst-po 5321 act drop comm FireHotcker.Trojan-3ad ch forward pr tcp dst-po 6400 act drop comm TheThing.Trojan-1ad ch forward pr tcp dst-po 7777 act drop comm TheThing.Trojan-2ad ch forward pr tcp dst-po 1047 act drop comm GateCrasher.Trojan-1ad ch forward pr tcp dst-po 6969-6970 act drop comm GateCrasher.Trojan-2ad ch forward pr tcp dst-po 2774 act drop comm SubSeven-1ad ch forward pr tcp dst-po 27374 act drop comm SubSeven-2ad ch forward pr tcp dst-po 1243 act drop comm SubSeven-3ad ch forward pr tcp dst-po 1234 act drop comm SubSeven-4ad ch forward pr tcp dst-po 6711-6713 act drop comm SubSeven-5ad ch forward pr tcp dst-po 16959 act drop comm SubSeven-7ad ch forward pr tcp dst-po 11000 act drop comm Senna.Spy.Trojan-1ad ch forward pr tcp dst-po 13000 act drop comm Senna.Spy.Trojan-2ad ch forward pr tcp dst-po 25685-25686 act drop comm Moonpie.Trojan-1ad ch forward pr tcp dst-po 25982 act drop comm Moonpie.Trojan-2ad ch forward pr tcp dst-po 1024-1030 act drop comm NetSpy.Trojan-1ad ch forward pr tcp dst-po 1033 act drop comm NetSpy.Trojan-2ad ch forward pr tcp dst-po 31337-31339 act drop comm NetSpy.Trojan-3ad ch forward pr tcp dst-po 8102 act drop comm Trojanad ch forward pr tcp dst-po 7306 act drop comm Netspy3.0Trojanad ch forward pr tcp dst-po 8011 act drop comm WAY.Trojanad ch forward pr tcp dst-po 7626 act drop comm Trojan.BingHead ch forward pr tcp dst-po 19191 act drop comm Trojan.NianSeHoYianad ch forward pr tcp dst-po 23444-23445 act drop comm NetBull.Trojanad ch forward pr tcp dst-po 2583 act drop comm WinCrash.Trojan-1ad ch forward pr tcp dst-po 3024 act drop comm WinCrash.Trojan-2ad ch forward pr tcp dst-po 4092 act drop comm WinCrash.Trojan-3ad ch forward pr tcp dst-po 5714 act drop comm WinCrash.Trojan-4ad ch forward pr tcp dst-po 1010-1012 act drop comm Doly1.0/1.35/1.5trojan-1 ad ch forward pr tcp dst-po 1015 act drop comm Doly1.0/1.35/1.5trojan-2ad ch forward pr tcp dst-po 1999-2005 act drop comm TransScout.Trojan-1ad ch forward pr tcp dst-po 9878 act drop comm TransScout.Trojan-2ad ch forward pr tcp dst-po 2773 act drop comm Backdoor.YAI..Trojan-1ad ch forward pr tcp dst-po 7215 act drop comm Backdoor.YAI.Trojan-2ad ch forward pr tcp dst-po 54283 act drop comm Backdoor.YAI.Trojan-3ad ch forward pr tcp dst-po 1003 act drop comm BackDoorTrojan-1ad ch forward pr tcp dst-po 5598 act drop comm BackDoorTrojan-2ad ch forward pr tcp dst-po 5698 act drop comm BackDoorTrojan-3ad ch forward pr tcp dst-po 2716 act drop comm PrayerTrojan-1ad ch forward pr tcp dst-po 9999 act drop comm PrayerTrojan-2ad ch forward pr tcp dst-po 21544 act drop comm SchwindlerTrojan-1ad ch forward pr tcp dst-po 31554 act drop comm SchwindlerTrojan-2ad ch forward pr tcp dst-po 18753 act drop comm Shaft.DDoS.Trojan-1ad ch forward pr tcp dst-po 20432 act drop comm Shaft.DDoS.Trojan-2ad ch forward pr tcp dst-po 65000 act drop comm Devil.DDoS.Trojanad ch forward pr tcp dst-po 11831 act drop comm LatinusTrojan-1ad ch forward pr tcp dst-po 29559 act drop comm LatinusTrojan-2ad ch forward pr tcp dst-po 1784 act drop comm Snid.X2Trojan-1ad ch forward pr tcp dst-po 3586 act drop comm Snid.X2Trojan-2ad ch forward pr tcp dst-po 7609 act drop comm Snid.X2Trojan-3ad ch forward pr tcp dst-po 12348-12349 act drop comm BionetTrojan-1ad ch forward pr tcp dst-po 12478 act drop comm BionetTrojan-2ad ch forward pr tcp dst-po 57922 act drop comm BionetTrojan-3ad ch forward pr tcp dst-po 3127-3198 act drop comm Worm.Novarg.a.Mydoom.a.-1 ad ch forward pr tcp dst-po 4444 act drop comm Worm.MsBlaster-1ad ch forward pr tcp dst-po 6777 act drop comm Worm.BBeagle.a.Bagle.a.ad ch forward pr tcp dst-po 8866 act drop comm Worm.BBeagle.bad ch forward pr tcp dst-po 2745 act drop comm Worm.BBeagle.c-g/j-lad ch forward pr tcp dst-po 2556 act drop comm Worm.BBeagle.p/q/r/nad ch forward pr tcp dst-po 20742 act drop comm Worm.BBEagle.m-2ad ch forward pr tcp dst-po 4751 act drop comm Worm.BBeagle.s/t/u/vad ch forward pr tcp dst-po 2535 act drop comm Worm.BBeagle.aa/ab/w/x-z-2ad ch forward pr tcp dst-po 5238 act drop comm Worm.LovGate.r.RpcExploitad ch forward pr tcp dst-po 1068 act drop comm Worm.Sasser.aad ch forward pr tcp dst-po 5554 act drop comm Worm.Sasser.b/c/fad ch forward pr tcp dst-po 9996 act drop comm Worm.Sasser.b/c/fad ch forward pr tcp dst-po 9995 act drop comm Worm.Sasser.dad ch forward pr tcp dst-po 10168 act drop comm Worm.Lovgate.a/b/c/dad ch forward pr tcp dst-po 20808 act drop comm Worm.Lovgate.v.QQad ch forward pr tcp dst-po 1092 act drop comm Worm.Lovgate.f/gad ch forward pr tcp dst-po 20168 act drop comm Worm.Lovgate.f/gad ch forward pr tcp dst-po 593 act dropad ch forward pr tcp dst-po 1214 act dropad ch forward pr tcp dst-po 1363-1364 act drop comm ndm.requesterad ch forward pr tcp dst-po 1368 act drop comm screen.castad ch forward pr tcp dst-po 1373 act drop comm hromgrafxad ch forward pr tcp dst-po 1377 act drop comm cichlidad ch forward pr tcp dst-po 3410 act drop comm Backdoor.OptixProad ch forward pr udp dst-po 135-139 act dropad ch forward pr udp dst-po 8787 act drop comm Back.Orifice.2000.Trojan-6ad ch forward pr udp dst-po 8879 act drop comm Back.Orifice.2000.Trojan-7ad ch forward pr udp dst-po 31666 act drop comm Back.Orifice.2000.Trojan-8ad ch forward pr udp dst-po 31337-31338 act drop comm Back.Orifice.2000.Trojan-9 ad ch forward pr udp dst-po 54320-54321 act drop comm Back.Orifice.2000.Trojan-10 ad ch forward pr udp dst-po 12345-12346 act drop comm Bus.Trojan-3ad ch forward pr udp dst-po 20034 act drop comm Bus.Trojan-4ad ch forward pr udp dst-po 21554 act drop comm GirlFriend.Trojan-2ad ch forward pr udp dst-po 41 act drop comm DeepThroat.Trojan-8ad ch forward pr udp dst-po 3150 act drop comm DeepThroat.Trojan-9ad ch forward pr udp dst-po 999 act drop comm DeepThroat.Trojan-10ad ch forward pr udp dst-po 6670 act drop comm DeepThroat.Trojan-11ad ch forward pr udp dst-po 6771 act drop comm DeepThroat.Trojan-12ad ch forward pr udp dst-po 60000 act drop comm DeepThroat.Trojan-13ad ch forward pr udp dst-po 10067 act drop comm Portal.of.Doom.Trojan-5ad ch forward pr udp dst-po 10167 act drop comm Portal.of.Doom.Trojan-6ad ch forward pr udp dst-po 3700 act drop comm Portal.of.Doom.Trojan-7ad ch forward pr udp dst-po 9872-9875 act drop comm Portal.of.Doom.Trojan-8ad ch forward pr udp dst-po 6883 act drop comm Delta.Source.Trojan-5ad ch forward pr udp dst-po 26274 act drop comm Delta.Source.Trojan-6ad ch forward pr udp dst-po 44444 act drop comm Delta.Source.Trojan-7ad ch forward pr udp dst-po 47262 act drop comm Delta.Source.Trojan-8ad ch forward pr udp dst-po 3791 act drop comm Eclypse.Trojan-1ad ch forward pr udp dst-po 3801 act drop comm Eclypse.Trojan-2ad ch forward pr udp dst-po 5880-5882 act drop comm Eclypse.Trojan-3ad ch forward pr udp dst-po 5888-5889 act drop comm Eclypse.Trojan-4ad ch forward pr udp dst-po 34555 act drop comm Trin00.DDoS.Trojan-1ad ch forward pr udp dst-po 35555 act drop comm Trin00.DDoS.Trojan-2ad ch forward pr udp dst-po 31338 act drop comm NetSpy.DK.Trojan-1ad ch forward pr udp dst-po 69 act drop comm Worm.MsBlaster-2ad ch forward pr udp dst-po 123 act drop comm Worm.Sobig.f-1ad ch forward pr udp dst-po 995-999 act drop comm Worm.Sobig.f-2ad ch forward pr udp dst-po 8998 act drop comm Worm.Sobig.f-3。

ROS安装及配置教程11

ROS安装方法及设置教程ROS的配置要求CPU和主板–核心频率在100MHz或更高的单核心X86处理器,以及与兼容的主板。

RAM –最小32 MiB, 最大1 GB; 推荐64 MB或更高。

ROM –标准ATA/IDE接口〔SCSI和USB控制器不支持;RAID控制器驱动不支持;SATA不完全支持〕最小需要64 Mb空间;Flash和一些微型驱动器使用ATA接口能连接使用。

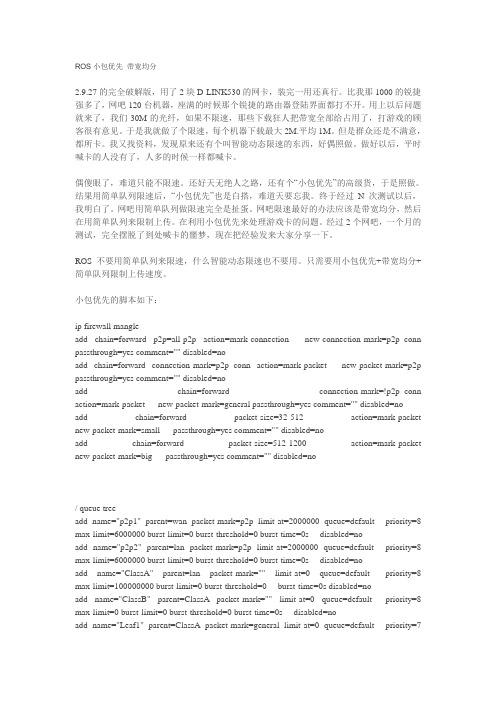

需要双网卡.至于要怎么样的网卡.看自己需求而配置.1.首先下载个ROS的系统.这里以ROS 3.3版本为例.2.这里使用的是ROS的镜像安装方法.不用刻碟.在装有XP系统的机子上挂个盘.该盘就是拿来安装ROS的盘.先挂在XP上面.(注意.ROS的硬盘要用IED接口的).把physdiskwrite 硬盘写入工具和(此文件为ROS的镜像)复制在同一文件夹内.这里以D盘为例.如图1:3..按回车.如以下图:4..接着会问你是否确定.输入y.然后会把镜像写入硬盘.写入完了手动重启即可.如以下图.5.开机之后.会重启几次.当提示输入用户名和密码的时候输入admin.密码为空.直接回车进去.第一次进入程序会自动进展破解.破解完会自动重启(这里下载的这个镜像会自动破解的.如果是另外下载的.请参考他给予的破解方法进展破解).当第二次进入的时候就可以使用了.输入用户名和密码进入就可以使用ROS了.安装到这就完毕了.接下来进展配置. physdiskwrite和这2个工具放到C盘进展安装.)6.配置网卡方法.进入ROS后.输入/int(简写即可)-pri进展查看网卡信息.如以下图:Lan网卡是内网.wan网卡是外网.这些名字是自己改的.初始的名字是ether1和ether2.Lan和wan前面的R表示网卡以激活.为X的话表示未激活.7.输入命令;/ip add进展配置网卡.然后输入add adderss=这里是内网的IP.这里设置为192.168.0.1/24.24表示子网掩码.然后是要修改的网卡名字.完整的命令是如以下图:这里就配置好网卡了.然后在浏览器输入192.168.0.1,这里是路由的IP.点击右边的winbox把winbox下载下来.然后在winbox输入IP.用户名是admin.密码为空.如图.点击链接.进入路由的控制界面.如图:8.进展配置路由.点击如以下图:点击IP-Address设置第二块网卡的IP也就是外网IP比方我的是假设外网IP是:假设外网掩码是:255.255.255.0就这样设Address:Network:Broadcast:Interface:这里选择外网的网卡.我的是wan如以下图:9.增加静态路由再次点去Ip-Route设置路由表.很简单点击+号Destination这个如果用.0/0就表示路由所有ip段其他不懂就不要设了.Gateway:这里就是设网关的输入你的外网网关比方我的外网网关为192.168.1.1.如以下图:10.设置DNS.在IP-DNS这里设置.进入后点击settings设置DNS如以下图:完了点击OK11.设置NAT共享上网点击IP-Firewall设置共享上网选Nat点+选第一项GeneralChain:srcnat选第四项Action设置Action:masquerade这样设置就可以共享上网了.到这就能上网了.接下来就是设置DHCP这些了.12.进入WINBOX后选IP POOL在这里添加地址池,NAME设置为DHCP,ADDRESSES设置192.168.0.*-192.168.0.*这里设置你要分给下面机器的IP段.后进入IP-DHCPSERVER设置网关和DNSNAME=DHCP,INTERFACE=LAN ,lease-time=3d,ADDRESS POOL=DHCP,其他默认~ 如图:在设置ip->dhcp-server->network,address=192.168.0.0/24,gateway=192.168.0.1,netmask=24\dns-server=192.168.0.1?根据ISP给你的DNS来设置如以下图:到这DHCP就设置完成了.接下来设置绑定MAC地址.未绑定的机子不给上网.13.应用要求:将IP与MAC地址绑定,制止改IP与改MAC地址者上网。

ROS限速

RO端口的屏蔽

ip-firewall-Filer Rules里面选择

forward的意思代表包的转发

firewall rule-General

Dst.Address:要屏蔽的端口

Protocol:tcp

Action:drop(丢弃)

ros限速

手动限速

如果是3.2版本的,这个脚本自己要修改下,

就用这3个部分,别的不需要的,绝对比什么智能动态限速好的多。

+++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++

②interface里 记着要选你连接外网那个卡,我这里分了“local和public”,所以选public

③ 其他的不管,我们来看最重要的东西拉,Max limit ,这个东西是你限制的上限,注意的是 这里的数值是比特位,比如我要限制 下载的速度为 500K 那么就填入多少呢? 500 X 1000 X 8=400 0000=4M。

ROS软路由动态PPPoe宽带限速有效解决队列规则过多的问题

ROS软路由动态PPPoe宽带限速有效解决队列规则过多的问题动态PPPoe宽带限速有效解决队列规则过多的问题从RouterOS V6 开始的变动⽐较⼤,直接让Simple queue在功能应⽤上与queue tree⼏乎相同,并且simple queue取消了FIFO的先进先出算法,直接采⽤等级优先的策略,取消FIFO算法有助于提⾼路由器对simple流控的处理性能。

simple queues你可以同样建⽴queue结构,⽗级和⼦级,这样优先级将有助于分布⽗级流量,类似于queue tree。

你所有的simple queues将在同⼀等级(⾮之前的FIFO先进先出算法结构,),你将不会看到顺序执⾏的优先级。

所以我们对于⼀条策略的上下结构不再关⼼,⽽指定策略优先通过priority属性。

Simple queue 在多CPU的系统上将得到更加显著的提升。

在PPP profile的中增加了queue菜单,这样管理者直接可以定义PPP客户端在simple的流控属性。

按默认设置就好每个⽤户限制1M,可根据需求写建⽴⼀个name:queue1 target使⽤全0.0.0.0/0 max limit不限速即可推荐选择Insert Queue Before设置为bottom,拨号的流控规则会⾃动放到simple queue的最后选择,这要讲究先来后到的嘛。

选First就放在simple queue的第⼀位置。

刚才创建的队列queue1。

队列状态上⾯写有D开头的就是动态加载的队列,pppoe连接断掉之后会被移除队列。

新版的routeros PPP 增加Queue菜单,实现更加灵活的队列。

ROS最完美限速-根据带宽进行限速

ROS最完美限速-根据带宽进行限速在用脚本之前我们都是使用Simple Queue简单限速来进行客户机的限速,他的缺点是固定了每台客户机的最大上传下载速度,这样在人比较少,带宽占用不高的情况下,客人还是只能按高峰期的最大上传下载速度来上网,体现不了我们光纤极速上网的优势。

今天看了一天的资料看的我是头昏脑胀~~看什么都模糊了···最后看好这个脚本··最重要的不浪费我们的一点带宽以下脚本,是网通百兆电信10M的双线的带宽·带了256台客户机进行智能pcq限速。

现在暂时上传脚本不会的朋友等我到时候发个教程帖子给出详细设置··具体设置1、总下载带宽高于85M时,启动限速,每台机设置下载限速为4.5M。

2、总下载带宽低于40M时,取消限速。

3、总上传带宽高于60M时,启动限速,每台机设置上传限速为6M。

4、总上传带宽低于25M时,取消限速。

使用前,请先将原来的Simple Queue 中设定的限速指令删除。

同时,外网连接的名称要为wan/ip firewall mangle add chain=prerouting action=mark-packet new-packet-mark=all passthrough=no/queue type add name="PCQ_download" kind=pcq pcq-rate=4500000 pcq-classifier=dst-address/queue type add name="PCQ_upload" kind=pcq pcq-rate=6000000 pcq-classifier=src-address/queue tree add name="PCQdown" parent=global-in queue=PCQ_download packet-mark=all/queue tree add name="PCQup" parent=global-out queue=PCQ_upload packet-mark=all/ tool traffic-monitor add name="PCQdownon" interface=wan traffic=received trigger=above threshold=85000000 on-event=downon comment="" disabled=no/ tool traffic-monitor add name="PCQdownoff" interface=wan traffic=received trigger=below threshold=40000000 on-event=downoff comment="" disabled=no/ tool traffic-monitor add name="PCQupon" interface=wantraffic=transmitted trigger=above threshold=60000000 on-event=upon comment="" disabled=no/ tool traffic-monitor add name="PCQupoff" interface=wan traffic=transmitted trigger=below threshold=25000000 on-event=upoff comment="" disabled=no/ system scriptadd name="upon" source=":if \(\[ /queue tree get \[/queue tree find name=\"PCQup\"\] disable \]=true \) do={/queue tree enable PCQup}" policy=password,read,reboot,write,policy,test/ system scriptadd name="upoff" source=":if \(\[/queue tree get \[/queue tree find name=\"PCQup\"\] disable \]=false \) do={/queue tree disable PCQup}" policy=password,read,reboot,write,policy,test/ system scriptadd name="downon" source=":if \(\[/queue tree get \[/queue tree find name=\"PCQdown\"\] disable \]=true \) do={/queue tree enable PCQdown}" policy=password,read,reboot,write,policy,test/ system scriptadd name="downoff" source=":if \(\[/queue tree get \[/queue tree find name=\"PCQdown\"\] disable \]=false \) do={/queue tree disable PCQdown}" policy=password,read,reboot,write,policy,test其中的最大带宽触发数量,每台机触发后限制的带宽;以及最小带宽触发数量,这些需要根据实际运用中不断调整,才能达到最佳的效果。

ROS 的一些解释

ROS 路由器的一些解释routeros防火墙功能非常灵活。

routeros防火墙属于包过滤防火墙,你可以定义一系列的规则过滤掉发往routeros、从routeros发出、通过routeros转发的数据包。

在routeros防火墙中定义了三个防火墙(过滤)链(即input、forward、output),你可以在这三个链当中定义你自己的规则。

input意思是指发往routeros自己的数据(也就是目的ip是routeros接口中的一个ip地址);output意思是指从routeros发出去的数据(也就是数据包源ip是routeros接口中的一个ip地址);forward意思是指通过routeros转发的(比如你内部计算机访问外部网络,数据需要通过你的routeros进行转发出去)。

禁止ping routeros,我们一般需要在input链中添加规则,因为数据包是发给routeros的,数据包的目标ip是routeros 的一个接口ip地址。

(当然如果你硬是要在output里建立一条规则过滤掉icmp信息也能做到ping不通,当你ping的数据包到达routeos时,routeos能接收这个数据包并做出回应,当routeros回应给你的包要发出去的时候会检查output的规则并过滤掉回应你的包。

)在每条链中的每条规则都有目标ip,源ip,进入的接口(in interface),非常灵活的去建立规则。

比如ROS禁止PING,禁止外网ping你routeros,只需要在in interface中选择你连外部网络的接口。

禁止内部ping的话可以选择连你内部网络的接口。

如果禁止所有的ping的话,那么接口选择all。

当然禁止ping 协议要选择icmp,action选择drop或reject。

另外要注意的就是,icmp协议并不是就指的是ping,而是 ping是使用icmp协议中的一种(我们ping 出去发送的数据包icmp协议的类型为8 代码为0,在routeros中写为icmp-options=8:0;而我们对ping做出回应icmp类型为0 代码为0),还有很多东西也属于icmp协议。

ROS全部命令及技巧

在输入脚本内容时不要把两边的()带上,那个是为了区分非脚本字符。

RO映射

ip-firewall-Destination NAT

General-In. Interface all(如果你是拨号的就选择pppoe的、固定IP选择all即可)

Dst. Address:外网IP/32

input:将其屏蔽或者删掉

关于mac地址扫描

/tool mac-scan all

VPN与ppp建立用户

在interfaces--settings-pptp server

Enabled选择 mtu1500 mru:1500

keepalive Timeout:disabledN# D# C

RO端口的屏蔽

ip-firewall-Filer Rules里面选择

forward的意思代表包的转发

firewall rule-General

Dst.Address:要屏蔽的端口

Protocol:tcp

Action:drop(丢弃)

ros限速

2 to 254是2~254

192.168.0. . $aaa是IP

上两句加起来是192.168.0.2~192.168.0.254

connection-limit=50是线程数这里为50

max-limit=2000000/2000000是上行/下行

使用:

WinBox-System-Scripts-+

Tracking:TCP Syn Sent Timeout:50

TCP syn received timeout:30

限线程脚本:

:for aaa from 2 to 254 do={/ip firewall filter add chain=forward src-address=(192.168.0. . $aaa) protocol=tcp connection-limit=50,32 action=drop}

ros按时限速[指南]

![ros按时限速[指南]](https://img.taocdn.com/s3/m/243df1154b7302768e9951e79b89680203d86bb3.png)

ROS按时限速按时间限速在Queues 同一IP设两个限速规则,time设置不同的时间,到转换时间时,限速失效因此,转为在system Schedule里设置以19:00:00--第二天02:59:55为高峰时段,限速为512K以03:00:00--18:59:55为闲时,限速为1M2.9.27版适用(后面一条是没有运行突发限制的,暂用它吧)第一条规则是删除01-152机器的限速规则,运行时间为18:59:55:for aaa from=1 to=152 do={queue simple remove(HT . $aaa)}第二条规则是高峰时段限速,运行时间为19:00:00:for aaa from 1 to 152 do={/queue simple add name=(HT . $aaa) dst-address=(192.168.0. . $aaa) limit-at=512000/512000 interface=all max-limit=512000/512000burst-limit=2000000/2000000 burst-threshold=1000000/1000000 burst-time=8s/8s}:for aaa from 1 to 152 do={/queue simple add name=(HT . $aaa) dst-address=(192.168.0. . $aaa) limit-at=512000/512000 interface=all max-limit=512000/512000}第三条规则是删除01-152机器的限速规则,运行时间为02:59:55:for aaa from=1 to=152 do={queue simple remove(HT . $aaa)}第四条规则是闲时段限速,运行时间为03:00:00:for aaa from 1 to 152 do={/queue simple add name=(HT . $aaa) dst-address=(192.168.0. . $aaa) limit-at=512000/512000interface=all max-limit=1000000/1000000burst-limit=2000000/2000000 burst-threshold=1500000/1500000 burst-time=8s/8s}:for aaa from 1 to 152 do={/queue simple add name=(HT . $aaa) dst-address=(192.168.0. . $aaa) limit-at=512000/512000 interface=all max-limit=1000000/1000000}3.0以上版本适用第一条规则是删除01-152机器的限速规则,运行时间为18:59:55:for aaa from=1 to=152 do={queue simple remove ("HT" . $aaa)}第二条规则是高峰时段限速,运行时间为19:00:00:for aaa from=1 to=152 do={/queue simple add name=("HT" . $aaa) target-address=("192.168.0." . $aaa) limit-at=512000/512000 interface=all max-limit=512000/512000burst-limit=2000000/2000000 burst-threshold=1000000/1000000 burst-time=3s/3s}:for aaa from=1 to=152 do={/queue simple add name=("HT" . $aaa) target-address=("192.168.0." . $aaa) limit-at=512000/512000 interface=all max-limit=800000/800000}第三条规则是删除01-152机器的限速规则,运行时间为02:59:55:for aaa from=1 to=152 do={queue simple remove ("HT" . $aaa)}第四条规则是闲时段限速,运行时间为03:00:00:for aaa from=1 to=152 do={/queue simple add name=("HT" . $aaa) target-address=("192.168.0." . $aaa) limit-at=512000/512000 interface=all max-limit=1000000/1000000burst-limit=2000000/2000000 burst-threshold=1500000/1500000 burst-time=3s/3s}:for aaa from=1 to=152 do={/queue simple add name=("HT" . $aaa) target-address=("192.168.0." . $aaa) limit-at=512000/512000 interface=all max-limit=1000000/1000000}feb/28/2011 18:42:36 system,error,critical login failure for user boryce from 121.10.243.21 via sshfeb/28/2011 18:42:36 system,error,critical login failure for user root from 121.10.243.21 via sshmar/03/2011 16:02:54 system,error,critical login failure for user administrator from 192.168.0.142 via winboxmar/07/2011 16:35:46 system,error,critical login failure for user administrator from 192.168.0.142 via winboxmar/08/2011 10:32:20 system,error,critical router was rebootedwithout proper shutdownmar/08/2011 12:47:00 system,error,critical login failure for user administrator from 192.168.0.141 via winboxmar/11/2011 14:31:22 system,error,critical login failure for user test from 192.168.0.142 via winboxmar/21/2011 20:44:45 system,error,critical router wasrebootedwithout proper shutdown路由器每秒种都在计算前一时间段(burst-time)的平均速率。

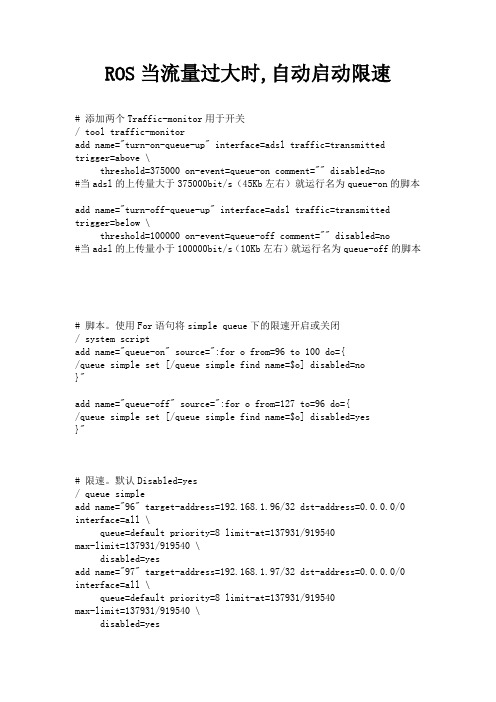

ROS流量过大时

ROS当流量过大时,自动启动限速# 添加两个Traffic-monitor用于开关/ tool traffic-monitoradd name="turn-on-queue-up" interface=adsl traffic=transmitted trigger=above \threshold=375000 on-event=queue-on comment="" disabled=no#当adsl的上传量大于375000bit/s(45Kb左右)就运行名为queue-on的脚本add name="turn-off-queue-up" interface=adsl traffic=transmitted trigger=below \threshold=100000 on-event=queue-off comment="" disabled=no#当adsl的上传量小于100000bit/s(10Kb左右)就运行名为queue-off的脚本# 脚本。

使用For语句将simple queue下的限速开启或关闭/ system scriptadd name="queue-on" source=":for o from=96 to 100 do={/queue simple set [/queue simple find name=$o] disabled=no}"add name="queue-off" source=":for o from=127 to=96 do={/queue simple set [/queue simple find name=$o] disabled=yes}"# 限速。

默认Disabled=yes/ queue simpleadd name="96" target-address=192.168.1.96/32 dst-address=0.0.0.0/0 interface=all \queue=default priority=8 limit-at=137931/919540max-limit=137931/919540 \disabled=yesadd name="97" target-address=192.168.1.97/32 dst-address=0.0.0.0/0 interface=all \queue=default priority=8 limit-at=137931/919540max-limit=137931/919540 \disabled=yesadd name="98" target-address=192.168.1.98/32 dst-address=0.0.0.0/0 interface=all \queue=default priority=8 limit-at=137931/919540max-limit=137931/919540 \disabled=yesadd name="99" target-address=192.168.1.99/32 dst-address=0.0.0.0/0 interface=all \queue=default priority=8 limit-at=137931/919540max-limit=137931/919540 \disabled=yesadd name="100" target-address=192.168.1.100/32 dst-address=0.0.0.0/0 interface=all \queue=default priority=8 limit-at=137931/919540max-limit=137931/919540 \disabled=yes#限速,名字用连续的数字方便使用For语句开关# 挺容易理解的。

ROS智能限速教程

ROS智能限速教程一般我们用ros限速只是使用了max-limit,其实ros限速可以更好的运用。

比如我们希望客户打开网页时速度可以快一些,下载时速度可以慢一些。

ros2.9就可以实现。

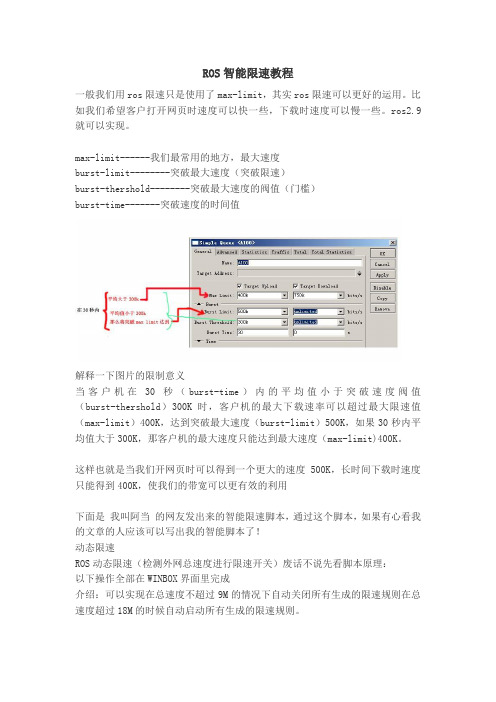

max-limit------我们最常用的地方,最大速度burst-limit--------突破最大速度(突破限速)burst-thershold--------突破最大速度的阀值(门槛)burst-time-------突破速度的时间值解释一下图片的限制意义当客户机在30秒(burst-time)内的平均值小于突破速度阀值(burst-thershold)300K时,客户机的最大下载速率可以超过最大限速值(max-limit)400K,达到突破最大速度(burst-limit)500K,如果30秒内平均值大于300K,那客户机的最大速度只能达到最大速度(max-limit)400K。

这样也就是当我们开网页时可以得到一个更大的速度500K,长时间下载时速度只能得到400K,使我们的带宽可以更有效的利用下面是我叫阿当的网友发出来的智能限速脚本,通过这个脚本,如果有心看我的文章的人应该可以写出我的智能脚本了!动态限速ROS动态限速(检测外网总速度进行限速开关)废话不说先看脚本原理:以下操作全部在WINBOX界面里完成介绍:可以实现在总速度不超过9M的情况下自动关闭所有生成的限速规则在总速度超过18M的时候自动启动所有生成的限速规则。

说明:在输入脚本内容时不要把两边的()带上,那个是为了区分非脚本字符。

总速度=你的外网网卡当前速度。

打开 /system/s脚本::for aaa from 1 to 254 do={/queue simple add name=(ip_ . $aaa) dst-address=(192.168.0. . $aaa) interface=wan max-limit=256000/800000 burst-limit=1000000/3000000 burst-threshold=128000/512000 burst-time=30s/1m }上面是生成限速树,对网段内所有IP的限速列表!下面进入正题:脚本名:node_on脚本内容:(:for aaa from 1 to 254 do={/queue sim en [find name=(ip_ . $aaa)]})脚本名:node_off脚本内容:(:for aaa from 1 to 254 do={/queue sim dis [find name=(ip_ . $aaa)]})s(脚本部分)以完成打开 /tools/traffic monitor新建:名:node_18M traffic=received trigger=above on event=node_on threshold:18000000新建:名:node_9M traffic=received trigger=below on event=node_off threshold:9000000在输入脚本内容时不要把两边的()带上,那个是为了区分非脚本字符。

ros常见问题与使用技巧

ros常见问题与使用技巧RouterOS 功能包介绍:(修改补充中...)2007年11月22日星期四 18:51system ----------------------- 系统必要功能包,必须安装ppp ---------------------------- 点对点隧道协议;支持PPTP,PPoE和L2TP访问控制和客户端;支持PAP,CHAP,MSCHAPv1和MSCHAPv2验证协议;支持RADIUS验证和记录;MPPE加密;PPPoE 压缩;数据流控制;具备防火墙功能;支持PPPoE按需拨号。

dhcp -------------------------- DHCP服务器;DHCP客户端;DHCP接力;多DHCP网络;静态和动态DHCP租约;支持RADIUSadvanced-tools ------------- 高级工具包;ping;traceroute;bandwidth test;ping flood;telnet;SSH;packet sniffer;DDNS。

arlan --------------------------gps ----------------------------hotspot ----------------------- HotSpot 认证网关支持RADIUS验证和记录;用户可即插即用访问网络;流量控制功能;具备防火墙功能;实时信息状态显示;自定义HTML登陆页;支持iPass;支持SSL安全验证;支持广告功能。

hotspot-fix -------------------isdn --------------------------- ISDN dial-in/dial-out;PAP,CHAP,MSCHAPv1和MSCHAPv2验证协议;RADIUS验证和记录;Cisco HDLC,x75i,x75ui,x75bui 队列支持。

lcd -----------------------------支持LCD显示屏ntp ----------------------------- 网络对时协议服务器和客户端;同步GPS系统radiolan -----------------------routerboard ------------------routing ------------------------routing-test -------------------rstp-bridge-test --------------security -----------------------synchronous ----------------- V.35,V.24,E1/T1,X.21,DS3(T3)媒体类型;sync-ppp,Cisco HDLC,频中继协议;ANSI-617(ANDI or annex D)和Q933a(CCITT or annex A)频中继LMI 类型telephony ---------------------ups -----------------------------user-manager ----------------web-proxy ---------------------webproxy-test ----------------wireless ----------------------- IEEE802.11a/b/g wireless client和访问节点(AP);Nsetreme和Nsetreme2协议;无线分布系统(WDS);虚拟AP功能;40和104bitWEP;WPA pre-shared 加密;访问控制列表;RADIUS服务验证;漫游功能(wireless客户端);接入点桥接功能。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

首先说说我为什么要做这个限速,一般来说,PCQ限速对于某些带宽不是很足的网吧来说,确实有点问题,必须你网吧只有15M的光纤,如果你做PCQ限速2M吧(我想2M对于100台机器来说的网吧已经是最大限度了),PCQ开启设置为14M 吧,关闭设置为6M!如果有一个人用讯雷下载东西的话。

网吧15马上占满,PCQ 就会开启,但一旦开启后。

你网速就会变到6M以下,那么PCQ就在那里不停的关闭和开启了,这样不单达不到智能限速的效果。

还会增加ROS的负担!CPU占用。

所以我就一直想把智能和普通限速做在一起,让讯雷或者其他下载不会乱触发PCQ 的流量,但最终还是失败了!不过得到网盟热心朋友(我叫阿当)的启发,我想出了一个既可以动态限速,也可以静态限速的方法!例如,还是15M的光纤,100台机器的网吧。

我静态设置为3M,这样的话,正常来说。

4个人下载东西的话,也只占12M,那么还剩3M,足够其他玩Q和打网游的机器了!但如果5个人下载的话?怎么办?带宽马上到了15M了。

呵呵,那其他玩网游的肯定会卡死!不用怕,我智能设置为大于14M触发另一个脚本,脚本的内容大概就是关闭原来的3M静态限速,开启1.5M的静态限速,这样一算,1.5*5=7.5M了,再加上玩网游的人,基本上就稳定在10M左右了!然后再设置一个脚本,当总流量少于6M的话(也就算没那么多人下载了,流量下来了)那么1.5M的静态限速脚本就会自动关闭,又打开了本来3M的限速了!基本上原理就是这样。

通过这个原理,网吧宽带利用就会越来越合理!不过。

这个方法还是有一定的局限的,如果你还是用433的CPU,建议还是算了吧。

呵呵,因为在2秒内完成脚本转换需要开启254条限速和开始254条限速,所以对于ROS的配置还是要讲究一点的。

我的测试是在C1.8 256M内存的状态下测试的。

脚本自动切换的时候ROS的CPU占用会突然升到100,但是并不影响网络,虽然在ROS上看是断流了一两秒,但实际上,我ping着163的IP并没有延时突然升高,玩网游的人也不会卡一两秒!可以说是完美切换了!=====================================================下面是我叫阿当的网友发出来的智能限速脚本,通过这个脚本,如果有心看我的文章的人应该可以写出我的智能脚本了!动态限速ROS动态限速(检测外网总速度进行限速开关)废话不说先看脚本原理:以下操作全部在WINBOX界面里完成介绍:可以实现在总速度不超过9M的情况下自动关闭所有生成的限速规则在总速度超过18M的时候自动启动所有生成的限速规则。

说明:在输入脚本内容时不要把两边的()带上,那个是为了区分非脚本字符。

总速度=你的外网网卡当前速度。

打开/system/scripts脚本::for aaa from 1 to 254 do={/queue simple add name=(ip_ . $aaa)dst-address=(192.168.0. . $aaa) interface=wan max-limit=256000/800000burst-limit=1000000/3000000 burst-threshold=128000/512000burst-time=30s/1m }上面是生成限速树,对网段内所有IP的限速列表!下面进入正题:脚本名:node_on脚本内容:(:for aaa from 1 to 254 do={/queue sim en [find name=(ip_ . $aaa)]})脚本名:node_off脚本内容:(:for aaa from 1 to 254 do={/queue sim dis [find name=(ip_ . $aaa)]})scripts(脚本部分)以完成打开/tools/traffic monitor新建:名:node_18M traffic=received trigger=above on event=node_on threshold:18000000新建:名:node_9M traffic=received trigger=below onevent=node_off threshold:9000000在输入脚本内容时不要把两边的()带上,那个是为了区分非脚本字符。

==============================================================:for aaa from 1 to 254 do={/queue simple add name=(PC . $aaa) dst-address=(192.168.0. . $aaa) limit-at=500000/500000 max-limit=3000000/3000000}/ ip firewall mangleadd chain=prerouting action=mark-packet new-packet-mark=all-mark \passthrough=yes comment="" disabled=no/ queue typeadd name="PCQ-up" kind=pcq pcq-rate=1500000 pcq-limit=50 \pcq-classifier=src-address pcq-total-limit=2000add name="PCQ-down" kind=pcq pcq-rate=1500000 pcq-limit=50 \pcq-classifier=dst-address pcq-total-limit=2000/ queue simpleadd name="PCQ" target-addresses=192.168.0.0/24 dst-address=0.0.0.0/0 \ interface=all parent=none packet-marks=all-mark direction=both priority=1 \queue=PCQ-up/PCQ-down limit-at=0/0 max-limit=15000000/15000000 \total-queue=default-small disabled=yes/ system scriptadd name="PCQON" source=":if \(\[ /queue sim get \[/queue sim find \ name=\"PCQ\"\] disable \]=true \) do={/queue sim enable PCQ}" \policy=ftp,reboot,read,write,policy,test,winbox,passwordadd name="PCQOFF" source=":if \(\[ /queue sim get \[/queue sim find \ name=\"PCQ\"\] disable \]=false \) do={/queue sim disable PCQ}" \policy=ftp,reboot,read,write,policy,test,winbox,password/ tool traffic-monitoradd name="PCQON" interface=WAN traffic=received trigger=above \ threshold=14800000 on-event=PCQON comment="" disabled=noadd name="PCQOFF" interface=WAN traffic=received trigger=below \ threshold=5000000 on-event=PCQOFF comment="" disabled=no==================================================上面是完整脚本,直接把每一段复制进去就可以了。

需要修改的看下面的说明!下面是注释15M为例静态是3M,达到14.8M后启用动态是1.5M!:for aaa from 1 to 254 do={/queue simple add name=(PC . $aaa) dst-address=(192.168.0. . $aaa) limit-at=500000/500000 max-limit=3000000/3000000}这个是建立静态限速,1to254 改为你内网的IP!比如 2 to 120!192.168.0. 这里改为你的IP段!limit-at=500000/500000 是平均网速500K,max-limit=3000000/3000000 是普通限速3M!注意一下,,在网盟里,包括很多高手都把ROS的算法搞错了,在这里我抖正一下,ROS不是1KB=8Kbit!而是1000=1K 1000000=1M/ ip firewall mangleadd chain=prerouting action=mark-packet new-packet-mark=all-mark \passthrough=yes comment="" disabled=no这个是固定脚本!/ queue typeadd name="PCQ-up" kind=pcq pcq-rate=1500000 pcq-limit=50 \pcq-classifier=src-address pcq-total-limit=2000add name="PCQ-down" kind=pcq pcq-rate=1500000 pcq-limit=50 \pcq-classifier=dst-address pcq-total-limit=2000这里把1500000改为你动态限速时的全网上传速度和下载速度!其他不要改!这里是1.5M!/ queue simpleadd name="PCQ" target-addresses=192.168.0.0/24 dst-address=0.0.0.0/0 \ interface=all parent=none packet-marks=all-mark direction=both priority=1 \queue=PCQ-up/PCQ-down limit-at=0/0 max-limit=15000000/15000000 \total-queue=default-small disabled=yes到这里就是建立动态限速的策略了!192.168.0.0/24 改为你IP段!max-limit=15000000/15000000 这里是你总宽带,电信给你多少就填多少!其他不用改,,因为需要转跳到上面的!/ system scriptadd name="PCQON" source=":if \(\[ /queue sim get \[/queue sim find \ name=\"PCQ\"\] disable \]=true \) do={/queue sim enable PCQ}" \policy=ftp,reboot,read,write,policy,test,winbox,passwordadd name="PCQOFF" source=":if \(\[ /queue sim get \[/queue sim find \ name=\"PCQ\"\] disable \]=false \) do={/queue sim disable PCQ}" \policy=ftp,reboot,read,write,policy,test,winbox,password这个是启发脚本,就是启发动态和关闭动态的脚本!直接复制!/ tool traffic-monitoradd name="PCQON" interface=WAN traffic=received trigger=above \ threshold=14800000 on-event=PCQON comment="" disabled=noadd name="PCQOFF" interface=WAN traffic=received trigger=below \ threshold=5000000 on-event=PCQOFF comment="" disabled=no这个是流量监控,我有15M设置是14.8M启发,足够了。