基于AJAX的Web2.0应用程序安全问题分析

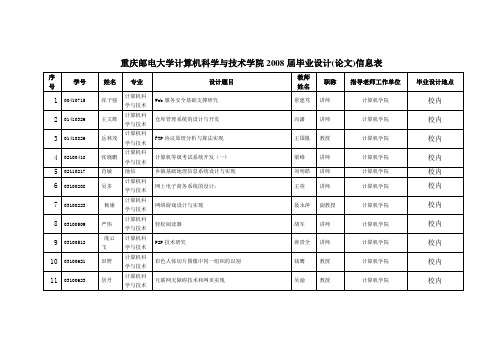

重庆邮电大学计算机科学与技术学院2008届毕业设计(论文)信息表

现代智能大厦信息化系统设计与实现

瞿中

副教授

计算机学院

04100322

机读卡自动阅卷系统-数据库子系统

黄颖

讲师

计算机学院

04100325

无线局域网可视电话技术之六

龙昭华

教授

计算机学院

04100327

Linux 系统下多媒体播放器的设计与实现

熊安萍

副教授

计算机学院

04100328

基于纹理的水面倒影绘制

金文标

无线传感器网络的拓扑控制

谢显中

教授

计算机学院

03100716

流媒体技术在校园 VOD 系统中的应用

肖丹

讲师

计算机学院

03100827

室内场景光线跟踪绘制

金文标

副教授

计算机学院

03100830

学籍管理系统设计与实现

李琳皓

讲师

计算机学院

03100923

张瀚 刘梦 阳 辜轶 锋 曾健 杨晶 王蓓 蓓 李希 路晓 菲

黎丽

基于模糊关系的分类器设计

李伟生

副教授

计算机学院

04100304

王娟 张笑 瑞 付兴 琼 孙卓 群 李景 中

无线局域网可视电话技术之三

龙昭华

教授

计算机学院

04100305

市级精品课程《VC++与面向对象技术》在线考试系统

甘玲

教授

计算机学院

04100306

基于 web 的图书管理系统

苏畅

讲师

计算机学院

刘群

副教授

计算机学院

51 52 53 54 55 56 57 58 59 60 61 62 63

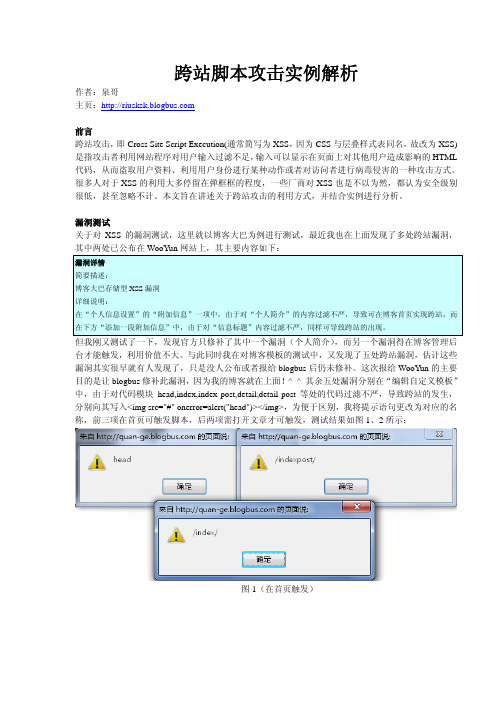

跨站脚本攻击实例解析

图6 谷歌浏览器 Chrome 情况如图 7 所示:

图7 搜狗浏览器下的情况如图 8 所示:

跨站脚本攻击实例解析

作者:泉哥 主页:

前言 跨站攻击,即 Cross Site Script Execution(通常简写为 XSS,因为 CSS 与层叠样式表同名,故改为 XSS) 是指攻击者利用网站程序对用户输入过滤不足,输入可以显示在页面上对其他用户造成影响的 HTML 代码,从而盗取用户资料、利用用户身份进行某种动作或者对访问者进行病毒侵害的一种攻击方式。 很多人对于 XSS 的利用大多停留在弹框框的程度,一些厂商对 XSS 也是不以为然,都认为安全级别 很低,甚至忽略不计。本文旨在讲述关于跨站攻击的利用方式,并结合实例进行分析。

图3 很明显,我们已经成功窃取到 cookie 了,剩下的事相信大家都知道,这里就不再赘述。 二.渗透路由器 对于处于内网中的用户,我们可以利用XSS来更改路由器密码。我们可以借助默认的密码来登陆路由 器,比如URL:http://admin:admin@192.168.1.1,其实很多路由器都是使用默认密码,我这里这台也 是如此,直接以admin作为用户名和密码。首先我们先利用Firefox插件Live HTTP headers获取请求头, 如图 4 所示:

4: 基于 webkit 内核:google chrome、遨游 3.0、safari 等浏览器对本地执行的 ajax 权限没做任何访问限制.

以上测试是利用 ajax 来读取文件的。但是我在 windows7 平台上用 php 测试各个最新版浏览器时发现: 1、 Firefox 3.6.10、搜狗浏览器 2.2.0.1423、Maxthon 2.5.14、IE8、Chrome 7.0.513.0、360 浏览器 3.5、 世界之窗 3.2、TT 浏览器 4.8 均可跨目录读取本地文件。 2、 Opera 10.70 不允许读取本地文件,若是读取本地文件会直接给出."\n Cookie: ".$cookie."\n\n\n"); //写入文件

Ajax技术在Web2.0中的应用与实现

收 稿 日期 tΒιβλιοθήκη 0 0 0 8— 6—0 5作者简介 :何维 (9 2一) 18 ,男 ,湖北武汉人 ,武汉科技大学 中南分校信息工程学院教师。

2 0 年第 4期 08

科技探 索

密码 mm 。以下为创建此表 的 S L语句 : ia Q

c a be sr xho n p m r e nq e o r t t l ue e e a s(u a t r ay yuiu t i i k n nl ig i a hr ( 0 ntnl ul nm n vr a 5 ) o ul i avr a ,x g c ,m m a hr c (0 onl 5 )nt ul 3 2 服 务 器 端 代 码 .

以 Jv 语言为 例 ,可用 了 sr e 程 序封 装所有 aa el vt

与服务器 端的交互代码 。利用一个过滤器来检查 u — s e 对象是否 己经保 存 在 会话 中。如 果是 ,就 接 受 ; r 否则将根据请求 中提供 的用户 名 和密码来 做 身份验 证 。如果接受 ,请求就会继续传递 到 sr e 程序 中 ; el vt

}

3 3 客户 端 登 录 页 .

客户端登录页 由两 部 分组 成。一部 分 是动态 网

页的 H M T L代码 ,另一 部分 是 Aa (aaci )代 j JvS r t x p

码 ,用来把请求 发送 到服务 器端 ,并 且要 能处 理响

用户登录门户网站 的过 程是 :客户端 代 码先 向

Aa 立 用 户登 录 功 能 的 实现 方 法 。 j x建 关 键词 iAa ;J ac p j x a ,r t vSi 中图分 类 号 :T 3 1 P1 文 献 标 识 码 :A ‘

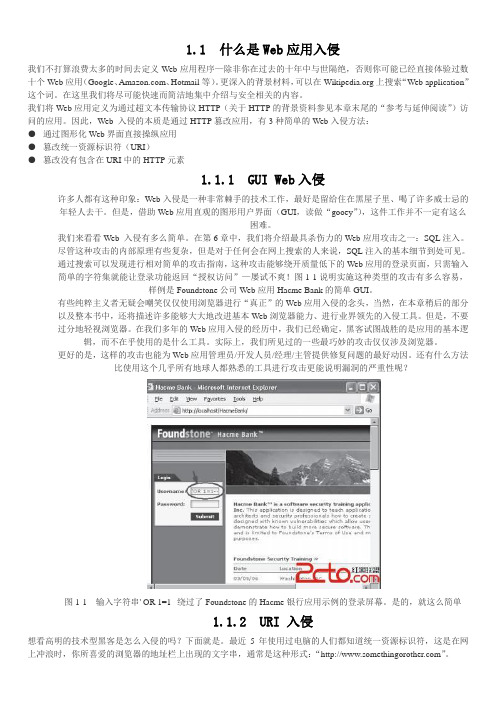

黑客大曝光:Web应用程序安全(原书第3版)

1.1 什么是Web应用入侵我们不打算浪费太多的时间去定义Web应用程序—除非你在过去的十年中与世隔绝,否则你可能已经直接体验过数十个Web应用(Google、、Hotmail等)。

更深入的背景材料,可以在上搜索“Web application”这个词。

在这里我们将尽可能快速而简洁地集中介绍与安全相关的内容。

我们将Web应用定义为通过超文本传输协议HTTP(关于HTTP的背景资料参见本章末尾的“参考与延伸阅读”)访问的应用。

因此,Web 入侵的本质是通过HTTP篡改应用,有3种简单的Web入侵方法:●通过图形化Web界面直接操纵应用●篡改统一资源标识符(URI)●篡改没有包含在URI中的HTTP元素1.1.1 GUI Web入侵许多人都有这种印象:Web入侵是一种非常棘手的技术工作,最好是留给住在黑屋子里、喝了许多威士忌的年轻人去干。

但是,借助Web应用直观的图形用户界面(GUI,读做“gooey”),这件工作并不一定有这么困难。

我们来看看Web 入侵有多么简单。

在第6章中,我们将介绍最具杀伤力的Web应用攻击之一:SQL注入。

尽管这种攻击的内部原理有些复杂,但是对于任何会在网上搜索的人来说,SQL注入的基本细节到处可见。

通过搜索可以发现进行相对简单的攻击指南,这种攻击能够绕开质量低下的Web应用的登录页面,只需输入简单的字符集就能让登录功能返回“授权访问”—屡试不爽!图1-1说明实施这种类型的攻击有多么容易,样例是Foundstone公司Web应用Hacme Bank的简单GUI。

有些纯粹主义者无疑会嘲笑仅仅使用浏览器进行“真正”的Web应用入侵的念头,当然,在本章稍后的部分以及整本书中,还将描述许多能够大大地改进基本Web浏览器能力、进行业界领先的入侵工具。

但是,不要过分地轻视浏览器。

在我们多年的Web应用入侵的经历中,我们已经确定,黑客试图战胜的是应用的基本逻辑,而不在乎使用的是什么工具。

JSD_面试题_第三阶段

第三阶段面试题一、SSM1. JDBC 跟Mybatis的区别?答案:1.Mybatis是一种支持SQL的持久层框架,底层仍然是jdbc。

2.Mybatis相对于直接使用JDBC, 代码大大简化,比如能够直接将ResultSet中的数据转换成所需要的Java bean对象等。

3.MyBatis对SQL统一放到配置文件中进行管理,不用将SQL语句分散在各个java类中,方便代码的维护。

4.JDBC代码相对繁琐但访问速度更快,比如使用JDBC批处理等方式效率比Mybatis要高。

2. 简述一下事务以及事务的特性?答案:1.事务:事务是一系列操作组成的业务单元,该业务单元内的操作是不可分割的,即:要么所有操作都做,要么所有操作都不做。

2.事务具有4个特性,缺一不可,即:ACID(原子性、一致性、隔离性和持久性)3.原子性:事务是不可分割的最小业务单元,事务内的操作要么全部都做,要么全部都不做。

4.一致性:事务执行时,是从一个一致状态变成另一个一致状态。

5.隔离性:一个事务的执行,不受其他事务(进程)的干扰。

6.持久性:事务一旦提交,对数据库的改变是持久的。

3. 简述Spring事务配置过程?答案:1.Spring提供了多种事务管理器,将事务的具体工作委托给底层的持久化机制来实现(一般是数据库)。

2.Spring为不同的事务提供了一致的编程模型。

3.具体使用时,可以选择使用声明式或者编程式事务。

4. 简述Spring中BeanFactory和ApplicationContext作用?答案:1.ApplicationContext 是BeanFactory接口的子接口2.BeanFactory 采用的是延迟加载,第一次getBean的时候才会初始化Bean3.ApplicationContext是对BeanFactory的扩展,提供了更多的功能o国际化处理o事件传递o Bean自动装配o各种不同应用层的Context实现4.结论:开发中尽量使用ApplicationContext 就可以了5. Spring框架的优点都有什么?答案:1.简化编程:Spring对JavaEE中的一些比较繁琐的API做了简化和封装,使用封装之后的API不仅代码更简洁,而且质量更高。

Ajax技术在Web2.0中的应用研究

f n t o i d a e { u c infn N . e g h > 0 { f i pt ed v le 1n t )

c et XL tp eu s r aeM H tR qe t 0: v r u 1 : h t / 1 c h s / u o o pl t . p ? a e = a r t p:/ o al o t A t C m e e as x n m s

应 用 技 术

啊

I

Aa jx技术在 We 2 0中的应用研 究 b.

李 旗

( 汉理 工大 学计 算机 学院 武 湖北 武汉 4 0 8) 300

[ 摘 要 ] jx是 w b 2 0的核 , Z- 。本 文首 先 阐述 了 A a Aa e . 6 ̄* - j x技术 的工 作原理 , 后给 出 了一个 A a 然 j x技术在 W b开 发过 程中 实现 自动 完成 的一个 应 e

e c p i p t i l . a u ): s a e(n u F e d v l e

x l t p o e ( G T ,u l t u ) m Ht .p n E r , r e :

x lt p0 r ay t tc ag =c lb c mH t .n ed s ae hn e a l a k;

x l t p s n n l ): m H t . e d( u 1

}e s { le ce r ae : laN m s 0 )

) 服 务器 端根据 U L a e 查询 字符 串 的值来 查找 相 匹配 的 结果, R 中n m s 然

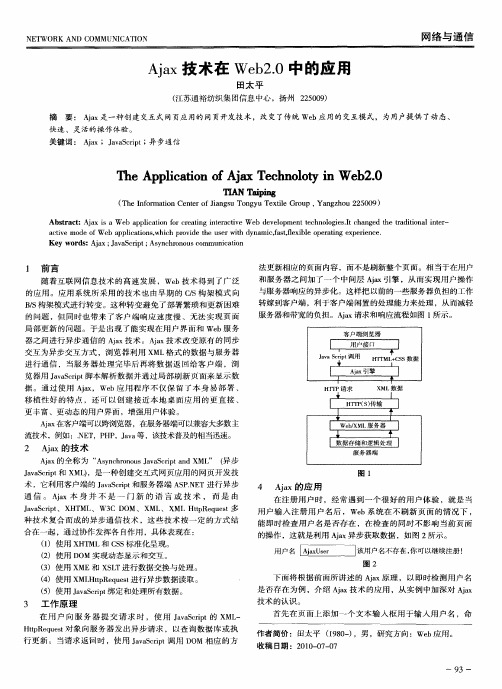

Ajax技术在Web2.0中的应用

网 络 与 通 信

A a 技 术 在 We 2 jx b . 的应 用 0中

田太 平

( 江苏通裕纺织集 团信息 中心 ,扬州 2 5 0 ) 2 09

摘 要 : Aa 一 种 创 建 交 互 式 网页 应 用 的 网 页 开 发技 术 ,改 变 了传 统 We 用 的 交 互模 式 , 为 用 户提 供 了动 态 、 jx是 b应

A src: jxi aWe p l ai r rai trc v bdvl meteh o ge. h ne et dt n lne— b tat Aa ba pi t nf et gi eat eWe ee p n c nl i Ic agdt a ioa t s c o oc n n i o t o st h r i i r

览 器 用 JvSr t 本 解 析 数 据 并 通 过 局 部 刷 新 页 面 来 显 示 数 aaci 脚 p

据 。通过使 用 A a ,We 用程 序不 仅保 留 了本 身易 部署 、 jx b应 移植 性好 的特点 ,还 可 以创建接 近本 地桌 面应 用 的更 直接 、 更丰富 、更动态 的用户界面 ,增强用户体验 。 a a 在客户端可 以跨浏览器 ,在服务器端可以兼容大多数主 jx 流技术,例如 :.E ,P P aa ,该技术普及的相当迅速。 N T H ,Jv 等

快速 、 灵 活 的操 作 体 验 。

关键词 : aa jx;JvSf t 异步通信 aac p ; i

T eA pia o f jxT cn lt i b . h p l t no a eh oo We 20 ci A yn

. N ap n I 1 T i ig ( h fr t n C ne o a g u T n y e teG o p, a g h u 2 5 0 ) T eI omai e tr f in s o g uT xi r u Y n z o 2 0 9 n o J l

Web2.0应用中AJAX技术研究与实践

Xa jx就是 We 标准 和 We b b应用的可用性理论的集 大成 者。

它极大地改 善了 We 应 用的可用性 和用户 的交互体验 , b 带来 了 更 高的智能 , 使得 We b应用更加动 态 , 样一类新 型的 We 这 b应 用 叫做 R A( i It n t p l ai ) I Rc h n re e A pi t n 应用 。所 以可 以说 , — c o A b应用体验着色 , 使得古老 的 BS方式 的 We / b开发

焕发 了新的活力。

应用仅 由少量页面组成 。 大部分交互 在页面之 内完成 , 不需

要切换整个页面 。

1 AA J X应 用程 序 与传统 W E B应 用程 序 之对 比

・

光盘数据库与信息系统 ・

We 20应用 中 A A b. J X技术研究与实践

曾文权 , 曾庆斌

旷 东科学技术职业学院计算机工程技术学院, 广东 摘

结合 ,J X AA 混合 了DHT / S 、 ML C S DOM、 X ML 及

广州

50 4 ) 16 0

要 :J X是 we20 用的一种新 方法。它并不是一 门新 的语 言或技 术 , AA b .应 而是几种 已经在 各 自领域大行其道的技 术的强强

中图 分 类 号 : P 7 T 24 文 献标 识 码 : A

The Re e r h a r c i e o AX e . Ap la i n s a c nd P a t c f AJ To W b 2 0 p i to

WEB 2.0 简介

1.1.3 AJAX概述 概述

Ajax的核心是JavaScript对象 XMLHttpRequest。该对象在Internet Explorer 5中首次引入,它是一种支持异步请求的技术。 简而言之,通过XMLHttpRequest对象, JavaScript可以向服务器提出请求并处理响应, 而不阻塞用户。Ajax与服务器交互的过程如图 Ajax 1-1所示。

第1章 Web 2.0下JSP和Ajax 章 下 和

内容摘要

Web 2.0时代的个性化不是原来的网页个性化, 而是服务个性化,我们面对的将是一个全新的个性 化互联网。随之而来就是Web 2.0时代的Web程序编 程也要发生变化,Ajax的出现改变了传统Web编程 的模式。大量的工作正在悄悄的移植到客户端,We b 2.0时代的Web程序正在以新的方式出现。而JSP 和Ajax技术的结合,是跨平台和负载平衡的结合。 在本章中,将首先介绍Web 2.0的概念、JSP概 念和Ajax概念,接下来介绍JSP+Ajax结合的意义, 然后介绍JSP的运行环境和开发环境,最后以案例的 方式介绍了Ajax+JSP的使用。

学习目标

理解Web 2.0的产生意义和特点 掌握JSP概念 掌握Ajax概念 熟练掌握构建JSP运行和开发环境 连接JSP和Servlet的区别 JSP Servlet 掌握开发Ajax+JSP案例流程

1.1 WEB 2.0与JSP、AJAX简介 与 、 简介

自从Web 2.0的概念提出以来,经过几年的发展, Web 2.0已经成为互联网行业最受关注的词汇。Web 2.0 是一种以XML、RSS、AJAX等技术为基础,融合了Web 1.0的应用模式及新出现的Blog、SNS、Wiki等多种多对 多互动应用服务模式,来满足不同用户社会化、人性化 需求的服务平台。 Web 2.0的出现改变了传统Web开发模式。在传统 的Web开发中,可以使用JSP、PHP和ASP的任一种We b技术,构建Web程序,但对于Web客户端技术都是鞭长 莫及,导致大量的工作都是在服务器端完成,客户端仅 仅只是显示数据的层面,从而形成了胖服务器端和瘦客 户端现象。而Web 2.0技术的出现,改变了这种现状。 可以利用Ajax技术在客户端创建一个中间层,将服务器 端一些工作移植到客户端。

巧用Web2.0代表性软件进行网络知识获取论文

巧用Web2.0代表性软件进行网络知识获取摘要:web2.0网络环境及其典型代表性软件kss、维基、博客等,为学习者获取网络上的知识提供了方便、快捷、高效的环境和技术条件。

本文以综合运用web2.0代表性软件的优势,帮助学习者方便、快捷、高效的获取网络知识为研究内容,旨为学习者提供直观、具体的借鉴方法。

关键词:web2.0 网络知识获取方法一、利用传统搜索引擎获取网络知识存在的突出问题随着因特网的迅速发展和普及,网络信息资源加速发展,学习者通过网络可以获得和利用的知识越来越丰富。

通过调查发现:利用相对传统的搜索引擎(如:谷歌、百度、雅虎等)进行网络知识的获取是学习者普遍采用的方式,但是这种方式存在的问题也越来越严重,在很大程度上影响了学习者获取知识的效率。

利用搜索引擎进行网络知识获取存在的问题主要表现在以下几个方面:(一)查准率低,学习者获取有效网络知识的难度较大。

由于现有的搜索引擎大多只是基于简单的关键词匹配,不能正确理解用户的检索意图,所以学习者常常需要花费大量的时间和精力。

虽然当前的搜索引擎在查准率方面有很大的提高,但是也不能根据用户的兴趣需求来检索结果。

(二)查全率低,学习者难以获得所需要的全面信息。

搜索引擎的覆盖面大小,对信息的占有量和查全率有着直接的影响。

覆盖面越大,信息的占有量就越大,查全率就越高。

而目前单个的搜索引擎容纳量远远低于信息的增加量,只使用一种搜索工具很难保证很高的查全率。

(三)垃圾信息日益严重。

网络环境中存在着大量的诸如虚假、重复和过时的无用信息,这些垃圾信息与有用的信息混杂在一起,降低了网络资源的平均质量和有用信息的浓度,严重妨碍了学习者对有用信息的吸收和利用。

二、web2.0主要代表性软件对获取网络知识的支持特性web2.0是以博客、rss(简易聚合)、wiki(维基)、tag(分类分众标签)、网摘等典型代表性软件的应用为核心,依据六度分隔、ajax 等理论和技术实现的新一代互联网模式。

Ajax技术在Web2.0网站设计中的应用研究

C mprdt aio a bapia o Aa h ooyer hs l n- ie e omac aai n rayi rvsh sr x — o ae t dt n l o r i We p l t n,jxt n lg ni e i ts r r n ecp cyadget o e eu 'ep ci c e c ce d pf t l mp t e s e r n e T erao st t jxt hoo yClt s t a e tenc ets eadsle—ie adpo ie l n-ieadsre-ie i c . h s ni h a e n lg a r mid t w e ln-i n e ' rs , rv s i ts n e vrs e e aA c la n ab i d v d n d ce d d

中 图分类 号 :P9 T 3 文 献标 识码 : A 文章 编号 :63 69 2 1 )3 04 — 4 17 -2 X(02 0 — 15 0

Ap l ainReerh o j xi e 2 0W e s eDein pi t sac fA a W b . bi s c o n t g

、il sn ho o s o Ⅳt y crn u mmuiaincpbl n o efln rc v e omac . sarsl。 jXtcn lg a d c ea ut la c nct a ait adap w r tat epr r n A uth a h oo yC r uet mon o i y u ie i f e e e n e h

功能测试点总结

功能测试点总结.txt20如果你努力去发现美好,美好会发现你;如果你努力去尊重他人,你也会获得别人尊重;如果你努力去帮助他人,你也会得到他人的帮助。

生命就像一种回音,你送出什么它就送回什么,你播种什么就收获什么,你给予什么就得到什么。

1. 页面链接检查:每一个链接是否都有对应的页面,并且页面之间切换正确。

可以使用一些工具,如LinkBotPro、File-AIDCS、HTML Link Validater、Xenu等工具。

LinkBotPro不支持中文,中文字符显示为乱码;HTML Link Validater只能测试以Html或者htm结尾的网页链接;Xenu无需安装,支持asp、do、jsp等结尾的网页,xenu测试链接包括内部链接和外部链接,在使用的时候应该注意,同时能够生成html格式的测试报告。

如果系统用QTP进行自动化测试,也可以使用QTP的页面检查点检查链接。

2. 相关性检查:功能相关性:删除/增加一项会不会对其他项产生影响,如果产生影响,这些影响是否都正确,常见的情况是,增加某个数据记录以后,如果该数据记录某个字段内容较长,可能会在查询的时候让数据列表变形。

数据相关性:下来列表默认值检查,下来列表值检查,如果某个列表的数据项依赖于其他模块中的数据,同样需要检查,比如,某个数据如果被禁用了,可能在引用该数据项的列表中不可见。

3. 检查按钮的功能是否正确:如新建、编辑、删除、关闭、返回、保存、导入,上一页,下一页,页面跳转,重置等功能是否正确。

常见的错误会出现在重置按钮上,表现为功能失效。

4. 字符串长度检查: 输入超出需求所说明的字符串长度的内容,看系统是否检查字符串长度。

还要检查需求规定的字符串长度是否是正确的,有时候会出现,需求规定的字符串长度太短而无法输入业务数据。

5. 字符类型检查: 在应该输入指定类型的内容的地方输入其他类型的内容(如在应该输入整型的地方输入其他字符类型),看系统是否检查字符类型。

浅谈WEB2.0中的AJAX技术及实现

关键词 : T P A A ;ML T PR QU S G T;O T H r ;J X H I E E T; E P S X 31A 简介 . m 码后 才能用在 U L中 ,在 Jvsr t R aaci 中用 e— p n M A 就 是 异 步 JvSr t X ( y— ed U Io p nn ) X aaci 及 ML Asn oe RC m oe t 进行编码。它所传递 的数 p ( i X K ,安全性 比 P S 方 OT 多互联 网站都在易交互性上作 了大量 的改进 , crnu a& c p n X )A A 不 是 一 据量较小一般不超过 2 B hoos JvSr ta d ML ,J E 尤其是人机交互 ,为 了 网站浏览者增加用户 种新 的编程语言,而是一种用于创建更好更快 式要低。因此在 G T时如下格式 : 使 a XML e u s= e ML tR q e t ) 注 R q e t n w X Ht e u s( , p , 体验 , 人性 化 , 更 更吸引用户 , 大量 的网站都 采 以及交互性更强的 We 应用程序的技术。 b 通过 V t o J X aaci p aaei p 用 了 A a 作为 首选 , j x 自然 A A 技 术也逐 渐流 A A ,您 的 Jv Sr t可 使 用 JvSr t的 意用跨浏览器 的方法 J X X H tR q et 象来 直接 与服务 器进行 通 F n dn d U laa (Uds a esa ) ML t eu s对 p u e o ad r rm s . m . he, P N V 肼 行开来 , 成为大量 网站编码者 的首选。 2传 统的 H r T P技术 信。 通过这个对象 , 以在不重载页面的情况 U L中的名, 您可 R 值对函数 b服务器进行数据交换 。A A J x在浏览器 (Ul= s ridx f’ )一 1 ” ” ) s r (U1n eO (’ = 7 &”; + . 在一般 的浏览器下 , 信息与数据 的交换一 与 We 般 经 过 以下 几 步 : 与 We b服务器 之 间使 用异步 数据传 输 ( Tr s r =n oe RC mpn n(N n ) ” ”- - H P U l eed U I o e e ts a e + = - n + x t  ̄ , o e RIo o ets l ) u () 1建立连接 : 就是 申请一个套接字(ok 请求 )这样就可使 网页从服务器请求少量的信 cdU C mpnn(Va e ; Sc — e. t 套接字是网络通信 的基础 , 网络通信 中 息 , ) 它是 而不是整个页面。AA 可使 因特 网应用程 rtr U l J X eun s d; X R e t p n ”e” s d, l q . ae 端 点 的抽 象 表 示 。 一个 Sc e 连 接有 一 对 序更小 、更快 ,更友好 。A A okt J X是一种独立 于 o ML e u s o e (g t ,U f s ) 36进行 P S  ̄ . O T请求 Sce,一个运行在服 务端 ,一个 运行在客户 w如服务器软件的浏览器技术。 okt 第二种 常见的 H r T P请求类 型就是 P S OT 端, 服务端侦听随时等待连接 , 客户端在请求时 3 jx实 现 。 X . Aa 2 ML 和 D OM 已 经 成 为 当请 求正是服务端 的 S kt , c o e 时 服务端会确认 WE B开 发 的 重 要组 成 部 分 , ML-tR q et 请求 。一般地 ,O T请求用于提交表单时发生 X I p eus I t PS 连接并建立—个新线程给客户端 , 客户端确认 对象是 A a jx技术的核心 , 也就是说如果要使用 的过程 。它 比 G T请求方式能发送更多数据。 E 后则连接就建立起来 了。 Aa 技术 ,客户机 的浏览 器必须要支持 X — 与 GE j x ML T请求一样 ,O T请 求也必须进 行编码 PS () 2 发送请求( eu s : R q et 当打开一个 Sc — Ht R q et ) o t eu s对象。不过世界上最流行的两个浏 ( k p 编码 同 G T 从略 )并用 &连接符进行分割 , E, , R 只需将参数传人 e 连接后 , t 客户机就会把请求消息送到对应服 览器 : I E和 M zl 都 已经实现 了。客户 机 的 但它不会附加到 U L的结尾 , ol ia 务器 的端 口上 , 默认是 8 端 口, 0 并完成提 出请 Jv.r t XML tR q et aac p 的 Si Ht eu s对象 ,直接与服 sn ( 方法即可。由于 P s 请求把 页面首部 p ed ) OT ' ne t C 求动作。 务器来通信。通过使用 H P请求, e TF w b页可 向 也 同时发送过去 ,因此在发送需将 ‘ otn— () 3 发送响应( ep s) 当服务器在接受 服务器进行请求 , R u e: sn 并得到来 自服务器的响应 , 而 Tp ”首部设 置为 “ pii /- w -o . r ye a l t n w w f m u- p eo x r 用户可以停 留在同一个页面 , 用户 lnoe ”并用 st eusH a e(方法设置。 ecd d , eR q et edr ) 个客户机请求后 , 服务器对该请求进行处理 , 不加载页面。 在处理完客户 的请求之后 ,要 向客户机发送 响 不会注意到脚本在后台请求过页面 ,或向服务 4用 Aa 实现的示例 jx ’ 应消息。 器发送过数据 。 个客户 端的 h l 码 , t 代 m 其余从略 , 数 ’ 从 ( ) 闭连 接 : 4关 客户 和服 务器双 方都可 以 33 XML tR q e t 象 。 X H t R — 据库 中提取一 条新 闻用 G T请求 方式 ,0 T . Ht e u s 对 p ML t e p E p S’ 次 T PI 话 。 C/ P对 q et us 对象有 几个 重要的属性 , 一是 ra ytt, 实现方法相同 , edSae 可参照实现。 由于 H r T P在每次 请求 结束后 都会 主动 它有 五种可能值 :一 0 尚未初始 化 ,一 1 正在载人 < rf””o Cik ”eN w ( )> 闻 5 /> ahe # n l = gte s5 ” 新 = e <a 释放连接 , 因此 H r 连接是一种 “ TP 短连接” 要 数据 ,一 , 2 完成数据载人 ,一 3 已可用 , 但某些部分 < i i= a e s> /i>, dv d ”N w ”<dv , 接收新闻的层 保持客户端程序的在线状态 ,需要不断地 向服 功能可 能还不能用 ,一 4 完全载人 , 可以使用。一 F nt n gte sn f/ uci eN w ( ) / o 获取新 闻的函数 务器发起连接请求。通常的做法是 即时不需要 旦 raytt ed Sa e属性发生变化就会触发 第二个重 glul= ”hwap ? =’n /jx的 UR a r " so . xi ’ :/ a s d + A L 获得任何数据 ,客户端也保持 每隔一段固定的 要属性 :ed s t hne事件。 rayt e a g ac 因此可以直接捕 地 址 V ANe x a w¥ 时间向服务 器发送 一次“ 保持连接” 的请求 , 服 捉 r dsa cug 可 。 三 是 rsosT x 属 e ytt h e即 a e n epne et 务器在收到该请求后对客户端进行 回复 , 明 性 即服 务 器 响应 后 返 回的 数据 。 表 a w ” ;, Ne s) / 获取 新 闻 显示 层 的 位 置 知道客户端“ 在线 ” 。若服务器长时间无法收到 34跨浏览器的 X L tR q et 了跨 vto eu s nw X HtR q et)/ 例 . M - Ht e us。为 p a R et= e ML t eus( ;实 q p / 客户端的请求 , 则认为客户端 “ 下线” 若客户端 浏览器使 用 XML t R q et必须考 虑到现在 化 X L t R u s对象 , , H t e us, p M Ht e e pq t 注意要跨浏览器 。 长时间无法收到服务器的回复 ,则认 为网络 已 最流行的浏览器 的兼容问题 ,应该在流行的浏 oeusoe(G T, r tl ;/ R qe. n”E ” u,ne / tp l ) 使用 Gt e方 经断开。 览 器都能够使 用 ,不 过从 现在来 看 ,不支 持 式进行异步请求 3Aa 技术 j x X L t R q e 对象的浏览器很少 , M H t e us p t 除非是很 o e usora ytt h g R qetneds e u e= fntn( / . a en uci )f获��

我们已经现在进入被称为web2.0的网络时代。这个阶段互联网的特征包括...

我们已经现在进入被称为web2.0的网络时代。

这个阶段互联网的特征包括搜索,社区化网络,网络媒体(音乐,视频等),内容聚合和聚集(RSS),mashups(一种交互式Web 应用程序),以及更多。

目前大部分都是通过电脑接入网络,但是,未来我们将从移动设备(如Iphone)和电视机(如Xb ox Live 360)上感受到更多登陆网络的愉悦。

那么,我们能期待在未来10年或者更久的时间里,网络会给我们带来什么呢?NatC就针对这周的民意调查发表评论,认为未来10年里,网络最大的影响力将不必非通过电脑屏幕来表现,“你在网络中的活动将包括你的存在,旅行,商品购买或者其他行为“,当然,很多的交叉趋势也将出现在以下的10个(或者更多)网络发展趋势中,同时还将有一些非常流行的网络技术是我们现在所无法预测的。

综合所有的因素考量,未来10年,将有10大网络趋势出现。

1.语义网Sir TimBerners-Lee(Web创始者)关于语义网的观点成为人们的重要关注已经很长一段时间了。

事实上,它已经象大白鲸一样神乎其神了。

总之,语义网关涉到机器之间的对话,它使得网络更加智能化,或者象Berners-Lee描述的那样,计算机“在网络中分析所有的数据—内容,链接以及人机之间的交易处理”。

在另一个时候,Berners-Lee把它描述为“为数据设计的似网程序”,如对信息再利用的设计。

就象Alex在《通往语义网》中写道,语义网的核心是创建可以处理事物意义的元数据来描述数据,一旦电脑装备上语义网,它将能解决复杂的语义优化问题。

因此,什么时候语义网时代才会到来呢?创建语义网的组件已经出现:RDF,OWL,这些微格式只是众多组件之一.但是,Alex在他文章中指出,将需要一些时间来诠释世界的信息,然后再以某种合适的方式来捕获个人信息。

一些公司,如Hakia,Powerset以及Alex自己的adaptiveblue都正在积极的实现语义网,因此,未来我们将变得关系更亲密,但是我们还得等上好些年,才能看到语义网的设想实现。

WEB应用程序的用户体验研究和应用

Web应用程序的用户体验研究和应用摘要随着Web2.0时代的快速发展,网络作为信息传播媒介使得用户成为信息发布的主角。

而Web网站和应用作为商业信息传播的媒介和用户通信的产品,已然了成为人们在生活与工作中必不可少的工具。

功能繁多的网站和应用也如雨后春笋般涌现出来,它们有着实用而广泛的功能和用途,为我们的日常生活提供了极大的便利。

本文从用户的操作过程和习惯出发,以满足用户的需求为目标,对Web应用用户体验的设计流程进行了探索。

该流程的每一个步骤都要与用户的需求和体验相符,使设计出的网站和应用能够让用户感到操作简单、易用、流畅,才能提升用户的舒适度和粘着度。

关键词:Web 应用程序用户体验设计流程Research and application of Web applicationuser experienceABSTRACTWith the rapid development of Web2.0 era, as an information media network allows users to become the protagonist of information dissemination. The Web sites and applica- tions as the product media and user communication business information dissemination, already becoming a people living and working in an indispensable tool. Functional range of websites and applications are also sprung up, and they have a wide range of features a- nd practical uses for our daily life provides a great convenience.From the user's operating processes and habits of view, in order to meet the needs of users as the target, the Web application user experience design processes are explored. Each step of the process must be consistent with the needs and experience of users, so th- at the design of Web sites and applications to allow users to feel simple, easy to use, sm- ooth, in order to enhance comfort and adhesion of the users.Keywords: Web application user experience design cycle目录1 绪论 (5)1.1 研究背景 (5)1.2 研究意义 (5)1.3 国内外研究现状 (6)1.3.1 国内研究现状 (6)1.3.2 国外研究现状 (6)2 用户体验理论概述 (7)2.1 用户体验的定义 (7)2.2 用户体验设计的分类 (7)2.2.1 美学体验 (8)2.2.2 情感体验 (8)2.2.3 价值体验 (8)2.2.4 互动体验 (8)3 Web应用的用户体验设计 (9)3.1 Web界面属性 (8)3.3.1 Web界面技术特征 (9)3.1.2 Web界面传播特征 (10)3.1.3 Web用户界面设计 (11)3.2 Web应用的用户体验设计流程 (12)3.2.1 发现阶段 (13)3.2.2 定位阶段 (13)3.2.3 探索阶段 (14)3.2.4 制定阶段 (15)3.2.5 原型阶段 (15)3.2.6 精炼阶段 (15)4 结论 (16)参考文献 (17)致谢 (19)1 绪论1.1 研究背景网络和网络应用在给人们的生活方式带来巨大转变的同时,其方便和易用性也在承受着用户的考验。

acunetix的学习

关于acunetix的学习1. 背景多达70% 的网络站点存在漏洞,可能会导致公司的敏感数据(例如:信用卡信息和客户列表等)失窃。

在今天,网站的安全是容易被忽视的,黑客具备广泛的攻击手段,例如SQL注入,XSS,文件包含,目录遍历,参数篡改,认证攻击等,虽然你配置了正确的防火墙和WAF,但是这些安全防御软件仍然存在策略性的绕过。

因此,需要您定期的扫描你的web应用,但是手动检测你所有的web应用是否存在安全漏洞比较复杂和费时,所以您需要一款自动化的web漏洞扫描工具来检测您的web应用是否存在安全漏洞。

2.功能自动的客户端脚本分析器,允许对Ajax 和Web 2.0 应用程序进行安全性测试。

业内最先进且深入的SQL 注入和跨站脚本测试高级渗透测试工具,例如HTTP Editor 和HTTP Fuzzer可视化宏记录器帮助您轻松测试web 表格和受密码保护的区域支持含有CAPTHCA 的页面,单个开始指令和Two Factor(双因素)验证机制丰富的报告功能,包括VISA PCI 依从性报告高速的多线程扫描器轻松检索成千上万个页面智能爬行程序检测web 服务器类型和应用程序语言Acunetix 检索并分析网站,包括flash 内容、SOAP 和AJAX端口扫描web 服务器并对在服务器上运行的网络服务执行安全检查可导出网站漏洞文件3.安装与破解4.各菜单讲解4.1 File4.1.1 Web Site Scan菜单:File>New>Web Site Scan网站扫描开始前,需要设定下面选项:1) Scan type2) Options3)Target4)Login5)Finsh4.1.1.1 Scan type●Scan single website在website URL处填入需要扫描的网站网址,如果你想要扫描一个单独的应用程序,而不是整个网站,可以在填写网址的土方写入完整路径,wvs支持HTTP/HTTPS网站扫描。

小度写范文跨部门跨系统的业务流程管理-跨职能业务流程模板

跨部门跨系统的业务流程管理:跨职能业务流程跨部门跨系统的业务流程管理Cordys信息系统有限公司1企业、系统与流程业务流程是由一组相互协调、有序关联的步骤构成的活动链条,用以达到某种业务目标。

流程与简单活动之间的区别在于:流程中的各个步骤需要不同的人员和系统来完成,还需要各个步骤之间流转的控制与数据。

企业就是由各种各样的流程组成的一张流程网络。

企业具有众多业务职能,包括产品规划、市场营销、订单处理、客户服务、生产调度管理、以及财务人事管理等,各种流程贯穿其问,构成它们的基础。

管理越规范,固定资产密度越大的企业,流程的重要性越明显。

然而,企业并非按照流程来组织,而是依照不同的业务职能来划分部门,如市场、营销、生产、财务、以及客户服务等,集团性企业的分支机构也基本上是按照这种方式组织的。

企业内的每个部门都有自己的工作方式和应用系统,支撑着部门内的业务流程。

面向业务部门和职能的应用系统一般已经达到相当高的成熟度。

长久以来,企业在ERP和CRM等企业应用上的投资为各个部门和系统内部的任务自动化、数据集成、以及控制管理带来了不小的进步。

但是,为此付出的代价却是在企业内部又形成新的信息孤岛,大大限制了企业的灵活度,也不利于跨越部门和系统管理业务流程和业务信息。

显而易见,这些跨越部门的业务流程才是企业最为重要的要素,关乎企业生存的方方面面,包括企业的整体运营效率、客户的满意度、企业的合规性、以及对需求不断变化的响应能力。

20年前,出于对业务管理的思考,诞生了业务流程管理(Busi—hessPl'ocet%Management,简称BPM)的理念。

它从关键性的跨部门流程人手,研究如何规划业务、理解业务、并对其进行考核,而不是局限在某个部门和系统之内考虑问题。

有些人士认为,BPM就是一门管理学问再加上分析业务的全新方式。

然而,这种认识是很不准确的。

使用业务流程管理套件(BusinessProcessManagementSuite,简称BPMS)进行业务流程建模与分析的真正好处在于能够对企业的跨部门业务加以自动化执行、并对其进行测量与优化。

浅析Ajax技术在Web开发中的应用

信息技术Chi 硪丽ZUIU NU ./C h i n a N ewT e e h n o l o g i :瞄圆团圈汪汪ii _P8M d P ⅫIucI “■嵋誓—‘山‘誓●i ■I ■-工■浅析.A j ax ”技术在W eb 开发巾的应用杜阳(青岛科技大学,山东青岛266042)摘要:A S P .ne t A j ax 实现了W eb 页面丰富的部分刷新效果。

本文通过介绍A S P .net A j ax 原理。

总结了在W eb 开发应用中要注意的若干问题。

合理地利用A S P .ne t A j ax 技术,W eb 开发数据库应用就能获得更好的交互效果。

关键词:A j a x 介绍;W e b 开发1引言当前,W eb 技术的不断发展使得B /S 得以广泛地应用。

但W eb 传统的开发技术使得网页的交互性能大打折扣。

随着A j 盯技术的兴起。

W eb 开发技术超越了传统的开发模式.发生了质的飞跃。

而微软公司推出的A SP .net A j ax 框架与A SP .net 的结合,使得W eb 的开发方式在.net 环境下更加简单易用,页面交互性能也得到很大提高。

2A 泌相关介绍2.1A J 缸引擎的原理A j a)【(A sy nchr onous J avaS cr i pt a nd X M L)是现有多种技术的综合,包括J avaS cr i pt 、X H TM L 、C S S 、D O M 、X M L 、X ST L 和X M L —H t t pR eques t 。

A j ax 使用X H T M L 和C s S 标准化呈现数据,使用D O M 实现动态显示和交互数据,使用X M L 和X ST L 进行数据交换与处理,使用X M LH t t pR equest 对象进行异步数据读取,使用Java .Scr i pt 绑定和处理所有数据11I 。

A J 麟为交互操作较多、数据读写频繁和数据分类良好的w eb 应用提供了一个很好的解决方案。

关于自动化web安全测试动态fuzz的思路与实践分析图文电脑资料

关于自动化web安全测试动态fuzz的思路与实践分析(图文) -电脑资料很久之前就想写这么一篇文章,来谈谈我认为的的web2.0甚至是3.0时代,web应用安全测试遇到的几个问题,以及目前知道的解决办法,关于自动化web安全测试动态fuzz的思路与实践分析(图文)。

发出来供大家讨论学习,算是抛砖引玉吧。

什么叫自动化web安全测试?这其实是一个很大的概念,因为web安全包含很多方面,比如代码审计,比如黑盒测试,甚至还有灰盒测试。

还有性能测试,压力测试等等。

代码审计其实也不仅仅是审计安全问题,也有审计代码质量的。

目前市场的代码审计软件,商业的好像都是有代码质量检查的。

我们今天其实主要还是讲fuzz测试中web应用的安全问题,也就是我理解的黑盒测试web应用安全的问题。

涵盖的主要是如何用工具发现类似SQL注入,xss,命令执行,文件包含,代码注入等等一系列的安全问题。

一直以来,我们检测一个WEB应用的安全漏洞,无非就是两种手段,一种是手动加参数比如 and 1=1或者对数字型的做一些运算,-1 -2看是否参数进行了传递并且在后端数据库里正确的执行了操作,根据页面的内容变化来判读。

当然还有类似|| 1=1这种的。

其实都是做的一个运算。

只要符合SQL标准能够正确的执行就OK了。

第二种是工具,这里指的工具,更多的含义还是指webinspect,appscan,awvs这类的基于爬虫类的扫描工具。

先去抓取整个网站的目录结构,然后根据爬出来的链接,测试他的动态参数。

无论是上述手段的哪一种,都会有一些缺陷。

第一种不适合在大批量目标的攻击,因为显然手工测试的范围有限,第二种解决了第一个手段的缺陷,可以在一个比较大的应用中,快速发现应用程序的漏洞。

但是目前来说,仍然存在很多的问题。

比如,现在比较大型的应用,都是采用类似前端反向代理,后端动态解析的架构。

这种架构的出现,大量的使用ajax的应用,交互式连接,json接口等等。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

user.jsp

从流程图中可以清晰地看到,平台的登录流程存在两大安全隐患。 1)可以绕过 checkEmail 的检查,直接校验用户名和密码,也就是说,一个不在平台允 许登录范围内的 Email 也可能正常登录本平台。比如平台只允许 Email 地址的格式为 ***@ 的用户登录,但是绕过检查之后,***@ 的用户也可能正 常登录,只要平台数据库中有关于该用户的信息。这个很容易实现,在浏览器的地址栏中如

//验证通过后,根据用户类型,返回不同的页面 function showPage(loginType){

var req = new ActiveXObject("Microsoft.XMLHTTP"); if(req!=null){

req.onreadystatechange = function(){ if(req.readyState==4){

2.3 更加方便的 XSS 攻击

XSS 又叫 CSS (Cross Site Scripting) ,跨站脚本攻击。它指的是 Web 应用程序没有对用 户的输入进行充分的检查,恶意攻击者就可以在输入中插入恶意代码,当含有恶意代码的页 面被其他用户浏览时,这些代码就会被用户浏览器所执行,从而引发安全问题[9]。XSS 攻击 已经成为了 Web 应用中最普遍的攻击方法之一。

-1-

户端和服务器通信的能力,也就不可避免地将更多的应用逻辑放在了客 户端,这么做是十分危险的,因为保存在客户端的代码很容易被恶意攻击者获取,从而了解 整个应用逻辑。

2.2 更多的攻击点

为了更好地提升用户体验,Web2.0 应用程序的开发者将许多小功能分布于不同的页面 中,供客户端调用,这导致了更多 url 地址的暴露,也使得系统的安全隐患大大增加。

AJAX 的出现,使 XSS 攻击更加方便。AJAX 使客户端和服务器可以进行异步通信,用 户甚至感觉不到交互过程,正是这一点,AJAX 成为了 XSS 攻击的有力武器,恶意攻击者 在用户毫不知情的情况下可以随意劫持用户浏览器、盗取用户的个人信息、甚至模拟用户进 行伪操作。

3. 实验平台

我们开发了一个小型的邮件列表管理平台,通过寻找平台中的攻击点,来再现上述三类 安全问题。这个小型的邮件列表管理平台中主要有两类用户,一是管理员,负责进行平台管 理,主要有添加用户、删除用户、邮件组管理等权限;二是普通用户,可以查看与自己同一 个邮件组的其他成员、修改个人信息等,其中个人信息允许用户创建个性化的显示效果。

1. 引言

Don 指出,“Web2.0 是以 Flickr、Craigslist、Linkedin、Tribes、Ryze、Friendster、、 等网站为代表,以 Blog、Tag、SNS、RSS、Wiki 等应用为核心,依据六度分 隔、xml、ajax 等新理论和技术实现的互联网新一代模式”[1]。通过这些典型的网站和应用, 我们可以看到,与 Web1.0 单纯地通过网页浏览器浏览 html 网页[1]相比,Web2.0 更加注重 与用户的交互与合作,成为了互联网新的发展趋势。

表 2 跳转到管理员页面的代码

//返回管理员页面 if(loginType==1){

req.open("GET","/AjaxSecurityTest/web/admin.jsp",true); }

图 3 直接显示管理员页面的输入

3.2 安全问题二

表 3 存在攻击点的代码

//返回管理员页面 if(loginType==1){

本文将会通过实验来分析主要的基于 AJAX 的 Web2.0 应用程序的安全问题,包括客户 端并不安全的安全控制、更多的攻击点和更加方便的 XSS 攻击,并结合该平台,对这三类 问题分别讨论了解决方案或建议。

本文的主要结构如下:第 2 部分,列举了三类常见的基于 AJAX 的 Web2.0 应用程序安 全问题;第 3 部分,详细介绍了一个小型的邮件列表管理平台,以此平台为实验基础,对第 2 部分所介绍的安全问题进行了再现和分析;第 4 部分,对在实验过程中发现的问题,给出 了基于本实验平台的解决方案或建议。

req.open("GET","/AjaxSecurityTest/web/admin.jsp",true); } //返回用户页面 if(loginType==2){

req.open("GET","/AjaxSecurityTest/web/user.jsp",true); } req.send(null); } }

-3-

if(req.status==200){ document.getElementById("main-content").innerHTML =

req.responseText; }

} }; //返回管理员页面 if(loginType==1){

}; req.open("POST","/AjaxSecurityTest/web/checkUser.jsp",true); req.setRequestHeader("Content-Type", "application/x-www-form-urlencoded"); req.setRequestHeader("Pragma", "No-cache"); req.setRequestHeader("Cache-Control", "no-cache"); req.setRequestHeader("Expires", "0"); req.send("email="+email+"&password="+password+"&loginType=" +loginType); } }

上面的代码并不难懂,如果一个恶意攻击者获得了上面的代码,那么他很快就可以画出 如图 1 所示的登录过程流程图。

login()

fail

checkEmail

pass

error info

fail

validateLogin

pass

error info

showPage

1

2

admin.jsp

图 1 登录过程流程图

基于 AJAX 的 Web2.0 应用程序安全问题分析

黄 芳,白颖坚

北京邮电大学网络与交换技术国家重点实验室,北京(100876)

E-mail: masuda@

摘 要: AJAX 的出现,在提升用户体验、减少网络流量、减轻服务器负载的同时,也使 Web2.0 应用程序的安全问题更加突出。本文在一个小型实验平台的基础上,分析了三类常 见的基于 AJAX 的 Web2.0 应用程序安全问题:客户端并不安全的安全控制、更多的攻击点 和更加方便的 XSS 攻击,并结合该平台,对这三类问题分别讨论了解决方案或建议。 关键词:AJAX;Web2.0;安全问题 中图分类号:TP393.08

随着 Web2.0 时代的到来,AJAX 作为 Web2.0 应用的新技术之一,受到了越来越多的 关注。与传统的 Web 应用程序相比,基于 AJAX 的 Web2.0 应用程序不仅仅是提升了用户体 验,而且在很大程度上减少了网络流量,并减轻了服务器负载[4]。

但是,AJAX 带来的安全问题也不容小视。AJAX 大大增加了 Web2.0 应用程序的安全 隐患,它使程序开发更加复杂和繁琐,也使 XSS 攻击变得更加容易。一个著名的例子就是 “Samy worm”,Samy 描述了他编写跨站蠕虫脚本对 MySpace 网站进行 XSS 攻击的过程[2], 该蠕虫在不到 20 小时的时间内传染了一百多万个用户,占到了 MySpace 网站总用户数的 1/35,并最终导致了 MySpace 网站的瘫痪。

-4-

图 2 输入即可。

图 2 绕过 checkEmail 检查的输入

2)可以绕过 validateLogin 的检查,直接访问管理员或用户的页面。因为恶意攻击者在 分析了如表 2 所示的代码之后,在浏览器中如图 3 输入,那么根本就不用通过验证就能直接 进入管理员界面,进行用户管理操作。可以想象,这是一件多么可怕的事情。

if(loginTypes[i].checked==true){ var loginType = loginTypes[i].value; break;

} } var req = new ActiveXObject("Microsoft.XMLHTTP"); if(req!=null){

req.onreadystatechange = function(){ if(req.readyState==4){ if(req.status==200){ var rtValue = req.responseText; if(parseInt(rtValue)==1 || parseInt(rtValue)==2){ //验证通过后,根据用户类型,返回不同的页面 showPage(req.responseText); }else{ //在原页面提示错误信息 } } }

2. AJAX 引发的常见安全问题

越来越多的应用正通过 Web 来进行,从发送电子邮件到网上购物,Web 应用的流程越 来越复杂,存在的安全隐患也迅速增长。AJAX 的出现,使 Web 安全问题更加突出。

AJAX 引发的常见安全问题主要有三类:客户端并不安全的安全控制、更多的攻击点、 更加方便的 XSS 攻击[6]。其他的还有类似于 Javascript 的 Prototype 攻击、Cache 中毒[5]等, 虽然目前在实际应用中并不常见,但也必须引起我们的重视,在科技飞速发展的今天,即使 是处于理论分析阶段的漏洞都有可能迅速转变成实际的攻击。