英国何成“监控门”漏网之鱼

世界新闻报窃听门专题讨论分析

[人民网]:背景资料:7月4日,英国《卫报》头条爆料,英国老牌“小报”《世界新闻报》在2002年非法窃听失踪少女米莉·道勒及其家人的电话,并擅自删除语音信箱中的信息,扰乱警方破案。

失踪六个月后,道勒的遗体在树林中被发现。

7月6日,英国议会针对《世界新闻报》的窃听丑闻,召开紧急会议,首相卡梅伦承诺展开独立调查。

7月10日,《世界新闻报》出版了最后一期,用头版的“谢谢,再见”几个字,终结了168年的历史。

美联社8月6日报道称,新闻集团旗下英国报刊就非法窃听接受英国政府调查之际,旗下一家美国媒体成为美国政府调查对象。

美国联邦航空局正在调查,新媒体《日报》使用无人机采集新闻是否违反航空局相关规定。

[09:47][人民网]:“窃听门”波及范围日益扩大,吸引了世界舆论持续关注。

[09:47][人民网]:人民网传媒频道联合《传媒》杂志社推出系列访谈《从“窃听门”事件看西方舆论格局》,将深入分析“窃听门”事件的起因、背景,“窃听门”事件对西方媒体产生的影响,媒体职业操守,西方政府与媒体关系等。

[09:47][人民网]:8月9日15:00—16:00,广东省新闻工作者协会主席,暨南大学新闻与传播学院院长、教授,原南方报业传媒集团董事长范以锦先生做客人民网传媒频道传媒沙龙栏目,就西方“窃听门”事件与广大网友在线交流,敬请关注。

欢迎留言互动![09:47][主持人翟慧慧]:“聚焦传媒领域,服务传媒人士”。

各位网友好,这里是人民网传媒沙龙节目。

欢迎您的收看。

连日来“窃听门”事件波及的范围越来越大,8月6号美联社报道在新闻集团下属的一家美国传媒公司涉嫌启用无人机进行采访,这样一个消息一出,就引起了世界舆论的广泛关注。

在我们今天的节目当中由人民网传媒频道联合《传媒》杂志社继续推出系列访谈节目对“窃听门”事件进行继续关注。

下面的时间我们共同欢迎一下今天来到我们现场的嘉宾。

他就是广东省新闻工作者协会主席,暨南大学新闻与传播学院院长、教授,原南方报业传媒集团董事长范以锦先生。

1988年英国北海阿尔法平台爆炸事故应急救援案例

1988年英国北海阿尔法平台爆炸事故应急救援案例1988年7月6日22时,英国北海阿尔法平台天然气生产平台发生爆炸,坠入海中,造成165人死亡。

一、平台情况平台位于阿伯丁东北部110英里,设计能力为每天25万桶原油。

周围有claymore、tartan、MCP-Cl等平台。

Piper平台于1976年开始生产,至事故发生时,有11个模块,其中A、B、C、D四个生产模块分别为井口、生产分离器、气体压缩机、电站和各种设备模块。

图1 阿尔法平台二、事故经过1988年7月6日21时31分,英国北海油田的帕尔波•阿尔法石油的天然气压缩间发生爆炸,整个平台顿时一片黑暗,接着又燃起了冲天大火。

事故发生得非常突然,仅几十秒钟,大火便吞噬了整座平台。

人们不仅来不及放下救生艇,甚至几乎没有时间发出求救信号。

20分钟后发生第二次爆炸,其强度比第一次爆炸高几倍,彻底摧毁了阿尔法平台。

直到27分钟后,阿伯丁海岸警备队才从另一艘船得到帕尔波•阿尔法石油平台发生爆炸的消息。

22时过后不久,距离平台最近的救援供应船“塔罗斯号”最先驶向现场,接着几处空军基地的直升飞机也纷纷赶往出事地点,至7日晨,共有十几艘船和数十架飞机赶到现场参加救援。

然而,由于石油平台上浓烟滚滚,火势很猛,无法接近,救援船只无奈,只好在附近打捞冒险跳入大海逃生的工人并搜寻罹难者的尸体。

扑救人员在连续同海浪、狂风搏斗7天后,才最终将大火扑灭。

事故发生的时间序列如下:(1)一台冷冻液的泵(备用泵)上午维修保养,同时这台泵连接的一个安全阀也需要更换(在较远的区)。

(2)维修人员开票维护泵。

清空了该泵,另一组人员拆卸了安全阀,临时用盲板堵住法兰口。

(3)维修泵的工作完成。

安全阀暂时未有新的,所以待第二天再装。

因为是备用泵,所以没有使用的问题。

(4)夜间开启另一台冷冻液泵,发现该台不久之后无法正常运转,而石油平台上冷冻液槽内累积的冷冻液不及时输出就会存满,甚至不得不停止钻油作业。

天玥网络安全审计系统V6.0-运维安全管控系统-管理员使用手册-357系列-v1.0-20150512更新

本文档于2014年7月由北京启明星辰信息安全技术有限公司编写。

客户服务与技术支持

如果您在使用产品时遇到了问题,可以通过以下方式反馈给我司的客户服务部,我们将竭诚为您提供技术支持。

启明星辰公司客户服务部的联系方式如下:

地址:北京市海淀区东北旺西路8号中关村软件园21号楼启明星辰大厦

电话:

传真:

2.1

首次登录后,系统自动进入初始化的配置向导界面。当天玥OSM版本为V6.0.2.xxxx时,无初始化过程,默认超级管理员账号/密码admin/password$123,默认试用授权可管理资源数3台,授权截止时间2019年12月31日。

全过程操作说明:

1、密码策略的配置;

2、超级管理员账号及密码的配置;

3、启用有效期:修改账号有效期,不启用则为永久账号;

4、在强认证中,配置USB令牌认证的相关信息;

5、在应用工具限制中,对运维用户可使用的运维工具进行限制。

3.3

选择导航条上【用户管理】,查看当前用户列表;如图3.6所示:

图3.6用户列表

删除:从用户列表中勾选需要删除的用户,点击【删除】可从系统中删除该运维用户

高级属性:可勾选不能修改密码、密码永不过期、密码已过期

备注:可在此对该用户进行描述;此项为可选择输入项

3、强认证

USB令牌认证:根据需要选择运维用户登录时是否使用USB令牌认证(需要插上已通过令牌重置工具初始化的USB令牌),如图3.2所示

令牌状态:显示令牌状态

令牌密码:用于此运维用户登录进行令牌认证时

2、点击【添加】进入用户属性编辑界面,输入用户基础信息

名称;用户名支持英文字母、数字、下划线、小数点输入;此项为必填项

启用/禁用:更改用户账号的启停状态;新账号默认状态为启用

谁偷了我们的wifi信号—阅读答案(2017郴州中考)

谁偷了我们的wifi信号—阅读答案(2017郴州中考)谁偷了我们的wifi信号陈博翰①在这个信息时代,网速太差或者突然断网,无疑让人很懊丧。

更令人气恼的是,wifi不好这种事,还每天都在发生。

那么,到底是什么影响了我们的网速呢?②在很多盛大节日里,人们总爱在屋子里装饰上彩灯,来增加节日的快乐气氛。

比如,圣诞节时,人们会在圣诞树上悬挂一串串小彩灯。

而在中国新年到来的时候,很多人也习惯在家里布置上五彩缤纷的小灯。

这个时候,〔家中wifi第一大盗就涌现了,它们就是彩灯〕。

英国宽带服务提供商Talk Talk公司讨论发觉,彩灯会影响网速,而且这一影响还高达25%。

据估量,大约有600万英国人被家里缓慢的网速磨折的痛楚不堪,而电子设备的干扰,特别是来自节庆时彩灯的影响就是罪魁祸首。

③我们知道,任何用电的东西都会产生一个电磁场这是一种看不见的电子颗粒云。

假如磁场足够大,就会干扰wifi网络中用到的无线电波。

所以,电线或者电灯都会干扰wifi。

这其中,彩灯的影响更大。

由于彩灯有许多的电线和电管,这些美丽的小彩灯们,被人们装饰在门廊上,圣诞树上,它们的电线就在房间里产生了一个很大的磁场,而且不像其他的电子设备,由于人们一开彩灯就会开一整晚,这时,这个磁场对网络的影响会更长久。

④不仅是灯光,厨房里的家电也会扰乱我们的网速。

WiFi发出的电磁波遇到金属材料后,一部分会被反射回去,所以,在金属后面的设备会接收到很弱的信号,假如你将WiFi设备放置在金属材质掩盖的环境中,WiFi信号甚至会被屏蔽。

所以,我们家中的冰箱、烤炉、洗衣机等障碍物都会影响信号的传输。

在厨房里,最大的干扰还是来自于微波炉传出的无线电波。

这是由于,无线网络是一个高频的无线电信号,运用的是2.4GHz四周的频段,而微波炉的工作频率也包含2.4GHz这个频段,微波炉加热就靠水分子汲取这个波段的能量共振。

这也就意味着,当你用微波炉时,〔你的网络可能会被微波炉吸走去帮助你加热饭菜〕。

侵犯隐私权的重大案例

侵犯隐私权的重大案例隐私权是每个人的基本权利,但在现实生活中,侵犯隐私权的案例时有发生。

其中一些重大案例引起了社会的广泛关注,对于我们保护个人隐私权、维护公民权益具有重要的借鉴意义。

2018年,Facebook因为剑桥分析公司滥用用户数据而陷入严重的隐私风波。

剑桥分析公司通过在Facebook上收集用户的个人信息,然后利用这些数据进行精准的选民定位,影响了美国总统选举和英国脱欧公投。

这一事件不仅暴露了Facebook在用户数据保护方面的漏洞,也引发了全球范围内对于个人隐私权的深刻思考。

随后,Facebook的隐私政策和数据使用规定得到了全面的修订,加强了对用户数据的保护和监管,以防止类似事件再次发生。

另一个备受关注的案例是美国国家安全局(NSA)的大规模监控丑闻。

2013年,前美国国家安全局承包商爱德华·斯诺登向媒体披露了NSA通过PRISM计划对全球范围内的互联网通信和用户数据进行大规模监控的内幕信息。

这一事件震惊了全球,揭露了美国政府对于个人隐私权的严重侵犯行为。

随后,美国国内外的隐私保护法规得到了全面的修订和强化,加强了对政府监控行为的监督和限制,以保护公民的个人隐私权。

在中国,2018年苹果公司因在中国App Store上出售非法窃取用户个人信息的应用程序而被处以巨额罚款。

这些应用程序通过各种手段获取用户的通讯录、短信、位置等隐私信息,严重侵犯了用户的隐私权。

中国政府对此类行为采取了零容忍的态度,严厉打击了侵犯用户隐私权的行为,保护了广大用户的合法权益。

综上所述,侵犯隐私权的重大案例不仅对于个人隐私权保护具有重要的警示作用,也促使相关国家和组织加强对于用户数据的保护和监管。

在信息化社会,个人隐私权保护的重要性日益凸显,各方应当共同努力,建立健全的隐私保护法律体系和监管机制,共同维护公民的合法权益。

信息泄露案例

信息泄露案例简介信息泄露是指未经授权的个人、组织或机构获取和使用他人的个人信息,导致个人隐私泄露的行为。

近年来,随着互联网和科技的发展,信息泄露案例逐渐增多,并造成了严重的个人和经济损失。

本文将介绍一些著名的信息泄露案例,深入分析其中的原因和影响。

1. Facebook-Cambridge Analytica案Facebook-Cambridge Analytica案是当今最知名的信息泄露案例之一,该案关联到全球最大的社交媒体平台Facebook以及数据分析公司Cambridge Analytica。

2018年,媒体披露了Cambridge Analytica通过Facebook平台非法收集和使用8700万用户个人信息的丑闻。

这些被泄露的个人信息最终被用于操纵选民意识,影响重大选举和公共舆论。

这起案件引起了全球范围内的广泛争议,震动了整个科技行业。

Facebook因此丑闻而受到了政府调查、用户流失和股价下跌等多重打击。

此案也揭示了个人数据在社交媒体平台上非法采集和滥用的问题,引发了对个人隐私保护的关注和探讨。

2. 威尔特希雷顿事件威尔特希雷顿事件是2014年发生在美国的一起信息泄露案例。

该案涉及美国银行JPMorgan Chase和其他多家金融机构,总计泄露了超过8300万客户和商户的信息,包括姓名、地址、电话号码和电子邮件等敏感个人数据。

黑客组织通过攻击JPMorgan Chase的服务器获取了大量客户数据,并用于进行恶意活动,如诈骗和身份盗窃等。

这起事件暴露了金融行业在数据保护和网络安全方面的薄弱环节,引发了金融机构加强对个人信息保护的重视,并促使政府采取进一步的监管措施。

3. 苹果iCloud泄露事件2014年,一连串针对名人的个人照片泄露事件震动了全球。

这些照片泄露源自于苹果的iCloud云存储服务,黑客通过暴力破解用户账户密码和利用安全漏洞,成功获取了几十位名人的私密照片。

此事件使得公众对云存储的安全性产生了质疑,同时也引起了对个人账户安全措施的重视。

EUCHNER使用说明书

英国小店现幽灵茶叶袋,监控拍下灵异镜头

英国小店现“幽灵茶叶袋”监控拍下灵异镜头在一家英国小商店,监控录像拍摄到某种奇怪“灵异”镜头,一位顾客正在挑选商品,前方不远两个茶叶袋奇异“伸出”货架,隔空一段时间后掉落地上,仿佛有一个看不见的幽灵。

在一家英国小商店,监控录像拍摄到某种奇怪“灵异”镜头,一位顾客正在挑选商品,前方不远两个茶叶袋奇异“伸出”货架,隔空一段时间后掉落地上,仿佛有一个看不见的幽灵。

30日,这段“灵异”视频在微博上热传,网友们变身“福尔摩斯”,分析视频背后人为的可能性。

小店摄像机记录灵异事件据了解,这家小店位于英国肯特郡。

由店主米歇尔·纽伯及其继母、父亲迈克尔·诺里斯共同经营。

他们经营这家店多年以来,从未遇到过这样的事情。

整个灵异过程,正好被小店内的摄像机捕捉下来。

视频中,一名白发的购物者正在货架前选购物品。

突然,他身后货架上的一盒红色茶叶袋自己从货架上“跑”了出来,悬浮在空中。

此时,购物者同侧的货架上,一旁又突然掉出来一盒绿色的盒装茶叶。

正当购物者听到声音,去拾捡绿色盒装茶叶时,那盒悬浮着的红色茶叶也跟着掉下来了。

还不知道怎么回事的购物者显得有些茫然。

网友变身“福尔摩斯”分析“货架后面没人?绿色那个很像被打下来的。

”“假到不知道怎么说了,仔细看,红色后面那个黄色的也推出来了,明显不符合常理,有蹊跷!”“假如是恶作剧的话很容易办到啊,摄像头的像素很低。

”这个视频吸引了众多网友注意力,纷纷分析起视频背后可能的人为因素。

“小郭家滴园园姐”更是打包票:“注意看下边,明显有个穿黑衣服的人在后头。

后来全部都镜头都在茶叶那格。

这绝对是整人视频。

”“一定是某茶叶品牌的炒作骗局!老外最爱干这个了。

”当然,也有网友认为这从头至尾就是一个炒作。

惊魂盘点全球最离奇恐怖的灵异事件这个世界上到底有没有鬼魂存在?这是一个一直困扰人类的问题。

现实中总有一些怪异的无法被科学解释的现象出现,更让鬼魂之说扑朔迷离。

……为什么明故宫附近总发生离奇车祸?为什么镜子中会出现哭泣小童?为什么去世20年的曾祖母会和2岁女孩同时出现在照片中?这一切都让人感到不可思议,甚至不寒而栗。

十大泄露事件揭秘信息安全问题

十大泄露事件揭秘信息安全问题近年来,随着数字化时代的到来,信息安全问题成为了一个备受关注的话题。

随之而来的是一系列的泄露事件,给个人和企业的信息安全带来了极大的威胁。

在这篇文章中,我将为大家揭秘十大泄露事件,并探讨其中的信息安全问题。

1. 美国国家安全局(NSA)泄露事件2013年,前美国国家安全局承包商爱德华·斯诺登泄露了NSA的大量机密文件,揭露了该机构广泛的监听活动,引起了全球范围内的轩然大波。

信息安全问题:NSA的监听活动涉及大量的个人和企业信息,这种大规模的监听行为对个人隐私权和企业商业机密构成了巨大的威胁。

2. 沃尔玛泄露事件2019年,沃尔玛的数据库遭到黑客攻击,导致超过1.4亿名顾客的个人信息被泄露。

信息安全问题:企业的数据库是存储大量个人信息的重要载体,一旦被黑客攻击,个人信息的泄露将导致用户的个人隐私权受到侵犯,并可能被用于进行诈骗和其他恶意活动。

3. 马里奥特酒店泄露事件2018年,马里奥特酒店集团的数据库被黑客攻击,导致超过5亿名顾客的个人信息被泄露。

信息安全问题:酒店集团拥有大量客户的个人信息,包括姓名、电话号码、信用卡信息等,一旦被黑客攻击,这些个人信息将面临被滥用的风险。

4. 谷歌泄露事件2018年,谷歌的社交媒体平台Google+存在安全漏洞,导致将近50万名用户的个人信息被泄露。

信息安全问题:谷歌作为全球最大的互联网公司之一,其社交媒体平台的安全漏洞暴露了用户的个人信息,这对用户的个人隐私权构成了威胁。

5. 美国联邦调查局(FBI)泄露事件2016年,FBI的数据库遭到黑客攻击,导致超过2.3万名特工的个人信息被泄露。

信息安全问题:政府机构的数据库存储着大量敏感信息,一旦被黑客攻击,可能导致特工的个人安全受到威胁,并可能泄露国家安全相关的信息。

6. 约翰逊和约翰逊泄露事件2017年,英国市场调研公司约翰逊和约翰逊的数据库遭到黑客攻击,导致超过7万名顾客的个人信息被泄露。

表见代理的知名案例

表见代理的知名案例

1. NSO Group事件:NSO Group是一家以色列的网络情报公司,据称该公司的Pegasus软件可以远程入侵智能手机,并监

视目标用户的通讯和活动。

该案例曝光后引起了全球范围内的关注和争议,墨西哥、阿联酋、沙特阿拉伯等国政府被指使用该软件对人权活动家和记者进行监视和迫害。

2. 苹果公司与FBI之间的争议:2015年,加州圣贝纳迪诺市

发生了一起恐怖袭击事件,FBI试图获取嫌犯使用的iPhone手机中的信息,但由于该手机上启用了锁屏密码和自动擦除功能,FBI无法直接获取数据。

FBI请求苹果公司提供一个可以绕过

锁屏密码的操作系统版本,引发了一个关于用户隐私和安全的广泛争议。

3. 斯诺登事件:爱德华·斯诺登是美国一名前情报机构承包商

的员工,他公开透露了美国国家安全局(NSA)大规模监控

全球公民的秘密计划。

斯诺登透露了NSA使用的各种监控程

序和技术,包括大规模电话监听、互联网监控和秘密数据收集等。

这个事件引发了全球关于隐私权和国家安全的激烈辩论。

4. Cambridge Analytica事件:2018年,剑桥分析公司被曝光涉嫌非法获取Facebook用户的个人数据,并将其用于政治广告

和选民操纵。

这个事件引发了关于数据隐私和社交媒体平台责任的广泛讨论,导致了对Facebook和其他科技公司的监管加强。

5. 盖茨比计划:盖茨比计划是美国联邦调查局(FBI)于1993

年开始的一项秘密计划,旨在通过电子监听和电话窃听来监视和搜集犯罪嫌疑人的信息。

然而,该计划后来被曝光,引发了严重的隐私权争议,最终导致该计划被废除并进行了立法改革。

安全漏洞“贵宾犬”加密让黑客有可乘之机

安全漏洞“贵宾犬”加密让黑客有可乘

之机

【环球科技综合报道】据英国《每日电讯报》10月15日报道,谷歌三个研究人员发现了一个新的互联网漏洞——“贵宾犬”,该漏洞能通过网络访问发现加密的数据,让黑客获得用户的银行账户,电子邮件以及其他服务。

继“心脏出血”和“Shellshock”漏洞之后,这已经是今年发现的第三个互联网漏洞了,但是美国研究机构——科力斯的应用安全总监克里斯迪克表示其危险性不及前两个,只是程序较为复杂而已。

该漏洞攻击的原理是利用系统降级到SSL3.0安全性的趋势,然后窃取浏览器的信息记录程序(即cookies)。

美国国土安全局的网络顾问莫斯表示,黑客必须通过“中间人”才能利用该漏洞进行攻击,例如一些咖啡馆的公共Wi-Fi热点就特别容易受到“贵宾犬”攻击。

要想解决这一漏洞,无论是互联网浏览器和网络站点必须重新配置,以避免使用SSL3.0。

但是美国约翰霍普金斯大学的电脑科学助理研究教授格林表示,有一些电脑要想做到这一点并不容易。

(实习编译:张家英审稿:陈薇)

文章来源于:/article-15977-1.html。

网络安全真实案例

网络安全真实案例网络安全是当今互联网时代的一个重要议题,因为随着技术的发展,网络安全威胁也不断增加。

下面将介绍几个真实的网络安全案例,以帮助人们更好地了解网络安全的重要性。

首先是Adobe暗中被黑客攻击一案。

2024年,Adobe公司公布了一份声明,称其服务器已遭黑客攻击,导致超过3800万客户帐户数据泄露,包括注册客户姓名、密码及信用卡信息。

这次攻击显示出黑客的能力和毁灭性,也揭示了公司在保护客户数据方面的不足。

这个案例引起了全球范围内对网络安全的关注,并促使许多企业加强了其网络安全措施。

第三个案例是2024年的“惠普杀手程序”(HP Killer程序)。

这个案例涉及到一个叫做“The Wolf”的黑客组织,他们成功入侵了欧洲一些大型公司的网络系统。

这个黑客组织通过恶意软件和社交工程等手法,盗取了大量敏感数据,并要求赎金。

据称,他们成功攻击了多个行业的公司,包括能源、金融和制药公司等。

这个案例表明黑客攻击不仅是针对个人用户的,对企业来说也是一种巨大威胁,企业需要采取有效的措施来保护自己的数据和网络安全。

最后一个案例是2024年的日本货币交易所Bitpoint遭黑客攻击。

这个案例是关于数字货币安全的,Bitpoint是一家日本的数字货币交易所,被黑客攻击后损失了几亿日元。

黑客通过攻击交易所的热钱包(在线钱包),成功盗取了比特币等多种数字货币。

这次攻击显示了数字货币交易所仍然存在安全漏洞,也引起了人们对数字货币安全的关注。

通过上述案例,我们可以看到网络安全威胁的时刻存在,并且攻击者的手段也越来越多样化和高级化。

因此,我们必须认识到网络安全的重要性,并采取适当的措施来保护我们的个人和企业的数据安全。

这包括定期更新软件和操作系统、使用强密码、定期备份数据、加强网络安全意识培训等。

只有齐心合力,我们才能更好地保护我们的数字世界。

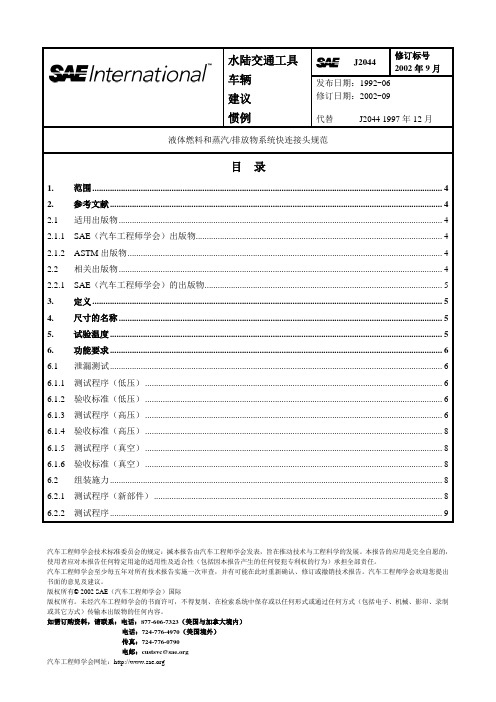

SAEJ2044 SEP 2002

汽车工程师学会技术标准委员会的规定:搣本报告由汽车工程师学会发表,旨在推动技术与工程科学的发展。

本报告的应用是完全自愿的,使用者应对本报告任何特定用途的适用性及适合性(包括因本报告产生的任何侵犯专利权的行为)承担全部责任。

汽车工程师学会至少每五年对所有技术报告实施一次审查,并有可能在此时重新确认、修订或撤销技术报告。

汽车工程师学会欢迎您提出书面的意见及建议。

版权所有© 2002 SAE (汽车工程师学会)国际版权所有。

未经汽车工程师学会的书面许可,不得复制、在检索系统中保存或以任何形式或通过任何方式(包括电子、机械、影印、录制或其它方式)传输本出版物的任何内容。

如需订购资料,请联系:电话:877-606-7323(美国与加拿大境内)电话:724-776-4970(美国境外)传真:724-776-0790电邮:custsvc@汽车工程师学会网址:水陆交通工具车辆 建议 惯例 J2044 修订标号 2002年9月 发布日期:1992-06 修订日期:2002-09 代替 J2044 1997年12月液体燃料和蒸汽/排放物系统快连接头规范目 录1.范围 ............................................................................................................................................................... 4 2.参考文献 ....................................................................................................................................................... 4 2.1 适用出版物 (4)2.1.1 SAE (汽车工程师学会)出版物 (4)2.1.2 ASTM 出版物 (4)2.2 相关出版物 (4)2.2.1 SAE (汽车工程师学会)的出版物 ............................................................................................................ 53.定义 ............................................................................................................................................................... 5 4.尺寸的名称 ................................................................................................................................................... 5 5.试验温度 ....................................................................................................................................................... 5 6.功能要求 ....................................................................................................................................................... 6 6.1 泄漏测试 . (6)6.1.1 测试程序(低压) (6)6.1.2 验收标准(低压) (6)6.1.3 测试程序(高压) (6)6.1.4 验收标准(高压) (8)6.1.5 测试程序(真空) (8)6.1.6 验收标准(真空) (8)6.2 组装施力 (8)6.2.1 测试程序(新部件) (8)6.2.2 测试程序 (9)6.2.3 验收标准 (9)6.3 拉离的施力 (9)6.3.1 测试程序 (10)6.3.2 验收标准 (10)6.4 侧向载荷能力 (10)6.4.1 测试程序 (11)6.4.2 验收标准(侧向负载泄漏试验) (11)6.4.3 试验要求(侧向负载断裂试验) (11)6.4.4 验收标准 (11)6.5 防蒸发排放 (12)6.5.1 测试程序 (12)6.5.2 验收标准 (12)6.6 电阻 (12)6.6.1 测试程序 (12)6.6.2 验收标准 (13)7. 设计验证/验证测试 (13)7.1 腐蚀 (13)7.1.1 测试程序 (13)7.1.2 验收标准 (13)7.2 氯化锌耐受性 (13)7.2.1 测试程序 (13)7.2.2 验收标准 (13)7.3 外部化学和环境耐受性 (14)7.3.1 测试程序 (14)7.3.2 流体或介质 (14)7.3.3 验收标准 (14)7.4 燃料的兼容性 (14)7.4.1 测试程序 (14)7.4.2 测试燃料 (15)7.4.3 试验要求 (15)7.4.4 验收标准 (15)7.5 寿命周期 (15)7.5.1 测试程序 (15)7.5.2 振动频率 (15)7.5.3 加速度 (15)7.5.4 振动的持续时间 (16)7.5.5 流体压力 (16)7.5.6 流体流量(只对液体燃料的快速连接接头) (16)7.5.7 试验持续时间 (16)7.5.8 试验周期 (16)7.5.9 验收标准 (17)7.6 流量限制 (19)7.6.1 测试程序 (19)7.6.2 验收标准 (19)7.7 高温爆裂 (19)7.7.1 测试程序 (19)7.7.2 验收标准 (19)8. 设计检查/验证和进程内测试矩阵 (19)9. 注 (20)9.1 边栏符号 (20)附录A 匹配管端模板举例 (21)1. 范围本SAE(汽车工程师学会)推荐惯例定义标准的插入式管端尺寸,以保证所有相同尺寸和标准管端连接器设计之间的互换性。

黑客不联网也能监视你的电脑

黑客不联网也能监视你的电脑作者:七君来源:《电脑报》2020年第25期通过电影多数人都有这样的印象,如果黑客要窃取一个人的信息,电脑至少要联网,通过网络才能入侵这个人的电脑。

但实际上,高级黑客根本不需要你的电脑联网,就能隔空盗取你的电脑信息了。

这实际上是一种已经有50年历史的老间谍技术了,它就是范·埃克窃听。

我们来看看21世纪初日本东京一家银行做的实验。

银行职员在普通的台式电脑上输入文字。

在30米开外放置天线,黑客的电脑上可同步窃取对方显示器上的内容。

甚至这种窃听手段对密码也有效。

虽然输入的密码没有在屏幕上显示,但也被黑客的电脑读取了。

这是怎么做到的呢?因為黑客还可以窃取流经键盘线的电讯号再转换为键入的字母。

范·埃克窃听技术是荷兰计算机学家维姆·范·埃克(Wim van Eck)于1985年在《Computers & Security》(《计算机与安全》)上发表的一篇论文中提出的,它指出利用电子设备都躲不掉的物理规律——任何电子设备工作时都会向外辐射电磁波,利用仪器接收这些电磁辐射,就可以反推出原始的内容。

其实,贝尔实验室早在二战期间就向政府报告了电传打字机的这种漏洞。

当时,贝尔实验室成功在24米外接收了电传打字机的电磁波,并以75%的正确率还原了电传打字机的文字(一种早期信息传输设备,像打字机和打印机的合体。

将打字机信号转换发送,接收后打印在纸带上)。

不过,范·埃克提出的窃听技术针对的不是古老的电传打字机,而是计算机显示器。

初期的验证实验一点也不复杂。

用普通的收音机就能接收和解码阴极射线管(CRT)显示器发出的无线电波。

范·埃克准备了一个程序可以在CRT显示器上显示出不同宽度的条纹画面,收音机调制到合适的频段就会播放出相应的音阶,于是他用规律变换的画面就演奏出了音乐。

原来,CRT显示器接收的信号属于高频电信号,而振荡的电流会产生无线电波段的电磁辐射,类似于向外发射无线电报。

作文素材棱镜门事件

棱镜门事件据美国中情局前职员爱德华·斯诺登爆料:“棱镜”窃听计划,始于2007年的小布什时期,美国情报机构一直在九家美国互联网公司中进行数据挖掘工作,从音频、视频、图片、邮件、文档以及连接信息中分析个人的联系方式与行动。

监控的类型有10类:信息电邮,即时消息,视频,照片,存储数据,语音聊天,文件传输,视频会议,登录时间,社交网络资料的细节,其中包括两个秘密监视项目,一是监视、监听民众电话的通话记录,二是监视民众的网络活动。

2013年7月1日晚,维基解密网站日前披露,美国“棱镜门”事件泄密者爱德华·斯诺登(Edward Snowden)在向厄瓜多尔和冰岛申请庇护后,又向19个国家寻求政治庇护。

国家包括奥地利、玻利维亚、巴西、中国、古巴、芬兰、法国、德国、印度、意大利、爱尔兰、荷兰、尼加拉瓜、挪威、波兰、俄罗斯、西班牙、瑞士、委内瑞拉。

“隐私国际”认为:“由于世界主要技术公司的总部都在美国,那些参与我们互联世界、使用谷歌或者SKYPE的人士的隐私都可能被棱镜项目所侵犯。

美国政府可能接触到世界的大部分数据。

”斯诺登称,他是出于对隐私权的担心才采取报料行为的。

他对英国卫报称:“我不想生活在一个做那些事情的社会里,我不想生活在一言一行都被记录的世界里。

”告密者系29岁的美国防务承包商雇员爱德华·斯诺登。

斯诺登究竟是叛徒,还是英雄?美国国内涌现出两种声音。

一些官员指责斯诺登泄密行为损害国家利益,甚至将其定义为叛国行为。

另一方面,有关此类项目严重侵犯个人隐私的看法也得到不少民众认同。

自9日至10日下午2时,白宫请愿网页上要求赦免斯诺登的签名已达到约两万个。

对斯诺登定性之争,归根结底是国家安全与个人隐私关系的争议。

据美国民调机构盖洛普公司12日公布的民调结果显示,受访民众中53%不支持联邦政府以反恐之名获取电话和网络记录,37%持支持态度,还有10%不持任何观点。

其中,30%的受访者认为,无论加上怎样的前提条件,这类监控项目都不正确。

“监听门”分析

对政府建议

• 采取措施:(1)选择性的监听电话,对于那 些不良记录较多的人采取长期监听策略,而 那些从来没有不良记录的人成为恐怖分子的 概率较小,可以选择性的监听(2)电话过滤 ,可以通过设定一些词汇,某人打电话运用 这些词汇比较多的就采取监听策略

2023/12/31

电话监听

2023/12/31

• 从伦理方面来看 美国政府通过监听电话来打 击恐怖分子是不道德的 ,因为它违背了诚实 、公平、公正的原则,同时他没有获得公民 同意而私自监听电话,侵犯了公众的隐私, 虽然并没有造成公民信息的泄露,,虽然这 一行为是为了美国安全考虑,但还是违背了 道德的一些准则。

2023/12/31

2

披露

2005年,经《纽约时报》披露而成为轰动新闻,被称为“窃 听门事件”。 2006年6月12日,著名美国民权组织“美国公 民自由联盟”,代表它的一些客户,还因此把美国国家安全 局告上了联邦法庭。各界争端不断。

2023/12/31

911之后政府采取的措施 及窃听事件的结果

措施:

1、2001年911恐怖袭击事件后,美国国会 通过 了《爱国者法案》。扩大了政府执法人员监听 的权 力范围,使得他们更容易跟踪被监视的对象。

2023/12/31

矛盾!

• 对于白宫和参议员达成协议要国安局窃听这 件事可以从两个方面来看,(1)对于国家而 言,这样做的目的是保证了国家的安全,在 发现不利于国家安全的事情发生前做好相应 的准备,将危险降到最小(2)从个人来看, 国安局窃听公众的电话是侵犯了公民的隐私 权,因为并不是每个人都会成为恐怖分子, 所以很多人的隐私就被窃听了。

2023/12/31

对个人的建议:防止电话被监听

海外安防优秀实践

海外安防优秀实践随着全球化进程的加快,海外安防问题日益突出。

为了保障国家和人民的安全,各国纷纷采取各种措施,开展安防工作。

下面将介绍一些海外安防的优秀实践。

加强边境安防是海外安防的重要一环。

一些国家通过修建高墙、设置警戒线等方式,加强边境地区的安全防护。

例如,美国在与墨西哥接壤的边境地区修建了一座长达数千公里的隔离墙,有效阻止了非法移民和毒品的流入。

澳大利亚也在与印度洋接壤的地区加强了边境安防,采用了现代化的边防技术,加强了边境的监控和巡逻。

利用科技手段也是海外安防的重要手段之一。

各国在安防领域加大了科技创新的力度,利用先进的技术手段提升安防能力。

例如,英国在伦敦市区的公共场所广泛使用了高清监控摄像头,构建了一个全天候实时监控系统,有效提高了犯罪侦查和预防的效果。

澳大利亚在交通安全领域引入了智能交通监控系统,通过车牌识别等技术手段,实时监测交通违法行为,提升了交通管理的效率。

加强国际合作也是海外安防的重要举措。

各国通过加强国际合作,共同应对安全威胁,共同维护世界和平与安全。

例如,联合国通过制定国际安全法规和共同行动计划,推动各国在反恐、打击跨国犯罪等方面进行合作。

国际安全组织如国际刑警组织、国际恐怖主义打击组织等也发挥着重要作用,通过信息交流和合作行动,加强了国际安防的能力。

注重民众参与也是海外安防的重要策略。

海外一些国家通过鼓励和引导民众参与安防工作,形成了全民参与的安防格局。

例如,美国的邻里警务、英国的社区巡逻等都是一种有效的安防模式。

这些模式通过培训和引导民众,提高了他们的安全意识和安防能力,形成了安防合力。

注重信息共享也是海外安防的重要举措之一。

各国通过搭建信息共享平台,实现了安全情报的共享和交流。

例如,欧洲国家通过建立欧洲安全情报系统,实现了各国之间的情报共享,提高了对恐怖主义和跨国犯罪的打击力度。

同时,各国也通过国际间的情报合作,共同监测和预警安全威胁,提前做好防范准备。

海外安防优秀实践涵盖了加强边境安防、利用科技手段、加强国际合作、注重民众参与和信息共享等多个方面。

海外观察·奇闻趣事·国际杂谈·健康之路·自然知识

广闻博览WenHua 文化责任编辑/崔雅丽Bethell 女士说这只长三英寸金鱼在历经50分钟的手术之后已经完全康复了,并说如果它不接受治疗的话就会死去。

这也是Bethell 女士第一次给金鱼做手术。

这只金鱼的问题在于无法排便,因此它体内的便便对它来说就成为了毒药,不接受治疗就会死去。

这只金鱼没什么特别,不过金鱼的主人就是喜欢这一只。

一般而言金鱼能活十年,这只便秘的金鱼送来就诊时已经活了两年零十个月。

Bethell 女士并不是第一次做这种奇怪的手术。

她之前给一条猪鼻蛇摘除过一个重达12克的皮肤瘤。

她还在一只豚鼠那5毫米宽的输尿管中拿出过一块石头并给一只臭鼬做过阉割手术。

这并非第一只经历外科手术而活命的金鱼。

之前有一条被人养了十年的金鱼患上了肿瘤,它的主人也送它去医院做了手术。

(来源:中国新闻网)为给金鱼看病,英国男子花费300英镑电梯被小信封顶坏了。

说来你可能不信,但这样的事情就发生在希腊首都雅典最大的一所公立医院里。

据英国《卫报》近日报道,该医院的一部电梯突然坏了。

维修人员发现电梯轿厢底部有些变形,向上凸起。

于是他们就到轿厢下面一探究竟,结果眼前的一幕让他们倒吸一口冷气:小信封堆积成山,已经没过膝盖。

电梯轿厢不断受到信封堆的撞击,久而久之导致轿厢变形,最后引发机械故障。

在希腊,小信封原本是一种普通的信封,只是个头小一些,后来由于人们在行贿时大都用这种信封来装贿金,这种小信封的功能就逐渐蜕变为红包。

有调查显示,希腊几乎每个家庭都有过送“小信封”的经历。

到政府部门办事,给官员塞个“小信封”已经司空见惯;为了及时看病,给医生送个“小信封”更是家常便饭。

这所医院的医生都把收到的“小信封”扔到了电梯轿厢下面,以为“石沉大海”,无人知晓,谁想到因为数量惊人,竟把电梯顶坏而“大白于天下”。

前不久,希腊一名心脏病患者死于雅典一家公立医院。

当地调查部门称,这名患者经济条件比较差,给一名外科大夫送了一个“小信封”,但大夫嫌少,向他索要500欧元,否则不给做手术。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

英国何成“监控门”漏网之鱼

近来,美国“监控门”持续发酵,包括德国总理默克尔在内的多个国家领导人均受到美国安全部门秘密监控。

但让人意外的是,在法、德、意等诸多欧洲大陆国家都被美国情报监控机构“一网打尽”的情况下,英国却成了“漏网之鱼”。

这是为什么?

原来,有一个不为人知的“五只眼”情报联盟,在暗地里在发挥作用。

这“五只眼”,指的是美国、英国、加拿大、澳大利亚和新西兰这五国,他们之间秘密建立了一个情报共享联盟,在全世界制造谍影重重。

“五只眼”的历史说来话长。

熟悉国际史者对1946年3月5日英国前首相丘吉尔的“铁幕”演说都不陌生,但对发生在同一天的英美情报共享协议的签订,所知者寥寥。

而这只有区区7页纸的秘密协议,恰恰决定了战后60多年来国际情报合作的基本格局。

当时,代表英方的伦敦信号情报委员会上校帕特里克·约翰逊和代表美方的美国州-陆军-海军通信情报委员会中将霍伊特·范登堡(后来曾任中情局第二任局长)签署了这个名为“优库萨”(UKUSA)的秘密协议。

该密约保密度非常高,完全版本直到2010年6月25日才由英国国家档案馆公布于众。

后来,“优库萨”协议扩大至加拿大、澳大利亚和新西兰,外界称其为“五只眼”情报联盟。

在全世界很多前沿地区,五国情报部门并肩作战并同意迅速共享信息,但五国之间承诺互不刺探情报。

在“五只眼”联盟中,各国负责搜集情报的部门分别是美国国家安全局、英国政府通信总部、加拿大通信安全局、澳大利亚防务信号局以及新西兰政府通信安全局。

其中,英美两国的情报机构最为知名,发挥的作用也最大。

到美国旅行,若是你驱车进入马里兰州安妮阿伦德尔县的米德堡,只要汽车上的全球定位系统开始失灵,那就一定离美国情报中枢——美国国家安全局总部不远了。

“优库萨”协议在透露了情报传递的一些范例的同时,也弥合了冷战时期两国的隔阂,为两国的特殊关系打下坚实基础。

英国军情五处官方历史学家克里斯托弗·安德鲁认为:“英国和美国相互共享情报、刺探机密的能力,是世界历史上其他任何两个独立国家无法比拟的”。

时光荏苒,但对美国来说,英国仍然是有用和可靠的盟友——华盛顿需要“拉帮结派”之时,伦敦总是第一个可以依靠的对象。

比如,当欧洲人正因为“监控门”嚷嚷要给美国一点颜色看看时,英国首相卡梅伦日前就在欧盟峰会上“和稀泥”,扮演分化欧洲的角色。

当然,英美同盟本身始终是不相称的——英国寻求与美国的“特殊关系”,是为了扩大自己日渐减弱的影响力,美国只是偶尔寻求英国的支持,以遮掩可能会被视为不可接受的美国单边行动。

但总的来说,在美国人看来,德国虽是欧洲最重要的大国,但英国却是它最信任的国家。

这不免让世人怀疑:在“监控门”中,英国到底是“漏网之鱼”还是美国的“帮凶”?。