第2章 信息安全数学基础new(数论)

信息安全数学基础课件

信息安全数学基础

经典的古典密码算法主要有:

代替密码:将明文字符用另外的字符代替,典型的

引

有恺撒密码、仿射密码、维吉尼亚密码等;

换位密码:明文的字母保持相同,但顺序打乱。

言

经典的现代密码算法有很多种,最通用的有:

DES:数据加密标准,对称密码算法,用于加密; AES: 高级加密标准,对称密码算法,用于加密;

言

Kerchoffs原则

1883年Kerchoffs第一次明确提出了编码的原则: 保密性完全依赖于密钥,算法应该公开。

这一原则已得到普遍承认,成为判定密码强度的 衡量标准,实际上也成为古典密码和现代密码的 分界线。

信息安全数学基础

基于密钥的算法,按照密钥的特点分类:

对称密码算法:又称秘密密钥算法或单密钥算

Eve

窃听 篡改 伪造

密码学是一门古老而深奥的学科,包括密码编码 学和密码分析学; 通信双方按照某种约定将消息的原形隐藏。 密码系统:明文,密文,加解密算法,密钥。

信息安全数学基础

密码学的起源与发展

三个阶段:

引

1949年之前:密码学是一门艺术; 1949~1975年:密码学成为科学;

1976年以后:密码学的新方向--公钥密码学。

如何鉴别通信对象的身份?

引

公共网络

Alice

Bob

言

Eve

假冒

身份鉴别:就是确认实体是它所声明的,身份鉴别服务 提供关于某个实体身份的保证,以对抗假冒攻击。

解决方法:密码技术

信息安全数学基础

本课程的相关知识点

简单的密码学基础:

引

密码技术是信息安全的核心技术; 需要掌握一些密码学基础知识。

相关的数学知识:

信息安全数学基础 绪论

( 1859, 1573,11) (143,11) 11.

定义4 整数a1, a2, , ak (ai ≠0)的公共倍数称为 a1, a2, , ak的公倍数。a1, a2, , ak 的正公倍数中

最小的一个叫做a1, a2, , ak的最小公倍数,记为

[a1, a2, , ak]. 定理3 下面的等式成立: (ⅰ) [a, 1] = |a|,[a, a] = |a|; (ⅱ ) [a , b ] = [ b , a ];

则称d是 a1 , a2 ,, an 的最大公因数。

定理1〔有关最大公因数的结论〕

(1) (a1 , a2 , , an ) ( a1 , a2 , , an ); (2) b a (a , b) b ; (0, b ) b ;

(3) a bq r , q 0 (a , b) (b, r ).

定理2

设 (a1 , a2 ) d 2 ,(d 2 , a3 ) d 3 ,,(dn 2 , an1 ) dn1 , 设 (a1 , a2 ,, an ) d .

(d n1 , an ) d n , 则 (a1 , a2 ,, an ) d n .

证明

一方面,d a1 , d a2 d d 2 d d n ;

证:由[a1 , a2 ] m2 ,[m2 , a3 ] m3 ,,[mn1 , an ] mn

知mn是a1 , a2 ,, an的一个公倍数.

对a1 , a2 ,, an的任一公倍数m,

由a1 m , a2 m ,且[a1 , a2 ] m2 m2 m ,m3 m , ,mn m . [a1 , a2 ,, an ] mn .

[a1, a2, , ak]. 定义5 设d是正整数且满足以下两个条件:

信息安全数学基础教学大纲

《信息安全数学基础》课程教学大纲课程编码:ZJ28603课程类别:专业基础课学分: 4 学时:64学期: 3 归属单位:信息与网络工程学院先修课程:高等数学、C语言程序设计、线性代数适用专业:信息安全、网络工程(中韩合作)一、课程简介《信息安全数学基础》(Mathematical foundation of information security)是信息安全、网络工程(中韩合作)专业的专业理论课程。

本课程主要讲授信息安全所涉及的数论、代数和椭圆曲线论等基本数学理论和方法,对欧几里得除法、同余、欧拉定理、中国剩余定理、二次同余、原根、有限群、有限域等知识及其在信息安全实践中的应用进行详细的讲述。

通过课程的学习,使学生具备较好的逻辑推理能力,具备利用数学理论知识解决信息安全实际问题的能力,树立信息安全危机意识和防范意识,树立探索未知、追求真理、勇攀科学高峰的责任感和使命感,树立为国家信息安全事业发展做贡献的远大理想。

二、课程目标本课程教学应按照大纲要求,注重培养学生知识的学习和应用能力,使学生在学习过程中,在掌握信息安全领域所必需的数学基础知识的同时,提升学生的理论水平、业务素质、数学知识的应用能力,支撑人才培养方案中“课程设置与人才培养目标达成矩阵”相应指标点的达成。

课程目标对学生价值、知识、能力、素质要求如下:课程目标1:激发学生爱国主义情怀和专业知识钻研精神,使其树立正确的价值观。

课程目标2:培养学生树立信息安全危机意识和防范意识。

课程目标3:激发学生树立为国家信息安全事业发展做贡献的远大理想。

课程目标4:使学生掌握整除的相关概念和欧几里德算法的原理与应用。

课程目标5:使学生掌握同余式的求解方法及其在密码学中的经典应用。

课程目标6:使学生掌握群环域等代数结构的特点及其在密码学中的经典应用。

课程目标7:使学生掌握信息安全数学基础中的专业韩语知识。

三、教学内容与课程目标的关系四、课程教学方法1、理论课堂(1)采用案例式教学,讲述我国科技工作者将自主科研创新和国家重大需求相结合,经过不懈努力取得辉煌成果的真实事件,激发学生爱国主义情怀和专业知识探究热情,使学生树立正确的价值观。

第2章 信息安全数学基础new(数论)

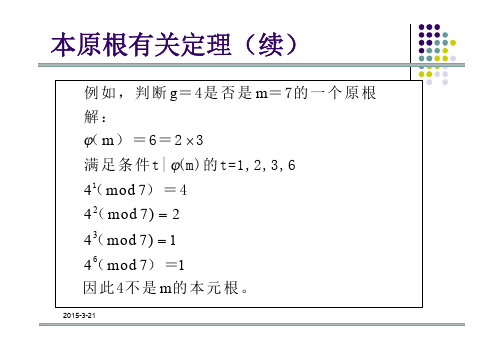

2015-3-21本原根有关定理(续)23g m m 4mod 74mod 7)24mod 7)14mod 71m ϕϕ×==16例如,判断=4是否是=7的一个原根解:()=6=23满足条件t|(m)的t=1,2,3,6()=4((()=因此4不是的本元根。

2015-3-21本原根有关定理(续)定理(原根的计算):12()2...11(mod )(1,2,...,)i sm q m m q q q g m g m gm i s ϕϕ>≠=设,()的所有不同的素因子是,,,,(,)=,则是的一个原根的充要条件是:3121220812412525))20,812mod4140112mod411811241g m m q q m m q q m ϕϕϕ×====≠≠例如,证明=是=的原根。

证明:()=,((()=()=由定理是=的一个原根。

2015-3-21本原根有关定理(续)12g m 6232,33;2mod7mod763m 7m q q m m ϕϕϕ×====≠≠1223例如,判断=3是否是=7的原根。

解:()==所以()()q q 3()=213()=1因此是=的原根。

2015-3-21本原根有关定理(续)12g m m 2,33;2mod7mod7m=7q q m m ϕϕϕ×====≠1223例如,判断=4是否是=7的一个原根解:()=6=23所以()()q q 4()=214()=1因此4不是的本元根。

2015-3-21定理(原根的计算):1 ,1,2,...,p a p d d p dλλ<=设对模数奇素数的次数是(-),则:a 都不是的原根。

12...1,12...d a d p d d d p a d p d λλλλλλ≤<−证明:因为(=,,,)对模数的次数为,而(,)所以(=,,,)都不是的原根。

(,)2015-3-21一个计算原根的算法:2112 (122111)2,2,...,2(3)1111d p p pp a a p d d p p d p p ϕ<<><><>()列出数,,,-()取=,计算对的次数,如果=-,2就是的原根,算法结束;如果-,在步骤中列出的数中除去以下各数:在步骤()列出的数中再取一个,重复步骤(),直到步骤()缩列出的数仅剩下(-)个。

信息安全数学基础

信息安全数学基础一、说明(一)课程性质本课程是继《高等数学》、《线性代数》课之后,为信息与计算科学专业计算方向开设的一门数学基础理论课程。

本课程主要介绍用算术的方法研究整数性质以及近世代数中群与群结构、环论和有限域等内容。

(二)教学目的通过本课程的学习,使学生能熟练掌握用算术的方法研究整数性质以及近世代数中群与群结构、环论和有限域等内容,并且能够掌握如何应用信息安全数学基础中的理论和方法来分析研究信息安全中的实际问题,从而为学习密码学、网络安全、信息安全等打下坚实的基础。

(二)教学内容正确理解并掌握整数的整除概念及性质,带余除法,欧几里得除法,同余及基本性质,欧拉函数和欧拉定理。

一次同余式和二次同余式的解法,平方剩余与平方非剩余,指数及基本性质。

了解群环域等基本概念。

要求基本会用数论知识解决某些代数编码问题。

要求基本会用所学知识解决某些代数编码以及密码学问题。

(三)教学时数54学时(四)教学方式课堂讲授为主。

二、本文第一章整数的可除性教学要点:1. 整除的概念及欧几里得除法2. 算术基本定理教学内容:§1 整除概念和带余除法§2 最大公因式与欧几里得除法§3 整除的性质及最小公倍数§4 素数和算术基本定理§5 素数定理教学时数 6 学时考核要求:1.熟练掌握整除概念及性质,掌握带余除法。

2.理解欧几里得除法,会求最大公因数和最小公倍数。

3.理解素数概念和算术基本定理。

第二章同余教学要点:1.同余及基本性质,2.剩余类及完全剩余系的概念和性质3.欧拉函数和欧拉定理教学内容:§1 同余概念及其基本性质§2 剩余类及完全剩余系§3 简化剩余系与欧拉函数§4 欧拉定理与费尔马定理§5 模重复平方计算法教学时数 6 学时考核要求:1.理解同余概念,掌握其基本性质2.理解剩余类及完全剩余系,了解简化剩余系,熟悉欧拉函数3.掌握欧拉定理和费尔马定理4.掌握模重复平方计算法第三章同余式教学要点:一次同余式和二次同余式的解法,中国剩余定理教学内容:§1 基本概念及一次同余式§2 中国剩余定理§3 高次同余式的解数及解法§4 素数模的同余式教学时数 6 学时考核要求:1. 理解同余式概念,会熟练求解一次同余式2. 理解中国剩余定理第四章二次同余式与平方剩余教学要点:1.平方剩余与平方非剩余,2.勒让德符号和雅可比符号3.合数模教学内容:§1 一般二次同余式§2 模为奇素数的平方剩余与平方非剩余§3 勒让德符号§4 二次互反律§5 雅可比符号§6 模p平方根§7 合数模§8 素数的平方表示教学时数 8学时考核要求:1.熟悉高次同余式的解法2.理解素数模的同余式和一般二次同余式3.理解模为奇素数的平方剩余与平方非剩余4.掌握勒让德符号和雅可比符号5.掌握二次互反律6.理解合数模的二次同余式及其解法第五章原根与指标教学要点:1.指数及其基本性质2.原根存在的条件以及原根求解教学内容:§1 指数及其基本性质§2 原根存在的条件§3 指标及n次剩余教学时数 6 学时考核要求:1.掌握指数及基本性质2.理解原根存在的条件,理解指标和n次剩余概念第六章群教学要点:1.陪集、正规子群和商群的概念2.同态、同构的概念教学内容:§1 群的基本概念§2 循环群§3 陪集和Lagrange定理§4 正规子群和商群教学时数 8学时考核要求:1.掌握群理论与同余理论之间的关系2.熟练群、循环群、同态、同构的概念第七章环和域教学要点:1.环和域的基本概念以及与同态、同构的概念2.理想、商环和多项式环教学内容:§1 环和域的基本概念§2 理想和商环§3 多项式环教学时数 6 学时考核要求:掌握环和域的基本概念以及与同态、同构的概念,理想、商环和多项式环的概念第八章有限域教学要点:1.有限域的概念2.有限域上的多项式教学内容:§1 域的有限扩张§2 有限域的性质§3 有限域的表示§4 有限域上的多项式教学时数 6 学时考核要求:1.掌握有限域的基本概念及定理2.掌握域的扩张的概念3.掌握有限域上多项式的性质三、参考书[1] 信息安全数学基础。

第2章 信息安全数学基础new(数论)

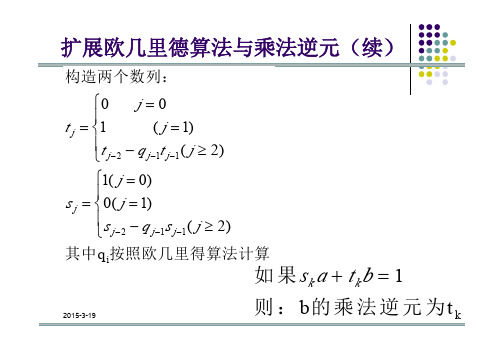

2015-3-19

2015-3-19

则 : b的 乘 法 逆 元 为t k

扩展欧几里德算法与乘法逆元(续)

例:求 28 mod 75的乘法逆元(a=75,b=28)

i

ri

qi

si

2

0

1

2

9

1

1

-2

3

1

2

-1

3

4

0

9

3

-8

2015-3-19

∵3× 75+(-8)× 28=1 ∴28-1=-8(mod 75)=67

19*11=1 mod 26

所以:11的逆元为19。

2015-3-19

扩展欧几里德算法

2015-3-19

第2章 信息安全数学基础 2.3 中国剩余定理

2015-3-19

中国剩余定理

《孙子算经》中记载着一道世界闻名的“孙子问题”: “今有无不知其数,三三数之剩二,五五数之剩三, 七七数之剩二,问物几何?”

2015-3-19

中国剩余定理(续)

中国剩余定理(孙子: Sun Ze, 公元前450年,孙子定理): 设自然数 m1,m2,…mr两两互素,并记 M=m1m2…mr,则

同余方程组 : x ≡ b1(mod m1) x ≡ b2(mod m2) ....... x ≡ br(mod mr)

有唯一解:

若an 0 (mod m),则称为 n 次同余方程。

定义(同余方程的解)设x0是整数,当x = x0时式 f(x) = anxn + ⋯ + a1x + a0成立, 则称x0是同余方程的解 。

第2章 信息安全数学基础(数论)计算机系统与网络安全技术课件

素数定义及素数个数定理

1.定义:

一个大于1的整数p,只能被1或者是它本身整除,而不能 被其他整数整除,则称整数为素数(prime number),否 则就叫做合数(composite)。 eg 素数(2,3,5,7,11,13等)

合数(4,6,8,9,12等)

2020/10/3

素数补充定理

Euclid算法实例:求 gcd(132, 108).

132110824, 10842412, 24212,

gcd(1,1302)8 gcd(1,0284) gcd(42,12) 12.

2020/10/3

最大公约数的欧几里得算法(续)

欧几里得算法(例1)

求:gcd(1180,482)

1 1 8 0= 2 4 8 2+ 2 1 6 4 8 2= 2 2 1 6+ 5 0 2 1 6= 4 5 0+ 1 6 5 0= 3 1 6+ 2 1 6= 8 2+ 0

≈3.9 * 1097.

2020/10/3

整数的唯一分解定理

1.整数的唯一分解理定理(算术基本定理):

设n∈Z, 有分解式, n = ±p1e1p2e2...pmem,其中p1, p2,…, pm∈Z+是互不相同的素数, e1,e2,…,em∈Z+, 并且数对(p1, e1), (p2, e2),…,(pm, em)由n唯一确定(即 如果不考虑顺序,n的分解是唯一的).

b r1q2 r2, 0 r2 r1,

gcd(r1,r2 )

r1 r2q3 r3, 0 r3 r2,

gcd(r2,r3)

..........

rn2 rn1qn rn, 0 rn rn1,

rn1 rnqn1,

信息安全数学基础复习笔记

信息安全数学基础复习笔记

12.3复习笔记

第⼀章、整数的可除性

1.1 整数的概念、欧⼏⾥得除法

1.2 最⼤公因数与⼴义欧⼏⾥得除法

1.3 整除的进⼀步性质及最⼩公倍数

1.4 整数分解

1.5 素数的算术基本定理

第⼆章、同余

2.1 同余的概念及基本性质

2.2 剩余类及完全剩余系

2.3 简化剩余系与欧拉函数

2.4 欧拉定理、费马⼩定理、Wilson定理

2.5 模重复平⽅算法

12.5复习笔记

第三章、同余式

3.1 基本概念及⼀次同余式

3.2 中国剩余定理

3.3 ⾼次同余式的解法及解数

3.4 素数模的同余式

第四章、⼆次同余式与平⽅剩余4.1 ⼀般⼆次同余式

4.2 模为奇素数的平⽅剩余与平⽅剩余4.3 勒让得符号

4.4 ⼆次互反律

4.5 雅可⽐符号

第五章、原根与指标

5.1 指数及基本性质

5.2 原根

5.3 指标及n次同余式。

2023大学_信息安全数学基础(李继国著)课后习题答案下载

2023信息安全数学基础(李继国著)课后习题答案

下载

2023信息安全数学基础(李继国著)课后习题答案下载

《信息安全数学基础》系统地介绍了信息安全理论与技术所涉及的数论、代数、椭圆曲线等数学理论基础。

全书共分为6章:第1章是预备知识,介绍了书中后面几章所涉及的基础知识;第2章和第3章是数论基础,包括整数的因子分解、同余式、原根、二次剩余、数论的应用等内容。

第4章是代数系统,包括群、环、域的概念,一元多项式环和有限域理论初步等内容;第5章是椭圆曲线,包括椭圆曲线的预备知识、椭圆曲线、椭圆曲线上的离散对数等内容;第6章是线性反馈移位寄存器,包括反馈移位寄存器、分圆多项式和本原多项式、m序列等内容。

书中每章末都配有适量习题,以供学生学习和复习巩固书中所学内容。

信息安全数学基础(李继国著):内容提要

第1章预备知识

第2章数论基础(一)

第3章数论基础(二)

第4章代数系统基础

第5章椭圆曲线

第6章线性反馈移位寄存器(LFSR)

参考文献

……

信息安全数学基础(李继国著):图书目录

点击此处下载信息安全数学基础(李继国著)课后习题答案。

信息安全数学基础_(陈恭亮_著)_清华大学出版

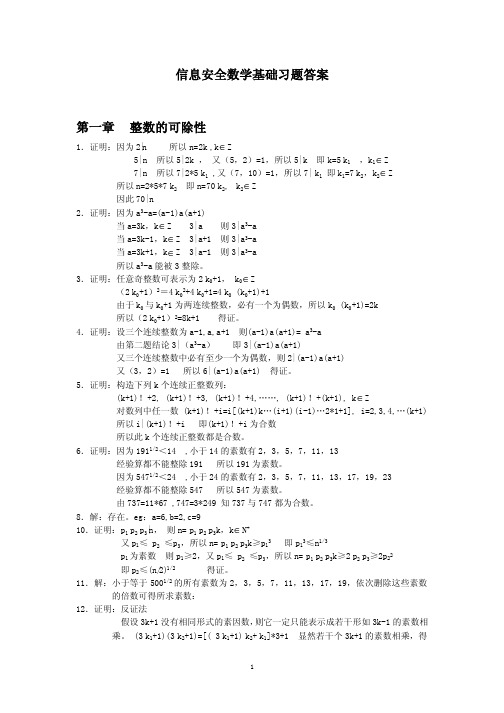

信息安全数学基础习题答案第一章整数的可除性∈1.证明:因为2|n所以n=2k,k Z∈5|n所以5|2k,又(5,2)=1,所以5|k即k=5k1,k1Z∈7|n所以7|2*5k1,又(7,10)=1,所以7|k1即k1=7k2,k2Z∈所以n=2*5*7k2即n=70k2,k2Z因此70|n2.证明:因为a3-a=(a-1)a(a+1)∈当a=3k,k Z3|a则3|a3-a∈当a=3k-1,k Z3|a+1则3|a3-a∈当a=3k+1,k Z3|a-1则3|a3-a所以a3-a能被3整除。

∈3.证明:任意奇整数可表示为2k0+1,k0Z(2k0+1)2=4k02+4k0+1=4k0(k0+1)+1由于k0与k0+1为两连续整数,必有一个为偶数,所以k0(k0+1)=2k所以(2k0+1)2=8k+1得证。

4.证明:设三个连续整数为a-1,a,a+1则(a-1)a(a+1)=a3-a由第二题结论3|(a3-a)即3|(a-1)a(a+1)又三个连续整数中必有至少一个为偶数,则2|(a-1)a(a+1)又(3,2)=1所以6|(a-1)a(a+1)得证。

5.证明:构造下列k个连续正整数列:∈(k+1)!+2,(k+1)!+3,(k+1)!+4,……,(k+1)!+(k+1),k Z对数列中任一数(k+1)!+i=i[(k+1)k…(i+1)(i-1)…2*1+1],i=2,3,4,…(k+1)所以i|(k+1)!+i即(k+1)!+i为合数所以此k个连续正整数都是合数。

6.证明:因为1911/2<14,小于14的素数有2,3,5,7,11,13经验算都不能整除191所以191为素数。

因为5471/2<24,小于24的素数有2,3,5,7,11,13,17,19,23经验算都不能整除547所以547为素数。

由737=11*67,747=3*249知737与747都为合数。

8.解:存在。

eg:a=6,b=2,c=9∈10.证明:p1p2p3|n,则n=p1p2p3k,k N+又p1≤p2≤p3,所以n=p1p2p3k≥p13即p13≤n1/3p1为素数则p1≥2,又p1≤p2≤p3,所以n=p1p2p3k≥2p2p3≥2p22即p2≤(n/2)1/2得证。

信息安全数学基础第2章 同余-精选文档-PPT文档资料

《信息安全数学基础》 第2章

简化剩余系-例题

•

5×1=5

3×1=3

《信息安全数学基础》 第2章

简化剩余系-性质

•

《信息安全数学基础》 第2章

简化剩余系-例题

•

《信息安全数学基础》 第2章

简化剩余系-性质

•

《信息安全数学基础》 第2章

•

《信息安全数学基础》 第2章

简化剩余系-例题

•

《信息安全数学基础》 第2章

同余的性质

•

《信息安全数学基础》 第2章

2.2完全剩余系

•

《信息安全数学基础》 第2章

剩余类

•

《信息安全数学基础》 第2章

•

《信息安全数学基础》 第2章

剩余类

•

《信息安全数学基础》 第2章

剩余类

•

《信息安全数学基础》 第2章

完全剩余系

•

《信息安全数学基础》 第2章

完全剩余系

•

《信息安全数学基础》 第2章

第2章 同余

2.1同余的基本性质

•

《信息安全数学基础》 第2章

同余

•

《信息安全数学基础》 第2章

同余的性质

•

《信息安全数学基础》 第2章

同余的性质

•

《信息安全数学基础》 第2章

同余的性质

•

《信息安全数学基础》 第2章

•

《信息安全数学基础》 第2章

推论

•

《信息安全数学基础》 第2章

同余的性质

•

《信息安全数学基础》 第2章

•

《信息安全数学基础》 第2章

完全剩余系-举例

•

《信息安全数学基础》 第2章

信息安全数学基础

信息安全数学基础

韩琦

计算机科学与技术学院

9 / 66

近世代数

群

举例

例 (希尔密码) 在希尔密码(Hill Cipher)中加密变换为 (������1 ������2 · · · ������������ ) = (������1 ������2 · · · ������������ )������ ������������������ 26 这里密钥������ ∈ ������������������ (������26 ), ������������ , ������������ ∈ ������26 , ������26 = {0, 1, · · · , 25},������������ 为明 文,������������ 为密文,式1.1右边的行向量(������1 , ������2 , · · · , ������������ )与矩阵������ 乘是先进行 通常的实数行向量与实数矩阵乘再对所得行向量的每一分量取模26。 加密过程 字母������������ · · · ������分别对应0, 1, · · · , 25,加密前先将明文字母串变换为������26 上 的数字串,然后再按上述表达式每次������个数字的将明文数字串变换为密 文数字串,最后将密文数字串变换为密文字母串。

1

当生成元������是无限阶元素时,则������称为无限阶循环群。 如果������的阶为������,即������������ = 1,那么这 时������ =< ������ >=< 1, ������, ������2 , · · · , ������������−1 >,则������称为由������所生成的������阶循 环群,注意此时1, ������, ������2 , · · · , ������������−1 两两不同。

信息安全原理与技术ch02-数学基础

25

离散对数

• 模运算用于指数计算可以表示为ax mod n, 我们称为模指数运算

• 模指数运算的逆问题就是找出一个数的离 散对数,即求解x,使得

ax ≡b mod n

• 定义2.17(离散对数)对于一个整数b和素 数n的一个本原根a,可以找到唯一的指数x, 使得b ≡ ax mod n,其中0≤ x ≤n-1,指数x 称为b的以a为基数的模n的离散对数

• for i= k downto 0 do {

• xd;

•

d(d d) mod n;

•

if (d=1 & x 1 & x n-1) then return

TRUE;

•

if bi=1 then d(d a) mod n }

•

if d1 then return TRUE;

• else return FALSE.

……

rj-1 = rjqj+1 最后一个不为0的余数rj就是a和b的最大公因子

2019/8/29

Ch2-数学基础

4

例2.1 求gcd (1970,1066)

• 用欧几里德算法的计算过程如下: • 1970=1×1066+904 • 1066=1×904+162 • 904=5×162+94 • 162=1×94+68 • 94=1×68+26 • 68=2×26+16 • 26=1×16+10 • 16=1×10+6 • 10=1×6+4 • 6=1×4+2 • 4=2×2+0 • 因此gcd (1970,1066) = 2

信息安全原理与技术

郭亚军 宋建华 李莉 清华大学出版社

信息安全数学基础(第二章)

5

整数间的同余关系还有以下性质 :

定理2.1.4 设m是一个正整数,a1 , a2 , b1 , b2是整数. 若

a1 b1 (mod m), a2 b2 (mod m),

则 (i) a1 a2 b1 b2 (mod m) (ii) a1a2 b1b2 (mod m)

同余式可逐项相 加、减、乘

特别地,若a b (mod m), 则ak bk (mod m)

证 因a1 b1 (mod m), a2 b2 (mod m),由定理1

a1 b1 +k1m (mod m), a2 b2 k2m,

6

于是 a1 a2 b1 b2 (k1 k2 )m a1a2 b1b2 (k1b2 k2b1 k1k2m)m

的充要条件是存在整数k,使得a b km. 证 a b (mod m) m | a b

存在整数k使得a b km

a b km.

例2 因67 8 8 3, 所以67 3 (mod 8).

3

定理2.1.2 模m同余是等价关系,即

(1) 对任一整数a, a a (mod m); (自反性)

因k1 k2 , k1b2 k2b1 k1k2m都是整数, 所以由 定理1有

a1 a2 b1 b2 (mod m) a1a2 b1b2 (mod m)

例5 因 39 4 (mod 7),22 1 (mod 7),所以 39 22 4 1 (mod 7), 即61 5 (mod 7) 39 22 4 1 (mod 7), 即858 4 (mod 7)

信息安全数学基础第二章-信安第二章第3节

635 513 1 (mod 737)

13

定理5 设(m1 , m2 ) 1, m1 0, m2 0, 若x1 , x2 分别遍历m1 , m2的简化剩余系,则m2 x1 m1 x2遍历 模m1m2的简化剩余系.

1 1 1 (mod 7), 2 4 1 (mod 7), 3 5 1 (mod 7), 4 2 1 (mod 7), 5 3 1 (mod 7), 6 6 1 (mod 7)

例8 设m 737, a 635,由广义欧几里得除法, 可得整数s 224, t 193,使

((mm22

x1 x1

m1 m1

x2 x2

, m1 , m2

) )

1 1

((mm12

x1 x2

, ,

m1 m2

) )

1 1

因(m1 , m2 ) 1

( (

x1 x2

, ,

m1 m2

) )

1 1

16

四、欧拉函数的性质及计算方法 定理6 (欧拉函数的性质) 若(m, n) 1, 则

(mn) (m) (n).

的简化剩余系.所以( p) p 1.

4

几类特殊的简化剩余系 :

例5 设m是一个正整数,则

(1) m个整数0,1, 2,L , m 1中与m互素的整数全 体组成模m的一个简化剩余系,叫做模m的最小非负 简化剩余系.

(2) m个整数1, 2,L , m 1, m中与m互素的整数全 体组成模m的一个简化剩余系,叫做模m的最小正简 化剩余系.

证 由定理5知,当x, y分别遍历模m, n的简化剩 余系时,nx my遍历模mn的简化剩余系,即nx my 遍历(mn)个整数.

信息安全数学基础(概率论)PPT幻灯片

5

6

7

概率论基础(续)

定义(概率的经典定义)假设一个实验可以从样 本空间Ω中等概率产生一个样本。若随机事件A包 含了m个样本,则量m/n称为事件A在n次试验中 发生的概率,记作P [A],即:

P[A]=m/n

2020/10/3

8

概率论基础(续)

定义(概率的统计定义)相同条件下重复进行的n 次试验中, 事件A发生的频率稳定地在某一常数p 附近摆动, 且随n越大摆动幅度越小, 则称p为事件 A的概率, 记作P[A]。 即:

定义(分布函数)

设 是 上的随机变量,对 x

R,

称:

F (x) = P{ x}为 的分布函数。

2020/10/3

17

随机变量及其分布(续)

离散型随机变量的分布函数F(X)定义为 :

F(x)P {x}p{xi} i:xix

因此ξ的分布列也完全刻画了离散型随机变量取值的规律。这样,对于离 散型随机变量,只要知道它的一切可能取值和取这些值的概率,也就是说 知道了它的分布,也就掌握了这个离散型随机变量的统计规律。

2020/10/3

13

随机变量及其分布

一般地,如果为某个随机事件,则对于某次试验, 要么发生,要么不发生,因此试验结果总可以用 以下示性函数来表示:

1 A发生 1A 0 A不发生

这就说明,不管随机试验的结果是否具有数量的 性质,都可以建立一个样本空间和实数空间的对 应关系,从而使得随机试验与数值发生联系,以 便更好地研究随机试验的结果。

重言,重行,重貌,重好 (言重则有法,行重则有德, 貌重则有威,好重则有观 )

学者言行貌好皆须学其庄重

2020/10/3

2

第2章 信息安全数学基础(概率论) 概率论基础 随机变量及其分布 概率论中的几个定理 网络与信息安全中的概率论方法 总结

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

3.素数个数定理(1):素数的个数是无限的。

证明:反证法 pk 假设正整数个数是有限的,设为p1,p2,….., ..,p 令:p1p2…pk +1=N (N>1) …,k). 则N有一个素数p,且p≠pi(i=1,2, i=1,2,… 故p是上述k个素数外的另外一个素数。 因此与假设矛盾。 原因: (1)N(N>1)的除1外的最小正因数q是一个素数 …,k), 且q|N,因此q|(N (2)如果q=pi,(i=1,2, 1,2,… q|(Npk ),所以q|1,与q是素数矛盾。 p1p2,….. ..p

2015-3-18

最大公约数的欧几里得算法(续)

�

欧几里得算法(例1)

求:gcd(1180,482)

1180=2 × 482+216 482=2 × 216+50 216=4 × 50+16 50=3 ×16+2 16=8 × 2+0

gcd(1180,482)=2

2015-3-18

最大公约数的欧几里得算法(续)

2015-3-18

素数定义及素数个数定理

3.素数个数定理(2): , 设π(x)是小于x的素数个数,则 π(x) ≈ x / lnx lnx, ) →1 即x→∝时,比值π(x) /(x / lnx lnx) : 可以估算100位素数的个数: eg eg: π(10100) - π(1099) ≈ 10100/(ln10100) – 1099/(ln1099) ≈3.9 * 1097.

2. 求最大公约数的两种方法:

(1)因数分解: : eg eg: 1728 = 2632,4536 = 23347, gcd(1728, 4536) = 2332 = 72。2015-3-18来自最大公约数的欧几里得算法

(2) 欧几里得 (Euclid)算法

)。 设a, b∈N, a>b>0, 用以下方法可求出 gcd(a,b gcd(a,b)

: 504 = 23327, eg eg: 1125 = 3253

2015-3-18

最大公约数定义及求法

1.定义

两个整数a,b的最大公约数,就是能同时整除a ), 或,(a,b )。 和b的最大正整数,记为 gcd(a,b gcd(a,b) a,b) : eg eg: gcd(5,7) = 1, gcd(24,60) = 12,

规律:余数-除数-被除 数-忽略

2015-3-18

最大公约数的欧几里得算法(续)

�

欧几里得算法实现 算法 gcd(a, b) : r0 ← a; r1 ← b; m ← 1 while rm ≠ 0 do

rm−1 ⎢ qm ← ⎣ rm ⎥ ⎦ rm+1 ← rm−1 − qm rm

2015-3-18

�

欧几里得算法(例2):求gcd(12345,1111)

12345=1×1111+1234 1111=9 ×1234+5 1234=246 × 5+4 5=1× 4+1 4=4 ×1+0 gcd ( 12345, 1111)= 1

2015-3-18

最大公约数的欧几里得算法(续)

�

欧几里得算法抽象

a = q1b + r1 b = q2 r1 + r2 r1 = q3r2 + r3 r2 = q4 r3 + r4 ...... rk − 2 = qk rk −1 + rk rk −1 = qk +1rk gcd(a, b) = rk

2015-3-18

最大公约数的欧几里得算法(续)

Euclid算法实例:求 gcd(132, 108). gcd(132 ,108 ) = gcd(108 ,24 ) = gcd(2 4 ,12 ) = 12 .

132 = 1 × 108 + 24 , 108 = 4 × 24 + 12 , 24 = 2 × 12 ,

a = bq1 + r1 , 0 < r1 < b, gcd(a,b) = gcd(b,r1 ) b = r1q2 + r2 , 0 < r2 < r1 , = gcd(r1,r2 ) r1 = r2 q3 + r3 , 0 < r3 < r2 , = gcd(r2 ,r3 ) .......... rn− 2 = rn−1qn + rn , 0 < rn < rn−1 , = gcd(rn −1,rn ) rn−1 = rn qn +1 , = rn .

2015-3-18

整数的唯一分解定理

1.整数的唯一分解定理定理(算术基本定理) :

pmem,其中p1, 设n∈Z, 有分解式, n = ±p1e1p2e2... ...p …,em∈Z+, p2,…, pm∈Z+是互不相同的素数, e1,e2, e1,e2,… …,(pm, em )由n唯一确定(即 并且数对(p1, e1), (p2, e2), e2),… em) 如果不考虑顺序,n的分解是唯一的).

m ← m +1 return (q1 , q2 ,..., qm , rm ) comment : gcd( a, b) = rm