B-TreesDB

mysql b+tree 存储原理

mysql b+tree 存储原理MySQL使用B+树作为索引的存储原理。

B+树是一种常用于数据库索引的平衡树数据结构。

在B+树中,每个节点可以存储多个键值对,并且按照键的顺序排列。

B+树的特点包括每个节点都有一个指向子节点的指针、叶子节点之间有指针连接、非叶子节点中的键值只是用来在不同子树间进行搜索,而没有实际的数据等。

在MySQL中,B+树主要用于索引数据的存储和查找。

当创建一个索引时,MySQL会在硬盘上创建一个B+树的数据结构,该数据结构用来存储索引数据。

具体存储原理如下:1. MySQL会将索引数据分成不同的页,每页的大小一般为16KB。

每个数据页都包含一个页头和数据行。

2. 页头包含一些元数据,如页类型、页号、空闲空间等信息。

3. 数据行按照B+树的结构存储。

根节点位于索引的顶层,根节点下面是一层或多层非叶子节点,最底层是叶子节点。

叶子节点存储了实际的索引数据和对应的物理行指针。

4. 非叶子节点中的键值只是用来在不同子树间进行搜索,而不包含实际的数据。

5. 每个节点都有一个指向下一层子节点的指针,这样可以通过节点之间的指针进行快速的查找。

6. 叶子节点之间使用双向链表连接,这样可以进行快速的范围查询。

当执行查询操作时,MySQL可以通过B+树的存储结构进行快速的索引查找。

根据查询条件,在B+树的节点中进行查找,并根据节点的指针找到下一层节点进行进一步的查找,直到找到满足查询条件的叶子节点。

总之,MySQL使用B+树作为索引的存储原理,利用B+树的平衡性和高效性能,可以快速地进行索引数据的存储和查找。

数据结构之B树和B树B树和B树的特性应用场景和性能优势

数据结构之B树和B树B树和B树的特性应用场景和性能优势B树和B+树:特性、应用场景和性能优势在计算机科学中,数据结构是指组织和存储数据的方式,而B树(B-Tree)和B+树(B+ Tree)是常用的数据结构之一。

本文将重点介绍B树和B+树的特性、应用场景和性能优势。

一、B树和B+树的特性1. B树特性B树是一种多叉树,它的每个节点可以拥有多个子节点。

B树的特点如下:- 根节点至少有两个子节点,除非它是叶子节点。

- 所有叶子节点在同一层级上,也就是说,B树是平衡的。

- 节点中的键值按照升序排列。

- 节点的子节点数可以超过2。

2. B+树特性B+树是B树的一种变体,相比B树,B+树的特点更适合数据库索引的实现。

B+树的特点如下:- 非叶子节点只存储键值信息,数据只存储在叶子节点。

- 所有叶子节点通过链表连接在一起,方便范围查询。

- 叶子节点之间通过指针相互连接,提高查找效率。

二、B树和B+树的应用场景1. B树应用场景- 文件系统:B树可用于文件系统的索引结构,方便文件的快速定位和存取。

- 数据库:B树可以作为数据库索引的存储结构,加快数据库查询的速度。

- 图书馆管理系统:B树可用于图书馆系统中书籍索引的实现,便于查找和管理。

2. B+树应用场景- 数据库:B+树是关系型数据库中常用的索引结构,能够提高查找效率和范围查询的性能。

- 文件系统:B+树可以作为文件系统的块索引结构,方便大规模文件的管理与存取。

- 排序算法:B+树可以用于外部排序的算法实现,提高排序的效率。

三、B树和B+树的性能优势1. B树的性能优势- 查询性能好:B树的节点可以存储多个键值,使得在查找过程中减少IO操作,提高查询效率。

- 范围查询性能优越:B树是平衡的,叶子节点之间通过指针相互连接,可方便实现范围查询。

2. B+树的性能优势- 更高的存储密度:B+树的非叶子节点只存储键值信息,不存储数据,因此可以存储更多的键值,提高存储密度。

b+树查找原理

B+树(B+-tree)是一种平衡的多路搜索树,广泛应用于数据库和文件系统等领域。

B+树的特点是在每个内部节点上存储一定数量的关键字,并将节点分为多个子树。

通过这种方式,B+树能够保持相对平衡,使得查找、插入和删除等操作的时间复杂度接近于O(log n)。

B+树查找原理如下:

1.从根节点开始,按照B+树的结构特性,沿着树的路径向下查找。

2.根据待查找的关键字与节点中关键字的比较结果,选择合适的子树进行查

找。

3.重复步骤2,直到找到目标节点或者查找到叶子节点。

4.如果在叶子节点上找到了目标关键字,则返回该关键字。

如果未找到,则

返回空或者表示查找失败。

B+树的查找过程是自顶向下的,每次查找都会访问一定数量的节点。

在B+树中,所有记录节点都是按键值的大小顺序存放在同一层的叶节点中,并且各叶节点指针进行连接。

这种设计使得B+树在查找过程中能够快速定位到目标关键字所在的叶子节点,并利用指针连接关系进一步查找其他相关记录。

因此,B+树的查找性能相对稳定,不会出现像链表那样的最坏情况。

usingbtree用法

usingbtree用法B-Tree是一种自平衡的树数据结构,广泛应用于数据库索引、文件系统和存储引擎等领域。

在本文中,我们将详细探讨B-Tree的用法和特性。

B-Tree是一种多路树,每个节点可以包含多个键和指向子节点的指针。

B-Tree的特点在于,它可以保持平衡状态,即树的所有叶子节点都位于同一层。

这样可以确保在进行查找、插入和删除操作时,树的高度始终保持较小,从而提高检索效率。

B-Tree的插入操作可以分为两个步骤。

首先,根据键的大小找到插入位置。

如果节点已满,则需要进行分裂操作,将节点分成两个子节点。

分裂操作会使得树的高度增加一层,但同时会保持树的平衡状态。

其次,将键插入到合适的位置,并更新子节点的指针。

B-Tree的删除操作也可以分为两个步骤。

首先,根据键的大小找到待删除的节点。

如果节点是叶子节点,则直接删除。

否则,需要找到节点的前驱或后继节点,并将其键替换到待删除位置。

然后递归地删除替换节点。

如果替换节点的子节点个数小于所需最小个数,需要进行合并或借用操作,以保持树的平衡状态。

B-Tree的查询操作非常高效。

从根节点开始,根据键的大小选择相应的子节点,直到找到目标节点。

叶子节点包含实际的数据,可以直接返回查询结果。

由于B-Tree是自平衡的,查询操作的时间复杂度为O(log n),其中n为节点的个数。

除了基本的插入、删除和查询操作,B-Tree还支持范围查询和部分更新等功能。

范围查询可以通过遍历叶子节点来实现,而部分更新可以直接修改叶子节点中的数据。

B-Tree还具有其他一些重要的特性。

首先,B-Tree可以存储大量的数据,因为每个节点可以包含多个键和指针。

这使得B-Tree非常适合于存储大型索引和文件系统。

其次,B-Tree支持高并发的访问,因为每个节点的键是有序的,可以使用二分查找等算法来提高效率。

最后,B-Tree 可以动态调整节点大小,以适应不同的存储设备和工作负载需求。

总结起来,B-Tree是一种高效、自平衡的树数据结构,广泛应用于数据库索引、文件系统和存储引擎等领域。

B-树 删除

此文转自:/v_JULY_v。

第一节、B树、B+树、B*树1.前言:动态查找树主要有:二叉查找树(Binary Search Tree),平衡二叉查找树(Balanced Binary Search Tree),红黑树(Red-Black Tree ),B-tree/B+-tree/ B*-tree(B~Tree)。

前三者是典型的二叉查找树结构,其查找的时间复杂度O(log2N)与树的深度相关,那么降低树的深度自然会提高查找效率。

但是咱们有面对这样一个实际问题:就是大规模数据存储中,实现索引查询这样一个实际背景下,树节点存储的元素数量是有限的(如果元素数量非常多的话,查找就退化成节点内部的线性查找了),这样导致二叉查找树结构由于树的深度过大而造成磁盘I/O读写过于频繁,进而导致查询效率低下(为什么会出现这种情况,待会在外部存储器-磁盘中有所解释),那么如何减少树的深度(当然是不能减少查询的数据量),一个基本的想法就是:采用多叉树结构(由于树节点元素数量是有限的,自然该节点的子树数量也就是有限的)。

也就是说,因为磁盘的操作费时费资源,如果过于频繁的多次查找势必效率低下。

那么如何提高效率,即如何避免磁盘过于频繁的多次查找呢?根据磁盘查找存取的次数往往由树的高度所决定,所以,只要我们通过某种较好的树结构减少树的结构尽量减少树的高度,那么是不是便能有效减少磁盘查找存取的次数呢?那这种有效的树结构是一种怎样的树呢?这样我们就提出了一个新的查找树结构——多路查找树。

根据平衡二叉树的启发,自然就想到平衡多路查找树结构,也就是这篇文章所要阐述的第一个主题B~tree,即B树结构(后面,我们将看到,B树的各种操作能使B树保持较低的高度,从而达到有效避免磁盘过于频繁的查找存取操作,从而有效提高查找效率)。

B-tree(B-tree树即B树,B即Balanced,平衡的意思)这棵神奇的树是在Rudolf Bayer, Edward M. McCreight(1970)写的一篇论文《Organization and Maintenance of Large O rdered Indices》中首次提出的(wikipedia中:/wiki/B-tree,阐述了B-tree名字来源以及相关的开源地址)。

btree原理

btree原理

B树(B-tree)是一种多路平衡查找树,它允许在一颗树中有多于2个子节点。

B树最开始是由Rudolf Bayer和Edward McCreight在1972年所发明的。

它被广泛应用于文件系统及数据库中,具有高效的插入、删除、查找等操作。

B树的原理可以简单概括如下:

1.节点结构

B树中的每个节点就像一个文件夹,里面存放着多个键值对,这些键值对通常是关键字和数据。

2.排序

B树中的关键字需要进行排序,保证查找时可以尽快找到目标。

3.最大度数

B树的最大度数通常为256、512、1024等,这意味着每个节点最多可以存储256个键值对。

4.平衡

B树需要保持平衡,也就是每条从根到叶子的路径长度相同,这样可以保证查找的效率。

5.叶子节点

B树的叶子节点并不是真正的叶子节点,而是带有数据的末尾节点。

6.B+树

B+树是B树的一种扩展,它将所有的数据都存放在叶子节点中,而将非叶子节点作为索引节点,这样可以提高查找效率。

7.插入

当插入新的节点时,如果节点已满,就需要将节点分裂成两个节点,然后把中间的节点插入到父节点中,以保持树的平衡。

8.删除

当删除节点时,如果删除后节点过小,就需要将其他兄弟节点进

行合并,以保持树的平衡。

总之,B树作为一种高效的查找数据结构,广泛应用于文件系统和数据库中。

对于大量数据存储和索引,B树可以通过平衡的方式保证高效的查询和修改速度。

在实际应用中,B树的形态、操作方式等都会针对具体情况进行调整,以获得最佳性能。

跳表和b+树的区别

跳表和b+树的区别跳表和b+树的区别分析如下:B+树是多叉树结构,每个结点都是一个16k的数据页,能存放较多索引信息,所以扇出很高。

三层左右就可以存储2kw左右的数据(知道结论就行,想知道原因可以看之前的文章)。

也就是说查询一次数据,如果这些数据页都在磁盘里,那么最多需要查询三次磁盘IO。

跳表是链表结构,一条数据一个结点,如果最底层要存放2kw 数据,且每次查询都要能达到二分查找的效果,2kw大概在2的24次方左右,所以,跳表大概高度在24层左右。

最坏情况下,这24层数据会分散在不同的数据页里,也即是查一次数据会经历24次磁盘IO。

因此存放同样量级的数据,B+树的高度比跳表的要少,如果放在mysql数据库上来说,就是磁盘IO次数更少,因此B+树查询更快。

而针对写操作,B+树需要拆分合并索引数据页,跳表则独立插入,并根据随机函数确定层数,没有旋转和维持平衡的开销,因此跳表的写入性能会比B+树要好。

其实,mysql的存储引擎是可以换的,以前是myisam,后来才有的innodb,它们底层索引用的都是B+树。

也就是说,你完全可以造一个索引为跳表的存储引擎装到mysql里。

事实上,facebook造了个rocksDB的存储引擎,里面就用了跳表。

直接说结论,它的写入性能确实是比innodb要好,但读性能确实比innodb要差不少。

感兴趣的话,可以在文章最后面的参考资料里看到他们的性能对比数据。

redis为什么使用跳表而不使用B+树或二叉树呢?redis支持多种数据结构,里面有个有序集合,也叫ZSET。

内部实现就是跳表。

那为什么要用跳表而不用B+树等结构呢?这个几乎每次面试都要被问一下。

虽然已经很熟了,但每次都要装作之前没想过,现场思考一下才知道答案。

真的,很考验演技。

大家知道,redis是纯纯的内存数据库。

进行读写数据都是操作内存,跟磁盘没啥关系,因此也不存在磁盘IO了,所以层高就不再是跳表的劣势了。

并且前面也提到B+树是有一系列合并拆分操作的,换成红黑树或者其他AVL树的话也是各种旋转,目的也是为了保持树的平衡。

B树的结构详细讲解

B树的结构详细讲解B树(B-tree)是一种非常常用的数据结构,被广泛应用于文件系统和数据库中用于存储和管理大量数据的索引结构。

B树在磁盘和其他外部存储设备中高效地存储和访问数据,具有快速的插入和删除操作,并且可以高效地支持区间查询。

本文将详细介绍B树的结构和特点。

一、B树的定义B树是一种平衡的m叉树(m-way search tree),特点是每个节点最多含有m个孩子和m-1个关键字。

B树的定义还规定:1.根节点至少有两个孩子,除非它是叶节点;2.所有叶节点都在同一层次上,也就是说它们具有相同的深度。

二、B树的特点B树有以下几个特点:1.B树是一种多路树,每个节点可以拥有多个孩子,普通的二叉树只有两个孩子;2.所有节点的孩子数量是相同的,对于非叶节点,关键字数量比孩子数少一个;3.B树的高度非常低,这是因为每个节点存储多个关键字,减少了树的高度,加快了和插入操作的速度;4. B树的、插入和删除操作的时间复杂度都是O(log n),其中n是数据的规模。

三、B树的结构示意图下面是一个B树的结构示意图:```CG/,\ABDF```在这个示意图中,根节点有三个孩子,图中的关键字为C和G。

A和B是C的两个孩子,D和F是G的两个孩子。

四、B树的操作B树的操作与二叉树的操作类似,只是多了一层循环。

操作从根节点开始,将目标关键字与节点中的关键字进行比较:1.如果目标关键字小于节点中的最小关键字,则进入左子树进行下一轮;2.如果目标关键字大于等于节点中的最小关键字,并且小于等于节点中的最大关键字,则说明已经找到目标关键字;3.如果目标关键字大于节点中的最大关键字,则进入右子树进行下一轮;4.如果节点中没有更多的孩子,则说明目标关键字不存在于B树中。

五、B树的插入操作B树的插入操作有以下几个步骤:1.从根节点开始,按照操作找到关键字应该插入的位置,即找到关键字所在的叶节点。

2.在叶节点中插入关键字。

如果叶节点未满,则直接插入;如果叶节点已满,则需要进行分裂操作。

B树的原理及应用场景

B树的原理及应用场景B树是一种自平衡的树数据结构,通常用于数据库和文件系统中,能够高效地支持插入、删除和查找操作。

B树的原理和应用场景是数据库系统和文件系统设计中的重要内容,下面将详细介绍B树的原理及其应用场景。

一、B树的原理1. 结构特点B树是一种多路搜索树,每个节点可以包含多个子节点。

B树的特点包括:- 根节点至少有两个子节点。

- 每个非叶子节点有m个子节点,其中[m/2]到m个子节点非空。

- 每个节点中的关键字按递增顺序排列。

- 位于节点n的关键字同时也是节点n的子树的分界线。

2. 插入操作在B树中插入一个新的关键字时,首先找到合适的叶子节点,如果该节点未满,则直接插入;如果该节点已满,则进行节点分裂操作,将中间的关键字上移,并将左右子树分别作为新的子树。

3. 删除操作在B树中删除一个关键字时,首先找到包含该关键字的叶子节点,如果该节点关键字个数大于等于[m/2],则直接删除;如果小于[m/2],则进行节点合并操作,将该关键字从父节点中删除,并将左右子树合并为一个新的子树。

二、应用场景1. 数据库系统B树广泛应用于数据库系统中的索引结构,如MySQL、Oracle等数据库管理系统。

在数据库中,B树可以加快数据的查找速度,提高数据库的性能。

通过B树索引,可以快速定位到需要查询的数据,减少磁盘IO 操作,提高查询效率。

2. 文件系统B树也常用于文件系统中的索引结构,如NTFS、EXT4等文件系统。

在文件系统中,B树可以加快文件的查找速度,提高文件系统的性能。

通过B树索引,可以快速定位到需要访问的文件或目录,减少磁盘IO操作,提高文件读写效率。

3. 搜索引擎搜索引擎中的倒排索引通常采用B树结构,用于存储关键字与文档之间的映射关系。

通过B树索引,搜索引擎可以快速定位到包含查询关键字的文档,提高搜索结果的准确性和响应速度。

4. 文件压缩在文件压缩算法中,B树也有一定的应用场景。

通过B树索引,可以快速定位到需要压缩或解压缩的数据块,提高文件的压缩效率和解压速度。

oracle索引及使用原则

oracle索引及使用原则一、索引类型B-tree indexes 平衡二叉树,缺省的索引类型B-tree cluster indexes cluster的索引类型Hash cluster indexes cluster的hash索引类型Global and local indexes 与patitioned table相关的索引Reverse key indexes Oracle Real Application Cluster使用Bitmap indexes 位图索引,索相列的值属于一个很小的范围Function-based indexes 基于函数的索引Domain indexes二、使用索引的原则尽量在插入数据完成后建立索引,因为索引将导致插入数据变慢,特别是唯一索引在正确的表和列上建索引优化索引列顺序提高性能限制每个表的索引个数删除不需要的索引指定索引的block设置估计索引的大小设置存储参数指定索引使用的表空间建索引时使用并行使用nologing建立索引二,各种索引使用场合及建议(1)B*Tree索引。

常规索引,多用于oltp系统,快速定位行,应建立于高cardinality列(即列的唯一值除以行数为一个很大的值,存在很少的相同值)。

Create index indexname on tablename(columnname[columnname...])(2)反向索引。

B*Tree的衍生产物,应用于特殊场合,在ops环境加序列增加的列上建立,不适合做区域扫描。

Create index indexname on tablename(columnname[columnname...]) reverse(3)降序索引。

B*Tree的衍生产物,应用于有降序排列的搜索语句中,索引中储存了降序排列的索引码,提供了快速的降序搜索。

Create index indexname on tablename(columnname DESC[columnname...])(4)位图索引。

obbtree 原理

obbtree 原理obbtree是一种用于高效存储和查询大量有序数据的数据结构。

其原理基于最优双调分裂(Optimal Bi-Partitions)和最优倍增分割(Optimal Doubling Splits)。

obbtree将有序数据划分为多个块,并通过基于索引的方式加速搜索和查询。

每个块由一组连续的数据项构成,其中第一个数据项是分隔符,用于确定块的边界。

obbtree按照特定规则选择分隔符,通常是选择划分区间中的中位数作为分隔符。

obbtree中的每个块都有一个“块宽度”(block width),表示该块中包含的数据项的数量。

这个块宽度可以是固定的,也可以根据数据的分布情况进行动态调整。

根据块宽度,obbtree可以高效地定位需要查询的数据项所在的块。

在obbtree中,块的选择以及查询的方式与最优双调分裂和最优倍增分割有关。

最优双调分裂是通过选择最佳的分割点将数据集一分为二,使得分割点的左边的数据项数尽量接近右边的数量。

最优倍增分割则是在已有的块中选择最佳的分割点进行“插入式”分割,以保持数据的有序性。

这两种分割策略能够保证obbtree的查询效率较高。

在obbtree中,数据的插入和删除操作也是通过最优双调分裂和最优倍增分割来实现的。

当需要插入新的数据项时,obbtree 会寻找最合适的块进行分割,保持数据的有序性。

同样,当需要删除数据项时,obbtree也会通过合并块的方式来调整数据的分布情况。

总的来说,obbtree通过使用最优双调分裂和最优倍增分割来维护有序数据的分布,通过索引方式加速查询和查找操作,从而实现了高效的存储和查询大量有序数据的功能。

Btree和B+tree的区别

Btree和B+tree的区别B树B树是⼀种多路⾃平衡搜索树,它类似普通的⼆叉树,但是B书允许每个节点有更多的⼦节点。

B树⽰意图如下:B树的特点:(1)所有键值分布在整个树中(2)任何关键字出现且只出现在⼀个节点中(3)搜索有可能在⾮叶⼦节点结束(4)在关键字全集内做⼀次查找,性能逼近⼆分查找算法3:所有叶⼦节点都出现在同⼀层,且叶⼦节点不包含任何关键字信息(可以看做是外部接点或查询失败的接点,实际上这些结点不存在,指向这些结点的指针都为null)4:每个⾮叶⼦节点包含有n个关键字信息(n,P0,K1,P1,K2,P2,......,Kn,Pn),其中:a) Ki (i=1...n)为关键字,且关键字按顺序升序排序K(i-1)< Ki。

b) Pi为指向⼦树根的接点,且指针P(i-1)指向⼦树种所有结点的关键字均⼩于Ki,但都⼤于K(i-1)。

c) 关键字的个数n必须满⾜: [ceil(m / 2)-1]<= n <= m-1。

这三天摘抄⾃⽂末参考,⼤致理解⼀下就⾏。

来模拟下查找⽂件29的过程:(1) 根据根结点指针找到⽂件⽬录的根磁盘块1,将其中的信息导⼊内存。

【磁盘IO操作1次】(2) 此时内存中有两个⽂件名17,35和三个存储其他磁盘页⾯地址的数据。

根据算法我们发现17<29<35,因此我们找到指针p2。

(3) 根据p2指针,我们定位到磁盘块3,并将其中的信息导⼊内存。

【磁盘IO操作2次】(4) 此时内存中有两个⽂件名26,30和三个存储其他磁盘页⾯地址的数据。

根据算法我们发现26<29<30,因此我们找到指针p2。

(5) 根据p2指针,我们定位到磁盘块8,并将其中的信息导⼊内存。

【磁盘IO操作3次】(6) 此时内存中有两个⽂件名28,29。

根据算法我们查找到⽂件29,并定位了该⽂件内存的磁盘地址。

B+Tree从图中也可以看到,B+树与B树的不同在于:(1)所有关键字存储在叶⼦节点,⾮叶⼦节点不存储真正的data(2)为所有叶⼦节点增加了⼀个链指针那么问题来了,为什么⽤B/B+树这种结构来实现索引呢??答:红⿊树等结构也可以⽤来实现索引,但是⽂件系统及数据库系统普遍使⽤B/B+树结构来实现索引。

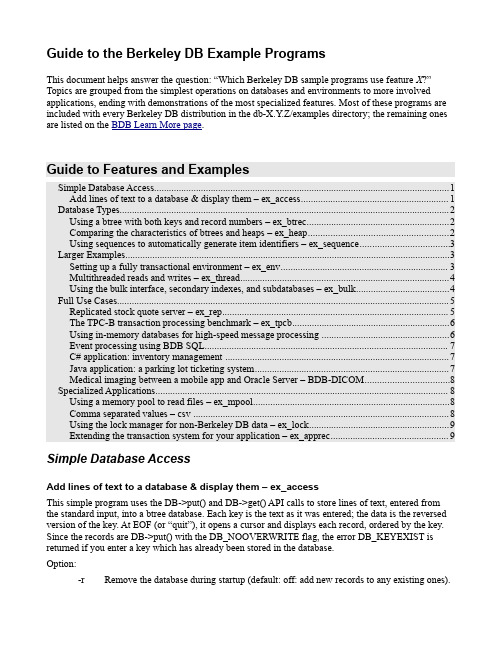

Berkeley DB 示例程序指南说明书

Guide o he Berkeley DB Example ProgramsThis d cument helps answer the questi n: “Which Berkeley DB sample pr grams use feature X?”T pics are gr uped fr m the simplest perati ns n databases and envir nments t m re inv lved applicati ns, ending with dem nstrati ns f the m st specialized features. M st f these pr grams are included with every Berkeley DB distributi n in the db-X.Y.Z/examples direct ry; the remaining nes are listed n the BDB Learn M re page.Guide o Fea ures and ExamplesSimple Database Access (1)Add lines f text t a database & display them – ex_access (1)Database Types (2)Using a btree with b th keys and rec rd numbers – ex_btrec (2)C mparing the characteristics f btrees and heaps – ex_heap (2)Using sequences t aut matically generate item identifiers – ex_sequence (3)Larger Examples (3)Setting up a fully transacti nal envir nment – ex_env (3)Multithreaded reads and writes – ex_thread (4)Using the bulk interface, sec ndary indexes, and subdatabases – ex_bulk (4)Full Use Cases (5)Replicated st ck qu te server – ex_rep (5)The TPC-B transacti n pr cessing benchmark – ex_tpcb (6)Using in-mem ry databases f r high-speed message pr cessing (6)Event pr cessing using BDB SQL (7)C# applicati n: invent ry management (7)Java applicati n: a parking l t ticketing system (7)Medical imaging between a m bile app and Oracle Server – BDB-DICOM (8)Specialized Applicati ns (8)Using a mem ry p l t read files – ex_mp l (8)C mma separated values – csv (8)Using the l ck manager f r n n-Berkeley DB data – ex_l ck (9)Extending the transacti n system f r y ur applicati n – ex_apprec (9)Simple Database AccessAdd lines of ex o a da abase & display hem – ex_accessThis simple pr gram uses the DB->put() and DB->get() API calls t st re lines f text, entered fr m the standard input, int a btree database. Each key is the text as it was entered; the data is the reversed versi n f the key. At EOF ( r “quit”), it pens a curs r and displays each rec rd, rdered by the key. Since the rec rds are DB->put() with the DB_NOOVERWRITE flag, the err r DB_KEYEXIST is returned if y u enter a key which has already been st red in the database.Opti n:-r Rem ve the database during startup (default: ff: add new rec rds t any existing nes).CCLanguageExample S urce r Pr ject File c/ex_access.c C++cxx/AccessExample.cpp C++ STLstl/AccessExample.cpp Javajava/src/db/AccessExample.java C# csharp/excs_access/excs_access.cspr jDatabase TypesUsing a b ree wi h bo h keys and record numbers – ex_b rec This pr gram sh ws h w t st re aut matically numbered rec rds in a btree database, by setting its DB_RECNUM flag. This variety f database can l cate a rec rd in tw ways: either by specifying the key, r by specifying the dynamic l gical “rec rd number” – the relative l cati n f the rec rd in the database, as in the line numbers f a text file.After p pulating the database with 1000 key-value pairs, it then switches t a query phase, where y u select rec rds n t by the key, but by the aut matically assigned, dynamically changing rec rd number. Opti ns: n neLanguageExample S urce r Pr ject File c/ex_btrec.c C++cxx/BtRecExample.cpp C#csharp/excs_btrec/excs_btrec.cspr j Javajava/src/db/BtRecExample.javaComparing he charac eris ics of b rees and heaps – ex_heap This pr gram dem nstrates s me differences between the heap and btree database types.It starts by p pulating the database, and then switches int a phase f adding and rem ving data while keeping a fairly c nstant am unt f data in the database. A DB_HEAP maintains a c nstant database size if the heap size is c nfigured pr perly, while the btree database may c ntinue t gr w.Opti ns:-bCreate a btree database in additi n t a heap database. -c <int> Override the default cache size f r the envir nment.C C-dTest n variable-length data (default: fixed-length). -h <dir>Specify the h me direct ry f r the envir nment (required). -n <int>Specify the number f rec rds per repetiti n (default: 10,000). -p <int>Set the pagesize f r the database (default: filesystem bl ck size). -r <int>Set the repeat c unt: the number f insert/delete pairs per rec rd (default: 1). -S <int>Set the gigabyte p rti n f the maximum heap database size (default: n limit). -s <int>Set the byte p rti n f the maximum heap database size (default: n limit). LanguageExample S urce r Pr ject File c/ex_heap.cUsing sequences o au oma ically genera e i em iden ifiers – ex_sequence This sh ws h w a DB_SEQUENCE pr vides a stream f increasing r decreasing 64-bit integers. Opti ns:-rRem ve the database, if it already exists (default: ff, d n t rem ve). [<filename>]Set the database name t <filename> (default: sequence.db). LanguageExample S urce r Pr ject File c/ex_sequence.c C++cxx/SequenceExample.cpp C#csharp/excs_btrec/excs_sequence.cspr j Javajava/src/db/SequenceExample.javaLarger Examples Se ing up a fully ransac ional environmen – ex_env This sh ws h w t set up a Transacti nal Data St re envir nment. It sh ws h w t cust mize several parameters bef re pening the envir nment.Opti ns:-h <dir> Use <dir> as the h me direct ry f r the envir nment (default: TESTDIR). -d <dir> Use <dir> as the database direct ry f r the envir nment (default: DATA).-l L ck the envir nment regi n files in mem ry, where supp rted by the perating system. Language Example S urce r Pr ject FileC c/ex_env.cC++ cxx/EnvExample.cppC# csharp/excs_btrec/excs_env.cspr jJava java/src/db/EnvExample.javaMul i hreaded reads and wri es – ex_ hreadThe ex_thread example dem nstrates multithreaded access. It sh ws h w t prepare and pen the envir nment and database handles s that they can be safely shared by freely running threads. The example als dem nstrates deadl ck handling, which is nearly always needed by such applicati ns. Opti ns:-h <h me> Specify the h me direct ry f r the envir nment(default:TESTDIR).-n <int> Specify the number f rec rds (default: 1,000).-r <int> Specify the number f reading threads (default: 4).-v Print verb se messages during pr cessing (default: ff).-w <int> Specify the number f writing threads (default: 4).Language Example S urce FileC c/ex_thread.cUsing he bulk in erface, secondary indexes, and subda abases – ex_bulk This dem nstrates h w t fetch and m dify many rec rds within a single call f DB->get(), DB->put(), and DB->del(). It als sh ws h w t :a) define a cust m btree key c mparis n functi n, s that rec rds are rdered as natural integers,b) st re tw databases in a single Berkeley DB file, andc) c nstruct a sec ndary “index” database f r quick rec rd access via a c mp nent f the data field. Opti ns:-c <int> Set the cachesize t <int> bytes (default:1000 * pagesize).-d <int> Set the number f 'duplicates': additi nal data items per key (default: n ne).-i <int> Set the number f read iterati ns (default: 1000000).CC-n <int>Set the number f keys t insert (default: 1000000). -p <int>Set the database pagesize (default: 65536). -vTurn n verb se utput (default: ff). -DPerf rm bulk deletes after inserts (default: ff). -IJust initialize an empty envir nment; d n inserts (default: ff). -RPerf rm bulk reads (default: ff). -SPerf rm bulk perati n in sec ndary database (default: ff). LanguageExample S urce r Pr ject File c/ex_bulk.c C++cxx/BulkExample.cpp C#csharp/excs_btrec/excs_bulk.cspr j Java java/src/db/BulkExample.javaFull Use CasesReplica ed s ock quo e server – ex_rep Berkeley DB supp rts building highly available applicati ns via replicati n gr ups, which c ntain a maste envir nment and ne r m re read- nly clients. Replicas may be n the same machine r c nnected by l cal r wide-area netw rks.The replicati n example is a small st ck qu te server. There are tw versi ns f the pr gram: ne uses Berkeley DB's Replicati n Manager supp rt, and the ther uses the underlying base replicati n API. The file examples/c/ex_rep/README pr vides details ab ut the replicati n examples. Language Replicati n Manager S urce r Pr ject Filec/ex_rep/mgr/rep_mgr.c C++cxx/excxx_repqu te/RepQu teExample.cpp C#csharp/excs_repqu te/excs_repqu te.cspr j Java java/src/db/repqu te/RepQu teExample.java Base Replicati n S urce C de c/ex_rep/base/rep_base.c n ne n ne n neThe TPC-B ransac ion processing benchmark – ex_ pcbTPC-B is an early transacti n pr cessing benchmark that simulates bank transfers fr m ne acc unt t an ther. The pr gram is first run in an initializati n m de which l ads the data. Subsequent runs in ne r m re pr cesses perf rm a w rkl ad.Database initializati n (the -i flag) and running the benchmark (-n flag) must take place separately (i.e., first create the database, then run ne r m re c pies f the benchmark). When running m re than ne TPC-B pr cess, it is necessary t run the deadl ck detect r (db_deadl ck), since it is p ssible f rc ncurrent pr cesses t deadl ck.Opti ns:-a <int> Set the number f acc unts per teller (default: 100,000).-b <int> Set the number f branches (default: 10).-c <int> Set the cache size in bytes (default: 4MB).-f Fast I/O m de; d n't flush transacti ns t stable st rage (default: ff).-h <dir> Set the h me direct ry. (default:TESTDIR).-i Initialize the envir nment and l ad databases (default: ff, that is, run the w rkl ad).-n <int> Perf rm this many transacti ns (n default, it must be specified when n t initializing). -S <int> Set the rand m number seed (default: the current time, in sec nds since the ep ch).-t <int> Set the number f bank tellers (default: 100).Language Example S urce r Pr ject FileC c/ex_tpcb.cC++ cxx/TpcbExample.cppC++ STL stl/TpcbExample.cppC# csharp/excs_btrec/excs_bulk.cspr jJava java/src/db/TpcbExample.javaUsing in-memory da abases for high-speed message processingDevices such as netw rk r uters and firewall appliances pr cess large quantities f sh rt-lived data. They need t quickly handle packets, yet d n t need t keep them after pr cessing. The messagepr cesssing examples sh w h w t use in-mem ry instances f Berkeley DB queue databases in rder t achieve high thr ughput message pr cessing.R uter with Firewall BDB Learn M re page: Firewall example.zipPri ritized Message Pr cessing BDB Learn M re page: Pri rity Message Pr cessing.zipEven processing using BDB SQLThese event pr cessing examples sh w h w t use the SQL API t Berkeley DB. B th examplesc ncern physical events: vehicles passing thr ugh an a aut mated t ll b th and p tential cust mers passing near a business.The t ll b th system l ks up the transp nder r license plate inf rmati n f the vehicle and adds a charge t its billing acc unt, as well as quickly alerting law enf rcement when detecting a vehicle that is n a “watch list”.The l cati n-based advertising example l ks up the sh pping preferences f a smart-ph ne wner and available pr m ti ns ffered by st res near the ph ne. A relevant match causes an electr nic c up n t be sent t the ph ne while the p tential cust mer is still nearby.Example Start expl ring here:An Aut mated T ll B th BDB Learn M re page: Aut mated T ll B thL cati n-Based Advertising BDB Learn M re page: Pers nalized AdvertisingC# applica ion:inven ory managemenThis example is a simple invent ry management system which uses the C# interface t Berkeley DB. It supp rts adding, changing, and rem ving invent ry items as well as managing and analyzing salesrec rds.Example Start expl ring here:C#: Invent ry Management BDB Learn M re page: “Invent ry Management System”Java applica ion: a parking lo icke ing sys emThis Java example simulates an aut mated parking l t ki sk which issues time-stamped tickets up n entering, and, when exiting, uses th se tickets t calculate the c rrect fee. At the end f the virtual “day”, it generates a rep rt summarizing the ki sk's activity.Java:Aut mated Parking L t BDB Learn M re page: “Parking L t Fees”Medical imaging be ween a mobile app and Oracle Server – BDB-DICOM This example sh ws a Wind ws M bile applicati n t manage l cal c pies f images btained fr m an Oracle Server instance. DICOM (Digital Imaging and C mmunicati ns in Medicine) is a standard suitable f r any kind f medical image: X-ray, CT scan, MRI, etc. This example includes the sample image files, Java middleware, and a C++Wind ws M bile 5 applicati n.Example Start expl ring here:Wind ws M bile 5 applicati n BDB Learn M re page: “Medical Imaging/DICOM”Specialized ApplicationsUsing a memory pool o read files – ex_mpoolThis example fills a plain file (n t a database) with data and perf rms rand m reads f it thr ugh the MPOOL file interface. It displays the read thr ughput in bl cks and megabytes per sec nd. It c uld be used as the basis f r c de which prel ads an imp rtant database int the Berkeley DB cache.Opti ns:-c <int> Set the cache size t <int> pages (default: 50).-h <int> Specify h w many reads t perf rm (default: 10,000 'hits')-k Keep the existing envir nment (default: rem ve it)-n <int> Set the number f pages in the file (default: 50)-p <int> Set the pagesize (default: 1024)Language Example S urce r Pr ject Filec/ex_mp l.cCC++ cxx/Mp lExample .cppComma separa ed values – csvThe c/csv direct ry c ntains applicati n helpers f r dealing with c mma separated values.The pr gram csv_code c mpiles a text descripti n f the CSV fields int the c rresp nding C structure definiti n, while als generating C functi ns t read, print, and search f r rec rds based n the named fields.The pr gram csv_load can then l ad a CSV file f that f rmat int a database.Once the data has been l aded, csv_query can interactively query the database.The file examples/c/csv/README pr vides details ab ut the CSV pr cessing suite.Language Example S urcesC c/csv/*Using he lock manager for non-Berkeley DB da a – ex_lockThe l ck manager is very flexible, and can pr tect m re than just Berkeley DB databases. If y ur applicati n suite c nsistently makes read and write requests t the l ck manager, it can manage access t items utside f the d main f Berkeley DB, such as URLs r read-w rld items.This example uses read and write l cks t c ntr l access t any kind f named bject. T see h w this w rks, run tw r m re instances f this interactive pr gram, in separate terminal emulat r wind ws. By giving ( bject-name, l ck-m de) pairs t the pr mpts y u can bserve when the requests are granted immediately r when they are delayed until c nflicting l cks are released.Opti ns:-h <dir> Set the h me direct ry (default:TESTDIR).-m <int> Set the number f l cks t all cate (default: let BDB reserve the default all cati n).-u Unlink the envir nment if ne already exists (default: d n t rem ve it).Language Main S urce C de r Pr ject FileC c/ex_l ck.cC++ cxx/L ckExample.cppC# csharp/excs_l ck/excs_l ck.cspr jJava java/src/db/L ckExample.javaEx ending he ransac ion sys em for your applica ion – ex_apprecIt is p ssible t add y ur wn rec rd types t the transacti n l g, and register functi ns t be called when th se rec rds are backed ut during DB_TXN->ab rt() r pr cessed during database rec very. This example adds supp rt f r a transacti nally-pr tected “make direct ry” perati n.Language Example S urce File Cc/ex_apprec/*。

b树索引的原理

b树索引的原理

B树(B-tree)是一种常用的数据结构,用于实现在磁盘或存储系统上的索引结构。

它的设计目的是为了提高数据的检索速度和管理大量数据的能力。

以下是B树索引的基本原理:

B树的特点:

1.平衡多路搜索树:(B树是一种平衡多路搜索树,每个节点可以存储多个键值对,并且所有叶子节点都在相同的层级上。

2.节点结构:(每个节点包含多个子节点和对应的键值对,节点中的键值对按照键的大小顺序进行排列。

3.分支因子:(B树具有分支因子,即每个节点最多可以拥有的子节点数量。

这个因子通常被称为B树的阶 order)。

B树索引的原理:

1.节点结构:(B树的节点一般会按照升序存储键值对。

一个典型的节点包括多个键值对和对应的子节点指针。

2.分裂和合并:(当节点存储的键值对数量超过节点容量时,节点会进行分裂。

分裂操作将节点中的键值对分成两部分,其中一部分作为新节点的内容。

相反,当节点中存储的键值对数量太少时,可能会进行合并操作,将相邻的节点合并为一个节点。

3.搜索过程:(从根节点开始,根据键值对的大小比较,不断向下遍历节点,直到找到所需的键值对或者确定其不存在。

由于B树节点中有多个键值对,每次遍历可以排除多个范围,减少搜索范围。

4.平衡性:(B树在插入和删除操作时能够自我调整以保持平衡。

这意味着B树的高度保持相对稳定,查询的时间复杂度通常为对数级

别。

B树索引常被用于数据库管理系统中,特别是用于支持范围查询和对大型数据集进行高效管理。

其平衡性和对范围查询的支持使得它在磁盘或其他外部存储设备上的索引结构非常实用。

sqlite b树 文件结构

sqlite b树文件结构SQLite是一种轻量级的关系型数据库管理系统,它采用了B树作为其文件结构。

B树是一种平衡多路搜索树,通过在节点中存储多个键和对应的值来提高查询效率,同时保持树的平衡性。

在SQLite中,B树被广泛应用于索引的存储和查询过程中。

我们来介绍SQLite中B树的文件结构。

SQLite将整个数据库存储在一个文件中,该文件被称为数据库文件。

数据库文件由多个页面组成,每个页面的大小通常为4KB。

在B树文件结构中,每个页面被分为页头和页体两部分。

页头包含了一些元数据信息,如页面类型、页面大小等,而页体则存储了具体的数据。

在SQLite中,B树被用作索引的存储结构。

索引是一种加速数据检索的数据结构,它通过将数据按照特定的键值进行排序和分组,以提高查询效率。

在B树索引中,每个节点包含了多个键和对应的值,这些键值按照一定的顺序进行排列。

通过比较查询条件与节点中的键值,可以确定下一步需要访问的节点,从而逐步接近目标数据。

SQLite中的B树是一种多路搜索树,具体来说是2-3树的变种。

2-3树是一种平衡树,每个节点可以存储1个或2个键值,对应着1个或2个子节点。

在SQLite的B树中,每个节点可以存储多个键值,这使得B树具有更高的存储和查询效率。

为了保持B树的平衡性,SQLite采用了一些调整策略,如节点分裂和节点合并等。

在SQLite中,B树的查询过程遵循以下步骤:首先,从根节点开始,比较查询条件与节点中的键值,确定下一步需要访问的子节点。

然后,递归地进行相同的比较和访问操作,直到找到目标数据或者到达叶子节点。

如果找到目标数据,则返回查询结果;如果到达叶子节点仍未找到目标数据,则返回空结果。

除了查询,B树还被用于插入和删除操作。

在插入操作中,首先需要找到插入位置,并将数据插入到合适的位置。

如果插入导致节点的键值数量超过了最大限制,需要进行节点分裂操作,以保持B树的平衡性。

在删除操作中,首先需要找到待删除的数据,并将其删除。

B树和B+树的区别,数据库为什么使用B+树而不是B树?

B树和B+树的区别,数据库为什么使用B+树而不是B树?B树(B-tree)和B+树(B+ tree)都是一种多路搜索树,用于在数据库索引中实现高效的数据检索。

它们之间的主要区别在于对叶子节点的处理方式以及在数据库应用中的优势。

B树(B-tree)的特点:1. B树的每个节点包含关键字和子节点的信息,且节点的子节点个数可以在一个范围内变化,而非固定数量。

2. B树的叶子节点存储数据,叶子节点之间通过指针连接。

3. B树的查找可以在非叶子节点上结束,因为每个节点都包含了关键字和子节点的信息。

B+树(B+ tree)的特点:1. B+树的非叶子节点只包含关键字信息,而不存储实际的数据,数据只存储在叶子节点上。

2. B+树的叶子节点之间通过指针连接形成链表,方便范围查询和遍历。

3. B+树的叶子节点中的关键字按照顺序排列,使得范围查询更加高效。

数据库为什么使用B+树而不是B树:1. 范围查询性能: B+树的叶子节点形成了一个有序链表,使得范围查询变得非常高效。

而在B树中,由于数据分布在非叶子节点,范围查询可能需要遍历多个节点,效率相对较低。

2. 叶子节点存储: B+树的叶子节点只包含关键字和指向实际数据的指针,而B树的叶子节点既包含关键字又包含实际数据。

B+树的叶子节点更小,可以容纳更多的关键字,提高磁盘利用率。

3. 更适合文件系统: B+树的结构更适合现代计算机系统的文件系统和存储管理,因为它在磁盘上的布局更加顺序,减少了随机I/O 的开销。

总体而言,B+树更适合作为数据库索引的数据结构,特别是对于范围查询和顺序遍历等操作。

由于数据库查询中往往涉及到范围查询,B+树的优势使得它成为数据库索引结构的首选。

B树深入了解B树的特点及应用场景

B树深入了解B树的特点及应用场景B树:深入了解B树的特点及应用场景B树是一种自平衡的搜索树数据结构,广泛应用于文件系统和数据库等高性能的存储系统中。

它具有独特的特点,能够有效地支持高效的数据插入、删除和查找操作,并在实际应用场景中发挥重要作用。

本文将深入探讨B树的特点以及其应用场景。

一、B树的特点1. 多路平衡搜索树:B树是一种多路平衡搜索树,每个节点可以包含多个关键字及对应的数据项。

相对于二叉搜索树来说,B树的每个节点可以有更多的子节点,这使得B树的平衡性更好,降低了树的高度。

2. 节点的最大关键字数:B树中每个节点的最大关键字数目取决于树的阶数,称为m阶B树。

即每个节点可以存储的关键字个数范围在[ceil(m/2)-1, m-1]之间。

3. 顺序访问性:B树中的节点按照关键字的大小有序排列,因此可以实现对数据的顺序访问。

对于数据库等存储系统来说,这是非常重要的特点。

比如在SQL查询中,可以通过B树的顺序访问特性来提高查询效率。

4. 一致性比较:B树中的节点采用一致的比较逻辑,所有节点的结构和操作方式都相同。

这使得B树的操作规则简单明确,易于实现和理解。

5. 自平衡:B树通过节点分裂和合并来维持平衡性。

当节点中的关键字数目超过阶数上限时,会进行分裂操作;相反,当节点中的关键字数目低于阶数下限时,会进行合并操作。

这样可以保持B树的高度平衡,提高查找效率。

二、B树的应用场景1. 文件系统:B树广泛应用于文件系统中,能够高效地组织和管理大量的文件和目录。

在文件系统中,每个节点代表一个磁盘块,节点中的关键字代表文件名或目录名,指针指向对应的文件或目录位置。

B树的平衡性和顺序访问性能够提高文件的读写效率,保证文件系统的高性能和稳定性。

2. 数据库索引:B树在数据库中常被用来构建索引结构,提供高效的数据查找和操作。

数据库中的索引可以快速定位元组的位置,提高查询速度。

B树的高度平衡和顺序访问特性使得索引的维护和查询操作更高效。

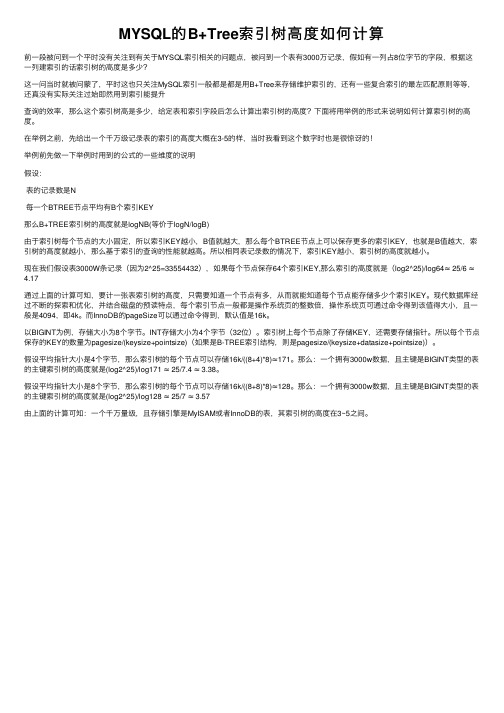

MYSQL的B+Tree索引树高度如何计算

MYSQL的B+Tree索引树⾼度如何计算前⼀段被问到⼀个平时没有关注到有关于MYSQL索引相关的问题点,被问到⼀个表有3000万记录,假如有⼀列占8位字节的字段,根据这⼀列建索引的话索引树的⾼度是多少?这⼀问当时就被问蒙了,平时这也只关注MySQL索引⼀般都是都是⽤B+Tree来存储维护索引的,还有⼀些复合索引的最左匹配原则等等,还真没有实际关注过始即然⽤到索引能提升查询的效率,那么这个索引树⾼是多少,给定表和索引字段后怎么计算出索引树的⾼度?下⾯将⽤举例的形式来说明如何计算索引树的⾼度。

在举例之前,先给出⼀个千万级记录表的索引的⾼度⼤概在3-5的样,当时我看到这个数字时也是很惊讶的!举例前先做⼀下举例时⽤到的公式的⼀些维度的说明假设:表的记录数是N每⼀个BTREE节点平均有B个索引KEY那么B+TREE索引树的⾼度就是logNB(等价于logN/logB)由于索引树每个节点的⼤⼩固定,所以索引KEY越⼩,B值就越⼤,那么每个BTREE节点上可以保存更多的索引KEY,也就是B值越⼤,索引树的⾼度就越⼩,那么基于索引的查询的性能就越⾼。

所以相同表记录数的情况下,索引KEY越⼩,索引树的⾼度就越⼩。

现在我们假设表3000W条记录(因为2^25=33554432),如果每个节点保存64个索引KEY,那么索引的⾼度就是(log2^25)/log64≈ 25/6 ≈4.17通过上⾯的计算可知,要计⼀张表索引树的⾼度,只需要知道⼀个节点有多,从⽽就能知道每个节点能存储多少个索引KEY。

现代数据库经过不断的探索和优化,并结合磁盘的预读特点,每个索引节点⼀般都是操作系统页的整数倍,操作系统页可通过命令得到该值得⼤⼩,且⼀般是4094,即4k。

⽽InnoDB的pageSize可以通过命令得到,默认值是16k。

以BIGINT为例,存储⼤⼩为8个字节。

INT存储⼤⼩为4个字节(32位)。

索引树上每个节点除了存储KEY,还需要存储指针。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

B-TreesD ictionaries for very large files typically reside on secondary storage, such as a disk. The dictionary is implemented as an index to the actual file and contains the key and record address of data. To implement a dictionary we could use red-black trees, replacing pointers with offsets from the beginning of the index file, and use random access to reference nodes of the tree. However, every transition on a link would imply a disk access, and would be prohibitively expensive. Recall that low-level disk I/O accesses disk by sectors (typically 256 bytes). We could equate node size to sector size, and group several keys together in each node to minimize the number of I/O operations. This is the principle behind B-trees. Good references for B-trees include Knuth [1998] and Cormen [1990]. For B+-trees, consult Aho [1983].TheoryFigure 4-3 illustrates a B-tree with 3 keys/node. Keys in internal nodes are surrounded by pointers, or record offsets, to keys that are less than or greater than, the key value. For example, all keys less than 22 are to the left and all keys greater than 22 are to the right. For simplicity, I have not shown the record address associated with each key.Figure 4-3: B-TreeWe can locate any key in this 2-level tree with three disk accesses. If we were to group 100 keys/node, we could search over 1,000,000 keys in only three reads. To ensure this property holds, we must maintain a balanced tree during insertion and deletion. During insertion, we examine the child node to verify that it is able to hold an additional node. If not, then a new sibling node is added to the tree, and the child’s keys are redistributed to make room for the new node. When descending for insertion and the root is full, then the root is spilled to new children, and the level of the tree increases. A similar action is taken on deletion, where child nodes may be absorbed by the root. This technique for altering the height of the treeSeveral variants on the B-tree are listed in Table 4-1. The standard B-tree stores keys and data in both internal and leaf nodes. When descending the tree during insertion, a full child node is first redistributed to adjacent nodes. If the adjacent nodes are also full, then a new node is created, and half the keys in the child are moved to the newly created node. During deletion, children that are 1/2 full first attempt to obtain keys from adjacent nodes. If the adjacent nodes are also 1/2 full, then two nodes are joined to form one full node. B*-trees are similar, only the nodes are kept 2/3 full. This results in better utilization of space in the tree, and slightly better performance.Figure 4-4: B+-TreeFigure 4-4 illustrates a B+-tree. All keys are stored at the leaf level, with their associated data values. Duplicates of the keys appear in internal parent nodes to guide the search. Pointers have a slightly different meaning than in conventional B-trees. The left pointer designates all keys less than the value, while the right pointer designates all keys greater than or equal to (GE) the value. For example, all keys less than 22 are on the left pointer, and all keys greater than or equal to 22 are on the right. Notice that key 22 is duplicated in the leaf, where the associated data may be found. During insertion and deletion, care must be taken to properly update parent nodes. When modifying the first key in a leaf, the tree is walked from leaf to root. The last GE pointer found while descending the tree will require modification to reflect the new key value. Since all keys are in the leaf nodes, we may link them for sequential access.The last method, B++-trees, is something of my own invention. The organization is similar to B+-trees, except for the split/join strategy. Assume each node can hold k keys, and the root node holds 3k keys. Before we descend to a child node during insertion, we check to see if it is full. If it is, the keys in the child node and two nodes adjacent to the child are all merged and redistributed. If the two adjacent nodes are also full, then another node is added, resulting in four nodes, each 3/4 full. Before we descend to a child node during deletion, we check to see if it is 1/2 full. If it is, the keys in the child node and two nodes adjacent to the child are all merged and redistributed. If the two adjacent nodes are also 1/2 full, then they are merged into two nodes, each 3/4 full. This is halfway between 1/2 full and completely full, allowing for an equal number of insertions or deletions in the future.Recall that the root node holds 3k keys. If the root is full during insertion, we distribute the keys to four new nodes, each 3/4 full. This increases the height of the tree. During deletion, we inspect the child nodes. If there are only three child nodes, and they are all 1/2 full, they are gathered into the root, and the height of the tree decreases.Another way of expressing the operation is to say we are gathering three nodes, and then scattering them. In the case of insertion, where we need an extra node, we scatter to four nodes. For deletion, where a node must be deleted, we scatter to two nodes. The symmetry of the operation allows the gather/scatter routines to be shared by insertion and deletion in the implementation.Implementation in CAn ANSI-C implementation of a B++-tree is included. In the implementation-dependent section, you’ll need to define bAdrType and eAdrType, the types associated with B-tree file offsets and data file offsets, respectively. You’ll also need to provide a callback function which is used by the B++-tree algorithm to compare keys. Functions are provided to insert/delete keys, find keys, and access keys sequentially. Function main, at the bottom of the file, provides a simple illustration for insertion.The code provided allows for multiple indices to the same data. This was implemented by returning a handle when the index is opened. Subsequent accesses are done using the supplied handle. Duplicate keys are allowed. Within one index, all keys must be the same length. A binary search was implemented to search each node. A flexible buffering scheme allows nodes to be retained in memory until the space is needed. If you expect access to be somewhat ordered, increasing the bufCt will reduce paging.Implementation in Visual BasicNot implemented.。