可信路由技术

实现可靠数据传输的原理

实现可靠数据传输的原理可靠数据传输(Reliable Data Transmission)是指在数据传输过程中,确保数据的完整性、可靠性和正确性,即使在网络中可能出现的错误、延迟或丢失等问题。

为了实现可靠数据传输,需要采用一系列的技术和协议,下面将介绍几种常用的原理。

1. 应用层协议:可靠数据传输可以在应用层上实现,通过应用层协议来确保数据的可靠传输。

例如,HTTP协议中的TCP(Transmission Control Protocol)可以确保数据的可靠性和顺序。

在TCP协议中,数据被分割成小的数据包,并通过序列号进行编号,接收方收到数据后会发送确认消息,发现丢包则要求发送方重新发送。

2. 错误检测与纠正:可靠数据传输中常用的一种方法是使用错误检测与纠正技术。

其中最常见的是循环冗余检测(Cyclic Redundancy Check,CRC)。

发送方在发送数据前计算CRC并将其附加到数据包中,接收方在接收后重新计算CRC并与接收到的CRC进行比较,以检测是否出现错误,并根据需要进行纠正。

3.序列号和确认机制:为了确保数据的顺序和完整性,发送方在传输数据时使用序列号对数据进行编号,并将其附加到数据包中。

接收方收到数据后,发送确认消息给发送方,指示已成功接收数据。

如果发送方在一定时间内未收到确认消息,则会重新发送数据。

4.超时与重传:可靠数据传输还使用超时与重传机制来确保数据的可靠传输。

发送方发送数据后,会启动一个计时器,在一定时间内未收到确认消息,则认为数据丢失或出现错误,会重新发送数据。

5.流量控制与拥塞控制:为了确保网络的正常运行,可靠数据传输还需要进行流量控制与拥塞控制。

流量控制主要是通过滑动窗口协议进行,在发送方和接收方之间维护一个窗口大小,控制发送和接收数据的速率。

拥塞控制则通过拥塞避免和拥塞恢复机制来控制网络中的流量,以避免网络拥塞。

6.重排序和重复数据检测:在可靠数据传输中,为保证数据的正确性,还需要对接收到的数据进行重排序和重复数据检测。

互联网路由可信验证与感知分析技术

23网络通信技术Network Communication Technology电子技术与软件工程Electronic Technology & Software Engineering互联网是由全球不同区域、不同大小的自治域网络互联构成。

路由是实现网络之间互联,将数据包从一端传送至另一端的互联网核心基础协议。

目前,边界网关协议(Border Gateway Protocol )是互联网实际使用的标准域间路由协议。

然而,随着网络之间高度互联互通,在交换路由信息时BGP 协议缺乏可信路由认证机制的影响也越发明显,路由劫持事件层出不穷,影响日益广泛。

此背景下,国际上完善互联网路由机制的呼声日益迫切,国际标准组织与研究机构提出了众多解决方案。

其中,路由注册机制(Internet Routing Registry ,IRR )发展较早,已得到普遍接受和认可。

同时,近年来由IANA 与五大洲互联网资源管理机构重点推动的互联网码号资源公钥基础设施(Resource Public Key Infrastructure ,RPKI )发展较快。

本文首先分析了路由劫持基本原理,结合典型事件总结了路由劫持的主要影响和原因,接着讨论了解决这一问题的技术途径,梳理了当前互联网路由可信技术方案。

最后,形成了增强我国路由安全保障,加强路由可信验证的建议和策略。

1 全球路由劫持典型事件及其成因1.1 路由劫持事件频发影响网络正常运行路由劫持是指某个自治域网络对外通告了一个未获授权的地址前缀(即该前缀属于其他AS 所有或该地址尚未分配),基于路由优选机制形成原有流量脱离正常疏导路径的重定向现象。

路由劫持往往致使网络和业务性能下降,主要分为恶意劫持和无意劫持两种情况。

近年来,域间路由系统错误引起的路由劫持事件频发,具代表性的如表1所示。

其中,最具典型性的事件如下:典型事件1:巴基斯坦电信进行路由劫持,导致全球YouTube 访问大面积受阻2008年2月,巴基斯坦政府以有亵渎宗教内容为由命令巴基斯坦电信封锁YouTube 。

基于可信计算技术的OSPF路由协议研究

t s dcmp t ga d h ii l i a r S Fu ig S r t o ui n edgt g t eO P s U. T e e rtcl a e a e C OS F ( S Fb sdo utdtm— ue n t as n u nL h wpoo o cnb l dT - P O P ae nt s o n cl r e p t g. Fr l, te S ii l i aue rcs n lsdadtefaiit a egvnfr d igterue lfr tg t ui ) i t n sy h U dgt g tr o esia a e s l cib i dn t pa om i er y L a s n p s y n h e bi y 1 e oa h o r t n i

基于OSPF协议可信路由技术研究及实现

UI NT3 2 a u Pa r t 2; UI NT3 2 a u Pa r t 3 ; UI NT3 2 a u Pa r t 4 t

1 3

1 6 l 9

O. 3 5

0 . 6 6 O . 6 2

1 4

1 7 2 0

O . 4 2

O . 7 5 0. 6 5

l 5

l 8

O . 5 6

0 . 8 0

} OS PF— MSG— T;

4试验 验证

将编译完成代码加入g ] 1 O p e n N e t  ̄ 件做 验 证 。 O p e n Ne t 设定 网 络 拓 扑 如 图4 所示 。 各 通 信 节 点 可 信度 量 值 设 置 如 表 3 所示 。 仿真 1 : 可 信 传 输 路 径 计 算 计算R o u t e r l - >R o u t e r 1 0 的可信传输路径 , 路径可信度量要 求 为0 . 7 3 ( 1 为1 0 0 %可信) 。 在 Ho p L i s t S h o w模块 中查看传 输路 径为图 4 中P a t h 1 所标注路路径 。 所经过各点的度量值都大于 等于0 . 7 3 , 证明O S P F 可信路 由技术可 以计算 出满足度量 的传 输路径 。 仿真2 : 抗 毁性 测试 在仿真1 计算的传输路径基础上, 调整Ro u t e r 8 的度量值为0 . 5 。 查 看 Ho p L i s t S h o w模 块 , 发 现 可 信 传 输 路径 发 生 变 化 , 变化 部 分 如 图4 中P a t h 2 所标注路径 。 证明O S P F 可 信 路 由技 术 可 以传 递度 量 值变化 , 进而触发可信 传输路径重新计算 。 获取满 足可信度量 的新 路径( 图4 ) 。

园区网可信网络连接方案设计与验证

园区网可信网络连接方案设计与验证园区网是指一个园区内的局域网,其主要目的是提供给园区内的企业、机构和个人使用的网络资源。

构建一个可信的网络连接方案是保障园区网安全的重要一环。

本文将介绍园区网可信网络连接方案的设计与验证。

1. 网络拓扑设计:需要设计合理的网络拓扑结构,要考虑到园区内各个企业、机构的网络需求和资源分配。

一般情况下,采用星型或树型网络拓扑结构比较常见,可以保证网络的稳定性和扩展性。

2. 网络设备选择:需要选择合适的网络设备,包括交换机、路由器、防火墙等。

这些设备应该具备良好的性能和安全特性,能够满足园区网络的需求,并且能够防御各种网络攻击。

3. 安全策略设计:在园区网中,需要制定一套完善的安全策略,用于管理和控制网络资源的访问和使用。

可以设置访问控制列表(ACL)来限制外部网络对园区网的访问,还可以配置虚拟专用网络(VPN)来加密通信数据,提高网络安全性。

4. 安全设备配置:园区网中应配置防火墙、入侵检测系统(IDS)和入侵防御系统(IPS)等安全设备,以便实时监测和防御网络攻击。

还需要定期更新和升级这些安全设备的软件和固件,以保证其功能的完善性和安全性。

1. 性能测试:在园区网正式投入使用之前,需要进行性能测试,以验证网络连接的稳定性和效率。

性能测试可以通过传输大量的数据包或模拟大量用户同时访问网络来进行,以确保网络能够满足园区内企业和机构的需求。

2. 安全漏洞扫描:为了验证园区网的安全性,可以使用安全漏洞扫描工具对网络进行扫描,检测是否存在安全漏洞。

扫描结果可以帮助发现并修复网络中的潜在安全隐患。

3. 网络流量监测:通过使用网络流量监测工具,可以实时监测园区网的网络流量,并对异常流量进行分析和处理。

这样可以及时发现并防御网络攻击,保证园区网的安全性和可靠性。

4. 安全事件响应测试:在园区网投入使用之后,还需要进行安全事件响应测试,以验证园区网对安全事件的响应能力。

测试可以模拟各种安全事件,如网络攻击、数据泄露等,以验证园区网的安全设备和策略是否能够及时有效地进行响应和防御。

物联网中可信控制技术研究

K y o d :It e o t n s Wi l ss sr e o ( N) T s cnr It rt e o s It l et e e w r s n r t fh g e i r e n o n t r WS u es e w k u o r t ot l n g e n t r n lgni ead w k ei z

6 0

P ROCES S AUTOMATI ON NS I TRUM ENTATI ON i3 . g s 0 1 Vo. 2 No 8 Au u t2 1

物联网中可信控制技术研究

刘 艳

位置信息 , 容易受 到选择性转发和 Sb 攻击,

在 互联 网络 模型 中, N仅 连接 It t WS ne 和外 传 me 传感数据 , It t 与 ne 在物 理结构 上相互 独立 ; 隧道 me 在 网络模 型中 , N通过 It nt WS ne e 互通数据 , t t r I e 构建 n me 隧道 网络为 WS N提供传输信道链路 , 网络 融合更进 一 层, 但仍然维持各 自网络层及 下层 的独立完 整性 ; 三 第

一

网( i ls sno ntokWS , 真正的作 用是依靠 wr es esr e r , N)其 e w

装置在各类物体上的 R I 传感器等接人方式 , FD、 通过接 口与 网络连接 , 使物体智 能化 , 实现人 与物 的沟通和对

话, 同时也可 以实现物与物的沟通和对话 , M M。 即 2 本文在综述物联网发展现状的同时, 出了物联网 提 中 WS N和 It nt n re 的互联融合模型 , e 并研究 了在异构 网

作 者刘艳 , , 92年生 ,07年 毕业 于 南京航 空航天 大 学测 控技 术 女 18 20 与仪 器专业 , 士 学位 , 师 ; 要从 事无线传 感 器技 术方 面的研 究。 获硕 讲 主

高性能核心路由器关键技术研究

78高性能核心路由器关键技术研究胡龙斌(中兴通讯股份有限公司,江苏南京210012)摘要:高性能核心路由器是构建运营商网络的心脏,在新形势下,结合高清视频、VR/AR 、无损音频和工业网络通信等应用的发展,提出了高性能核心路由器最为核心的一些关键技术。

在硬件系统架构关键技术中,对比了传统背板架构的集群路由器和正交架构的大容量单机两种架构优劣,建议优先选择正交大容量单机满足功耗效率和产品成本等多方面优势。

在硬件业务单板转发芯片关键技术中,对比了网络处理器、专用集成电路和X86三种转发芯片架构,建议优先选择基于网络处理器技术的转发芯片来满足各种新业务发展。

在高速互联链关键技术中,提出224G 高速互联链路技术已成为最新的关键技术点。

在软件关键技术中,介绍了软件操作系统架构的发展历程,提出当前发展到了以数据为中心的组件化架构新软件操作系统。

在综合业务关键技术中,总结出确定性、安全可信和SRv6三个关键技术。

关键词:核心路由器;正交大容量单机;硬件系统架构;软件操作系统;确定性;安全可信;SRv6中图分类号:TN929.5文献标识码:A 文章编号:2096-9759(2023)03-0078-04Research on Key Technologies of High Performance Core RouterHU Longbin(Hulongbin ZTE Corporation ,JiangSu Nanjing 210012)Absrtact:High performance core router is the heart of building an operator network.In the new situation,combined with the development of high-definition video,VR/AR,lossless audio,industrial network communication and other applications,some key technologies of high-performance core router are proposed.In the key technologies of hardware system architecture,the advantages and disadvantages of cluster router of traditional backplane architecture and large capacity stand-alone of orthogonal architecture are com-pared,and it is recommended to give priority to orthogonal large capacity stand-alone to meet the power efficiency,product cost and other advantages.Among the key technologies of the forwarding chip on the service card,three forwarding chip architectures,namely,Network Processor (NP ),Application Specific Integrated Circuit (ASIC )and X86,are compared.It is recommended to give priority to the forwar-ding chip based on NP technology to meet the development of various new services.In the key technology of high-speed interconnection SERDES (SERializer/DESerializer ),224G SERDES is proposed as the latest key technology point.In the key technologies of software,the development history of software operating system architecture is introduced,and the new software operating system that has developed into a data centric component architecture is proposed.Among the key technologies of integrated services,three key technologies are sum-marized:determinacy,security and trusted,and SRv6.Keywords:core router;orthogonal;hardware system architecture;software operating system;large capacity stand-alone system;determinacy;secure and trusted;SRv61引言面对未来全球宏观环境变化的不确定性,以及数字经济发展的长期确定性,运营商需要积极洞察内外部环境及需求的发展变化,把握产业数字化转型的机遇和窗口期,结合自身优势规划演进路径。

网络安全中的可信计算技术

网络安全中的可信计算技术随着信息化时代的来临,计算机技术的飞速发展,互联网已经成为人们生活和工作中必不可少的组成部分。

虽然网络带来了诸多便利,但是也给我们的生活带来了越来越多的安全隐患。

在这种情况下,可信计算技术应运而生,成为网络安全保障的一项重要技术。

一、可信计算技术的定义可信计算技术(Trusted Computing),是计算机系统安全中的一种理论和技术体系。

它主要是通过硬件、软件的安全机制,保障系统工作的可信性,识别和阻止恶意攻击。

可信计算技术的出现,为信息安全事业提供了许多有效的手段。

二、可信计算技术的发展历程可信计算技术的发展经过了三个阶段:1. 第一阶段:单系统可信计算早期的可信计算技术主要是围绕着单台计算机的可信性进行研究,这种技术主要通过访问控制、认证、加密等手段来保证计算机的可信性,但是这种技术受限于单机环境、物理安全等因素,难以应用到复杂的网络环境当中。

2. 第二阶段:分布式可信计算随着网络技术的飞速发展,研究者开始探索利用分布式计算的力量来提高系统可信性。

这种分布式计算可信机制,主要是通过区块链等技术,对数据进行加密、签名和验证,保证数据的可靠性和完整性。

3. 第三阶段:云环境下可信计算如今,云计算技术已经成为企业的主要选项之一,因此保障云环境下系统安全便成为了云计算的关键。

现代的可信计算技术,需要从硬件、系统、数据、通讯等多个角度考虑,利用虚拟化技术、防火墙、IDS等多种手段来保障网络安全。

三、可信计算技术的应用1. 物联网安全现今,物联网已经渗透到了我们生活的方方面面,而物联网的安全问题也越来越受到人们的关注。

可信计算技术可以保护物联网系统的安全运行,保证数据的完整性和机器之间的信任关系。

2. 云计算安全云计算是以虚拟化技术为基础的一种新型的分布式计算模型,随着云计算的发展,其安全性问题也逐渐引起关注。

可信计算技术可以为云环境下的数据隐私和安全交易等提供保障。

3. 网络安全随着网络化进程的加快,计算机病毒、黑客攻击等网络安全问题日益增多。

提高网络可靠性的关键技术解析

提高网络可靠性的关键技术解析现代社会中,网络已经成为人们交流、工作和娱乐的重要工具。

然而,网络可靠性的问题依然存在,如网络延迟、数据丢失、安全漏洞等,给人们的通讯和数据传输带来了一定的困扰。

本文将对提高网络可靠性的关键技术进行解析,并探讨其对现代社会的意义。

一、网络冗余技术网络冗余技术是提高网络可靠性的重要手段之一。

它通过利用备用网络设备和传输路径,为网络系统提供冗余的能力,当主要设备或路径发生故障时,能够及时切换到备用设备或路径上,保证网络的正常运行。

网络冗余技术的关键是选择合适的备用设备和路径,并确保在发生故障时能够快速进行切换。

冗余设备可以是冗余路由器、交换机、服务器等,冗余路径可以是备用光纤、无线链路等。

同时,还需要采用适当的协议和算法来实现设备和路径的切换,以保证切换的可靠性和快速性。

二、数据备份与恢复技术数据备份与恢复技术是保障网络数据可靠性的重要手段之一。

在网络系统中,数据的安全性和完整性是至关重要的,一旦数据发生丢失或损坏,将对用户和企业造成不可估量的损失。

因此,进行定期的数据备份和实时的数据恢复是非常必要的。

数据备份技术可以采用磁盘、磁带、云存储等多种形式进行存储。

备份频率和备份数据的选择要根据实际情况进行合理的设置,确保备份的及时性和有效性。

而数据恢复技术则需要依赖于备份数据的完整性和恢复性能,能够尽快地将备份数据恢复到原始状态。

三、网络安全技术网络安全技术是提高网络可靠性的重要保障。

随着互联网的普及和应用,网络安全问题愈发凸显。

网络系统面临各种安全威胁,如黑客攻击、病毒感染、数据窃取等。

因此,采取有效的网络安全措施,保护网络系统的安全性是必不可少的。

网络安全技术包括网络防火墙、入侵检测与防御系统、加密技术等。

网络防火墙可以阻止未授权的访问和攻击,入侵检测与防御系统可以及时发现和响应潜在的威胁,而加密技术可以保护数据的机密性和完整性。

四、传输协议优化技术传输协议优化技术是提高网络可靠性的重要手段之一。

数据中心网络中的高性能路由算法研究与应用

数据中心网络中的高性能路由算法研究与应用数据中心网络(Data Center Network,DCN)是现代互联网时代中承载庞大数据量的关键基础设施之一。

为了满足日益增长的数据流量和对低时延、高可靠性的要求,高性能路由算法在数据中心网络中的研究和应用变得至关重要。

本文就数据中心网络中的高性能路由算法进行深入研究和探讨。

首先,我们需要了解数据中心网络的特点。

数据中心网络通常以三层结构为主,包括核心层、聚合层和接入层。

在数据中心网络中,成千上万的服务器经由网络进行通信,因此需要具备高吞吐量、低时延、高可靠性和可扩展性等特点。

拥塞控制是数据中心网络中的重要问题之一,因为大量的数据流量可能导致网络拥塞,从而影响网络性能。

因此,高性能路由算法需要考虑实时拥塞控制和负载均衡来优化网络性能。

在数据中心网络中,Fat-Tree(胖树)拓扑结构被广泛应用。

Fat-Tree拓扑结构具有多路径和冗余的优势,可以提供更好的网络性能和可靠性。

在高性能路由算法中,通过合理地选择路径和负载均衡,可以最大程度地利用Fat-Tree拓扑结构的优势。

在高性能路由算法的研究中,ECMP算法(Equal-Cost Multi-Path)是一种常见的方法。

ECMP算法可以在存在多条等费用路径的情况下,实现负载均衡和冗余路径选择。

具体而言,当数据包需要从源主机传输到目标主机时,ECMP算法可以根据网络拓扑和流量负载情况选择多条路径,从而在不增加网络拥塞的情况下提高网络性能。

ECMP算法不仅能够实现高性能的数据传输,还具有简单和易于实施的优点。

除了ECMP算法,还有一些其他的高性能路由算法被广泛应用于数据中心网络中。

其中一种是可编程路由器,它可以根据不同的流量负载和网络需求,灵活地调整路由策略和路径选择。

另一种是基于拓扑感知的路由算法,它通过感知网络拓扑的特点,合理地规划路径选择,从而最大化利用网络资源和提高网络性能。

此外,还有一些基于SDN(软件定义网络)的高性能路由算法被提出和研究,通过将网络控制平面和数据平面相分离,实现对网络的灵活控制和优化。

面向无线移动网络的质量保障技术

面向无线移动网络的质量保障技术随着移动互联网的普及,无线移动网络对于人们日常生活、工作和学习的依赖程度越来越高。

但是,由于无线移动网络的特殊性,如信号受干扰、网络拥塞、移动速度变化等,会给网络质量和用户体验带来很大的影响。

因此,如何在无线移动网络环境下实现高质量的数据传输和服务提供,成为了当前研究和发展的热点和难点之一。

本文将围绕面向无线移动网络的质量保障技术进行论述和探讨。

一、数据传输质量保障技术数据传输是现代通信的核心,无线移动网络的数据传输质量会受到很多因素的影响。

目前,有以下几种数据传输质量保障技术:1、重传机制在数据传输过程中,出现因网络原因导致的数据丢失或出错时,可以通过重传机制对数据进行修复和重新发送,保证数据的准确性和完整性。

重传机制通常采用ARQ技术,即自动重传请求技术。

2、拥塞控制网络拥塞是数据传输过程中的一个很大难点,如果不能有效地处理拥塞问题,会导致网络变得非常缓慢和甚至瘫痪。

为此,一种名为TCP流控制的技术被广泛应用于网络拥塞控制中,实现数据的动态调整和传输优化。

3、调制技术无线信号传输受到环境和干扰的影响很大,如何保证数据的传输速度和准确性是无线传输技术中的重要问题。

目前,常见的调制技术有FM调制、AM调制、PSK调制、FSK调制等,可以根据场景需求选用不同的调制技术实现无线传输。

二、服务提供质量保障技术除了数据传输质量保障技术之外,服务提供质量也是影响用户体验的重要因素。

以下是一些能够提高无线移动网络服务质量和用户体验的技术方案:1、基站覆盖范围优化基站的布局和覆盖范围在无线移动网络中至关重要。

设置合适的基站数量和位置,覆盖合适的范围,可以优化信号传输和扩展网络容量。

2、网络协议优化网络协议是保证数据传输的基础,通过对协议进行优化,如TCP/IP协议、DNS解析时间优化等,可以加速网络响应时间和服务的稳定性。

3、负载均衡技术负载均衡技术可以将网络流量分散到不同的服务器或基站,避免单一服务器负载过大,从而减轻网络压力,提供更加流畅的网络服务。

可信技术的基本概念

可信技术的基本概念引言:在信息化社会中,数据安全、网络安全以及系统可靠性成为了至关重要的议题。

可信技术正是在这种背景下应运而生,它致力于构建安全、可靠、可控的信息技术环境,以保障信息系统的正常运行和数据的安全存储与处理。

本文旨在阐述可信技术的基本概念及其核心要素。

一、基本概念可信技术,又称可信计算技术,是指通过硬件、软件及相应机制的深度融合设计,确保信息系统的整个生命周期内(包括设计、实现、部署和运行阶段)的数据完整性和操作行为的可预期性。

其目标是建立一个从硬件底层到应用层全方位的信任链,使得信息系统的每一部分都能基于前一部分的信任来提供自身的信任度。

二、核心要素1. 可信根:作为可信计算的基础,可信根通常位于计算平台的最底层,如芯片或固件级别,能提供最基本的信任源,用以验证并确保后续启动加载的所有软硬件组件的完整性。

2. 测量与认证:可信技术通过测量启动过程中的所有关键模块,并将这些模块的哈希值(或其他形式的身份标识)存入可信平台模块(TPM),形成一条完整的信任链。

任何对系统状态的改变都将导致信任链断裂,从而触发相应的安全响应。

3. 完整性保护:可信技术能够实时监控和保护系统的关键资源和数据,确保它们未经许可不会被篡改或破坏,保证系统始终处于预期的、已知的良好状态。

4. 访问控制与隐私保护:通过严格的访问控制策略和技术手段,可信技术可以有效防止非法访问和未授权操作,同时也能在确保系统功能的前提下,最大程度地保护用户隐私和数据安全。

三、应用场景可信技术广泛应用于云计算、物联网、大数据、人工智能等领域,特别是在政务、金融、军事等对信息安全要求极高的行业,为各类信息系统提供了坚实的安全屏障。

总结:可信技术是现代信息技术的重要组成部分,它的不断发展和完善为构建安全可靠的网络环境提供了有力支持。

在未来,随着信息技术的进一步深化发展,可信技术将在构建新一代安全防护体系、保障国家和社会信息基础设施安全方面发挥更加关键的作用。

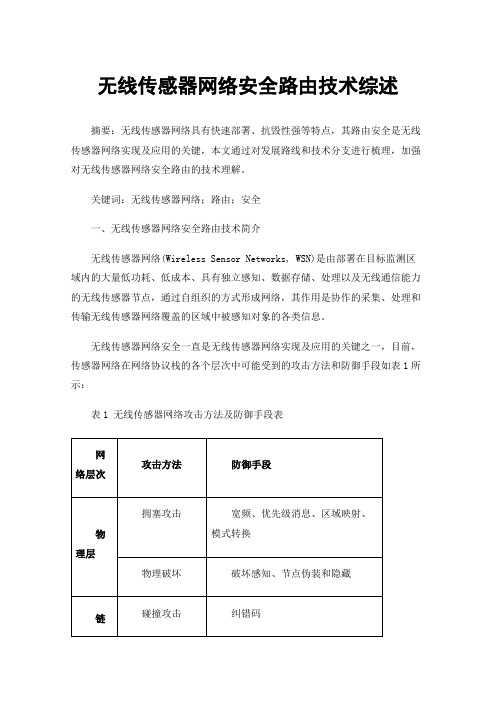

无线传感器网络安全路由技术综述

无线传感器网络安全路由技术综述摘要:无线传感器网络具有快速部署、抗毁性强等特点,其路由安全是无线传感器网络实现及应用的关键,本文通过对发展路线和技术分支进行梳理,加强对无线传感器网络安全路由的技术理解。

关键词:无线传感器网络;路由;安全一、无线传感器网络安全路由技术简介无线传感器网络(Wireless Sensor Networks, WSN)是由部署在目标监测区域内的大量低功耗、低成本、具有独立感知、数据存储、处理以及无线通信能力的无线传感器节点,通过自组织的方式形成网络,其作用是协作的采集、处理和传输无线传感器网络覆盖的区域中被感知对象的各类信息。

无线传感器网络安全一直是无线传感器网络实现及应用的关键之一,目前,传感器网络在网络协议栈的各个层次中可能受到的攻击方法和防御手段如表1所示:表1 无线传感器网络攻击方法及防御手段表由于实现无线传感器网络的安全存在诸多方面的限制,主要包括无线信道开放传输的脆弱性,连接传感器节点防护薄弱容易被攻击者捕获的脆弱性,部署环境无人看管存在着物理防护的脆弱性,节点计算、存储和能量受限不适合采用安全等级高但计算强度大的公钥密码算法等,这些因素使得无线传感器网络的安全路由成为一个具有挑战性的研究课题,吸引了国内外众多公司及各大高校对无线传感器网络安全路由技术进行大量研究,并取得了丰富成果。

本文对国内外无线传感器网络安全路由技术进行分析,以期了解无线传感器网络安全路由技术的技术情况和发展脉络。

二、无线传感器网络安全路由技术分支及发展路线根据对无线传感器网络安全路由技术相关文献的解读,确定了该技术主要的技术分支为:基于密钥管理、基于地理位置、基于安全签名、基于信任评估、基于层次结构,上述5种不同的安全路由技术构成了该技术的不同技术分支。

通过对无线传感器网络安全路由技术各个技术分支的总结与数理,可以获得无线传感器网络安全路由技术的基本发展路线:1.基于密钥管理的无线传感器网络安全路由技术对于无线传感器网络,密钥管理极其重要,因为它能够实现进一步的安全服务,如机密性、认证和完整性验证。

网络互联技术PPT_第4章_路由技术

4、Router主要用于连接不同类型的网络

10.1.1.0

172.16.1.0

网络互联技术

6/82

路由器的其它功能

寻址

网络互联技术

7/82

路由器的其它功能

协议转换

网络互联技术

8/82

信息路由过程

网络互联技术

9/82

路由示例

网络互联技术

10/82

路由表

网络互联技术

11/82

路由的信息含义

第四章 路由技术

网络互联技术

1/82

工程任务:多园区网络互联

中北大学的校园分布在多个不同校区,不同的校区之间通过公共网络来进行连 接,为保证不同校区之间连通,需要使用路由技术才能实现园区网络之间互相连通。 如图所示黄色虚线部分显示的区域是生活中常见的三层路由技术发生的场景 。

网络互联技术

2/82

多园区网络互联

选径

• 根据目标地址和路由表内容,进行路径选择

转发

• 根据选择的路径,将接收到的数据包,转发到另一个 接口(输出口)

网络互联技术

5/82

常见网络设备-Rourter

1、Router是一种非常重要的网络设备

2、Router最少实现到了网络层的功能

3、Router能够识别数据包内的IP地址信息,选择一条到达 不同网段的最佳路径,转发数据包。

组件一:直连路由技术

组件二:静态路由技术

组件三:动态路由协议技术 组件四:三层交换路由技术 组件五:虚拟路由冗余技术

网络互联技术 3/82

多园区网络互联

组件一:直连路由技术

网络互联技术

4/82

什么叫路由?

路由就是将从一个接口接收到的数据包,转发到另 外一个接口的过程。 路由器完成两个主要功能:

无人机自组网中基于信任的路由机制

无人机自组网中基于信任的路由机制随着科技的飞速发展,无人机技术已经从军事领域扩展到了民用市场。

无人机自组网作为一种新型的网络架构,具有灵活部署、快速响应和低成本的优势。

然而,在实际应用中,无人机自组网面临着诸多安全挑战,如恶意节点攻击、数据篡改等。

因此,研究一种基于信任的路由机制对于提高无人机自组网的安全性具有重要意义。

首先,我们需要明确什么是信任。

在无人机自组网中,信任是指一个节点对另一个节点在执行特定任务时所表现出的可靠性和诚实程度。

信任可以分为直接信任和间接信任。

直接信任是指节点之间通过直接交互建立的信任关系;而间接信任是指节点通过其他节点的推荐或评价来评估目标节点的信任程度。

在无人机自组网中,由于节点数量众多且分布广泛,间接信任的作用尤为重要。

接下来,我们来探讨如何构建一个基于信任的路由机制。

首先,我们需要设计一个合适的信任评估模型。

这个模型应该能够综合考虑节点的历史行为、通信质量、能量消耗等多个因素,以全面评估节点的信任度。

例如,我们可以将节点的历史行为分为正常行为、异常行为和恶意行为三类,并赋予不同的权重;同时,我们还可以考虑节点的通信质量和能量消耗情况,以便更准确地评估其信任度。

其次,我们需要设计一个有效的信任传播算法。

在无人机自组网中,节点之间的信任关系往往是动态变化的。

因此,我们需要设计一个能够实时更新信任信息的算法,以确保路由决策的准确性。

此外,我们还需要考虑到信任信息的传播范围和传播速度问题。

如果传播范围过小,可能导致部分节点无法获取到足够的信任信息;而如果传播速度过慢,则可能影响到路由决策的时效性。

最后,我们需要将信任评估模型和信任传播算法融入到路由协议中。

具体来说,我们可以在路由发现阶段引入信任评估机制,使得只有满足一定信任度的节点才能参与到路由建立过程中;同时,在路由维护阶段,我们也需要根据节点的信任度进行动态调整,以保证网络的稳定性和安全性。

总之,无人机自组网中基于信任的路由机制是一种有效提高网络安全性的方法。

安全路由技术的发展与应用

安全路由技术的发展与应用网络安全一直是一个备受关注的话题,而路由器作为网络的重要组成部分,其安全性也变得越来越重要。

正如计算机安全技术的高速发展一样,网络路由器的安全技术也在迅速发展和演进,通过不断地更新和改进,安全路由技术已经成为保证网络安全的必备技术之一。

一、安全路由技术的概念安全路由技术是指通过路由器本身的各种安全手段以及针对网络应用的特定安全功能,保证网络连接的安全及其数据信息的安全性。

它通过限制网络的流量、控制异常访问、过滤危险流量等方式,有效地防止网络恶意攻击,保障网络的安全与可靠性。

二、安全路由技术应用1. VLAN技术虚拟局域网(VLAN)技术是通过在路由器上配置VLAN,将网络分成多个虚拟局域网,只能在同一VLAN内的计算机之间通信,从而增强网络的安全性,使得网络攻击难度更高。

比如,将公司内部的各部门划分成不同的VLAN,只能在各自的VLAN内进行通信,这样就可以有效地保护公司的内部网络不受到外部攻击,增加了网络的安全性。

2. 交换机保护安全路由技术还包括交换机保护功能,交换机保护功能可以有效防止MAC地址被伪造、欺骗ARP协议等网络攻击,保障网络的安全与可靠性。

而且交换机保护功能还可以限制交换机端口的接入数量,从而保证网络资源的充足性和稳定性。

3. 控制网络访问通过控制网络的访问权限,路由器可以有效地避免恶意攻击,保护网络的安全性。

如通过设置ACL(访问控制列表)规则,可以控制某个IP地址的访问权限,并禁止某些协议的访问。

又如通过使用SSL(安全套接字层)协议或IPSec(Internet协议安全)协议,可以建立安全通道,保证敏感数据信息的安全与隐私。

4. 防火墙技术路由器也可以充当防火墙的作用,通过防火墙技术实现网络的安全防御。

防火墙技术包括包过滤、状态检测和代理技术等,可以有效地控制网络的访问和数据的转发,从而保障网络的安全性。

比如,可以设置防火墙规则,禁止恶意的IP地址进入网络,并对访问网络的用户进行身份认证等。

实现互联网的五大核心技术

实现互联网的五大核心技术互联网作为当今信息社会的核心,已经成为我们日常生活中不可或缺的一部分。

然而,我们经常提到互联网,但对其核心技术却知之甚少。

本文将介绍实现互联网的五大核心技术,并详细解释它们的作用和原理。

首先,我们将介绍互联网的首要技术之一——分组交换技术。

分组交换技术是互联网传输数据的基础。

在该技术中,互联网将要传输的数据分割成一个个小的数据包,然后通过不同的路径传输。

这种分割和传输方式确保了数据能够更高效地在网络中传输。

分组交换技术的一个重要特点是能够同时处理多种不同类型的数据,并且保证数据能够按照正确的顺序重新组装。

其次,我们将介绍路由技术。

路由是指在互联网中选择最佳传输路径的过程。

由于互联网是由许多互连的网络组成,不同的网络之间存在多条路径可供选择。

路由技术的作用就是通过传输控制协议(TCP)和网络互联协议(IP)来确定数据包的最佳路径。

这样可以确保数据能够快速、有效地传输。

第三,我们将介绍网络协议。

网络协议是指在互联网中用于传输和交换数据的规则和标准。

最常见的网络协议是TCP/IP协议。

TCP协议负责将数据分割成小的数据包,并将其传输到目标地址,保证数据完整性和可靠性。

而IP协议则负责标记和识别每个数据包的源地址和目的地址,以确保数据包可以正确传输。

接下来,我们将介绍域名系统(DNS)。

DNS是互联网中非常重要的一个技术,它将网站的域名转换为相应的IP地址。

当我们在浏览器中输入一个网址时,DNS就会将该域名与相应的IP地址进行匹配,然后将我们的请求转发给正确的服务器。

DNS的作用是提供一个易于记忆和使用的方式来寻找和访问特定的网站。

最后,我们将介绍互联网安全技术。

由于互联网的开放性和广泛使用,网络安全问题变得越来越突出。

互联网安全技术的目标是保护互联网中的数据和信息不受未经授权的访问、修改或破坏。

这些技术包括防火墙、虚拟专用网络(VPN)和加密通信等。

它们的作用是确保互联网上的数据传输和交换是安全和可信的。

网络路由技术与网络容灾的结合应用策略(系列八)

网络路由技术与网络容灾的结合应用策略随着互联网的普及和应用的不断扩大,人们对于网络的稳定性和可靠性的需求也越来越高。

而网络路由技术和网络容灾作为网络领域中的重要组成部分,起到了不可替代的作用。

本文将探讨网络路由技术与网络容灾的结合应用策略,并介绍其在实际应用中的案例和效果。

一、网络路由技术的基本原理和作用网络路由技术是指通过选择合适的路径将数据包从源节点传输到目的节点的技术。

它通过建立路由表,根据一定的算法选择最佳路径,实现以最快速度和最高效率传输数据的目标。

网络路由技术的核心在于动态的路由选择,它能够根据网络状况实时调整路径,确保数据的稳定传输。

网络路由技术的作用是优化网络结构和提高网络性能,能够将数据包快速传输到目的地,减少传输延迟和丢包率。

它可以将网络划分为多个子网,实现局部性的网络管理和控制,提高网络的可扩展性和可管理性。

此外,网络路由技术还能够实现负载均衡,将网络流量均匀分配到各个节点上,避免节点过载和网络拥塞。

二、网络容灾的原理和意义网络容灾是指通过多重备份和冗余部署等手段,保证网络在面临故障或攻击时仍然能够正常运行的技术。

它的原理是将关键的网络资源和服务进行冗余备份,并在发生故障时自动切换到备份系统上,以实现无缝的容灾切换。

网络容灾的意义在于保证网络的可靠性和持续性运行。

网络故障和攻击可能导致严重的数据丢失和服务中断,给个人和企业带来巨大的损失。

通过进行网络容灾,可以在第一时间检测到故障并切换到备份系统,保证业务的正常进行,减少损失和风险。

三、网络路由技术与网络容灾的结合应用策略1. 多路径路由:通过同时使用多个路径进行数据传输,既可以提高网络带宽利用率,又可以实现网络的冗余备份。

当某一路径发生故障时,可以自动切换到其他可用路径,实现无缝的容灾切换。

2. 动态路由管理:在网络容灾方案中,动态路由管理可以实现实时的故障检测和路径调整。

通过监测网络的健康状态和性能指标,可以及时发现故障,并自动调整数据传输路径,避免发生服务中断。

信锐无线结合宁盾无线统一认证解决方案

信锐无线结合宁盾无线统一认证解决方案信锐无线和宁盾无线是两个在无线通信领域具有领先技术的公司。

信锐无线致力于提供高性能的无线网络解决方案,而宁盾无线则专注于提供安全的无线认证解决方案。

将这两个公司的技术结合起来,可以为用户提供更强大的无线网络及安全保障。

首先,信锐无线的技术可以提供高速且稳定的无线网络连接。

他们的解决方案包括高性能的无线路由器、无线控制器和室内外覆盖等设备。

这些设备可以提供高达千兆的无线传输速率,满足用户对于大带宽应用的需求。

同时,信锐无线的设备还支持多用户多输入多输出(MU-MIMO)技术,可以同时为多用户提供稳定的高速连接。

而宁盾无线的解决方案则专注于提供安全的无线认证。

他们的认证系统可以对接入无线网络的用户进行身份验证,确保只有合法用户可以连接到网络。

宁盾无线的认证系统可以支持多种认证方式,包括预共享密钥(PSK)认证、802.1X认证和移动APP认证等。

这些认证方式可以根据用户的需求进行选择,从而提供更灵活的认证方式。

将信锐无线和宁盾无线的技术结合起来,可以提供一个完整的无线网络解决方案。

首先,信锐无线的高性能设备可以提供快速、稳定的无线网络连接,满足用户对于带宽和速度的需求。

其次,宁盾无线的认证系统可以提供安全可靠的无线连接,确保只有合法用户可以访问网络。

通过将这两个技术结合起来,可以为用户提供一个高速、安全的无线网络环境。

另外,信锐无线和宁盾无线的产品还有很强的可扩展性。

无线网络的需求不断增长,特别是在物联网和5G的发展下,对于无线网络解决方案的需求将会越来越大。

信锐无线和宁盾无线可以根据用户的需求进行定制化的解决方案,满足各种不同规模和复杂度的无线网络需求。

总结起来,信锐无线和宁盾无线结合提供了一个强大的无线网络解决方案。

通过信锐无线提供的高性能设备和宁盾无线提供的安全认证系统,可以为用户提供高速、稳定和安全的无线网络环境。

这对于企业和个人用户来说,都是非常有价值的。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

可信路由技术2011年11月25日16:11 来源:中兴通讯技术作者:王洪超,郭华明,张我要评论(0)路由体系及理论作为互联网的核心支撑,在当前网络需求下,迫切需要得到进一步的扩充和完善。

未来的路由机制应该具有新的特性,使得网络能够适应规模增大而具有良好的可扩展性;使得网络使用者和运营者有更大的操作空间而具有较好的灵活性;使得网络能够充分应对各种网络攻击而具有更好安全性;使得网络能够满足不同业务的需求而具有更好的服务质量保证等,这些关键点已经为越来越多的科研工作者所认同。

为此,世界各国政府或研究机构都在制订和实施相应的研究计划,如美国的GENI[1]和FIND[2]计划,欧盟的FIRE[3]计划,中国的国家高技术研究发展计划(“863”)和国家重点基础研究发展规划(“973”)等,力图建立新的路由体系理论及机制使未来网络充分满足上述需求。

1 路由理论相关研究当前针对路由理论的研究之一首先体现在路由体系结构方面,着重解决路由规模的可扩展性问题。

为此,互联网结构委员会(IAB)于2006年10月在荷兰举办了首次“路由与地址工作组会议”。

会议重点讨论并确定造成互联网路由可扩展性问题的主要因素,形成了清晰的描述互联网路由可扩展问题的文档,该文档分析了导致全局路由表的规模快速增长的几个重要原因、阻碍路由器技术快速发展的约束条件以及互联网地址结构中所存在的局限性。

该文档已于2007年9月正式成为RFC标准(RFC4984)[4]。

目前,因特网研究任务组IRTF成立了路由研究工作组RRG,主要进行互联网路由可扩展问题的研究。

目前RRG工作组中的提案包括AIRA、APT、CRIO、LISP、IPvLX、IVIP、Six/One、TAMARA和TRRP等[5]。

纵观这些研究方案,其主要核心思想都是要将通信中节点的身份标志与位置标志相分离,解决传统互联网IP地址语义重载的局限性,只不过对现有网络路由机制的变动程度有所不同而已。

但目前RRG工作组中的各种技术方案尚停留在讨论阶段,缺少必要的试验或仿真加以支持。

除此,解决当前互联网路由可扩展问题的提案还有NIRA[6]、HLP[7]、ROFL[8]、AIP[9]等。

NIRA为主机提供了一种通过不同地址来选择不同路由路径的机制,通过严格的分等级地址分配策略,NIRA可以改善路由的可扩展性问题。

HLP是作为BGP的替代协议提出的一种路由协议,同时采用了链路状态和路径向量两种方式,是一种混合式分等级的路由协议,在一定程度上可以解决路由可扩展问题。

ROFL是一种完全基于平面标签的新颖路由方式,其有效性和实用性还有待进一步的研究和验证。

AIP采用自认证的地址层次结构试图解决网络欺骗以及路由安全等问题,但也仍处于讨论和研究阶段。

对传统路由理论技术的研究,也一直是学术界关注的热点,目前的研究主要体现以下几个方面:(1)路由安全性研究现有互联网中的路由协议在设计之初,仅考虑到网络目的的一个方面,即为网络中的节点或应用提供路由的可达性信息,而且这种路由可达性信息的交互传送建立在网络节点处于一个互相可信任的团体环境中的假定条件之下,而这种假定条件在现有的网络中已难以时时成立。

现有互联网大量路由安全事件的发生,使得人们不得不重新考虑路由机制的安全性。

早在2002年,文献[10]就系统指出了域间路由协议BGP存在的安全缺陷。

尽管关于提升BGP 安全的方案S-BGP[11],soBGP[12]等被陆续被提出,但到目前尚未真正实施。

(2)路由可靠性研究现有互联网中的路由协议,对一个给定的前缀只能查找到唯一的一条“最佳”路径到达目的端。

当网络的节点在遭受攻击或者出现链路故障时,现有的路由协议不具备良好的保护机制和快速恢复能力,很难提供稳定可靠的网络服务。

在路由可靠性研究方面,文献[13]和文献[14]分别给出了快速重路由和多拓扑路由机制;文献[15]在避让失效节点和链路提供域间路由多样性等方面进行了探索研究;文献[16]则给出可供用户选择的路径多样性方案。

这些工作给路由可靠性研究指出了前进的方向。

(3)路由可控可管性研究现有的路由机制对网络中可能出现的诸如个别节点瘫痪导致的路由中断,个别节点或系统的加入引起的路由紊乱,P2P流量肆意占用带宽、各种网络病毒的感染传播和攻击引起的网络资源紧缺等不规则网络行为,很难做到及时探测、快速定位追踪以及及时合理的处理不规则网络行为;此外,网络节点众多,规模庞大,也给网络配置管理带来一定的复杂性。

文献[17]对网络中可能存在的域间路由流量劫持的探测技术进行了研究,文献[18]给出了推导企业网络故障定位的方法,文献[19]则建议利用专门信道进行网络路由的管理。

尽管如此,有关路由的可控可管性尚未形成行之有效的解决方案,未来路由机制的监管以及高效配置机制尚需完善。

(4)路由服务质量研究现有互联网所提供的是“尽力而为”的转发服务,在这种服务模型下,所有的业务流被“一视同仁”公平地竞争网络资源,业务流传输的可靠性、延迟性等服务质量要求得不到任何保证。

对此,IETF先后提出了集成服务[20]和区分服务[21]两种服务质量体系结构,然而这两种方案在可扩展性和公平性等方面各有不足。

多协议标签交换(MPLS)[22]将IP路由控制和第二层交换的简单性无缝地集成起来,在不改变用户现有网络的情况下能提供高速、安全、多业务统一的网络平台。

尽管当前MPLS被广泛使用,但其在网络传输效率,网络兼容性,配置复杂性,网络成本以及服务质量颗粒度等方面的不足,还不足以满足当前多种业务的发展要求。

总之,当前网络路由机制在安全、可靠、可控、可管等网络可信问题的研究上,上述提到的各个研究方案主要停留在理论或应用的某个局部目标,他们所作的只是现有网络路由可信任问题的点滴修补,尚没有形成完整的、系统的可充分满足用户和网络需求的路由理论体系,因而也就未能从根本上解决网络路由的可信任问题。

2 可信路由内涵可信系统的概念最早由J.P. Anderson教授在20世纪70年代初期提出,最初只被用于描述信息的可用性、完整性和机密性。

后来当其被应用到网络时,传统的路由机制在安全性,可靠性,可控可管等方面暴露了诸多问题。

我们说一个系统是可信的,通常是指系统的行为和结果是可预期的。

推而广之,可信路由是指网络在任何情况下,都能按照用户及网络运营者的预期为用户提供安全、可靠、可控可管的、满足用户网络服务质量需求的路由。

为此,可信路由的设计要求应包含以下几方面:(1)空间隔离保护应区分接入网和核心网,分别引入不同的标志空间,在核心网和接入网间部署边界路由设备,提供基于标志的映射服务,从而使路由规模的变化独立于用户网络规模的大小,使网络具有更好的可扩展性,同时充分保证核心网络设备的安全。

(2)身份与位置分离应将节点的身份与位置信息分离,建立全网统一的身份与位置映射机制,实现映射信息安全、快捷的在线管理,实现节点位置的隐私性保护以及节点移动情况下的持续连接,从而满足用户越来越强的移动性以及隐私性需求。

(3)可信路由寻址应采用必要的身份鉴别机制以及路由消息的安全传输机制,确保路由节点的身份的真实性,路由可达性信息的保密性、完整性;实现网络路由节点间多路机制,同时应提供路由的备份以及快速恢复能力,从而使网络具有更加安全可靠的服务能力。

(4)服务质量保证应采用集中和分布式相结合的方式,充分提取网络资源利用状态,针对不同的业务应用及其服务质量需求,提供满足需求的更高粒度区分的路由。

(5)网络安全防护应建立健全全网分布式安全检测防护系统,实现网络传输和网络状态的综合分析,同时提供一定的网络错误诊断能力和行之有效的安全管理机制及策略,使网络路由机制具有更好的可控可管性。

3 可信路由参考机制3.1 可信路由体系结构模型基于以上对可信路由理论技术的研究,本节提出了一种可信路由体系结构模型,新结构采用不同的网络标志分别代表主机的身份信息和位置信息,并且把原IP网的单一地址空间划分为两个不同的标志空间,两个标志空间内分别采用不同的路由方式,并形成相对独立的路由空间,两个标志(路由)空间之间通过标志映射的方法完成寻址和选路。

新网络结构划分为接入网和核心网,包含两种标志:接入标志和交换路由标志。

接入标志代表了终端的身份信息,只能在接入网使用,而交换路由标志代表了终端的位置信息,只能在核心层使用。

新路由体系结构采用“间接通信”模式连接两个标志空间:在接入网采用接入标志转发数据,而在核心网采用内部的交换路由标志替代接入标志转发;接入网负责各种通信终端的接入,核心网进行控制管理和交换路由。

新可信路由体系结构如图1所示。

在上述的可信路由体系结构参考模型中,接入网与核心网的分离,使得接入网的动态变化不会出现在的核心网上,保证了核心网的相对稳定;接入网的多家乡、流量工程等也不会引起核心网的路由表的增长和不稳定。

代表用户身份的接入标志不会在核心网上传播,使得其他用户不能通过截获核心网的信息分析用户的身份,保证了用户身份的隐私性;也不可能通过用户的身份来截获他们的信息,保证了用户信息的安全性。

同时,接入网内的终端无法知道核心网内的网络设施的交换路由标志或是其他终端的交换路由标志;接入网内的终端也就无法针对核心网的网络设施或是某一终端进行攻击,保证了核心网网络设施和数据的安全性。

新路由结构仍分为域内路由和域间路由两部分。

3.2 可信域内路由新可信路由体系结构域内路由采用集中式和分布式路由相结合的方式,如图2所示。

在每个域内用一个可信路由管理服务器作为集中可信路由管理层;其他基础网络设备组成分布式交换路由层。

交换路由层除运行传统的链路状态协议外进行路由转发外,还通过全局流标签的转发的方式进行转发。

可信路由管理服务器和交换路由器组成公钥基础设施(PKI)结构,可信路由管理器作为可信第三方,负责认证域内的交换路由器的认证,并分配公私钥。

交换路由器之间通过签名机制对路由通告相互认证。

可信路由管理服务同时收集域内的网络状况,为相应的数据流分配全局流标签,同时在相应的交换路由上建立起流标签转发表,使数据路在转发路径上快速转发。

这种方式保留了传统单路径路由的路由寻址方式的同时,增加了域内网络资源的统一调度和管理机制,可以为不同的数据流在不同的条件下,建立不同的转发路径,避免网络拥塞,保证服务质量,增加网络的可用性,保证了网络的可控可管性。

3.3 可信域间路由新可信路由体系结构域间路由采用的是基于自认证(Self-certifying)的自治域号的多路径路由方式,如图3所示。

因为域间路由更多的是体现了自治域之间的商业竞争关系,无法建立起基于可信第三方的PKI结构,采用基于自认证的自治域号路由就很好的解决地址欺骗的问题。

每个域的自治域号为其公钥的Hash值,通过这种命名体系,保证了地址的不可欺骗、抵赖性。