H3C MSR系列路由器典型配置举例

H3CMSR路由器PPPOENAT策略路由QOS配置实例

H3C MSR 路由器PPPOE+NAT+ 策略路由+QOS 配置实例[H3C]display current-configuration#version 5.20, Release 1719, Basic#sysname H3C#undo cryptoengine enable#firewall enable#domain default enable system#telnet server enable#qos carl 1 destination-ip-address range 192.168.3.2 to 192.168.3.254 per-addres sqos carl 2 source-ip-address range 192.168.3.2 to 192.168.3.254 per-address qos carl 3 destination-ip-address range 192.168.2.1 to 192.168.2.254 per-addres sqos carl 10 source-ip-address subnet 192.168.3.0 24 per-addressqos carl 20 destination-ip-address subnet 192.168.3.0 24 per-address#acl number 2000rule 0 permit source 192.168.3.0 0.0.0.255acl number 2222rule 0 permit source 192.168.3.0 0.0.0.255rule 5 permit source 192.168.2.0 0.0.0.255#acl number 3001rule 0 permit ip source 192.168.3.1 0.0.0.254acl number 3002rule 0 permit ip source 10.0.1.1 0.0.0.254acl number 3111rule 0 permit ip source 192.168.3.0 0.0.0.254acl number 3112rule 0 permit ip source 192.168.3.1 0.0.0.254acl number 3113rule 0 permit ip destination 192.168.2.0 0.0.0.255acl number 3114rule 5 permit ip source 192.168.3.180 0.0.0.3acl number 3333# vlan 1#conn ecti on-limit policy 1#domai n system access-limit disable state active idle-cut disable self-service-url disable # user-group system#local-user huaweipassword cipher N'C55QK<'=/Q=A Q'MAF4<1!!authorizati on-attribute level 3 service-type telnet# in terface AuxO async mode flow lin k-protocol ppp #in terface Dialerl nat outbou nd 2000 lin k-protocol pppppp pap local-user ************** ip address ppp-n egotiate load-bandwidth 2000 tcp mss 1024 dialer-group 1dialer user ****************dialer-group 1dialer bun dle 1#in terface Dialer2nat outbou nd 2000lin k-protocol pppppp pap local-user **************** ____ip address ppp-n egotiateload-bandwidth 2000tcp mss 1024dialer user **************dialer bun dle 2 in terface Dialer3 nat outbou nd 2000 lin k-protocol pppppp pap local-user **************** ____ip address ppp-n egotiateload-ba ndwidth 2000tcp mss 1024dialer user *************dialer-group 1dialer bun dle 3#in terface Ethernet。

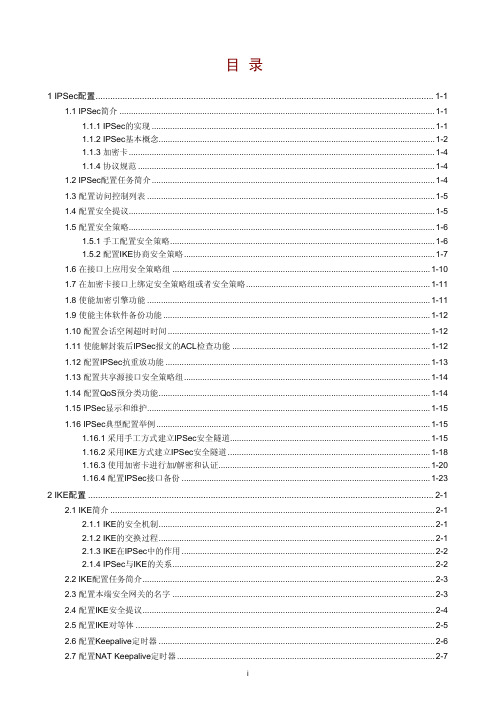

H3C MSR系列路由器 IPSec配置

H3C MSR系列路由器IPsec典型配置举例(V7)

7 相关资料1 简介本文档介绍IPsec的典型配置举例。

2 配置前提本文档适用于使用Comware V7软件版本的MSR系列路由器,如果使用过程中与产品实际情况有差异,请参考相关产品手册,或以设备实际情况为准。

本文档中的配置均是在实验室环境下进行的配置和验证,配置前设备的所有参数均采用出厂时的缺省配置。

如果您已经对设备进行了配置,为了保证配置效果,请确认现有配置和以下举例中的配置不冲突。

本文档假设您已了解IPsec特性。

3 使用iNode客户端基于证书认证的L2TP over IPsec功能配置举例3.1 组网需求如图1所示,PPP用户Host与Device建立L2TP隧道,Windows server 2003作为CA服务器,要求:•通过L2TP隧道访问Corporate network。

•用IPsec对L2TP隧道进行数据加密。

•采用RSA证书认证方式建立IPsec隧道。

图1 基于证书认证的L2TP over IPsec配置组网图3.2 配置思路由于使用证书认证方式建立IPsec隧道,所以需要在ike profile中配置local-identity 为dn,指定从本端证书中的主题字段取得本端身份。

3.3 使用版本本举例是在R0106版本上进行配置和验证的。

3.4 配置步骤3.4.1 Device的配置(1) 配置各接口IP地址# 配置接口GigabitEthernet2/0/1的IP地址。

<Device> system-view[Device] interface gigabitethernet 2/0/1[Device-GigabitEthernet2/0/1] ip address 192.168.100.50 24[Device-GigabitEthernet2/0/1] quit# 配置接口GigabitEthernet2/0/2的IP地址。

[Device] interface gigabitethernet 2/0/2[Device-GigabitEthernet2/0/2] ip address 102.168.1.11 24[Device-GigabitEthernet2/0/2] quit# 配置接口GigabitEthernet2/0/3的IP地址。

H3C-MSR路由器配置

H3C-MSR路由器配置配置(pèizhì)telnet登录(dēnɡlù)telnet server enable创建本地(běndì)账号与密码local-user adminpassword simple hnjb8013user-interface vty 0 4authentication-mode schemauser-role level-15配置(pèizhì)WAN口地址(dìzhǐ)<H3C>system-view2)设置内网网关设置(shèzhì)DHCP<H3C>system-view[H3C]dhcp server ip-pool 1[H3C-dhcp-pool-1]network 192.168.1.0 mask 255.255.255.0[H3C-dhcp-pool-1]gateway-list 192.168.1.1[H3C-dhcp-pool-1]address range 192.168.1.2 192.168.1.200地点(dìzhǐ)池[H3C-dhcp-pool-1]dns-list202.106.0.20 114.114.114.114//具体(jùtǐ)的运营商DNS地址(dìzhǐ)[H3C-dhcp-pool-1]quit5)配置默许路由[H3C]ip route-static 0.0.0.0 0.0.0.0 119.57.73.65//下一跳地址配置运营商分配的网关地址Nat一对一NAT<H3C>system-viewNAT端口映照<H3C>system-viewnat server protocol tcp global 119.57.73.67 5366 inside 192.168.1.67 5366nat server protocol tcp global 119.57.73.67 5367 inside 192.168.1.67 5367nat server protocol tcp global 119.57.73.67 8081 inside 192.168.1.244 8081nat server protocol tcp global 119.57.73.67 8123 inside 192.168.1.250 8443nat server protocol tcp global 119.57.73.67 inside 192.168.1.88 3389L2TP over ipsec1.开启(kāiqǐ)L2TP功能(gōngnéng)。

H3C-MSR路由器配置

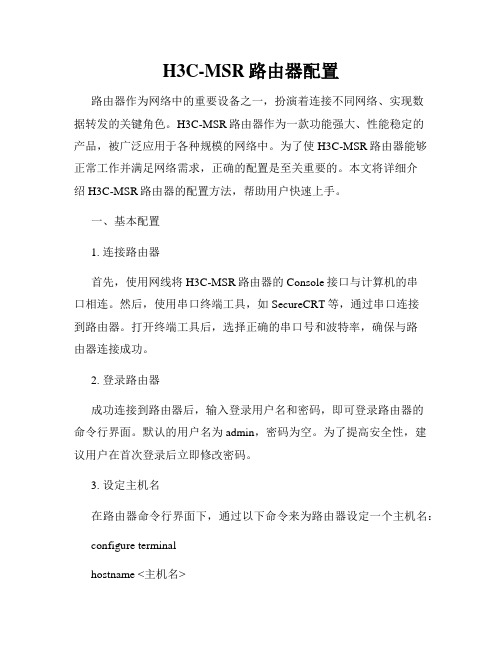

H3C-MSR路由器配置路由器作为网络中的重要设备之一,扮演着连接不同网络、实现数据转发的关键角色。

H3C-MSR路由器作为一款功能强大、性能稳定的产品,被广泛应用于各种规模的网络中。

为了使H3C-MSR路由器能够正常工作并满足网络需求,正确的配置是至关重要的。

本文将详细介绍H3C-MSR路由器的配置方法,帮助用户快速上手。

一、基本配置1. 连接路由器首先,使用网线将H3C-MSR路由器的Console接口与计算机的串口相连。

然后,使用串口终端工具,如SecureCRT等,通过串口连接到路由器。

打开终端工具后,选择正确的串口号和波特率,确保与路由器连接成功。

2. 登录路由器成功连接到路由器后,输入登录用户名和密码,即可登录路由器的命令行界面。

默认的用户名为admin,密码为空。

为了提高安全性,建议用户在首次登录后立即修改密码。

3. 设定主机名在路由器命令行界面下,通过以下命令来为路由器设定一个主机名:configure terminalhostname <主机名>exit二、接口配置1. 配置接口IP地址为了使路由器能够与其他设备进行通信,需要为其配置IP地址。

假设要为接口GigabitEthernet 0/0/1配置IP地址为192.168.1.1,子网掩码为255.255.255.0,可以在命令行界面下执行以下命令:interface GigabitEthernet 0/0/1ip address 192.168.1.1 255.255.255.02. 配置接口描述接口描述功能可以使管理员更好地管理和识别各个接口。

为了对接口GigabitEthernet 0/0/1进行描述,可以使用以下命令:interface GigabitEthernet 0/0/1description <描述信息>3. 配置接口速率和双工模式根据网络需求和接口连接设备的性能要求,可以配置接口的速率和双工模式。

H3C-MSR路由器配置

配置telnet登录telnet server enable创建本地账号与密码local-user adminpassword simple hnjb8013user-interface vty 0 4authentication-mode schemauser-role level-15配置WAN口地址<H3C>system-view[H3C]interface GigabitEthernet 0/0[H3C-GigabitEthernet0/0]ip address 119.57.73.67 255.255.255.248 //IP地址和掩码配置运营商分配的地址[H3C-GigabitEthernet0/0]quit2) 设置网网关[H3C]interface GigabitEthernet 0/1[H3C-GigabitEthernet0/1]ip address 192.168.1.1 24//网网关IP地址[H3C-GigabitEthernet0/1]quit设置DHCP<H3C>system-view[H3C]dhcp server ip-pool 1[H3C-dhcp-pool-1]network 192.168.1.0 mask 255.255.255.0[H3C-dhcp-pool-1]gateway-list 192.168.1.1[H3C-dhcp-pool-1]address range 192.168.1.2 192.168.1.200 地址池[H3C-dhcp-pool-1]dns-list202.106.0.20 114.114.114.114 //具体的运营商DNS 地址[H3C-dhcp-pool-1]quit4) 在WAN接口配置NAT,实现网地址上网进行源地址转换。

[H3C]interface GigabitEthernet 0/0[H3C-GigabitEthernet0/0]nat outbound5) 配置默认路由[H3C]ip route-static 0.0.0.0 0.0.0.0 119.57.73.65 //下一跳地址配置运营商分配的网关地址Nat一对一NAT<H3C>system-view[H3C]nat static outbound 192.168.1.248 119.57.73.70[H3C]interface GigabitEthernet0/0[H3C-GigabitEthernet0/0]ip address 119.57.73.70 255.255.255.248 sub[H3C-GigabitEthernet0/0]nat static enable[H3C-GigabitEthernet0/0]quitNAT端口映射<H3C>system-view[H3C]interface GigabitEthernet 0/0 //进入设备公网接口[H3C-GigabitEthernet0/0]nat server protocol tcp global 119.57.73.67 5366 inside 192.168.1.67 5366nat server protocol tcp global 119.57.73.67 5367 inside 192.168.1.67 5367nat server protocol tcp global 119.57.73.67 8081 inside 192.168.1.244 8081nat server protocol tcp global 119.57.73.67 8123 inside 192.168.1.250 8443nat server protocol tcp global 119.57.73.67 33890 inside 192.168.1.88 3389L2TP over ipsec1.开启L2TP功能。

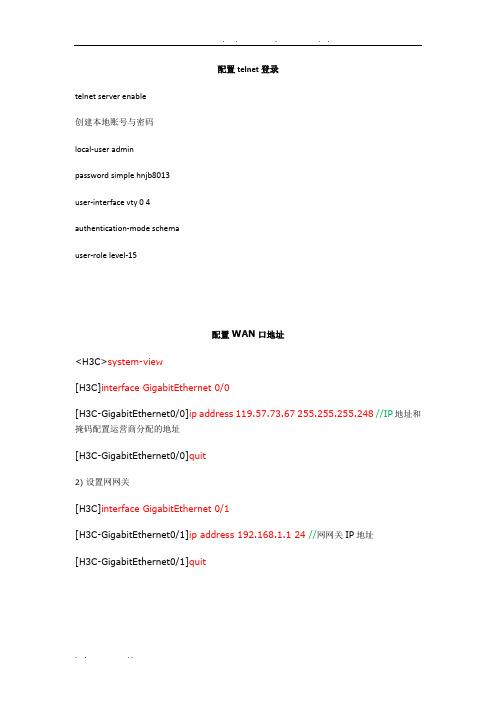

H3C MSR 系列路由器 Web配置指导-R2104(V1.04)-DNS设置

目录1 域名解析设置....................................................................................................................................1-11.1 概述..................................................................................................................................................1-11.1.1 动态域名解析.........................................................................................................................1-11.1.2 DNS代理.................................................................................................................................1-21.2 配置域名解析....................................................................................................................................1-31.2.1 配置概述................................................................................................................................1-31.2.2 配置动态域名解析..................................................................................................................1-41.2.3 配置设备为DNS proxy...........................................................................................................1-51.2.4 配置域名服务器的IP地址.......................................................................................................1-51.2.5 配置域名后缀.........................................................................................................................1-51.3 域名解析典型配置举例.....................................................................................................................1-62 DDNS设置.........................................................................................................................................2-12.1 概述..................................................................................................................................................2-12.1.1 DDNS简介..............................................................................................................................2-12.1.2 DDNS典型组网应用................................................................................................................2-12.2 配置DDNS........................................................................................................................................2-22.2.1 配置准备................................................................................................................................2-22.2.2 配置DDNS.............................................................................................................................2-22.3 DDNS典型配置举例..........................................................................................................................2-41 域名解析设置1.1 概述域名系统(DNS,Domain Name System)是一种用于TCP/IP应用程序的分布式数据库,提供域名与IP地址之间的转换。

H3C-MSR800路由器配置说明

H3C-MSR800路由器配置说明H3C-MSR800路由器配置说明1、引言1.1 目的1.2 读者对象1.3 参考资料2、准备工作2.1 硬件准备2.2 软件准备2.3 连接设置3、路由器基本配置3.1 登录路由器3.2 密码配置3.3 系统基本配置3.4 接口配置3.5 路由配置4.1 IP地质配置4.2 子网掩码配置4.3 网关配置4.4 DNS配置4.5 NAT配置5、路由器安全配置5.1 访问控制列表(ACL)配置5.2 防火墙配置5.3 用户认证配置5.4 安全策略配置6、功能配置6.1 VLAN配置6.2 QoS配置6.3 VPN配置6.4 动态主机配置协议(DHCP)配置 6.5 虚拟路由器冗余协议(VRRP)配置7.1 SNMP配置7.2 日志配置7.3 命令行接口(CLI)配置7.4 图形用户界面(GUI)配置8、故障排除8.1 故障排除工具和命令8.2 常见问题及解决方法9、附件- H3C-MSR800路由器安装手册- H3C-MSR800路由器用户手册注释:- IP地质:Internet Protocol Address的缩写,指网络上的设备的唯一标识符。

- 子网掩码:用于划分网络地质和主机地质的掩码。

- 网关:支持不同子网之间通信的设备或系统。

- DNS:Domn Name System的缩写,用于将域名映射为IP地质的系统。

- NAT:Network Address Translation的缩写,用于在不同网络之间转换IP地质。

- ACL:Access Control List的缩写,用于限制网络中的数据流动。

- QoS:Quality of Service的缩写,用于优化网络的数据传输质量。

- VPN:Virtual Private Network的缩写,用于建立安全的网络连接。

- DHCP:Dynamic Host Configuration Protocol的缩写,用于自动分配IP地质的协议。

H3C路由器配置实例

通过在外网口配置nat基本就OK了,以下配置假设Ethernet0/0为局域网接口,Ethernet0/1为外网口。

1、配置内网接口(Ethernet0/0):[MSR20-20] interface Ethernet0/0[MSR20-20- Ethernet0/0]ip add 192.168.1.1 242、使用动态分配地址的方式为局域网中的PC分配地址[MSR20-20]dhcp server ip-pool 1[MSR20-20-dhcp-pool-1]network 192.168.1.0 24[MSR20-20-dhcp-pool-1]dns-list 202.96.134.133[MSR20-20-dhcp-pool-1] gateway-list 192.168.1.1三、配置步骤:设备和版本:MSR系列、version 5.20, R1508P02二、组网图:三、配置步骤:适用设备和版本:MSR系列、Version 5.20, Release 1508P022)要把一些固定的IP地址,如DNS服务器地址、域名服务器地址、WINS服务器地址禁止用于自动分配。

3)配置好地址池及相关服务器地址后,一定要在系统视图下使能DHCP服务功能。

MSR系列路由器GRE隧道基础配置关键字:MSR;GRE;隧道一、组网需求:Router A 、Router B两台路由器通过公网用GRE实现私网互通。

设备清单:MSR系列路由器2台二、组网图:四、配置关键点:1)两端的隧道地址要处于同一网段;2)不要忘记配置通过tunnel访问对方私网的路由。

L2TP 穿过NAT接入LNS功能配置关键字:MSR;L2TP;VPN;NAT;LNS一、组网需求:移动用户通过L2TP客户端软件接入LNS以访问总部内网,但LNS的地址为内网地址,需要通过NAT服务器后才能接入。

选择“连接到我的工作场所”,单击下一步选择“虚拟专用网络连接”,单击下一步输入连接名称“l2tp”,单击下一步选择“不拨初始连接”,单击下一步选择LNS的服务器地址1.1.1.1,单击下一步选择“不使用我的智能卡”,单击下一步单击完成,此时就会出现名为l2tp的连接,如下:单击属性按钮,修改连接属性,要与LNS端保持一致,如下:在属性栏里选择“安全”,选择“高级”->“设置”,如下:选择“允许这些协议”->“不加密的密码(PAP)(U)”,单击确定。

H3CMSR系列路由器IPsec典型配置举例(V7)

7 相关资料1 简介本文档介绍IPsec的典型配置举例。

2 配置前提本文档适用于使用Comware V7软件版本的MSR系列路由器,如果使用过程中与产品实际情况有差异,请参考相关产品手册,或以设备实际情况为准。

本文档中的配置均是在实验室环境下进行的配置和验证,配置前设备的所有参数均采用出厂时的缺省配置。

如果您已经对设备进行了配置,为了保证配置效果,请确认现有配置和以下举例中的配置不冲突。

本文档假设您已了解IPsec特性。

3 使用iNode客户端基于证书认证的L2TP over IPsec功能配置举例3.1 组网需求如图1所示,PPP用户Host与Device建立L2TP隧道,Windows server 2003作为CA服务器,要求:•通过L2TP隧道访问Corporate network。

•用IPsec对L2TP隧道进行数据加密。

•采用RSA证书认证方式建立IPsec隧道。

图1 基于证书认证的L2TP over IPsec配置组网图3.2 配置思路由于使用证书认证方式建立IPsec隧道,所以需要在ike profile中配置local-identity 为dn,指定从本端证书中的主题字段取得本端身份。

3.3 使用版本本举例是在R0106版本上进行配置和验证的。

3.4 配置步骤3.4.1 Device的配置(1) 配置各接口IP地址# 配置接口GigabitEthernet2/0/1的IP地址。

<Device> system-view[Device] interface gigabitethernet 2/0/1[Device-GigabitEthernet2/0/1] ip address 192.168.100.50 24[Device-GigabitEthernet2/0/1] quit# 配置接口GigabitEthernet2/0/2的IP地址。

[Device] interface gigabitethernet 2/0/2[Device-GigabitEthernet2/0/2] ip address 102.168.1.11 24[Device-GigabitEthernet2/0/2] quit# 配置接口GigabitEthernet2/0/3的IP地址。

MSR常见应用场景配置指导(单出口组网典型配置篇)

MSR常见应用场景配置指导(单出口组网典型配置篇)适用产品:H3C MSR20、MSR30、MSR50 各系列的所有产品适应版本:2008.8.15日之后正式发布的版本。

绝大部分配置也适用之前发布的版本。

使用方法:根据实际应用场景,在本文配置指导基础上,做定制化修改后使用。

实际组网中可能存在特殊要求,建议由专业人员或在专业人员指导下操作。

本文以MSR2010 产品, 2008.8.15日ESS 1710软件版本为案例(1710以后的版本同样支持)。

H3C Comware Platform SoftwareComware Software, Version 5.20, ESS 1710Comware Platform Software Version COMWAREV500R002B58D001SP01H3C MSR2010 Software Version V300R003B01D004SP01Copyright (c) 2004-2008 Hangzhou H3C Tech. Co., Ltd. All rights reserved.Compiled Aug 15 2008 13:57:11, RELEASE SOFTWARE1.1单出口组网典型配置这类组网只有一个上行出口,是最常见的一种情况,网络拓扑比较简单,下面分别给出几种单出口组网的典型配置。

1.1.1PPPoE拨号接入网络拓扑图如图1所示,MSR2010通过PPPoE拨号链路与ISP相连,局域网内的IP地址段是192.168.1.0/24,局域网内的主机上网需要通过MSR2010进行NAT转换。

配置需求如下:1、对内网主机进行限速,上行限制512kbps,下行限制1024kbps;2、启用防火墙对攻击报文进行过虑;3、启动ARP防攻击功能和ARP绑定功能,防止ARP欺骗攻击;4、优化NAT表项老化时间;图1 单出口PPPoE拨号计入拓扑图[H3C]dis cur#version 5.20, ESS 1711#sysname H3C#ipsec cpu-backup enable#firewall enable#nat aging-time tcp 300nat aging-time udp 180nat aging-time pptp 300nat aging-time ftp-ctrl 300#domain default enable system#telnet server enable#qos carl 1 source-ip-address range 192.168.1.1 to 192.168.1.254 per-addressqos carl 2 destination-ip-address range 192.168.1.1 to 192.168.1.254 per-address#acl number 3001 name WANDefendrule 0 deny udp destination-port eq tftprule 1 deny tcp destination-port eq 4444rule 2 deny tcp destination-port eq 135rule 3 deny udp destination-port eq 135rule 4 deny udp destination-port eq netbios-nsrule 5 deny udp destination-port eq netbios-dgmrule 6 deny tcp destination-port eq 139rule 7 deny udp destination-port eq netbios-ssnrule 8 deny tcp destination-port eq 445rule 9 deny udp destination-port eq 445rule 10 deny udp destination-port eq 593rule 11 deny tcp destination-port eq 593rule 12 deny tcp destination-port eq 5554rule 13 deny tcp destination-port eq 9995rule 14 deny tcp destination-port eq 9996rule 15 deny udp destination-port eq 1434rule 16 deny tcp destination-port eq 1068rule 17 deny tcp destination-port eq 5800rule 18 deny tcp destination-port eq 5900rule 19 deny tcp destination-port eq 10080rule 22 deny tcp destination-port eq 3208rule 23 deny tcp destination-port eq 1871rule 24 deny tcp destination-port eq 4510rule 25 deny udp destination-port eq 4334rule 26 deny tcp destination-port eq 4331rule 27 deny tcp destination-port eq 4557rule 28 deny udp destination-port eq 4444rule 29 deny udp destination-port eq 1314rule 30 deny tcp destination-port eq 6969rule 31 deny tcp destination-port eq 137rule 32 deny tcp destination-port eq 389rule 34 deny udp destination-port eq 136rule 35 deny tcp destination-port eq 1025rule 36 deny tcp destination-port eq 6129rule 37 deny tcp destination-port eq 1029rule 38 deny tcp destination-port eq 20168rule 39 deny tcp destination-port eq 4899rule 40 deny tcp destination-port eq 45576rule 41 deny tcp destination-port eq 1433rule 42 deny tcp destination-port eq 1434rule 43 deny udp destination-port eq 1433rule 200 permit icmp icmp-type echorule 201 permit icmp icmp-type echo-replyrule 202 permit icmp icmp-type ttl-exceededrule 210 deny icmprule 300 permit udp source-port eq dnsrule 310 permit tcp destination-port eq telnetrule 1000 permit ip destination 192.168.1.0 0.0.0.255 rule 2000 deny ipacl number 3003 name LANDefendrule 0 deny udp destination-port eq tftprule 1 deny tcp destination-port eq 4444rule 2 deny tcp destination-port eq 135rule 3 deny udp destination-port eq 135rule 4 deny udp destination-port eq netbios-nsrule 5 deny udp destination-port eq netbios-dgmrule 6 deny tcp destination-port eq 139rule 7 deny udp destination-port eq netbios-ssnrule 8 deny tcp destination-port eq 445rule 9 deny udp destination-port eq 445rule 10 deny udp destination-port eq 593rule 11 deny tcp destination-port eq 593rule 12 deny tcp destination-port eq 5554rule 13 deny tcp destination-port eq 9995rule 14 deny tcp destination-port eq 9996rule 15 deny udp destination-port eq 1434rule 16 deny tcp destination-port eq 1068rule 17 deny tcp destination-port eq 5800rule 18 deny tcp destination-port eq 5900rule 19 deny tcp destination-port eq 10080rule 22 deny tcp destination-port eq 3208rule 23 deny tcp destination-port eq 1871rule 24 deny tcp destination-port eq 4510rule 25 deny udp destination-port eq 4334rule 27 deny tcp destination-port eq 4557rule 28 deny udp destination-port eq 4444rule 29 deny udp destination-port eq 1314rule 30 deny tcp destination-port eq 6969rule 31 deny tcp destination-port eq 137rule 32 deny tcp destination-port eq 389rule 33 deny tcp destination-port eq 138rule 34 deny udp destination-port eq 136rule 35 deny tcp destination-port eq 1025rule 36 deny tcp destination-port eq 6129rule 37 deny tcp destination-port eq 1029rule 38 deny tcp destination-port eq 20168rule 39 deny tcp destination-port eq 4899rule 40 deny tcp destination-port eq 45576rule 41 deny tcp destination-port eq 1433rule 42 deny tcp destination-port eq 1434rule 43 deny udp destination-port eq 1433rule 200 permit icmp icmp-type echorule 201 permit icmp icmp-type echo-replyrule 202 permit icmp icmp-type ttl-exceededrule 210 deny icmprule 1000 permit ip source 192.168.1.0 0.0.0.255 rule 1001 permit udp destination-port eq bootps rule 2000 deny ip#vlan 1#domain systemaccess-limit disablestate activeidle-cut disableself-service-url disable#user-group system#local-user adminpassword cipher .]@USE=B,53Q=^Q`MAF4<1!!authorization-attribute level 3service-type telnet#interface Aux0async mode flowlink-protocol ppp#interface Dialer0nat outboundfirewall packet-filter 3001 inboundlink-protocol pppppp chap user testppp chap password cipher =W6JJ`N_LBKQ=^Q`MAF4<1!!ppp pap local-user test password cipher =W6JJ`N_LBKQ=^Q`MAF4<1!! ppp ipcp dns admit-anyppp ipcp dns requestip address ppp-negotiatetcp mss 1024dialer user testdialer-group 1dialer bundle 1#interface Ethernet0/0port link-mode routepppoe-client dial-bundle-number 1#interface NULL0#interface Vlan-interface1ip address 192.168.1.1 255.255.255.0qos car inbound carl 1 cir 512 cbs 32000 ebs 0 green pass red discard qos car outbound carl 2 cir 1024 cbs 64000 ebs 0 green pass red discard firewall packet-filter 3003 inbound#interface Ethernet0/1port link-mode bridge#interface Ethernet0/2port link-mode bridge#interface Ethernet0/3port link-mode bridge#interface Ethernet0/4port link-mode bridge#ip route-static 0.0.0.0 0.0.0.0 Dialer0ip route-static 10.0.0.0 255.0.0.0 NULL 0 preference 60ip route-static 169.254.0.0 255.255.0.0 NULL 0 preference 60ip route-static 172.16.0.0 255.240.0.0 NULL 0 preference 60ip route-static 192.168.0.0 255.255.0.0 NULL 0 preference 60 ip route-static 198.18.0.0 255.254.0.0 NULL 0 preference 60#arp anti-attack valid-check enablearp anti-attack source-mac filterarp anti-attack source-mac threshold 20arp static 218.168.1.3 0088-0088-0088 1 Ethernet0/4arp static 218.168.1.4 0088-0088-0089 1 Ethernet0/4arp static 218.168.1.5 0088-0088-008a 1 Ethernet0/4arp static 218.168.1.6 0088-0088-008b 1 Ethernet0/4arp static 218.168.1.7 0088-0088-008c 1 Ethernet0/4#load xml-configuration#user-interface aux 0user-interface vty 0 4authentication-mode scheme#return[H3C]1.1.2主机为私网地址以太网接入网络拓扑图如图1所示,MSR2010通过142.1.1.0/24网段和ISP相连,局域网内的IP地址段是192.168.1.0/24,局域网内的主机上网需要通过MSR2010进行NAT转换。

H3C MSR 系列路由器 配置指导13-WLAN配置指导

杭州华三通信技术有限公司 资料版本:20121214-C-1.12 产品版本:MSR-CMW520-R2311

Copyright © 2006-2012 杭州华三通信技术有限公司及其许可者版权所有,保留一切权利。

#

由“#”号开始的行表示为注释行。

2. 各类标志 本书还采用各种醒目标志来表示在操作过程中应该特别注意的地方,这些标志的意义如下:

该标志后的注释需给予格外关注,不当的操作可能会对人身造成伤害。

提醒操作中应注意的事项,不当的操作可能会导致数据丢失或者设备损坏。

为确保设备配置成功或者正常工作而需要特别关注的操作或信息。 对操作内容的描述进行必要的补充和说明。 配置、操作、或使用设备的技巧、小窍门。

{ x | y | ... }

表示从多个选项中仅选取一个。

[ x | y | ... ]

表示从多个选项中选取一个或者不选。

{ x | y | ... } *

表示从多个选项中至少选取一个。

[ x | y | ... ] *

表示从多个选项中选取一个、多个或者不选。

&<1-n>

表示符号&前面的参数可以重复输入1~n次。

3. 图标约定 本书使用的图标及其含义如下:

该图标及其相关描述文字代表一般网络设备,如路由器、交换机、防火墙等。 该图标及其相关描述文字代表一般意义下的路由器,以及其他运行了路由协议的设备。

该图标及其相关描述文字代表二、三层以太网交换机,以及运行了二层协议的设备。

4. 端口编号示例约定 本手册中出现的端口编号仅作示例,并不代表设备上实际具有此编号的端口,实际使用中请以设备 上存在的端口编号为准。

H3C MSR系列路由器典型配置举例(V7)-6W100-整本手册

1 典型配置举例导读H3C MSR系列路由器典型配置举例(V7)共包括63个文档,介绍了基于Comware V7软件版本的MSR系列路由器软件特性的典型配置举例,包含组网需求、配置步骤、验证配置和配置文件等内容。

1.1 适用款型本手册所描述的内容适用于MSR系列路由器中的如下款型:款型MSR 5600 MSR 56-60 MSR 56-80MSR 3600 MSR 36-10 MSR 36-20 MSR 36-40 MSR 36-60 MSR3600-28 MSR3600-51MSR 2600 MSR 26-301.2 内容简介典型配置举例中特性的支持情况与MSR系列路由器的款型有关,关于特性支持情况的详细介绍,请参见《H3C MSR 系列路由器配置指导(V7)》和《H3C MSR 系列路由器命令参考(V7)》。

手册包含的文档列表如下:编号名称1H3C MSR系列路由器作为TFTP client升级版本的典型配置举例(V7)2H3C MSR系列路由器作为FTP client升级版本的典型配置举例(V7)3H3C MSR系列路由器作为FTP server升级版本的典型配置举例(V7)4H3C MSR系列路由器采用Boot ROM TFTP方式升级方法的典型配置举例(V7)5H3C MSR系列路由器内网用户通过NAT地址访问地址重叠的外网典型配置举例(V7)6H3C MSR系列路由器内网用户通过NAT地址访问内网服务器典型配置举例(V7)7H3C MSR系列路由器内部服务器负载分担典型配置举例(V7)8H3C MSR系列路由器NAT DNS mapping典型配置举例(V7)9H3C MSR系列路由器定时执行任务典型配置举例(V7)10H3C MSR系列路由器RBAC典型配置举例(V7)11H3C MSR系列路由器以太网链路聚合典型配置举例(V7)12H3C MSR系列路由器端口隔离典型配置举例(V7)13H3C MSR系列路由器VLAN典型配置举例(V7)14H3C MSR系列路由器QinQ典型配置举例(V7)15H3C MSR系列路由器PPP典型配置案例(V7)16H3C MSR系列路由器建立LAC-Auto-Initiated模式L2TP隧道典型配置举例(V7) 17H3C MSR系列路由器建立Client-Initiated模式L2TP隧道的典型配置举例(V7) 18H3C MSR系列路由器L2TP多实例典型配置举例(V7)19H3C MSR系列路由器L2TP多域接入典型配置举例(V7)20H3C MSR系列路由器L2TP over IPsec典型配置举例(V7)21H3C MSR系列路由器AAA典型配置举例(V7)22H3C MSR系列路由器802.1X本地认证典型配置举例(V7)23H3C MSR系列路由器802.1X结合Radius服务器典型配置举例(V7)24H3C MSR系列路由器IPsec典型配置举例(V7)25H3C MSR系列路由器Portal典型配置举例(V7)26H3C MSR系列路由器SSH典型配置举例(V7)27H3C MSR系列路由器OSPF典型配置举例(V7)28H3C MSR系列路由器IS-IS典型配置举例(V7)29H3C MSR系列路由器OSPFv3典型配置举例(V7)30H3C MSR系列路由器IPv6 IS-IS典型配置举例(V7)31H3C MSR系列路由器BGP基础典型配置举例(V7)32H3C MSR系列路由器路由策略典型配置举例(V7)33H3C MSR系列路由器策略路由典型配置举例(V7)34H3C MSR系列路由器Tcl脚本典型配置举例(V7)35H3C MSR系列路由器GRE和OSPF结合使用典型配置举例(V7)36H3C MSR系列路由器IPv6 over IPv4 GRE隧道典型配置举例(V7)37H3C MSR系列路由器ISATAP和6to4相结合使用的典型配置举例(V7)38H3C MSR系列路由器IPv6手动隧道+OSPFv3功能的典型配置举例(V7)39H3C MSR系列路由器授权ARP功能典型配置举例(V7)40H3C MSR系列路由器ARP防攻击特性典型配置举例(V7)41H3C MSR系列路由器ACL典型配置举例(V7)42H3C MSR系列路由器流量监管典型配置举例(V7)43H3C MSR系列路由器流量整形典型配置举例(V7)44H3C MSR系列路由器基于控制平面应用QoS策略典型配置举例(V7)45H3C MSR系列路由器IGMP Snooping典型配置举例(V7)46H3C MSR系列路由器IGMP典型配置举例(V7)47H3C MSR系列路由器组播VPN配置举例(V7)48H3C MSR系列路由器MPLS基础典型配置举例(V7)49H3C MSR系列路由器MPLS L3VPN典型配置举例(V7)50H3C MSR系列路由器HoVPN典型配置举例(V7)51H3C MSR系列路由器MPLS TE典型配置举例(V7)52H3C MSR系列路由器MPLS OAM典型配置举例(V7)53H3C MSR系列路由器作为重定向服务器反向Telnet的典型配置举例(V7)54H3C MSR系列路由器BFD典型配置举例(V7)55H3C MSR系列路由器VRRP典型配置举例(V7)56H3C MSR系列路由器SNMP典型配置举例(V7)57H3C MSR系列路由器Sampler结合IPv4 NetStream使用典型配置举例(V7)58H3C MSR系列路由器NQA典型配置举例(V7)59H3C MSR系列路由器EAA监控策略典型配置举例(V7)60H3C MSR系列路由器NTP典型配置举例(V7)61H3C MSR系列路由器RMON统计功能典型配置举例(V7)62H3C MSR系列路由器终端为流接入方式且应用为流连接方式典型配置举例(V7) 63H3C MSR系列路由器终端为TCP接入且应用为TCP连接方式典型配置举例(V7)H3C MSR系列路由器作为TFTP client升级版本的典型配置举例(V7)Copyright © 2014 杭州华三通信技术有限公司版权所有,保留一切权利。

H3C MSR系列路由器 IPSec配置

H3C MSR系列路由器典型配置举例(V7)-6W100-H3C MSR系列路由器BGP基础典型配置举例(V7)

3.1 组网需求 ··············································································································································· 1 3.2 配置思路 ··············································································································································· 1 3.3 使用版本 ··············································································································································· 1 3.4 配置注意事项········································································································································ 2 3.5 配置步骤 ··············································································································································· 2

H3C MSR路由器

H3C MSR路由器H3C MSR路由器配置指南1:简介1.1 概述1.2 适用范围1.3 功能特点2:系统配置2.1 系统设置2.1.1 设备基本信息配置2.1.2 系统时间配置2.1.3 系统安全配置2.2 路由器接口配置2.2.1 接口启用与禁用2.2.2 IP地址配置2.2.3 VLAN配置2.3 高可用性配置2.3.1 系统冗余配置2.3.2 VRRP配置2.3.3 BFD配置3:路由配置3.1 静态路由配置3.2 动态路由配置3.2.1 OSPF配置3.2.2 BGP配置3.3 路由策略配置3.3.1 路由策略的基本概念3.3.2 路由策略示例4:安全配置4.1 访问控制列表(ACL)配置4.2 防火墙配置4.2.1 包过滤防火墙配置4.2.2 应用层网关(ALG)配置 4.2.3 安全策略配置4.3 用户认证配置4.3.1 本地用户认证4.3.2 远程服务器认证5: QoS配置5.1 QoS基础知识5.2 QoS策略配置5.2.1 可配置的QoS策略 5.2.2 QoS策略示例6:网络管理配置6.1 网络管理协议配置6.1.1 SNMP配置6.1.2 Telnet和SSH配置 6.2 系统日志配置6.2.1 日志级别配置6.2.2 日志服务器配置6.3 网络服务配置6.3.1 DHCP配置6.3.2 NAT配置7:附件本文档附带以下附件:- 示例配置文件- 路由器配置示意图8:法律名词及注释- ACL: 访问控制列表,用于限制网络访问- OSPF: 开放最短路径优先,一种动态路由协议- BGP: 边界网关协议,一种自治系统间的路由协议- QoS: 服务质量,用于优化网络流量分配和控制- SNMP: 简单网络管理协议,用于网络设备监控和管理- Telnet: 一种用于远程登录的网络协议- SSH: 安全外壳协议,用于加密远程登录- DHCP: 动态主机配置协议,用于自动分配IP地址- NAT: 网络地址转换,用于将私有IP地址转换为公有IP 地址。

H3C MSR系列路由器policy-route典型配置案例

port link-mode route

//将策略路由应用到接口上

ip policy-based-route 2to0

#

//连接RTC的接口

interface GigabitEthernet5/0

port link-mode route

#

//连接的接口

port link-mode route

#

//OSPF的配置

import-route direct

#

四、配置关键点:

1)在使用策略路由重定向时,如果出接口是广播类型的,如以太网接口,那么必须apply ip-address next-hop方式,

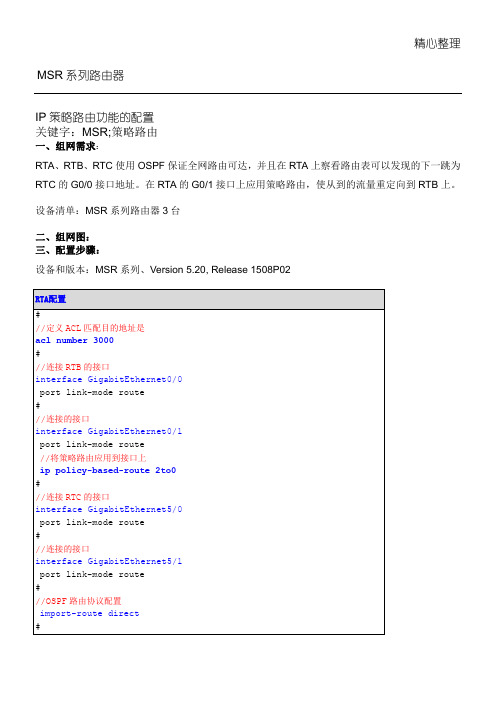

MSR系列路由器

IP策略路由功能的配置

关键字:MSR;策略路由

一、组网需求:

RTA、RTB、RTC使用OSPF保证全网路由可达,并且在RTA上察看路由表可以发现的下一跳为RTC的G0/0接口地址。在RTA的G0/1接口上应用策略路由,使从到的流量重定向到RTB上。

设备清单:MSR系列路由器3台

二、组网图:

//修改下一跳地址为RTB的G0/0接口地址

#

RTB配置

#

//连接RTA的接口

interface GigabitEthernet0/0

port link-mode route

#

//连接RTC的接口

interface GigabitEthernet0/1

port link-mode route

#

//OSPF配置

三、配置步骤:

设备和版本:MSR系列、Version 5.20, Release 1508P02

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

3.2 配置思路

当拨号成功以后,总部网关 LNS 会给分支网关 client 分配一个 IP 地址,总部 LNS 只会有分支网关 的路由,而不会有分支内网的路由,要实现总部内网和分支内网间的通信要在总部配置一条目的地 址为分支内网的静态路由,下一条指向分支网关,但是分支网关的 IP 地址是总部 LNS 这边的地址 池里面动态分配的,所以下一条无法定义为具体的 IP 地址,只能定义为虚模板。不过这是一总部多 分支的组网,所有的 L2TP 连接都是用的同一虚模板,所以无法满足用同一个下一跳地址实现和多 个分支的通信。在这种情况下只能在 L2TP 上复用 IPsec 来实现路由功能,在 LNS 的虚接口 virtual-template 上下发 IPsec 策略,不同目的地址的数据流会触发不同的 ACL 来和不同的 IPsec 对等体通信,这样就可以实现一对多的精确路由了。

i

1 简介

本文档介绍 MSR 系列路由器用 L2TP+IPsec+PPPoE 实现总部与多分支通信的典型配置举例。

2 配置前提

本文档不严格与具体软、硬件版本对应,如果使用过程中与产品实际情况有差异,请参考相关产品 手册,或以设备实际情况为准。 本文档中的配置均是在实验室环境下进行的配置和验证,配置前设备的所有参数均采用出厂时的缺 省配置。如果您已经对设备进行了配置,为了保证配置效果,请确认现有配置和以下举例中的配置 不冲突。 本文档假设您已了解 L2TP、IPsec 和 PPPoE 特性。

# 在接口 Ethernet0/0 上配置 PPPOE 会话。

[RouterA] interface ethernet 0/0 [RouterA-Ethernet0/0] pppoe-client dial-bundle-number 1 [RouterA-Ethernet0/0] quit

2

# 配置默认路由指向 Router D。

[RouterA] ip route-static 0.0.0.0 0.0.0.0 100.0.0.1

# 创建 ACL,定义触发 IPsec 的数据流。

[RouterA] acl number 3000 [RouterA-acl-adv-3000] rule 0 permit ip source 172.16.2.0 0.0.0.255 [RouterA-acl-adv-3000] quit

# 创建 IPsec 安全策略 policy,其协商方式为 isakmp。

[RouterA] ipsec policy policy 1 isakmp [RouterA-ipsec-policy-isakmp-policy-1] security acl 3000 [RouterA-ipsec-policy-isakmp-policy-1] ike-peer peer [RouterA-ipsec-policy-isakmp-policy-1] proposal def [RouterA-ipsec-policy-isakmp-policy-1] quit

3.5 配置步骤

3.5.1 Router A的配置

# 配置接口 Ethernet0/1 的 IP 地址。

<RouterA> system-view [RouterA] interface ethernet 0/1 [RouterA-Ethernet0/1] ip address 172.16.2.1 255.255.255.0 [RouterA-Ethernet0/1] quit

目录

1 简介 ······················································································································································ 1 2 配置前提 ··············································································································································· 1 3 配置举例 ··············································································································································· 1

# 配置拨号接口 Dialer0,地址协商获得。

[RouterA] dialer-rule 1 ip permit [RouterA] interface dialer 0 [RouterA-Dialer0] link-protocol ppp [RouterA-Dialer0] ppp chap user client1@lac [RouterA-Dialer0] ppp chap password simple 123 [RouterA-Dialer0] ip address ppp-negotiate [RouterA-Dialer0] dialer user pppoe [RouterA-Dialer0] dialer-group 1 [RouterA-Dialer0] dialer bundle 1 [RouterA-Dialer0] quit

MSR 系列路由器用 L2TP+IPsec+PPPoE 实现 总部和多分支通信配置举例

Copyright © 2014 杭州华三通信技术有限公司 版权所有,保留一切权利。 非经本公司书面许可,任何单位和个人不得擅自摘抄、复制本文档内容的部分或全部, 并不得以任何形式传播。本文档中的信息可能变动,恕不另行通知。

# 配置 IKE 对等体。

[RouterA] ike peer peer [RouterA-ike-peer-peer] exchange-mode aggressive [RouterA-ike-peer-peer] pre-shared-key 123 [RouterA-ike-peer-peer] id-type name [RouterA-ike-peer-peer] remote-name center [RouterA-ike-peer-peer] remote-address 100.0.0.1 [RouterA-ike-peer-peer] quit

3.1 组网需求 ··············································································································································· 1 3.2 配置思路 ··············································································································································· 2 3.3 使用版本 ··············································································································································· 2 3.4 配置注意事项········································································································································ 2 3.5 配置步骤 ··············································································································································· 2

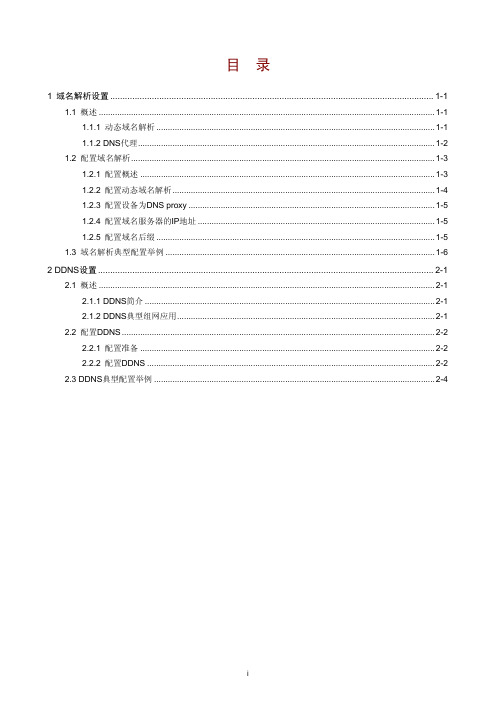

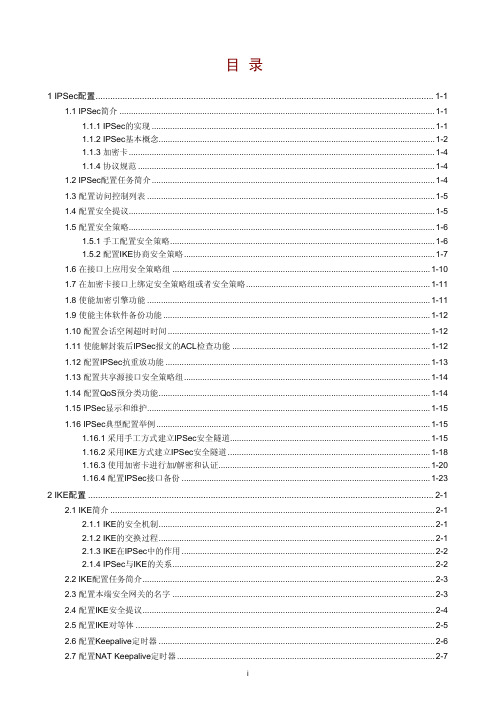

3 配置举例

组网需求

如 图 1 所示,Router A和Router B是某企业分支网关,Router C为L2TP的LAC,Router D为L2TP 的LNS,要求:分支通过PPPoE拨上LAC,并触发LAC和LNS建立L2TP隧道,实现分支和总部的内 网可以互访。 图1 MSR 系列路由器用 L2TP+IPsec+PPPoE 实现一总部、多分支式通信配置组网图

# 采用安全提议的缺省配置。

[RouterA] ipsec proposal def

# 配置 ESP 协议采用 md5 认证算法。

[RouterA-ipsec-transform-set-def] esp authentication-algorithm md5 [RouterA-ipsec-transform-set-def] quit

3.3 使用版本

本举例是在 Release 2317 版本上进行配置和验证的。

3.4 配置注意事项

• 配置 client 的时候,要配置一条默认路由,下一跳指向 LNS 虚模板的地址。 • 配置 LNS 的安全策略的时候,使用模板,不用配置 ACL。 • 分别在分支网关的拨号口和总部网关(LNS)的虚模板接口上下发安全策略。

3.5.1 Router A的配置··························································································································2 3.5.2 Router B的配置··························································································································3 3.5.3 Router C的配置 ························································································································· 4 3.5.4 Router D的配置 ························································································································· 5 3.6 验证配置 ··············································································································································· 7 3.7 配置文件 ··············································································································································· 8 4 相关资料 ············································································································································· 11