智能卡和指纹系统通讯协议和命令字-v

FPM系列指纹模块通信协议

引脚号 名 称

类型

功 能描 述

1

Vin

in 电源正输入端。(电气参数参见 3.1.1.4)

2

DP+ In/Out USB 数据线。

3

DP- In/Out USB 数据线。

4

GND

- 信号地。内部与电源地连接。

5

END

- 保护地。悬空或可接通讯引线屏蔽层。(一体式模块无此引脚)

注: 类型栏中,in 表示输入到模块,out 从模块输出。

3.1 上位机接口(J1)---------------------------------------------------------------------------------------- 3 3.1.1 串行通讯---------------------------------------------------------------------------------------------- 3 3.1.1.1 硬件连接----------------------------------------------------------------------------------------3 3.1.1.2 串行协议--------------------------------------------------------------------------------------3 3.1.1.3 上电延时时间--------------------------------------------------------------------------3 3.1.1.4 电气参数---------------------------------------------------------------------------4 3.1.2 USB 通讯------------------------------------------------------------------------------------4

智能卡7816协议

智能卡7816协议最近项⽬涉及到了FPGA芯⽚与智能卡控制的系统级调试,记录⼀下关于智能卡的7816协议。

概念⾸先7816-3定义了智能卡(这⾥指的是接触式CPU卡,对于逻辑加密卡以及⾮接触IC卡不在此列)和读写设备之间的通讯协议,说⽩了就是数据位传输的格式。

这⾥提⼀下RS232协议,它属于异步串⾏通讯接⼝(UART),通过RxD、TxD进⾏数据的收发,RS232曾经是PC机的标配,但是⽬前在多数PC上基本不复存在了(当然还可以通过USB-232转换器来扩展)。

对⽐7816-3定义的通讯协议,其实基本上可以说是RS232的翻版并在此基础上进⾏的改进,7816中只有⼀个IO同时兼具数据收发的功能,这点和RS232⽤RxD和TxD进⾏数据收发是不同的。

在RS232中我们有9600波特率、起始位、奇偶校验位、停⽌位这些概念,⽽在7816-3中都完整地保留了下来。

通讯协议说明(字符传输)智能卡的字符传输采⽤的是异步半双⼯模式,这种异步的模式很像个⼈电脑上的RS232通信。

传输⼀个字符时,除了8Bits的数据外,还加了以下⼏个Bits:起始位 -- ⽤于字符帧的同步校验位 -- ⽤于校验检测Guard Time -- 两个字符间的间隔时间智能卡ETU⼀般我们在理解UART通讯协议后,可以将UART协议与7816协议作为对⽐学习。

7816-3中引⼊了etu,没有使⽤bps,但是基本原理是⼀致的。

etu的定义可以更加精确地描述每个数据位在传输过程中收发双⽅的职责和⾓⾊转换。

根据定义在智能卡上电复位的时候 1 etu = 372 / f ,其中f = 读写设备通过CLK管脚提供给智能卡的时钟频率,通常在1--5 MHz之间。

ETU选择0372(默认值)164FD=0x94232FD=0x95316FD=0x96etu的单位是时间单位秒(毫秒、微秒),等同于传输每个数据位所需的时间。

对其取倒数得出来的就是每秒传输的数据位,也就是bps。

银联卡芯片技术标准

银联卡芯片技术标准在银行卡支付领域,芯片技术已成为当前普遍采用的支付安全手段。

为保障支付卡行业的长期发展以及用户的资金安全,银联联合国内外金融机构、芯片厂商、支付终端设备厂商等行业链上众多企业,拟定了一系列技术标准,推广和应用这些技术标准已成为支付普及的需要和趋势。

一、银联EMV芯片技术标准银联EMV芯片技术标准是指一套规范的技术标准,包括硬件和软件两部分,规定了芯片的设计、制造、个性化、卡片应用等全过程。

其目的是为了确保银行卡芯片的安全性、稳定性和互操作性。

EMV芯片技术标准的主要内容包括以下几个方面:1.芯片架构标准。

EMV芯片应当符合EMV根据智能卡IC卡国际标准所设计的芯片架构,包括多应用支持、动态应用选择等功能。

2.强制PIN标准。

采用EMV芯片的银行卡必须支持强制输入密码,保障用户的资金安全。

3.卡片终端的认证标准。

EMV芯片应当支持银行卡终端的认证功能,确保每次交易双方的安全身份信息,并对交易细节进行安全加密。

4.签名和加密标准。

EMV芯片应当支持数字签名和加密功能,以保障交易数据的保密性、完整性和不可抵赖性。

5.卡片读取机制标准。

EMV芯片应当支持多种读卡机制,包括磁条读卡和近场通信读卡等,以更好地适应各种支付终端的使用需求。

二、银联PBOC芯片技术标准银联PBOC芯片技术标准是银联针对中国市场推出的银行卡芯片标准,其主要内容包括以下几个方面:1.基础应用规范。

规范了芯片预制、个性化、ATR的格式、基本数据元素等核心内容。

2.卡片终端交互规范。

规范了卡片与终端的交互过程,包括命令格式、数据元素编码、通讯协议等。

3.应用规范。

指定了支付、存取款、银行卡管理、保险等应用程序的实现标准。

4.安全规范。

规定了芯片安全机制、密钥管理、PIN码保护、交易记录保护等一系列卡片安全管理机制。

三、银联UICC芯片技术标准银联UICC技术标准是银联在移动支付领域推出的新一代芯片标准。

其主要内容包括以下几个方面:1.芯片安全机制规范。

TimeCOS ESAM

TimeCOS ESAMTimeCOS/ESAM目前已经大批量地应用在居民及工业用预付费智能卡水表、电表、气表、热力表等计量仪表中。

其他批量应用产品包括银行POS终端、公交车非接触卡收费终端、车载路桥收费终端、加密MODEM、电视机顶盒等。

处于研发及小批量试用的应用产品包括停车咪表、密码小键盘、股票加密接收机、税控出租车计价器、税控加油机、税控现金收款机等等。

总之,只要与数据加密存储、加密传输、安全认证、电子钱包预付费等相关的产品和应用,TimeCOS/ESAM 都可以嵌入并发挥重要作用。

----------------------------------------公司立足于智能卡技术和应用的专业化。

公司以自主开发的TimeCOS系列智能卡等核心产品和技术为依托,面向重点行业用户和应用领域,依靠公司在产品、技术、价格、服务方面的综合优势,成立伊始,就率先成功地把TimeCOS / ESAM嵌入式安全控制模块及TimeCOS智能卡推广应用到北京市9950 工程预付费智能卡电表项目上,公司为此项目提供的智能卡和电表嵌入式安全控制模块数量总计超过250万片。

到目前为止,整个北京市已经有超过120万户居民使用北京握奇数据系统公司提供的智能卡通过银行服务柜台购电。

自助终端购电和网上购电功能也将于近期开通,为用户提供更大的方便。

系统一年多的稳定运行进一步证明了系统的安全性和可靠性,同时得到了社会各界用户的普遍认可和好评。

CPU卡即所谓智能卡IC卡是一个统称,并不是所有的IC卡都可以称之为智能卡。

简单存储器卡的读写操作不设任何保护,逻辑加密存储器卡读写一般只设一个口令密码保护,而智能卡的文件管理、安全属性、读写操作、密钥管理是通过卡内芯片操作系统COS(Chip Operating System)监控、管理和执行并受发卡方对卡片个人化时在卡内设定的密钥系统及安全认证机制的控制。

产品服务:本公司TimeCOS系列产品正是基于CPU智能卡硬件平台上的智能卡操作系统。

基于指纹和智能卡的PKI双向认证系统

Ke r s ie t uh ni t n f e r tbo ti c r f a;mat ad ywo d :d ni a te t ai ;mg r i ; imer et ct s r r y t c o p n c i i c

用 户信 息 与 真实 用户 一 一对 应 .而密 钥 管理 机制 的 不完善 成为制约 P I K 系统发展 的最 大防 止手 指受 伤 等 情 况,用户 采 集 两 个不 同指 纹制 作成 特 征模 板 ,并 在 卡 内生 成 密钥 对 .私 钥 存 卡 内,将 公 钥 、用 户 信

为增 强安全性,智 能卡中存储 的指纹特 征模 板数 据必须 防止被篡 改或者破坏,而数字签名是 一种 有效 的用于 保证 数据 完 整性 的 手段 .文献 【 提 出了通 过 2 】 X. 9 证 书验证 生物特 征模板 的方法,通过创建一 种 5 0

新 的经过 数字签 名的生物模板一 生物证 书, 生物 证 在 书 中加入证书的有效期和主体等信 息,通过 X. 9证 5 0

HU AN G a Ya g Ch o- n

( e at n fnomainadTc n l yXi nOca olg, i n3 10 , hn ) D pr met Ifr t eh oo , a enC l e X a 6 10 C ia o o n g me e me

Ab t a t An a t e t ai n s h me wh c o s r c : uh n i to c e ih c mbie h n ep itrc g i o ,ma tc r ,PKItc n l g e o e e c n d te f g r rn e o nt n s r a d i i e h o o ist g t r h h s e n pr p s d. ti p p  ̄ we r p s h p c fc d n i c t n pr c d r f t e mplme t t n f t i a b e o o e I h s a e n p o o e t e s e i ie tf a i o e u e o i e na i o s i i o h o h

CCID协议学习资料

CCID协议学习资料CCID(Chip Card Interface Device)协议是用于智能卡(如EMV卡、SIM卡)与计算机之间进行数据交互的一种通信协议。

该协议定义了智能卡读卡器和计算机之间的通信规范,包括通信命令、数据传输格式等。

通过CCID协议,计算机可以与智能卡进行读写操作,实现对智能卡中数据的读取和写入。

ID协议基础知识:包括CCID协议的定义、架构、工作原理等内容。

可以通过查阅相关的技术文档、标准规范来了解CCID协议的基本概念和原理。

ID协议命令:CCID协议定义了一系列的命令,用于读卡器向智能卡发送指令,实现对智能卡功能的控制和数据的交互。

学习资料可以包括CCID协议命令的格式、说明、使用方法等内容。

ID驱动程序开发:学习CCID协议驱动程序的开发,可以参考相关的开发文档、示例代码。

驱动程序是实现计算机与智能卡读卡器之间通信的关键,通过学习开发驱动程序,可以了解CCID协议在实际应用中的具体实现。

ID调试工具:学习CCID协议调试工具的使用方法,可以帮助开发人员进行CCID协议通信的调试和故障排除。

调试工具一般可以显示协议命令和数据的传输,帮助开发人员分析通信过程中的问题。

ID应用案例:学习CCID协议在实际应用中的案例,可以通过参考实际项目的设计和实现,了解如何将CCID协议应用到具体的应用场景中。

除了以上的学习资料,还可以通过参加相关的培训课程、技术交流活动,与其他开发人员进行经验交流,加深对CCID协议的理解和应用。

总之,学习CCID协议需要掌握其基础知识、命令格式、驱动程序开发、调试工具的使用以及应用案例等方面的内容。

通过系统的学习和实践,可以掌握CCID协议在智能卡与计算机之间数据交互方面的应用。

7816协议

7816协议7816协议是指智能卡的物理和通信规范,主要用于描述智能卡与终端设备之间的通信方式和数据交互协议。

该协议的制定旨在确保智能卡可以与各种设备进行兼容性通信,并保护智能卡内的数据安全。

7816协议规定了智能卡与终端设备之间的电气特性和信号传输规范。

智能卡采用金属接触片作为物理接口,与终端设备通过金属接触进行电气连接。

根据协议规定,智能卡的接触片要符合一定的尺寸、排列和电气特性要求,以便与终端设备的读卡器插槽进行互联。

7816协议也规定了智能卡与终端设备之间的通信协议。

智能卡与终端设备之间的通信采用半双工方式进行,即智能卡和终端设备分别使用不同的通信通道进行数据的发送和接收。

协议规定了数据传输的时序、位传输速率和错误检验等方面的要求,确保数据的可靠传输和完整性。

在数据交互方面,7816协议定义了指令和响应的格式。

通常,终端设备向智能卡发送指令,智能卡接收并执行该指令,然后再向终端设备返回执行结果或响应。

指令和响应的格式采用了特定的结构和编码方式,以确保数据的有效传输和正确解析。

在安全性方面,7816协议规定了智能卡与终端设备之间的数据传输和存储的安全性要求。

协议要求智能卡支持数据加密和解密算法,以提供对敏感数据的保护。

协议还规定了对智能卡的访问控制和密钥管理等方面的要求,以确保只有授权用户才能对智能卡进行操作和访问。

总的来说,7816协议是一种使用广泛的智能卡通信和数据交互协议,通过定义智能卡的物理接口、通信方式和数据格式,确保了智能卡与终端设备之间的兼容性和安全性。

该协议在金融、电信、交通等领域得到广泛应用,为智能卡的普及和应用提供了重要的技术支持。

智能卡通讯协议T=1的介绍和卡片软件实现

数据包传输 的数据分两类 :一是透 明传输的应 用专用数据 。二是传输协议控制数据或对传输差错

的处 理 。

进行计算 。 C R C方法比 L R C产生远为高的多的差错 检测概率 。但是在实际中使用较少 ,因为执行速度 慢, 效率低 , 需要硬件做高度支持才可 以保证计算速

数据包 由头域 , 信息域和尾域组成 。 头域和尾域 是强制性 的 , 信息域是可选的 , 含有应用层 的数据 , 可能是 发送 的应用数 据单元 ( A P D U) 也可能是 卡

块, 接 收 到此块 后 必须重 发 最后 发送 的块 。 如 果此 机

以提 高传 输率 。 修改 值是 在 A T R的特定 接 口字 符 中

指 明的 。

头 域包 括 三个 部分 。

a ) 节点 地址 N A D

头 域 的第 一个 字节 被 称为 节点 地址 ,含 有 数据

块的 目标和源地址 ,各用三位来表示 ,其中 B i t 1 — 3

源地址 , B i t 5 — 7为 目标 地 址 。B i t 4和 b i t 8为 V P P控 制位 , 但 对 现在 的智 能卡 芯 片来说 没有 实 际应 用 。 b) 协 议 控制 字 节 P C B 用来 管 理 和控 制传 输 协议 。P C B字段 主要 用来 编码 块 类 型 , 以及 有关 的 补充 协议 。块 7 1 2 M H z ,分频值为 3 7 2 ,那么 C W T是 0 . 8 5 秒。实际 C WI 的范围在 3 到5 之间。 通常 , 接收方从 L E N的字段的长度来检测块是

分别是 I 块, R块 , s 块 。I 块用来传递应用数据信息

和卡片应答 , 有信息域。 R块用来应答 , 没有信息域。

ESAM安全模块的应用

摘要:本文论述了ESAM安全模块的功能和特点及其在智能卡表等方面的技术优势和应用模式,分析了产品开发和系统应用在安全性和可操作性方面需要考虑的因素,给出了相关应用设计举例和说明,同时给出了有关产品的技术参数和指标。

1、什么是ESAM安全模块?ESAM(Embedded Secure Access Module)嵌入式安全控制模块系列产品,是握奇公司经过多年技术开发和应用实践研制出的具有普遍应用价值的嵌入式数据安全产品。

ESAM硬件平台采用亿恒科技(原西门子半导体)和飞利浦等半导体公司智能卡专用保密微控制器,具有安全的ROM和EEPROM 安全控制、真随机数发生器RNG(可选)、DES/3DES加速器和高级加密协处理器ACE(可选)等安全结构,硬件安全性能达到ITSEC E4级标准,具有防检测、抗攻击、自毁等硬件安全特性。

ESAM芯片操作系统采用握奇公司自主开发的TimeCOS/ESAM嵌入式安全操作系统,具有安全的文件密钥存储、完善的安全机制、标准的加密算法等特点。

ESAM系列产品完全符合ISO7816标准和中国人民银行金融IC卡规范,通过中国人民银行金融卡认证和北京市科委软件产品认证,并获得了国家密码管理委员会的安全认证和生产销售许可,目前在国内发行使用的数量超过300万片。

ESAM特殊的安全属性使它可以嵌入到其他任何具有安全要求的智能设备中,完成文件和密钥的安全存储、数字签名、数据加密解密、双向身份认证、内部分散密钥、电子钱包、通讯线路保护等多种功能。

2、ESAM安全模块功能概述ESAM安全模块的应用是和各种专用或通用智能设备相关的,对于所有需要身份认证、数据加/解密、安全存储、通讯保密等较高数据安全要求的产品和应用系统,ESAM嵌入式安全控制模块都可以发挥其独到的安全控制作用。

1)身份双向认证;2)数据加密解密;3)数字签名;4)分散密钥导出;5)内部分散密钥;6)传输线路保护;7)电子钱包;8)安全数据存储3、ESAM安全模块的应用领域握奇智能公司现已成功地将ESAM模块应用如下产品中。

2024全新智能家居通讯协议(范本文)

2023全新智能家居通讯协议概述智能家居是指利用现代信息技术,将传统家居生活中的电器、照明、门锁、空调、音乐等设备连接起来,形成一个互相协调、操控方便的智慧家庭系统。

为了实现智能家居设备间的互联互通,通讯协议是必不可少的一部分。

本文将介绍2023年推出的全新智能家居通讯协议。

1. 目标和特点1.1 高效通讯全新智能家居通讯协议将采用先进的通讯技术,实现高速数据传输,保证家庭设备之间的实时通讯。

1.2 安全保护为了保护用户隐私和网络安全,全新智能家居通讯协议将采用强大的加密算法进行数据传输的安全保护,确保用户的个人信息不被泄露和攻击。

1.3 设备兼容性全新智能家居通讯协议将支持多种设备和操作系统,保证设备之间的互联互通,同时提高系统的开放性和兼容性。

1.4 稳定可靠全新智能家居通讯协议将采用先进的通讯机制和传输协议,确保通讯的稳定性和可靠性,降低通讯故障的发生率。

2. 技术实现2.1 云平台支持全新协议将与云平台紧密结合,实现设备的远程操作和管理,用户可以通过方式、电脑等终端设备对智能家居设备进行控制和监控。

2.2 大数据分析通过对智能家居设备产生的大量数据进行分析和挖掘,可以为用户提供个性化的家居服务和智能化的场景联动,提高用户的居家体验。

2.3 安全加密全新协议将采用先进的加密算法对通讯数据进行加密处理,确保数据传输的安全性,防止黑客攻击和信息泄露。

2.4 IoT技术全新协议将整合物联网技术,实现设备之间的互连互通,提供统一的智能家居控制中心,方便用户对设备进行集中管理。

3. 应用场景3.1 家庭场景在家庭场景中,通过全新协议,用户可以通过方式等终端设备远程控制家居设备,实现照明、空调、窗帘、音乐等设备的智能化控制,提高生活便利性。

3.2 酒店场景在酒店场景中,通过全新协议,酒店管理员可以通过云平台对客房设备进行统一管理和监控,实现智能化的客房管理,提高服务质量和客户满意度。

3.3 办公场所在办公场所,通过全新协议,员工可以通过智能终端设备实现对灯光、空调、会议设备等的集中控制,提高办公效率和舒适度。

学校出入门禁系统设计方案

学校出入门禁系统设计方案一、综述随着社会的不断进步和教育体系的发展,学校安全管理成为了至关重要的环节。

为确保学校师生的安全与健康,提高学校的管理效率,本设计方案针对学校出入门禁系统进行全面规划与布局。

《学校出入门禁系统设计方案》旨在构建一个高效、智能、安全的门禁系统,确保学校出入的安全可控,有效防止外来不良因素侵入校园,为学校营造一个安全、和谐的学习环境。

该门禁系统的构建不仅能保障学校日常教学秩序的正常进行,也能在紧急情况下迅速响应,降低安全风险。

同时该系统与学校的其他安全设施相结合,共同构建一个全方位、多层次的安全防护体系。

通过本设计方案的实施,将为学校带来更为便捷、智能的出入管理体验。

1. 背景介绍:介绍当前学校出入管理的重要性及其现状,阐述门禁系统在学校安全管理中的作用随着社会的不断进步和教育事业的快速发展,学校出入管理的重要性日益凸显。

当前学校作为人员密集场所,特别是中小学生自我保护能力相对较弱,使得校园安全问题尤为重要。

对于学校的出入管理来说,确保学生、教职工的安全是首要的考虑因素。

在此背景下,门禁系统的应用成为提升学校安全管理水平的关键手段之一。

门禁系统在学校安全管理中的作用不容忽视,随着科技的发展和应用,门禁系统不再仅仅是简单的门禁控制,而是集智能化、信息化、网络化于一体的现代化管理系统。

它能有效管理学校出入口,控制人员进出,防止外来不法分子进入校园,减少安全隐患。

同时门禁系统还能与学校其他安全设施联动,如监控摄像头、报警装置等,形成一套完整的校园安全防护体系。

在紧急情况下,门禁系统可以迅速启动应急模式,协助学校进行疏散和救援工作。

因此设计一套符合学校实际情况的出入门禁系统,对于提升学校安全管理水平具有重要意义。

二、目标与原则安全优先原则:确保门禁系统的安全性和稳定性,严防未经授权的人员进入校园,以保障师生及校园财产安全。

便捷高效原则:优化出入流程,减少出入时间,提高通行效率,降低人工管理成本。

智能家居系统有几种协议

智能家居系统有几种协议智能家居系统是一种整合了物联网和技术的系统,通过连接各种智能设备实现家居自动化和远程控制。

为了保证不同设备之间的互联互通,智能家居系统需要使用一种或多种协议来传输和管理数据。

本文将介绍智能家居系统中常见的几种协议。

1. ZigBeeZigBee是一种低功耗、短距离无线通信协议,主要用于设备间的小范围通信。

它采用了低功耗的射频技术,适用于家庭中的低速、低功耗设备,如智能灯泡、传感器等。

ZigBee协议具有自组网能力,可以通过网关与其他网络进行互联,实现智能家居系统的整合。

2. Z-WaveZ-Wave是一种射频通信协议,专门用于智能家居领域。

与ZigBee相似,Z-Wave也是一种低功耗、短距离通信协议。

它可以支持多达232个设备的网络,并具有高度的互操作性,可以与多种设备进行无缝集成。

Z-Wave协议在智能门锁、智能窗帘等设备中广泛应用。

3. Wi-FiWi-Fi是最常见的无线网络协议,也被广泛应用于智能家居系统。

通过Wi-Fi协议,智能家居设备可以与家庭无线网络进行连接,用户可以通过方式、平板电脑等设备远程控制智能家居设备。

Wi-Fi具有较高的带宽和传输速度,适用于视频监控、音乐播放等对数据传输速度要求较高的场景。

4. BluetoothBluetooth是一种短距离无线通信协议,适用于多种设备之间的数据传输和控制。

在智能家居系统中,蓝牙协议常用于智能音箱、智能方式等设备的连接。

蓝牙具有低功耗、简单易用的特点,使得智能家居设备可以通过方式等移动设备进行集中管理和控制。

5. MQTTMQTT(Message Queuing Telemetry Transport)是一种轻量级的发布/订阅消息传输协议,适用于物联网设备之间的通信。

在智能家居系统中,MQTT可以用于设备之间的数据传输和消息订阅。

通过MQTT协议,智能家居设备可以实现实时的数据通信,方便设备之间的互联互通。

6. ThreadThread是一种低功耗无线网络协议,具有自组网和自修复能力。

公交智能卡应用与管理系统考核试卷

7.在公交智能卡系统中,清算中心负责对交易数据进行_______和_______。

(答案:பைடு நூலகம்总、结算)

8.公交智能卡系统的安全机制主要包括数据加密、用户密码和_______。

(答案:安全认证)

9.公交智能卡系统中的软件系统包括应用软件、操作系统和_______。

(答案:数据库管理系统)

A.卡片认证

B.数据加密

C.线下清算

D.脱机交易

5.公交智能卡应用系统的卡片管理主要包括哪些内容?()

A.卡片发行

B.卡片挂失

C.卡片充值

D.以上都是

6.下列哪种方式不是公交智能卡充值的方式?()

A.自助充值机

B.服务窗口

C.手机应用

D.邮局

7.在公交智能卡系统中,关于卡片的生命周期,以下哪项是正确的?()

19.以下哪个不是公交智能卡系统的优点?()

A.提高公交运营效率

B.减少现金流通

C.降低运营成本

D.提高驾驶员工作强度

20.下列哪种情况会导致公交智能卡系统出现故障?()

A.硬件设备损坏

B.软件系统崩溃

C.数据库损坏

D.以上都是

二、多选题(本题共20小题,每小题1.5分,共30分,在每小题给出的四个选项中,至少有一项是符合题目要求的)

4.面对系统故障,应迅速定位问题,采取应急措施,如切换备用设备,进行系统恢复。日常维护包括硬件检查、软件更新、数据备份和用户培训,以保证系统长期稳定运行。

3. A

4. C

5. D

6. D

7. A

8. D

9. A

10. D

11. B

12. D

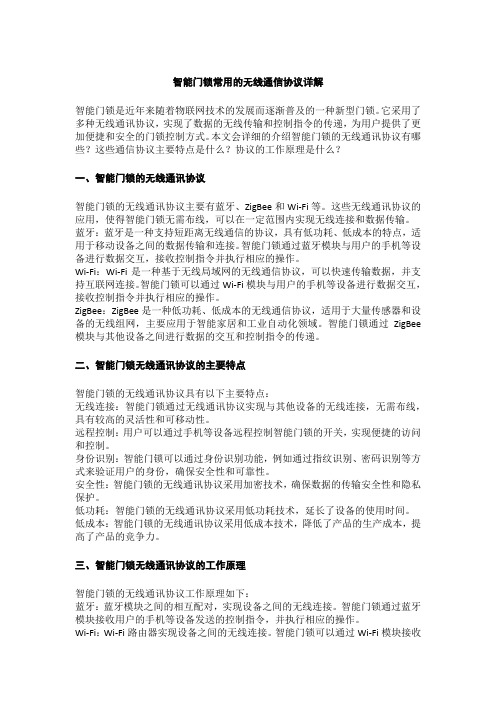

智能门锁常用的无线通信协议详解

智能门锁常用的无线通信协议详解智能门锁是近年来随着物联网技术的发展而逐渐普及的一种新型门锁。

它采用了多种无线通讯协议,实现了数据的无线传输和控制指令的传递,为用户提供了更加便捷和安全的门锁控制方式。

本文会详细的介绍智能门锁的无线通讯协议有哪些?这些通信协议主要特点是什么?协议的工作原理是什么?一、智能门锁的无线通讯协议智能门锁的无线通讯协议主要有蓝牙、ZigBee和Wi-Fi等。

这些无线通讯协议的应用,使得智能门锁无需布线,可以在一定范围内实现无线连接和数据传输。

蓝牙:蓝牙是一种支持短距离无线通信的协议,具有低功耗、低成本的特点,适用于移动设备之间的数据传输和连接。

智能门锁通过蓝牙模块与用户的手机等设备进行数据交互,接收控制指令并执行相应的操作。

Wi-Fi:Wi-Fi是一种基于无线局域网的无线通信协议,可以快速传输数据,并支持互联网连接。

智能门锁可以通过Wi-Fi模块与用户的手机等设备进行数据交互,接收控制指令并执行相应的操作。

ZigBee:ZigBee是一种低功耗、低成本的无线通信协议,适用于大量传感器和设备的无线组网,主要应用于智能家居和工业自动化领域。

智能门锁通过ZigBee 模块与其他设备之间进行数据的交互和控制指令的传递。

二、智能门锁无线通讯协议的主要特点智能门锁的无线通讯协议具有以下主要特点:无线连接:智能门锁通过无线通讯协议实现与其他设备的无线连接,无需布线,具有较高的灵活性和可移动性。

远程控制:用户可以通过手机等设备远程控制智能门锁的开关,实现便捷的访问和控制。

身份识别:智能门锁可以通过身份识别功能,例如通过指纹识别、密码识别等方式来验证用户的身份,确保安全性和可靠性。

安全性:智能门锁的无线通讯协议采用加密技术,确保数据的传输安全性和隐私保护。

低功耗:智能门锁的无线通讯协议采用低功耗技术,延长了设备的使用时间。

低成本:智能门锁的无线通讯协议采用低成本技术,降低了产品的生产成本,提高了产品的竞争力。

IC卡概述及分类

IC卡概述及分类1、IC卡定义IC卡是集成电路卡(Integrated Circuit Card)的简称,是镶嵌集成电路芯片的塑料卡片,其外形和尺寸都遵循国际标准(ISO)。

芯片一般采用不易挥发性的存储器(ROM、EEPROM)、保护逻辑电路、甚至带微处理器CPU。

带有CPU的IC卡才是真正的智能卡。

2、IC卡的分类按照嵌入集成电路芯片的形式和芯片类型的不同IC卡大致可分为:非加密存储器卡:卡内的集成电路芯片主要是EEPROM,具有数据存储功能,不具有数据处理功能和硬件加密功能。

逻辑加密存储器卡:在非加密存储器卡的基础上增加了加密逻辑电路,加密逻辑电路通过校验密码方式来保护卡内的数据对于外部访问是否开放,但只是低层次的安全保护,无法防范恶意性的攻击。

CPU卡:也称智能卡,卡内的集成电路中带有微处理器CPU、存储单元(包括随机存储器RAM、程序存储器ROM(FLASH)、用户数据存储器EEPROM)以及芯片操作系统COS。

装有COS的CPU卡相当于一台微型计算机,不仅具有数据存储功能,同时具有命令处理和数据安全保护等功能。

第二节 IC卡国际标准1.ISO 7816-1:1987 识别卡带触点的集成电路卡第1部分:物理特性规定了卡的物理特性,包括尺寸(同ISO 7810)。

2.ISO 7816-2 :1987 识别卡带触点的集成电路卡第2部分:触点的尺寸和位置规定了各触点的尺寸、位置和功能,每个触点应有一个不小于2.0mmX1.7mm的矩形表面区,各触点间相互隔离,但未规定触点的形状和最大尺寸,故IC卡模块表面形状有各种各样,但各触点的有效接触面积和位置是固定的。

IC卡有8个触点,目前一般用到6个,另2个触点留作将来使用。

3.ISO 7816―3:1987 识别卡带触点的集成电路卡第3部分:电信号和传输协议规定了电源及信号结构,以及IC卡和读写器之间的信息交换、通讯协议。

CPU卡读写器根据此标准开发。

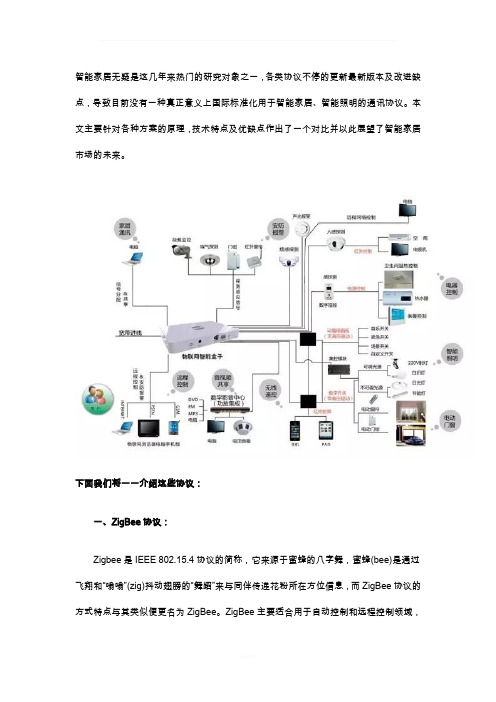

智能家居通讯协议大汇总

智能家居无疑是这几年来热门的研究对象之一,各类协议不停的更新最新版本及改进缺点,导致目前没有一种真正意义上国际标准化用于智能家居、智能照明的通讯协议。

本文主要针对各种方案的原理,技术特点及优缺点作出了一个对比并以此展望了智能家居市场的未来。

下面我们将一一介绍这些协议:一、ZigBee协议:Zigbee是IEEE 802.15.4协议的简称,它来源于蜜蜂的八字舞,蜜蜂(bee)是通过飞翔和“嗡嗡”(zig)抖动翅膀的“舞蹈”来与同伴传递花粉所在方位信息,而ZigBee协议的方式特点与其类似便更名为ZigBee。

ZigBee主要适合用于自动控制和远程控制领域,可以嵌入各种设备,其特点是传播距离近、低功耗、低成本、低数据速率、可自组网、协议简单。

ZigBee的主要优点如下:1. 功耗低对比Bluetooth与WiFi,在相同的电量下(两节五号电池)可支持设备使用六个月至两年左右的时间,而Bluetooth只能工作几周,WiFi仅能工作几小时。

2. 成本低ZigBee专利费免收,传输速率较小且协议简单,大大降低了ZigBee设备的成本。

3. 掉线率低由于ZigBee的避免碰撞机制,且同时为通信业务的固定带宽预留了专用的时间空隙,使得在数据传输时不会发生竞争和冲突;可自组网的功能让其每个节点模块之间都能建立起联系,接收到的信息可通过每个节点模块间的线路进行传输,使得ZigBee传输信息的可靠性大大提高了,几乎可以认为是不会掉线的。

4. 组网能力强ZigBee的组网能力超群,建立的网络每个有60,000个节点。

5. 安全保密ZigBee提供了一套基于128位AES算法的安全类和软件,并集成了IEEE 802.15.4的安全元素。

6. 灵活的工作频段2.4 GHz,868 MHz及915 MHz的使用频段均为免执照频段。

ZigBee的缺点如下:1. 传播距离近若在不适用功率放大器的情况下,一般ZigBee的有效传播距离一般在10m-75m,主要还是适用于一些小型的区域,例如家庭和办公场所。

智能IC卡的传输协议

智能IC卡的传输协议IC卡支持两种传输协议:同步传输协议和异步传输协议。

同步传输协议在ISO/IEC7816-10中定义,适用于逻辑加密卡;异步传输协议在ISO/IEC7816-3中定义,适用于内含微处理器的智能卡。

ISO/IEC7816-3标准提供了多种传输协议,这些协议均以“T=序列号”来命名,主要采用两种通信协议:T=0和T=1通信协议。

T=0是异步半双工字符传输协议,T=1是异步半双工块传输协议。

一、卡的复位操作完整的IC卡操作过程包括IC卡插入接口设备、卡和接口设备的信息交换、IC卡从接口设备拔出等所有操作。

一个正常的操作过程按以下步骤完成:1)接口设备连接卡并激活电路。

2)卡的冷复位。

3)卡对复位的应答。

4)卡和接口设备间交换信息。

5)接口设备释放电路。

6)从接口设备中取出IC卡。

IC卡利用激活的复位信号,采用异步方式进行复位应答,其复位方式有两种:冷复位和热复位。

1、冷复位当接口设备激活电路后,RST为L状态,VCC加电,接口设备的I/O口线处于接收方式,提供稳定的CLK,此时IC卡就处于冷复位状态。

在冷复位前IC卡内部状态是未定义的。

冷复位的时序如下图所示:▲冷复位在Ta时刻加CLK信号;I/O口线应在时钟信号加于CLK的200个时钟周期(ta)内被卡置为H状态;时钟信号加于CLK后,RST应至少保持400个时钟周期(tb)的L状态,当RST为L状态时,接口设备会忽略I/O口线上的状态。

在时刻Tb,RST被置为H状态,I/O口线上的应答应出现在RST 信号上升沿后的400~40000个时钟周期(tc)。

当RST处于H状态时,如果应答信号在40000个时钟周期内仍未开始,接口设备将释放电路。

2、热复位当VCC和CLK保持稳定时,接口设备置RST为状态L至少400时钟周期(时间te)后,接口设备启动热复位,如下图所示:▲热复位在时间Td,RST置于H状态。

I/O应答应在RST信号上升沿之后的400~40000个时钟周期(tf)之前开始。

基于指纹和智能卡的PKI双向认证系统

基于指纹和智能卡的PKI双向认证系统黄朝阳【摘要】提出将指纹识别、智能卡和PKI技术相结合的认证方案,系统可实现双向认证功能,给出了详细的系统认证流程,并分析其安全性和可实现性.%An authentication scheme which combined the fingerprint recognition,smart card, PKI technologies together has been proposed.In this paper, we propose the specific identification procedure of the implementation of this authentication system which offers user verification and system identification function, the security and the feasibility of this authentication schemes is discussed at length.【期刊名称】《计算机系统应用》【年(卷),期】2012(021)010【总页数】3页(P198-200)【关键词】身份认证;指纹;生物证书;智能卡【作者】黄朝阳【作者单位】厦门海洋学院信息技术系,厦门361100【正文语种】中文公共密钥基础设施PKI(Public Key Infrastructure)提供可信的身份认证, 其安全基础之一是证书中的用户信息与真实用户一一对应. 而密钥管理机制的不完善成为制约PKI系统发展的最大因素[1]. 常见的解决方法是将智能卡和 PIN认证技术相结合, 利用PIN码来保护私钥安全, 但是卡可能会被窃取, PIN码也存在口令威胁问题. 指纹认证技术无需用户记忆和携带口令或密码, 以及指纹技术的通用性、唯一性、持久性、可采集性决定了它是最可靠的认证技术之一. 但是, 指纹特征识别是基于相似性, 而不是通过相等性来进行匹配的, 所以, 它不能直接应用在密码体系之中.本文利用人体指纹的唯一性与不变性的生理特征, 把指纹信息作为安全因子嵌入用户的签字私钥信息中, 使用秘密分存机制把用户的私钥信息分为PKI用户私钥和指纹信息两个部分, 使私钥信息与用户唯一生物特征结合起来, 提高了私钥的安全性.1 系统注册确保证书中用户信息的可信性是公钥认证体系的安全基础. 由于指纹作为人的一种唯一生物特征可以满足用户身份识别的需要. 为防止手指受伤等情况, 用户采集两个不同指纹制作成特征模板, 并在卡内生成密钥对. 私钥存卡内, 将公钥、用户信息、两个指纹特征模板通过安全方式发送到注册中心RA进行注册. RA审核通过后交由CA生成X.509公钥证书.为增强安全性, 智能卡中存储的指纹特征模板数据必须防止被篡改或者破坏, 而数字签名是一种有效的用于保证数据完整性的手段. 文献[2]提出了通过X.509证书验证生物特征模板的方法, 通过创建一种新的经过数字签名的生物模板—生物证书,在生物证书中加入证书的有效期和主体等信息, 通过 X.509证书序列号, 使得X.509证书和指纹生物证书对应起来,减小了伪造证书或生物模板破坏所带来的威胁. 将数字证书和指纹生物证书分别写入智能卡内部的数字证书文件和指纹模板证书文件中.2 系统认证认证系统主要完成证书的验证、活体指纹现场采集、指纹匹配等功能. 它由客户端和服务器端系统组成.客户端主要读取智能签名卡中的数字证书、指纹生物证书, 交给PKI系统验证、解密, 并取得指纹特征模板; 采集用户现场活体指纹, 将采集的指纹数据进行预处理, 匹配特征模板; 匹配通过后, 取出存储在智能卡中的用户私钥, 用户使用私钥便可以从事电子商务的数字签名和加密等交易活动. 服务器端主要由PKI系统完成, 主要实现验证证书工作.认证系统分为三个阶段, 分别是智能卡与读卡器之间的相互认证, 用户身份的认证和用户间的双向身份认证.2.1 智能卡与读卡器的相互认证当智能卡开始工作时, 读卡器和智能卡需相互确认一下真伪. 两者之间可采用命令/应答方式进行通信[3].(1) 智能卡鉴别读卡器真伪先由智能卡产生一个随机数, 由读卡器对随机数加密成密文, 再由智能卡对密文进行解密, 并将解密后的明文与随机数在卡内进行比对. 如比对正确, 卡承认读卡器是真的; 否则读卡器是伪造的.(2) 读卡器鉴别卡的真伪其过程与卡鉴别读卡器真伪的过程相似. 但随机数比对的操作是在读卡器中进行的.2.2 用户身份认证对持卡人的身份进行认证, 即确认该用户是否是智能卡的合法持有者.用户身份认证过程基本原理是: 读卡器读出智能卡中保存的X.509证书和指纹生物证书发送到CA, CA对两者的有效性和对应关系进行验证; 若验证通过,通知客户端指纹扫描仪采集指纹并计算得到指纹特征值, 取出智能卡内保存的指纹特征模板, 在卡内进行两者的匹配[4]; 若匹配成功, 则证明该用户就是智能卡的合法持有者, 从而完成该用户的身份认证过程;认证通过后, 释放智能卡内保存的用户私钥, 以进行下一步的操作. 其处理流程如图1所示.CA接收到客户端的X.509证书和指纹生物证书后,用给定的Hash算法对X.509证书进行摘要, 并利用其公钥解开X.509证书的数字签名, 若两个算法处理的结果相同, 且查阅CA中心的证书撤销清单列表CRL以确定证书是有效, 则X.509证书验证通过, 进行下一步处理, 否则说明其X.509证书内容被非法篡改.取出指纹生物证书中的 X.509证书序列号, 与X.509证书中的证书序列号进行比对, 若比对成功, 说明X.509证书与指纹生物证书相对应.CA用给定的Hash算法对指纹特征模板进行摘要,并利用其公钥解开指纹生物证书的数字签名, 若两个算法处理的结果相同, 则指纹生物证书签名和验证通过, 进行下一步处理, 否则说明其指纹生物证书内容被非法篡改.图1 用户身份认证流程CA 将验证结果通知客户端, 若验证通过, 系统提示用户扫描指纹, 通过指纹扫描仪中的集成预处理和特征提取算法, 提取出采集到的指纹的特征值, 并将该特征值输入智能卡. 智能卡[5]在智能卡操作系统 COS的控制下, 读出内部的数据文件保存的两个指纹特征模板, 在智能卡内部[6]分别与采集到的特征值利用基于细节点的匹配算法进行特征值匹配, 若任一特征值模板匹配成功, 则证明该用户是智能卡的合法持有者, 同时在智能卡内部释放私钥文件中保存的用户私钥.2.3 用户间双向身份认证本系统提供双向身份认证模式, 实现发送端和接收端的相互认证, 以提高系统的安全性. 在此, 假设须要进行身份认证的双方为A和B, 他们都已经登录到网络, 完成了用户身份认证过程, 并取得了自己的私钥, 并假设是A提出认证请求.A对B的身份认证: 系统在A端产生一个随机数nl, 将nl发送至B, 并将nl保存在A本地; B将接收到的nl利用B的私钥进行数字签名, 然后系统在B端产生随机数n2, 将B对nl的签名值、B的X.509证书序列号和n2一起发送回A, 并将n2保存在B本地; A接收到B发送的信息, 根据B的B的X.509证书序列号到CA公钥目录服务器上下载B的X.509证书, 并通过查阅CA中心的证书撤销清单列表CRL以确定证书是否有效, 如果该证书有效,利用得到的证书中的 B的公钥对签名值进行解密, 如果解密结果与A端本地保存的n1相同, 则A对B的身份认证通过, 否则验证失败退出. B对A的认证过程与上述相仿, 不再赘述.至此, 双向身份认证结束, 双方进行正常通信.3 安全性分析本方案用指纹生物证书替代了传统的 PIN码, 极大地提高了PKI系统的安全性: (1) 引入生物证书--经过数字签名的生物模板的概念, 将X.509证书与生物证书通过序列号关联起来,保证了指纹特征模板和公钥证书之间的对应关系的安全性, 在一定程度上减少了伪造公钥证书或指纹模板和破坏智能卡所带来的威胁.(2) 指纹特征值模板不保存在后台数据库中, 与用户的数字证书一起存放在智能卡上, 由用户自己保存, 有效地避免了集中式处理的缺点和系统崩溃带来的严重后果, 分散化解了安全风险.(3) 在不改变现有智能卡硬件结构的前提下, 数字证书、私钥和指纹模板证书都保存在智能卡内部,卡内数据在没有匹配时不能被访问. 运算和加密过程都在卡内实现, 不提供外部访问的接口, 因此具有很好的安全性和隐私性.(4) 以指纹识别为代表的生物识别技术, 拥有人自我管理, 减少了丢失、偷窃的可能; 减少了分发管理的负担; 同时拥有人对其具有控制权.(5) 智能卡中保存两个甚至更多的指纹特征模板,通过调用备份读取, 可以将错误拒绝率降到最低.(6) 只有通过指纹认证的情况下才可以使用卡中存储的数字证书, 因此实际上可以免除PIN或者口令,防止了人为的信息泄露.(7) 私钥得以释放之后, 其对数据进行解密和签名等的操作应该在COS的控制下, 仅在智能卡内部完成, 私钥将由COS来控制其使用, 对卡外的应用程序完全透明, 避免私钥明文的泄露.(8) 采用双向认证模式, 认证用户双方处于同等的地位, 防止了任何一方的假冒, 实现了数据来源的不可否认性、接收的不可否认性以及接收后的不可否认性.4 结语该方案将生物认证的高识别率、不易丢失, 智能卡良好的防伪、防攻击性和PKI对私钥的保护机制相结合, 并且弥补了各自的缺点, 大大提高了身份认证技术的安全性. 且指纹识别作为一个独立的模块嵌入到智能卡中的, 很容易与其他智能卡应用相结合, 实现智能卡的高安全性和多应用性. 在具体的应用环境中, 应该根据具体的功能需求和交易流程, 设计智能卡的文件结构和安全结构.参考文献【相关文献】1 孙美青,王如龙.PKI技术及其在企业中的应用.计算机系统应用,2009,18(7):141-145.2 辛阳,魏景芝等.基于PKI和PMI的生物认证系统研究.电子与信息学报,2008,30(1):1-5.3 王爱英.智能卡技术:IC 卡.第 2版.北京:清华大学出版社,2000.182-184.4 陈平,孙宏伟顾明.基于指纹识别和智能卡的安全电子报税系统.计算机应用研究,2007,24(2):134-137.5 王爱英.智能卡技术:IC卡与 RFID 标签.第三版.北京:清华大学出版社,2009.326-337.6 刘培顺,王建波,何大可.结合指纹信息的 PKI认证系统.计算机工程,2005,31(9):59-60.。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

AN-0811212智能卡和指纹系统通讯帧格式和命令字文件息目录1 通讯帧格式描述 (5)2 指令码描述 (5)2.1 考勤门禁记录操作命令 (5)2.1.1 上位机采集考勤门禁记录(考勤门禁,命令码:1) (7)2.1.2 采集记录删除-考勤门禁、收费(命令码:2) (7)2.1.3 考勤门禁数据实时上传(考勤门禁,命令码:3) (7)2.1.4 考勤门禁数据补采(考勤门禁,命令码:4) (7)2.1.5 记录清空-考勤门禁、收费(命令码:5) (7)2.1.6 读卡序列号(命令码:6) (8)2.1.7 读块数据(命令码:7) (8)2.1.8 写块数据(命令码:8) (8)2.1.9 充值(命令码:9) (9)2.1.10 减值(命令码:10) (9)2.1.11 初始化钱包(命令码:11) (9)2.1.12 读扇区数据(命令码:12) (10)2.1.13 写扇区数据(命令码:13) (10)2.1.14 修改卡扇区密码(命令码:14) (10)2.1.15 开LED(命令码:15) (11)2.1.16 关LED(命令码:16) (11)2.1.17 开BEEP(命令码:17) (11)2.1.18 关BEEP(命令码:18) (11)2.1.19 指纹机录入图像(命令码:19) (12)2.1.20 指纹机生成特征(命令码:20) (12)2.1.21 指纹机精确比对两枚指纹特征(命令码:21) (12)2.1.22 指纹机搜索指纹(命令码:22) (12)2.1.23 指纹机注册模板(命令码:23) (13)2.1.24 指纹机储存模板(命令码:24) (13)2.1.25 指纹机上传特征或模板(命令码:25) (13)2.1.26 指纹机下载特征或者模板(命令码:26) (13)2.1.27 指纹机清空指纹库(命令码:27) (14)2.1.28 指纹机验证模块握手口令(命令码:28) (14)2.1.29 指纹机设置芯片地址(命令码:29) (14)2.1.30 终端出厂设置(命令码:30) (14)2.1.31 终端参数配置(命令码:31) (15)2.1.32 设置终端应用类型(命令码:32) (16)2.1.33 设置终端标识号(命令码:33) (16)2.1.34 设置终端通讯模式(命令码:34) (16)2.1.35 设置终端地址(命令码:35) (16)2.1.36 设置终端记录模式(命令码:36) (17)2.1.37 设置终端响应时间(命令码:37) (17)2.1.38 设置刷卡间隔(命令码:38) (17)2.1.40 设置卡闲置期(命令码:40) (18)2.1.41 设置门禁模式(命令码:41) (18)2.1.42 设置黑白名单版本(命令码:42) (18)2.1.43 获取终端参数(命令码:43) (19)2.1.44 授权级别(命令码:44) (19)2.1.45 授权分组(命令码:45) (19)2.1.46 初始化机具(命令码:46) (20)2.1.47 下载IC卡黑白名单(命令码:47) (20)2.1.48 判断卡号是否是黑白名单(命令码:48) (20)2.1.49 下载ID卡黑白名单(命令码:49) (20)2.1.50 清空黑白名单(命令码:50) (21)2.1.51 取黑白名单数量(命令码:51) (21)2.1.52 终端PING后台(命令码:52) (21)2.1.53 终端发起更新IC黑白名单(命令码:53) (22)2.1.54 终端发起更新ID黑白名单(命令码:54) (22)2.1.55 设置终端根密钥(命令码:55) (22)2.1.56 校时(命令码:56) (22)2.1.57 通讯测试(命令码:57) (23)2.1.58 设置本机IP地址(命令码:60) (23)2.1.59 设置本机MAC值(命令码:61) (23)2.1.60 设置本机端口号(命令码:62) (23)2.1.61 设置服务器端IP地址(命令码:63) (23)2.1.62 设置服务端端口号(命令码:64) (24)2.1.63 设置PINID和频道(命令码:65) (24)2.1.64 设置终端范围(命令码:66) (24)2.1.65 设置无线终端地址(命令码:67) (24)2.1.66 设置卡片扇区号(命令码:68) (24)2.1.67 下载字库(命令码:69) (25)2.1.68 获取终端序列号(命令码:70) (25)2.1.69 设置终端序列号(命令码:71) (25)2.1.70 写指纹扇区(命令码:72) (25)2.1.71 设置刷卡时段(命令码:73) (25)2.1.72 设置打铃时间(命令码:74) (26)2.1.73 设置门禁有效时间(命令码:75) (26)2.1.74 设置特权密码(命令码:76) (26)2.1.75 设置LCD显示题头(命令码:77) (26)2.1.76 设置WIFI BSSID,SSID,信道号(命令码:78) (26)2.1.77 设置WIFI的加密类型及密钥(命令码:79) (27)2.1.78 设置链路层数据格式(命令码:80) (27)2.1.79 设置服务器MAC值(命令码:81) (27)2.1.80 门磁动作配置属性(命令码:82) (28)2.1.81 手动开门动作配置属性(命令码:83) (28)2.1.82 设置显示语言(命令码:84) (29)2.1.84 获取终端出厂设置(命令码:86) (29)2.1.85 复位CPU卡(命令码:87) (29)2.1.86 发送COS命令(命令码:88) (30)2.1.87 控制IO口(命令码:89) (30)2.1.88 设置消费模式(命令码:90) (30)2.1.89 设置消费规则(命令码:91) (30)2.1.90 设置定值额(命令码:92) (31)2.1.91 设置动态消费模式(命令码:93) (31)2.1.92 下载价目表(命令码:94) (31)2.1.93 设置消费机清空补贴的开始日期(命令码:95) (31)2.1.94 设置消费机属性(命令码:96) (32)2.1.95 设置计时消费费率(命令码:97) (32)2.1.96 申请补贴(命令码:98) (32)2.1.97 上送POS记录(命令码:99) (32)2.1.98 设置递增消费额(命令码:114) (33)2.1.99 设置分组透支额(命令码:115) (33)2.1.100 设置分组打折费率(命令码:116) (33)2.1.101 设置分组搭伙费率(命令码:117) (34)2.1.102 上位机采集收费记录(命令码:118) (34)2.1.103 收费数据补采(命令码:119) (34)2.1.104 设置终端流水号(命令码:120) (34)2.1.105 交互方式实时上传(,命令码:122) (34)2.1.106 设置终端是否启用交互(命令码:121) (35)2.1.107 申请后台消费判断(命令码:123) (35)2.1.108 获取网络参数(命令码:124) (35)2.2 交互命令 (36)2.2.1 光标定位指令(命令码:100) (36)2.2.2 LCD文字显示(命令码:101) (36)2.2.3 LCD图形显示(命令码:102) (36)2.2.4 LCD待机显示(命令码:103) (36)2.2.5 状态LED显示(命令码:104) (37)2.2.6 蜂鸣器鸣叫(命令码:105) (37)2.2.7 继电器动作(命令码:106) (37)2.2.8 功能键上传(命令码:107) (37)2.2.9 登录指令,通知服务器机器终端开机请求登录(命令码:108) (38)2.2.10 显示、蜂鸣、LED、继电器集成命令(命令码:109) (38)3 此文档修订历史 (38)通讯帧和指令码1通讯帧格式描述此通讯格式是根据HDLC国际通用串行通讯格式修改制定,协议可靠成熟,灵活,满足各种通讯数据要求。

帧头字符:用于启动通讯帧,使物理链路进入通讯状态,2个字节。

终端地址:范围是1-0xfffe,0、0xffff 预留。

数据长度:是通讯的数据长度,包含:指令码+数据内容+校验指令码:是实现各种操作的指令数据/参数:操作参数或者数据内容,格式可以客户自定义,HEX BCD ASCII码都可以校验:校验码是从指令码到数据内容,按字节为单位进行相加,不包含校验字本身16位或者32位数据格都是低位在前。

2指令码描述说明:16位或者32位数据长度都是低位在前;操作成功或者执行完毕返回代码是“00”,“01”表示不成功;其他返回状态看详细定义。

地址为1-fffe,响应就是指定地址的终端,如果地址为ffff,这是广播命令,所有在线的终端都会响应。

2.1 考勤门禁记录操作命令记录格式类型:0---无效记录;1---正常记录;2---手动开门记录;3—远程开门记录;4—黑名单记录;5—门磁记录:校验:16位的累加和,以字节为单位从记录类型到流水号累加,累加不包含校验字节。

2.1.1 上位机采集考勤门禁记录(考勤门禁,命令码:1)注1:如果返回数据内容长度如果为0,即只有指令码返回,表示记录采集完。

2.1.2 采集记录删除-考勤门禁、收费(命令码:2)2.1.3 考勤门禁数据实时上传(考勤门禁,命令码:3)注1:实时上传数据一次最多上传十条记录。

2.1.4考勤门禁数据补采(考勤门禁,命令码:4)2.1.5 记录清空-考勤门禁、收费(命令码:5)命令是记录清空指令,对数据具有破坏性,视情况儿而使用。

2.1.6读卡序列号(命令码:6)2.1.7读块数据(命令码:7)说明:块号是从第零块开始计算。

0:A密码认证。

1:B密码认证。

2.1.8写块数据(命令码:8)2.1.9充值(命令码:9)2.1.10减值(命令码:10)2.1.11初始化钱包(命令码:11)2.1.12读扇区数据(命令码:12)说明:扇区数据只有前面三块的48B字节。

2.1.13写扇区数据(命令码:13)说明:扇区数据只有前面三块的48B字节。

2.1.14修改卡扇区密码(命令码:14)2.1.15开LED(命令码:15)2.1.16关LED(命令码:16)2.1.17开BEEP(命令码:17)2.1.18关BEEP(命令码:18)2.1.19指纹机录入图像(命令码:19)2.1.20指纹机生成特征(命令码:20)2.1.21指纹机精确比对两枚指纹特征(命令码:21)2.1.22指纹机搜索指纹(命令码:22)2.1.23指纹机注册模板(命令码:23)2.1.24指纹机储存模板(命令码:24)2.1.25指纹机上传特征或模板(命令码:25)2.1.26指纹机下载特征或者模板(命令码:26)2.1.27指纹机清空指纹库(命令码:27)2.1.28指纹机验证模块握手口令(命令码:28)2.1.29指纹机设置芯片地址(命令码:29)2.1.30终端出厂设置(命令码:30)说明:终端序列号组成:年月日 + 当天生产数量(固定4位)+ 产品类型2位;年月日位数:4+2+2模式;产品类型: 01:mifare one 02:desfire;03:em;10:指纹;21:m1+指纹;22:desfire+指纹;客户号组成:5位客户编号+2位定制编号;定制编号范围1-99,00:标准版本;10-19:是一般常规小改动定制;20-99:是专业定制的具体大项目。