密码学博士说密码

什么是密码学?

什么是密码学?密码学是一门研究密码学理论与密码技术的学科,是信息安全领域不可或缺的一部分。

它涉及的范围广泛,包括数据加密、数字签名、身份认证等。

随着信息安全技术的逐步发展,密码学也愈加重要和广泛应用。

1. 密码学的起源密码学的历史可追溯到古代。

最早有关密码学的文献记载可追溯至公元前400年左右。

在历史上,密码学曾发挥过重要作用,如在二战中的阿兰·图灵破解纳粹德国的恩格玛密码机等事件中。

2. 密码学的分类(1)对称密钥密码学:在加密和解密过程中使用相同的密钥。

通常使用的加密算法有DES、AES等。

(2)非对称密钥密码学:在加密和解密过程中使用不同的密钥。

常用的算法有RSA、DSA等。

(3)哈希函数密码学:“哈希”把任意长度的输入(又叫做预映射,pre-image)“压缩”到某一固定长度的输出上(称为哈希值),且输入的数据量越大,输出值的信息量越小,也就是说不同的输入可能相同的输出。

常用的哈希函数有MD5、SHA-1等。

3. 密码学的应用(1)数据加密:数据加/解密可防止机密数据泄露,确保数据传输的完整性。

(2)数字签名:数字签名可以验证文档在传递过程中是否被篡改,确认文档的完整性,具有很高的安全性。

(3)身份认证:基于密码学的身份认证技术可以确保只有被授权的用户能够访问特定系统或应用程序,确保系统和数据的安全性和完整性。

4. 密码学的未来随着信息安全和隐私保护的日益重要,密码学的发展也愈加迅速。

未来,密码学将会在云计算、大数据、物联网等领域更加广泛地应用,需要不断创新和进一步研究加强相应领域的安全保护。

总结:密码学涉及领域广泛,适用于数据加密、数字签名、身份认证等场景。

在信息安全领域中起到至关重要的作用,对云计算、大数据、物联网等领域的发展起到积极促进作用。

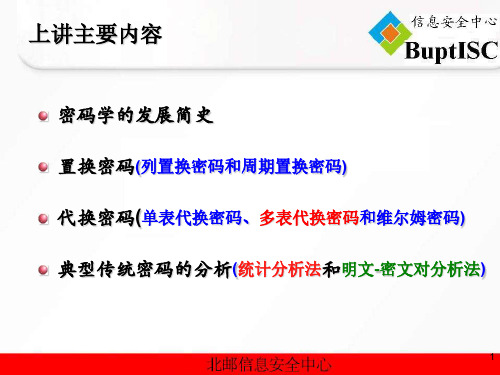

现代密码学_第三讲 密码学基本知识

Pr[ p]Pr[c | p] { k : p d ( c )} Pr[ p | c] Pr[k ]Pr[ p d k (c)] Pr[c] { k :cC ( k )}

k

Pr[ p ]

Pr[ k ]

密 钥

Pr[c | p ]

解密算法

{k : p d k ( c )}

Pr( y

j 1

m

j

) 1

16

密码体制组成部分熵的基本关系

设(P,C,K,E,D)是一个密码体制,那么,

H(K|C)=H(K)+H(P)-H(C) 证明:首先,有H(K,P,C)=H(C|K,P)+H(K,P)。因为密钥和明 文唯一决定密文,所以,H(C|K,P)=0。又K和P是统计独立的,

所以,H(K,P)=H(P)+H(K)。 可得, H(K,P,C)=H(K,P)=H(P)+H(K) 。 同样,密钥和密文唯一决定明文,得H(P|K,C)=0,因此有

H(K,P,C)=H(K,C)。 所以,H(K|C)=H(K,C)-H(C) =H(K,P,C)-H(C) =H(K)+H(P)-H(C)

可得, H(K|C)= H(K)+ H(P) - H(C) ≈ 0.46

18

相关性(举例)

猜字母。假设收到便条“I lo_e you”,请问残缺的字母应 该是什么?在英语中符合lo_e结构的所有单词,其部分如下:

lobe lode loge lone lope lore lose love

17

举例说明(续)

根据题意,易得:

假设P={a,b}满足Pr[a]=1/4,Pr[b]=3/4。设 K={k1,k2,k3} 满足Pr[k1]=1/2, Pr[k2]=1/4, Pr[k3]=1/4。设C={1,2,3,4},加密函数定义 为ek1(a)=1, ek1(b)=2, ek2(a)=2, ek2(b)=3, ek3(a)=3, ek3(b)=4。

密码学——密码学概述

1.1信息安全■Alvin 丁。

<11。

「在《第三次浪潮》中预言:计算机网络的建立和普及将彻底改变人类生存和生活模式。

■信息化以它有别于传统方式的信息获取、存储、处理、传输和使用,给现代社会的正常发展带来了一系列的前所未有的风险和威胁。

■传统的一切准则在电子信息环境中如何体现与维护,到现在并没有根本解决,一切都在完善中。

■今天,人们一方面享受着信息技术带来的巨大变草,同时也承受着信息被篡改、泄露、伪造的威胁,以及计算机病毒及黑客入侵等安全问题。

信息安全的风险制约着信息的有效使用,并对经济、国防乃至国家的安全构成威胁。

■一方面:没有信息安全,就没有龛全意义上的国家安全。

另一方面:信息安全还涉及个人权益、企业生存和金融风险防范等。

■密码技术和管理是信息安全技术的核心,是实现保密性、完整性、不可否认性的关键。

■“9.11事件”后,各国政府纷纷站在国家安全的角度把信息安全列入国家战略。

重视对网络信息和内容传播的监控,更加严格的加固网络安全防线, 杷信息安全威胁降到最低限度。

■2000年我国开始着力建立自主的公钢基础设施,并陆续启动了信息系统安全等级保护和网络身份认证管理服务体系。

■因此,密码学的基本概念和技术巳经成为信息科学工作者知识结构中不可或缺的组成部分。

1.2密码学引论1. 密码学的发展概况■密码学是一门既古老又年轻的学科。

■自有了战争,就有了加密通信。

交战双方都为了保护自己的通信安全,窃取对方的情报而研究各种信息加密技术和密码分析技术。

■古代行帮暗语和一些文字游戏等,实际上就是对信息的加密。

这种加密方法通过原始的约定,把需要表达的信息限定在一定的范围内流通。

古典密码主要应用于政治、军事及外交等领域。

■电报发明以后,商业方面对密码学的兴趣主要集中在密码本的编制上。

■20世纪初,集中在与机械和电动机械加密的设计和制造上。

■进入信息时代,大量敏感信息要通过公共通信设施或计算机网络进行交换, 密码学的应用已经不仅仅局口艮在政治,军事、外交等领域,其商业和社会价值日益显著,并与人们的日常生活紧密相关。

密码学经典案例

密码学经典案例Case 1初见密码20、8、1、14、11/25、15、21/9/12、15、22、5/25、15、21/这就是在一本香港出版的智力游戏书籍中发现这个密码的。

解密的方法很简单,只要把a=1,b=2,… z=26代入code,就可以非常容易地得到明文:Thank you , I love you。

怎么样,就是不就是很容易?不过如果将四则运算加入译码(比如让a=2等),破译时就有一定的难度了。

这就是一种很典型的古典密码。

Case 2凯撒密钥提到古典密码,就不能不提到著名的凯撒密钥。

基本上每一本密码学方面的基础教材在提到古典密码时,都会举出凯撒密钥的例子。

凯撒密钥的加密公式就是:c≡ m + k mod 26凯撒密钥又称为单表代替法。

其中m为明文的数据,c为加密后的数据,而k就是密钥。

当年凯撒指导军团作战,使用的就就是这套密码体系。

比如让a=d,b=e,c=f……依此类推。

这在密码史上产生了重要的影响,不能不说就是一个经典。

Case 3密码释义使用电脑多了的人,听到“密码”一词总会想到password。

其实在英语中,主要有两种对密码的解释。

一个就就是password,还有一个就是 code。

后者比较不常用一点,不过程序员(coder)对这个词还就是有着比较深的感情的。

其实password与code在含义上就是有着本质的区别的。

对于password,称它为“口令”似乎更贴切一些。

比如Windows 的开机密码,比如FTP的登陆口令,等等。

其特征就是把输入的一个字符串与标准答案进行比对,根据其结果来决定就是否授予通过的权限。

这个比对的工作就是一次性的,而且原理简单。

而code就不同。

对于code,主要体现的就是“翻译”的过程,牵涉到对信息的编码与译码。

比如凯撒密钥,比如RSA算法,等等。

这里面牵涉到很多数学的东西,比如对字符的分解与重组等。

当然,从广义的角度讲,code的编码与译码也可以往数学以外的方面延伸,这又涉及到很多典故,在此按下不表。

02-1密码学基础一1页版

网络安全技术第二讲密码学基础(一)罗守山博士、教授北京邮电大学软件学院内容提要♦1 基本概念和术语♦2.现代对称加密技术♦3 非对称密码体制♦4 签名认证体系♦5 密码政策介绍1 基本概念和术语♦密码学是网络安全的基础。

–虽然网络安全技术多种多样,但最终都是要提供六种安全服务:机密性、鉴别、完整性、不可抵赖性、访问控制和可用性。

–能支持这六种安全服务的安全机制,例如:数据加密、消息鉴别、身份认证、数字签名等等大多数都是基于密码学及其衍生。

(1)密码学(Cryptology)♦密码学是研究信息系统安全保密的科学。

分为密码编码学和密码分析学。

–密码编码学(Cryptography)主要研究对信息进行编码,实现对信息的隐蔽。

–密码分析学(Cryptanalytics)主要研究加密消息的破译或消息的伪造。

(2)保密通信模型♦在不安全的信道上实现安全的通信是密码学研究的基本问题。

♦消息发送者对需要传送的消息进行数学变换处理,然后可以在不安全的信道上进行传送;♦接收者在接收端通过相应的数学变换处理可以得到信息的正确内容;♦而信道上的消息截获者,虽然可能截获到数学变换后的消息,但无法得到消息本身,这就是最基本的保密通信模型。

首先进行采样数字通信系统♦信源编码–目的:采集数据、压缩数据以利于信息的传送。

–算法:算术编码、矢量量化(VQ)编码、相关信源编码、变换编码等。

♦信道编码–目的:数据在信道上的安全传输,使具有自我纠错能力,又称纠错码。

–算法:BCH码、循环码、线性分组码等。

♦密码学–目的:保密通信。

–算法:公钥密码体系、对称钥密码体系。

♦其中发送者对消息进行数学变换的过程称为加密过程;♦接收者相应的数学变换过程称为解密过程;♦需要传送的消息称为明文;♦经过加密处理后的消息称为密文;♦信道上消息的截获者通常被称为攻击者、分析者或者搭线者。

♦下图就是一个最基本的保密通信模型:图示保密通信(加密与解密)(3)密码体制♦一个密码体制(有时也称加密方案或密码系统)是一个使通信双方能进行秘密通信的协议。

平博士密码观后感300字免费

平博士密码观后感300字免费《平博士密码观》是一部引人深思的纪录片,通过深入剖析密码的起源、发展和应用,引发了我对密码背后的意义和价值的深入思考。

影片揭示了密码的起源。

从古代的凯撒密码到现代的电子密码,密码的发展历程展现了人类智慧的进步和创新。

通过对密码的研究和实践,人类不仅仅是为了保护个人信息的安全,更是为了在信息时代的浪潮中保持竞争力和创造力。

密码的起源和发展不仅仅是科技的发展,更是人类对于隐私保护和社会秩序的思考。

然后,影片讨论了密码的应用。

密码不仅仅是保护个人和企业信息安全的工具,它还广泛运用于金融、军事、政治等领域。

影片提到了冷战时期的密码竞赛,双方都致力于破解对方的密码以获取重要信息。

这种对密码的应用不仅是为了获取利益,更是为了维护国家安全和政治稳定。

通过加密和解密的过程,人们不仅仅是在保护信息,更是在维护社会和世界的和平与安宁。

影片探讨了密码的意义和价值。

密码不仅仅是一串数字和字符的组合,更是一种文化符号和身份认同的象征。

通过密码,人们可以表达自己的独特性和个人特征。

影片中提到了密码学家对密码的热爱和执着,他们追求完美的密码不仅仅是出于安全性的考虑,更是出于对密码学的热爱和追求。

密码的意义和价值远远超出了表面的保护信息的层面,它连接着人与人之间的情感和交流。

《平博士密码观》这部纪录片让我深刻认识到密码在信息时代的重要性和价值。

密码不仅仅是一种工具和技巧,更是一种反映人类智慧和文化的象征。

通过深入了解密码的起源、发展和应用,我们可以更好地理解和应用密码,保护个人隐私和社会安全。

同时,我们也能更好地认识到密码对于人类文明和社会进步的重要性。

密码观不仅仅是一个人的观点和理念,更是一个全球范围内的共识和理念。

只有在保护隐私和信息安全的同时,我们才能实现个人自由和社会稳定的平衡。

密码学 趣闻轶事

密码学趣闻轶事自古以来,密码学一直是智慧与诡计的较量场。

在这个充满神秘与机智的领域里,无数令人拍案叫绝的故事层出不穷。

今天,就让我们一同走进密码学的世界,探寻那些鲜为人知的趣闻轶事。

故事一:凯撒密码的传奇说起密码学,就不得不提凯撒密码。

这种古老的加密方式以其简单而有效著称,它的原理是将明文中的字母按照固定位置进行偏移。

相传,罗马共和国时期的凯撒大帝就曾使用这种密码与将领们通信,以保证军情不被敌军截获。

有趣的是,尽管凯撒密码在当时被认为是高度保密的手段,但在现代密码学家眼中,它却显得不堪一击。

通过对密文中字母频率的分析,破解者很快就能找到加密的规律,从而还原出明文内容。

故事二:二战中的密码战二战期间,密码学的重要性达到了前所未有的高度。

在这场关乎国家存亡的战争中,各国纷纷投入大量人力物力进行密码的研制与破译。

其中,最为著名的当属盟军对纳粹德国“恩尼格玛”密码机的破译。

这台被誉为“无法破解”的密码机,在盟军密码学家的不懈努力下,终于露出了破绽。

通过截获大量密电并进行分析,盟军逐渐掌握了“恩尼格玛”的加密规律,从而为战争的胜利奠定了坚实基础。

这场密码战不仅彰显了密码学在战争中的巨大作用,也为后世密码学的发展提供了宝贵经验。

故事三:RSA算法的诞生在现代密码学中,RSA算法无疑是一颗璀璨的明珠。

这种以三位发明者姓氏首字母命名的加密算法,以其高度的安全性和实用性而广受赞誉。

然而,鲜为人知的是,RSA算法的诞生背后还有一段佳话。

上世纪70年代,罗纳德·里维斯特、阿迪·沙米尔和伦纳德·阿德曼这三位年轻人在麻省理工学院相遇,共同对密码学产生了浓厚兴趣。

在经过无数次讨论和尝试后,他们终于提出了一种全新的公钥加密算法——RSA算法。

这一成果不仅为现代密码学树立了新的里程碑,也让这三位年轻人名垂青史。

故事四:量子密码学的崛起随着科技的飞速发展,传统密码学面临着前所未有的挑战。

在这个背景下,量子密码学应运而生。

几个常见的密码事件

密码事件1.1999年8月,加拿大Cryotonym公司首席科学家Andrew Fernandes宣布,微软公司在每一份Windows操作系统的加密库函数CryptoAPI中带有一个被标为NSA Key 的密钥,专供NSA(美国国家安全局)在需要时进入全世界Windows用户的电脑。

2.2003年,国际信息安全知名杂志《Computer Securtiy》发表论文指出,基于Diffie-Hellman困难问题构建的Atenises-Steiner-Tsudik 群组密钥协商协议存在并行会话攻击的严重漏洞,该模型是密码学界引为经典的研究模型,迫使密码学专家重新考虑所有基于此模型设计的密码协议。

3.2004年8月,美国加州圣芭芭拉召开的国际密码大会上,中国密码学专家王小云教授在国际会议上首次宣布了她及她的研究小组的研究成果——对MD5、HAVAL-128、MD4和RIPEMD等四个著名密码算法的破译结果。

MD5、SHA-1是当前国际通行的两大密码标准。

据了解,MD5由国际著名密码学家图灵奖获得者兼公钥加密算法RSA的创始人Ronald L. Rivest设计,SHA-1是由美国专门制定密码算法的标准机构——美国国家标准技术研究院(NIST)与美国国家安全局(NSA)设计。

两大算法是国际电子签名及许多其它密码应用领域的关键技术,广泛应用于金融、证券等电子商务领域。

其中,SHA-1早在1994年便为美国政府采纳,是美国政府广泛应用的计算机密码系统。

4.2010年12月,清华大学精仪系本科毕业的女学生高杏欣,在Stanford大学攻读博士学位期间破解了我国北斗二代定位导航民用卫星的扩频码信道加密编码体制,随之发表了多篇高水平的论文,并获得了美国航空无线电委员会的表彰。

5.2010年世界黑帽大会上,前美国军事安全专家ChristopherTarnovsky发现英飞凌的SLE66 CLPE加密芯片存在设计漏洞,并且在展示了他的攻击效果;英飞凌的这种芯片用于PC、卫星电视硬件和游戏机等产品中,保护数据安全,迫使该公司对该款芯片的所有产品全部召回。

密码学博士毕业要求

密码学博士毕业要求

为了获取密码学博士学位,需要满足以下要求:

1.完成密码学领域相关的学位课程要求,包括密码学理论、密码算法、密码协议、加密技术、数字签名、访问控制等相关课程。

2.独立完成密码学相关的研究项目,表现出创新性、独立性和科学性,撰写出高水平的研究论文。

3.参加国际会议和学术论坛,并发表至少一篇密码学领域相关的论文,或在密码学相关的顶尖期刊上发表一篇完整研究论文。

4.通过口试和答辩,表现出对密码学领域的深刻理解和扎实基础,具备独立从事密码学相关研究的能力。

另外,毕业时还需满足学位要求,包括学分要求、研究生学位英语考试和学位论文要求等。

最终,毕业生需获得学校授予的密码学博士学位,才能正式成为密码学领域的专业人才。

平博士密码每一集的知识点

平博士密码每一集的知识点引言概述:《平博士密码》是一部备受欢迎的电视剧,通过讲述平博士破解各种密码的故事,向观众们展示了密码学的奥秘和应用。

本文将从五个大点入手,详细阐述《平博士密码》每一集中所涉及的知识点。

正文内容:一、密码学基础知识1.1 对称加密算法:介绍了对称加密算法的基本原理,如凯撒密码、DES等,以及它们的优缺点。

1.2 非对称加密算法:解释了非对称加密算法的概念和工作原理,如RSA算法,以及公钥和私钥的使用方式。

二、密码破解技术2.1 字典攻击:详细介绍了字典攻击的原理,即通过尝试常用密码和字典中的单词来破解密码。

2.2 暴力破解:解释了暴力破解的方法,即通过尝试所有可能的密码组合来破解密码。

2.3 社会工程学:探讨了社会工程学在密码破解中的应用,即通过获取个人信息或利用人的弱点来获取密码。

三、网络安全与密码学3.1 数字签名:介绍了数字签名的概念和作用,以及如何使用私钥进行签名和公钥进行验证。

3.2 SSL/TLS协议:详细解释了SSL/TLS协议的工作原理,以及它们在保护网络通信中的重要性。

四、密码学的实际应用4.1 数据加密:阐述了密码学在数据加密中的应用,如保护个人隐私、保密通信等。

4.2 数字货币:探讨了密码学在数字货币中的应用,如比特币的加密算法和区块链的安全性保障。

4.3 网络身份验证:介绍了密码学在网络身份验证中的应用,如密码哈希函数和双因素认证。

五、密码学的发展趋势5.1 量子密码学:讨论了量子密码学的概念和发展趋势,以及它在未来密码学领域的重要性。

5.2 多因素认证:探讨了多因素认证的概念和应用,以提高密码安全性。

5.3 零知识证明:详细介绍了零知识证明的原理和应用,以及它在密码学中的前景。

总结:通过观看《平博士密码》,我们可以了解到密码学的基础知识、密码破解技术、网络安全与密码学、密码学的实际应用以及密码学的发展趋势。

这部电视剧不仅仅是一部娱乐作品,更是向观众们传递了密码学的重要性和应用前景。

数学的秘密密码解密数学中的密码技巧

数学的秘密密码解密数学中的密码技巧数学的秘密密码:解密数学中的密码技巧密码,作为信息保密的工具,广泛应用于各个领域,包括军事、商业和个人通信等。

然而,你是否曾经想过,数学本身也是一个充满密码技巧的领域呢?在解密数学中的密码技巧之前,我们先来了解密码学的基本概念和应用。

一、密码学概述密码学是一门研究如何实现和破解密码技术的学科,它主要涉及加密和解密算法。

加密是将原始信息转化为密文,而解密则是将密文还原为原始信息。

密码学的发展历史可以追溯到古代,随着科技的发展和需求的增加,密码学逐渐成为一门独立的学科。

二、凯撒密码凯撒密码是最简单的替换密码之一,它将字母按照一定的位移进行替换。

例如,将字母表中每个字母向后位移三个位置,即可形成凯撒密码。

解密过程则是将密文中的字母向前位移三个位置。

凯撒密码的弱点在于位移数较小,容易被暴力破解。

三、栅栏密码栅栏密码是一种基于排列顺序的加密方法。

它将明文按照一定数量的列进行分组,并按照一定的顺序读取密文。

例如,将明文“HELLO WORLD”按照3列进行分组,可以形成如下的栅栏:H O L R L DE L O W密文为HOLRLDELOW。

解密过程则是按照相同的分组方式,按照顺序逐个读取密文,最终得到原始明文。

四、分组密码分组密码是一种将明文按照固定长度进行分组进行加密的方法。

在分组密码中,一个常用的算法是DES(数据加密标准),它按照64位的分组长度进行加密。

DES算法在加密过程中,使用了一系列的置换和替换操作,通过多轮迭代进行加密。

分组密码的强度主要取决于密钥的长度和算法的复杂度。

五、公钥密码学公钥密码学是一种基于数学问题的密码技术,它使用公钥和私钥组合的方式进行加密和解密。

在公钥密码学中,每个用户都有一对密钥,其中一个用于加密数据(公钥),另一个用于解密数据(私钥)。

常见的公钥密码学算法包括RSA和椭圆曲线密码算法。

六、数学在密码学中的应用1. 素数的应用在公钥密码学中,素数的应用非常重要。

对称密码学博士 职位

对称密码学博士职位

对称密码学博士是一个专业领域的职位,通常需要深厚的密码

学理论知识和研究经验。

持有该职位的人员通常在密码学领域有着

深入的专业知识和研究成果,能够独立进行密码算法设计、密码分析、密码协议设计等工作。

在工作中,对称密码学博士可能会承担

密码算法的研究与开发、安全协议的设计与分析、网络安全系统的

构建与优化等任务。

此外,他们还可能参与相关项目的管理和指导

学生的研究工作。

在学术界,持有对称密码学博士职位的人员可能

会担任教授、研究员等职务,指导学生进行密码学领域的研究工作,发表学术论文,参与学术会议等。

总之,对称密码学博士是一个在

密码学领域具有深厚专业知识和研究经验的职位,需要对密码学领

域有着深入的理解和掌握。

解密成功密码成功秘诀的演讲

解密成功密码成功秘诀的演讲尊敬的各位听众,大家好!我很高兴能够在这个场合与大家分享有关成功密码解密的秘诀。

在当今信息时代,密码扮演着保护个人隐私和信息安全的关键角色,因此破解密码的技术也日益成熟。

然而,成功密码的解密并非易事,我想在今天的演讲中,与大家分享几个成功密码解密的秘诀。

首先,我们需要了解密码的基本结构和原理。

密码通常由数字、字母和特殊字符组成,它们可以组成无数的组合。

因此,为了解密密码,我们需要有耐心和决心来尝试不同的组合,甚至是使用暴力破解的方法。

而这一点,需要我们具备坚韧不拔的毅力和对密码学的深入理解。

其次,我们需要利用各种密码破解工具和技术。

随着密码学的不断发展,破解密码的技术也在不断进步。

我们可以利用计算机程序和密码破解软件来加快解密的过程。

例如,使用字典攻击、蛮力破解、彩虹表等方法,可以极大地提高我们解密的效率。

同时,我们还需要学习并掌握密码学的基础知识,了解不同密码算法的工作原理,以便更好地选择和应用破解工具。

第三,我们需要善于收集和分析密码信息。

密码的解密不仅仅是一个计算问题,更是一个信息收集和分析的过程。

我们可以通过各种途径获取与密码相关的信息,包括但不限于用户的个人信息、喜好、习惯等。

更重要的是,我们需要具备对信息进行分析和判断的能力,找出密码背后的关联性和模式,从而缩小解密范围,提高解密成功的概率。

此外,我们需要保持秘密和低调的态度。

成功密码的解密需要一定的时间和精力,我们不能将自己的努力暴露给他人。

在解密的过程中,我们要时刻保持警惕,不随意透露自己的破解密码的意图和方法。

只有保持低调,我们才能够更好地保护自己的利益和隐私。

最后,我想强调的是,提高密码的安全性是防止密码被破解的重要途径。

我们应该采用足够强度和复杂度的密码来保护我们的个人信息和重要数据,包括但不限于使用不同的字符类型,长度不低于8个字符,避免使用常见的密码等等。

只有这样,即使解密密码的技术再先进,也很难突破我们设置的坚固防线。

平博士密码观后感300字免费

平博士密码观后感300字免费(最新版2篇)篇1 目录1.观影背景及平博士密码影片简介2.个人对影片的观后感想3.影片中所体现的教育意义4.总结篇1正文1.观影背景及平博士密码影片简介《平博士密码》是一部寓教于乐的科普动画片,它通过讲述平博士破解各种密码的故事,引导观众探索科学奥秘,培养观众的逻辑思维能力和创新精神。

这部影片在我国科普教育领域具有很高的声誉,深受观众喜爱。

2.个人对影片的观后感想观看《平博士密码》后,我深感震撼。

平博士运用自己的智慧和勇气,破解了一个又一个看似难以解决的密码,这种坚持不懈的精神令人敬佩。

同时,影片中涉及的诸多科学原理,如物理、化学、生物等,也让我感受到了科学的魅力。

3.影片中所体现的教育意义影片中,平博士通过破解密码的过程,传递了科学知识,启发了观众对科学的兴趣。

此外,平博士独立思考、迎难而上的精神也为观众树立了榜样。

在这个过程中,观众不仅能学到科学知识,还能培养自己的逻辑思维和解决问题的能力。

4.总结总的来说,《平博士密码》是一部极具教育意义的科普动画片。

它以生动的故事形式,引导观众走进科学的世界,激发观众对科学的兴趣。

在这个过程中,观众既能学到科学知识,又能培养自己的思维能力和创新精神。

篇2 目录1.观影背景及影片简介2.电影中的密码学元素3.个人观后感及对现实生活的启示篇2正文【观影背景及影片简介】《平博士密码》是一部悬疑推理电影,讲述了一位密码学专家平博士,在解读一系列密码的过程中,揭示出一个惊天秘密的故事。

这部电影以其独特的剧情和紧张的节奏吸引了观众,也让观众对密码学产生了浓厚的兴趣。

【电影中的密码学元素】电影中的密码学元素无疑是最吸引人的部分。

平博士通过对密码的解读,一步步揭示出隐藏在密码背后的真相。

这种对密码学的应用,不仅增加了电影的趣味性,也让观众对密码学有了更深的理解。

电影中的密码学元素,不仅包括了密码的加密和解密,还包括了密码的隐藏和传递,以及密码背后的故事。

平博士密码pptx

平博士密码在数字经济中的角色

数字资产安全

平博士密码可以保护数字资产的安全,防止未经授权的 访问和数据泄露。

身份认证与授权管理

平博士密码可以用于身份认证和授权管理,确保只有经 过授权的用户可以访问敏感数据和重要资源。

量子纠缠是量子计算的核心,利用这一特性,攻击者可以破解某些传

统密码算法。

03

量子不可逆定理

量子不可逆定理限制了量子计算机在密码破解方面的应用,因为破解

过程中会产生大量噪声。

平博士密码的发展趋势

算法标准化

平博士密码算法需要进一步标准化,以促进其更广泛的应用和 更高效的实现。

性能优化

为了满足实际应用的需求,平博士密码算法需要进一步优化以 提高其性能。

加密方式

通过将量子比特纠缠在一起,利用量子比特的量子态叠加和 纠缠的特性,实现加密和解密过程。

平博士密码的起源与发展

起源

平博士密码最早由俄罗斯数学家 Preskill 在2000年左右提出,他指出利用量 子纠缠实现加密的方法具有潜在的安全性。

发展历程

经过近二十年的发展,平博士密码已经成为了量子密码学领域的重要分支, 被广泛应用于各种安全通信和数据加密领域。

02

平博士密码的核心原理

加密算法

对称加密算法

这种算法中,加密和解密使用的 是同一个密钥,如AES算法。

非对称加密算法

这种算法中,加密和解密使用的 是不同的密钥,公钥用于加密, 私钥用于解密,如RSA算法。

哈希算法

这种算法中,通过一个哈希函数 将数据转换成固定长度的摘要, 无法通过摘要还原出原始数据, 如MD5、SHA-1算法。

IPSec协议

密码学发展史

Enigma破译

• 第二次世界大战中,在破译德国著名的 “Enigma”密码机密码过程中,原本是以 语言学家和人文学者为主的解码团队中加 入了数学家和科学家。电脑之父亚伦·图 灵就是在这个时候加入了解码队伍,发明 了一套更高明的解码方法。同时,这支优 秀的队伍设计了人类的第一部电脑(“炸 弹”)来协助破解工作。

密码本质上是另一种语言

在二次世界大战中,印第安纳瓦霍土著语 言被美军用作密码,美国二战时候特别征 摹使用印第安纳瓦约(Navajo)通信兵。在 二次世界大战日美的太平洋战场上,美国 海军军部让北墨西哥和亚历桑那印第安纳 瓦约族人使用约瓦纳语进行情报传递。纳 瓦约语的语法、音调及词汇都极为独特, 不为世人所知道,当时纳瓦约族以外的美 国人中,能听懂这种语言的也就一二十人。 这是密码学和语言学的成功结合,纳瓦霍 语密码成为历史上从未被破译的密码。

大胜克敌之符,长一尺; 破军擒将之符,长九寸; 降城得邑之符,长八寸; 却敌报远之符,长七寸; 警众坚守之符,长六寸; 请粮益兵之符,长五寸; 败军亡将之符,长四寸; 失利亡士之符,长三寸。

所谓“阴书”,实际上是一种军事文书,传 递的方法更秘密些。其方法是:先把所要传递的机密 内容完完整整地写在一编竹简或木简上,然后将这篇 竹简或木简拆开、打乱,分成三份,称“一合而再 离”。然后派三名信使各传递一份到同一个目的地。 “阴书”被送到目的地后,收件人再把三份“阴书” 按顺序拼合起来,于是“阴书”的内容便一目了然, 称“三发而一知”。

这种“阴书”保密性较好,且在某一角度上 讲类似于移位密码的特性。因为即使某一信使被敌方 抓获,“阴书”落入敌方手里,也得不到完整的情报。 但也有其缺陷,由于原文被分成了三份,故一旦丢失 一份,接受者也无法了解其原意。

爱因斯坦锁解法

爱因斯坦锁解法爱因斯坦是20世纪最伟大的科学家之一,他的贡献不仅限于物理学领域,而且对其他领域也有着深远的影响。

在密码学领域,爱因斯坦也有着重要的贡献,他提出了一种锁解法,被称为“爱因斯坦锁解法”。

本文将介绍这种锁解法的原理及应用。

1. 爱因斯坦锁解法的原理爱因斯坦锁解法是一种基于置换密码学的解密算法。

在这种算法中,密文被视为一组排列,由一个特定的置换加密而成。

这个置换是由一个密钥控制的,只有知道了密钥才能进行解密。

具体来说,假设我们要解密一个长度为n的密文,密文中的每个字符都被加密成了另一个字符。

我们可以将这个密文视为一个长度为n的排列,其中第i个字符被加密成了排列中的第i个字符。

我们还知道一个密钥,这个密钥包含了一个长度为n的排列,我们称之为置换。

现在我们要使用密钥来解密这个密文。

我们可以将密钥中的置换视为一个置换群,然后使用这个置换群来对密文进行解密。

具体来说,我们可以将密文中的每个字符都看作一个置换,然后将这些置换组合起来,得到一个新的置换,这个新的置换就是密钥中的置换群作用在密文上的结果。

最后,我们可以将这个新的置换应用到一个已知的字符集合上,得到明文。

2. 爱因斯坦锁解法的应用爱因斯坦锁解法在密码学中有着广泛的应用。

它可以用于加密和解密各种类型的数据,包括文本、图像、音频和视频等。

下面我们将介绍一些具体的应用场景。

2.1 文本加密和解密在文本加密和解密中,爱因斯坦锁解法可以使用一个长度为n的置换来加密和解密文本。

具体来说,我们可以将文本中的每个字符都看作一个置换,然后将这些置换组合起来,得到一个新的置换,这个新的置换就是密钥中的置换群作用在文本上的结果。

最后,我们可以将这个新的置换应用到一个已知的字符集合上,得到密文或明文。

2.2 图像加密和解密在图像加密和解密中,爱因斯坦锁解法可以使用一个长度为n的置换来加密和解密图像。

具体来说,我们可以将图像中的每个像素都看作一个置换,然后将这些置换组合起来,得到一个新的置换,这个新的置换就是密钥中的置换群作用在图像上的结果。

王小云:密码学家的人生密码

王小云:密码学家的人生密码王小云:密码学家的人生密码,科教名家,李舒亚约3470字推开门,王小云在办公桌后抬起头对我笑了笑。

没有过多的寒暄,这是我和她第二次见面,我们在山东大学聊了一个下午。

金边眼镜、蓬松的短发,王小云穿着整洁合身的女式西服套装,脖子上戴着翠绿的玉坠,说话时带有明显的山东口音。

虽然她只有43岁,却已是全球最顶尖的密码学家,破解了曾被国际密码学界认为是绝对安全的MD5和SHA-1算法。

她办公室里的陈设很简单,最显眼的是满屋子的盆栽花,其中最多的是君子兰。

她说:“做研究是一件快乐的事,这些花让我工作时也心情愉悦。

”从王小云的办公室望出去,窗外是一片开阔的草坪。

她所在的这幢办公楼颇具传奇色彩,1999年国家表彰的23位两弹一星元勋中,有14位曾在这幢楼里任教、学习或工作过。

尔今,由杨振宁教授创建的清华大学高等研究中心设立于此,被视为中国最先进的纯学术理论研究机构。

十年蛰伏16年前,年轻讲师王小云从未想过有朝一日会在清华大学里拥有自己的办公室。

她也不在意这些,只是简单地认定:“研究密码学是我喜欢的工作。

”那时,王小云刚从山东大学数学系博士研究生毕业,婉拒了导师介绍的高薪企业,决定留校任教。

没有独立的办公室,没有科研经费,她就在一张小书桌前开始了自己的职业生涯。

王小云出生在山东诸城的农村,父亲是乡村小学数学教师。

高考时,她在成绩最好的物理这一门考试时失了手,才报考了数学系,在山东大学一读就是十年。

在她的导师、著名数学家潘承洞院士、于秀源教授的建议下,硕士生毕业前夕,王小云开始将研究方向由“解析数论”改为新兴的“密码学”。

在一般人的印象中,密码学神秘而又枯燥。

但在王小云看来,密码学就像是“设谜”与“猜谜”的过程,且有成熟完备的科学体系,乐趣无穷。

现代密码学兴起于20世纪70年代,电子签名是其中的重要分支,这也是王小云主要的研究领域。

今天全世界的金融、证券、计算机网络等系统中,“电子签名”都在发生作用。

密码学的概念

密码学的概念

嘿,朋友们!今天咱来聊聊神秘又有趣的密码学。

你想想看,密码就像是一把神奇的钥匙,能打开藏着秘密的宝箱。

咱平时上网聊天、购物付款啥的,背后可都有密码学在保驾护航呢!这就好比走夜路有盏明灯照着,让人心里踏实。

比如说吧,你和朋友之间有一些悄悄话不想让别人知道,这时候密码就派上用场啦!它能把你们的对话藏得严严实实的,就像给悄悄话穿上了隐身衣。

这多有意思呀!

再说说那些黑客,他们就像小偷一样,总想着偷别人的秘密。

而密码学呢,就是我们的大英雄,它能筑起高高的城墙,把这些小偷挡在外面。

难道不是吗?

还有啊,密码学可不只是在电脑里有用哦。

古代的时候,人们就用各种巧妙的方法来传递秘密信息呢。

就好像古代的间谍,用一些特别的符号、图案来传达重要的消息,这也是密码学的一种表现呀!

你说密码学是不是很神奇?它就像一个魔法世界,充满了各种各样的奇妙技巧和方法。

我们平时用的手机解锁、银行卡密码,这些看似平常的东西,背后都有着复杂的密码学原理呢。

现在的密码学发展得可快啦,就像火箭一样蹭蹭往上飞。

新的算法、新的技术不断涌现,让我们的信息更加安全。

这就好像给我们的秘密穿上了一层又一层的铠甲,坚不可摧。

而且啊,密码学还在不断创新呢!科学家们一直在努力,让密码变得更难被破解,同时也让我们使用起来更方便。

这多好呀!

总之,密码学就像是我们生活中的隐形卫士,默默地守护着我们的秘密和安全。

我们要好好感谢这些研究密码学的人,是他们让我们的生活更加安心。

所以呀,大家可别小看了密码学,它的作用可大着呢!。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

密码学博士说密码

作者:杨耿

来源:《大学生》2012年第20期

我本科是学通信工程的,刚进入密码学读硕士研究生的时候,心里很兴奋。

因为大家都觉得密码学很神秘,身边朋友们都询问我以后会不会成为谍战剧中的特工进入国家安全部门整天破译密码,有的人甚至将我等同于黑客。

但由于之前听说过密码学很难,需要的数学理论比较深,对于密码学我也有些惶恐。

刚入密码学的大门时,果不其然,很头疼。

我们最初学习的主要是数学理论,相当抽象,同学们纷纷感慨:怎么能有人把这些密码算法弄出来?是怎么想的啊?好在随着学习的深入,当看到各种密码算法和密码协议将各种安全的挑战匪夷所思地解决的时候,不得不开始赞叹数学的魅力。

密码学,是研究编制密码和破译密码的技术科学。

研究密码变化的客观规律,应用于编制密码以保守通信秘密的,称为编码学;应用于破译密码以获取通信情报的,称为破译学,总称密码学。

作为信息安全的主干学科,西安电子科技大学的“密码学”名列前茅。

1960年,西安电子科技大学创建了我国高校最早的信息论专业,70年代中期开始向密码学方向扩展,并分别于1990年和1993年,在全国高校中最早取得密码学硕士点和博士点,成为中国培养密码和信息安全人才及从事密码与信息安全研究的核心基地。

问题:你们学密码学的,能给我们破译一下qq密码、邮箱密码吗?

杨博士:身为密码学专业的学生,经常有同学问我能不能帮他们破解qq 密码。

到底密码是什么?其实这些密码并不是真正意义上的密码,只是口令,就像“天王盖地虎,宝塔镇河妖”一样的暗号。

密码指的是一个系统,密码学分为密码设计和密码分析两部分。

密码设计就是建立各种类型的密码系统,我们要设计一个密码算法,建立一个密码方案等等,这些都属于密码设计;密码分析就是对这些系统进行攻击,进行破译。

密码系统用于军事和外交的保密通信已有几千年的历史。

前两年热播电视剧《潜伏》中就常有这样的情节:余则成通过广播接收上级的消息时,抄写一段数字,再拿出一本书,就可以译出上级的指令,这就是一段保密通信的过程。

在这个过程中,余则成和他的上级双方要事先约定好一本书,抄写的那些数字的含义,也是事先约定的。

比如3789,就可以表示第37页第8行第9个字,这样余抄写下收到的数字,再按照约定好的方式在书中查找就可以译出相应的文字了。

这是一种“替代”加解密的方式,就是将明文(要加密的信息)按一定方式用密文(加密后的信息)替代。

除了“替代”法,常用的还有“移位”法,比如英文字母每一个都向后移3位,a变成d,b变成e,依此类推,最后的x、y、z在循环回来变成a、b、c。

经过这样移位,如apple就写成了dssoh,达到保密的效果。

实用中,“替代”和“移位”都是同时或者交替着多次使用,可以使得破译难度增大。

这些都属于古典密码,密码的设计和分析大多都针对具体的语言,主要依靠人的聪明才智和直觉信念,比较少的依靠数学理论,目的就是进行保密通信。

问题:我在网上看到过有人用摩斯密码来表白的,你用过这一招吗?你们学习密码学的学生在日常生活中会用摩斯密码等密码来交流吗,比如用一排数字或字母来写留言条?

杨博士:没有。

向您所说的摩斯密码是属于古典密码学,包括像我上面谈到的《潜伏》里头的例子。

古典密码学比较有趣,好玩。

普通的密码爱好者也都可以玩,但是相对现代密码学而言,安全性低一些,容易被破解。

随着现代信息理论的重大突破以及计算机技术的发展,密码学也产生了天翻地覆的变化,如果说古典密码是充满着神秘色彩的艺术,那么现代密码学则才称得上是真正的科学。

因为现代密码学是以数学理论作为基础,现代的密码算法的安全性都是有数学理论作为支撑,并且在算法中分离出一个参数,称作密钥,密码的保密性依赖于密钥,算法可以公开(便于统一标准)。

现代的密码学就是解决信息安全的问题,是信息安全的基础,各种密码系统就在计算机,通信系统中。

一般别人问我的专业我要是说密码学,就总是要被问半天,后来我都直接说是信息安全,追问的就少了,其实对普通人,这两者差不多就是一回事。

问题:作为信息学科中的密码学,你们平时研究是不是非常依赖计算机,整天对着电脑?

杨博士:虽然现在是信息时代,我们专业也算是属于信息学科,但其实我们并不是整天面对着计算机。

密码系统的安全性主要依赖于数学,所以我们学习的主要都是数学理论,计算机只是辅助我们验证或者编程计算一些例子时才使用到。

在平时的研究中,只需要有一张纸,一支笔就可以作研究。

我和朋友说起这些,他们总是很吃惊,看我的眼神,好像我的脑子就是一台计算机一样。

其实,只用纸和笔,当然不会是具体的计算,具体数据的计算肯定是要用计算机的,我们更多的是考虑怎么算,考虑的是运算的规则和原理。

这些运算规则是很复杂和抽象的,比如我们在研究布尔函数作为密码函数时,有一个8个变元的非线性度达到最大118的平衡布尔函数是不是存在的问题。

这是一个理论性的问题,但对密码系统的设计非常有价值,因为非线性度在多数情况下是保证单钥密码系统安全的首要的指标,初看起来这个问题并没有什么,但是解决起来并不容易,首先用计算机搜索一个一个计算是不行的,因为所有8元布尔函数的数量近似等于宇宙中的所有原子的数量,大约10的77次方,按现在的计算机的速度,要算上若干年。

所以只能从理论上研究它的代数结构,这需要坚持不懈的思考和一定的数学功底,再加上一点点运气,这个问题至今还是一个公开的难题。

问题:密码学除了跟外交、军事相关外,我们在日常生活有哪些地方是用得上密码学的?

杨博士:电子商务中就大量的使用了公钥密码技术来保障信息安全,比如现在网上购物消费,在线支付越来越普遍,这都得益于电子现金这样的概念,电子现金里面是具有很多密码方案组成一个复杂的系统,它是通常现金在网上的一种数字形式,包含用户、银行、还有商家几

者之间的关系,比如说,在你提取电子现金时,就是一个盲签名的过程,银行并不知道你的具体身份,但是能验证出你是合法的用户。

你到商家去购买一样东西,要从银行提电子现金出来,然后商家要能够验证这是多少钱,并且确定是你的钱,到银行能够存到他的帐户上,他才能支付你的货物,这个过程的实现就要依靠零知识证明协议。

在我们在线支付或转帐时,不但信息要被保密,更重要的是信息要完整的传输和存储,不能被篡改和否认,比如支付1000元,不能被修改成10000元,用户买了东西不能赖帐,这就要用到电子现金的支付系统。

我们在使用网银时需要下载一个网银证书,这里就包含了数字证书技术,我们的操作信息经过一个密码方案的处理,生成一个数字证书,由于其内在的数学原理,使得操作信息若被修改就会被发现。

再比如我们常用的银行卡,其芯片就采用硬件加密技术,应用加密算法设置了卡片加密验证码,如果利用银行卡信息制作假卡,在银行卡的发行银行解密就可以识别出来,这就属于身份认证。

还有像有的银行有电子银行口令卡,口令卡每次随机生成一次密码,或者有些网站登录时可以用短信密码,系统以短信形式发送随机的若干位密码到客户的手机上,客户在交易认证或者登录时候输入此动态密码。

系统产生的若干位随机密码是通过密码算法来产生的。

还有就是我们安装一些软件经常要的序列号,注册码,它们的生成算法也可以是密码算法。

问题:你们同学毕业后都从事什么行业啊?真的有人会成为间谍、黑客吗?

杨博士:密码分析科学家和黑客不同。

黑客是盗取密码保护的信息以获取利益,而密码分析家从事的是基础理论研究,是为了评估密码算法的安全性,找到其漏洞,以设计出更安全的密码算法,一般“黑客”达不到这种设计水平。

西电密码学毕业的学生,主要都是各个高校和研究所,还有一些国企或旗下的设计院,比如我们现在的一个将要毕业的研究生就在某国企的芯片设计院实习,设计芯片的硬件加密,还有就是和通信,计算机专业一样去各个IT公司。