一种基于AXIS的Web服务安全模型的设计

Axis Web服务中SOAP安全的实现

文 章 编 号 : 0 7 9 3 ( 0 7 0 — 3 20 1 0 — 4 2 2 0 ) 40 1- 4

AxsW e 务 中 S i b服 OAP安 全 的实 现

汪 丽 才

( 阳师 范 学 院 计 算 机 科 学 与 工 程 系 , 绵 四川 绵 阳 6 10 ) 2 0 0

摘 要 : 对 网络 交 换 明 文 形 式 的 S 针 OAP 消 息 时 存 在 的 安 全 隐 患 , 通 用 的 w e 服 务 模 型 在 b 上 , 用 Ap c e Ax s完 成 了 w e 利 ah i b服 务 的 S oAP e g n n i e功 能 , 结 合 第 三 方 安 全 包 , 名 和 加 密 并 签 S OAP 消 息 体 内 封 装 的 XM L 文 档 , 现 了 S 实 OAP 消 息 的 完 整 性 和 机 密 性 。 对 其 进 行 了 安 全 性 测

维普资讯

第 3 8卷 第 4期 20 0 7年 7月

太

原

理

工

大

学

学

报

Vo. No 4 1 38 .

J OURNAL OF TAI YUAN NI U VERS TY I 0F TECH N0L0GY

J 1 2 0 u. 07

S P 安 全 提 供 了 良好 的 选 择 。 OA

2 配 置 Axs的运 行 环 境 i

下 载 并 安 装 Ap c eAxs . , 用 To a . ah i1 3 选 mct5

0 1 作 为它 的支 撑 应 用 服 务 器 , 将 Axs目录 下 .6 并 i

的 we a p / i 目 录 拷 贝 到 To a b p sAxs mct的 we a p bp s

基于Axis2的web服务安全框架设计与实现

形式的多样性 ,详 细研究 了 Axs i 2的消 息处理 机制 ,并 在 SA O P通信 协议 基础上 ,设计 了一个 完整 的、符 合 w s 一 e

收 稿 日期 :2 1-01 ; 修 订 日期 :2 1-21 0 11 —0 0 11—5 基 金 项 目 : 国家 自然 科 学 基 金 项 目 (0 7 1 1 79 1 l )

21 0 2年 5 月

计 算机 工程 与设 计

C VPUTER OI L ENGI NEERI NG AND DES 3 No 5 13 .

第 3卷 3

第5 期

基于 A i xs 2的 w b服 务 安 全 框 架 设 计 与 实 现 e

De in a d i lme t t n o b s r ies c rt r me r a e n Ax s sg n mp e n ai fwe e vc e u iy fa wo k b s d o i2 o

X ONG Gu n -a ,MU - n , HANG Xi- a , I u — n I a gci De u Z j nj J oj 2 i G u

O 引 言

随 着 网络 技 术 的 发 展 ,we b服 务 以 其 良好 的 扩 展 性 和

据加密技术 ,文献 E ]研究 了 X 3 ML加密 用 于访 问控 制 , 文献 [—]提出 了基 于 S A 协议 的安全模 型 ,文献 [ — 45 O P 6 7 ]研究 了新 型 的 WSSc r y 全规 范 ,文献 [ ]在 A— -eui 安 t 8

数 字签名 、消息加 密和基 于角 色的访问控 制 ,能够接收各 种基 于 S A 协 议的客 户端请 求,具有很好 的安全性 和兼容 性, O P

手把手教Axis1.4利用wsdl生成webserice服务端

利用AXIS开发Webservice(一) ——如何发布自己的webservice先介绍下本人开发环境吧。

JDK 1.4.2 + Myeclipse 6.0(实在经不起诱惑,尝尝鲜)+ Tomcat 5.0.28 + AXIS 1.4。

AXIS 1.4包可以在/axis/找到。

假设所有的环境你已经搭好,并且AXIS包也已经下好了。

OK,Here we go~解压axis-bin-1_4.zip这个包可以看到webapps目录,双击进入把里面的AXIS文件夹拷到%TOMCAT_HOME%\webapps目录下,之后拷贝activation.jar、mail.jar、tools.jar到%TOMCAT_HOME%\webapps\axis\WEB-INF\lib目录下。

启动tomcat,访问http://localhost:8080/axis/happyaxis.jsp 如果访问成功,恭喜你!基本的配置你已经做完了。

PS:此处的%TOMCAT_HOME%指的是Tomcat的安装目录,至于那另外的三个jar包,J2EE 1.4库里就能找的到。

现在来说一下最关键的Webservice的发布。

AXIS提供了两种发布方式,一种是即时发布(Instant Deployment),另外一种是定制发布(Custom Deployment)。

即时发布提供了一种非常简单的webservice的发布方式,但是其中限制太多,因此在实际的开发中定制发布才是首选。

这里也将会以定制发布为重点来介绍。

1.即时发布JWS (Java Web Service) Files - Instant Deployment即时发布提供了一种非常简单发布方式,发布者只要有Java源代码(也就是.java文件),然后把其后缀名改成jws(也就是java web service的缩写)拷贝到%TOMCAT_HOME%\webapps\axis目录下即完成了所有的发布工作。

(售后服务)W服务安全性问题综述

(售后服务)W服务安全性问题综述Web服务安全性问题综述1.概述现有的Web服务体系架构缺少有效的安全性支持,所以需要壹个安全框架模型来解决Web服务中的各种安全问题。

本文结合Web服务的基本组件和协议,说明了如何利用现有的安全技术和设施来确保Web服务的安全,且着重指出了如何于Web服务环境中添加壹些基本的保护机制和安全信息。

于此基础上,分析了于安全框架的指导下建立的各种应用和扩展规范,阐明了如何构建可互操作的安全的Web服务集成方案。

2.Web服务概述Web服务(WebServices)是壹种完全基于XML(eXtensibleMarkupLanguage)的软件技术。

它提供了壹个标准的方式,用于应用程序之间的通信和互操作,而不管这些应用程序运行于什么样的平台上和使用什么架构。

W3C把Web服务定义为由壹个URI(UniformResourceIdentifier)识别的软件系统,使用XML来定义和描述公共界面及其绑定。

使用这种描述和定义,应用系统之间能够通过于互联网上传送基于XML的消息进行互操作。

从使用者的角度而言,Web服务实际上是壹种部署于Web上的对象/组件。

通过Web服务,企业能够包装现有的业务处理过程,把它们作为服务来发布(publish),查找和订阅其他的服务,以及于企业间交换信息和集成对方的服务。

Web服务使得应用到应用的电子交易成为可能,免除了人的参和,极大的提高了效率。

2.1.Web服务协议栈为了完成于松散耦合下的对象访问,Web服务定义了壹系列的协议规范,如图1所示。

HTTP:HyperTextTransferProtocol,超文本传输协议SMTP:SimpleMailTransferProtocol,简单邮件传输协议SOAP:SimpleObjectAccessProtocol,简单对象访问协议WSDL:WebServicesDescriptionLanguage,Web服务描述语言UDDI:UniversalDescription,DiscoveryandIntegration,统壹描述,发现和集成图1.Web服务协议层次其中,第1,2俩层是已经定义好的且且广泛使用的传输层和网络层的标准:IP、HTTP、SMTP等。

利用axis开发WebService(4)_下_如何抛出自定义异常

type="java:com.chnic.exception.NoSuchUserException"

serializer="org.apache.axis.encoding.ser.BeanSerializerFactory"

xmlns:fns="http://faults.samples"

class="samples.faults.NoSuchEmployeeFault"

type="tns:NoSuchUserFault"

encodingStyle="/soap/encoding/"/>

</service>

</deployment>

<deployment xmlns="/axis/wsdd/"

serializer="org.apache.axis.encoding.ser.BeanSerializerFactory"

deserializer="org.apache.axis.encoding.ser.BeanDeserializerFactory"

Java代码

package com.chnic.test;

import java.rmi.RemoteException;

import space.QName;

import javax.xml.rpc.Call;

returnType="rtns:User"

Axis2基础开发文档0705

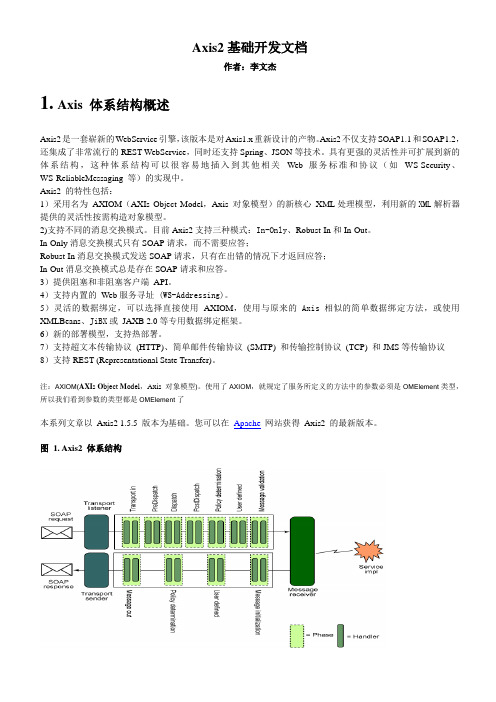

Axis2基础开发文档作者:李文杰1.Axis 体系结构概述Axis2是一套崭新的WebService引擎,该版本是对Axis1.x重新设计的产物。

Axis2不仅支持SOAP1.1和SOAP1.2,还集成了非常流行的REST WebService,同时还支持Spring、JSON等技术。

具有更强的灵活性并可扩展到新的体系结构,这种体系结构可以很容易地插入到其他相关Web 服务标准和协议(如WS-Security、WS-ReliableMessaging 等)的实现中。

Axis2 的特性包括:1)采用名为AXIOM(AXIs Object Model,Axis 对象模型)的新核心XML处理模型,利用新的XML解析器提供的灵活性按需构造对象模型。

2)支持不同的消息交换模式。

目前Axis2支持三种模式:In-Only、Robust-In和In-Out。

In-Only消息交换模式只有SOAP请求,而不需要应答;Robust-In消息交换模式发送SOAP请求,只有在出错的情况下才返回应答;In-Out消息交换模式总是存在SOAP请求和应答。

3)提供阻塞和非阻塞客户端API。

4)支持内置的Web服务寻址 (WS-Addressing)。

5)灵活的数据绑定,可以选择直接使用AXIOM,使用与原来的 Axis相似的简单数据绑定方法,或使用XMLBeans、JiBX或JAXB 2.0等专用数据绑定框架。

6)新的部署模型,支持热部署。

7)支持超文本传输协议(HTTP)、简单邮件传输协议(SMTP) 和传输控制协议(TCP) 和JMS等传输协议8)支持REST (Representational State Transfer)。

注:AXIOM(AXI s O bject M odel,Axis 对象模型)。

使用了AXIOM,就规定了服务所定义的方法中的参数必须是OMElement类型,所以我们看到参数的类型都是OMElement了本系列文章以Axis2 1.5.5 版本为基础。

web安全设计方案

web安全设计方案Web安全设计方案是指在网站或应用程序设计中考虑并实施的一系列安全措施和策略,旨在保护用户数据和系统免受恶意攻击和数据泄露的风险。

以下是一个简单的Web安全设计方案,用于确保网站和应用程序的安全:1. 数据加密:通过使用SSL / TLS协议对用户的敏感数据进行加密,确保在传输过程中被窃听者无法获取敏感信息。

2. 强密码和用户名策略:实施密码和用户名策略,要求用户设置强密码,并阻止他们使用常见的密码和用户名,以避免被推测或猜测。

3. 身份验证和访问控制:使用双因素身份验证,例如使用密码和动态验证码来验证用户身份。

此外,只允许有权限的用户访问敏感数据和功能。

4. 输入验证和过滤:对用户输入进行验证和过滤,以防止常见的网络攻击,如SQL注入、跨站脚本和跨站请求伪造。

5. 安全更新和漏洞修复:定期更新和修复网站和应用程序中的漏洞和安全问题,以确保系统不容易受到已知的攻击。

6. 审计和监控:实施日志记录、监控和审计机制,对所有系统活动进行实时监控,以检测和响应潜在的安全事件和威胁。

7. 安全培训和意识:为员工提供必要的安全培训和意识教育,以使他们了解常见的安全威胁和最佳的安全实施方法。

8. 系统备份和恢复:定期备份和存储系统数据,以保护数据免受损坏、丢失或意外删除的风险。

并确保系统在发生故障时能够迅速恢复。

9. 安全评估和漏洞扫描:定期进行安全评估和漏洞扫描,以发现和修复系统中的潜在安全漏洞和弱点。

10. 安全团队和应急响应计划:建立专门的安全团队负责处理安全事件和应急响应,并制定详细的应急响应计划,以迅速响应和恢复遭受的攻击。

通过实施这些安全措施和策略,可以帮助确保网站和应用程序能够抵御各种安全威胁和攻击,并保护用户的数据和系统的完整性和可用性。

Web浏览器安全的设计和保护

Web浏览器安全的设计和保护随着互联网的普及,越来越多的人使用Web浏览器来访问网站、搜索信息,Web浏览器已成为我们日常工作和生活中必不可少的工具之一。

虽然Web浏览器能够方便快捷地获取信息,但随之而来的是网络安全方面的问题,如个人信息泄露,网络诈骗,以及恶意软件的感染等。

针对这些问题,本文将探讨Web浏览器的安全设计与保护措施,从而帮助读者保护自己在网络中的安全。

1. 深入了解浏览器安全设计Web浏览器在设计时需要考虑到网络安全方面的问题。

浏览器安全设计的核心概念是沙箱技术。

沙箱是一种隔离技术,它在计算机内部为应用程序提供一个安全的容器来运行程序,从而保护系统的安全。

当Web浏览器运行时,它会根据所访问网站所需的权限,动态地创建一个沙箱环境。

这个沙箱环境是一个虚拟的系统,它可以把网站所需的系统资源(如内存、磁盘、网络、处理器等)分配给网站。

与此同时,沙箱环境会对网站进行限制,防止它对系统造成安全威胁。

此外,Web浏览器还使用两个核心技术来确保用户的网络安全。

第一个技术是HTTP协议。

HTTP协议是一种客户端与服务器之间进行数据传输的协议,它提供了安全且可靠地传输数据的基础。

在HTTP协议中,数据通过SSL/TLS协议进行加密和验证,以确保数据在传输过程中是安全的。

第二个技术是JavaScript的沙箱环境。

JavaScript是Web浏览器中广泛使用的脚本语言,它是一种动态编程语言,并且支持事件驱动编程模型,这使得JavaScript在Web开发中具有重要的地位。

为了确保JavaScript的安全,Web浏览器使用了JavaScript的沙箱环境来隔离JavaScript程序的执行,在执行过程中,它只能访问已经授权的网络资源,而不能访问其他资源,从而确保了系统的安全。

2. 浏览器的保护措施除了浏览器安全设计外,还有一些保护措施可以帮助我们保护浏览器安全。

以下是几种保护措施:2.1 安装最新的安全软件在使用Web浏览器时,我们通常会使用杀毒软件、防火墙等安全软件来保护我们的计算机。

如何构建一个安全可靠的Web应用程序

如何构建一个安全可靠的Web应用程序Web应用程序是网络时代必不可少的工具,它可以为用户提供各种在线服务,如购物、社交、银行等。

然而,随着互联网的普及,Web应用程序存在着诸多安全隐患,如SQL注入、跨站脚本攻击等,这些漏洞一旦被黑客利用,可能会导致用户的个人信息泄露、财产损失等严重后果。

因此,如何构建一个安全可靠的Web应用程序就成为了现代开发者面临的一个重要问题。

1. 安全设计原则Web应用程序的安全设计应该遵循以下原则:(1)最小化权限原则最小化权限原则是指:用户只能被授权他们需要完成任务所需的最小权限。

这样可以减少攻击面,防止未授权的访问和篡改。

在Web应用程序中,应该限制用户访问特定的URL并控制他们可以进行的操作。

(2)信息隐藏原则信息隐藏原则是指:关键数据应该被隐藏并只能通过已授权的接口进行访问。

为了保护数据,应该使用密码、密钥、证书等加密技术,将数据加密保存在服务器端。

同时,应该将重要的配置信息存储在配置文件中,并限制该文件的读取权限。

(3)审计跟踪原则审计跟踪原则是指:系统应该记录每一个用户的操作和事件,以供后续审计和调查。

在Web应用程序中,应该有一个审计日志记录系统,记录用户的操作、错误、请求和响应等信息。

2. 安全编码技术安全编码是一种用于编写安全程序代码的技术,它可以检测和消除可能导致安全漏洞的代码。

以下是一些安全编码技术:(1)输入验证输入验证是指:检查输入是否符合规范,并且不包含恶意代码。

在服务端和客户端都需要进行输入验证。

(2)输出编码输出编码是指:将特殊字符进行转换,以避免跨站脚本攻击。

在Web开发中,输出编码是非常重要的安全机制。

(3)密码保护密码保护是一种保障系统安全的重要措施。

密码需采用强度较高的密码学技术加密,同时最好实现密码策略管理机制,每个用户都应被强制设置更强大的密码。

(4)错误处理错误处理是指:必须捕获和处理异常,以避免应用程序中的漏洞被利用。

在Web程序中,应该针对错误情况进行详细的处理及记录。

Axis2中文手册

中文原文英文原文概述这个说明文档涉及以下内容:⌝如何使用 axis2 创建 web service 和客户端程序⌝如何定制一个模块 (Module) 并在 web service 中使用它⌝ Samples discussion⌝ Advanced Topics第一部分:简介Axis2 是重新设计的一个架构,它没有基于 Axis1.* 的结构,这种新的架构 much more flexible, efficient and configurable 。

Axis2 的特性有:Speed:采用自己的对象模型,利用 StAX 解析Low memory foot print:Axis2 在设计过程中一直遵循 low memory cost 的理念AXIOM:采用自己的轻量级的对象模型,使得消息处理过程可扩展、性能高,对开发者来说更加简单。

Hot Deployment:Axis2 装备了在系统运行时部署服务和处理器的能力。

也就是说,新的服务新服务的添加不再需要重启服务器。

将服务的发布包放在服务部属文件夹中,部署模型将自动部署该服务。

Asynchronous Web Services:Axis2 现在可以通过 non-blocking clients and transports 支持异步的服务和异步的服务调用。

(?什么是异步的服务 ? )MEP Support:Axis2 具备良好的伸缩性来支持 MEPs ,因为它内置了对 WSDL2.0 中 MEPs 的支持。

Flexibility:Axis2 的架构使得程序员能自由的对 Axis 添加扩展,这些扩展包括对自定义 Header 的处理,系统管理,甚至是任何一件你可以想象的到的事情Stability:Axis2 定义了一套公共接口,这些接口相对于其他代码而言改动很小Component-oriented Deployment:你可以自定义一些在处理过程中常用的可重用的处理器,并可以将这些处理器发布出来供其它人使用Transport Framework:定义了一个干净、简单的抽象作品来集成任意的传输协议,引擎的核心部分的实现是与传输协议无关的Add-ons:一些 web service 相关的协议也合并了进来。

一种基于AXIS的Web服务安全模型设计及实现

2 2 1 网络传输层安全 ..

目前 ,SL和 T 起 被 用 于 为 We 务 S I S一 b服

应用程序提供传输级别 的安全性。这些技术可 以提供点对点的安 全保 证,包括认证 、数据 完

整性 和机 密性 。图 l表示 了点 对 点 We b服务 安

全 配置 。

图 1 点 对 点 We b服 务安 全 配 置

作者 简 介 :1 王跟 成 , 男 , 陕 西威 阳人 ,硕 士 研 究 生 ,主 要 研 究方 向 : b 务 ,软件 工 程 ,工 作 流技 术 。 We 服 2 .罗省贤 ,女 ,陕西西安人 ,教授 ,主要研究 方向 :分布式 系统与 网络并行计算 ,高性能计算。

维普资讯

术相关 ,因为它们都 是用来保 护数据 通信 的 , 而授权 方 面 的安 全取 决 于具体 服 务 的设 计和

实现 。 2 2 We 务 安全模 型 . b服 从 We b服务 的基 本 工 作过 程来 看 ,可 以把

统 ,如何 既安全 又灵 活地 实 现 We b服务 的安 全 控 制和访 问认证 是一 个必 须解 决 的问题 。 本文在 A ah pce的 A I XS项 目的 基 础 上 设 计

维普资讯

网络 技 术

一

种基 于 A I X S的 We b服 务 安 全 模 型 设 计 及 实 现

王 跟 成 罗省 贤

( 成都 理 工大 学 ,四川 成都 605 ) 10 9

[ 摘 要 ]本 文讨论 了We b服务安全模型 和 S A O P消息安全框架的核心技术 ,利 用 A S引擎的处理 XI

络 技 术

型只是 一定 意义 上 的问题 划 分和 实现 准则 。

一种基于WS-Security的Web服务安全设计

( 2 图一 )

服 务提 供 者 用 WS L语 言 描述 要 提供 的服 务 并 发 布 到 注册 D

服 务 器 上 , 服 务 的请 求 者 能够 找 到 它 。 务 注册 处 用 来 向 服 务 让 服

请 求 者 提 供 服 务 查 询 服务 .向请 求 者 提 供 有 关 此 服 务 的详 细 信 息 。服 务 请 求 者 得 到 所请 求 服 务 的 详 细 信 息 后 , 行 绑 定 操 作 , 执

Q 抽 sr ・“钾 q —lB d ‘呻 d 4hP 佃 : o y・- m t

B嘶 E柚 " 讳 d t ^ h

c^c

K o fsP c

《

sf R 一 : o y ‘ 晴d ・ 如 —P B ・_ 柚 P 一 ・ o s c— d fP ’

Bod E哪 y 坤d 血 M I K叫 k I C ^ C_ f n

即定 位 、 连接 和调 用 服 务 , 而 得 到 服 务 响 应 。在 以 上 三 种 角 色 从

的交互 中. 息 的传输采用基 于 X 信 ML协 议 的 S A O P规 范 , 如 有 下 的结 构 模 式 :

采用 X ML协 议 形式 如 下 :

・

它包括下列功能层 : P IK reo 底 层 : 模 块 为 安 全 基 础 设 施 , 上 层 应 用 K 、 eb rs 此 为 ( MLSgaue和 X n r t n 提 供 加 密 , 字 签 名 和 身 份 X i tr n MLE c pi ) y o 数 认 证 等 安 全 服 务 算 法 抽 象 层(loi m A sat ae)此 模 块 屏 蔽 底 层 安 Agrh bt c yr: t r L 全模 块在 客 户 端 和 服 务 器 端接 口上 的差 异 ,向 上 层 提 供一 致 的 接 口。 X ML签 名 层 MLSga r Lyr: 模块 保 证 了数 据 的 i t e ae)此 nu 完 整 性 、 可 抵 赖性 和 可认 证 性 , 于数 据 的安 全 传 输 给 予 了有 不 对 效 的 保证 。 X ML加 密 层 (MLE cyI nLyr: 数 据 进 行 加 密 服 X nrli ae)对  ̄o t 务 . 数据 的传 输 提 供 了安 全 的保 证 。 为 We 务 安 全 层r — eui ae : 模 块 利 用 X b服 ⅣS S cryLyr 此 t ) ML签 名 层 . ML加 密 层 所 提 供 的安 全 服 务 , 体 实 现 了 WS S c ry X 具 — eu i t 规 范 以 上 各 层 一 起 构 成 了 可 信 任 的 S O A P系 统 层 ,为 上 层 we b服 务 提 供 接 口 .实 现 了 基 于 可信 S A O P的 we ev e 安 bSri s c

基于web安全的毕业设计题目大全

基于web安全的毕业设计题目大全基于Web安全的毕业设计题目大全1. 基于OWASP Top 10的Web应用程序安全评估和漏洞修复方案此毕业设计将基于OWASP Top 10概述的Web应用程序安全漏洞,设计并实施一种安全评估和漏洞修复方案,以提高Web应用程序的安全性。

2. 基于机器学习的Web入侵检测系统该毕业设计将结合机器学习算法和Web应用程序安全,设计并开发一种Web入侵检测系统,以动态监测和阻止恶意攻击行为。

3. 基于区块链技术的Web用户身份验证系统此毕业设计将利用区块链技术设计并构建一种安全可靠的Web用户身份验证系统,以确保用户身份的真实性和安全性。

4. 基于云计算的Web应用程序防御方案该毕业设计将探索基于云计算的Web应用程序防御方案,通过将网络流量导向云平台进行安全检查和过滤,以提高Web应用程序的安全性。

5. 基于密码学的安全文件传输系统此毕业设计将运用密码学算法和安全协议,设计并实现一种安全的Web文件传输系统,保护文件在传输过程中的机密性和完整性。

6. 基于漏洞挖掘的Web安全漏洞检测工具该毕业设计将研究并实现一种基于漏洞挖掘技术的Web安全漏洞检测工具,用于自动发现和报告Web应用程序中的潜在漏洞。

7. 基于人工智能的Web恶意行为检测系统此毕业设计将利用人工智能技术,设计并开发一种Web恶意行为检测系统,以识别和阻止恶意用户行为,保护Web应用程序免受攻击。

8. 基于虚拟化技术的Web应用程序隔离和容器化方案该毕业设计将研究并实施一种基于虚拟化技术的Web应用程序隔离和容器化方案,以提高多租户Web应用程序的安全性和性能。

9. 基于AI的Web漏洞修复自动化工具此毕业设计将结合人工智能和Web安全,设计并实现一种自动化工具,用于检测和修复Web应用程序中的漏洞,提高漏洞修复的效率和准确性。

10. 基于密码学的Web应用程序防篡改方案该毕业设计将探索基于密码学的Web应用程序防篡改方案,以保护Web应用程序的代码和数据免受未经授权的篡改和修改。

axis WebService - 开发指南

Axis1.x一、搭建简单的axis web服务1、在官方网站下载axis的工程(这个等下就有用的)和源码、jar包等,下载地址是:/apache-mirror//ws/axis/1_4/2、解压下载的工程或源码(两个中任意一个都可以),解压axis-bin-1.4可以看到大致目录是这样的:docs是文档、lib是jar包、sample是示例、xmls是当前工程所需的xml、webapps是当前工程的webroot目录;我们打开webapps目录就可以看到一个axis的文件夹,这个文件夹里面有WEB-INF文件夹和一些页面,将axis复制到你的tomcat的webapps目录下。

然后启动tomcat服务,访问http://localhost:8080/axis/,看到下面的解码就说明部署成功了:以后我们将和这个工程不离不弃,它将在我们的axis1.x的webService中发挥很大的作用!3、创建我们自己的web工程,这里我新建的AxisWebService;创建好工程后,将刚才解压的axis-bin中的lib的jar包copy到当前工程的lib中;axis-ant.jaraxis.jarcommons-discovery-0.2.jarcommons-logging-1.0.4.jarjaxrpc.jarlog4j-1.2.8.jarsaaj.jarwsdl4j-1.5.1.jaractivation-1.1.jarmail-1.4.jar创建webService类文件,代码如下:4、复制HelloWorldService.java到我们刚才复制的axis文件夹下即可;也就是tomcat 下的webapps下的axis下即可;注意:还有重要的一般就是要将这个java文件中的包名去掉,并且将这个文件重命名为HelloWorldService.jws;如果带包名的话,请求后编译的class将会在包路径下,这样我们在全球当前jws的时候就会出现找不到class,详细的你可以到发布在tomcat下的工程看看WEB-INF目录下的jwsClass就一目了然了。

一种面向网络拟态防御系统的信息安全建模方法

一种面向网络拟态防御系统的信息安全建模方法常箫;张保稳;张莹【摘要】Most common network systems use static architecture, which could not effectively resist the persistent detection and attack, and this makes the network information protection difficult. Considering the current situation for serious asymmetry of attack cost and defense cost, Academician Wu Jiangxing proposes a security protection strategy called Cyber Mimic Defense technology. Network mimicry defense system uses heterogeneity and diversity to change the similarity and singularity of the system, dynamic and randomness to replace the static and deterministic nature of the system, expecting to make the hidden vulnerabilities not-being-used with the dynamic heterogeneous architecture. Based on this, a security modeling method for network mimic defense system based on ontology is proposed, and the security ontology is used to build up the model of mimicry, heterogeneity and diversity, and in addition, the application process of the model is explained by via a test case. And meanwhile its effectiveness is also verified.%常见网络系统多数使用静态构架,无法有效抵御攻击者的持续探测与攻击,导致网络态势呈现易攻难守的局面.针对当前攻击成本和防御成本的严重不对称现状,邬江兴院士提出了网络拟态防御技术安全防护思想.网络拟态防御系统利用异构性、多样性来改变系统的相似性和单一性,利用动态性、随机性改变系统的静态性、确定性,期望利用动态异构的构架使得隐藏漏洞不被利用.基于此,提出一种基于本体的网络拟态防御系统安全建模方法,使用安全本体构建拟态动态化、异构性和多样性的模型,并通过测试案例解释了该模型的应用流程,同时验证了其有效性.【期刊名称】《通信技术》【年(卷),期】2018(051)001【总页数】6页(P165-170)【关键词】网络安全;网络拟态防御;本体;动态异构性;安全建模【作者】常箫;张保稳;张莹【作者单位】上海交通大学电子信息与电气工程学院,上海 200240;上海交通大学电子信息与电气工程学院,上海 200240;上海市信息安全综合管理技术研究重点实验室上海 200240;上海交通大学电子信息与电气工程学院,上海 200240【正文语种】中文【中图分类】TP3930 引言随着互联网的飞速发展,一方面诸如软件自定义网SDN﹑物联网等新型网络系统不断应运而生,另一方面社交工程﹑APT等新的网络安全攻击方式也正在成为网络攻防关注的焦点。

web项目集成axis2发布web服务

一、集成axis2Web应用程序中集成axis2发布web服务:1、到apache官网下载axis2的war包,axis2-1.6.0-war.zip,解压得到axis2-1.6.0-war文件夹,打开文件夹axis2-1.6.0-war会看到axis2.war,再将axis2.war解压开会看到如下:2、创建web项目:将刚解压的文件夹下的axis2-web文件夹,复制到创建的web项目下的WebRoot下复制后结构图如下:该文件夹是axis2的web控制台信息,打开页面显示web服务列表等信息,及相关的功能,如果不需要axis2的控制台,则可不复制axis2-web文件夹到web项目的WebRoot下,即此步骤可省略。

3、将解压文件夹WEB-INF下的相关文件复制到web项目的WEB-INF下:将图中红框中的文件夹复制到web项目的WEB-INF下,再将classes文件夹下的org文件夹复制到web项目编译后的classes文件夹下4、配置web项目的web.xml,在解压的文件中WEB-INF下有一个web.xml复制其中的servlet配置信息到web项目的web.xml中。

<servlet><servlet-name>AxisServlet</servlet-name><display-name>Apache-Axis Servlet</display-name><servlet-class>org.apache.axis2.transport.http.AxisServlet</servlet-class><!--<init-param>--><!--<param-name>axis2.xml.path</param-name>--><!--<param-value>/WEB-INF/conf/axis2.xml</param-value>--><!--<param-name>axis2.xml.url</param-name>--><!--<param-value>http://localhost/myrepo/axis2.xml</param-value>--><!--<param-name>axis2.repository.path</param-name>--><!--<param-value>/WEB-INF</param-value>--><!--<param-name>axis2.repository.url</param-name>--><!--<param-value>http://localhost/myrepo</param-value>--><!--</init-param>--><load-on-startup>1</load-on-startup></servlet><servlet><servlet-name>AxisAdminServlet</servlet-name><display-name>Apache-Axis AxisAdmin Servlet (Web Admin)</display-name><servlet-class>org.apache.axis2.webapp.AxisAdminServlet</servlet-class> </servlet><servlet-mapping><servlet-name>AxisServlet</servlet-name><url-pattern>/servlet/AxisServlet</url-pattern></servlet-mapping><servlet-mapping><servlet-name>AxisServlet</servlet-name><url-pattern>*.jws</url-pattern></servlet-mapping><servlet-mapping><servlet-name>AxisServlet</servlet-name><url-pattern>/services/*</url-pattern></servlet-mapping><servlet-mapping><servlet-name>AxisAdminServlet</servlet-name><url-pattern>/axis2-admin/*</url-pattern></servlet-mapping><!-- servlet-mapping><servlet-name>SOAPMonitorService</servlet-name><url-pattern>/SOAPMonitor</url-pattern></servlet-mapping --><mime-mapping><extension>inc</extension><mime-type>text/plain</mime-type></mime-mapping>到此为止,axis2已经集成到了web应用程序中了。

iast原理

iast原理

IAST就是Intersection of Axis Stress Testing(轴交集应力测试)的简称,它是一种安全测试方法,可以用来识别Web应用程序中的安全漏洞。

IAST不仅可以挖掘真正的漏洞,而且还可以消除大量的错误报告,从而提高测试的效率。

IAST的原理是利用应用程序中的漏洞,将恶意注入载荷发送到应用程序中,在应用程序中收集有关应用程序反应的信息,并将其存储到数

据库中。

测试人员可以利用这些信息来识别安全漏洞,并将漏洞报告给开发团队。

这种测试方法的主要优点是,它可以模拟现实世界中的攻击行为,并准确地检测Web应用程序中的安全漏洞。

除此之外,IAST还可以将特定的安全策略应用到应用程序中,以识别潜在的安全漏洞。

这些安全策略可以帮助测试人员发现应用程序中存

在的安全漏洞,并提供具体的建议和指导,以便开发团队尽快解决这

些问题。

总之,IAST是一种非常有用的Web安全测试方法,可以提高测试效率,准确地检测和识别安全漏洞,并帮助开发团队快速解决这些问题。

在未来,随着网络安全风险不断增加,IAST将成为Web安全测试的主要工具之一,也许将会得到更广泛的应用。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

摘

要: 本文讨论了We 服务安全模型和 S A b O P消息安全框架的核心技术 , 利用 A I 引擎处理器的 XS

可扩展I , X 数字签名和加密规范建立了S A 洼 按 ML O P消息安全处理机制 , 了一套基 于 A I 的 S P 设计 X S OA 消息级We 服务安全模型, b 并且进行了实现。

罗省贤, , 女 陕西西安人 , 成都理工大学信息工程学院教授。

7 5

维普资讯

用程序提供传输级别的安全 I。 生 这些技术可以提 供点对点的安全保证 , 包括认证 、 数据完 堑I和 生

机密性。图 1 表示了点对点 We 服务安全配置。 b

̄J 需要签名的 S A O P消息

进行 消息摘要 , 然后用发送方 的私钥对摘要信息 用密码学的方法进行数字签名, 最后把摘要和签 名信息 以根元素 < i a r 进行标识并存放在 S nt e g u> SA O P消息头元素 中。消息接受者通过使用与私 钥相 对应 的公 钥 来验 证数 字签 名 ,从 而 保证 SA O P消息的完整性( 没有被修改过 ) 。同时, 由于 数 字签名与用户证 书关 联, 这样就可以确认这条 消息确 实来 自于与这个证书所对应 的私钥 的持

2 e 务 安全 模 型 . W b服 2

从 We 服务 的基本工作 过程来看 ,可 以把 b

We b服务 的安全保 护分成对 S A O P消 息的安全

本文在 A ah 的 A I 项 目的基 础上设 计 pce XS

和实现 了一套 We 服务安全访问控制模型。 b

2We . b服务 安全模 型和相 关技 术【 t 】 翻

上放置可编程元素 , 能进行基于 We 的分布式计 b 算和处理, 并提供相应服务的应用集成方式 。 b We 服务通过网络接受 S A O P消息请求 ,并把处理的 结果封装成 S A O P消息发送给客户端 。S A O P消 息是用扩展标记语言(M ) 的。X L已经发 X L表示 M 展成一种 国际标准的网络语言 , 以用 于任何系 可 统和平台 , S A 消息规范本身并没有直接提 但 OP 供任何机制去解决 We b服务的访 问控制和安全 性问题 。由于每个应用 系统都有其应有的安全控 制方式和用户认证系统 , 如何既安全又灵活地实 现 We b服务的安全控制和访问认证是 一个必须

维普资讯

20 年第 4 06 期 总第 7 期 0

I

徐 特 立 研 究 沙卸薪毒计謦投学 报

N.2 6 o o 4 o

S r l No7 ei .0 a

一

种基于 A X We 服务安全模型的 I S的 b 设 计

王跟成 , 罗省 贤

关键 词 : b We 服务 安全模 型 ;ML签名与加 密 ;OA ;XI; nl X S P A SHad r e

1 引 言 .

We 服务是一种基于开放标准 , b 允许在站点

限的客户才能访问相应服务 ; 数据完整性确认 数 据是否被 完整地 处理 , 防止数据传输 、 存储过 程 中被无意或恶意地修改或损坏 ; 保密性通过对 交 换 信息的加 密来 保证只有特定 用户才能解锁 加

22 .. 用层安 全 2应

公 开密 钥基 础设 施 ( K ) P 1

图3 O } 息安 全框架 图 S AP ̄

或 变换允许数 据单元的接收者用 以确认数据单

元 的来源 和数据 单元 的完整性 , 护数 据 , 保 防止

被人伪造。X L M 数字签名定义了一种与 X L M 语 法兼容的数字签名语法描述规范 , 描述数字签 名 本身和签名的生成与验证过程。

21 e 服 务 安全 需 求 .W b

We 服务安全性应该满足 5 b 个基本 目 : 标 用 户认 证 、 授权 、 数据完整 性 、 密性和不 可抵赖 保 性。用户认证是一个验证身份 的过程 , 目的是使

( 机密性 、 完整性等 ) 保护和如何让服务方对合法 的消息 中所声 明的内容做 出适 当的响应 ( 用户认 证、 授权 ) 。根据这种理解 , 可以把 We b服务的安 全建立在三个层次上 : 传输层 的点对点安全、 应用 服务层( 定义) 自 的安全策略和端对端的安全 陛。 本质上 , b We 服务 的安全性 问题最终依靠 的 是上述三层次制定 的一 系列安全规范 。安全模 型 只是一定意义上的问题划分和实现准则 。

解决的问题。

密文件以获得原始信息 ; 不可抵赖性保证消息的 发送方不可否认所发送过 的消息 。 上述五个基本 目标 中, 用户认证 、 数据完整 性、 保密性和不 可抵赖性都与相应 的加密技术相 关, 因为它们都是用来 保护数据通信 的 , 而授权 方面的安全取决于具体服务的设计和实现。

图l点 对 , b  ̄We 服务安 全配置

服者[L- 务 S . 请卜LJ 求厘/ 一 —T —— —— S— — — S

I [二匝口

XKMS P KCS

但传输层 的安全控制只确保了通过 唧 P 协

议进行单连接的 S A O P请求者和 We 服务之间 b 机密性和身份验证 ,如果 S A 消息经过 中间节 OP 点路由,并且在中间节点处要对 S A O P消息进行 处理 ,这时 S L S 安全机制就会暴露 出它的不足 。 因为 S L S 是对整个 S A 消息进行加密 , 以当 OP 所 SL S 加密信息到达中间路由节点时 ,中间节点必 须解密整个 S A O P信息 ,完成相应路 由节点处的 操作 , 然后再将信息加密 , 向下一个路 由节点发 送, 这样就有可能造成在 中间路 由节点处的数据 泄漏 , 从而无法保证 WB 服务的数据通信安全。 1 )

221网络传 输层 安 全 ..

个实体能够确信对方是他所声称的实体 ; 授权 保证只有通过用户身份验证并具有 相应访问权

一

目 ,S 和 T S 前 SL L 一起被用于为 we 服务应 b

收稿 日期 : 0— —6 2 60 2 0 9 作者简介 : 成, 陕西成阳 成都理工大学信息工程 王跟 男, 人, 学院20 级硕士研究生; 0 4