华为设备访问控制列表ACL的原理与配置

访问控制列表原理及配置技巧(acl)

1、访问控制列表的作用。

作用就是过滤实现安全性具网络可有管理性一、过滤,经过路由器的数据包二、控制增长的网络IP数据2、访问控制列表的分类及其特性。

一、标准列表只基于ip协议来工作,只能针对数据包种的源地址来做审核,由于无法确定具体的目的,所以在使用的过程中,应靠近目的地址,接口应为距目的地址最近的接口,方向为out。

访问控制别表具有方向性,是以路由器做参照物,来定义out或者inout:是在路由器处理完以后,才匹配的条目in:一进入路由器就匹配,匹配后在路由。

编号范围为:1-99二、扩展列表可以很据数据包中的源ip地址和目的ip地址及相应的应用协议来工作,在工作的过程中常用在距源或组源最近的路由器上,接口为距源最近的接口,方向为in,可以审核三层和四层的信息。

编号范围:100-199如何判断应使用哪种类型的访问控制列表标准:针对目的,允许或拒绝特定的源时,使用标准的(当目的唯一,具有多个源访问时。

)扩展:针对源地址,允许或拒绝源去往特定的目的。

或者在涉及四层信息的审核时通常都会采用扩展列表。

(当源确定下来,具有单个源可有多个目的地址时。

)编号的作用:a,标识表的类型b,列表的名字1.访问列表最后一条都隐含拒绝所有,使用拒绝列表时,必须有条允许语句。

2.访问列表按顺序自上而下逐条匹配,当匹配后立即执行,不会继续匹配。

3.具有严格限制的条目应该放在列表前。

4.删除列表不能有选择删除,若no access-list X 的一个条目,则这个列表被删除。

5.当别表没有被应用时,则是个无效的别表,不会影响到数据的审核.6.在书写列表的过程中,应先编辑列表,再应用到相应的接口或者策略上.7.当列表过滤掉一个数据包时,会返回给源一个不可达的icmp包,然后丢掉或过滤掉包8.访问列表在应用中,标准的应靠近目的,而扩展则靠近源或组源。

9.当路由器调用了一个没有条目的列表,则执行列表隐含条目,deny any (拒绝所有)10.在某个接口,某个方向上只能调用一个列表。

华为交换机ACL如何使用及原则

华为交换机ACL如何使⽤及原则华为交换机ACL如何使⽤及原则ACL(访问控制列表)的应⽤原则:标准ACL,尽量⽤在靠近⽬的点扩展ACL,尽量⽤在靠近源的地⽅(可以保护带宽和其他资源)⽅向:在应⽤时,⼀定要注意⽅向ACL分类基本ACL #范围为2000~2999 可使⽤IPv4报⽂的源IP地址、分⽚标记和时间段信息来定义规则⾼级ACL #范围为3000~3999 既可使⽤IPv4报⽂的源IP地址,也可使⽤⽬的地址、IP优先级、ToS、DSCP、IP协议类型、ICMP类型、TCP源端⼝/⽬的端⼝、UDP源端⼝/⽬的端⼝号等来定义规则⼆层ACL #范围为4000~4999 可根据报⽂的以太⽹帧头信息来定义规则,如根据源MAC(Media Access Control)地址、⽬的MAC地址、以太帧协议类型等⾃定义ACL 范围为5000~5999 #可根据偏移位置和偏移量从报⽂中提取出⼀段内容进⾏匹配场景⼀:(机房交换机不允许⾮管理⽹络ssh登录)#创建基于命名的基本aclacl name ssh-kongzhi 2001rule 5 permit source 192.168.1.0 0.0.0.255rule 10 deny#在vty接⼝应⽤acl 2001user-interface vty 0 4acl 2001 inboundauthentication-mode aaaprotocol inbound all场景⼆:(如下图,主机⼀不能ping通http服务器,但是可以访问)#创建⾼级aclacl number 3001rule 5 permit tcp source 192.168.21.11 0 destination 192.168.21.100 0 destination-port eq wwwrule 10 deny icmp source 192.168.21.11 0 destination 192.168.21.100 0#在接⼝的上应⽤aclinterface GigabitEthernet0/0/2traffic-filter inbound acl 300场景三:(⾃反acl的应⽤,类是于防⽕墙)#⽬标(1):在icmp协议上,实现外部⽹络中,只有smokeping主机能ping通内⽹,其余外部主机不能ping内⽹地址,并且要求内⽹可以ping外⽹#⽬标(2):不让外部⽹络通过tcp协议连接内部,但是内部可以⽤tcp连接外部(实际意义不⼤,但是很形象,凡是设计tcp的应⽤协议都受控)#分析(1):先允许smokeping的主机ping内⽹,ping包分(去包:echo,回包:echo-raly),在公⽹出⼝的⼊⽅向拒绝所有ping的去包类型echo,作⽤与所有主机#分析(2):tcp协议,需要建⽴三次握⼿,只有第⼀次中不带ack标志,其余都带有ack,(这表⽰发起tcp连接的⼀⽅第⼀个包不带ack,根据这个在公⽹出⼝⼊⽅向进⾏设置)#创建aclacl name kongzhi 3001rule 5 permit icmp source 6.6.6.6 0rule 10 deny icmp icmp-type echorule 15 permit tcp tcp-flag ackrule 20 deny tcp#应⽤到公⽹出⼝上interface GigabitEthernet0/0/1ip address 4.4.4.4 255.255.255.0traffic-filter inbound acl name kongzhi场景四:(基于时间的acl应⽤)#⽬标:教师每天6点到23点,可以上⽹;学⽣周⼀到周五8点半到22点可以上⽹,周六周⽇两天任何时刻都上⽹分析:要实现基于时间的,就需要进⾏划分流量,然后阻断,所以,时间可以看成教师(jiaoshi)室每天早上0点到6点半不能,以及晚上23点到23点59不能上⽹学⽣(xuesheng)周⼀到周五的早上0点到8点半,以及晚上22点到23点59不能上⽹#第⼀:配置时间段(由于不⽀持"23:0 to 6:30",所以写成下⾯这种形式)time-range jiaoshi-deny 00:00 to 6:30 dailytime-range jiaoshi-deny 23:00 to 23:59 dailytime-range xuesheng-deny 00:00 to 8:30 working-daytime-range xuesheng-deny 22:00 to 0:0 working-day#第⼆:创建配置⾼级aclacl number 3001rule deny ip source 192.168.21.0 0.0.0.255 time-range jiaoshi-denyacl number 3002rule deny ip source 192.168.22.0 0.0.0.255 time-range xuesheng-deny#第三:配置流分类(对匹配ACL 3001和3002的报⽂进⾏分类)traffic classifier d_jiaoshiif-match acl 3001traffic classifier d_xueshengif-match acl 3002#第四:配置流⾏为(动作为拒绝报⽂通过)traffic behavior d_jiaoshidenytraffic behavior d_xueshengdeny#第五:配置流策略(将流分类d_jiaoshi与流⾏为d_jiaoshi关联,组成流策略,这⾥为了⽅便直接将后⾯应⽤到⼀个接⼝上,将上⾯两个对应关系进⾏了合计)traffic policy all_denyclassifier d_jiaoshi behavior d_jiaoshiclassifier d_xuesheng behavior d_xuesheng#第六:在接⼝上应⽤流策略interface gigabitethernet 0/0/2ip address 114.114.114.1 255.255.255.0traffic-policy all_deny outbound声明:原创作者为辣条①号,原⽂章链接:。

acl工作原理

acl工作原理ACL工作原理ACL,即Access Control List,中文翻译为访问控制列表,是一种用于控制系统或网络中资源访问权限的方法。

在网络中,ACL通常被应用于路由器、交换机等设备上,用于限制网络中的用户或设备访问某些资源的权限。

ACL工作原理ACL的工作原理可以简单概括为:对于每一个网络数据包,设备会根据ACL规则进行匹配,如果匹配成功,则根据ACL规则进行相应操作,比如允许或拒绝该数据包通过。

具体来说,ACL工作的过程如下:1. 定义ACL规则ACL规则是一个由多个条件组成的访问控制列表,用来描述哪些数据包可以通过,哪些数据包应该被阻止。

ACL规则可以基于源IP地址、目的IP地址、协议类型、端口号等多种条件进行定义。

2. 应用ACL规则ACL规则可以应用于多个网络设备上,比如路由器、交换机等。

当一个数据包到达设备时,设备会根据ACL规则进行匹配,以确定该数据包是应该被允许通过,还是应该被拒绝。

3. 匹配ACL规则当数据包到达设备时,设备会根据ACL规则进行匹配。

匹配规则通常是从上到下逐条匹配,直到找到匹配成功的规则为止。

如果没有匹配成功的规则,则会执行默认操作,通常是拒绝该数据包通过。

4. 执行ACL规则如果数据包匹配成功,设备会根据ACL规则进行相应操作,比如允许或拒绝该数据包通过。

允许和拒绝操作可以根据具体的需求进行配置。

ACL的优点ACL具有以下优点:1. 灵活性:ACL规则可以基于多种条件进行定义,可以灵活地适应不同的网络需求。

2. 精细化:ACL允许对不同用户或设备进行不同程度的访问限制,可以精细地控制网络资源的访问权限。

3. 安全性:ACL可以有效地防止未授权的用户或设备访问敏感资源,提高网络的安全性。

4. 可扩展性:ACL可以应用于多个网络设备上,可以方便地扩展到整个网络中。

总的来说,ACL是一种非常重要的网络安全控制技术,可以有效地保护网络资源不被未授权的用户或设备访问。

华为交换机ACL控制列表设置

交换机配置〔三〕ACL基本配置1,二层ACL. 组网需求:通过二层访问控制列表,实现在每天8:00~18:00时间段内对源MAC为00e0-fc01-0101目的MAC为00e0-fc01-0303报文的过滤.该主机从GigabitEthernet0/1接入..配置步骤:<1>定义时间段# 定义8:00至18:00的周期时间段.[Quidway] time-range huawei 8:00 to 18:00 daily<2>定义源MAC为00e0-fc01-0101目的MAC为00e0-fc01-0303的ACL# 进入基于名字的二层访问控制列表视图,命名为traffic-of-link.[Quidway] acl name traffic-of-link link#定义源MAC为00e0-fc01-0101目的MAC为00e0-fc01-0303的流分类规则. [Quidway-acl-link-traffic-of-link] rule 1 deny ingress 00e0-fc01-0101 0-0-0 egress00e0-fc01-0303 0-0-0 time-range huawei<3>激活ACL.# 将traffic-of-link的ACL激活.[Quidway-GigabitEthernet0/1] packet-filter link-group traffic-of-link2三层ACL a>基本访问控制列表配置案例. 组网需求:通过基本访问控制列表,实现在每天8:00~18:00时间段内对源IP为10.1.1.1主机发出报文的过滤.该主机从GigabitEthernet0/1接入..配置步骤:<1>定义时间段# 定义8:00至18:00的周期时间段.[Quidway] time-range huawei 8:00 to 18:00 daily<2>定义源IP为10.1.1.1的ACL# 进入基于名字的基本访问控制列表视图,命名为traffic-of-host.[Quidway] acl name traffic-of-host basic# 定义源IP为10.1.1.1的访问规则.[Quidway-acl-basic-traffic-of-host] rule 1 deny ip source 10.1.1.1 0 time-range huawei<3>激活ACL.# 将traffic-of-host的ACL激活.[Quidway-GigabitEthernet0/1] packet-filter inbound ip-group traffic-of-hostb>高级访问控制列表配置案例.组网需求:公司企业网通过Switch的端口实现各部门之间的互连.研发部门的由GigabitEthernet0/1端口接入,工资查询服务器的地址为129.110.1.2.要求正确配置ACL,限制研发部门在上班时间8:00至18:00访问工资服务器..配置步骤:<1>定义时间段# 定义8:00至18:00的周期时间段.定义时间-ACL规则创建-设定规则-激活规则[Quidway] time-range huawei 8:00 to 18:00 working-day<2>定义到工资服务器的ACL# 进入基于名字的高级访问控制列表视图,命名为traffic-of-payserver.[Quidway] acl name traffic-of-payserver advanced# 定义研发部门到工资服务器的访问规则.[Quidway-acl-adv-traffic-of-payserver] rule 1 deny ip source any destination 129.110.1.2 0.0.0.0 time-range huawei<3>激活ACL.# 将traffic-of-payserver的ACL激活.[Quidway-GigabitEthernet0/1] packet-filter inbound ip-group traffic-of-payserver3,常见病毒的ACL创建aclacl number 100禁pingrule deny icmp source any destination any用于控制Blaster蠕虫的传播rule deny udp source any destination any destination-port eq 69rule deny tcp source any destination any destination-port eq 4444用于控制冲击波病毒的扫描和攻击rule deny tcp source any destination any destination-port eq 135rule deny udp source any destination any destination-port eq 135rule deny udp source any destination any destination-port eq netbios-nsrule deny udp source any destination any destination-port eq netbios-dgmrule deny tcp source any destination any destination-port eq 139rule deny udp source any destination any destination-port eq 139rule deny tcp source any destination any destination-port eq 445rule deny udp source any destination any destination-port eq 445rule deny udp source any destination any destination-port eq 593rule deny tcp source any destination any destination-port eq 593用于控制振荡波的扫描和攻击rule deny tcp source any destination any destination-port eq 445rule deny tcp source any destination any destination-port eq 5554rule deny tcp source any destination any destination-port eq 9995rule deny tcp source any destination any destination-port eq 9996用于控制Worm_MSBlast.A 蠕虫的传播rule deny udp source any destination any destination-port eq 1434下面的不出名的病毒端口号〔可以不作〕rule deny tcp source any destination any destination-port eq 1068rule deny tcp source any destination any destination-port eq 5800rule deny tcp source any destination any destination-port eq 5900rule deny tcp source any destination any destination-port eq 10080rule deny tcp source any destination any destination-port eq 455rule deny udp source any destination any destination-port eq 455rule deny tcp source any destination any destination-port eq 3208rule deny tcp source any destination any destination-port eq 1871rule deny tcp source any destination any destination-port eq 4510rule deny udp source any destination any destination-port eq 4334rule deny tcp source any destination any destination-port eq 4331rule deny tcp source any destination any destination-port eq 4557然后下发配置packet-filter ip-group 100目的:针对目前网上出现的问题,对目的是端口号为1434的UDP报文进行过滤的配置方法,详细和复杂的配置请看配置手册.NE80的配置:NE80<config>#rule-map r1 udp any any eq 1434//r1为role-map的名字,udp 为关键字,any any 所有源、目的IP,eq为等于,1434为udp端口号NE80<config>#acl a1 r1 deny//a1为acl的名字,r1为要绑定的rule-map的名字,NE80<config-if-Ethernet1/0/0>#access-group acl a1//在1/0/0接口上绑定acl,acl为关键字,a1为acl的名字NE16的配置:NE16-4<config>#firewall enable all//首先启动防火墙NE16-4<config>#access-list 101 deny udp any any eq 1434//deny为禁止的关键字,针对udp报文,any any 为所有源、目的IP,eq为等于, 1434为udp 端口号NE16-4<config-if-Ethernet2/2/0>#ip access-group 101 in//在接口上启用access-list,in表示进来的报文,也可以用out表示出去的报文中低端路由器的配置[Router]firewall enable[Router]acl 101[Router-acl-101]rule deny udp source any destion any destination-port eq 1434[Router-Ethernet0]firewall packet-filter 101 inbound6506产品的配置:旧命令行配置如下:6506<config>#acl extended aaa deny protocol udp any any eq 14346506<config-if-Ethernet5/0/1>#access-group aaa国际化新命令行配置如下:[Quidway]acl number 100[Quidway-acl-adv-100]rule deny udp source any destination any destination-port eq 1434 [Quidway-acl-adv-100]quit[Quidway]interface ethernet 5/0/1[Quidway-Ethernet5/0/1]packet-filter inbound ip-group 100 not-care-for-interface5516产品的配置:旧命令行配置如下:5516<config>#rule-map l3 aaa protocol-type udp ingress any egress any eq 14345516<config>#flow-action fff deny5516<config>#acl bbb aaa fff5516<config>#access-group bbb国际化新命令行配置如下:[Quidway]acl num 100[Quidway-acl-adv-100]rule deny udp source any destination any destination-port eq 1434 [Quidway]packet-filter ip-group 1003526产品的配置:旧命令行配置如下:rule-map l3 r1 0.0.0.0 0.0.0.0 1.1.0.0 255.255.0.0 eq 1434flow-action f1 denyacl acl1 r1 f1access-group acl1国际化新命令配置如下:acl number 100rule 0 deny udp source 0.0.0.0 0 source-port eq 1434 destination 1.1.0.0 0packet-filter ip-group 101 rule 0注:3526产品只能配置外网对内网的过滤规则,其中1.1.0.0 255.255.0.0是内网的地址段. 8016产品的配置:旧命令行配置如下:8016<config>#rule-map intervlan aaa udp any any eq 14348016<config>#acl bbb aaa deny8016<config>#access-group acl bbb vlan 10 port all国际化新命令行配置如下:8016<config>#rule-map intervlan aaa udp any any eq 14348016<config>#eacl bbb aaa deny8016<config>#access-group eacl bbb vlan 10 port all防止同网段ARP欺骗的ACL一、组网需求:1. 二层交换机阻止网络用户仿冒网关IP的ARP攻击二、组网图:图1二层交换机防ARP攻击组网S3552P是三层设备,其中IP:100.1.1.1是所有PC的网关,S3552P上的网关MAC地址为000f-e200-3999.PC-B上装有ARP攻击软件.现在需要对S3026C_A进行一些特殊配置,目的是过滤掉仿冒网关IP的ARP报文.三、配置步骤对于二层交换机如S3026C等支持用户自定义ACL〔number为5000到5999〕的交换机,可以配置ACL来进行ARP报文过滤.全局配置ACL禁止所有源IP是网关的ARP报文acl num 5000rule 0 deny 0806 ffff 24 64010101 ffffffff 40rule 1 permit 0806 ffff 24 000fe2003999 ffffffffffff 34其中rule0把整个S3026C_A的端口冒充网关的ARP报文禁掉,其中斜体部分64010101是网关IP地址100.1.1.1的16进制表示形式.Rule1允许通过网关发送的ARP报文,斜体部分为网关的mac地址000f-e200-3999.注意:配置Rule时的配置顺序,上述配置为先下发后生效的情况.在S3026C-A系统视图下发acl规则:[S3026C-A] packet-filter user-group 5000这样只有S3026C_A上连网关设备才能够发送网关的ARP报文,其它主机都不能发送假冒网关的arp响应报文.三层交换机实现仿冒网关的ARP防攻击一、组网需求:1. 三层交换机实现防止同网段的用户仿冒网关IP的ARP攻击二、组网图图2三层交换机防ARP攻击组网三、配置步骤1.对于三层设备,需要配置过滤源IP是网关的ARP报文的ACL规则,配置如下ACL规则:acl number 5000rule 0 deny 0806 ffff 24 64010105 ffffffff 40rule0禁止S3526E的所有端口接收冒充网关的ARP报文,其中斜体部分64010105是网关IP地址的16进制表示形式.2.下发ACL到全局[S3526E] packet-filter user-group 5000仿冒他人IP的ARP防攻击一、组网需求:作为网关的设备有可能会出现错误ARP的表项,因此在网关设备上还需对用户仿冒他人IP的ARP攻击报文进行过滤.二、组网图:参见图1和图2三、配置步骤:1.如图1所示,当PC-B发送源IP地址为PC-D的arp reply攻击报文,源mac是PC-B 的mac <000d-88f8-09fa>,源ip是PC-D的ip<100.1.1.3>,目的ip和mac是网关〔3552P〕的,这样3552上就会学习到错误的arp,如下所示:--------------------- 错误arp表项--------------------------------IP Address MAC Address VLAN ID Port Name Aging Type100.1.1.4 000d-88f8-09fa 1 Ethernet0/2 20 Dynamic100.1.1.3 000f-3d81-45b4 1 Ethernet0/2 20 Dynamic从网络连接可以知道PC-D的arp表项应该学习到端口E0/8上,而不应该学习到E0/2端口上.但实际上交换机上学习到该ARP表项在E0/2.上述现象可以在S3552上配置静态ARP实现防攻击:arp static 100.1.1.3 000f-3d81-45b4 1 e0/82.在图2 S3526C上也可以配置静态ARP来防止设备学习到错误的ARP表项.3.对于二层设备〔S3050C和S3026E系列〕,除了可以配置静态ARP外,还可以配置IP+MAC+port绑定,比如在S3026C端口E0/4上做如下操作:am user-bind ip-addr 100.1.1.4 mac-addr 000d-88f8-09fa int e0/4端口绑定则IP为并且MAC为000d-88f8-09fa的ARP报文可以通过E0/4端口,仿冒其它设备的ARP报文则无法通过,从而不会出现错误ARP表项.四、配置关键点:此处仅仅列举了部分Quidway S系列以太网交换机的应用.在实际的网络应用中,请根据配置手册确认该产品是否支持用户自定义ACL和地址绑定.仅仅具有上述功能的交换机才能防止ARP欺骗.5,关于ACL规则匹配的说明a> ACL直接下发到硬件中的情况交换机中ACL可以直接下发到交换机的硬件中用于数据转发过程中的过滤和流分类.此时一条ACL中多个子规则的匹配顺序是由交换机的硬件决定的,用户即使在定义ACL时配置了匹配顺序也不起作用.ACL直接下发到硬件的情况包括:交换机实现QoS功能时引用ACL、硬件转发时通过ACL过滤转发数据等.b> ACL被上层模块引用的情况交换机也使用ACL来对由软件处理的报文进行过滤和流分类.此时ACL子规则的匹配顺序有两种:config〔指定匹配该规则时按用户的配置顺序〕和auto〔指定匹配该规则时系统自动排序,即按"深度优先"的顺序〕.这种情况下用户可以在定义ACL的时候指定一条ACL中多个子规则的匹配顺序.用户一旦指定某一条访问控制列表的匹配顺序,就不能再更改该顺序.只有把该列表中所有的规则全部删除后,才能重新指定其匹配顺序.ACL被软件引用的情况包括:路由策略引用ACL、对登录用户进行控制时引用ACL等.。

标准ACL的工作原理及应用

标准ACL的工作原理及应用1. 什么是标准ACL标准访问控制列表(Access Control List,简称ACL)是网络设备(如路由器、交换机)中一个用于控制网络流量的功能。

它通过匹配数据包的源地址来决定是否允许数据包通过设备。

标准ACL是一种基本的ACL类型,它只能根据源IP地址来控制流量,而不能根据目标IP地址、协议类型、端口号等进行控制。

2. 标准ACL的工作原理标准ACL通过配置设备的规则来实现对数据包的控制。

设备会按照这些规则逐一匹配数据包,并根据匹配结果来决定是否通过。

下面是标准ACL的工作原理的简要步骤:•当数据包进入设备时,设备会检查它的源IP地址。

•设备会按照事先配置好的规则进行逐一匹配。

每个规则通常包含一个IP地址(或地址段)和一个操作(如允许或拒绝)。

•如果数据包的源IP地址与某个规则匹配,则设备会根据规则的操作决定如何处理数据包。

•如果数据包的源IP地址没有与任何规则匹配,则设备会使用默认的行为决定如何处理数据包。

3. 标准ACL的应用场景标准ACL通常用于限制特定源IP地址的访问权限,常见的应用场景包括:3.1 限制内部设备的访问可以使用标准ACL来限制内部网络中某些设备对外部网络的访问权限。

例如,可以阻止某个局域网中的设备访问特定的互联网地址。

3.2 限制外部网络对内部设备的访问标准ACL还可用于限制外部网络对内部设备的访问。

通过配置标准ACL,可以阻止特定的外部IP地址访问内部网络中的设备。

3.3 过滤出某特定流量标准ACL还可以用于过滤出某特定的流量。

例如,通过配置标准ACL,可以只允许某个特定的IP地址通过设备,并拒绝其他所有IP地址的访问。

3.4 限制特定协议流量虽然标准ACL主要根据源IP地址进行控制,但也可以结合其他条件来限制特定协议的流量。

例如,可以通过使用扩展ACL和标准ACL的组合来实现根据协议类型限制流量的功能。

4. 配置标准ACL的步骤配置标准ACL大致包括以下几个步骤:1.进入设备的配置模式。

ACL访问控制列表的配置-高级ACL的配置示例-华为

//拒绝PC1所在网段访问PC2

高级ACL的配置-在R1的接口上运用高级ACL

要求配置高级ACL,实现PC1所在网段不能访问PC2,但是PC1所在网段能够访问Server的www服务器,但不能访问f来自p服务。R1 G0/0/0

OSPF

G0/0/0 R2

12.1.1.1/24

12.1.1.2/24

G0/0/1 10.10.1.254/24

G0/0/1 10.10.2.254/24

G0/0/2 10.10.3.254/24

PC1 10.10.1.1/24

PC2 10.10.2.1/24

Server 10.10.3.1/24

[R1]interface G0/0/1

[R1-GigabitEthernet0/0/1]traffic-filter inbound acl 3000 //在接口的in方向应用ACL

G0/0/1 10.10.2.254/24

G0/0/2 10.10.3.254/24

PC1 10.10.1.1/24

PC2 10.10.2.1/24

Server 10.10.3.1/24

[R2-acl-adv-3000]rule 10 deny tcp source 10.10.1.0 0.0.0.255

Server 10.10.3.1/24

[R2]acl 3000

//定义一个高级acl3000

[R2-acl-adv-3000] rule 5 permit tcp source 10.10.1.0 0.0.0.255

destination 10.10.3.1 0 destination-port eq www //允许PC1所在网段访问server的www服务器

华为基本acl的编号范围

华为基本ACL的编号范围1. 什么是ACL?ACL(Access Control List)即访问控制列表,是一种用于网络设备中实现安全策略的技术。

ACL可以根据源IP地址、目的IP地址、协议类型、端口号等条件对数据包进行过滤和控制,从而限制网络流量的进出。

华为基本ACL是华为公司在其网络设备上实现的一种基本访问控制列表。

它允许管理员通过配置规则来限制或允许特定类型的数据包通过网络设备。

2. 华为基本ACL编号范围在华为设备上,每个ACL规则都有一个唯一的编号,用于标识该规则。

华为基本ACL规则的编号范围是1-3999。

其中,1-199表示标准ACL规则,200-299表示扩展ACL规则,300-399表示高级ACL规则。

2.1 标准ACL标准ACL是最简单和最常用的一种ACL类型。

它只能根据源IP地址来过滤数据包,并且只能对IP头部进行匹配操作。

标准ACL规则的编号范围是1-199。

管理员可以根据需要自定义标准ACL规则,并按照编号顺序配置到网络设备中。

以下是一个示例标准ACL配置:acl number 10rule 10 permit source 192.168.1.0 0.0.0.255rule 20 deny source any上述配置中,ACL编号为10的标准ACL规则允许源IP地址为192.168.1.0/24的数据包通过,拒绝其他源IP地址的数据包通过。

2.2 扩展ACL扩展ACL相比标准ACL更为灵活,可以根据源IP地址、目的IP地址、协议类型、端口号等条件来过滤数据包,并且可以对TCP和UDP头部进行精确匹配操作。

扩展ACL规则的编号范围是200-299。

管理员可以根据需要自定义扩展ACL规则,并按照编号顺序配置到网络设备中。

以下是一个示例扩展ACL配置:acl number 2000rule 5 permit tcp source 192.168.1.0 0.0.0.255 destination any eq wwwrule 10 deny ip source any destination any上述配置中,ACL编号为2000的扩展ACL规则允许源IP地址为192.168.1.0/24、目的端口号为80(HTTP)的TCP数据包通过,拒绝其他类型的数据包通过。

ACL原理及配置

匹配条件: 匹配所有32位地址----主机地址 172.30.16.29

通配符:

0.0?.0.0

(匹配所有32位)

匹配任意地址

匹配条件: 匹配任意地址(任意地址都被认为符合条件)

Any IP address 0.0.0.0

通配符:

255.255?.255.255

(忽略所有位的比较)

0.0.0.0 255.255.255.255 意为接受所有地址 可简写为 any

标准ACL

扩展ACL

基于源地址过滤.

基于五元组过滤.

允许/拒绝整个 TCP/IP 协簇. 指定特定的 IP 协议和协议号

范围从1 到 99

范围从 100 到 199.

ACL的判别依据-五元组

帧报头 (如HDLC)

数据包 (IP报头 )

段 (如TCP报头)

数据

源端口 目的端口

协议号 源IP地址 目的IP地址

是

路由表?

选择接口

否

否

ACL?

是

数据包出接口

ACL 匹配控制

是

允许?

丢弃处理

2、ACL工作流程(出端口为例)续

数据包入接口

是

路由表?

选择接口

否

否

ACL?

是

数据包出接口

ACL 匹配控制

是

允许?

否

丢弃处理

3、ACL语句内部处理过程

ACL内部处理具体过程:

匹配 第一条规则?

是

是

拒绝

允许

目的接口

丢弃处理

拒绝

3、ACL语句内部处理过程(续)

ACL内部处理具体过程:

拒绝 拒绝

匹配

华为ACL详解1

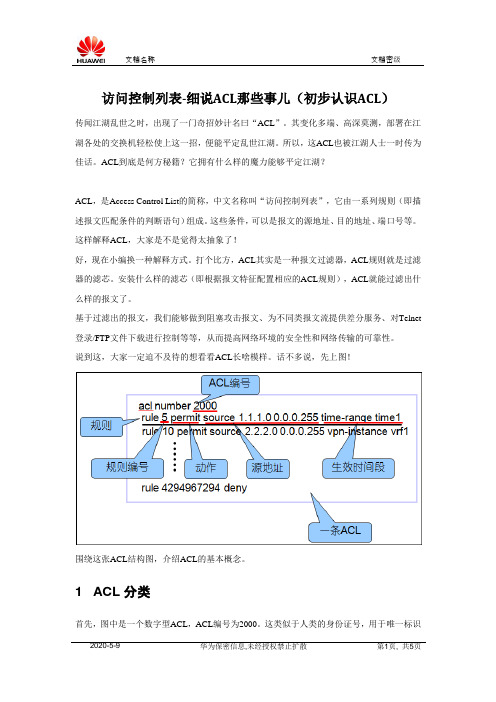

访问控制列表-细说ACL那些事儿(初步认识ACL)传闻江湖乱世之时,出现了一门奇招妙计名曰“ACL”。

其变化多端、高深莫测,部署在江湖各处的交换机轻松使上这一招,便能平定乱世江湖。

所以,这ACL也被江湖人士一时传为佳话。

ACL到底是何方秘籍?它拥有什么样的魔力能够平定江湖?ACL,是Access Control List的简称,中文名称叫“访问控制列表”,它由一系列规则(即描述报文匹配条件的判断语句)组成。

这些条件,可以是报文的源地址、目的地址、端口号等。

这样解释ACL,大家是不是觉得太抽象了!好,现在小编换一种解释方式。

打个比方,ACL其实是一种报文过滤器,ACL规则就是过滤器的滤芯。

安装什么样的滤芯(即根据报文特征配置相应的ACL规则),ACL就能过滤出什么样的报文了。

基于过滤出的报文,我们能够做到阻塞攻击报文、为不同类报文流提供差分服务、对Telnet 登录/FTP文件下载进行控制等等,从而提高网络环境的安全性和网络传输的可靠性。

说到这,大家一定迫不及待的想看看ACL长啥模样。

话不多说,先上图!围绕这张ACL结构图,介绍ACL的基本概念。

1 ACL分类首先,图中是一个数字型ACL,ACL编号为2000。

这类似于人类的身份证号,用于唯一标识自己的身份。

当然,人类的身份证上不仅有身份证编号,还有每个人自己的名字。

ACL也同样如此,除了数字型ACL,还有一种叫做命名型的ACL,它就能拥有自己的ACL名称。

通过名称代替编号来定义ACL,就像用域名代替IP地址一样,可以方便记忆,也让大家更容易识别此ACL的使用目的。

另外,告诉大家,命名型ACL实际上是“名字+数字”的形式,可以在定义命名型ACL时同时指定ACL编号。

如果不指定编号,则由系统自动分配。

上图就是一个既有名字“deny-telnet-login”又有编号“3998”的ACL。

细心的你,一定会注意到,ACL结构图中的ACL编号是“2000”,而这个例子中的ACL编号是“3998”,两者有什么区别吗?实际上,按照ACL规则功能的不同,ACL被划分为基本ACL、高级ACL、二层ACL、用户自定义ACL和用户ACL这五种类型。

ACL技术原理浅析及实例

ACL技术原理浅析及实例ACL(Access Control List)即访问控制列表,是一种网络安全规则,用于控制网络设备对网络数据的流动进行过滤和管理。

ACL技术原理以及实例如下。

一、ACL技术原理具体来说,ACL技术可以分为两种类型,即基于包过滤的ACL和基于上下文的ACL。

1.基于包过滤的ACL基于包过滤的ACL是最常见的ACL技术应用之一,也是最简单的一种。

它基于网络数据的源地址和目的地址、传输协议和端口号来决定是否允许数据包通过。

ACL规则通常包括两个部分,即匹配条件和操作方式。

匹配条件指定了要过滤的网络数据包所需满足的条件,操作方式则定义了匹配条件满足时采取的操作,如允许、阻止等。

2.基于上下文的ACL基于上下文的ACL技术相比于基于包过滤的ACL技术更为复杂。

它不仅考虑了数据包的源地址、目的地址、传输协议和端口号,还会根据网络上下文的情况作出决策。

上下文是指网络设备所处的环境和状态,如时间、用户身份、目标地址类型等。

基于上下文的ACL会根据这些上下文信息进行访问控制决策,从而实现更精细化的网络访问控制。

例如,根据时间段只允许特定用户访问一些特定网站。

二、ACL技术实例下面以两个具体的ACL技术实例来说明ACL技术的应用。

1.企业内部网络的访问控制企业内部的网络环境通常非常复杂,包含了大量的网络设备和用户。

为了保证内部网络的安全性,可以利用ACL技术设置访问控制策略。

例如,在一个企业内部网络中,只允许特定的IP地址范围的用户访问内部的数据库服务器。

管理员可以通过配置ACL规则,限制只有符合条件的用户才能访问数据库服务器,其他用户则被阻止访问。

2.公共无线网络的访问控制在公共场所提供无线网络服务时,为了防止未授权的用户访问网络设备,可以在无线接入点上设置ACL规则。

例如,在一个咖啡店提供的无线网络中,只允许购买咖啡的顾客访问无线网络,其他未购买咖啡的用户则无法连接无线网络。

管理员可以通过ACL技术设置访问控制规则,根据用户的MAC地址进行过滤,只允许被授权的MAC地址连接无线网络。

访问控制列表(ACL)的配置

目录

• ACL的基本概念 • ACL的配置步骤 • ACL的常见应用场景 • ACL配置的注意事项 • ACL的发展趋势与未来展望 • 案例分析

01 ACL的基本概念

定义与作用

定义

访问控制列表(ACL)是一种安全机制 ,用于对网络设备的数据包进行过滤 ,以控制对网络资源的访问。

网络设备访问控制

路由器访问控制

通过ACL配置,可以限制对路由器特定端口的访问,保护路 由器免受非法访问和恶意攻击。

交换机端口访问控制

在交换机上配置ACL,可以限制特定MAC地址或IP地址的计算 机访问特定的端口,防止未经授权的设备接入网络。

服务器资源保护

文件服务器保护

通过ACL配置,可以限制用户对服务器上特定文件夹或文件的访问,确保敏感数据不被非法获取或篡 改。

规则的冗余与冲突

要点一

总结词

避免规则的冗余和冲突是ACL配置的重要考虑因素。

要点二

详细描述

在配置ACL时,需要避免规则的冗余和冲突。冗余的规则 会增加配置的复杂性和维护成本,而冲突的规则会导致数 据包的处理结果不确定。为了避免冗余和冲突,需要对每 一条规则进行仔细的审查和测试,确保其作用明确且不会 与其他规则产生冲突。同时,可以采用一些工具和技术来 检测和解决规则的冗余和冲突问题。

05 ACL的发展趋势与未来展 望

ACL技术的演进

传统ACL

基于端口和IP地址的访问控制,适用于简单的网络环 境。

扩展ACL

增加了协议和端口的匹配,能够实现更精细的访问控 制。

基于上下文的ACL

结合网络流量的上下文信息,实现更智能的访问控制。

ACL在云计算中的应用

01

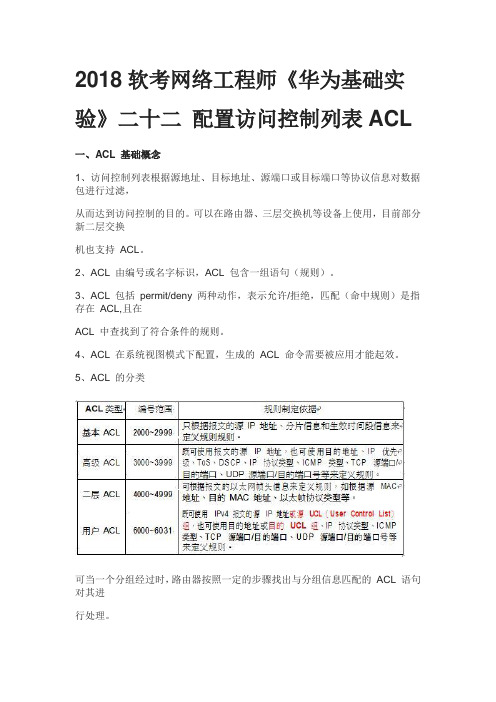

2018软考网络工程师《华为基础实验》二十二 配置访问控制列表ACL

2018软考网络工程师《华为基础实验》二十二配置访问控制列表ACL一、ACL 基础概念1、访问控制列表根据源地址、目标地址、源端口或目标端口等协议信息对数据包进行过滤,从而达到访问控制的目的。

可以在路由器、三层交换机等设备上使用,目前部分新二层交换机也支持ACL。

2、ACL 由编号或名字标识,ACL 包含一组语句(规则)。

3、ACL 包括permit/deny 两种动作,表示允许/拒绝,匹配(命中规则)是指存在ACL,且在ACL 中查找到了符合条件的规则。

4、ACL 在系统视图模式下配置,生成的ACL 命令需要被应用才能起效。

5、ACL 的分类可当一个分组经过时,路由器按照一定的步骤找出与分组信息匹配的ACL 语句对其进行处理。

n 按配置顺序的匹配规则(config模式),ACL的默认匹配规则为config模式,以对ACL 语句的处理规则总结出以下要点。

(1)一旦发现匹配的语句,就不再处理列表中的其他语句。

(2)语句的排列顺序很重要。

(3)如果整个列表中没有匹配的语句,则分组被丢弃。

例如下面两条语句组成的一个基本ACLrule deny source 172.16.0.0 0.0.255.255rule permit source 172.16.1.0 0.0.0.255第二条语句就被忽略了。

要达到预想的结果—允许来自除主机172.16.1.1之外的、属于子网172.16.1.0/24的所有通信,则两条语句的顺序必须互换。

n 按照自动排序规则(auto模式)自动排序指系统使用“深度优先”的原则,将规则按照精确度从高到低进行排序,并按照精确度从高到低进行报文匹配。

规则中定义的匹配项限制越严格,规则的精确度就越高,即优先级越高,系统越优先匹配。

例如在auto 模式下的ACL 3001,如下:rule deny ip destination 172.16.0.0 0.0.255.255rule permit ip destination 172.16.10.0 0.0.0.255配置完上述两条规则后,ACL3001 的规则排序如下。

华为交换机Vlan间访问控制配置案例

华为交换机Vlan间访问控制配置案例华为交换机ACL/QOS调用ACL配置案例1 ACL概述随着网络规模的扩大和流量的增加,对网络安全的控制和对带宽的分配成为网络管理的重要内容。

通过对报文进行过滤,可以有效防止非法用户对网络的访问,同时也可以控制流量,节约网络资源。

ACL(Access Control List,访问控制列表)即是通过配置对报文的匹配规则和处理操作来实现包过滤的功能。

ACL 通过一系列的匹配条件对报文进行分类,这些条件可以是报文的源MAC 地址、目的MAC 地址、源IP地址、目的IP地址、端口号等。

2 案例背景网络环境拓扑如下(客户端接入交换机约有几十个,所有设备均采用静态IP)服务器区所有服务器网关均在核心交换机上,共有9个Vlan,9个网段分别如下;Vlan10-Vlan11网段分别为10.0.10.0/24-10.0.11.0/24Vlan14-Vlan19网段分别为10.0.14.0/24-10.0.19.0/24交换机管理Vlan为Vlan1: 10.0.13.0/24,核心交换机的管理ip为10.0.13.254,其余接入交换机网关均在核心交换机上;客户端共有8个Vlan,分别为Vlan20-Vlan100,网段分别为10.0.20.0/24-10.0.100.0/24,网关均在核心交换机上;3 需求一:对服务器区服务器做安全防护,只允许客户端访问服务器某些端口由于网络环境拓扑为客户端——客户端接入交换机——核心交换机——防火墙——服务器接入交换机——服务器,也即客户端访问服务器需要通过防火墙,所以对服务器的防护应该放到防火墙上来做,因为若用交换机来做过滤,配置麻烦且失去了防火墙应有的作用(此处不做防火墙配置介绍);4 需求二:交换机只允许固定管理员通过ssh登陆此处做防护有较为方便的俩种方法一:在所有交换机配置VTY时,调用ACL只允许源为网络管理员的IP访问,但此方法虽配置不复杂,但是配置工作量较大需要在所有交换机上配置,而且不灵活例如在网络管理员人员或者IP变迁时,需要重新修改所有交换机ACL,所以并不是首选方案;二:因为管理交换机管理Vlan与所有客户端Vlan不在同一Vlan,也即客户端访问接入交换机必须通过核心交换机,所以可以在核心交换机上做ACL来控制客户端访对接入交换机的访问,核心交换机的访问通过VTY 来调用ACL;配置部分在下面;5 需求三:客户端VLAN之间不能互相访问,客户端只允许访问服务器VLAN一:在核心交换机上的所有链接客户端接入交换机端口做ACL,只放行访问服务器的流量,拒绝其余流量,但由于客户端接入交换机约有几十台,所以配置工作量大几十个端口都需要配置,所以也不是首选方案;二:在核心交换机上的客户端Vlan做Acl,只放行访问服务器的流量,拒绝其余流量,由于客户端Vlan共有8个所以相对于在物理接口上做ACL而言,工作量较小,所以选择此方案;6 配置部分6.1 ACL配置部分acl number 2000rule 5 permit source 10.0.20.11 0rule 10 permit source 10.0.21.15 0rule 15 deny//定义允许访问核心交换机的俩位网络管理员IP地址;acl number 3000rule 51 permit ip destination 10.0.10.0 0.0.0.255rule 53 permit ip destination 10.0.12.0 0.0.0.255rule 55 permit ip destination 10.0.14.0 0.0.0.255rule 56 permit ip destination 10.0.15.0 0.0.0.255rule 57 permit ip destination 10.0.16.0 0.0.0.255rule 58 permit ip destination 10.0.17.0 0.0.0.255rule 59 permit ip destination 10.0.18.0 0.0.0.255rule 60 permit ip destination 10.0.19.0 0.0.0.255//定义所有客户端只允许访问服务器Vlanrule 71 permit tcp source 10.0.20.11 0 destination 10.0.13.0 0.0.0.255 destination-port eq 22rule 72 permit tcp source 10.0.21.15 0 destination 10.0.13.0 0.0.0.255 destination-port eq 22//定义允许访问核心交换机的tcp22端口(即SSH)的俩位网络管理员IP;acl number 3100rule 5 permit ip//拒绝除允许网段外的其余所有流量//由于此处的acl3000及3100是给下面的QOS做调用的,所以此处的permit或deny不起作用,随意设置即可;6.2 Qos调用部分traffic classifier 3000 operator or precedence 5if-match acl 3000// 定义名为classifier 3000的流分类,并调用ACL3000traffic classifier 3100 operator or precedence 10if-match acl 3100// 定义名为classifier 3100的流分类,并调用ACL3100//定义流分类traffic behavior 3000permit//定义名为behavior 3000的流行为,并赋予允许值traffic behavior 3100deny//定义名为behavior 3100的流行为,并赋予拒绝值//定义流行为//上面ACL的允许或拒绝不起作用,通过此处来定义拒绝或允许traffic policy 634aclclassifier 3000 behavior 3000classifier 3100 behavior 3100//定义名为policy 634acl流策略,并将classifier 3000流分类与behavior 3000流行为关联,以及classifier 3100流分类与behavior 3100流行为关联(注意:允许在前,拒绝在后);vlan 20description kjfzb jimitraffic-policy 634acl inbound//依次登录客户端Vlan应用流策略至此完成了所有客户端Vlan之间不能互访,以及除网络管理员之外不能访问接入交换机管理网段的访问控制;user-interface vty 0 4acl 2000 inbound//在vty界面中调用Acl2000,即只允许俩网络管理员登录;authentication-mode aaauser privilege level 3protocol inbound ssh//至此完成了只允许网络管理员登录核心交换机的访问控制;。

华为设备访问控制列表ACL的原理与配置

扩展访问控制列表操作符的含义

操作符及语法

意义

equal portnumber

等于端口号 portnumber

greater-than portnumber

大于端口号portnumber

less-than portnumber

小于端口号portnumber

not-equal portnumber

不等于端口号portnumber

深度的判断要依靠通配比较位和IP地址结合比较

rule deny 202.38.0.0 0.0.255.255 rule permit 202.38.160.0 0.0.0.255 两条规则结合则表示禁止一个大网段 (202.38.0.0)上的主机但允许其

中的一小部分主 机(202.38.160.0)的访问。

source-wildcard | any ]

怎样利用 IP 地址 和 反掩码wildcard-mask 来表示

一个网段?

如何使用反掩码

反掩码和子网掩码相似,但写法不同:

0表示需要比较 1表示忽略比较

反掩码和IP地址结合使用,可以描述一个地址范围。

00

0

255

00

3

255

0 255 255 255

display timerange

日志功能的配置命令

日志功能是允许在特定的主机上记录下来防火墙的操作 开启日志系统

info-center enable 配置日志主机地址等相关属性

info-center loghost loghost-number ip-address port … 显示日志配置信息。

从 202.110.10.0/24 来的数据包可以

华为交换机ACL控制列表设置

华为交换机ACL控制列表设置交换机配置(三)ACL基本配置1,二层ACL. 组网需求:通过二层访问控制列表,实现在每天8:00~18:00时间段内对源MAC为00e0-fc01-0101目的MAC为00e0-fc01-0303报文的过滤。

该主机从GigabitEthernet0/1接入。

.配置步骤:(1)定义时间段# 定义8:00至18:00的周期时间段。

[Quidway] time-range huawei 8:00 to 18:00 daily(2)定义源MAC为00e0-fc01-0101目的MAC为00e0-fc01-0303的ACL# 进入基于名字的二层访问控制列表视图,命名为traffic-of-link。

[Quidway] acl name traffic-of-link link#定义源MAC为00e0-fc01-0101目的MAC为00e0-fc01-0303的流分类规则。

[Quidway-acl-link-traffic-of-link] rule 1 deny ingress 00e0-fc01-0101 0-0-0 egress 00e0-fc01-0303 0-0-0 time-range huawei(3)激活ACL。

# 将traffic-of-link的ACL激活。

[Quidway-GigabitEthernet0/1] packet-filter link-group traffic-of-link2 三层ACLa)基本访问控制列表配置案例. 组网需求:通过基本访问控制列表,实现在每天8:00~18:00时间段内对源IP 为主机发出报文的过滤。

该主机从GigabitEthernet0/1接入。

.配置步骤:(1)定义时间段# 定义8:00至18:00的周期时间段。

[Quidway] time-range huawei 8:00 to 18:00 daily(2)定义源IP为的ACL# 进入基于名字的基本访问控制列表视图,命名为traffic-of-host。

华为ACL详解2精编版

华为ACL详解2精编版访问控制列表-细说ACL那些事⼉(ACL匹配篇)在上⼀期中,⼩编围绕⼀张ACL结构图展开介绍,让⼤家了解了ACL的概念、作⽤和分类,并且知道了ACL是通过规则匹配来实现报⽂过滤的。

但ACL到底是如何进⾏规则匹配的,相信⼤家还是⼀头雾⽔。

本期,说⼀说关于“ACL匹配”的那些事⼉。

1ACL匹配机制⾸先,为⼤家介绍ACL匹配机制。

上⼀期提到,ACL在匹配报⽂时遵循“⼀旦命中即停⽌匹配”的原则。

其实,这句话就是对ACL匹配机制的⼀个⾼度的概括。

当然,ACL匹配过程中,还存在很多细节。

⽐如,ACL不存在系统会怎么处理?ACL存在但规则不存在系统会怎么处理?为了对整个ACL匹配过程展开详细的介绍,画了⼀张ACL匹配流程图,相信对⼤家理解ACL匹配机制能有所帮助。

从整个ACL匹配流程可以看出,报⽂与ACL规则匹配后,会产⽣两种匹配结果:“匹配”和“不匹配”。

●匹配(命中规则):指存在ACL,且在ACL中查找到了符合匹配条件的规则rule。

不论匹配的动作是“permit”还是“deny”,都称为“匹配”,⽽不是只是匹配上permit规则才算“匹配”。

●不匹配(未命中规则):指不存在ACL(⽆ACL),或ACL中⽆规则(没有rule),再或者在ACL中遍历了所有规则都没有找到符合匹配条件的规则。

切记以上三种情况,都叫做“不匹配”。

提醒⼤家,⽆论报⽂匹配ACL的结果是“不匹配”、“允许”还是“拒绝”,该报⽂最终是被允许通过还是拒绝通过,实际是由应⽤ACL的各个业务模块来决定的。

不同的业务模块,对命中和未命中规则报⽂的处理⽅式也各不相同。

例如,在Telnet模块中应⽤ACL,只要报⽂命中了permit规则,就允许通过;⽽在流策略中应⽤ACL,如果报⽂命中了permit规则,但流⾏为动作配置的是deny,该报⽂会被拒绝通过。

在后续连载的《访问控制列表-细说ACL那些事⼉(应⽤篇)》中,将结合各类ACL应⽤,为⼤家细说各个业务模块的区别。

华为ACL配置教程精编版

华为A C L配置教程公司标准化编码 [QQX96QT-XQQB89Q8-NQQJ6Q8-MQM9N]华为ACL配置教程一、ACL基本配置1、ACL规则生效时间段配置(需要先配置设备的时间,建议用ntp同步时间)某些引用ACL的业务或功能需要限制在一定的时间范围内生效,比如,在流量高峰期时启动设备的QoS功能。

用户可以为ACL创建生效时间段,通过在规则中引用时间段信息限制ACL生效的时间范围,从而达到该业务或功能在一定的时间范围内生效的目的。

[]time-range test<hh:mm> Starting timefrom The beginning point of the time range?[Huawei]time-range test 8:00to The ending point of periodic time-range?[Huawei]time-range test 8:00 t[Huawei]time-range test 8:00 to<hh:mm> Ending Time?[Huawei]time-range test 8:00 to 18:05<0-6> Day of the week(0 is Sunday)Fri Friday #星期五Mon Monday #星期一Sat Saturday #星期六Sun Sunday #星期天Thu Thursday #星期四Tue Tuesday #星期二Wed Wednesday #星期三daily Every day of the week #每天off-day Saturday and Sunday #星期六和星期日working-day Monday to Friday #工作日每一天?[Huawei]time-range test from 8:00 2016/1/17 to 18:00 2016/11/17?使用同一time-name可以配置多条不同的时间段,以达到这样的效果:各周期时间段之间以及各绝对时间段之间分别取并集之后,再取二者的交集作为最终生效的时间范围。

华为交换机ACL控制列表设置

华为交换机ACL控制列表设置交换机配置(三)ACL基本配置1,二层ACL. 组网需求:通过二层访问控制列表,实现在每天8:00~18:00时间段内对源MAC为00e0-fc01-0101目的MAC为00e0-fc01-0303报文的过滤。

该主机从GigabitEthernet0/1接入。

.配置步骤:(1)定义时间段# 定义8:00至18:00的周期时间段。

[Quidway] time-range huawei 8:00 to 18:00 daily(2)定义源MAC为00e0-fc01-0101目的MAC为00e0-fc01-0303的ACL# 进入基于名字的二层访问控制列表视图,命名为traffic-of-link。

[Quidway] acl name traffic-of-link link# 定义源MAC为00e0-fc01-0101目的MAC为00e0-fc01-0303的流分类规则。

[Quidway-acl-link-traffic-of-link] rule 1 deny ingress 00e0-fc01-0101 0-0-0 egress00e0-fc01-0303 0-0-0 time-range huawei (3)激活ACL。

# 将traffic-of-link的ACL激活。

[Quidway-GigabitEthernet0/1] packet-filter link-group traffic-of-link2 三层ACLa)基本访问控制列表配置案例. 组网需求:通过基本访问控制列表,实现在每天8:00~18:00时间段内对源IP为10.1.1.1主机发出报文的过滤。

该主机从GigabitEthernet0/1接入。

.配置步骤:(1)定义时间段# 定义8:00至18:00的周期时间段。

[Quidway] time-range huawei 8:00 to 18:00 daily(2)定义源IP为10.1.1.1的ACL# 进入基于名字的基本访问控制列表视图,命名为traffic-of-host。