网络数据包系统-安装和操作说明

CNOS系统操作手册及案例介绍

CNOS系统操作⼿册及案例介绍CNOS系统操作⼿册及案例介绍(v0.1.0)⽬录第⼀章软件介绍 (5)1.1开发背景 (5)1.2系统需求 (5)1.3功能介绍 (5)第⼆章操作指南 (9)2.1CNOS安装与卸载 (9)2.1.1CNOS的安装 (9)2.1.2CNOS的卸载 (10)2.2准备数据 (11)2.2.1配置数据下载 (11)2.2.2CDT数据下载 (11)2.2.3⼯参数据制作 (12)2.3数据导⼊ (13)2.3.1配置数据导⼊ (13)2.3.2CDT数据导⼊ (14)2.3.3⼯参数据导⼊ (16)2.4⽹络数据同步 (17)2.5导出数据 (18)2.6清理数据 (20)第三章软件界⾯说明 (21)3.1 软件基础界⾯说明 (21)3.2⼩区经纬度数据维护说明 (24)第四章1XCDT分析 (28)4.1全⽹级CDT分析 (28)4.1.1 1X掉话分析 (28)4.1.2超远接⼊分析 (28)4.1.3掉话距离Ec/Io图 (30)4.1.4强导频掉话分析 (31)4.1.5弱导频掉话分析 (33)4.1.7切换失败分析 (34)4.2⼩区级CDT分析 (35)4.2.1⼩区话单分析 (35)4.2.2⼩区接⼊距离分析 (36)4.2.3⼩区失败距离分析 (38)4.2.4反向语⾳FER分析 (39)4.2.5语⾳距离Ec/Io图 (41)4.2.6TOP短信负荷查询 (42)4.3终端级CDT分析 (44)4.3.1TOP⽤户掉话分析 (44)4.3.2异常终端掉话分析 (47)4.3.3关联话单分析 (48)4.3.4单⽤户话单分析 (48)4.4呼建失败分析 (49)4.4.1TOP⽤户呼建失败分析 (49)4.4.2⼩区呼建失败分析 (52)4.4.3全⽹呼建失败分析 (52)4.5 CDT综合运⽤案例讲解 (53)第五章优化功能操作指南 (55)5.1 CDMA1X邻区分析功能 (55)5.1.1 邻区外⼤量切换核查 (55)5.1.2 邻区内少量切换核查 (57)5.1.3 单向邻区核查 (59)5.1.4 疑是错配邻区核查(推荐专业版) (59) 5.2 CDMA PN分析功能 (60)5.2.1 ONEWAY核查 (60)5.2.2 同PN切换核查 (63)5.2.3 PN复⽤距离核查 (65)5.2.4 同PN⼲扰核查 (66)5.2.6 在⽹⼩区PN重规划(专业版本) (68) 5.3 射频分析功能 (68)5.3.1⼩区越区覆盖评估 (68)5.3.2⼩区覆盖距离评估 (69)5.3.3⼩区RSSI排查 (70)第六章优化⼯具使⽤指南 (72)6.1 单⼩区开销信道调整计算器 (72)6.2 多⼩区开销信道调整计算器 (74)6.3 同PN⼲扰计算器 (76)6.4 中兴系统失败原因查询⼯具 (77)6.5 路测软件⼯参导出⼯具 (78)6.5 路测数据转Google Earth⼯具 (79)第七章GIS⼯具使⽤指南 (81)7.1 基站⽹元加载 (81)7.2 GIS基本⼯具菜单说明 (83)7.3 常⽤GIS功能操作说明 (83)7.4 CDT -GIS分析功能操作说明 (88)第⼋章软件操作常见事项说明 (95)A、软件操作注意事项 (95)B、常见问题解答 (96)第⼀章软件介绍1.1开发背景随着中国电信⽹络规模的扩⼤和优化的不断深⼊,所⾯临的最突出问题就是⽹络优化⼯具和⼿段的缺乏,虽然⽹络测试软件众多,但针对中兴CDMA系统的专业优化⼯具却很少,设备⼚商拥有的部分优化⼯具和软件价格相当昂贵,只有极少数⼈有条件配备和使⽤。

fiddlereverywhere抓包的基本操作

fiddlereverywhere抓包的基本操作摘要:一、抓包的概念与作用二、Fiddler简介三、Fiddler抓包基本操作1.安装与配置Fiddler2.捕捉网络流量3.分析网络数据包4.设置过滤规则5.使用Fiddler进行调试与优化四、Fiddler高级功能与应用场景五、注意事项与技巧正文:一、抓包的概念与作用抓包,指的是通过某种工具捕捉计算机之间传输的数据包,以便分析网络通信过程和协议。

抓包工具可以帮助我们了解网络传输的细节,定位问题,进行网络调试和优化。

其中,Fiddler是一款非常流行的抓包工具,支持多种操作系统和网络协议。

二、Fiddler简介Fiddler是一款由Telerik公司开发的网络调试代理工具,具有以下特点:1.支持HTTP、HTTPS和WebSockets等多种网络协议;2.能够捕捉本机与外部服务器之间的所有网络请求;3.以图形化界面展示网络数据包,方便查看和分析;4.支持设置过滤规则,仅捕捉特定请求;5.具备实时调试功能,可进行请求拦截和修改;6.支持跨平台使用,适用于各种操作系统。

三、Fiddler抓包基本操作1.安装与配置Fiddler(1)下载并安装Fiddler:访问Telerik官网下载对应操作系统的Fiddler 版本,安装完成后启动软件;(2)配置Fiddler:在Fiddler界面点击“Rules” -> “Automatic Breakpoints”,勾选所需拦截的协议,如HTTP、HTTPS等;2.捕捉网络流量(1)启动Fiddler,确保抓包规则已设置好;(2)在需要捕捉的网络应用中进行正常操作,Fiddler会自动捕捉并显示相关数据包;3.分析网络数据包(1)双击数据包,查看详细信息;(2)使用Fiddler的“Comparison”功能,对比两个数据包的差异;(3)使用“Follow TCP Stream”功能,查看TCP数据流内容;4.设置过滤规则(1)在Fiddler界面点击“Rules” -> “Customize Rules”;(2)编辑过滤规则,如设置仅捕捉特定URL或请求头的数据包;5.使用Fiddler进行调试与优化(1)设置断点:在Fiddler界面点击“Rules” -> “Automatic Breakpoints”,开启断点调试;(2)调试代码:在开发环境中设置断点,使用Fiddler捕捉相关请求,查看调试信息;(3)优化网络性能:通过分析数据包,找出网络瓶颈,进行相应的优化。

linux wireshark使用方法

linux wireshark使用方法# Linux Wireshark 使用方法Wireshark 是一个强大的网络协议分析工具,它在Linux 系统上得到广泛应用。

本文将介绍如何在 Linux 系统上安装和使用 Wireshark。

## 1. 安装 Wireshark在大多数常见的 Linux 发行版中,Wireshark 都可以通过包管理器进行安装。

以下是几个常见的发行版的安装命令:- Ubuntu/Debian:```sudo apt-get install wireshark```- Fedora/CentOS:```sudo dnf install wireshark```- Arch Linux:```sudo pacman -S wireshark```安装过程可能需要输入管理员密码,根据提示进行操作即可。

## 2. 配置 Wireshark 权限Wireshark 需要以 root 权限运行才能够监听网络接口。

为了避免直接使用 root用户运行 Wireshark,我们可以通过配置允许非特权用户捕获数据包的方法。

运行以下命令来配置:```sudo dpkg-reconfigure wireshark-common```在弹出的对话框中选择“是”,然后在下一个对话框中选择“确定”。

这将允许非特权用户进行数据包捕获。

## 3. 打开 Wireshark在命令行中运行以下命令来打开 Wireshark:```wireshark```Wireshark 将以图形界面的形式打开。

## 4. 选择网络接口在Wireshark 的界面中,可以看到一个网络接口列表。

选择要监听的网络接口,例如以太网或 Wi-Fi 接口。

点击该接口,然后点击“开始”按钮开始监控该接口上的网络流量。

## 5. 分析数据包一旦开始监控网络接口,Wireshark 将开始捕获数据包。

你将看到实时交换的网络流量。

你可以使用 Wireshark 的过滤器功能来仅显示感兴趣的数据包,以便更好地分析。

CPE安装及使用说明书

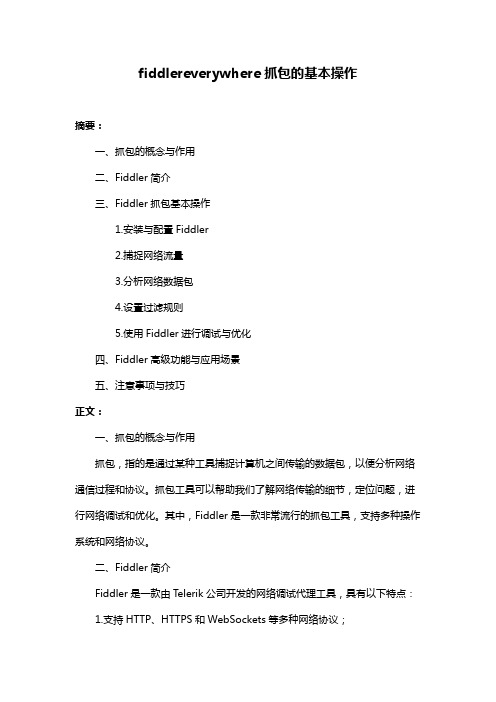

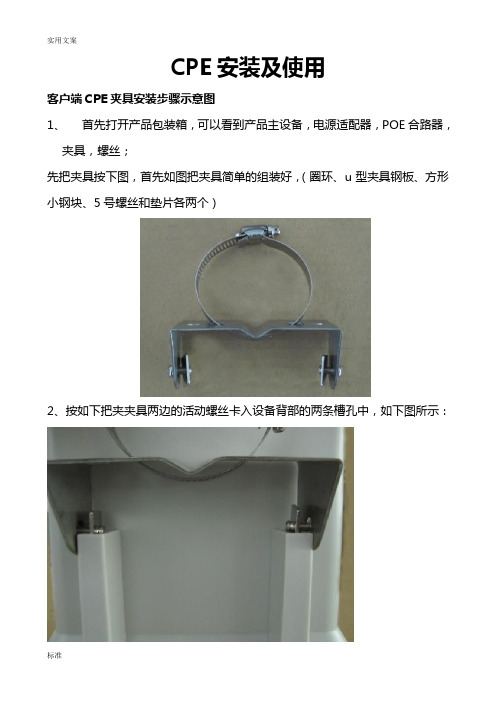

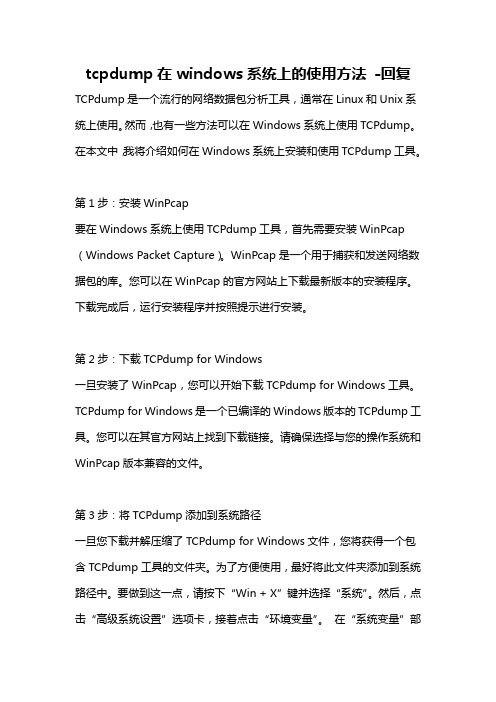

CPE安装及使用客户端CPE夹具安装步骤示意图1、首先打开产品包装箱,可以看到产品主设备,电源适配器,POE合路器,夹具,螺丝;先把夹具按下图,首先如图把夹具简单的组装好,(圈环、u型夹具钢板、方形小钢块、5号螺丝和垫片各两个)2、按如下把夹夹具两边的活动螺丝卡入设备背部的两条槽孔中,如下图所示:卡入后,调试到适宜的位置拧紧夹具两边的螺丝固定夹具位置即可;3、安装设备时根据所需安装杆的大小调整夹具圈环的大小。

(拧圈环上的一字螺丝)安装成功后如下图所示:下图为产品侧面图:5、电源和POE合路器连接如下图所示:一、使用说明1、系统登录➢请先将本机IP设置为192.168.1.x(2-254)网段:(图1.1:TCP/IP协议设置)➢打开IE浏览器,在地址栏输入http://192.168.1.250/(图1.2:登录界面)➢输入默认用户名:admin,默认密码:admin,点击“登录”,进入WEB 管理初始界面;(图1.3:系统状态)这里可以查看系统的基本信息,运行状态,运行时间,无线配置信息等;在Client模式下,如果设备已经连接上热点AP,则在“无线配置”里面的“状态”显示“Connected”,如果没有连接上,则显示“Scanning”,这里判断设备间是否连接成功的标志。

2、操作模式设备支持两种操作模式: 桥接, 无线ISP, 系统默认是“桥接”模式,普通用户推荐使用桥接模式,设备相当于一个无线终端。

(图2.1:操作模式设置)3、无线设置该菜单项设置无线各项相关参数。

3.1 基本设置该页面设置无线工作在不同模式下相关参数。

(图3.1:无线基本设置)禁用无线网络接口: 勾选将关闭无线功能 .频带: 可选如下模式2.4G Hz(B):11b模式,最高速率是11Mbps2.4G Hz (G):11g模式,最高速率是54 Mbps2.4G Hz(N):11n模式,最高速率是150 Mbps(1T1R)300 Mbps(2T2R)2.4G Hz (B+G):11b/g模式,最高速率分别是11 Mbps和54 Mbps2.4G Hz(G+N):11g/n模式,最高速率分别是54 Mbps和150 Mbps/300 Mbps2.4G Hz(B+G+N):11b/g/n模式,最高速率分别是11 Mbps,54 Mbps,150 Mbps /300 Mbps。

CPE安装及其使用说明

CPE安装及使用客户端CPE夹具安装步骤示意图1、首先打开产品包装箱,可以看到产品主设备,电源适配器,POE合路器,夹具,螺丝;先把夹具按下图,首先如图把夹具简单的组装好,(圈环、u型夹具钢板、方形小钢块、5号螺丝和垫片各两个)2、按如下把夹夹具两边的活动螺丝卡入设备背部的两条槽孔中,如下图所示:卡入后,调试到适宜的位置拧紧夹具两边的螺丝固定夹具位置即可;3、安装设备时根据所需安装杆的大小调整夹具圈环的大小。

(拧圈环上的一字螺丝)安装成功后如下图所示:下图为产品侧面图:5、电源和POE合路器连接如下图所示:一、使用说明1、系统登录➢请先将本机IP设置为192.168.1.x(2-254)网段:(图1.1:TCP/IP协议设置)➢打开IE浏览器,在地址栏输入http://192.168.1.250/(图1.2:登录界面)➢输入默认用户名:admin,默认密码:admin,点击“登录”,进入WEB管理初始界面;(图1.3:系统状态)这里可以查看系统的基本信息,运行状态,运行时间,无线配置信息等;在Client 模式下,如果设备已经连接上热点AP,则在“无线配置”里面的“状态”显示“Connected”,如果没有连接上,则显示“Scanning”,这里判断设备间是否连接成功的标志。

2、操作模式设备支持两种操作模式: 桥接, 无线ISP, 系统默认是“桥接”模式,普通用户推荐使用桥接模式,设备相当于一个无线终端。

(图2.1:操作模式设置)3、无线设置该菜单项设置无线各项相关参数。

3.1 基本设置该页面设置无线工作在不同模式下相关参数。

(图3.1:无线基本设置)禁用无线网络接口: 勾选将关闭无线功能.频带: 可选如下模式2.4G Hz(B):11b模式,最高速率是11Mbps2.4G Hz (G):11g模式,最高速率是54 Mbps2.4G Hz(N):11n模式,最高速率是150 Mbps(1T1R)300 Mbps(2T2R)2.4G Hz (B+G):11b/g模式,最高速率分别是11 Mbps和54 Mbps2.4G Hz(G+N):11g/n模式,最高速率分别是54 Mbps和150 Mbps /300 Mbps2.4G Hz(B+G+N):11b/g/n模式,最高速率分别是11 Mbps,54 Mbps,150Mbps /300 Mbps。

wireshark的中文使用说明

wireshark的中文使用说明Wireshark是一款开源的网络协议分析工具,用于捕获和分析网络数据包,有中文界面和文档。

Wireshark中文使用说明1.下载和安装:在下载页面选择适合您操作系统的版本,支持Windows、macOS 和Linux。

下载并安装Wireshark,按照安装向导完成安装过程。

2.打开Wireshark:安装完成后,运行Wireshark应用程序。

3.选择网络接口:在Wireshark主界面,您将看到可用的网络接口列表。

选择您想要捕获数据包的网络接口。

4.开始捕获数据包:点击开始按钮开始捕获数据包。

您将看到捕获的数据包列表逐一显示在屏幕上。

5.分析数据包:单击数据包以查看详细信息。

Wireshark提供了多种过滤器和显示选项,以帮助您分析数据包。

您可以使用各种统计工具和过滤条件来深入了解数据包流量。

6.保存和导出数据包:您可以将捕获的数据包保存到文件以供后续分析。

使用文件菜单中的导出选项将数据包导出为各种格式。

7.阅读文档:Wireshark提供了详细的用户手册,您可以在或应用程序中找到帮助文档。

在Wireshark中,您可以点击帮助菜单并选择Wireshark用户手册查看详细文档。

8.社区和支持:Wireshark社区提供了丰富的资源,包括用户论坛、教程和插件。

如果您遇到问题,可以在社区中寻求帮助。

Wireshark是一个功能强大的工具,可以用于网络故障排除、协议分析、网络安全等多个方面。

熟练掌握它需要时间和经验,但它提供了丰富的功能和强大的能力,以深入了解网络流量和问题。

希望这个简要的使用说明能够帮助您入门Wireshark的基本操作。

如果您需要更深入的信息和指导,建议查阅文档以及参与社区。

tcpdump在windows系统上的使用方法

tcpdump在windows系统上的使用方法tcpdump是一个强大的网络数据包抓取工具,可以在各种操作系统上使用,包括Windows。

尽管Windows系统上没有直接的tcpdump可执行文件,但可以通过安装第三方工具或使用虚拟机的方式,使其在Windows上得以使用。

下面将详细介绍如何在Windows系统上使用tcpdump。

一、安装tcpdump的替代工具有一些第三方工具可以在Windows上提供类似tcpdump的功能,例如WinDump和TinyTcpDump等。

这些工具通常通过安装可执行文件的方式提供,并支持抓取网络数据包。

以下是使用WinDump在Windows上使用tcpdump的基本步骤:1. 下载WinDump并安装。

根据官方网站上的说明,下载并安装适合您的操作系统的版本。

2. 打开命令提示符或PowerShell。

输入"dump"命令,查看可用的dump命令选项。

3. 使用适当的dump命令选项,例如“-i”参数指定网络接口,开始抓取网络数据包。

例如,输入"dump -i Ethernet"开始抓取以太网接口上的数据包。

4. 可以使用tcpdump的一些常用选项,如“-s”参数设置抓取的数据包大小限制等。

5. 在抓取完成后,可以使用“quit”命令退出dump命令。

二、使用虚拟机在Windows上使用tcpdump另一种在Windows上使用tcpdump的方法是使用虚拟机。

您可以在虚拟机上安装Linux或其他支持tcpdump的操作系统,并在该系统上使用tcpdump。

以下是使用虚拟机在Windows上使用tcpdump的基本步骤:1. 下载并安装虚拟机软件,如VirtualBox或VMware。

2. 在虚拟机软件中创建一个新的虚拟机,并选择适合您的操作系统的镜像文件(如Ubuntu)。

3. 启动虚拟机并登录到操作系统。

在操作系统中安装tcpdump的依赖项和可执行文件。

Quantum EIO 控制网络安装和配置指南说明书

1A 48999.10Quantum EIO控制网络安装和配置指南07/2018本文档中提供的信息包含有关此处所涉及产品之性能的一般说明和/或技术特性。

本文档并非用于 (也不代替) 确定这些产品对于特定用户应用场合的适用性或可靠性。

任何此类用户或设备集成商都有责任就相关特定应用场合或使用方面对产品执行适当且完整的风险分析、评估和测试。

Schneider Electric 或其任何附属机构或子公司对于误用此处包含的信息而产生的后果概不负责。

如果您有关于改进或更正此出版物的任何建议、或者从中发现错误、请通知我们。

本手册可用于法律所界定的个人以及非商业用途。

在未获得施耐德电气书面授权的情况下,不得翻印传播本手册全部或部分相关内容、亦不可建立任何有关本手册或其内容的超文本链接。

施耐德电气不对个人和非商业机构进行非独占许可以外的授权或许可。

请遵照本手册或其内容原义并自负风险。

与此有关的所有其他权利均由施耐德电气保留。

在安装和使用本产品时,必须遵守国家、地区和当地的所有相关的安全法规。

出于安全方面的考虑和为了帮助确保符合归档的系统数据,只允许制造商对各个组件进行维修。

当设备用于具有技术安全要求的应用场合时,必须遵守有关的使用说明。

未能使用施耐德电气软件或认可的软件配合我们的硬件,则可能导致人身伤害、设备损坏或不正确的运行结果。

不遵守此信息可能导致人身伤害或设备损坏。

© 2018 Schneider Electric。

保留所有权利。

目录安全信息. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 9关于本书. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 13第1章140NOC78100 模块的特性. . . . . . . . . . . . . . . . . . . . . . . 17 140NOC78100 模块描述. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 18模块规格 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 21通讯规格 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 23第2章安装 140NOC78100 模块. . . . . . . . . . . . . . . . . . . . . . . . 25在背板上安装与 Quantum EIO 兼容的模块. . . . . . . . . . . . . . . . . . . . . 26Quantum EIO与兼容的模块安装注意事项. . . . . . . . . . . . . . . . . . . . . . 28电缆安装 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 29第3章规划和设计控制网络互连 . . . . . . . . . . . . . . . . . . . . . . . . 31控制网络如何在 Quantum EIO 系统内工作. . . . . . . . . . . . . . . . . . . . . 32互连规则 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 46将控制网络连接到 Quantum EIO 系统. . . . . . . . . . . . . . . . . . . . . . . . . 54透明性功能. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 58第4章配置 140NOC78100 模块. . . . . . . . . . . . . . . . . . . . . . . . 614.1在 Unity Pro 中创建项目 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 62在 Unity Pro 中创建项目 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 63配置输入和输出的大小和位置 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 684.2Unity Pro FDT/DTM 接口. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 70以太网配置工具用户界面. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 71DTM 浏览器. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 75DTM 浏览器菜单命令. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 78扫描现场总线服务 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 83设备编辑器. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 87在设备编辑器中配置属性. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 89上载和下载基于 DTM 的应用程序 . . . . . . . . . . . . . . . . . . . . . . . . . . . . 914.3硬件目录 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 93将 DTM 添加到 Unity Pro 硬件目录. . . . . . . . . . . . . . . . . . . . . . . . . . . 94将 EDS 文件添加到 Unity Pro 硬件目录 . . . . . . . . . . . . . . . . . . . . . . . 95更新Unity Pro硬件目录 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 97从 Unity Pro 硬件目录删除 EDS 文件 . . . . . . . . . . . . . . . . . . . . . . . . . 994.4通道属性. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .101“通道属性”页. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .102“通道属性 - 以太网”页. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .104通道属性 - 交换机页. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .105“通道属性 - TCP/IP”页 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .107“通道属性 - EtherNet/IP”页. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .1094.5Ethernet 服务. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .111启用服务. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .112配置 DHCP 和 FDR 服务器 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .115配置 SNMP 代理 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .121配置访问控制 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .123配置 QoS 以太网数据包标记 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .125配置快速生成树协议. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .127配置服务/扩展端口. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .131配置时间同步 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .134配置 IP 转发服务 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .138配置电子邮件通知 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .1404.6Security . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .146安全功能. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .1464.7将 140NOC78•00 主站模块配置为 EtherNet/IP 适配器. . . . . . . . . . .147本地从站简介 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .148配置本地从站 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .151本地从站输入和输出. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .156设备列表配置和连接摘要 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .162配置设备属性 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .164配置设备 IP 地址设置. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .166配置 Modbus TCP 请求设置. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .167配置通讯模块连接设置. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .168EtherNet/IP 连接信息. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .169第5章配置远程设备 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .171显示远程设备和 DTM 属性. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .172添加和删除连接 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .173配置 EtherNet/IP 连接 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .174检查远程设备的标识. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .176配置设置. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .177配置模块化设备 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .178第6章在线操作. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 179在线操作 - EtherNet/IP 对象 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 180在线操作 - Port Configuration . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 182在线操作 - Ping . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 184查看和编辑远程设备的在线设置 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 185获取和设置机架大小 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 187第7章使用导出的数据类型. . . . . . . . . . . . . . . . . . . . . . . . . . . . 189创建和更新导出的数据类型. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 190使用导出的数据类型变量. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 192激活和停用 I/O %MW 存储器地址上的设备产生的影响. . . . . . . . . . . . 202第8章显式消息传送 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 2058.1使用 MBP_MSTR 块进行显式消息传送. . . . . . . . . . . . . . . . . . . . . . . . 206使用 MBP_MSTR 配置显式消息传递. . . . . . . . . . . . . . . . . . . . . . . . . . 2068.2使用 MBP_MSTR 进行 EtherNet/IP 显式消息传送 . . . . . . . . . . . . . . . 208EtherNet/IP 显式消息传送服务 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 209配置 CONTROL 和 DATABUF 参数 . . . . . . . . . . . . . . . . . . . . . . . . . . 211MBP_MSTR示例:Get_Attributes_Single. . . . . . . . . . . . . . . . . . . . . . 2138.3使用 MBP_MSTR 进行 Modbus TCP 显式消息传送 . . . . . . . . . . . . . . 218Modbus TCP 显式消息传送功能代码. . . . . . . . . . . . . . . . . . . . . . . . . . 219配置 Modbus TCP 显式消息传递的控制参数. . . . . . . . . . . . . . . . . . . . 2208.4通过 Unity Pro GUI 进行显式消息传送 . . . . . . . . . . . . . . . . . . . . . . . . 228将显式消息发送到 EtherNet/IP 设备 . . . . . . . . . . . . . . . . . . . . . . . . . . 229将显式消息发送到 Modbus TCP 设备 . . . . . . . . . . . . . . . . . . . . . . . . . 231第9章隐式消息. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 233 EtherNet/IP 隐式消息传送. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 233第10章诊断. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 23510.1LED 指示灯 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 236140NOC78•00 模块上的 LED 指示灯 . . . . . . . . . . . . . . . . . . . . . . . . . 23610.2可通过 CPU 进行的诊断 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 239系统诊断 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 23910.3可通过 Modbus/TCP 使用的诊断. . . . . . . . . . . . . . . . . . . . . . . . . . . . . 240Modbus 诊断代码 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 24010.4可通过 EtherNet/IP CIP 对象使用的诊断. . . . . . . . . . . . . . . . . . . . . . . 250关于 CIP 对象 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 251标识对象 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 252组件对象 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 254连接管理器对象. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 256Modbus 对象 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 258服务质量 (QoS) 对象 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .260TCP/IP 接口对象 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .262以太网链接对象 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .264EtherNet/IP 接口诊断对象 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .268EtherNet/IP IO 扫描器诊断对象 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .271IO 连接诊断对象. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .273EtherNet/IP 显式连接诊断对象. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .276EtherNet/IP 显式连接诊断列表对象 . . . . . . . . . . . . . . . . . . . . . . . . . . .278RSTP 诊断对象 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .280服务端口控制对象 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .284路由器诊断对象 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .286路由器路由表对象 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .28810.5可通过 Unity Pro 使用的诊断 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .290使用诊断窗口 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .291通讯模块以太网诊断. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .292通讯模块带宽诊断 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .294电子邮件诊断 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .296本地从站诊断/连接诊断 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .298本地从站或连接 I/O 值诊断 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .300将 DTM 事件输入到 Unity Pro 日志屏幕. . . . . . . . . . . . . . . . . . . . . . . .30110.6热备服务. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .302热备同步. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .303Hot Standby 切换. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .308第11章固件升级. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .309 140 NOC 78• 00 固件升级 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .309第12章嵌入式网页. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .31112.1访问嵌入式 Web 服务器. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .312嵌入式网页简介 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .313访问主页. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .314使用和编辑用户名与密码 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .31612.2监控 Unity Pro 应用程序. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .319使用监控页. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .320数据编辑器(标准). . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .321使用数据模板 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .325数据编辑器(轻型). . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .32812.3诊断. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 330使用诊断页. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 331状态摘要 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 332机架查看器. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 335处理器负载. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 336扫描器状态. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 338消息传递 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 340以太网统计信息. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 342QoS 配置. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 344冗余. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 345电子邮件诊断. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 346网络时间服务诊断 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 348属性. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 350路由器状态. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 351附录 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .353附录 A检测到的错误代码. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 355 TCP/IP Ethernet 检测到的错误代码. . . . . . . . . . . . . . . . . . . . . . . . . . . 356Modbus TCP 显式报文的检测到的错误代码 . . . . . . . . . . . . . . . . . . . . 357EtherNet/IP 隐式或显式消息传递检测到的错误代码 . . . . . . . . . . . . . . 358检测到电子邮件通知服务的错误响应代码 . . . . . . . . . . . . . . . . . . . . . . 361术语表 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .363索引 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .367安全信息重要信息声明在试图安装、操作、维修或维护设备之前,请仔细阅读下述说明并通过查看来熟悉设备。

tcpdump使用手册

tcpdump使用手册TCPDump是一款功能强大的网络抓包工具,它可以捕获网络数据包并展示其详细信息,帮助我们分析网络通信问题。

本篇文章将为您介绍TCPDump的基本使用方法和一些常用参数。

一、安装TCPDumpTCPDump在大多数操作系统中都有相应的安装包,您可以根据自己的操作系统选择相应的安装方法。

以下是一些常见操作系统的安装命令:- 在Debian/Ubuntu中,您可以使用apt-get命令进行安装:```sudo apt-get install tcpdump```- 在CentOS/RHEL中,您可以使用yum命令进行安装:```sudo yum install tcpdump```- 在MacOS中,您可以使用Homebrew进行安装:```brew install tcpdump```- 在Windows中,您可以从TCPDump的官方网站下载并安装相应的可执行文件。

二、语法格式TCPDump的基本语法如下:```tcpdump [options] [expression]```其中,options为可选参数,expression为过滤表达式,用于指定捕获的数据包类型或范围。

三、基本使用方法1. 捕获所有数据包要捕获网络接口上的所有数据包,只需在命令行输入```tcpdump```即可。

TCPDump将实时显示捕获到的数据包的详细信息,包括源IP地址、目标IP地址、传输协议、数据包大小等。

2. 指定网络接口如果您的系统有多个网络接口,可以使用```-i```选项来指定要捕获数据包的接口。

例如,要捕获eth0接口的数据包,可以使用```tcpdump -i eth0```命令。

3. 保存数据包到文件使用```-w```选项可以将捕获到的数据包保存到文件中,以便以后进行分析。

例如,要将捕获到的数据包保存到名为capture.pcap的文件中,可以使用```tcpdump -w capture.pcap```命令。

WinPcap网络程序开发包下载及安装说明

WinPcap网络程序开发包下载及安装说明也可以自己去[url][/url]网上去下载。

附件中包含开发包的驱动程序,开发包和源代码。

安装说明解压后,直接运行exe文件,将会自动安装开发包的驱动程序。

把WpdPack_4_0_beta2.zip解压到合适的目录。

打开VC,点Tools---Options----Directories,在include files中添加......\wpdpack\include(解压WpdPack_4_0_beta2.zip包后得到的目录),同样,在library files 中添加......\wpdpack\lib目录。

在开发程序的过程中要用到这个开发包的时候,在VC中点击Projects---settings----Link,在Object/library modules中添加wpcap.lib 。

WinpCAP开发包使用中的问题:winpcap开发包在使用中还是会有一些容易被忽略的问题的,由于这些问题可能让您在开发中产生一些莫名奇妙的结果。

首先,我们从winpcap的环境配置中可能出现的错误开始。

winpcap开发环境需要是windows操作系统,而且必须安装winpcap驱动才可以调试您的程序。

如果您的程序调试出现类式如下问题:can't find wpcap.dll.............等找不到动态链接库的毛病,请先下载安装winpcap /install/bin/WinPcap_3_1.exe如果编译的时候出现Cannot open include file: 'pcap.h': No such file or directory等类式找不到文件的错误,请察看是否加入了winpcap开发包的include文件夹。

VC6下的加入方法是Tools-> options->Directories里面加入下载的winpcap开发包解压以后的include文件夹.如果链接的时候出现fatal error LNK1104: cannot open file "wpcap.lib"等问题,请察看是否加入了winpcap开发包的lib文件夹.VC6下的加入方法是Tools->options- >Directories的lib里面加入下载的winpcap开发包解压以后的lib文件夹.如果链接的时候出现error LNK2001: unresolved external symbol_pcap_findalldevs等问题,请察看link中是否加入了wpcap.lib.VC6下的加入方法是Project-> Settings->Link的Objects/library modules里面加入wpcap.lib。

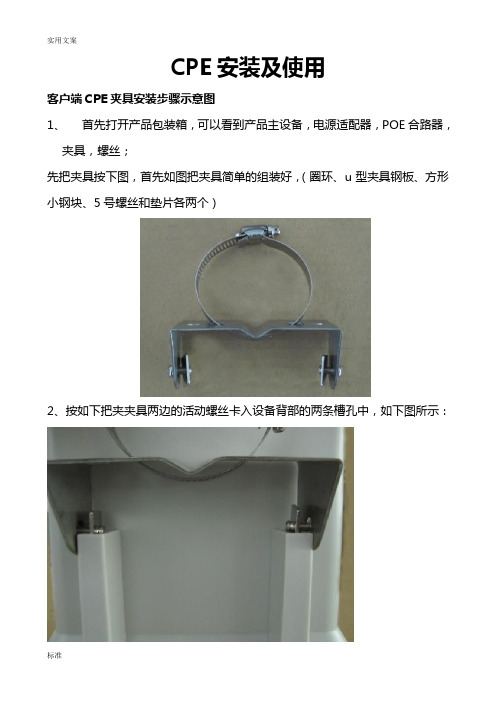

tcpdump在windows系统上的使用方法 -回复

tcpdump在windows系统上的使用方法-回复TCPdump是一个流行的网络数据包分析工具,通常在Linux和Unix系统上使用。

然而,也有一些方法可以在Windows系统上使用TCPdump。

在本文中,我将介绍如何在Windows系统上安装和使用TCPdump工具。

第1步:安装WinPcap要在Windows系统上使用TCPdump工具,首先需要安装WinPcap (Windows Packet Capture)。

WinPcap是一个用于捕获和发送网络数据包的库。

您可以在WinPcap的官方网站上下载最新版本的安装程序。

下载完成后,运行安装程序并按照提示进行安装。

第2步:下载TCPdump for Windows一旦安装了WinPcap,您可以开始下载TCPdump for Windows工具。

TCPdump for Windows是一个已编译的Windows版本的TCPdump工具。

您可以在其官方网站上找到下载链接。

请确保选择与您的操作系统和WinPcap版本兼容的文件。

第3步:将TCPdump添加到系统路径一旦您下载并解压缩了TCPdump for Windows文件,您将获得一个包含TCPdump工具的文件夹。

为了方便使用,最好将此文件夹添加到系统路径中。

要做到这一点,请按下“Win + X”键并选择“系统”。

然后,点击“高级系统设置”选项卡,接着点击“环境变量”。

在“系统变量”部分,找到名为“Path”的变量,并点击“编辑”按钮。

然后点击“新建”并输入TCPdum工具所在的文件夹路径。

保存更改并关闭所有窗口。

第4步:打开命令提示符现在,您可以通过打开命令提示符来使用TCPdump工具。

在Windows 系统上使用“Win + R”快捷键打开运行窗口,然后输入“cmd”并按下回车键。

这将打开一个命令提示符窗口。

第5步:使用TCPdump在命令提示符窗口中,输入“tcpdump”命令来启动TCPdump工具。

网络路由器使用说明书 2023

网络路由器使用说明书 2023网络路由器使用说明书一、安装准备网络路由器是一种用于将网络数据包从发送端发送到接收端的设备。

在开始使用网络路由器之前,请确保您已经具备以下安装条件:1. 网络环境:确认您已经设置好了局域网,并且具备可用的宽带上网环境。

2. 设备准备:准备一台网络路由器、一台电脑和相应的网线。

二、硬件连接1. 将网络路由器插入电源,并确保电源连接正常。

2. 将网线一端插入路由器的LAN口,并将另一端插入电脑的网口。

3. 确保所有设备连接稳固,插头无松动现象。

三、网络配置1. 打开电脑,进入操作系统。

2. 打开浏览器,在地址栏中输入“192.168.1.1”后回车。

3. 在登录界面中输入默认用户名和密码,一般为admin/admin或者root/root。

若您已修改过密码,请输入您设定的用户名和密码登录。

4. 登录成功后,在路由器的管理界面中选择“网络设置”。

5. 在网络设置界面中,选择“WAN设置”,根据您的宽带类型选择相应的连接方式,并填写提供商提供的相关信息。

6. 确认配置信息无误后,点击“保存”并重启路由器。

四、Wi-Fi设置1. 在路由器的管理界面中选择“Wi-Fi设置”。

2. 在Wi-Fi设置界面中,选择开启Wi-Fi功能,并设置您的无线名称(SSID)和密码。

3. 确认设置无误后,点击“保存”并重启路由器。

五、其他设置1. 路由器管理密码设置:在路由器的管理界面中选择“系统管理”,进入密码设置界面,修改默认的管理密码。

2. 安全设置:在路由器的管理界面中选择“无线设置”,进入安全设置界面,选择适当的加密方式,提高网络安全性。

六、使用注意事项1. 尽量将路由器放置在开阔的位置,避免与其他电子设备过近,以免产生信号干扰。

2. 定期检查和更新路由器的固件,以确保系统安全并获得更好的使用体验。

3. 若遇到网络连接问题,请先确认网络电缆连接是否稳固,无线密码是否正确,然后重启路由器再尝试连接。

scapy常用操作和命令 -回复

scapy常用操作和命令-回复Scapy是一个功能强大的Python库,用于网络数据包的创建、发送、接收和分析。

它提供了灵活、可编程和直接的方式来处理网络协议,使得网络数据包的操作变得简单且高效。

在本文中,我们将一步步回答关于scapy 常用操作和命令的问题,深入了解它的使用方法和功能。

第一步:安装Scapy在开始使用Scapy之前,首先需要通过以下命令在Python环境中安装Scapy库:pip install scapy安装完成后,就可以开始在Python脚本中引入Scapy库并使用其功能。

第二步:导入Scapy库要在Python脚本中使用Scapy,需要在代码中导入Scapy库。

可以使用以下代码实现导入:pythonfrom scapy.all import *这将导入Scapy库中的所有功能,以便我们可以在脚本中使用它们。

第三步:创建并发送网络数据包Scapy的一个主要功能是创建和发送网络数据包。

可以使用以下代码创建一个简单的数据包:pythonpacket = IP(dst="192.168.0.1")/TCP(sport=12345,dport=80)/"Hello Scapy"在这个例子中,我们创建了一个IP数据包,它的目的地地址是192.168.0.1,同时还包含了一个TCP层和一个字符串数据。

这个数据包可以通过以下命令发送:pythonsend(packet)上述命令将使用默认网络接口发送数据包。

如果需要指定特定的网络接口或其他参数,可以使用send函数的参数进行配置。

第四步:接收和处理网络数据包除了发送数据包,Scapy还可以用于接收和处理网络数据包。

可以使用以下命令实现数据包的接收:pythonpacket = sniff(count=10)这个命令将在默认网络接口上接收10个数据包,并将其存储在packet 变量中。

如果需要指定特定的网络接口或其他参数,可以使用sniff函数的参数进行配置。

p0f的使用 -回复

p0f的使用-回复p0f是一款用于识别网络流量中的主机操作系统的工具。

它通过分析TCP/IP报文中的一些特征,如IP首部、TCP首部、MSS值等,来确定远程主机是基于何种操作系统的。

本文将一步一步回答关于p0f的使用的各个方面。

第一步:安装p0f首先,我们需要在我们的计算机上安装p0f。

p0f可在官方网站(接下来,解压下载的文件,并进入解压后的目录。

在终端中运行以下命令进行编译和安装:tar -xzvf p0f-3.09b.tgzcd p0f-3.09b./build.shsudo make && make install这将会在你的计算机上安装p0f。

如果你遇到任何问题,请检查官方文档和安装说明。

第二步:配置p0f安装完成后,我们需要进行一些配置,以确保p0f能够正常工作。

在p0f的安装目录下,你会找到一个名为"p0f.fp"的文件,它包含了p0f使用的操作系统指纹。

你可以使用编辑器打开这个文件,并对其进行修改。

在"p0f.fp"文件中,每一行代表一个操作系统的指纹。

每一行的格式是:[TCP_FLAGS] [WIN_SIZE] [MSS] [IP_TTL] [SACKOK flag] [OPTIONS] [EOL]其中,各个字段的含义如下:- TCP_FLAGS: TCP标志位,如SYN、SYN+ACK、ACK等。

- WIN_SIZE: 窗口大小。

- MSS: 最大段大小。

- IP_TTL: IP数据包的生存时间。

- SACKOK flag: 是否支持选择确认(Selective Acknowledgment)。

- OPTIONS: 其他TCP选项。

- EOL: 指纹结束标志。

根据你的需求,你可以添加、编辑或删除指纹。

你可以使用官方文档提供的指纹样例和指纹生成工具来帮助你构建自定义指纹。

第三步:运行p0f配置完成后,我们可以使用p0f来分析网络流量中的主机操作系统了。

CPE安装及使用说明书

CPE安装及使用客户端CPE夹具安装步骤示意图1、首先打开产品包装箱,可以看到产品主设备,电源适配器,POE合路器,夹具,螺丝;先把夹具按下图,首先如图把夹具简单的组装好,(圈环、u型夹具钢板、方形小钢块、5号螺丝和垫片各两个)2、按如下把夹夹具两边的活动螺丝卡入设备背部的两条槽孔中,如下图所示:卡入后,调试到适宜的位置拧紧夹具两边的螺丝固定夹具位置即可;3、安装设备时根据所需安装杆的大小调整夹具圈环的大小。

(拧圈环上的一字螺丝)安装成功后如下图所示:下图为产品侧面图:5、电源和POE合路器连接如下图所示:一、使用说明1、系统登录➢请先将本机IP设置为192.168.1.x(2-254)网段:(图1.1:TCP/IP协议设置)➢打开IE浏览器,在地址栏输入http://192.168.1.250/(图1.2:登录界面)➢输入默认用户名:admin,默认密码:admin,点击“登录”,进入WEB 管理初始界面;(图1.3:系统状态)这里可以查看系统的基本信息,运行状态,运行时间,无线配置信息等;在Client模式下,如果设备已经连接上热点AP,则在“无线配置”里面的“状态”显示“Connected”,如果没有连接上,则显示“Scanning”,这里判断设备间是否连接成功的标志。

2、操作模式设备支持两种操作模式: 桥接, 无线ISP, 系统默认是“桥接”模式,普通用户推荐使用桥接模式,设备相当于一个无线终端。

(图2.1:操作模式设置)3、无线设置该菜单项设置无线各项相关参数。

3.1 基本设置该页面设置无线工作在不同模式下相关参数。

(图3.1:无线基本设置)禁用无线网络接口: 勾选将关闭无线功能 .频带: 可选如下模式2.4G Hz(B):11b模式,最高速率是11Mbps2.4G Hz (G):11g模式,最高速率是54 Mbps2.4G Hz(N):11n模式,最高速率是150 Mbps(1T1R)300 Mbps(2T2R)2.4G Hz (B+G):11b/g模式,最高速率分别是11 Mbps和54 Mbps2.4G Hz(G+N):11g/n模式,最高速率分别是54 Mbps和150 Mbps/300 Mbps2.4G Hz(B+G+N):11b/g/n模式,最高速率分别是11 Mbps,54 Mbps,150 Mbps /300 Mbps。

tshark使用手册

tshark使用手册摘要:一、概述二、安装与配置三、基本命令与操作四、高级功能与应用五、实战案例与技巧六、故障排查与解决方案七、附录正文:一、概述tShark是一款功能强大的网络协议分析工具,基于Wireshark软件开发而成。

它可以帮助用户捕获、分析和解码网络数据包,以便更好地了解网络流量、排查故障和优化网络性能。

本文将介绍tShark的使用方法、实战技巧和故障解决方案,为网络管理员和工程师提供实用的指导。

二、安装与配置1.下载与安装:访问tShark官方网站或GitHub页面,根据操作系统选择合适的版本进行下载。

下载完成后,按照安装向导进行安装。

2.配置环境:确保安装了tShark所需的依赖库,如libpcap、GTK+等。

在配置过程中,用户可以根据自己的需求选择相应的组件。

3.更新与升级:定期检查tShark官方网站或GitHub页面,获取最新版本的更新信息。

如需升级,可按照官方指南进行操作。

三、基本命令与操作1.启动与退出:启动tShark,输入命令“tshark”或“t鲨鱼”。

退出tShark,输入命令“Ctrl+C”或“q”。

2.数据包捕获:开始捕获数据包,输入命令“tshark -i <网络接口>”。

停止捕获,输入命令“Ctrl+C”。

3.数据包过滤:使用命令行过滤器捕获特定数据包,如“tshark -i <网络接口> -n -w <文件名>”。

四、高级功能与应用1.数据包分析:使用tShark内置的解析器分析数据包,如“tshark -i <网络接口> -n -w <文件名> -r <文件名>”。

2.统计与图表:生成数据包统计图表,如“tshark -i <网络接口> -n -w <文件名> -R”。

3.脚本与自动化:使用tShark脚本接口实现自动化操作,如“tshark -i <网络接口> -n -w <文件名> -T <脚本文件>”。

npcap用法

npcap用法Npcap用法简介:理解、安装和使用Npcap网络数据包捕获库Npcap是一款强大的网络数据包捕获库,它允许用户在Windows操作系统上进行高级网络数据包分析。

本文将介绍Npcap的用法,包括理解Npcap、安装Npcap 以及使用Npcap进行数据包捕获和分析。

首先,让我们了解一下Npcap是什么。

Npcap是一个开源的网络数据包捕获和分析工具库,它是WinPcap库的继任者和增强版本。

Npcap提供了高性能的数据包捕获功能,支持多种捕获模式,并且对Windows操作系统的兼容性非常好。

安装Npcap非常简单。

用户可以从Npcap官方网站下载最新版本的安装程序,并根据安装向导进行安装。

安装过程中用户可以选择安装Npcap驱动程序和相关的工具。

安装完成后,Npcap将会自动注册并成为系统的网络适配器。

一旦安装完成,用户就可以使用Npcap进行网络数据包捕获和分析。

Npcap提供了一套丰富的命令行工具和API接口,可以满足不同用户的需求。

用户可以使用Npcap自带的nping命令行工具进行基本的网络探测和扫描,也可以使用Npcap 提供的API接口在自己的应用程序中进行网络数据包的捕获和分析。

使用Npcap进行数据包捕获需要一定的网络知识和技能。

用户需要了解基本的网络协议和数据包结构,以便正确地进行数据包的解析和分析。

同时,用户还需要学习和掌握Npcap提供的命令行工具或API接口的使用方法。

Npcap官方网站提供了详细的文档和示例代码,供用户参考学习。

总而言之,Npcap是一款强大的网络数据包捕获库,可以帮助用户进行高级的网络数据包分析。

用户可以通过安装Npcap并掌握其使用方法,来实现对网络数据包的捕获、解析和分析。

了解Npcap的用法对于网络安全人员、网络工程师和网络研究人员来说都是非常有益的。

WireShark使用培训

WireShark使用培训以下是一个关于WireShark使用培训的示例:第一部分:WireShark简介1. 什么是WireShark?- WireShark的定义和介绍- WireShark的应用领域和功能2. WireShark的特点和优势-支持多种操作系统-可以捕获和分析各种网络协议-提供丰富的统计和过滤功能第二部分:WireShark的安装和配置1. WireShark的安装-不同操作系统下的安装示例2. WireShark的基本设置-选择网络接口进行捕获-配置捕获过滤器-设置运行时环境变量第三部分:网络数据包捕获和分析1.捕获网络数据包-捕获方式的选择和配置-通过过滤器选择感兴趣的数据包2.分析网络数据包-分析和解码网络协议-观察数据包的详细信息-利用统计信息做性能分析第四部分:WireShark的高级功能和应用1.使用高级过滤器-学习和使用常见的过滤器语法-使用过滤器进行高级过滤和2.追踪TCP/IP连接-分析TCP/IP连接的建立和终止-分析TCP/IP连接的状态和性能3.检测网络攻击和威胁- 使用WireShark分析网络流量中的恶意活动- 利用WireShark进行入侵检测和防御第五部分:WireShark的实际应用案例1.故障排除- 通过WireShark分析网络故障的原因-修复和优化网络设备和应用2.网络性能优化- 使用WireShark分析网络瓶颈和优化建议-提升网络性能和用户体验3.网络安全分析- 使用WireShark检测和分析恶意软件传播-分析网络攻击和入侵事件,并采取适当措施总结:通过以上培训计划,学员将能够掌握WireShark的基本使用和高级功能,学会通过WireShark进行网络数据包捕获和分析,掌握网络故障排除、性能优化和网络安全分析等技能。

通过实际应用案例的讲解,学员将能够将所学知识应用到实际工作中,提升工作效率和质量。

centos tcpdump 使用

centos tcpdump 使用CentOS是一种基于Linux的操作系统,而tcpdump是CentOS系统上一款常用的网络抓包工具。

使用tcpdump可以捕获网络中的数据包,并对其进行分析和解读。

本文将介绍如何在CentOS上使用tcpdump,并说明其功能和用途。

一、tcpdump的安装和基本用法1. 安装tcpdump:在CentOS系统上,可以使用以下命令安装tcpdump:```yum install tcpdump```2. 基本用法:使用tcpdump的基本命令格式如下:```tcpdump [options] [filter_expression]```其中,options可以指定一些额外的选项,filter_expression是用于过滤数据包的表达式。

二、捕获数据包使用tcpdump捕获数据包可以帮助我们了解网络中的通信情况,以及排查网络故障。

下面是一些常用的捕获数据包的命令示例:1. 捕获所有网络接口上的数据包:```tcpdump -i any```2. 捕获指定网络接口上的数据包:```tcpdump -i eth0```3. 指定捕获数据包的数量:```tcpdump -c 10```4. 指定捕获数据包的大小:```tcpdump -s 1500```5. 保存捕获的数据包到文件中:```tcpdump -w capture.pcap```三、过滤数据包tcpdump提供了强大的过滤功能,可以根据不同的条件过滤出我们需要的数据包。

下面是一些常用的过滤数据包的命令示例:1. 按源IP地址过滤数据包:```tcpdump src host 192.168.1.100```2. 按目标IP地址过滤数据包:```tcpdump dst host 192.168.1.100```3. 按源端口过滤数据包:```tcpdump src port 80```4. 按目标端口过滤数据包:```tcpdump dst port 80```5. 组合多个条件进行过滤:```tcpdump src host 192.168.1.100 and dst port 80```四、解读捕获的数据包通过捕获数据包,我们可以获取到很多关于网络通信的信息。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

网络数据包系统安装和操作说明

工具名称:网络数据包分析工具(panalyzer)

系统分两部分,一控制执行部分,使用C语言和GTK完成,二分析结果和数据包解析后信息查看部分,使用apach和php完成。

系统安装:

适用平台:Linux+libpcap0.8+mysql+php5+apach2.0

第一步架设平台,网上有很多资料,这里不在说明。

检测是否成功。

否,返回第一步。

是,继续下面。

第二步导入数据库,在终端中到文件packet_table文件中,切换到root 模式,运行此命令:mysql packet < packet_table(此文件为数据库备份)。

在终端下输入命令:mysql --user=root --password=159753 进入mysql。

在输入命令:use packet 。

然后输入:show tables 。

如果可以看到表信息证明此步成功。

第三步php目录拷贝到apach目录下。

用浏览器中打开查看页面,index.html。

如果可以看到数据,说明安装成功。

系统操作:

第一步双击panalyser可执行文件,此时弹出一系统执行控制框如图1。

点击开始捕获,系统开始捕获数据包,此时可在终端看到数据包的捕获过程如图2(如果是在终端启动)。

注:因为设计到网卡操作,所以用户必须为root模式。

点击停止捕获,此线程结束。

图1 系统控制框

第二步点击开始分析,打开index.html。

可看到程序的分析结果如图3,和解析后的数据包信息如图4。

第三步点击清除数据,退出,程序结束!

说明:分析数据用网络特征值是默认的。

但部分是可设置的,如果默认值于您的网络状况出入教大,可修改此值。

图2 显示数据包捕获过程

图3 查看分析结果

图4 查看数据包解析信息。