山石防火墙简单配置步骤.doc

山石防火墙配置

先建立一个IP pool不能和内网同一网段

配置SSL vpn http端口注意,接口:untrust隧道路由内网网段,AAA加local

添加SSL登陆用户

Aaa

建立一个SSL vpn的zone

建立一个隧道接口

配置隧道接口安全zone选择刚建立的zoneSSL ip地址是和pool一个网段但不能用pool里面的地址,scvpn tunnel选择建立的SCVPN名字

如果客户内网只有1个网段,没有中心交换机,则把防火墙内网口地址设置为客户内网地址段,并作为客户内网网关(适用于中小型网络)

DMZ口IP地址:由客户提供,建议配置成服务器网段的网关;

2

2.1

默认就有常用的3个安全域了,Trust,Untrust,DMZ

2.2

2.3

默认路由:其中指定的接口:Untrust(外网)接口,如果有多个出口,可以在这选择不同的接口。其中网关为跟FW互联设备接口的地址,比如59.60.12.33是电信给的出口网关地址。

外网出口信息:几个出口,电信Or网通,外网IP地址资源(多少个),外网网关(防火墙默认路由设置)

安全域划分:一般正常3个安全域,Untrust(外网)、Trust(内网)、Dmz(服务器网段),也可以自定义多个

外网接口IP地址:由客户提供

内网口IP地址:

如果客户内网有多个网段,建议在客户中心交换机配置独立的VLAN网段,不要与客户内部网段相同。

hillstone防火墙配置步骤

(以hillstoneSA5040为例讲解)

厦门领航立华科技有限公司

1

部署位置:互联网出口位置,还是其他,如部署在出口路由器之后等

部署方式:三层接入(需要做NAT,大部分都是这种接入方式),二层透明接入(透明接入不影响客户网络架构),混合接入模式(有几个接口需要配置成透明接口模式,可以支持这种方式)

山石防火墙命令

表29-1:手动同步配置命令列表;HA同步信息show命令手动同步命令;配置信息showconfigurationexe;文件信息showfileexechasyncfi;ARP表项s howarpexechasyncrd;DNS配置信息showiphostsexecha;DHCP配置信息s howdhcpexechasy;MAC地址表showmacexecha表29-1:手动同步配置命令列表HA 同步信息show 命令手动同步命令配置信息show configuration exec ha sync configuration文件信息show file exec ha sync file file-nameARP 表项show arp exec ha sync rdo arpDNS 配置信息show ip hosts exec ha sync rdo dnsDHCP 配置信息show dhcp exec ha sync rdo dhcpMAC 地址表show mac exec ha sync rdo macshow pki keyPKI 配置信息show pki trust-domainexec ha sync rdo pki会话信息show session exec ha sync rdo session show ipsec saIPSec VPN 信息show isakmp saexec ha sync rdo vpnshow scvpn client testshow scvpnhost-check-profileshow scvpn poolshow scvpnuser-host-bindingshow scvpn sessionSCVPN 信息show auth-user scvpnexec ha sync rdo scvpnshow l2tp tunnelshow l2tp poolshow l2tp client{tunnel-name name [useruser-name]| tunnel-id ID}L2TP 信息show auth-user l2tp{interface interface-name| vrouter vrouter-name}exec ha sync rdo l2tpWeb 认证信息show auth-user webauth exec ha sync rdo webauth NTP 信息show ntp exec ha sync rdo ntpSCVPN 信息show scvpn exec ha sync rdo scvpn路由信息show ip route exec ha sync rdo route显示HA配置系统提供相应的show 命令,查看HA 配置信息。

山石网科 Hillstone山石网科 下一代防火墙 配置指南说明书

Hillstone山石网科下一代防火墙基础配置手册V5.5版本Hillstone Networks Inc.服务热线:400 828 6655内容提交人审核人更新内容日期陈天骄陈天骄初次编写2016/1/14目录1 设备管理 (3)1.1 终端console登录 (3)1.2 网页WebUI登录 (3)1.3 恢复出厂设置 (5)1.3.1 CLI命令行操作 (5)1.3.2 WebUI图形化界面操作 (5)1.3.3 硬件CLR操作 (6)1.4 设备系统(StoneOS)升级 (6)1.4.1 通过sysloader升级 (6)1.4.2 通过CLI升级 (9)1.4.3 通过WebUI升级 (9)1.5 许可证安装 (10)1.5.1 CLI命令行安装 (10)1.5.2 WebUI安装 (11)2 基础上网配置 (11)2.1 接口配置 (11)2.2 路由配置 (13)2.3 策略配置 (14)2.4 源地址转换配置(SNAT) (15)3 常用功能配置 (16)3.1 PPPoE拨号配置 (16)3.2 动态地址分配(DHCP)配置 (17)3.3 IP-MAC地址绑定配置 (20)3.4 端到端IPSec VPN配置 (21)3.4.1 配置第一阶段P1提议 (22)3.4.2 配置ISAKMP网关 (23)3.4.3 配置第二阶段P2提议 (24)3.4.4 配置隧道 (25)3.4.5 配置隧道接口 (26)3.4.6 配置隧道路由和策略 (28)3.4.7 查看VPN状态 (29)3.5 远程接入SCVPN配置 (30)3.6 目的地址转换DNAT配置 (38)3.6.1 IP映射 (39)3.6.2 端口映射 (41)1设备管理安全网关支持本地与远程两种环境配置方法,可以通过CLI 和WebUI 两种方式进行配置。

CLI同时支持Console、Telnet、SSH等主流通信管理协议。

山石防火墙配置

hillstone防火墙配置步骤(以hillstone SA5040为例讲解)厦门领航立华科技有限公司目录1需要从客户方获取的基本信息 (3)2配置步骤 (3)2.1 配置安全域 (3)2.2 配置接口地址 (4)2.3 配置路由 (4)2.4 配置NAT (6)2.4.1 源地址NAT (6)2.4.2 目的地址NA T (6)3配置策略 (8)3.1 配置安全域之间的允许策略 (8)3.1.1 配置trust到Untrust的允许所有的策略 (8)3.1.2 配置DMZ到Untrust的允许所有的策略 (9)3.1.3 配置trust到DMZ的允许策略 (9)3.1.4 配置Untrust到DMZ服务器的允许策略 (10)3.1.5 配置Untrust到Trust服务器的允许策略 (10)3.1.6 配置详细策略 (11)4配置QOS (12)5配置SCVPN (13)1需要从客户方获取的基本信息◆部署位置:互联网出口位置,还是其他,如部署在出口路由器之后等◆部署方式:三层接入(需要做NAT,大部分都是这种接入方式),二层透明接入(透明接入不影响客户网络架构),混合接入模式(有几个接口需要配置成透明接口模式,可以支持这种方式)◆外网出口信息:几个出口,电信Or网通,外网IP地址资源(多少个),外网网关(防火墙默认路由设置)◆安全域划分:一般正常3个安全域,Untrust(外网)、Trust(内网)、Dmz(服务器网段),也可以自定义多个◆外网接口IP地址:由客户提供◆内网口IP地址:◆如果客户内网有多个网段,建议在客户中心交换机配置独立的VLAN网段,不要与客户内部网段相同。

◆如果客户内网只有1个网段,没有中心交换机,则把防火墙内网口地址设置为客户内网地址段,并作为客户内网网关(适用于中小型网络)◆DMZ口IP地址:由客户提供,建议配置成服务器网段的网关;2配置步骤2.1 配置安全域默认就有常用的3个安全域了,Trust,Untrust,DMZ2.2 配置接口地址2.3 配置路由默认路由:其中指定的接口:Untrust(外网)接口,如果有多个出口,可以在这选择不同的接口。

Hillstone山石网科防火墙日常运维操作手册

Hillstone⼭⽯⽹科防⽕墙⽇常运维操作⼿册⽬录⼀、设备基础管理 (1)1.1设备登录 (1)1.1.1 通过CLI管理设备 (1)1.1.2 通过WebUI管理设备 (2)1.2管理员帐号及权限设置 (4)1.2.1 新增管理员 (4)1.2.1 修改管理员密码 (5)1.3 License安装 (6)1.4设备软件升级 (7)1.5设备配置备份与恢复 (9)1.5.1 备份设备配置 (9)1.5.2 恢复设备配置 (12)1.6系统诊断⼯具的使⽤ (14)⼆、对象配置 (16)2.1 配置地址薄 (16)2.2 配置服务簿 (17)三、⽹络配置 (21)3.1 配置安全域 (21)3.2 配置接⼝ (22)3.3 配置路由 (23)3.4 配置DNS (24)四、防⽕墙配置 (26)4.1 配置防⽕墙策略 (26)4.1.1 新增防⽕墙安全策略 (26)4.1.2 编辑防⽕墙安全策略 (27)4.2 配置NAT (28)4.2.1 配置源NAT (28)4.2.2 配置⽬的NAT (31)4.3 防⽕墙配置举例 (35)五、QOS配置 (44)5.1 配置IP QOS (45)5.2 配置应⽤QOS (46)六、常⽤⽇志配置 (48)⼀、设备基础管理1.1设备登录安全⽹关⽀持本地与远程两种环境配置⽅法,可以通过CLI 和WebUI 两种⽅式进⾏配置。

CLI同时⽀持Console、telnet、SSH 等主流通信管理协议。

1.1.1 通过CLI管理设备通过Console ⼝配置安全⽹关时需要在计算机上运⾏终端仿真程序(系统的超级终端、SecureCRT等)建⽴与安全⽹关的连接,并按如下表所⽰设置参数(与连接Cisco设备的参数⼀致):通过telnet或者SSH管理设备时,需要在相应接⼝下启⽤telnet或SSH 管理服务,然后允许相应⽹段的IP管理设备(可信主机)。

对接⼝启⽤telnet或SSH管理服务的⽅法如下:⾸先在⽹络—>⽹络连接模式下的页⾯下⽅勾选指定接⼝,点击图⽰为的编辑按钮,然后在弹出的接⼝配置窗⼝中对接⼝启⽤相应的管理服务,最后确认即可:1.1.2 通过WebUI管理设备WebUI同时⽀持http和https两种访问⽅式,⾸次登录设备可通过默认接⼝ethernet0/0 (默认IP 地址192.168.1.1/24,该接⼝的所有管理服务默认均已被启⽤)来进⾏,登录⽅法为:1. 将管理PC 的IP 地址设置为与192.168.1.1/24 同⽹段的IP 地址,并且⽤⽹线将管理PC与安全⽹关的ethernet0/0 接⼝进⾏连接。

山石基本上网配置 (1)

一.设备恢复出厂操作如果设备忘记登录的管理账号密码,只能通过恢复出厂设置的方式重新登录管理设备,恢复出厂设置步骤如下:1.设备断电2.用一个尖的东西,按住前面面板上的“CLR“按钮,设备加电3.等到前面面板上的“STA“和”ALM“指示灯同时变成红色,松开”CLR”按钮4.再等到”STA”指示灯变成绿色闪烁,设备就可以通过E0/0接口,通过默认的管理地址,默认的管理账号账号登录二.设备的登录设备默认的管理接口为E0/0,登录的ip为192.168.1.1,,默认的管理账号为hillstone,密码为hillstone。

默认情况下在浏览器中输入192.168.1.1 就可以通过WEBui的方式登录管理设备。

注意:SG6000-NAV 系列的http的服务端口统一为9090,https的服务端口统一为8443。

所以默认登录该设备的WEBui的方式为http://192.168.1.1:9090,登录的账号密码都为hillstone三.基本上网配置1.设置接口信息配置外网接口,比如ethernet0/1 为连接外网的接口网络>>接口,在接口列表中选择ethernet0/1,点击该接口后面的“编辑”按钮显示接口配置界面如下:配置完基本信息,点击“确认”配置内网口,比如ethernet0/3连接内网:网络>>接口,在接口列表中选择ethernet0/3,点击该接口后面的“编辑”按钮,显示ethernet0/3的配置界面如下:配置完基本信息,点击“确认”2.增加内网上网的目的路由网络>>路由>>目的路由,点击“新建”填写完信息,点击“确认”3.增加内网用户上网的NAT配置防火墙>>NAT>>源NAT,点击“新建”选择“基本配置”:选择出接口,点击“确认”。

4.增加内网用户访问外网的策略防火墙>>策略,源安全域选择“trust”,目前安全域选择“untrust”,点击“新建”点击“新建”显示如下:选择服务簿、设备行为,点击“确认”配置完以上四步后,就可以实现内部用户的基本上网。

山石防火墙配置

山石防火墙配置hillstone防火墙配置步骤(以hillstone SA5040为例讲解)厦门领航立华科技有限公司目录1需要从客户方获取的基本信息 (5)2配置步骤 (5)2.1配置安全域52.2配置接口地址62.3配置路由72.4配置NAT82.4.1源地址NAT82.4.2目的地址NAT93配置策略 (11)3.1配置安全域之间的允许策略113.1.1配置trust到Untrust的允许所有的策略 (12)3.1.2配置DMZ到Untrust的允许所有的策略 (12)3.1.3配置trust到DMZ的允许策略133.1.4配置Untrust到DMZ服务器的允许策略 (14)3.1.5配置Untrust到Trust服务器的允许策略 (14)3.1.6配置详细策略154配置QOS (16)5配置SCVPN (18)1需要从客户方获取的基本信息◆部署位置:互联网出口位置,还是其他,如部署在出口路由器之后等◆部署方式:三层接入(需要做NAT,大部分都是这种接入方式),二层透明接入(透明接入不影响客户网络架构),混合接入模式(有几个接口需要配置成透明接口模式,可以支持这种方式)◆外网出口信息:几个出口,电信Or网通,外网IP地址资源(多少个),外网网关(防火墙默认路由设置)◆安全域划分:一般正常3个安全域,Untrust(外网)、Trust(内网)、Dmz(服务器网段),也可以自定义多个◆外网接口IP地址:由客户提供◆内网口IP地址:◆如果客户内网有多个网段,建议在客户中心交换机配置独立的VLAN网段,不要与客户内部网段相同。

◆如果客户内网只有1个网段,没有中心交换机,则把防火墙内网口地址设置为客户内网地址段,并作为客户内网网关(适用于中小型网络)◆DMZ口IP地址:由客户提供,建议配置成服务器网段的网关;2配置步骤2.1 配置安全域默认就有常用的3个安全域了,Trust,Untrust,DMZ2.2 配置接口地址2.3 配置路由默认路由:其中指定的接口:Untrust(外网)接口,如果有多个出口,可以在这选择不同的接口。

山石防火墙图文讲解简单配置步骤

hillstone防火墙配置步骤(以hillstone SA5040为例讲解)厦门领航立华科技有限公司目录1需要从客户方获取的基本信息 (3)2配置步骤 (3)2.1 配置安全域 (3)2.2 配置接口地址 (4)2.3 配置路由 (4)2.4 配置NAT (6)2.4.1 源地址NAT (6)2.4.2 目的地址NA T (6)3配置策略 (8)3.1 配置安全域之间的允许策略 (8)3.1.1 配置trust到Untrust的允许所有的策略 (8)3.1.2 配置DMZ到Untrust的允许所有的策略 (9)3.1.3 配置trust到DMZ的允许策略 (9)3.1.4 配置Untrust到DMZ服务器的允许策略 (10)3.1.5 配置Untrust到Trust服务器的允许策略 (10)3.1.6 配置详细策略 (11)4配置QOS (12)5配置SCVPN (13)1需要从客户方获取的基本信息◆部署位置:互联网出口位置,还是其他,如部署在出口路由器之后等◆部署方式:三层接入(需要做NAT,大部分都是这种接入方式),二层透明接入(透明接入不影响客户网络架构),混合接入模式(有几个接口需要配置成透明接口模式,可以支持这种方式)◆外网出口信息:几个出口,电信Or网通,外网IP地址资源(多少个),外网网关(防火墙默认路由设置)◆安全域划分:一般正常3个安全域,Untrust(外网)、Trust(内网)、Dmz(服务器网段),也可以自定义多个◆外网接口IP地址:由客户提供◆内网口IP地址:◆如果客户内网有多个网段,建议在客户中心交换机配置独立的VLAN网段,不要与客户内部网段相同。

◆如果客户内网只有1个网段,没有中心交换机,则把防火墙内网口地址设置为客户内网地址段,并作为客户内网网关(适用于中小型网络)◆DMZ口IP地址:由客户提供,建议配置成服务器网段的网关;2配置步骤2.1 配置安全域默认就有常用的3个安全域了,Trust,Untrust,DMZ2.2 配置接口地址2.3 配置路由默认路由:其中指定的接口:Untrust(外网)接口,如果有多个出口,可以在这选择不同的接口。

山石网科虚拟Web应用防火墙(vWAF)部署手册说明书

Hillstone Networks,Inc. Version2.5目录目录1介绍4文档内容4目标读者4产品信息4 Cloud-init的功能5许可证6许可证机制6平台类许可证6订阅类许可证7功能服务类许可证7申请许可证7安装许可证8许可证校验8在Xen平台上部署vWAF11系统要求11部署vWAF11步骤一:获取防火墙软件包11步骤二:导入镜像文件11步骤三:首次登录防火墙13访问vWAF的WebUI界面14升级vWAF14在AWS上部署vWAF15 AWS介绍15位于AWS的vWAF16准备您的VPC16第一步:登录AWS账户17第二步:为VPC添加子网17第三步:为子网添加路由18在亚马逊云AWS上部署vWAF19创建vWAF实例19第一步:创建EC2实例19第二步:为实例选择AMI模板20第三步:选择实例类型20第四步:配置实例详细信息21第五步:添加存储21第六步:标签实例21第七步:配置安全组21第八步:启动实例22配置子网和接口23分配弹性IP地址23在主控台查看实例24购买并申请许可证24访问vWAF24使用PuTTy访问CLI管理界面24步骤一:使用PuTTYgen转换密钥对24步骤二:使用PuTTY访问CLI界面25访问WebUI界面27介绍山石网科的虚拟Web应用防火墙,简称为vWAF(Virtual Web Application Firewall),是一个纯软件形态的产品,是运行在虚拟机上的WAF系统。

文档内容本手册介绍如何将vWAF部署到不同的环境中,包括Xen、AWS亚马逊云环境中。

本文仅讲述vWAF和初始的联网操作,WAF系统本身的功能将不做讲解。

如果您需要了解WAF系统的详细功能,请参考WAF的相关文档(点击此处)。

目标读者本文的目标读者为企业的网络管理员或对山石网科虚拟化感兴趣的读者。

部署之前,根据不同的部署场景,用户需要相应地熟悉Xen、AWS亚马逊云的组件及使用。

Hillstone 统一智能防火墙安装手册说明书

Hillstone统一智能防火墙安装手册目录第1章介绍 (1)第2章准备工作 (3)第3章安装与升级 (7)安装统一智能系统软件到虚拟机 (8)升级企业安全网关到指定的系统固件 (10)第4章初始化 (12)初始化 (12)第5章登录统一智能防火墙 (17)第6章高级功能设置 (18)查看统一智能系统接口信息 (18)配置统一智能系统接口 (18)修改统一智能系统登录密码 (18)升级统一智能防火墙 (18)通过WebUI升级 (18)通过CLI升级 (20)升级或回退企业安全网关的系统固件 (20)删除统一智能系统 (21)查看统一智能系统软件的版本及企业安全网关系统固件的版本 (21)配置可信主机 (21)智一能系统与企业安全网关连接通道的加密 (22)关于本手册手册内容该文档介绍统一智能防火墙的安装部署,具体内容包括:♦第1章介绍♦第2章准备工作♦第3章安装与升级♦第4章初始化♦第5章登录统一智能防火墙♦第6章高级功能设置手册约定为方便用户阅读与理解,本手册遵循以下约定:内容约定本手册内容约定如下:♦提示:为用户提供相关参考信息。

♦说明:为用户提供有助于理解内容的说明信息。

♦注意:如果该操作不正确,会导致系统出错。

♦『』:用该方式表示Hillstone设备WebUI界面上的链接、标签或者按钮。

例如,“点击『登录』按钮进入Hillstone设备的主页”。

♦< >:用该方式表示WebUI界面上提供的文本信息,包括单选按钮名称、复选框名称、文本框名称、选项名称以及文字描述。

例如,“改变MTU值,选中<手动>单选按钮,然后在文本框中输入合适的值”。

CLI约定本手册在描述CLI时,遵循以下约定:♦大括弧({ }):指明该内容为必要元素。

♦方括弧([ ]):指明该内容为可选元素。

♦竖线(|):分隔可选择的互相排斥的选项。

♦粗体:粗体部分为命令的关键字,是命令行中不可变部分,用户必须逐字输入。

山石网科 Web 应用防火墙(W1060-GC)硬件参考指南说明书

Version 2.8Copyright 2021 Hillstone Networks.All rights reserved.Information in this document is subject to change without notice. The software described in this document is furnished under a license agreement or nondisclosure agreement. The software may be used or copied only in accordance with the terms of those agreements. No part of this publication may be reproduced, stored in a retrieval system, or transmitted in any form or any means electronic or mechanical, including photocopying and recording for any purpose other than the purchaser's personal use without the written permission of Hillstone Networks.Hillstone Networks本文档禁止用于任何商业用途。

联系信息北京苏州地址:北京市海淀区宝盛南路1号院20号楼5层地址:苏州高新区科技城景润路181号邮编:100192 邮编:215000联系我们:https:///about/contact_Hillstone.html关于本手册本手册介绍山石网科公司的Web应用防火墙(W1060-GC)的硬件相关信息。

获得更多的文档资料,请访问:https://针对本文档的反馈,请发送邮件到:***********************山石网科https://TWNO: TW-HW-WAF(GC)-CN-V1.0-Y21M11产品中有毒有害物质或元素的名称及含量前言内容简介感谢您选用Hillstone Networks的Web应用安全产品-Web应用防火墙。

山石网科 云·界CloudEdge虚拟防火墙部署手册说明书

Version5.5R9TechDocs|目录目录1介绍1文档内容1目标读者1产品信息1虚拟防火墙的功能2 VMware Tools的功能2 Cloud-init的功能3许可证4许可证机制4平台类许可证4订阅类许可证5功能服务类许可证6申请许可证7安装许可证7许可证校验8在KVM上部署云·界10系统要求10虚拟防火墙的工作原理10准备工作10安装步骤11步骤一:获取防火墙软件包11步骤二:导入脚本和系统文件11步骤三:首次登录防火墙13将vFW联网14步骤一:查看接口的信息。

15步骤二:连接接口15其他操作16查看虚拟防火墙16启动虚拟防火墙17关闭虚拟防火墙17升级虚拟防火墙17重启虚拟防火墙17卸载虚拟防火墙17访问虚拟防火墙的WebUI界面18在OpenStack上部署云·界19部署场景19系统要求20安装步骤20步骤一:导入镜像文件21步骤二:创建实例类型22步骤三:创建网络23步骤四:启动实例24步骤五:登录及配置云·界虚拟防火墙25步骤六:重新配置OpenStack的路由器26步骤七:关闭OpenStack对云.界接口的IP检查27步骤八:在云·界上配置路由、NAT及安全策略28配置完成31使用云·界替换Openstack虚拟路由器32系统要求32安装步骤32步骤一:获取Hillstone-Agent插件文件32步骤二:配置port_security33步骤三:安装hs-manager33步骤四:在hs-manager上进行相关配置33步骤五:在hs-manager上安装CloudEdge34附:hs-manager命令行37步骤六:在控制节点上安装patch文件38步骤七:配置完成40访问云·界虚拟防火墙41使用SSH2远程登录vFW:42使用HTTPS远程登录vFW:42在VMware ESXi上部署云·界43支持的部署场景43系统要求和限制43部署防火墙45安装防火墙45通过OVA模板安装防火墙45通过VMDK文件安装防火墙47第一步:导入VMDK文件47第二步:创建虚拟机48第三步:添加硬盘49启动和访问虚拟防火墙50防火墙初始配置50升级防火墙52在Xen平台上部署云·界53系统要求53部署虚拟防火墙53步骤一:获取防火墙软件包53步骤二:导入镜像文件53步骤三:首次登录防火墙55访问虚拟防火墙的WebUI界面56升级虚拟防火墙56在Hyper-V上部署云·界57系统要求57虚拟防火墙的工作原理57准备工作58安装步骤58步骤一:获取防火墙软件包58步骤二:创建虚拟机58步骤三:首次登录防火墙62访问虚拟防火墙的WebUI界面62升级虚拟防火墙63在AWS上部署云·界64 AWS介绍64位于AWS的云·界65场景介绍65虚拟防火墙作为互联网网关65虚拟防火墙作为VPN网关65服务器负载均衡66本手册的组网设计67准备您的VPC68第一步:登录AWS账户68第二步:为VPC添加子网69第三步:为子网添加路由70在亚马逊云AWS上部署虚拟防火墙71创建防火墙实例71第一步:创建EC2实例71第二步:为实例选择AMI模板72第三步:选择实例类型72第四步:配置实例详细信息73第五步:添加存储73第六步:标签实例74第七步:配置安全组74第八步:启动实例75配置子网和接口76分配弹性IP地址76在主控台查看实例76购买并申请许可证77访问云·界虚拟防火墙77使用PuTTy访问CLI管理界面77步骤一:使用PuTTYgen转换密钥对77步骤二:使用PuTTY访问CLI界面78访问WebUI界面80配置虚拟防火墙82创建策略82测试AWS上的虚拟防火墙连通性84创建测试用虚拟机(Windows)84第一步:配置路由表84第二步:创建EC2实例。

山石防火墙参数

山石防火墙参数1.网络接口配置参数:山石防火墙支持多个网络接口,用于与不同的网络进行连接和通信。

网络接口配置参数包括接口名称、接口地址、子网掩码、默认网关等。

通过配置这些参数,可以实现防火墙与其他设备的通信。

2.防火墙规则配置参数:防火墙规则用于定义允许或禁止特定网络流量通过防火墙的规则集。

这些规则可以根据源IP地址、目标IP地址、协议、端口等条件进行设置。

防火墙规则配置参数包括规则名称、规则动作(允许或禁止)、源地址、目标地址、协议、端口等。

3.安全策略参数:安全策略用于定义防火墙的安全控制策略,包括入站策略和出站策略。

安全策略参数包括策略名称、优先级、源地址、目标地址、协议、端口等。

通过配置安全策略参数,可以控制特定网络流量的进出防火墙的行为。

4.虚拟专网(VPN)参数:山石防火墙支持虚拟专网功能,用于建立安全的远程访问连接。

VPN参数包括VPN隧道类型、加密算法、身份验证方式等。

通过配置VPN参数,可以提供加密的数据传输通道,保护远程访问连接的安全性。

5.防火墙日志参数:防火墙日志用于记录防火墙所处理的网络流量和事件,包括入站和出站连接、安全事件、访问日志等。

防火墙日志参数包括日志级别、日志格式、日志保存位置等。

通过配置日志参数,可以方便地查看和分析防火墙的活动和事件。

6.网络地址转换(NAT)参数:NAT用于在内部网络和外部网络之间转换IP地址,隐藏内部网络的真实IP地址。

NAT参数包括转换类型(静态NAT、动态NAT、端口地址转换等)、转换规则、源地址池、目标地址池等。

通过配置NAT参数,可以实现内部网络和外部网络之间的互联和通信。

7.服务质量(QoS)参数:QoS用于优化网络性能,提供带宽管理、流量控制、优先级和类别化等功能。

QoS参数包括带宽限制、流量分类、优先级设置等。

通过配置QoS参数,可以根据不同的网络应用和服务的需求,合理分配和管理带宽资源。

这些参数只是山石防火墙所提供的一部分,具体的参数设置和配置可能因不同型号和版本的防火墙而有所差异。

山石网科防火墙部署

一、设备工作原理防火墙作为一种网络安全产品,通过控制进出网络的流量,保护网络的安全。

防火墙的基本原理是通过分析数据包,根据已有的策略规则,允许或阻断数据流量。

除此之外,防火墙也具有连通网络的功能,实现安全可信区域(内部网络)和不信任区域(外部网络)之间的桥接。

StoneOS系统架构组成StoneOS系统架构的基本元素包括:•安全域:域是一个逻辑实体,将网络划分为不同部分,应用了安全策略的域称为“安全域”。

例如,trust安全域通常为内网等可信任网络,untrust 安全域通常为互联网等存在安全威胁的不可信任网络。

•接口:接口是流量进出安全域的通道,接口必须绑定到某个安全域才能工作。

默认情况下,接口都不能互相访问,只有通过策略规则,才能允许流量在接口之间传输。

•虚拟交换机(VSwitch):具有交换机功能。

VSwitch工作在二层,将二层安全域绑定到VSwitch上后,绑定到安全域的接口也被绑定到该VSwitch上。

一个VSwitch就是一个二层转发域,每个VSwitch都有自己独立的MAC地址表,因此设备的二层转发在VSwitch中实现。

并且,流量可以通过VSwitch接口,实现二层与三层之间的转发。

•虚拟路由器(VRouter):简称为VR。

VRouter具有路由器功能,不同VR 拥有各自独立的路由表。

系统中有一个默认VR,名为trust-vr,默认情况下,所有三层安全域都将会自动绑定到trust-vr上。

系统支持多VR功能且不同硬件平台支持的最大VR数不同。

多VR将设备划分成多个虚拟路由器,每个虚拟路由器使用和维护各自完全独立的路由表,此时一台设备可以充当多台路由器使用。

多VR使设备能够实现不同路由域的地址隔离与不同VR间的地址重叠,同时能够在一定程度上避免路由泄露,增加网络的路由安全。

•策略:策略是设备的基本功能,控制安全域间/不同地址段间的流量转发。

默认情况下,设备会拒绝设备上所有安全域/接口/地址段之间的信息传输。

hillstone防火墙配置实例介绍

目录一.基本情况介绍 (2)1.车管所机房情况: (2)2.通璟检测站: (2)3.风顺、安运检测站: (2)4.关于防火墙的配置方式: (3)5.关于配置文件: (3)6.关于授权证书: (4)二.车管所防火墙配置说明 (5)1.第12行: (5)2.第90行,地址薄的设置: (5)3.第316行,接口的设置: (7)4.第371行,虚拟路由的配置: (9)5.第381行,策略的配置: (11)三.通璟检测站防火墙的配置: (13)1.第83行,地址薄的设置: (13)2.第290行,接口的配置: (14)3.第312行,虚拟路由的设置: (15)4.第317行,策略的配置: (16)四.风顺检测站防火墙的配置: (17)1.第86行,地址薄的配置: (17)2.第305行,接口的配置: (18)3.第328行,虚拟路由的配置: (19)4.第335行,策略的设置: (21)五.总结 (22)一.基本情况介绍本文档适用于HillStone SG-6000 M2105(车管所)和HillStone SG-6000 NA V20(检测站),网络连接方式为车管所与检测站防火墙用网线直连、车管所与检测站防火墙在同一公安网IP段内两种。

具体配置如下:1.车管所机房情况:数据服务器、应用/通讯服务器、hillstone防火墙、审核电脑1/2的IP分别10.137.186.78/62/68/36/37,系统管理员给的IP地址格式为:;防火墙配置完毕后,车管所服务器设置的IP格式为:webserviceIP:10.136.46.23。

2.通璟检测站:局域网IP地址为192.168.11.*段,网关192.168.11.1。

因为距离短,有一条一百多米网线直接通到车管所机房。

站点服务器、签证申请岗、查验岗、无线路由、PDA、检测线主控、登录机等都接在交换机上,然后交换机接网线到hillstone防火墙的0/1口,到车管所机房的网线接防火墙0/0口。

SG6000 e1100 山石防火墙开局 默认登陆设置

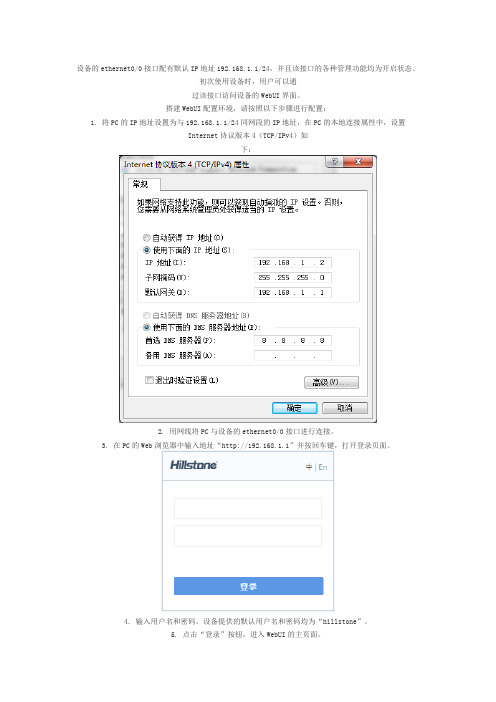

设备的ethernet0/0接口配有默认IP地址192.168.1.1/24,并且该接口的各种管理功能均为开启状态。

初次使用设备时,用户可以通过该接口访问设备的WebUI界面。

搭建WebUI配置环境,请按照以下步骤进行配置:1. 将PC的IP地址设置为与192.168.1.1/24同网段的IP地址,在PC的本地连接属性中,设置Internet协议版本4(TCP/IPv4)如下:2. 用网线将PC与设备的ethernet0/0接口进行连接。

3. 在PC的Web浏览器中输入地址“http://192.168.1.1”并按回车键,打开登录页面。

4. 输入用户名和密码。

设备提供的默认用户名和密码均为“hillstone”。

5. 点击“登录”按钮,进入WebUI的主页面。

安装许可证在获得许可证字符串或者许可证文件后,按照以下步骤安装许可证:1. 点击“系统>许可证”。

2. 在<许可证申请>处,选择以下两种方式中的一种导入许可证。

上传许可证文件:选中“上传许可证文件”单选按钮,点击“浏览”按钮,并且选中许可证文件(许可证为纯文本.txt文件)。

手动输入:选中“手动输入”单选按钮,然后将许可证字符串内容输入到对应的文本框。

3. 点击“确定”按钮。

4. 点击“系统>设备管理”,在<设置及操作>标签页,点击“重启设备”。

5. 设备重启之后完成许可证的安装。

创建系统管理员系统管理员拥有读、执行和写权限,可以在任何模式下对设备所有功能模块进行配置、查看当前或者历史配置信息。

创建系统管理员,请按照以下步骤进行操作:1. 点击“系统>设备管理”。

2. 在<管理员>标签页,点击”新建“按钮。

系统管理员可以指定一个IP地址范围,在该指定范围内的主机为可信主机。

只有可信主机才可以对防火墙进行管理。

创建可信主机,请按照以下步骤进行操作:1. 点击“系统>设备管理”。

2. 选择”可信主机“标签页,点击”新建“按钮。