S6500交换机802.1x本地认证的典型配置20120329修正

H3C_S5600系列交换机典型配置举例

S5600系列交换机典型配置举例静态路由典型配置1. 组网需求(1)需求分析某小型公司办公网络需要任意两个节点之间能够互通,网络结构简单、稳定,用户希望最大限度利用现有设备。

用户现在拥有的设备不支持动态路由协议。

根据用户需求及用户网络环境,选择静态路由实现用户网络之间互通。

(2)网络规划根据用户需求,设计如图2-1所示网络拓扑图。

图2-1静态路由配置举例组网图2. 配置步骤交换机上的配置步骤:# 设置以太网交换机Switch A的静态路由。

<SwitchA> system-view[SwitchA] ip route-static[SwitchA] ip route-static[SwitchA] ip route-static# 设置以太网交换机Switch B的静态路由。

<SwitchB> system-view[SwitchB] ip route-static[SwitchB] ip route-static[SwitchB] ip route-static# 设置以太网交换机Switch C的静态路由。

<SwitchC> system-view[SwitchC] ip route-static[SwitchC] ip route-static主机上的配置步骤:# 在主机A上配缺省网关为.1,具体配置略。

# 在主机B上配缺省网关为.1,具体配置略。

# 在主机C上配缺省网关为.1,具体配置略。

至此图中所有主机或以太网交换机之间均能两两互通。

RIP典型配置1. 组网需求(1)需求分析某小型公司办公网络需要任意两个节点之间能够互通,网络规模比拟小。

需要设备自动适应网络拓扑变化,降低人工维护工作量。

根据用户需求及用户网络环境,选择RIP路由协议实现用户网络之间互通。

(2)网络规划根据用户需求,设计如图2-2所示网络拓扑图。

设备接口IP地址设备接口IP地址Switch A Vlan-int1110.11.2.1/24Switch B Vlan-int1110.11.2.2/24Vlan-int2155.10.1.1/24Vlan-int3196.38.165.1/24 Switch C Vlan-int1110.11.2.3/24Vlan-int4117.102.0.1/16图2-2 RIP典型配置组网图2. 配置步骤说明:以下的配置,只列出了与RIP相关的操作。

802.1X认证配置案例

这次的配置在无线认证这一块800给了我很多帮助,在这里多谢网件的冯颖然,杨伟峰,负责AP的黄工三位工程师在整个调试过程中给予我的无私帮助.有点小经验,特分享如下,希望以后大家做相关配置时有所借鉴.技术:客户原有核心交换机为h3c 7506r,共8层楼,现每层楼布放4个AP,各配线间交换机为h3c 3100,为便于管理,每层楼的AP均统一拉线至5楼的配线间的最下面一台3100交换机,现我已做了相关的无线VLAN,(192.168.101.x),并在交换机做了相应的设置,而各AP(WG302)在默认的情况下也是不需要配置即可实现无线上网,针对客户提出的外来人员需要验证方能连入外网的要求,我们决定采用802.1x认证来实现,具体配置如下。

创造一个新的无线VLAN:核心交换机7506R:创新VLAN 划端口到VLAN(可选)给VLAN分配IP地址 DHCP (可选) ACL(可选)路由器:给新VLAN加返回路由接入交换机3100:创新VLAN 划端口到VLAN(可选)radius服务器设置:(winradius)1,设置---数据库---自动配置ODBC2,设置-系统-设置密码为******* ,认证和计费端口为默认3,操作--添加帐号只设用户名和密码即可,这里设为user/userwg302设置:五楼配线间的从下往下数第五台H3C 3100交换机24个百兆口连接各楼层的AP,对于每个AP,其默认地址为192.168.0.228,需要首先将配置电脑改为与AP同段并且同接在第五台交换机上(处于同一个VLAN)配置如下:1,在IE中输入192.168.0.228 回车,出现登陆界面,输入默认用户名和密码admin/password.2,进入basic setting,设置IP地址为192.168.101.4(从4开始,以后每个AP的设置这里不同,这是每个AP的设置不同点之一,如第二个AP要设成192.168.101.5,第三个AP要设成192.168.101.6),掩码255.255.255.0,网关192.168.101.1,DNS服务器202.96.128.86 61.144.56.100,区域选为亚洲。

华为交换机8021x用户认证配置

华为5700本机完成802.1X用户认证配置网络需求:需要公司人员根据自己的工号完成了802.1x认证之后才能进行通信和访问外网网络实验拓扑:第一步:建立802.1x认证用户[manage-converged]aaa[manage-converged-aaa]local-user cd00470 password cipher 12345 [manage-converged-aaa]local-user cd00470 service-type 8021x 指定用户的服务类型第二步:开启全局802.1x功能[manage-converged]dot1x enable[manage-converged]dot1x authentication-method chapPAP(Password Authentication Protocol)是一种两次握手认证协议,它采用明文方式传送口令。

CHAP(Challenge Handshake Authentication Protocol)是一种三次握手认证协议,它只在网络上传输用户名,而并不传输口令。

相比之下,CHAP认证保密性较好,更为安全可靠。

EAP认证功能,意味着交换机直接把802.1x用户的认证信息以EAP报文发送给RADIUS服务器完成认证,而无须将EAP报文转换成标准的RADIUS报文后再发给RADIUS服务器来完成认证。

如果要采用PEAP、EAP-TLS、EAP-TTLS或者EAP-MD5这四种认证方法之一,只需启动EAP认证即可第三步:开启接口802.1x功能[manage-converged-GigabitEthernet0/0/26]dot1x enable[manage-converged-GigabitEthernet0/0/26]dot1x port-method ?mac Authentication based on user MAC addressport Authentication based on switch port基于端口模式:只要连接在该端口的第一个MAC设备通过认证,该端口连接的其他MAC设备不用认证都允许接入。

H3C S5500-SI 02-802.1X命令

3

1-1

EAD quick deploy configuration: URL: http://192.168.19.23 Free IP: 192.168.19.0 255.255.255.0 EAD timeout: 30m

The maximum 802.1X user resource number is 1024 per slot Total current used 802.1X resource number is 1

30 s, Handshake Period

15 s

Quiet Period

60 s, Quiet Period Timer is disabled

imeout

100 s

Reauth Period

3600 s

The maximal retransmitting times

【举例】 # 显示 802.1X 的所有信息。

<Sysname> display dot1x Equipment 802.1X protocol is enabled CHAP authentication is enabled EAD quick deploy is enabled

Configuration: Transmit Period

GigabitEthernet1/0/1 is link-up 802.1X protocol is enabled Handshake is disabled Handshake secure is disabled Periodic reauthentication is disabled The port is an authenticator Authenticate Mode is Auto 802.1X Multicast-trigger is enabled Mandatory authentication domain: NOT configured Port Control Type is Mac-based Guest VLAN: 4 Auth-fail VLAN: NOT configured Max number of on-line users is 256

H3C配置命令18-802.1x命令

【视图】 任意视图

【参数】 sessions:显示 802.1x 的会话连接信息。 statistics:显示 802.1x 的相关统计信息。 interface:显示指定端口的 802.1x 相关信息。 interface-list:以太网端口列表,表示多个以太网端口,表示方式为 interface-list = { interface-name [ to interface-name ] } & < 1-10 >。其中,interface-name 为单个 以 太 网 端 口 , 可 表 示 为 interface-name = { interface-type interface-num } , interface-type 为端口类型,interface-num 为端口号。命令中&<1-10>表示前面的参 数最多可以重复输入 10 次。

第 1 章 802.1x 配置命令

Configuration: Transmit Period

quidway s6500系列以太网交换机 操作手册 01_入门

第 1 章 产品介绍

特性 生成树协议 流控 广播风暴抑制

组播

IP 路由

DHCP Relay DHCP Server 端口汇聚 镜像 安全特性 可靠性 QoS(Quality of Service)

说明

支持 STP(Spanning Tree Protocol)/RSTP(Rapid Spanning Tree Protocol)/MSTP(Multiple Spanning Tree Protocol),符合 IEEE 802.1D/IEEE 802.1w/IEEE 802.1s 标准

i

Quidway S6500 系列以太网交换机 操作手册 入门

第 1 章 产品介绍

第1章 产品介绍

1.1 产品简介

Quidway S6500 系列以太网交换机是大容量、模块化的 L2/L3 层线速以太网交换产 品,主要面向 IP 城域网、大型企业网及园区网用户。目前包含的型号为:

z S6506 以太网交换机 z S6503 以太网交换机 z S6506R 以太网交换机 Quidway S6500 系列以太网交换机采用一体化机柜式结构,整个机柜由单板区、风 扇区、电源区、配电区几个部分组成。S6506 以太网交换机的单板区共有 7 个单板 插槽,其中,0 号插槽固定为交换路由板(支持 Salience I 型、Salience II 型交换路 由板、Salience III 系列交换路由板),其余 6 个为业务板插槽。S6503 以太网交换 机的单板区共有 4 个单板插槽,其中,0 号插槽固定为交换路由板(支持 iSalience I 型交换路由板、Salience III 系列交换路由板),其余 3 个为业务板插槽。S6506R 以太网交换机的单板区共有 8 个单板插槽,其中,0 号和 1 号插槽固定为交换路由 板(支持 Salience II 型交换路由板、Salience III 系列交换路由板),两块交换路由 板配合实现冗余备份功能。其余 6 个为业务板插槽。用户可以根据组网环境的需要 自行选配适合的业务板。

RG-S21交换机 802.1x认证配置方法

S21交换机 802.1x认证配置方法锐捷网络远程技术支持中心技术热线:4008-111-000福建星网锐捷网络有限公司802.1x 的配置注意事项1)只有支持802.1x 的产品,才能进行以下设置。

2)802.1x 既可以在二层下又可以在三层下的设备运行。

3)要先设置认证服务器的IP 地址,才能打开1X 认证。

4)打开端口安全的端口不允许打开1X 认证。

5)Aggregate Port 不允许打开1X 认证。

802.1x 的默认配置下表列出 802.1x 的一些缺省值认证Authentication 关闭DISABLE 记帐Accounting 关闭DISABLE 认证服务器(Radius Server)*服务器IP 地址(ServerIp) *认证UDP 端口*密码(Key) *无缺省值*1812*无缺省值记帐服务器(Accounting Server) *记帐服务器IP 地址*记帐UDP 端口*无缺省值1813所有端口的类型非受控端口(所有端口均无须认证便可直接通讯定时重认证re-authentication 打开定时重认证周期reauth_period 3600 秒认证失败后允许再次认证的间隔 5重传时间间隔30 秒最大重传次数 2 次客户端超时时间30 秒,在该段时间内没有收到客户端的响应便认为这次通讯失败服务器超时时间30 秒,在该段时间内没有收到服务器的回应,便认为这次通讯失败某端口下可认证主机列表无缺省值福建星网锐捷网络有限公司设置802.1X 认证的开关当打开802.1x 认证时,交换机会主动要求受控端口上的主机进行认证,认证不过的主机不允许访问网络。

例:设置Server Ip 为192.1.1.1、认证Udp 端口为600、以明文方式设置约定密码:Switch#configure terminalSwitch(config)#radius-server host 192.1.1.1Switch(config)#radius-server auth-port 600Switch(config)#radius-server key MsdadShaAdasdj878dajL6g6ga Switch(config)#end打开/关闭一个端口的认证在802.1x 打开的情形下,打开一个端口的认证,则该端口成为受控口,连接在该端口下的用户要通过认证才能访问网络,然而,在非受控端口下的用户可以直接访问网络。

华三交换机802.1认证例子

S7500系列交换机802.1x认证功能的典型配置一、组网需求:1、要求在各端口上对用户接入进行认证,以控制其访问Internet;接入控制模式要求是基于MAC地址的接入控制。

2、所有接入用户都属于一个缺省的域:,该域最多可容纳30个用户;认证时,采用先RADIUS再LOCAL的方式;计费时,如果RADIUS计费失败则切断用户连接使其下线;接入时在用户名后不添加域名,正常连接时如果用户有超过20分钟流量持续小于2000Bytes的情况则切断其连接。

3、系统与认证RADIUS服务器交互报文时的加密密码为“cams”系统在向RADIUS服务器发送报文后5秒种内如果没有得到响应就向其重新发送报文,重复发送报文的次数总共为5次,设置系统每15分钟就向RADIUS服务器发送一次实时计费报文,指示系统从用户名中去除用户域名后再将之传给RADIUS服务器。

4、本地802.1x接入用户的用户名为h3cuser,密码为localpass,使用明文输入,闲置切断功能处于打开状态。

二、组网图:图1. 组网图1)PC属于VLAN1,IP地址为10.10.1.10/24;2)两台RADIUS服务器组成的服务器组与交换机相连,其IP地址分别为10.11.1.1和10.11.1.2,前者作为主认证/备份计费服务器,后者作为备份认证/主计费服务器。

三、配置步骤:1) 开启全局802.1x特性。

<H3C> system-viewSystem View: return to User View with Ctrl+Z.[H3C] dot1x2) 开启指定端口Ethernet 1/0/1的802.1x特性。

[H3C] dot1x interface Ethernet 1/0/13) 设置接入控制方式(该命令可以不配置,因为端口的接入控制在缺省情况下就是基于MAC地址的)。

[H3C] dot1x port-method macbased interface Ethernet 1/0/14) 创建RADIUS方案radius1并进入其视图。

华为,华赛8021x配置

802.1X简介IEEE 802.1X标准(以下简称802.1X)是一种基于接口的网络接入控制(Port Based Network Access Control)协议。

“基于接口的网络接入控制”是指在局域网接入控制设备的接口对接入的设备进行认证和控制。

用户设备如果能通过认证,就可以访问局域网中的资源;如果不能通过认证,则无法访问局域网中的资源。

802.1X系统为典型的Client/Server体系结构,包括三个实体:•Supplicant(客户端)客户端一般为用户终端设备,由设备端对其进行认证。

客户端需要安装802.1X的客户端软件,如Windows自带的802.1X客户端。

客户端必须支持局域网上的可扩展认证协议EAPoL(Extensible Authentication Protocol over LAN)。

•Authenticator(设备端)设备端通常为支持802.1X协议的网络设备,它为客户端提供接入局域网的接口。

•Authentication Server(认证服务器)认证服务器是为设备端提供认证服务的实体。

认证服务器用于实现对用户进行认证、授权和计费,通常为RADIUS(Remote Authentication Dial-In User Service,远程认证拨号用户服务)服务器。

说明:在没有外部认证服务器的情况下,USG可以同时作为本地认证服务器和设备端。

USG的本地认证服务配置请参见配置本地认证。

在有外部认证服务器的情况下,USG作为设备端。

USG上对接RADIUS的配置请参见配置RADIUS认证。

认证实体的信息交换关系如图1所示。

设备端与认证服务器之间通过EAP帧交换信息。

客户端与设备端之间通过IEEE 802.1X所定义的EAPoL帧交换信息。

图1 802.1X认证系统的体系结构当客户端发起认证请求时,设备端作为中继与客户端和认证服务器交互,经过一系列的认证过程后,如果认证成功,设备的接口成为授权状态,允许客户端通过授权接口访问网络。

华为6500,02-登录交换机操作手册

目录第1章登录以太网交换机.......................................................................................................1-11.1 登录以太网交换机方法简介.............................................................................................1-11.2 用户界面简介...................................................................................................................1-11.2.1 交换机支持的用户界面..........................................................................................1-11.2.2 交换机用户界面编号..............................................................................................1-11.2.3 用户界面公共配置.................................................................................................1-2第2章通过Console口进行本地登录.....................................................................................2-12.1 通过Console口进行本地登录简介..................................................................................2-12.2 通过Console口登录交换机.............................................................................................2-12.3 配置Console口登录方式的属性......................................................................................2-32.3.1 配置Console口登录方式的公共属性....................................................................2-32.3.2 不同认证方式下Console口登录方式的属性配置...................................................2-42.4 认证方式为None时Console口登录方式的配置..............................................................2-52.4.1 配置过程...............................................................................................................2-52.4.2 配置举例...............................................................................................................2-72.5 认证方式为Password时Console口登录方式的配置......................................................2-82.5.1 配置过程...............................................................................................................2-82.5.2 配置举例.............................................................................................................2-102.6 认证方式为Scheme时Console口登录方式的配置.......................................................2-112.6.1 配置过程.............................................................................................................2-112.6.2 配置举例.............................................................................................................2-13第3章通过Telnet进行登录...................................................................................................3-13.1 通过Telnet进行登录的简介.............................................................................................3-13.1.1 配置Telnet登录方式的公共属性...........................................................................3-13.1.2 不同认证方式下Telnet登录方式的配置................................................................3-23.2 认证方式为None时Telnet登录方式的相关配置.............................................................3-33.2.1 配置过程...............................................................................................................3-33.2.2 配置举例...............................................................................................................3-53.3 认证方式为Password时Telnet登录方式的相关配置......................................................3-63.3.1 配置过程...............................................................................................................3-63.3.2 配置举例...............................................................................................................3-73.4 认证方式为Scheme时Telnet登录方式的相关配置.........................................................3-93.4.1 配置过程...............................................................................................................3-93.4.2 配置举例.............................................................................................................3-113.5 Telnet配置环境搭建......................................................................................................3-133.5.1 通过终端Telnet到以太网交换机.........................................................................3-133.5.2 通过以太网交换机Telnet到以太网交换机...........................................................3-15第4章通过Console口利用Modem拨号远程登录................................................................4-14.1 通过Console口利用Modem拨号进行远程登录简介.......................................................4-14.2 网络管理员端的相关配置.................................................................................................4-14.3 交换机端的相关配置........................................................................................................4-14.3.1 与交换机直接相连的Modem上的配置..................................................................4-14.3.2 交换机的相关配置.................................................................................................4-24.4 通过Modem拨号搭建配置环境.......................................................................................4-24.5 Modem属性配置.............................................................................................................4-44.5.1 配置准备...............................................................................................................4-44.5.2 配置过程...............................................................................................................4-54.5.3 配置举例...............................................................................................................4-5第5章通过NMS登录............................................................................................................5-15.1 通过NMS登录简介.........................................................................................................5-15.2 通过NMS方式登录组网结构...........................................................................................5-1第6章对登录用户的控制.......................................................................................................6-16.1 简介.................................................................................................................................6-16.2 对Telnet用户进行控制....................................................................................................6-16.2.1 配置准备...............................................................................................................6-16.2.2 通过源IP对Telnet进行控制.................................................................................6-16.2.3 通过源IP、目的IP对Telnet进行控制..................................................................6-26.3 通过源IP对网管用户进行控制........................................................................................6-36.3.1 配置准备...............................................................................................................6-36.3.2 通过源IP对网管用户进行控制..............................................................................6-36.3.3 配置举例...............................................................................................................6-4第1章登录以太网交换机1.1 登录以太网交换机方法简介S6500系列以太网交换机的登录,可以通过以下几种方式实现:!通过Console口进行本地登录!通过以太网端口利用Telnet进行本地或远程登录!通过Console口利用Modem拨号进行远程登录!通过NMS(Network Management Station,网管工作站)登录1.2 用户界面简介1.2.1 交换机支持的用户界面S6500系列以太网交换机支持两种用户界面:AUX用户界面、VTY用户界面。

15-集中式MAC地址认证操作

集中式MAC地址认证目录目录第1章集中式MAC地址认证配置..........................................................................................1-11.1 集中式MAC地址认证简介...............................................................................................1-11.2 集中式MAC地址认证配置...............................................................................................1-11.2.1 启动全局的集中式MAC地址认证..........................................................................1-21.2.2 启动端口的集中式MAC地址认证..........................................................................1-21.2.3 配置集中式MAC地址认证的方式..........................................................................1-31.2.4 配置集中式MAC地址认证用户所使用域名...........................................................1-41.2.5 配置集中式MAC地址认证定时器..........................................................................1-41.2.6 配置集中式MAC地址重认证.................................................................................1-51.3 集中式MAC地址认证配置显示和维护.............................................................................1-51.4 集中式MAC地址认证配置举例.......................................................................................1-6第1章集中式MAC地址认证配置!说明:目前Quidway S6500系列以太网交换机的LS81FT48A/LS81FM24A/LS81FS24A/LS81GT8UA/LS81GB8UA业务板不支持集中式MAC地址认证。

锐捷802.1x交换机的配置

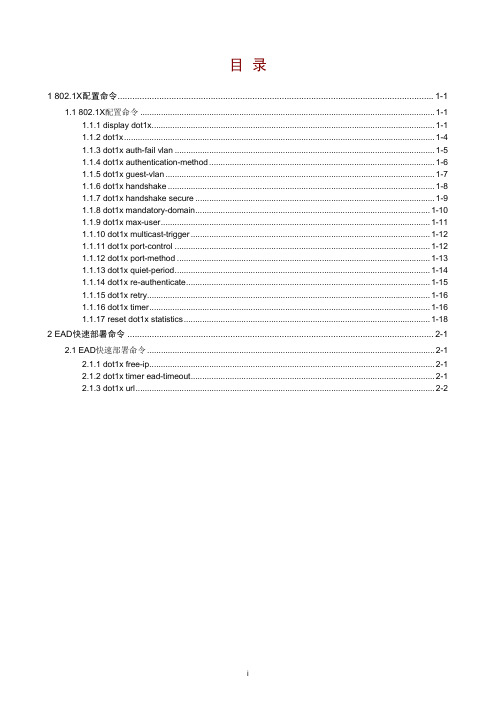

实验一 锐捷802.1x 交换机的配置【实验名称】锐捷RG-S2126G 系列接入层交换机的802.1与Radius 协议配置。

【实验目的】掌握锐捷RG-S2126G 系列接入增交换机基于802.1x 与Radius 协议结合RG-SAM2.1认证版实现安全接入认证的配置。

【预备知识】● IEEE802.1x ;● Radius ;● 二层交换【背景描述】假设您是某公司的网络管理人员,鉴于公司网络安全管理的需要,需要实现对用户接入公司网络进行必要的身份控制,公司决定部署基于IEEE802.1x 与RADIUS 协议的认证管理系统。

本实验是RG-SAM2.1认证版系列实验的第一步。

在进行相关实验之前,首先要配置锐捷21系列接入层交换机开启802.1x 与Radius 协议。

【实现功能】实现LAN 接入的安全身份认证。

【实验拓扑】【实验设备】1.RG-S2126G 一台;2.PC 机一台,用于配置交换机的终端。

【实验步骤】第一步:查看交换机版本信息验证测试:查看交换机版本信息:Switch>show versionSystem description : Red-Giant Gigabit Intelligent Switch(S2126G) By Ruijie NetworkSystem uptime : 0d:0h:8m:40sRG-S2126G 192.168.0.2/24 RG-SAM Server 192.168.0.185/24PC1192.168.0.44/24System hardware version : 3.3System software version : 1.5(1) Build Mar 3 2005 TempSystem BOOT version : RG-S2126G-BOOT 03-02-02System CTRL version : RG-S2126G-CTRL 03-05-02Running Switching Image : Layer2Switch>第二步:初始化交换机配置所有的交换机在开始进行配置前,必需先进行初始化,清除原有的一切配置,命令如下:Switch>Switch>enableSwitch#delete flash:config.text !删除配置(在实验室实验时请实验指导老师清除相关配置)Switch#reload…..Switch#configure terminal !进入配置层Switch(config)#验证测试:使用命令show running-config命令查看配置信息,删除原始配置信息后该命令的打印结果如下:Switch#show running-configBuilding configuration...Current configuration : 318 bytes!version 1.0!hostname Switchvlan 1!endSwitch#第三步:Switch#configure terminalEnter configuration commands, one per line. End with CNTL/Z.Switch(config)#ip default-gateway 192.168.0.1 设置交换机默认网关,实现跨网段管理交换机Switch(config)#interface vlan 1Switch(config-if)#ip address 192.168.0.2 255.255.255.0Switch(config)#exitSwitch(config)#enable secret level 1 5 starSwitch(config)#enable secret level 15 5 starSwitch(config)#radius-server host 192.168.0.185 auth-port 1812指定RADIUS服务器的地址及UDP认证端口Switch(config)#aaa accounting server 192.168.0.185 指定记账服务器的地址Switch(config)#aaa accounting acc-port 1813 指定记账服务器的UDP端口Switch(config)#aaa authentication dot1x 开启AAA功能中的802.1x认证功能Switch(config)#aaa accounting 开启AAA功能中的记账功能Switch(config)#radius-server key star 设置RADIUS服务器认证字Switch(config)#snmp-server community public rw为通过简单网络管理协议访问交换机设置认证名(public为缺省认证名)并分配读写权限Switch(config)#interface fastEthernet 0/4实验中将在4号接口启动802.1x的认证Switch(config-if)#dot1x port-control auto 设置该接口参与802.1x认证Switch(config-if)#exitSwitch(config)#exitSwitch#writeBuilding configuration...[OK]Switch#验证测试:将两台PC(使用192.168.0.0/24网段的地址,实验中客户端PC使用地址192.168.0.44/24,服务器使用地址192.168.0.185/24)连接到交换机除4号端口外的其他任意两个端口上,在任何一个PC上进行连通性测试(ping)。

quidway s6500系列以太网交换机 操作手册 03_vlan

VLAN 目录目录第1章 VLAN配置..................................................................................................................1-11.1 VLAN简介..........................................................................................................................1-11.2 VLAN的公共配置...............................................................................................................1-11.2.1 创建/删除VLAN.......................................................................................................1-21.2.2 设置以太网端口或者VLAN广播风暴抑制...............................................................1-21.2.3 为VLAN或VLAN接口指定描述字符......................................................................1-31.2.4 创建/删除VLAN接口...............................................................................................1-31.2.5 打开/关闭VLAN接口...............................................................................................1-31.3 基于端口的VLAN配置.......................................................................................................1-41.3.1 为VLAN指定以太网端口........................................................................................1-41.4 基于协议的VLAN配置.......................................................................................................1-41.4.1 创建/删除VLAN的协议类型....................................................................................1-41.4.2 创建/删除端口与基于协议VLAN的关联..................................................................1-51.5 VLAN显示和调试...............................................................................................................1-51.6 VLAN典型配置举例...........................................................................................................1-6第2章 GARP/GVRP配置.......................................................................................................2-12.1 GARP配置.........................................................................................................................2-12.1.1 GARP协议简介.......................................................................................................2-12.1.2 配置GARP定时器参数...........................................................................................2-22.1.3 GARP显示和调试...................................................................................................2-32.2 GVRP配置.........................................................................................................................2-32.2.1 GVRP协议简介.......................................................................................................2-32.2.2 全局开启/关闭GVRP...............................................................................................2-42.2.3 端口开启/关闭GVRP...............................................................................................2-42.2.4 配置GVRP注册类型...............................................................................................2-52.2.5 GVRP显示和调试...................................................................................................2-52.2.6 GVRP典型配置举例................................................................................................2-6第1章 VLAN配置1.1 VLAN简介VLAN(Virtual Local Area Network),是一种通过将局域网内的设备逻辑地而不是物理地划分成一个个网段从而实现虚拟工作组的技术。

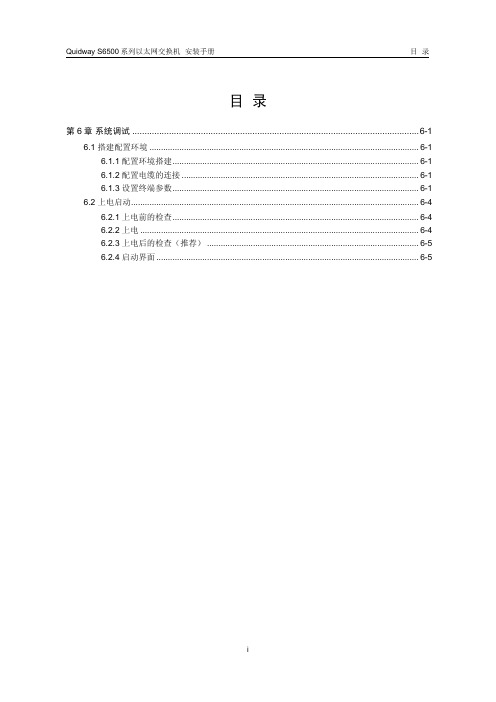

s6500安装手册(V203)06-系统调试.

目录第6章系统调试.....................................................................................................................6-16.1 搭建配置环境.....................................................................................................................6-16.1.1 配置环境搭建...........................................................................................................6-16.1.2 配置电缆的连接.......................................................................................................6-16.1.3 设置终端参数...........................................................................................................6-16.2 上电启动.............................................................................................................................6-46.2.1 上电前的检查...........................................................................................................6-46.2.2 上电.........................................................................................................................6-46.2.3 上电后的检查(推荐)............................................................................................6-56.2.4 启动界面..................................................................................................................6-5第6章系统调试6.1 搭建配置环境6.1.1 配置环境搭建z终端(本例为一PC)通过配置口电缆与交换机的Console口相连。

华为交换机802.1X配置

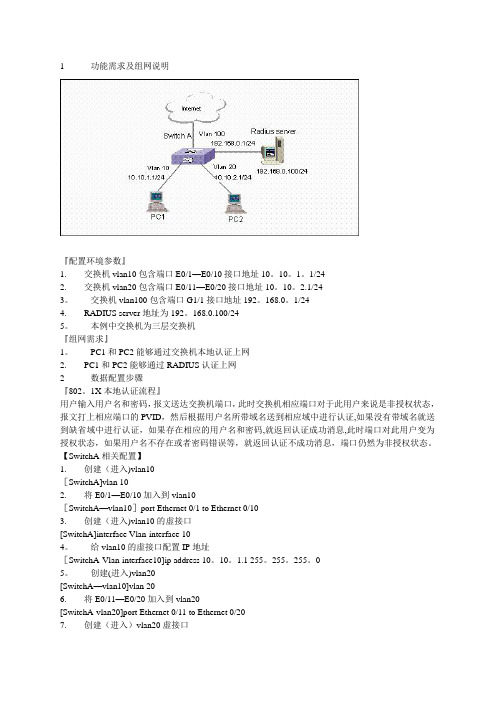

1 功能需求及组网说明『配置环境参数』1. 交换机vlan10包含端口E0/1—E0/10接口地址10。

10。

1。

1/242. 交换机vlan20包含端口E0/11—E0/20接口地址10。

10。

2.1/243。

交换机vlan100包含端口G1/1接口地址192。

168.0。

1/244. RADIUS server地址为192。

168.0.100/245。

本例中交换机为三层交换机『组网需求』1。

PC1和PC2能够通过交换机本地认证上网2. PC1和PC2能够通过RADIUS认证上网2 数据配置步骤『802。

1X本地认证流程』用户输入用户名和密码,报文送达交换机端口,此时交换机相应端口对于此用户来说是非授权状态,报文打上相应端口的PVID,然后根据用户名所带域名送到相应域中进行认证,如果没有带域名就送到缺省域中进行认证,如果存在相应的用户名和密码,就返回认证成功消息,此时端口对此用户变为授权状态,如果用户名不存在或者密码错误等,就返回认证不成功消息,端口仍然为非授权状态。

【SwitchA相关配置】1. 创建(进入)vlan10[SwitchA]vlan 102. 将E0/1—E0/10加入到vlan10[SwitchA—vlan10]port Ethernet 0/1 to Ethernet 0/103. 创建(进入)vlan10的虚接口[SwitchA]interface Vlan-interface 104。

给vlan10的虚接口配置IP地址[SwitchA-Vlan-interface10]ip address 10。

10。

1.1 255。

255。

255。

05。

创建(进入)vlan20[SwitchA—vlan10]vlan 206. 将E0/11—E0/20加入到vlan20[SwitchA-vlan20]port Ethernet 0/11 to Ethernet 0/207. 创建(进入)vlan20虚接口[SwitchA]interface Vlan-interface 208. 给vlan20虚接口配置IP地址[SwitchA-Vlan—interface20]ip address 10。

quidway s6500系列以太网交换机 操作手册 08_stp

STP 目录目录第1章 MSTP配置..................................................................................................................1-11.1 MSTP简介.........................................................................................................................1-11.1.1 MSTP的几个概念....................................................................................................1-11.1.2 MSTP的基本原理....................................................................................................1-41.1.3 MSTP在交换机上的实现.........................................................................................1-91.2 MSTP配置.........................................................................................................................1-91.2.1 配置交换机的MST域............................................................................................1-101.2.2 指定交换机为根桥或备份根桥...............................................................................1-111.2.3 配置MSTP的工作模式.........................................................................................1-121.2.4 配置交换机的Bridge优先级..................................................................................1-131.2.5 配置MST域的最大跳数........................................................................................1-141.2.6 配置交换网络的网络直径.......................................................................................1-141.2.7 配置交换机的时间参数..........................................................................................1-151.2.8 配置特定交换机的超时时间因子............................................................................1-161.2.9 配置端口的最大发送速率.......................................................................................1-171.2.10 配置端口为边缘端口或者非边缘端口..................................................................1-181.2.11 配置端口的Path Cost..........................................................................................1-191.2.12 配置端口的优先级...............................................................................................1-211.2.13 配置端口是否与点对点链路相连..........................................................................1-221.2.14 在端口上执行mCheck操作................................................................................1-231.2.15 配置交换机的保护功能........................................................................................1-241.2.16 开启/关闭设备MSTP特性...................................................................................1-251.2.17 开启/关闭端口MSTP特性...................................................................................1-261.3 MSTP显示和调试............................................................................................................1-271.4 MSTP典型配置案例.........................................................................................................1-27第1章 MSTP配置1.1 MSTP简介MSTP(Multiple Spanning Tree Protocol)是多生成树协议的英文缩写,该协议兼容STP(Spanning Tree Protocol)和RSTP(Rapid Spanning Tree Protocol)。

01-iMC UAM 通用802.1X认证典型配置案例

通用802.1X认证典型配置案例Copyright © 2013 杭州华三通信技术有限公司版权所有,保留一切权利。

非经本公司书面许可,任何单位和个人不得擅自摘抄、复制本文档内容的部分或全部,并不得以任何形式传播。

本文档中的信息可能变动,恕不另行通知。

目录1 介绍 ··················································································································································· 1-12 特性使用指南····································································································································· 2-12.1 使用场合············································································································································ 2-12.2 配置前提············································································································································ 2-13 配置举例 ············································································································································ 3-13.1 组网需求············································································································································ 3-13.2 配置步骤············································································································································ 3-23.2.1 配置UAM服务器······················································································································ 3-23.2.2 配置接入设备 (1)3.2.3 使用iNode客户端认证 (2)3.2.4 使用Windows自带的客户端认证 (7)1 介绍通用802.1X认证,不包含任何接入控制和安全检查,仅进行身份验证。

华为802.1x认证客户端使用说明

华为802.1x认证客户端使用说明

新802.1x认证客户端使用方法

1.卸载原有的80

2.1x客户端。

2.下载安装新的客户端。

3.安装完后重启计算机。

4.双击桌面的H3C802.1X图标进入如下界面,网络适配器选择你自己的网卡。

5.点击属性进入设置,默认设置如下图,

把两个勾全部去掉,如果你要自动重拨,你可以把“握手超时后重认证”这个勾选上。

如下图:

完成后点击确定,然后点连接出现下图,连接成功后最小化到屏幕右下角,与老客户端一样的小电脑标志。

6.断开连接方法:点击屏幕右下角的小电脑图标右键,点断开连接或者退出程

序。

7.点击小电脑右键出现在菜单中,用户配置可以看自己的上网时间,可以累计,

也可以清零后重新计时。

网络配置则回到第5步进行配置。

8.一般用户使用以上功能即可,还有更高级的功能就是打开管理窗口,如下图:。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

一、组网需求:

PC-A直接连接到S6500交换机S65-A的E1/0/1端口,配置静态IP地址

10.0.0.1/24,网关设置为S65-A的VLAN虚接口地址10.0.0.254/24,端口e1/0/1属于该VLAN,配置802.1x协议进行访问控制,认证方式采用本地认证。

二、组网图:

三、配置步骤:

1.在全局配置模式下启动80

2.1x 协议:

[Quidway] dot1x

2.在端口配置模式下启动802.1x 协议:

[Quidway-GigabitEthernet1/1] dot1x

3、在端口配置模式下取消802.1X认证的握手以及组播标签,如果不去掉的话,WINDOWS会在多次进行验证,实际已经验证通过,这是WINDOWS客户端存在的问题

[Quidway-GigabitEthernet1/1] undo dot1x handshake

[Quidway-GigabitEthernet1/1] undo dot1x multicast-trigger

4、全局配置模式下,添加本地用户user,密码为pass:[Quidway] local-user user

[Quidway-user-user] service-type lan-access

[Quidway-user-user] password simple pass

5、本地认证可以采用缺省的Radius方案system,缺省的域名system,

以及缺省的本地认证服务器,此处不需要配置

6、PC-A 向S6500交换机发送认证请求(可以使用H3C客户端软件,

也可以使用Windows自带认证客户端软件):

认证软件输入用户名为user,密码为pass

7、查看用户连接信息可看到结果:在电脑上采用PING命令来查看验证

前与验证后的结果

四、WINDOWS主机配置

1、首先要开启有线认证服务,在“我的电脑”右键中的“管理”的“服务”选项中的有线DOT1X认证开启,如下图所示

在WINDOWS下开启wire auto config服务,这个服务开启后会本地连接中看到身份验证的选项,

2、在电脑中可参照上图开启802.1X认证,网络身份验证方法选择MD5-质询,WIN7如上图所示,如果在WIN7下不能看到上图中的选项,可参照如下方式修改注册表即可。

在WIN7系统中,MD5这种认证方式已经被认为不够安全因素给关闭了,如确需激活,可以打开注册表,在一下位置添加:

具体办法是:

在运行里输入regedit打开注册表,找到一下位置:

位置:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\RasMan\PPP\EA P\

创建:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\RasMan\PPP\EA P\4

键名: RolesSupported

类型: REG_DWORD

键值: 0000000a

键名: FriendlyName

类型: REG_SZ

键值: MD5-Challenge

键名: Path

类型: REG_EXPAND_SZ

键值: %SystemRoot%\System32\Raschap.dll

键名: InvokeUsernameDialog

类型: REG_DWORD

键值: 00000001

键名: InvokePasswordDialog

类型: REG_DWORD

键值: 00000001

修改完注册表后,应该就能够看到MD5验证方式了

3、修改完后会在右下角提示输入用户名密码,用户名输入“user”,密码输入“pass”,即可看到验证通过。