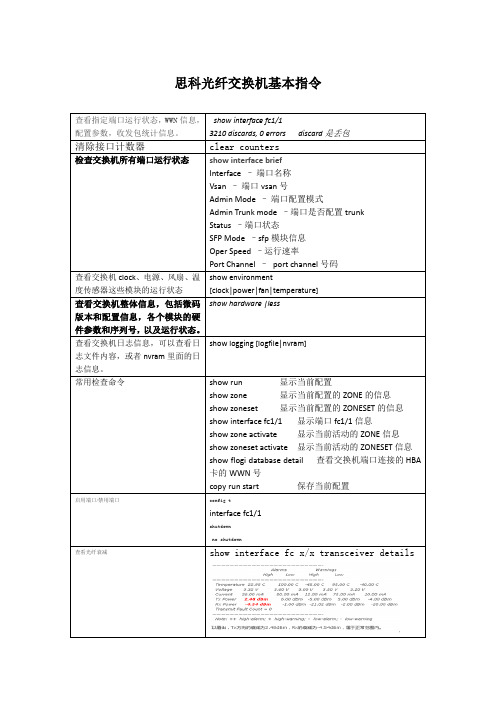

查看端口指令

XPON常用命令

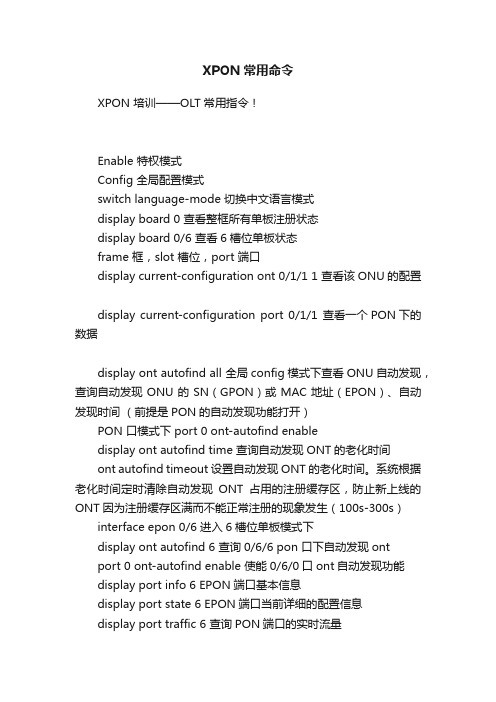

XPON常用命令XPON 培训——OLT常用指令!Enable 特权模式Config 全局配置模式switch language-mode 切换中文语言模式display board 0 查看整框所有单板注册状态display board 0/6 查看6槽位单板状态frame 框,slot 槽位,port 端口display current-configuration ont 0/1/1 1 查看该ONU的配置display current-configuration port 0/1/1 查看一个PON下的数据display ont autofind all 全局config模式下查看ONU自动发现,查询自动发现ONU的SN(GPON)或MAC地址(EPON)、自动发现时间(前提是PON的自动发现功能打开)PON 口模式下 port 0 ont-autofind enabledisplay ont autofind time 查询自动发现ONT的老化时间ont autofind timeout 设置自动发现ONT的老化时间。

系统根据老化时间定时清除自动发现ONT占用的注册缓存区,防止新上线的ONT因为注册缓存区满而不能正常注册的现象发生(100s-300s)interface epon 0/6 进入6槽位单板模式下display ont autofind 6 查询0/6/6 pon 口下自动发现ontport 0 ont-autofind enable 使能0/6/0口ont自动发现功能display port info 6 EPON端口基本信息display port state 6 EPON端口当前详细的配置信息display port traffic 6 查询PON端口的实时流量display port statistics 6 EPON端口的统计信息reset statistics port 6 清除PON端口下的报文统计结果port 6 range max-distance 30 配置可注册ONT的最大距离,最大距离40km (默认是0-20KM 如果设置为30KM ONT上线的距离是10-30KM 0-10km的onu是不能上线的)display ont capability 6 6 查看0/6/6ont 6的实际硬件能力参数信息display ont optical-info 查询pon口下ONT光模块的相关信息display ont register-info 查询ONT最后10次的认证信息。

cmd查看端口号命令

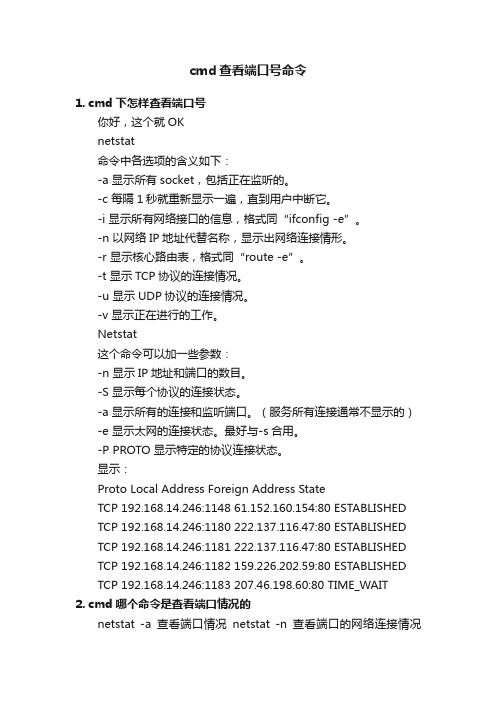

cmd查看端口号命令1. cmd下怎样查看端口号你好,这个就OKnetstat命令中各选项的含义如下:-a 显示所有socket,包括正在监听的。

-c 每隔1秒就重新显示一遍,直到用户中断它。

-i 显示所有网络接口的信息,格式同“ifconfig -e”。

-n 以网络IP地址代替名称,显示出网络连接情形。

-r 显示核心路由表,格式同“route -e”。

-t 显示TCP协议的连接情况。

-u 显示UDP协议的连接情况。

-v 显示正在进行的工作。

Netstat这个命令可以加一些参数:-n 显示IP地址和端口的数目。

-S 显示每个协议的连接状态。

-a 显示所有的连接和监听端口。

(服务所有连接通常不显示的)-e 显示太网的连接状态。

最好与-s合用。

-P PROTO 显示特定的协议连接状态。

显示:Proto Local Address Foreign Address StateTCP 192.168.14.246:1148 61.152.160.154:80 ESTABLISHED TCP 192.168.14.246:1180 222.137.116.47:80 ESTABLISHED TCP 192.168.14.246:1181 222.137.116.47:80 ESTABLISHED TCP 192.168.14.246:1182 159.226.202.59:80 ESTABLISHED TCP 192.168.14.246:1183 207.46.198.60:80 TIME_WAIT2. cmd哪个命令是查看端口情况的netstat -a查看端口情况netstat -n查看端口的网络连接情况netstat -v查看正在进行的工作netstat -p tcp/ip查看某协议使用情况netstat -s 查看正在使用的所有协议使用情况命令提示符是在操作系统中,提示进行命令输入的一种工作提示符。

CISCO 设备查端口IP地址

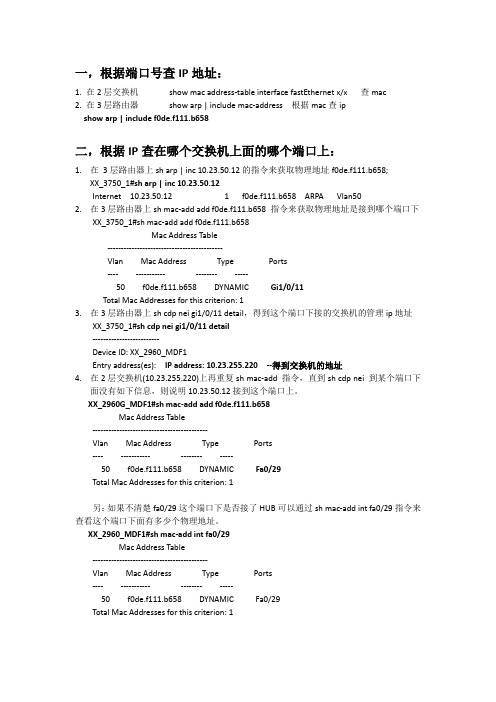

一,根据端口号查IP地址:1. 在2层交换机show mac address-table interface fastEthernet x/x 查mac2. 在3层路由器show arp | include mac-address 根据mac查ipshow arp | include f0de.f111.b658二,根据IP查在哪个交换机上面的哪个端口上:1.在3层路由器上sh arp | inc 10.23.50.12的指令来获取物理地址f0de.f111.b658;XX_3750_1#sh arp | inc 10.23.50.12Internet 10.23.50.12 1 f0de.f111.b658 ARPA Vlan502.在3层路由器上sh mac-add add f0de.f111.b658 指令来获取物理地址是接到哪个端口下XX_3750_1#sh mac-add add f0de.f111.b658Mac Address Table-------------------------------------------Vlan Mac Address Type Ports---- ----------- -------- -----50 f0de.f111.b658 DYNAMIC Gi1/0/11Total Mac Addresses for this criterion: 13.在3层路由器上sh cdp nei gi1/0/11 detail,得到这个端口下接的交换机的管理ip地址XX_3750_1#sh cdp nei gi1/0/11 detail-------------------------Device ID: XX_2960_MDF1Entry address(es): IP address: 10.23.255.220 --得到交换机的地址4.在2层交换机(10.23.255.220)上再重复sh mac-add 指令,直到sh cdp nei 到某个端口下面没有如下信息,则说明10.23.50.12接到这个端口上。

Centos 常用命令--网络篇

CentOS 常用基本命令-------网络篇配置网卡:修改对应网卡的IP地址的配置文件:# vi /etc/sysconfig/network-scripts/ifcfg-eth0修改以下内容DEVICE=eth0(描述网卡对应的设备别名,例如ifcfg-eth0的文件中它为eth0) BOOTPROTO=static(设置网卡获得ip地址的方式,可能的选项为static,dhcp或bootp,分别对应静态指定的ip地址,通过dhcp协议获得的ip地址,通过bootp协议获得的ip地址) BROADCAST=192.168.0.255(对应的子网广播地址)HWADDR=00:07:E9:05:E8:B4 (对应的网卡物理地址)IPADDR=192.168.1.2(如果设置网卡获得ip地址的方式为静态指定,此字段就指定了网卡对应的ip地址)IPV6INIT=noIPV6_AUTOCONF=noNETMASK=255.255.255.0(网卡对应的网络掩码)NETWORK=192.168.1.0(网卡对应的网络地址)ONBOOT=yes(系统启动时是否设置此网络接口,设置为yes时,系统启动时激活此设备) 配置单网卡双IP:# cd /etc/sysconfig/network-scripts/ //进入网卡的配置目录#cp ifcfg-eth0 ifcfg-eth0:0 //复制网卡的配置文件#vi ifcfg-eth0:0 //编辑新建的网卡配置文件DEVICE=eth0:0(描述网卡对应的设备别名,例如ifcfg-eth0的文件中它为eth0) BOOTPROTO=static(设置网卡获得ip地址的方式,可能的选项为static,dhcp或bootp,分别对应静态指定的ip地址,通过dhcp协议获得的ip地址,通过bootp协议获得的ip地址) HWADDR=00:07:E9:05:E8:B4 (对应的网卡物理地址)IPADDR=192.168.2.2IPV6INIT=noIPV6_AUTOCONF=noNETMASK=255.255.255.0(网卡对应的网络掩码)ONBOOT=yes(系统启动时是否设置此网络接口,设置为yes时,系统启动时激活此设备) #service network restart ----------修改完成后重启网卡后生效双网卡的绑定与解绑操作步骤:1.编辑ifcfg-bond0#vim /etc/sysconfig/network-scripts/ifcfg-bond0DEVICE=bond0IPADDR=192.168.1.155 //这个是双网卡绑定后的实际IPNETMASK=255.255.255.0ONBOOT=yesBOOTPROTO=noneUSERCTL=no编辑ifcfg-eth0和ifcfg-eth1文件#vim /etc/sysconfig/network-scripts/ifcfg-eth0DEVICE=eth0USERCTL=noONBOOT=yesMASTER=bond0SLA VE=yesBOOTPROTO=none#vim /etc/sysconfig/network-scripts/ifcfg-eth1DEVICE=eth1USERCTL=noONBOOT=yesMASTER=bond0SLA VE=yesBOOTPROTO=none2.修改/etc/modules.conf或者/etc/modrobe.conf(前者是比较老的系统中使用的文件名,后者是新系统中使用的文件名)#vim /etc/modrobe.conf添加如下内容:alias bond0 bondingoptions bond0 miimon=100 mode=1说明:miimon是用来进行链路监测,比如miimon=100,就是系统每100ms监测一次链路连接状态,如果有一条链路不同就转入另一条线路.mode的值表示工作模式:mode=0:平衡負載模式,有自動備援,但需要"Switch"支援及設定。

查看电脑端口状态的方法

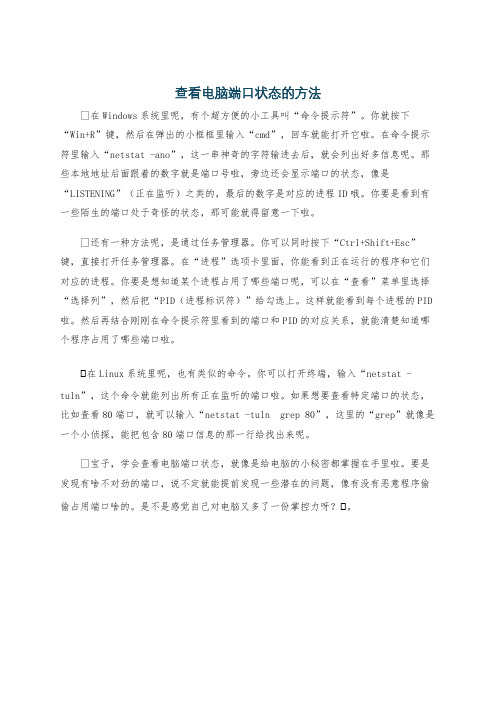

查看电脑端口状态的方法在Windows系统里呢,有个超方便的小工具叫“命令提示符”。

你就按下“Win+R”键,然后在弹出的小框框里输入“cmd”,回车就能打开它啦。

在命令提示符里输入“netstat -ano”,这一串神奇的字符输进去后,就会列出好多信息呢。

那些本地地址后面跟着的数字就是端口号啦,旁边还会显示端口的状态,像是“LISTENING”(正在监听)之类的,最后的数字是对应的进程ID哦。

你要是看到有一些陌生的端口处于奇怪的状态,那可能就得留意一下啦。

还有一种方法呢,是通过任务管理器。

你可以同时按下“Ctrl+Shift+Esc”键,直接打开任务管理器。

在“进程”选项卡里面,你能看到正在运行的程序和它们对应的进程。

你要是想知道某个进程占用了哪些端口呢,可以在“查看”菜单里选择“选择列”,然后把“PID(进程标识符)”给勾选上。

这样就能看到每个进程的PID 啦。

然后再结合刚刚在命令提示符里看到的端口和PID的对应关系,就能清楚知道哪个程序占用了哪些端口啦。

在Linux系统里呢,也有类似的命令。

你可以打开终端,输入“netstat -tuln”,这个命令就能列出所有正在监听的端口啦。

如果想要查看特定端口的状态,比如查看80端口,就可以输入“netstat -tuln grep 80”,这里的“grep”就像是一个小侦探,能把包含80端口信息的那一行给找出来呢。

宝子,学会查看电脑端口状态,就像是给电脑的小秘密都掌握在手里啦。

要是发现有啥不对劲的端口,说不定就能提前发现一些潜在的问题,像有没有恶意程序偷偷占用端口啥的。

是不是感觉自己对电脑又多了一份掌控力呀? 。

如何查看端口号

开启端口可能会增加系统的安全风险,因此只应在必要的情况下进行,并且需要确保只允 许必要的流量通过该端口。同时,开启端口可能会与其他服务冲突,因此需要仔细检查并 测试开启后的端口是否正常运行。

06

查看端口的应用场景

网络故障排查

确认服务运行状态

通过查看端口号,可以判断服务是否 在预期的端口上运行,从而帮助识别 网络故障的原因。

使用lsof命令

列出所有打开的连接和端口: `lsof -i`

列出特定服务的连接:`lsof i <service name>`

列出特定端口的连接:`lsof -i :<port number>`

02

端口的分类

知名端口

知名端口的优点是它们通常不需要进行显式地授权就 可以被使用,因为它们已经被操作系统或其他网络软 件自动授权了。因此,使用这些端口号可以简化网络 应用程序的开发过程。

含义:表示已发送连接请求,但尚未收 到确认。

当一个TCP连接处于SYN_SENT状态时,表 示客户端已经向服务器发送了连接请求,但 尚未收到服务器的确认。这是建立连接过程 中的一种中间状态。

示例:在Linux系统中,使用命令 `netstat -tuln`可以查看处于 SYN_SENT状态的端口。

SYN_RECV状态

定位网络配置问题

网络中的端口号通常由路由器、交换 机等网络设备进行配置。当网络通信 出现问题时,查看端口号可以帮助确 定是否是网络设备的配置问题。

安全审计

识别潜在威胁

通过查看端口号,可以发现可能存在的安全漏洞。例如,某 些端口可能未被正确地关闭或保护,这可能会被恶意攻击者 利用。

监控异常行为

安全审计过程中,可以实时查看端口号,以监测任何异常或 不寻常的行为。这些异常行为可能是未经授权的活动或恶意 攻击的迹象。

华为5680T设备用指令看光猫端口的状态以及激活等等的操作

华为5680T设备用指令看光猫端口的状态[是否在线]以及激活等等的操作

用这个号码5550315 为例,在资源可以查出端口如下图

在网管查出这个设备的IP是172.16.17.178 在电脑左下角开始–运行-输入IP

用户root 密码admin 有些节点是orange2009

上图INTER..GPON 0/1是进入第一板的意思以此类推

因为这个号码是1/PON0 即是第一板0口

上图DISP..ONT INFO 0 ALL是查看0口下所有猫的状态以此类推可以看到5550315是第0个并且在线

关闭端口

激活端口

下图是看每个PON口的状态其中自动发现要使能,不然猫如果接错或者输入SN错误不能被发现

开通使能

查看自动发现

查看猫的光功率下图是-19.7 参考范围-24到-7 所以在这个范围内正常

上图是查看这个光猫具体信息下图查看PON口具体信息。

nc测试端口命令

nc测试端⼝命令Linux命令--nc (测试服务器端⼝是否打开)##参数想要连接到某处: nc [-options] hostname port[s] [ports] …绑定端⼝等待连接: nc -l port [-options] [hostname] [port]-g<⽹关>:设置路由器跃程通信⽹关,最多设置8个;-G<指向器数⽬>:设置来源路由指向器,其数值为4的倍数;-h:在线帮助;-i<延迟秒数>:设置时间间隔,以便传送信息及扫描通信端⼝;-l:使⽤监听模式,监控传⼊的资料;-n:直接使⽤ip地址,⽽不通过域名服务器;-o<输出⽂件>:指定⽂件名称,把往来传输的数据以16进制字码倾倒成该⽂件保存;-p<通信端⼝>:设置本地主机使⽤的通信端⼝;-r:指定源端⼝和⽬的端⼝都进⾏随机的选择;-s<来源位址>:设置本地主机送出数据包的IP地址;-u:使⽤UDP传输协议;-v:显⽰指令执⾏过程;-w<超时秒数>:设置等待连线的时间;-z:使⽤0输⼊/输出模式,只在扫描通信端⼝时使⽤。

##⽤法[A Server(192.168.1.1) B Client(192.168.1.2)]####0.连接到远程主机:$nc -nvv 192.168.x.x 80连到192.168.x.x的TCP80端⼝.监听本地主机:$nc -l 80监听本机的TCP80端⼝.超时控制:多数情况我们不希望连接⼀直保持,那么我们可以使⽤ -w 参数来指定连接的空闲超时时间,该参数紧接⼀个数值,代表秒数,如果连接超过指定时间则连接会被终⽌。

Server$nc -l 2389Client$ nc -w 10 localhost 2389该连接将在 10 秒后中断。

注意: 不要在服务器端同时使⽤ -w 和 -l 参数,因为 -w 参数将在服务器端⽆效果。

IPNET常用指令

1、常用指令1)、华为display ip interface pos 3/1/0 查看本端口状态dis device 查看设备板卡的状态dis bgp vpnv4 all peer 查看BGP邻居关系dis ospf peer brief 查看OSPF邻居状态dis logbuffer 查看日志信息dis alarms 查看告警信息dis vrrp 成对的ce的VRRP状态查询2)、阿尔卡特show port 3/0/0 detail 查看本端口状态show router 200 interface To-NGN-Media-3 To-NGN-Media-3 接口信息show router 300 interface To-NGN-SG-3 To-NGN-SG-3接口信息show router 200 ospf neighbor 查看软交换媒体OSPF邻居状态show router 300 ospf neighbor 查看软交换信令OSPF邻居状态拓展:1、使用show log log-id 99 指令查询告警日志(可以从中判断,告警是否消除)日志信息里面重点关注:vprn后面的数值信息,目前定义的VPRN有下面信息:200 300 2000 2100 2300 2800 6500 90010 90020 90040 910002、使用以下两指令查询告警正文中的IP地址信息。

show router 数值 interfaceshow router 数值 ospf neighbor3)、爱立信查看对应接口(子接口)状态是否正常。

指令:show port 10/4 //查看端口状态指令:show port 10/4 detail //查看端口详细信息指令:show configuration port 10/4 //查看端口数据配置信息(端口描述、业务信息) 查看log记录,判断接口是否频繁闪断指令:show log | include 10/44)、思科show system 查看系统的风扇,电源状态show module 查看设备模块信息,硬件&软件信息show vlan 查看指定VLAN的信息show trunk 查看链路捆绑信息show port status 查看端口的状态show processess cpu 查看CPU的利用率show processess men 查看内存的利用率show ip interface brief 查看所有接口的运行情况show ip interface ** 查看具体端口运行情况show ip ospf neig 查看OSPF状态show log 查看设备历史告警记录5)、Juniper1,show chassis hardware detail查看路由器上的板卡信息注意:CB:控制板PFC:包转换板里面有四个槽位,pic0 pic1 pic2 pic3RE:路由引擎2,show chassis hardware routing-engine查看路由引擎的状态3,show chassis fpc detail查看FPC板卡的状态4,show chassis alarms查看设备的告警状态5,show chassis en 查看设备的环境6,show chassis sibs 查看交换接口板卡的状态和启用的时常7,show interfaces terse 查看整个路由器的接口状态admin: 人工操作状态:up正常, down人工关闭link: UP物理链路是正常8,show chasssis routing-engine查看路由引擎,一般都是在slot0 或者在SLOT1上有主备两个引擎!master/back 里面有CPU,DRAM,MEMORY等信息的使用情况。

华为5680T设备用指令看光猫端口的状态以及激活等等的操作

下图查看PON口具体信息

上图DISP..ONT INFO 0 ALL是查看0口下所有猫的状态以此类推可以看到5550315是第0个并且在线

关闭端口

激活端口

下图是看每个PON口的状态其中自动发现要使能,不然猫如果接错或者输入SN错误不能被发现

开通使能

查看自动ห้องสมุดไป่ตู้现

查看猫的光功率下图是-19.7参考范围-24到-7所以在这个范围内正常

华为5680T设备用指令看光猫端口的状态[是否在线]以及激活等等的操作

用这个号码5550315为例,在资源可以查出端口如下图

在网管查出这个设备的IP是

在电脑左下角开始–运行-输入IP

用户root密码admin有些节点是orange2009

上图INTER..GPON 0/1是进入第一板的意思以此类推

因为这个号码是1/PON0即是第一板0口

华为交换机console命令与调试记录

reboot

第一个询问选择N 第二个询问选择Y

设置启动

startup system-software

reboot

先N后Y

升级成v200r010c00版本后默认用户名为admin

密码为admin@

恢复缺省配置

reset saved-configuration

现在可以在vlan2下增加端口 命令行显示[HUAWEI-vlan2]

port GigabitEthernet 0/0/2 将端口2设置如vlan2

quit //退出

interface vlan 2 //进入vlan2参数配置 命令行显示[HUAWEI-vlanif2] 与上面不是一个设置状态

undo negotiation auto //取消自动协商模式 详细看《一个默认的模式》的这个配置

speed 100 //设置成100M模式

=========一个默认的模式 自动协商 1000M 全双工模式==========

GigabitEthernet0/0/2 current state : UP

ip address 172.0.0.9 24 //设置VLAN 10的IP为172.0.0.9,掩码为24位

quit 或者ctrl+z回到根目录下

在根目录状态<HUAWEI>下

display interface GigabitEthernet 0/0/2 查看端口2的状态

GigabitEthernet0/0/2 current state : UP

tftp 192.168.1.65 put s5700li-v200r008sph005.pat s5700li-v200r008sph005.pat.bak

运行CMD 查看端口命令及端口功能详解

TCP 0.0.0.0:7626 0.0.0.0:0 LISTENING

UDP 0.0.0.0:445 0.0.0.0:0

UDP 0.0.0.0:1046 0.0.0.0:0

UDP 0.0.0.0:1047 0.0.0.0:0

解释一下,Active Connections是指当前本机活动连接,Proto是指连接使用的协议名称,LocalAddress是本地计算机的 IP 地址和连接正在使用的端口号,Foreign Address是连接该端口的远程计算机的 IP地址和端口号,State则是表明TCP连接的状态,你可以看到后面三行的监听端口是UDP协议的,所以没有State表示的状态。看!我的机器的7626端口已经开放,正在监听等待连接,像这样的情况极有可能是已经感染了冰河!急忙断开网络,用杀毒软件查杀病毒是正确的做法。 2.工作在windows2000下的命令行工具fport

上面介绍了几种查看本机开放端口,以及端口和进程对应关系的方法,通过这些方法可以轻松的发现基于TCP/UDP协议的木马,希望能给你的爱机带来帮助。但是对木马重在防范,而且如果碰上反弹端口木马,利用驱动程序及动态链接库技术制作的新木马时,以上这些方法就很难查出木马的痕迹了。所以我们一定要养成良好的上网习惯,不要随意运行邮件中的附件,安装一套杀毒软件,像国内的瑞星就是个查杀病毒和木马的好帮手。从网上下载的软件先用杀毒软件检查一遍再使用,在上网时打开网络防火墙和病毒实时监控,保护自己的机器不被可恨的木马入侵

重新显示所选的统计,在每次显示之间暂停 interval 秒。按 CTRL+B 停止重新显示统计。如果省略该参数,netstat 将打印一次当前的配置信息。

好了,看完这些帮助文件,我们应该明白netstat命令的使用方法了。现在就让我们现学现用,用这个命令看一下自己的机器开放的端口。进入到命令行下,使用netstat命令的a和n两个参数:

思科光交常用命令汇总

思科光纤交换机基本指令show interface fc x/x transceiver details/link?url=zQ1lfBIy40JkgAxS9ONkbwVlLlsAq_3umIWd6O5mbObcQfcM3Ly 88PhZNq9fBUOq7FJy92eRp0oMmJc58Md8hNePQ0ZVXKpSAwPua6Cvlk_1、配置VSANVSAN的作用是隔离每一个交换机端口:switch2# conf tswitch2(config)# vsan databaseswitch2(config-vsan-db)# vsan 4000 name sw2switch2(config-vsan-db)# vsan 4000 interface fc1/1Traffic on fc1/1 may be impacted. Do you want to continue? (y/n) yswitch2(config-vsan-db)# vsan 4000 interface fc1/2Traffic on fc1/2 may be impacted. Do you want to continue? (y/n) yswitch2(config-vsan-db)# vsan 4000 interface fc1/72、创建ZONE并且添加ZONE成员。

witch2# conf tEnter configuration commands, one per line. End with CNTL/Z.switch2(config)# zone name db2_3652_1 vsan 4000switch2(config-zone)# member interface fc1/1switch2(config-zone)# member interface fc1/2switch2(config-zone)# zone name db2_3652_2 vsan 4000switch2(config-zone)# member interface fc1/7switch2(config-zone)# member interface fc1/83、配置ZONESET包含2个ZONEswitch2(config-zone)# zoneset name db2_3652 vsan 4000switch2(config-zoneset)# member db2_3652_1switch2(config-zoneset)# member db2_3652_24、察看ZONE成员switch2# show zonezone name db2_3652_1 vsan 4000interface fc1/1 swwn 20:00:00:0d:ec:be:0d:40interface fc1/2 swwn 20:00:00:0d:ec:be:0d:40zone name db2_3652_2 vsan 4000interface fc1/7 swwn 20:00:00:0d:ec:be:0d:40interface fc1/8 swwn 20:00:00:0d:ec:be:0d:405、察看ZONESET成员switch2# show zonesetzoneset name db2_3652 vsan 4000zone name db2_3652_1 vsan 4000interface fc1/1 swwn 20:00:00:0d:ec:be:0d:40interface fc1/2 swwn 20:00:00:0d:ec:be:0d:40zone name db2_3652_2 vsan 4000interface fc1/7 swwn 20:00:00:0d:ec:be:0d:40interface fc1/8 swwn 20:00:00:0d:ec:be:0d:406、激活ZONESETswitch2# conf tEnter configuration commands, one per line. End with CNTL/Z.switch2(config)# zoneset activate name db2_3652 vsan 4000Zoneset activation initiated. check zone status7、察看激活ZONE的switch2# show zone activezone name db2_3652_1 vsan 4000* fcid 0x810000 [interface fc1/1 swwn 20:00:00:0d:ec:be:0d:40]* fcid 0x810100 [interface fc1/2 swwn 20:00:00:0d:ec:be:0d:40]zone name db2_3652_2 vsan 4000* fcid 0x810200 [interface fc1/7 swwn 20:00:00:0d:ec:be:0d:40]* fcid 0x810300 [interface fc1/8 swwn 20:00:00:0d:ec:be:0d:40]conf t 进入conf模式show zone act 显示活跃的zone,注意记录zoneset名称和vsan名称zone name zone_name vsan xxx 新建zonemem interface fc x/x,fc x/x,fc x/x 加入端口exitzoneset name zoneset_name vsan xxx 编辑zonesetmem zone_name 加入zoneexitzoneset activate name zoneset_name vsan xxx 使zoneset生效copy running-config startup-config 保存配置。

如何查看端口、限制端口及端口的功能

如何查看端口、限制端口及端口的功能一. 端口查看1.使用netstat -a命令2.使用端口查看工具,如Tcpview二.限制端口对于个人用户来说,您可以限制所有的端口,因为您根本不必让您的机器对外提供任何服务;而对于对外提供网络服务的服务器,我们需把必须利用的端口(比如WWW端口80、FTP端口21、邮件服务端口25、110等)开放,其他的端口则全部关闭。

这里,对于采用Windows 2000或者Windows XP的用户来说,不需要安装任何其他软件,可以利用“TCP/IP筛选”功能限制服务器的端口。

具体设置如下:1、右键点击“网上邻居”,选择“属性”,然后双击“本地连接”(如果是拨号上网用户,选择“我的连接”图标),弹出“本地连接状态”对话框。

2、点击[属性]按钮,弹出“本地连接属性”,选择“此连接使用下列项目”中的“Internet协议(TCP/IP)”,然后点击[属性]按钮。

3、在弹出的“Internet协议(TCP/IP)”对话框中点击[高级]按钮。

在弹出的“高级TCP/IP 设置”中,选择“选项”标签,选中“TCP/IP筛选”,然后点击[属性]按钮。

4、在弹出的“TCP/IP筛选”对话框里选择“启用TCP/IP筛选”的复选框,然后把左边“TCP端口”上的“只允许”选上。

这样,您就可以来自己添加或删除您的TCP或UDP或IP的各种端口了。

三.常用端口列表端口:0服务:Reserved说明:通常用于分析操作系统。

这一方法能够工作是因为在一些系统中“0”是无效端口,当你试图使用通常的闭合端口连接它时将产生不同的结果。

一种典型的扫描,使用IP地址为0.0.0.0,设置ACK位并在以太网层广播。

端口:1服务:tcpmux说明:这显示有人在寻找SGI Irix机器。

Irix是实现tcpmux的主要提供者,默认情况下tcpmux在这种系统中被打开。

Irix机器在发布是含有几个默认的无密码的帐户,如:IP、GUEST UUCP、NUUCP、DEMOS 、TUTOR、DIAG、OUTOFBOX 等。

DOS查看端口命令汇总

查看端口可以使用Netstat命令:依次点击“开始→运行”,键入“cmd”并回车,打开命令提示符窗口。

在命令提示符状态下键入“netstat -a -n”,按下回车键后就可以看到以数字形式显示的TCP和UDP连接的端口号及状态。

小知识:Netstat命令用法命令格式:Netstat -a -e -n -o –s-a 表示显示所有活动的TCP连接以及计算机监听的TCP和UDP端口。

-e 表示显示以太网发送和接收的字节数、数据包数等。

-n 表示只以数字形式显示所有活动的TCP连接的地址和端口号。

-o 表示显示活动的TCP连接并包括每个连接的进程ID(PID)。

-s 表示按协议显示各种连接的统计信息,包括端口号。

如何用ping命令查找无法上网的原因?1.Ping命令的语法格式:有必要先给不了解Ping 命令的人介绍一下Ping命令的具体语法格式:ping目的地址[参数1][参数2]……其中目的地址是指被测试计算机的IP地址或域名。

主要参数有:-a:解析主机地址。

-n:数据:发出的测试包的个数,缺省值为4。

-l:数值:所发送缓冲区的大小。

-t:继续执行Ping命令,直到用户按Ctrl+C终止。

有关Ping的其他参数,可通过在MS-DOS提示符下运行Ping或Ping-?命令来查看。

2.Ping命令的应用技巧:用Ping工具检查网络服务器和任意一台客户端上TCP/IP协议的工作情况时,只要在网络中其他任何一台计算机上Ping该计算机的IP地址即可。

XP.CMD命令大全有关某个命令的详细信息,请键入HELP 命令名ASSOC 显示或修改文件扩展名关联。

AT 计划在计算机上运行的命令和程序。

ATTRIB 显示或更改文件属性。

BREAK 设置或清除扩展式CTRL+C 检查。

CACLS 显示或修改文件的访问控制列表(ACLs)。

CALL 从另一个批处理程序调用这一个。

CD 显示当前目录的名称或将其更改。

CHCP 显示或设置活动代码页数。

linux中查看端口占用情况的指令

linux中查看端口占用情况的指令

在linux中查看端口占用情况的指令有netstat、ss、lsof命令,以

下分别介绍使用这三指令查看端口占用情况:

(1)netstat 命令。

netstat可用于检查本机的网络连接。

使用netstat命令查看端口占

用情况的格式如下:

netstat -na | grep 端口号。

其中“-n”参数指定以数字格式显示,而“-a”参数指定显示所有的

连接;grep参数用来过滤掉不想看到的结果。

(2)ss 命令。

ss是netstat命令的替代品,查看端口占用情况的格式如下:

ss -tnl | grep 端口号。

其中“-t”表示按TCP协议查询;“-n”表示按数值格式显示;“-l”表示显示所有处于监听状态的端口。

(3)lsof 命令。

lsof命令用来列出当前系统打开的文件,查看端口占用情况的格式

如下:

lsof -i:端口号。

Linux服务启动端口相关命令

Linux服务启动端⼝相关命令查看服务运⾏状态:service 服务名 status启动服务:service 服务名 start停⽌服务:service 服务名 stop重启服务:service 服务名 restarttomcat服务:启动 sudo /home/wy/tools/bin/start_tomcat.sh /home/wy/www/应⽤名关闭 sudo /home/wy/tools/bin/stop_tomcat.sh /home/wy/www/应⽤名重启服务 sudo /home/wy/tools/bin/restart_tomcat.sh /home/wy/www/应⽤名查看某个服务是否启动ps -ef | grep 服务名(ps命令是Process Status的缩写)UID PID PPID C STIME TTY TIME CMDzzw 14124 13991 0 00:38 pts/0 00:00:00 grep --color=auto daeUID :程序被该 UID 所拥有PID :就是这个程序的 IDPPID :则是其上级⽗程序的IDC :CPU使⽤的资源百分⽐STIME :系统启动时间TTY :登⼊者的终端机位置TIME :使⽤掉的CPU时间。

CMD :所下达的是什么指令关闭服务前,可先切换到root账户,再执⾏关闭命令:sudo -ssudo /home/wy/tools/bin/stop_tomcat.sh /home/wy/www/应⽤名netstat -tunlp:⽤于显⽰tcp,udp的端⼝和进程等相关情况。

netstat -tunlp|grep 端⼝号:⽤于查看指定端⼝号的进程情况,如查看22端⼝的情况,netstat -tunlp|grep 22。

Linux系统查看端口的命令

Linux系统查看端⼝的命令使⽤ netstat 检查端⼝netstat 是⼀个命令⾏⼯具,可以提供有关⽹络连接的信息。

要列出正在侦听的所有 TCP 或 UDP 端⼝,包括使⽤端⼝和套接字状态的服务,可以使⽤以下命令:netstat –tunlp此命令中使⽤的选项具有以下含义:1)-t:显⽰ TCP 端⼝2)-u :显⽰ UDP 端⼝3)-n:显⽰数字地址⽽不是主机名4)-l :仅显⽰侦听端⼝5)-p:显⽰进程的 PID 和名称。

仅当以 root 或 sudo ⽤户⾝份运⾏命令时,才会显⽰此信息之后出现的结果⽐较重要的列是:1)Proto :套接字使⽤的协议2)Local Address:进程侦听的 IP 地址和端⼝号3)PID/Program name :PID 和进程名称如果要过滤结果,请使⽤ grep 命令。

例如,要查找在 TCP 端⼝ 80 上侦听的进程,请键⼊:netstat -tnlp | grep :80如果输出为空,则表⽰没有任何内容正在侦听端⼝。

还可以根据条件筛选列表,例如 PID ,协议,状态等。

虽然现在netstat 是过时的,并与替换 ss ,但它仍然是最常⽤的命令来检查⽹络连接。

uni@uni-virtual-machine:~$ netstat --helpusage: netstat [-vWeenNcCF] [<Af>] -r netstat {-V|--version|-h|--help}netstat [-vWnNcaeol] [<Socket> ...]netstat { [-vWeenNac] -i | [-cnNe] -M | -s [-6tuw] }-r, --route 显⽰路由表-i, --interfaces display interface table-g, --groups display multicast group memberships-s, --statistics display networking statistics (like SNMP)-M, --masquerade display masqueraded connections-v, --verbose 显⽰详细信息-W, --wide don't truncate IP addresses-n, --numeric 不解析名称--numeric-hosts 不解析主机名--numeric-ports 忽略端⼝名称--numeric-users 忽略⽤户名-N, --symbolic resolve hardware names-e, --extend 显⽰更多信息-p, --programs display PID/Program name for sockets-o, --timers display timers-c, --continuous continuous listing-l, --listening display listening server sockets-a, --all display all sockets (default: connected)-F, --fib display Forwarding Information Base (default)-C, --cache display routing cache instead of FIB-Z, --context display SELinux security context for sockets<Socket>={-t|--tcp} {-u|--udp} {-U|--udplite} {-S|--sctp} {-w|--raw}{-x|--unix} --ax25 --ipx --netrom<AF>=Use '-6|-4' or '-A <af>' or '--<af>';默认: inet列出所有⽀持的协议:inet (DARPA Internet) inet6 (IPv6) ax25 (AMPR AX.25)netrom (AMPR NET/ROM) ipx (Novell IPX) ddp (Appletalk DDP)x25 (CCITT X.25)使⽤ ss 检查端⼝ss 是新的 netstat,虽然缺少⼀些 netstat 功能,但暴露了更多的 TCP 状态,⽽且速度稍快,命令选项⼤致相同,因此从 netstat 转换为 ss并不困难。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

在Windows 2000/XP/Server 2003中要查看端口,可以使用Netstat命令:

依次点击“开始→运行”,键入“cmd”并回车,打开命令提示符窗口。在命令提示符状态下键入“netstat -a -n”,按下回车键后就可以看到以数字形式显示的TCP和UDP连接的端口号及状态。

Netstat命令用法

命令格式:Netstat -a -e -n -o -s-an

-a 表示显示所有活动的TCP连接以及计算机监听的TCP和UDP端口。

-e 表示显示以太网发送和接收的字节数、数据包数等。

-n 表示只以数字形式显示所有活动的TCP连接的地址和端口号。

-o 表示显示活动的TCP连接并包括每个连接的进程ID(PID)。

-s 表示按协议显示各种连接的统计信息,包括端口号。

பைடு நூலகம்

-an 查看所有开放的端口