2010香港特别行政区计算机与软件水平考试_网络工程师理论考试试题及答案

2010年上半年软考网络工程师试题、答案与解析(完全版)免费

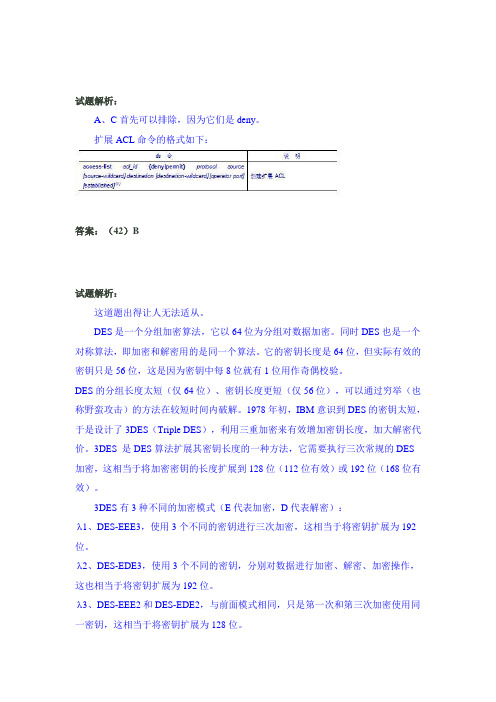

试题解析:A、C首先可以排除,因为它们是deny。

扩展ACL命令的格式如下:答案:(42)B试题解析:这道题出得让人无法适从。

DES是一个分组加密算法,它以64位为分组对数据加密。

同时DES也是一个对称算法,即加密和解密用的是同一个算法。

它的密钥长度是64位,但实际有效的密钥只是56位,这是因为密钥中每8位就有1位用作奇偶校验。

DES的分组长度太短(仅64位)、密钥长度更短(仅56位),可以通过穷举(也称野蛮攻击)的方法在较短时间内破解。

1978年初,IBM意识到DES的密钥太短,于是设计了3DES(Triple DES),利用三重加密来有效增加密钥长度,加大解密代价。

3DES 是DES算法扩展其密钥长度的一种方法,它需要执行三次常规的DES加密,这相当于将加密密钥的长度扩展到128位(112位有效)或192位(168位有效)。

3DES有3种不同的加密模式(E代表加密,D代表解密):λ1、DES-EEE3,使用3个不同的密钥进行三次加密,这相当于将密钥扩展为192位。

λ2、DES-EDE3,使用3个不同的密钥,分别对数据进行加密、解密、加密操作,这也相当于将密钥扩展为192位。

λ3、DES-EEE2和DES-EDE2,与前面模式相同,只是第一次和第三次加密使用同一密钥,这相当于将密钥扩展为128位。

A、B肯定是错的,C和D都有可能。

DES-EEE3和DES-EDE3采用了三个不同的密钥,而DES-EEE2和DES-EDE2采用了两个不同的密钥。

建议选择C、D的都算对。

答案:(43)C(D也算对)试题解析:IIS 提供多种身份验证方案:匿名访问:如果启用了匿名访问,访问站点时,不要求提供经过身份验证的用户凭据。

集成Windows 身份验证:以前称为NTLM 或Windows NT 质询/响应身份验证,此方法以Kerberos 票证的形式通过网络向用户发送身份验证信息,并提供较高的安全级别。

Windows 域服务器的摘要式身份验证:摘要式身份验证需要用户ID 和密码,可提供中等的安全级别,如果您要允许从公共网络访问安全信息,则可以使用这种方法。

2010澳门特别行政区上半年软考网络工程师下午试题及答案

B.静态网页和程序无法运行

C.任何网页和程序无法运行

D.任何网页可运行,程序无法运行

8、如果RAID-0卷集由4个40GB磁盘组成,可以存储数据的最大空间为________。(D)

A.40GB B.80GB C.120GB D.160GB

9、Windows Server 2003操作系统比Windows 2000 Server操作系统多了下列哪项服务________。(B)

17、DNS服务器中,的MX记录表示______。(A)

A.邮件记录 B.主机记录 C.资源记录 D.更新记录

18、在掉电状态下,哪种类型的存储器不保留其内容_______?(C)

A.NVRAM B.ROM C.RAM D.Flash

19、在使用了shadow口令的系统中,/etc/passwd和/etc/shadow两个文件的权限正确的是:________。(C)

C.Pentium 100MHz/128M内存/10G硬盘自由空间

D.PentiumII 300MHz/256M内存/500M硬盘自由空间

22、下列那种配置的计算机可以安装Windows 2000 Server:_______。(B)

A.Pentium 133MHz/32M内存/10G硬盘自由空间

A.744 B.664 C.646 D.746

6、802.11g+的传输速度为:_______。(C)

A.54Mbps B.100Mbps C.108Mbps D.118Mbps

7、在计算机名为huayu的Windows Server 2003服务器上安装IIS后,把IWAN_huayu用户删除或改密码后________。(A)

2010年上半年网络工程师上午试卷参考答案与解析(二)

● Telnet采用客户端/服务器工作方式,采用(27)格式实现客户端和服务器的数据传输。

(27)A.NTL B.NVT C.base—64 D.RFC 822试题解析:Telnet(TCP/IP Terminal Emulation Protocol,TCP/IP终端仿真协议)是一种基于TCP 23端口的虚拟终端通讯协议。

Telnet是标准的提供远程登录功能的应用,能够运行于不同操作系统的主机之间。

Telnet由运行在本地计算机上的Telnet客户进程和运行在远程计算机上的Telnet服务器进程所组成。

为了使异构计算机和操作系统间的Telnet交互操作成为可能,Telnet协议定义了一种通用字符终端作为数据和命令在Internet上的传输方式,即NVT(Net Virtual Terminal,网络虚拟终端)。

答案:(27)B● 以下关于DNS服务器的叙述中,错误的是(28)。

(28)A.用户只能使用本网段内DNS服务器进行域名解析B.主域名服务器负责维护这个区域的所有域名信息C.辅助域名服务器作为主域名服务器的备份服务器提供域名解析服务D.转发域名服务器负责非本地域名的查询试题解析:常识。

答案:(28)A● 以下域名服务器中,没有域名数据库的(29)。

(29)A.缓存域名服务器 B.主域名服务器C.辅助域名服务器 D.转发域名服务器试题解析:缓存域名服务器将向其他域名服务器进行域名查询并将查询结果保存在缓存中。

缓存域名服务器可以改进网络中DNS服务器的性能。

当DNS经常查询一些相同的目标时,安装缓存域名服务器可以对查询提供更快速的响应,而不需要通过主域名服务器或辅助域名服务器。

缓存域名服务器因此特别适合于在局域网内部使用,其主要目的是提高域名解析的速度和节约对互联网访问的出口带宽。

某些网络连接不鼓励向本地以外发送很大的数据流量,这要么是因为网络连接是按流量计费的,或网络连接本身是带宽不足。

在这样的情况下,如果想将发往外部的DNS 流量限制到尽可能的小,就需要使用BIND 的转发机制。

2010年下半年网络工程师考试下午试卷参考答案

试题一(共15分)阅读以下说明,回答问题1至问题4,将解答填入答题纸对应的解答栏内。

【说明】某企业网拓扑结构如图1-1所示。

【问题1】(4分)企业根据网络需求购置了如下设备,其基本参数如表1-1所示。

根据网络需求、拓扑图和设备参数类型,图1-1中设备1应选择类型为(1)的设备,设备2应选择类型为(2)的设备。

参考答案:(1)A(2)E【问题2】(4分)该网络采用核心层、汇聚层、接入层的三层架构,所有计算机都采用静态IP地址。

为了防止恶意用户盗用IP地址,网管员可采用(3)的策略来防止IP地址盗用,该策略应在三层架构中的(4)层实施。

企业架设Web服务器对外进行公司及产品宣传,同时企业内部需架设数据库服务器存放商业机密数据,则Web服务器应放置在图1-1中的区域(5),数据库服务器应放置在区域(6)。

参考答案:(3)MAC地址与IP地址绑定(4)接入层(5)1(6)3【问题3】(4分)若网络管理员决定在企业内部增加WLAN接入功能,无线路由器基本参数设置如图1-2所示。

网络管理员决定在无线AP上开启MAC地址过滤功能,若该AP的MAC地址过滤表如图1-3所示,则下面说法正确的是(7)。

A.MAC地址为“00-OA-EB-00-07-5F”的主机可以访问APB.MAC地址为“00-OA-EB-00-07-8A”的主机可以使用64位WEP密钥“1234567890”来访问APC.MAC地址为“00-OA-EB-00-07-8A”的主机可以使用64位WEP密钥“0987654321”来访问APD.其它主机均可以访问本无线网络AP若将MAC地址过滤规则设为“允许列表中生效规则之外的MAC地址访问本无线网络”,则下面说法正确的是(8)。

A.MAC地址为“00-OA-EB-00-07-5F”的主机可以访问APB.MAC地址为“00-OC-EC-00-08-5F”的主机可以访问AP,不需要输入WEP密码C.MAC地址为“00-OC-EC-00-08-5F”的主机可以访问AP,需使用64位WEP密码“0123456789”D.MAC地址为“00-OA-EB-00-07-8A”的主机可以访问AP,不需要输入WEP密码参考答案:(7)C(8)B【问题4】(3分)若MAC地址过滤规则如图1-4所示,MAC地址为“00-OA-EB-00-07-5F”的主机能访问该AP吗?请说明原因。

网络工程师考试试题附答案

网络工程师考试试题附答案网络工程师是一门涉及计算机网络技术的职业。

他们负责设计、建立和维护网络系统,确保网络的稳定性和安全性。

网络工程师需要掌握各种网络协议和技术,熟悉网络设备的配置和管理,并具备故障排除和问题解决的能力。

以下是一些网络工程师考试的试题及其答案。

1. 什么是OSI模型?请简要描述其各层功能。

答案:OSI模型是一种将网络通信分解为七个不同层次的框架。

其各层功能如下:- 物理层:负责将数据转换为电脉冲并通过物理媒介传输。

- 数据链路层:负责在物理连接上进行数据传输,提供可靠的点对点传输。

- 网络层:负责在网络间传输数据,通过路由选择合适的路径。

- 传输层:负责在应用间提供端到端的通信,拆分和重组数据包。

- 会话层:负责建立、管理和终止应用程序之间的会话。

- 表示层:负责数据在网络中的表示和编码方式。

- 应用层:提供网络服务和应用程序的接口。

2. 描述TCP/IP协议族的特点及其各层功能。

答案:TCP/IP是一组基于IP(Internet Protocol)的协议,用于在互联网络中进行通信。

其特点如下:- TCP/IP协议族是开放的,可以适应各种网络环境和设备。

- 它是互联网的基本通信协议,被广泛应用于各种网络环境。

- TCP/IP协议族由众多协议组成,例如IP、TCP、UDP、HTTP等。

其各层功能如下:- 网络接口层:负责将数据传输到物理链路上,并进行透明传输。

- 网际层:负责提供数据包的传输与路由选择。

- 传输层:提供可靠的端到端通信服务,包括TCP和UDP协议。

- 应用层:提供与网络应用程序的通信接口。

3. 简要介绍IP地址和子网掩码的作用。

答案:IP地址是用于标识网络中设备的唯一地址。

它由32位二进制数字组成,通常使用点分十进制表示法。

IP地址分为网络地址和主机地址两部分,其中网络地址用于标识网络,主机地址用于标识网络中的每台设备。

IP地址的作用是定位和区分网络中的设备。

子网掩码用于划分IP地址的网络地址和主机地址。

网络工程师上午2010上半年附答案详细解析

B: 0100

C: 0010

D: 1100

18.数字用户线(DSL)是基于普通电话线的宽带接入技术,可以在铜质双绞线上同时传送数据和话音信号。下列选项中,数据速率最高的DSL标准是______。

A: ADSL

B: VDSL

C: HDSL

D: RADSL

19.下列FTTx组网方案中,光纤覆盖面最广的是______。

C: 递归、堆栈和队列

D: 调用、返回和跳转

9.栈是一种按“后进先出”原则进行插入和删除操作的数据结构,因此,______必须用栈。

A: 实现函数或过程的递归调用及返回处理时

B: 将一个元素序列进行逆置

C: 链表结点的申请和释放

D: 可执行程序的装入和卸载

10.两个以上的申请人分别就相同内容的计算机程序的发明创造,先后向国务院专利行政部门提出申请,______可以获得专利申请权。

15.

A: 155.520 Mb/s

B: 622.080 Mb/s

C: 2488.320 Mb/s

D: 10Gb/s

16.

A: 155.520 Mb/s

B: 622.080 Mb/s

C: 2488.320 Mb/s

D: 10Gb/s

17.采用CRC进行差错校验,生成多项式为G(X)=X<sup>4</sup>+X+1,信息码字为10111,则计算出的CRC校验码是______。

A: SNMP

B: DNS

C: SMTP

D: FTP

33.

A: WebName

B: HostName

C: ServerNatne

D: WWW

2010香港特别行政区软考网络工程师试题及答案

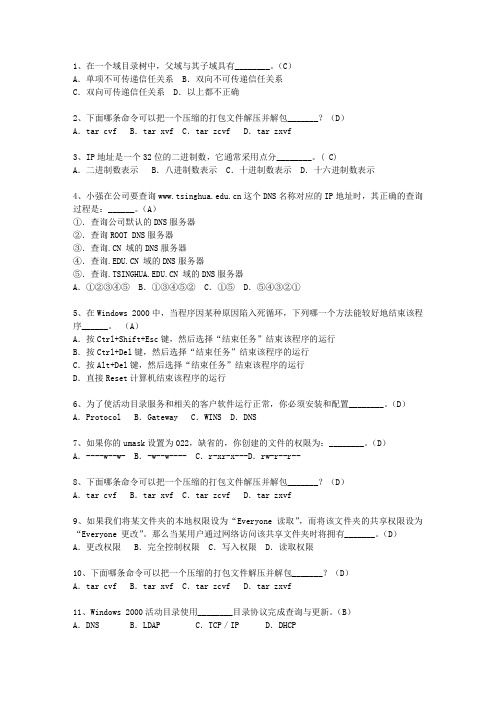

1、在一个域目录树中,父域与其子域具有________。

(C)A.单项不可传递信任关系 B.双向不可传递信任关系C.双向可传递信任关系 D.以上都不正确2、下面哪条命令可以把一个压缩的打包文件解压并解包_______?(D)A.tar cvf B.tar xvf C.tar zcvf D.tar zxvf3、IP地址是一个32位的二进制数,它通常采用点分________。

( C)A.二进制数表示 B.八进制数表示 C.十进制数表示D.十六进制数表示4、小强在公司要查询这个DNS名称对应的IP地址时,其正确的查询过程是:______。

(A)①.查询公司默认的DNS服务器②.查询ROOT DNS服务器③.查询.CN 域的DNS服务器④.查询 域的DNS服务器⑤.查询 域的DNS服务器A.①②③④⑤ B.①③④⑤② C.①⑤ D.⑤④③②①5、在Windows 2000中,当程序因某种原因陷入死循环,下列哪一个方法能较好地结束该程序______。

(A)A.按Ctrl+Shift+Esc键,然后选择“结束任务”结束该程序的运行B.按Ctrl+Del键,然后选择“结束任务”结束该程序的运行C.按Alt+Del键,然后选择“结束任务”结束该程序的运行D.直接Reset计算机结束该程序的运行6、为了使活动目录服务和相关的客户软件运行正常,你必须安装和配置________。

(D)A.Protocol B.Gateway C.WINS D.DNS7、如果你的umask设置为022,缺省的,你创建的文件的权限为:________。

(D)A.----w--w- B.-w--w---- C.r-xr-x---D.rw-r--r--8、下面哪条命令可以把一个压缩的打包文件解压并解包_______?(D)A.tar cvf B.tar xvf C.tar zcvf D.tar zxvf9、如果我们将某文件夹的本地权限设为“Everyone 读取”,而将该文件夹的共享权限设为“Everyone 更改”。

2010香港特别行政区上半年软考网络工程师上、下午理论考试试题及答案

A、利用NIS同步用户的用户名和密码

B、在两台服务器上创建并配置/.rhost文件

C、在两台服务器上创建并配置

4、防止系统对ping请求做出回应,正确的命令是:(C)。

A、echo 0>/proc/sys/net/ipv4/icmp_ehco_ignore_all

C、前三位rwx表示文件同域用户的访问权限;中间三位rwx表示文件属主的访问权限;后三位rwx表示其他用户的访问权限

D、前三位rwx表示文件属主的访问权限;中间三位rwx表示文件同组用户的访问权限;后三位rwx表示同域用户的访问权限

24、NT/2K模型符合哪个安全级别?(B)

A、B2 B、C2 C、B1 D、C1

25、对MBOSS系统所有资产每年至少进行(A)次安全漏洞自评估。

A、1 B、2 C、3 D、4

26、Unix中,默认的共享文件系统在哪个位置?(C)

A、/sbin/ B、/usr/local/ C、/export/ D、/usr/

1、信息安全的金三角是(C)。

A、可靠性,保密性和完整性 B、多样性,冗余性和模化性

C、保密性,完整性和可用性 D、多样性,保密性和完整性

2、在Unix系统中,当用ls命令列出文件属性时,如果显示-rwxrwxrwx,意思是(A)。

A、前三位rwx表示文件属主的访问权限;中间三位rwx表示文件同组用户的访问权限;后三位rwx表示其他用户的访问权限

31、系统管理员属于(C)。

A、决策层 B、管理层

C、执行层 D、既可以划为管理层,又可以划为执行层

32、如何配置,使得用户从服务器A访问服务器B而无需输入密码?(D)

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

1、Windows 2000活动目录使用________目录协议完成查询与更新。

(B)

A.DNS B.LDAP C.TCP/IP D.DHCP

2、将FAT分区转化成NTFS分区使用的命令_________。

(B)

A.format B.convert C.fordisk D.无法确定

3、以下哪个命令可以保存路由器RAM中的配置文件到NVRAM中________。

(C)

A.copy running-config tftp B.copy startup-config tftp

C.copy running-config startup-config D.copy startup-config running-config

4、将FAT分区转化成NTFS分区使用的命令_________。

(B)

A.format B.convert C.fordisk D.无法确定

5、IP地址是一个32位的二进制数,它通常采用点分________。

( C)

A.二进制数表示 B.八进制数表示 C.十进制数表示D.十六进制数表示

6、当在Windows2000下创建分区时,FAT32分区大小的限制是_________。

(C)

A.8GB B.16GB C.32GB D.64GB

7、系统中有用户user1和user2,同属于users组。

在user1用户目录下有一文件file1,它拥有644的权限,如果user2用户想修改user1用户目录下的file1文件,应拥有______权限。

(B)

A.744 B.664 C.646 D.746

8、将200.200.201.0这个网络进行子网的划分,要求尽可能划分出最多的网段,但每个网段不能少于5台计算机,该子网的子网掩码是_______。

(C)

A.255.255.255.240 B.255.255.255.252 C.255.255.255.248 D.255.255.255.0

9、在使用了shadow口令的系统中,/etc/passwd和/etc/shadow两个文件的权限正确的是:________。

(C)

A.-rw-r----- , -r-------- B.-rw-r--r-- , -r--r--r-- C.-rw-r--r-- , -r-------- D.-rw-r--rw- , -r-----r--

10、Windows 2000下诊断DNS故障时,最常用的命令是:______。

(B)

A.NETSTAT B.NSLOOKUP C.ROUTE D.NBTSTAT

11、在掉电状态下,哪种类型的存储器不保留其内容_______?(C)

A.NVRAM B.ROM C.RAM D.Flash

12、下面哪个是Windows XP操作系统的启动文件________。

(C)

A. B. C.boot.ini D.ntbootdd.sys

13、若要系统中每次缺省添加用户时,都自动设置用户的宿主目录为/users,需修改哪一个配置文件?(A)

A./etc/default/useradd B./etc/login.defs C./etc/shadow D./etc/passwd。