实验三 DNS 协议分析

DNS协议详解

DNS协议详解一、引言DNS(Domain Name System)是互联网中用于将域名转换为IP地址的协议。

它是分布式的命名系统,用于解析域名并提供域名与IP地址之间的映射关系。

本协议旨在详细介绍DNS协议的工作原理、消息格式、查询类型以及相关的扩展功能。

二、协议工作原理1. DNS层次结构:DNS采用层次结构的命名空间,由根域名服务器、顶级域名服务器、权威域名服务器和本地域名服务器组成。

根域名服务器负责管理顶级域名服务器的地址,顶级域名服务器负责管理权威域名服务器的地址,权威域名服务器则存储着具体域名与IP地址的映射关系。

2. DNS解析过程:当用户输入一个域名时,本地域名服务器首先查询本地缓存,如果缓存中不存在相应的映射关系,则向根域名服务器发起查询请求。

根域名服务器返回顶级域名服务器的地址,本地域名服务器再向顶级域名服务器发起查询,直到找到权威域名服务器并获取映射关系。

3. DNS消息格式:DNS消息由报头和查询/响应部分组成。

报头包含标识字段、标志字段、问题数、回答数、授权数和附加数等信息。

查询/响应部分包含查询类型、查询类别、资源记录等字段。

三、查询类型1. A记录:将域名映射为IPv4地址。

2. AAAA记录:将域名映射为IPv6地址。

3. CNAME记录:将域名映射为另一个域名。

4. MX记录:指定接收该域名邮件的邮件服务器。

5. NS记录:指定该域名的权威域名服务器。

6. PTR记录:用于反向解析,将IP地址映射为域名。

7. SOA记录:指定该域名的起始授权机构。

8. TXT记录:用于存储任意文本信息。

四、扩展功能1. DNSSEC:用于验证域名解析的安全性,通过数字签名确保域名解析结果的完整性和真实性。

2. EDNS:用于扩展DNS协议的功能,支持更大的报文长度、更多的查询类型和响应码。

3. DNS over HTTPS(DoH):将DNS流量加密并通过HTTPS传输,提高DNS解析的安全性和隐私性。

dns协议分析

dns协议分析DNS协议分析。

DNS(Domain Name System)是一种用于将域名转换为对应IP地址的分布式数据库系统。

它是互联网中最重要的基础设施之一,也是互联网的“电话本”,为用户提供了便捷的域名解析服务。

在本文中,我们将对DNS协议进行深入分析,探讨其工作原理和重要性。

首先,DNS协议是建立在UDP协议之上的,使用端口号53。

当用户输入一个域名时,计算机会首先查询本地DNS服务器,如果本地DNS服务器没有相应的记录,它会向根域名服务器发送查询请求。

根域名服务器会返回顶级域名服务器的地址,然后本地DNS服务器再向顶级域名服务器发送查询请求,如此往复,直到找到对应的IP地址。

这种分布式的查询方式保证了DNS系统的高效性和可靠性。

其次,DNS协议采用了域名层次结构和递归查询的方式来实现域名解析。

域名层次结构是指域名由多个部分组成,每个部分之间用点号分隔,从而形成了树状结构。

递归查询是指DNS服务器在查询过程中可以向其他DNS服务器发出请求,直到找到对应的IP地址为止。

这种查询方式可以减轻本地DNS服务器的负担,提高了查询的效率。

此外,DNS协议还支持缓存和负载均衡功能。

当本地DNS服务器查询到某个域名的IP地址后,会将结果缓存一段时间,以便下次查询时直接返回结果,从而减少了对上游DNS服务器的访问次数。

同时,DNS协议还支持负载均衡功能,可以将请求分发到多台服务器上,从而提高了系统的可用性和稳定性。

总之,DNS协议作为互联网的基础设施之一,扮演着至关重要的角色。

它通过分布式数据库、域名层次结构、递归查询、缓存和负载均衡等功能,为用户提供了高效、可靠的域名解析服务,为互联网的发展和应用提供了坚实的基础支撑。

因此,我们应该加强对DNS协议的研究和理解,不断优化和改进DNS系统,以确保互联网的稳定和安全运行。

实验三 应用层协议_DNS

实验三应用层协议——DNS实验目的:通过网络协议分析软件Ethereal来观察应用层协议:DNS的活动细节.实验设备:已经接入Internet的网络实验室,机器上装有IE浏览器、网络分析软件Ethereal。

实验内容:1、查询自己机器的本地DNS服务器。

记下自己机器的IP地址和本地DNS域名服务器的IP地址,以备以后观察实验使用。

2、学会使用nslookup命令要在交互模式下启动Nslookup.exe,只需在命令提示符下输入nslookup:C:\>nslookupDefault Server: 202.196.64.1> 在命令提示符下输入help 或? 将生成可用的命令列表。

自己上网查找nslookup命令使用的信息。

nslookup命令的功能是查询一台机器的IP地址和其对应的域名。

它通常需要一台域名服务器来提供域名服务。

如果用户已经设置好域名服务器,就可以用这个命令查看不同主机的IP地址对应的域名。

Nslookup 必须要安装了TCP/IP 协议的网络环境之后才能使用。

该命令的一般格式为:nslookup [IP地址/域名]3、正向地址解析单击“ 开始”>“ 程序”>“ 附件” >“ 命令提示符”C:\> Nslookup “ 回车” 之后即可看到如下结果:说明已经能顺利实现正向解析。

正在工作的DNS 服务器的主机名为,它的IP地址是202.196.64.1,而域名 所对应的IP 地址为64.233.189.104,别名为,4、反向地址解析它的反向解析是否正常呢? 也就是说,能否把IP 地址64.233.189.104反向解析为域名?C:\> Nslookup 64.233.189.104得到结果说明,DNS服务器的反向解析功能也正常。

然而,有的时候,我们键入Nslookup ,却出现如下结果:Server: Address: 202.96.209.5*** can't find : Non-existent domain这种情况说明网络中DNS 服务器 在工作,却不能实现域名 的正确解析。

DNS协议详解

DNS协议详解一、引言DNS(Domain Name System)是互联网上的一种网络服务,它将域名解析为IP 地址,使得人们可以通过域名访问互联网上的各种资源。

本协议旨在详细解释DNS协议的工作原理、数据格式和相关的协议规范。

二、背景随着互联网的快速发展,域名系统成为了解决互联网寻址问题的重要组成部分。

DNS协议通过将易于记忆的域名映射到IP地址,使得用户可以更方便地访问互联网资源。

DNS协议使用分布式的数据库来存储域名与IP地址的映射关系,并通过域名服务器进行查询与解析。

三、协议详解1. DNS查询过程DNS查询过程涉及到客户端和服务器之间的交互。

当用户在浏览器中输入一个域名时,浏览器会向本地DNS服务器发送一个查询请求。

本地DNS服务器会首先查询自己的缓存,如果有对应的IP地址,则直接返回给客户端;否则,本地DNS服务器会向根域名服务器发送查询请求。

根域名服务器会返回给本地DNS服务器一个顶级域名服务器的IP地址,本地DNS服务器再向顶级域名服务器发送查询请求。

这个过程会一直递归下去,直到找到对应的IP地址。

2. DNS数据格式DNS协议使用UDP(User Datagram Protocol)或TCP(Transmission Control Protocol)进行数据传输。

DNS数据包由报头和数据部分组成。

报头包含了查询类型、查询类别、查询ID等字段,用于标识和控制查询过程。

数据部分包含了查询的域名、查询结果等信息。

3. DNS协议规范DNS协议的相关规范由IETF(Internet Engineering Task Force)制定和维护。

其中,RFC 1034和RFC 1035分别定义了DNS的基本概念和协议规范。

此外,还有一些扩展的RFC文档定义了DNS的其他特性和功能,如DNSSEC(DNS Security Extensions)用于提供DNS数据的完整性和认证。

四、安全性考虑DNS协议在传输过程中可能会受到攻击,如DNS劫持、DNS缓存污染等。

协议分析实验报告

协议分析实验报告协议分析实验报告引言:协议是计算机网络中实现通信的基础,各种协议的设计与实现直接影响着网络的性能和安全性。

为了深入了解协议的工作原理和性能特点,我们进行了一系列协议分析实验。

本报告将对我们的实验过程和结果进行详细介绍,并对协议分析的重要性进行探讨。

实验一:TCP协议分析我们首先选择了TCP协议作为实验对象,TCP协议是一种可靠的传输协议,在互联网中被广泛应用。

我们通过Wireshark工具对TCP协议的数据包进行抓取和分析。

通过观察数据包的头部信息,我们可以了解到TCP协议的各个字段的含义和作用。

同时,我们还分析了TCP协议的连接建立过程、数据传输过程以及连接释放过程,以便更好地理解TCP协议的工作原理。

实验二:UDP协议分析接着,我们选择了UDP协议进行分析。

与TCP协议不同,UDP协议是一种无连接的传输协议,在一些实时性要求较高的应用中被广泛使用。

我们通过对UDP协议的数据包进行抓取和分析,了解了UDP协议的头部格式和特点。

同时,我们还研究了UDP协议的优缺点,以及与TCP协议相比的适用场景。

实验三:HTTP协议分析HTTP协议是万维网中最为重要的协议之一,它负责在客户端和服务器之间传输超文本文档。

我们通过对HTTP协议的数据包进行抓取和分析,了解了HTTP协议的请求和响应的格式,以及常见的状态码的含义。

同时,我们还分析了HTTP协议的特点和应用场景,以便更好地理解和使用HTTP协议。

实验四:DNS协议分析DNS协议是域名解析系统中的重要组成部分,负责将域名转换为IP地址。

我们通过对DNS协议的数据包进行抓取和分析,了解了DNS协议的查询和响应的格式,以及常见的域名解析过程。

同时,我们还研究了DNS协议的安全性问题,以及一些常见的DNS攻击方式和防范措施。

实验五:SSL/TLS协议分析SSL/TLS协议是一种用于保护网络通信安全的协议,广泛应用于电子商务、在线支付等场景。

我们通过对SSL/TLS协议的数据包进行抓取和分析,了解了SSL/TLS协议的握手过程、密钥交换过程以及数据传输过程。

计算机网络实验报告(DNS协议分析)

实验DNS 协议分析 实验步骤1.打开wireshark ,设置好过滤器。

2.在命令提示符后键入nslookup .wireshark 捕获dns 的数据包。

结果如下: 表示本地域名服务器的名字;219.229.240.19表示本地域名服务器的IP 地址 表示 的真实域名;119.75.217.56和119.75.218.45为百度的IP 地址;3.设置好过滤器后按enter 键,开始抓包.4. 分析wireshark捕获的数据包.分析前四帧:首先通过反向查询获得本地DNS 服务器的域名域名,其次通过正向查询获得查询域名的IP 地址:4.具体分析捕获的数据包的DNS 报文格式:第一帧是192.168.1.102发送给本地DNS 服务器219.229.240.19的反向查询取得报文,用于获得本地DNS 服务器的名字。

具体协议说明如下:前两帧:通过反向查询获得本地DNS 服务器的名字 后两帧:通过正向查询获得查询域名对应的IP 地址帧数应用层存活时间网络层递归请求版本,表示的是 IP 規格版本标头长度识别码封包总长 。

通常以 byte 做单位來表示该封包的总长度,此数值包括标头和数据的总和。

第二帧是本地DNS服务器返回的响应帧,包含查询结果,即本地DNS 服务器的名字:存活时间反向查询的域名,即查询结果权威DNS本地服务器的域名第三帧是客户端发过给本地DNS服务器的DNS请求报文,用于请求对应的IP 地址请求的资源记录RR第四帧是本地DNS服务器发给客户端的响应报文,包含了对应的真正的域名和IP地址.是对应的真正域名,也是的最初的名字对应的IP是119.75.217.56和119.75.218.45。

实验三 DNS 协议分析

Q1.运行nslookup,查询并记载你的本地DNS 服务器名称及其IP地址, 的权威DNS 服务器名称及其IP地址;答:本地DNS 服务器名称及其IP地址:,210.33.16.2 的权威DNS 服务器名称及其IP地址: internet address = 210.33.16.3 internet address = 210.33.16.2Q2.运行nslookup,查询并记载 的IP 地址、其权威DNS 服务器名称和IP地址;答:的IP 地址:61.153.22.54权威DNS 服务器名称和IP地址: internet address = 221.204.186.6 internet address = 115.236.151.140 internet address = 119.167.195.8 internet address = 183.60.59.232 internet address = 183.60.57.139 internet address = 183.60.58.173 internet address = 60.28.1.34 internet address = 115.236.151.141Q3.请先在google 中搜索剑桥大学的域名,再运行nslookup,查询并记载剑桥大学的域名、IP地址和他的权威DNS 服务器名称和IP地址;答:剑桥大学的域名、IP地址:,131.111.8.46权威DNS 服务器名称和IP地址: internet address = 155.198.142.82 internet address = 128.232.0.19 AAAA IPv6 address = 2001:630:212:267::d:a0 internet address = 129.169.8.8 internet address = 128.232.0.18 internet address = 18.72.0.3 internet address = 131.111.8.37 AAAA IPv6 address = 2001:630:212:8::d:a0 internet address = 131.111.12.37 AAAA IPv6 address = 2001:630:212:12::d:a1Q4.运行ipconfig/all,查询并记载你的本地DNS 服务器,看和nslookup 显示的有无差别,如有差别差在哪里?为什么?答:有,这里显示了首选DNS服务器和备用DNS服务器。

DNS协议分析实验

DNS协议分析实验DNS(Domain Name System,域名系统)是互联网中用于将域名解析为IP地址的一种协议。

在进行DNS协议分析实验时,我们将深入了解其工作原理,并通过实验来了解其具体实施过程。

首先,DNS协议的主要作用是将用户输入的域名转换为相应的IP地址,从而使得用户能够通过域名来访问网站和其他网络服务。

DNS协议通过多级的树状结构来组织域名,并通过域名解析服务器来查找和返回相应的IP地址。

为了进行DNS协议分析实验,我们需要使用一些工具来观察和分析DNS请求和响应的过程。

常用的工具包括Wireshark和nslookup等。

实验中,我们可以首先使用Wireshark来捕获和分析DNS数据包。

Wireshark是一款网络分析工具,可以监听和捕获网络数据流量,并提供详细的协议分析。

通过Wireshark,我们可以实时监测网络中的DNS请求和响应,并分析其协议头部的各个字段。

比如,我们可以观察到DNS请求中的查询类型(A记录、AAAA记录等)和查询域名,以及DNS响应中的查询结果(IP 地址)等。

另外,我们还可以使用nslookup命令来进行DNS查询。

nslookup是一种常用的网络工具,它可以通过输入域名来获得相应的IP地址。

通过使用nslookup命令,我们可以手动模拟DNS查询过程,并观察DNS服务器的响应结果。

通过这些工具,我们可以进行一些具体的实验来深入了解DNS协议的工作原理。

下面是一些可能的实验方向:1. DNS查询过程分析:使用Wireshark捕获DNS数据包,观察并分析DNS查询和响应过程。

可以关注查询类型、查询域名和响应结果等。

2. DNS响应时间分析:通过Wireshark中的时间戳功能,可以计算DNS响应的延迟时间。

可以通过对比不同DNS服务器的响应时间,来评估其性能。

3. DNS缓存分析:通过Wireshark分析DNS缓存的使用情况,了解DNS缓存对查询性能的影响。

DNS协议分析实验

DNS协议分析实验一、实验目的1.学会客户端使用nslookup命令进行域名解析。

2.通过协议分析软件掌握DNS协议的报文格式。

二、实验原理DNS是域名系统(Domain Name System)的缩写,该系统用于命名组织到域层次结构中的计算机和网络服务。

域名是由圆点分开一串单词或缩写组成的,每一个域名都对应一个惟一的IP地址,在Internet上域名与IP地址之间是一一对应的,DNS就是进行域名解析的服务器DNS命名用于Internet等TCP/IP网络中,通过用户友好的名称查找计算机和服务。

DNS是因特网的一项核心服务,它作为可以将域名和IP地址相互映射的一个分布式数据库而存在。

DNS 是一个分层级的分散式名称对应系统,有点像电脑的目录树结构:在最顶端的是一个“root”,然后其下分为好几个基本类别名称,如:com﹑org﹑edu 等;再下面是组织名称,如:IBM﹑Microsoft﹑Intel 等;继而是主机名称,如:www﹑mail﹑ftp 等。

一个具体的DNS运作过程如下:1. 当被询问到有关本域名之内的主机名称的时候,DNS 服务器会直接做出回答;2. 客户端向服务器提出查询项目;3. 如果所查询的主机名称属于其它域名的话,会检查缓存(Cache),看看有没有相关资料;4. 如果没有发现,则会转向root 服务器查询;5. 然后root 服务器会将该域名之下一层授权(authoritative)服务器的位置告知(可能会超过一台) ;6. 本地服务器然后会向其中的一台服务器查询,并将这些服务器名单存到缓存中,以备将来之需(省却再向root 查询的步骤) ;7. 远方服务器回应查询;8.若该回应并非最后一层的答案,则继续往下一层查询,直到获得客户端所需的结果为止;9. 将查询结果回应给客户端,并同时将结果储存一个备份在自己的缓存里面;10. 如果在存放时间尚未过时之前再接到相同的查询,则以存放于缓存里的资料来做回应。

网络解析协议实验报告(3篇)

第1篇一、实验目的1. 理解网络解析协议的基本概念和工作原理。

2. 掌握DNS、ARP等网络解析协议的报文格式和报文分析。

3. 学会使用抓包工具分析网络解析协议的报文传输过程。

4. 提高网络故障排查能力。

二、实验环境1. 硬件设备:PC机、网线、路由器。

2. 软件环境:Wireshark抓包软件、网络解析协议实验平台。

三、实验内容1. DNS协议分析(1)实验目的:了解DNS协议的工作原理,掌握DNS报文格式。

(2)实验步骤:① 在实验平台上配置好DNS服务器和客户端。

② 使用nslookup命令进行域名解析,并观察DNS服务器返回的结果。

③ 使用Wireshark抓包工具,捕获DNS查询和响应报文。

④ 分析DNS查询和响应报文的格式,包括报文类型、报文长度、域名、IP地址等信息。

2. ARP协议分析(1)实验目的:了解ARP协议的工作原理,掌握ARP报文格式。

(2)实验步骤:① 在实验平台上配置好主机A和主机B。

② 在主机A上使用ping命令ping主机B的IP地址,观察ARP请求和响应报文。

③ 使用Wireshark抓包工具,捕获ARP请求和响应报文。

④分析ARP请求和响应报文的格式,包括硬件类型、协议类型、硬件地址、协议地址等信息。

3. IP协议分析(1)实验目的:了解IP协议的工作原理,掌握IP数据报格式。

(2)实验步骤:① 在实验平台上配置好主机A和主机B。

② 在主机A上使用ping命令ping主机B的IP地址,观察IP数据报传输过程。

③ 使用Wireshark抓包工具,捕获IP数据报。

④ 分析IP数据报的格式,包括版本、头部长度、服务类型、总长度、生存时间、头部校验和、源IP地址、目的IP地址等信息。

四、实验结果与分析1. DNS协议分析结果:通过实验,我们了解到DNS协议在域名解析过程中的作用,以及DNS查询和响应报文的格式。

DNS协议通过查询和响应报文,实现域名到IP地址的转换,从而实现网络设备之间的通信。

计算机网络实验三:协议分析

天津理工大学实验报告学院(系)名称:计算机与通信工程学院6.列举出你所抓到数据包的种类(协议名称)。

列表写出客户端、网关、web服务器的IP地址和MAC地址。

HTTP客户端和服务器段的端口号。

答:数据包的种类TCP、UDP、DNS、DHCP、ARP、OSPF、LLDP、SSL、TLS、NBNS、BROWSER=等。

客户端网关Web服务器IP地址101.4.60.122 202.113.78.31 202.113.78.39MAC地址58:6a:b1:5d:be:33 44:37:e6:04:08:9f 44:37:e6:04:09:c5HTTP客户端的端口号:80,服务器端口号:2518。

7.将TCP、IP、ARP、DNS、HTTP和Ethernet的首部字段的名字和值按照协议的格式(参见附录2)分别记录下来。

(任意打开一个消息)答:IP:版本:4 首部长度:20bytes 区分服务:0x00 总长度:40 标识:0x41c6 标志:0x02 片偏移:0生存时间:51 协议:TCP(6)首部校验和:0x4bfb源地址:101.4.60.122目的地址:202.113.78.31可选字段: 填充TCP:源端口:80 目的端口:2518序号:1确认号:716数据偏移保留URG0 ACK1PSHRSISYNFIN窗口:16128检验和0xf2e5 紧急指针: 无效选项:空填充:空ARP:以太网目的地址:HonHaiPr_04:08:9f (44:37:e6:04:08:9f) 以太网源地址:HonHaiPr_04:09:c5(44:37:e6:04:09:c5)帧类型:ARP(0x0806)DNS:标识:0xa632 标志:0x8180问题数:1 资源记录数:3授权资源记录数:0 额外资源记录数:0 查询问题::type A,class IN回答::type CNAME,class IN,cname :type A,class IN, addr 101.4.60.122:type A,class IN, addr 101.4.60.121额外授权:0记录信息:0HTTP:版本:1.1 空格状态码:200 空格原因短语:OK回车符换行符首部:nginx :阈值:0.6.39回车符换行符实体:Date:Sat, 09 May 2015 07:58:02 GMT \r\nEthernet:目的地址:(58:6a:b1:5d:be:33 ) 源地址:(44:37:e6:04:08:9f)类型:IP 数据:769bytes FCS:0x08008.在wireshark界面上,设置抓包后的过滤条件为只显示IP地址包括web服务器地址的包(筛选格式类似“ip.addr eq 202.113.78.39”)。

【协议分析】【DNS 域名服务协议】

实验十三 DNS域名服务协议【实验目的】1、理解DNS实现的原理;2、了解DNS解析的过程;3、掌握DNS报文格式。

【实验学时】4学时【实验环境】本实验要求实验室主机能够连接到Internet,并可浏览网页。

实验拓扑如图5- 37所示:图5- 37 实验拓扑图【实验内容】1、学习DNS协议的原理和实现方法;2、了解DNS的工作过程;3、通过编辑DNS请求数据包,了解DNS的报文格式;4、掌握nslookup命令和ipconfig命令的使用方法。

141【实验流程】Step2Step3:Step4:ipconfigDNSStep1:Step5:DNS图5- 38 实验流程图【实验原理】DNS 域名系统是服务器和客户程序相互通信的一种协议。

它提供了主机域名和IP 地址之间的转换。

域名服务器使用固定的端口号53,支持UDP 和TCP 访问。

DNS 协议DNS 是域名系统(Domain Name System )的缩写,它是一种用于TCP/IP 应用程序的分布式数据库,它提供主机名字和I P 地址之间的转换及有关电子邮件的选路信息。

所谓“分布式”是指在Internet 上的单个站点不能拥有所有的信息。

每个站点(如大学中的系、校园、公司或公司中的部门)保留它自己的信息数据库,并运行一个服务器程序供Internet 上的其他系统(客户程序)查询。

在Internet 中,域名可用来对某个组织或实体进行寻址。

例如“”这个域名可用来对IP 地址为71.5.7.191的Internet 网点“”进行寻址,而特定的主机服务器名称为“www”。

域名中的“com”部分表明该组织或实体的性质,“sina”定义了该组织或实体。

而DNS 就像是一个自动的电话号码簿,我们可以直接拨打某人的名字来代替他的电话号码(IP 地址)。

DNS 在我们直接呼叫网站的名字以后,就会将像 一样便于142人类使用的名字转化成像71.5.7.191一样便于机器识别的IP地址。

实习5__________________DNS协议分析

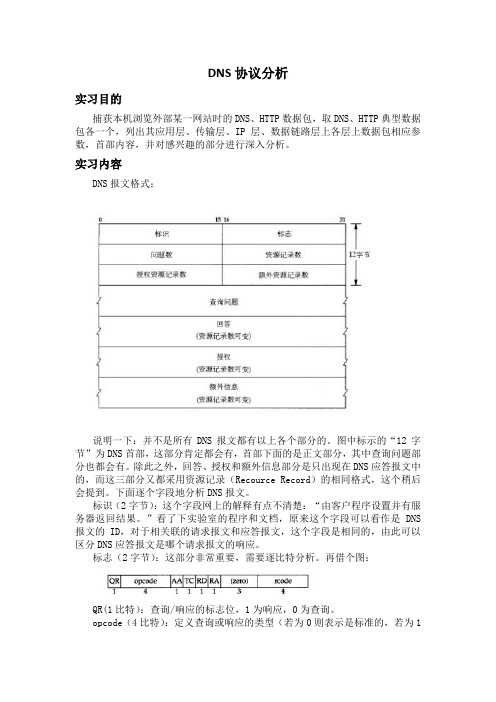

DNS协议分析实习目的捕获本机浏览外部某一网站时的DNS、HTTP数据包,取DNS、HTTP典型数据包各一个,列出其应用层、传输层、IP层、数据链路层上各层上数据包相应参数,首部内容,并对感兴趣的部分进行深入分析。

实习内容DNS报文格式:说明一下:并不是所有DNS报文都有以上各个部分的。

图中标示的“12字节”为DNS首部,这部分肯定都会有,首部下面的是正文部分,其中查询问题部分也都会有。

除此之外,回答、授权和额外信息部分是只出现在DNS应答报文中的,而这三部分又都采用资源记录(Recource Record)的相同格式,这个稍后会提到。

下面逐个字段地分析DNS报文。

标识(2字节):这个字段网上的解释有点不清楚:“由客户程序设置并有服务器返回结果。

”看了下实验室的程序和文档,原来这个字段可以看作是DNS 报文的ID,对于相关联的请求报文和应答报文,这个字段是相同的,由此可以区分DNS应答报文是哪个请求报文的响应。

标志(2字节):这部分非常重要,需要逐比特分析。

再借个图:QR(1比特):查询/响应的标志位,1为响应,0为查询。

opcode(4比特):定义查询或响应的类型(若为0则表示是标准的,若为1则是反向的,若为2则是服务器状态请求)。

AA(1比特):授权回答的标志位。

该位在响应报文中有效,1表示名字服务器是权限服务器(关于权限服务器以后再讨论)TC(1比特):截断标志位。

1表示响应已超过512字节并已被截断(依稀好像记得哪里提过这个截断和UDP有关,先记着)RD(1比特):该位为1表示客户端希望得到递归回答(递归以后再讨论)RA(1比特):只能在响应报文中置为1,表示可以得到递归响应。

zero(3比特):不说也知道都是0了,保留字段。

rcode(4比特):返回码,表示响应的差错状态,通常为0和3,各取值含义如下:0 无差错1 格式差错2 问题在域名服务器上3 域参照问题4 查询类型不支持5 在管理上被禁止6 -- 15 保留标志段说完了,下面是问题数、资源记录数、授权资源记录数和额外资源记录数,这四个字段都是两字节,分别对应下面的查询问题、回答、授权和额外信息部分的数量。

实验三SMTP、POP3、DNS协议分析

实验三SMTP、POP3、DNS协议分析注意:实验中的详细操作步骤分别参见SMTP协议分析、POP3协议分析、DNS协议分析三个文档!实验目的:理解SMTP协议的基本原理及其与传输层协议的关系,理解POP3协议的基本原理了解DNS解析的过程;掌握DNS报文格式, 学习DNS协议的原理和实现方法掌握nslookup命令和ipconfig命令的使用方法实验内容一、SMTP协议(注意以下步骤三为选做内容)步骤一:利用Outlook发送电子邮件,捕获数据包并分析1、打开邮件工具:Outlook Express,按照已经申请的邮箱信息进行配置,收发邮件服务器为192。

168。

2。

24 邮箱为*************,(注意其中xx=01-40)密码为:123,配置完成后可看到的邮件帐户属性为:在Outlook中创建一封邮件,发送出去。

4、进行数据捕获,并分析数据包内容,并截图说明观察到的SMTP的命令和参数(MAIL FROM命令,邮箱地址,携带邮件内容的DATA报文等;分析其中发送邮件的过程传输层采用什么协议?发送端的目的端口号是多少?代表什么协议?步骤二:利用“TCP工具”和SMTP命令编辑邮件并发送(本步骤的目的是学习SMTP协议的命令用法,以及一个邮件发送的过程。

首先要与邮件服务器(192。

168。

2。

24)建立一个TCP连接,可从刚才捕获到的报文中看到其IP地址为用户名,密码,邮件服务器域名等。

)(步骤三:编辑一个SMTP报文,进行发送,并捕获数据包,查看捕获到的数据包是否有你编辑的信息。

在SMTP协议的传输报文中,是否有携带帐号、密码的报文?分析其中接收邮件的过程传输层采用什么协议?使用的端口号是多少,代表什么协议?二、POP3协议步骤一:利用Outlook工具接收电子邮件,捕获数据包,截图并分析数据包内容,可以看到POP3协议的命令和参数;步骤二:利用TCP连接客户端工具和POP命令接收电子邮件, 观察数据信息”区域显示的全部交互过程.三DNS协议步骤一:使用nslookup工具解析域名,捕获数据包并进行分析1、在实验主机上启动网络协议分析仪进行数据捕获并设置过滤条件,类型值中选择“DNS 协议”,开始进行数据包的捕获:使用nslookup工具进行域名的解析。

网络协议分析实验报告

网络协议分析实验报告网络协议分析实验报告引言:随着互联网的快速发展,网络协议成为了信息传输的重要基础。

网络协议的设计和实现对于保障网络安全和提高网络性能起着至关重要的作用。

本实验旨在通过对几种常见的网络协议进行分析,深入了解网络协议的工作原理和应用场景。

一、TCP/IP协议TCP/IP协议是当前互联网上使用最广泛的协议之一。

它是一个分层的协议栈,包括物理层、数据链路层、网络层和传输层。

其中,传输层的TCP协议和UDP 协议是最为重要的。

TCP协议提供可靠的、面向连接的数据传输服务,而UDP 协议则提供无连接的、不可靠的数据传输服务。

我们通过Wireshark工具对TCP/IP协议进行了抓包分析。

在抓包过程中,我们观察到TCP协议使用三次握手建立连接,并通过序列号和确认号来保证数据的可靠传输。

UDP协议则没有连接建立的过程,可以直接发送数据。

通过对抓包结果的分析,我们发现TCP协议适用于对数据传输可靠性要求较高的场景,而UDP协议适用于对实时性要求较高的场景。

二、HTTP协议HTTP协议是应用层的协议,用于在客户端和服务器之间传输超文本。

它是一个无状态的协议,每次请求和响应都是独立的。

我们通过使用浏览器访问一个网页的过程,对HTTP协议进行了分析。

在抓包结果中,我们观察到HTTP协议的请求和响应分为多个字段,包括请求行、请求头、请求体、响应行、响应头和响应体。

通过分析请求头中的User-Agent字段,我们可以了解到客户端的信息,通过响应头中的Content-Type字段,我们可以了解到服务器返回的数据类型。

通过对HTTP协议的分析,我们可以更好地理解网页的加载过程,以及优化网页性能的方法。

三、DNS协议DNS协议是用于将域名解析为IP地址的协议。

在我们访问一个网站时,浏览器首先会向DNS服务器发送一个DNS查询请求,获取目标网站的IP地址。

我们通过Wireshark工具对DNS协议进行了抓包分析。

用协议分析工具分析DNS以及各层协议的工作机制

用协议分析工具分析DNS以及各层协议的工作机制协议分析工具是网络工程师和安全分析师常用的工具,它能够帮助他们深入理解网络协议的工作机制,并能够检测、分析和解决网络中的问题。

在本文中,我们将以DNS协议为例,介绍如何使用协议分析工具来分析DNS以及其他各层协议的工作机制。

首先,让我们了解一下DNS协议的工作机制。

DNS(Domain Name System)是互联网上的一种分布式数据库系统,它将域名映射到IP地址。

DNS协议使用UDP和TCP作为传输层协议,在应用层使用DNS查询和回答消息格式来进行通信。

要分析DNS协议的工作机制,可以使用诸如Wireshark等协议分析工具。

Wireshark是一种功能强大的协议分析工具,它能够在网络上捕获和分析数据包,并显示出每个数据包中的详细信息。

要分析DNS协议,我们可以首先使用Wireshark在网络上捕获DNS数据包。

然后,我们可以选择特定的DNS数据包进行分析。

在Wireshark中,我们可以使用过滤器来选择特定协议的数据包。

例如,我们可以输入“dns”作为过滤器,来过滤并显示出仅包含DNS协议的数据包。

一旦我们捕获了DNS数据包,并选择了要分析的数据包,我们可以查看其详细信息。

在Wireshark中,我们可以展开每个数据包的分层结构,以显示它们的各个字段和值。

通过查看这些字段和值,我们可以了解DNS消息的各个部分,如标识符、查询类型、查询结果等。

此外,我们还可以使用Wireshark中的其他功能来进一步分析DNS数据包的工作机制。

例如,Wireshark提供了一个统计功能,可以显示DNS查询和回答的数量、类型和响应时间。

我们可以使用这些统计数据来分析DNS服务器的性能和网络延迟问题。

除了DNS协议,协议分析工具还可以用于分析其他各层协议的工作机制,如TCP、IP、以太网等。

通过使用协议分析工具,我们可以捕获和分析这些协议在网络中的数据包,并深入了解它们的各个字段和值。

dns 实验报告

dns 实验报告DNS(Domain Name System)是互联网中最基础的服务之一,它充当着将域名转换为 IP 地址的重要角色。

在这篇实验报告中,我将分享我对 DNS 的实验研究和理解。

首先,我进行了一个简单的实验,目的是测试 DNS 的查询速度和准确性。

我选择了几个常用的网站,包括Google、Facebook和Twitter,并使用不同的 DNS服务器来进行查询。

通过对比不同 DNS 服务器的响应时间和查询结果,我发现了一些有趣的现象。

在实验中,我发现大多数公共 DNS 服务器(如Google Public DNS和OpenDNS)的响应速度相对较快,而一些ISP提供的DNS 服务器则稍慢一些。

这是因为公共 DNS 服务器通常具有更好的网络基础设施和更高的带宽,以应对大量查询请求。

此外,我还发现,当一个 DNS 服务器在查询中遇到问题时,它可能会返回一个错误的 IP 地址,导致无法正确访问网站。

这进一步证明了 DNS 查询的准确性对于网络连接的重要性。

接下来,我进行了一项有关 DNS 缓存的实验。

DNS 缓存是为了提高查询速度而存在的,它会将之前查询过的域名和对应的 IP 地址存储在本地计算机或 DNS 服务器上。

在实验中,我首先清空了本地计算机的 DNS 缓存,然后查询了一些常用的网站。

我发现,在第一次查询时,响应时间较长,因为需要从远程 DNS 服务器获取 IP 地址。

然而,在第二次查询同一网站时,响应时间明显减少,因为 DNS 缓存中已经存在了相应的记录。

这个实验进一步验证了 DNS 缓存对于提高查询速度的重要性。

此外,我还进行了一项关于 DNS 安全性的实验。

在实验中,我模拟了一个DNS 攻击的情景,尝试通过篡改 DNS 响应来欺骗用户。

我首先使用一个合法的 DNS 服务器进行查询,然后使用恶意软件模拟了一个恶意的 DNS 服务器。

当我再次进行查询时,恶意的 DNS 服务器返回了一个错误的 IP 地址,导致我被重定向到一个恶意的网站。

dns实验报告

dns实验报告DNS实验报告一、引言DNS(Domain Name System)是互联网中用于将域名转换为IP地址的系统,它是互联网的基础设施之一。

本实验旨在通过对DNS的实验研究,深入了解DNS的工作原理、解析过程以及可能存在的问题。

二、实验目的1. 了解DNS的基本概念和工作原理;2. 掌握DNS解析过程及其相关协议;3. 分析DNS可能存在的问题,并提出改进方案。

三、实验方法本实验采用以下方法进行研究:1. 查阅相关文献和资料,了解DNS的基本原理;2. 搭建实验环境,使用工具进行DNS解析实验;3. 分析实验数据,总结实验结果。

四、DNS的基本原理DNS的基本原理是将用户输入的域名转换为对应的IP地址。

它通过域名服务器来实现这一功能。

当用户在浏览器中输入一个域名时,浏览器会向本地DNS服务器发送一个查询请求,本地DNS服务器会根据自身的缓存情况来判断是否需要向上级DNS服务器发送查询请求。

最终,用户的请求会逐级向上查询,直到找到对应的IP地址。

五、DNS解析过程1. 用户输入域名,浏览器向本地DNS服务器发送查询请求;2. 本地DNS服务器查询自身的缓存,如果有对应的IP地址,则返回给浏览器;3. 如果本地DNS服务器没有缓存,它会向根域名服务器发送查询请求;4. 根域名服务器返回顶级域名服务器的IP地址;5. 本地DNS服务器再次向顶级域名服务器发送查询请求;6. 顶级域名服务器返回次级域名服务器的IP地址;7. 本地DNS服务器继续向次级域名服务器发送查询请求,直到找到对应的IP地址;8. 本地DNS服务器将查询结果返回给浏览器。

六、实验结果通过实验,我们获得了一些有关DNS解析的实验结果。

我们发现,DNS解析的速度受到多个因素的影响,包括网络延迟、DNS服务器的响应速度以及缓存的情况等。

在实验中,我们发现当本地DNS服务器的缓存命中率较高时,DNS解析的速度明显提高。

同时,我们还发现某些DNS服务器的响应速度较慢,导致整个解析过程变慢。

计算机网络课程设计DNS服务器实验报告(共5篇)

计算机网络课程设计DNS服务器实验报告(共5篇)第一篇:计算机网络课程设计 DNS 服务器实验报告DNS中继服务器实验报告07415林珅(13)071401 07415刘磊(18)071406 07415李鸿(19)071407一、系统概述1)运行环境:windows XP2)编译:Microsoft visual C++ 6.0 3)使用方法:a)使用ipconfig/all,记下当前DNS服务器,例如为211.68.71.4b)使用下页的配置界面,将DNS设置为127.0.0.1(本地主机)c)运行你的dnsrelay程序(在你的程序中把外部dns服务器设为前面记下的211.68.71.4)d)正常使用ping,ftp,IE等,名字解析工作正常二、系统的功能设计设计一个DNS服务器程序,读入“域名-IP地址”对照表,当客户端查询域名对应的IP地址时,用域名检索该对照表,三种检索结果:1)检索结果为ip地址0.0.0.0,则向客户端返回“域名不存在”的报错消息(不良网站拦截功能)2)检索结果为普通IP地址,则向客户返回这个地址(服务器功能)3)表中未检到该域名,则向因特网DNS服务器发出查询,并将结果返给客户端(中继功能)•考虑多个计算机上的客户端会同时查询,需要进行消息ID的转换三、模块划分DNS服务器主模块包含三个子模块,分别如下:1)命令行参数处理模块:该模块用来处理通过命令行提示符来启动这个DNS服务器时所输入的命令行参数,管理员通过设置不同的参数可以使DNS服务器显示不同程度的提示和调试信息。

所以这模块主要是依照输入的参数设置标志数据,以控制最后的各种信息的输出。

2)本地解析模块:本模块是在本DNS服务器本地保存的曾经解析过的或者需要屏蔽额域名和其对应IP信息文件中查找从应用程序来的请求解析的域名,在这个文件中查到需要的域名后取出对应的IP地址,并构造DNS应答数据包返回给发送此DNS域名解析请求的应用程序。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

Q1.运行nslookup,查询并记载你的本地DNS 服务器名称及其IP地址, 的

权威DNS 服务器名称及其IP地址;

答:本地DNS 服务器名称及其IP地址:,210.33.16.2 的权威DNS 服务器名称及其IP地址:

internet address = 210.33.16.3

internet address = 210.33.16.2

Q2.运行nslookup,查询并记载 的IP 地址、其权威DNS 服务器名称

和IP地址;

答:的IP 地址:61.153.22.54

权威DNS 服务器名称和IP地址:

internet address = 221.204.186.6

internet address = 115.236.151.140

internet address = 119.167.195.8

internet address = 183.60.59.232

internet address = 183.60.57.139

internet address = 183.60.58.173

internet address = 60.28.1.34

internet address = 115.236.151.141

Q3.请先在google 中搜索剑桥大学的域名,再运行nslookup,查询并记载剑桥大学的域

名、IP地址和他的权威DNS 服务器名称和IP地址;

答:剑桥大学的域名、IP地址:,131.111.8.46

权威DNS 服务器名称和IP地址:

internet address = 155.198.142.82

internet address = 128.232.0.19

AAAA IPv6 address = 2001:630:212:267::d:a0

internet address = 129.169.8.8

internet address = 128.232.0.18

internet address = 18.72.0.3

internet address = 131.111.8.37

AAAA IPv6 address = 2001:630:212:8::d:a0

internet address = 131.111.12.37

AAAA IPv6 address = 2001:630:212:12::d:a1

Q4.运行ipconfig/all,查询并记载你的本地DNS 服务器,看和nslookup 显示的有无差别,

如有差别差在哪里?为什么?

答:有,这里显示了首选DNS服务器和备用DNS服务器。

Q5.运行ipconfig/all,查询并记载你的网卡名称、IP 地址、掩码、网关、MAC 地址和主

机名称;

答:如图

Q6.运行ipconfig/all,查询并记载你当前是否使用了DHCP 功能?

答:如上图,未启用。

Q7.查找DNS 查询和响应消息,发送的是UDP 还是TCP?

答:TCP。

Q8.DNS 查询消息的目的地端口号是多少?DNS 响应消息的源端口号是多少?客户端的端口是多少?

答:53,53,67889。

Q9.DNS 查询消息向哪个IP 地址发送请求?利用ipconfig 来确定你的本地DNS 服务器的IP 地址,这两个IP 地址相同吗?

答:10.22.99.17,相同。

Q10.检查DNS 查询消息,这个DNS 查询是什么类型?这个查询消息期望什么回答?

答:递归查询,期望获得的IP地址。

Q11.检查DNS 响应消息,这个消息提供了多少回答?每一个回答包括了什么?答:四个

第一个:

第二个:

第三个:

第四个:

回答包括:域名、域名对应的IP地址、RR的类别代码、存在时间、数据长度、地址

Q12.观察从你的主机发送的并发TCP SYN 包,SYN 包的终端IP 地址和DNS 响

应消息所提供的IP 地址相符合吗?

答:符合。

Q13.这个网页包含图片,在下载每个图片之前有没有发出新的DNS 查询请求?为什么?

答: 没有,因为每次图片发送是从同一个服务器发送的,本地已缓存这个DNS,故无需发出新的DNS查询请求。

Q14. 这是个什么网站,上面提供了什么资料?

答:The Internet Engineering Task Force ,提供各种Internet 技术标准。

Q15.DNS 查询请求消息的目的端口号是多少?DNS 响应消息的源端口号是多少?客户端的端口是多少?

答:50998,50999,53

Q16.DNS 查询请求向哪个IP 地址发送消息?这个IP 地址是你的默认的本地的DNS服务器吗?

答:210.33.16.2,是默认的本地的DNS服务器。

Q17.检查DNS 查询消息,这个DNS 查询请求是什么类型的?这个查询消息期望什么回答?

答:递归查询,Recursion desired: Do query recursively。

Q18.检查DNS 响应消息,它提供了多少个回答?每一个回答又包括了什么内容?

答:2个

第一个:

第二个:

回答包括:域名、域名对应的IP地址、RR的类别代码、存在时间、数据长度、地址

Q19.DNS 查询请求向哪个IP 地址发送消息?这个IP 地址是你的默认的本地的

DNS服务器吗?

答:210.33.16.2,是默认的本地的DNS服务器。

Q20.检查DNS 查询消息;这个DNS 查询请求是什么类型的?这个查询消息期望什么回答?

答:递归查询,期望获得的IP地址。

Q21.检查DNS 响应消息,响应消息提供了几个MIT 名字服务器?这个响应消息也提供了该MIT 名字服务器的IP 地址吗?

答:3个名字服务器,没有提供这些服务器的IP地址

Q22.一共有多少个DNS 查询?最后一个DNS 查询请求向哪个IP 地址发送消息?这个IP 地址是你的默认的本地的DNS 服务器吗?如果不是,这个IP 地址是和哪个服务器相应的?

答:一共4个DNS查询,最后一个DNS查询请求向210.33.16.2,是默认的本地的DNS服务器

Q23.检查最后一个DNS 查询消息。

这个DNS 查询请求是什么类型的?这个查询消息期望什么回答?

答:递归查询,期望获得www.aiit.or.kr的IP地址。

Q24.检查最后一个DNS 响应消息。

它提供了多少个回答?每一个回答又包括了什么内容?

答:1个

包括了IP地址。