ARP静态绑定批处理文件脚本详细讲解

arp命令使用详解

arp命令使用详解(1)显示和修改“地址解析协议 (ARP)”缓存中的项目。

ARP 缓存中包含一个或多个表,它们用于存储 IP 地址及其经过解析的以太网或令牌环物理地址。

计算机上安装的每一个以太网或令牌环网络适配器都有自己单独的表。

如果在没有参数的情况下使用,则 arp 命令将显示帮助信息。

语法arp[-a [InetAddr] [-N IfaceAddr]] [-g [InetAddr] [-N IfaceAddr]] [-d InetAddr [IfaceAddr]] [-s InetAddr EtherAddr [IfaceAddr]]参数-a[ InetAddr] [ -N IfaceAddr]显示所有接口的当前 ARP 缓存表。

要显示特定 IP 地址的 ARP 缓存项,请使用带有InetAddr 参数的 arp -a,此处的 InetAddr 代表 IP 地址。

如果未指定 InetAddr,则使用第一个适用的接口。

要显示特定接口的 ARP 缓存表,请将 -N IfaceAddr 参数与 -a 参数一起使用,此处的 IfaceAddr 代表指派给该接口的 IP 地址。

-N 参数区分大小写。

-g[ InetAddr] [ -N IfaceAddr]与 -a 相同。

-d InetAddr [IfaceAddr]删除指定的 IP 地址项,此处的 InetAddr 代表 IP 地址。

对于指定的接口,要删除表中的某项,请使用 IfaceAddr 参数,此处的 IfaceAddr 代表指派给该接口的 IP 地址。

要删除所有项,请使用星号 (*) 通配符代替 InetAddr。

-s InetAddr EtherAddr [IfaceAddr]向 ARP 缓存添加可将 IP 地址 InetAddr 解析成物理地址 EtherAddr 的静态项。

要向指定接口的表添加静态 ARP 缓存项,请使用 IfaceAddr 参数,此处的 IfaceAddr 代表指派给该接口的 IP 地址。

路由器的静态ARP设置技巧

路由器的静态ARP设置技巧路由器是我们日常生活和工作中常见的网络设备,用于连接多个局域网或广域网。

在进行网络通信时,路由器通过ARP协议(地址解析协议)将IP地址映射为MAC地址,以实现数据包的转发。

然而,在某些情况下,我们需要手动设置静态ARP,以便更好地管理和优化网络性能。

本文将介绍路由器的静态ARP设置技巧,以帮助读者更好地理解和应用。

一、静态ARP的概念和作用静态ARP,即手动建立ARP表项,是一种将IP地址和MAC地址的对应关系手动录入到路由器的ARP缓存中的方法。

与动态ARP相比,静态ARP的主要优势在于可以减少广播以及加快数据包的转发速度,同时还可以提高网络的安全性。

通过静态ARP设置,我们可以在路由器上手动指定某些设备的MAC地址,使其之间的通信更稳定、高效。

二、静态ARP的配置步骤要在路由器上进行静态ARP设置,需要按照以下步骤进行操作:1. 登录路由器的管理界面。

2. 找到“ARP静态绑定”或类似的选项,进入静态ARP设置页面。

3. 点击“添加”或“新增”按钮,开始配置静态ARP表项。

4. 在弹出的配置页面中,填写需要设置的设备的IP地址和MAC地址。

5. 点击“保存”或“应用”按钮,完成静态ARP的配置。

需要注意的是,静态ARP的配置需要确保IP地址和MAC地址的对应关系是准确的,填写错误可能导致设备无法正常通信或网络出现异常问题。

三、静态ARP设置的应用场景1. 互联网接入控制:某些情况下,我们可能需要限制某些设备访问互联网。

通过静态ARP设置,我们可以将这些设备的IP地址与一个错误的MAC地址进行绑定,使其无法正确解析目标MAC地址,从而实现对其互联网访问的限制。

2. 局域网内设备管理:在企业或家庭网络中,我们常常需要对特定设备进行管理和控制。

通过静态ARP设置,我们可以对这些设备进行特殊配置,实现对其的有效管理和控制。

3. 提高网络性能:在网络拓扑较复杂或设备众多的情况下,动态ARP可能会导致网络拥塞或负载过大。

如何设置路由器的静态ARP绑定

如何设置路由器的静态ARP绑定路由器是网络中的核心设备,负责将数据包从源地址传输到目的地址。

在网络通信过程中,当数据包经过路由器时,路由器需要识别目标MAC地址以正确地将数据包转发到相应的主机。

为了提高网络的安全性和效率,设置路由器的静态ARP绑定是一种重要的配置手段。

一、什么是ARP绑定ARP(Address Resolution Protocol)是将网络层IP地址转换为链路层MAC地址的协议。

当主机发送数据包时,会通过发送ARP请求来获得目标主机的MAC地址,然后将数据包发送到目标主机。

而ARP绑定是将某个IP地址与其对应的MAC地址进行手动绑定,用于指定某个IP地址只能与特定的MAC地址通信。

这样可以有效防止ARP欺骗等网络攻击,提高网络的安全性和可靠性。

二、设置路由器的静态ARP绑定的步骤1. 确定目标主机的IP地址和MAC地址。

可以通过命令行工具如ipconfig(Windows系统)或ifconfig(Linux系统)来查看目标主机的IP地址和MAC地址。

2. 登录路由器的管理界面。

打开浏览器,在地址栏中输入路由器的IP地址,输入正确的用户名和密码来登录管理界面。

3. 在路由器管理界面中,找到"ARP绑定"或类似的选项。

不同品牌的路由器管理界面略有区别,一般可以在"网络设置"、"高级设置"或"安全设置"等标签下找到相关选项。

4. 点击"ARP绑定"选项后,会显示当前的ARP绑定表。

在表中添加新的静态ARP绑定,需要填写目标主机的IP地址和MAC地址。

5. 点击"添加"或"保存"按钮来保存静态ARP绑定的设置。

6. 重启路由器,使配置生效。

有些路由器需要重启才能使静态ARP 绑定生效,所以在添加完静态ARP绑定后,建议重启路由器。

三、静态ARP绑定的注意事项1. 确保填写准确的IP地址和MAC地址。

ARP静态绑定

ARP双向绑定一、查看路由器的IP和MAC地址,即内网网关的IP和MAC。

本案例以ER系列路由器为例,路由器配置ARP静态绑定。

arp空格–a ***************************************显示当前arp表项arp空格–d ***************************************清空不活动的arp表项arp空格–s空格+网关IP空格+网关MAC地址********静态绑定格式请注意:MAC地址的格式是00-0F-E2-70-6C-A9备注1:XP绑定方法重启电脑后会无效,可以在桌面新建文本文档把命令输入到文本里然后另存为.bat为后缀的文件,剪切并粘贴到开始—所有程序—启动中即可实现每次启动电脑自动静态绑定)备注2:永久绑定需要做成x.bat批处理文件,拖到电脑的启动程序中;如果要删除永久绑定,在启动程序中删除此.bat文件。

1、查看网卡节点(每台电脑不同,所以一般WIN7电脑需要一台一台绑定,XP 电脑可以批量设置)a、win7系统下开始-所有程序-附件- 命令行提示符-右键选择以管理员身份运行b、输入命令:netsh interface ipv4 show interface 回车,在显示的列表中找到“本地连接”,该行最前端会显示网口编号,再输入:netsh interface ipv4 set neighbors 13 "192.168.2.1" "00-00-00-00-00-00" store=active回车如,本例的网卡编号为13,网关的真实MAC为00-00-00-00-00-00注:store=persistent为永久绑定,即重启PC后任然存在2、给指定网卡配置静态绑定(此处的13为本电脑相应网卡节点)绑定成功后可以通过arp –a查看绑定效果,后面类型会显示为“静态”即可上网3、如果要删除已绑定的ARP项,需要使用下面的命令:netsh -c "i i" delete neighbors 13(如果直接用arp –d命令删除的话,重启PC后,还会恢复成静态)备注·通过以上设置就可以在WIN系统(有些WIN7版本支持XP系统的绑定方法),通过上面的配置当PC重启后就不能生效了,可以把静态绑定时(步骤2)参数由store=active更改为store=persistent即可实现重启PC后静态绑定依然存在的效果,假如设置第二种永久绑定的方法要删除绑定的话ARP –d只能在PC重新启动前生效如果想永久删除绑定需用步骤3的方法。

使用ARP下令来绑定IP和MAC地址

使用ARP命令来绑定IP和MAC地址【导读】作为企业级的路由防火墙,ISA Server并没有提供对于MAC地址的控制功能。

不过,你可以使用Windows的命令ARP来实现IP地址和MAC地址的绑定。

这篇文章介绍了Windows下ARP协议工作的原理,以及如何使用ARP命令来静态绑定IP地址和MAC 地址。

ISA Server中没有提供对于MAC地址的控制功能,Why?这是因为MAC地址只能在本地网络中使用,当数据包跨越路由器时,数据包中主机的源MAC地址就会被路由器的出站接口的MAC地址所代替,这个时候,使用MAC地址来进行控制就不适用了。

所以只要是企业级的硬件或者软件防火墙,都基本没有提供对MAC地址的控制功能。

在Windows中,如果你安装了TCP/IP网络协议组件,那么你就可以执行命令ARP。

ARP命令的作用是查看本机的ARP缓存、静态绑定IP地址和MAC地址和删除静态绑定项。

其实绑定IP地址和MAC地址的本意是为了减少ARP广播流量,只是可以利用这一功能来控制IP地址的使用。

ARP协议(Address Resolve Protocol,地址解析协议)工作在TCP/IP协议的第二层-数据链路层,用于将IP地址转换为网络接口的硬件地址(媒体访问控制地址,即MAC地址)。

无论是任何高层协议的通讯,最终都将转换为数据链路层硬件地址的通讯。

每台主机都具有一个用于缓存MAC地址的ARP缓存列表,你可以使用命令ARP -a或ARP -g来查看当前的ARP缓存列表。

此ARP缓存列表是动态更新的,默认情况下,当其中的缓存项超过两分钟没有活动时,此缓存项就会超时被删除。

你可以使用ARP -s来静态绑定IP地址和MAC地址,不过在Windows server 2003和XP以前的Windows系统中,就算你设置了静态MAC地址绑定项,同样会通过接收其他主机的数据包而更新已经绑定的项。

在Windows server 2003和XP中,静态绑定的项不会被动态更新,直到TCP/IP协议终止为止,例如重启计算机。

ARP静态绑定方法

arp static 10.106.32.49 000a-6a20-3100

arp static 10.106.32.42 000a-6a20-2a00

arp static 10.106.32.54 000a-6a20-3600

10.106.32.54 000a-6a20-3600 D Eth0/0

10.106.32.19 000a-6a20-1300 D Eth0/0

10.106.32.13 000a-6a20-0d00 D Eth0/0

10.106.32.41 000a-6a20-2900

10.106.32.57 000a-6a20-3900

10.106.32.22 000a-6a20-1600

5、对选择的信息进行替换操作,使用arp static 10.106替换10.106,结果如下:

arp static 10.106.32.20 000a-6a20-1400

10.106.32.30 000a-6a20-1e00 D Eth0/0

10.106.32.49 000a-6a20-3100 D Eth0/0

10.106.32.42 000a-6a20-2a00 D Eth0/0

arp static 10.106.32.36 000a-6a20-2400

arp static 10.106.32.59 000a-6a20-3b00

arp static 10.106.32.41 000a-6a20-2900

arp static 10.106.32.57 000a-6a20-3900

10.106.32.54 000a-6a20-3600

dis arp命令的基本用法

dis arp命令的基本用法ARP(Address Resolution Protocol)是一种网络协议,用于将一个IP 地址解析为对应的物理MAC地址。

在本文中,我们将逐步介绍ARP命令的基本用法,包括常见的ARP命令选项和使用示例。

一、ARP命令概述ARP命令是一种用于管理和操作ARP缓存的命令行工具。

ARP缓存是一个存储了当前网络上IP地址和对应的MAC地址之间映射关系的表格。

通过查询ARP缓存,我们可以了解到特定IP地址对应的MAC地址,从而实现在网络上定位和识别设备的功能。

二、ARP命令基本用法ARP命令的基本语法如下:arp [-a] [-d] [-s InetAddr EtherAddr] [InetAddr [EtherAddr]]其中,常用的命令选项包括:- -a:显示当前ARP缓存中的所有映射关系。

- -d:删除指定的IP地址对应的映射关系。

- -s:添加静态映射关系,将指定的IP地址与对应的MAC地址进行绑定。

- InetAddr:指定要操作的IP地址。

- EtherAddr:指定要操作的MAC地址。

三、ARP命令使用示例1. 显示ARP缓存中的所有映射关系使用命令`arp -a`可以显示当前ARP缓存中的所有映射关系。

C:\> arp -a接口: 192.168.1.2 0x2Internet 地址物理地址类型192.168.1.1 e0-3f-49-b1-6a-a2 动态192.168.1.5 6c-40-08-0e-9b-ab 动态...在上述示例中,我们可以看到ARP缓存中存储了多个IP地址和对应的MAC地址的映射关系。

2. 添加静态映射关系使用命令`arp -s InetAddr EtherAddr`可以添加一个静态映射关系。

C:\> arp -s 192.168.1.100 00-11-22-33-44-55上述命令将IP地址192.168.1.100与MAC地址00-11-22-33-44-55进行绑定。

arp命令使用详解

从影响网络连接通畅的方式来看,ARP欺骗有两种攻击可能,一种是对路由器ARP表的欺骗;另一种是对内网电脑ARP表的欺骗,当然也可能两种攻击同时进行。不管理怎么样,欺骗发生后,电脑和路由器之间发送的数据就被送到错误的MAC地址上。从而导致了上面的症状的发生。

ARP绑定是防止ARP欺骗的有效方法,就是把IP地址与相应的MAC地址进行绑定来避免ARP欺骗。ARP欺骗形式有欺骗路由器ARP表和欺骗电脑ARP两种,因此MAC地址绑定也有路由器ARP表的绑定和电脑上ARP表的绑定。两个方面的设置都是必须的,不然,如果您只设置了路由器的防止ARP欺骗功能而没有设置电脑,电脑被欺骗后就不会把数据包发送到路由器上,而是发送到一个错误的地方,当然无法上网和访问路由器了

显示所有接口的当前 ARP 缓存表。要显示特定 IP 地址的 ARP 缓存项,请使用带有 InetAddr 参数的 arp -a,此处的 InetAddr 代表 IP 地址。如果未指定 InetAddr,则使用第一个适用的接口。要显示特定接口的 ARP 缓存表,请将 -N IfaceAddr 参数与 -a 参数一起使用,此处的 IfaceAddr 代表指派给该接口的 IP 地址。-N 参数区分大小写。

处理系统的 ARP 缓存,可以清除缓存中的地址映射,建立新的地址映射;

语法:arp [-v][-n][-H type][-i if] -a [hostname]

arp [-v][-i if] -d hostname [pub]

arp [-v][-H type][-i if] -s hostname hw_addr [temp]

该命令的各选项含义如下:

-v 显示详细信息;

-n 以数字地址形式显示;

-i If选择界面;

win7静态arp

Win7静态绑定网关MAC防止arp攻击每天都在ARP狙击战,终于找到window7的ARP绑定了。

转载下来,让更多的人能解决燃眉之急,希望你们能看明白啦。

对于玩系统的老手都知道,防止arp攻击实际上不需要这个防火墙那个防火墙,一句命令将ip与mac地址绑定即可。

例如:arp -s 192.168.1.1 00-19-e0-c0-6f-0a不过这句话在Windows7显得这么无助,会提示:ARP项添加失败:请求的操作需要提升。

(英文版提示:The ARP entry addition failed: Access is denied.)原来windows7不支持用arp添加已经绑定了的地址,看来arp不行,只能拿起“高级”的netsh了,可以使用以下命令来完成:第一种:netsh interface ipv4 set neighbors 11 "192.168.1.1" "00-19-e0-c0-6f-0a" store=active上面的“store=active”表示[激活]---当前有效,重启后还原设置前。

第二种:netsh interface ipv4 set neighbors 11 "192.168.1.1" "00-19-E0-C0-6F-0A" store=persistent上面的“store=persistent”表示[永久激活]---重启以后仍然保持不变。

重置命令是:netsh interface ipv4 reset注意:11是网卡的接口序号,需要运行前先查下。

以下关于如何查询自己的网卡接口序号的方法:先要在WIN7系统盘下的WINDOWS\SYSTEM32下找到CMD.EXE命令右键以管理员身份运行;然后输入:netsh interface ipv4 show neighbors查看一下你的邻居缓存项的属性。

自制批处理文件 抵御ARP攻击

自制批处理文件抵御ARP攻击ARP欺骗通过伪造IP地址和MAC地址实现,能够在网络中产生大量的ARP通信量使网络阻塞,攻击者只要持续不断的发出伪造的ARP响应包就能更改目标主机ARP缓存中的IP-MAC条目,造成网络中断或中间人攻击。

笔者将介绍四种利用自制批处理文件来防御ARP攻击的方法。

一、把下面语句编成BAT处理文件@echo off::读取本机Mac地址if exist ipconfig.txt del ipconfig.txtipconfig /all >ipconfig.txtif exist phyaddr.txt del phyaddr.txtfind "Physical Address" ipconfig.txt >phyaddr.txtfor /f "skip=2 tokens=12" %%M in (phyaddr.txt) do set Mac=%%M ::读取本机ip地址if exist IPAddr.txt del IPaddr.txtfind "IP Address" ipconfig.txt >IPAddr.txtfor /f "skip=2 tokens=15" %%I in (IPAddr.txt) do set IP=%%I ::绑定本机IP地址和MAC地址arp -s %IP% %Mac% ::读取网关地址if exist GateIP.txt del GateIP.txtfind "Default Gateway" ipconfig.txt >GateIP.txtfor /f "skip=2 tokens=13" %%G in (GateIP.txt) do set GateIP=%%G ::读取网关Mac 地址if exist GateMac.txt del GateMac.txtarp -a %GateIP% >GateMac.txtfor /f "skip=3 tokens=2" %%H in (GateMac.txt) do set GateMac=%%H ::绑定网关Mac 和IParp -s %GateIP% %GateMac%arp -s 网关IP 网关MACexit这个批处理要查询本机的ARP 缓存表,看里面是不是有网关的IP和MAC,有则能成功绑定,但是没有的话就绑不定了!!!不过可以改进一下,达到双绑的目的,比如加上arp -s 网关IP 网关MAC一行就可以了。

网络命令(ARP、PING)的使用分析

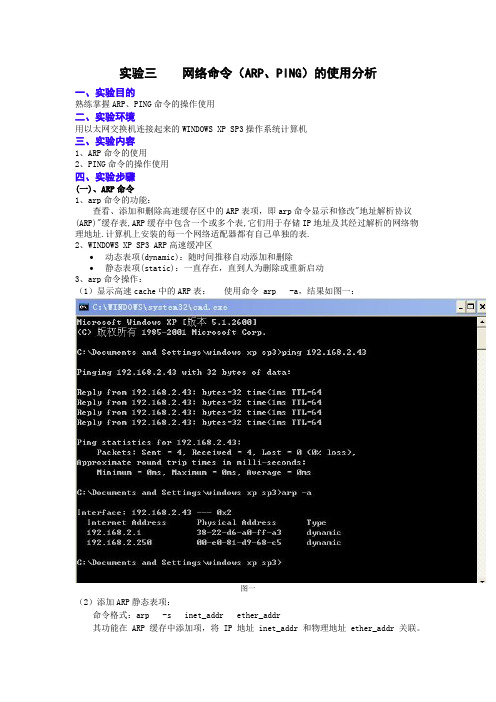

实验三网络命令(ARP、PING)的使用分析一、实验目的熟练掌握ARP、PING命令的操作使用二、实验环境用以太网交换机连接起来的WINDOWS XP SP3操作系统计算机三、实验内容1、ARP命令的使用2、PING命令的操作使用四、实验步骤(一)、ARP命令1、arp命令的功能:查看、添加和删除高速缓存区中的ARP表项,即arp命令显示和修改"地址解析协议(ARP)"缓存表,ARP缓存中包含一个或多个表,它们用于存储IP地址及其经过解析的网络物理地址.计算机上安装的每一个网络适配器都有自己单独的表.2、WINDOWS XP SP3 ARP高速缓冲区∙动态表项(dynamic):随时间推移自动添加和删除∙静态表项(static):一直存在,直到人为删除或重新启动3、arp命令操作:(1)显示高速cache中的ARP表:使用命令 arp -a,结果如图一:图一(2)添加ARP静态表项:命令格式:arp -s inet_addr ether_addr其功能在 ARP 缓存中添加项,将 IP 地址 inet_addr 和物理地址 ether_addr 关联。

先向ARP表项中添加ip为192.168.0.100,与其对应的MAC为00-d0-09-f0-33-71的表项,如图二:图二再用arp –a查看添加后ARP表,会发现192.168.0.100被添加进入,且表项类型为静态static。

再向ARP表项中添加ip为192.168.2.250,与其对应的MAC为00-e0-81-d9-68-c5的表项,同样用arp –a查看添加后ARP表,结果如下图(图三):图三(3)删除ARP表项:命令格式为:arp -d inet_addr 删除由inet_addr指定的项先用该命令删除IP为192.168.2.250的表项信息,使用arp –a查看ARP表的变化;在使用arp –d *删除所有表项信息,结果如图四(由于是在我院机房做的实验,全县有所限制,所以最后无法删除默认网关的表项信息):图四(二)、PING命令Ping命令的全称叫做 Ping.exe,是微软提供用来进行网络连接测试的十分有用的工具,能准确快速地判断出网络故障。

ARP静态绑定批处理文件脚本详细讲解

@echo off //关闭命令回显if exist ipconfig.txt del ipconfig.txt //如果存在ipconfig.txt 这个文件就对其进行删除ipconfig /all >ipconfig.txt //把ipconfig /all 命令的显示结果写入ipconfig.txtif exist phyaddr.txt del phyaddr.txt //如果存在phyaddr.txt 这个文件就对其进行删除find "Physical Address" ipconfig.txt >phyaddr.txt//在ipconfig.txt 文件里查找Physical Address 字段的内容并将其字段内容写入phyaddr.txtfor /f "skip=2 tokens=12" %%M in (phyaddr.txt) do set Mac=%%M//在phyaddr.txt 文件中从第一行象下跳两行,也就是从第三行开始,从第12个符号处取值,并把该值设置成MAC 变量,举个例子:Physical Address. . . . . . . . . : 00-E0-FC-0C-A8-4F,每一个连续的数值为一个符号符号1:Physical符号2:Address.符号3:.符号4:.符号5:.符号6:.符号7:.符号8:.符号9:.符号10:.符号11::符号12:00-E0-FC-0C-A8-4Ftokens=12 的意思现在大家该明白了吧,但是说明一点,FOR 命令中的变量在批处理中是用%%X 表示,但是在命令提示符下输入却是用%X 表示的,切记if exist IPAddr.txt del IPaddr.txtfind "IP Address" ipconfig.txt >IPAddr.txtfor /f "skip=2 tokens=15" %%I in (IPAddr.txt) do set IP=%%Iarp -s %IP% %Mac%//以上这些对照我前面的讲解很容易理解del ipaddr.txtdel ipconfig.txtdel phyaddr.txtexit上面的脚本是绑定本机IP和MAC的。

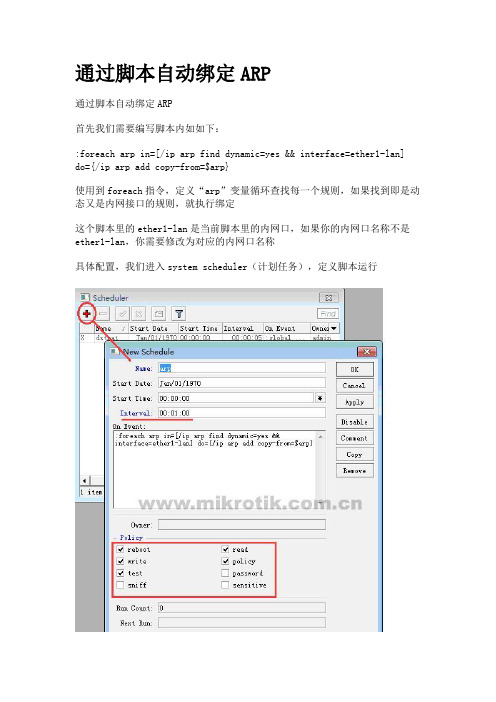

通过脚本自动绑定ARP

通过脚本自动绑定ARP

通过脚本自动绑定ARP

首先我们需要编写脚本内如如下:

:foreach arp in=[/ip arp find dynamic=yes && interface=ether1-lan] do={/ip arp add copy-from=$arp}

使用到foreach指令,定义“arp”变量循环查找每一个规则,如果找到即是动态又是内网接口的规则,就执行绑定

这个脚本里的ether1-lan是当前脚本里的内网口,如果你的内网口名称不是ether1-lan,你需要修改为对应的内网口名称

具体配置,我们进入system scheduler(计划任务),定义脚本运行

Name:我们取名为arp,区别其他计划任务规则

Interval:间隔执行时间,我们定义每间隔1分钟执行一次,你也可以根据情况自行调整,建议不要太频繁。

On-Event:为脚本编写框,填写执行的脚本

Policy:执行脚本的权限,默认是没有设置的,需要定义。

win7静态arp

Win7静态绑定网关MAC防止arp攻击每天都在ARP狙击战,终于找到window7的ARP绑定了。

转载下来,让更多的人能解决燃眉之急,希望你们能看明白啦。

对于玩系统的老手都知道,防止arp攻击实际上不需要这个防火墙那个防火墙,一句命令将ip与mac地址绑定即可。

例如:arp -s 192.168.1.1 00-19-e0-c0-6f-0a不过这句话在Windows7显得这么无助,会提示:ARP项添加失败:请求的操作需要提升。

(英文版提示:The ARP entry addition failed: Access is denied.)原来windows7不支持用arp添加已经绑定了的地址,看来arp不行,只能拿起“高级”的netsh了,可以使用以下命令来完成:第一种:netsh interface ipv4 set neighbors 11 "192.168.1.1" "00-19-e0-c0-6f-0a" store=active上面的“store=active”表示[激活]---当前有效,重启后还原设置前。

第二种:netsh interface ipv4 set neighbors 11 "192.168.1.1" "00-19-E0-C0-6F-0A" store=persistent上面的“store=persistent”表示[永久激活]---重启以后仍然保持不变。

重置命令是:netsh interface ipv4 reset注意:11是网卡的接口序号,需要运行前先查下。

以下关于如何查询自己的网卡接口序号的方法:先要在WIN7系统盘下的WINDOWS\SYSTEM32下找到CMD.EXE命令右键以管理员身份运行;然后输入:netsh interface ipv4 show neighbors查看一下你的邻居缓存项的属性。

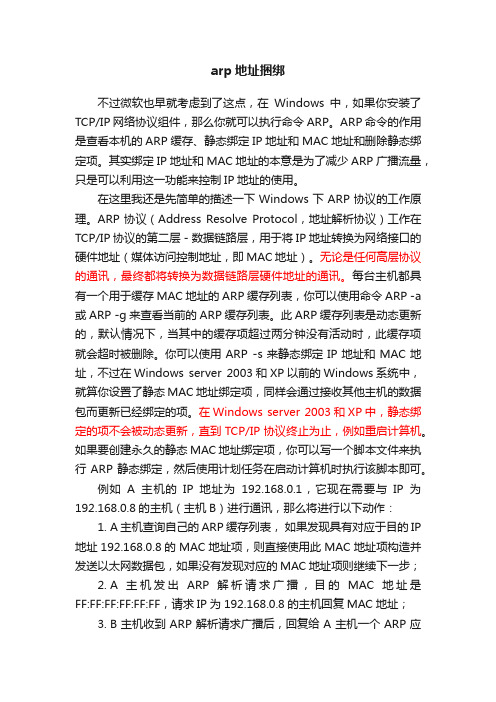

windows静态绑定arp

5c-dd-70-e5-3e-9c 动态

192.168.1.2

00-0c-29-e5-aa-d2 静态

4.删除绑定

C:\Windows\system32>arp -d 192.168.1.2

3.查看arp列表

C:\Windows\system32>arp -a

接口: 10.4.7.1 --- 0x8

Internet 地址

物理地址

类型

239.255.255.250 01-00-5e-7f-ff-fa 静态

接口: 192.168.137.1 --- 0x9

Internet 地址

物理地址

登录后才能查看或发表评论立即登录或者逛逛博客园首页

windows静态绑定 arp

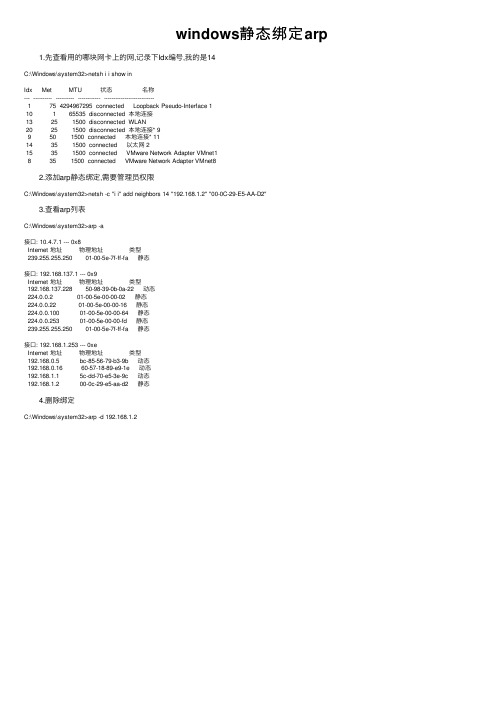

1.先查看用的哪块网卡上的网,记录下Idx编号,我的是14

C:\Windows\system32>netsh i i show in

Idx Met

MTU

状态

名称

--- ---------- ---------- ------------ ---------------------------

14

35

1500 connected 以太网 2

15

35

1500 connected VMware Network Adaptcted VMware Network Adapter VMnet8

2.添加arp静态绑定,需要管理员权限

C:\Windows\system32>netsh -c "i i" add neighbors 14 "192.168.1.2" "00-0C-29-E5-AA-D2"

Linux下查看arp静态绑定地址详解

Linux下查看arp静态绑定地址详解首先,做两个对比试验:root@janbe root]# arp -a(192.168.8.241) at 00:15:58:A2:13: D0 [ether] on eth0(192.168.8.1) at 00:15:C5:E1: D1:58 [ether] on eth0[root@janbe bin]# arp -s 192.168.8.1 00:15:C5:E1: D1:58[root@janbe bin]# arp -a(192.168.8.241) at 00:15:58:A2:13: D0 [ether] on eth0(192.168.8.1) at 00:15:C5:E1: D1:58 [ether] PERM on eth0发现没有?多了一个PERM!!或者[root@janbe bin]# cat /proc/net/arpIP address HW type Flags HWaddress Mask Device192.168.8.241 0x1 0x2 00:15:58:A2:13:D0 * eth0192.168.8.1 0x1 0x6 00:15:C5:E1: D1:58 * eth0[root@janbe bin]# arp -s 192.168.8.241 00:15:58:A2:13: D0[root@janbe bin]# cat /proc/net/arpIP address HW type Flags HWaddress Mask Device192.168.8.241 0x1 0x6 00:15:58:A2:13:D0 * eth0192.168.8.1 0x1 0x6 00:15:C5:E1:D1:58 * eth0发现没有?Flags改变了!所以我们可以用两种方法找到arp的静态绑定地址:#arp -a | grep PERM或者#cat /proc/net/arp | grep 0x6但建议用后者比较快。

ARP绑定网关及批处理

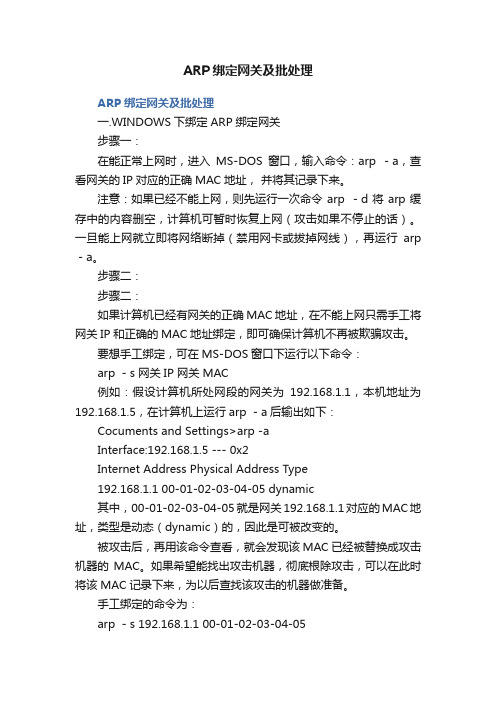

ARP绑定网关及批处理ARP绑定网关及批处理一.WINDOWS下绑定ARP绑定网关步骤一:在能正常上网时,进入MS-DOS窗口,输入命令:arp -a,查看网关的IP对应的正确MAC地址,并将其记录下来。

注意:如果已经不能上网,则先运行一次命令arp -d将arp缓存中的内容删空,计算机可暂时恢复上网(攻击如果不停止的话)。

一旦能上网就立即将网络断掉(禁用网卡或拔掉网线),再运行arp -a。

步骤二:步骤二:如果计算机已经有网关的正确MAC地址,在不能上网只需手工将网关IP和正确的MAC地址绑定,即可确保计算机不再被欺骗攻击。

要想手工绑定,可在MS-DOS窗口下运行以下命令:arp -s 网关IP 网关MAC例如:假设计算机所处网段的网关为192.168.1.1,本机地址为192.168.1.5,在计算机上运行arp -a后输出如下:Cocuments and Settings>arp -aInterface:192.168.1.5 --- 0x2Internet Address Physical Address Type192.168.1.1 00-01-02-03-04-05 dynamic其中,00-01-02-03-04-05就是网关192.168.1.1对应的MAC地址,类型是动态(dynamic)的,因此是可被改变的。

被攻击后,再用该命令查看,就会发现该MAC已经被替换成攻击机器的MAC。

如果希望能找出攻击机器,彻底根除攻击,可以在此时将该MAC记录下来,为以后查找该攻击的机器做准备。

手工绑定的命令为:arp -s 192.168.1.1 00-01-02-03-04-05绑定完,可再用arp -a查看arp缓存:Cocuments and Settings>arp -aInterface: 192.168.1.5 --- 0x2Internet Address Physical Address Type192.168.1.1 00-01-02-03-04-05 static这时,类型变为静态(static),就不会再受攻击影响了。

arp地址捆绑

arp地址捆绑不过微软也早就考虑到了这点,在Windows中,如果你安装了TCP/IP网络协议组件,那么你就可以执行命令ARP。

ARP命令的作用是查看本机的ARP缓存、静态绑定IP地址和MAC地址和删除静态绑定项。

其实绑定IP地址和MAC地址的本意是为了减少ARP广播流量,只是可以利用这一功能来控制IP地址的使用。

在这里我还是先简单的描述一下Windows下ARP协议的工作原理。

ARP协议(Address Resolve Protocol,地址解析协议)工作在TCP/IP协议的第二层-数据链路层,用于将IP地址转换为网络接口的硬件地址(媒体访问控制地址,即MAC地址)。

无论是任何高层协议的通讯,最终都将转换为数据链路层硬件地址的通讯。

每台主机都具有一个用于缓存MAC地址的ARP缓存列表,你可以使用命令ARP -a 或ARP -g来查看当前的ARP缓存列表。

此ARP缓存列表是动态更新的,默认情况下,当其中的缓存项超过两分钟没有活动时,此缓存项就会超时被删除。

你可以使用ARP -s来静态绑定IP地址和MAC地址,不过在Windows server 2003和XP以前的Windows系统中,就算你设置了静态MAC地址绑定项,同样会通过接收其他主机的数据包而更新已经绑定的项。

在Windows server 2003和XP中,静态绑定的项不会被动态更新,直到TCP/IP协议终止为止,例如重启计算机。

如果要创建永久的静态MAC地址绑定项,你可以写一个脚本文件来执行ARP静态绑定,然后使用计划任务在启动计算机时执行该脚本即可。

例如A主机的IP地址为192.168.0.1,它现在需要与IP为192.168.0.8的主机(主机B)进行通讯,那么将进行以下动作:1.A主机查询自己的ARP缓存列表,如果发现具有对应于目的IP 地址192.168.0.8的MAC地址项,则直接使用此MAC地址项构造并发送以太网数据包,如果没有发现对应的MAC地址项则继续下一步;2.A主机发出ARP解析请求广播,目的MAC地址是FF:FF:FF:FF:FF:FF,请求IP为192.168.0.8的主机回复MAC地址;3.B主机收到ARP解析请求广播后,回复给A主机一个ARP应答数据包,其中包含自己的IP地址和MAC地址;4.A接收到B主机的ARP回复后,将B主机的MAC地址放入自己的ARP缓存列表,然后使用B主机的MAC地址作为目的MAC地址,B主机的IP地址(192.168.0.8)作为目的IP地址,构造并发送以太网数据包;5.如果A主机还要发送数据包给192.168.0.8,由于在ARP缓存列表中已经具有IP地址192.168.0.8的MAC地址,所以A主机直接使用此MAC地址发送数据包,而不再发送ARP解析请求广播;当此缓存地址项超过两分钟没有活动(没有使用)后,此ARP缓存将超时被删除。

(1)arp?static绑定和am?user

(1)arp static绑定和am user很多人会把arp static和am user-bind命令搞混淆,虽然使用起来不一样,但是最终效果都是一样的,都是针对ip/mac绑定:首先使用arp static绑定必须将所有的ip进行绑定,如果有遗漏ip,那ip/mac绑定就会失效。

举例:全局下#arp static 192.168.1.2 1h22-456f-ddd5这句话表示整个网络下,这个ip只能给这个mac地址使用。

其他非法者不能使用。

取消用 #undo arp 192.168.1.2端口下配置:#interface ethernet 1/0/12#arp static 192.168.1.2 1h22-456f-ddd5 1这句话表示这个ip只能给vlan1下面的这个mac使用,其他不符合条件的都不能合法使用,并且这个端口就只能这个ip一个人使用。

#arp static 192.168.2.2 1h22-456f-ddd5 2这句话表示这个ip只能给vlan2下面的这个mac使用,其他不符合条件的都不能合法使用,,并且这个端口就只能这个ip一个人使用。

am user-bind绑定之后,你就只能使用你的ip,你使用其他的ip都不行。

举例:一、在全局下就可以配置。

#system view#am user-bind mac-addr XXXX-XXXX-XXXX ip-addr XXX.XXX.XXX.XXXX这时候任何端口下只要是这个mac就只能使用这个ip地址,其他没有绑定的ip和mac不受影响。

当然其他用户也可以使用这个ip。

二、在端口下配置(ip/mac/端口同时绑定):#system view#am user-bind mac-addr XXXX-XXXX-XXXX ip-addr XXX.XXX.XXX.XXXX interface ethernet 1/0/12这时候这个端口就只有这个ip和这个mac可以使用,并且要同时一起使用,其他任何mac用户使用任何ip都不被允许。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

ARP静态绑定批处理文件脚本详细讲解

网上流传了很多对付ARP欺骗的批处理脚本,本文是对比较流行的一个脚本加以注释和讲解,希望对广大51CTO网友和网管员有用。

网上流传了很多对付ARP欺骗的批处理脚本,本文是对比较流行的一个脚本加以注释和讲解,希望对广大51CTO网友和网管员有用。

原批处理文件如下:

@echo off

if exist ipconfig.txt del ipconfig.txt

ipconfig /all >ipconfig.txt

if exist phyaddr.txt del phyaddr.txt

find "Physical Address" ipconfig.txt >phyaddr.txt

for /f "skip=2 tokens=12" %%M in (phyaddr.txt) do set Mac=%%M

if exist IPAddr.txt del IPaddr.txt

find "IP Address" ipconfig.txt >IPAddr.txt

for /f "skip=2 tokens=15" %%I in (IPAddr.txt) do set IP=%%I

arp -s %IP% %Mac%

del ipaddr.txt

del ipconfig.txt

del phyaddr.txt

exit

现在以//开头的为我的解释

@echo off

//关闭命令回显

if exist ipconfig.txt del ipconfig.txt

//如果存在ipconfig.txt 这个文件就对其进行删除

ipconfig /all >ipconfig.txt

//把ipconfig /all 命令的显示结果写入ipconfig.txt

if exist phyaddr.txt del phyaddr.txt

//如果存在phyaddr.txt 这个文件就对其进行删除

find "Physical Address" ipconfig.txt >phyaddr.txt

//在ipconfig.txt 文件里查找Physical Address 字段的内容并将其字段内容写入phyaddr.txt

for /f "skip=2 tokens=12" %%M in (phyaddr.txt) do set Mac=%%M

//在phyaddr.txt 文件中从第一行象下跳两行,也就是从第三行开始,从第12个符号处取值,并把该值设置成MAC 变量,举个例子:Physical Address. . . . . . . . . :

00-E0-FC-0C-A8-4F,每一个连续的数值为一个符号

符号1:Physical

符号2:Address.

符号3:.

符号4:.

符号5:.

符号6:.

符号7:.

符号8:.

符号9:.

符号10:.

符号11::

符号12:00-E0-FC-0C-A8-4F

tokens=12 的意思现在大家该明白了吧,但是说明一点,FOR 命令中的变量在批处理中是用%%X 表示,但是在命令提示符下输入却是用%X 表示的,切记

if exist IPAddr.txt del IPaddr.txt

find "IP Address" ipconfig.txt >IPAddr.txt

for /f "skip=2 tokens=15" %%I in (IPAddr.txt) do set IP=%%I

arp -s %IP% %Mac%

//以上这些对照我前面的讲解很容易理解

del ipaddr.txt

del ipconfig.txt

del phyaddr.txt

exit

//这几句还看不懂的话就未免太``````

上面的脚本是绑定本机IP和MAC的。

下面的是绑定网关IP和MAC的。

@echo OFF

if %~n0==arp exit

if %~n0==Arp exit

if %~n0==ARP exit

echo 正在获取本机信息.....

:IP

FOR /f "skip=13 tokens=15 usebackq " %%i in (`ipconfig /all`) do Set IP=%%i && GOTO MAC

:MAC

echo IP:%IP%

FOR /f "skip=13 tokens=12 usebackq " %%i in (`ipconfig /all`) do Set MAC=%%i && GOTO GateIP

:GateIP

echo MAC:%MAC%

arp -s %IP% %MAC%

echo 正在获取网关信息.....

FOR /f "skip=17 tokens=13 usebackq " %%i in (`ipconfig /all`) do Set GateIP=%%i && GOTO GateMac

:GateMac

echo IP:%GateIP%

FOR /f "skip=3 tokens=2 usebackq " %%i in (`arp -a %GateIP%`) do Set

GateMAC=%%i && GOTO Start

:Start

echo MAC:%GateMAC%

arp -d

arp -s %GateIP% %GateMAC%

echo 操作完成!!! exit。