交大网络教育_网络与信息安全第二次作业

交大网络与信息安全第二次作业

交大网络与信息安全第二次作业

尊敬的读者,

感谢您选择阅读本文档,本文档是交大网络与信息安全第二次

作业的详尽说明。

本文档将按照以下章节展开介绍。

章节一、引言

在本章节中,我们将提供一个简要的介绍,解释本文档的目的

以及所涉及的任务和目标。

章节二、背景

本章节将介绍与交大网络与信息安全第二次作业相关的背景信息,包括相关概念和相关技术的简介。

章节三、任务描述

在本章节中,我们将详细描述每个任务的具体要求和目标,以

确保您清楚地了解每个任务所需完成的内容。

章节四、方法和步骤

在本章节中,我们将详细介绍完成每个任务所需的方法和步骤。

我们将提供详细的指导和说明,以确保您可以顺利地完成每个任务。

章节五、结果分析

本章节将对每个任务的结果进行分析和评估。

我们将讨论每个任务的关键指标和结果,以及针对这些结果可能出现的问题或潜在改进的建议。

章节六、总结与结论

在本章节中,我们将对整个作业进行总结,并提供一些结论和建议,以完善该作业并提供更好的学习体验。

附件:本文档涉及到的附件包括但不限于实验数据、源代码和屏幕截图等。

法律名词及注释:

1:版权:法律规定对原创作品的独占权,保护作品创作者的权益。

2:侵权:侵犯他人版权、商标权等合法权益的行为或行为方式。

3:知识产权:特指人们的知识成果所带来的财产权益,包括版权、商标权、专利权等。

再次感谢您阅读本文档,如有任何疑问或建议,请随时与我们联系。

祝好!。

交大网络学院嵌入式第二次作业

题目1还未答复总分值1.00题干关于操作系统的合作式多任务和抢占式多任务,以下哪种说法是对的:〔〕。

选择一项:a. Linux不是基于抢占式多任务的。

b. 抢占式多任务很少出现合作式多任务那种被恶意或者出错进程阻塞的情况。

c. 合作式多任务中一个任务执行的最小时间是一个时间片。

d. 合作式还是抢占式的区别在于是不是支持多进程。

题目2还未答复总分值1.00题干以下哪个关于实时系统的说法是不正确的:〔〕。

选择一项:a. 高性能系统一定是实时系统。

b. 实时操作系统需保证最坏情况下系统响应时间的可预测性。

c. 实时操作系统不以提高系统〔特别是CPU〕的总体利用率为目标。

d. 硬实时系统中,系统的响应时间如果超过允许上限,可能会造成致命影响。

题目3还未答复总分值1.00题干当一个应用从桌面电脑移植到同纵横比的小尺寸触摸屏的嵌入式系统时,引起的选择一项:a. ①~③b. ③④c. ①③④d. ①~④题目4还未答复总分值1.00题干〔〕。

选择一项:a. ①b. ①②c. ①~③d. ①~④题目5还未答复总分值1.00题干译器不会帮你进行任何优化;3) 目标CPU上乘法需要较多周期。

则以上代码〔〕。

选择一项:a. 不需要进行优化b. 需要优化,代码为:for ( i=0; i<30; i++) a[i]=get_data(i)<<5 + get_data(i);c. 需要优化,代码为:for ( i=0; i<30; i++) a[i]=(get_data(i)<<5) + get_data(i);d. 需要优化,代码为:int j; for ( i=0; i<30; i++) { j = get_data(i); a[i]=(j<<5) + j; }题目6还未答复总分值1.00题干译器不会帮你进行任何优化;则以上代码〔〕。

选择一项:a. 不需要进行优化b. 需要优化,代码为:for ( i=0; i<30; i++) { a[i] = get_data(i); b[i] = a[i] + 22; }c. 需要优化,代码为:for ( i=0; i<30; i++) { a[i] = get_data(i); b[i] = a[i] – 78 + 100; }d. 需要优化,代码为:for ( i=0; i<30; i++) a[i] = get_data(i); for ( j=0; j<30; j++) b[j] = a[j] + 22;题目7还未答复总分值1.00题干译器不会帮你进行任何优化;则以上代码〔〕。

交大网络与信息安全第二次作业

交大网络与信息安全第二次作业

1. 引言

2. 网络与信息安全概述

网络与信息安全是对网络系统和信息系统的保护和防护工作。

在互联网时代,信息安全具有重要的意义。

网络与信息安全的目标

是确保信息在传输和存储过程中的机密性、完整性和可用性。

信息

安全包括网络安全、计算机安全、软件安全、数据安全等方面。

3. 网络安全技术

网络安全技术是网络与信息安全的重要组成部分。

网络安全技

术包括但不限于防火墙技术、入侵检测技术、加密技术、认证技术、访问控制技术等。

这些技术的使用可以帮助保护网络系统免受未经

授权的访问、非法入侵和信息泄漏等威胁。

4. 信息安全意识培养

信息安全意识培养是网络与信息安全工作的基础。

只有培养了

正确的信息安全意识,才能更好地保护个人和组织的信息。

信息安

全意识培养包括加强对网络和信息安全知识的学习、加强对信息安

全风险和威胁的了解、培养保护个人信息的习惯等。

5. 网络与信息安全挑战

网络与信息安全面临着许多挑战。

随着技术的发展,黑客攻击、恶意软件、信息泄漏等威胁逐渐增多。

信息安全技术也面临着不断

演进和更新换代的挑战。

为了应对这些挑战,需要不断加强对网络

与信息安全的研究和创新。

6.。

交大网络与信息安全第二次作业

交大网络与信息安全第二次作业交大网络与信息安全第二次作业一、引言1.1 背景在当今信息化社会,网络安全问题显得尤为重要。

随着网络的快速发展和广泛应用,网络攻击和数据泄露等安全威胁也随之增加。

因此,对网络与信息安全的研究和保护显得尤为迫切。

1.2 目的本文档的目的是为了分析、评估和提出改进措施以加强交大网络与信息安全的保护,以确保交大网络系统的安全性和可靠性。

二、当前网络与信息安全状况2.1 网络攻击概述2.1.1 定义网络攻击是指针对网络系统的非法活动,旨在获取、修改或破坏网络资源和服务,对网络安全构成威胁。

2.1.2 常见网络攻击类型2.1.2.1 攻击2.1.2.2 ddoS攻击2.1.2.3 SQL注入攻击2.1.2.4 aRP欺骗攻击2.1.2.5 网络钓鱼攻击2.2 信息安全风险评估2.2.1 定义信息安全风险评估是对网络系统中潜在安全威胁的评估和分析,以确定其可能发生的损害和可能性。

2.2.2 评估指标2.2.2.1 潜在威胁的严重性2.2.2.2 发生的可能性2.2.2.3 可能的控制措施2.2.3 风险评估方法2.3 现有安全措施2.3.1 防火墙2.3.2 入侵检测系统2.3.3 安全认证机制三、加强网络与信息安全措施3.1 网络设备安全3.1.1 更新设备固件3.1.2 启用访问控制列表(acL) 3.1.3 强化账号密码策略3.2 操作系统安全3.2.1 及时更新操作系统补丁3.2.2 限制远程登录权限3.2.3 启用防火墙功能3.3 数据安全3.3.1 加密关键数据3.3.2 定期备份数据3.3.3 限制数据访问权限3.4 网络监控和事件响应3.4.1 安装网络监控系统3.4.2 设定安全事件响应计划3.4.3 持续监测和分析网络流量四、附件本文档涉及到的附件包括:4.1 风险评估报告4.2 安全设备配置示例4.3 系统日志样本分析五、法律名词及注释5.1 《网络安全法》《网络安全法》是中华人民共和国于2016年11月1日通过的一部专门针对网络安全的法律。

北京交通大学远程教育网络安全第2次作业答案

第13题( 简答题 ):

简述宏病毒的特征及其清除方法。

正确答案:

宏病毒的特征:感染.doc文档及.dot模板文件;通常是Word在打开带宏病毒文档或模板时进行传染;多数宏病毒包含AutoOpen、AutoClose等自动宏;含有对文档读写操作的宏命令;在.doc文档及.dot模板中以.BFF格式存放。

(3)服务登录:采用不同的用户账号登录,可以是域用户帐户、本地用户账户或系统帐户,不同帐户的访问、控制权限不同。

(4)批处理登录:所用账号要具有批处理工作的权利。

第4题( 简答题 ):

访问控制的含义是什么?

正确答案:访问控制是对进入系统的控制,作用是对需要访问系统及其数据的人进行识别,并检验其合法身份。

D.利用容易记住的单词作为口令

正确答案: B

第18题( 单选题 ):下列操作系统能达到C2级的是()。

A.DOS

B.Windows98

C.Windows NT

D.Apple的Macintosh System 7.1

正确答案: C

第19题( 单选题 ):美国国防部在他们公布的可信计算机系统评价标准中,将计算机系统的安全级别分为四类七个安全级别,其中描述不正确的是()。

B.后像是指数据库被一个事物更新时,所涉及的物理块更新前的影像

C.前像和后像物理块单位都是块

D.前像在恢复中所起的作用是帮助数据库恢复更新后的状态,即重做

正确答案: D

第17题( 单选题 ):口令管理过程中,应该()。

A.选用5个字母以下的口令

B.设置口令有效期,以此来强迫用户更换口令

C.把明口令直接存放在计算机的某个文件中

宏病毒的清除:使用选项“提示保存Normal模板”;不要通过Shift键来禁止运行自动宏;查看宏代码并删除;使用DisableAutoMacro宏;设置Normal.dot的只读属性;Normal.dot的密码保护。

上海交大网络学院-计算机第二次作业及答案(含6次机会全部题目)

运行一个Windows应用程序时就打开该程序的窗口,关闭该程序的窗口就是______。

选择一项:a. 该程序的运行不受任何影响,仍然继续工作b. 结束该程序的运行c. 使该程序的运行转入后台继续工作d. 暂时中断该程序的运行,用户随时可以恢复反馈正确答案是:结束该程序的运行题目2不正确获得1.00分中的0.00分Flag question题干任务栏中的快速启动工具栏中列出了______。

选择一项:a. 处于最小化的应用程序名b. 所有可执行应用程序的快捷方式c. 部分应用程序的快捷方式d. 处于前台运行的应用程序名反馈正确答案是:部分应用程序的快捷方式题目3正确获得1.00分中的1.00分Flag question题干关于跳转列表说法错误的是______ 。

选择一项:a. 不可以设置将项目锁定在跳转列表中b. 鼠标右键单击任务栏上的程序按钮,会打开跳转列表c. 跳转列表上会列出最近用此程序打开的项目列表d. 在「开始」菜单和任务栏上的程序的“跳转列表”出现相同的项目反馈正确答案是:不可以设置将项目锁定在跳转列表中题目4正确获得1.00分中的1.00分Flag question题干在Windows 中,关于启动应用程序的说法,不正确的是______。

选择一项:a. 在"资源管理器"中,双击应用程序名即可运行该应用程序b. 只需选中该应用程序图标,然后右击即可启动该应用程序c. 从"开始"中打开"所有程序"菜单,选择应用程序项,即可运行该应用程序d. 通过双击桌面上应用程序快捷图标,可启动该应用程序反馈正确答案是:只需选中该应用程序图标,然后右击即可启动该应用程序题目5不正确获得1.00分中的0.00分Flag question题干在文件夹的树型目录结构中,从根目录到任何数据文件,有______通道。

选择一项:a. 三条b. 二条c. 唯一一条d. 不一定反馈正确答案是:唯一一条题目6不正确获得1.00分中的0.00分Flag question题干在Windows中,用户建立的文件默认具有的属性是______。

交大继续教育 计算机网络 四次作业问题详解

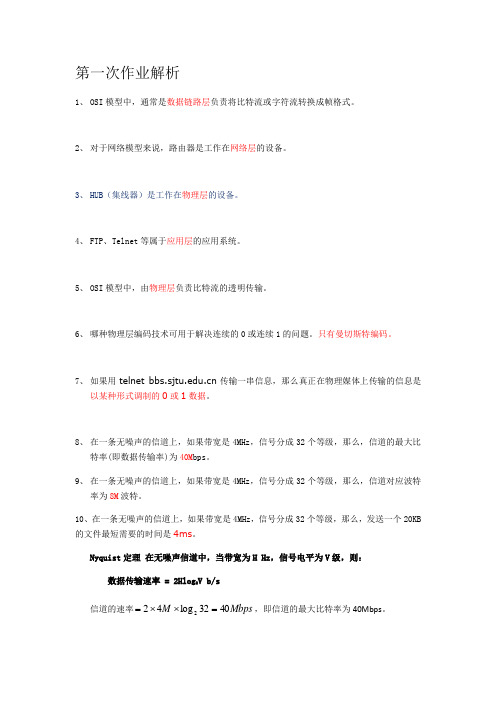

第一次作业解析1、 OSI 模型中,通常是数据链路层负责将比特流或字符流转换成帧格式。

2、 对于网络模型来说,路由器是工作在网络层的设备。

3、 HUB (集线器)是工作在物理层的设备。

4、 FTP 、Telnet 等属于应用层的应用系统。

5、 OSI 模型中,由物理层负责比特流的透明传输。

6、 哪种物理层编码技术可用于解决连续的0或连续1的问题。

只有曼切斯特编码。

7、 如果用telnet 传输一串信息,那么真正在物理媒体上传输的信息是以某种形式调制的0或1数据。

8、 在一条无噪声的信道上,如果带宽是4MHz ,信号分成32个等级,那么,信道的最大比特率(即数据传输率)为40M bps 。

9、 在一条无噪声的信道上,如果带宽是4MHz ,信号分成32个等级,那么,信道对应波特率为8M 波特。

10、在一条无噪声的信道上,如果带宽是4MHz ,信号分成32个等级,那么,发送一个20KB 的文件最短需要的时间是4ms 。

Nyquist 定理 在无噪声信道中,当带宽为H Hz ,信号电平为V 级,则: 数据传输速率 = 2Hlog 2V b/s信道的速率Mbps M 4032log 422=⨯⨯=,即信道的最大比特率为40Mbps 。

∵ 比特率 = (log 2V ) × 波特率 ∴ M M V 832log 40log 22===比特率波特率T=20KB/40Mbps=(20×8)/(40×1000)=0.004秒1B=8bit 所以乘以8,M 和K 是1000的关系11、一路的带宽为64Kbps 。

12、HFC 用了FDM 和TDM 多路复用的方法。

13、如果主机A 通过由32路TDM 共享的2.048Mbps 总线链路向主机B 发送一个32Kb 的文件,则传输时间为500ms每一路的速率=2.048M/32=64Kbps因此传输时间=文件长/一路传输速率=32Kb/64Kbps=0.5s 。

交大网络教育_网络与信息安全第二次作业

交大网络教育_网络与信息安全第二次作业交大网络教育_网络与信息安全第二次作业1.章节一:引言1.1 背景介绍1.2 目的和范围1.3 术语和定义2.章节二:网络安全概述2.1 网络安全定义2.2 网络攻击类型2.2.1 传统网络攻击2.2.2 互联网攻击2.2.3 社会工程学攻击2.3 网络安全威胁2.3.1 数据泄露2.3.2 和恶意软件2.3.3 未经授权访问2.3.4 拒绝服务攻击3.章节三:网络安全保护措施3.1 端点安全3.1.1 强密码和身份验证3.1.2 防火墙和入侵检测系统 3.1.3 反软件和恶意软件防护 3.2 网络安全策略3.2.1 信息安全政策3.2.2 数据备份和恢复策略 3.2.3 灾备计划3.3 网络安全培训和教育3.3.1 员工安全意识培训3.3.2 网络安全培训和认证4.章节四:信息安全管理4.1 安全评估和风险管理4.1.1 安全评估流程4.1.2 风险识别和评估4.1.3 风险应对和控制4.2 安全事件响应和恢复4.2.1 安全事件响应计划 4.2.2 安全事件分析和报告4.2.3 业务恢复计划5.章节五:法律与合规性5.1 信息安全法律法规5.1.1 数据保护法律5.1.2 电子商务法律5.1.3 网络安全法律5.2 合规性要求5.2.1 个人隐私保护要求 5.2.2 电子支付安全要求5.2.3 数据存储和处理要求6.章节六:总结6.1 主要发现和结论6.2 建议和未来工作附件:附件1:网络安全事件分析报告样本附件2:安全评估工具推荐列表法律名词及注释:1.数据保护法律:涉及个人数据的收集、储存、处理和传输等活动的法律规定。

2.电子商务法律:针对电子商务活动的法律法规,包括电子合同、电子签名等方面的规定。

3.网络安全法律:关于网络安全的法规,包括网络攻击、数据泄露等方面的规定。

网络信息与安全第二次作业

网络信息与安全第二次作业在当今数字化的时代,网络已经成为了我们生活中不可或缺的一部分。

我们通过网络进行交流、工作、学习和娱乐。

然而,伴随着网络的普及和发展,网络信息与安全问题也日益凸显。

在本次关于网络信息与安全的探讨中,我们将深入研究这一重要领域。

网络信息的快速传播和广泛共享为我们带来了极大的便利,但同时也带来了诸多挑战。

首先,个人信息的泄露成为了一个严重的问题。

当我们在网上购物、注册账号、填写调查问卷等时,往往需要提供大量的个人信息,如姓名、身份证号、电话号码、地址等。

如果这些信息没有得到妥善的保护,就有可能被不法分子获取,用于欺诈、骚扰甚至更严重的犯罪活动。

其次,网络病毒和恶意软件的威胁也不容忽视。

这些恶意程序可以通过网络传播,感染我们的电脑、手机等设备,窃取我们的个人信息、破坏我们的文件和系统,给我们造成巨大的损失。

此外,网络钓鱼攻击也是一种常见的网络安全威胁。

不法分子通过发送虚假的邮件、短信或链接,诱骗用户输入个人敏感信息,从而达到窃取用户信息的目的。

网络信息安全问题不仅会给个人带来损失,也会对企业和国家造成严重的影响。

对于企业来说,客户信息的泄露可能导致企业声誉受损、客户流失,甚至面临法律诉讼。

而对于国家来说,网络攻击可能会威胁到国家安全、经济发展和社会稳定。

为了保障网络信息安全,我们需要采取一系列的措施。

首先,个人用户应该增强自身的网络安全意识。

要养成良好的上网习惯,不随意点击来路不明的链接,不轻易在不可信的网站上输入个人信息。

同时,要定期更新密码,并使用复杂的密码组合。

此外,安装杀毒软件和防火墙等安全软件也是必不可少的。

企业则需要建立完善的网络安全管理体系。

加强对员工的网络安全培训,提高员工的安全意识。

同时,要定期对企业的网络系统进行安全评估和漏洞扫描,及时发现和修复潜在的安全隐患。

对于重要的数据和信息,要进行加密存储和备份,以防止数据丢失或泄露。

国家层面上,需要加强网络安全法律法规的建设和执行。

交大网络与信息安全第二次作业教学文稿

交大网络与信息安全第二次作业网络与信息安全第二次作业Assign 2 - InetSec 加密Assign 2 - InetSec CryptoSecret and Public Key Cryptography密钥和公钥的密码技术1.How many DES keys, on the average, encrypt aparticular plaintext block to a particular ciphertext block?[Kaufman §3.3] (10 points)一般来说,把一段详细的评述文字加密成一段加密文字,需要多少位DES 密码?答:DSE一般采用56位长度的Key,所以总共有256种可能,这个数字大约是7.2X10的16次方。

2.Suppose the DES mangler function mapped every 32-bitvalue to zero, regardless of the value of its input. Whatfunction would DES then compute?[Kaufman §3.5] (10points)假设这种DES切割函数就是不管输入什么值每32位的值都映射成0,那么DES是什么函数又是怎么计算的呢?答:置换函数 Li=Ki-1;Ri=Li+1*F(Ri-1,Ki)3.It is said that the initial and final permutations of all 64bits in DES operation do not enhance the cryptographicstrength of the encryption algorithm. Could you provide an explanation without using sophisticated mathematics? (10 points)据说,64位前后交换位置这种DES方法不能提高加密算法的密码强度。

交大继续教育 计算机网络 四次作业答案

1、 OSI 模型中,通常是数据链路层负责将比特流或字符流转换成帧格式。

2、 对于网络模型来说,路由器是工作在网络层的设备。

3、 HUB (集线器)是工作在物理层的设备。

4、 FTP 、Telnet 等属于应用层的应用系统。

5、 OSI 模型中,由物理层负责比特流的透明传输。

6、 哪种物理层编码技术可用于解决连续的0或连续1的问题。

只有曼切斯特编码。

7、 如果用telnet 传输一串信息,那么真正在物理媒体上传输的信息是以某种形式调制的0或1数据。

8、 在一条无噪声的信道上,如果带宽是4MHz ,信号分成32个等级,那么,信道的最大比特率(即数据传输率)为40M bps 。

9、 在一条无噪声的信道上,如果带宽是4MHz ,信号分成32个等级,那么,信道对应波特率为8M 波特。

10、在一条无噪声的信道上,如果带宽是4MHz ,信号分成32个等级,那么,发送一个20KB 的文件最短需要的时间是4ms 。

Nyquist 定理 在无噪声信道中,当带宽为H Hz ,信号电平为V 级,则:数据传输速率 = 2Hlog 2V b/s信道的速率Mbps M 4032log 422=⨯⨯=,即信道的最大比特率为40Mbps 。

∵ 比特率 = (log 2V ) × 波特率 ∴ M MV832log 40log 22===比特率波特率T=20KB/40Mbps=(20×8)/(40×1000)=0.004秒 1B=8bit 所以乘以8,M 和K 是1000的关系11、一路电话的带宽为64Kbps 。

12、HFC 用了FDM 和TDM 多路复用的方法。

13、如果主机A 通过由32路TDM 共享的2.048Mbps 总线链路向主机B 发送一个32Kb 的文件,则传输时间为500ms每一路的速率=2.048M/32=64Kbps因此传输时间=文件长/一路传输速率=32Kb/64Kbps=0.5s 。

2023年上海交大秋网络继续教育计算机文化基础第二次作业

题目1假如要新增或删除程序,可以在控制面板上选用()功能选择一项:a. 系统和安全b. 外观及个性化c. 硬件和声音d. 程序题目2为处理某一特定问题而设计旳指令序列称为______。

选择一项:a. 程序b. 语言c. 文档d. 系统题目3在Windows中,假如想同步变化窗口旳高度和宽度,可以通过拖放()来实现。

选择一项:a. 窗口角b. 滚动条c. 窗口边框d. 菜单栏题目4Windows旳任务栏可以用于()选择一项:a. 修改程序组旳属性b. 切换目前应用程序c. 启动应用程序d. 修改程序项旳属性题目5在Windows 7旳资源管理器窗口中,运用导航窗格可以快捷地在不一样旳位置之间进行浏览,但该窗格一般不包括()部分选择一项:a. 网上邻居b. 计算机c. 库d. 收藏夹题目6Windows 7操作系统共包括()个版本选择一项:a. 6b. 4c. 5d. 7题目7“回收站”是( )选择一项:a. 软盘中旳一块区域b. 桌面上旳一块区域c. 硬盘中旳一块区域d. 内存中旳一块区域题目8多窗口旳切换可以通过()来实现。

选择一项:a. 关闭目前活动窗口b. 按Alt+Tab组合键c. 按Alt+Shift组合键d. 在任务栏上用鼠标单击右键题目9Windows 7系统通用桌面图标有5个,但不包括()选择一项:a. 顾客旳文献b. 控制面板c. IE浏览器d. 计算机题目10在Windows中,打开一种窗口后,一般在其顶部是一种()选择一项:a. 标题栏b. 任务栏c. 状态栏d. 工具栏题目11Windows中可以设置、控制计算机硬件配置和修改桌面布局旳应用程序是()。

选择一项:a. 资源管理器b. 控制面板c. Exceld. Word题目12Windows 7旳资源管理器窗口,假如但愿显示经典风格旳“文献”菜单,可按()键选择一项:a. < Ctrl >b. < F1 >c. < Alt >d. < Shift >题目13在Windows资源管理器中选定了文献或文献夹后,若要将它们移动到不一样驱动器旳文献夹中,操作为()选择一项:a. 直接拖动鼠标b. 按下Ctrl键拖动鼠标c. 按下Alt键拖动鼠标d. 按下Shift键拖动鼠标题目14Windows操作系统旳特点包括()?选择一项:a. 图形界面b. 即插即用c. 其他三个选项都对d. 多任务题目15将鼠标器指针移到窗口旳()上拖曳,可以移动窗口。

交大网络教育_网络与信息安全第二次作业

交大网络教育_网络与信息安全第二次作业在当今数字化的时代,网络与信息安全已经成为了一个至关重要的议题。

无论是个人的隐私保护,还是企业的商业机密、国家的安全战略,都与网络与信息安全紧密相连。

本次作业旨在深入探讨网络与信息安全的相关问题,提高我们对这一领域的认识和理解。

首先,让我们来了解一下网络与信息安全的基本概念。

简单来说,网络与信息安全就是保护网络系统中的硬件、软件以及其中的数据,防止其受到偶然或者恶意的原因而遭到破坏、更改、泄露,确保系统能够连续、可靠、正常地运行,网络服务不中断。

随着互联网的普及和信息技术的飞速发展,网络攻击的手段也变得越来越多样化和复杂化。

常见的网络攻击方式包括病毒攻击、木马攻击、黑客攻击、网络钓鱼、拒绝服务攻击(DoS)等等。

病毒攻击是大家比较熟悉的一种方式。

病毒是一段能够自我复制的代码或程序,它可以通过网络、存储设备等途径传播,一旦进入计算机系统,就会执行各种恶意操作,如删除文件、窃取数据、破坏系统等。

木马攻击则相对更为隐蔽。

木马程序通常会伪装成正常的软件或文件,诱导用户下载和安装。

一旦成功植入目标系统,攻击者就可以远程控制受害者的计算机,获取敏感信息或者进行其他恶意行为。

黑客攻击则是指具有较高技术水平的攻击者通过各种手段突破目标系统的防护,获取系统的控制权或者窃取重要信息。

黑客攻击往往具有针对性和目的性,可能是为了获取商业机密、破坏竞争对手的系统,或者是出于政治目的等。

网络钓鱼则是通过欺诈性的电子邮件、网站等手段,诱骗用户提供个人敏感信息,如账号密码、信用卡信息等。

拒绝服务攻击(DoS)则是通过向目标服务器发送大量的请求,使其无法正常处理合法用户的请求,从而导致服务中断。

这些网络攻击方式给个人和企业带来了巨大的损失。

对于个人而言,可能会导致个人隐私泄露、财产损失等问题。

例如,个人的银行账号密码被窃取,可能会导致资金被盗取;个人的照片、视频等隐私信息被泄露,可能会造成名誉受损等。

交大计算机网络上机作业二

第二次上机作业

一、FTP服务器配置

1.匿名用户权限配置

2.有名用户权限配置

二、匿名用户客户端操作

1.匿名用户显示文件目录

2.匿名用户从本地上传文件到ftp服务器

3.匿名用户从ftp服务器下载文件到本地

目标为:

“d:\cn_sql_server_2016_enterprise_with_service_pack_1_x64_dvd_9538279.iso”

4.匿名用户删除文件操作失败

5.匿名用户新建文件夹“测试新建文件夹”失败

6.匿名用户删除文件夹“测试文件夹1”失败

三、有名用户yizhiqiang客户端操作

1.有名用户yizhiqiang显示文件目录

2.有名用户yizhiqiang从上传文件到ftp服务器目标为:/jdk1.7.0_80.rar

3.有名用户yizhiqiang从ftp服务器下载文件到本地

目标为:

“C:\SW_DVD5_Office_Professional_Plus_2016_64Bit_ChnSimp_MLF_X20-42426.ISO”

4.有名用户yizhiqiang删除文件操作失败

5.有名用户yizhiqiang新建文件夹“易志强测试新建文件夹”成功

6.有名用户yizhiqiang删除文件夹“易志强测试文件夹1”失败。

交大网络与信息安全第二次作业

网络与信息安全第二次作业Assign 2 - InetSec 加密Assign 2 - InetSec CryptoSecret and Public Key Cryptography密钥和公钥的密码技术1.How many DES keys, on the average, encrypt a particularplaintext block to a particular ciphertext block? [Kaufman §3.3] (10 points)一般来说,把一段详细的评述文字加密成一段加密文字,需要多少位DES 密码?答:DSE一般采用56位长度的Key,所以总共有256种可能,这个数字大约是7.2X10的16次方。

2.Suppose the DES mangler function mapped every 32-bitvalue to zero, regardless of the value of its input. Whatfunction would DES then compute?[Kaufman §3.5] (10points)假设这种DES切割函数就是不管输入什么值每32位的值都映射成0,那么DES是什么函数又是怎么计算的呢?答:置换函数Li=Ki-1;Ri=Li+1*F(Ri-1,Ki)3.It is said that the initial and final permutations of all 64 bitsin DES operation do not enhance the cryptographic strengthof the encryption algorithm. Could you provide anexplanation without using sophisticated mathematics? (10 points)据说,64位前后交换位置这种DES方法不能提高加密算法的密码强度。

交大网络教育综合英语第二次作业答案

题目1正确获得1.00分中的1.00分标记题目题干―― Could I see your ticket please? ―― ________________选择一项:a。

I am not sure yet.b. Here you are。

c。

I might be. Why?d。

I’d love one.反馈正确答案是:Here you are。

题目2不正确获得1.00分中的0。

00分标记题目题干—— Do you mind if I open the window? —— ____________. 选择一项:a. That’s all rightb. It’s none of your businessc. Yes, pleased。

Not at all反馈正确答案是:Not at all题目3正确获得1。

00分中的1。

00分标记题目题干-— Excuse me, when will the 17:15 train arrive?—— _________ 选择一项:a. I don't tell you。

b。

You have to be patient.c. Don't ask me.d. It's been delayed one hour。

反馈正确答案是:It's been delayed one hour。

题目4正确获得1.00分中的1。

00分标记题目题干-— I really appreciate your help with the task. -— __________. 选择一项:a。

Yes, thank youb. You're welcomec. Don’t worryd. I’m glad to反馈正确答案是:You’re welcome题目5正确获得1。

00分中的1.00分标记题目题干——I’d like to book a flight to Shanghai, please. —-_______________.选择一项:a。

交大网络与信息安全第二次作业

交大网络与信息安全第二次作业网易有道词典第二次作业:交大网络与信息安全1.引言1.1 背景网络与信息安全是一个重要的领域,随着互联网的普及和信息技术的飞速发展,网络安全问题日益严重,对个人、组织、国家乃至全球的安全造成了风险。

因此,熟悉网络与信息安全知识并掌握防护技能变得尤为重要。

1.2 目的本次作业旨在让学生对网络与信息安全的基础概念、攻击技术以及防护方法有更深入的了解,并能够运用所学知识进行实际案例分析与解决。

1.3 范围本作业涵盖以下内容:●网络安全基础知识●常见的网络攻击技术●网络安全防护方法●实际案例分析1.4 参考资料●网络与信息安全教材●互联网相关的安全大会报告●学术文献与研究论文2.网络安全基础知识2.1 网络与信息安全概述在这个章节中,我们将介绍网络与信息安全的定义、目标以及相关的概念。

2.1.1 网络与信息安全定义2.1.2 网络与信息安全目标2.1.3 网络与信息安全的三要素2.2 密码学基础2.2.1 对称加密算法2.2.2 非对称加密算法2.2.3 数字签名2.3 认证与访问控制2.3.1 认证方法2.3.2 访问控制方法3.常见的网络攻击技术3.1 网络钓鱼3.1.1 定义与原理3.1.2 防范措施3.2 勒索软件3.2.1 定义与原理3.2.2 防范措施3.3 DDOS攻击3.3.1 定义与原理3.3.2 防范措施4.网络安全防护方法4.1 防火墙4.1.1 防火墙原理4.1.2 防火墙配置4.2 入侵检测与防御系统(IDS/IPS)4.2.1 IDS与IPS的区别4.2.2 IDS/IPS的工作原理4.3 安全审计与日志管理4.3.1 安全审计的作用与目的4.3.2 日志管理的重要性5.实际案例分析5.1 网络钓鱼案例分析5.1.1 案例背景介绍5.1.2 攻击手段分析5.1.3 防范措施建议5.2 勒索软件案例分析5.2.1 案例背景介绍5.2.2 攻击手段分析5.2.3 防范措施建议5.3 DDOS攻击案例分析5.3.1 案例背景介绍5.3.2 攻击手段分析5.3.3 防范措施建议6.结论通过本次作业,我们深入了解了网络与信息安全的基础知识,掌握了常见的网络攻击技术和安全防护方法,并运用所学知识进行了实际案例分析与解决。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

网络信息与安全第二次作业

1.一般来说,把一段详细的评述文字加密成一段加密文字,需要多少位DES 密码?

答:DSE一般采用56位长度的Key,所以总共有256种可能,这个数字大约是7.2X1016。

2.假设这种DES切割函数就是不管输入什么值每32位的值都映射成0,那么DES是什么函数又是怎么计算的呢?

答:Feistel密码的核心就是F函数,这个函数依赖S盒的使用,S盒的输出不应该太接近输入位的线性函数。

函数F给Feistel密码注入了混淆成分。

3.据说,64位前后交换位置这种DES方法不能提高加密算法的密码强度。

不使用复杂的数学理论你能提供一个解释来说明吗?

答:因为输出排列= ( 输入排列) -1,每一个排列都是一个有次序的Bryant-Tree 排列,所以并没有安全上的改善。

4.计算64位的数字加密操作通过使用CBC,k位OFB和k位CFB把它变成一个n位的评述文字。

计算所有的加密操作,这些操作不仅仅运行在这个评述文字本身。

举个例子n=1024和k =32。

答:密文区段串接(Cipher BlockChaining, CBC) 模式k-位元密文反馈(k-bits Cipher Feedback, CFB) 模式加密运算程序:SR1 = IV C1 = Fj (EK(SR1)) ⊕P1 SRm = Sj (SRm-1) || Cm-1 ;m = 2, 3, 4, …, N Cm = Fj (EK(SRm)) ⊕Pm ;m = 2, 3, 4, …, N C = C1 || C2 || C3, …, CN 解密運算程序:SR1 = IV P1 = Fj (DK(SR1)) ⊕C1 SRm = Sj (SRm-1) || Cm-1 ;m = 2, 3, 4, …, N Pm = Fj (DK(SRm)) ⊕Cm ;m = 2, 3, 4, …, N P = P1 || P2 || P3, …, PN k-位元输出反馈(k-bits Output Feedback, OFB) 模式加密运算乘程序:SR1 = IV O1 = Fj (EK(SR1)) C1 = P1 ⊕O1 SRm = Sj (SRm-1) || Om-1 ;m = 2, 3, 4, …, N Om = Fj (EK(SRm)) ;m = 2, 3, 4, …, N Cm = Om ⊕Pm ;m = 2, 3, 4, …, N C = C1 || C2 || C3, …, CN 解密运算程序:SR1 = IV O1 = Fj (DK(SR1)) P1 = O1 ⊕C1 SRm = Sj (SRm-1) || Om-1 ;m = 2, 3, 4, …, N Om = Fj (DK(SRm)) ;m = 2, 3, 4, …, N Pm = Om ⊕Cm ;m = 2, 3, 4, …, N P = P1 || P2 || P3, …, PN

5.考虑以下这种方法,通过CBC模式加密一个消息。

为了加密一个消息,可以使用一个CBC 解码算法。

为了解密一个消息,可以使用一个CBC加密算法。

这是怎么实现的呢?这种转换方法与一般的CBC模式比起来有多安全呢?

答:这种方式是可以的。

这种方式不如通常的CBC模式安全,因为解密算法是,每个密文组分别解密,再与上一个块密文亦或就可以恢复明文。

解密算法的输入是明文,这样的安全性就非常低。

6.通过使用一个弱的DES密码加密而成的64位OFB,将产生什么伪随机的比特流呢?

注:请参考Kaufman §3.3.6相关章节弱密码的定义

答:OFB是用虚拟随机数产生器加上IV 与密钥,产生“一次性冗字填充”片段,即Ex(IV), Ex(Ex (IV)), Ex(Ex(Ex (IV))), ...。

一个弱DES Key是自己本身的反转,对于任何一个块来说b: Ex(b) = Dx(b). So Ex(Ex(b)) = b. 应此OFB的填充序列是Ex(IV), IV, Ex(IV), IV,…..。

这样的规律导致不安全性。

7.在RSA算法中,当我们知道e,p,g,是否可能得到超过一个d?

答:不能得到,要得到d必须知道p q n e。

8.在RSA算法中,被加密的一些不属于Z*n, ,什么情况下是可能发生的?

9.在描述defense against Man-in-the-Middle Attack这种可能性时,它说用另外种方面的普通密码加密这个Diffie-Hellman值可以预防这方面的攻击。

为什么一个攻击可以用另一方面的普通密码加密任何它想要的呢?

答:普通密码加密这个Diffie-Hellman值,可以得知该文件的加密密码方式,从而找出规律。

对其进行解密。

所以才有此说法

10.在模运算中,为什么一定要把操作数x设置成模数的相关初始值,是为了让x有一个唯一的乘法倒数吗?

答:Since the adversary (Eve) does not have the private keys of the communicating parties (Alice, Bob), Eve

cannot decrypt the messages exchanged between Alice and Bob, and recover the following exponents:

A = a mod n and

B = b mod n

As a result, Eve cannot compute the shared value Kab.。