神州数码无线产品配置指导5

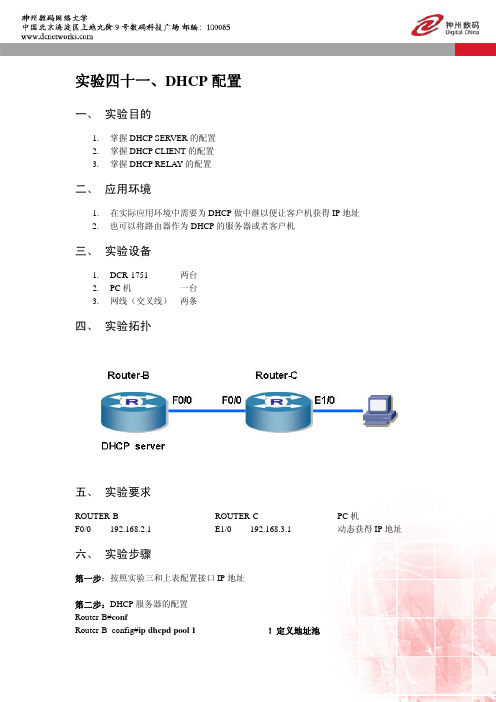

神州数码路由器DHCP配置

Router-B_config_dhcp#network 192.168.3.0 255.255.255.0

!设定网络号

Router-B_config_dhcp#range 192.168.3.10 192.168.3.20

!设定地址范围

Router-B_config_dhcp#default-router 192.168.3.1

!定义网络号 !定义地址范围 !定义租约为 1 天

!启动 DHCP 服务

第三步:验证 Router-B#sh ip dhcp pool DHCP Server Address Pool Information: Pool 1 :

Network : 192.168.2.0 Range : 192.168.2.10 - 192.168.2.20 Total address : 11 Leased address : 1 Abandoned address : 0 Available address : 10

第二步:DHCP 服务器的配置 Router-B#conf Router-B_config#ip dhcpd pool 1

!定义地址池

Router-B_config_dhcp#network 192.168.2.0 255.255.255.0 Router-B_config_dhcp#range 192.168.2.10 192.168.2.20 Router-B_config_dhcp#lease 1 Router-B_config_dhcp#exit Router-B_config#ip dhcpd enable

!进入收到 DHCP 客户机请求的接口

神州数码路由交换配置命令(全)

神州数码路由交换配置命令(全)路由 ssh aaa authentication login ssh local aaa authentication enable default enable enable password 0 123456 username admin password 0 123456 ip sshd enable ip sshd auth-methodssh ip sshd auth-retries 5 ip sshd timeout 60 TELNETR1_config#aaa authentication login default local R1_config#aaaauthentication enable default enable R1_config#enable password0 ruijie R1_config#line vty 0 4 R1_config_line#loginauthentication default R1_config_line#password 0 cisco 方法2,不需要经过3A认证R1_config#aaa authentication login default none R1_config#aaa authentication enable default enable R1_config#enable password 0 cisco R1_config#line vty 0 4 R1_config_line#login authentication default CHAP认证单向认证,密码可以不一致R2_config#aaa authentication ppp test local R2_config#username R2 password 0 123456 R2_config_s0/2#enc ppp R2_config_s0/2#ppp authentication chap test R2_config_s0/2#ppp chap hostname R1 R1_config#aaa authentication ppp test local R1_config#username R1 password 0 123456 R1_config_s0/1#enc ppp R1_config_s0/1#ppp authentication chap test R1_config_s0/1#ppp chap hostname R2 pap认证双向认证,密码要求一致R2_config#aaa authentication ppp test local R2_config#username R2 password 0 123456 R2_config_s0/2#enc ppp R2_config_s0/2#pppauthentication pap test R2_config_s0/2#ppp pap sent-usernameR1 password 123456 R1_config#aaa authentication ppp test localR1_config#username R1 password 0 123456 R1_config_s0/1#enc ppp R1_config_s0/1#ppp authentication pap testR1_config_s0/1#ppp pap sent-username R2 password 123456 FR Router-A_config_s1/1#encapsulation frame-relay !封装帧中继协议 Router-A_config_s1/1#frame-relay local-dlci 17 !设置本地DLCI 号Router-A_config_s1/1# frame-relay intf-type dce !配置FR的DCE Router-A_config_s1/1# frame-relay map 192.168.1.2 pvc 17 broadcast !配置DLCI 与对端IP的映射Vrrp Int g0/4 vrrp 1 associate 192.168.20.254 255.255.255.0 vrrp 1 priority 120 设置优先级,为主 vrrp 1 preempt 开启抢占 vrrp 1 track interface Serial0/1 30 追踪上行接口,防止上行接口DOWN了,自动降低优先级Int g0/6 vrrp 1 associate 192.168.20.254 255.255.255.0 vrrp 1 priority 100 设置优先级,为备,默认为100 vrrp 1 preempt 开启抢占vrrp 1 track interface Serial0/2 30 追踪上行接口,防止上行接口DOWN了,自动降低优先级RIP 验证,只有V2支持验证interface Serial0/2 接口起验证和配密码 ip rip authentication simple iprip password 123456RIP改单播router rip nei 192.168.1.1 RIP定时器router rip timers update 10 更新时间 timers exipire 30 失效时间 timers hosddown 50 抑制时间ospf router os 1 net 192.168.1.0 255.255.255.0 ar 0 不能写32位掩码 OSPF 虚链路 ROUTER OS2 进程起用AR 1 VI 2.2.2.2 对方ROUTER-ID OSPF 汇总ROUTER OS 2 进程起用 ar 0 range 192.168.0.0 255.255.252.0 OSPF 验证 ROUTER OS 2 明文 AR 0 AUTHEN SP 进程给需要验证的区域启用验证 INT S0/1 IP OS passw 123456 接口配置密码密文 router os 2 ar 0 authen me int s0/1 ip os me 1 md5 123456 bgp router bgp 100 no synchronization bgp全互联必须要关闭同步检查nei 192.168.12.1 remot 200 与AS外部路由建立邻居nei 2.2.2.2 remot 100 与AS内部路由建立邻居nei 2.2.2.2 up lo0 改更新接口为环回接口 nei 2.2.2.2 next-hop-self 改下一跳为自己 net 2.2.2.0 通告路由表里面有的路由ACL 路由上面的ACL要写子网掩码,不能写反掩码基于时间的ACL time-range acl 定义一个时间范围periodic weekdays 09:00 to 12:00 periodic weekdays 14:00 to 17:00 IP access-list extended time 写一个基于时间的acl,调用时间段deny ip 192.168.10.0 255.255.255.0 any time-range acl permit ip any any int g0/4 应用到接口 ip access-group time in int g0/6 ip access-group time in 静态NAT ip route 0.0.0.0 0.0.0.0 192.168.12.2 ip nat inside source static 192.168.10.10 192.168.12.1 int g0/6 ip nat in ints0/1 ip nat out NAPT ip access-list standard NAT 定义要转换的IP网段permit192.168.10.0 255.255.255.0 ip nat pool NAT 192.168.23.10192.168.23.20 255.255.255.0 创建转换的IP地址池 ip nat inside source list NAT pool NAT overload 关联要转换的IP网段和地址池 ip route default 192.168.23.3 写一条缺省路由,下一跳为出口网关的下一跳 router rip 如果跑路由协议,要把缺省重分发到动态路由 redistribute staticinterface Serial0/1 运用到内网接口ip nat inside interface Serial0/2 运用到外网接口 ip nat outside route-map ip acce sta acl 定义要匹配的流量 per 192.168.20.0255.255.255.0 route-map SHENMA 10 permit ma ip add acl 调用ACL set ip next-hop 192.168.12.1 改下一跳 int g0/3 ip po route-map SHENMA 定义到原接口 DHCP 给路由接口分配IP,不能是S口R1 ip dhcpd enable ip dhcpd pool 1network 192.168.12.0 255.255.255.0 range 192.168.12.10 192.168.12.20 R2 interface GigaEthernet0/6 ip address dhcp 给PC分配IP,底层网络要起路由互通实验全网起了RIP协议R1 ip dhcpd enable ip dhcpd pool 2 network 192.168.1.0255.255.255.0 range 192.168.1.10 192.168.1.20 default-router192.168.1.1 R2 ip dhcpd enable 要开启DHCP服务! interface GigaEthernet0/4ip address 192.168.1.1 255.255.255.0 ip helper-address192.168.12.2 设置DHCP服务器IP VPN (GRE) int t0 ipadd 172.168.10.1 255.255.255.0 给T0配IP t so s0/2 源,路由的出接口 t de 192.168.23.3 目的,对端的出接口IP,注意,要可达 t key 123456 T0口密码,两端要一致 exit ip route 192.168.20.0 255.255.255.0 t0 用T0口写一条要到达网段的静态路由int t0 ip add 172.168.10.3255.255.255.0 t so s0/1 t de 192.168.12.1 t key 123456 exit ip route 192.168.10.0 255.255.255.0 t0 VPN (IPSEC) R1 crypto ipsec transform-set SHENMA 设置转换集transform-type esp- des esp-md5-hmac 转换集的加密方式ip access-list extended 100 匹配感兴趣流 permit ip 192.168.10.0 255.255.255.0192.168.20.0 255.255.255.0 crypto map HAN 10 ipsec-isakmpset peer 192.168.23.3 设置对等体set transform-setSHENMA 关联转换集 match address 100 关联感兴趣流 interface Serial0/2 进接口调用 crypto mapHAN R3 crypto ipsec transform-set SHENMA 设置转换集transform-type esp-des esp-md5-hmac 转换集的加密方式,两端要一致ip access-list extended 100 匹配感兴趣流permit ip192.168.20.0 255.255.255.0 192.168.10.0 255.255.255.0 cryptomap HAN 10 ipsec-isakmp set peer 192.168.12.1 设置对等体 set transform-set SHENMA 关联转换集 matchaddress 100 关联感兴趣流interface Serial0/1 进接口调用crypto map HAN VPN (IKE) crypto isakmp key SHENMA 192.168.23.3 255.255.255.0 设置公共用密钥crypto isakmp policy 10 设置IKE策略 hash md5 aupre enc des group 1 lifetime 86400 crypto ipsec transform-set SHENMA 设置转换集transform-type esp-Des esp-Md5-hmac ip access-list extended 100 匹配感兴趣流permit ip 192.168.10.0 255.255.255.0 192.168.30.0 255.255.255.0 crypto map SHENMA 10 ipsec-isakmp 设置IPSEC加密映射set peer 192.168.23.3 set transform-set SHENMA match address 100 int s0/2 调用到接口 crypto map SHENMA QOS int g0/4 ipadd 192.168.10.1 255.255.255.0 no shutint g0/6 ip add 192.168.20.1 255.255.255.0 no shut int s0/1 ipadd 192.168.12.1 255.255.255.0 phy spe 64000 no shut ip route0.0.0.0 0.0.0.0 192.168.12.2 ip access-list ex 1 定义ACL抓取流量permit ip 192.168.10.0 255.255.255.0 2.2.2.0 255.255.255.0ip access-list ex 2 permit ip 192.168.20.0 255.255.255.0 2.2.2.0 255.255.255.0 priority 1 protocol ip high list 1 写一个IP协议的优先列表,调用ACL 1里面的地址,级别为HIGH priority 1 protocol ip low list 2 写一个IP协议的优先列表,调用ACL 2里面的地址,级别为LOW int s0/1 进接口调用priority 1 交换banner motd 系统登录标题 telnet telnet-server enable 开启TELNET telnet-server max-connection 16 最大连接数 ssh username ssh password 0 123456 ssh-server enable 开启SSH ssh-server timeout 60 连接超时时间ssh-server max-connection 16 最大连接数ssh-server authentication-retries 5 重连次数ssh-server host-key create rsa 创建新的主机密钥vrrp 1,首先要给所有的VLAN配上IP INT VLAN 10 IP ADD 192.168.10.1 255.255.255.0 NO SHUT 2,创建一个VRRP组ROUTER VRRP 10 VIRTUAL-IP 192.168.10.254 给虚拟IP INT VLAN 10 关联VLAN PRIORITY 120 给优先级(默认100)ENABLE 激活STP SW1 spanning-tree 开启STP spanning-tree mode mstp 改为MSTP模式spanning-tree mst configurtaion 配置域 name shenma 域名 revision-level 3 修正级别instance 1 vlan 10;20 在实例里面关联VLAN instance 2 vlan 30;40 exit spanning-tree mst 1 priority 4096 给实例配置优先级,越小的级别越高spanning-tree mst 2 priority 8192 SW2 spanning-tree 开启STP spanning-tree mode mstp 改为MSTP模式spanning-tree mst configurtaion 配置域name shenma 域名revision-level 3 修正级别 instance 1 vlan 10;20 在实例里面关联VLAN instance 2 vlan 30;40 exit spanning-tree mst 1 priority 8192 给实例配置优先级,越小的级别越高spanning-tree mst 2 priority 4096 SW21 spanning-tree 开启STP spanning-tree mode mstp 改为MSTP模式 spanning-tree mst configurtaion 配置域 name shenma 域名 revision-level 3 修正级别 instance 1 vlan 10;20 在实例里面关联VLANinstance 2 vlan 30;40 AM端口安全 am enable int e1/0/1 am port am mac-ip-pool 0000.1111.2222 192.168.10.1 端口镜像monitor session 1 source int e1/0/1 both monitor session 1 destination int e1/0/15 RIP Router rip Net 192.168.1.0/24 Router os 1 Net 192.168.1.0 0.0.0.255 ar 0 Acl Firewall enableIp access-list ex 100 Per ip 192.168.1.0 0.0.0.255 192.168.2.00.0.0.255 单臂路由R1 int g0/5 no shut interface GigaEthernet0/5.1 encapsulation dot1Q 100 ip address 192.168.10.1 255.255.255.0 interface GigaEthernet0/5.2 encapsulation dot1Q 200 ip address 192.168.20.1 255.255.255.0 interface GigaEthernet0/5.3 encapsulation dot1Q 300 ip address 192.168.30.1 255.255.255.0SW1 vlan 100\ sw int e1/0/1-2 vlan 200 sw int e1/0/3-4 vlan 300 sw int e1/0/5-6 int e1/0/20 sw mo tr sw tr all vlan all 端口聚合 PORT-GROUP 1 创建一个组 INT E1/0/17-18 聚合端口要设置为TRUNK SW MO TR SW TR ALL VLAN ALL PORT-GROUP 1 MO ON 设置聚合端口的模式为自动匹配EXIT INT PORT-CHANNAL 1 进入聚合端口配置模式,也要设置为TRUNK SW MO TR SW TR ALL VLAN ALL EXIT dhcp SERV DHCP 开启DHCP服务IP DHCP POOL VLAN10 创建地址池NETW 192.168.10.0 255.255.255.0 def 192.168.10.1 le 2 dns 8.8.8.8 ipdhcp ex 192.168.10.1 192.168.10.10 排除地址范围 dhcp 中继serv dhcp ip for udp boot int vlan 10 ip he 192.168.12.2dhcp snooping serv dhcp 开启DHCP服务ip dhcp snooping enable 开启DHCP SNOOPING 功能ip dhcp snooping binding enable 开启SNOOPING 绑定功能 int e1/0/20 ip dhcp snooping trust 设置接口为信任接口,一般是与服务器相连的接口 int e1/0/1 ip dhcp snooping binding user-control 设置端口自动绑定获取DHCP的地址设置端口手动绑定MAC,VLAN,IP,端口信息(全局模式)ip dhcp snooping binding user 00-11-22-33-44-55 address 192.168.22.22 vlan 1 int e1/0/5 ipv6 6 to 4 greipv6 unicast-routing 允许单播路由interface Tunnel0 ipv6enable 开启IPV6 ipv6 address 2001:23::1/64 tunnel source 192.168.12.1 本端接口地址 tunnel destination 192.168.12.2 对端接口地址tunnel mode gre ip 隧道模式改为GRE tunnel key 123456 隧道密码,两端一致 ipv6 route 3::/64 Tunnel0 写一条下一跳为TUNNEL 0的IPV6静态,不能写默认静态nat Internet(config)#ip route 0.0.0.0 0.0.0.0 fa0/1ipv4网络要可达NAT-PT(config)#ip route 0.0.0.0 0.0.0.0fa0/1NAT-PT(config)#ipv6 nat prefix 2001:db8:feed::/96 设置一个全局NAT前缀,掩码必须96位NAT-PT(config)#ipv6 nat v4v6 source 10.10.10.2 2001:db8:feed::2 写4 TO 6 地址转换,需要到达的地址都要写, 不需要与本地同一网段NAT-PT(config)#ipv6 nat v4v6 source 192.168.1.10 2001:db8:feed::3 NAT-PT(config)#ipv6 nat v6v4 source 2001:db8:cafe:ffff::2 10.10.20.5 写6 to 4 地址转换,需要到达的地址都要写,不需要与本地同一网段 int g0/4 调用到接口,进出都要调用 ipv6 natint g0/4 ipv6 nat pat ipv4 网络要可达NAT-PT(config)#ipv6 nat prefix 2001:db8:feed::/96 设置一个全局NAT前缀,掩码必须96位NAT-PT(config)#ipv6 nat v4v6 source 10.10.10.2 2001:db8:feed::2 写4 TO 6 地址转换,需要到达的地址都要写NAT-PT(config)#ipv6 nat v4v6 source 192.168.1.10 2001:db8:feed::3 不需要与本地同一网段NAT-PT(config)#ipv6 access-list cafe 把IPV6要转换的网段匹配出来NAT-PT(config-ipv6-acl)#permit ipv6 2001:db8:cafe::/48 any NAT-PT(config-ipv6-acl)#exit NAT-PT(config)#ipv6 nat v6v4 pool ipv4 10.10.20.5 10.10.20.6 prefix-length 24 写一个6 TO 4 的NAT地址池,不需要已知网段 NAT-PT(config)#ipv6 nat v6v4 source list cafe pool ipv4 overload 把要转换的网段与地址池关联int g0/4 ipv6 nat int g0/4 ipv6 nat riping ipv6 router rip 100 全局创建RIP实例,名字为100 exit interface GigaEthernet0/4ipv6 enable 开启IPV6 ipv6 address 2001::1/64 ipv6 rip 100 enable 启动为100的实例需要宣告的接口要设置ospfv3 ipv6 router ospf 1 全局创建ospf,进程为1 int g0/6 ipv6 enable ipv6 address 2001::1/64 ipv6 ospf 1 area 0 宣告本接口为 area 0 需要宣告的接口要设置。

4 神州数码无线产品配置指导

Client Associations:此页面可以查看客户端关联AP的信息

Neighboring Access Points:查看邻居AP信息

AP Detection for Radio选项为Enable,则AP 探测和收集关于邻居信息的信息; Disabled,则AP不探测邻居信息

查看邻居AP信息

1.Wireless Settings 2.Radio 3.VAP 4.WDS 5.MAC Authentication 6.Load Balancing 7.Managed Access Point

8.Authentication

9.Management ACL

1.Wireless Settings

Radius配置

配置SSID及多SSID

配置SSID

点击左侧菜单VAP,在VAP菜单中配置SSID,此页面还可以配置接入此SSID用户的VLAN信息、 配置SSID为广播/非广播,以及加密方式和接入用户MAC 认证等

配置完成后,点击update保存配置

配置多SSID

点击左侧VAP进入VAP配置界面,在VAP菜单开启两个VAP,配置两个SSID

点击WDS进入WDS配置界面,选择相应Radio

也可以点击后面的“←”键,查看neighboring access points

此时要保证AP Detection for Radio 1和2处于enable状态。

Signal强度查看,鼠标放在signal处会显示当前连接的WDS信号强度。

为了节省AP资源,在看到对端AP MAC地址后,将AP Detection for Radio1设置为 disEnable

点击页面下侧update保存配置

配置完成后,查看pc的无线连接,会看到两个WLAN信号

神州数码无线配置

12.dns-server 202.106.0.20”,回车,设置DNS服务器。

13.exit回车退出

14.ip dhcp excluded-address 172.16.0.1 172.16.0.3”,回车,排除互联地址。

1.hostname

2.ip dhcp pool VLAN10”,回车,创建VLAN10地址池

work-address 172.16.0.0 255.255.255.128”,回车,设置范围

4.lease 2 0 0”,回车,设置租约时间

5.default-router 172.16.0.126”,回车,设置网关。

6.dns-server 202.106.0.20”,回车,设置DNS服务器。

7.exit回车退出

8.ip dhcp pool VLAN20”,回车,创建VLAN20地址池。

work-address 172.16.0.128 255.255.255.192”,回车,设置地址范围。

10.lease 2 0 0”,回车,设置租约时间。

work-address 192.168.1.0 255.255.255.0”,回车,设置范围。

33.default-router 192.168.1.1”,回车,设置网关。

34.exit

35.interface ethernet 1/0/23”,回车,进入AP所在端口。

36.switchport mode trunk”,回车,将端口模式改为trunk模式。

24.进入在配置模式下输入“wireless”,回车,进入WLAN配置

神州数码(上海) DCRS-7500系列路由交换机 配置手册

DCRS-7500系列路由交换机配置手册神州数码(上海)网络有限公司前言DCRS-7500交换机是神州数码网络有限公司设计制造的千兆多层交换机。

为了帮助用户更好地了解、使用及日常维护DCRS-7500交换机,我们特编写了本手册。

第1章产品介绍 (8)1.1 产品简介 (8)1.1.1 概述 (8)1.1.2 产品特点 (8)1.1.3 系统概览 (9)1.1.4 关键特性 (9)1.1.4.1 优异的高可用性和高性能 (9)1.1.4.2 先进的第二层特性 (9)1.1.4.3 完整的第三层功能 (10)1.1.4.4 基础-先进的服务质量管理和带宽管理 (10)1.1.4.5 可扩展组播实现方法 (10)1.1.4.6 统一和易于使用的网络管理 (11)1.1.4.7 DCRS-7500安全 (11)1.2 产品外观 (11)第2章交换机的管理 (14)2.1 命令行界面(CLI) (14)2.2 Web管理界面 (14)第3章基本配置 (16)3.1 配置基本系统参数 (16)3.1.1 输入系统管理信息 (16)3.1.2 配置Simple Network Management (SNMP) 参数 (16)3.1.2.1 指定SNMP Trap接受主机 (16)3.1.2.2 指定单一Trap源地址 (17)3.1.3 配置端口为所有Telnet包的源地址 (18)3.1.4 配置端口为所有TFTP包的源地址 (18)3.1.5 改变千兆协商模式 (19)3.1.6 限制广播,组播或单播速率 (19)3.1.6.1 限制广播速率 (20)3.1.6.2 限制组播速率 (20)3.1.6.3 限制单播速率 (20)3.2 配置基本端口参数 (21)3.2.1 给端口分配名称 (21)3.2.2 改变端口速率 (21)3.2.3 改变端口模式 (22)3.2.4 开启和停止端口 (22)3.2.5 开启和停止流量控制(Flow Control) (23)3.3 配置基本二层参数 (23)3.3.1 开启和停止生成树协议(Spanning Tree Protocol) (23)3.3.2 开启和停止二层交换(三层交换机功能) (23)3.3.3 改变MAC的老化时间 (24)3.3.4 端口地址数量限制 (24)3.4 配置基本三层参数 (25)3.4.1 开启的关闭路由协议 (25)3.4.2 显示和修改系统参数 (25)3.5 使用温度感应 (28)3.5.1 显示模块温度 (28)3.5.2 改变温度的警告级别和关机级别 (29)3.5.3 改变交换机的轮询时间 (29)3.6 配置端口镜像 (30)3.6.1 配置端口镜像 (30)3.6.2 镜像链路聚合组中的单独端口 (31)3.6.3 显示端口镜像配置 (31)第4章配置Span Tree Protocol(STP) (33)4.1 STP简介 (33)4.2 配置标准STP参数 (33)4.2.1 STP参数和默认状态 (34)4.2.2 开启的关闭STP (34)4.2.2.1 全局开启的关闭STP (35)4.2.2.2 开启的关闭基于端口的VLAN的STP (35)4.2.2.3 开启和关闭基于端口的STP (35)4.2.3 改变STP网桥和端口参数 (35)4.2.3.1 改变STP网桥参数 (36)4.2.3.2 改变STP端口参数 (36)4.2.4 显示STP信息 (37)4.2.4.1 显示交换机的STP信息 (37)4.2.4.2 显示CPU利用统计数据 (37)4.2.4.3 显示基于端口VLAN的STP状态 (38)4.3 配置扩展STP (38)4.3.1 快速端口生成(Fast Port Span) (38)第5章配置Virtual LANs(VLAN) (40)5.1 VLAN的种类 (40)5.1.1 二层基于端口的VLAN (40)5.1.2 默认VLAN (41)Tagging(802.1q标签) (42)5.1.3 802.1q5.2 配置基于端口的VLAN (43)5.2.1 创建VLAN (43)5.2.2 删除VLAN (44)5.2.3 修改VLAN (44)5.2.4 改变VLAN的优先级 (45)5.2.5 开启和关闭VLAN的STP (45)5.3 私有VLAN(Private VLAN) (45)5.3.1 配置私有VLAN (47)5.3.1.1 配置隔离私有VLAN和公共私有VLAN (47)5.3.1.2 配置主私有VLAN (48)5.3.1.3 开启向私有VLAN内转发广播和未知单播(Unknown Unicast)485.3.1.4 配置举例 (49)5.4 显示端口信息 (49)第6章配置GARP VLAN Registration Protocol (GVRP) (51)6.1 GVRP配置组合 (51)6.1.1 动态核心(Dynamic core)和固定边缘(Fixed edge) (52)6.1.2 动态核心(Dynamic core)和动态边缘(Dynamic edge) (53)6.1.3 固定核心(Fixed core)和动态边缘(Dynamic edge) (53)6.1.4 固定核心(Fixed core)和固定边缘(Fixed edge) (53)6.2 配置GVRP (53)6.2.1 配置GVRP需要考虑的事项 (53)6.2.2 配置GVRP (55)6.2.2.1 改变GVRP Base VLAN ID号码 (55)6.2.2.2 增加Leaveall计时器可配置的最大值 (55)6.2.2.3 启用GVRP (56)6.2.2.4 关闭GVRP的通告功能 (56)6.2.2.5 关闭GVRP的学习功能 (56)6.2.2.6 改变GVRP计时器 (57)6.2.2.7 将GVRP生成的VLAN转换成静态VLAN (58)6.2.3 显示GVRP信息 (58)6.2.3.1 显示GVRP配置信息 (58)6.2.3.2 显示GVRP VLAN信息 (60)6.2.3.3 显示GVRP统计信息 (60)6.2.3.4 清除GVRP的统计信息 (61)6.3 GVRP配置举例 (61)6.3.1 动态核心和固定边缘 (61)6.3.2 动态核心和动态边缘 (63)6.3.3 固定核心和动态边缘 (63)6.3.4 固定核心和固定边缘 (64)第7章配置链路聚合(Trunk Groups)和动态链路聚合(Dynamic Link Aggregation) 657.1 链路聚合简介 (65)7.1.1链路聚合规则 (65)7.1.2 跨模块链路聚合规则 (66)7.2 配置链路聚合 (67)7.2.1 配置步骤 (67)7.2.2 配置链路聚合举例 (68)7.2.3 其他配置命令 (68)7.2.3.1 清除链路聚合 (68)7.2.3.2 显示链路聚合状态 (69)7.3 动态链路聚合 (70)7.3.1 配置规则 (70)7.3.2 开启动态链路聚合 (72)7.3.3 配置动态链路聚合参数 (72)7.3.4 显示动态链路聚合信息 (74)7.3.5 清除协商的链路聚合配置 (75)第8章安全功能的配置 (76)8.1 MAC地址端口验证 (76)8.1.1 配置MAC地址端口验证 (76)8.1.1.1 开启MAC地址端口验证功能 (76)8.1.1.2 设定端口最大安全MAC地址数量 (77)8.1.1.3 设定MAC端口验证老化时间 (77)8.1.1.4 设定安全MAC地址 (78)8.1.1.5 配置交换机自动把安全MAC地址保存在startup-config文件中788.1.1.6 指定违反安全规则的操作 (78)8.1.2 显示MAC地址端口验证 (79)8.1.2.1 显示存储在startup-config文件中的安全MAC地址 (79)8.1.2.2 显示特定端口或模块上端口的MAC地址端口验证配置 (79)8.1.2.3 显示交换机上配置的安全MAC地址 (80)8.1.2.4 显示特定端口或模块上端口的MAC地址端口验证状态统计..808.2 防止DOS(Denial of Service)攻击 (81)8.2.1 防范Smurf 攻击 (81)8.2.1.1 防止成为Smurf 攻击的中间媒介(Intermediary) (81)8.2.1.2 避免成为Smurf 攻击的被攻击者 (82)8.2.2 防范TCP SYN攻击: (83)8.2.3 显示因DoS攻击丢弃的数据包 (83)8.3 802.1x端口验证 (84)第9章配置动态速率限制(Adaptive Rate Limiting) (85)9.1 概览 (85)9.2 配置动态速率限制 (87)9.2.1 配置基于端口的速率限制 (87)9.2.2 配置基于端口和优先级的速率限制 (87)9.2.3 配置基于访问控制列表的速率限制 (88)9.2.4 速率限制的语法 (88)9.3 显示动态速率配置信息 (89)第10章配置基本三层功能 (92)10.1 添加静态IP路由 (92)10.2 添加静态ARP条目 (92)10.3 配置RIP (93)10.3.1 开启RIP (93)10.3.2 把IP静态路由再分配到RIP中 (94)第11章配置IP组播流量降低 (96)11.1 启用IP组播流量降低(IP Multicast Traffic Reduction) (96)11.1.1 启用IP组播流量降低命令 (97)11.1.2 改变IGMP模式 (97)11.1.3 在端口上关闭IGMP功能 (98)11.1.4 改变询问间隔 (98)11.1.5 改变老化时间 (98)11.1.6 过滤组播组 (99)SM流量侦听(PIM SM Traffic Snooping) (99)11.2 PIM11.2.1 应用举例 (99)11.2.2 配置要求 (101)11.2.3 开启PIM SM流量侦听 (102)11.3 显示IP组播信息 (102)11.3.1 显示一般信息 (102)11.3.2 显示PIM SM组播信息 (103)11.3.3 显示IP组播状态 (103)11.3.4 清除IP组播状态 (104)11.3.5 清除所有IGMP组 (104)11.3.6 清除特定IGMP组 (105)第12章升级系统文件及配置文件 (106)12.1 确认交换机上安装和运行的系统软件版本 (106)12.1.1 确认交换机上运行的Flash系统软件版本 (106)12.1.2 确认交换机上运行的启动文件(Boot Image)版本 (107)12.1.3 确认Flash Memory中安装的系统软件版本 (107)12.2 系统文件类型 (107)12.2.1 确认支持二层功能状态 (108)12.3 升级系统软件 (108)12.3.1 升级启动文件 (108)12.3.2 升级系统软件 (109)12.4 系统重启 (109)12.5 装载和保存配置文件 (109)12.5.1 用Running Configuration取代Startup Configuration (110)12.5.2 用Startup Configuration取代Running Configuration (110)12.5.3 从TFTP服务器复制配置文件和把系统文件复制到TFTP服务器上 (110)12.6 清除系统软件和配置文件 (111)第1章 产品介绍1.1 产品简介1.1.1 概述DCRS-7504,DCRS-7508和DCRS-7515系统是业界第一个能够使用一个产品系列向企业客户提供全面的端到端的LAN解决方案-从配线间,服务器池,数据中心到局域网主干的产品。

神州数码路由器的基本配置

神州数码路由器的基本配置神州数码路由器的基本配置⒈硬件准备在进行神州数码路由器的基本配置之前,请确保您已经完成以下硬件准备:●神州数码路由器设备●电源适配器●网络电缆(Ethernet cable)●电脑或其他设备⒉连接路由器将神州数码路由器与电脑或其他设备连接起来,按照以下步骤进行操作:⑴将电源适配器插入神州数码路由器的电源口。

⑵使用网络电缆将一端插入神州数码路由器的LAN口(标有LAN或Ethernet的端口)。

⑶使用另一端将网络电缆插入电脑或其他设备的网卡接口。

⒊访问路由器管理界面通过以下步骤,访问神州数码路由器的管理界面:⑴打开您的浏览器(如Chrome、Firefox等)。

⑵在浏览器的地址栏中,输入默认的神州数码路由器IP地址(例如19⑴6⒏⑴)。

⑶按下Enter键,访问路由器管理界面。

⒋登录路由器登录神州数码路由器的管理界面,您需要进行以下操作:⑴在登录页面中输入默认的用户名和密码。

您可以在路由器的说明书或官方网站上找到这些信息。

⑵登录按钮,确认您的用户名和密码是否正确。

⑶如果登录成功,您将进入路由器的管理界面。

⒌基本设置在路由器的管理界面中,您可以进行路由器的基本配置。

以下是一些常见的基本设置:⑴更改路由器的名称(SSID):在Wireless设置中,您可以修改路由器的名称,使其更容易识别。

⑵设置无线密码:在Security设置中,您可以设置一个强密码以保护您的无线网络。

⑶ DHCP设置:在DHCP设置中,您可以启用或禁用DHCP服务,并设置IP地址范围。

⑷ WAN设置:在WAN设置中,您可以配置路由器连接到互联网的方式,例如ADSL、动态IP或静态IP等。

⒍保存配置完成基本设置后,确保保存或应用按钮来保存所做的更改。

附件:无法律名词及注释:●IP地址:网络中设备的唯一标识符,用来进行网络通信。

●LAN:Local Area Network,局域网的简称,是指一定范围内的局部网络。

神州数码配置命令归纳(已更新)

第一部分交换机配置一、基础配置1、模式进入Switch>Switch>enSwitch#configSwitch(Config)#interface ethernet 0/22、配置交换机主机名命令:hostname <主机名>3、配置交换机IP地址Switch(Config)#interface vlan 1Switch(Config-If-Vlan1)#ip address 10.1.128.251 255.255.255.0Switch(Config-If-Vlan1)#no shut4、为交换机设置Telnet授权用户和口令:登录到Telnet的配置界面,需要输入正确的用户名和口令,否则交换机将拒绝该Telnet用户的访问。

该项措施是为了保护交换机免受非授权用户的非法操作。

若交换机没有设置授权Telnet用户,则任何用户都无法进入交换机的Telnet配置界面。

因此在允许Telnet方式配置管理交换机时,必须在Console的全局配置模式下使用命令username <username>privilege <privilege> [password (0 | 7) <password>]为交换机设置Telnet授权用户和口令并使用命令authentication line vty login local打开本地验证方式,其中privilege选项必须存在且为15。

例:Switch>enableSwitch#configSwitch(config)#username test privilege 15 password 0 testSwitch(config)#authentication line vty login localSwitch(Config)#telnet-user test password 0 testSwitch (Config)#telnet-server enable://启动远程服务功能5、配置允许Telnet管理交换机的地址限制(单独IP或IP地址段)(1)限制单个IP允许Telnet登录交换机switch(config)#authentication security ip 192.168.1.2(2)限制允许IP地址段Telnet登录交换机switch(config)#access-list 1 permit 192.168.1.0 0.0.0.255switch(config)#authentication ip access-class 1 in5、为交换机设置Web授权用户和口令:web-user <用户名>password {0|7} <密码>例:Switch(Config)#web-user admin password 0 digital6、设置系统日期和时钟:clock set <HH:MM:SS> <YYYY/MM/DD>7、设置退出特权用户配置模式超时时间exec timeout <minutes > //单位为分钟,取值范围为0~3008、保存配置:write9、显示系统当前的时钟:Switch#show clock10、指定登录用户的身份是管理级还是访问级Enable [level {visitor|admin} [<密码>]]11、指定登录配置模式的密码:Enable password level {visitor|admin}12、配置交换机的用户名密码:username admin privilege 15 password 0 admin00013、配置enable密码为ddd:enable password 0 ddd level 1514、配置登录时认证:authentication line vty login local15、设置端口的速率和双工模式(接口配置模式下)命令:speed-duplex {auto | force10-half | force10-full | force100-half | force100-full | {{force1g-half | force1g-full} [nonegotiate [master | slave]] } }no speed-duplex二、单交换机VLAN划分1、VLAN基本配置(1)新建VLAN:vlan <vlan-id>(2)命名VLAN:name <vlan-name>(3)为VLAN 分配交换机端口Switch(Config-If-Vlan1)#switchport interface Ethernet 0/2(4)设置Trunk 端口允许通过VLAN:Switch(Config-ethernet0/0/5)#switchport trunk allowed vlan 1;3;5-202、划分VLAN:(1)进入相应端口:Switch(config)#interface Ethernet 0/2(2)修改模式:Switch(Config-ethernet0/0/5)switchport mode access(3)划分VLAN:Switch(Config-ethernet0/0/5)#switchport access vlan 4三、跨交换机VLAN划分(两台交换机作相同操作)1、新建VLAN2、划分VLAN3、修改链路模式(1)进入相应端口:Switch(config)#interface Ethernet 0/1(2)修改模式:Switch(config-if)#switchport mode trunk四、VLAN间主机的通信1、新建VLAN2、划分VLAN3、修改链路模式(1)进入相应端口:Switch(config)#interface Ethernet 0/1(2)修改模式:Switch(config-if)#switchport mode trunk注意:如果是三层交换机,在修改模式先封装802.1协议:Switch(config-if)#switchport trunk encapsulation dot1q4、建立VLAN子接口(1)、进入VLAN接口模式:Switch(config)#interface vlan 2(2)、设置VLAN子接口地址:Switch(config-if)#ip address 192.168.0.1 255.255.255.0 (3)、打开端口:Switch(config-if)#no shutdown5、设置各主机IP地址、子网掩码、网关注意:(1)各主机IP地址应与其所在的VLAN在同一网段。

神州数码无线控制器及AP配置方法培训

添加标题

网络优化:进行网络优化提 高无线网络的性能和稳定性

网络带宽:设置无线网络的 带宽如20MHz、40MHz等

配置安全策略

安全策略的重要性:保护无线 网络免受攻击和恶意行为

安全策略的类型:包括访问控 制、数据加密、身份验证等

安全策略的配置方法:通过无 线控制器的Web界面进行配置

适用于企业、学 校、医院等各类 场所的无线网络 建设

具有高可靠性、 高安全性、易管 理等特点

神州数码P的介绍

神州数码P是神州 数码公司推出的无 线网络设备

主要功能:提供无 线网络接入支持多 种无线协议

应用场景:企业、 学校、家庭等场所 的无线网络建设

特点:高性能、高 稳定性、易管理、 易维护

培训目的和意义

提高员工无线网 络配置能力

提升企业无线网 络管理水平

降低企业无线网 络维护成本

增强企业无线网 络安全性

无线控制器配置

第三章

登录无线控制器管理界面

打开浏览器输入无线控制器的IP地 址

选择“无线控制器”选项卡进入无 线控制器管理界面

添加标题

添加标题

输入用户名和密码点击登录

添加标题

添加标题

在无线控制器管理界面中可以进行 无线网络的配置和管理

配置安全注意事项

定期更新固件确保设备安全

确保密码复杂度避免使用简 单密码

限制访问权限仅允许授权用 户访问

启用安全协议如WP2或 WP3确保无线网络安全

配置优化建议

确保无线控制器和P之间的兼容性 合理设置无线信道避免干扰 优化无线网络覆盖范围确保信号稳定 定期检查无线网络性能及时调整配置

案例分析

案例分析过程及结果

神州数码路由器配置

引言概述:神州数码路由器是一种网络设备,用于连接互联网和局域网,帮助用户实现网络连接、数据传输和网络安全等功能。

正确的配置神州数码路由器对于确保网络的稳定性和安全性至关重要。

本文将详细介绍如何配置神州数码路由器,以确保网络的高效运行和保障用户的网络安全。

正文内容:1.基础设置1.1网络连接方式设置1.1.1确定是通过广域网连接还是局域网连接;1.1.2根据连接方式选择合适的网络设置;1.1.3设置IP地质、子网掩码和默认网关等参数。

1.2管理员账户设置1.2.1创建管理员账户并设置密码;1.2.2限制管理员账户的访问权限;1.2.3定期更改管理员账户密码以增强安全性。

2.网络安全设置2.1防火墙设置2.1.1启用基本防火墙功能;2.1.2配置入站和出站规则;2.1.3使用防火墙日志监控网络流量。

2.2无线网络安全设置2.2.1启用WPA2加密方式保护无线网络;2.2.2设置强密码,并定期更换密码;2.2.3启用MAC地质过滤,限制无线网络的访问。

2.3路由器访问控制2.3.1禁用不必要的服务和远程管理接口;2.3.2设置访问控制列表(ACL)以限制特定IP地质或IP地质范围的访问;2.3.3配置路由器的登录认证机制,如使用RADIUS认证或者802.1x认证。

3.网络性能优化3.1无线网络信号优化3.1.1选择合适的无线信道;3.1.2避免干扰源,如电磁设备和其他无线网络;3.1.3调整无线信号的传输功率。

3.2路由策略优化3.2.1配置动态路由协议,如OSPF或RIP;3.2.2设置合适的带宽控制策略;3.2.3调整MTU值以优化数据传输效率。

3.3网络QoS设置3.3.1根据不同应用的需求,设置不同的服务质量(QoS)级别;3.3.2配置带宽限制和优先级规则,以确保关键业务的优先传输。

4.远程管理和监控4.1启用远程管理功能,方便对路由器进行远程配置和监控;4.2设置报警和日志记录功能,及时发现异常情况;4.3定期备份路由器的配置文件以防止设置丢失。

神州数码路由器的基本配置

!删除配置文件 !重新启动

第二步:设置接口 IP 地址、DCE 的时钟频率以及验证 Router>enable Router #config Router _config#hostname Router-A Router-A_config#interface s1/1 Router-A_config_s1/0#ip address 192.168.1.1 255.255.255.0 Router-A_config_s1/0#physical-layer speed 64000

!保存配置

第五步:查看配置序列 Router-A#show running-config Building configuration...

Current configuration: ! !version 1.3.2E service timestamps log date service timestamps debug date no service password-encryption ! hostname Router-A ! enable password 0 digitalchina level 15 ! interface FastEthernet0/0

!删除配置文件 !重新启动

第二步:设置 IP 地址及验证 Router>enable Router#2004-1-1 01:04:14 User DEFAULT enter privilege mode from console 0, level = 15

Router#config

Router_config#hostname Routnt configuration: ! !version 1.3.2E <省略>

神州数码DCWL-3000-APAG_APG快速设置指南

口),而且已经供电, 可以配置。

1 打开PC的浏览器窗口。

2 在浏览器窗口, 输入如下URL连接AP:

http://192.168.2.2

3 摁Enter开始连接。

4 当出现神州数码网络管理登录页面, 输入如下参数:

Username

admin

Password

为空

5 点击Login。

AP缺省设置 (供参考)

包装内容 一台 DCWL-3000-APG 或 DCWL-3000-APAG 两支配套天线(RP-SMA 接口) 一根 5 类以太网电缆 一根 RS-232 console 线 一套 AC 电源适配器和电源线 四个橡皮脚垫 一份快速设置指南 (本文件) 一套产品合格证、保修卡

标“本地连接”,选择属性。 3) 当 本地 连接 属性 对话框 出现 后 , 从 滚屏 列表 中选 择Internet

Protocol (TCP/IP),点击属性。出现TCP/IP Properties属性对话 框。 4) 输入你计算机原有标准网络配置, 取代刚才不AP连接而做的临 时配置。 5) 点击OK保存你计算机的配置, 退出第一个TCP/IP Properties属 性对话框, 然后退出本地连接属性对话框。 你的PC/笔记本现在可以正常使用网络了。

更多信息 你现在可以使用无线网络登录到AP的Web管理界面。使用该工具查看 和精细调整AP的大量设置和选项, 使你的无线热点运行更加安全、更 加有效。

更多详情请参考神州数码网络的无线用户指南或者在Web管理界面下 打开和浏览 Help 帮劣窗口, 找到相关项的帮劣说明。

6 现场安装AP

1) 从电源揑座断开AP的电源适配器。 2) 将AP移到它的永久位置(既便于供电, 又便于ISP网络连接)。

神州数码无线产品配置指导V30

神州数码无产品配置指导V30

AP主动发现AC

•AP通过DHCP Option43获取AC地址 •DHCP Option43和Option60配合使用。Option60为厂商标识字 段,如“udhcp 1.18.2”。如果不确定,可以通过抓取AP发出的 DHCP Discovery报文来查看。Option43为自定义字段,这里将 AC的无线地址作为Option43的内容下发给AP。DHCP服务器会 同时配置这两个选项,只有AP发出的Option60与服务器一致, 服务器才会回应Option43。

神州数码无线产品配置指导V30

AP注册认证方式

•AP注册到AC时,AC需要对AP进行认证。 •主要认证方式:

–MAC认证:通过检查AP的mac地址来决定AP是否能够注册到AC上。 默认的认证方式。AC上面通过ap database来添加AP的mac地址。大规 模部署时比较麻烦。 –None:免认证,即AP自动注册,便于部署。推荐使用这种方式。 –Pass-Phase认证:密码认证,AC和AP比对密码,密码一致时AP可以注 册到AC上。AP需要做配置,使用不便,用的较少。

神州数码无线产品配置指导V30

AP认证方式配置方法

•MAC认证:

•AC(config-wireless)#ap database xx-xx-xx-xx-xx-xx

•AP 自动注册:

•AC(config-wireless)#ap authentication mode none

•配置了AP自动注册后,AC上面会自动添加AP的mac地址(对 AP个体的配置均要在database模式下操作并重启AP,后面介 绍)。

型号 DCWL-7942AP DCWL-7962AP DCWL-7962OT

神州数码无线产品配置指导-V3.0

SSID设置

• 设置SSID的步骤为: AC(config-wireless)#network 1 AC(config-network)#ssid dcn_wlan

• 下发profile配置: AC#wireless ap pro 1

SSID设置

•每个network下可设置一个SSID,多SSID情况下需要使用多个network AC(config-wireless)#network 2 AC(config-network)#ssid guest_wlan

AP主动发现AC

• AP主动发现AC只能通过AC的无线IP地址进行单播发现。 •按照AP上面获取AC地址方式的不同,可以分为一下几种发现 方式: ✓ AP通过静态AC地址主动发现AC ✓ AP通过DHCP Option43获取AC地址并发现

AP主动发现AC

• AP上面配置静态AC地址(最多配置4个):

• 开启无线功能的条件:AC上有UP的无线IP地址 • 无线IP地址的来源:AC上面loopback接口或者UP的三层接口

的IP地址。 • 无线IP地址的配置方式:动态选取和静态指定,动态选取的

IP优先级高于静态指定的IP优先级(实际项目中建议选用静 态指定)

动态选取无线IP地址

• 动态选取无线IP地址的原则:优先选择接口ID小的 loopback接口的地址,未配置loopback接口时优先 选择接口ID小的三层接口IP地址(注意不是IP地址 小的接口)

AP认证方式配置方法

• MAC认证:

• AC(config-wireless)#ap database xx-xx-xx-xx-xx-xx

• AP 自动注册:

• AC(config-wireless)#ap authentication mode none

神州数码路由器及交换机配置命令

神州数码路由器及交换机配置命令简介神州数码是一个中国的网络设备制造商。

它提供了多种路由器和交换机产品,包括SOHO、企业和运营商级别的产品。

在这篇文档中,我们将介绍对神州数码路由器及交换机进行配置的基本命令。

这些命令可用于启用和禁用端口、配置具有VLAN的端口以及管理路由和静态路由等。

命令列表所有设备通用命令以下是在所有神州数码路由器和交换机上都可以执行的通用命令。

1. 基本配置enable // 进入特权模式configure terminal // 进入全局配置模式hostname <name> // 配置设备名称banner motd #<message># // 设置登录提示信息interface <interface> // 进入具体端口的配置界面no shutdown // 开启端口shutdown // 关闭端口exit // 退出当前模式show running-config // 显示当前配置write memory // 将当前配置保存到FLASH文件系统中,以便重启后仍然存在2. VLAN 配置vlan <id> // 进入 VLAN 配置模式name <name> // 配置 VLAN 名称exit // 退出 VLAN 配置模式interface <interface> // 进入具体端口的配置界面switchport access vlan <id> // 配置端口所在VLAN号,使端口成为 ACCESS 端口switchport mode trunk // 配置端口为 TRUNK 端口,可同时传输多个 VLA N3. 静态路由ip route <destination_network> <destination_subnet_mask> <next_hop_a ddress> // 添加静态路由show ip route // 显示当前路由表某些设备具有的高级命令以下命令在某些神州数码路由器和交换机上可用。

神州数码路由器配置(一)2024

神州数码路由器配置(一)引言概述:本文将介绍神州数码路由器的配置方法。

路由器是连接计算机与局域网之间的重要设备,正确配置路由器可以实现网络连接与数据传输的顺畅运行。

本文将从以下5个大点详细阐述路由器的配置方法。

正文:一、初次配置路由器1. 准备工作:确保路由器、电脑、网线等设备完好,连接电源并启动设备。

2. 连接路由器:使用网线将路由器与电脑相连。

3. 登录路由器:打开浏览器,在地址栏输入默认网关IP地址,进入路由器登录页面。

4. 输入用户名密码:根据用户手册提供的默认用户名和密码,输入登录路由器的账号和密码。

5. 修改密码:登录成功后,修改默认密码以提高安全性。

6. 配置网络:根据网络提供商提供的帐号和密码,设置PPPoE拨号或静态IP等网络连接方式。

二、无线网络配置1. 进入设置界面:在浏览器中输入路由器的IP地址,在登录页面输入用户名和密码登录路由器。

2. 开启无线功能:在路由器设置界面中找到“无线网络”选项,通过启用无线网络功能开启无线局域网。

3. 设置无线网络名称(SSID):为无线网络分配一个易于识别的名称。

4. 设置无线网络安全性:选择适当的加密方式,如WPA2-PSK,设置无线密码以保护网络安全。

5. 设定无线信道:选择一个较少干扰的信道以提高无线网络性能。

三、端口映射设置1. 进入路由器设置界面:在浏览器中输入路由器的IP地址,在登录页面输入用户名和密码登录路由器。

2. 找到“端口转发”或“虚拟服务器”选项:不同型号的路由器设置界面可能会有所不同。

3. 添加端口映射规则:输入需要映射的端口号、协议、局域网IP地址等相关信息。

4. 保存设置:点击保存或应用按钮保存端口映射设置。

5. 检查映射状态:可以使用在线端口检测工具检查端口映射是否成功。

四、家长控制设置1. 访问路由器设置界面:打开浏览器,输入路由器的IP地址,在登录界面输入用户名和密码登录路由器。

2. 找到“家长控制”或“访问控制”选项:在路由器设置界面中寻找家长控制相关选项。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

建议项目实施时采用静态指定无线IP地址的方式,防止动态选取时IP地址变化导致 无线网络中断

• AP工作在瘦模式时需要注册到AC上,成功注册后才能接受AC的统一管理。 • 有两种注册方式:AC发现AP、AP发现AC • AC发现AP有两种模式:二层发现模式、三层发现模式 • AP发现AC有两种方式:AP上静态指定AC列表、AP通过DHCP方式获取AC列表

❖ 注意:

❖ 1、AP必须使用动态获取地址的方式。 ❖ 2、Option43并不影响AP自身正常获取地址。如果Option60与

服务器匹配失败,AP本身是可以获取IP地址的,只是服务器 回应的报文不包含Option43。 ❖ 3、DCN的交换机支持下发Option43,客户自己的服务器需要 确认是否支持该功能。

(利用option 43选项) • 项目实施时建议采用AC二层发现AP方式(AC、ቤተ መጻሕፍቲ ባይዱP二层连通)或者利用DHCP

Option 43方式让AP发现AC(AC、AP三层连通)。

❖ 不论使用何种注册方式,AP要成功注册到AC上的前提是: AC的无线IP地址和AP的IP地址三层可达。

❖ 即:AP的IP地址和AC的无线地址能够ping通。

• 查看AC选取的无线IP地址 AC#show wireless WS IP Address.................................. 192.168.1.254 WS Auto IP Assign Mode ........................ Disable WS Switch Static IP ........................... 192.168.1.254

• AP主动发现AC只能通过AC的无线IP地址进行单播发现。 • 按照AP上面获取AC地址方式的不同,可以分为一下几种发

现方式: ✓ AP通过静态AC地址主动发现AC ✓ AP通过DHCP Option43获取AC地址并发现

❖ AP上面配置静态AC地址(最多配置4个):

• AP通过DHCP Option43获取AC地址 • DHCP Option43和Option60配合使用。Option60为厂商

Part 1 AP配置管理

• AP注册管理 ➢ 无线控制器开启无线功能 ➢ 二层模式 ➢ 三层模式 • AC常用功能配置方法 ➢ 配置架构 ➢ SSID设置 ➢ 用户vlan设置 ➢ 无线加密设置 ➢ 转发模式设置 ➢ 射频管理

❖ 动态选取无线IP地址的原则:优先选择接口ID小的 loopback接口的地址,未配置loopback接口时优先选 择接口ID小的三层接口IP地址(注意不是IP地址小的 接口)

❖AP注册到AC时,AC需要对AP进行认证。

❖主要认证方式:

MAC认证:通过检查AP的mac地址来决定AP是否能够注册到AC上。默 认的认证方式。AC上面通过ap database来添加AP的mac地址。大规模部 署时比较麻烦。 None:免认证,即AP自动注册,便于部署。推荐使用这种方式。 Pass-Phase认证:密码认证,AC和AP比对密码,密码一致时AP可以注 册到AC上。AP需要做配置,使用不便,用的较少。

127.0.0.1

up

9001 Loopback1 192.168.254.1 down

• 设置静态的无线IP地址 AC(config-wireless)#static-ip 192.168.1.254

• 关闭无线IP地址的自动选取功能 AC(config-wireless)#no auto-ip-assign

❖ 概念:AC通过二层广播发现报文方式来发现vlan内的AP。 ❖ 要求:AC和AP在同一个二层网络中。 ❖ 基本原理:AC上面可以指定二层自动发现的vlan列表,向列

表中的各个vlan发送自动发现报文。收到广播发现报文的AP 会向AC做出响应。 ❖ 该方式适用于二层部署。

• AC上的配置: • 1、开启AC无线功能 AC(config)#wireless AC(config-wireless)#enable • 2、指定VLAN发现列表 AC(config-wireless)# discovery vlan-list 10 Vlan1是默认加入vlan-list的,可以删除。 AC(config-wireless)# no discovery vlan-list 1

❖ AC根据AP的IP地址单播发现AP的方式。 ❖ AC上面配置三层发现IP地址列表,AC根据列表中的

地址逐个发现AP。

❖ 将AP的IP地址加入到三层发现IP列表

❖ AC(config-wireless)#discovery ip-list 192.168.2.10

❖ 查看已配置的IP发现列表 AC#show wireless discovery ip-list IP Address Status --------------- -----------------192.168.2.10 Discovered

❖ 查看AC上已配置的三层接口,那个地址会被选择?

AC#show ip interface brief

Index Interface

IP-Address Protocol

3001 Vlan1

192.168.1.254 up

3002 Vlan2

192.168.0.254 up

9000 Loopback

• MAC认证:

• AC(config-wireless)#ap database xx-xx-xx-xx-xx-xx

• AP 自动注册:

• AC(config-wireless)#ap authentication mode none

• 配置了AP自动注册后,AC上面会自动添加AP的mac地址 (对AP个体的配置均要在database模式下操作并重启AP, 后面介绍)。