思科第一学期第八章节测试答案

思科第一学期期末考试答案

思科第一学期期末考试最新答案work Information Technology Company.2020YEAR要将数据包发送到远程网络,应使用哪种设备?访问交换机DHCP 服务器集线器路由器OSI 哪一层使用面向连接的协议来确保数据的可靠传输?应用层表示层会话层传输层请参见图示。

根据显示的 IP 配置回答,主机 A 和主机 B 无法在本地网络外通信的原因是什么?对主机 A 分配了网络地址。

对主机 B 分配了组播地址。

主机 A 和主机 B 属于不同的网络。

对网关地址分配了广播地址。

请参见图示。

包含路由器 B 的网络遇到问题。

助理网络工程师已确定此网络的问题出在路由器什么操作可以纠正该网络问题?在接口 Serial 0/0/0 上发出clock rate命令在接口 Serial 0/0/1 上发出description命令在接口 FastEthernet 0/0 上发出ip address命令在接口 FastEthernet 0/1 上发出no shutdown命令请参见图示。

对于从主机 A 向 Web 服务器发出的网页请求,正确的目的套接字数字是什么00-08-a3-b6-ce-46198.133.219.25:80C 172.18.0.0/24 is directly connected, FastEthernet0/0在 Cisco IOS 设备中,启动配置文件存储于何处?闪存NVRAMRAMROM在配置路由器时,网络技术人员想要命名路由器。

输入hostname命令后,技术人员会看到下列示?Router>Router#Router(config)#Router(config-line)#下列哪三个 IPv4 地址代表子网的广播(选择三项)(主机为1)172.16.4.63 /26172.16.4.129 /26172.16.4.191 /26172.16.4.51 /27172.16.4.95 /27172.16.4.221 /27网络管理员想要限制访问路由器的特权执行模式。

思科CCNA1第八章试题及答案英文版

1. 1. QuestionWhat is a result of connecting two or more switches together?o The number of broadcast domains is increased.o The size of the broadcast domain is increased.o The number of collision domains is reduced.o The size of the collision domain is increased.2. 2. QuestionRefer to the exhibit. How many broadcast domains are there?CCNA1 v6.0 Chapter 8 Exam 005o 1o 2o 3o43. 3. QuestionWhat are two reasons a network administrator might want to create subnets?(Choose two.)o simplifies network designo improves network performanceo easier to implement security policieso reduction in number of routers neededo reduction in number of switches needed4. 4. QuestionRefer to the exhibit. A company uses the address block of 128.107.0.0/16 for its network. What subnet mask would provide the maximum number of equal size subnets while providing enough host addresses for each subnet in the exhibit?CCNA1 v6.0 Chapter 8 Exam 007o 255.255.255.0o 255.255.255.128o 255.255.255.192o 255.255.255.224o 255.255.255.2405. 5. QuestionRefer to the exhibit. The network administrator has assigned the LAN of LBMISS an address range of 192.168.10.0. This address range has beensubnetted using a /29 prefix. In order to accommodate a new building, the technician has decided to use the fifth subnet for configuring the newnetwork (subnet zero is the first subnet). By company policies, the router interface is always assigned the first usable host address and the workgroup server is given the last usable host address. Which configuration should be entered into the properties of the workgroup server to allow connectivity to the Internet?CCNA1 v6.0 Chapter 8 Exam 004o IP address: 192.168.10.65 subnet mask: 255.255.255.240, default gateway: 192.168.10.76o IP address: 192.168.10.38 subnet mask: 255.255.255.240, default gateway: 192.168.10.33o IP address: 192.168.10.38 subnet mask: 255.255.255.248, default gateway: 192.168.10.33o IP address: 192.168.10.41 subnet mask: 255.255.255.248, default gateway: 192.168.10.46o IP address: 192.168.10.254 subnet mask: 255.255.255.0, defaultgateway: 192.168.10.16. 6. QuestionIf a network device has a mask of /28, how many IP addresses are available for hosts on this network?o 256o 254o 62o 32o 16o 147. 7. QuestionWhich subnet mask would be used if 5 host bits are available?o 255.255.255.0o 255.255.255.128o 255.255.255.224o 255.255.255.2408. 8. QuestionHow many host addresses are available on the network 172.16.128.0 with a subnet mask of 255.255.252.0?o 510o 512o1022o 1024o 2046o 20489. 9. QuestionHow many bits must be borrowed from the host portion of an address to accommodate a router with five connected networks?o twoo threeo fouro five10. 10. QuestionA network administrator wants to have the same network mask for allnetworks at a particular small site. The site has the following networks and number of devices:IP phones – 22 addressesPCs – 20 addresses neededPrinters – 2 addresses neededScanners – 2 addresses neededThe network administrator has deemed that 192.168.10.0/24 is to be the network used at this site. Which single subnet mask would make the most efficient use of the available addresses to use for the four subnetworks?o 255.255.255.0o 255.255.255.192o 255.255.255.224o 255.255.255.240o 255.255.255.248o 255.255.255.25211. 11. QuestionA company has a network address of 192.168.1.64 with a subnet mask of255.255.255.192. The company wants to create two subnetworks that would contain 10 hosts and 18 hosts respectively. Which two networks wouldachieve that? (Choose two.)o 192.168.1.16/28o 192.168.1.64/27o 192.168.1.128/27o 192.168.1.96/28o 192.168.1.192/2812. 12. QuestionA network administrator is variably subnetting a network. The smallestsubnet has a mask of 255.255.255.248. How many usable host addresses will this subnet provide?o 4o 6o 8o 10o 1213. 13. QuestionRefer to the exhibit. Given the network address of 192.168.5.0 and a subnet mask of 255.255.255.224 for all subnets, how many total host addresses are unused in the assigned subnets?CCNA1 v6.0 Chapter 8 Exam 001o 56o 60o 64o 68o7214. 14. QuestionRefer to the exhibit. Considering the addresses already used and having to remain within the 10.16.10.0/24 network range, which subnet address could be assigned to the network containing 25 hosts?CCNA1 v6.0 Chapter 8 Exam 002o 10.16.10.160/26o 10.16.10.128/28o 10.16.10.64/27o 10.16.10.224/26o 10.16.10.240/27o 10.16.10.240/2815. 15. QuestionA network administrator needs to monitor network traffic to and fromservers in a data center. Which features of an IP addressing scheme should be applied to these devices?o random static addresses to improve securityo addresses from different subnets for redundancyo predictable static IP addresses for easier identificationo dynamic addresses to reduce the probability of duplicate addresses 16. 16. QuestionWhich two reasons generally make DHCP the preferred method of assigning IP addresses to hosts on large networks? (Choose two.)o It eliminates most address configuration errors.o It ensures that addresses are only applied to devices that require apermanent address.o It guarantees that every device that needs an address will get one.o It provides an address only to devices that are authorized to be connected to the network.o It reduces the burden on network support staff.17. 17. QuestionA DHCP server is used to assign IP addresses dynamically to the hosts on anetwork. The address pool is configured with 192.168.10.0/24. There are 3 printers on this network that need to use reserved static IP addresses from the pool. How many IP addresses in the pool are left to be assigned to other hosts?o 254o251o 252o 25318. 18. QuestionRefer to the exhibit. A company is deploying an IPv6 addressing scheme for its network. The company design document indicates that the subnet portion of the IPv6 addresses is used for the new hierarchical network design, with the s ite subsection to represent multiple geographical sites of the company, the s ub-site section to represent multiple campuses at each site, and thes ubnet section to indicate each network segment separated by routers. With such a scheme, what is the maximum number of subnets achievedper sub-site?CCNA1 v6.0 Chapter 8 Exam 003o 0o 4o16o 25619. 19. QuestionWhat is the prefix for the host address 2001:DB8:BC15:A:12AB::1/64?o 2001:DB8:BC15o 2001:DB8:BC15:Ao 2001:DB8:BC15:A:1o 2001:DB8:BC15:A:1220. 20. QuestionConsider the following range of addresses:2001:0DB8:BC15:00A0:0000::2001:0DB8:BC15:00A1:0000::2001:0DB8:BC15:00A2:0000::…2001:0DB8:BC15:00AF:0000::The prefix-length for the range of addresses is /6021. 21. QuestionMatch the subnetwork to a host address that would be included within the subnetwork. (Not all options are used.)CCNA1 v6.0 Chapter 8 Exam 0122. 22. QuestionRefer to the exhibit. Match the network with the correct IP address and prefix that will satisfy the usable host addressing requirements for each network. (Not all options are used.)CCNA1 v6.0 Chapter 8 Exam 006。

思科 cisco 课后习题答案

附录

检查你的理解和较难的问题和 练习答案

第1章

检查你的理解

1.B、C、E 以太网交换机和转发器通常用于 LAN 中。路由器可视为 LAN 设备和 WAN 设备, 用于在公司网络内部路由分组、将分组路由到 ISP 以及在自主系统之间路由分组。接入服务器集中拨 入和拨出的用户通信,它可能有模拟和数字接口,可支持数百名用户同时连接到提供商的 WAN。 2.D 3. 电路交换:D 分组交换:C 面向连接的分组交换:B 无连接的分组交换:A 4. 城域以太网:A X.25:D ATM:B 帧中继:C 5.C DTE 通过 WAN 传输来自客户网络或主机计算机的数据。DTE 通过 DCE 连接到本地环路。 路由器是一种 DTE 设备,它使用 CSU/DSU(DCE 设备)连接到 WAN。 6.E 租用线是一种专用的点到点链路,通常是向运营商租用的。 7.DLCI 唯一地标识了帧中继虚电路,这确保 DTE 设备之间能够进行双向通信。 8.异步传输模式(ATM)技术可通过私有和公共网络传输语音、视频和数据,它是建立在基于 信元的架构而不是基于帧的架构的基础之上的。 9.C 10.B 11.C 12.E 13.C 14.C 15.C Cisco 企业分支机构架构让能够将园区网中的应用程序和服务延伸到各种远程位置和用户, 接入层用于将用户连接到网络,这层通常使用第 2 层和第 3 层交换机。 在北美,ISDN PRI 包含 23 个 64kbit/s 的 B 信道和 1 个 64kbit/s 的 D 信道,总比特率高 VPN 使用隧道通过公共网络(如 Internet)在两个私有网络之间安全地传输数据。 分布层将工作组放在不同的网段中,从而隔离子网或 VLAN 中的网络问题。VLAN 之间 本地环路将用户驻地的 CPE 连接到服务提供商的 CO,有时也被称为“最后一公里” 。 企业远程工作人员架构让雇员能够远程(通常是从家里)连接到网络。 而不管其规模和位置如何。 核心层也称为网络主干,设计用于尽可能快地交换分组。

思科第一学期期末试题目及答案

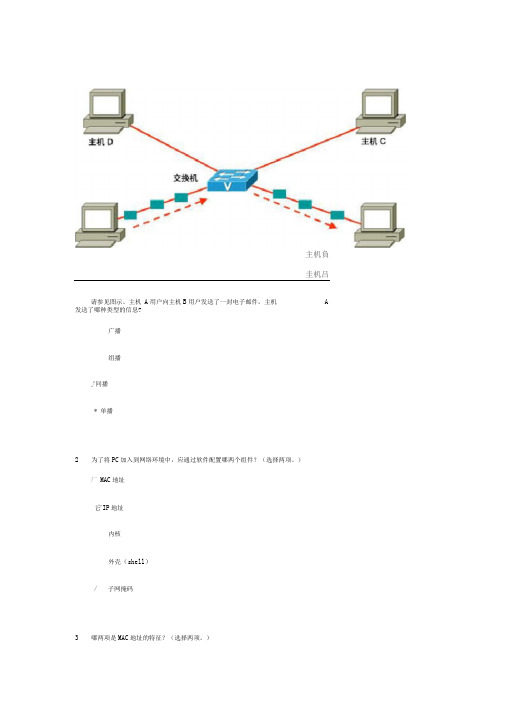

主机負圭机吕请参见图示。

主机A用户向主机B用户发送了一封电子邮件。

主机A 发送了哪种类型的信息?广播组播J同播* 单播2为了将PC加入到网络环境中,应通过软件配置哪两个组件?(选择两项。

)厂MAC地址它IP地址内核外壳(shell)/ 子网掩码3哪两项是MAC地址的特征?(选择两项。

)指示网络中主机的物理位置。

厂由DHCP服务器动态分配。

/ 以十六进制格式显示。

它是物理地址。

厂是一种基于电缆的地址。

4哪种连接需要使用直通电缆?PC端口至PC端口PC端口至路由器接口*交换机端口至路由器端口C 交换机端口至交换机端口5路由器在收到包含广播MAC地址的帧时会执行什么操作?*它不会将该帧转发给另一个网络。

它会以其IP地址作为回复将该帧转发回发送主机。

匸厂它会将帧从除该帧所在接口的其它所有接口转发岀去。

它会将该帧转发回接收接口,以确保局域网中的所有主机都能收到6DNS服务器的功能是什么?将IP地址映射为MAC 地址。

*将计算机或域名转换为相应的IP地址。

三厂|管理客户端所在的域。

4接收从客户端发来的HTTP请求。

7哪两种网络故障与物理层相关?(选择两项。

)/ 电缆和接头损坏- 编址不正确一子网掩码不正确“ 组件过热厂默认网关不正确8哪一层是主机进入网络的第一个进入点?核心层* 接入层◎ 网络层C 分布层9下列哪些是私有IP地址的地址范围?(选择三项。

)10.0.0.0 至U 10.255.255.255200.100.50.0 至U 200.100.25.255150.150.0.0 至U 150.150.255.255 / 172.16.0.0 至U 172.31.255.255/ 192.168.0.0 至U 192.168.255.255127.16.0.0 至U 127.31.255.255请参见图示。

一家组织的安全策略允许员工在家里连接办公室内部网。

这是一种什么安全策略?合理使用事件处理亡网络维护* 远程访问11请参见图示。

思科ITE章考试原题及答案图文稿

思科ITE章考试原题及答案图文稿思科I T E章考试原题及答案集团文件版本号:(M928-T898-M248-WU2669-I2896-DQ586-M1988)清洁计算机内部可以减少以下哪种负面环境因素?灰尘在清洁计算机机箱内部时,直接喷射压缩空气容易损坏下列哪种组件?风扇在生产车间,一个家具工厂用笔记本电脑来实现进程监控和报告。

生产车间的环境温度大约为27 摄氏度(80 华氏度)。

湿度相当高,大约为70%。

风扇安装在通风口顶部。

这里的木屑灰尘非常多。

以下哪个条件最可能对在这一环境中使用的笔记本电脑产生不利影响?灰尘蔬菜罐头工厂使用笔记本电脑来监控生产线。

生产环境的环境温度大约是 24 摄氏度(75 华氏度)。

湿度约为 30%。

由于装罐设备的使用,因此噪音很高。

笔记本电脑放在一个木箱中,木箱三面距离笔记本电脑较近。

以下哪个因素最可能对在这一环境中使用的笔记本电脑产生不利影响?放置笔记本电脑的木箱科考队正在用笔记本电脑工作。

科学家们工作地点的温度范围为 -13 华氏度(-25 摄氏度)到 80 华氏度(27 摄氏度)。

湿度约为 40%。

噪声水平较低,但地形崎岖,风速可达每小时 45 英里(每小时 72 公里)。

在需要时,科学家们会停下脚步,用笔记本电脑输入数据。

下列哪一项条件最有可能对于在此环境下使用的笔记本电脑造成负面影响?温度以下哪一项是制定预防性维护计划的一部分?记录每项维护任务的详细信息和频率技术人员正在施工现场执行 PC 硬件维护。

作为预防性维护计划的一部分,技术人员应该执行什么任务?进气风扇除尘。

以下哪项任务应作为硬件维护例行程序的一部分?检查并固定任何松动的电缆。

在测试导致某个问题的若干可能原因时,应该首先测试哪类原因?最容易最明显的原因在解决计算机问题时可以使用下列哪两项物品来帮助制定行动计划(选择两项。

)计算机手册计算机维修历史记录日志为客户排除计算机故障之前应该备份哪两类数据(选择两项。

集美大学思科网络技术上级实验题目及答案翻译

实验1:第一章测试1 Which of the following are functions of a web browser without the addition of plug-ins? [Choose three.](cde)下列哪项是一个没有插件的web浏览器的功能?解释:连接、接触服务器,请求、接受信息a. displays Quicktime movies 显示Quicktime电影b. displays flash animation 显示flash动画c. requests information .请求信息d. contacts web servers 接触web服务器e. receives information 接收信息f. updates IRQ…s更新IRQ的2 Why were TCP/IP protocols developed?(a)为什么TCP / IP协议开发?a. To allow cooperating computers to share resources across a network 允许合作的计算机通过网络共享资源b. To insure that error correction of each packet takes place. 对每个数据包发生的误差修正。

c. To allocate resources that are needed for operating a computer on a LAN. 在局域网内分配那些需要操作的电脑的资源d. To determine the "best path" decision making when forwarding packets of data.确定“最佳路径”转发数据包时的决策3 In an 8 bit binary number, what is the total number of combinations of the eight bits?(b)在一个8位二进制数,八个比特的组合的总数吗? 解释:0(0000 0000) - 255(1111 1111)a. 255b. 256c. 512d. 128e. 254f. 10244 Which statements best describe a physical connection? [Choose two.]哪个陈述最好的形容物理连接。

(最新)思科网络第一学期1-5章中文测试题及答案

ENetwork Chapter 2 - CCNA Exploration: 网络基础知识(版本 4.0) 1在封装过程中,数据链路层执行什么操作?不添加地址。

添加逻辑地址。

添加物理地址。

添加进程的端口号。

2TCP/IP 网络接入层有何作用?路径确定和数据包交换数据表、编码和控制可靠性、流量控制和错误检测详细规定构成物理链路的组件及其接入方法将数据段划分为数据包3数据链路层封装添加的报尾信息有何主要功能?支持差错校验确保数据按照顺序到达确保送达正确目的标识本地网络中的设备帮助中间设备进行处理和路径选择4请参见图。

下列哪组设备仅包含终端设备?A、C、DB、E、G、HC、D、G、H、I、JD、E、F、H、I、JE、F、H、I J5OSI 模型各层从最高层到最低层的正确顺序如何?物理层、网络层、应用层、数据链路层、表示层、会话层、传输层应用层、物理层、会话层、传输层网络层、数据链路层、表示层应用层、表示层、物理层、会话层、数据链路层、传输层、网络层应用层、表示层、会话层、传输层、网络层、数据链路层、物理层表示层、数据链路层、会话层、传输层、网络层、物理层、应用层6下列哪三项陈述是对局域网(LAN) 最准确的描述?(选择三项)LAN 通常位于一个地域内。

此类网络由由一个组织管理。

LAN 中的不同网段之间一般通过租用连接的方式连接。

此类网络的安全和访问控制由服务提供商控制。

LAN 为同一个组织内的用户提供网络服务和应用程序访问。

此类网络的每个终端通常都连接到电信服务提供商(TSP)。

7第4 层端口指定的主要作用是什么?标识本地介质中的设备标识源设备和目的设备之间的跳数向中间设备标识过该网络的最佳路径标识正在通信的源终端设备和目的终端设备标识终端设备内正在通信的进程或服务8以下哪种特征正确代表了网络中的终端设备?管理数据流发送数据流重新定时和重新传输数据信号确定数据传输路径9请参见图示。

哪个术语正确判断出了包含于绿色区域中的设备类型?源终端传输中间10OSI 模型哪两层的功能与TCP/IP 模型的网络接入层相同?(选择两项)网络层传输层物理层数据链路层会话层11请参见图示。

思科答案CCNA4-8

1.逻辑网络图中一般含有哪两项信息?(选择两项。

)34电缆类型连接器类型接口标识符虚电路的DLCI操作系统版本2.广播流量过多一般表明哪一层出了问题?2物理层数据链路层网络层传输层3.下列哪项是物理层故障的例子?4封装不正确STP 配置不正确ARP 映射不正确时钟频率不正确4.当建立网络基线时必须考虑哪两项因素?(选择两项。

)15关于网络设计的信息网络中的IP 地址分配情况关于服务提供商设置的要求关于用于规范流量的访问控制列表的要求正常工作条件下的预期性能5.请参见图示。

在创建网络文档的过程中应该进行哪两个步骤?(选择两项。

)23记录仅在园区网络中发现的设备的相关信息。

记录在整个网络中(包括远程站点)发现的设备的相关信息。

将网络配置表中与拓扑图所示组件相关的任何设备信息记录下来。

仅将网络配置表中与拓扑图所示组件相关的第2 层和第3 层设备信息记录下来。

将网络配置表中与拓扑图所示组件相关的在网络使用高峰期收集的的设备信息记录下来。

6.下列关于逻辑网络模型的说法中哪两项正确?(选择两项。

)26TCP/IP 将OSI 模型的最低层划分为两个相互独立的层。

TCP/IP 模型的顶层综合了OSI 模型的上面三层的功能。

使用TCP/IP 模型进行故障排除所需的技术与使用OSI 模型时不同。

网络接入层负责在TCP/IP 网络中的设备之间交换数据包。

Internet 层负责在处于不同主机上的应用(例如FTP、HTTP 和SMTP)之间提供通信。

TCP/IP 网络接入层对应于OSI 物理层和数据链路层。

7.全公司的各个客户端报告数据中心内运行的所有企业应用程序性能均不良,而Internet 接入以及企业WAN 中运行的应用程序均工作正常。

网络管理员使用协议分析器观察到数据中心内应用程序服务器LAN 中持续存在随机无意义的流量广播(jabber)。

管理员应该如何开始故障排除过程?1 数据中心中的超时传输现象表明存在本地物理层问题。

思科CCNA考试答案(全)

CCNA思科考试答案(全)第 1 章考试1一家拥有10 名员工的小型公司使用单个LAN 在计算机之间共享信息。

哪种类型连接适合此公司?由当地电话服务提供商提供的拨号连接能够使公司方便且安全地连接员工的虚拟专用网络通过当地服务提供商建立的私有专用线路通过当地服务提供商提供的宽带服务(如DSL)答案:4解析:对于这种小型办公室,比较适合通过被称为数字用户线路(DSL) 的常见宽带服务实现Internet 连接,这种服务由当地的电话服务提供商提供。

由于员工人数很少,带宽的问题并不突出。

如果公司较大,在远程站点有分支机构,则专用线路会更加适合。

如果公司员工需要通过Internet 与公司联系,则采用虚拟专用网。

2哪种网络情况需要使用WAN?员工工作站需要获取动态分配的IP 地址。

员工在出差时需要通过VPN 连接到公司电子邮件服务器。

分支机构的员工需要与同一园区网络上的另一座建筑物内的公司总部共享文件。

员工需要访问托管在其建筑物内DMZ 中的公司Web 服务器上的网页。

答案:2解析:当出差的员工需要通过WAN 连接到公司电子邮件服务器时,VPN 将通过WAN 连接在员工笔记本电脑与公司网络之间创建一个安全隧道。

通过DHCP 获取动态IP 地址是LAN 通信的功能。

在企业园区的不同建筑物之间共享文件可通过LAN 基础设施来实现。

DMZ 是企业LAN 基础设施内一个受保护的网络。

3以下哪项描述了WAN 的特征?WAN 和LAN 在同一地理范围内运行,但有串行链路。

WAN 网络归运营商所有。

所有串行链路均被视为WAN 连接。

WAN 可提供到园区主干网的终端用户网络连接。

答案:2解析:WAN 可用于将企业LAN 互连到远程分支机构站点LAN 和远程工作人员站点。

WAN 归运营商所有。

虽然WAN 连接一般通过串行接口实现,但并不是所有串行链路均连接至WAN。

LAN(而非WAN)可在组织中提供终端用户网络连接。

4电路交换WAN 技术的两个常见类型是什么?(请选择两项。

思科第一学期第8章测试答案

1 Which type of cable run is most often associated with fiber-optic cable?**backbone cablehorizontal cablepatch cablework area cable2 In most business LANs, which connector is used with twisted-pair networking cable?BNCRJ-11**RJ-45Type F3 When is a straight-through cable used in a network?when connecting a router through the console portwhen connecting one switch to another switch**when connecting a host to a switchwhen connecting a router to another router4 With the use of unshielded twisted-pair copper wire in a network, what causes crosstalk within the cable pairs?**the magnetic field around the adjacent pairs of wirethe use of braided wire to shield the adjacent wire pairsthe reflection of the electrical wave back from the far end of the cablethe collision caused by two nodes trying to use the media simultaneously5 Which OSI layer is responsible for binary transmission, cable specification, and physical aspects of network communication?PresentationTransportData Link**Physical6 An installed fiber run can be checked for faults, integrity, and the performance of the media by using what device?light injector**OTDRTDRmultimeter7 XYZ Company is installing new cable runs on their data network. What two types of cable would most commonly be used for new runs? (Choose two.)coaxCat4 UTP**Cat5 UTP**Cat6 UTPSTP8 What is a possible effect of improperly applying a connector to a network cable? Data will be forwarded to the wrong node.**Data transmitted through that cable may experience signal loss.An improper signaling method will be implemented for data transmitted on that cable.The encoding method for data sent on that cable will change to compensate for the improper connection.9 What are three measures of data transfer? (Choose three.)**goodputfrequencyamplitude**throughputcrosstalk**bandwidth10Refer to the exhibit. Which type of Category 5 cable is used to make an Ethernet connection between Host A and Host B?coax cablerollover cable**crossover cablestraight-through cable11 In LAN installations where potential electrical hazards or electromagnetic interference may be present, what type of media is recommended for backbone cabling?coax**fiberCat5e UTPCat6 UTPSTP12 Which fiber connector supports full duplex Ethernet?13 Which method of signal transmission uses radio waves to carry signals? electricaloptical**wirelessacoustic14 Which characteristics describe fiber optic cable? (Choose two.)**It is not affected by EMI or RFI.Each pair of cables is wrapped in metallic foil.It combines the technique of cancellation, shielding and twisting to protect data. It has a maximum speed of 100 Mbps.**It is the most expensive type of LAN cabling.15 Which of the following is a characteristic of single-mode fiber-optic cable? generally uses LEDs as the light sourcerelatively larger core with multiple light pathsless expensive than multimode**generally uses lasers as the light source16 What is considered a benefit of wireless as a media choice?**more host mobilitylower security risksreduced susceptibility to interferenceless impact of the surroundings on the effective coverage area17 What characteristic of UTP cable helps reduce the effects of interference?the metal braiding in the shieldingthe reflective cladding around core**the twisting of the wires in the cablethe insulating material in the outer jacket18 What is a primary role of the Physical layer in transmitting data on the network? **create the signals that represent the bits in each frame on to the mediaprovide physical addressing to the devicesdetermine the path packets take through the networkcontrol data access to the media。

思科8章练习答案

下列哪一术语用于边界路由器与防火墙之间的公共网络?“清洁的”LAN内部网DMZ外联网***学生答案无法显示,因为没有提交答案。

一家公司想配置防火墙监控所有通信通道,同时只允许属于已知连接的流量通过。

应部署哪种包过滤代理状态包侦测无状态包侦测***学生答案无法显示,因为没有提交答案。

某个黑客已获取访问敏感网络文件的权限。

通过对此攻击进行分析,发现该黑客通过网络的无线部分获取该无线网络上仅设置有一个安全措施,就是MAC 地址过滤。

该黑客很可能是怎样获取网络访问权限的黑客使用软件工具破解了共享的十六进制密钥。

黑客获取了一个可以访问主机的MAC 地址,然后克隆到他的无线笔记本电脑网卡上。

黑客发起了一个拒绝服务攻击,攻破防火墙之后进入无线LAN。

黑客获取了无线访问MAC 地址数据库的权限,然后将他自己的MAC 地址添加到允许地址列表。

***学生答案无法显示,因为没有提交答案。

使用WPA 保护无线网络有何优点?使用128 位预共享十六进制密钥阻止未经授权的无线访问。

使用不会在主机和访问点之间传输的高级加密密钥可以在旧式无线硬件上使用,因此可以为企业设备提供最大的兼容性。

请求无线访问的网络设备MAC 地址必须处于认可的MAC 地址里。

***学生答案无法显示,因为没有提交答案。

关闭窗口SNMP 使用什么来存储收集到的网络信息?网络管理站网络管理数据库管理信息库数据库信息代理***学生答案无法显示,因为没有提交答案。

SNMP 网络代理使用哪种通信机制向网络管理站提供重要但未经请求的信息?查询广播ICMP ping陷阱轮询***学生答案无法显示,因为没有提交答案。

哪三个协议用于带内管理?(选择三项。

)FTPHTTPSNMPTelnetTFTPDHCP***学生答案无法显示,因为没有提交答案。

syslog 客户端生成并转发到syslog 服务器的日志消息中通常包含哪三个项目?(选择三项。

)消息的日期和时间发送设备的ID消息的长度消息ID校验和字段社区ID***学生答案无法显示,因为没有提交答案。

思科ITE章考试原题及答案图文稿

思科I T E章考试原题及答案集团文件版本号:(M928-T898-M248-WU2669-I2896-DQ586-M1988)清洁计算机内部可以减少以下哪种负面环境因素?灰尘在清洁计算机机箱内部时,直接喷射压缩空气容易损坏下列哪种组件?风扇在生产车间,一个家具工厂用笔记本电脑来实现进程监控和报告。

生产车间的环境温度大约为 27 摄氏度(80 华氏度)。

湿度相当高,大约为70%。

风扇安装在通风口顶部。

这里的木屑灰尘非常多。

以下哪个条件最可能对在这一环境中使用的笔记本电脑产生不利影响?灰尘蔬菜罐头工厂使用笔记本电脑来监控生产线。

生产环境的环境温度大约是 24 摄氏度(75 华氏度)。

湿度约为 30%。

由于装罐设备的使用,因此噪音很高。

笔记本电脑放在一个木箱中,木箱三面距离笔记本电脑较近。

以下哪个因素最可能对在这一环境中使用的笔记本电脑产生不利影响?放置笔记本电脑的木箱科考队正在用笔记本电脑工作。

科学家们工作地点的温度范围为 -13 华氏度(-25 摄氏度)到 80 华氏度(27 摄氏度)。

湿度约为 40%。

噪声水平较低,但地形崎岖,风速可达每小时 45 英里(每小时 72 公里)。

在需要时,科学家们会停下脚步,用笔记本电脑输入数据。

下列哪一项条件最有可能对于在此环境下使用的笔记本电脑造成负面影响?温度以下哪一项是制定预防性维护计划的一部分?记录每项维护任务的详细信息和频率技术人员正在施工现场执行 PC 硬件维护。

作为预防性维护计划的一部分,技术人员应该执行什么任务?进气风扇除尘。

以下哪项任务应作为硬件维护例行程序的一部分?检查并固定任何松动的电缆。

在测试导致某个问题的若干可能原因时,应该首先测试哪类原因?最容易最明显的原因在解决计算机问题时可以使用下列哪两项物品来帮助制定行动计划(选择两项。

)计算机手册计算机维修历史记录日志为客户排除计算机故障之前应该备份哪两类数据(选择两项。

)Internet Explorer 收藏夹文件客户创建的文档一位客户反映最近有几个文件无法访问。

思科第1学期期末考试答案

0 points for any other option

2

11

窗体顶端

路由器将按哪个默认顺序搜索启动配置信息?

NVRAM、RAM、TFTP

NVRAM、TFTP、设置模式

设置模式、NVRAM、TFTP

TFTP、ROM、NVRAM

闪存、ROM、设置模式

窗体底端

需要正确接地连接

绞合反向的电路线对

用金属屏蔽裹住线束

设计电缆基础设施避免串扰干扰

避免在安装时出现弯曲

窗体底端

在铜缆中,串扰是一条电线上的信号与相邻电线上的信号形成电场或磁场引起的干扰。绞合反向的电路线对可以有效地消除串扰。其他选项是消除EMI和RFI负面影响的有效措施,而不能消除串扰。

答案

说明

最高分值

0 points for any other option

2

10

窗体顶端

在传输过程中,IPv4数据包报头中的哪个字段通常会保持不变?

标志

生存时间

数据包长度

目的地址

窗体底端

在传输过程中,IPv4报头中的“目的地址”字段将保持不变。在传输过程中其他选项可能会发生变化。

答案

说明

最高分值

correctness of response

窗体底端

接口VLAN 1是交换机上的虚拟接口,称为SVI(交换机虚拟接口)。配置默认SVI(接口VLAN 1)上的IP地址可以远程访问交换机。还必须配置VTY线路允许远程访问,但是该线路上不能配置IP地址。

答案

说明

最高分值

correctness of response

2 points for Option 2

计算机网络智慧树知到课后章节答案2023年下内蒙古科技大学

计算机网络智慧树知到课后章节答案2023年下内蒙古科技大学内蒙古科技大学第一章测试1. 1 下面哪两项是点对点网络的缺点?()。

A:可扩展性不佳B:配置起来非常复杂C:不能集中管理D:组建与维护费用高昂答案:可扩展性不佳;不能集中管理2. 2 下面哪4种设备属于网络终端设备?( )A:打印机B:平板电脑C:服务器D:无线接入点E:IP电话F:交换机答案:打印机;平板电脑;服务器;IP电话3.逻辑拓扑图中包含下面哪项信息?( )A:IP编址方案B:各种电缆的长度和类型C:部门打印机的位置D:部门交换机的位置答案:IP编址方案4.下面哪种网络基础设施让你能够跨越广阔的地理区域访问其他网络?( )A:SANB:LANC:WLAND:MANE:WAN答案:WAN5.下面哪两种是服务提供商提供的企业级Internet接入技术?( )A:宽带有线电视B:城域以太网C:租用线D:移动服务E:蜂窝答案:城域以太网;租用线6.什么是融合网络?()A:混合使用卫星和陆地链接来传输数据的网络B:混合使用光纤和铜缆连接的网络C:混合使用有线和无线技术的网络D:通过相同的基础设施传输语音、视频和数据的网络答案:通过相同的基础设施传输语音、视频和数据的网络7.将一个组织的私有局域网与广域网连接,且只有该组织的成员、员工或其他获得授权的人员可以访问的访问,是以下哪种网络形式?( )A:城域网B:互联网C:内联网D:外联网答案:内联网8.%1,下列哪些特性是作为满足用户期望的可靠网络的网络底层架构所应具备的基本特性?( )A:可扩展性B:有效性C:服务质量(QoS)D:容错能力E:稳定性F:安全G:效率答案:可扩展性;服务质量(QoS);容错能力;安全9.为满足特定行业需求而构建的云资源类型是以下哪一种?( )A:私有云B:公共云C:定制云D:混合云答案:定制云10.人群可共同编辑和查看的网页被称为什么?( )A:网络日志(博客)B:播客C:即时消息D:维基答案:维基第二章测试1.网络管理员与交换机建立远程CLI 连接对其实施管理时,需要确保用户ID、密码和会话内容的保密性。

思科(CISCO)笔试题目、解析和答案

思科(CISCO)笔试题目、解析和答案一题:解:求至少几人及格,也就是求最多多少人不及格,情况分为:做对0个,做对1个,做对2个,做对3个,做对4个,做对5个,为了使不及格人最多,不妨对做对0个的人说,为何不把你的做错的两道给做对3个或4个的人呢,这样你还是不及格并且可以多增加人不及格,这样做对0个把自己的错误2个题给别人,他错3个,同理做对1个的把自己的一个错误题给别人,这样保证了不及格人最多,经过以上分析,现在不及格人最多时,只有一下几种情况:做对2个,做对3个,做对4个,做对5个。

分别设人数为:x2,x3.x4.x5,则:当x2最大是,至少及格人数为:100-x2x2+x3+x4+x5=100 (1)总错误题数为:100*5-(80+72+84+88+56)=120则:3x2+2x3+x4=120 (2)(2)-(1)得:2x2+x3-x5=20 (3)可以看出要想使x2最大,则x3最小,x5最大,则:x3=0,x5=56,则x2=38,x4=6,即做对2个38,做对3个0,做对4个6,全对56。

也就是说至少有100-x2=100-38=62人及格,对结果进行分析:对于第五题只有56人做对,那么38+6=44,即做对4个和做对2个的都有第五题做错,那么做对2个的38人只能在前4道题中错2道:显然很好分配,分法之一:38-28=10,做错1和2的10人,做错1和3的20-10=10人,做错2和3的16-10=6人,做错2和4的12人。

二题:10人和一个司机时间最少,则车接第十人正好与前面9个人一起到达终点设第一个人坐车t1小时,步行t2小时,求t1+t2,则:100t1+5t2=1000 (1)假设在d点把第一人放下,在c点车回来接到第二人,则车从d-c时间为:t=(100t1-5t1)/105,设从车载第二人开始开始到车追上第一人时,第一个走了s公里到达e点则:车在c点时,车与第一人的距离为105t=100t1-5t1=95t1,则:(95t1+s)/100=s/5 (2)即:5t1=s第一人从d-e走了:5t+s公里同理可知第三人到第10 人与第二人一样,则车一共送10人次,回头接人(空车)9次则第一人共走了9*(5t+s)=5t2即:9*[5*(100t1-5t1)/105+s]=5t2 (3)由(1),(2)(3)可得:t1=70/13,t2=1200/13,则:t1+t2=1270/13=97.69小时。

思科第一学期第八章试题+答案

1为了让广告通过即时消息或电子邮件发送给尽可能多的用户,哪种互联网营销方法最为广泛使用?暴力攻击垃圾邮件间谍软件跟踪 cookie2安全策略在哪一部分规定了允许或拒绝的应用程序和用途?标识和身份验证远程访问可接受的使用事件处理3某用户上网时,屏幕上弹出一对话框声称其中奖。

该用户打开这个对话框后,计算机就被暗中安装了一个者现在可以访问该计算机并且检索到此用户的个人信息。

这是一种什么类型的攻击?蠕虫病毒特洛伊木马拒绝服务4Linksys 集成路由器的无线接入点部分连接到网络的哪一部分?DMZ外部内部除有线网络以外的其它网络5选择在社会工程攻击中使用的三种方法。

(选择三项。

)钓鱼语音网络钓鱼网络钓鱼滥发假托垃圾邮件6双防火墙网络设计最适合于哪种环境?大型企业环境包含 10 台或更少主机的家庭环境需要安全 VPN 访问的家庭环境遭到持续 DDoS 攻击的小型企业环境7蠕虫的主要特征是什么?不断在其它可执行程序中自我复制的一种恶意软件诱骗用户运行感染病毒的软件出现特定事件时才会被触发的一组计算机指令利用漏洞在网络中自我传播8哪个缩写词表示可同时供内部(即受信任的)设备以及外部(即不受信任的)设备访问的网络区域?SPIDMZISRISP9下列关于反病毒软件的陈述,哪一个是正确的?只有电子邮件程序需要保护。

只有硬盘可以保护。

只有在知道病毒后才能针对它创建反病毒更新。

只有直接连接 Internet 的计算机才需要安装反病毒软件。

10在网络假托过程中,行骗者通常采用什么方式联系目标?通过电子邮件通过电话亲身通过他人11下列哪个术语用于描述提供防火墙服务的专用硬件设备?基于服务器集成式个人基于设备12下列关于 Linksys 集成路由器中端口转发的陈述,哪一项是正确的?仅允许外网到特定内网端口的通信,其它通信均会被拒绝。

仅拒绝外网到特定内网端口的通信,其它通信均允许。

仅允许内网到特定外网端口的通信,其它通信均会被拒绝。

思科网院第一学期1-6单元部分试题及答案

第一单元1、应用程序可以分为通用软件和行业专用软件。

下列哪两项属于行业专用软件?(选择两项。

)??教育工具演示文稿电子表格字处理医疗实践管理软件数据库管理2、字处理软件的哪种特征表明它是本地应用程序?该应用程序可以在不同用户之间共享。

该软件存储在本地硬盘上。

该软件可以通过网页访问。

该软件能够处理文本和图片。

3、下列哪三个术语描述了计算机的不同类型?(选择三项。

)操作系统网络笔记本电脑台式计算机Windows大型机4、将笔记本电脑连接到扩展坞有哪两项优点?(选择两项)增强了机动性。

减少了所需电力。

可以使用外部显视器。

可以使用更多无线安全选件。

可以使用备用的连接选件。

5、为何服务器通常配备重复或冗余部件?服务器需要更高功率,因此需要更多组件。

服务器要全天候可供访问。

服务器可设计为独立塔式或机架安装式。

网络标准要求服务器配备重复部件。

6、通常用什么单位来表示计算机的处理速度?位像素赫兹字节7、购买预先组装好的计算机有哪两项优点?(选择两项。

)成本通常比较低可以精确指定组件组装的等待期更长足以执行大多数一般的应用程序适合有特殊需求的客户8、某用户计划在一台计算机上同时运行多个应用程序。

哪个计算机组件是完成此任务的关键?RAMNIC显卡声卡存储设备9、哪种适配卡可让计算机系统与本地网络中的其它系统交换信息?显卡声卡调制解调器卡网络接口卡10、服务器、台式计算机、便携式计算机使用的主要存储设备是什么?磁带驱动器硬盘光盘驱动器 (DVD)软盘驱动器11、哪个组件用于消除来自电源线的高压尖峰,使其不损坏计算机系统?CPU电涌抑制器主板硬盘12、 UPS 可以提供哪两项浪涌保护器所不具备的功能?(选择两项)保护计算机不受电压浪涌的损坏。

用内部电池提供备用电源。

保护计算机不受突然电压尖峰的损坏。

让用户有时间给电力公司打电话。

在电源出现故障时,为用户提供安全关机的时间。

通过墙上插座供电的发电机提供备用电源13、哪个计算机组件是计算机系统的神经中枢,并且负责处理机器中的所有数据?RAMCPU显卡声卡操作系统14、可以通过什么来防止静电放电 (ESD)?干燥、没有湿气的环境铺有地毯的地板接地腕带整洁的工作空间15、哪两种设备可能存在危险电压电平,因此未经专门的操作培训不得打开机体?(选择两项)鼠标打印机显示器键盘硬盘电源16、在当今较新的操作系统中,安装组件后,默认将如何分配系统资源?通过操作系统手动分配由管理员手动分配由组件静态分配给预设置的资源在组件和操作系统之间动态分配17、一位用户反映说,上周为某 PC 正确安装了一台外围设备,但自从今天启动 PC 后,该设备就一直无法正常工作。

思科答案

ESwitching F.一台新交换机将加入远程办公室的现有网络。

网络管理员希望远程办公室的技术人员无法将新VLAN 添加到该交换机,但又希望交换机接收来自VTP 域的VLAN 更新。

要满足这些条件,必须在新交换机上执行哪两个VTP 配置步骤?(选择两项。

)1.在新交换机上配置IP 地址。

2.在新交换机上配置现有VTP 域名。

3.将两台交换机的所有端口都配置为接入模式。

4.将新交换机配置为VTP 客户端。

5.启用VTP 修剪。

2.下列关于无线基础架构组件的说法中哪两项正确?(选择两项。

)1.AP 将TCP/IP 数据包从802.11 帧封装格式转换为802.3 以太网帧格式(有线以太网络中)。

2.无线AP 不需要任何物理连接即可让无线客户端接入Internet。

3.AP 与交换机类似,是第2 层设备,为相连的每台无线主机提供专用带宽。

4.无线网卡和AP 之间不会发生冲突。

5.无线路由器兼具AP 和路由器的作用。

3.将Linksys 集成路由器上的安全模式设置为WEP 有什么作用?1.WEP 可标识无线LAN。

2.WEP 允许该接入点通知客户端它的存在。

3.WEP 将IP 地址转换为容易记忆的域名。

4.WEP 可加密无线客户端与接入点之间的数据。

5.WEP 可确保只有授权用户可以访问该WLAN。

6.WEP 将一个或一组内部地址转换为外部公有地址。

4.将路由器配置为SSH 服务器时,发出crypto key generate rsa 命令之前应先配置什么?1安全的域名2.VTP 域名3.IP 域名4.主机名5.VLAN 中继有何用途?1.通过减少广播流量提高网络性能。

2.选择在交换网络中传输数据的最佳路径。

3.通过一条链路传送多个VLAN 的流量。

4.避免交换网络中出现生成树环路。

2下列哪种说法正确描述了生成树路径开销?根据环路中连接的交换机总数计算。

根据给定路径上所有交换机的使用率计算。

根据给定路径上交换机的网桥优先级计算。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

1. OSI 哪一层负责网络通信的二进制传输、电缆规格和物理方面?

表示层

传输层

数据链路层

物理层

2. 使用什么设备可以检查安装的光纤是否存在错误并检查其完整性和介质性能?

光注入器

OTDR

TDR

万用表

3. 以下哪些特征描述的是光缆?(选择两项)

不受EMI 或RFI 影响。

每对电缆都包裹在金属箔中。

结合取消、屏蔽和绕绞技术来保护数据。

最高速度为100 Mbps。

最昂贵的LAN 电缆类型。

4. 网络中什么时候使用直通电缆?

通过控制台端口连接路由器时

连接两台交换机时

连接主机与交换机时

连接两台路由器时

5.

请参见图示。

哪种 5 类电缆用于在主机 A 和主机 B 之间建立以太网连接?

同轴电缆

全反电缆

交叉电缆

直通电缆

6. 哪种信号传输方法使用无线电波传送信号?

电

光

无线

声

7. 大多数企业LAN 中的双绞线网络电缆使用哪种连接器?

BNC

RJ-11

RJ-45

F 型

8. 以下哪项是单模光缆的特征?

一般使用LED 作为光源

因为有多条光通路,核心相对较粗

价格比多模低

一般使用激光作为光源

9. 哪种电缆通常与光缆相关联?

主干电缆

水平电缆

跳线电缆

工作区域电缆

10. 数据传输的三种量度标准是什么?(选择三项)

实际吞吐量

频率

幅度

吞吐量

串扰

带宽

11. 如果在网络中使用非屏蔽双绞线铜缆,导致线对内串扰的原因是什么?

相邻线对周围的磁场

使用编织线屏蔽相邻线对

从电缆远端反射回来的电波

因两个节点尝试同时使用介质而导致的冲突

12. 在网络中传输数据时,物理层的主要作用是什么?

创建信号以表示介质上每个帧中的比特

为设备提供物理编址

确定数据包的网络通路

控制数据对介质的访问

13. 在可能存在电气危险或电磁干扰的LAN 安装中,主干布线建议使用哪种类型的介质?

同轴

光纤

5e 类UTP

6 类UTP

STP

14. 对网络电缆采用的连接器不正确可能产生什么后果?

会将数据转发到错误的节点。

通过该电缆传输的数据可能发生信号丢失。

将对该电缆中传输的数据采用不正确的信号方法。

该电缆中发送的数据所采用的编码方法将更改,用于补偿不当连接。

15. 哪种光纤连接器支持全双工以太网?

16. 以下哪项被视为选择无线介质的优点?

主机移动更方便

安全风险更低

减少干扰的影响

环境对有效覆盖面积的影响更小

17. UTP 电缆的哪个特征有助于减少干扰的影响?

屏蔽层中的金属编织

包裹核心的反射涂层

电缆中的线对绕绞

外皮中的绝缘材料。