Linux的IP伪装功能

linux怎么开启防火墙?有几种方法?

linux怎么开启防火墙?有几种方法?在linux服务中我们需要怎么去开启防火墙呢?存在哪些方式呢?今天小编为大家整理了一些解决方法,下面我们一起来看看吧!存在以下两种方式:一、service方式查看防火墙状态:[root@centos6 ~]# service iptables statusiptables:未运行防火墙。

开启防火墙:[root@centos6 ~]# service iptables start关闭防火墙:[root@centos6 ~]# service iptables stop二、iptables方式先进入init.d目录,命令如下:[root@centos6 ~]# cd /etc/init.d/[******************]#然后查看防火墙状态:[******************]#/etc/init.d/iptablesstatus暂时关闭防火墙:[******************]#/etc/init.d/iptablesstop重启iptables:[******************]#/etc/init.d/iptablesrestartLinux防火墙基本知识一、防火墙的分类(一)、包过滤防火墙。

数据包过滤(packet Filtering)技术是在网络层对数据包进行选择,选择的依据是系统内设置的过滤逻辑,称为访问控制表(access control lable,ACL)。

通过检查数据流中每个数据包的源地址和目的地址,所用的端口号和协议状态等因素,或他们的组合来确定是否允许该数据包通过。

包过滤防火墙的优点是它对用户来说是透明的,处理速度快且易于维护。

缺点是:非法访问一旦突破防火墙,即可对主机上的软件和配置漏洞进行攻击;数据包的源地址、目的地址和IP的端口号都在数据包的头部,可以很轻易地伪造。

“IP地址欺骗”是黑客针对该类型防火墙比较常用的攻击手段。

suse LINUX常用的安全加固措施

2、SuSE Linux常用的安全加固措施

– 2.4 用户口令管理

– 从设置密码的长度、有效期、修改周期方面保证了密码的健壮性

– 编辑/etc/login.defs文件,修改口令策略:

– PASS_MIN_LEN 8 用户口令长度不少于8个字符 – PASS_MAX_DAYS 90 口令最多可以90天不用修改 – PASS_MIN_DAYS 0 用户修改了密码之后,如果还需要再次修改,可以 马上更改

12

© 2009 HP Confidential

2、SuSE Linux常用的安全加固措施

– 2.5 文件和目录访问权限管理

– 2.5.1 最小授权原则

为了保护Linux文件和目录的安全,即使是对合法用户也必须按照最小权限原则, 仅授予每个用户完成特定任务所必需的文件、目录访问权限。这种授权方式下,即 使攻击者攻破了某一普通帐号,但由于权限较低,所能对系统造成的破坏也就受到 限制了。

13

© 2009 HP Confidential

2、SuSE Linux常用的安全加固措施

– 2.5 文件和目录访问权限管理

– 2.5.3 去掉PATH变量中的“.”

PATH环境变量指定执行命令要搜索的目录。超级用户的PATH变量在/etc/profile 文件中,编辑该文件,如果PATH环境变量中包含“.”,则予以删除。 对于普通帐号,编辑其主目录下的.profile文件:$HOME/.profile,同样删除 PATH变量中的“.”,并取消普通用户对他们的.profile文件修改权限。 另外,PATH变量中也不能包括可疑或目的不清的目录。

15 © 2009 HP Confidential

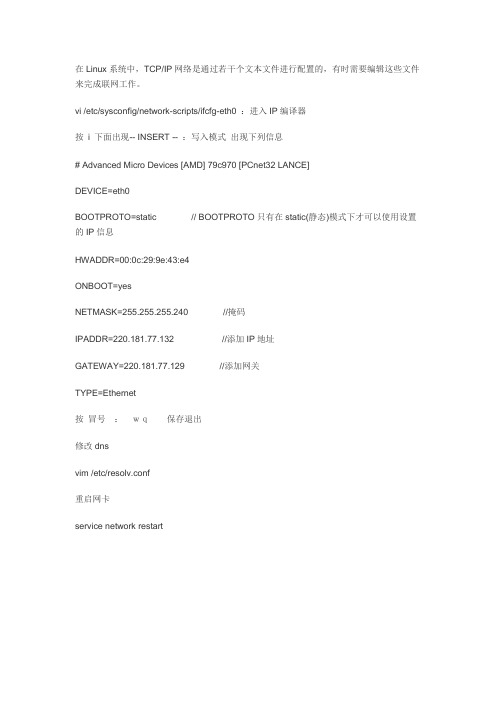

linux命令配置IP详解

在Linux系统中,TCP/IP网络是通过若干个文本文件进行配置的,有时需要编辑这些文件来完成联网工作。

vi /etc/sysconfig/network-scripts/ifcfg-eth0 :进入IP编译器按i 下面出现-- INSERT -- :写入模式出现下列信息# Advanced Micro Devices [AMD] 79c970 [PCnet32 LANCE]DEVICE=eth0BOOTPROTO=static // BOOTPROTO只有在static(静态)模式下才可以使用设置的IP信息HWADDR=00:0c:29:9e:43:e4ONBOOT=yesNETMASK=255.255.255.240 //掩码IPADDR=220.181.77.132 //添加IP地址GATEWAY=220.181.77.129 //添加网关TYPE=Ethernet按冒号:wq保存退出修改dnsvim /etc/resolv.conf重启网卡service network restart在此我们详细介绍如何使用命令行来手工配置TCP/IP网络。

与网络相关的配置文件和网络相关的一些配置文件有/etc/HOSTNAME、/etc/resolv.conf、/etc/host.conf、/etc/sysconfig/network、/etc/hosts等文件。

下面一一介绍。

/etc/HOSTNAME文件该文件包含了系统的主机名称,包括完全的域名,例如。

在Red Hat 7.2中,系统网络设备的配置文件保存在“/etc/sysconfig/network-scripts”目录下。

ifcfg-eth0包含第一块网卡的配置信息,ifcfg-eht包含第二块网卡的配置信息。

下面是“/etc/sysconfig/network-scripts/ifcfg-eth0”文件的示例:DEVICE=eth0IPADDR=208.164.186.1NETMASK=255.255.255.0NETWORK=208.164.186.0BROADCAST=208.164.186.255ONBOOT=yesBOOTPROTO=noneUSERCTL=no其中各变量关键词的解释如下:DEVICE=name name表示物理设备的名字IPADDR=addr addr表示赋给该卡的I P地址NETMASK=mask mask表示网络掩码NETWORK=addr addr表示网络地址BROADCE ST=addr addr表示广播地址ONBOOT=yes/no 启动时是否激活该卡BOOTPROTO=proto proto取值可以是none(无须启动协议)、bootp(使用bootp协议)、dhcp(使用DHCP协议)USERCTL=yes/no 是否允许非root用户控制该设备若希望手工修改网络地址或在新的接口上增加新的网络界面,可以通过修改对应文件(ifcfg-ethN)或创建新文件来实现。

Linux防火墙介绍

Linux防火墙介绍摘要: 本文介绍了LINUX下常用的防火墙规则配置软件Iptables;从实现原理、配置方法以及功能特点的角度描述了LINUX防火墙的功能关键字: LINUX防火墙 Iptables Ipchains 包过滤一前言:Linux 为增加系统安全性提供了防火墙保护。

防火墙存在于你的计算机和网络之间,用来判定网络中的远程用户有权访问你的计算机上的哪些资源。

一个正确配置的防火墙可以极大地增加你的系统安全性。

防火墙作为网络安全措施中的一个重要组成部分,一直受到人们的普遍关注。

LINUX是这几年一款异军突起的操作系统,以其公开的源代码、强大稳定的网络功能和大量的免费资源受到业界的普遍赞扬。

LINUX防火墙其实是操作系统本身所自带的一个功能模块。

通过安装特定的防火墙内核,LINUX操作系统会对接收到的数据包按一定的策略进行处理。

而用户所要做的,就是使用特定的配置软件(如iptables)去定制适合自己的“数据包处理策略”。

二防火墙包过滤:对数据包进行过滤可以说是任何防火墙所具备的最基本的功能,而LINUX防火墙本身从某个角度也可以说是一种“包过滤防火墙”。

在LINUX防火墙中,操作系统内核对到来的每一个数据包进行检查,从它们的包头中提取出所需要的信息,如源IP 地址、目的IP地址、源端口号、目的端口号等,再与已建立的防火规则逐条进行比较,并执行所匹配规则的策略,或执行默认策略。

值得注意的是,在制定防火墙过滤规则时通常有两个基本的策略方法可供选择:一个是默认允许一切,即在接受所有数据包的基础上明确地禁止那些特殊的、不希望收到的数据包;还有一个策略就是默认禁止一切,即首先禁止所有的数据包通过,然后再根据所希望提供的服务去一项项允许需要的数据包通过。

一般说来,前者使启动和运行防火墙变得更加容易,但却更容易为自己留下安全隐患。

通过在防火墙外部接口处对进来的数据包进行过滤,可以有效地阻止绝大多数有意或无意地网络攻击,同时,对发出的数据包进行限制,可以明确地指定内部网中哪些主机可以访问互联网,哪些主机只能享用哪些服务或登陆哪些站点,从而实现对内部主机的管理。

Netfilter框架

Netfilter框架Netfilter是linux2.4内核实现数据包过滤/数据包处理/NAT等的功能框架。

该文讨论了linux 2.4内核的netfilter功能框架,还对基于netfilter 框架上的包过滤,NAT和数据包处理(packet mangling)进行了讨论。

阅读本文需要了解2.2内核中ipchains的原理和使用方法作为预备知识,若你没有这方面的知识,请阅读IPCHAINS-HOWTO。

第一部分:Netfilter基础和概念一、什么是NetfilterNetfilter比以前任何一版Linux内核的防火墙子系统都要完善强大。

Netfilter提供了一个抽象、通用化的框架,该框架定义的一个子功能的实现就是包过滤子系统。

因此不要在2.4中期望讨论诸如"如何在2.4中架设一个防火墙或者伪装网关"这样的话题,这些只是Netfilter功能的一部分。

Netfilter框架包含以下三部分:1 为每种网络协议(IPv4、IPv6等)定义一套钩子函数(IPv4定义了5个钩子函数),这些钩子函数在数据报流过协议栈的几个关键点被调用。

在这几个点中,协议栈将把数据报及钩子函数标号作为参数调用netfilter框架。

2 内核的任何模块可以对每种协议的一个或多个钩子进行注册,实现挂接,这样当某个数据包被传递给netfilter框架时,内核能检测是否有任何模块对该协议和钩子函数进行了注册。

若注册了,则调用该模块的注册时使用的回调函数,这样这些模块就有机会检查(可能还会修改)该数据包、丢弃该数据包及指示netfilter将该数据包传入用户空间的队列。

3 那些排队的数据包是被传递给用户空间的异步地进行处理。

一个用户进程能检查数据包,修改数据包,甚至可以重新将该数据包通过离开内核的同一个钩子函数中注入到内核中。

所有的包过滤/NAT等等都基于该框架。

内核网络代码中不再有到处都是的、混乱的修改数据包的代码了。

项目11配置防火墙与代理服务器

PPT文档演模板

项目11配置防火墙与代理服务器

Netfilter/iptables架构

• (1)规则。规则存储在内核的包过滤表中,分别指定了 源、目的IP地址、传输协议、服务类型等。当数据包与规 则匹配时,就根据规则所定义的方法来处理数据包,如放 行、丢弃等动作。

• (2)链。链是数据包传播的路径,每一条链其实就是众

项目11配置防火墙与代理服务器

Netfilter/iptables架构

• (3)表。Netfilter中内置有3张表:filter表,nat表和mangle表。其中 filter表用于实现数据包的过滤、nat表用于网络地址转换、mangle表用 于包的重构。

• filter表是iptables默认的表, 主要用于数据包的过滤。filter表包含了INPUT链(处 理进入的数据包)、FORWARD链(处理转发的数据包)和OUTPUT链(处理本地 生成的数据包)。

――iptables。

Netfilter/iptables最早是与2.4内核版本的Linux系统 集成的IP信息包过滤系统。它由Netfilter和iptables 两个组件组成。

PPT文档演模板

项目11配置防火墙与代理服务器

Netfilter/iptables架构

• Netfilter组件称为内核空间,它集成在Linux的内核中。主要由信息包 过滤表(tables)组成,而表由若干个链组成,每条链中可以由一条 或者多条规则组成。总的来说,Netfilter是表的容器,表是链的容器, 而链又是规则的容器。

(5)代理服务器将这些信息发送给主机A。

(6)主机B向代理服务器发送一个访问同样信息的请求。

(7)代理服务器将检测ACL(访问列表)中的设置。

Linux内核之Netfilter

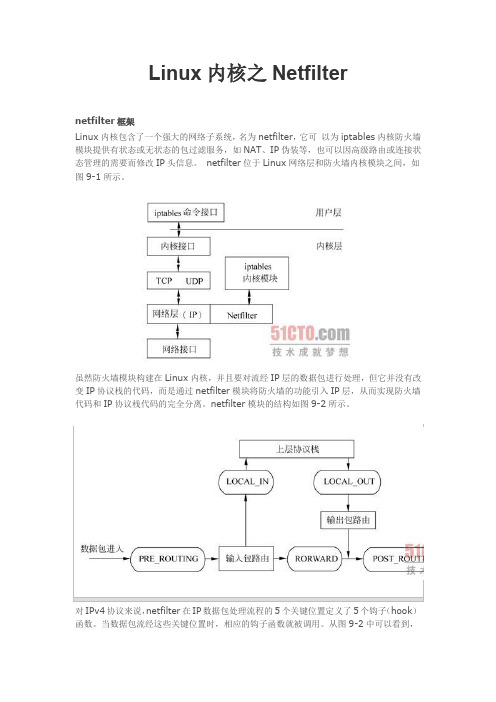

Linux内核之Netfilternetfilter框架Linux内核包含了一个强大的网络子系统,名为netfilter,它可以为iptables内核防火墙模块提供有状态或无状态的包过滤服务,如NAT、IP伪装等,也可以因高级路由或连接状态管理的需要而修改IP头信息。

netfilter位于Linux网络层和防火墙内核模块之间,如图9-1所示。

虽然防火墙模块构建在Linux内核,并且要对流经IP层的数据包进行处理,但它并没有改变IP协议栈的代码,而是通过netfilter模块将防火墙的功能引入IP层,从而实现防火墙代码和IP协议栈代码的完全分离。

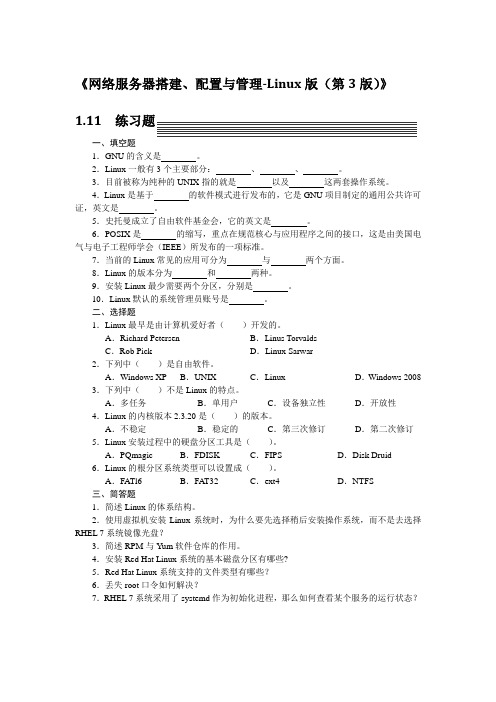

netfilter模块的结构如图9-2所示。

对IPv4协议来说,netfilter在IP数据包处理流程的5个关键位置定义了5个钩子(hook)函数。

当数据包流经这些关键位置时,相应的钩子函数就被调用。

从图9-2中可以看到,数据包从左边进入IP协议栈,进行IP校验以后,数据包被第一个钩子函数PRE_ROUTING 处理,然后就进入路由模块,由其决定该数据包是转发出去还是送给本机。

若该数据包是送给本机的,则要经过钩子函数LOCAL_IN处理后传递给本机的上层协议;若该数据包应该被转发,则它将被钩子函数FORWARD处理,然后还要经钩子函数POST_ROUTING处理后才能传输到网络。

本机进程产生的数据包要先经过钩子函数LOCAL_OUT处理后,再进行路由选择处理,然后经过钩子函数POST_ROUTING处理后再发送到网络。

说明:内核模块可以将自己的函数注册到钩子函数中,每当有数据包经过该钩子点时,钩子函数就会按照优先级依次调用这些注册的函数,从而可以使其他内核模块参与对数据包的处理。

这些处理可以是包过滤、NAT以及用户自定义的一些功能.iptables防火墙内核模块netfilter框架为内核模块参与IP层数据包处理提供了很大的方便,内核的防火墙模块正是通过把自己的函数注册到netfilter的钩子函数这种方式介入了对数据包的处理。

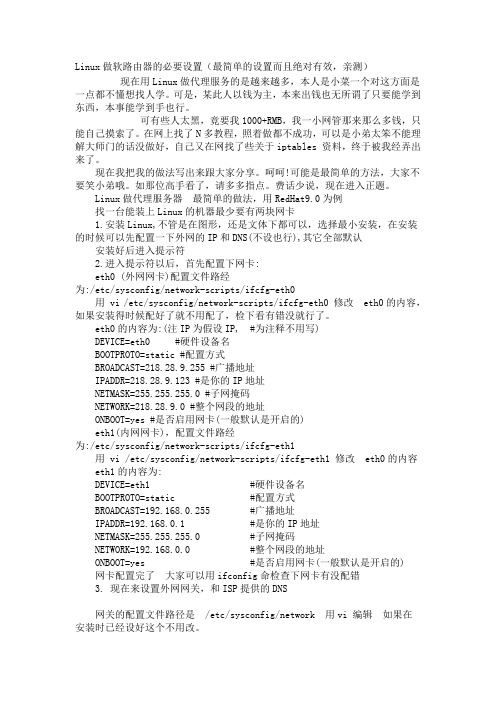

《网络服务器搭建、配置与管理-Linux(第3版)》习题

《网络服务器搭建、配置与管理-Linux版(第3版)》1.11 练习题一、填空题1.GNU的含义是。

2.Linux一般有3个主要部分:、、。

3.目前被称为纯种的UNIX指的就是以及这两套操作系统。

4.Linux是基于的软件模式进行发布的,它是GNU项目制定的通用公共许可证,英文是。

5.史托曼成立了自由软件基金会,它的英文是。

6.POSIX是的缩写,重点在规范核心与应用程序之间的接口,这是由美国电气与电子工程师学会(IEEE)所发布的一项标准。

7.当前的Linux常见的应用可分为与两个方面。

8.Linux的版本分为和两种。

9.安装Linux最少需要两个分区,分别是。

10.Linux默认的系统管理员账号是。

二、选择题1.Linux最早是由计算机爱好者()开发的。

A.Richard Petersen B.Linus TorvaldsC.Rob Pick D.Linux Sarwar2.下列中()是自由软件。

A.Windows XP B.UNIX C.Linux D.Windows 2008 3.下列中()不是Linux的特点。

A.多任务B.单用户C.设备独立性D.开放性4.Linux的内核版本2.3.20是()的版本。

A.不稳定B.稳定的C.第三次修订D.第二次修订5.Linux安装过程中的硬盘分区工具是()。

A.PQmagic B.FDISK C.FIPS D.Disk Druid 6.Linux的根分区系统类型可以设置成()。

A.FATl6 B.FAT32 C.ext4 D.NTFS三、简答题1.简述Linux的体系结构。

2.使用虚拟机安装Linux系统时,为什么要先选择稍后安装操作系统,而不是去选择RHEL 7系统镜像光盘?3.简述RPM与Yum软件仓库的作用。

4.安装Red Hat Linux系统的基本磁盘分区有哪些?5.Red Hat Linux系统支持的文件类型有哪些?6.丢失root口令如何解决?7.RHEL 7系统采用了systemd作为初始化进程,那么如何查看某个服务的运行状态?2.6 练习题一、填空题1.文件主要用于设置基本的网络配置,包括主机名称、网关等。

Linux网络管理练习题

《Linux网络管理》练习题一、单项选择题(共140题)1. Internet管理结构最高层域划分中表示商业组织的是:A. COMB. GOVC. MILD. ORG2. 超级用户的口令必须:A. 至少4个字节,并且是大小写敏感的B. 至少6个字节,并且是大小写敏感的C. 至少4个字节,并且是大小写不敏感的D. 至少6个字节,并且是大小写不敏感的3. 为代理服务器指定缺省域名的语句是:A. ServerNameB. ProxyDomainC. ProxyPassD. AccessFileName4. 指定域名服务器位置的文件是:A. etc/hostsB. /etc/networksC. /etc/resolv.confD. /.profile5. 在路由器给某一数据包选定了最优路径后,它将继续下面的哪一项?A. 广播B. 在路由选择表中存储该数据包C. 选择一路由选择协议D. 交换数据包6. 服务器端的E-Mail之间的信息传递是通过_________协议来完成的。

A. TCP/IPB. POPC. SMTPD. POP37. /etc/hosts文件中至少包含一行,它是:A. 127.1.1.1 localhostB. 127.0.0.1 localhostC. 127.0.0.155 hostnameD. 202.38.126.12 dns8. 取消不必要的服务,需要修改________文件,在不必要的服务前面加__________号A. /etc/.profileB. /etc/inetd.conf *C. /etc/inetd.conf #D. /etc/.confige #9. IEEE 802.3标准定义了:A. 适用于实时系统的局域网标准B. 使用载波监听/冲突检测(CSMA/CD)协议的局域网规范C. 令牌环所遵循的标准D. 光纤分布数据接口10. PPP在什么情况下最会被本地工作站用于建立到Internet的连接?A. 工作站直接连到局域网内B. 工作站直接接到路由器上C. 工作站需要建立一个到Internet的拨号连接D. 永远不会被工作站使用11. 路由选择协议有:A. IP协议B. RIP协议C. UDP协议D. ARP协议12. 微分段的特征包括以下哪个?A. 发送和接收主机间的专用路径B. 交换机内多流量路径C. 网络段的所有流量立刻可见D. A和B13. 当网络中的所有的路由器都使用同样的认识时,这个网络可以说是以下哪一种?A. 收敛的B. 正式的C. 可重构的D. 都不是14. 子网号为16 bit的A类地址与子网号为8 bit的B类地址的子网掩码分别是:A. 11111111.11111111.11111111.00000000 11111111.11111111.11111111.00000000B. 11111111.00000000.11111111.00000000 11111111.11111111.11111111.00000000C. 11111111.00000000.00000000.00000000 11111111.00000000.11111111.00000000D. 11111111.00000000.00000000.00000000 11111111.00000000.00000000.0000000015. 一般来说,SMTP服务器会使用_____端口开展邮件服务。

Linux常用网络命令

福建师范大学,陈兰香

-l 配置在送出需要信息之前,先行发出的数据包。 -n 只输出数值。 -p 配置填满数据包的范本样式。 -q 不显示指令执行过程,开头和结尾的相关信息除外。 -r 忽略普通的Routing Table,直接将数据包送到远端 主机上。 -R 记录路由过程。 -s 配置数据包的大小。 -t 配置存活数值TTL的大小。 -v 周详显示指令的执行过程。

福建师范大学,陈兰香

2)显示网络的统计信息 使用命令:netstat -s 使用这个命令,将会以摘要的形式统计出IP、ICMP、TCP、UDP、 TCPEXT形式的通信信息。 3)显示出TCP传输协议的网络连接情况: 使用命令:netstat -t 这个命令的输出也是一张表,其中包括: Local Address:本地地址,格式是IP地址:端口号 Foreign Address:远程地址,格式也是IP地址:端口号 State:连接状态,包括LISTEN、ESTABLISHED、TIME_WAIT 等。 4)只显示出使用UDP的网络连接情况: 使用命令:netstat -t 输出格式也是相同的。 5)显示路由表: 使用命令:netstat -r 这个命令的输出和route命令的输出相同。

福建师范大学,陈兰香

nslookup

1.作用 nslookup命令的功能是查询一台机器的IP地址和其对应的域名。 使用权限所有用户。它通常需要一台域名服务器来提供域名服务。 如果用户已经设置好域名服务器,就可以用这个命令查看不同主 机的IP地址对应的域名。 2.格式 nslookup [IP地址/域名] 3.应用实例 (1)在本地计算机上使用nslookup命令 $ nslookup Default Server: Address: 192.168.1.9 > 在符号“>”后面输入要查询的IP地址域名,并回车即可。如果要 退出该命令,输入“exit”,并回车即可。

linux arp 工作原理

linux arp 工作原理Linux ARP工作原理ARP(Address Resolution Protocol,地址解析协议)是一种用于将网络层的IP地址解析为物理层的MAC地址的协议。

在Linux系统中,ARP是网络通信中非常重要的一环,它负责维护IP地址与MAC 地址的映射关系,以便实现数据包的正确发送和接收。

Linux系统中的ARP工作原理如下:1. ARP缓存Linux系统中有一个ARP缓存表,用于存储IP地址与MAC地址的映射关系。

每当接收到一个数据包时,系统会检查ARP缓存表,如果能够找到目标IP地址对应的MAC地址,则直接将数据包发送给该MAC地址;如果找不到,则需要进行ARP请求获取目标MAC地址。

2. ARP请求当需要发送一个数据包时,首先需要确定目标IP地址对应的MAC地址。

如果ARP缓存表中没有该映射关系,则需要发送一个ARP请求。

ARP请求是一个广播消息,它包含了发送方的MAC地址和IP地址以及目标IP地址。

广播消息会被发送到本地网络中的所有设备。

3. ARP响应当网络中的设备接收到一个ARP请求时,会检查请求中的目标IP地址是否与自己的IP地址匹配。

如果匹配,则会发送一个ARP响应消息,包含自己的MAC地址给请求方。

ARP响应消息是一个单播消息,只发送给请求方。

4. ARP缓存更新当发送方接收到ARP响应消息后,会将目标IP地址和MAC地址的映射关系添加到ARP缓存表中。

这样,下次发送数据包时就可以直接使用该映射关系,而无需再发送ARP请求。

5. ARP缓存超时ARP缓存表中的映射关系并不是永久有效的,每个映射关系都有一个超时时间。

如果在超时时间内没有使用该映射关系,则会被删除。

当需要发送一个数据包时,如果ARP缓存表中的映射关系已经超时,则需要重新发送ARP请求获取最新的映射关系。

6. ARP欺骗ARP协议的一大弱点是没有提供身份验证机制,这使得ARP缓存表很容易被攻击者篡改。

最好的linux做软路由方法(亲测可用)

Linux做软路由器的必要设置(最简单的设置而且绝对有效,亲测)现在用Linux做代理服务的是越来越多,本人是小菜一个对这方面是一点都不懂想找人学。

可是,某此人以钱为主,本来出钱也无所谓了只要能学到东西,本事能学到手也行。

可有些人太黑,竟要我1000+RMB,我一小网管那来那么多钱,只能自己摸索了。

在网上找了N多教程,照着做都不成功,可以是小弟太笨不能理解大师门的话没做好,自己又在网找了些关于iptables 资料,终于被我经弄出来了。

现在我把我的做法写出来跟大家分享。

呵呵!可能是最简单的方法,大家不要笑小弟哦。

如那位高手看了,请多多指点。

费话少说,现在进入正题。

Linux做代理服务器最简单的做法,用RedHat9.0为例找一台能装上Linux的机器最少要有两块网卡1.安装Linux,不管是在图形,还是文体下都可以,选择最小安装,在安装的时候可以先配置一下外网的IP和DNS(不设也行),其它全部默认安装好后进入提示符2.进入提示符以后,首先配置下网卡:eth0 (外网网卡)配置文件路经为:/etc/sysconfig/network-scripts/ifcfg-eth0用 vi /etc/sysconfig/network-scripts/ifcfg-eth0 修改eth0的内容,如果安装得时候配好了就不用配了,检下看有错没就行了。

eth0的内容为:(注IP为假设IP, #为注释不用写)DEVICE=eth0 #硬件设备名BOOTPROTO=static #配置方式BROADCAST=218.28.9.255 #广播地址IPADDR=218.28.9.123 #是你的IP地址NETMASK=255.255.255.0 #子网掩码NETWORK=218.28.9.0 #整个网段的地址ONBOOT=yes #是否启用网卡(一般默认是开启的)eth1(内网网卡),配置文件路经为:/etc/sysconfig/network-scripts/ifcfg-eth1用 vi /etc/sysconfig/network-scripts/ifcfg-eth1 修改eth0的内容eth1的内容为:DEVICE=eth1 #硬件设备名BOOTPROTO=static #配置方式BROADCAST=192.168.0.255 #广播地址IPADDR=192.168.0.1 #是你的IP地址NETMASK=255.255.255.0 #子网掩码NETWORK=192.168.0.0 #整个网段的地址ONBOOT=yes #是否启用网卡(一般默认是开启的) 网卡配置完了大家可以用ifconfig命检查下网卡有没配错3. 现在来设置外网网关,和ISP提供的DNS网关的配置文件路径是/etc/sysconfig/network 用vi 编辑如果在安装时已经设好这个不用改。

为Linux服务器伪装上Windows系统假象

为Linux服务器伪装上Windows系统假象网络上的计算机很容易被黑客利用工具或其它手段进行扫描,以寻找系统中的漏洞,然后再针对漏洞进行攻击。

通过伪装Linux系统,给黑客设置系统假象,可以加大黑客对系统的分析难度,引诱他们步入歧途,从而进一步提高计算机系统的安全性。

下面以Red Hat Linux为例,针对几种黑客常用的途径介绍一些常用的Linux系统伪装的方法。

针对HTTP服务通过分析Web服务器的类型,大致可以推测出操作系统的类型,比如,Windows使用IIS来提供HTTP服务,而Linux中最常见的是Apache。

默认的Apache配置里没有任何信息保护机制,并且允许目录浏览。

通过目录浏览,通常可以获得类似“Apache/1.3.27 Server at apach Port 80”或“Apache/2.0.49 (Unix) PHP/4.3.8”的信息。

通过修改配置文件中的ServerTokens参数,可以将Apache的相关信息隐藏起来。

但是,Red Hat Linux运行的Apache是编译好的程序,提示信息被编译在程序里,要隐藏这些信息需要修改Apache的源代码,然后,重新编译安装程序,以实现替换里面的提示内容。

以Apache 2.0.50为例,编辑ap_release.h文件,修改“#define AP_SERVER_BASEPRODUCT \"Apache\"”为“#define AP_SERVER_BASEPRODUCT \"Microsoft-IIS/5.0\"”。

编辑os/unix/os.h文件,修改“#define PLATFORM \"Unix\"”为“#define PLATFORM \"Win32\"”。

修改完毕后,重新编译、安装Apache。

Apache安装完成后,修改配置文件,将“ServerTokens Full”改为“ServerT okens Prod”;将“ServerSignature On”改为“ServerSignature Off”,然后存盘退出。

Linux的Netfilter功能框架

文章编号:1005-3751(2002)02-0022-04 Linux的N etf ilter功能框架N etf ilter Function Frame of Linux厉海燕,李新明(装备指挥技术学院,北京怀柔101416)L I Hai2yan,L I Xin2ming(Inst.of Equipment Command and Technology,Huairou Bejing101416,China)摘 要:Netfilter是Linux2.4内核实现数据包过滤、数据包处理、NAT等的功能框架。

文章通过和ipchains进行比较分析了netfilter功能框架,并介绍了其配置工具iptable的用法。

关键词:Linux;Netfilter;防火墙;数据包ABSTRACT:Netfilter is a function frame for Linux2.4kernel to realize netfilter、packet mangling and NAT etc.This paper ana2 lyzes netfilter function frame conpared with ipchains and de2 scribes the usage of it’s configuration tool-iptable. KEYWOR DS:Linux;Netfilter;Firewall;Datagram中图分类号:TP312;TP393.08 文献标识码:A1 前 言在ipchains防火墙的使用过程中,人们越来越觉得它的使用方法应该简单些,核心代码中数据包的处理过程应该进行简化。

因此,一个既简洁又灵活的框架产生了,它就是netfilter。

netfilter是Linux2.4内核实现数据包过滤、数据包处理、NA T等的功能框架,它比以前任何一版Linux内核的防火墙子系统都要完善强大,它提供了一个抽象、通用化的框架。

Linux操作系统应用与安全第9章 Linux系统的安全管理

-C或-zero -h

应用与安全

3)[链]:表示要进行操作的链的名字。 4)[匹配选项]:该参数为命令选项的补充参数,可以用来定义 网络协议和IP地址等。该参数的具体内容如表9.3所示。

选项

作用 指定数据包匹配的协议,可以使tcp、udp、icmp和all,前缀“!”表示除该协议外的所有协议。 指定数据包匹配的源地址或者地址范围。 指定数据包匹配的源端口号或者端口号范围,可以用端口号也可以用“/etc/services”文件中名字。 指定数据包匹配的目的地址或者地址范围。 指定数据包匹配的目的端口号或者端口号范围,可以用端口号也可以用“/etc/services”文件中名 字。 指定匹配规则的ICMP信息类型(可以使用“iptables –p icmp -h”查看有效的ICMP类型名)。 匹配单独或某种类型的接口,此选项忽略时默认为所有接口。指定一个目前不存在的接口也是合 法的,规则直到接口工作时才起作用。“+”表示匹配所有此类型接口。该选项只针对 INPUT、FORWARD和POSTROUTING链是合法的。

-p [!]protocol -s [!]address[/mask] --sport [!]port[:port] -d [!]address[/mask] --dport [!]port[:port] -icmp-type [!]typename -i [!]interface name[+]

-o [!]interface name[+] [!]--syn

选项

作用 在所选链尾部加入一条或多条规则。 在所选链尾部删除一条或多条规则。 在所选链中替换一条匹配规则。 以给出的规则号在所选链中插入一条或多条规则。如果规则 号为1,即在链的头部。 列出指定链中的所有规则,如果没有指定链,将列出所有链 中的规则。

IP伪装法

IP 伪装法1.1. 简介这份文件描述如何在一台Linux 主机上起动IP Masquerade 功能,允许没有注册网际网路IP 位址的连线电脑经由你的Linux 机器连接网际网路。

你的机器可能是以乙太网路连接Linux, 也可能是其它种类,像是拨接的点对点(ppp) 连线。

这份文件将会强调乙太网路连线的情况,因为这应该是最常见的案例。

这份文件倾向给使用2.0.x 核心的使用者参考,不包含发展中的2.1.x 核心。

1.2. 前言,回馈&参考资讯首先,我想让你知道我不是对IP masquerade 了解非常透彻或很有经验的人。

我发现新手在较新的核心上,像是2.x 核心,设定IP Masguerade时非常困惑。

虽然有份常见问答集(FAQ) 与邮递列表(mailing list),然而没有一份这方面的专门文件;而且在邮递列表上有些对於这样一份说明文件(HOWTO) 的请求。

所以,我决定撰写它给所有新手作为一个起点,并且希望能抛砖引玉,作为那些非常了解它的使用者建立文件的基础。

如果你认为我做的不好,不要在意告诉我,这样我能把它做得更好。

这份文件很多是以原先Ken Eves 的常见问答集以及ip_masq 邮递列表里许多有帮助的讯息作为基础。

特别感谢Mr. Matthew Driver在邮递列表中的讯息引发我设立ip_masq 的灵感以及最後撰写了这份文件。

如果我的任何资讯有误或遗漏任何资讯,请别介意把任何回馈或意见寄到achau@ 来。

你的无价回馈将影响未来的这份说明文件!这份说明文件是想作为让你的IP Masquerade 能在最短时间内运作的快速指引。

最新的消息以及资讯可以在我所维护的IP MasqueradeResource 网页上找到。

如果你有任何关於IP Masquerade 的技术问题,请加入IP Masquerade 邮递列表而别寄电子邮件给我,因为我的时间有限,而且IP_ Masq 的发展者们更有能力回答你的问题。

六种代理方式的比较

六种代理方式的比较时间:2003-01-12 08:00来源:中国网管联盟bitsCN编辑字体:[大中小]传统代理,透明代理,plug-gw,Apache反向代理,IP伪装,端口转发六种方式的比较第一部分各种代理方式的特点和包重写过程Squid传统代理和透明代理:在Linux上用得最广泛的传统代理和透明代理是Squid.默认的Squid配置成传统代理的方式。

在这种方式下,windows客户端要在浏览器中设置代理服务器的地址和端口号,客户端所要做的工作其实很少。

只需要指定代理服务器的IP地址和端口号即可,其它剩下的一切都交给代理服务器去做。

在这种方式下的一个明显特点是windows客户机浏览网页,打入一个URL时,DNS也由代理服务器去做。

解析DNS的过程是根据Linux服务器中设置的/etc/host.conf文件中的解析顺序进行的。

一般的顺序是先查找/etc/hosts,然后找DNS数据库bind。

在这种情况下的有趣例子是如果你设置了某一站点的域名为你内部网中的一台服务器,则先去访问内部网服务器了。

如你设置192.168.11.3 则你的浏览器就不可能去访问互联网上的yahoo站点了。

但假若你设置了透明代理的话,则解析的DNS顺序便变为windowshosts然后再Linux的DNS数据库。

不再可能检查Linux服务器上的/etc/hosts文件了。

关于透明代理的介绍,见文章荟萃中的另一篇文章《如何在Linux中设置透明代理》传统代理和透明代理的包重写过程:见下图[PC] A [Linux squid server] B__192.168.11.12_|_____192.168.11.5__|___1.2.3.4_________Internet在A机用户的浏览器上设置代理为192.168.11.5,端口号为3128,通过B上网。

假如访问,实际上只要你设定了代理的话,用户端的浏览器只是和Linux Squid服务器进行通信而决不和互联网上的服务器交谈,首先由squid代理服务器对进行解析(查找/etc/host.conf中的解析顺序,先是/etc/hosts然后是DNS查找)进行到IP地址为202.106.124.185,最后由代理服务器代替用户端对该IP地址进行HTTP访问,回复回来的信息先缓存到squid cache中,同时拷贝一份到用户端。

《网络服务器搭建、配置与管理-Linux(第二版)》课后习题答案

《网络服务器搭建、配置与管理-Linux(第二版)》课后习题答案《网络服务器搭建、配置与管理-Linux版(第二版)》课后习题答案1.6 练习题一、选择题1. Linux最早是由计算机爱好者 B 开发的。

A. Richard PetersenB. Linus TorvaldsC. Rob PickD. Linux Sarwar2. 下列 C 是自由软件。

A. Windows XPB. UNIXC. LinuxD. Windows 20003. 下列 B 不是Linux的特点。

A. 多任务B. 单用户C. 设备独立性D. 开放性4. Linux的内核版本2.3.20是 A 的版本。

A. 不稳定B. 稳定的C. 第三次修订D. 第二次修订5. Linux安装过程中的硬盘分区工具是 D 。

A. PQmagicB. FDISKD. Disk Druid6. Linux的根分区系统类型是 C 。

A. FATl6B. FAT32C. ext4D. NTFS二、填空题1. GUN的含义是:GNU's Not UNIX。

2. Linux一般有3个主要部分:内核(kernel)、命令解释层(Shell或其他操作环境)、实用工具。

3. 安装Linux最少需要两个分区,分别是swap交换分区和/(根)分区。

4. Linux默认的系统管理员账号是root 。

三、简答题(略)1.简述Red Hat Linux系统的特点,简述一些较为知名的Linux 发行版本。

2.Linux有哪些安装方式?安装Red Hat Linux系统要做哪些准备工作?3.安装Red Hat Linux系统的基本磁盘分区有哪些?4.Red Hat Linux系统支持的文件类型有哪些?2.6 练习题一、填空题1.SMB Server Message Block2.4453.nmbd smbd4.yum 源文件repo /etc/yum.repos.d/5./etc/samba smb.conf6.share user server domain ads user二、选择题2. (C )3.(B )4. (AD )5.(B)6. (C )7.(A )8.(D )三、简答题(略)1.简述samba服务器的应用环境。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

A类地址 10.0.0.0~10.255.255.255

B类地址 172.16.0.0~172.31.255.255

C类地址 192.168.0.0~192.168.255.255

用户可根据自己网络中的机器数目选用合理的地址范围。

网关除了开启Linux中的IP伪装来实现网络与Internet的互联外,还开启动态主机配置协议分配DHCPd的功能和WWW代理服务器功能。DHCPd可以自动给网络中的计算机指定IP地址、子网掩码、网关等信息,克服了人工配置TCP/IP的限制,给网络的管理带来了极大的便利。通常WWW代理服务器都设置一个较大的硬盘缓冲区,当有外界的信息通过时,同时也将其保存到缓冲区中,当其他用户再访问相同的信息时,则直接由缓冲区中取出信息传给用户,来提高访问速度。WWW代理服务器功能由Apache软件实现,Apache是Internet上很优秀的代理服务器软件,它有模块化的设计、工作性能稳定、运行速度快等优点。

Linux的IP伪装功能

Linux是一个结构清晰、稳定可靠、功能完善、源代码公开的操作系统。Linux的网络功能非常强大,IP伪装(IP Masquerade)就是Linux近年来发展起来的一种网络功能。

什么是IP伪装

IP伪装,是Linux系统的一种网络功能,如果一台Linux主机使用IP伪装功能连接到互联网上,那么其他计算机,不论是在同一个局域网上还是通过调制解调器连接,只要连接到这个Linux主机上,就可以与国际互联网相连,即使它们没有获得正式指定的IP地址。这样就可以将一些计算机隐藏在网关后面连接互联网,而不被发现,看起来就像只有一台Linux系统主机与互联网相连。它允许用户扩展IP地址,允许没有注册IP地址的计算机经由Linux主机连接到互联网上。由于可以多人使用一条调制解调器(或网卡)连线来接入互联网,因此降低了上网费用,同时也增加了安全性。从某些方面来看,其功能像是一个防火墙,因为外界网络无法连接非正式分配的IP地址。而其安全功能比数据包过滤式防火墙要强。随着IP地址的减少,IP伪装在网络上的应用会越来越广泛。

IP伪装仍处于实验阶段

IP伪装仍然处于实验阶段。但Linux的核心从1.3.x开始已经建立此功能支持。许多个人甚至公司正在使用它,并且获得了满意的效果。现在Linux的核心已经升级到2.2.x,这项技术已趋近完善,但仍在发展中。浏览网页及远端登录(telnet)已经可以在IP伪装上运行,文件传输(FTP)、网络交谈(IRC)及聆听Real Audio可以载入一些相应的模块配合,其它的网络资料控制流(streaming audio),如True Speech及Internet wave也能运行。Ping配合最近可以获得的国际互联网络控制信息协议(ICMP)的升级文件后也能正常运行。

IP伪装支持多种客户端平台

IP伪装在多种不同的操作系统及平台上与客户端机器配合良好,目前,已测试通过的利用IP伪装运行的客户端平台有:Linux,Solaris,Windows 95/98,Windows NT,Windows for Workgroup 3.11(含有TCP/IP包),Windows 3.1(含有Chameleon包),Novel 5.0 Server,OS/2(包括Warp v3),Macintosh OS(含有Mac TCP或Open Transport),DOS(包含NCSA Telnet包),SCO Openserver。从理论上讲,只要操作系统支持TCP/IP或WinSock标准协议,都可以与IP伪装配合使用。

组建网络的硬件/软件配置

用Linux组建一个网络网关是最核心的部分,它是一台普通的计算机,装有Linux操作系统,配有两块网卡。一块网卡通过合法的IP地址与Internet连接,另一块网卡连接用于放大数字信号的集线器Hub,Hub可连接由若干台计算机所组成的网络。网络中的计算机不使用合法的IP地址,而使用Internet标准文件RFC1597规定的、公开供用户使用的3个IP地址空间内的IP地址,它们分别是:

6)配置Linux网关的IP转送(Forwarding)方式;

7)测试IP伪装。

如果测试成功,就代表网络已经建成了。

网络实现的步骤 1)开启IP伪装功能;

2)调试网卡;

3)开启DHCPd功能;

4)安装WW置网络中的其它计算机,这些计算机可以使用不同的操作系统,如:Windows95/98、Windows NT、UNIX、Novell,根据所使用操作系统的不同进行不同的配置;