ssh连接远程主机执行脚本的环境变量问题

关于ssh设置的相关总结(ssh最大连接数、ssh连接时长、安全性配置等)

关于ssh设置的相关总结(ssh最⼤连接数、ssh连接时长、安全性配置等)以redhat6.3为例ssh配置⽂件在:/etc//sshd_config可以打开查看相应配置,默认情况下只开放了⼏个选项,其余全部#屏蔽掉了。

国内有⼈已经翻译了:(直接贴过来了)sshd_config 中⽂⼿册SSHD_CONFIG(5) OpenBSD Programmer's Manual SSHD_CONFIG(5)sshd_config - OpenSSH SSH 服务器守护进程配置⽂件/etc/ssh/sshd_config默认从/etc/ssh/sshd_config⽂件(或通过 -f 命令⾏选项指定的⽂件)读取配置信息。

配置⽂件是由"指令值"对组成的,每⾏⼀个。

空⾏和以'#'开头的⾏都将被忽略。

如果值中含有空⽩符或者其他特殊符号,那么可以通过在两边加上双引号(")进⾏界定。

[注意]值是⼤⼩写敏感的,但指令是⼤⼩写⽆关的。

当前所有可以使⽤的配置指令如下:AcceptEnv指定客户端发送的哪些环境变量将会被传递到会话环境中。

[注意]只有SSH-2协议⽀持环境变量的传递。

细节可以参考中的 SendEnv 配置指令。

指令的值是空格分隔的变量名列表(其中可以使⽤'*'和'?'作为通配符)。

也可以使⽤多个 AcceptEnv 达到同样的⽬的。

需要注意的是,有些环境变量可能会被⽤于绕过禁⽌⽤户使⽤的环境变量。

由于这个原因,该指令应当⼩⼼使⽤。

默认是不传递任何环境变量。

AddressFamily指定应当使⽤哪种地址族。

取值范围是:"any"(默认)、"inet"(仅IPv4)、"inet6"(仅IPv6)。

AllowGroups这个指令后⾯跟着⼀串⽤空格分隔的组名列表(其中可以使⽤"*"和"?"通配符)。

实用技巧在Shell脚本中使用环境变量提高可配置性

实用技巧在Shell脚本中使用环境变量提高可配置性在Shell脚本中,使用环境变量可以提高脚本的可配置性和灵活性。

环境变量是在操作系统中定义的一些全局变量,可以在不同的程序之间共享和传递数据。

通过合理地使用环境变量,我们可以实现脚本的通用性,并且可以方便地根据不同的环境或需求进行配置。

下面将介绍一些实用的技巧来使用环境变量提高Shell脚本的可配置性。

一、读取环境变量在Shell脚本中,可以使用"$变量名"的形式来读取环境变量的值。

例如,如果我们定义了一个名为"HOME_DIR"的环境变量,可以使用"$HOME_DIR"来获取其值。

二、设置默认值有时候,某个环境变量可能未被定义,为了保证脚本的正常执行,我们可以使用默认值来替代。

可以通过判断变量是否为空来实现。

例如,如果"CONFIG_FILE"环境变量未被定义,我们可以设置一个默认值:```shellif [ -z "$CONFIG_FILE" ]; thenCONFIG_FILE="/path/to/default_config.conf"fi```三、传递参数除了使用环境变量,Shell脚本还可以通过命令行参数来传递参数。

可以通过"$数字"的形式来获取命令行参数的值,其中"$0"代表脚本本身,"$1"代表第一个参数,依此类推。

四、检查环境变量是否存在为了避免某些环境变量未被定义而导致脚本执行错误,可以使用"isset"函数来检查环境变量是否存在。

```shellisset() {[ -n "${!1}" ]}# 示例用法if isset "CONFIG_FILE"; thenecho "配置文件存在"elseecho "配置文件不存在"fi```五、使用环境变量替代固定路径在脚本中使用路径时,可以使用环境变量来代替固定路径,从而增加脚本的灵活性。

如何使用sshagent命令管理SSH代理

如何使用sshagent命令管理SSH代理Secure Shell(SSH)是一种网络协议,提供了加密的网络通信,常用于远程登录和文件传输。

SSH代理是一种通过SSH隧道路由网络流量的方法。

SSH代理可以增强网络连接的安全性,并且能够提供更高的数据隐私保护。

本文将介绍如何使用ssh-agent命令来管理SSH代理。

一、什么是SSH代理SSH代理是一种通过创建SSH隧道,将本地流量转发到远程主机的网络流量的方法。

通过SSH代理,用户可以在不直接连接到远程主机的情况下访问远程资源。

使用SSH代理可以增强网络连接的安全性,因为所有的数据都会通过SSH隧道进行加密传输。

此外,SSH代理还可以绕过防火墙和网络限制,提供更高的自由度。

二、启动ssh-agent要使用ssh-agent命令管理SSH代理,首先需要启动ssh-agent。

在终端中运行以下命令来启动ssh-agent:```$ eval `ssh-agent````此命令将启动一个用于管理SSH代理的进程,并输出一个环境变量(SSH_AGENT_PID和SSH_AUTH_SOCK),以及相应的值。

三、添加SSH私钥在启动了ssh-agent之后,我们需要将SSH私钥添加到ssh-agent中。

私钥用于进行SSH身份验证,以便在访问远程主机时进行身份验证。

使用以下命令将私钥添加到ssh-agent中:```$ ssh-add /path/to/private_key```请将“/path/to/private_key”替换为您的SSH私钥的实际文件路径。

运行此命令后,ssh-agent将提示您输入私钥的密码。

四、验证SSH代理在将SSH私钥添加到ssh-agent之后,可以使用以下命令来验证SSH代理是否正常工作:```$ ssh-add -l```如果输出中显示了已添加的私钥的指纹信息,则表示SSH代理已成功启动并添加了私钥。

五、使用SSH代理连接远程主机现在,我们可以使用SSH代理来连接远程主机。

Windows支持OpenSSH了!

Windows⽀持OpenSSH了!从 Win10 1809 和 Windows Server 2019 开始 Windows 开始⽀持 OpenSSH Server。

本⽂介绍⼀下其基本的概念和配置⽅法,本⽂演⽰⽤的环境为 Win10 1809(ssh 客户端)和 Windows Server 2019(ssh 服务器)。

安装 OpenSSH ServerOpenSSH 客户端程序默认已经被系统安装好了,打开 Settings->Apps->Manage optional features ⾯板就可以看到:⽽ OpenSSH Server 默认没有安装,需要⽤户⼿动安装。

点击上图中的 "Add a feature" 按钮,然后选择 OpenSSH Server,并点击 "Install" 按钮:开启服务安装完成后打开服务管理器,把 OpenSSH Authentication Agent 服务和 OpenSSH SSH Server 服务都设置为⾃启动,并启动这两个服务:监听端⼝启动服务后可以通过 netstat 命令查看 SSH Server 服务是不是已经开始监听默认的 22 号端⼝了:防⽕墙规则在安装 OpenSSH Server 的时候会在防⽕墙的⼊站规则中添加⼀条记录让防⽕墙放⾏对 22 号端⼝的访问:服务器端的配置⽂件⽬录服务器端的配置⽂件在 C:\ProgramData\ssh ⽬录中,注意 C:\ProgramData 是⼀个隐藏⽬录:安装⽬录Windows 系统中 OpenSSH 的安装⽬录为 C:\Windows\System32\OpenSSH,不管是客户端程序还是服务器端程序都这这个⽬录中:OpenSSH 服务器端程序的默认配置⽂件 sshd_config_default 也在这个⽬录中。

这个⽬录会被添加到 PATH 环境变量中:这样就可以在 PowerShell 中直接执⾏相关的命令⽽⽆需写出完整的路径。

jenkins执行远程脚本问题

jenkins执⾏远程脚本问题

ssh在远程连接服务器执⾏命令的时候,经常会遇到环境变量的问题,如下:

/data/resin-pro-4.0.49/bin/resin.sh: line 44: exec: java: not found

如果出现上⾯的提⽰,则说明环境变量配置有问题。

先来说解决办法

解决

⽬标服务器上/etc/profile⽂件,拷贝⽂件中的环境变量,例如JAVA_HOME, PATH等等

将环境变量拷贝⾄~/.bashrc⽂件保存

source ~/.bashrc

问题解决!

原因及拓展

这⾥就要说明bash有两种⽅式interactive + login shell模式和non-interactive + non-login shell模式

在服务器上执⾏命令,⾛的是interactive + login shell模式,⽽通过远程登录执⾏命令,⾛的是non-interactive + non-login shell模式。

这两种模式对于环境变量的读取是有区别的。

interactive + login shell模式

Shell⾸先会加载/etc/profile⽂件,然后再尝试依次去加载下列三个配置⽂件之⼀,⼀旦找到其中⼀个便不再接着寻找:

~/.bash_profile

~/.bash_login

~/.profile

non-interactive + non-login shell模式

它不会去执⾏/etc/profile⽂件,⽽会去⽤户的HOME⽬录检查.bashrc并加载

所以当远程执⾏命令时,我们只需要让~/.bashrc⽂件中的环境变量与/etc/profile中的环境变量⼀致即可!。

Linux基础(习题卷10)

Linux基础(习题卷10)第1部分:单项选择题,共60题,每题只有一个正确答案,多选或少选均不得分。

1.[单选题]以下_______环境变量表示当前路径。

A)PATHB)PWDC)HOMED)ROOT答案:B解析:2.[单选题]以下哪种不是LINUX的SHELL类型?()A)bashB)rshC)kshD)csh答案:B解析:3.[单选题]在vi编辑器里,(▲)命令能将光标移到第300行。

A)300gB):300C)g300D)G300答案:A解析:4.[单选题]用于文件系统直接修改文件权限管理命令为( )。

A)chownB)chgrpC)chmodD)umask答案:A解析:5.[单选题]当登录Linux时,一个具有唯一进程ID号的shell将被调用,这个ID是什么( )A)NIDB)PIDC)UIDD)CID答案:B解析:6.[单选题]Linux 文件权限一共10位长度,分成四段,第三段表示的内容是( )。

D)其他用户的权限.答案:C解析:7.[单选题]( )命令可重命名文件和目录。

A)mkdirB)rmdirC)mvD)cp答案:C解析:8.[单选题]如果您想列出当前目录以及子目录下所有扩展名为“.txt”的文件,那么您可以使用的命令是( )。

A)lsB)findC)lsD)find答案:B解析:9.[单选题]将网卡(eth0)配置成ip地址为192.168.1.13同时激活此网卡的命令是A)ifconfig eth0 192.168.1.13 downB)ifconfig eth0 192.168.1.13 offC)ifconfig eth0 192.168.1.13 onD)ifconfig eth0 192.168.1.13 up答案:D解析:10.[单选题]关于Shell,下列说法错误的是A)默认情况下,Linux系统是不安装Shell的B)Shell在Linux系统中具有及其重要的地位C)Shell是用户与操作系统内核之间的接口D)Shell最重要的功能是命令解释答案:A解析:11.[单选题]以下( )变量用于表明当前shell中可执行程序的默认搜索路径。

Linux系统远程连接管理的Python脚本

Linux系统远程连接管理的Python脚本Linux系统是一种开源的操作系统,其稳定性和可靠性被广泛认可。

为了更好地管理Linux系统的远程连接,我们可以编写一个Python脚本来简化操作、提高效率。

本文将介绍如何使用Python编写一个远程连接管理脚本,并展示其功能和使用方法。

一、概述远程连接管理脚本是基于Python的,可以通过提供的IP地址和用户名密码等信息来连接远程的Linux系统。

该脚本通过SSH协议与目标Linux系统建立连接,并且提供了一系列的功能,包括文件上传、文件下载、命令执行等。

下面将详细介绍脚本的使用方法及各项功能。

二、使用方法1. 环境配置在开始使用远程连接管理脚本之前,首先需要确保本地机器上已安装Python以及相关依赖库。

可以通过命令行检查Python版本和安装情况,如下所示:```$ python --versionPython 3.8.1$ pip --versionpip 20.0.2 from /usr/local/lib/python3.8/site-packages/pip (python 3.8)```确保Python版本为3.x,并且pip已正确安装。

2. 脚本使用在脚本代码的开头部分,需要修改以下参数以适应不同的情况:```hostname = '192.168.0.1' # 远程主机IP地址username = 'admin' # 用户名password = 'password' # 密码```将上述参数更改为目标Linux服务器的IP地址、用户名和密码。

脚本使用方法如下:①文件上传:通过命令行执行以下命令,将本地文件上传到远程Linux系统。

```$ python remote_connection.py upload local_file remote_folder```其中,local_file为本地文件的路径,remote_folder为远程Linux系统中的目标文件夹路径。

Java使用SSH协议连接到远程Shell执行脚本

Java使⽤SSH协议连接到远程Shell执⾏脚本使⽤场景有时候我们希望对某服务器进⾏⼀定的操作但⼜不想在上边装⼀个服务端程序解决⽅案我找了⼀些java ssh2的⼯具,如:Jsch、SSHD、SSHJ。

最终选择先试试Jsch来实现远程执⾏shell指令吐槽Jsch 的实例代码和源码写的和shi⼀样,也可能是我⽔平不够,理解不了(狗头)我写了个⼯具类可以直接使⽤,⽣产环境谨慎使⽤import com.jcraft.jsch.*;import java.io.InputStream;public class ShellUtil {private final Session session;public ShellUtil(String host, String user, String password, int port) throws JSchException {this.session = new JSch().getSession(user, host, port);session.setPassword(password);session.setConfig("PreferredAuthentications", "password"); //⾸选通过密码进⾏⾝份认证,否则建⽴连接会花费很久session.setConfig("StrictHostKeyChecking", "no"); //不进⾏严格的主机密钥检查}public String exec(String command) throws Exception {session.connect();Channel channel = session.openChannel("exec");((ChannelExec) channel).setCommand(command);channel.setInputStream(null);((ChannelExec) channel).setErrStream(System.err);InputStream in = channel.getInputStream();// Exec thread 启动channel.connect(10000);//有些 command 可能执⾏很长时间, 读取执⾏结果时需要等待StringBuilder res = new StringBuilder();byte[] tmp = new byte[1024];while (in.available() > 0 || !channel.isClosed()) {if (!channel.isClosed()) Thread.sleep(200);res.append(new String(tmp, 0, in.read(tmp, 0, 1024)));}channel.disconnect();session.disconnect();return res.toString();}public static void main(String[] args) throws Exception {ShellUtil shellUtil = new ShellUtil("server", "root", "root", 22);System.out.println(shellUtil.exec("docker ps"));}}我写的代码也和shi⼀样,请⼤佬多指教。

手把手教会你远程Linux虚拟机连接以及配置pytorch环境。

⼿把⼿教会你远程Linux虚拟机连接以及配置pytorch环境。

出⼀期⽤于连接远程Ubuntu系统并配置pytorch环境的教学。

2021-07-07 13:35:57-现在的矿难导致显卡⼤幅度的涨价对很多要做深度学习领域的⼩伙伴们⾮常的不友好,配置设备固然要掏空钱包,那么租个云GPU变成个⾮常经济的选择!但是⽤⿊框命令⾏操控的Linux系统对很对习惯了⽤wingdows的同学显的⼗分不友好!于是乎,我出了今天这期教程!Xshell 7(win系统)是⼀个⽤于MS Windows平台的强⼤的SSH、TELNET和RLOGIN终端仿真软件。

它使得⽤户能轻松和安全地从Windows PC上访问UniX/Linux主机。

简单地说,X shell就是⼀个终端模拟软件,就是模拟服务器所在的linux,在Xshell中可以输⼊命令,就像在服务器的linux中输⼊命令⼀样,从⽽实现远程控制服务器。

下⾯放上基础的Xshell 7使⽤教程,介绍⼀点Xshell使⽤技巧。

登录服务器Xshell 7使⽤教程的第⼀部分当然是了。

第⼀步,登录⾸先需要我们拥有⼀台服务器,这样你就有服务器的IP地址、账户和密码。

第⼆步,打开Xshell 7,这时会打开两个相叠的窗⼝,点击上⾯⼀个窗⼝的新建来新建⼀个新的会话。

第三步,以区别主机,并在主机后⾯的⽅框中正确地输⼊你所拥有的服务器的IP地址。

第四步,点击左侧类别中的⽤户⾝份验证,然后在对应位置输⼊你的服务器的⽤户名和密码。

然后点击确认就可以登陆了。

常⽤快捷键Xshell 7使⽤教程当然少不了介绍⼀些常⽤的。

在介绍快捷键之前,我们⾸先要完成⼀个设置。

在菜单栏⽂件中选择默认会话属性,在左侧选择键盘,将下图⽅框中的两个选项勾上,操作更加⽅便。

下⾯就进⼊Xshell 7使⽤教程快捷键的介绍。

Ctrl+f 向后移动⼀个字符Ctrl+b 向前移动⼀个字符Ctrl+a 将光标移⾄输⼊⾏头,相当于Home键Ctrl+e 将光标移⾄输⼊⾏末,相当于End键Alt+f 以单词为单位,向前移动Alt+b 以单词为单位,向前移动Shift+PgUp 将终端显⽰向上滚动Shift+PgDn 将终端显⽰向下滚动Alt+s 切换到简单版模式Alt+Enter 切换⾄全屏Ctrl+s 锁住终端,可⽤来停留在当前屏Ctrl+q 解锁终端,恢复刷屏Ctrl+d 键盘输⼊结束或退出终端Ctrl+s 暂停当前程序,暂停后按下任意键恢复运⾏Ctrl+z 将当前程序放到后台运⾏,恢复到前台为命令fgCtrl+Shift+r 重新连接Ctrl+Insert 复制Shift+Insert 粘贴好了,Xshell 7使⽤教程就先介绍到这⾥接下来是CUDA的安装教程!查看显卡是否⽀持CUDA基本的环境⾸先了解⾃⼰服务器的操作系统内核版本等信息:查看⾃⼰操作系统的版本信息:cat /etc/issue或者是cat /etc/lsb-release等命令查看服务器显卡信息:1. lspci | grep -i nvidia查看全部显卡信息。

Shell脚本调试技巧使用远程调试和远程日志记录解决问题

Shell脚本调试技巧使用远程调试和远程日志记录解决问题在Shell脚本编写过程中,我们经常会遇到各种问题,如代码逻辑错误、变量取值异常等。

为了有效地解决这些问题,使用远程调试和远程日志记录技巧是非常重要的。

本文将介绍一些实用的技巧,帮助开发者更好地调试Shell脚本。

一、搭建远程调试环境1. 配置远程主机首先,需要在远程主机上配置调试环境。

通过在脚本中添加调试模式开关,可以根据需要打开或关闭调试功能。

例如,在脚本开头添加如下代码:```DEBUG_MODE=true```2. 远程主机与本地主机连接使用SSH工具连接远程主机,例如:```ssh username@remote_host```3. 运行脚本并调试在连接成功的远程主机上,运行需要调试的Shell脚本,并观察输出结果。

若发现问题,可以通过在关键位置添加调试语句来打印相关变量的值,以帮助定位错误。

例如,在脚本某行添加如下代码:```if [ $DEBUG_MODE == true ]; thenecho "variable_name: $variable_name"fi```二、使用远程日志记录当远程调试并不能解决问题时,我们可以通过远程日志记录技巧,将调试信息保存到日志文件中,方便在本地进行分析。

1. 远程主机设置日志文件路径在远程主机上,设置日志文件路径,并赋予合适的权限。

例如,在脚本开头添加如下代码:```LOG_FILE=/path/to/logfile.txtchmod 777 $LOG_FILE```2. 远程主机开启日志记录在远程主机上,将需要调试的命令行输出重定向到日志文件中。

例如,在脚本需要调试的地方添加如下代码:```command_to_debug >> $LOG_FILE```3. 本地主机获取日志文件使用SCP工具从远程主机上获取日志文件到本地主机进行分析。

例如,在本地主机上执行如下命令:```scp username@remote_host:/path/to/logfile.txt /path/to/local/file.txt```通过以上步骤,我们可以将远程主机上的调试信息记录到本地文件中,以便进行问题排查和分析。

ssh远程连接linux服务器并执行命令

ssh远程连接linux服务器并执⾏命令详细⽅法:SSHClient中的⽅法参数和参数说明connect(实现ssh连接和校验)hostname:⽬标主机地址port:主机端⼝username:校验的⽤户名password:登录密码pkey:私钥⽅式⾝份验证key_filename:⽤于私钥⾝份验证的⽂件名timeout:连接超时设置allow_agent:这是布尔型,设置False的时候禁⽌使⽤ssh代理look_for_keys:也是布尔型,禁⽌在.ssh下⾯找私钥⽂件compress:设置压缩exec_command(远程执⾏命令)stdin,stdout,stderr:这三个分别是标准输⼊、输出、错误,⽤来获取命令执⾏结果,并不算⽅法的参数command:执⾏命令的字符串,带双引号。

bufsize:⽂件缓冲⼤⼩,默认为1load_system_host_keys(加载本地的公钥⽂件)filename:指定远程主机的公钥记录⽂件set_missing_host_key_policy(远程主机没有密钥)AutoAddPolicy:⾃动添加主机名和主机密钥到本地的HostKeys对象RejectPolicy:⾃动拒绝未知的主机名和密钥(默认)WarningPolicy:接受未知主机,但是会有警告paramiko的核⼼组件SFTPClient类实现远程⽂件的操作,⽐如上传、下载、权限、状态等。

SFTPClient类的⽅法参数和参数说明from_transport(使⽤⼀个已经通过已经连通的SFTP客户端通道)localpath:本地⽂件的路径remotepath:远程路径callback:获取已接收的字节数和总传输的字节数confirm:⽂件上传完毕后是否调⽤stat()⽅法,确定⽂件⼤⼩get(从SFTP服务器上下载⽂件到本地) remotepath:需下载的⽂件路径localpath:保存本地的⽂件路径callback:和put的⼀样os⽅法mkdir:简历⽬录remove:删除rename:重命名stat:获取远程⽂件信息listdir:获取指定⽬录列表shell通道连接:invoke_shell的⽤法invoke_shell(*args, **kwds)Request an interactive shell session on this channel. If the server allows it, the channel will then be directly connected to the stdin, stdout, and stderr of the shell.Normally you would call get_pty before this, in which case the shell will operate through the pty, and the channel will be connected to the stdin and stdout of the pty.When the shell exits, the channel will be closed and can’t be reused. You must open a new channel if you wish to open another shell.在这个通道请求⼀个交互式的shell会话,如果服务允许,这个通道将会直接连接标准输⼊、标准输⼊和错误的shell,通常我们会在使⽤它之前调⽤get_pty的⽤法,这样shell会话是通过伪终端处理的,并且会话连接标准输⼊和输出,当我们shell退出的时候,这个通道也会关闭,并且能再次使⽤,你必修重新开另⼀个shell。

Linux命令行中的环境变量调试和问题排查技巧

Linux命令行中的环境变量调试和问题排查技巧在Linux命令行中进行环境变量调试和问题排查是日常工作中必不可少的技能。

本文将介绍一些常用的技巧和方法,帮助你更好地处理环境变量相关的问题。

环境变量是操作系统中存储配置信息的一种机制,它对于程序的运行和系统的正常操作非常重要。

当环境变量出现问题时,可能会导致程序无法正常工作或者系统出现异常。

因此,了解如何调试和排查环境变量问题是非常重要的。

本文将从以下几个方面介绍环境变量调试和问题排查的技巧:1. 查看环境变量要想了解当前系统的环境变量配置,可以使用以下命令:```shell$ printenv```该命令将列出当前系统的所有环境变量及其对应的值。

通过查看环境变量,可以快速了解当前系统的配置情况。

2. 设置环境变量有时候,我们需要在命令行中临时设置一个环境变量,以便临时修改系统的配置。

可以使用以下命令来设置环境变量:```shell$ export VAR_NAME=value```其中,VAR_NAME为环境变量名,value为变量的值。

通过设置环境变量,可以临时修改系统的配置,方便问题排查和调试。

3. 调试脚本中的环境变量在Shell脚本中,经常会使用到环境变量。

当脚本出现问题时,有时候需要查看脚本中的环境变量值,以便定位问题。

可以使用以下命令来调试脚本中的环境变量:```shell$ sh -x script.sh```该命令将以调试模式执行脚本,并将脚本中每个命令的执行结果打印出来。

通过查看脚本中的环境变量值,可以快速定位问题所在。

4. 检查环境变量路径有时候,某些程序或命令在执行过程中会依赖于特定的环境变量路径。

如果环境变量路径设置不正确,可能会导致程序无法找到所需的资源或者依赖。

为了排查此类问题,可以使用以下命令检查环境变量路径:```shell$ echo $PATH```该命令将打印出当前系统的PATH环境变量值,即执行命令时系统会在哪些路径下寻找可执行文件。

Shell脚本中的安全和加密技术的高级技巧

Shell脚本中的安全和加密技术的高级技巧Shell脚本是一种在Unix、Linux等操作系统上编写脚本的编程语言。

它广泛用于自动化任务、系统管理以及数据处理等领域。

然而,由于脚本文件通常包含敏感信息,如密码、API密钥等,安全性成为使用Shell脚本时需要关注的重要问题。

本文将介绍一些Shell脚本中的高级技巧,帮助提升脚本的安全性和加密技术。

一、使用加密算法保护脚本文件和敏感信息1. 使用文件加密工具:可以使用常见的文件加密工具,如GPG (GNU隐私保护),对脚本文件进行加密。

这样可以确保只有授权的用户能够解密和读取脚本内容。

2. 使用加密算法加密敏感信息:对于脚本中的敏感信息,如密码,在存储和传输过程中进行加密是至关重要的。

可以使用强大的加密算法,如AES(高级加密标准),对敏感信息进行加密。

3. 安全存储加密密钥:如果脚本中使用了加密算法,那么密钥的安全存储至关重要。

可以使用专门的密钥管理工具,如密钥库,将密钥保存在安全的环境中。

二、使用访问控制和权限管理来限制对脚本的访问1. 限制文件权限:通过设置脚本文件的权限,可以确保只有授权的用户能够执行和修改脚本。

可以使用chmod命令来设置脚本的权限,例如,将脚本的执行权限限制为仅对拥有者可执行。

2. 远程访问安全:如果使用脚本来远程执行任务,如使用SSH连接到远程服务器并执行脚本,那么需要确保远程访问的安全性。

可以通过配置防火墙、使用SSH密钥对身份验证等方式,限制和保护远程访问。

三、避免硬编码敏感信息1. 使用环境变量:为了避免在脚本中直接硬编码敏感信息,可以使用环境变量来存储这些信息。

这样,在脚本执行时,可以通过访问环境变量来获取敏感信息。

2. 加密环境变量:对于包含敏感信息的环境变量,可以使用加密算法对其进行加密。

在脚本执行时,先解密环境变量,再使用其值。

四、定期更新和备份脚本1. 定期更新脚本:脚本中可能存在安全漏洞和陈旧的加密算法。

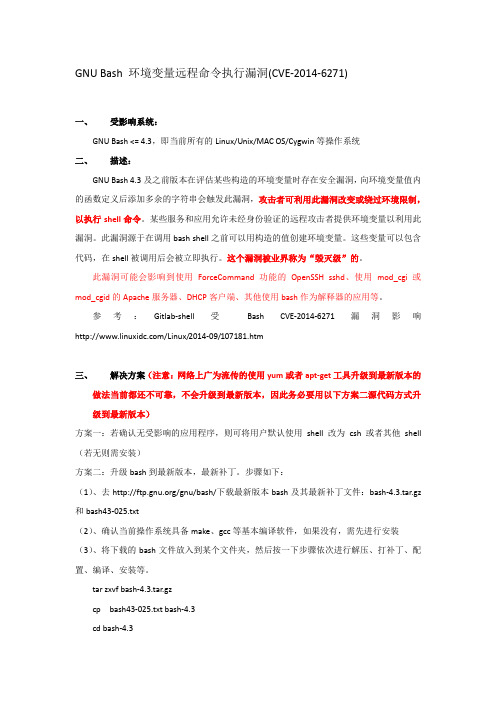

GNU Bash 环境变量远程命令执行漏洞简介及解决方案

GNU Bash 环境变量远程命令执行漏洞(CVE-2014-6271)一、受影响系统:GNU Bash <= 4.3,即当前所有的Linux/Unix/MAC OS/Cygwin等操作系统二、描述:GNU Bash 4.3及之前版本在评估某些构造的环境变量时存在安全漏洞,向环境变量值内的函数定义后添加多余的字符串会触发此漏洞,攻击者可利用此漏洞改变或绕过环境限制,以执行shell命令。

某些服务和应用允许未经身份验证的远程攻击者提供环境变量以利用此漏洞。

此漏洞源于在调用bash shell之前可以用构造的值创建环境变量。

这些变量可以包含代码,在shell被调用后会被立即执行。

这个漏洞被业界称为“毁灭级”的。

此漏洞可能会影响到使用ForceCommand功能的OpenSSH sshd、使用mod_cgi或mod_cgid的Apache服务器、DHCP客户端、其他使用bash作为解释器的应用等。

参考:Gitlab-shell 受Bash CVE-2014-6271 漏洞影响/Linux/2014-09/107181.htm三、解决方案(注意:网络上广为流传的使用yum或者apt-get工具升级到最新版本的做法当前都还不可靠,不会升级到最新版本,因此务必要用以下方案二源代码方式升级到最新版本)方案一:若确认无受影响的应用程序,则可将用户默认使用shell 改为csh或者其他shell (若无则需安装)方案二:升级bash到最新版本,最新补丁。

步骤如下:(1)、去/gnu/bash/下载最新版本bash及其最新补丁文件:bash-4.3.tar.gz 和bash43-025.txt(2)、确认当前操作系统具备make、gcc等基本编译软件,如果没有,需先进行安装(3)、将下载的bash文件放入到某个文件夹,然后按一下步骤依次进行解压、打补丁、配置、编译、安装等。

tar zxvf bash-4.3.tar.gzcp bash43-025.txt bash-4.3cd bash-4.3patch -p0 < bash43-025.txt./configuremakemake install(4)、修改/etc/passwd文件,将其中所有的“/bin/bash”替换成“/usr/local/bin/bash”。

Python实现SSH远程登陆,并执行命令的方法(分享)

Python实现SSH远程登陆,并执⾏命令的⽅法(分享)在⾃动化测试过程中,⽐较常⽤的操作就是对远程主机进⾏操作,如何操作呢?使⽤SSH远程登陆到主机,然后执⾏相应的command即可。

使⽤Python来实现这些操作就相当简单了。

下⾯是测试code。

代码如下:(code运⾏环境:python27+eclipse+pydev)import paramikodef sshclient_execmd(hostname, port, username, password, execmd):paramiko.util.log_to_file("paramiko.log")s = paramiko.SSHClient()s.set_missing_host_key_policy(paramiko.AutoAddPolicy())s.connect(hostname=hostname, port=port, username=username, password=password)stdin, stdout, stderr = s.exec_command (execmd)stdin.write("Y") # Generally speaking, the first connection, need a simple interaction.print stdout.read()s.close()def main():hostname = '10.***.***.**'port = 22username = 'root'password = '******'execmd = "free"sshclient_execmd(hostname, port, username, password, execmd)if __name__ == "__main__":main()以上这篇Python实现SSH远程登陆,并执⾏命令的⽅法(分享)就是⼩编分享给⼤家的全部内容了,希望能给⼤家⼀个参考,也希望⼤家多多⽀持。

shell脚本命令远程连接ssh并执行命令

shell脚本命令远程连接ssh并执⾏命令环境: redhat 6.5

根据⽹上提供⽅法,测试了很多写法都不成功,测试了很久才有了以下脚本。

命令远程连接ssh并执⾏命令,scp/ftp等远程连接操作同理:

#!/usr/bin/expect

set passwd "password"

set user "root"

set host "192.168.1.168"

#spawn表⽰开启新expect会话进程

spawn ssh $user@$host

#有可能检测密钥⽅式连接,我的没有所以先注释了

#expect检测字符串经过简单测试,应该是以正则表达式匹配接收的字符

#expect "yes/no"

#send "yes\r"

expect "password"

send "$passwd\r"

expect "$user@"

#感觉shell交互就是得expect先接收,才能进⾏下⼀步send

send "echo 'passwd' >> /root/for_test.sh\r"

expect "$user@"

send "exit\r"

#expect eof表⽰结束expect和相应进程会话结束,如果⽤interact会保持停留在当前进程会话

expect eof。

ssh 传参数

SSH是一种在不安全的网络之上,两个互不信任的主机之间提供加密的安全通信连接的工具。

它主要用于登录远程主机,并在远程主机上执行命令。

在使用SSH传递参数时,我们需要注意本地参数与远程主机之间的交互。

例如,我们可能希望从本地机器上使用SSH运行命令并传递环境变量$BUILD_NUMBER到远程主机。

然而,直接传递可能会因为$BUILD_NUMBER这个变量在远程主机上不存在,而无法提取相应的值。

为了解决这个问题,我们可以在本地服务器上创建一个包含脚本和参数的文件,然后通过SSH将这个文件传输到远程主机,并在远程主机上执行这个文件。

具体步骤如下:首先在本地服务器上创建一个包含bash脚本和参数的文件,例如t.sh: vim t.sh,然后在文件中写入需要执行的命令和参数,例如:!/bin/bash echo $0 echo $1。

在这种情况下(远程执行本地的脚本)执行带有参数的脚本,需要为bash 指定-s 参数:ssh ***********.1.133 '~/tools/myScript.pl $BUILD_NUMBER' -s t.sh。

SSH传参数在实际应用中非常广泛,例如批量操作和自动化部署等场景。

ssh连接远程主机执行脚本的环境变量问题

bash的四种模式

在man page的INVOCATION一节讲述了 bash 的四种模式, bash 会依据这四种模式而选择加载不同的配置文件,而且加载的顺序也有所不同。本 文ssh问题的答案就存在于这几种模式当中,所以在我们揭开谜底之前先来分析这些模式。

目录

问题定位 bash的四种模式

interactive + login shell 加载配置文件 配置文件的意义

noninteractive + login shell interactive + nonlogin shell

加载配置文件 bashrc VS profile noninteractive + nonlogin shell 加载配置文件 更为直观的示图 典型模式总结 再次尝试 配置文件建议 写在结尾

那么此模式最简单的两个例子为:

用户直接登陆到机器获得的第一个shell 用户使用 ssh user@remote 获得的shell

加载配置文件

这种模式下,shell首先加载 /etc/profile ,然后再尝试依次去加载下列三个配置文件之一,一旦找到其中一个便不再接着寻找:

~/.bash_profile ~/.bash_login ~/.profile

interactive意为交互式,这也很好理解,interactive shell会有一个输入提示符,并且它的标准输入、输出和错误输出都会显示在控制台上。所以一般 来说只要是需要用户交互的,即一个命令一个命令的输入的shell都是interactive shell。而如果无需用户交互,它便是noninteractive shell。通常来 说如 bash script.sh 此类执行脚本的命令就会启动一个noninteractive shell,它不需要与用户进行交互,执行完后它便会退出创建的shell。

通过SSH在远程Linux系统上运行命令的方法

通过SSH在远程Linux系统上运⾏命令的⽅法我们有时可能需要在远程机器上运⾏⼀些命令。

如果只是偶尔进⾏的操作,要实现这个⽬的,可以登录到远程系统上直接执⾏命令。

但是每次都这么做的话,就有点烦⼈了。

既然如此,有没有摆脱这种⿇烦操作的更佳⽅案?是的,你可以从你本地系统上执⾏这些操作,⽽不⽤登录到远程系统上。

这有什么好处吗?毫⽆疑问。

这会为你节省很多好时光。

这是怎么实现的?SSH 允许你⽆需登录到远程计算机就可以在它上⾯运⾏命令。

通⽤语法如下所⽰:$ ssh [⽤户名]@[远程主机名或 IP] [命令或脚本]1) 如何通过 SSH 在远程 Linux 系统上运⾏命令下⾯的例⼦允许⽤户通过 ssh 在远程 Linux 机器上运⾏ df 命令。

$ ssh daygeek@ df -hFilesystem Size Used Avail Use% Mounted on/dev/mapper/centos-root 27G 4.4G 23G 17% /devtmpfs 903M 0 903M 0% /devtmpfs 920M 0 920M 0% /dev/shmtmpfs 920M 9.3M 910M 2% /runtmpfs 920M 0 920M 0% /sys/fs/cgroup/dev/sda1 1014M 179M 836M 18% /boottmpfs 184M 8.0K 184M 1% /run/user/42tmpfs 184M 0 184M 0% /run/user/10002) 如何通过 SSH 在远程 Linux 系统上运⾏多条命令下⾯的例⼦允许⽤户通过 ssh 在远程 Linux 机器上⼀次运⾏多条命令。

同时在远程 Linux 系统上运⾏ uptime 命令和 free 命令。

$ ssh daygeek@ "uptime && free -m"23:05:10 up 10 min, 0 users, load average: 0.00, 0.03, 0.03total used free shared buffers cachedMem: 1878 432 1445 1 100 134-/+ buffers/cache: 197 1680Swap: 3071 0 30713) 如何通过 SSH 在远程 Linux 系统上运⾏带 sudo 权限的命令下⾯的例⼦允许⽤户通过 ssh 在远程 Linux 机器上运⾏带有 sudo 权限的 fdisk 命令。

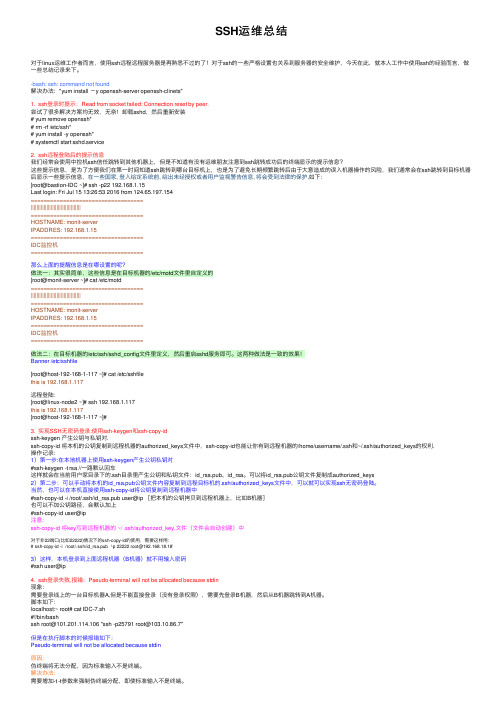

SSH运维总结

SSH运维总结对于linux运维⼯作者⽽⾔,使⽤ssh远程远程服务器是再熟悉不过的了!对于ssh的⼀些严格设置也关系到服务器的安全维护,今天在此,就本⼈⼯作中使⽤ssh的经验⽽⾔,做⼀些总结记录来下。

-bash: ssh: command not found解决办法:"yum install -y openssh-server openssh-clinets"1. ssh登录时提⽰:Read from socket failed: Connection reset by peer.尝试了很多解决⽅案均⽆效,⽆奈!卸载sshd,然后重新安装# yum remove openssh*# rm -rf /etc/ssh*# yum install -y openssh*# systemctl start sshd.service2. ssh远程登陆后的提⽰信息我们经常会使⽤中控机ssh信任跳转到其他机器上,但是不知道有没有运维朋友注意到ssh跳转成功后的终端显⽰的提⽰信息?这些提⽰信息,是为了⽅便我们在第⼀时间知道ssh跳转到哪台⽬标机上,也是为了避免长期频繁跳转后由于⼤意造成的误⼊机器操作的风险,我们通常会在ssh跳转到⽬标机器后显⽰⼀些提⽰信息,在⼀些国家, 登⼊给定系统前, 给出未经授权或者⽤户监视警告信息, 将会受到法律的保护.如下:[root@bastion-IDC ~]# ssh -p22 192.168.1.15Last login: Fri Jul 15 13:26:53 2016 from 124.65.197.154===================================|||||||||||||||||||||||||||||||||||===================================HOSTNAME: monit-serverIPADDRES: 192.168.1.15===================================IDC监控机===================================那么上⾯的提醒信息是在哪设置的呢?做法⼀:其实很简单,这些信息是在⽬标机器的/etc/motd⽂件⾥⾃定义的[root@monit-server ~]# cat /etc/motd===================================|||||||||||||||||||||||||||||||||||===================================HOSTNAME: monit-serverIPADDRES: 192.168.1.15===================================IDC监控机===================================做法⼆:在⽬标机器的/etc/ssh/sshd_config⽂件⾥定义,然后重启sshd服务即可。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

为了验证这个过程,我们来做一些测试。首先设计每个配置文件的内容如下:

1 user@remote > cat /etc/profile 2 echo @ /etc/profile 3 user@remote > cat ~/.bash_profile 4 echo @ ~/.bash_profile 5 user@remote > cat ~/.bash_login 6 echo @ ~/.bash_login

说明,本文所使用的机器是:SUSE Linux Enterprise。

问题定位

这看起来像是环境变量引起的问题,为了证实这一猜想,我在这条命令之前加了一句: which app ,来查看app的安装路径。在remote本机上执行 脚本时,它会打印出app正确的安装路径。但再次用ssh来执行时,却遇到下面的错误:

~/myscript.sh: line n: app: command not found

app是一个新安装的程序,安装路径明明已通过 /etc/profile 配置文件加到环境变量中,但这里为何会找不到?如果直接登陆机器remote并执 行 ~/myscript.sh 时,app程序可以找到并顺利执行。但为什么使用了ssh远程执行同样的脚本就出错了呢?两种方式执行脚本到底有何不同?如果 你也心存疑问,请跟随我一起来展开分析。

下面给出这个加载过程的伪代码:

execute /etc/profile IF ~/.bash_profile exists THEN

execute ~/.bash_profile ELSE

IF ~/.bash_login exist THEN execute ~/.bash_login

ELSE IF ~/.profile exist THEN execute ~/.profile END IF

那么此模式最简单的两个例子为:

用户直接登陆到机器获得的第一个shell 用户使用 ssh user@remote 获得的shell

加载配置文件

这种模式下,shell首先加载 /etc/profile ,然后再尝试依次去加载下列三个配置文件之一,一旦找到其中一个便不再接着寻找:

~/.bash_profile ~/.bash_login ~/.profile

前面说过,使用ssh也会得到一个login shell,所以如果在另外一台机器上运行 ssh user@remote 时h要弄得这么复杂?每个配置文件存在的意义是什么?

/etc/profile 很好理解,它是一个全局的配置文件。后面三个位于用户主目录中的配置文件都针对用户个人,也许你会问为什么要有这么多,只 用一个 ~/.profile 不好么?究竟每个文件有什么意义呢?这是个好问题。

If command is specified, it is executed on the remote host instead of a login shell.

这说明在指定命令的情况下,命令会在远程主机上执行,返回结果后退出。而未指定时,ssh会直接返回一个登陆的shell。但到这里还是无法理 解,直接在远程主机上执行和在返回的登陆shell中执行有什么区别?即使在远程主机上执行不也是通过shell来执行的么?难道是这两种方式使用的 shell有什么不同?

interactive意为交互式,这也很好理解,interactive shell会有一个输入提示符,并且它的标准输入、输出和错误输出都会显示在控制台上。所以一般 来说只要是需要用户交互的,即一个命令一个命令的输入的shell都是interactive shell。而如果无需用户交互,它便是noninteractive shell。通常来 说如 bash script.sh 此类执行脚本的命令就会启动一个noninteractive shell,它不需要与用户进行交互,执行完后它便会退出创建的shell。

2015/6/15

user@local > ssh user@remote user@remote> ~/myscript.sh

ssh连接远程主机执行脚本的环境变量问题

# 先远程登陆到remote上 # 然后在返回的shell中执行脚本

结果竟然成功了。那么ssh以这两种方式执行的命令有何不同?带着这个问题去查询了 man ssh :

进入这个新的login shell,便会得到以下输出:

@ /etc/profile @ /home/user/.bash_profile

果然与文档一致,bash首先会加载全局的配置文件 /etc/profile ,然后去查找 ~/.bash_profile ,因为其已经存在,所以剩下的两个文件不再会被 查找。

目录

问题定位 bash的四种模式

interactive + login shell 加载配置文件 配置文件的意义

noninteractive + login shell interactive + nonlogin shell

加载配置文件 bashrc VS profile noninteractive + nonlogin shell 加载配置文件 更为直观的示图 典型模式总结 再次尝试 配置文件建议 写在结尾

data:text/html;charset=utf8,%3Ch1%20class%3D%22posttitle%22%20style%3D%22color%3A%20rgb(34%2C%2034%2C%2034)%3B%20margin%3A%200px%3B%20lineheight%3A%201.1%3B%20fontsize%3A%2030px%… 2/8

One advantage of bash’s ability to look for either synonym is that you can retain your .profile if you have been using the Bourne shell. If you need to add bashspecific commands, you can put them in .bash_profile followed by the command source .profile. When you log in, all the bashspecific commands will be executed and bash will source .profile, executing the remaining commands. If you decide to switch to using the Bourne shell you don’t have to modify your existing files. A similar approach was intended for .bash_login and the C shell .login, but due to differences in the basic syntax of the shells, this is not a good idea.

which: no app in (/usr/bin:/bin:/usr/sbin:/sbin)

这很奇怪,怎么括号中的环境变量没有了 app 程序的安装路径?不是已通过 /etc/profile 设置到 PATH 中了?再次在脚本中加入 echo $PATH 并以 ssh执行,这才发现,环境变量仍是系统初始化时的结果:

暂时还没有头绪,但隐隐感到应该与shell有关。因为我通常使用的是 bash ,所以又去查询了 man bash ,才得到了答案。

bash的四种模式

在man page的INVOCATION一节讲述了 bash 的四种模式, bash 会依据这四种模式而选择加载不同的配置文件,而且加载的顺序也有所不同。本 文ssh问题的答案就存在于这几种模式当中,所以在我们揭开谜底之前先来分析这些模式。

/usr/bin:/bin:/usr/sbin:/sbin

这证明 /etc/profile 根本没有被调用。为什么?是ssh命令的问题么?

随后我又尝试了将上面的ssh分解成下面两步:

data:text/html;charset=utf8,%3Ch1%20class%3D%22posttitle%22%20style%3D%22color%3A%20rgb(34%2C%2034%2C%2034)%3B%20margin%3A%200px%3B%20lineheight%3A%201.1%3B%20fontsize%3A%2030px%… 1/8

@ /etc/profile @ /home/user/.profile

~/.profile 终于熬出头,得见天日。通过以上三个实验,配置文件的加载过程得到了验证,除去 /etc/profile 首先被加载外,其余三个文件的加 载顺序为: ~/.bash_profile > ~/.bash_login > ~/.profile ,只要找到一个便终止查找。

接下来移除 ~/.bash_profile ,启动login shell得到结果如下:

@ /etc/profile @ /home/user/.bash_login

因为没有了 ~/.bash_profile 的屏蔽,所以 ~/.bash_login 被加载,但最后一个 ~/.profile 仍被忽略。 再次移除 ~/.bash_login ,启动login shell的输出结果为:

interactive + login shell

第一种模式是交互式的登陆shell,这里面有两个概念需要解释:interactive和login:

login故名思义,即登陆,login shell是指用户以非图形化界面或者以ssh登陆到机器上时获得的第一个shell,简单些说就是需要输入用户名和密码的 shell。因此通常不管以何种方式登陆机器后用户获得的第一个shell就是login shell。