Ethereal抓包工具使用大全

Ethereal -抓包、报文分析工具

Ethereal -抓包、报文分析工具Ethereal 是一种开放源代码的报文分析工具,适用于当前所有较为流行的计算机系统,包括 Unix、Linux 和 Windows 。

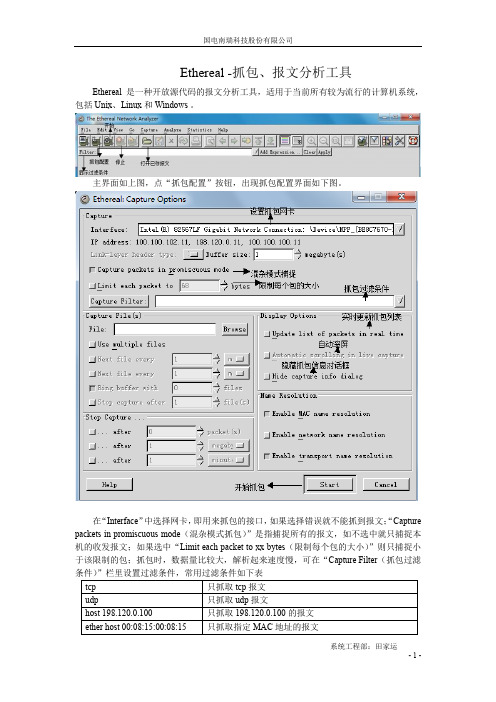

主界面如上图,点“抓包配置”按钮,出现抓包配置界面如下图。

在“Interface”中选择网卡,即用来抓包的接口,如果选择错误就不能抓到报文;“Capture packets in promiscuous mode(混杂模式抓包)”是指捕捉所有的报文,如不选中就只捕捉本机的收发报文;如果选中“Limit each packet to xx bytes(限制每个包的大小)”则只捕捉小于该限制的包;抓包时,数据量比较大,解析起来速度慢,可在“Capture Filter(抓包过滤设置“Display Options(显示设置)”中建议选中“Update list of packets in realtime(实时更新抓包列表)”、“Automatic scrolling in live capture(自动滚屏)”和“Hide capture info dialog(隐藏抓包信息对话框)”三项。

抓包配置好就可以点击“Start”开始抓包了。

抓包结束,按“停止”按钮即可停止。

为了快速查看需要的报文,在“Filter”栏中输入过滤条件后按回车键即可对抓到的包进行过滤。

注意“Filter”栏中输入的过滤条件正确则其底色为绿色,错误则其底色为红色。

常用有些报文还可以判断网络的状况,例如输入显示过滤条件tcp.analysis.flags,可以显示丢失、重发等异常情况相关的TCP报文,此类报文的出现频率可以作为评估网络状况的一个标尺。

偶尔出现属于正常现象,完全不出现说明网络状态上佳。

tcp.flags.reset==1。

SYN是TCP建立的第一步,FIN是TCP连接正常关断的标志,RST是TCP连接强制关断的标志。

统计心跳报文有无丢失。

在statistics->conversations里选择UDP,可以看到所有装置的UDP报文统计。

抓包工具ethereal在solaris下安装指导书

Ethereal在solaris下的安装和使用方法1.背景:Ethereal是一个很有效的抓包工具,在问题定位方面有非常重要的意义。

Wap gateway,MMSC等还在走向成熟的产品在调试过程中,需要用此工具抓包,将现场的消息反馈给研发辅助他们分析。

本文介绍的安装环境是SUN BLADE 20002.安装包的组成:安装Ethereal除了本身安装包以外,还有其他的几个支持包需要安装,总共需要安装的文件有:gtk+-1.2.10-sol8-sparc-localglib-1.2.8-sol8-sparc-locallibpcap-0.7.2-sol8-sparc-localethereal-0.9.0-sol8-sparc-local获取方法:在上面下载ethereal-0.9.0-sol8-sparc-local.gzgtk+-1.2.10-sol8-sparc-local.gzglib-1.2.10.tar.gzlibpcap-0.7.2-sol8-sparc-local.gz3.安装步骤(红色粗体为需要执行或者需要输入的命令):上面下载的四个包是压缩包,安装时先用gzip –d *.gz 将这4个包解压.然后切换到root 用户下进行安装.a.安装gtk+:找到gtk+-1.2.10-sol8-sparc-local包,运行安装:# pkgadd -d ./gtk+-1.2.10-sol8-sparc-localThe following packages are available:1 SMCgtk+ gtk+(sparc) 1.2.10Select package(s) you wish to process (or 'all' to processall packages). (default: all) [?,??,q]: allProcessing package instance <SMCgtk+> from </install/ethereal/gtk+-1.2.10-sol8-sparc-local>gtk+(sparc) 1.2.10GTK GroupUsing </usr/local> as the package base directory.## Processing package information.## Processing system information.## Verifying disk space requirements.## Checking for conflicts with packages already installed.The following files are already installed on the system and are beingused by another package:* /usr/local/bin <attribute change only>* - conflict with a file which does not belong to any package.Do you want to install these conflicting files [y,n,?,q] y## Checking for setuid/setgid programs.Installing gtk+ as <SMCgtk+>## Installing part 1 of 1./usr/local/bin/gtk-config/usr/local/doc/gtk+/ABOUT-NLS/usr/local/doc/gtk+/AUTHORS…………………………………………//过程中会显示出很多解压信息,不用管他,最后提示successful就行了usr/local/lib/locale/zh_TW.Big5/LC_MESSAGES/gtk+.mo/usr/local/lib/pkgconfig/gdk.pc/usr/local/lib/pkgconfig/gtk+.pc/usr/local/man/man1/gtk-config.1/usr/local/share/aclocal/gtk.m4/usr/local/share/themes/Default/gtk/gtkrc[ verifying class <none> ]Installation of <SMCgtk+> was successful.b.安装glib-1.2.8-sol8-sparc-local# pkgadd -d ./glib-1.2.8-sol8-sparc-localThe following packages are available:1 SMCglib glib(sparc) 1.2.8Select package(s) you wish to process (or 'all' to processall packages). (default: all) [?,??,q]: allProcessing package instance <SMCglib> from </install/ethereal/glib-1.2.8-sol8-sparc-local>glib(sparc) 1.2.8GLib TeamUsing </usr/local> as the package base directory.## Processing package information.## Processing system information.9 package pathnames are already properly installed.## Verifying disk space requirements.## Checking for conflicts with packages already installed.## Checking for setuid/setgid programs.Installing glib as <SMCglib>## Installing part 1 of 1./usr/local/bin/glib-config/usr/local/doc/glib/AUTHORS/usr/local/doc/glib/COPYING/usr/local/doc/glib/ChangeLog…………………………………………//过程中会显示出很多解压信息,不用管他,最后提示successful就行了/usr/local/lib/libgthread.so <symbolic link>/usr/local/man/man1/glib-config.1/usr/local/share/aclocal/glib.m4[ verifying class <none> ]Installation of <SMCglib> was successful.#c.安装libpcap-0.7.2-sol8-sparc-localroot@mmsc # pkgadd -d ./libpcap-0.7.2-sol8-sparc-localThe following packages are available:1 SMClpcap libpcap(sparc) 0.7.2Select package(s) you wish to process (or 'all' to processall packages). (default: all) [?,??,q]: allProcessing package instance <SMClpcap> from </install/ethereal/libpcap-0.7.2-sol8-sparc-local>libpcap(sparc) 0.7.2The Tcpdump GroupUsing </usr/local> as the package base directory.## Processing package information.## Processing system information.4 package pathnames are already properly installed.## Verifying disk space requirements.## Checking for conflicts with packages already installed.## Checking for setuid/setgid programs.Installing libpcap as <SMClpcap>## Installing part 1 of 1./usr/local/doc/libpcap/CHANGES/usr/local/doc/libpcap/CREDITS…………………………………………//过程中会显示出很多解压信息,不用管他,最后提示successful就行了/usr/local/doc/libpcap/CVS/Repository/usr/local/lib/libpcap.a/usr/local/man/man3/pcap.3[ verifying class <none> ]Installation of <SMClpcap> was successful.#d.安装ethereal-0.9.0-sol8-sparc-localroot@mmsc # pkgadd -d ./ethereal-0.9.0-sol8-sparc-localThe following packages are available:1 SMCether ethereal(sparc) 0.9.0Select package(s) you wish to process (or 'all' to processall packages). (default: all) [?,??,q]: allProcessing package instance <SMCether> from </install/ethereal/ethereal-0.9.0-sol8-sparc-local>ethereal(sparc) 0.9.0Gerald Combs, Gilbert Ramirez, Guy HarrisUsing </usr/local> as the package base directory.## Processing package information.## Processing system information.6 package pathnames are already properly installed.## Verifying disk space requirements.## Checking for conflicts with packages already installed.## Checking for setuid/setgid programs.Installing ethereal as <SMCether>## Installing part 1 of 1./usr/local/bin/editcap/usr/local/bin/ethereal/usr/local/bin/idl2eth/usr/local/doc/ethereal/README.hpux/usr/local/doc/ethereal/README.irix/usr/local/doc/ethereal/README.linux/usr/local/doc/ethereal/README.tru64…………………………………………//过程中会显示出很多解压信息,不用管他,最后提示successful就行了/usr/local/doc/ethereal/README.vmware/usr/local/doc/ethereal/README.win32/usr/local/doc/ethereal/TODO/usr/local/doc/ethereal/doc/Makefile/usr/local/doc/ethereal/doc/Makefile.am/usr/local/doc/ethereal/doc/randpkt.txt/usr/local/man/man1/text2pcap.1[ verifying class <none> ]Installation of <SMCether> was successful.#4.Ethereal的使用:Ethereal需要使用root用户才能抓到包。

使用 Ethereal 软件进行数据抓包

在客户端打开IE浏览器,访问新建网站。单击向导“下一步”,在说明中输入该站的网站名称。

(5)设置虚拟目录

目录作用是在地址栏中除了输入主机名外,还用“/目录名”来进一步指向某个子目录或网页文件。

单击“开始—程序—管理工具—Internet服务管理器”,打开Internet信息服务单元,选中准备新建虚拟目录的网站“默认Web站点”,打开快捷菜单的“新建—虚拟目录”。

3、分析捕获到的典型的数据帧。

实验环境

Windows 2003 server

实验内容(算法、程序、步骤和方法)

1安装配置DNS服务

(1)选择“开始”→“设置”→“控制面板”→“添加/删除程序”→“添加/删除Windows组件”命令→选择“网络服务”选项→请选择“域名服务系统(DNS)”后单击“确定”按钮。

File:如果需要将抓到的包写到文件中,在这里输入文件名称。

Use ring buffer:是否使用循环缓冲。缺省情况下不使用,即一直抓包。注意,循环缓冲只有在写文件的时候才有效。如果使用了循环缓冲,还需要设置文件的数目,文件多大时出现滚动条。

其他的项选择缺省的就可以了。

(3)Ethereal的抓包过滤器

输入:ipconfig /flushdns

捕获HTTP数据包,打开网页访问自己建的网站即可

捕获FTP数据包,打开网页访问自己建的FTP站点即可

数据记录

和计算

DHCP抓包

DNS抓包

HTTP抓包

FTP抓包

结论

(结果)

通过Ethereal软件成功捕获四种数据包

小结

通过这次实验,熟悉并初步掌握了Ethereal软件的使用,该软件分析了网络协议TCP,DHCP,DNS,FTP并成功捕获数据包,使得其更直观的展现在面前。通过本次实验加深了对网络数据包结构的理解和认识,为以后的深入学习打下了基础。虽然这次实验自己做了很长时间,但是感觉自己收获颇丰。

网络协议分析工具Ethereal的使用

⽹络协议分析⼯具Ethereal的使⽤⼤学时计算机⽹络课的实验报告,当时提不起兴趣,今天看来还挺有⽤的。

可以学习下怎样抓数据包,然后分析程序的通信协议。

⼀:学习使⽤⽹络协议分析⼯具Ethereal的⽅法,并⽤它来分析⼀些协议。

实验步骤:1.⽤“ipconfig”命令获得本机的MAC地址和缺省路由器的IP地址;(注:缺省路由器即 ”Default Gateway”)命令⾏:Start->Run->CMD->ipconfig /all >C:\Mac.txt(在命令⾏中把ipconfig命令保存在⽂本⽂档⾥⾯备⽤)结果:本机Mac地址:00.09.73.4B.8A.D7 缺省路由器IP:192.168.8.254步骤截图:图1(本机⽹络信息:Mac.txt)2.⽤“arp”命令清空本机的缓存:命令⾏:Start->Run->CMD->arp –d图2(arp命令 –d参数的帮助说明)3.运⾏Ethereal,开始捕获所有属于ARP协议或ICMP协议的,并且源或⽬的MAC地址是本机的包:图3(Capture->Options中关于⽹卡设置和Capture Filter)图4(抓包截图)4.执⾏命令:“ping” 缺省路由器的IP地址:图5(捕获包)图6(ping 过程)⼆:⽤Ethereal观察tracert命令的⼯作过程:1.⽤Ethereal语法内容及参数说明:命令⾏操作步骤:Start->Run->CMD->tracert图1(Tracert命令全部参数的帮助说明)2.运⾏Ethereal, 设定源和⽬的MAC地址是本机的包,捕获tracert命令中⽤到的消息:Tracert使⽤ICMP,相应过滤规则为:ether host 00:09:73:4B:8A:D7 and icmp图3(Capture->Options中关于⽹卡设置和Capture Filter)3.执⾏“tracert -d ” ,捕获包:执⾏命令:tracert -d :图3 (执⾏命令 tracert –d )图4(抓包截图)图5(捕获包)4.Tracert⼯作原理:Tracert使⽤ICMP消息,具体地讲,tracert发出的是Echo Request消息,触发返回的是Time Exceeded消息和Echo Reply消息。

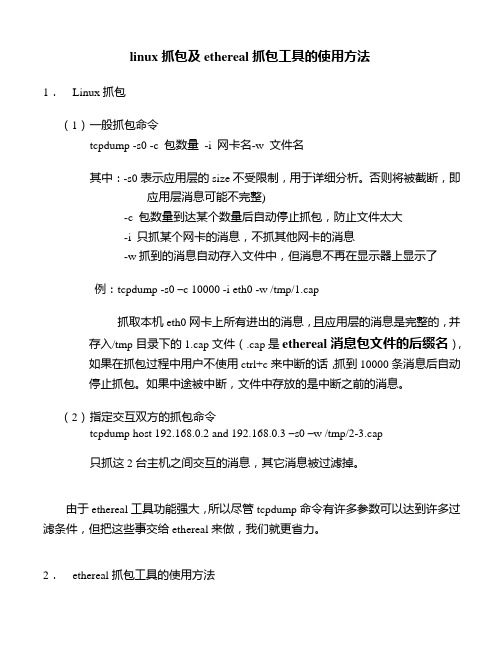

linux(Red Hat)抓包及ethereal抓包工具的使用方法

linux抓包及ethereal抓包工具的使用方法1.Linux抓包(1)一般抓包命令tcpdump -s0 -c 包数量-i 网卡名-w 文件名其中:-s0表示应用层的size不受限制,用于详细分析。

否则将被截断,即应用层消息可能不完整)-c 包数量到达某个数量后自动停止抓包,防止文件太大-i 只抓某个网卡的消息,不抓其他网卡的消息-w抓到的消息自动存入文件中,但消息不再在显示器上显示了例:tcpdump -s0 –c 10000 -i eth0 -w /tmp/1.cap抓取本机eth0网卡上所有进出的消息,且应用层的消息是完整的,并存入/tmp目录下的1.cap文件(.cap是ethereal消息包文件的后缀名),如果在抓包过程中用户不使用ctrl+c来中断的话,抓到10000条消息后自动停止抓包。

如果中途被中断,文件中存放的是中断之前的消息。

(2)指定交互双方的抓包命令tcpdump host 192.168.0.2 and 192.168.0.3 –s0 –w /tmp/2-3.cap只抓这2台主机之间交互的消息,其它消息被过滤掉。

由于ethereal工具功能强大,所以尽管tcpdump命令有许多参数可以达到许多过滤条件,但把这些事交给ethereal来做,我们就更省力。

2.ethereal抓包工具的使用方法把xxx.cap文件下载后,就可以使用ethereal工具来分析了。

当然也可在linux 机器上直接使用ethereal来抓包(需要安装rpm)而不用使用tcpdump命令。

现在介绍的是在windows电脑上启动ethereal程序,见下图:选择菜单“file”-open选择消息包文件:打开:选择菜单“statistics”-conversation list-tcp通过对IP地址的排序找到所关心的一次交互过程,在该条目上使用右键:该次交互过程中的所有消息便显示出来,可以认真分析了。

抓包工具Ethereal的使用.ppt

南研测试部

文档密级:内部公开

目录

Ethereal简介 Ethereal安装 Ethereal使用 Ethereal的抓包过滤器 Ethereal使用小技巧

南研测试部

Ethereal使用

文档密级:内部公开

启动Ethereal以后,选择菜单Capture->start,将会 出现以下配置页面:

南研测试部

Ethereal简介

文档密级:内部公开

Ethereal能够支持许多协议,但有些协 议需要安装插件以后才能抓包。首先要 下载Ethereal的协议插件,然后解压到 Ethereal安装目录的plugins下面,启动 Ethereal,在菜单Edit->preferences下 进行设置。

文档密级:内部公开

目录

Ethereal简介 Ethereal安装 Ethereal使用 Ethereal的抓包过滤器 Ethereal使用小技巧

南研测试部

文档密级:内部公开

Ethereal使用小技巧

抓包的时候,我们往往想把过滤后的信 令保存下来,而不是保存所有信令,这 时只需要在保存的时候点击[displayed] 按钮,再保存,保存下来的就是过滤后 的信令。这样的包的体积就比较小。

如果你想抓取某些特定的数据包时,可以有以下两种方法: 在抓包的时候,就先定义好抓包过滤器,这样结果就是只抓到 你设定好的那些类型的数据包; 先不管三七二十一,把本机收到或者发出的包一股脑的抓下来, 然后使用显示过滤器,只让Ethereal显示那些你想要的那些类型 的数据包。

南研测试部

文档级:内部公开

Ethereal的抓包过滤器

南研测试部

文档密级:内部公开

实验二用Ethereal软件工具捕获报文并进行分析

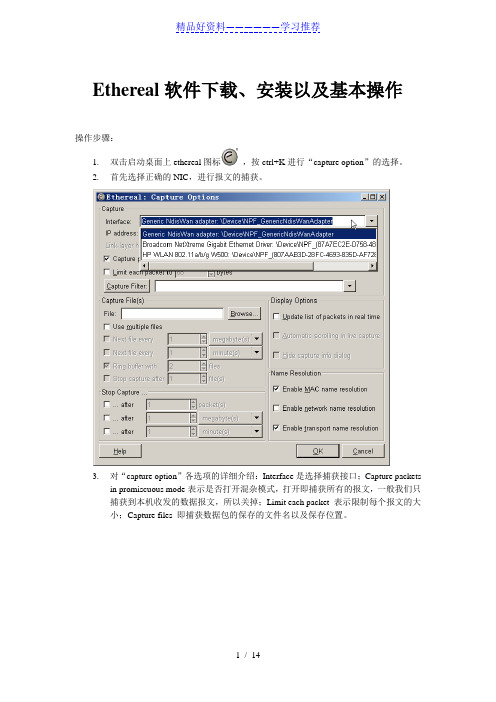

Ethereal软件下载、安装以及基本操作操作步骤:1.双击启动桌面上ethereal图标,按ctrl+K进行“capture option”的选择。

2.首先选择正确的NIC,进行报文的捕获。

3.对“capture option”各选项的详细介绍:Interface是选择捕获接口;Capture packetsin promiscuous mode表示是否打开混杂模式,打开即捕获所有的报文,一般我们只捕获到本机收发的数据报文,所以关掉;Limit each packet 表示限制每个报文的大小;Capture files 即捕获数据包的保存的文件名以及保存位置。

4.“capture option”确认选择后,点击ok就开始进行抓包;同时就会弹出“Ethereal:capture form (nic) driver”,其中(nic)代表本机的网卡型号。

同时该界面会以协议的不同统计捕获到报文的百分比,点击stop即可以停止抓包。

5.下图为Ethereal截取数据包的页面。

由上而下分別是截取数据包的列表以及封包的详细资料,最下面则是封包的內容,这时是以16进制及ASCII编码的方式来表示。

其中在列表这部份,最前面的编号代表收到封包的次序,其次是时间、来源地址、目的地址,最后则是协议的名称以及关于此封包的摘要信息。

6.若是想将截获到的数据包列表资料储存起来,可以执行[File]→[Save]或[Save As]将资料储存起来,存储对话框如下图所示,这些储存的数据包资料可以在以后执行[Open]来加以开启。

设置Ethereal的显示过滤规则操作步骤:1.在抓包完成后,显示过滤器用来找到你所感兴趣的包,依据1)协议2)是否存在某个域3)域值4)域值之间的比较来查找你感兴趣的包。

2.举个例子,如果你只想查看使用tcp协议的包,在ethereal窗口的工具栏的下方的Filter中输入tcp,让后回车,ethereal就会只显示tcp协议的包,如下图所示:3.值比较表达式,可以使用下面的操作符来构造显示过滤器。

抓包工具安装及使用方法(安装前必读)

安装时注意,先安装wireshark-win32-1.5.1,安装过程中会提示安装winpcap插件,此时不要安装这个版本,待装完wireshark后安装文件夹中提供的WinPcap_3_1_beta4版本,否则有可能会找不到数据卡端口。

在便携机或者服务器上抓取TCP层的数据包,便于判断是否存在高层的丢包,高层的TCP窗口协商值过小,是否存在TCP发送窗口满导致数据没法下发等情况,对于整个HSDPA 速率低,速率波动等问题的定位很重要。

对于使用Ethereal工具的抓包,必需在下载文件前就开始抓包(为了取得HSDPA业务建立时窗口的协商过程,如果抓包时刻已经数传了一段时间,那么有可能看不到真实窗口大小)。

可以按如下步骤进行:

1.数据卡拨号上网后,打开Ethereal工具,选中Capture—〉interface

2.选择对应的网卡设备,如便携机拨号上网,那只有一个网口是有效的,选择Packet变化的网口。

IP地址应该是CN分配的IP,在DOS中IPconfig可以查到,这里也会显示出来。

3.抓包过程。

4.大概抓取一两分钟的数据就足够了,时间太长文件会很大。

按上图中的STOP键,即停止抓包,如下图示。

抓取的包就显示在了窗口里,自己选择一个路径保存下来即可。

ethreal使用-入门

1、ethreal使用-入门ethreal可以用来从网络上抓包,并能对包进行分析。

下面介绍windows下面ethereal的使用方法安装1)安装winpcap,下载地址http://netgroup-serv.polito.it/winpcap/install/Default.htm2)安装ethreal,下载地址/使用windows程序,使用很简单。

启动ethreal以后,选择菜单Capature->Start,就OK了。

当你不想抓的时候,按一下stop,抓的包就会显示在面板中,并且已经分析好了。

下面是一个截图:2、ethereal使用-capture选项Interface: 指定在哪个接口(网卡)上抓包。

一般情况下都是单网卡,所以使用缺省的就可以了Limit each packet:限制每个包的大小,缺省情况不限制Capture packets in promiscuous mode:是否打开混杂模式。

如果打开,抓取所有的数据包。

一般情况下只需要监听本机收到或者发出的包,因此应该关闭这个选项。

Filter:过滤器。

只抓取满足过滤规则的包(可暂时略过)File:如果需要将抓到的包写到文件中,在这里输入文件名称。

use ring buffer:是否使用循环缓冲。

缺省情况下不使用,即一直抓包。

注意,循环缓冲只有在写文件的时候才有效。

如果使用了循环缓冲,还需要设置文件的数目,文件多大时回卷其他的项选择缺省的就可以了3、ethereal的抓包过滤器抓包过滤器用来抓取感兴趣的包,用在抓包过程中。

抓包过滤器使用的是libcap过滤器语言,在tcpdump的手册中有详细的解释,基本结构是:[not] primitive [and|or [not] primitive ...]个人观点,如果你想抓取某些特定的数据包时,可以有以下两种方法,你可以任选一种,个人比较偏好第二种方式:1、在抓包的时候,就先定义好抓包过滤器,这样结果就是只抓到你设定好的那些类型的数据包;2、先不管三七二十一,把本机收到或者发出的包一股脑的抓下来,然后使用下节介绍的显示过滤器,只让Ethereal显示那些你想要的那些类型的数据包;4、etheral的显示过滤器(重点内容)在抓包完成以后,显示过滤器可以用来找到你感兴趣的包,可以根据1)协议2)是否存在某个域3)域值4)域值之间的比较来查找你感兴趣的包。

抓包工具ethereal使用说明

抓包工具ethereal 使用说明 1.启动程序

2.修改配置

点击start 开始抓包。

3.实时抓包,可以在Filter 过滤,只显示当前网卡与输入ip 之间的报文。

点击选择

点击选择

4.停止抓包,点击stop 即可。

5.保存报文

点击file文件夹下save as,弹出保存界面,选择c:\或其他盘,在最下行输入文件名,点击ok即可。

61850报文说明:在抓包界面protocol下有tcp、utp、mms报文等,最重要的是要有mms

包。

另外在第一次配置完成后,不退出程序前不需要重新配置,可以在“file”正下方的“”

快捷键,在弹出的窗口中点击“Capurte”就开始重新抓包了。

同时会问对上次的报文是否保存。

最后强调一下,对抓好的包要重新打开看一下,确保正确保存。

Ethereal工具的使用方法

Ethereal工具的使用方法1、抓包设置页面选择以太网卡设置为实时刷新报文设置为是否滚动设置一次抓包长度或抓包时间设置抓包存储方式显示过滤显示过滤语法:mms 只显示MMS报文iecgoose 只显示goose报文tcp 只显示tcp报文udp 只显示udp报文== 显示与地址为的服务器交互的报文== 显示源地址IP为的服务器发出的报文== 显示与目的地址IP为的服务器交互的报文== 5a:48:36:30:35:44 显示与MAC地址为5a:48:36:30:35:44的服务器交互的报文== 5a:48:36:30:35:44 显示源MAC地址为5a:48:36:30:35:44的服务器发出的报文== 5a:48:36:30:35:44 显示与目的MAC地址为5a:48:36:30:35:44的服务器交互的报文抓捕过滤抓捕过滤语法Tcp 只抓捕Tcp报文Udp 只抓捕Tcp报文Host 只抓捕IP地址为的报文Ether host 只抓捕MAC地址为5a:48:36:30:35:44的报文限制每个包的大小2、协议显示MMS 报文SNTP 建立以太网通讯时会发ARP 报文ping 报文SV 、GOOSE 抓包时间3、 显示信息报文序号抓取该帧报文时刻,PC 时间该帧报文是谁发出的该帧报文是发给谁的协议类型--以太网类型码报文长度4、 过滤机制 关键字段过滤1)按目的MAC地址过滤2)按源MAC地址过滤3)按优先级过滤4)按VLAN过滤语法 == 2105)按以太网类型码过滤 == 0x88b86)按APPID过滤7)按GOOSE控制块过滤语法:frame[30:9] == 80:07:67:6f:63:62:52:65:66 从该帧报文的第30个字节读取9个字节8)其他字段的过滤类似不在一一举例组合过滤1)找到特征报文的起始点找到自己关注GOOSE的APPID根据GOOSE变位时sequencenumber会变0的特性找到第一帧变位GOOSE2)标注起始报文注意报文编号:28、363)去掉过滤条件,在所有的原始报文中显示标注报文,能找到事件之间的时间关系去掉过滤条件并Apply,在“28、36”附近发生的事情一目了然4)进一步优化时间显示显示绝对时间不含年、月、日绝对时间以第一帧报文为计时起点相对时间以上一帧报文为计时起点查看相邻两帧报文的间隔设置特征报文为计时参考点过滤结果“28”以后的报文均以其为计时起点。

Etherreal如何抓包V2.0

先在VGW服务器上安装抓包软件

选择正确的网卡,可以根据IP地址来判断

输入抓包条件,下面表示抓到192.168.0.1间的双向包,你改成VMSVR的地址即可。

然后点一下Start

因时做两个测试,

1、系统重启之后,第一次启动vmsagent进程,从日志上看是注册上了vmsvr

2、在任务管理器里面杀掉vmsagent和winntcp进程后;然后在启动vmsagent,就无法组成上

vmsvr。

分别将上面两种情况的抓包发回。

抓完包后,保存即可

先stop

再Save

把保存的抓包文件发回

当协议端口没有采用标准端口,出现无法正确解码时的处理方法。

比如SMPP的端口中5016,而现网中用的是41011.

在传输层能看到抓包文件中相关端口的情况

点下拉箭头,选择both

再点中右边的协议列表

再按ctrl-f,在弹出的小框中输入smpp,再回车

点OK 退出

显示了正确的解码。

Ethereal使用说明

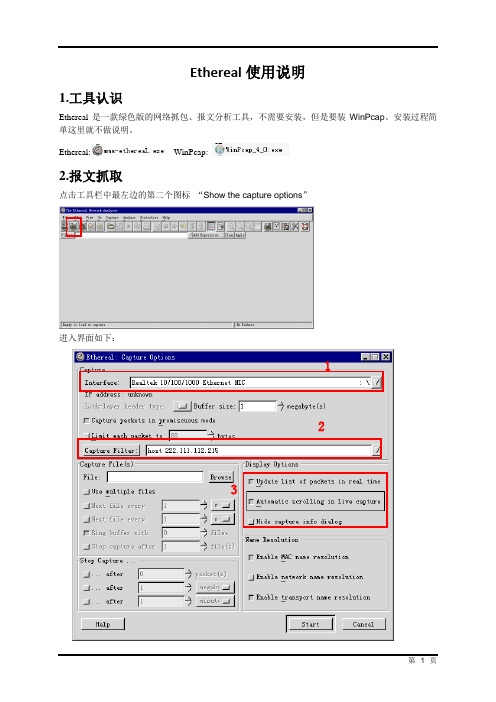

Ethereal 使用说明1.工具认识Ethereal 是一款绿色版的网络抓包、报文分析工具,不需要安装,但是要装WinPcap 。

安装过程简单这里就不做说明。

Ethereal:WinPcap:2.报文抓取点击工具栏中最左边的第二个图标 “Show the capture options ”进入界面如下:123三个地方需要设置:①Interface,选择自己电脑的网卡。

②Capture Filter,在里面设置抓取过滤条件,如host 222.111.112.215就是只抓取有这个ip地址参与的报文交互。

其他过滤规则在下文Ethereal使用详细说明中有介绍。

③Display Options,前两个选中,在抓取的过程中可以查看报文信息。

设好了点Start,弹出界面如下,停止抓包点击stop。

3.报文查看Filter内可以输入过滤规则,常用的语句有mms、ip.addr==222.111.112.5等,同时过滤多个规则可以使用&&合并,如下图。

mms是最常用的的过滤规则,直接过滤出mms报文,我们要查看的有用的信息都在mms类报文内。

其他过滤规则在下文Ethereal使用详细说明中有介绍。

4.Ethereal使用详细说明4.1界面菜单介绍本节将逐个介绍Ethereal各菜单项的功能:4.1.1“File”菜单图4-1 “File”拉菜单图4-1 “File”菜单。

其中:“Open”即打开已存的抓包文件;“Open Recent”即打开近期已察看的抓包文件,类似windows的最近访问过的文档;“Merge”字面是合并的意思,其实是追加的意思,即当前捕获的报文追加到先前已保存的抓包文件中。

“Save”和”save as”即保存、选择保存格式。

“File Set”用于Ethereal当前打开的多个文件前后切换,以及各文件的基本属性描述。

“Export”是输出的意思。

“Print”打印。

ethereal抓包基本用法

ethereal抓包基本用法Ethereal抓包的基本使用办法一、确认镜像端口是否做好这里可以使用捕包软件来确认镜像是否安装好。

,如果客户的交换机支持镜像功能,则使用捕包软件。

我这里使用的是ethereal捕包软件。

1.根据提示一步步安装完捕包软件。

2.开始----程序----ethereal----3.进入到ethereal界面4.选择capture,进行捕包。

5.在capture菜单中选择OptionsInterface是自己电脑的网卡,根据自己电脑的实际的通讯的网卡进行选择,并按照上述打沟的情况进行选择打沟。

捕获所有协议的数据包。

选择此项表示会随时更新捕获到的数据包。

设置完之后,点击右下角start按钮,即开始捕包。

以下是捕获的数据包的界面。

捕包一段时间之后,点击界面上stop,即停止捕获数据包。

6.停止捕包之后,就可以回到ethereal的主界面上了,可以看到很多数据。

从上面的数据中可以看出对应的序号,时间,源IP,目的IP,协议类型。

在这里,要确认为镜像端口是否做好,只要在上述数据中能够看到有源IP和目的IP地址,是正反成对出现即可,表示镜像端口镜像成功。

7.在捕获数据选择保存时,选择file---save as,弹出以下界面:根据实际情况,选择路径,填好文件明。

在保存类型的选择时,系统默认为Ethereal/tcpdump(*.cap,*.pcap).注意:如果需要让sniffer进行分析数据包的情况下,在这里要选择NG/NAI Sniffer(*.cap *enc *.trc).其余的选项按照默认的进行。

Windows下使用Wireshark(ethereal)进行抓包分析

Windows下使用Wireshark(ethereal)进行抓包分析说明:由于版权问题,该开源软件的新版本现已更名为Wireshark。

1、下载安装a 从/ 下载Wincap安装;b 从/ 下载安装Windows平台的Ethereal(或从/projects/wireshark/ 下载安装Wireshark),双击安装文件安装即可。

2、使用启动ethereal 以后,选择菜单Capature->Start :选择好接受数据的网卡(Ethereal会自动选择系统中安装的唯一的网卡),再单击“OK”按钮即可开始抓包。

上图中的对话框还可以进行一些设置:l Interface:指定在哪个接口(网卡)上抓包(系统会自动选择一块网卡)。

l Limit each packet:限制每个包的大小,缺省情况不限制。

l Capture packets in promiscuous mode:是否打开混杂模式。

如果打开,抓取所有的数据包。

一般情况下只需要监听本机收到或者发出的包,因此应该关闭这个选项。

l Filter:过滤器。

只抓取满足过滤规则的包。

l File:可输入文件名称将抓到的包写到指定的文件中。

l Use ring buffer:是否使用循环缓冲。

缺省情况下不使用,即一直抓包。

注意,循环缓冲只有在写文件的时候才有效。

如果使用了循环缓冲,还需要设置文件的数目,文件多大时回卷。

l Update list of packets in real time:如果复选框被选中,可以使每个数据包在被截获时就实时显示出来,而不是在嗅探过程结束之后才显示所有截获的数据包。

单击“OK”按钮开始抓包,系统显示出接收的不同数据包的统计信息:单击“Stop”按钮停止抓包后,所抓包的分析结果显示在面板中:3、Ethereal的抓包过滤器抓包过滤器在抓包过程中用来抓取感兴趣的数据包。

它使用的是libcap 过滤器语言,在tcpdump 的手册中有详细的解释,基本结构是:[not] primitive [and|or [not] primitive …]。

网络监听工具Ethereal使用说明

网络监听工具Ethereal使用说明1.1 Ethereal简介Ethereal是一款免费的网络协议分析程序,支持Unix、Windows。

借助这个程序,你既可以直接从网络上抓取数据进行分析,也可以对由其他嗅探器抓取后保存在硬盘上的数据进行分析。

你能交互式地浏览抓取到的数据包,查看每一个数据包的摘要和详细信息。

Ethereal有多种强大的特征,如支持几乎所有的协议、丰富的过滤语言、易于查看TCP会话经重构后的数据流等。

它的主要特点为:·支持Unix系统和Windows系统·在Unix系统上,可以从任何接口进行抓包和重放·可以显示通过下列软件抓取的包·tcpdump·Network Associates Sniffer and Sniffer Pro·NetXray·Shomiti·AIX’s iptrace·RADCOM & RADCOM’s WAN/LAN Analyzer·Lucent/Ascend access products·HP-UX’s nettl·Toshiba’s ISDN routers·ISDN4BSD i4btrace utility·Microsoft Network Monitor·Sun snoop·将所抓得包保存为以下格式:·libpcap (tcpdump)·Sun snoop·Microsoft Network Monitor·Network Associates Sniffer∙可以根据不同的标准进行包过滤∙通过过滤来查找所需要的包∙根据过滤规则,用不同的颜色来显示不同的包∙提供了多种分析和统计工具,实现对信息包的分析图1-1 Ethereal抓包后直观图图1是Ethereal软件抓包后的界面图,我们可以根据需要,对所抓得包进行分析。

ethereal的使用详解

☆好戏来了(follow tcp stream) 好戏来了 )

双击启动桌面上ethereal图 图 双击启动桌面上 ,按ctrl+K进行 进行

"capture option"的选择. 的选择. 的选择 正确的NIC,进行报 选择 正确的 , 文的捕获. 文的捕获.支持 WLan无 无 线的相关协议. 线的相关协议.

Capture Options

Interface是选择捕获接口 是选择捕获接口 Capture packets in promiscuous mode表示是否打 表示是否打 开混杂模式, 开混杂模式,打开即捕获所有 的报文, 的报文,一般我们只捕获到本 机收发的数据报文, 机收发的数据报文,所以关掉 Limit each packet 表示 限制 每个报文的大小 Capture files 即捕获数据包的 保存的文件名以及保存位置

显示 以太网地址为 00:d0:f8:00:00:03 设备通信的所有报文 eth.addr==00.d0.f8.00.00.03 显示 IP地址为 192.168.10.1 网络设备通信的所有报文 地址为 ip.addr==192.168.10.1 显示所有设备web浏览的所有报文 浏览的所有报文 显示所有设备 tcp.port==80 显示192.168.10.1除了 除了http外的所有通信数据报文 显示 除了 外的所有通信数据报文 ip.addr==192.168.10.1 && tcp.port!=80

符号在Filter string语法中的定义 符号在 语法中的定义

Equal: eq, == (等于) 等于) 等于 Not equal: ne, != (不等于) 不等于) Greater than: gt, > (大于) 大于) Less Than: lt, < (小于) 小于) Greater than or Equal to: ge, >= (大等于) 大等于) Less than or Equal to: le, <= (小等于) 小等于)

ethereal抓包工具的使用

《高级网络技术》实验一 ethereal抓包工具的使用课程实验报告课程名称:高级网络技术专业班级:姓名:学号:指导教师:完成时间:2012 年10 月24 日实验一 ethereal抓包工具的使用一、实验目的1.熟悉Ethereal网络抓包工具软件的作用和使用方法;2.通过Ethereal工具软件的帮助,对抓到包进行分析。

二、实验内容学习Ethereal网络抓包工具以及对ARP packet format进行分析。

三、实验设备及工具硬件:安装了网卡的PC机。

软件:PC 机操作系统WinXP,安装了网卡驱动程序,以及ethereal抓包软件四、实验步骤1)安装winpcap和ethereal;2)ARP协议分析由ethereal抓取的包格式和下图一样,首先,对下图所示帧格式进行了解。

如图所示,前14字节是数据链路层所附加的帧头,后28字节是来自网络层的ARP数据包内容。

然后,我们根据所抓取的实际例子来分析协议各个部分,如下图所示。

在这个例子中,编号256的包:物理地址是00:21:86:a2:c6:d3,IP地址是192.168.60.42的主机或路由器,向网络中发送广播,内容是一个ARP协议的request,希望获得IP地址为192.168.60.140的主机的物理地址。

编号为257的包:IP地址为192.168.60.42的主机,收到广播的request后,向广播发送端发送单播reply,告诉对方自己的物理地址为00:1d:ba:18:cb:dc。

256和257号包的详细内容如下所示。

256号包257号包由图可见,前14字节为帧头。

其中,前6字节为目的物理地址,当向网络中发送广播时,目的物理地址为全f;7-12字节为源物理地址;最后两个字节表示帧类型,ox0806表示这是一个ARP数据帧;由于是在以太网中传输,当帧长度不足46字节是,可能在帧尾部添加尾巴(填充位)。

然后,我们来看ARP协议数据内容。

常用操作方法和工具介绍-ethreal

第1章常用操作方法和工具介绍1.1 镜像抓包工具现场人员进行故障处理,有时需要抓数据包进行分析。

本节介绍终端的抓包方法,用于指导现场工程师进行操作。

抓包工具很多,有Ethreal,WireShark,Sniffer等。

其中Ethreal和WireShark较为常见。

由于Wireshark 和Ethreal工具为同一产品的不同版本,并且Ethreal使用比较广泛版本比较新。

本节主要介绍Ethreal 的使用方法。

1.1.1 简介在这节,将介绍怎样通过Ethereal截包;怎样通过Ethereal观察包;在Ethereal怎样过滤包;怎样分析媒体包;还有其它功能。

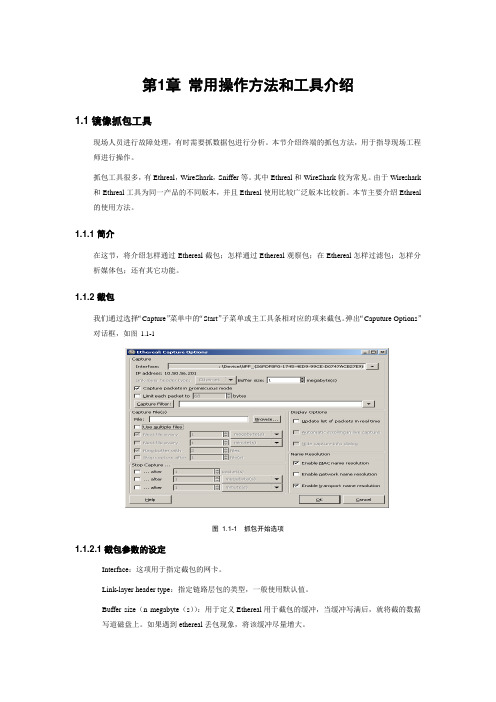

1.1.2 截包我们通过选择“Capture”菜单中的“Start”子菜单或主工具条相对应的项来截包。

弹出“Caputure Options”对话框,如图1.1-1图 1.1-1 抓包开始选项1.1.2.1 截包参数的设定Interface:这项用于指定截包的网卡。

Link-layer header type:指定链路层包的类型,一般使用默认值。

Buffer size(n megabyte(s)):用于定义Ethereal用于截包的缓冲,当缓冲写满后,就将截的数据写道磁盘上。

如果遇到ethereal丢包现象,将该缓冲尽量增大。

Capture packets in promiscuous mode:截包时,Ethereal将网口置于混杂模式。

如果没有配置这项,Ethereal只能截取该PC发送和接收的包(而不是同一LAN上的所有包)。

Limit each packet to n bytes:定义Ethereal截取包的最大数据数,大于这个值的数据包将被丢掉。

默认为65535。

1.1.2.2 截包过滤条件的设定Ethereal 截包过滤条件,通过and 和or,将一系列的primitive 表达式连接在一起,有时可在primitive 表达式前用not。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

Ethereal抓包工具使用大全新太科技股份有限公司2009年6月目录1.ETHEREAL 简介 (3)2.ETHEREAL基本操作 (3)3. ETHEREAL几个使用场景 (5)3.1根据协议过滤 (5)3.2指定IP和端口进行过滤 (6)3.3指定某个呼叫的过滤 (10)3.4把抓到的RTP流存成语音文件 (11)附录一:常用的DISPLAY FILTER (14)附录二:ETHEREAL安装说明及重要链接 (15)附录三:TCPDUMP使用方法 (16)1.T CPDUMP简介 (16)2.T CPDUMP安装 (16)3.T CPDUMP使用示例 (16)4.T CPDUMP使用方法链接 (16)1.E thereal简介E thereal是一个开放源码的网络分析系统,也是是目前最好的开放源码的网络协议分析器,支持Linux和windows平台。

事实上,Ethereal本身并不能抓包,它只能用来解析数据包,要抓取数据包,它需要借助于PCap。

Pcap在windows下面的实现称作winpcap,这也就是为什么我们在安装前要先安装好winpcap工具。

2.Ethereal基本操作首先运行Ethereal,出现Ethereal的主界面,如下图所示:图1 Ethereal主界面要捕获网络上的数据包,首先进行相关设置,点击Capture->Options出现以下窗口,如图所示:指定网卡图2 指定网卡设置完毕后,点击Start,Etheteal便会开始动态的统计目前所截获的数据包,点击Capture->Stop,即可停止。

下图为Ethereal截获数据包后的界面:封包列表封包的详细资料封包的内容图4 Ethereal截获数据包后的界面如果需要保存截获的数据包信息,可点击File->Save / Save as 进行保存。

3. Ethereal几个使用场景在介绍使用场景之前,首先要明确Ethereal的两类不同的过滤器:一类是抓包过滤器Capture Filter,即只抓取符合规则的数据包;一类是显示过滤器Display Filter,是在抓取的数据包中显示符合规则的数据包。

二者在使用上及在语法上是有区别的。

如果您想抓取特定的数据包,可以采用以下两种方式:一在抓包的时候在capture->options->Capture Filter中定义过滤规则,这样结果就是只抓取您设定好的那些类型的数据包,二是把本机收到或发出的数据包全部抓取下来,然后使用显示过滤器,只显示您感兴趣的数据包。

注意:在这里我们介绍的几个场景都是针对显示过滤器的。

3.1根据协议过滤当您截获数据包以后,如果您只想查看使用SIP协议的数据包,您可以在Filter中输入:sip,按enter键后,您可以看到在封包列表中显示的只有使用SIP协议的包了。

同样的道理,您可以输入其它的协议:tcp, rtp, udp等等,来查看使用相应协议的数据包。

图1 根据SIP协议过滤数据包3.2指定IP和端口进行过滤在Filter中输入: ip.addr==10.200.100.222,按enter键后,您可以看到在封包列表中显示的只有源地址或目的IP地址为10.200.100.222主机的数据包了。

图2 ip.addr==10.200.100.222如果你只想查看从该主机流出的数据包,则只需要把addr改为src即可,如下图所示:图3 ip.src==10.200.100.222如果你只想查看流向该主机的数据包,则只需要把addr改为dst即可,如下图所示:图4 ip.dst==10.200.100.222如果您想同时查看主机IP地址为:172.16..55.255的封包信息,可以用or操作,即在Filter中输入: ip.addr==10.200.100.222 or ip.addr==172.16.55.255。

图5 ip.addr==10.200.100.222 or ip.addr==172.16.55.255如果您想查看主机IP地址为:172.16.55.83,使用UDP协议,端口号为7557的封包信息,可以用and操作,即在Filter中输入:ip.addr==172.16.55.83 and udp.port==7557。

图6 ip.addr==172.16.55.83 and udp.port==75573.3 指定某个呼叫的过滤首先在Filter中输入:sip,可以查看所有关于SIP协议的封包信息,如果您只想查看关于某个指定过滤主叫号码或被叫号码的呼叫的封包信息,则可以在Filter中输入:sip contains 6324,如下图所示:图1 指定过滤被叫号码是6324呼叫3.4 把抓到的RTP流存成语音文件在Fliter中输入:sip or rtp ,封包列表中,会显示所有使用SIP或RTP协议的数据包。

选中一个使用RTP协议的数据流,然后点击Ethereal主界面菜单栏的Statistics->RTP->Stream Analysis,弹出 RTP Stream Analysis对话框。

图1打开RTP流分析图2 RTP 流分析点击想要保存的RTP 流,然后点击Save payload… 出现保存对话框,选择好存放的目录后,然后选择要保存的格式,一般选择.au格式,这种格式的文件在普通播放器中就可以播放,根据你保存的数据流向,选定Channels,在下方输入保存的数据流的名字(带后缀名),然后点击OK保存。

如下图所示:图3 RTP 流保存如果想要打开保存后的RTP流文件,可以用windows Media Player播放。

3.5 通过网络交换机抓包在交换以太网的环境下,一般两台工作站之间的通讯是不会被第三者侦听到的。

若需要侦听就要做SPAN(cisco)或者端口镜像(更早的功能)侦听的对象可以是一个或多个交换机端口,或者整个VLAN。

如果要侦听的端口(“源端口”)或VLAN和目标端口在同一台交换机上,只需配置SPAN; 如果不在同一台交换机上,需要配置RSPAN 。

某些交换机不支持RSPAN,2900必须在同一个lan。

具体支持特性需要针对不同的交换机。

下面的配置是同一台交换机上的监控(全局环境下)4000/6000 CatOS 交换机:set span 6/17 6/19 //SPAN:源端口为6/17 目标端口为6/192950/3550/4000IOS/6000IOS 交换机:monitor session 1 local //SPANmonitor session 1 source interface fastethernet 0/17 both //源端口,也可以是某个VLAN monitor session 1 destination interface fastethernet 0/19 //目标端口2900/3500XL 交换机:interface fastethernet 0/19 //目标端口port monitor fastethernet 0/17 //源端口1900 交换机: (或使用菜单 [M] Monitoring)monitor-port monitored 0/17 //源端口(0/17和0/18端口)monitor-port monitored 0/18monitor-port port 0/19 //目标端口monitor-port //开始监控中兴3928交换机端口镜像(监控端口上)interface fei_1/6negotiation autoswitchport access vlan 10switchport qinq normalmonitor session 1 source direction both附录一:常用的Display Filter1. 操作符:eq, == Equalne, != Not Equalgt, > Greater Thanlt, < Less Thange, >= Greater than or Equal tole, <= Less than or Equal to2. 搜索操作contains 协议,包,包含指定内容matches Perl标准表达式3.常见关键词frameipethudptcphttp4. 数组操作[i:j] i = 起点, j = 长度[i-j] i = 起点, j = 末点, 包含.[i] i = 起点, 长度1[:j] 起点等于 0, 长度= j[i:] 起点 = i, 至最后5.逻辑操作and, && Logical ANDor, || Logical ORnot, ! Logical NOT6.位操作bitwise_and, & Bitwise AND附录二:Ethereal安装说明及重要链接windows 下ethereal 的安装方法:1)安装winpcap,下载地址h ttp:///install/default.htm2)安装ethereal ,官方网站地址:h ttp:/// (如不可用可以在这里下载:h ttp:///soft/3906.htm)安装请参考:Ethereal软件下载与安装手册:h ttp:///Class/Ethereal/200610/16497.html官方使用手册:h ttp:///docs/eug_html_chunked/(英文版)Ethereal汉化使用手册:h ttp:///download/user-guide.html重要链接:中国协议分析网->关于Ethereal的参考资料:h ttp:///Class/Ethereal/index.html附录三:Tcpdump使用方法1.Tcpdump简介linux下抓包工具——Tcpdump ,它是一种免费的网络数据分析采集工具,可以将网络中传送的数据包的“头”完全截获下来提供分析。

它支持针对网络层、协议、主机、网络或端口的过滤,并提供and、or、not等逻辑语句来帮助您去掉无用的信息。

2.Tcpdump安装在安装Tcpdump之前,首先要安装Libpcap。

可以在h ttp:///下载到Tcpdump 和 Libpcap最新发布版本。

在这里下面的操作是基于用SecureCRT工具在Windows 操作系统下远程链接到Linux操作系统的。

1.首先把下载的libpcap-1.0.0.tar.gz和tcpdump-4.0.0.tar.gz用linux命令:rz 上传到linux 系统指定的文件下。