ZUC算法原理及实现过程

实用文档之祖冲之序列密码算法(ZUC算法)

实用文档之"祖冲之序列密码算法"第1部分:算法描述1范围本部分描述了祖冲之序列密码算法,可用于指导祖冲之算法相关产品的研制、检测和使用。

2术语和约定以下术语和约定适用于本部分。

2.1比特bit二进制字符0和1称之为比特。

2.2字节byte由8个比特组成的比特串称之为字节。

2.3字word由2个以上(包含2个)比特组成的比特串称之为字。

本部分主要使用31比特字和32比特字。

2.4字表示word representation本部分字默认采用十进制表示。

当字采用其它进制表示时,总是在字的表示之前或之后添加指示符。

例如,前缀0x指示该字采用十六进制表示,后缀下角标2指示该字采用二进制表示。

2.5高低位顺序bit ordering本部分规定字的最高位总是位于字表示中的最左边,最低位总是位于字表示中的最右边。

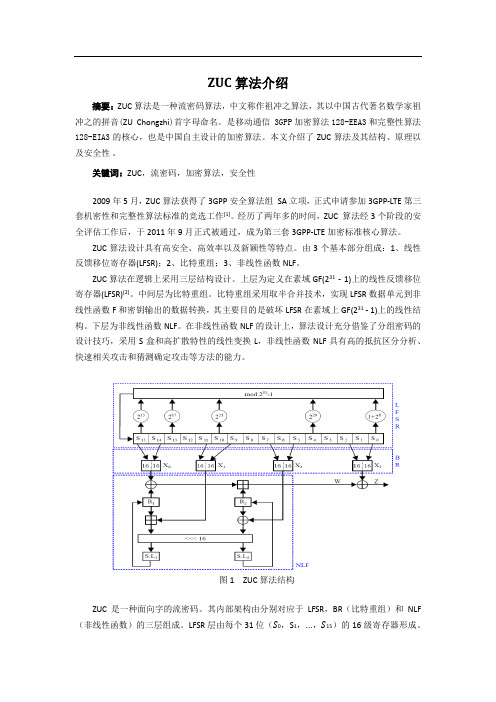

3符号和缩略语3.1运算符+ 算术加法运算mod 整数取余运算⨁按比特位逐位异或运算⊞模232加法运算‖字符串连接符∙H取字的最高16比特∙L取字的最低16比特<<<k 32比特字左循环移k位>>k 32比特字右移k位a b向量a赋值给向量b,即按分量逐分量赋值3.2符号下列符号适用于本部分:s0,s1,s2,…,s15 线性反馈移位寄存器的16个31比特寄存器单元变量X0,X1,X2,X3比特重组输出的4个32比特字R1, R2非线性函数F的2个32比特记忆单元变量W非线性函数F输出的32比特字Z 算法每拍输出的32比特密钥字k初始种子密钥iv 初始向量D 用于算法初始化的字符串常量3.3缩略语下列缩略语适用于本部分:ZUC 祖冲之序列密码算法或祖冲之算法LFSR 线性反馈移位寄存器BR 比特重组F 非线性函数4算法描述4.1算法整体结构祖冲之算法逻辑上分为上中下三层,见图1。

上层是16级线性反馈移位寄存器(LFSR);中层是比特重组(BR);下层是非线性函数F。

zuc算法比特重组br层从上层lfsr寄存器单元

zuc算法比特重组br层从上层lfsr寄存器单元

ZUC算法是中国自主设计的一种流密码算法,主要用于无线通信或数

据传输的加密保护。

在ZUC算法中,比特重组(Bit Reorganization,BR)层负责从上层LFSR(线性反馈移位寄存器)寄存器单元中获取输入,进

行比特重组,然后输出给下一层。

比特重组层的作用是对输入比特流进行重组,改变其顺序和位置,从

而增强算法的安全性和抗攻击能力。

具体来说,BR层会将多个输入比特

合并成一个更长的比特串,并根据一定规则重组比特的位置,形成新的比

特串。

这个新的比特串会作为下一层LFSR的输入,继续流加密过程。

BR层的设计很重要,因为它直接影响到算法的安全性。

在ZUC算法中,BR层采用了一个巧妙的设计,通过增加输入比特的多样性,提高了

算法的随机性和强度。

具体来说,BR层会在输入比特之间插入特定的冗

余比特,增加不确定性,使得攻击者难以猜测和预测输入比特的分布情况。

这种设计能够有效抵御统计分析和差分攻击等常见攻击手段。

此外,BR层还对输出比特进行重组,以保证输出比特的随机性和均

匀性。

通过对输入和输出比特的巧妙重组,ZUC算法能够提供高强度的密

钥流,从而保证了加密过程的安全性和可靠性。

综上所述,比特重组(BR)层在ZUC算法中扮演着非常重要的角色,

它通过改变输入比特的顺序和位置,增加输入比特的多样性,提高算法的

随机性和强度,从而增强了算法的安全性和抗攻击能力。

BR层的设计需

要兼顾安全性和性能,以保证加密过程的有效性和可靠性。

我国在zuc序列密码算法

我国在zuc序列密码算法

ZUC(祖冲之)序列密码算法是我国自主研发的一种序列密码算法,该算法主要用于数据的机密性和完整性保护,是实现网络空间安全的基础算法和核心技术。

ZUC算法已成为国际标准ISO/IEC 29189:2017,标志着我国在密码算法领域取得了重要突破。

ZUC算法主要由LFSR(线性反馈移位寄存器)、BR(比特重组)和F (非线性函数)三部分组成。

输入为128位长的密钥和128位长的初始化向量,输出为(n, n),其中n为节拍数(轮数)。

在ZUC算法的实现过程中,首先进行初始化阶段,然后进行多轮迭代,每轮迭代包括以下步骤:

1. 线性反馈移位寄存器(LFSR)操作:根据初始化向量和密钥进行LFSR操作,生成新的状态。

2. 比特重组(BR)操作:将LFSR生成的状态进行比特重组,得到新的数据。

3. 非线性函数(F)操作:将BR操作得到的新数据作为输入,经过非线性函数F处理,生成输出。

4. 输出:经过一定的轮数迭代后,ZUC算法输出一系列32位长的字串,用于加密和解密数据。

ZUC算法在我国商用密码体系中具有重要地位,广泛应用于移动通信、物联网、安全认证等领域。

其成为国际标准,不仅提升了我国在全球密码算法领域的地位,也为全球网络安全提供了更为可靠的技术保障。

zuc算法比特重组br层从上层lfsr寄存器单元

zuc算法比特重组br层从上层lfsr寄存器单元ZUC(ZUC算法)是一种32位的流密码算法,被广泛应用于4G与5G移动通信网络中的安全性提升。

ZUC算法中包含了两个部分:比特重组(BR)层和线性反馈移位寄存器(LFSR)层。

比特重组层(BR层)是ZUC算法中的第一层,其作用是将输入的64位密钥和128位IV(初始向量)进行混合生成一个256位的密钥流。

具体的比特重组过程如下:1.将输入的64位密钥(K0-K63)和128位初始向量(IV0-IV127)进行扩展得到一个完整的512位密钥(W0-W511)。

2.对扩展密钥进行置换,通过一系列的操作,将拓展密钥乱序排列,增加其随机性,生成置换后的512位密钥(X0-X511)。

3.置换后的密钥(X0-X511)被分成4个128位的块(X0-X127,X128-X255,X256-X383,X384-X511)。

4.将置换后的密钥块依次与初始向量块(IV0-IV127)进行异或操作,生成4个异或结果块(Y0-Y127,Y128-Y255,Y256-Y383,Y384-Y511)。

5.将异或结果块通过一系列的移位和异或操作,进行进一步的混乱,生成4个混乱结果块(Z0-Z127,Z128-Z255,Z256-Z383,Z384-Z511)。

6.将混乱结果块拼接在一起,得到一个256位的密钥流(K0-K255)。

LFSR寄存器单元是ZUC算法中的第二层。

其作用是将BR层生成的256位密钥流进行进一步的置换和移位操作,生成一个具有高度非线性的伪随机序列。

LFSR寄存器单元由16个LFSR寄存器组成,每个寄存器的位数为31位。

具体的LFSR过程如下:1.初始化LFSR寄存器的初始值,具体的初始化值由BR层生成。

2.对每个LFSR寄存器进行移位操作,移位规则为使用寄存器中的最高位与第3位、第25位、第30位进行异或操作,并将异或结果作为移位后的最低位。

同时,将当前LFSR寄存器的值与第15个LFSR寄存器的值进行异或操作作为一个反馈位,并将反馈位作为最高位。

ZUC算法原理及实现过程

ZUC算法原理及实现过程ZUC(ZUC算法)是一种具有高安全性和高效率的流密码算法,被广泛应用于移动通信网络中,特别是3G和4G的LTE(Long Term Evolution)网络中。

本文将详细介绍ZUC算法的原理以及其实现过程。

一、ZUC算法原理1.关键算法2.非线性函数F非线性函数F是ZUC算法的核心部分,用于生成密钥流中的随机性。

它由4个环形移位寄存器、非线性函数和线性反馈位移寄存器组成。

非线性函数F的定义如下:F(ak, bk, ck) = (ak & bk) ^ ck其中ak,bk,ck是寄存器中的三个比特位。

3.移位寄存器移位寄存器是ZUC算法中用于保存密钥流状态的关键结构。

它由两个16位寄存器和两个5位寄存器组成。

每次生成一个比特的密钥流时,寄存器中的比特位都会按照一定的规则进行位移。

4.密钥扩展算法密钥扩展算法是为了生成ZUC算法中使用的一组初始密钥值。

在密钥扩展算法中,会对输入的64位密钥进行多次迭代以产生一组256位的初始密钥值。

5.密钥序列生成算法密钥序列生成算法用于生成流密码的密钥流。

该算法接受初始密钥以及明文矢量和序列号作为输入,并通过使用非线性函数F和移位寄存器产生密钥流。

二、ZUC算法实现过程1.密钥扩展首先,将输入的64位密钥进行迭代,产生一组256位的扩展密钥。

具体过程如下:1)将初始密钥分为两个32位的部分D1和D22)将D1与D2分别异或4个轮密钥W1,W2,W3,W43)每一轮的密钥Wn由Wn-1和Wn-2进行一系列位运算得到。

2.密钥序列生成生成密钥序列是ZUC算法的核心步骤,其过程如下:1)根据输入的初始密钥和序列号,生成初始状态寄存器LFSR1和LFSR2的比特位。

2)通过一系列的寄存器移位和异或运算,依次获取每一位的密钥流。

3.加密加密是ZUC算法的最后一步,其过程如下:1)将明文划分成32位的分组。

2)使用密钥序列生成算法生成相应的密钥流。

5g zuc算法 -回复

5g zuc算法-回复什么是5G ZUC算法?在当前迅速发展的通信技术中,5G无疑是最受瞩目的一项技术。

5G网络的推出旨在为用户提供更快速、更可靠的无线通信,以满足日益增长的网络需求。

而为了确保传输过程中的安全性,5G ZUC算法也随之应运而生。

首先,我们需要了解ZUC算法的基本概念。

ZUC是由中国国家密码管理局提出的一种分组密码算法。

它旨在保护5G网络中用户数据的隐私性和完整性。

ZUC的全称是“ZeUS弱化版(ZeUS lightwieght)Cipher”,其中“ZeUS”是指中国国家密码管理局的密码产品之一。

其次,5G ZUC算法的基本原理是将明文数据和密钥作为输入,经过一系列的变换运算后,生成密文数据。

在解密过程中,将密文数据和密钥作为输入,再次经过一系列的变换运算后,恢复出明文数据。

这样一来,即使在数据传输过程中被第三方恶意截取,也无法获得原始的明文数据。

5G ZUC算法中主要涉及到的变换运算有置换、置换选择和非线性函数等。

置换运算主要是对数据的位进行重新排列,以增加密文的复杂性;置换选择运算主要是通过选择操作将数据重新排列,增强算法的安全性;而非线性函数则起到了混淆明文信息的作用。

通过对这些变换运算的合理组合,5G ZUC算法实现了较高的安全性和效率。

值得一提的是,5G ZUC算法采用了基于SIM卡的身份验证机制。

这意味着在用户接入5G网络时,会通过识别SIM卡上的密钥信息来验证用户的身份。

只有合法的用户才能成功连接到5G网络,并进行相关的通信操作。

这一机制有效地避免了非法用户的存在,保护了用户的隐私。

此外,5G ZUC算法还具备一定的适应性。

它能够根据不同的网络环境和需求,灵活地调整算法的参数和配置,以实现最佳的性能和安全性。

这使得5G ZUC算法具备较高的可靠性和鲁棒性,能够适应各类复杂的网络环境。

然而,正如任何密码算法一样,5G ZUC算法也并非绝对安全。

随着计算机技术的发展,恶意攻击者也不断改进其攻击手段。

zuc序列密码算法

zuc序列密码算法摘要:1.ZUC 序列密码算法概述2.ZUC 序列密码算法的原理3.ZUC 序列密码算法的特点4.ZUC 序列密码算法的应用5.总结正文:1.ZUC 序列密码算法概述ZUC 序列密码算法是一种基于序列的密码算法,由我国密码学家王小云教授团队提出。

该算法全称为“ZUC(Zero-Unit-Cycle)序列密码算法”,具有较高的安全性和强大的抗攻击能力。

2.ZUC 序列密码算法的原理ZUC 序列密码算法基于零单元循环(Zero-Unit-Cycle)序列,其主要思想是在有限域上构造一种具有良好性质的序列,利用这种序列的周期性和性质来实现加密和解密。

ZUC 序列密码算法分为三个主要步骤:初始化、加密和解密。

(1)初始化:在加密双方约定一个密钥,该密钥是一个在有限域上的多项式。

双方根据密钥生成各自的零单元循环序列。

(2)加密:明文通过零单元循环序列进行混淆,得到密文。

(3)解密:密文通过零单元循环序列进行还原,得到明文。

3.ZUC 序列密码算法的特点(1)安全性高:ZUC 序列密码算法基于数学难题,具有较高的安全性。

(2)抗攻击能力强:ZUC 序列密码算法具有强大的抗攻击能力,可以有效防御各种攻击手段。

(3)性能优越:相较于其他序列密码算法,ZUC 序列密码算法在安全性和性能上具有优势。

4.ZUC 序列密码算法的应用ZUC 序列密码算法在我国得到了广泛的应用,如通信系统、电子商务等领域。

此外,ZUC 序列密码算法也成为了国际上密码学研究的热点之一。

5.总结ZUC 序列密码算法是一种具有较高安全性和抗攻击能力的密码算法。

在我国密码学研究领域取得了突破性进展,为保障信息安全提供了有力支持。

(完整word版)祖冲之序列密码算法(ZUC算法)

祖冲之序列密码算法第1部分:算法描述1范围本部分描述了祖冲之序列密码算法,可用于指导祖冲之算法相关产品的研制、检测和使用。

2术语和约定以下术语和约定适用于本部分。

2.1比特bit二进制字符0和1称之为比特。

2.2字节byte由8个比特组成的比特串称之为字节。

2.3字word由2个以上(包含2个)比特组成的比特串称之为字。

本部分主要使用31比特字和32比特字。

2.4字表示word representation本部分字默认采用十进制表示。

当字采用其它进制表示时,总是在字的表示之前或之后添加指示符。

例如,前缀0x指示该字采用十六进制表示,后缀下角标2指示该字采用二进制表示。

2.5高低位顺序bit ordering本部分规定字的最高位总是位于字表示中的最左边,最低位总是位于字表示中的最右边。

3符号和缩略语3.1运算符+ 算术加法运算mod 整数取余运算⨁按比特位逐位异或运算⊞模232加法运算‖字符串连接符∙H取字的最高16比特∙L取字的最低16比特<<<k 32比特字左循环移k位>>k 32比特字右移k位a b向量a赋值给向量b,即按分量逐分量赋值3.2符号下列符号适用于本部分:s0,s1,s2,…,s15线性反馈移位寄存器的16个31比特寄存器单元变量X0,X1,X2,X3比特重组输出的4个32比特字R1, R2非线性函数F的2个32比特记忆单元变量W非线性函数F输出的32比特字Z算法每拍输出的32比特密钥字k初始种子密钥iv初始向量D用于算法初始化的字符串常量3.3缩略语下列缩略语适用于本部分:ZUC 祖冲之序列密码算法或祖冲之算法LFSR 线性反馈移位寄存器BR 比特重组F 非线性函数4算法描述4.1算法整体结构祖冲之算法逻辑上分为上中下三层,见图1。

上层是16级线性反馈移位寄存器(LFSR);中层是比特重组(BR);下层是非线性函数F。

图 1 祖冲之算法结构图4.2线性反馈移位寄存器LFSR4.2.1 概述LFSR包括16个31比特寄存器单元变量s0, s1, …, s15。

zuc序列密码算法

zuc序列密码算法摘要:Zuc序列密码算法是一种基于序列密码原理的加密算法。

它使用一组伪随机序列对明文进行加密,使得密文具有较高的安全性和复杂性。

本文将介绍Zuc序列密码算法的基本原理、加密过程、安全性分析以及在实际应用中的优缺点。

一、基本原理Zuc序列密码算法是一种基于序列密码原理的加密算法。

序列密码是一种将明文分成长度相等的序列,然后对这些序列进行加密的密码方法。

Zuc序列密码算法使用一组伪随机序列对明文进行加密,这些序列是由一系列随机数生成器(RNG)生成的。

在加密过程中,每个序列都会与明文序列进行异或操作,从而得到密文。

由于每个序列都是随机生成的,因此密文具有较高的安全性和复杂性。

二、加密过程1. 初始化:首先,需要生成一组随机数序列作为加密钥匙。

这些序列的长度可以与明文序列的长度相同,例如,如果明文序列的长度为100位,那么钥匙序列也应该是一长度为100位的随机数序列。

2. 加密:将明文分成长度相等的序列,然后使用钥匙序列对每个明文序列进行加密。

在加密过程中,每个明文序列都会与相应的钥匙序列进行异或操作,从而得到密文序列。

3. 输出:将加密后的密文序列输出,即可得到加密后的密文。

三、安全性分析Zuc序列密码算法的安全性主要依赖于钥匙序列的随机性和复杂性。

如果钥匙序列是足够随机和复杂的,那么密文将具有很高的安全性和复杂性。

然而,如果攻击者能够获得钥匙序列的信息,那么他将能够轻松地破解密文。

因此,保护钥匙序列的安全是Zuc序列密码算法的关键。

四、优缺点1. 优点:Zuc序列密码算法具有较高的安全性,因为密文的生成过程是基于伪随机序列的。

此外,由于每个明文序列都会与不同的钥匙序列进行加密,因此密文具有很高的复杂性。

2. 缺点:Zuc序列密码算法的加密过程相对复杂,需要生成和存储大量的钥匙序列。

此外,如果钥匙序列被攻击者获得,那么整个加密系统的安全性将受到威胁。

五、实际应用尽管Zuc序列密码算法具有一定的复杂性,但在某些情况下,它的优点使其成为了一种实用的加密方法。

祖冲之序列密码算法(ZUC算法)

祖冲之序列密码算法第1部分:算法描述1范围本部分描述了祖冲之序列密码算法,可用于指导祖冲之算法相关产品的研制、检测和使用。

2术语和约定以下术语和约定适用于本部分。

2.1比特bit二进制字符0和1称之为比特。

2.2字节byte由8个比特组成的比特串称之为字节。

2.3字word由2个以上(包含2个)比特组成的比特串称之为字。

本部分主要使用31比特字和32比特字。

2.4字表示word representation本部分字默认采用十进制表示。

当字采用其它进制表示时,总是在字的表示之前或之后添加指示符。

例如,前缀0x指示该字采用十六进制表示,后缀下角标2指示该字采用二进制表示。

2.5高低位顺序bit ordering本部分规定字的最高位总是位于字表示中的最左边,最低位总是位于字表示中的最右边。

3符号和缩略语3.1运算符+ 算术加法运算mod 整数取余运算⨁按比特位逐位异或运算⊞模232加法运算‖字符串连接符∙H取字的最高16比特∙L取字的最低16比特<<<k 32比特字左循环移k位>>k 32比特字右移k位a b向量a赋值给向量b,即按分量逐分量赋值3.2符号下列符号适用于本部分:s0,s1,s2,…,s15线性反馈移位寄存器的16个31比特寄存器单元变量X0,X1,X2,X3比特重组输出的4个32比特字R1, R2非线性函数F的2个32比特记忆单元变量W非线性函数F输出的32比特字Z算法每拍输出的32比特密钥字k初始种子密钥iv初始向量D用于算法初始化的字符串常量3.3缩略语下列缩略语适用于本部分:ZUC 祖冲之序列密码算法或祖冲之算法LFSR 线性反馈移位寄存器BR 比特重组F 非线性函数4算法描述4.1算法整体结构祖冲之算法逻辑上分为上中下三层,见图1。

上层是16级线性反馈移位寄存器(LFSR);中层是比特重组(BR);下层是非线性函数F。

图 1 祖冲之算法结构图4.2线性反馈移位寄存器LFSR4.2.1 概述LFSR包括16个31比特寄存器单元变量s0, s1, …, s15。

对称密码算法zuc

对称密码算法zuc

ZUC算法是一种流密码算法,由中国自主研发并被采纳为国际移动通信系统的加密和完整性保护算法之一。

ZUC算法包括三个部分:算法标识、密钥生成函数和加密/解密函数。

ZUC算法的特点是采用了中国自主研发的椭圆曲线公钥密码技术,适用于5G通信系统的数据加密和完整性保护。

该算法具有较高的安全性和处理速度,并且具有自主知识产权。

在ZUC算法中,密钥生成函数采用了线性反馈移位寄存器(LFSR)来生成密钥序列,而加密/解密函数则采用了中国自主研发的超椭圆曲线公钥密码算法来加密和解密数据。

总之,ZUC算法是一种具有自主知识产权的流密码算法,适用于5G通信系统的数据加密和完整性保护,具有较高的安全性和处理速度。

密码学-ZUC算法介绍

ZUC算法介绍摘要:ZUC算法是一种流密码算法,中文称作祖冲之算法,其以中国古代著名数学家祖冲之的拼音(ZU Chongzhi)首字母命名。

是移动通信 3GPP加密算法128-EEA3和完整性算法128-EIA3的核心,也是中国自主设计的加密算法。

本文介绍了ZUC算法及其结构、原理以及安全性。

关键词:ZUC,流密码,加密算法,安全性2009年5月,ZUC算法获得了3GPP安全算法组SA立项,正式申请参加3GPP-LTE第三套机密性和完整性算法标准的竞选工作[1]。

经历了两年多的时间,ZUC 算法经3个阶段的安全评估工作后,于2011年9月正式被通过,成为第三套3GPP-LTE加密标准核心算法。

ZUC算法设计具有高安全、高效率以及新颖性等特点。

由3个基本部分组成:1、线性反馈移位寄存器(LFSR);2、比特重组;3、非线性函数NLF。

ZUC算法在逻辑上采用三层结构设计。

上层为定义在素域GF(231- 1)上的线性反馈移位寄存器(LFSR)[2]。

中间层为比特重组。

比特重组采用取半合并技术,实现LFSR数据单元到非线性函数F和密钥输出的数据转换,其主要目的是破坏LFSR在素域上GF(231 - 1)上的线性结构。

下层为非线性函数NLF。

在非线性函数NLF的设计上,算法设计充分借鉴了分组密码的设计技巧,采用S盒和高扩散特性的线性变换L,非线性函数NLF具有高的抵抗区分分析、快速相关攻击和猜测确定攻击等方法的能力。

图1 ZUC算法结构ZUC是一种面向字的流密码。

其内部架构由分别对应于LFSR,BR(比特重组)和NLF (非线性函数)的三层组成。

LFSR层由每个31位(S0,S1,...,S15)的16级寄存器形成。

BR层由LFSR层的8个级寄存器(S15,S14,S11,S9,S7,S5,S2,S0)填充的四个32位寄存器(X0,X1,X2,X3)形成。

除了两个各自为31位的内部寄存器(R1,R2)之外,BR输出还用作NLF层的输入[3]。

5g基站 zuc算法

5g基站 zuc算法5G基站是指第五代移动通信技术(5G)的无线接入点,它是构建5G 网络的重要组成部分。

在5G基站中,ZUC算法被应用于加密和解密通信数据,以确保通信的安全性和保密性。

ZUC算法是中国自主研发的一种流密码算法,它是国际电信联盟(ITU)和国际标准化组织(ISO)所认可的5G安全算法之一。

ZUC 算法采用了置换、非线性函数和线性反馈移位寄存器等技术,能够提供高强度的加密和解密能力。

在5G基站中,ZUC算法主要用于下行链路的数据加密和上行链路的数据解密。

下行链路是指从基站向用户设备传输数据的链路,上行链路则相反。

通过使用ZUC算法,5G基站可以对下行链路的数据进行加密,防止敏感信息在传输过程中被窃取或篡改。

同时,5G基站还可以使用ZUC算法对上行链路的数据进行解密,以便正确地处理和分析用户设备发送的数据。

ZUC算法的核心思想是通过生成密钥流来实现加密和解密。

密钥流是由ZUC算法根据初始密钥和初始化向量(IV)生成的一系列随机数。

在加密过程中,基站将明文数据与密钥流进行异或运算,得到密文数据。

而在解密过程中,基站将密文数据与密钥流进行异或运算,还原出原始的明文数据。

通过使用密钥流,ZUC算法能够实现高效、安全的数据加密和解密。

除了加密和解密通信数据,ZUC算法还可以用于生成安全的认证码。

认证码是一种用于验证数据完整性和真实性的技术,可以防止数据在传输过程中被篡改。

在5G基站中,ZUC算法可以生成认证码,并将其附加在数据包中。

接收端可以使用相同的ZUC算法和密钥,验证数据包的完整性和真实性。

5G基站的ZUC算法在保障通信安全方面起着重要作用。

它通过加密和解密通信数据,并生成认证码,确保了5G网络的安全性和保密性。

随着5G技术的不断发展,ZUC算法将进一步完善和应用,为用户提供更加安全可靠的通信服务。

zuc算法原理

zuc算法原理

ZUC(祖冲之算法)是一种加密算法,主要用于无线通信和网络安全领域。

它是由我国科学家研发的一种对称加密算法,其命名来源于中国古代数学家祖冲之。

ZUC算法的原理主要包括以下几个方面:

1.分组:ZUC算法采用64位分组大小,将明文或密文分成若干个64位分组。

2.初始化:在加密和解密过程中,需要使用一个初始化向量(IV)。

IV的作用是确保每个加密过程都是唯一的,从而提高安全性。

3.循环移位:ZUC算法采用一种循环移位操作,对64位分组进行处理。

循环移位次数根据密钥长度来确定。

4.混淆:ZUC算法利用多个混淆函数,将原始分组与循环移位后的分组进行混合,从而实现加密效果。

5.扩散:在混淆过程中,ZUC算法通过特定的扩散操作,将明文或密文的特征扩散到整个加密过程中,提高加密强度。

6.输出:经过上述步骤后,加密器将输出加密后的密文。

同样,解密器根据相同的算法和密钥还原原始明文。

ZUC算法在无线通信和网络安全领域具有广泛应用,因其具有较高的安全性和效率。

它已成为我国无线通信标准的一部分,并在国内外得到广泛认可。

java zuc算法实现代码

java zuc算法实现代码ZUC算法是一种基于椭圆曲线上的用户认证和密钥交换算法,被广泛应用于各种安全场景中。

本文将介绍如何使用Java实现ZUC算法。

一、准备工作首先,需要安装Java开发环境,并确保已安装JCE扩展以处理较大密钥。

二、导入依赖在Java项目中,需要导入ZUC算法库的依赖。

可以使用Maven或Gradle等构建工具来管理依赖。

在pom.xml文件中添加以下依赖:```java<dependency><groupId>org.zuc</groupId><artifactId>zuc-core</artifactId><version>1.0.0</version></dependency>```三、实现代码下面是一个简单的Java代码示例,展示了如何使用ZUC算法实现用户认证和密钥交换:```javaimportorg.zuc.ZUC;importorg.zuc.core.ECPoint;importorg.zuc.core.ECKeyPair;importorg.zuc.core.ECPrivateKey;importorg.zuc.core.EName;importorg.zuc.core.PublicKey;importorg.zuc.util.Utils;importjava.security.*;publicclassZUCAlgorithmExample{publicstaticvoidmain(String[]args)throwsException{//生成密钥对ECKeyPairkeyPair=ZUC.generateKeyPair();ECPrivateKeyprivateKey=keyPair.getPrivateKey();PublicKeypublicKey=keyPair.getPublicKey();//打印私钥和公钥信息System.out.println("PrivateKey:"+Utils.bytesToHex(private Key.getEncoded()));System.out.println("PublicKey:"+Utils.bytesToHex(publicKe y.getEncoded()));//创建会话密钥对SecureRandomrandom=newSecureRandom();byte[]sharedSecret=newbyte[32];//32字节的会话密钥长度random.nextBytes(sharedSecret);ECPointsessionKey=ZUC.calculateSessionKey(publicKey,share dSecret);System.out.println("SessionKey:"+Utils.bytesToHex(session Key.getEncoded()));//完成用户认证和密钥交换过程,此处省略具体实现细节...}}```上述代码中,我们首先使用ZUC库生成了一个密钥对,包括私钥和公钥。

zuc算法初始化轮数

zuc算法初始化轮数ZUC算法是一种流密码算法,用于初始化轮数时,可以有效保障加密过程的安全性。

本文将围绕ZUC算法初始化轮数展开讨论,从其背景、原理、实现步骤以及应用等方面进行详细介绍。

一、背景在信息传输和存储中,数据的安全性是一个非常关键的问题。

为了保护数据的机密性和完整性,人们发展了很多加密算法。

其中,流密码算法因其高效性和灵活性而受到广泛应用。

而ZUC算法作为我国自主研发的流密码算法,已成为国际上广泛采用的一种加密算法。

二、原理ZUC算法采用了一种称为“基于状态的流密码”(state-based stream cipher)的设计思想。

它通过伪随机数生成器产生密钥流,然后将明文与密钥流进行异或运算,从而实现对明文的加密。

其安全性主要依赖于密钥流的随机性和复杂性。

三、实现步骤ZUC算法的初始化轮数是整个加密过程中的重要环节。

具体实现步骤如下:1. 初始化轮数:选择一个64位的密钥和一个64位的初始化向量作为输入,通过一系列运算生成初始状态值。

2. 密钥扩展:根据初始状态值和密钥,使用置换和置换选择操作进行密钥扩展,生成多轮子密钥。

3. 伪随机数生成:使用多轮子密钥和初始状态值,通过线性反馈移位寄存器和非线性函数生成伪随机数序列。

4. 加密运算:将明文分组与伪随机数序列进行异或运算,得到密文。

5. 解密运算:将密文与伪随机数序列进行异或运算,得到明文。

四、应用ZUC算法在通信领域有着广泛的应用,其中最典型的应用就是在4G和5G的移动通信系统中的安全保障。

在这些通信系统中,ZUC 算法被用于加密和解密用户的通信数据,保护用户的隐私和数据的安全性。

总结:本文对ZUC算法初始化轮数进行了详细的介绍。

从其背景、原理、实现步骤以及应用等方面进行了阐述。

通过了解ZUC算法的基本原理和实现步骤,我们可以更好地理解其在数据加密中的作用和重要性。

在今后的信息安全工作中,我们可以更加重视对ZUC算法的应用和研究,提高数据的安全性和保密性。

《商用密码算法原理》第二章 祖冲之序列密码

2021/1/1

商用密码算法原理与C语言实现

27

安全性分析

➢ 在猜测过程中,猜测的位置是t=0时刻的S90 ,S50 的高8位, 共16比特;t=1时刻的S91 ,S51 的高8位,共16比特,t=2时刻 的S02 ,S52 ,S92 ,S102 ,S132 的高8位和S152的低15位,共55比 特;t=3时刻共31比特,t=4时刻共8比特。因此总共猜测

ZUC算法在初始执行过程中,需用到的参数为一个 128位的初始密钥k和128位的初始向量iv。 (1)密钥装入

初始密钥和初始向量按照如下方法装入到LFSR的寄

存器单元(s0,s1,…,s15)中,每个单si(0≤i≤15)仅在有限

域GF(232 –1)中取值。密钥装入过程将128比特的初始 密钥k和128比特的初始向量iv扩展为16个31比特加载

➢ 由此类推,在t=3 、t=4、t=5 时刻时均用此分析方法,在 t=5 时刻,由(S14,S24,…,S154,S164)→(S05,S15,…,S145,S155) 可知该时刻的已知量为S05, S15, S25, S35, S45, S55, S65, S75, S85, S95, S105, S115, S125, S135, S145, S155,此外还有 R15和R25 。因此t=5时刻的全部内部单元均已找到。之后即 可用所求内部单元生成密钥来检测与原密钥是否相同。

2021/1/1

商用密码算法原理与C语言实现

14

2021/1/1

商用密码算法原理与C语言实现

15

2021/1/1

商用密码算法原理与C语言实现

16

2021/1/1

商用密码算法原理与C语言实现

17

(3)线性变换L1和L2 L1和L2都是32位到32位的线性变换,其定义如下:

(完整word版)ZUC算法原理及实现过程

ZUC 算法原理及实现过程 1.1 算法设计背景ZUC 算法,即祖冲之算法,是3GPP 机密性算法EEA3和完整性算法EIA3的核心,为中国自主设计的流密码算法。

2009年5月ZUC 算法获得3GPP 安全算法组SA 立项,正式申请参加3GPPLTE 第三套机密性和完整性算法标准的竞选工作。

历时两年多的时间,ZUC 算法经过评估,于2011年9月正式被3GPPSA 全会通过,成为3GPPLTE 第三套加密标准核心算法。

ZUC 算法是中国第一个成为国际密码标准的密码算法。

1。

2 算法原理ZUC 是一个面向字的流密码。

它采用128位的初始密钥作为输入和一个128位的初始向量(IV ),并输出关于字的密钥流(从而每32位被称为一个密钥字)。

密钥流可用于对信息进行加密/解密。

ZUC 的执行分为两个阶段:初始化阶段和工作阶段。

在第一阶段,密钥和初始向量进行初始化,即不产生输出.第二个阶段是工作阶段,在这个阶段,每一个时钟脉冲产生一个32比特的密钥输出.(1)运算符说明mod整数模 ⊕整数比特异或 a b 字符串a 和b 的连接H aa 二进制表示的最左16位值 L aa 二进制表示的最右16位值 n a k <<<a 向左k 比特的循环移位1a >>a 向右1比特的移位()()1212,,,,,,n n a a a b b b → i a 值分配到对应i b 的值(2)算法结构ZUC 有三个逻辑层,见下图。

顶层为一个线性反馈移位寄存器(LFSR )的16个赛段,中间层是比特重组(BR ),最下层为一个非线性函数F .图1 ZUC 的整体结构图(3) 线性移位反馈寄存器(LFSR )LFSR 具有16个31比特的单元()0115,,,s s s ,每个单元()015i s i ≤≤取值均在下面的集合中:{}311,2,3,21-LFSR 有两种模式的操作,即初始化模式和工作模式.在初始化模式中,LFSR 接收一个31比特的输入u ,u 是删除非线性函数F 的32位输出W 最右边的位得到的。

zuc算法的流程和结构

zuc算法的流程和结构下载温馨提示:该文档是我店铺精心编制而成,希望大家下载以后,能够帮助大家解决实际的问题。

文档下载后可定制随意修改,请根据实际需要进行相应的调整和使用,谢谢!并且,本店铺为大家提供各种各样类型的实用资料,如教育随笔、日记赏析、句子摘抄、古诗大全、经典美文、话题作文、工作总结、词语解析、文案摘录、其他资料等等,如想了解不同资料格式和写法,敬请关注!Download tips: This document is carefully compiled by theeditor. I hope that after you download them,they can help yousolve practical problems. The document can be customized andmodified after downloading,please adjust and use it according toactual needs, thank you!In addition, our shop provides you with various types ofpractical materials,such as educational essays, diaryappreciation,sentence excerpts,ancient poems,classic articles,topic composition,work summary,word parsing,copy excerpts,other materials and so on,want to know different data formats andwriting methods,please pay attention!ZUC 算法是中国自主设计的流密码算法,主要用于移动通信中的加密和解密。

zuc算法草案

zuc算法草案

ZUC算法,也称为祖冲之算法,是中国国家密码管理局推出的一种流密码算法,它是3GPP 的LTE加密算法之一,被广泛应用于移动通信领域中的数据加密和认证。

ZUC算法基于128位的密钥,它使用了状态机和非线性移位寄存器技术,通过多轮的置换和替代运算实现加密。

与其他流密码算法相比,ZUC算法具有以下优点:- 安全性高:ZUC算法采用了状态机和非线性移位寄存器技术,这使得它具有很高的安全性,难以受到攻击。

- 加密效率高:ZUC算法的加密效率非常高,可以满足移动通信领域的数据加密和认证需求。

- 算法轻量化:ZUC算法采用了较为轻量化的算法设计,这使得它能够在移动设备上快速运行,不占用过多的计算资源。

ZUC算法可以使用在以下场景下:

- 移动通信领域:作为3GPP的LTE加密算法之一,被广泛应用于移动通信领域中的数据加密和认证。

- 无线局域网领域:可以应用于无线局域网领域,在保证安全性的同时,提高无线局域网的数据传输速度和效率。

- 互联网领域:可以应用于互联网领域的数据加密,尤其是在大数据场景下,能够提高数据传输的效率。

ZUC算法的缺点在于可能受到类似于彩虹表等攻击方法的影响,这将对其安全性带来一定的挑战。

此外,ZUC算法目前只在中国国家密码管理局中得到广泛应用,因此在国际范围内的应用将会受到限制。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

ZUC 算法原理及实现过程

1.1 算法设计背景

ZUC 算法,即祖冲之算法,是3GPP 机密性算法EEA3和完整性算法EIA3的核心,为中国自主设计的流密码算法。

2009年5月ZUC 算法获得3GPP 安全算法组SA 立项,正式申请参加3GPPLTE 第三套机密性和完整性算法标准的竞选工作。

历时两年多的时间,ZUC 算法经过评估,于2011年9月正式被3GPPSA 全会通过,成为3GPPLTE 第三套加密标准核心算法。

ZUC 算法是中国第一个成为国际密码标准的密码算法。

1.2 算法原理

ZUC 是一个面向字的流密码。

它采用128位的初始密钥作为输入和一个128位的初始向量(IV ),并输出关于字的密钥流(从而每32位被称为一个密钥字)。

密钥流可用于对信息进行加密/解密。

ZUC 的执行分为两个阶段:初始化阶段和工作阶段。

在第一阶段,密钥和初始向量进行初始化,即不产生输出。

第二个阶段是工作阶段,在这个阶段,每一个时钟脉冲产生一个32比特的密钥输出。

(1)运算符说明

mod

整数模 ⊕

整数比特异或 a b 字符串a 和b 的连接

H a

a 二进制表示的最左16位值 L a

a 二进制表示的最右16位值 n a k <<< a 向左k 比特的循环移位

1a >>

a 向右1比特的移位 ()()1212,,,,,,n n a a a

b b b → i a 值分配到对应i b 的值

(2)算法结构

ZUC 有三个逻辑层,见下图。

顶层为一个线性反馈移位寄存器(LFSR )的16个赛段,中间层是比特重组(BR ),最下层为一个非线性函数F 。

图1 ZUC 的整体结构图

(3) 线性移位反馈寄存器(LFSR )

LFSR 具有16个31比特的单元()0115,,,s s s ,每个单元()015i s i ≤≤取值均在下面的集合中:

{}311,2,3,21-

LFSR 有两种模式的操作,即初始化模式和工作模式。

在初始化模式中,LFSR 接收一个31比特的输入u ,u 是删除非线性函数F 的32位输出W 最右边的位得到的。

也就是说,可将初始化模式工作原理表示为:

LFSRWithInitialisationMode (u )

{

1、()()1517212083115131040222212mod 21v s s s s s =+++++-;

2、()()3116mod 21s v u =+-;

3、如果160s =,则设311621s =-;

4、()()12160115,,,,,,s s s s s s →

}

在工作模式中,LFSR 不接收任何输入,它的工作原理表示为:

LFSRWithWorkMode()

{

1、()()151721208311615131040222212mod 21s s s s s s =+++++-;

2、如果160s =,则设311621s =-;

3、()()12160115,,

,,,,s s s s s s →;

}

(4) 比特重组

ZUC 算法的中间层是比特重组,从LFSR 的单元中提取128比特的输出并形成4个32比特的字,前三个字将用于最底层的非线性F 函数中,而最后一个字会在密钥流的产生中用到。

令025********,,,,,,,s s s s s s s s 是LFSR 中的8个单元,则形成4个32比特字0123,,,X X X X 的比特重组过程如下:

Bitreorganization()

{

1、01514H L X s s =;

2、1119L H X s s =;

3、275L H X s s =;

4、320L H X s s =

}

(5)非线性函数F

非线性函数F 有2个32位的存储单元,即1R 和2R 。

令到F 的输入为0X ,1X 和2X ,即为比特重组的前三个输出,然后函数F 输出一个32位字W 。

F 的详细过程如下:

()012,,F X X X

{

1、()32012mod2W X R R =⊕+;

2、32111mod 2W R X =+;

3、222W R X =⊕;

4、()()1112L H R S L W W =;

5、()()2221L H R S L W W =

}

(6)S 盒

F 函数中包含的S 盒S 是由4个并列的8×

8的S 盒组成的(()0123,,,S S S S S =),其中02S S =、13S S =。

0S 、1S 的定义由下面两张表分别给出:

令x 为0S (或1S )的8比特输入。

将x 表示成十六进制x h l =,则在查表

时h 和l 分别表示S 盒的第h 行和第l 列。

(7)线性变换函数

线性变换1L 和2L 均为32比特字输入到32比特字的输出,具体可定义为:

()()()()()1323232322101824L X X X X X X =⊕<<<⊕<<<⊕<<<⊕<<< ()()()()()2323232328142230L X X X X X X =⊕<<<⊕<<<⊕<<<⊕<<<

(8)密钥加载

密钥的加载过程将把初始密钥和初始向量扩展为16个31比特的LFSR 初始状态。

设k 为128比特的初始密钥,iv 为128比特的初始向量,则有:

01215k k k k k =

01215iv iv iv iv iv =

其中,015i ≤≤

同时,设D 为由16个15比特长的子数组组成的240位常值数组:

0115D d d d =

其中,

02d = 100010011010111;

12d = 010011010111100;

22d = 110001*********;

32d = 001001101011110;

42d = 101011110001001;

52d = 011010111100010;

62d = 111000*********;

72d = 000100110101111;

82d = 100110101111000;

92d = 010111100010011;

102d = 110101111000100;

112d = 001101011110001;

122d = 101111000100110;

132d = 011110001001101;

142d = 111100010011010;

152d = 100011110101100;

设015,,s s 为LFSR 的16个单元,则015i ≤≤,有i i i i s k d iv =。

1.3 算法的实现过程 ZUC 算法的执行过程主要有四个步骤:密钥加载, 初始化阶段, 工作阶段和密钥流产生阶段,具体过程如下:

(1)密钥加载阶段:

在密钥加载阶段, 将128位的初始密钥和128 位的初始化向量载人

LFSR, 同时设置32 位的记忆单元R1,R2为0值。

(2)初始化阶段

在初始化阶段,执行下面的操作32次:

1、Bitreorganization();

2、()012,,X w X F X =;

3、LFSRWithInitialisationMode(1w >>) (3)工作阶段

在工作阶段, 算法执行下面的操作1次, 并弃掉 F 的输出W :

1、Bitreorganization();

2、()012,,X X X F ;

3、LFSRWithWorkMode(). (4)密钥流产生阶段

在密钥流产生阶段, 每次迭代执行以下操作 1次, Z 是一个32位的输出:

1、Bitreorganization();

2、()0123,,X Z F X X X =⊕;

3、LFSRWithWorkMode() .。