409 分组密码--AES算法

AES算法C语言讲解与实现

AES算法C语言讲解与实现AES(Advanced Encryption Standard)是一种对称加密算法,被广泛应用于各种应用中,如保护通信、数据安全等。

AES算法采用分组密码的方式,将明文数据分成若干个大小相等的分组,然后对每个分组进行加密操作。

1. 密钥扩展(Key Expansion):AES算法中使用的密钥长度分为128位、192位和256位三种,密钥长度不同,密钥扩展的轮数也不同。

根据密钥长度,需要扩展成多少个轮密钥。

扩展过程中需要进行字节代换、循环左移、模2乘法等操作。

2. 子密钥生成(Subkey Generation):根据密钥扩展的结果,生成每一轮需要使用的子密钥。

3. 字节替换(SubBytes):将每个字节替换为S盒中对应的值。

S盒是一个固定的预先计算好的查找表。

4. 行移位(ShiftRows):对矩阵的行进行循环左移,左移的位数根据行数而定。

5. 列混合(MixColumns):将每列的四个字节进行混合。

混合操作包括乘法和异或运算。

6. 轮密钥加(AddRoundKey):将每一轮得到的结果与轮密钥进行异或运算。

以上就是AES算法的六个步骤的实现过程,下面我们来具体讲解一下。

首先,我们需要定义一些辅助函数,如字节代换函数、循环左移函数等。

```cuint8_t substitution(uint8_t byte) return sBox[byte];void shiftRows(uint8_t *state)uint8_t temp;//第二行循环左移1位temp = state[1];state[1] = state[5];state[5] = state[9];state[9] = state[13];state[13] = temp;//第三行循环左移2位temp = state[2];state[2] = state[10];state[10] = temp;temp = state[6];state[6] = state[14];state[14] = temp;//第四行循环左移3位temp = state[15];state[15] = state[11];state[11] = state[7];state[7] = state[3];state[3] = temp;void mixColumns(uint8_t *state)int i;uint8_t temp[4];for(i = 0; i < 4; i++)temp[0] = xTime(state[i * 4]) ^ xTime(state[i * 4 + 1]) ^ state[i * 4 + 1] ^state[i * 4 + 2] ^ state[i * 4 + 3];temp[1] = state[i * 4] ^ xTime(state[i * 4 + 1]) ^xTime(state[i * 4 + 2]) ^state[i * 4 + 2] ^ state[i * 4 + 3];temp[2] = state[i * 4] ^ state[i * 4 + 1] ^ xTime(state[i * 4 + 2]) ^xTime(state[i * 4 + 3]) ^ state[i * 4 + 3];temp[3] = xTime(state[i * 4]) ^ state[i * 4] ^ state[i * 4 + 1] ^state[i * 4 + 2] ^ xTime(state[i * 4 + 3]);state[i * 4] = temp[0];state[i * 4 + 1] = temp[1];state[i * 4 + 2] = temp[2];state[i * 4 + 3] = temp[3];}```接下来,我们实现密钥扩展和子密钥生成的过程。

02分组密码—DES算法及AES简介

分组密码和流密码的比较

• 基本区别

– 粒度 8字节分组 vs. 1比特或1字节

各自适应不同的应用数据格式 – 分组密码对相同的明文分组,总是输出相同的密文分组;

而流密码却输出不同的密文比特

– 流密码一般快很多

• 分组密码多些,是商用密码的主流

– 分组密码也可以用作流模式

• 安全性对比

– 流密码是核心密码的主流

L1 =R2⊕F(k2,R1) =L1⊕F(k2,R1)⊕F(k2,R1) =L1

L0 =R1⊕F(k1,R0) =L0⊕F(k1,R0)⊕F(k1,R0) =L0

kpwang@

Copyright by © 王鲲鹏

Feistel伪代码

明文m – 长度n=2t,记为m0m1,每个长度为t 密钥k – 产生r个子密钥k1,k2 ,...,kr 加密E m: for i=2 to r+1 do 0, 1 mi=mi-2 XOR f(mi-1, ki-1) i, i+1 <- ki 得密文(mr,mr+1) r, r+1 <- kr 解密D for i=r to 1 do mi-1=mi+1 XOR f(mi, ki) 或 for i=r-1 to 0 do mi=mi+2 XOR f(mi+1, ki+1) =mi XOR f(mi+1, ki+1) XOR f(mi+1, ki+1) =mi

– 密文分组和明文分组同样长 • 对某个密钥可以构造一个明密文对照表

– 电码本 (Substitution Table) – 所以分组的长得至少64比特才好

– 密钥空间2 << 可逆映射个数(2 )!

AES加密解密算法原理

AES加密解密算法原理AES(Advanced Encryption Standard)是一种对称加密算法,也是目前最常用的加密算法之一、它的原理基于代换-置换网络(Substitution-Permutation Network)和密钥编排(Key Schedule),提供了高度安全性和高效的加密解密速度。

AES算法使用固定长度的块(block)进行加密和解密。

在AES中,块的长度为128位(16字节),可以通过使用不同的密钥长度(128位、192位或256位)来选择不同的加密强度。

AES加密算法的核心是代换-置换网络(Substitution-Permutation Network,SPN)。

它包含了四个主要的操作:字节代换(SubBytes)、行移位(ShiftRows)、列混淆(MixColumns)和轮密钥加(AddRoundKey)。

这些操作在多轮中重复执行,每轮中使用不同的轮密钥进行加密。

最后一轮的加密不包含列混淆操作。

字节代换(SubBytes)是AES算法的第一步,它通过查表的方式将输入块中的每个字节替换为一个固定的字节。

这个替换表是通过将每个字节的高四位和低四位作为下标进行查找得到的。

行移位(ShiftRows)是AES算法的第二步,它按照固定规则对输入块中的每一行进行循环移位操作。

具体来说,每一行的移位操作是将这一行向左循环移动一个固定的偏移量。

这个偏移量是根据输入块的行号来确定的。

列混淆(MixColumns)是AES算法的第三步,它对输入块中的每一列进行混淆操作。

这个混淆操作是通过将每一列的每个字节与一个固定的矩阵进行矩阵乘法得到的。

轮密钥加(AddRoundKey)是AES算法的最后一步,它是每一轮加密中的一个重要操作。

在这个操作中,当前输入块的每个字节与当前轮使用的轮密钥进行异或操作。

这个轮密钥是通过密钥编排算法生成的。

密钥编排(Key Schedule)是AES算法的一个重要部分。

AES算法加解密原理及安全性分析(DOC)

AES算法加解密原理及安全性分析刘帅卿一、AES算法简介AES算法是高级加密标准算法的简称,其英文名称为Advanced Encryption Standard。

该加密标准的出现是因为随着对称密码的发展,以前使用的DES(Data Encryption Standard数据加密标准)算法由于密钥长度较小(56位),已经不适应当今数据加密安全性的要求,因此后来由Joan Daeman和Vincent Rijmen提交的Rijndael算法被提议为AES的最终算法。

AES是一个迭代的、对称密钥分组的密码,它可以使用128、192和256位密钥,并且用128位(16字节)分组加密和解密数据。

与公共密钥密码使用密钥对不同,对称密钥密码使用相同的密钥加密和解密数据。

通过分组密码返回的加密数据的位数与输入数据相同。

迭代加密使用一个循环结构,在该循环中重复置换(permutations)和替换(substitutions)输入数据。

加之算法本身复杂的加密过程使得该算法成为数据加密领域的主流。

二、AES算法的基本概念1、有限域(GF)由于AES算法中的所有运算都是在有限域当中进行的,所以在理解和实现该算法之前先得打好有限域这一基石才行。

通常的数学运算都是在实数域中进行,而AES算法则是在有限域中进行,我们可以将有限域看成是有确定边界范围的正整数集合,在该集合当中,任意两个元素之间的运算结果都仍然落在该集合当中,也即满足运算封闭性。

那么如何才能保证这样的“有限性”(也即封闭性)呢?GF(2w)被称之为伽罗华域,是有限域的典型代表。

随着w(=4,8,16,…)的取值不同所形成的有限域范围也不同。

AES算法中引入了GF域当中对数学运算的基本定义:将两数的加减法定义为两者的异或运算;将两数的乘法定义为多项式间的相乘并求余运算,其中被用于求余运算的除数被称为不可约多项式(或者称为求余多项式),它是固定的一个多项式:m(x) =8431x x x x ++++(数值为十六进制的11B ,这里是假定w=8时的情形)。

aes cbc算法原理

AES CBC算法原理1. 引言AES(Advanced Encryption Standard)是一种对称加密算法,被广泛应用于数据的加密和解密过程中。

CBC(Cipher Block Chaining)是一种工作模式,用于将AES算法应用于加密大块数据。

在本文中,我们将详细介绍AES CBC算法的基本原理,包括AES算法、CBC工作模式以及它们的结合应用。

2. AES算法AES是一种分组密码,它使用相同长度的密钥对数据进行加密和解密。

AES有三个固定的密钥长度:128位、192位和256位。

根据不同的密钥长度,AES算法分为AES-128、AES-192和AES-256。

AES算法将明文分割成固定长度的块(128位),每个块独立地进行加密或解密操作。

其基本原理如下:1.字节替代(SubBytes):将每个字节替换为S盒中对应位置上的元素,S盒是一个固定的非线性变换表。

2.行移位(ShiftRows):对每行进行循环左移操作,第一行不移动,第二行左移1字节,第三行左移2字节,第四行左移3字节。

3.列混淆(MixColumns):对每列进行线性变换,通过乘法和加法操作,达到扩散效果。

4.轮密钥加(AddRoundKey):将当前轮次的密钥与明文进行异或操作。

AES算法是一个迭代的过程,每一轮都会对数据进行上述四个基本操作。

具体的迭代次数取决于密钥长度,例如AES-128有10轮、AES-192有12轮、AES-256有14轮。

3. CBC工作模式CBC是一种分组密码的工作模式,它通过引入初始向量(IV)和前一个块的密文来增强加密算法的安全性。

CBC工作模式的基本原理如下:1.首先,将明文分割成固定长度的块(通常为128位),最后一个块如果不够长,则补齐。

2.使用初始向量(IV)与第一个块进行异或操作。

3.将异或后的结果使用AES算法进行加密。

4.将加密后得到的密文与下一个块进行异或操作,并继续重复步骤3和4直到所有块都被处理。

AES加密算法的原理详解

AES加密算法的原理详解AES(Advanced Encryption Standard)是一种对称密钥加密算法,它是目前使用最广泛的加密算法之一、它用于保护计算机网络和数据通信的安全性。

本文将详细介绍AES加密算法的原理。

1. 字节替换(SubBytes):字节替换是AES中的第一步,它对明文块中的每个字节进行非线性的替换。

这个操作可以使用1个字节代换表(S-Box)来完成。

S-Box是由一个有限域GF(28)上的运算定义的一个字节代换表。

字节替换的目的是使加密过程中的非线性增加,提高系统的安全性。

2. 行移位(ShiftRows):行移位操作对明文分组中的字节进行循环移位。

AES中,第一行保持不变,第二行循环左移一位,第三行循环左移两位,第四行循环左移三位。

行移位的目的是在不改变数据的情况下改变各个字节的位置,增加密码的复杂性。

3. 列混淆(MixColumns):列混淆操作对每一列进行混淆运算。

AES中,列混淆操作采用一个固定的矩阵与每一列进行乘法运算。

该矩阵保证了加密操作的线性性质。

列混淆的目的是增加密码系统的抗差分攻击能力。

4. 轮密钥加(AddRoundKey):轮密钥加操作是AES中的最后一步,它将当前明文块与一个与之对应的轮密钥进行异或运算。

轮密钥由密钥扩展算法根据初始密钥生成。

这个操作将密钥的信息引入加密过程中,增加了加密的混淆性。

以上四步操作被称为一轮加密操作。

AES加密算法中的轮数取决于密钥的长度。

128位密钥需要10轮,192位密钥需要12轮,256位密钥需要14轮。

加密的最后一轮操作中,不包括列混淆。

解密操作与加密操作相对应,只是步骤的顺序相反。

解密过程中使用的操作是字节替换的逆操作、行移位的逆操作、列混淆的逆操作以及轮密钥加的逆操作。

解密的最后一轮操作中同样不包括列混淆。

AES加密算法的安全性得到广泛认可,它已被政府和军事机构等高安全性需求的组织采用。

AES算法的设计和实现高效,适用于各种平台和操作系统。

aes分组密码算法

aes分组密码算法摘要:1.引言2.AES算法简介3.AES算法的原理与流程4.AES算法的优缺点5.AES在我国的应用与发展6.总结正文:【引言】在信息时代,数据安全日益受到重视。

加密技术作为保障信息安全的核心手段之一,吸引了众多研究者关注。

其中,AES(Advanced Encryption Standard)分组密码算法因其高效、安全等特点,被广泛应用于各种安全领域。

【AES算法简介】AES算法是由美国国家标准与技术研究院(NIST)于1997年发布的一种对称加密算法。

它的出现,是为了替代DES算法作为新一代的数据加密标准。

AES算法支持128位、192位和256位密钥长度,相较于DES的56位密钥长度,大大提高了安全性。

【AES算法的原理与流程】AES算法采用分组长度为128位,并将数据分为四个阶段进行处理。

分别是:初始轮、多轮加密、最终轮和输出。

在每个阶段,加密过程都包括四个步骤:字节替换、行移位、列混淆和轮密钥加。

这四个步骤依次作用于明文数据,生成密文数据。

【AES算法的优缺点】AES算法具有以下优点:1.高速性:AES算法采用并行处理,充分利用现代计算机的多核性能,提高了加密速度。

2.安全性:AES密钥长度长,抗攻击能力强,能够有效抵御已知攻击手段。

3.易于实现:AES算法采用固定循环结构,实现起来相对简单。

然而,AES算法也存在一定的缺点:1.内存占用较大:AES算法需要大量内存存储中间状态,对硬件资源要求较高。

2.初始化复杂:与其他加密算法相比,AES算法的初始化过程较为复杂。

【AES在我国的应用与发展】我国对AES算法的研究与应用高度重视,已将其纳入国家密码体系。

在我国,AES算法广泛应用于网络安全、金融领域、政务保密等领域,保障了国家信息安全。

同时,我国科研人员也在AES算法的研究上不断取得突破,提出了多种优化和改进方案。

【总结】AES分组密码算法作为一种高效、安全的数据加密手段,在我国得到了广泛应用。

aes分组密码算法

AES(Advanced Encryption Standard)是一种分组密码算法,其工作原理是采用迭代分组密码算法,通过多轮的变换操作来对数据进行加密或解密。

这种算法基于3-8 GF(28)上的多项式a(x)=a3x3+a2x2+a1x1+a0和b(x)=b3x3+b2x2+b1x1+b0相乘模x4+1的积,其系数由四个式子计算得出。

AES加密算法的数据块长度和密钥长度都可变,可以独立地选定为大于等于128位且小于等于256位的32位的任意倍数。

当数据块长度为128位,密钥的长度可分别选择为128位(192位或256位)。

其加解密过程中,每轮操作产生的中间结果称其为状态,状态经过多次数据变换操作,每次都会产生一个中间结果。

在AES加密算法中,有一个重要的概念是线性混合层,它通过行移位和列混合来确保多轮之上的高度扩散。

此外,还有密钥加密层,进行轮密钥加密。

总的来说,AES是一种高效且安全的分组密码算法,被广泛应用于各种数据加密和安全通信场景。

AES加密算法原理(图文)

AES加密算法原理(图文)随着对称密码的发展,DES数据加密标准算法由于密钥长度较小(56位),已经不适应当今分布式开放网络对数据加密安全性的要求,因此1997年NIST公开征集新的数据加密标准,即AES[1]。

经过三轮的筛选,比利时Joan Daeman和Vincent Rijmen提交的Rijndael算法被提议为AES的最终算法。

此算法将成为美国新的数据加密标准而被广泛应用在各个领域中。

尽管人们对AES还有不同的看法,但总体来说,AES作为新一代的数据加密标准汇聚了强安全性、高性能、高效率、易用和灵活等优点。

AES设计有三个密钥长度:128,192,256位,相对而言,AES的128密钥比DES的56密钥强1021倍[2]。

AES算法主要包括三个方面:轮变化、圈数和密钥扩展。

AES 是一个新的可以用于保护电子数据的加密算法。

明确地说,AES 是一个迭代的、对称密钥分组的密码,它可以使用128、192 和256 位密钥,并且用128 位(16字节)分组加密和解密数据。

与公共密钥密码使用密钥对不同,对称密钥密码使用相同的密钥加密和解密数据。

通过分组密码返回的加密数据的位数与输入数据相同。

迭代加密使用一个循环结构,在该循环中重复置换(permutations )和替换(substitutions)输入数据。

Figure 1 显示了AES 用192位密钥对一个16位字节数据块进行加密和解密的情形。

Figure 1 部分数据AES算法概述AES 算法是基于置换和代替的。

置换是数据的重新排列,而代替是用一个单元数据替换另一个。

AES 使用了几种不同的技术来实现置换和替换。

为了阐明这些技术,让我们用Figure 1 所示的数据讨论一个具体的AES 加密例子。

下面是你要加密的128位值以及它们对应的索引数组:00 11 22 33 44 55 66 77 88 99 aa bb cc dd ee ff0 1 2 3 4 5 6 7 8 9 1011 12 13 14 15192位密钥的值是:00 01 02 03 04 05 06 07 08 09 0a 0b 0c 0d 0e 0f 10 11 12 13 14 15 16170 1 2 3 4 5 67 8 9 10 1112 13 14 15 16 17 18 19 20 21 22 23Figure 2 S-盒(Sbox )当AES 的构造函数(constructor)被调用时,用于加密方法的两个表被初始化。

AES加密算法的原理详解

AES加密算法的原理详解AES(Advanced Encryption Standard)是一种对称加密算法,它是美国国家标准与技术研究院(NIST)在2001年确定的一种加密标准。

AES算法的原理如下:1. 字节代换(SubBytes):对输入的字节进行替换操作,替换规则由S盒(S-box)提供。

S盒是一个16x16的固定置换表,用于将输入的字节替换为一个固定的值。

这个操作使得明文中的每个字节都被替换为S盒中的一个特定数值。

2. 行移位(ShiftRows):将输入的16个字节进行行移位操作。

第0行不动,第1行循环左移1个字节,第2行循环左移2个字节,第3行循环左移3个字节。

这个操作保证了每个字节都会移动到其所在行的左侧,增加了混淆度。

3. 列混淆(MixColumns):对每个列进行矩阵变换操作。

每个列都看作是一个四元多项式,进行有限域GF(28)上的乘法和加法运算。

这个操作增加了扩散度,使得每个字节都能够影响到其他字节。

4. 轮密钥加(AddRoundKey):将轮密钥与状态矩阵进行按位异或操作。

每一轮加密都需要生成一个与状态矩阵相同大小的轮密钥,轮密钥由主密钥通过密钥扩展算法生成。

这个操作引入了密钥信息,增加了加密强度。

以上四个操作构成了AES的基本加密过程,一个完整的AES加密算法通常会包含多轮的这四个操作。

具体来说,AES-128使用10轮操作,AES-192使用12轮操作,AES-256使用14轮操作。

解密过程与加密过程正好相反,但使用了相同的操作,只是操作的顺序与轮密钥的使用有所不同。

AES算法的强度主要在于其操作的复杂性和轮数的多少。

字节代换和行移位引入了非线性特性,列混淆引入了扩散特性,轮密钥加引入了密钥信息,这些操作结合在一起增加了算法的抵抗力。

总结来说,AES算法利用字节代换、行移位、列混淆和轮密钥加四个基本操作构成了加密过程,通过多轮的这些操作来增加算法的强度。

AES 算法的设计考虑了安全性、效率和实际应用的需要,因此成为了目前最常用的加密算法之一。

安全加密算法之AES分析

0E 0B 0D 09 09 0E 0B 0D 0D 09 0E 0B 0B 0D 09 0E

S0,0 S0,1 S0,2 S0,3 S1,0 S1,1 S1,2 S1,3 S2,0 S2,1 S2,2 S2,3 S3,0 S3,1 S3,2 S3,3

5、密钥扩展

输入密钥直接被复制到扩展密钥数组的前四个字。然后每次用四个字填充扩展密钥数组余下的部分。在扩展密钥数组中,每个新增的字w[i]依赖于w[i-1]和w[i-4]。在四种情形下,三个使用了异或。对w数组中下标为4的倍数的元素采用了更复杂的函数来计算。

g函数:

1、字循环的功能是使一个字中的4个字节循环左移一个字节,即将输入字[B0,B1,B2,B3]变换成[B1,B2,B3,B0]。 2、字代替利用S盒对输入字中的每个字节进行字节代替。 3、将结果与轮常量Rcon[j]相异或。

截至2006年,针对AES唯一的成功攻击是旁道攻击。美国国家安全局审核了所有的参与竞选AES的最终入围者(包括Rijndael),认为他们均能够满足美国政府传递非机密文件的安全需要。2003年6月,美国政府宣布AES可以用于加密机密文件。

Rijndael 被选为AES是经过多个国家的密码专家广泛讨论的结果。Rijndael 算法具有灵活、简便、抗击多种密码分析的优点,它的目标是发展成能够安全用于商业、政治和军事的加密算法。

目录结构

点击此处添加小标题

点击此处添加小标题

貳

壹

1、对称加密算法

1、对称加密算法

对称加密算法[1]是应用较早的加密算法,技术成熟。在对称加密算法中,数据发信方将明文(原始数据)和加密密钥一起经过特殊加密算法处理后,使其变成复杂的加密密文发送出去。收信方收到密文后,若想解读原文,则需要使用加密用过的密钥及相同算法的逆算法对密文进行解密,才能使其恢复成可读明文。在对称加密算法中,使用的密钥只有一个,发收信双方都使用这个密钥对数据进行加密和解密,这就要求解密方事先必须知道加密密钥。

AES算法特点简述

AES算法特点简述

AES是美国国家标准技术研究所NIST旨在取代DES的21世纪的加密标准。

AES是基于数据块的加密方式,也就是说,每次处理的数据是一块(16字节),当数据不是16字节的倍数时填充,这就是所谓的分组密码(区别于基于比特位的流密码),16字节是分组长度。

AES共有ECB、CBC等多种模式。

ECB:是一种基础的加密方式,密文被分割成分组长度相等的块(不足补齐),然后单独一个个加密,一个个输出组成密文。

优点:1、简单;2、有利于并行计算;3、误差不会被传送;

缺点:1、不能隐藏明文的模式;2、可以对明文进行主动攻击;

CBC:是一种循环模式,前一个分组的密文和当前分组的明文异或操作后再加密,这样做的目的是增强破解难度。

优点:1、不容易主动攻击,安全性好于ECB;2、适合传输长度长的报文,是SSL、IPSec 的标准。

缺点:1、不利于并行计算;2、误差传递;3、需要初始化向量IV。

LKT4201N加密芯片支持AES-CBC、AES-ECB、AES-128、AES-192、AES-256和国际上通用的对称和非对称算法,对于数据加解密有需求的开发人员来说是一个不错的选择。

AES算法加密与解密的设计与实现

AES算法加密与解密的设计与实现

AES(Advanced Encryption Standard)是一种对称加密算法,其设计和实现确保了数据在传输和存储过程中的安全性。

AES算法被广泛应用于各种领域,包括网络通信、数据库存储和文件加密等。

一、AES算法的设计原理

1.替代和置换:AES算法将输入的明文数据进行初始处理,包括字节替代、行置换和列混淆等操作,以增加数据的混乱程度。

2.轮函数:AES算法使用多轮迭代的方式对数据进行加密。

每轮都使用一个轮密钥与数据进行异或运算,然后通过字节替代、行置换和列混淆等操作来加密数据。

3.密钥扩展:AES算法通过密钥扩展算法生成多轮的轮密钥,以增加密钥长度和复杂性,从而增强算法的安全性。

二、AES算法的实现过程

1.初始化:AES算法需要初始化密钥和输入明文数据。

密钥的长度可以是128位、192位或256位,根据密钥长度选择不同的密钥扩展算法。

2.密钥扩展:根据选定的密钥长度,使用密钥扩展算法生成多轮的轮密钥。

3.加密过程:将输入的明文数据按照分组长度(128位)进行划分,使用前面生成的轮密钥进行多轮的加密操作。

4.解密过程:与加密过程相反,使用逆向的字节替代、行置换和列混淆操作,以及逆向的轮密钥进行解密操作。

AES算法介绍

AES算法介绍1.aes算法简介AES算法是高级加密标准算法的缩写,其英文名称为高级加密标准。

这种加密标准的出现是因为随着对称加密技术的发展,以前使用的DES(数据加密标准)算法由于密钥长度(56位)很小,已经不能满足当今数据加密安全性的要求。

因此,Joannaeman和vincentrijmen提交的Rijndael算法被提出作为AES的最终算法。

AES算法支持的密钥长度可以是128192256位(即16、24、32字节)。

此外,算法本身复杂的加密过程使得该算法成为数据加密领域的主流。

2.aes算法的基本概念(1)有限域(GF)由于aes算法中的所有运算都是在有限域当中进行的,所以在理解和实现该算法之前先得打好有限域这一基石才行。

通常的数学运算都是在实数域中进行,而aes算法则是在有限域中进行,我们可以将有限域看成是有确定边界范围的正整数集合,在该集合当中,任意两个元素之间的运算结果都仍然落在该集合当中,也即满足运算封闭性。

那么如何才能保证这样的“有限性”(也即封闭性)呢?GF(2W)被称为伽罗瓦场,是有限域的典型代表。

带w(=4,8,16,?)由不同的值所形成的有限域的范围也不同。

AES算法介绍了GF域数学运算的基本定义:两个数的加法和减法定义为两者的异或运算;两个数的乘法定义为多项式之间的乘法和余数运算。

用于余数运算的除数称为不可约多项式(或余数多项式),它是一个固定多项式:m(x)=x?十、十、十、1(该值为十六进制11B,此处假设w=8)。

对于有限域,可能存在非唯一的不可约多项式。

选择合适的多项式是算法中考虑的主要因素之一。

有了上述对数学运算的基本定义,就可以实现运算的有限性了。

对于有限域具体的运算过程和实例演示可参照有关资料。

这里不再赘述。

843(2)状态矩阵和密钥矩阵状态矩阵是指将要被加密的若干数据所形成的矩阵,我们暂且用state_matrix来表示;密钥矩阵是指由密钥数据构成的矩阵。

AES算法原理与应用

ASE算法原理与实现产生背景1、AES 是美国国家标准技术研究所NIST旨在取代DES的新一代的加密标准。

NIST 对AES 候选算法的基本要求是:对称分组密码体制;密钥长度支持128 ,192 ,256位;明文分组长度128 位;算法应易于各种硬件和软件实现。

2、1998 年NIST开始AES 第一轮征集、分析、测试,共产生了15 个候选算法。

1999 年3 月完成了第二轮AES 的分析、测试。

1999 年8 月NIST 公布了五种算法(MARS , RC6 ,Rijndael ,Serpent ,Twofish) 成为候选算法。

最后,Rijndael ,这个由比利时人设计的算法与其它候选算法在成为高级加密标准(AES) 的竞争中取得成功,于2000 年10月被NIST宣布成为取代DES 的新一代的数据加密标准,即AES。

3、Rijndael 作为新一代的数据加密标准汇聚了强安全性、高性能、高效率、易用和灵活等优点。

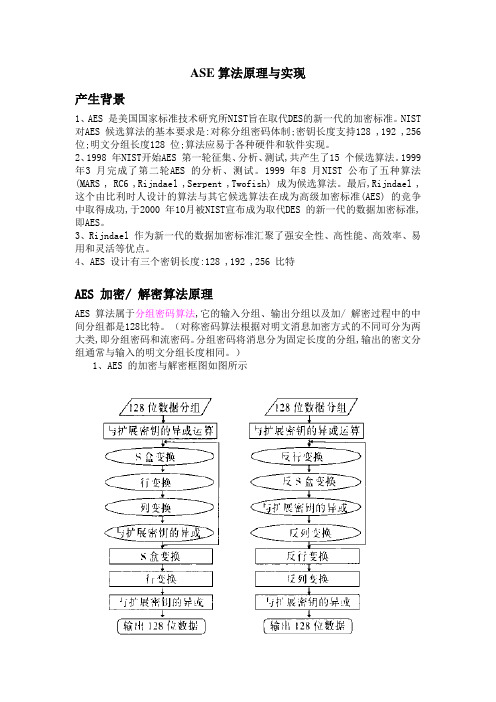

4、AES 设计有三个密钥长度:128 ,192 ,256 比特AES 加密/ 解密算法原理AES 算法属于分组密码算法,它的输入分组、输出分组以及加/ 解密过程中的中间分组都是128比特。

(对称密码算法根据对明文消息加密方式的不同可分为两大类,即分组密码和流密码。

分组密码将消息分为固定长度的分组,输出的密文分组通常与输入的明文分组长度相同。

)1、AES 的加密与解密框图如图所示(1) 加密变换设X是AES 的128 比特明文输入,Y是128 比特的密文输出,则AES 密文Y可以用下面的复合变换表示: Y= Ak(r + 1)·R·S·Akr·C·R·S·Ak(r21)·⋯·C·R·S·Ak1 (X)其中“·”表示复合运算。

这里Aki :表示对X 的一个变换Aki (X) = XÝ Ki (Ki 为第i 轮的子密钥,为比特串的异或运算) 。

AES加密算法

AES加密算法,AES的基本要求是:⽐三重DES快、⾄少与三重DES⼀样安全、数据分组长度为128-bit、密钥长度为128/192/256-bit,对应于密钥的不同长度,加密轮的次数也不尽相同。

选定Rijndael算法为新的AES算法。

算法的原型是Square算法,其设计策略为宽轨迹策略(针对差分分析和线性分析提出的,最⼤优点是可以给出算法的最佳差分特征的概率以及最佳线性逼近的偏差的界;由此可以分析算法抵抗差分密码分析以及线性密码分析的能⼒。

)AES加密标准是当下最⼴泛使⽤的对称密钥加密体系。

AES加密标准已经⼴泛应⽤在互联⽹安全领域,譬如IPsec、TLS、Wi-Fi加密标准IEEE 802.11i、SSH、Skype等领域。

Rijndael设计思想Rijndael没有Feistel结构,其轮函数是由三个不同的可逆均匀变换(每个⽐特都是⽤类似的⽅法进⾏处理的)组成的,称它们为3个“层”。

不同的层选择的⼤部分是建⽴在“宽轨迹策略”的应⽤基础之上。

线性混合层确保多轮之上的⾼度扩散⾮线性层将具有最优的“最坏情况⾮线性特征”的S盒并⾏使⽤密钥加密单轮⼦密钥简单地异或到中间状态上,实现⼀次性掩盖在第⼀轮之前,⽤了⼀个初始密钥加层(其⽬的为在不知道密钥的情况下,对最后⼀个密钥加层以后的任⼀曾可简单地剥去,因此初始密钥加层对密码的安全性⽆任何意义。

为了使加密算法和解密算法在结构上更加接近,最后⼀轮的线性混合曾与前⾯各轮的线性混合层不同,这类似于DES的最后⼀轮不做左右交换(这种设计不以任何⽅式提⾼或降低该密码的安全性)Rijndael算法说明该算法是⼀个迭代型分组密码,分组长度和密钥长度都可改变,各⾃可以独⾃地制定为128-bit、192-bit、256-bit状态、种⼦密钥和轮数算法的中间结果需要进⾏分组,称该分组为状态。

所有的操作都在状态上进⾏。

状态可以⽤以字节为元素的矩阵阵列表⽰,该阵列有4⾏,列数计为Nb。

AES加密算法原理

AES加密算法原理AES(Advanced Encryption Standard)是一种对称加密算法,用于将敏感信息加密,确保数据的机密性和安全性。

AES的原理如下:1.输入分块:将明文数据分为块大小为128位的数据块。

2. 密钥扩展:将密钥通过密钥扩展算法扩展成多个子密钥。

AES使用128位、192位或256位的密钥,通过对密钥进行扩展,生成多个轮(round)所需的子密钥。

3.初始轮加密:将每个输入数据块与第一轮子密钥进行异或运算。

4.轮加密:经过初始轮加密后,将数据块进行连续的加密轮次,每一轮都包括四个步骤:字节替换、行移位、列混淆和轮密钥加。

-字节替换:将每个数据块的每个字节替换成S盒中对应的字节。

S 盒是一个16×16的查找表,用于对应字节替换成替换后的字节。

-行移位:将每个数据块的每一行进行循环左移。

第一行不移动,第二行左移一位,第三行左移两位,第四行左移三位。

-列混淆:通过一系列线性变换,使得数据块每一列与前一列进行混淆。

这一步骤在密文中引入了不同的行和列的依赖性。

-轮密钥加:将每个数据块与对应轮的子密钥进行异或运算。

每个轮的子密钥由密钥扩展算法生成。

5.最后一轮:和之前的轮加密步骤相似,但是没有列混淆步骤。

6.密文生成:将经过最后一轮加密的数据块输出为密文。

AES的安全性来自于其混淆和扩散特性。

字节替换、行移位和列混淆操作增加了密文和密钥之间的复杂度,使得攻击者无法直接通过一系列代数运算来获取密钥或者明文。

而轮密钥加步骤增加了轮数,进一步增加了密钥的复杂性。

总之,AES通过将明文数据分块,将轮加密进行迭代,使用不同的加密步骤和子密钥,以及随机性的S盒查找表,提供了高度的安全性和强大的加密能力。

它已成为一种常用的加密算法,广泛应用于保护网络通信、存储设备和敏感信息。

AES加密介绍

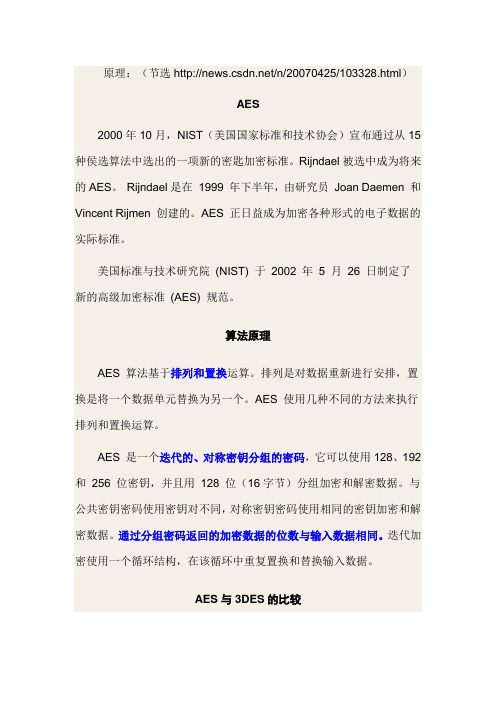

原理:(节选/n/20070425/103328.html)AES2000年10月,NIST(美国国家标准和技术协会)宣布通过从15种侯选算法中选出的一项新的密匙加密标准。

Rijndael被选中成为将来的AES。

Rijndael是在1999 年下半年,由研究员Joan Daemen 和Vincent Rijmen 创建的。

AES 正日益成为加密各种形式的电子数据的实际标准。

美国标准与技术研究院(NIST) 于2002 年5 月26 日制定了新的高级加密标准(AES) 规范。

算法原理AES 算法基于排列和置换运算。

排列是对数据重新进行安排,置换是将一个数据单元替换为另一个。

AES 使用几种不同的方法来执行排列和置换运算。

AES 是一个迭代的、对称密钥分组的密码,它可以使用128、192 和256 位密钥,并且用128 位(16字节)分组加密和解密数据。

与公共密钥密码使用密钥对不同,对称密钥密码使用相同的密钥加密和解密数据。

通过分组密码返回的加密数据的位数与输入数据相同。

迭代加密使用一个循环结构,在该循环中重复置换和替换输入数据。

AES与3DES的比较算法名称算法类型密钥长度速度解密时间(建设机器每秒尝试255个密钥)资源消耗AES对称block密码128、192、256位高1490000亿年低3DES对称feistel密码112位或168位低46亿年中--------------------------------------------------------------------------------------------------------------------------------------(/feel22/blog/item/b54d21fa745afe9358ee9069.html)关键词:AES算法DES AVR汇编语言加密算法解密算法引言随着对称密码的发展,DES数据加密标准算法由于密钥长度较小(56位),已经不适应当今分布式开放网络对数据加密安全性的要求,因此1997年NIST公开征集新的数据加密标准,即AES[1]。

第7讲 AES算法原理

3 4 04 08 04 00 00 00 08 00 00 00

5 6 7 10 20 40 10 00 00 00 20 00 00 00 40 00 00 00

8 9 80 1b 80 00 00 00 1b 00 00 00

10 36 36 00 00 00

39

②当 Nk>6 时,扩展算法

03 01 01 a 0 02 03 01 a1 01 02 03 a 2 a 01 01 02 3

27

轮函数:列混淆( MixColumn )

列混合运算示意图

28

列混淆运算

29

列混淆运算

?验证47

30

轮函数:列混淆( MixColumn )

分组密码 AES 算法

1

本节主要内容

• 1 AES 候选算法产生过程 • 2 Rijndael 的数学基础和设计思想 • 3 Rijndael 的算法说明

2

Rijndael 的设计思想

Rijndael 密码的设计力求满足以下 3 条标准: ①抵抗所有已知的攻击。 ②在多个平台上速度快,编码紧凑。 ③ 设计简单。

31

轮函数:密钥加( AddRoundKey )

密钥加是将轮密钥简单地与状态进行逐比特异或。 轮密钥由种子密钥通过密钥编排算法得到,轮密钥 长度等于分组长度 Nb 。 状态说与轮密钥 RoundKey 的密钥加运算表示为 AddRoundKey(State, RoundKey)

32

轮函数:密钥加( AddRoundKey )

33

密钥编排

密钥编排指从种子密钥得到轮密钥的过程 它由密钥扩展和轮密钥选取两部分组成 其基本原则如下: (1)轮密钥的比特数等于分组长度乘以轮数加1; 例如要将 128 比特的明文经过 10 轮的加密,则总 共需要( 10+1 )*128=1408 比特的密钥。 ( 2 )种子密钥被扩展成为扩展密钥; ( 3 )轮密钥从扩展密钥中取,其中第轮轮密钥取 扩展密钥的前 Nb 个字,第 2 轮轮密钥取接下来的 Nb 个字,如此下去。

分组密码(五)AES算法②—密码学复习(八)

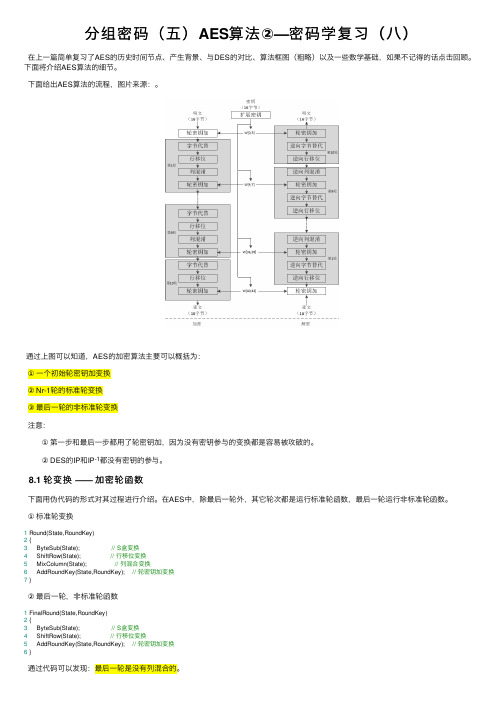

分组密码(五)AES算法②—密码学复习(⼋)在上⼀篇简单复习了AES的历史时间节点、产⽣背景、与DES的对⽐、算法框图(粗略)以及⼀些数学基础,如果不记得的话点击回顾。

下⾯将介绍AES算法的细节。

下⾯给出AES算法的流程,图⽚来源:。

通过上图可以知道,AES的加密算法主要可以概括为:①⼀个初始轮密钥加变换② Nr-1轮的标准轮变换③最后⼀轮的⾮标准轮变换注意:①第⼀步和最后⼀步都⽤了轮密钥加,因为没有密钥参与的变换都是容易被攻破的。

② DES的IP和IP-1都没有密钥的参与。

8.1 轮变换 —— 加密轮函数下⾯⽤伪代码的形式对其过程进⾏介绍。

在AES中,除最后⼀轮外,其它轮次都是运⾏标准轮函数,最后⼀轮运⾏⾮标准轮函数。

①标准轮变换1 Round(State,RoundKey)2 {3 ByteSub(State); // S盒变换4 ShiftRow(State); // ⾏移位变换5 MixColumn(State); // 列混合变换6 AddRoundKey(State,RoundKey); // 轮密钥加变换7 }②最后⼀轮,⾮标准轮函数1 FinalRound(State,RoundKey)2 {3 ByteSub(State); // S盒变换4 ShiftRow(State); // ⾏移位变换5 AddRoundKey(State,RoundKey); // 轮密钥加变换6 }通过代码可以发现:最后⼀轮是没有列混合的。

8.1.1 S盒变换 ByteSub(State)① S盒变换是AES的唯⼀的⾮线性变换,是AES安全的关键。

② AES使⽤16个相同的S盒,DES使⽤的是8个不同的S盒。

③ AES的S盒有8位输⼊,8位输出,是⼀种⾮线性置换;DES的S盒有6位输⼊,4位输出,是⼀种⾮线性压缩。

S盒变换可分为2步:(1)求逆;(2)代⼊公式计算。

(1)第⼀步:把输⼊字节⽤其GF(28)的逆来代替;把输⼊字节看成GF(28)上的元素;求出其在GF(28)上的逆元素;⽤该逆元素代替原输⼊字节。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

AES密码算法

本次课的主要内容

✓AES算法概述

✓AES算法加密过程

状态

S盒变换ByteSub

行移位变换ShiftRow

列混合变换MixColumn

轮密钥加变换AddRoundKey ✓AES算法解密过程与安全性

一般的轮数:

行移位变换ShiftRow

列混合变换MixColumn

轮密钥加变换AddRoundKey 最后一轮:

S盒变换ByteSub

行移位变换ShiftRow

轮密钥加变换AddRoundKey

1、AES的数据处理方式

①字节、字

②状态

2、状态

①加解密过程中的中间数据

②以字节为元素的4行Nb列的矩阵,或者二为数组。

③符号:Nb—明文数据长度;

数据块长度除以32,如128/32、192/32=6、256/32=8 Nk---密钥数据长度,同Nb

Nr—迭代圈数

Nb、Nk、Nr之间的关系:

2、S盒变换ByteSub(State)

①S盒变换是AES的唯一的非线性变换,是AES安全的关键。

②AES使用16个相同的S盒; DES使用8个不相同的S盒。

③AES的的S8位输入8位输出;DES的S盒有6位输入4位输出

例如:输入95,通过S盒变换,输出为2a

输出:

“00101010”,十六进制表示为“2a”

①行移位变换对状态的行进行循环移位。

②第0行不移位;第1行移C1字节,第2行移C2字节;第3行移C3字节。

③C1、C2、C3按表取值

①列混合变换把状态的列视为GF(28)上的多项上的多项式a(x),乘以一个固定的多项式c(x),并模x 4+1

b(x)=a(x)c(x) mod x 4

+1,其中c(x)=03x

3+01x 2+01x+02②列混合变换属于代替变换。

写成矩阵形式

结果如下:

①把圈密钥与状态进行2相加

②圈密钥根据密钥产生算法产

③圈密钥长度等于数据块长度

①轮密钥根据密钥产生算法,通过用户密钥得到轮密钥。

②密钥产生分两步进行:密钥扩展和轮密钥选择③密钥扩展将用户密钥扩展为一个扩展密钥。

④密钥选择从扩展密钥中选出圈密钥。

1、密钥扩展①密钥扩展产生扩展。

②用一个字元素的一维数组W[Nb*(Nr+1)] 表示扩展密钥。

③用户密钥放在数组最开始

的Nk 个字中。

④其它的字由它前面的字经过处理后得到⑤有Nk≤6和Nk >6 两种密钥扩展算法。

2、密钥选择圈密钥选择根据分组的大小,依次从扩展密钥中取出圈密钥。

第一步和最后一步都用了轮密钥加,因为任何没有密钥参与的变换都是容易被攻破。

DES的IP与IP-1都没有密钥参与。

AES的加密算法不是对合运算,加密算法和解密算法不同。

AES的巧妙之处:虽然解密算法与加密算法不同,但算解密算法的结构与加密算法的结构相同

把加密算法的基本过程变换成逆变换 便得到解密算法。

AES算法的解密过程依次进行逆字节代换,逆行移位,逆列混合和轮

密钥加。

✓InvByteSub ( )是ByteSub( )的逆变换,通过查逆S盒来实现。

✓InvShiftRow( )是ShiftRow( )的逆变换,对State的各行进行一定量的循环移位(Nb=4)。

第0行不移位;第1行循环右移1个字节;第2行循环右移2个字节;第3行循环右移3个字节。

✓InvMixColumn( )是MixColumn( )的逆变换。

✓AddRoundKey的逆就是它自己

✓圈密钥按相反顺序使用

可抗击穷举密钥的攻击

可抵抗穷举搜索攻击因为AES的密钥长度可变,针对128/192/256bit的密钥,密钥量为2128/2192/2256,足以抵抗穷举搜索攻击。

可抗击线性攻击,经4轮变换后,线性分析就无能为力了。

可抗击差分攻击,经8轮变换后,差分攻击就无从着手了。

不存在弱密码

该算法对密钥的选择没有任何限制,还没有发现弱密钥

✓AES算法概述

✓AES算法加密过程

状态

S盒变换ByteSub

行移位变换ShiftRow

列混合变换MixColumn

轮密钥加变换AddRoundKey ✓AES算法解密过程与安全性

谢谢大家。