wireshark怎么抓包、wireshark抓包详细图文教程

wireshark抓包应用指导说明书

杭州迪普科技有限公司wireshark抓包应用指导说明书拟制雷振华日期2015.4.10 评审人日期签发日期修订记录日期修订版本描述作者2015.4.10 V1.0 初稿完成雷振华目录1 WIRESHARK介绍 (5)2 功能介绍 (5)3 图形界面抓报文 (5)3.1 选择网卡抓报文 (5)3.2 显示报文抓取时间 (7)3.3 WIRESHARK界面布局 (8)3.4 报文过滤条件 (9)3.4.1 常用过滤条件 (10)3.4.2 WIRESHARK EXPRESSION (11)3.4.3 高级过滤条件 (11)3.4.4 WIRESHARK CAPTURE FILTER (14)4 命令行抓报文 (15)4.1 选择网卡 (15)4.2 命令行过滤条件 (17)4.3 常用过滤条件 (17)5 批量转换报文格式 (18)1Wireshark介绍Wireshark 是开源网络包分析工具,支持Windows/Linux/Unix环境。

网络包分析工具的主要作用是尝试捕获网络包,并尝试显示包的尽可能详细的情况。

可以从网站下载最新版本的Wireshark (/download.html 。

Wireshark通常在4-8周内发布一次新版本2功能介绍Wireshark支持图形和命令行两种抓报文方式3图形界面抓报文3.1选择网卡抓报文第一步打开wireshark抓包软件,点击“Capture-->Interfaces”,如图3-1图3-1选择网卡第二步选择抓包的网卡,点击”Strart“开始抓包,这样将抓取流经此网卡的所有报文,并临时保存在内存中。

因此,如果持续抓包将消耗掉系统所有内存。

如图3-2和图3-3图3-2启动抓包图3-3抓包界面图标说明重新抓报文停止抓报文表1-13.2显示报文抓取时间打开wireshark抓包软件,点击“View-->TimeDisplay Format-->Date and Time of Day”,如图3-4和图3-5图3-4效果图:图3-53.3Wireshark界面布局Wireshark界面主要分为三部分(如图3-6),区域一显示抓取的报文,区域二显示选中报文的包头详细信息,区域三显示选中报文的详细信息,默认以十六进制显示。

wireshark抓包,筛选,接口获取

@ e u x o u z

q

m o c . q

4.包数据过滤

a)常用的过滤方法

@ e u x o u z

q

m o c . q

4.包数据过滤

b)自定义的筛选方法

@ e u x o u z

q

m o c . q

OS X 下wireshark使用

1.安装 2.网络环境配置 3.抓包 4.包数据过滤 5.七层协议对应

@ e u b)自定义的筛选方法 x o u z

a)常用的过滤方法

q

m o c . q

4.包数据过滤

序号 1 2 3 4 5 6 7

表达式

说明

根据协议来过滤包 (tcp,udp,http等等) ip.src=192.168.1.101 源地址为192.168.1.101 ip.dst==192.168.1.102 目标地址位192.168.1.102 tcp.port ==80 端口号为80的 tcp.srcport == 21 源端口为21的 http.request.method==" http请求为GET方法的 GET" ip.src ==192.168.1.102 or 源ip地址或目标地址 ip.dst==192.168.1.102 TCP

@ e a)对应图 u x o b)TCP报文 u z

q

m o c . q

5.七层协议对应

a)对应图

应用层 表示层 会话层 传输层 网络层 链路层 物理层

@ e u x o u z

q

m o c . q

5.七层协议对应

b)TCP报文

@ e u x o u z

q

m o c . q

Wireshark抓包软件使用教程

Protocol Hierarchy (协议类型和层次结构)

Direction(方向): 可能的值: src, dst, src and dst, src or dst 如果没有特别指明来源或目的地,则默认使用 “src or dst” 作为关键字。 例如,”host 10.2.2.2″与”src or dst host 10.2.2.2″是一样的。

Host(s): 可能的值: net, port, host, portrange. 如果没有指定此值,则默认使用”host”关键字。 例如,”src 10.1.1.1″与”src host 10.1.1.1″相同。

在这里点右键

选择后,软件会自动过滤出所有包含HTTP GET的包,并且在显示过滤器处写好了正确的语法

注意: 无论是捕捉过滤器还是显示过滤器,如果过滤器的语法是正确的,表达式的背景 呈绿色。如果呈红色,说明表达式有误。

表达式正确

表达式错误

统计工具

Summary (显示摘要信息)

在综合窗口里可以看到全局的统计信息:

项)

对应的协议分层

• "File"(文件) 打开或保存捕获的信息。 • "Edit" (编辑)查找或标记封包。进行全局设置。 • "View"(查看) 设置Wireshark的视图。 • "Go" (转到)跳转到捕获的数据。 • "Capture"(捕获)设置捕捉过滤器并开始捕捉。 • "Analyze"(分析)设置分析选项。 • "Statistics" (统计)查看Wireshark的统计信息。 • "Help" (帮助)查看本地或者在线支持。

Wireshar抓包图文教程

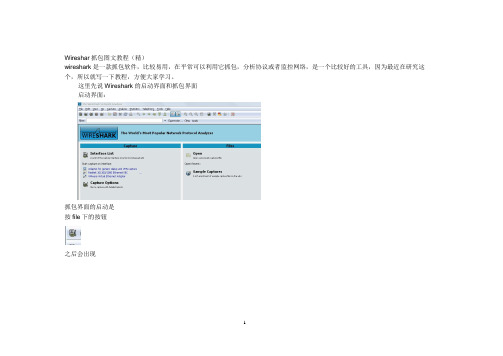

Wireshar抓包图文教程(精)wireshark是一款抓包软件,比较易用,在平常可以利用它抓包,分析协议或者监控网络,是一个比较好的工具,因为最近在研究这个,所以就写一下教程,方便大家学习。

这里先说Wireshark的启动界面和抓包界面启动界面:抓包界面的启动是按file下的按钮之后会出现这个是网卡的显示,因为我有虚拟机所以会显示虚拟网卡,我们现在抓的是真实网卡上的包所以在以太网卡右边点击start 开始抓包这个就是抓包的界面了(也是主界面)Wireshark主窗口由如下部分组成:1. 菜单——用于开始操作。

2. 主工具栏——提供快速访问菜单中经常用到的项目的功能。

3. Fiter toolbar/过滤工具栏——提供处理当前显示过滤得方法。

4. Packet List面板——显示打开文件的每个包的摘要。

点击面板中的单独条目,包的其他情况将会显示在另外两个面板中。

5. Packet detail面板——显示您在Packet list面板中选择的包的更多详情。

6. Packet bytes面板——显示您在Packet list面板选择的包的数据,以及在Packet details面板高亮显示的字段。

7. 状态栏——显示当前程序状态以及捕捉数据的更多详情。

1.菜单栏主菜单包括以下几个项目:File ——包括打开、合并捕捉文件,save/保存,Print/打印,Export/导出捕捉文件的全部或部分。

以及退出Wireshark项.Edit ——包括如下项目:查找包,时间参考,标记一个多个包,设置预设参数。

(剪切,拷贝,粘贴不能立即执行。

)View ——控制捕捉数据的显示方式,包括颜色,字体缩放,将包显示在分离的窗口,展开或收缩详情面版的地树状节点GO ——包含到指定包的功能。

Analyze ——包含处理显示过滤,允许或禁止分析协议,配置用户指定解码和追踪TCP流等功能。

Statistics ——包括的菜单项用户显示多个统计窗口,包括关于捕捉包的摘要,协议层次统计等等。

计算机网络练习之使用WireShark捕获和分析数据包

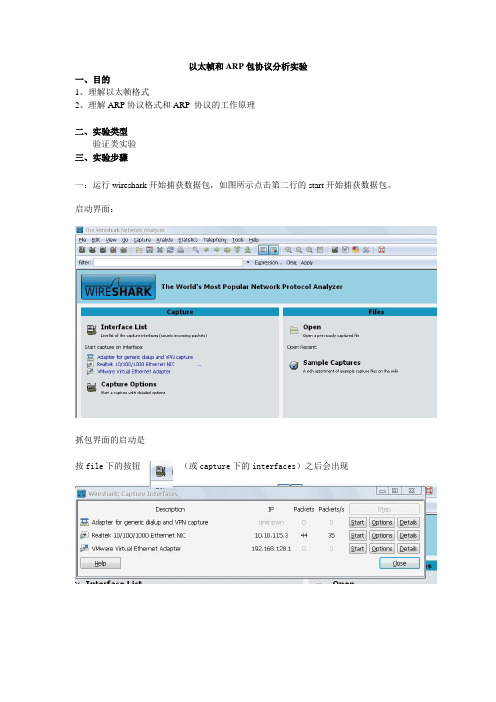

以太帧和ARP包协议分析实验一、目的1、理解以太帧格式2、理解ARP协议格式和ARP 协议的工作原理二、实验类型验证类实验三、实验步骤一:运行wireshark开始捕获数据包,如图所示点击第二行的start开始捕获数据包。

启动界面:抓包界面的启动是按file下的按钮(或capture下的interfaces)之后会出现这个是网卡的显示,因为我有虚拟机所以会显示虚拟网卡,我们现在抓的是真实网卡上的包所以在以太网卡右边点击start 开始抓包。

(捕捉本地连接对应的网卡,可用ipconfig/all 查看)二:几分钟后就捕获到许多的数据包了,主界面如图所示:如上图所示,可看到很多捕获的数据。

第一列是捕获数据的编号;第二列是捕获数据的相对时间,从开始捕获算为0.000秒;第三列是源地址,第四列是目的地址;第五列是数据包的信息。

选中第一个数据帧,然后从整体上看看Wireshark的窗口,主要被分成三部分。

上面部分是所有数据帧的列表;中间部分是数据帧的描述信息;下面部分是帧里面的数据。

三:开始分析数据1.打开“命令提示符”窗口,使用“arp -a”命令查看本地计算机ARP高速缓存。

2.使用“arp -d”命令清除本地计算机ARP高速缓存,再使用“arp -a”命令查看。

此时,本地计算机ARP高速缓存为空。

3.在下图中Filter后面的编辑框中输入:arp(注意是小写),然后回车或者点击“Apply”按钮将计算机与数据设备相连(3928或路由器),参见静态路由配置。

3.此时,网络协议分析软件开始捕获数据,在“命令提示符”窗口中PING同一子网中的任意主机。

(计算机Aping计算机B)因为PING命令的参数为IP地址,因此使用PING命令前,需要使用ARP机制将IP地址转换为MAC地址,这个过程用户是无法感知的。

因为我们在使用PING命令前已经开始网络数据包捕获,因此,此时网络协议分析软件将捕获到ARP解析数据包。

计算机网络练习之使用WireShark捕获和分析数据包

以太帧和ARP包协议分析实验一、目的1、理解以太帧格式2、理解ARP协议格式和ARP 协议的工作原理二、实验类型验证类实验三、实验步骤一:运行wireshark开始捕获数据包,如图所示点击第二行的start开始捕获数据包。

启动界面:抓包界面的启动是按file下的按钮(或capture下的interfaces)之后会出现这个是网卡的显示,因为我有虚拟机所以会显示虚拟网卡,我们现在抓的是真实网卡上的包所以在以太网卡右边点击start 开始抓包。

(捕捉本地连接对应的网卡,可用ipconfig/all 查看)二:几分钟后就捕获到许多的数据包了,主界面如图所示:如上图所示,可看到很多捕获的数据。

第一列是捕获数据的编号;第二列是捕获数据的相对时间,从开始捕获算为0.000秒;第三列是源地址,第四列是目的地址;第五列是数据包的信息。

选中第一个数据帧,然后从整体上看看Wireshark的窗口,主要被分成三部分。

上面部分是所有数据帧的列表;中间部分是数据帧的描述信息;下面部分是帧里面的数据。

三:开始分析数据1.打开“命令提示符”窗口,使用“arp -a”命令查看本地计算机ARP高速缓存。

2.使用“arp -d”命令清除本地计算机ARP高速缓存,再使用“arp -a”命令查看。

此时,本地计算机ARP高速缓存为空。

3.在下图中Filter后面的编辑框中输入:arp(注意是小写),然后回车或者点击“Apply”按钮将计算机与数据设备相连(3928或路由器),参见静态路由配置。

3.此时,网络协议分析软件开始捕获数据,在“命令提示符”窗口中PING同一子网中的任意主机。

(计算机Aping计算机B)因为PING命令的参数为IP地址,因此使用PING命令前,需要使用ARP机制将IP地址转换为MAC地址,这个过程用户是无法感知的。

因为我们在使用PING命令前已经开始网络数据包捕获,因此,此时网络协议分析软件将捕获到ARP解析数据包。

Wireshark使用说明(抓包)

机房侧第一步安装Wireshark抓包软件。

抓包通用IP:192.254.1.16 ,然后请产品负责人开启该基站的Debug口。

第二步修改IP为192.254.1.25、第三步连接成功以后做ping测试。

打开命令指示符:输入指令:Ping 192.254.1.16 –t若ping值正常,则可以打开Wireshark软件继续下一步操作;若ping值异常,则需要查找原因,直到ping值正常,可以确定已经成功连接基站时,则可以打开Wireshark软件继续下一步操作。

第四步打开Wireshark软件查看Packets,如果有数值则在那一行最前面点勾,然后单击Options,继续下一步。

将Buffer size更改为10,更改完点击OK即可。

核查更改后的Buffer数值是否跟更改的数值一致。

如果不一致需要重新设置。

更改Next file every 数值为200、或500均可。

(数值设置为200,软件运行会稳定些)。

依测试时间,测试基站的下载速率而定。

设置完成后点击Browse,选择保存位置。

更改保存位置,命名为基站小区名+抓包数据类型(上传或下载)+日期+时段+测试地点。

点击OK 后联系空口侧同事同时点击Start开始测试。

点击红色按钮结束此次测试。

点击File-Save as…保存到设置的文件夹里。

空口侧第一步连接设备打开CXT 寻找要测试基站小区下SINR较高的地点。

第二步确定终端连接电脑正常打开Wireshark。

具体操作请看机房侧,第四步软件操作说明。

开始之前打开服务器做数据业务(上传Or下载)。

注意事项:1、测试一般在3分钟左右/次。

2、测试上传和下载业务各3次,或3次以上,确保其中有LOG可以正常使用。

3、测试时可以实时看文件大小,如果文件大小正常增长,则正常,如果文件大小没有变化,则此次测试失败,重新测试。

4、结束后将测试的LOG保存到网盘内(标注好基站名、时间)、,方便解析人员查找LOG。

wireshark抓包方法

wireshark抓取手机app与服务器传输数据方法

1.环境搭建:电脑上开启随身wifi热点,可使用360免费wifi,手机连接该热点,配置代理

(电脑无线ip:使用cmd命令ipconfig查看)

打开wireshark,选择无线wlan,点击start

2.过滤细则:过滤源ip、目的ip。

在wireshark的过滤规则框Filter中输入过滤条件。

如查找

目的地址为192.168.101.8的包,ip.dst==192.168.101.8;查找源地址为ip.src==1.1.1.1;

端口过滤。

如过滤80端口,在Filter中输入,tcp.port==80,这条规则是把源端口和目的端口为80的都过滤出来。

使用tcp.dstport==80只过滤目的端口为80的,tcp.srcport==80只过滤源端口为80的包;

协议过滤比较简单,直接在Filter框中直接输入协议名即可,如过滤HTTP的协议;

http模式过滤。

如过滤get包,http.request.method=="GET",过滤post包,

http.request.method=="POST";

连接符and的使用。

过滤两种条件时,使用and连接,如过滤ip为192.168.101.8并且为http协议的,ip.src==192.168.101.8 and http。

3.数据拷贝:

选中某条数据包,右键copy-》bypes-》offset hex text,

粘贴到文本中。

Wireshark抓包基本操作

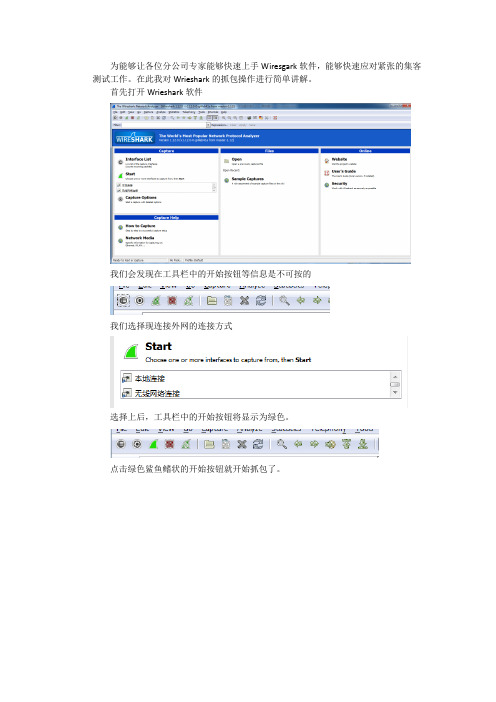

为能够让各位分公司专家能够快速上手Wiresgark软件,能够快速应对紧张的集客测试工作。

在此我对Wrieshark的抓包操作进行简单讲解。

首先打开Wrieshark软件

我们会发现在工具栏中的开始按钮等信息是不可按的

我们选择现连接外网的连接方式

选择上后,工具栏中的开始按钮将显示为绿色。

点击绿色鲨鱼鳍状的开始按钮就开始抓包了。

地址为10.213.11.29。

抓取完毕后我们点击工具栏中红色方块状的停止按钮。

抓取完毕后点击菜单栏File 下面的Save As…进行数据包的保存。

在我们的保存目录中可找到我们保存的pcapng的文件,抓包完成。

如需分析抓取的数据包,在安装Wireshark的电脑上双击pcapng文件即可打开数据包。

Wireshark抓包方法

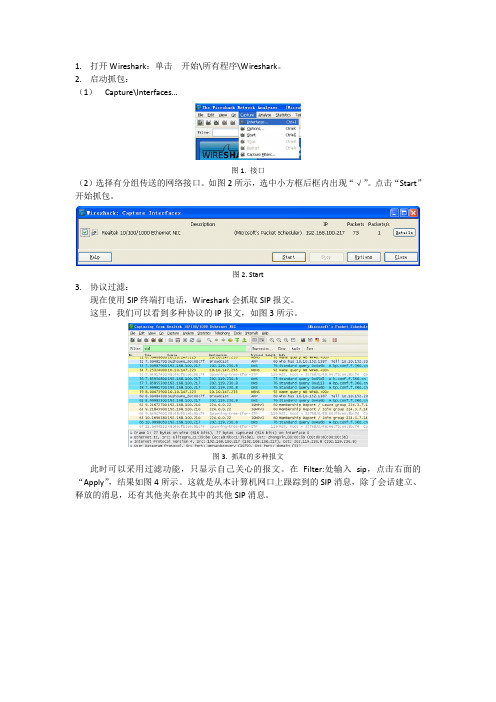

1.打开Wireshark:单击开始\所有程序\Wireshark。

2.启动抓包:(1)Capture\Interfaces…图1. 接口(2)选择有分组传送的网络接口。

如图2所示,选中小方框后框内出现“√”。

点击“Start”开始抓包。

图2. Start3.协议过滤:现在使用SIP终端打电话,Wireshark会抓取SIP报文。

这里,我们可以看到多种协议的IP报文,如图3所示。

图3. 抓取的多种报文此时可以采用过滤功能,只显示自己关心的报文。

在Filter:处输入sip,点击右面的“Apply”,结果如图4所示。

这就是从本计算机网口上跟踪到的SIP消息,除了会话建立、释放的消息,还有其他夹杂在其中的其他SIP消息。

图4. SIP消息4.查看消息详细内容双击图4中的某条消息,可以看到这条消息的详细解释。

消息是分层解释的,点击每层前面的“+”号可展开具体内容。

在这里可以仔细分析每条消息及其各字段的含义。

如图5所示。

图5. 查看消息详细解释5.绘制消息流程图选择“Statistics\Flow Graph…”可以绘出跟踪到消息的流程图。

注意:查看一下绘制的消息流程,是不是一次完整的呼叫过程。

SIP消息抓包应该是一次完整的SIP呼叫流程,从INVITE开始,到最后BYE-200OK。

设置方法如图6所示,绘制图形如图7所示。

图6.1 选择绘图功能图6.2 绘图选项图7. 绘制的流程图6.保存和打开流程图在图7中,点击“Save as”按钮,可以保存SIP消息流程图,自己定义文件存放的路径和名称。

之后要打开该流程文件,可以使用“记事本”,以文本文件方式打开。

7.退出Wireshark首先停止跟踪,即Capture\Stop。

如图8所示。

图8. 停止抓包然后退出Wireshark,即File\Quit。

如图9所示。

图9. 退出Wireshark。

wireshark怎么抓包wireshark抓包详细图文教程

w i r e s h a r k怎么抓包w i r e s h a r k抓包详细图文教程The manuscript can be freely edited and modifiedwireshark是非常流行的网络封包分析软件;功能十分强大..可以截取各种网络封包;显示网络封包的详细信息..使用wireshark的人必须了解网络协议;否则就看不懂wireshark了..为了安全考虑;wireshark只能查看封包;而不能修改封包的内容;或者发送封包..wireshark能获取HTTP;也能获取HTTPS;但是不能解密HTTPS;所以wireshark看不懂HTTPS中的内容;总结;如果是处理HTTP;HTTPS还是用Fiddler;其他协议比如TCP;UDP就用wireshark.wireshark开始抓包开始界面wireshark是捕获机器上的某一块网卡的网络包;当你的机器上有多块网卡的时候;你需要选择一个网卡..点击Caputre->Interfaces..出现下面对话框;选择正确的网卡..然后点击"Start"按钮;开始抓包Wireshark窗口介绍WireShark主要分为这几个界面1.DisplayFilter显示过滤器; 用于过滤2.PacketListPane封包列表;显示捕获到的封包;有源地址和目标地址;端口号..颜色不同;代表3.PacketDetailsPane封包详细信息;显示封包中的字段4.DissectorPane16进制数据5.Miscellanous地址栏;杂项使用过滤是非常重要的;初学者使用wireshark时;将会得到大量的冗余信息;在几千甚至几万条记录中;以至于很难找到自己需要的部分..搞得晕头转向..过滤器会帮助我们在大量的数据中迅速找到我们需要的信息..过滤器有两种;一种是显示过滤器;就是主界面上那个;用来在捕获的记录中找到所需要的记录一种是捕获过滤器;用来过滤捕获的封包;以免捕获太多的记录..在Capture->CaptureFilters中设置保存过滤在Filter栏上;填好Filter的表达式后;点击Save按钮;取个名字..比如"Filter102";Filter栏上就多了个"Filter102"的按钮..过滤表达式的规则表达式规则1.协议过滤比如TCP;只显示TCP协议..2.IP过滤3.端口过滤tcp.port==80; 端口为80的tcp.srcport==80; 只显示TCP协议的愿端口为80的..4.Http模式过滤5.逻辑运算符为AND/OR常用的过滤表达式TCP包的具体内容从下图可以看到wireshark捕获到的TCP包中的每个字段..看到这;基本上对wireshak有了初步了解;现在我们看一个TCP三次握手的实例三次握手过程为这图我都看过很多遍了;这次我们用wireshark实际分析下三次握手的过程..在wireshark中输入http过滤;然后选中GET/tankxiaoHTTP/1.1的那条记录;右键然后点击"FollowTCPStream";这样做的目的是为了得到与浏览器打开网站相关的数据包;将得到如下图图中可以看到wireshark截获到了三次握手的三个数据包..第四个包才是HTTP的;这说明HTTP的确是使用TCP建立连接的..第一次握手数据包客户端发送一个TCP;标志位为SYN;序列号为0;代表客户端请求建立连接..如下图第二次握手的数据包服务器发回确认包;标志位为SYN;ACK.将确认序号AcknowledgementNumber设置为客户的ISN加1以.即0+1=1;如下图第三次握手的数据包客户端再次发送确认包ACKSYN标志位为0;ACK标志位为1.并且把服务器发来ACK的序号字段+1;放在确定字段中发送给对方.并且在数据段放写ISN的+1;如下图:就这样通过了TCP三次握手;建立了连接。

Wireshark使用教程.PDF 带书签、高清版

说明

基于以下三点原因,将不会对旧版 Windows 提供支持:没有任何开发人员正在使用那些操作系统, 这将使支持 变得更加困难,Wireshark 运行所依赖的库文件(如 GTK,WinPCap 等)也放弃对它们的支持。 同样,微软也 放弃了对它们的技术支持。

Windows 95,98 和 ME 不能运行 Wireshark。已知的最后一个可以运行在以上平台的版本是 Ethereal0.99.0(需 要安装 WinPCap3.1),你依然可以使用从: /download.html 获得。顺便提一下:微软于 2006 年 1 月 11 日停止对 98/ME 支持。

第 1 章 介绍

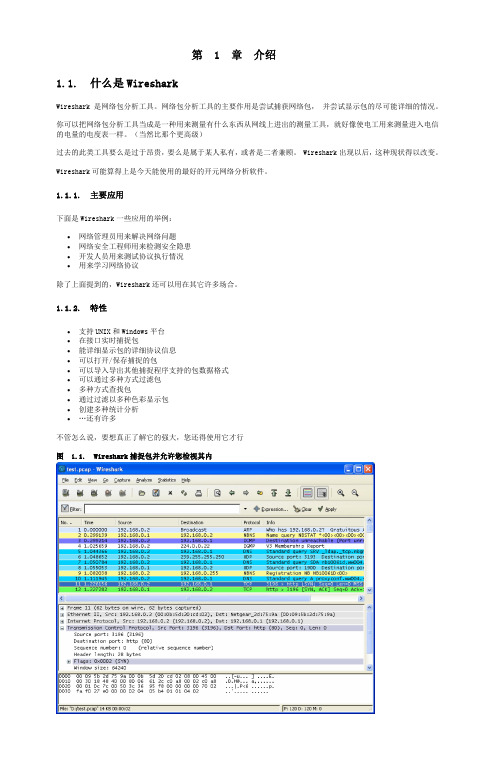

1.1. 什么是 Wireshark

Wireshark 是网络包分析工具。网络包分析工具的主要作用是尝试捕获网络包, 并尝试显示包的尽可能详细的情况。

你可以把网络包分析工具当成是一种用来测量有什么东西从网线上进出的测量工具,就好像使电工用来测量进入电信 的电量的电度表一样。(当然比那个更高级)

Wireshark 目前可以运行在许多 UNIX 平台,系统可以对照上面 Windows 下的指标。 二进制包最少在以下平台可用:

APPle Mac OSX Debian GNU/Linux FreeBSD NetBSD OpenPKG Red Hat Fedora/Enterprise Linux rPath Linux Sun Solaris/i386 Sun Solaris/Sparc

32-bit 奔腾处理器或同等规格的处理器(建议频率:400MHz 或更高),64-bit 处理器在 WoW64 仿真环境下-见 一般说明

128MB 系统内存(建议 256Mbytes 或更高) 75MB 可用磁盘空间(如果想保存捕捉文件,需要更多空间) 800*600(建议 1280*1024 或更高)分辨率最少

wireshark 抓包分析

Wireshark抓包实例分析(一).WireShark的使用: (1)启动WireShark。

(2)启动PC上的IE浏览器。

(3)开始分组捕获:选择“抓包”下拉菜单中的“抓包参数选择”命令,在“WireShark:抓包选项”窗口中可以设置分组捕获的选项。

(4)在这次实验中,使用窗口中显示的默认值。

选择“抓包”下拉菜单中的“网络接口”命令,显示计算机中所安装的网络接口(即网卡)。

我们需要选择电脑真实的网卡,点击后显示本机的IP地址。

(5)随后,点击“开始”则进行分组捕获,所有由选定网卡发送和接收的分组都将被捕获。

(6)待捕获一段时间,关闭浏览器,选择主窗口中有的“stop”按钮,可以停止分组的捕获。

(7)选择“文件”下拉菜单中的“另存为”,保存到我的文档中。

(二).结果分析:图1,Wireshark抓包窗口布局Wireshark的抓包结果整个窗口被分成三部分,最上面为数据包列表,用来显示截获的每个数据包的总结性信息;中间为协议树,用来显示选定的数据包所属的协议信息;最下面是以十六进制形式表示的数据包内容,用来显示数据包在物理层上传输时的最终形式。

图2,Wireshark数据包列表上图的数据包列表中,第一列是编号(如第20个包),第二列是截取时间(3.21713400),第三列Source是源地址(10.245.85.63),第四列Destination 是目的地址(211.138.180.3),第五列Protocol是这个包使用的协议DNS,第六列是数据包帧的长度,第七列Info是一些其他的信息,包括源端口号和目的端口号。

Wireshark中某些协议字段会以特殊方式显示:1, Generated fields/衍生字段 Wireshark会将自己生成附加协议字段加上括号。

衍生字段是通过该包的相关的其他包结合生成的。

例如Wireshark 在对TCP流应答序列进行分析时。

将会在TCP协议中添加[SEQ/ACK analysis]字段 2,Links/链接如果Wireshark检测到当前包与其它包的关系将会产生一个到其它包的链接。

wireshark怎么抓包wireshark抓包详细图文教程

w i r e s h a r k怎么抓包w i r e s h a r k抓包详细图文教程This model paper was revised by the Standardization Office on December 10, 2020wireshark怎么抓包、wireshark抓包详细图文教程wireshark是非常流行的网络封包分析软件,功能十分强大。

可以截取各种网络封包,显示网络封包的详细信息。

使用wireshark的人必须了解网络协议,否则就看不懂wireshark了。

为了安全考虑,wireshark只能查看封包,而不能修改封包的内容,或者发送封包。

wireshark能获取HTTP,也能获取HTTPS,但是不能解密HTTPS,所以wireshark看不懂HTTPS中的内容,总结,如果是处理HTTP,HTTPS 还是用Fiddler,其他协议比如TCP,UDP 就用wireshark.wireshark 开始抓包开始界面wireshark是捕获机器上的某一块网卡的网络包,当你的机器上有多块网卡的时候,你需要选择一个网卡。

点击Caputre->Interfaces.. 出现下面对话框,选择正确的网卡。

然后点击"Start"按钮, 开始抓包Wireshark 窗口介绍WireShark 主要分为这几个界面1. Display Filter(显示过滤器),用于过滤2. Packet List Pane(封包列表),显示捕获到的封包,有源地址和目标地址,端口号。

颜色不同,代表3. Packet Details Pane(封包详细信息), 显示封包中的字段4. Dissector Pane(16进制数据)5. Miscellanous(地址栏,杂项)使用过滤是非常重要的,初学者使用wireshark时,将会得到大量的冗余信息,在几千甚至几万条记录中,以至于很难找到自己需要的部分。

WIRESHARK抓包教程

WIRESHARK 抓包教程

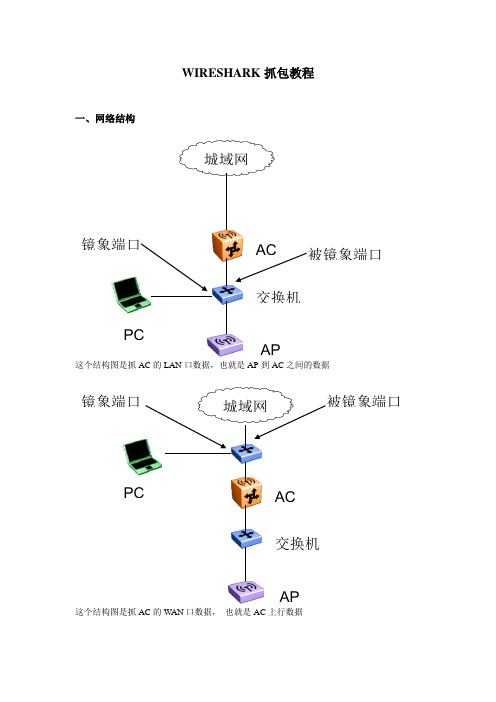

一、网络结构

这个结构图是抓AC 的LAN 口数据,也就是AP 到AC 之间的数据

这个结构图是抓AC 的W AN 口数据, 也就是AC 上行数据

城域网

AC 交换机

AP

PC

镜象端口

被镜象端口

AC 交换机 AP

PC

镜象端口

二、交换机端口镜象

见PPT

三、wireshark抓包软件操作流程

1、打开wireshark程序,点击右上角的图标,如下图所示。

列出可以可以抓取数据的网卡

2、点击后,会弹出可以选择的网卡,只需要点击连接镜象端口的网卡后面的start键,即可开始抓包

正在抓数据包

3、再次点击右上角可以列出网卡的小图标,出现界面后,点击stop,停止抓包

4、关闭抓包后,返回原来的窗口就可以查看相关的报文信息。

5、报文的保存,点击file,选择save,输入文件名,就可以保存报文信息。

但是这样保存下来的文件只有装了wireshark软件的电脑才能够打开该文件

而选择save as,可以选择保存的类型,可以根据情况自己选择合适的格式进行保存。

WireShark使用说明PPT课件

Wireshark的使用

设置多文件连续存储 Use multiple files 如果指定条件达到临界值,Wireshark将会自动生成一个新文件。 Next n megabyte(s) 如果捕捉文件容量达到指定值,将会生成切换到新文件 Next n minutes(s) 如果捕捉文件持续时间达到指定值,将会切换到新文件。 Ring buffer with n files 仅生成制定数目的文件。 Stop caputure after n file(s) 当生成指定数目文件时,停止捕捉。

设置网卡是否为混杂捕获模式

设置缓存大小

限制捕获包大小

设置捕获过滤条件

设置捕获包存储文件

显示设置

设置多文件连续存储

设置停止捕获条件

Mac 对应设备制造商解析 IP 地址对应的域名解析

端口的对应服务名称解析

名称解析设置

Wireshark的使用

3、实时捕获数据包

设置捕获缓存大小(Buffer size)

Wireshark的使用

1、Wireshark的主窗口

菜单栏 工具栏 过滤器

包序号

捕获时间 源地址

目的地址

上层协议 包内容提要

包概况显 示窗体

协议树显 示窗体

数据显示 窗体

状态栏

包的16进制代码区

包的ASCII代码区

Wireshark的使用

2、网络数据流的监测接入点

在被监测计算机上直接捕获; 利用集线器将被检测端口的数据分为多路进行捕获;

设置写入数据到磁盘前保留在核心缓存中捕捉数据的大小。如果你发现丢包,可尝试增大该值。

设置网卡是否为混杂捕获模式(Capture packets in promiscuous mode)

Wireshark网络抓包与分析手册

Wireshark网络抓包与分析手册第一章:引言Wireshark是一款强大的网络抓包工具,它可以帮助网络管理员和分析师深入了解和分析网络流量。

本手册将详细介绍Wireshark 的基本原理、使用方法和常见功能,以帮助初学者快速上手,并为专业用户提供一些进阶技巧。

第二章:Wireshark的安装与配置2.1 下载与安装Wireshark2.2 设置抓包接口2.3 配置抓包过滤器2.4 配置显示过滤器第三章:Wireshark工作流程与基本原理3.1 抓包原理与流程3.2 数据包分析3.3 报文解析第四章:抓包与分析常用技巧4.1 抓包与保存4.2 实时捕获与停止捕获4.3 导入与导出数据4.4 分组展示与隐藏4.5 过滤与搜索数据包4.6 统计与图形分析第五章:网络协议分析与故障排查5.1 TCP/IP协议分析5.2 HTTP协议分析5.3 DNS协议分析5.4 ICMP协议分析5.5 ARP协议分析5.6 VLAN与VLAN跳跃5.7 网络故障排查技巧第六章:流量分析与安全性检测6.1 流量分析方法与技巧6.2 检测网络攻击6.3 检测网络异常流量6.4 识别网络安全漏洞6.5 防御与应对策略第七章:Wireshark高级功能与扩展7.1 使用过滤器与表达式7.2 自定义显示列与颜色7.3 自定义协议解析器7.4 使用统计插件与扩展7.5 自动化与脚本扩展第八章:案例分析与实战应用8.1 企业内部网络问题排查8.2 网络性能优化分析8.3 网络流量监测与分析8.4 恶意软件分析与检测8.5 无线网络抓包与分析第九章:附录9.1 Wireshark常用命令与快捷键9.2 Wireshark配置文件说明9.3 Wireshark故障排除与常见问题解决通过本手册的学习,读者将能够掌握Wireshark的使用技巧,能够熟练进行网络抓包和数据包分析。

同时,读者还将学会如何利用Wireshark进行网络故障排查、安全性检测和流量分析等专业应用。

Wireshark抓包实验说明

Wireshark抓包实验说明Wireshark是世界上最流行的网络分析工具。

这个强大的工具可以捕捉网络中的数据,并为用户提供关于网络和上层协议的各种信息。

Wireshark的优势:- 安装方便。

- 简单易用的界面。

- 提供丰富的功能。

一、安装并运行wireshark开始捕获数据包,从Capture选项下面选择Options。

然后在下图中选择你的网络适配器,并运行start开始捕获数据包。

二:wireshark查看软件说明在下图中,第一列是捕获数据的编号;第二列是捕获数据的相对时间,从开始捕获算为0.000秒;第三列是源地址,第四列是目的地址;第五列是所涉及的协议类型。

图中窗体共分为三部分,最上面的部分显示每个数据包的摘要信息,中间部分显示每个数据包的详细信息,最下面的部分显示数据包中的实际数据,以十六进制表示。

三:过滤器的使用在下图中,可以选择Expression菜单中的选项过滤,只保留需要查看的信息。

例如只查看以本机192.168.0.102作为主机接受和发送的数据包,就在Expression中选中IPv4里面的ip.host, 还可以同时选中某个Relation关系,并填入过滤值。

如果同学们熟悉了表达式的填写,也可以直接在Filter框中手动输入表达式:ip.host == 192.168.0.102 (本机的IP)然后点击Apply 按钮就可以查看本机的所有包了。

如果你想再缩小查看范围,还可以输入成:ip.host == 192.168.0.102 and ip.host == 192.168.0.101 这就是把两台主机同时限定。

其他表达式同学们可以自己尝试使用。

四:ICMP数据报在上述已经过滤好的情况下,可以再命令行中输入ping某台主机的命令,然后在下图中可以看到最新的活动数据,即ICMP数据包。

也可以直接在filter中输入icmp相关的过滤表达式,单击“start”按钮开始网络数据包捕获。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

wireshark怎么抓包、wireshark抓包详细图文教程

wireshark是非常流行的网络封包分析软件,功能十分强大。

可以截取各种网络封包,显示网络封包的详细信息。

使用wireshark的人必须了解网络协议,否则就看不懂wireshark 了。

为了安全考虑,wireshark只能查看封包,而不能修改封包的内容,或者发送封包。

wireshark能获取HTTP,也能获取HTTPS,但是不能解密HTTPS,所以wireshark看不懂HTTPS中的内容,总结,如果是处理HTTP,HTTPS 还是用Fiddler,其他协议比如TCP,UDP 就用wireshark.

wireshark 开始抓包

开始界面

wireshark是捕获机器上的某一块网卡的网络包,当你的机器上有多块网卡的时候,你需要选择一个网卡。

点击Caputre->Interfaces.. 出现下面对话框,选择正确的网卡。

然后点击"Start"按钮, 开始抓包

Wireshark 窗口介绍

WireShark 主要分为这几个界面

1. Display Filter(显示过滤器),用于过滤

2. Packet List Pane(封包列表),显示捕获到的封包,有源地址和目标地址,端口号。

颜色不同,代表

3. Packet Details Pane(封包详细信息), 显示封包中的字段

4. Dissector Pane(16进制数据)

5. Miscellanous(地址栏,杂项)

使用过滤是非常重要的,初学者使用wireshark时,将会得到大量的冗余信息,在几千甚至几万条记录中,以至于很难找到自己需要的部分。

搞得晕头转向。

过滤器会帮助我们在大量的数据中迅速找到我们需要的信息。

过滤器有两种,

一种是显示过滤器,就是主界面上那个,用来在捕获的记录中找到所需要的记录

一种是捕获过滤器,用来过滤捕获的封包,以免捕获太多的记录。

在Capture -> Capture Filters 中设置

保存过滤

在Filter栏上,填好Filter的表达式后,点击Save按钮,取个名字。

比如"Filter 102",

Filter栏上就多了个"Filter 102" 的按钮。

过滤表达式的规则

表达式规则

1. 协议过滤

比如TCP,只显示TCP协议。

2. IP 过滤

比如 ip.src ==192.168.1.102 显示源地址为192.168.1.102,

ip.dst==192.168.1.102, 目标地址为192.168.1.102

3. 端口过滤

tcp.port ==80, 端口为80的

tcp.srcport == 80, 只显示TCP协议的愿端口为80的。

4. Http模式过滤

http.request.method=="GET", 只显示HTTP GET方法的。

5. 逻辑运算符为 AND/ OR

常用的过滤表达式

过滤表达式用途

你也可以修改这些显示颜色的规则, View ->Coloring Rules.

Transmission Control Protocol: 传输层T的数据段头部信息,此处是TCP Hypertext Transfer Protocol: 应用层的信息,此处是HTTP协议

TCP包的具体内容

从下图可以看到wireshark捕获到的TCP包中的每个字段。

看到这,基本上对wireshak有了初步了解,现在我们看一个TCP三次握手的实例三次握手过程为

这图我都看过很多遍了,这次我们用wireshark实际分析下三次握手的过程。

打开wireshark, 打开浏览器输入

在wireshark中输入http过滤,然后选中GET /tankxiao HTTP/1.1的那条记录,右键然后点击"Follow TCP Stream",

这样做的目的是为了得到与浏览器打开网站相关的数据包,将得到如下图

图中可以看到wireshark截获到了三次握手的三个数据包。

第四个包才是HTTP的,这说明HTTP的确是使用TCP建立连接的。

第一次握手数据包

客户端发送一个TCP,标志位为SYN,序列号为0,代表客户端请求建立连接。

如下图

第二次握手的数据包

服务器发回确认包, 标志位为 SYN,ACK. 将确认序号(Acknowledgement Number)设置为客户的I S N加1以.即0+1=1, 如下图

第三次握手的数据包

客户端再次发送确认包(ACK) SYN标志位为0,ACK标志位为1.并且把服务器发来ACK 的序号字段+1,放在确定字段中发送给对方.并且在数据段放写ISN的+1, 如下图:

就这样通过了TCP三次握手,建立了连接。