Windows异常处理流程

编写的windows程序,崩溃时产生crashdump文件的办法

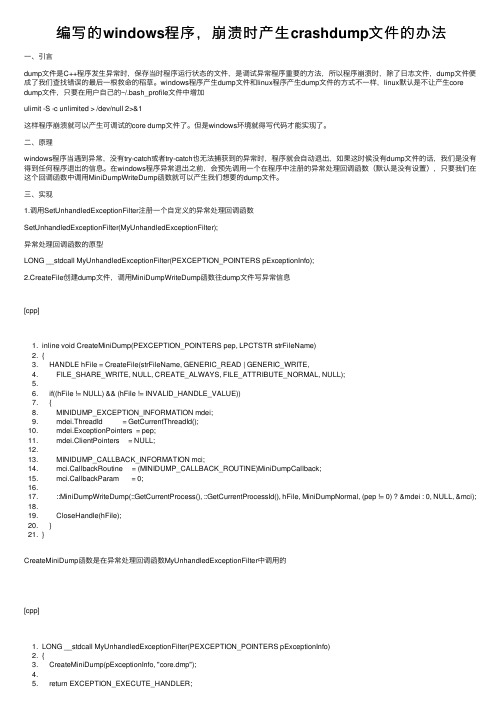

编写的windows程序,崩溃时产⽣crashdump⽂件的办法⼀、引⾔dump⽂件是C++程序发⽣异常时,保存当时程序运⾏状态的⽂件,是调试异常程序重要的⽅法,所以程序崩溃时,除了⽇志⽂件,dump⽂件便成了我们查找错误的最后⼀根救命的稻草。

windows程序产⽣dump⽂件和linux程序产⽣dump⽂件的⽅式不⼀样,linux默认是不让产⽣core dump⽂件,只要在⽤户⾃⼰的~/.bash_profile⽂件中增加ulimit -S -c unlimited > /dev/null 2>&1这样程序崩溃就可以产⽣可调试的core dump⽂件了。

但是windows环境就得写代码才能实现了。

⼆、原理windows程序当遇到异常,没有try-catch或者try-catch也⽆法捕获到的异常时,程序就会⾃动退出,如果这时候没有dump⽂件的话,我们是没有得到任何程序退出的信息。

在windows程序异常退出之前,会预先调⽤⼀个在程序中注册的异常处理回调函数(默认是没有设置),只要我们在这个回调函数中调⽤MiniDumpWriteDump函数就可以产⽣我们想要的dump⽂件。

三、实现1.调⽤SetUnhandledExceptionFilter注册⼀个⾃定义的异常处理回调函数SetUnhandledExceptionFilter(MyUnhandledExceptionFilter);异常处理回调函数的原型LONG __stdcall MyUnhandledExceptionFilter(PEXCEPTION_POINTERS pExceptionInfo);2.CreateFile创建dump⽂件,调⽤MiniDumpWriteDump函数往dump⽂件写异常信息[cpp]1. inline void CreateMiniDump(PEXCEPTION_POINTERS pep, LPCTSTR strFileName)2. {3. HANDLE hFile = CreateFile(strFileName, GENERIC_READ | GENERIC_WRITE,4. FILE_SHARE_WRITE, NULL, CREATE_ALWAYS, FILE_ATTRIBUTE_NORMAL, NULL);5.6. if((hFile != NULL) && (hFile != INVALID_HANDLE_VALUE))7. {8. MINIDUMP_EXCEPTION_INFORMATION mdei;9. mdei.ThreadId = GetCurrentThreadId();10. mdei.ExceptionPointers = pep;11. mdei.ClientPointers = NULL;12.13. MINIDUMP_CALLBACK_INFORMATION mci;14. mci.CallbackRoutine = (MINIDUMP_CALLBACK_ROUTINE)MiniDumpCallback;15. mci.CallbackParam = 0;16.17. ::MiniDumpWriteDump(::GetCurrentProcess(), ::GetCurrentProcessId(), hFile, MiniDumpNormal, (pep != 0) ? &mdei : 0, NULL, &mci);18.19. CloseHandle(hFile);20. }21. }CreateMiniDump函数是在异常处理回调函数MyUnhandledExceptionFilter中调⽤的[cpp]1. LONG __stdcall MyUnhandledExceptionFilter(PEXCEPTION_POINTERS pExceptionInfo)2. {3. CreateMiniDump(pExceptionInfo, "core.dmp");4.5. return EXCEPTION_EXECUTE_HANDLER;3.将SetUnhandledExceptionFilter失效vs2005中,编译的过程中,编译器会⾃动给你的程序加上⼀句SetUnhandledExceptionFilter(NULL),这就会导致你之前⾃定义的SetUnhandledExceptionFilter(MyUnhandledExceptionFilter);⽆效,就有可能不会产⽣dump⽂件,因此我们必须在⾃定义的SetUnhandledExceptionFilter之后,让之后调⽤的SetUnhandledExceptionFilter ⽆效。

Windows异常处理机制研究

Windows异常处理机制研究摘要:对Windows异常处理机制的原理进行介绍分析,引入Windows 精髓SEH,并详细介绍了SEH原理,对如何更好地利用SEH服务于代码的编写,并且利用SEH和dump文件进行bug定位进行了研究。

关键词:Windows异常处理机制;SEH;dump文件;bug定位0 引言异常处理是一种允许两个独立开发的程序组件在程序执行期间遇到不正常情况下进行相互通信的机制。

包括3步:产生、抛出、处理。

异常广义上可以分为软件异常(software exception)、硬件异常(hardware exception)。

硬件异常也叫CPU异常,比如,程序员不会去存取一个无效的内存地址或用0来除一个数值,不过,这样的错误还是常常会发生的。

C P U负责捕捉无效内存访问和用0除一个数值这种错误,并相应引发一个异常作为对这些错误的反应。

操作系统和应用程序也可以引发相应的异常,即软件异常。

作为时下最流行的系统,Windows SEH在异常的处理上给我们带了非常多的惊喜。

它在程序的稳定和健壮方面发挥着举重轻重的作用。

本文将从代码编写、bug定位方面介绍SEH。

首先对SEH、dump文件进行介绍。

1 SEH和dump文件1.1 SEH在C语言的开发过程中,常常会对一个指针进行无休止的检测,对内存的分配是否成功进行繁琐的检测和处理,对C语言测试程序员来说,这是一个十分头疼的事情。

检测机制这么多就是为了同一个目标,即程序的安全性。

但这是一把双刃剑,安全性得到了保证,代码就会显得十分冗余,对阅读方面会造成极大的影响。

指针是C语言的精髓,试想如果一个工程里面通篇都是对不同类型指针安全性进行检测,代码会是怎样一种情况。

SEH的引入就很好地解决了这个难题。

同时,你是否也在为bug定位苦恼。

很多时候,C++的异常处理机制可以很好地跳过异常代码,但是这又同样引入一个问题,虽程序运行没有问题,但是异常终归是异常,必须解决,普通的C++异常无法定位。

第5章程序调试与异常处理

程序运行期间产生的不可预料的错误 称为异常,它干扰正常的程序流程。存 在许多可能导致异常发生的情形,例如, 内存申请失败,浮点运算的溢出,文件 I/O的各种异常,以及打印异常等等。

在SysUtils单元中定义的RTL异常类和在 Controls单元中定义的VCL异常类,都由 Exception类派生而来,在Exception类中定义 了进行异常处理的基本属性和方法。这些异 常类的定义,一方面归纳总结了Delphi应用 程序可能出现的异常,另一方面对异常进行 了内置的保护。

1. 单步执行

单步执行就是一次执行一行语句,当程 序遇到断点暂停后,可以选择这种方式 跟踪程序的执行。通过选择执行【Run】 →【Step Over】菜单项,或按下F8键 实现程序单步执行。

2. 跟踪执行

跟踪执行和单步执行类似,只是当执行到含有过程或 函数调用的行后,执行点将进入过程或函数内部。 跟踪执行程序的方法是选择执行【Run】→【Trace Into】菜单项,或按下F7键。 3. 执行到光标所在处 如果希望程序在没有设置断点的行上暂停,可以把光 标 停 在 这 行 上 , 选 择 执 行 【Run】→【Run to Cursor】菜单项,或按下F4键,程序就会直接执行 到光标所在行上,然后暂停,等待用户作进一步操 作。

在已设断点的行上重复以上所述设置断点的

操作,则取消该行的断点设置。

断点必须设置在可执行的代码行上,如果把

断点设在注释、空行、变量声明等非执行行 上,调试器将认为该断点无效。

2. 设置断点属性

选 择 执 行 【View】→【Debug Windows】→ 【Breakpoints】菜单项,或按下Ctrl+Alt+B 组合键,将打开断点列表窗口,窗口中包含 了所有断点信息。

DHCP服务器迁移时出错或异常过程处理方法

DHCP服务器迁移时出错或异常过程处理方法Windows 2000 DHCP Windows 2003 DHCP服务器迁移到windows 2008 出错或异常过程处理方法不管是在Windows 2000 Serve上用Dhcpexim.exe导出DHCP 数据库,把它迁移到windows server2003 或迁移到windwos server 2008.当你用netsh dhcp server export DHCP数据库文件时: 您会收到错误消息。

也就在使用Netsh.exe移动DHCP数据库时,您会收到错误消息例如:出现错误提示:导入类别“Microsoft Windows 2000 选项”时出错。

此类别和现存的类别“Microsoft Windows 2000 选项”冲突导入类别"默认BOOTP 的类别" 时出错导入类"默认BOOTP"时出现错误。

此类冲突,与现有类"BOOTP 类默认值"这是由于不同版本之间的DHCP的类别或类别的描述不同造成的。

解决的方法是删除原机器上的类别和类别描述,并且导入新机器上的windows 2008 DHCP server 的类别和类别描述.处理:分别导出2000,2003,2008的dhcp类别和类别描述在2000下运行netsh dhcp server dump > c:\dhcp2000.txt在2003下运行netsh dhcp server dump > c:\dhcp2003.txt在2008下运行netsh dhcp server dump > c:\dhcp2008.txt我的2000机器上:#========================================= # DHCP 配置#=========================================pushd dhcp#========================================= =====================# 服务器192.168.111.117 的配置信息#========================================= =====================# ===================================== # Add Classes# ===================================== Dhcp Server 192.168.111.117 Add Class "Microsoft Windows 2000选项" "Microsoft 的Windows 2000 客户的特定供应商选项" 4d53465420352e30 1 bDhcp Server 192.168.111.117 Add Class "Microsoft Windows 98选项" "Windows 98 客户的Microsoft 供应商专用的选项" 4d534654203938 1 bDhcp Server 192.168.111.117 Add Class "Microsoft 选项" "Microsoft Windows 98 和Windows 2000 适用的客户指定的选项" 4d534654 1 bDhcp Server 192.168.111.117 Add Class "默认BOOTP 的类别""BOOTP 客户的用户类别" 424f4f54502e4d6963726f736f6674 0 b Dhcp Server 192.168.111.117 Add Class "默认路由和远程访问类别" "用户类别的常用和远程访问客户" 525241532e4d6963726f736f6674 0 b# ===================================== # Add Classes 结束# =====================================我的2008机器上:#========================================= =====================# 服务器192.168.111.46 的配置信息#========================================= =====================# ===================================== # 添加类# ===================================== Dhcp Server 192.168.111.46 Add Class "默认路由和远程访问类" "远程访问客户端的用户类" 525241532e4d6963726f736f6674 0 b Dhcp Server 192.168.111.46 Add Class "默认的网络访问保护级别" "受限访问客户端的默认特殊用户类" 4d5346542051756172616e74696e65 0 b Dhcp Server 192.168.111.46 Add Class "默认BOOTP 类""BOOTP 客户端的用户类" 424f4f54502e4d6963726f736f6674 0 bDhcp Server 192.168.111.46 Add Class "Microsoft Windows 2000 选项" "针对Windows 2000 及更高版本客户端的Microsoft 供应商特定选项" 4d53465420352e30 1 bDhcp Server 192.168.111.46 Add Class "Microsoft Windows 98 选项" "Windows 98 客户端的Microsoft 供应商特定选项" 4d534654203938 1 bDhcp Server 192.168.111.46 Add Class "Microsoft 选项" "适用于所有Windows 客户端的Microsoft 供应商特定选项" 4d534654 1 b# ===================================== # Add Classes 结束# =====================================得到这些数据后,我们接下来就是编写一个.bat文件把它放到旧的dhcp server 上去运行(我的旧的dhcp IP:192.168.111.117).完成后导出数据,再把这数据.bat 内容:# ===================================== # Delete 旧机器2000 dhcp or 2003 dhcp Classes# ===================================== netsh Dhcp Server 192.168.111.117 Delete Class "Microsoft Wind ows 2000 选项" "Microsoft 的Windows 2000 客户的特定供应商选项" 4d53465420352e30 1 bnetsh Dhcp Server 192.168.111.117 Delete Class "Microsoft Windows 98 选项" "Windows 98 客户的Microsoft 供应商专用的选项" 4d534654203938 1 bnetsh Dhcp Server 192.168.111.117 Delete Class "Microsoft 选项" "Microsoft Windows 98 和Windows 2000 适用的客户指定的选项" 4d534654 1 bnetsh Dhcp Server 192.168.111.117 Delete Class "默认BOOTP 的类别""BOOTP 客户的用户类别" 424f4f54502e4d6963726f736f6674 0 bnetsh Dhcp Server 192.168.111.117 Delete Class "默认路由和远程访问类别" "用户类别的常用和远程访问客户" 525241532e4d6963726f736f6674 0 b# ===================================== # Delete Classes 结束# ===================================== # ===================================== # 把新机(2008)上的类添加旧机器2000 dhcp or 2003 dhcp# ===================================== netsh Dhcp Server 192.168.111.117 Add Class "默认路由和远程访问类" "远程访问客户端的用户类" 525241532e4d6963726f736f6674 0 b netsh Dhcp Server 192.168.111.117 Add Class "默认的网络访问保护级别" "受限访问客户端的默认特殊用户类" 4d5346542051756172616e74696e65 0 bnetsh Dhcp Server 192.168.111.117 Add Class "默认BOOTP 类""BOOTP 客户端的用户类" 424f4f54502e4d6963726f736f6674 0 bnetsh Dhcp Server 192.168.111.117 Add Class "Microsoft Windows 2000 选项" "针对Windows 2000 及更高版本客户端的Microsoft 供应商特定选项" 4d53465420352e30 1 bnetsh Dhcp Server 192.168.111.117 Add Class "Microsoft Windows 98 选项" "Windows 98 客户端的Microsoft 供应商特定选项" 4d534654203938 1 bnetsh Dhcp Server 192.168.111.117 Add Class "Microsoft 选项" "适用于所有Windows 客户端的Microsoft 供应商特定选项" 4d534654 1 b# ===================================== # Add Classes 结束# ===================================== 保存成addclass.bat 并在旧2000 dhcp上执行.按下面步骤操作.windows 2000/2003 DHCP服务器迁移到windows 2008a.windows 2000系统DHCP迁移到windows 2008如何去实施?b.windows 2003系统DHCP迁移到windows 2008如何去实施?回答:此过程分为导出源DHCP服务器数据库和导入到2008目标服务器两个阶段。

操作系统触发异常el3异常处理流程

操作系统触发异常el3异常处理流程操作系统触发异常EL3异常处理流程随着计算机技术的不断发展,操作系统作为计算机系统的核心,扮演着至关重要的角色。

在操作系统中,异常处理是一项非常重要的任务。

当操作系统遇到异常情况时,需要通过异常处理程序来处理。

本文将介绍操作系统触发异常EL3异常处理流程。

一、什么是异常?异常是指在程序执行过程中发生的一些意外情况,例如:硬件故障、非法指令、内存溢出等。

当操作系统检测到异常情况时,会立即停止当前进程,并转入异常处理程序。

二、EL3异常处理流程在操作系统中,EL3是指处于最高特权级别的处理器模式。

当发生严重的异常情况时,操作系统会将处理器模式切换到EL3模式,以确保异常处理程序能够优先执行。

EL3异常处理流程主要包括以下几个步骤:1.异常触发当操作系统检测到某些异常情况时,例如:系统调用、中断请求等,会立即触发异常。

2.中断向量表操作系统将中断号映射到中断向量表中,以确定相应的异常处理程序地址。

中断向量表是一张特殊的表格,其中包含了每种中断类型对应的中断处理程序的地址。

3.异常处理程序操作系统根据中断号从中断向量表中获取相应的异常处理程序地址,并跳转到该地址执行。

异常处理程序是一段预先定义好的代码,用于处理各种异常情况。

在执行异常处理程序时,操作系统会将处理器模式切换到EL3模式,以确保异常处理程序能够优先执行。

4.异常处理异常处理程序会根据异常类型进行相应的处理。

例如:对于系统调用异常,异常处理程序会执行相应的系统调用处理程序,以完成用户进程对内核的请求。

在完成异常处理后,操作系统会将处理器模式切换回原本的模式,并恢复现场,以继续执行原本的进程。

三、EL3异常处理流程的优点EL3异常处理流程具有以下优点:1.优先级高:在发生严重异常情况时,操作系统会将处理器模式切换到EL3模式,以确保异常处理程序能够优先执行。

2.稳定性高:EL3异常处理程序是一段预先定义好的代码,具有较高的稳定性。

04异常的处理流程

04异常的处理流程【太多事情要做了,这部分难度对我来说⼜很⼤,先写⼀下⼤体框架,到时候具体函数逆向分析过程给写出来】问题:1. 被调试器如何表明是否处理了异常?2. 异常处理器是什么?3. 如果异常到最后都没有被处理,那应该怎么办?1. 调试器是否处理异常的标志 调试器使⽤ WaitForDebugEvent 接收调试事件之后要使⽤ ContinueDebugEvent 来继续执⾏被调试程序。

⽽ContinueDebugEvent最后⼀个参数是标志位,如果是 DBG_EXCEPTION_NOT_HANDLE 表⽰当前系统没有处理异常,⽽如果是 DBG_CONTINUE,则表⽰处理异常完成。

因此,操作系统就可以根据这个标志位来决定⾛哪⾥ 注意:如果并没有处理异常,⽽程序继续执⾏,则⼜会触碰该异常,然后继续执⾏。

2. VEH / SEH - 异常处理器 这个我们介绍过,就是异常处理器,⼀个全局⼀个局部,这个之前介绍过就不⽐多说了。

3. 异常处理最后⼀道防线 UnhandledExceptionFilter 在Windows操作系统下,每个线程都包含如下代码。

__try{}__except(UnhandledExceptionFilter(GetExceptionInformation()){//终⽌线程//终⽌进程} UnhandledExceptionFilter中没有任何处理异常的代码,它所做的就是如果调试器⽆法处理,就终⽌进程或县城。

会⾸先调⽤ GetExceptionInformation() 判断是否存在调试器,则传给调试器去处理并等待调试结果。

如果调试成功,代码继续执⾏,否则其会终⽌进程与线程,弹出程序出错。

Windows CMD命令的错误处理与异常情况解决技巧

Windows CMD命令的错误处理与异常情况解决技巧在日常的计算机使用中,我们经常会使用到Windows命令提示符(CMD)来执行各种操作。

然而,由于各种原因,有时候我们会遇到一些错误和异常情况。

本文将分享一些Windows CMD命令的错误处理与异常情况解决技巧,帮助您更好地应对这些问题。

一、错误处理技巧1. 错误代码的解读在CMD中执行命令时,有时会出现一些错误代码。

这些错误代码可以帮助我们定位问题所在。

例如,当我们执行一个不存在的命令时,CMD会返回“不是内部或外部命令,也不是可运行的程序或批处理文件”的错误信息。

这提示我们命令不存在或者路径设置有误。

2. 重定向错误输出有时候,我们需要将错误信息输出到一个文件中以便后续分析。

可以使用">"符号将错误输出重定向到一个文本文件中。

例如,执行命令"dir c:\temp > output.txt 2>&1"会将目录"c:\temp"的内容输出到output.txt文件中,同时将错误信息也重定向到该文件中。

3. 使用错误处理命令CMD提供了一些错误处理命令,可以帮助我们处理错误情况。

例如,使用"IF ERRORLEVEL"命令可以根据错误代码进行条件判断。

这样,我们就可以根据不同的错误代码执行不同的操作,从而更好地处理错误。

二、异常情况解决技巧1. 文件路径包含空格在CMD中执行命令时,如果文件路径中包含空格,会导致命令无法正确执行。

为了解决这个问题,可以使用双引号将文件路径括起来。

例如,执行命令"cd"C:\Program Files""可以正确切换到"C:\Program Files"目录。

2. 文件名包含特殊字符有时候,文件名中可能包含一些特殊字符,如冒号、问号等。

这些特殊字符可能会导致命令无法正确执行。

Windows CMD命令中的异常处理与故障排除方法

Windows CMD命令中的异常处理与故障排除方法在日常使用Windows操作系统时,经常会遇到一些CMD命令执行异常或者出现故障的情况。

这些问题可能会导致我们无法正常完成任务,因此了解异常处理和故障排除方法是非常重要的。

本文将介绍一些常见的Windows CMD命令异常处理与故障排除方法,帮助读者更好地应对这些问题。

1. 命令执行失败在使用CMD命令时,有时候我们会遇到命令执行失败的情况。

这可能是由于命令输入错误、权限不足、文件路径错误等原因导致的。

首先,我们应该检查命令的拼写和语法,确保输入正确。

如果命令需要管理员权限才能执行,我们可以尝试以管理员身份运行CMD窗口,右键点击CMD图标,选择“以管理员身份运行”。

如果命令涉及到文件路径,我们需要确认路径是否正确,可以使用dir命令查看当前目录下的文件列表,以确保文件存在。

2. 命令无法找到有时候,我们可能会遇到CMD命令无法找到的情况。

这通常是由于命令不存在或者命令所在的路径没有被添加到系统环境变量中导致的。

我们可以通过以下几种方法解决这个问题:首先,我们可以尝试使用绝对路径运行命令,例如"C:\Windows\System32\ipconfig.exe"。

其次,我们可以检查系统环境变量中是否添加了命令所在路径,可以通过在CMD窗口中输入echo %PATH%命令查看环境变量的值。

如果命令所在的路径没有被添加到环境变量中,我们可以手动添加,具体步骤是:右键点击“计算机”图标,选择“属性”->“高级系统设置”->“环境变量”,在系统变量中找到“Path”,点击“编辑”,然后在弹出的窗口中添加命令所在的路径。

3. 命令执行超时有时候,我们可能会遇到CMD命令执行超时的情况。

这通常是由于命令执行时间过长或者命令执行过程中出现了死循环导致的。

为了解决这个问题,我们可以尝试使用以下方法:首先,我们可以尝试优化命令,减少执行时间。

win10系统电脑网络异常的解决方法

win10系统电脑网络异常的解决方法在今天的win10系统使用教程中,我们将给大家分享的是win10系统电脑出现网络异常的解决方法。

那么,遇到这个问题,该怎么做呢?接下来是小编为大家收集的win10系统电脑网络异常的解决方法,欢迎大家阅读:win10系统电脑网络异常的解决方法网络标识图标一、请使用Windows诊断工具进行自动修复。

修复方法:1、右击电脑右下方网络标识图标;2、选择“疑难解答”,Windows开始检测电脑所存在的问题。

疑难解答3、当检测完毕后,跟随屏幕上的指示完成自动修复。

二、无线网络802.1X认证故障问题现象:当升级Windows10 后,无法连接到的 WPA-2 企业网络(尤其是校园网),即使用证书进行服务器端或相互身份的验证(EAP-TLS,PEAP TTLS)。

解决方案:联系对应的Radius 服务器供应商做TLS1.2的修复。

对于锐捷厂商的客户,锐捷已经对TLS1.2进行了修复,可以拨打锐捷远程支持中心(400811100)进行障碍处理。

针对此问题,可通过修改注册表的值进行临时修复:注意:若要配置默认EAP 使用TLS 版本,需要为TlsVersion下面的注册表子项添加一个 DWORD 值:HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\service s\RasMan\PPP\EAP\13此注册表项的值可以是 0xC0,0x300 或 0xC00。

备注:Ø 此注册表项将仅适用于 EAP-TLS 和 PEAP;Ø 如果 EAP 端和 EAP服务器配置不正确,会导致无常见配置 TLS 版本、身份验证将失败和可能会失去网络连接。

修改注册表值得具体方法:此部分、方法或任务包含一些介绍如何修改注册表的步骤。

如果不正确地修改了注册表,可能会出现严重的问题。

因此,请确保按照下列步骤操作。

为了更加有保障的进行,可以对其进行修改之前备份注册表,出现问题时可以还原注册表。

异常退出Windows处理方法器具体教程

异常退出Windows处理方法器具体教程Windows作为目前全球使用最广泛的操作系统之一,其功能之多、应用之广、易操作性之强一直备受用户青睐。

但是,在日常使用中,难免会出现一些异常情况,比如异常退出,这时该怎么办呢?在本文中,我们将详细介绍异常退出Windows的处理方法,帮助您尽快解决该问题。

一、问题描述在使用Windows电脑时,难免会出现程序异常退出的情况。

具体表现为程序启动后突然关闭,或者执行到某个特定的操作时,程序会自动关闭。

如出现此类问题,会给用户带来很多麻烦,影响正常工作和学习。

因此,解决这类问题是非常必要的。

二、异常退出的原因异常退出Windows的原因有很多,但是总的来说,可以分为以下几类:1.系统故障:如硬件出现故障、系统文件损坏等问题,都可能导致程序异常退出。

2.软件原因:某些软件在运行时可能会出现异常问题,例如程序本身存在漏洞或者某些外部因素干扰导致程序崩溃、闪退等。

3.病毒感染:计算机被恶意软件或病毒感染时,也可能会导致程序异常退出。

三、解决方法针对问题的不同原因,解决方法也不同。

下面我们将分别介绍Windows异常退出的常见解决方法。

1.卸载并重新安装异常程序如果是某个特定程序异常退出,可以尝试卸载该程序,并重新下载安装。

在卸载程序时,一定要注意清理程序残留的垃圾文件和注册表信息,以确保新安装的程序文件不再被旧版本的“干扰”。

2.更新系统和应用程序在某些情况下,可能是操作系统或者某个软件版本过旧导致的。

此时可以尝试选择更新系统和应用程序,以确保系统和软件的版本都是最新的。

3.杀毒查杀如果Windows电脑被病毒感染,也可能会导致程序异常退出。

因此在出现该问题时,可以选择使用杀毒软件进行全面查杀。

建议采用正版杀毒软件,同时定期更新病毒库,以确保杀毒效果更好。

4.修复系统文件在Windows电脑使用过程中,系统文件可能会受到破坏或损坏,进而导致程序异常退出的问题。

此时可以在Windows操作系统的高级选项中,选择修复系统文件,以确保操作系统完整无损。

第8章 计算机病毒常用技术综述

8.2

8.2.2 使用改变可执行代码技术 的多态病毒

病毒的加密与多态(变形)技术

• 由于在运行过程中改变机器语言的指令是非常困难的,所 以这种技术主要使用在宏病毒中。在运行过程中,病毒可 以随机的改变变量名,指令的顺序等,但是不影响病毒所 实现的功能 • 一些复杂的引导型病毒也采用了这种技术,在引导区或者 分区表中,包含了一小段代码来加载实际的病毒代码,这 段代码在运行的过程中是可以改变的 • 由于动态修改机器语言代码的复杂性,完成在文件型病毒 中使用动态代码修改技术有相当的难度,但是已发现存在 病毒使用了这种技术

8.2

病毒的加密与多态(变形)技术

(续) EncryptStart: call GetKBase call GetAPIz call InfectThread Ret2Host: push HostEntry[ebx] ret

8.2.4 多态病毒的原理

;此后便是获取基地址等常规操作

• 这段代码的工作流程是:

8.2.1 加密解密技术与病毒的多 态性

病毒的加密与多态(变形)技术

8.2

8.2.1 加密解密技术与病毒的多 态性

– 每条解密指令都不是固定的,上面的固定代码 实际上只是一种可能,病毒每次复制自身的时 候,这些代码都会随机改变 – 密钥在复制自身时,也要重新生成 – 宏I3、I2使得每条指令占用10个字节的空间 (之所以选择10个字节,是因为几乎所有指令, 特别是病毒常用的,都小于10个字节,保证了 有剩余空间,又不会造成太大浪费,是一种折 衷),在10个字节的剩余空间中插入随机生成 的垃圾代码,这些垃圾代码也是随机选择的

病毒的加密与多态(变形)技术

MOV reg_1, count MOV reg_2, key MOV reg_3, offset

WSUS客户端相关配置和常见异常处理

WSUS客户端相关配置和常见异常处理—风2019/7/2 —WSUS是Windows Server Update Services的简称,使用它可以让局域网中的电脑及时获得微软的升级程序。

服务器端安装好后,我们需要在客户端电脑进行相应的设置。

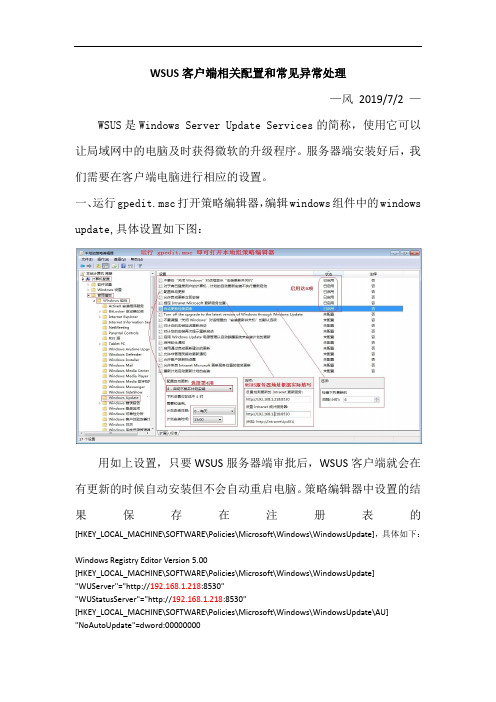

一、运行gpedit.msc打开策略编辑器,编辑windows组件中的windows update,具体设置如下图:用如上设置,只要WSUS服务器端审批后,WSUS客户端就会在有更新的时候自动安装但不会自动重启电脑。

策略编辑器中设置的结果保存在注册表的[HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\WindowsUpdate],具体如下:Windows Registry Editor Version 5.00[HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\WindowsUpdate] "WUServer"="http://192.168.1.218:8530""WUStatusServer"="http://192.168.1.218:8530"[HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\WindowsUpdate\AU] "NoAutoUpdate"=dword:00000000"AUOptions"=dword:00000004"ScheduledInstallDay"=dword:00000000"ScheduledInstallTime"=dword:0000000f"UseWUServer"=dword:00000001"NoAUShutdownOption"=dword:00000001"AutoInstallMinorUpdates"=dword:00000001 "NoAutoRebootWithLoggedOnUsers"=dword:00000001 "DetectionFrequencyEnabled"=dword:00000001"DetectionFrequency"=dword:00000004修改WSUS服务器IP地址后,把上面配置放到wsus.reg文件,然后双击该文件就可以导入注册表,完成上图的配置(每台电脑双击导入注册表就不需要手工配置策略)。

Windows CMD命令中的错误处理和异常处理技巧

Windows CMD命令中的错误处理和异常处理技巧在日常的计算机使用中,我们经常会使用Windows CMD命令来执行各种任务。

然而,有时候我们可能会遇到一些错误或异常情况,这就需要我们掌握一些错误处理和异常处理的技巧来解决问题。

本文将介绍一些常用的技巧,帮助读者更好地处理CMD命令中的错误和异常。

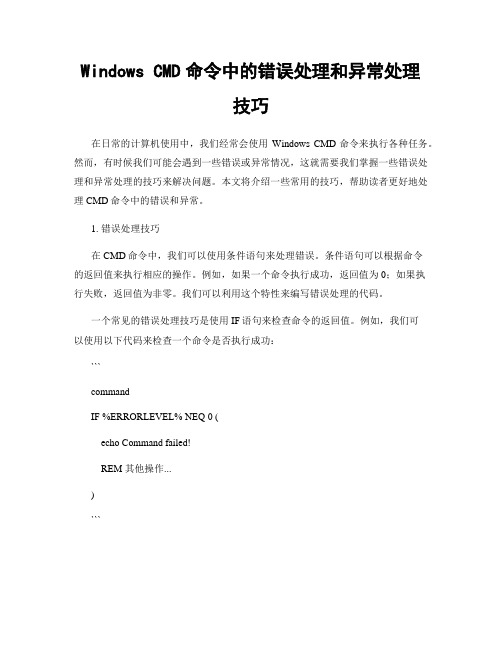

1. 错误处理技巧在CMD命令中,我们可以使用条件语句来处理错误。

条件语句可以根据命令的返回值来执行相应的操作。

例如,如果一个命令执行成功,返回值为0;如果执行失败,返回值为非零。

我们可以利用这个特性来编写错误处理的代码。

一个常见的错误处理技巧是使用IF语句来检查命令的返回值。

例如,我们可以使用以下代码来检查一个命令是否执行成功:```commandIF %ERRORLEVEL% NEQ 0 (echo Command failed!REM 其他操作...)```在上述代码中,我们使用IF语句检查%ERRORLEVEL%变量的值是否为0。

如果不为0,则说明命令执行失败,我们可以在IF语句的括号内执行相应的操作,比如输出错误信息或执行其他命令。

另一个常见的错误处理技巧是使用GOTO语句来跳转到指定的标签。

我们可以在命令执行失败时使用GOTO语句跳转到指定的标签,从而执行相应的操作。

例如:```commandIF %ERRORLEVEL% NEQ 0 GOTO errorREM 其他操作...GOTO end:errorecho Command failed!REM 其他错误处理操作...:endREM 结束操作...```在上述代码中,我们使用GOTO语句将程序跳转到:error标签,从而执行错误处理的代码。

如果命令执行成功,则继续执行其他操作,并跳过错误处理的代码。

2. 异常处理技巧除了处理常见的错误,我们还需要处理一些异常情况,比如输入错误的命令或参数。

在CMD命令中,我们可以使用TRY...CATCH语句来处理异常。

Win11错误提示KMODE_EXCEPTION_NOT_HANDLED蓝屏异常修复教程

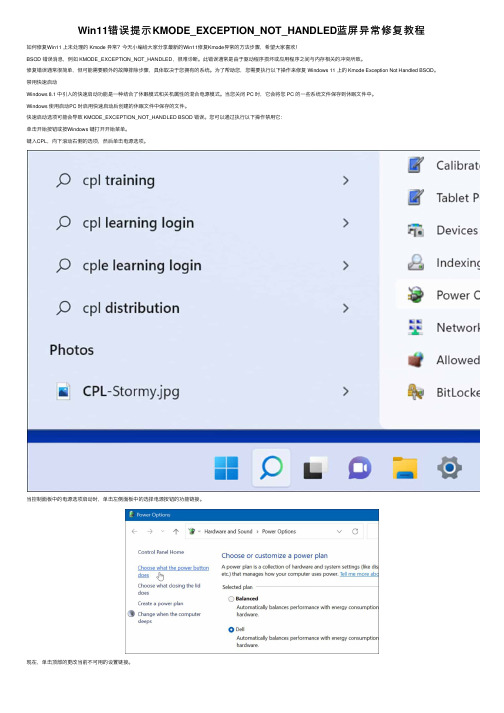

Win11错误提⽰KMODE_EXCEPTION_NOT_HANDLED蓝屏异常修复教程如何修复Win11 上未处理的 Kmode 异常?今天⼩编给⼤家分享最新的Win11修复Kmode异常的⽅法步骤,希望⼤家喜欢!BSOD 错误消息,例如 KMODE_EXCEPTION_NOT_HANDLED,很难诊断。

此错误通常是由于驱动程序损坏或应⽤程序之间与内存相关的冲突所致。

修复错误通常很简单,但可能需要额外的故障排除步骤,具体取决于您拥有的系统。

为了帮助您,您需要执⾏以下操作来修复 Windows 11 上的 Kmode Exception Not Handled BSOD。

禁⽤快速启动Windows 8.1 中引⼊的快速启动功能是⼀种结合了休眠模式和关机属性的混合电源模式。

当您关闭 PC 时,它会将您 PC 的⼀些系统⽂件保存到休眠⽂件中。

Windows 使⽤启动PC 时启⽤快速启动后创建的休眠⽂件中保存的⽂件。

快速启动选项可能会导致 KMODE_EXCEPTION_NOT_HANDLED BSOD 错误。

您可以通过执⾏以下操作禁⽤它:单击开始按钮或按Windows 键打开开始菜单。

键⼊CPL,向下滚动右侧的选项,然后单击电源选项。

当控制⾯板中的电源选项启动时,单击左侧⾯板中的选择电源按钮的功能链接。

现在,单击顶部的更改当前不可⽤的设置链接。

在关闭设置部分下,取消选中打开快速启动(推荐)选项,然后单击底部的保存更改按钮。

在禁⽤快速启动的情况下,重新启动 Windows 11以查看您是否仍然看到错误。

⼲净启动 Windows 11操作系统另⼀个尝试的选择是⼲净启动 Windows 11。

⼲净启动只会使⽤最少的驱动程序、服务和应⽤程序来加载您的 PC。

这可以帮助您确定 BSOD 消息背后是否存在驱动程序问题或冲突。

注意:这假设您的 Windows PC 仍在运⾏。

如果不是,您可能需要尝试在安全模式下重新启动 Windows。

(完整版)第十二章异常处理与程序调试(一)

在应用程序开发中如何检测、处理程序的运行错误是一个很重要的问题。

在 Delphi 的集成开发环境( IDE )中提供了一个完善的内置调试器,可以帮助你发现大部分程序错误.但并不是所有的错误都可以被发现,而且当程序涉及到与外设的数据交换或操作外设,如要求用户输入、读写磁盘等时,错误的发生是程序无法控制的,如输入非法字符、磁盘不能读写等.这些情况不仅会导致应用程序异常中止而且可能引起系统的崩溃。

针对这些问题,Delphi同时提供了一套强大的异常处理机制。

巧妙地利用它,可以使你的程序更为强健,使用更为友好。

虽然Delphi为应用程序提供了一套缺省的自动异常处理机制,即当前模块发生错误后退出当前模块并给出错误信息,而并不立即引起应用程序的中止。

但当应用程序执行的过程性很强时,仅仅利用这种方法是不够的,而且很容易导致程序执行的不可预测性。

12.1 Delphi异常处理机制与异常类Delphi异常处理机制建立在保护块(Protected Blocks)的概念上。

所谓保护块是用保留字try和end 封装的一段代码.保护块的作用是当应用程序发生错误时自动创建一个相应的异常类(Exception)。

程序可以捕获并处理这个异常类,以确保程序的正常结束以及资源的释放和数据不受破坏。

如果程序不进行处理,则系统会自动提供一个消息框。

异常类是Delphi异常处理机制的核心,也是Delphi异常处理的主要特色。

下面我们对异常类的概念和体系进行详细的介绍。

Delphi提供的所有异常类都是类Exception的子类。

用户也可以从Exception派生一个自定义的异常类.Exception类的定义如下,对于不常用的成员没有列出.{SysUtils 单元中}Exception = class(TObject)privateFMessage: PString;FHelpContext: Longint;function GetMessage: String;procedure SetMessage(const Value: String);publicconstructor Create(const Msg: String);constructor CreateFmt(const Msg: String; const Args: array of const);。

SEH(结构化异常处理)

整理ppt

12

__ try和__ finally关键字用来标出 结束处理程序两段代码的轮廓。在上面

的代码段中,操作系统和编译程序共同 来确保结束处理程序中的__ finally代码 块能够被执行,不管保护体(__try块) 是如何退出的。不论你在保护体中用 return,还是goto,或者是longjump, 结束处理程序(__finally块)都将被调 用。

• 顺序执行到__finally块区域内的代码,这种 情况很简单,容易理解

• goto语句或return语句引发的程序控制流离 开当前__try块作用域时,系统自动完成对 __finally块代码的调用

• 由于在__try块中出现异常时,导致程序控 制流离开当前__try块作用域,这种情况下 也是由系统自动完成对__finally块的调用

整理ppt

10

SEH实际包含两个主要功能:

• 结束处理( termination handling )

• 异常处理( exception handling )

整理ppt

11

结束处理

一个结束处理程序能够确保去调用和执行一个代 码块(结束处理程序,termination handler),而不 管另外一段代码(保护体,guarded body)是如何退 出的。结束处理程序的文法结构(使用微软的Visual C++编译程序)如下:

// 注意,下面return语句直接让函数返

回了 return;

由此可见:

} __finally {

不管在何种情况下,在离 开当前的作用域__finally

puts("__finally块中"); } puts("world");

电脑错误代码及解决方式

步骤一:建议将系统重新启动后再重新拨号上网:

(1)如果故障解决,故障原因无

(2)如果故障依旧,则建议用户还原系统或找电脑公司将系统格式化重装,重装后及时关闭系统自己更新功能。

1.单击“开始”,单击“运行”,键入ncpa.cpl,然后单击“确定”。

2.右键单击“本地连接”图标。单击“启用”(如果该选项可用)。

步骤3:重置调制解调器

1.将从计算机到调制解调器的电缆断开连接。

2.关闭调制解调器。如果调制解调器没有电源开关,请切断调制解调器的电源。

步骤一:建议重新启动电脑。

步骤二:拨号软件出错,建议重装拨号软件,常见于XP系统的自带拨号。

步骤三:以上处理均无效或用户无法做简单的配合操作,则请拨打客服电话10000电信(10060网通/10050铁通)进行障碍申告。

宽带连接错误769

错误769:无法连接到指定目标。

宽带连接错误678(远程计算机没响应)的处理流程如下:

步骤一:检查MODEM信号灯是否正常,不正常重新启动modem。如果正常见步骤二。

步骤二:询问用户是否有防火墙Fra bibliotek3721上网助手等软件,如有则建议用户退出

(1)防火墙及3721上网助手后测试:如果故障解决,故障原因为“用户软件问题”;

4.单击“手动设置我的连接”,然后单击“下一步”。

错误代码651意思为

您的调制解调器(或其它连接设备)报告了一个错误。既未找到指定的端口。

解决办法:

1、远程访问记事簿文件和当前的“网络和拨号连接”配置可能不一致如果更改了通讯设备(例如:串行口或调制解调器),请确保重新配置“网络和拨号连接”。如果错误仍然存在,请删除并重新创建“网络和拨号连接”.

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

Windows异常处理流程作者:SoBeIt出处:/articles/200412/761.html日期:2005-01-06先来说说异常和中断的区别。

中断可在任何时候发生,与CPU正在执行什么指令无关,中断主要由I/O设备、处理器时钟或定时器等硬件引发,可以被允许或取消。

而异常是由于CPU执行了某些指令引起的,可以包括存储器存取违规、除0或者特定调试指令等,内核也将系统服务视为异常。

中断和异常更底层的区别是当广义上的中断(包括异常和硬件中断)发生时如果没有设置在服务寄存器(用命令号0xb向8259-1中断控制器0x20端口读出在服务寄存器1,用0xb向8259-2中断控制器的0xa0端口读出在服务寄存器2)相关的在服务位(每个在服务寄存器有8位,共对应IRQ 0-15)则为CPU的异常,否则为硬件中断。

下面是WINDOWS2000根据INTEL x86处理器的定义,将IDT中的前几项注册为对应的异常处理程序(不同的操作系统对此的实现标准是不一样的,这里给出的和其它一些资料不一样是因为这是windows的具体实现):中断号名字原因0x0 除法错误1、DIV和IDIV指令除02、除法结果溢出0x1 调试陷阱1、EFLAG的TF位置位2、执行到调试寄存器(DR0-DR4)设置的断点3、执行INT 1指令0x2 NMI中断将CPU的NMI输入引脚置位(该异常为硬件发生非屏蔽中断而保留)0x3 断点执行INT 3指令0x4 整数溢出执行INTO指令且OF位置位0x5 BOUND边界检查错误BOUND指令比较的值在给定范围外0x6 无效操作码指令无法识别0x7 协处理器不可用1、CR0的EM位置位时执行任何协处理器指令2、协处理器工作时执行了环境切换0x8 双重异常处理异常时发生另一个异常0x9 协处理器段超限浮点指令引用内存超过段尾0xA 无效任务段任务段包含的描述符无效(windows不使用TSS进行环境切换,所以发生该异常说明有其它问题)0xB 段不存在被引用的段被换出内存0xC 堆栈错误1、被引用内存超出堆栈段限制2、加载入SS寄存器的描述符的present位置00xD 一般保护性错误所有其它异常处理例程无法处理的异常0xE 页面错误1、访问的地址未被换入内存2、访问操作违反页保护规则0x10 协处理器出错CR0的EM位置位时执行W AIT或ESCape指令0x11 对齐检查错误对齐检查开启时(EFLAG对齐位置位)访问未对齐数据其它异常还包括获取系统启动时间服务int 0x2a、用户回调int 0x2b、系统服务int 0x2e、调试服务int 0x2d等系统用来实现自己功能的部分,都是通过异常的机制,触发方式就是执行相应的int指令。

这里给出几个异常处理中重要的结构:陷阱帧TrapFrame结构(后面提到的异常帧ExceptionFrame结构其实也是一个KTRAP_FRAME结构):typedef struct _KTRAP_FRAME {ULONG DbgEbp;ULONG DbgEip;ULONG DbgArgMark;ULONG DbgArgPointer;ULONG TempSegCs;ULONG TempEsp;ULONG Dr0;ULONG Dr1;ULONG Dr2;ULONG Dr3;ULONG Dr6;ULONG Dr7;ULONG SegGs;ULONG SegEs;ULONG SegDs;ULONG Edx;ULONG Ecx;ULONG Eax;ULONG PreviousPreviousMode;PEXCEPTION_REGISTRATION_RECORD ExceptionList;ULONG SegFs;ULONG Edi;ULONG Esi;ULONG Ebx;ULONG Ebp;ULONG ErrCode;ULONG Eip;ULONG SegCs;ULONG EFlags;ULONG HardwareEsp;ULONG HardwareSegSs;ULONG V86Es;ULONG V86Ds;ULONG V86Fs;ULONG V86Gs;} KTRAP_FRAME;环境Context结构:typedef struct _CONTEXT {ULONG ContextFlags;ULONG Dr0;ULONG Dr1;ULONG Dr2;ULONG Dr3;ULONG Dr6;ULONG Dr7;FLOATING_SA VE_AREA FloatSave;ULONG SegGs;ULONG SegFs;ULONG SegEs;ULONG SegDs;ULONG Edi;ULONG Esi;ULONG Ebx;ULONG Edx;ULONG Ecx;ULONG Eax;ULONG Ebp;ULONG Eip;ULONG SegCs;ULONG EFlags;ULONG Esp;ULONG SegSs;UCHAR ExtendedRegisters[MAXIMUM_SUPPORTED_EXTENSION];} CONTEXT;异常记录ExceptionRecord结构:typedef struct _EXCEPTION_RECORD {NTSTATUS ExceptionCode;ULONG ExceptionFlags;struct _EXCEPTION_RECORD *ExceptionRecord;PVOID ExceptionAddress;ULONG NumberParameters;ULONG_PTRExceptionInformatio[EXCEPTION_MAXIMUM_PARAMETERS];} EXCEPTION_RECORD;当发生异常后,CPU记录当前各寄存器状态并在内核堆栈中建立陷阱帧TrapFrame,然后将控制交给对应异常的陷阱处理程序。

当陷阱处理程序能处理异常时,比如缺页时通过调页程序MmAccessFault将页换入物理内存后通过iret返回发生异常的地方。

但大多数无法处理异常,这时先是调用CommonDispatchException在内核堆栈中建立异常记录ExceptionRecord和异常帧ExceptionFrame。

ExceptionRecord很重要,它记录了异常代码、异常地址以及一些其它附加的参数。

然后调用KiDispatchException进行异常的分派。

这个函数是WINDOWS下异常处理的核心函数,负责异常的分派处理。

KiDispatchException的处理流程(每当异常被某个例程处理时处理的例程将返回TRUE 到上一个例程,未处理则返回FALSE。

当任何一个例程处理了异常返回TRUE时,则KiDispatchException正常返回):在进行用户态内核态的异常的分派前,先判断异常是否来自用户模式,是的话将Context.ContextFlags(这时候Context结构还刚初始化完,还未赋初值) or上CONEXT_FLOATING_POINT,意味着对来自用户模式的异常总是尝试分派浮点状态,这样可以允许异常处理程序或调试器检查和修改协处理器的状态。

然后从陷阱帧中取出寄存器值填入Context结构,并判断是否是断点异常(int 0x3和int 0x2d),如果是的话先将Context.Eip 减一使它指向int 0x3指令(无论是由int 0x3还是由int 0x2d引起的异常,因为前面的陷阱处理程序里已经改变过TrapFrame里面的Eip了)。

然后判断异常是发生于内核模式还是用户模式,根据不同模式而采取不同处理过程。

如果异常发生于内核模式,会给予内核调试器第一次机会和第二次机会处理异常。

当异常被处理后就将设置好陷阱帧并返回到陷阱处理程序,在那里iret返回发生异常的地方继续执行。

内核模式异常处理流程为:(第一次机会)判断KiDebugRoutine是否为空,不为空就将Context、陷阱帧、异常记录、异常帧、发生异常的模式等压入栈并将控制交给KiDebugRoutine。

|||若KiDebugRoutine为空(正常的系统这里不为空。

正常启动的系统KiDebugRoutine为KdpStub,在Boot.ini里加上/DEBUG启动的系统的KiDebugRoutine为KdpTrap。

如果这里为空的话会因为处理不了DbgPrint这类int 0x2d产生的异常而导致系统崩溃)或者KiDebugRoutine未处理异常,则将Context结构和异常记录ExceptionRecord压栈并调用内核模式的RtlDispatchException在内核堆栈中查找基于帧的异常处理例程。

|||RtlDispatchException调用RtlpGetRegistrationHead从fs:[0](0xffdff000)处获取当前线程异常处理链表指针,并调用RtlpGetStackLimits从0xffdff004和0xffdff008取出当前线程堆栈底和顶。

然后开始由异常处理链表指针遍历链表查找异常处理例程(若在XP和2003下先处理VEH再处理SEH),其实这就是SEH,只是和用户态有一点不同是既没有顶层异常处理例程(TOP LEVEL SEH)也没有默认异常处理例程。

然后对每个当前异常处理链表指针检查判断堆栈是否有效(是否超出了堆栈范围或者未对齐)及堆栈是否是DPC堆栈。

若0xffdff80c 处DpcRoutineActive为TRUE且堆栈顶和底在0xffdff81c处取出的DpcStack到DpcStack-0x3000(一个内核堆栈大小),若是则更新堆栈顶和底为DpcStack和DpcStack-0x3000并继续处理,否则将异常记录结构里的异常标志ExceptionRecord.ExceptionFlags设置EXCEPTION_STACK_INV ALID表示为无效堆栈并返回FALSE。

||||调用异常处理链表上的异常处理例程之前会在异常处理例程链表上插入一个新的节点,对应的异常处理例程是用来处理嵌套异常,也就是在处理异常时发生另一个异常。

处理后RtlDispatchException判断异常处理例程的返回值:若为ExceptionContinueExecution,若异常标志ExceptionRecord.ExceptionFlags未设置EXCEPTION_NONCONTINUABLE不可恢复执行,则返回TRUE到上一层,否则在做了一些工作后调用RtlRaiseException进入到KiDispatchException的第二次机会处理部分。