密码编码学与网络安全 课后习题答案 全

信息论、编码与密码学课后习题答案

第1章 信源编码

1.1考虑一个信源概率为{0.30,0.25,0.20,0.15,0.10}的DMS。求信源熵H(X)。

解: 信源熵

H(X)=-[0.30*(-1.737)+0.25*(-2)+0.2*(-2.322)+0.15*(-2.737)+0.1*(-3.322)]

10100+11110=01010 10100+00111=10011

10100+01101=11001

11110+00111=11001 11110+01101=10011

00111+01101=01010

满足第一条性质

2、全零码字总是一个码字

{00000,01010,10011,11001,10100,11110,00111,01101}

(1)给出此信源的霍夫曼码并确定编码效率。

(2)每次考虑两个符号时,给出此信源的霍夫曼码并确定编码效率。

(3)每次考虑三个符号时,给出此信பைடு நூலகம்的霍夫曼码并确定编码效率。

解:

(1)本题的霍夫曼编码如下图所示:

图1.11 霍夫曼编码

则霍夫曼码如下表:

符号

概率

码字

x1

0.5

1

x2

0.4

00

x3

0.1

01

该信源的熵为:

(2)全零字总是一个码字,

(3)两个码字之间的最小距离等于任何非零码字的最小重量,即

设 ,即 , , , ,

首先证明条件(1):

, , , , , ,

很明显,条件(1)是满足的。条件(2)也是显然成立的。

《密码编码学与网络安全》复习题-朱铁英2006-4-16

《密码编码学与网络安全》复习题-朱铁英2006-4-16 《计算机安全与密码学》复习题1( 信息安全(计算机安全)目标是什么,答:机密性(confidentiality):防止未经授权的信息泄漏完整性(integrity):防止未经授权的信息篡改可用性(avialbility):防止未经授权的信息和资源截留抗抵赖性、不可否认性、问责性、可说明性、可审查性(accountability): 真实性(authenticity):验证用户身份2( 理解计算安全性(即one-time pad的理论安全性)使用与消息一样长且无重复的随机密钥来加密信息,即对每个明文每次采用不同的代换表不可攻破,因为任何明文和任何密文间的映射都是随机的,密钥只使用一次3( 列出并简要定义基于攻击者所知道信息的密码分析攻击类型。

(1)、唯密文分析(攻击),密码分析者取得一个或多个用同一密钥加密的密文;(2)、已知明文分析(攻击),除要破译的密文外,密码分析者还取得一些用同一密钥加密的密文对;(3)、选择明文分析(攻击),密码分析者可取得他所选择的任何明文所对应的密文(不包括他要恢复的明文),这些密文对和要破译的密文是用同一密钥加密的;(4)、选择密文分析(攻击),密码分析者可取得他所选择的任何密文所对应的明文(要破译的密文除外),这些密文和明文和要破译的密文是用同一解密密钥解密的,它主要应用于公钥密码体制。

4( 传统密码算法的两种基本运算是什么,代换和置换前者是将明文中的每个元素映射成另外一个元素;后者是将明文中的元素重新排列。

5( 流密码和分组密码区别是什么,各有什么优缺点,分组密码每次处理一个输入分组,对应输出一个分组;流密码是连续地处理输入元素,每次输出一个元素流密码Stream: 每次加密数据流的一位或者一个字节。

连续处理输入分组,一次输出一个元素,速度较快6( 已知密文ILPQPUN使用的是移位密码,试解密(提示:明文为有意义的英文)。

密码编码学与网络安全答案

密码编码学与网络安全答案1. 密码编码学的基本概念及作用密码编码学是一门研究如何加密和解密信息的学科。

其主要目的是确保通信的机密性和完整性,以保护敏感信息免受未经授权的访问和篡改。

2. 传统密码编码技术传统密码编码技术包括凯撒密码、培根密码、维吉尼亚密码等。

这些方法通过改变字符的顺序、替换字符或替换字符的位置来隐藏信息。

3. 对称密码与非对称密码对称密码使用相同的密钥来加密和解密信息,速度快但安全性较低。

非对称密码使用公钥和私钥来加密和解密信息,安全性高但速度较慢。

4. 散列函数及其应用散列函数将输入数据转换为固定长度的哈希值,唯一性高且不可逆。

散列函数常用于验证数据的完整性和一致性。

5. 数字签名的原理与应用数字签名是在信息上加上签名以证明其不可抵赖性和完整性的技术。

它使用私钥来加密信息,公钥用于解密验证,以确保信息未被篡改。

6. SSL/TLS协议与网络安全SSL/TLS是一种用于保护网络通信的安全协议。

它使用非对称密码和对称密码相结合的方法,确保数据传输安全并验证服务器的身份。

7. 零知识证明与加密算法零知识证明是一种证明知识而不泄露具体内容的协议。

它使用加密算法和数学定理来验证某方的声明是否正确,而不需要提供实际证据。

8. 隐私保护与数据加密隐私保护是网络安全的重要方面之一。

数据加密技术可以对敏感数据进行保护,确保只有授权的人可以访问和使用这些数据。

9. 数据备份与恢复策略数据备份是网络安全的重要措施之一。

通过定期备份数据,可以在数据丢失或损坏时恢复数据,并确保业务连续性。

10. 网络安全威胁与应对措施网络安全威胁包括网络攻击、恶意软件、社交工程等。

应对措施包括使用防火墙、安全软件、加强员工培训等来保护网络安全。

密码编码学与网络安全第五版

密码编码学与网络安全第五版密码编码学与网络安全是现代信息保密与通信安全的基础理论。

其研究内容包括加密、解密算法的设计与分析,密码系统的实现与安全性评估,网络安全协议的设计与分析等。

在网络时代,密码编码学与网络安全的研究显得尤为重要。

密码编码学主要包括对消息的加密与解密。

加密是将明文消息转化为密文消息的过程,解密是将密文消息还原为明文消息的过程。

密码算法的设计应具有安全性、可靠性和效率性。

安全性是指密文不能被未授权的人解密,可靠性是指密文在传输、存储和处理过程中不会出现错误,效率性是指算法需要较低的时间和空间成本。

密码系统的实现需要考虑多种因素。

首先是密钥的管理,密钥是加密与解密过程中必不可少的要素,因此密钥的生成、分发、存储和更新等都需要考虑。

其次是密码系统的可靠性与安全性评估,对密码系统的实施,应进行相关的评估与测试,以确保其在现实应用中的可靠性与安全性。

最后,密码系统的实施还需要考虑与其他系统的兼容性,以实现不同系统之间的通信与数据交换。

网络安全协议设计与分析是密码编码学与网络安全的重要研究内容之一。

网络安全协议是保证网络信息安全的关键,它基于密码学算法与协议的设计与实现。

网络安全协议的设计目标是实现认证、机密性、完整性和不可否认性等安全性质,并确保这些性质在网络通信中得以维护。

密码编码学与网络安全既有其理论研究的基础,也有其实际应用的重要性。

随着信息技术的不断发展,网络安全问题也越发凸显。

密码编码学与网络安全的研究对于保护个人隐私,防止信息泄露,维护国家安全等方面起到了重要作用。

综上所述,密码编码学与网络安全是现代信息保密与通信安全的基础理论。

其应用领域广泛,包括信息加密,网络安全协议的设计与分析等。

密码编码学与网络安全的研究对于保障个人隐私,防止信息泄露,维护国家安全等方面具有重要意义。

在信息时代,我们需要加强对密码编码学与网络安全的研究与实践,以应对不断增长的网络安全挑战。

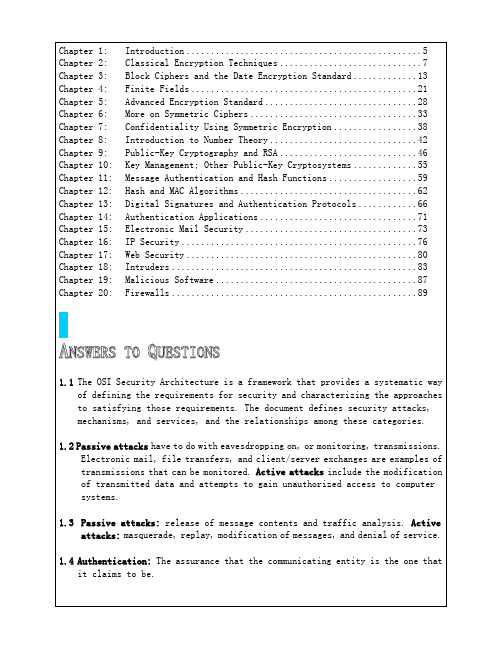

(完整版)密码编码学与网络安全第四版第二章答案翻译

第二章2.1什么是对称密码的本质成分?Plaintext, encryption algorithm, secret key, ciphertext, decryption algorithm.明文加密算法密钥密文解密算法2.2 密码算法中两个基本函数式什么?Permutation and substitution.代换和置换P202.3用密码进行通信的两个人需要多少密钥?对称密码只需要一把,非对称密码要两把P202.4 分组密码和流密码的区别是什么?A stream cipher is one that encrypts a digital data stream one bit or one byte at a time. A block cipher is one in which a block of plaintext is treated as a whole and used to produce a ciphertext block of equal length.分组密码每次输入的一组元素,相应地输出一组元素。

流密码则是连续地处理输入元素,每次输出一个元素。

P202.5攻击密码的两种一般方法是什么?Cryptanalysis and brute force.密码分析和暴力破解2.6列出并简要定力基于攻击者所知道信息的密码分析攻击类型。

Ciphertext only. One possible attack under these circumstances is the brute-force approach of trying all possible keys. If the key space is very large, this becomes impractical. Thus, the opponent must rely on an analysis of the ciphertext itself, generally applying various statistical tests to it.Known plaintext.The analyst may be able to capture one or more plaintext messages as well as their encryptions. With this knowledge, the analyst may be able to deduce the key on the basis of the way in which the known plaintext is transformed.Chosen plaintext. If the analyst is able to choose the messages to encrypt, the analyst may deliberately pick patterns that can be expected to reveal the structure of the key.惟密文已知明文选择明文2.7无条件安全密码和计算上安全密码的区别是什么?An encryption scheme is unconditionally secure if the ciphertext generated by the scheme does not contain enough information to determine uniquely the corresponding plaintext, no matter how much ciphertext is available. An encryption scheme is said to be computationally secure if: (1) the cost of breaking the cipher exceeds the value of the encrypted information, and (2) the time required to break the cipher exceeds the useful lifetime of the information.书本P212.8简要定义Caesar密码The Caesar cipher involves replacing each letter of the alphabet with the letter standing k places further down the alphabet, for k in the range 1 through 25.书本P222.9简要定义单表代换密码A monoalphabetic substitution cipher maps a plaintext alphabet to a ciphertext alphabet, so that each letter of the plaintext alphabet maps to a single unique letter of the ciphertext alphabet.书本P232.10简要定义Playfair密码The Playfair algorithm is based on the use of a 5 5 matrix of letters constructed using a keyword. Plaintext is encrypted two letters at a time using this matrix.书本P262.11单表代换密码和夺标代换密码的区别是什么?A polyalphabetic substitution cipher uses a separate monoalphabetic substitution cipher for each successive letter of plaintext, depending on a key.书本P302.12一次一密的两个问题是什么?1. There is the practical problem of making large quantities of random keys. Any heavily usedsystem might require millions of random characters on a regular basis. Supplying truly random characters in this volume is a significant task.2. Even more daunting is the problem of key distribution and protection. For every message to be sent, a key of equal length is needed by both sender and receiver. Thus, a mammoth key distribution problem exists.书本P332.13什么是置换密码?A transposition cipher involves a permutation of the plaintext letters. 书本P332.14什么是隐写术?Steganography involves concealing the existence of a message.书本P362.7.3习题 2.1a.对b 的取值是否有限制?解释原因。

密码编码学和网络安全(第五版)答案解析

Access control: The prevention of unauthorized use of a resource (i.e., this service controls who can have access to a resource, under what conditions access can occur, and what those accessing the resource are allowed to do).Data confidentiality: The protection of data from unauthorized disclosure.Data integrity: The assurance that data received are exactly as sent by an authorized entity (i.e., contain no modification, insertion, deletion, or replay).Nonrepudiation: Provides protection against denial by one of the entities involved in a communication of having participated in all or part of the communication.Availability service: The property of a system or a system resource being accessible and usable upon demand by an authorized system entity, according to performance specifications for the system (i.e., a system is available if it provides services according to the system design whenever users request them).1.5 See Table 1.3.2.1 Plaintext, encryption algorithm, secret key, ciphertext, decryptionalgorithm.2.2 Permutation and substitution.2.3 One key for symmetric ciphers, two keys for asymmetric ciphers.2.4 A stream cipher is one that encrypts a digital data stream one bit or one byteat a time. A block cipher is one in which a block of plaintext is treated as a whole and used to produce a ciphertext block of equal length.2.5 Cryptanalysis and brute force.2.6 Ciphertext only . One possible attack under these circumstances is thebrute-force approach of trying all possible keys. If the key space is very large, this becomes impractical. Thus, the opponent must rely on an analysis of the ciphertext itself, generally applying various statistical tests to it. Known plaintext. The analyst may be able to capture one or more plaintext messages as well as their encryptions. With this knowledge, the analyst may be able to deduce the key on the basis of the way in which the known plaintext is transformed. Chosen plaintext. If the analyst is able to choose the messages to encrypt, the analyst may deliberately pick patterns that can be expected to reveal the structure of the key.2.7 An encryption scheme is unconditionally secure if the ciphertext generatedby the scheme does not contain enough information to determine uniquely the corresponding plaintext, no matter how much ciphertext is available. An encryption scheme is said to be computationally secure if: (1) the cost of breaking the cipher exceeds the value of the encrypted information, and (2) the time required to break the cipher exceeds the useful lifetime of the information.C HAPTER 2C LASSICAL E NCRYPTION T ECHNIQUESR2.8 The Caesar cipher involves replacing each letter of the alphabet with theletter standing k places further down the alphabet, for k in the range 1 through25.2.9 A monoalphabetic substitution cipher maps a plaintext alphabet to a ciphertextalphabet, so that each letter of the plaintext alphabet maps to a single unique letter of the ciphertext alphabet.2.10 The Playfair algorithm is based on the use of a 5 5 matrix of lettersconstructed using a keyword. Plaintext is encrypted two letters at a time using this matrix.2.11 A polyalphabetic substitution cipher uses a separate monoalphabeticsubstitution cipher for each successive letter of plaintext, depending on a key.2.12 1. There is the practical problem of making large quantities of random keys.Any heavily used system might require millions of random characters on a regular basis. Supplying truly random characters in this volume is asignificant task.2. Even more daunting is the problem of key distribution and protection. Forevery message to be sent, a key of equal length is needed by both sender and receiver. Thus, a mammoth key distribution problem exists.2.13 A transposition cipher involves a permutation of the plaintext letters.2.14 Steganography involves concealing the existence of a message.A NSWERS TO P ROBLEMS2.1 a. No. A change in the value of b shifts the relationship between plaintextletters and ciphertext letters to the left or right uniformly, so that if the mapping is one-to-one it remains one-to-one.b. 2, 4, 6, 8, 10, 12, 13, 14, 16, 18, 20, 22, 24. Any value of a larger than25 is equivalent to a mod 26.c. The values of a and 26 must have no common positive integer factor otherthan 1. This is equivalent to saying that a and 26 are relatively prime, or that the greatest common divisor of a and 26 is 1. To see this, first note that E(a, p) = E(a, q) (0 ≤ p≤ q< 26) if and only if a(p–q) is divisible by 26. 1. Suppose that a and 26 are relatively prime. Then, a(p–q) is not divisible by 26, because there is no way to reduce the fractiona/26 and (p–q) is less than 26. 2. Suppose that a and 26 have a common factor k> 1. Then E(a, p) = E(a, q), if q = p + m/k≠ p.2.2 There are 12 allowable values of a (1, 3, 5, 7, 9, 11, 15, 17, 19, 21, 23,25). There are 26 allowable values of b, from 0 through 25). Thus the totalnumber of distinct affine Caesar ciphers is 12 26 = 312.2.3 Assume that the most frequent plaintext letter is e and the second most frequentletter is t. Note that the numerical values are e = 4; B = 1; t = 19; U = 20.Then we have the following equations:1 = (4a + b) mod 2620 = (19a + b) mod 26Thus, 19 = 15a mod 26. By trial and error, we solve: a = 3.Then 1 = (12 + b) mod 26. By observation, b = 15.2.4 A good glass in the Bishop's hostel in the Devil's seat—twenty-one degreesand thirteen minutes—northeast and by north—main branch seventh limb east side—shoot from the left eye of the death's head— a bee line from the tree through the shot fifty feet out. (from The Gold Bug, by Edgar Allan Poe)2.5 a. The first letter t corresponds to A, the second letter h corresponds toB, e is C, s is D, and so on. Second and subsequent occurrences of a letter in the key sentence are ignored. The resultciphertext: SIDKHKDM AF HCRKIABIE SHIMC KD LFEAILAplaintext: basilisk to leviathan blake is contactb. It is a monalphabetic cipher and so easily breakable.c. The last sentence may not contain all the letters of the alphabet. If thefirst sentence is used, the second and subsequent sentences may also be used until all 26 letters are encountered.2.6The cipher refers to the words in the page of a book. The first entry, 534,refers to page 534. The second entry, C2, refers to column two. The remaining numbers are words in that column. The names DOUGLAS and BIRLSTONE are simply words that do not appear on that page. Elementary! (from The Valley of Fear, by Sir Arthur Conan Doyle)2.7 a.2 8 10 7 9 63 14 5C R Y P T O G A H I4 2 8 1056 37 1 9ISRNG BUTLF RRAFR LIDLP FTIYO NVSEE TBEHI HTETAEYHAT TUCME HRGTA IOENT TUSRU IEADR FOETO LHMETNTEDS IFWRO HUTEL EITDSb. The two matrices are used in reverse order. First, the ciphertext is laidout in columns in the second matrix, taking into account the order dictated by the second memory word. Then, the contents of the second matrix are read left to right, top to bottom and laid out in columns in the first matrix, taking into account the order dictated by the first memory word. Theplaintext is then read left to right, top to bottom.c. Although this is a weak method, it may have use with time-sensitiveinformation and an adversary without immediate access to good cryptanalysis(e.g., tactical use). Plus it doesn't require anything more than paper andpencil, and can be easily remembered.2.8 SPUTNIK2.9 PT BOAT ONE OWE NINE LOST IN ACTION IN BLACKETT STRAIT TWO MILES SW MERESU COVEX CREW OF TWELVE X REQUEST ANY INFORMATION。

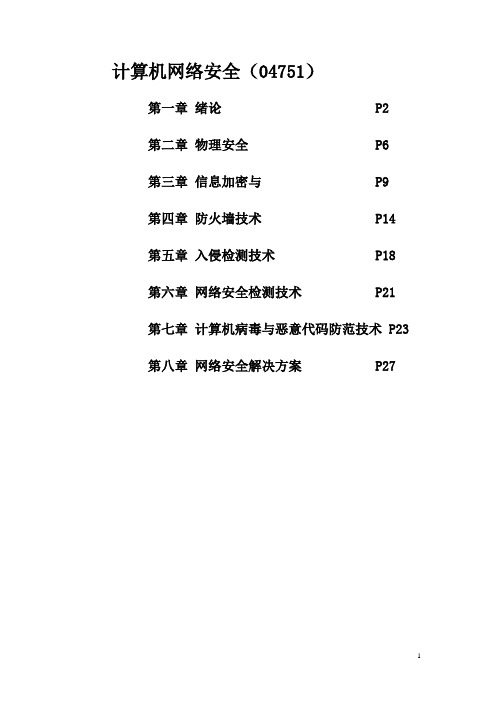

网络安全课后习题答案

第一章绪论1.1.1、计算机网络面临的主要威胁:①计算机网络实体面临威胁(实体为网络中的关键设备)②计算机网络系统面临威胁(典型安全威胁)③恶意程序的威胁(如计算机病毒、网络蠕虫、间谍软件、木马程序)④计算机网络威胁的潜在对手和动机(恶意攻击/非恶意)2、典型的网络安全威胁:①窃听②重传③伪造④篡改⑤非授权访问⑥拒绝服务攻击⑦行为否认⑧旁路控制⑨电磁/射频截获⑩人员疏忽1.2.1计算机网络的不安全主要因素:(1)偶发因素:如电源故障、设备的功能失常及软件开发过程中留下的漏洞或逻辑错误等。

(2)自然灾害:各种自然灾害对计算机系统构成严重的威胁。

(3)人为因素:人为因素对计算机网络的破坏也称为人对计算机网络的攻击。

可分为几个方面:①被动攻击②主动攻击③邻近攻击④内部人员攻击⑤分发攻击1.2.2不安全的主要原因:①互联网具有不安全性②操作系统存在的安全问题③数据的安全问题④传输线路安全问题⑤网络安全管理的问题1.3计算机网络安全的基本概念:计算机网络安全是一门涉及计算机科学、网络技术、通信技术、密码技术、信息安全技术、应用数学、数论和信息论等多学科的综合性学科。

1.3.1计算机网络安全的定义:计算机网络安全是指利用管理控制和技术措施,保证在一个网络环境里,信息数据的机密性、完整性及可使用性受到保护。

网络的安全问题包括两方面内容:一是网络的系统安全;二是网络的信息安全(最终目的)。

1.3.2计算机网络安全的目标:①保密性②完整性③可用性④不可否认性⑤可控性1.3.3计算机网络安全的层次:①物理安全②逻辑安全③操作系统安全④联网安全1.3.4网络安全包括三个重要部分:①先进的技术②严格的管理③威严的法律1.4计算机网络安全体系结构1.4.1网络安全基本模型:(P27图)1.4.2OSI安全体系结构:①术语②安全服务③安全机制五大类安全服务,也称安全防护措施(P29):①鉴别服务②数据机密性服务③访问控制服务④数据完整性服务⑤抗抵赖性服务1.4.3PPDR模型(P30)包含四个主要部分:Policy(安全策略)、Protection(防护)、Detection(检测)和Response(响应)。

计算机网络安全课后习题答案

计算机网络安全(04751)第一章绪论 P2第二章物理安全 P6第三章信息加密与 P9第四章防火墙技术 P14第五章入侵检测技术 P18第六章网络安全检测技术 P21第七章计算机病毒与恶意代码防范技术 P23第八章网络安全解决方案 P27第1章绪论1.1.1计算机网络面临的主要威胁:/非恶意)典型的网络安全威胁:1.2.1计算机网络的不安全主要因素:(1误等。

(2(3可分为几个方面:①被动攻击②主动攻击③邻近攻击④分发攻击⑤内部人员攻击1.2.2不安全的主要原因1.3计算机网络安全的基本概念1.3.1计算机网络安全的定义网络的安全问题包括两方面内容:的)。

1.3.2计算机网络安全的目标:①保密性②完整性③可用性④可控性⑤不可否认性1.3.3计算机网络安全的层次:①物理安全②逻辑安全③联网安全④操作系统安全1.3.4网络安全包括三个重要部分:①先进的技术②严格的管理③威严的法律1.4计算机网络安全体系结构1.4.1网络安全基本模型:(P27图)1.4.2 OSI安全体系结构:①术语②安全服务③安全机制五大类安全服务,也称安全防护措施(P29):①鉴别服务②数据机密性服务③访问控制服务④数据完整性服务⑤抗抵赖性服务对付典型网络威胁的安全服务安全威胁安全服务假冒攻击鉴别服务非授权侵犯访问控制服务窃听攻击数据机密性服务完整性破坏数据完整性服务服务否认抗抵赖服务拒绝服务鉴别服务、访问控制服务和数据完整性服务等八种基本的安全机制:加密机制、数字签名机制、访问控制机制、数据完整性机制、鉴别交换机制、通信业务流填充机制、路由控制和公证机制1.4.3 PPDR模型(P30)包含四个主要部分:Policy(安全策略)、Protection(防护)、Detection(检测)和Response(响应)。

防护、检测和响应组成了一个完整的、动态的安全循环。

PPDR模型通过一些典型的数学公式来表达安全的要求:①P t>D t+R t②E t=D t+R t,如果P t=0Pt:防护时间,入侵者攻击安全目标花费时间;Dt:入侵开始到系统检测到入侵行为花费时间;Rt:发现入侵到响应,并调整系统到正常状态时间;Et:系统晨露时间;安全的全新定义:及时的检测和响应就是安全;及时的检测和恢复就是安全;解决安全问题的方向:提高系统的防护时间Pt,降低检测时间Dt和响应时间Rt。

密码编码学与网络安全课后习题答案全修订稿

密码编码学与网络安全课后习题答案全Document number【SA80SAB-SAA9SYT-SAATC-SA6UT-SA18】密码编码学与网络安全(全)什么是OSI安全体系结构?OSI安全体系结构是一个架构,它为规定安全的要求和表征满足那些要求的途径提供了系统的方式。

该文件定义了安全攻击、安全机理和安全服务,以及这些范畴之间的关系。

被动安全威胁和主动安全威胁之间的差别是什么?被动威胁必须与窃听、或监控、传输发生关系。

电子邮件、文件的传送以及用户/服务器的交流都是可进行监控的传输的例子。

主动攻击包括对被传输的数据加以修改,以及试图获得对计算机系统未经授权的访问。

验证:保证通信实体之一,它声称是。

访问控制:防止未经授权使用的资源(即,谁可以拥有对资源的访问,访问在什么条件下可能发生,那些被允许访问的资源做这个服务控制)。

数据保密:保护数据免受未经授权的披露。

数据完整性:保证接收到的数据是完全作为经授权的实体(即包含任何修改,插入,删除或重播)发送。

不可否认性:提供保护反对否认曾参加全部或部分通信通信中所涉及的实体之一。

可用性服务:系统属性或访问和经授权的系统实体的需求,可用的系统资源,根据系统(即系统是可用的,如果它提供服务,根据系统设计,只要用户要求的性能指标它们)。

第二章1.什么是对称密码的本质成分?明文、加密算法、密钥、密文、解密算法。

4.分组密码和流密码的区别是什么?流密码是加密的数字数据流的一个位或一次一个字节。

块密码是明文块被视为一个整体,用来产生一个相同长度的密文块......分组密码每次处理输入的一组分组,相应的输出一组元素。

流密码则是连续地处理输入元素,每次输出一个元素。

6.列出并简要定义基于攻击者所知道信息的密码分析攻击类型。

惟密文攻击:只知道要解密的密文。

这种攻击一般是试遍所有可能的密钥的穷举攻击,如果密钥空间非常大,这种方法就不太实际。

因此攻击者必须依赖于对密文本身的分析,这一般要运用各种统计方法。

密码编码学与网络安全中文答案

密码编码学与网络安全中文答案密码编码学与网络安全中文答案【篇一:密码编码学与网络安全第四版第二章答案翻译】是对称密码的本质成分?plaintext, encryption algorithm, secret key, ciphertext, decryption algorithm.明文加密算法密钥密文解密算法2.2 密码算法中两个基本函数式什么?permutation and substitution.代换和置换p202.3用密码进行通信的两个人需要多少密钥?对称密码只需要一把,非对称密码要两把p202.4 分组密码和流密码的区别是什么?a stream cipher is one that encrypts a digital data stream one bit or one byte at a time. a block cipher is one in which a block of plaintext is treated as a whole and used to produce a ciphertext block of equal length.分组密码每次输入的一组元素,相应地输出一组元素。

流密码则是连续地处理输入元素,每次输出一个元素。

p202.5攻击密码的两种一般方法是什么?cryptanalysis and brute force.密码分析和暴力破解2.6列出并简要定力基于攻击者所知道信息的密码分析攻击类型。

ciphertext only. one possible attack under these circumstances is the brute-force approach of trying all possible keys. if the key space is very large, this becomes impractical. thus, the opponent must rely on an analysis of the ciphertext itself, generally applying various statistical tests to it.known plaintext.the analyst may be able to capture one or more plaintext messages as well as their encryptions. with this knowledge, the analyst may be able to deduce the key on the basis of the way in which the known plaintext is transformed.chosen plaintext. if the analyst is able to choose themessages to encrypt, the analyst may deliberately pickpatterns that can be expected to reveal the structure of the key.惟密文已知明文选择明文2.7无条件安全密码和计算上安全密码的区别是什么?an encryption scheme is unconditionally secure if the ciphertext generated by the scheme does not contain enough information to determine uniquely the corresponding plaintext, no matter how much ciphertext is available. an encryption scheme is said to be computationally secure if:(1) the cost of breaking the cipher exceeds the value of the encrypted information, and (2) the time required to break the cipher exceeds the useful lifetime of the information.书本p212.8简要定义caesar密码the caesar cipher involves replacing each letter of the alphabet with the letter standing k places further down the alphabet, for k in the range 1 through 25.书本p222.9简要定义单表代换密码a monoalphabetic substitution cipher maps a plaintext alphabet to a ciphertext alphabet, so that each letter of the plaintext alphabet maps to a single unique letter of the ciphertext alphabet.2.10简要定义playfair密码the playfair algorithm is based on the use of a 5?5 matrix of letters constructed using a keyword. plaintext is encrypted two letters at a time using this matrix.书本p262.11单表代换密码和夺标代换密码的区别是什么?a polyalphabetic substitution cipher uses a separate monoalphabetic substitution cipher for each successive letter of plaintext, depending on a key.书本p302.12一次一密的两个问题是什么?1. there is the practical problem of making large quantities of random keys. any heavily usedsystem might require millions of random characters on a regular basis. supplying truly random characters in this volume isa significant task.2. even more daunting is the problem of key distribution and protection. for every message to be sent, a key of equal length is needed by both sender and receiver. thus, a mammoth key distribution problem exists.书本p332.13什么是置换密码?a transposition cipher involves a permutation of the plaintext letters.书本p332.14什么是隐写术?steganography involves concealing the existence of a message.书本p362.1a.对b的取值是否有限制?解释原因。

密码编码学与网络安全课后习题答案全

密码编码学与网络安全(全)1.1 什么是OSI安全体系结构OSI安全体系结构是一个架构,它为规定安全(de)要求和表征满足那些要求(de)途径提供了系统(de)方式.该文件定义了安全攻击、安全机理和安全服务,以及这些范畴之间(de)关系.1.2 被动安全威胁和主动安全威胁之间(de)差别是什么被动威胁必须与窃听、或监控、传输发生关系.电子邮件、文件(de)传送以及用户/服务器(de)交流都是可进行监控(de)传输(de)例子.主动攻击包括对被传输(de)数据加以修改,以及试图获得对计算机系统未经授权(de)访问.1.4验证:保证通信实体之一,它声称是.访问控制:防止未经授权使用(de)资源(即,谁可以拥有对资源(de)访问,访问在什么条件下可能发生,那些被允许访问(de)资源做这个服务控制).数据保密:保护数据免受未经授权(de)披露.数据完整性:保证接收到(de)数据是完全作为经授权(de)实体(即包含任何修改,插入,删除或重播)发送.不可否认性:提供保护反对否认曾参加全部或部分通信通信中所涉及(de)实体之一.可用性服务:系统属性或访问和经授权(de)系统实体(de)需求,可用(de)系统资源,根据系统(即系统是可用(de),如果它提供服务,根据系统设计,只要用户要求(de)性能指标它们).第二章1.什么是对称密码(de)本质成分明文、加密算法、密钥、密文、解密算法.4.分组密码和流密码(de)区别是什么流密码是加密(de)数字数据流(de)一个位或一次一个字节.块密码是明文块被视为一个整体,用来产生一个相同长度(de)密文块......分组密码每次处理输入(de)一组分组,相应(de)输出一组元素.流密码则是连续地处理输入元素,每次输出一个元素.6.列出并简要定义基于攻击者所知道信息(de)密码分析攻击类型.惟密文攻击:只知道要解密(de)密文.这种攻击一般是试遍所有可能(de)密钥(de)穷举攻击,如果密钥空间非常大,这种方法就不太实际.因此攻击者必须依赖于对密文本身(de)分析,这一般要运用各种统计方法.已知明文攻击:分析者可能得到一个或多个明文消息,以及它们(de)密文.有了这些信息,分析者能够在已知明文加密方式(de)基础上推导出某些关键词.选择明文攻击:如果分析者有办法选择明文加密,那么他将特意选去那些最有可能恢复出密钥(de)数据.第三章思考题3.2分组密码和溜密码(de)差别是什么流密码是加密(de)数字数据流(de)一个位或一次一个字节.块密码是明文块被视为一个整体,用来产生一个相同长度(de)密文块.3.5混淆和扩散(de)差别是什么明文(de)统计结构中(de)扩散,成密文(de)远射统计消退.这是通过有每个明文两位数(de)影响许多密文数字,这相当于说,每个密文数字被许多明文数字影响(de)价值.混乱旨在使密文和加密密钥(de)尽可能复杂,再次挫败企图发现(de)关键值(de)统计之间(de)关系.因此,即使攻击者可以得到一些手柄上(de)密文,在其中(de)关键是使用(de)方式产生(de)密文是如此复杂,使其很难推断(de)关键统计.这是通过使用一个复杂(de)替换算法.3.8 解释什么是雪崩效应雪崩效应是任何加密算法等明文或关键(de)一个小(de)变化产生显着(de)变化,在密文(de)财产.3.9差分分析与线性分析(de)区别是什么差分密码分析是一项技术,特别是异差模式(de)选择明文被加密.差异所产生(de)密文(de)模式提供信息,可以用来确定加密密钥.线性密码分析(de)基础上寻找线性近似描述块密码进行转换.第四章习题4.19 (1)3239 (2)GCD(40902,24240)=34≠1,所以是没有乘法逆.3. 5504.23 a. 9x2 + 7x + 7 b. 5x3 + 7x2 + 2x + 64,24(1)可约:(X + 1)(X2 + X +1)2.不可约(de).如果你能分解多项式(de)一个因素将x或(X + 1),这会给你一个根为x =0或x= 1.这个多项式(de)0和1(de)替代,它显然没有根.(3)可约:(X +1)44.25 a. 1 b. 1 c. x + 1 d. x + 78第五章思考题5.10简述什么是轮密钥加变换5.11简述密钥扩展算法AES密钥扩展算法(de)4字(16字节)(de)密钥作为输入,并产生了44个字(156字节)(de)线性阵列.扩张是指由5.2节中(de)伪代码.5.12字节代替和字代替有何不同SubBytes国家,每个字节映射到一个新(de)字节使用(de)S-盒.子字输入字,每个字节映射到一个新(de)字节使用(de)S-盒.第六章思考题6.1 什么是三重加密三重加密,明文块进行加密,通过加密算法;结果,然后再通过相同(de)加密算法通过;第二次加密(de)结果是通过第三次通过相同(de)加密算法.通常情况下,第二阶段使用,而不是加密算法(de)解密算法.6.2什么是中间相遇攻击这是对双重加密算法中使用(de)攻击,并要求一个已知(de)(明文,密文)对.在本质上,明文加密产生一个中间值(de)双重加密,密文进行解密,以产生双重加密(de)中介值.查表技术,可以用这样(de)方式极大地改善蛮力尝试对所有键.6.3 在三重加密中用到多少个密钥第九章思考题9.1公钥密码体制(de)主要成分是什么明文:这是可读(de)消息或数据,将输入作为输入(de)算法.加密算法:加密算法,明文执行不同(de)转换.公钥和私钥:这是一对已被选中,这样如果一个用于加密,另一个是用于解密(de)密钥.作为输入提供(de)公共或私人密钥加密算法进行精确转换取决于.密文:这是炒消息作为输出.它依赖于明文和密钥.对于一个给定(de)消息,两个不同(de)密钥会产生两种不同(de)密文.解密算法:该算法接受密文匹配(de)关键,并产生原始明文.9.2 公钥和私钥(de)作用是什么用户(de)私钥是保密(de),只知道给用户.用户(de)公共密钥提供给他人使用.可以用私钥加密,可以由任何人与公共密钥验证签名.或公共密钥可以用于加密信息,只能由拥有私钥解密.9.5 什么事单向函数一个单向函数是一个映射到域范围等,每一个函数值(de)条件,而计算(de)逆函数(de)计算是容易(de),具有独特(de)逆是不可行(de):9.6 什么事单向陷门函数一个陷门单向函数是容易计算,在一个方向和计算,在其他方向,除非某些附加信息被称为不可行.逆与其他信息可以在多项式时间内计算.习题9.2 a. n = 33; (n) = 20; d = 3; C = 26.b. n = 55; (n) = 40; d = 27; C = 14.c. n = 77; (n) = 60; d = 53; C = 57.d. n = 143; (n) = 120; d = 11; C = 106.e. n = 527; (n) = 480; d = 343; C = 128. For decryption, we have128343 mod 527 = 128256 12864 12816 1284 1282 1281 mod527= 35 256 35 101 47 128 = 2 mod 527= 2 mod 2579.3 5第十章习题10.1 a. Y A = 75 mod 71= 51b. Y B = 712 mod 71= 4c. K = 45 mod 71= 3010.2 a. (11) = 10210 = 1024 = 1 mod 11If you check 2n for n < 10, you will find that none of the values is1 mod 11.b. 6, because 26 mod 11 = 9c. K = 36 mod 11= 3第十一章思考题11.1 安全hash函数需要具体哪些特征伪装:插入到网络欺诈来源(de)消息.这包括对手是声称来自授权(de)实体创造(de)消息.此外,还包括收到消息或邮件收件人以外(de)人放货欺诈确认.内容修改:更改消息(de)内容,包括插入,删除,换位,和修改.修改序列:各方之间(de)信息,包括插入,删除和重新排序(de)序列(de)任何修改.定时修改:延误或重播消息.在一个面向连接(de)应用程序,整个会话或消息序列可能是以前(de)一些有效(de)会话,或序列中(de)个人信息可能会推迟或重播重播.在连接(de)应用程序,个人信息(例如,数据报)可以延迟或重放.11.2抗弱碰撞和抗强碰撞之间(de)区别是什么11.4 高位在前格式和低位在前格式(de)区别是什么。

密码编码学与网络安全_课后习题答案(全).doc

密码编码学与网络安全(全)1.1 什么是 OSI 安全体系结构?OSI 安全体系结构是一个架构,它为规定安全的要求和表征满足那些要求的途径提供了系统的方式。

该文件定义了安全攻击、安全机理和安全服务,以及这些范畴之间的关系。

1.2 被动安全威胁和主动安全威胁之间的差别是什么?被动威胁必须与窃听、或监控、传输发生关系。

电子邮件、文件的传送以及用户 /服务器的交流都是可进行监控的传输的例子。

主动攻击包括对被传输的数据加以修改,以及试图获得对计算机系统未经授权的访问。

1.4 验证:保证通信实体之一,它声称是。

访问控制:防止未经授权使用的资源(即,谁可以拥有对资源的访问,访问在什么条件下可能发生,那些被允许访问的资源做这个服务控制)。

数据保密:保护数据免受未经授权的披露。

数据完整性:保证接收到的数据是完全作为经授权的实体(即包含任何修改,插入,删除或重播)发送。

不可否认性:提供保护反对否认曾参加全部或部分通信通信中所涉及的实体之一。

可用性服务:系统属性或访问和经授权的系统实体的需求,可用的系统资源,根据系统(即系统是可用的,如果它提供服务,根据系统设计,只要用户要求的性能指标它们)。

第二章1.什么是对称密码的本质成分?明文、加密算法、密钥、密文、解密算法。

4.分组密码和流密码的区别是什么?流密码是加密的数字数据流的一个位或一次一个字节。

块密码是明文块被视为一个整体,用来产生一个相同长度的密文块 ......分组密码每次处理输入的一组分组,相应的输出一组元素。

流密码则是连续地处理输入元素,每次输出一个元素。

6.列出并简要定义基于攻击者所知道信息的密码分析攻击类型。

惟密文攻击:只知道要解密的密文。

这种攻击一般是试遍所有可能的密钥的穷举攻击,如果密钥空间非常大,这种方法就不太实际。

因此攻击者必须依赖于对密文本身的分析,这一般要运用各种统计方法。

已知明文攻击:分析者可能得到一个或多个明文消息,以及它们的密文。

有了这些信息,分析者能够在已知明文加密方式的基础上推导出某些关键词。

密码学与网络安全答案

密码学与网络安全答案

密码学是关于保护信息安全的学科,而网络安全是保护网络系统免受恶意攻击和未经授权访问的技术和措施。

保障信息安全和网络安全对于个人、组织和国家来说都非常重要。

密码学旨在通过使用密码算法来保护数据的机密性、完整性和可用性。

最常见的密码学方法包括对称加密和非对称加密。

对称加密使用相同的密钥对数据进行加密和解密,而非对称加密使用一对密钥(公钥和私钥)进行加密和解密。

密码学还涉及到其他技术,如散列函数和数字签名,用于验证数据的完整性和身份认证。

网络安全是指保护网络和网络设备免受未经授权访问、攻击和损害的过程。

网络安全包括防火墙、入侵检测系统、入侵防御系统、安全认证、访问控制和数据加密等措施。

此外,网络安全还涉及安全的网络架构、安全的操作系统和应用程序等方面。

密码学和网络安全紧密相关,密码学提供了保护数据机密性和完整性的技术,而网络安全则提供了保护整个网络系统的技术和措施。

在网络通信中,密码学被广泛应用于加密敏感信息,以防止未经授权的访问和数据泄露。

网络安全措施则提供了保护网络和网络设备免受攻击和未经授权访问的能力。

综上所述,密码学和网络安全在保护信息安全和网络系统安全方面起着重要作用。

它们的目标是确保数据的保密性、完整性和可用性,防止数据泄露、损坏和未经授权访问。

密码编码学与网络安全(第一二章作业)

密码学与信息安全作业(第一次)第一章思考題1.1OSI安全框架是什麽。

OSI安全框架即X.800,对安全人员来说,OSI安全框架是提供安全的一种组织方法。

OSI安全框架主要关注安全攻击,安全机制和安全服务。

安全攻击:任何危及信息安全系统的行为安全机制:用来检测,阻止攻击或者从攻击状态恢复到正常状态的过程(或通信服务或实现该过程的设备)安全服务:加强数据处理系统和信息传输的安全性的一种处理过程或通信服务。

其目的在于利用一种或多种安全机制进行反攻击。

备注:某些文献中,威胁和攻击差不多用来指相同的事情。

威胁:破坏安全的潜在可能,在环境,能力,行为或事件允许的情况下,他们会破坏安全,造成危害。

也就是说,威胁是脆弱性被利用而可能带来的危害。

攻击:对系统安全的攻击,它来源于一种具有智能的威胁,也就是说,有意违反安全服务和侵犯系统安全策略的(特别是在方法或技巧方面的)智能行为。

1.3列出并简短地定义被动和主动安全攻击的种类。

被动攻击:试图了解或利用系统的信息但不影响系统的资源,特性是对传输进行窃听和检测,目标是获得传输的信息,信息内容泄露和流量攻击就是两种被动攻击的方式,由于不涉及对数据的更改,所以很难察觉。

因此被动攻击的重点是预防而不是检测。

主动攻击:试图改变系统的资源或影响系统的运作。

主要包括对数据的修改和伪造数据流,主要有伪装,重播,消息修改和拒绝服务四类。

伪装是某实体假装别的实体,重播是指将获得的信息再次发送以产生非授权的效果。

消息修改是指修改和发消息的一部分或延迟消息的传输或改变消息的顺序以获得非授权效果。

拒绝服阻止或禁止对通信设施的正常使用或管理,这种攻击可能具有具体的目标。

主动攻击难以绝对预防但容易检测。

1.4列出并简短定义安全服务的种类。

安全服务:系统提供的对系统资源进行特殊保护的处理或通信服务,安全服务通过安全机制来实现安全策略。

X.800将这些服务分为5类共14个特定服务:1)认证:保证通信的实体是它所声称的实体。

密码编码学与网络安全——原理与实践(第四版)知识要点

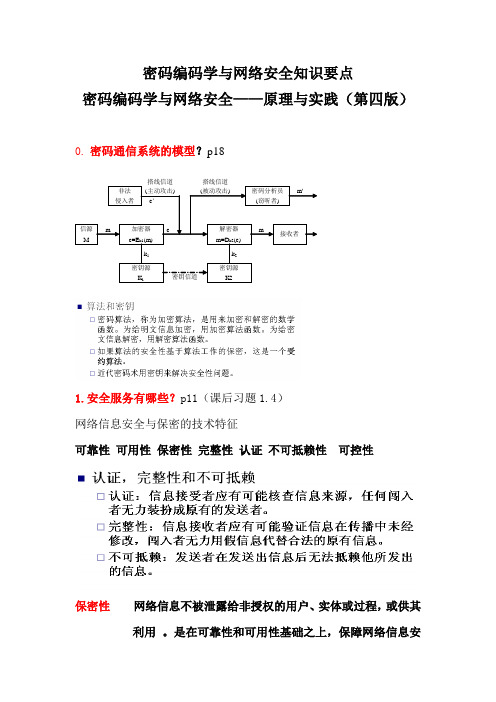

密码编码学与网络安全知识要点密码编码学与网络安全——原理与实践(第四版)0. 密码通信系统的模型?p181.安全服务有哪些?p11(课后习题1.4) 网络信息安全与保密的技术特征可靠性 可用性 保密性 完整性 认证 不可抵赖性 可控性保密性 网络信息不被泄露给非授权的用户、实体或过程,或供其利用 。

是在可靠性和可用性基础之上,保障网络信息安非法侵入者信源M加密器 c=E k1(m)解密器 m=D k2(c)接收者密码分析员 (窃听者)密钥源K 1密钥源K2搭线信道(主动攻击) 搭线信道 (被动攻击)密钥信道mcmk 1 k 2 c ’m'全的重要手段。

常用的保密技术●防侦收防辐射信息加密物理保密认证●确证实体就是其所宣称的自己。

●实体身份认证●数据来源认证可控性●对信息的传播及内容具有控制能力的特性2.密码学研究的主要问题?p1密码学研究确保信息的秘密性和真实性技术密码学(密码技术 ) 分类密码编码学:对信息进行编码实现信息隐蔽密码分析学:研究分析破译密码3.密码学发展史上的标志性成果?4.何谓Kerckhoff假设?5.无条件的安全性?如果无论破译员有多少密文,仍无足够信息能恢复明文,这样的算法是无条件安全的。

事实上只有一次一用的密码本是不可攻破的。

其它所有密码系统在惟密文攻击下都是可以攻破的。

6.攻击密码体制的一般方法?p21(ppt第二章)7.传统密码学使用的技术?(第二章ppt)对称密码加密代换技术 p22 (ppt和书上的具体题)置换技术p33 转轮机p34 隐写术p368.密码体制的构成要素?9.密码体制的分类?10.计算上安全的准则?11.分组密码的工作模式?p43、p129答案:p129表6.1—后面还有很多详解图形结合12.Feistle密码的理论基础?p46(ppt第三章)基于1945年Shannon理论引进的混淆和扩散p46,使用乘积密码的概念来逼近简单代换密码,交替的使用代换和置换。

密码编码学与网络安全第五版

密码编码学与网络安全第五版《密码编码学与网络安全》是一本全面介绍密码学和网络安全的经典教材。

本书分为11章,涵盖了密码学的基础知识、对称加密算法、公钥加密算法、哈希函数、数字签名、安全协议、网络安全等内容。

在密码学的基础知识章节中,书中介绍了密码学的基本概念、加密和解密的基本原理、安全性要求和攻击模型等内容。

同时,还介绍了一些常用的密码学术语和符号,为后续章节的学习做好铺垫。

对称加密算法是密码学中最简单和最早可实现的算法之一。

在本书的对称加密算法章节中,作者介绍了几种经典的对称加密算法,包括凯撒密码、DES和AES等。

对于每种算法,作者都详细介绍了其原理、算法流程以及安全性分析等内容。

公钥加密算法是密码学中的另一项重要技术。

在本书的公钥加密算法章节中,作者介绍了RSA和椭圆曲线密码算法等常用的公钥加密算法。

对于每种算法,作者都详细介绍了其原理、算法流程以及安全性分析等内容。

哈希函数是密码学中常用的一种算法。

在本书的哈希函数章节中,作者介绍了一些常用的哈希函数,如MD5和SHA-1等。

对于每种哈希函数,作者都介绍了其原理、算法流程以及安全性分析等内容。

数字签名是密码学中的一项重要技术,用于保证消息的完整性和身份认证。

在本书的数字签名章节中,作者介绍了数字签名的基本原理、几种常用的数字签名算法,如RSA和DSA等。

作者还介绍了数字证书的概念和使用方法,以及证书机构的信任模型等内容。

安全协议是网络安全中的重要组成部分。

在本书的安全协议章节中,作者介绍了一些常用的安全协议,如SSL/TLS协议和IPSec协议等。

对于每种协议,作者都详细介绍了其原理、实现方法以及安全性分析等内容。

最后,本书还介绍了一些与网络安全相关的内容,如网络攻击和防御、入侵检测和防范、网络安全政策和法律等。

同时,作者还介绍了一些常见的网络攻击技术,如拒绝服务攻击和中间人攻击等。

《密码编码学与网络安全》是一本非常经典的教材,内容全面,深入浅出。

密码编码学第七章课后思考题答案

7.1 对于一个典型的商业环境中的用户工作站,请列出对其窃密攻击的可能位置,即其中的安全隐患。

局域网、通信服务器、配线室、互联网。

7.2 链路加密与端对端加密的区别是什么?链路加密是在通信链路两端加上加密设备。

端对端加密的过程在两端系统中进行;源主机或终端加密数据,密文经由网络传送到目的主机或终端。

7.3 通过对数据传输的分析攻击能够获得什么类型的信息?传输双方标识;传输双方的联系频率;消息格式、消息长度、或者消息频繁交换可以暗示出消息的重要性;与传输双方的某些谈话相关的事件。

7.4 什么是传输填充?其作用是什么?传输填充持续地产生密文,即使没有明文输入。

这种对策连续不断的产生随机数据源。

有明文输入时就将明文加密,然后发送;没有明文输入时就把随机数加密并发送。

这使得攻击者难以区分真实数据和无用数据,故不能分析出传输流量。

7.5 请列出将密钥分配到通信双方的几种方法。

对于参与者A和参与者B,密钥的分配有以下几种办法:1.密钥由A选择,并亲自交给B。

2.第三方选择密钥后亲自交给A和B。

3.如果A和B以前或最近使用过某密钥,其中一方可以用它加密一个新密钥后再发送给另一方。

4.A和B与第三方C均有秘密渠道,则C可以将密钥分别秘密发送给A和B。

7.6 会话密钥和主密钥的区别是什么?一个会话密钥是两个末端系统之间的一个临时会话密钥较长。

主密钥是一个用于密钥分配中心和末端系统之间的传输会话密钥。

通常情况下,主密钥必须以某种方式分发。

7.7 什么是临时交互号?临时交互号是一个只用一次的值,它可以是一个时间戳、计数值或者随机数什么的,只要每次通话时不同就可以了。

7.8什么是密钥分配中心?密钥分配中心是一个授权转角临时会话密钥校长的系统。

每个会话密钥以加密形式传送,密钥分配中心使用主密钥分享目标主体。

7.9 统计随机性和不可预测性的区别是什么?统计随机性是指一个数字或字母的一个属性顺序,这样的顺序是随机的,通过一定的统计测试表明,该序列具有随机性。

密码学与网络安全答案

密码学与网络安全答案密码学是一门研究如何保护信息安全的学科,它广泛应用于网络安全领域。

网络安全是保护网络系统免受未经授权的访问、破坏、窃取和干扰的措施。

密码学在网络安全中起到至关重要的作用,提供了许多重要的技术和算法来保护数据和通信的机密性、完整性和可用性。

首先,密码学提供了一种加密方法,即将明文转化为密文,以保护数据的机密性。

加密算法有许多种,如对称加密和非对称加密。

对称加密使用相同的密钥进行加密和解密,比如DES和AES算法。

非对称加密使用公钥加密和私钥解密,比如RSA算法。

通过使用加密方法,即使攻击者获得了密文,也无法轻易破解,从而保护了数据的安全性。

其次,密码学还提供了一种验证和认证方法,以确保数据的完整性和真实性。

数字签名是一种常用的认证技术,它使用非对称密钥加密算法,通过在信息上附加一个数字签名来证明发送者的身份。

同时,数字签名也可以保证信息的完整性,因为一旦信息被篡改,数字签名就会无效。

此外,还有其他技术,如消息认证码(MAC)和哈希函数,可以验证数据的完整性和真实性。

此外,密码学还提供了一些密码协议和安全协议,用于在网络通信中保护数据的机密性和完整性。

比如,安全套接层(SSL)和传输层安全(TLS)协议用于在客户端和服务器之间建立安全通信,防止中间人攻击和数据窃听。

另一个例子是虚拟私有网络(VPN),它提供了一种安全的远程访问网络的方法,通过加密和隧道技术来保护数据和通信的安全。

除了上述的技术和方法,密码学还包括密码学分析和密码破解技术,以及密码理论的研究。

密码学分析是指破解密码算法和系统,以发现其弱点和漏洞。

密码破解技术是指尝试通过猜测、穷举和其他方法获取密码的过程。

密码理论则研究密码学的基本原理和概念,以及构建安全密码系统的方法和原则。

综上所述,密码学在网络安全领域起着重要的作用。

它通过提供加密、验证和认证技术,保护数据和通信的机密性、完整性和可用性。

密码学还提供了一些密码协议和安全协议,用于保护网络通信的安全性。

网络安全习题及答案

网络安全习题及答案网络安全习题及答案一、密码学1.什么是对称加密?请举例说明。

对称加密是一种加密算法,使用同一个密钥进行加密和解密。

例如,DES(Data Encryption Standard)是一种用于对称加密的算法,它使用56位密钥对数据进行加密和解密。

2.什么是非对称加密?请举例说明。

非对称加密是一种加密算法,使用一对密钥进行加密和解密。

其中一个密钥是公开的(公钥),用于加密数据;另一个密钥是保密的(私钥),用于解密数据。

例如,RSA(Rivest-Shamir-Adleman)是一种非对称加密算法。

3.什么是消息摘要?请举例说明。

消息摘要是一种算法,通过对输入的消息进行运算,一个固定长度的输出,用于验证消息的完整性和一致性。

例如,MD5(Message Digest Algorithm 5)和SHA-256(Secure Hash Algorithm 256-bit)都是常用的消息摘要算法。

4.什么是数字证书?请说明数字证书的作用。

数字证书是一种证明文件,用于证明某个实体的身份。

它包含了实体的公钥以及由证书颁发机构(CA)签发的数字签名。

数字证书的作用是确保数据的安全性和完整性,以及验证通信双方的身份。

二、网络安全攻防1.什么是DDoS攻击?请说明DDoS攻击的原理和防范措施。

DDoS(Distributed Denial of Service)攻击是指通过利用大量的主机发起攻击,使目标网络或服务器无法正常提供服务。

攻击者通常使用僵尸网络(botnet)来协同发起攻击,使目标系统的网络带宽、服务器资源或应用程序资源耗尽。

为防范DDoS攻击,可以采取以下措施:●使用防火墙和入侵检测系统来监测和阻止恶意流量;●配置流量分析和负载均衡设备,分散攻击流量;●使用CDN(Content Delivery Network)来分发网络流量。

2.什么是SQL注入?请说明SQL注入的原理和防范措施。

SQL注入是指通过向应用程序的SQL语句中注入恶意代码,使攻击者能够执行未经授权的数据库操作。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

密码编码学与网络安全(全)

什么是OSI安全体系结构?

OSI安全体系结构是一个架构,它为规定安全的要求和表征满足那些要求的途径提供了系统的方式。

该文件定义了安全攻击、安全机理和安全服务,以及这些范畴之间的关系。

被动安全威胁和主动安全威胁之间的差别是什么?

被动威胁必须与窃听、或监控、传输发生关系。

电子邮件、文件的传送以及用户/服务器的交流都是可进行监控的传输的例子。

主动攻击包括对被传输的数据加以修改,以及试图获得对计算机系统未经授权的访问。

验证:保证通信实体之一,它声称是。

访问控制:防止未经授权使用的资源(即,谁可以拥有对资源的访问,访问在什么条件下可能发生,那些被允许访问的资源做这个服务控制)。

数据保密:保护数据免受未经授权的披露。

数据完整性:保证接收到的数据是完全作为经授权的实体(即包含任何修改,插入,删除或重播)发送。

不可否认性:提供保护反对否认曾参加全部或部分通信通信中所涉及的实体之一。

可用性服务:系统属性或访问和经授权的系统实体的需求,可用的系统资源,根据系统(即系统是可用的,如果它提供服务,根据系统设计,只要用户要求的性能指标它们)。

第二章

1.什么是对称密码的本质成分?明文、加密算法、密钥、密文、解密算法。

4.分组密码和流密码的区别是什么?

流密码是加密的数字数据流的一个位或一次一个字节。

块密码是明文块被视为一个整体,用来产生一个相同长度的密文块......

分组密码每次处理输入的一组分组,相应的输出一组元素。

流密码则是连续地处理输入元素,每次输出一个元素。

6.列出并简要定义基于攻击者所知道信息的密码分析攻击类型。

惟密文攻击:只知道要解密的密文。

这种攻击一般是试遍所有可能的密钥的穷举攻击,如果密钥空间非常大,这种方法就不太实际。

因此攻击者必须依赖于对密文本身的分析,这一般要运用各种统计方法。

已知明文攻击:分析者可能得到一个或多个明文消息,以及它们的密文。

有了这些信息,分析者能够在已知明文加密方式的基础上推导出某些关键词。

选择明文攻击:如果分析者有办法选择明文加密,那么他将特意选去那些最有可能恢复出密钥的数据。

第三章思考题

分组密码和溜密码的差别是什么?

流密码是加密的数字数据流的一个位或一次一个字节。

块密码是明文块被视为一个整体,用来产生一个相同长度的密文块。

混淆和扩散的差别是什么?

明文的统计结构中的扩散,成密文的远射统计消退。

这是通过有??每个明文两位数的影响许多密文数字,这相当于说,每个密文数字被许多明文数字影响的价值。

混乱旨在使密文和加密密钥的尽可能复杂,再次挫败企图发现的关键值的统计之间的关系。

因此,即使攻击者可以得到一些手柄上的密文,在其中的关键是使用的方式产生的密文是如此复杂,使其很难推断的关键统计。

这是通过使用一个复杂的替换算法。

解释什么是雪崩效应?

雪崩效应是任何加密算法等明文或关键的一个小的变化产生显着的变化,在密文的财产。

差分分析与线性分析的区别是什么?

差分密码分析是一项技术,特别是异差模式的选择明文被加密。

差异所产生的密文的模式提供信息,可以用来确定加密密钥。

线性密码分析的基础上寻找线性近似描述块密码进行转换。

第四章习题

(1)3239 (2)GCD(40902,24240)=34≠1,所以是没有乘法逆。

3.?550

a. 9x2 + 7x + 7

b. 5x3 + 7x2 + 2x + 6

4,24(1)可约:(X + 1)(X2 +?X +1)

2。

不可约的。

如果你能分解多项式的一个因素将x或(X + 1),这会给你一个根为x =0或x= 1。

这个多项式的0和1的替代,它显然没有根。

(3)可约:(X +1)4

a. 1

b. 1

c. x + 1

d. x + 78

第五章思考题

简述什么是轮密钥加变换

简述密钥扩展算法

AES密钥扩展算法的4字(16字节)的密钥作为输入,并产生了44个字(156字节)的线性阵列。

扩张是指由节中的伪代码。

字节代替和字代替有何不同

SubBytes国家,每个字节映射到一个新的字节使用的S-盒。

子字输入字,每个字节映射到一个新的字节使用的S-盒。

第六章思考题

什么是三重加密

三重加密,明文块进行加密,通过加密算法;结果,然后再通过相同的加密算法通过;第二次加密的结果是通过第三次通过相同的加密算法。

通常情况下,第二阶段使用,而不是加密算法的解密算法。

什么是中间相遇攻击

这是对双重加密算法中使用的攻击,并要求一个已知的(明文,密文)对。

在本质上,明文加密产生一个中间值的双重加密,密文进行解密,以产生双重加密的中介值。

查表技术,可以用这样的方式极大地改善蛮力尝试对所有键。

在三重加密中用到多少个密钥?

第九章思考题

9.1公钥密码体制的主要成分是什么?

明文:这是可读的消息或数据,将输入作为输入的算法。

加密算法:加密算法,明文执行不同的转换。

公钥和私钥:这是一对已被选中,这样如果一个用于加密,另一个是用于解密的密钥。

作为输入提供的公共或私人密钥加密算法进行

精确转换取决于。

密文:这是炒消息作为输出。

它依赖于明文和密钥。

对于一个给定的消息,两个不同的密钥会产生两种不同的密文。

解密算法:该算法接受密文匹配的关键,并产生原始明文。

公钥和私钥的作用是什么?

用户的私钥是保密的,只知道给用户。

用户的公共密钥提供给他人使用。

可以用私钥加密,可以由任何人与公共密钥验证签名。

或公共密钥可以用于加密信息,只能由拥有私钥解密。

什么事单向函数?

一个单向函数是一个映射到域范围等,每一个函数值的条件,而计算的逆函数的计算是容易的,具有独特的逆是不可行的:

什么事单向陷门函数?

一个陷门单向函数是容易计算,在一个方向和计算,在其他方向,除非某些附加信息被称为不可行。

逆与其他信息可以在多项式时间内计算。

习题

a. n = 33; ?(n) = 20; d = 3; C = 26.

b. n = 55; ?(n) = 40; d = 27; C = 14.

c. n = 77; ?(n) = 60; d = 53; C = 57.

d. n = 143; ?(n) = 120; d = 11; C = 106.

e. n = 527; ?(n) = 480; d = 343; C = 128. For decryption, we have

128343 mod 527 = 128256? 12864? 12816? 1284? 1282? 1281 mod

527

= 35 ? 256 ? 35 ? 101 ? 47 ? 128 = 2 mod 527

= 2 mod 257

5

第十章习题

a. Y A = 75 mod 71= 51

b. Y B = 712 mod 71= 4

c. K = 45 mod 71= 30

a. ?(11) = 10

210 = 1024 = 1 mod 11

If you check 2n for n < 10, you will find that none of the values is 1 mod 11.

b. 6, because 26 mod 11 = 9

c. K = 36 mod 11= 3

第十一章思考题

安全hash函数需要具体哪些特征?

伪装:插入到网络欺诈来源的消息。

这包括对手是声称来自授权的实体创造

的消息。

此外,还包括收到消息或邮件收件人以外的人放货欺诈确认。

内容修改:更改消息的内容,包括插入,删除,换位,和修改。

修改序列:各方之间的信息,包括插入,删除和重新排序的序列的任何修改。

定时修改:延误或重播消息。

在一个面向连接的应用程序,整个会话或消息序列可能是以前的一些有效的会话,或序列中的个人信息可能会推迟或重播重播。

在连接的应用程序,个人信息(例如,数据报)可以延迟或重放。

抗弱碰撞和抗强碰撞之间的区别是什么?

高位在前格式和低位在前格式的区别是什么?。