华为USG2200系列防火墙配置案例

华为usg2210防火墙配置实例

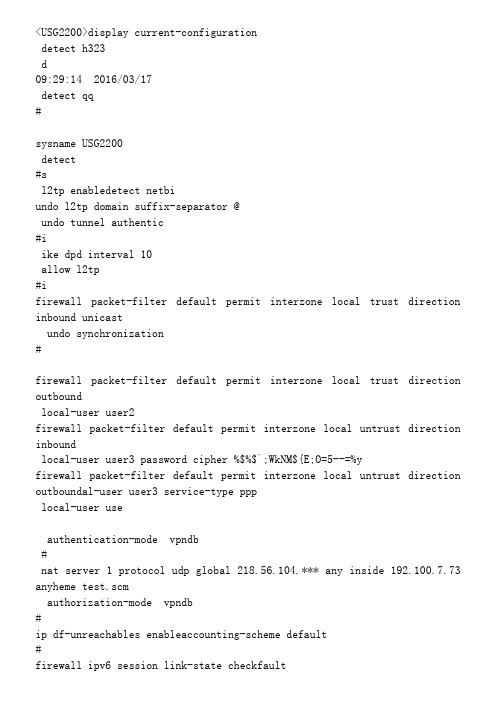

<USG2200>display current-configurationdetect h323d09:29:14 2016/03/17detect qq#sysname USG2200detect#sl2tp enabledetect netbiundo l2tp domain suffix-separator @undo tunnel authentic#iike dpd interval 10allow l2tp#ifirewall packet-filter default permit interzone local trust direction inbound unicastundo synchronization#firewall packet-filter default permit interzone local trust direction outboundlocal-user user2firewall packet-filter default permit interzone local untrust direction inboundlocal-user user3 password cipher %$%$`;WkNM${E;O=5--=%yfirewall packet-filter default permit interzone local untrust direction outboundal-user user3 service-type ppp local-user useauthentication-mode vpndb#nat server 1 protocol udp global 218.56.104.*** any inside 192.100.7.73 anyheme test.scmauthorization-mode vpndb#ip df-unreachables enableaccounting-scheme defaultdomain dot1xfirewall ipv6 statistic system enableauthentication-scheme test.sc#dns resolvefirewall defend syn-flood enablefirewall defend arp-flood enablefirewall defend sip-flood enablefirewall defend udp-flood fingerprint-hit destination-max-rate 5firewall defend udp-flood fingerprint-hit source-max-rate 3firewall defend sip-flood port range 1 65535#firewall statistic system enable#pki certificate access-control-policy default permit#dns proxy enable#license-server domain #web-manager enableweb-manager security enable port 8443#user-manage web-authentication security port 8888##radius-server template test.tpl##ldap-server template test.tplldap-server authentication base-dn dc=my-domain,dc=com ldap-server group-filter ouldap-server authentication-filter (objectclass=*) ldap-server user-filter cnldap-server server-type ad-ldap#acl number 2001rule 5 permit source 192.100.7.0 0.0.0.255 rule 10 permit source 10.10.10.0 0.0.0.255acl number 3000rule 5 permit udp source-port eq 1701 rule 10 permit udp destination-port eq 1701 #acl number 3001#ike proposal 1encryption-algorithm 3des-cbcdh group2 group1integrity-algorithm aes-xcbc-96 hmac-sha1-96 hmac-md5-96 #ike peer ike20111583362exchange-mode autoike negotiate compatiblepre-shared-key %$%$sEPH;hfv{*71&V3Zc:QS^C:1%$%$ ike-proposal 1remote-id-type none#ipsec proposal prop20111583362encapsulation-mode autoesp authentication-algorithm sha1esp encryption-algorithm 3des#ipsec policy-template tpl20111583362 1 security acl 3000security acl public-ip-transparentike-peer ike20111583362alias celue1scenario point-to-multipoint l2tp-user-access proposal prop20111583362local-address applied-interfacesa duration traffic-based 1843200sa duration time-based 3600#ipsec policy ipsec2011158331 10000 isakmp template tpl #interface Cellular0/1/0link-protocol ppp#interface Virtual-Template0ppp authentication-mode chap papalias L2TP_LNS_0remote address pool#interface GigabitEthernet0/0/0ip address 10.10.10.1 255.255.255.0#interface GigabitEthernet0/0/1ip address 218.56.104.*** 255.255.255.252 ipsec policy ipsec2011158331 auto-neg nat enabledetect ftp#interface NULL0alias NULL0#firewall zone localset priority 100#firewall zone trustset priority 85detect ftpdetect rtspenticationdetect mmsUsdetect mgcpUsernamedetect sipsername:detect pptpme:admindetect sqlnetword:*detect h323n failed!detect qqUsedetect msndetect netbiosICE:This is a padd interface GigabitEthernet0/0/0 #firewall zone untrustccess or use may leadset priority 5detect ftpdetect rtspWarndetect mmsefault authdetect mgcpthod and pasdetect sipsole.detect pptpdetect sqlnetdetect h323G2200>detect qqor the sakdetect msny, please mdetect dnsiginal passdetect ilsuser.detect netbiosadd interface GigabitEthernet0/0/1<USG2200>display cyrrent-c#ffirewall zone dmzset priority 50 ^detect ftpErrodetect rtspmeter founddetect mmsion.detect mgcpdetect sipdetect ftp09detect rtsp03/17detect mms#detect pptpp domain sufdetect sqlnetdetect h323#detect qqterval 10detect dns#detect ilsket-filterdetect netbiosnterzone local#ufirewall zone name us2set priority 66detect ftpfirdetect rtspfilter defaudetect mmsterzone locdetect mgcpction outboudetect sipdetect pptpdetect sqlnetdetect h323packet-filtedetect qqermit intedetect dnsuntrust dirdetect ilsnddetect netbios#firewall interzone local trustdetect dnsdetect ilsdetect netbiosfirew#lfirewall interzone local untrusterzone local dmz direction outbo detect ftpdetect sqlnetus1 directiondetect h323detect rtspdetect qqdetect msnfirewalldetect dnsr default pdetect ilsone local udetect netbiosbound#firewall interzone local dmz detect ftpall packet-detect mmslt permit idetect mgcpt untrust didetect pptpnddetect sipdetect sqlnetdetect h323firewaldetect rtsper default pdetect qqzonedetect msndetectdetect mmsfirewaldetect mgcper default pdetect pptpne trust dmzdetect siputbounddetect sqlnetdetect h323detect rtspfirewadetect qqilter defadetect dnsnterzone dmdetect ilsrection inbdetect netbios#detect mmsone dmz untdetect mgcpn outbounddetect pptpdetect sipdetect sqlnetdetect h323r 0 protocoldetect rtsp18.56.104.18detect qqe 192.100.detect dnsdetect ilsdetect netbios#firewall interzone trust untrustlobal 218.56.104.*** any inside detect ftp anydetect mmsdetect mgcpdetect pptp#detect siphables enabdetect sqlnet#detect h323v6 sessiondetect rfirewall defend http-flooddetect ftpdetect mmsfirewadetect mgcpt-scan enabldetect pptpdetect sipewall defendetect sqlnetledetect h323firewdetect rtspmp-flood enadetect qqdetect msndetect ilsdetect netbioswall defend syn#lfirewall interzone trust us1firewall defendetect ftpenabledetect mmsdetect mgcp defend sip-detect pptpdetect sipfirdetect sqlnetp-flood fingerdetect h323tination-maxdetect rtspdetect qqdetect dnsdetect ilsdefend udp-detect netbiost-hit source-ma#rfirewall interzone trust us2 detect ftpwall defenddetect mmsort range 1detect mgcpdetect pptpdetecdetect ilsdetect netbios##sfirewall interzone dmz untrustlicense-server domain lic.hudetect ftpdetect mms#detect mgcp enabledetect pptpweb-managerdetect sipable port 8user-managdetect rtspication secudetect qq888detect msndetect dns#detect ilsrver templadetect netbios#firewall interzone us1 untrustlate test.tpl detect ftpldap-servdetect mmsation base-detect mgcpin,dc=comdetect pptpdetect sipdetect sqlneter group-filtedetect h323detect rtsp-server authdetect qqfilter (obdetect dnsdetect ilsdetect netbiosldap-server u#rfirewall interzone us2 untrustldap-server server-typdetect ftpdetect m#5firewall interzone us1 dmz#acl ndetect ftpdetect mmsermit udp sdetect mgcp 1701detect pptpdetect sip 10 permitdetect rtsp#acldetect qq1detect dnse proposaldetect ilsencrypdetect netbiosdes-cbc#firewall interzone us2 dmzup2 group1 detect ftp-algorithmdetect mmshmac-sha1-9detect mgcpdetect pptpdetect sip#detect sqlnet111583362detect h323exchadetect rtspdetect qqe negotiatdetect dnsdetect ilspre-shadetect netbios;hfv{*71&V3Zc:Q#Cfirewall interzone us2 us1 detectdetect ilsdetect netbiosp encryption-al#r#hl2tp-group 1undo tunnel authenticationtemplate tpl20111583362 1 allow l2tp virtual-template 0security acl 3000#bgp 2#uripv4-family unicastnsparentundo synchronizationike-peer ike20111583#2aaalocal-user user2 password cipher %$%$c'D=2Et9!4PN)9O{Ix*S,d[R%$%$tipointl2tp-user-accesslocal-user user2 service-type ppplocal-addreslocal-user user2 level 0local-user user3 password cipher %$%$`;WkNM${E;O=5--=%y)-;\SJ%$%$sa duration time-based 3600#ipslocal-user user3 service-type pppkmp template tpllocal-user user3local-user user5 password cipher %$%$mkyG076$a8C'6T6lJN)FG"vm%$%$ remote address pool#interfalocal-user user5 service-type pppip address 10.local-user user5 level 0local-user user1 password cipher %$%$#P{Q0BpNp"yz9!2LK54Bag^U%$%$ip address 218.56.104.*** 255.255.255.252local-user user1 service-type pppy ipsec2011158331 auto-neglocal-user user1 level 0nat enablelocal-user huawei password cipher %$%$-a$}Vs@0k&S}SpNMuu/E6e\S%$%$ULL0 #firewall zone localset prilocal-user huawei password valid-days 999 trustset priority 85local-user huawei serv ftpdeauthentication-scheme test.scmdetect sipauthentication-mode vpndbdetect sqlnet#deauthorization-scheme defaultqqdetect msnauthorization-scheme test.scmdetect ilsdetectauthorization-mode vpndbinterface GigabitEthernet0/#accounting-scheme default#firewall zone dm#domain defaultet priority 50domain dot1xdetect ftpdomain test.domct rtspauthentication-scheme test.scm mgcpdetect sipdetect mmsdip route-static 192.100.7.0 255.255.255.0 10.10.10.2 pptp detect sqlnetdete#banner enabledetect qq#v-gateway test 218.56.104.*** private detect netbios#firewall zone#auser-interface con 0set priorituser-interface tty 2 3etect ftpmodem bothuser-interface vty 0 4detect mgcpauthentication-mode aaadetect pptpprotocol inbound alldetect h32#ip address-set sslvpn type objectetect dnsdetect ilsaddress 0 11.50.1.0 mask 24#firewall int#zsa l#aslbust#cwmp#detect h32policy 1detecaction permitdetect qqpolicy source 1.5.1.0 mask 24 detect dnsdetectpolicy destination 1.5.2.0 mask 24#firewall interzone localpolicy 0action permittect ftppolicy source 1.4.1.0 mask 24ect mgcpdetect pppolicy destination 1.3.1.0 mask 24detect sqlnetdetec#hnat-policy interzone trust untrust outboundtect qq detect msnnetwork-extension enablenetwork-extension point-to-point enablenetwork-extension netpool 10.5.5.50 10.5.5.150 255.255.255.0 network-extension mode manualnetwork-extension manual-route 10.5.5.0 255.255.255.0network-extension manual-route 124.0.0.0 255.0.0.0network-extension manual-route 119.0.0.0 255.0.0.0network-extension manual-route 183.0.0.0 255.0.0.0network-extension manual-route 111.0.0.0 255.0.0.0network-extension manual-route 1.0.0.0 255.0.0.0network-extension manual-route 11.0.0.0 255.0.0.0network-extension manual-route 12.0.0.0 255.0.0.0network-extension manual-route 13.0.0.0 255.0.0.0network-extension manual-route 14.0.0.0 255.0.0.0network-extension manual-route 15.0.0.0 255.0.0.0network-extension manual-route 16.0.0.0 255.0.0.0network-extension manual-route 17.0.0.0 255.0.0.0network-extension manual-route 18.0.0.0 255.0.0.0network-extension manual-route 19.0.0.0 255.0.0.0network-extension manual-route 20.0.0.0 255.0.0.0securitypolicy-default-action permit user-src-ippolicy-default-action permit user-dst-ippolicy-default-action permit user-urlpolicy-default-action permit vt-src-ippassword-setting password-intension low 8 high 31 digits 1 letters 2 mix password-setting safe-policy 1password-setting lifetime 0 alarm 0certification cert-anonymous cert-field user-filter subject cn group-filter subject cncertification cert-anonymous filter-policy permit-allcertification cert-challenge cert-field user-filter subject cncertification user-cert-filter key-usage any#****END****##return<USG2200><USG2200><USG2200><USG2200><USG2200>。

01-01 华为USG2100 防火墙配置文档-配置ACL

再比较端口范围,范围小的排在前面,如果端口号范围也相同则按配置顺序排序。

数据流一旦与一条 ACL 规则匹配成功,将不再继续向下匹配。USG2100 将根据该 ACL 规则的动作,对数据流进行后续操作。

USG2100 通过数字定义和引用 ACL。

USG2100 上的 ACL 分为三类,如表 1-1 所示。

表1-1 ACL 的分类 ACL 类型 基本 ACL 高级 ACL 基于 MAC 地址的 ACL

组号范围 2000~2999 3000~3999 4000~4099

三类 ACL 定义的数据流区别如下:

传统的 ACL 规则是直接通过 rule-id、协议号、源地址、目的地址、源端口号、目的端 口号等定义的。例如:

[USG2100-acl-adv-3000] rule 0 permit tcp source 1.1.1.1 0.0.0.255 destination 2.2.2.1 0.0.0.255 source-port gt 12 destination-port gt 12 [USG2100-acl-adv-3000] rule 1 deny udp source 3.3.3.1 0.0.0.255 destination 4.4.4.1 0.0.0.255 source-port range 24 26 destination-port range 24 26

1.3 维护..............................................................................................................................................................1-8 1.4 配置举例......................................................................................................................................................1-8

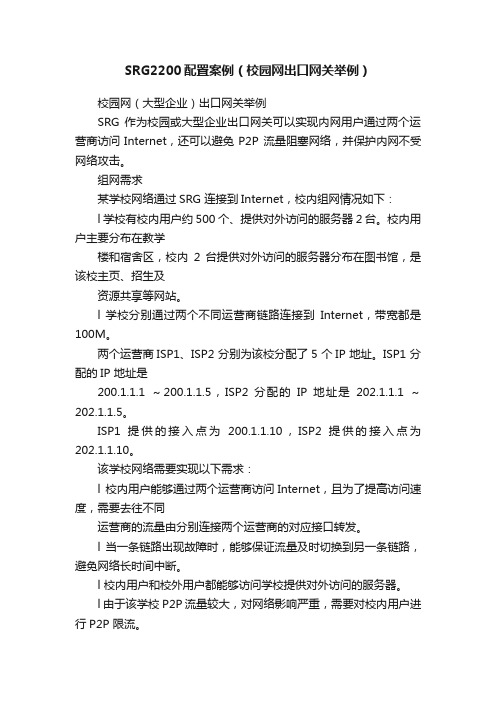

SRG2200配置案例(校园网出口网关举例)

SRG2200配置案例(校园网出口网关举例)校园网(大型企业)出口网关举例SRG 作为校园或大型企业出口网关可以实现内网用户通过两个运营商访问Internet,还可以避免P2P 流量阻塞网络,并保护内网不受网络攻击。

组网需求某学校网络通过SRG 连接到Internet,校内组网情况如下:l 学校有校内用户约500 个、提供对外访问的服务器2 台。

校内用户主要分布在教学楼和宿舍区,校内2 台提供对外访问的服务器分布在图书馆,是该校主页、招生及资源共享等网站。

l 学校分别通过两个不同运营商链路连接到Internet,带宽都是100M。

两个运营商ISP1、ISP2 分别为该校分配了5 个IP 地址。

ISP1 分配的IP 地址是200.1.1.1 ~200.1.1.5,ISP2 分配的IP 地址是202.1.1.1 ~202.1.1.5。

ISP1 提供的接入点为200.1.1.10,ISP2 提供的接入点为202.1.1.10。

该学校网络需要实现以下需求:l 校内用户能够通过两个运营商访问Internet,且为了提高访问速度,需要去往不同运营商的流量由分别连接两个运营商的对应接口转发。

l 当一条链路出现故障时,能够保证流量及时切换到另一条链路,避免网络长时间中断。

l 校内用户和校外用户都能够访问学校提供对外访问的服务器。

l 由于该学校P2P 流量较大,对网络影响严重,需要对校内用户进行P2P 限流。

l 需要保护内部网络不受到SYN Flood、UDP Flood 和ICMP Flood 攻击。

网络规划根据校园网络情况和需求,网络规划如下:l 为了实现校园网用户使用有限公网IP 地址接入Internet,需要配置NAPT 方式的NAT,借助端口将多个私网IP 地址转换为有限的公网IP 地址。

由于校园网连接两个运营商,因此需要分别进行地址转换,将私网地址转换为公网地址。

即创建两个安全区域ISP1 和ISP2(安全优先级低于DMZ 区域),并分别在Trust—ISP1 域间、Trust—ISP2 域间配置NAT outbound。

华为防火墙配置使用手册(自己写)[1]

![华为防火墙配置使用手册(自己写)[1]](https://img.taocdn.com/s3/m/1f828b87970590c69ec3d5bbfd0a79563c1ed4b8.png)

华为防火墙配置使用手册(自己写)[USGxxxx] interface GigabitEthernet 0/0/1 [USGxxxx-GigabitEthernet0/0/1] ip address 192.168.1.1 24 [USGxxxx-GigabitEthernet0/0/1] quit[USGxxxx] saveThe current configuration will be written to the device.Are you sure to continue? [Y/N]:YInfo: Please input the filename(*.cfg,*.zip)[vrpcfg.zip]:(To leave the existing filename unchanged, press the enter key):It will take several minutes to save configuration file, please wt......Configuration file had been saved successfullyNote: The configuration file will take effect after being activated网络 > 接口 > 物理接口 > 编辑 > 基本信息 >华为防火墙配置使用手册一、概述二、功能介绍防火墙功能:根据用户定义的安全策略,对进出网络的数据包进行允许或拒绝的动作,实现网络隔离和访问控制。

入侵防御功能:通过内置或外置的入侵防御系统(IPS),对网络流量进行深度分析,识别并阻断各种已知或未知的攻击行为,如端口扫描、拒绝服务、木马、漏洞利用等。

反病毒功能:通过内置或外置的反病毒引擎,对网络流量中的文件和进行扫描,检测并清除各种病毒、蠕虫、木马等恶意代码。

内容过滤功能:通过内置或外置的内容过滤引擎,对网络流量中的网页、、即时通信等应用层内容进行过滤,阻止不良或违规的信息传输,如色情、暴力、赌博等。

华为usg防火墙基本配置命令有哪些.doc

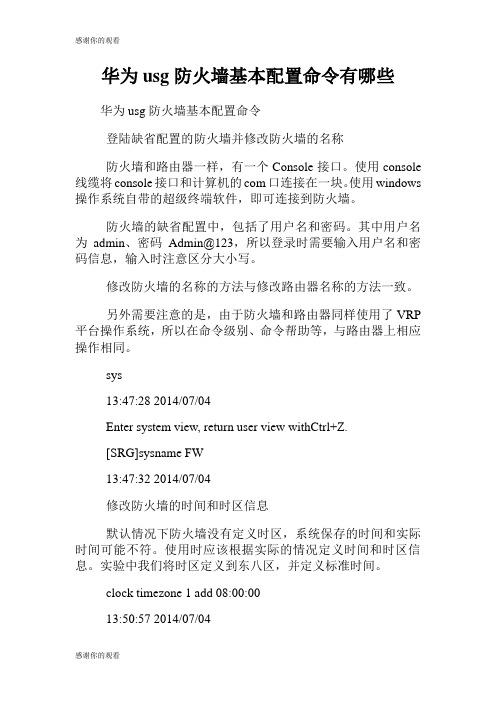

华为usg防火墙基本配置命令有哪些华为usg防火墙基本配置命令登陆缺省配置的防火墙并修改防火墙的名称防火墙和路由器一样,有一个Console接口。

使用console 线缆将console接口和计算机的com口连接在一块。

使用windows 操作系统自带的超级终端软件,即可连接到防火墙。

防火墙的缺省配置中,包括了用户名和密码。

其中用户名为admin、密码Admin@123,所以登录时需要输入用户名和密码信息,输入时注意区分大小写。

修改防火墙的名称的方法与修改路由器名称的方法一致。

另外需要注意的是,由于防火墙和路由器同样使用了VRP 平台操作系统,所以在命令级别、命令帮助等,与路由器上相应操作相同。

sys13:47:28 2014/07/04Enter system view, return user view withCtrl+Z.[SRG]sysname FW13:47:32 2014/07/04修改防火墙的时间和时区信息默认情况下防火墙没有定义时区,系统保存的时间和实际时间可能不符。

使用时应该根据实际的情况定义时间和时区信息。

实验中我们将时区定义到东八区,并定义标准时间。

clock timezone 1 add 08:00:0013:50:57 2014/07/04dis clock21:51:15 2014/07/032014-07-03 21:51:15ThursdayTime Zone : 1 add 08:00:00clock datetime 13:53:442014/07/0421:53:29 2014/07/03dis clock13:54:04 2014/07/042014-07-04 13:54:04FridayTime Zone : 1 add 08:00:00修改防火墙登录标语信息默认情况下,在登陆防火墙,登陆成功后有如下的标语信息。

Please Press ENTER.Login authenticationUsername:adminPassword:*********NOTICE:This is a private communicationsystem.Welcome to USG5500You are logining insystem Please do not delete system config filesNOTICE:This is a private communicationsystem.Unauthorized access or use may lead to prosecution.注意,默认达到NOTICE信息一般都会存在,不会消失或被代替。

网络安全之华为USG防火墙配置实例

网络安全之华为USG防火墙配置实例USG5500系列产品是华为技术有限公司面向大中型企业和下一代数据中心推出的新一代电信级统一安全网关设备。

USG5500系列产品部署于网络出口处,有效阻止Internet 上的黑客入侵、DDoS攻击,阻止内网用户访问非法网站,限制带宽,为内部网络提供一个安全可靠的网络环境。

这里华迪教育以此为例,给同学们讲解防火墙配置实例。

华为USG防火墙配置内容:(1)内部网络通过防火墙访问外部网络(NAT)(2)外部网络能够访问内部服务器的映射网站主要配置命令如下:Step 1: 设置内、外网接口IPinterface GigabitEthernet0/0/1ip address 192.168.10.1 255.255.255.0interface GigabitEthernet0/0/8ip address 211.95.1.200 255.255.255.0Step 2: 指定内网信任区和外网非信任区firewall zone trustdetect ftp (启用FTP应用层转换)add interface GigabitEthernet0/0/1firewall zone untrustadd interface GigabitEthernet0/0/8step 3 : 开启内网FTP服务映射到外网,开通区域间的通信许可firewall interzone trust untrustdetect ftp (开启内网到外网的FTP服务映射)firewall packet-filter default permit allstep 4:定义NAT地址池、配置NAT Server发布内网站点服务nat address-group 1 211.95.1.200 211.95.1.200nat server zone untrust protocol tcp global 211.95.1.200 www inside 192.168.10.254 wwwnat server zone untrust protocol tcp global 211.95.1.200 ftp inside 192.168.10.254 ftpnat server zone trust protocol tcp global 211.95.1.200 www inside 192.168.10.254 wwwnat server zone trust protocol tcp global 211.95.1.200 ftp inside 192.168.10.254 ftpStep 5 :配置nat转换,使得内网可以访问外网nat-policy interzone trust untrust outboundpolicy 1action source-natpolicy source 192.168.10.0 0.0.0.255address-group 1Step 6: 配置源地址转换,强制要求内网用户须通过映射地址访问内部服务器nat-policy zone trustpolicy 1action source-natpolicy source 192.168.10.0 0.0.0.255policy destination 211.95.1.254 0 address-group 1。

华为USG防火墙配置实例脚本-PPPOE

华为USG防火墙配置实例脚本-PPPOEPPPOE分两部分:PPPOE-Server(例如ADSL局端)和PPPoE Client(ADSL拨号上网。

客户端)PPPOE-Server:G0/0接WAN、G0/1接局域网。

客户端通过PPPOE拨号拿IP上网。

公网IP 129.7.66.2/24、网关129.7.66.1,局域网拨到拿1.1.1.2/8-100的IP 典型应用:小区宽带、酒店等。

============================firewall mode routeinterface GigabitEthernet 0/0ip address 129.7.66.2 24ip route-static 0.0.0.0 0.0.0.0 129.7.66.1firewall zone trustadd interface GigabitEthernet 0/1firewall zone untrustadd interface GigabitEthernet 0/0firewall packet-filter default permit all#------------------------------------interface Virtual-Template 1ppp authentication-mode papip address 1.1.1.1 255.0.0.0remote address pool 1firewall zone trustadd interface Virtual-Template 1interface GigabitEthernet 0/1pppoe-server bind Virtual-Template 1#------------------------------------aaalocal-user usg3000 password simple usg3000ip pool 1 1.1.1.2 1.1.1.100#-----------------------------------acl 2001rule 0 permit source 1.1.1.0 0.255.255.255firewall interzone trust untrustnat outbound 2001=============================PPPOE-Client防火墙G0/0上接ADSL MODEM、局域网G0/1用IP192.168.1.1/24做网关。

华为USG防火墙基本配置-电脑资料

华为USG防火墙基本配置-电脑资料学习目的掌握登陆USG防火墙的方法掌握修改防火墙设备名的方法掌握对防火墙的时间、时区进行修改的方法掌握修改防火墙登陆标语信息的方法掌握修改防火墙登陆密码的方法掌握查看、保存和删除防火墙配置的方法掌握在防火墙上配置vlan、地址接口、测试基本连通性的方法拓扑图学习任务步骤一.登陆缺省配置的防火墙并修改防火墙的名称防火墙和路由器一样,有一个Console接口,。

使用console线缆将console接口和计算机的com口连接在一块。

使用windows操作系统自带的超级终端软件,即可连接到防火墙。

防火墙的缺省配置中,包括了用户名和密码。

其中用户名为admin、密码Admin@123,所以登录时需要输入用户名和密码信息,输入时注意区分大小写。

修改防火墙的名称的方法与修改路由器名称的方法一致。

另外需要注意的是,由于防火墙和路由器同样使用了VRP平台操作系统,所以在命令级别、命令帮助等,与路由器上相应操作相同。

sys13:47:28 2014/07/04Enter system view, return user view withCtrl+Z.[SRG]sysname FW13:47:32 2014/07/04步骤二.修改防火墙的时间和时区信息默认情况下防火墙没有定义时区,系统保存的时间和实际时间可能不符。

使用时应该根据实际的情况定义时间和时区信息。

实验中我们将时区定义到东八区,并定义标准时间。

clock timezone 1 add 08:00:0013:50:57 2014/07/04dis clock21:51:15 2014/07/032014-07-03 21:51:15ThursdayTime Zone : 1 add 08:00:00clock datetime 13:53:442014/07/0421:53:29 2014/07/03dis clock13:54:04 2014/07/042014-07-04 13:54:04FridayTime Zone : 1 add 08:00:00步骤三。

第三篇:华为USG防火墙配置命令

第三篇:华为USG防⽕墙配置命令1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27system-view //进⼊管理员视图,类似思科的config terminal sysname //修改设备名,类似思科的hostnamequit //退出当前级,类似思科的exitsave //保存,类似思科的writeundo //取消,类似思科的nointerface//进⼊接⼝display //显⽰状态,类似思科的showdisplay this//显⽰当前接⼝状态display ip interface brief //显⽰所有接⼝ip状态ip address x.x.x.x x //添加IP地址display zone //显⽰所有安全区域状态firewall zone name xx //添加安全区域set priority xx //设置安全级别add interface xxx //添加接⼝display firewall session table //显⽰会话列表display firewall session table verbose //显⽰会话详细信息firewall session aging-time //调整⽼化时间Interface GigabitEthernet x/x/x.x //进⼊⼦接⼝Vlan-type dot1q 10 //⼦接⼝标签Portswitch //将接⼝从三层模式切换到⼆层模式Port link-type //设置接⼝类型(access 或trunk)Port trunk allow-pass vlan //允许vlan流量通过Policy interzone //配置区域间策略(USG5500)Security-policy //配置全局策略(USG6000V)Policy //配置策略命令(USG5500)Rule name xx //配置策略名称(USG6000V)Source-zone //源区域(USG6000V)Destination-zone //⽬标区域(USG6000V)Source-address //源地址(USG6000V)Destination-address //⽬标地址(USG6000V)Action //激活策略命令Display policy //显⽰策略命令(后⾯跟all参数可以显⽰所有策略)Firewall packet-filter //修改缺省包过滤Rip X //进⼊RIP动态路由配置Network x.x.x.x //配置动态路由Policy service //配置服务或协议(USG5500)Service //配置服务或协议(USG6000V)Policy move //移动策略顺序system-view //进⼊管理员视图,类似思科的config terminal sysname //修改设备名,类似思科的hostnamequit //退出当前级,类似思科的exitsave //保存,类似思科的writeundo //取消,类似思科的nointerface//进⼊接⼝display //显⽰状态,类似思科的showdisplay this//显⽰当前接⼝状态display ip interface brief //显⽰所有接⼝ip状态ip address x.x.x.x x //添加IP地址display zone //显⽰所有安全区域状态firewall zone name xx //添加安全区域set priority xx //设置安全级别add interface xxx //添加接⼝display firewall session table //显⽰会话列表display firewall session table verbose //显⽰会话详细信息firewall session aging-time //调整⽼化时间Interface GigabitEthernet x/x/x.x //进⼊⼦接⼝Vlan-type dot1q 10 //⼦接⼝标签Portswitch //将接⼝从三层模式切换到⼆层模式Port link-type //设置接⼝类型(access 或trunk)Port trunk allow-pass vlan //允许vlan流量通过Policy interzone //配置区域间策略(USG5500)Security-policy //配置全局策略(USG6000V)Policy //配置策略命令(USG5500)Rule name xx //配置策略名称(USG6000V)Source-zone //源区域(USG6000V)28 29 30 31 32 33 34 35 36 37 38Destination-zone //⽬标区域(USG6000V)Source-address //源地址(USG6000V)Destination-address //⽬标地址(USG6000V)Action //激活策略命令Display policy //显⽰策略命令(后⾯跟all参数可以显⽰所有策略)Firewall packet-filter //修改缺省包过滤Rip X //进⼊RIP动态路由配置Network x.x.x.x //配置动态路由Policy service //配置服务或协议(USG5500)Service //配置服务或协议(USG6000V)Policy move //移动策略顺序。

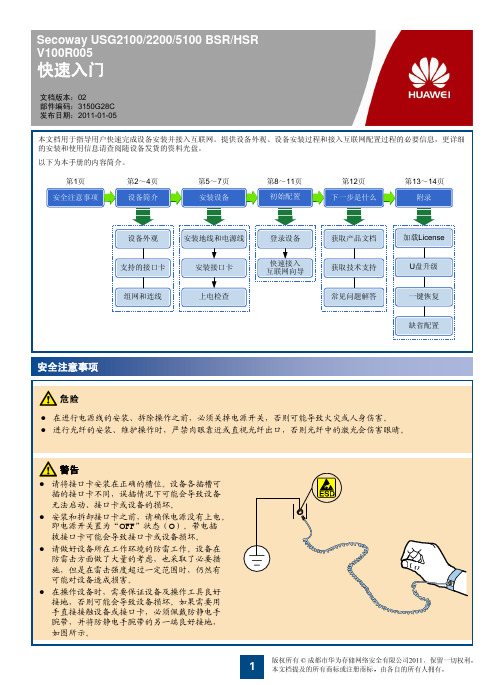

华为Secoway USG2100 2200 5100 BSR HSR 安装快速入门

1 安装保护地线

1

1 地线一端固定到设备的接

2

地端子上。对于1U设

备,请使用M4 OT端子

(两端中较小的)那一端。

2 地线另一端与机柜 或工作台上的接地 端子相连。对于1U 设备,请使用M6 OT端子(两端中较

大的)那一端。

z 上图以USG2220 BSR/HSR为例说明,其他型号的安装 方法与此相同。

USG5150BSR/HSR

• 3U高度硬件平台,前面板上的两个电源槽位可同时安装两个交流电源模块或两个直流电源模块,实现电源模块的热备份。 • 请注意:直流电源插座左侧为RTN(+)端子,右侧为NEG(-)端子。与其它型号的直流机型相反。 • 当在FIC5、FIC6、FIC7、FIC8槽位在下半部分安装FIC接口卡时,为了防尘需要在DFIC槽位的上半部分安装一个假面板,以封闭后面板。

命令行方式

1. 连接配置线缆。将配置线缆的RJ45连接器端连接到USG的Console口上,DB9连接器端连接到PC的串口上。

配置口线缆

2. 在PC上使用串口工具登录设备。以Windows XP操作系统的超级终端为例: 1 在配置终端PC上选择“开始 > 程序 > 附件 > 通讯 > 超级终端”。

2

1 安装接口卡前,请佩戴防静电手腕带。如果安装的是USG2100BSR/HSR或USG2200BSR/HSR,请将防静电手腕带的接 地端插入到机柜或工作台的防静电插孔;如果安装的是USG5100BSR/HSR,请将防静电腕带的接地端插入到设备的防静 电插孔。

2

3

防静电手腕带

2 拧松后面板上假面板的螺钉,并取下假面板。安装 DMIC/DFIC接口卡时,请取下上下相邻的两块假 面板。

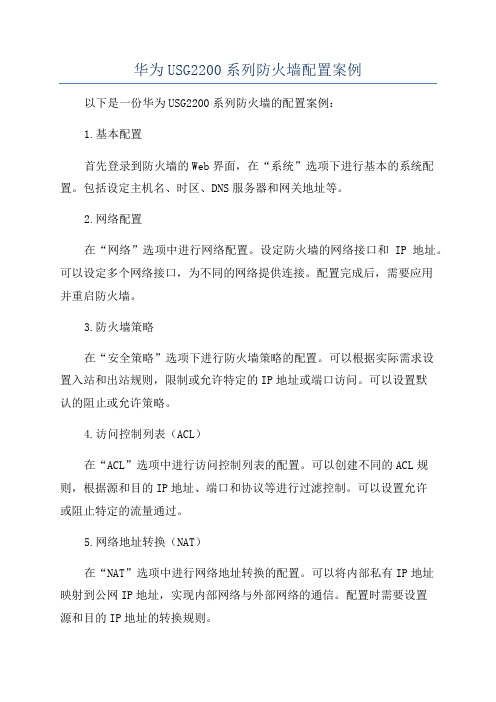

华为USG2200系列防火墙配置案例

华为USG2200系列防火墙配置案例以下是一份华为USG2200系列防火墙的配置案例:1.基本配置首先登录到防火墙的Web界面,在“系统”选项下进行基本的系统配置。

包括设定主机名、时区、DNS服务器和网关地址等。

2.网络配置在“网络”选项中进行网络配置。

设定防火墙的网络接口和IP地址。

可以设定多个网络接口,为不同的网络提供连接。

配置完成后,需要应用并重启防火墙。

3.防火墙策略在“安全策略”选项下进行防火墙策略的配置。

可以根据实际需求设置入站和出站规则,限制或允许特定的IP地址或端口访问。

可以设置默认的阻止或允许策略。

4.访问控制列表(ACL)在“ACL”选项中进行访问控制列表的配置。

可以创建不同的ACL规则,根据源和目的IP地址、端口和协议等进行过滤控制。

可以设置允许或阻止特定的流量通过。

5.网络地址转换(NAT)在“NAT”选项中进行网络地址转换的配置。

可以将内部私有IP地址映射到公网IP地址,实现内部网络与外部网络的通信。

配置时需要设置源和目的IP地址的转换规则。

6.入侵防御系统(IDS)在“IDS”选项中进行入侵防御系统的配置。

可以启用IDS功能,并设置规则、行为和告警等。

IDS可以监测和阻止可能的攻击行为,保护网络的安全。

7.虚拟专网(VPN)在“VPN”选项中进行虚拟专网的配置。

可以创建VPN隧道,实现不同地点的安全通信。

可以设置IPSec或SSL VPN,并配置相关的参数和安全策略。

8.日志和告警在“日志和告警”选项中进行日志和告警的配置。

可以设定日志记录的级别和方式,并设置告警的方式和内容。

日志和告警功能可以帮助管理员及时发现和处理安全事件。

以上只是一个简单的配置案例,实际情况可能会更加复杂。

华为USG2200系列防火墙拥有多种高级功能,如反病毒、应用控制、网页过滤等,可以根据具体需求进行配置。

总结起来,华为USG2200系列防火墙的配置步骤包括基本配置、网络配置、防火墙策略、ACL、NAT、IDS、VPN、日志和告警等。

华为USG防火墙长连接官方配置案例

配置会话表老化时间和长连接会话表是状态检测防火墙进行转发的基础。

本例通过调整会话老化时间和配置长连接,为特殊应用保证长时间的数据连接。

需要注意的是,保持数据连接需要消耗一定的系统性能。

组网需求NGFW部署在某企业的出口。

该企业对外提供FTP服务,对内提供FTP服务和数据库服务。

∙由于FTP服务器上存放有较多大体积文件,用户下载时间可能会比较长,所以需要将设备的FTP老化时间调长。

根据文件大小和网络传输速度,将FTP控制通道老化时间定为3600秒,将FTP数据通道老化时间定为300秒。

∙在提供数据库服务的过程中,可能存在用户很长时间才查询一次的情况,所以为数据库服务配置一个长连接,使其会话表项长时间不被老化。

根据用户查询数据库的最大间隔时间,将长连接时间定为24小时。

组网图如图1所示。

图1 配置会话表老化时间和长连接组网图操作步骤1.配置各个接口的IP,并划入相应的安全区域。

2.<NGFW>system-view3.[NGFW] interface GigabitEthernet 1/0/34.[NGFW-GigabitEthernet1/0/3] ip address 10.3.1.1 245.[NGFW-GigabitEthernet1/0/3] quit6.[NGFW] interface GigabitEthernet 1/0/27.[NGFW-GigabitEthernet1/0/2] ip address 10.2.1.1 248.[NGFW-GigabitEthernet1/0/2] quit9.[NGFW] interface GigabitEthernet 1/0/110.[NGFW-GigabitEthernet1/0/1] ip address 1.1.1.1 2411.[NGFW-GigabitEthernet1/0/1] quit12.[NGFW] firewall zone trust13.[NGFW-zone-trust] add interface GigabitEthernet 1/0/314.[NGFW-zone-trust] quit15.[NGFW] firewall zone dmz16.[NGFW-zone-dmz] add interface GigabitEthernet 1/0/217.[NGFW-zone-dmz] quit18.[NGFW] firewall zone untrust19.[NGFW-zone-untrust] add interface GigabitEthernet 1/0/120.[NGFW-zone-untrust] quit21.创建一条ACL用于定义内网用户访问数据库服务器的流量。

华为USG的PPOE的经典配置

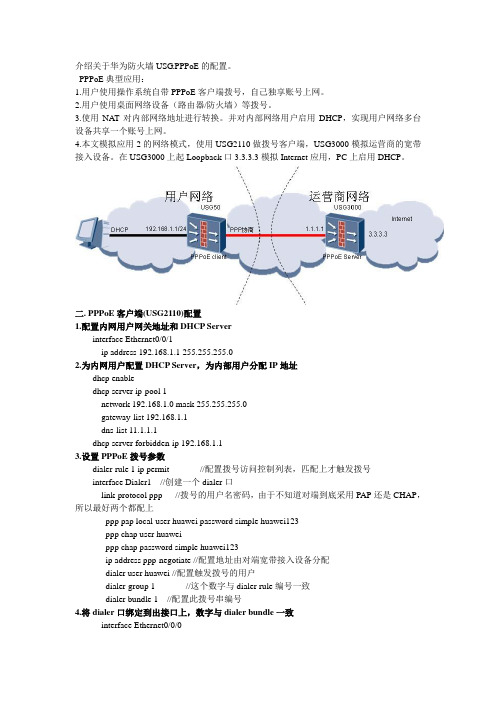

介绍关于华为防火墙USG.PPPoE的配置。

PPPoE典型应用:1.用户使用操作系统自带PPPoE客户端拨号,自己独享账号上网。

2.用户使用桌面网络设备(路由器/防火墙)等拨号。

3.使用NAT对内部网络地址进行转换。

并对内部网络用户启用DHCP,实现用户网络多台设备共享一个账号上网。

4.本文模拟应用2的网络模式,使用USG2110做拨号客户端,USG3000模拟运营商的宽带接入设备。

在USG3000上起Loopback口3.3.3.3模拟Internet应用,PC上启用DHCP。

二. PPPoE客户端(USG2110)配置1.配置内网用户网关地址和DHCP Serverinterface Ethernet0/0/1ip address 192.168.1.1 255.255.255.02.为内网用户配置DHCP Server,为内部用户分配IP地址dhcp enabledhcp server ip-pool 1network 192.168.1.0 mask 255.255.255.0gateway-list 192.168.1.1dns-list 11.1.1.1dhcp server forbidden-ip 192.168.1.13.设置PPPoE拨号参数dialer-rule 1 ip permit //配置拨号访问控制列表,匹配上才触发拨号interface Dialer1 //创建一个dialer口link-protocol ppp //拨号的用户名密码,由于不知道对端到底采用PAP还是CHAP,所以最好两个都配上ppp pap local-user huawei password simple huawei123ppp chap user huaweippp chap password simple huawei123ip address ppp-negotiate //配置地址由对端宽带接入设备分配dialer user huawei //配置触发拨号的用户dialer-group 1 //这个数字与dialer-rule编号一致dialer bundle 1 //配置此拨号串编号4.将dialer口绑定到出接口上,数字与dialer bundle一致interface Ethernet0/0/0pppoe-client dial-bundle-number5.将相关接口加入域firewall zone trustadd interface Ethernet0/0/1firewall zone untrustadd interface Dialer16.配置域间包过滤和NAT转换,采用easy ip方式,出口采用dialer口acl number 3001rule 5 permit ip source 192.168.1.0 0.0.0.255 logging firewall interzone trust untrustpacket-filter 3001 outboundnat outbound 3001 interface Dialer17.配置默认路由,由dialer口出去ip route-static 0.0.0.0 0.0.0.0 Dialer18.开启trust和untrust区域到local区域的默认包过滤firewall packet-filter default permit interzone local trustfirewall packet-filter default permit interzone local untrust三、PPPoE服务器端(USG3000)配置1.开启默认包过滤firewall packet-filter default permit all2.配置PPPoE Server参数interface Virtual-Template1 //创建一个VT接口ppp authentication-mode pap //采用的认证方式ip address 1.1.1.1 255.255.255.252 //配置VT口的IP地址remote address pool //为客户端分配的地址interface GigabitEthernet0/2pppoe-server bind Virtual-Template 1 //将VT口绑定到实接口上3.loopback口模拟Internet应用interface LoopBack0ip address 3.3.3.3 255.255.255.2554.将VT口加入域,实接口可不加firewall zone trustadd interface Virtual-Template15.配置本地的用户信息库,为客户端认证的账号和密码库local-user huawei password simple huawei123…6.配置地址池,客户端的地址从此池中分配ip pool 0 2.2.2.2 2.2.3.37.设置静态默认路由,由VT口出去ip route-static 0.0.0.0 0.0.0.0 Virtual-Template1四、验证效果1.PC上获得IP地址后,ping 3.3.3.3,查看效果C:\Documents and Settings\Administrator>ping 3.3.3.3Pinging 3.3.3.3 with 32 bytes of data:Reply from 3.3.3.3: bytes=32 time=2ms TTL=254Reply from 3.3.3.3: bytes=32 time=2ms TTL=254Reply from 3.3.3.3: bytes=32 time=2ms TTL=254Reply from 3.3.3.3: bytes=32 time=2ms TTL=254Ping statistics for 3.3.3.3:Packets: Sent = 4, Received = 4, Lost = 0 (0% loss),Approximate round trip times in milli-seconds:Minimum = 2ms, Maximum = 2ms, Average = 2ms2.在client上查看会话表,可查看出会话、NAT转换信息[PPPoE-Client]display firewall session tableicmp:192.168.1.2:768[2.2.2.2:13093]-->3.3.3.3:7683.在PPPoE Client上查看PPPoE会话信息[PPPoE-Client]display pppoe-client session summaryPPPoE Client Session:ID Bundle Dialer Intf Client-MAC Server-MAC State3 1 1 Eth0/0/0 0018827712a7 0018828243d0 PPPUP4.在PPPoE Server上查看会话信息,同client上对应[PPPoE-Server]display pppoe-server session allSID Intf State OIntf RemMAC LocMAC3 Virtual-Template1:0 UP GE0/2 0018.8277.12a7 0018.8282.43d0。

华为防火墙实现双机热备配置详解,附案例

华为防火墙实现双机热备配置详解,附案例一提到防火墙,一般都会想到企业的边界设备,是内网用户与互联网的必经之路。

防火墙承载了非常多的功能,比如:安全规则、IPS、文件类型过滤、内容过滤、应用层过滤等。

也正是因为防火墙如此的重要,如果防火墙一旦出现问题,所有对外通信的服务都将中断,所以企业中首先要考虑的就是防火墙的优化及高可用性。

本文导读一、双机热备工作原理二、VRRP协议三、VGMP协议四、实现防火墙双机热备的配置一、双机热备工作原理在企业中部署一台防火墙已然成为常态。

如何能够保证网络不间断地传输成为网络发展中急需解决的问题!企业在关键的业务出口部署一台防火墙,所有的对外流量都要经过防火墙进行传输,一旦防火墙出现故障,那么企业将面临网络中断的问题,无论防火墙本身的性能有多好,功能有多么强大。

在这一刻,都无法挽回企业面临的损失。

所以在企业的出口部署两台防火墙产品,可以在增加企业安全的同时,保证业务传输基本不会中断,因为两台设备同时出现故障的概率非常小。

经过图中右边的部署,从拓补的角度来看,网络具有非常高的可靠性,但是从技术的角度来看,还需解决一些问题,正因为防火墙和路由器在工作原理上有着本质的区别,所以防火墙还需一些特殊的配置。

左图,内部网络可以通过R3→R1→R4到达外部网络,也可以通过R3→R2→R4到达,如果通过R3→R1→R4路径的cost(运行OSPF协议)比较小,那么默认情况,内部网络将通过R3→R1→R4到达外部网络,当R1设备损坏时,OSPF将自动收敛,R3将通过R2转发到达外部网络。

右图,R1、R2替换成两台防火墙,默认情况下,流量将通过FW1进行转发到达外部网络,此时在FW1记录着大量的用户流量对应的会话表项内容,当FW1损坏时,通过OSPF收敛,流量将引导FW2上,但是FW2上没有之前流量的会话表,之前传输会话的返回流量将无法通过FW2,而会话的后续流量需要重新经过安全策略的检查,并生成会话。

华为USG2200系列防火墙配置案例

华为USG2200系列防火墙配置案例display cur12:06:25 2012/06/06#sysname xagl_USG2200#firewall packet-filter default permit interzone local trust direction inboundfirewall packet-filter default permit interzone local trust direction outboundfirewall packet-filter default permit interzone local untrust direction inboundfirewall packet-filter default permit interzone local untrust direction outboundfirewall packet-filter default permit interzone local dmz direction inboundfirewall packet-filter default permit interzone local dmz direction outboundfirewall packet-filter default permit interzone local untrust1 direction inboundfirewall packet-filter default permit interzone local untrust1 direction outboundfirewall packet-filter default permit interzone trust untrust direction inboundfirewall packet-filter default permit interzone trust untrust direction outboundfirewall packet-filter default permit interzone trust dmz direction inboundfirewall packet-filter default permit interzone trust dmz direction outboundfirewall packet-filter default permit interzone trust untrust1 direction inboundfirewall packet-filter default permit interzone trust untrust1 direction outboundfirewall packet-filter default permit interzone dmz untrust direction inboundfirewall packet-filter default permit interzone dmz untrust direction outbound#nat address-group 0 124.114.156.211 124.114.156.212nat address-group 1 113.200.77.235 113.200.77.236#firewall ipv6 session link-state check#firewall session link-state check#firewall defend ip-sweep enablefirewall defend large-icmp enablefirewall defend syn-flood enablefirewall defend land enablefirewall defend ip-sweep max-rate 1000firewall defend ip-sweep blacklist-timeout 30firewall defend large-icmp max-length 3600firewall defend syn-flood interface Ethernet3/0/0 alert-rate 1000 max-rate 500000firewall defend syn-flood interface GigabitEthernet0/0/0 alert-rate 1000 max-rate 500000#web-manager enable#acl number 2001rule 1 permit source 192.168.2.100 0#interface Cellular0/1/0link-protocol ppp#interface Ethernet3/0/0description tu liantongip address 113.200.77.234 255.255.255.248#interface GigabitEthernet0/0/0description to dianxinip address 124.114.156.210 255.255.255.248#interface GigabitEthernet0/0/1description to wangkang's WANip address 192.168.1.3 255.255.255.0#interface NULL0#firewall zone localset priority 100#firewall zone trustset priority 85add interface GigabitEthernet0/0/1#firewall zone untrustset priority 5add interface GigabitEthernet0/0/0#firewall zone dmzset priority 50#firewall zone name untrust1set priority 6add interface Ethernet3/0/0#aaalocal-user admin password cipher ]MQ;4\]B+4Z,YWX*NZ55OA!!local-user admin service-type web terminallocal-user admin level 3authentication-scheme default#authorization-scheme default#accounting-scheme default#domain defaultdomain dot1x##nqa-jitter tag-version 1#ip route-static 0.0.0.0 0.0.0.0 124.114.156.209ip route-static 0.0.0.0 0.0.0.0 113.200.77.233 preference 70#snmp-agentsnmp-agent local-engineid 000007DB7F00000100006E55snmp-agent community read Usg2200 acl 2001snmp-agent sys-info version all#banner enable#user-interface con 0authentication-mode local user admin password simple mimashi1983#^^#user-interface tty 2authentication-mode nonemodem bothuser-interface vty 0 4user privilege level 3set authentication password cipher I$'4!VBZ8B;^2/\%98C4@A!!#slb#cwmp#right-manager server-group#nat-policy interzone trust untrust outbound policy 1action source-natpolicy source 192.168.10.0 0.0.0.255 address-group 0#nat-policy interzone trust untrust1 outbound policy 2action source-natpolicy source 192.168.100.0 0.0.0.255 policy source 192.168.200.0 0.0.0.255 policy source 192.168.1.0 0.0.0.255policy source 192.168.2.0 0.0.0.255policy source 192.168.3.0 0.0.0.255 address-group 1#return。

华为防火墙USG配置【范本模板】

内网:配置GigabitEthernet 0/0/1加入Trust区域[USG5300]firewall zone trust[USG5300-zone—untrust] add interface GigabitEthernet 0/0/1外网:配置GigabitEthernet 0/0/2加入Untrust区域[USG5300]firewall zone untrust[USG5300—zone—untrust] add interface GigabitEthernet 0/0/2DMZ:[USG5300]firewall zone dmz[USG5300—zone—untrust] add interface GigabitEthernet 0/0/3[USG5300-zone—untrust]quit1。

4.1 Trust和Untrust域间:允许内网用户访问公网policy 1:允许源地址为10.10.10。

0/24的网段的报文通过[USG5300]policy interzone trust untrust outbound[USG5300—policy—interzone-trust—untrust-outbound] policy 1[USG5300-policy-interzone-trust-untrust-outbound-1] policy source 10。

10。

10。

0 0。

0。

0.255[USG5300-policy-interzone-trust—untrust-outbound-1]action permit[USG5300—policy—interzone-trust-untrust—outbound-1] quit如果是允许所有的内网地址上公网可以用以下命令:[USG2100]firewall packet-filter default permit interzone trust untrust direction outbound //必须1.4。

华为防火墙USG配置

内网:配置GigabitEthernet 0/0/1 加入Trust 地区[USG5300] firewall zone trust[USG5300-zone-untrust] add interface GigabitEthernet 0/0/1外网:配置GigabitEthernet 0/0/2 加入Untrust 地区[USG5300] firewall zone untrust[USG5300-zone-untrust] add interface GigabitEthernet 0/0/2DMZ:[USG5300] firewall zone dmz[USG5300-zone-untrust] add interface GigabitEthernet 0/0/3[USG5300-zone-untrust] quitTrust 和Untrust 域间:同意内网用户接见公网policy 1:同意源地点为的网段的报文经过[USG5300] policy interzone trust untrust outbound[USG5300-policy-interzone -trust -untrust -outbound] policy 1[USG5300-policy-interzone -trust -untrust -outbound -1] policy source[USG5300-policy-interzone -trust -untrust -outbound -1] action permit[USG5300-policy-interzone -trust -untrust -outbound -1] quit假如是同意全部的内网地点上公网能够用以下命令:[USG2100]firewall packet -filter default permit interzone trust untrust direction outbound // 必须DMZ和Untrust 域间:从公网接见内部服务器policy 2:同意目的地点为,目的端口为21 的报文经过policy 3:同意目的地点为,目的端口为8080 的报文经过[USG5300] policy interzone untrust dmz inbound[USG5300-policy-interzone -dmz-untrust -inbound] policy 2[USG5300-policy-interzone -dmz-untrust -inbound -2] policy destination 0[USG5300-policy-interzone -dmz-untrust -inbound -2] policy service service -set ftp [USG5300-policy-interzone -dmz-untrust -inbound -2] action permit[USG5300-policy-interzone -dmz-untrust -inbound -2] quit[USG5300-policy-interzone -dmz-untrust -inbound] policy 3[USG5300-policy-interzone -dmz-untrust -inbound -3] policy destination 0[USG5300-policy-interzone -dmz-untrust -inbound -3] policy service service -set http [USG5300-policy-interzone -dmz-untrust -inbound -3] action permit[USG5300-policy-interzone -dmz-untrust -inbound -3] quit[USG5300-policy-interzone -dmz-untrust -inbound] quit配置内部服务器:<USG5300>system-view[USG5300] nat server protocol tcp global 8080 inside www[USG5300] nat server protocol tcp global ftp inside ftpNAT2、经过公网接口的方式创立Trust 地区和Untrust 地区之间的NAT 策略,确立进行NAT 变换的源地点范围网段,而且将其与外网接口GigabitEthernet 0/0/4 进行绑定。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

domain default

domain dot1x

#

#

nqa-jitter tag-version 1

#

ip route-static 0.0.0.0 0.0.0.0 124.114.156.209

ip route-static 0.0.0.0 0.0.0.0 113.200.77.233 preference 70

#

firewall ipv6 session link-state check

#

firewall session link-state check

#

firewall defend ip-sweep enable

firewall defend large-icmp enable

firewall defend syn-flood enable

policy source 192.168.3.0 0.0.0.255

address-group 1

#

return

<xagl_USG2200>

d

firewall packet-filter default permit interzone local untrust1 direction outbou

nd

firewall packet-filter default permit interzone trust untrust direction inbound

description tu liantong

ip address 113.200.77.234 255.255.255.248

#

interface GigabitEthernet0/0/0

description to dianxin

ip address 124.114.156.210 255.255.255.248

firewall defend syn-flood interface Ethernet3/0/0 alert-rate 1000 max-rate 5000

00

firewall defend syn-flood interface GigabitEthernet0/0/0 alert-rate 1000 max-ra

firewall packet-filter default permit interzone local trust direction outbound

firewall packet-filter default permit interzone local untrust direction inbound

#

user-interface con 0

authentication-mode local user admin password simple mimashi1983#^^#

user-interface tty 2

authentication-mode none

modem both

firewall packet-filter default permit interzone dmz untrust direction outbound

#

nat address-group 0 124.114.156.211 124.114.156.212

nat address-group 1 113.200.77.235 113.200.77.236

local-user admin service-type web terminal

local-user admin level 3

authentication-scheme default

#

authorization-scheme default

#

accounting-scheme default

#

firewall zone dmz

set priority 50

#

firewall zone name untrust1

set priority 6

add interface Ethernet3/0/0

#

aaa

local-user admin password cipher ]MQ;4\]B+4Z,YWX*NZ55OA!!

user-interface vty 0 4

user privilege level 3

set authentication password cipher I$'4!VBZ8B;^2/\%98C4@A!!

#

slb

#

cwmp

#

right-manager server-group

<xagl_USG2200>display cur

12:06:25 2012/06/06

#

sysname xagl_USG2200

#

firewall packet-filter default permit interzone local trust direction inbound

#

interface GigabitEthernet0/0/1

description to wangkang's WAN

ip address 192.168.1.3 255.255.255.0

#

interface NULL0

#

firewall zone local

set priority 100

firewall packet-filter default permit interzone trust dmz direction outbound

firewall packet-filter default permit interzone trust untrust1 direction inboun

firewall packet-filter default permit interzone local dmz direction outbound

firewall packet-filter default permit interzone local untrust1 direction inboun

firewall packet-filter default permit interzone trust untrust direction outboun

d

firewall packet-filter default permit interzone trust dmz direction inbound

#

firewall zone trust

set priority 85

add interface GigabitEthernet0/0/1

#

firewall zone untrust

set priority 5

add interface GigabitEthernet0/0/0

firewall packet-filter default permit interzone local untrust direction outboun

d

firewall packet-filter default permit interzone local dmz direction inbound

te 500000

#

web-manager enable

#

acl number 2001

rule 1 permit source 192.168.2.100 0

#

interface Cellular0/1/0

link-protocol ppp

#

interface Ethernet3/0/0

policy 2

action source-nat

policy source 192.168.100.0 0.0.0.255

policy source 192.168.200.0 0.0.0.255

policy source 192.168.1.0 0.0.0.255

policy source 192.168.2.0 0.0.0.255

#

nat-policy interzone trust untrust outbound

policy 1

action source-nat

policy source 192.18.10.0 0.0.0.255

address-group 0

#

nat-policy interzone trust untrust1 outbound

#

snmp-agent

snmp-agent local-engineid 000007DB7F00000100006E55

snmp-agent community read Usg2200 acl 2001

snmp-agent sys-info version all

#

banner enable

firewall defend land enable

firewall defend ip-sweep max-rate 1000

firewall defend ip-sweep blacklist-timeout 30

firewall defend large-icmp max-length 3600