华为防火墙web配置教程华为防火墙典型案例

h3c防火墙web配备实例教程

h3c防火墙web配备实例教程h3c防火墙web配备实例教程H3C的防火墙有必要把接口加到域里边去#配备接口Ethernet0/0/0参与防火墙Trust域。

[H3C]firewallzonetrust[H3C-zone-trust]addinterfaceEthernet0/0/0H3C防火墙的域(zone)区域(zone)是防火墙商品所引进的一个安全概念,是防火墙商品差异于路由器的首要特征。

一个安全区域包含一个或多个接口的组合,具有一个安全等级。

在设备内部,安全等级经过0~十0的数字来标明,数字越大标明安全等级越高。

V3路径:安全域不存在两个具有相同安全等级的区域。

中低端防火墙缺省有Trust、Untrust、DMZ、local4个安全域,一同还能够自界说12个区域。

V5路径:安全域能够容许两个相同安全等级的区域,缺省有Trust、Untrust、DMZ、local和Management5个安全域,一同能够自界说256个区域,而且只能在Web页面进行配备。

通常来讲,安全区域与各网络的有关遵从下面的准则:内部网络应安排在安全等级较高的区域、外部网络应安排在安全等级最低的区域。

详细来说,Trust所属接口用于联接用户要维护的网络;Untrust所属接口联接外部网络;DMZ区所属接口联接用户向外部供应效能的有些网络;从防火墙设备本身主张的联接便是从Local区域主张的联接。

相应的悉数对防火墙设备本身的拜访都归于向Local区域主张拜访联接。

防火墙作通常坐被捕络的间隔,其首要责任,是维护客户网络的机密性,确保客户网络的可用性。

一同,作为网络处理员,在确保了网络的安全和可用之余,还需求思考维护的便当性。

在往常网络运维中,网络处理员对防火墙操作最多的,莫过于安全战略,分外是运营商的网络。

防火墙后边触及的网络路径类型很多、战略杂乱,一同,跟着每个类型的效能路径的不断晋级及事务拓宽,需求一再的批改安全战略,这就对网络处理员提出了难题。

华为防火墙配置使用手册(自己写)[4]

![华为防火墙配置使用手册(自己写)[4]](https://img.taocdn.com/s3/m/2085ce1fcdbff121dd36a32d7375a417866fc10f.png)

华为防火墙配置使用手册(自己写)华为防火墙配置使用手册一、概述二、防火墙基本概念包过滤防火墙:它只根据数据包的源地址、目的地址、协议类型和端口号等信息进行过滤,不对数据包的内容进行分析。

它的优点是处理速度快,开消小,但是安全性较低,不能阻挠应用层的攻击。

状态检测防火墙:它在包过滤防火墙的基础上,增加了对数据包的连接状态的跟踪和记录,可以识别出非法的连接请求和数据包,并拒绝通过。

它的优点是安全性较高,可以阻挠一些常见的攻击,但是处理速度较慢,开消较大。

应用代理防火墙:它对数据包的内容进行深度分析,可以识别出不同的应用协议和服务,并根据应用层的规则进行过滤。

它的优点是安全性最高,可以阻挠复杂的攻击,但是处理速度最慢,开消最大。

访问控制:它可以根据源地址、目的地址、协议类型、端口号、应用类型等信息对网络流量进行分类和过滤,实现对内外网之间访问权限的控制和管理。

虚拟专网:它可以建立安全隧道,实现不同地域或者组织之间的数据加密传输,保证数据的机密性、完整性和可用性。

内容安全:它可以对网络流量中携带的内容进行检查和过滤,如、网页、文件等,并根据预定义的规则进行拦截或者放行。

用户认证:它可以对网络访问者进行身份验证,如用户名、密码、证书等,并根据不同的用户或者用户组分配不同的访问权限和策略。

流量管理:它可以对网络流量进行统计和监控,如流量量、流量速率、流量方向等,并根据预定义的规则进行限制或者优化。

日志审计:它可以记录并保存网络流量的相关信息,如源地址、目的地址、协议类型、端口号、应用类型、过滤结果等,并提供查询和分析的功能。

三、防火墙配置方法命令行界面:它是一种基于文本的配置方式,用户可以通过控制台或者远程终端访问防火墙,并输入相应的命令进行配置。

它的优点是灵便性高,可以实现细致的配置和管理,但是需要用户熟悉命令的语法和逻辑。

图形用户界面:它是一种基于图形的配置方式,用户可以通过浏览器或者客户端软件访问防火墙,并通过或者拖拽等操作进行配置。

华为路由器防火墙基本原理及典型配置讲解

or

ip route 0.0.0.0 0.0.0.0 202.112.0.63 ip route 192.168.0.0 255.255.255.0 172.16.16.1

Windows

route ADD 157.0.0.0 MASK 255.0.0.0 157.55.80.1

动态路由协议

路由协议也叫做动态选路协议,就是路由器 获得路由表的过程。 RIP IGRP EIGRP OSPF等等都是路由协议

关于NAT 更多……

RFC 1631: The IP Network Address Translator (NAT) RFC 1918: Address Allocation for Private Internets How nat works Cisco IPJ 2000 Volume 3 number 4

典型的NAT应用(1)

Cisco PIX

nameif ethernet0 outside security0 nameif ethernet1 inside security100 interface ethernet0 auto interface ethernet1 auto ip address outside 219.133.94.142 255.255.255.224 ip address inside 192.168.0.254 255.255.255.0

Dynamic NAT(续)

Dynamic NAT(续)

在上例中client 192.168.0.2和192.168.0.3分 别被转换为206.245.160.5和206.245.160.6 注意源地址发生了变化,而源端口并没有变 化。 需要注意的是在动态NAT的情况下,这种地 址映射的关系是会发生变化的

华为防火墙配置使用手册(自己写)[1]

![华为防火墙配置使用手册(自己写)[1]](https://img.taocdn.com/s3/m/1f828b87970590c69ec3d5bbfd0a79563c1ed4b8.png)

华为防火墙配置使用手册(自己写)[USGxxxx] interface GigabitEthernet 0/0/1 [USGxxxx-GigabitEthernet0/0/1] ip address 192.168.1.1 24 [USGxxxx-GigabitEthernet0/0/1] quit[USGxxxx] saveThe current configuration will be written to the device.Are you sure to continue? [Y/N]:YInfo: Please input the filename(*.cfg,*.zip)[vrpcfg.zip]:(To leave the existing filename unchanged, press the enter key):It will take several minutes to save configuration file, please wt......Configuration file had been saved successfullyNote: The configuration file will take effect after being activated网络 > 接口 > 物理接口 > 编辑 > 基本信息 >华为防火墙配置使用手册一、概述二、功能介绍防火墙功能:根据用户定义的安全策略,对进出网络的数据包进行允许或拒绝的动作,实现网络隔离和访问控制。

入侵防御功能:通过内置或外置的入侵防御系统(IPS),对网络流量进行深度分析,识别并阻断各种已知或未知的攻击行为,如端口扫描、拒绝服务、木马、漏洞利用等。

反病毒功能:通过内置或外置的反病毒引擎,对网络流量中的文件和进行扫描,检测并清除各种病毒、蠕虫、木马等恶意代码。

内容过滤功能:通过内置或外置的内容过滤引擎,对网络流量中的网页、、即时通信等应用层内容进行过滤,阻止不良或违规的信息传输,如色情、暴力、赌博等。

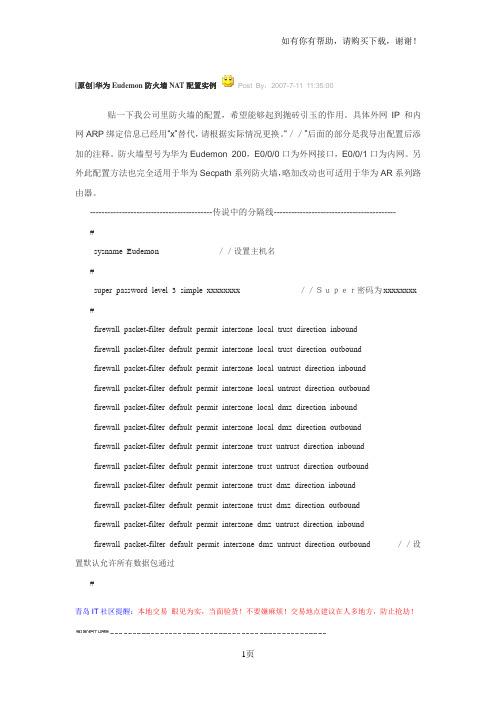

华为Eudemon防火墙NAT配置实例

[原创]华为Eudemon防火墙NAT配置实例Post By:2007-7-11 11:35:00贴一下我公司里防火墙的配置,希望能够起到抛砖引玉的作用。

具体外网IP和内网ARP绑定信息已经用“x”替代,请根据实际情况更换。

“//”后面的部分是我导出配置后添加的注释。

防火墙型号为华为Eudemon 200,E0/0/0口为外网接口,E0/0/1口为内网。

另外此配置方法也完全适用于华为Secpath系列防火墙,略加改动也可适用于华为AR系列路由器。

------------------------------------------传说中的分隔线------------------------------------------#sysname Eudemon//设置主机名#super password level 3 simple xxxxxxxx//Super密码为xxxxxxxx #firewall packet-filter default permit interzone local trust direction inboundfirewall packet-filter default permit interzone local trust direction outboundfirewall packet-filter default permit interzone local untrust direction inboundfirewall packet-filter default permit interzone local untrust direction outboundfirewall packet-filter default permit interzone local dmz direction inboundfirewall packet-filter default permit interzone local dmz direction outboundfirewall packet-filter default permit interzone trust untrust direction inboundfirewall packet-filter default permit interzone trust untrust direction outboundfirewall packet-filter default permit interzone trust dmz direction inboundfirewall packet-filter default permit interzone trust dmz direction outboundfirewall packet-filter default permit interzone dmz untrust direction inboundfirewall packet-filter default permit interzone dmz untrust direction outbound//设置默认允许所有数据包通过#青岛IT社区提醒:本地交易眼见为实,当面验货!不要嫌麻烦!交易地点建议在人多地方,防止抢劫!QQ:支持(0) 中立(0) 反对(0)wanghaoqd 小大 2楼个性首页| QQ| 信息| 搜索| 邮箱| 主页| 手机号码所在地查询|加好友发短信蛋白超人等级:退役版主帖子:206 7积分:185 威望:5精华:1 注册:2004-3-24Post By:2007-7-11 11:35:00nat address-group 1 //将ISP分配的公网IP加入地址池1nat server global insidenat server global insidenat server global insidenat server global insidenat server global inside //将几个公网IP地址映射到内部服务器nat alg enable ftpnat alg enable dnsnat alg enable icmpnat alg enable netbiosundo nat alg enable h323undo nat alg enable hwccundo nat alg enable ilsundo nat alg enable pptpundo nat alg enable qqundo nat alg enable msnundo nat alg enable user-defineundo nat alg enable rtspfirewall permit sub-ip#firewall statistic system enable#interface Aux0async mode flowlink-protocol ppp#interface Ethernet0/0/0ip address //设置外网端口IP地址,此处为网通分配的内部私有IP,#interface Ethernet0/0/1ip address //设置内网IP地址,采用#interface NULL0#acl number 2000rule 0 permit source //ACL 2000,目的是只允许rule 1 deny#acl number 3001rule 0 deny udp destination-port eq 445rule 1 deny udp destination-port eq netbios-nsrule 2 deny udp destination-port eq netbios-dgmrule 3 deny udp destination-port eq netbios-ssnrule 4 deny udp destination-port eq 1434rule 5 deny tcp destination-port eq 135rule 6 deny tcp destination-port eq 139rule 7 deny tcp destination-port eq 389rule 8 deny tcp destination-port eq 445rule 9 deny tcp destination-port eq 636rule 10 deny tcp destination-port eq 1025rule 11 deny tcp destination-port eq 1503rule 12 deny tcp destination-port eq 3268rule 13 deny tcp destination-port eq 3269rule 14 deny tcp destination-port eq 4444rule 15 deny tcp destination-port eq 5554rule 16 deny tcp destination-port eq 5800rule 17 deny tcp destination-port eq 5900rule 18 deny tcp destination-port eq 9996rule 19 deny tcp destination-port eq 6667//ACL 300 1,关闭常见蠕虫病毒使用的端口#firewall zone localset priority 100QQ:支持(0) 中立(0) 反对(0)wanghaoqd 小大 3楼个性首页| QQ| 信息| 搜索| 邮箱| 主页| 手机号码所在地查询|加好友发短信蛋白超人等级:退役版主帖子:206 7积分:185 威望:5精华:1 注册:2004-3-24Post By:2007-7-11 11:36:00#firewall zone trustset priority 85add interface Ethernet0/0/1//将E0/ 0/1口加入TRUST区#firewall zone untrustset priority 5add interface Ethernet0/0/0 //将E0/0/0口加入UN TRUST区#firewall zone dmzset priority 50#firewall interzone local trustpacket-filter 3001 inbound//在LO CAL到TRUST方向应用ACL 3001号#firewall interzone local untrustpacket-filter 3001 inbound//在LO CAL到UNTRUST方向应用ACL 3001号#firewall interzone local dmz#firewall interzone trust untrustnat outbound 2000 address-group 1 //在TRUST到U NTRUST的方向做NAT,使用2000号ACL#firewall interzone trust dmz#firewall interzone dmz untrust#aaalocal-user admin password cipher A^.5<+_KCH)./a!1$H@GYA!!//建立用户admin,密码为密文local-user admin level 3 //用户权限为3(最高级)authentication-scheme default#authorization-scheme default#accounting-scheme default#domain default##arp static xxxx-xxxx-xxxx//做IP和MAC地址绑定arp static xxxx-xxxx-xxxxarp static xxxx-xxxx-xxxxarp static xxxx-xxxx-xxxxarp static xxxx-xxxx-xxxxarp static xxxx-xxxx-xxxx…………………………//省略许多行......arp static 1111-1111-1111arp static 1111-1111-1111arp static 1111-1111-1111arp static 1111-1111-1111arp static 1111-1111-1111//把不使用的IP与不存在的#ip route-static //设置缺省路由,此处IP地址为网通内部IP,#snmp-agentsnmp-agent local-engineid 000007DB7F00000Dsnmp-agent community read xxxxxxsnmp-agent community write xxxxxxsnmp-agent sys-info version all//设置SNMP参数,以使用网管软件来监控#user-interface con 0user-interface aux 0user-interface vty 0 4authentication-mode aaa//设置VTY口的认证模式为AAA#returnQQ:支持(0) 中立(0) 反对(0) pladin123小大 4楼个性首页| 信息| 搜索| 邮箱| 主页| 手机号码所在地查询|加好友发短信等级:QDIT游民帖子:23 8积分:1309 威望:0 精华:0 注册:2007-3-30 16:0 4:00Post By:2007-7-23 13:12:00楼上的这种方法带宽方面的如何的呢?内网所有都用一个IP,那不是浪费了吗还有我们和美国视频会议的时候,会不会有影响。

华为防火墙实验文档

第一部分华为防火墙基本初始化LAB1 子接口初始化一、实验拓扑二、基本配置SW:[SW]vlan 2[SW-vlan2]description Untrust[SW-vlan2]vlan 3[SW-vlan3]description Trust[SW-vlan3]vlan 4[SW-vlan4]description DMZ[SW]int g0/0/9[SW-GigabitEthernet0/0/8]port link-type access[SW-GigabitEthernet0/0/8]port default vlan 3[SW-GigabitEthernet0/0/8]int g0/0/3[SW-GigabitEthernet0/0/3]port link-type access[SW-GigabitEthernet0/0/3]port default vlan 3[SW]int g0/0/9[SW-GigabitEthernet0/0/9]port link-type trunk[SW-GigabitEthernet0/0/9]port trunk allow-pass vlan 1 2 4 [SW]int g0/0/1[SW-GigabitEthernet0/0/1]port link-type access [SW-GigabitEthernet0/0/1]port default vlan 2[SW-GigabitEthernet0/0/1]int g0/0/2[SW-GigabitEthernet0/0/2]port link-type access[SW-GigabitEthernet0/0/2]port default vlan 4三、防火墙配置system-viewEnter system view, return user view with Ctrl+Z.[SRG][SRG]sysname HWFW[HWFW]int g0/0/0[HWFW-GigabitEthernet0/0/0]alias Trust ===配置接口描述[HWFW-GigabitEthernet0/0/0]ip add 192.168.1.10 24 [HWFW]int g0/0/1.2[HWFW-GigabitEthernet0/0/1.2]vlan-type dot1q 2 ====封装VLAN [HWFW-GigabitEthernet0/0/1.2]alias Untrust[HWFW-GigabitEthernet0/0/1.2]ip add 202.100.1.10 24[HWFW-GigabitEthernet0/0/1.2]interface GigabitEthernet0/0/1.4 [HWFW-GigabitEthernet0/0/1.4]alias DMZ[HWFW-GigabitEthernet0/0/1.4]vlan-type dot1q 4[HWFW-GigabitEthernet0/0/1.4]ip add 172.16.1.10 24测试:[HWFW]ping -c 2 192.168.1.119:26:33 2014/05/26PING 192.168.1.1: 56 data bytes, press CTRL_C to breakReply from 192.168.1.1: bytes=56 Sequence=1 ttl=255 time=80 msReply from 192.168.1.1: bytes=56 Sequence=2 ttl=255 time=580 ms [HWFW]ping -c 2 202.100.1.119:26:55 2014/05/26PING 202.100.1.1: 56 data bytes, press CTRL_C to breakRequest time outRequest time out[HWFW]ping -c 2 172.16.1.119:27:14 2014/05/26PING 172.16.1.1: 56 data bytes, press CTRL_C to breakRequest time outRequest time out为什么直连不通?因为默认不同zone之间流量是不允许访问的,可以通过以下命令查看:[HWFW]display current-configurationfirewall zone trustset priority 85add interface GigabitEthernet0/0/0为了测试,可以将防火墙其它两个两口放入相同的zone[HWFW] firewall zone trust[HWFW-zone-trust]add interface g0/0/1.2[HWFW-zone-trust]add interface GigabitEthernet0/0/1.4[HWFW]ping -c 2 202.100.1.119:32:39 2014/05/26PING 202.100.1.1: 56 data bytes, press CTRL_C to breakReply from 202.100.1.1: bytes=56 Sequence=1 ttl=255 time=70 ms Reply from 202.100.1.1: bytes=56 Sequence=2 ttl=255 time=700 ms --- 202.100.1.1 ping statistics ---2 packet(s) transmitted2 packet(s) received0.00% packet lossround-trip min/avg/max = 70/385/700 ms[HWFW]ping -c 2 172.16.1.119:32:45 2014/05/26PING 172.16.1.1: 56 data bytes, press CTRL_C to breakReply from 172.16.1.1: bytes=56 Sequence=1 ttl=255 time=70 ms Reply from 172.16.1.1: bytes=56 Sequence=2 ttl=255 time=560 ms --- 172.16.1.1 ping statistics ---2 packet(s) transmitted2 packet(s) received0.00% packet lossround-trip min/avg/max = 70/315/560 mssave ===保存配置19:37:09 2014/05/26The current configuration will be written to the device.Are you sure to continue?[Y/N]y2014-05-26 19:37:11 HWFW �M/4/SAVE(l): When deciding whether to save configuration to the device, the user chose Y.Do you want to synchronically save the configuration to the startupsaved-configuration file on peer device?[Y/N]:yNow saving the current configuration to the device..Info:The current configuration was saved to the device successfully.reset saved-configuration ?reset saved-configuration ====清空配置19:37:26 2014/05/26The action will delete the saved configuration in thedevice.The configuration will be erased to reconfigure.Are you sure?[Y/N]yNow clearing the configuration in the device.2014-05-26 19:37:28 HWFW �M/4/RST_CFG(l): When deciding whether to reset the saved configuration, the user chose Y.Error:The config file does not exist!LAB2:三接口初始化一、基本配置[SW]vlan batch 2 to 4port link-type accessport default vlan 2interface GigabitEthernet0/0/8port link-type accessport default vlan 2interface GigabitEthernet0/0/3port link-type accessport default vlan 3interface GigabitEthernet0/0/10port link-type accessport default vlan 3interface GigabitEthernet0/0/2port link-type accessport default vlan 4interface GigabitEthernet0/0/9port link-type accessport default vlan 4二、防火墙配置[HWFW]undo interface g0/0/1.2 ===删除子接口[HWFW]undo interface g0/0/1.4ip address 202.100.1.10 255.255.255.0interface GigabitEthernet0/0/1ip address 172.16.1.10 255.255.255.0interface GigabitEthernet0/0/2ip address 192.168.1.10 255.255.255.0测试:[HWFW]ping -c 1 202.100.1.120:01:23 2014/05/26PING 202.100.1.1: 56 data bytes, press CTRL_C to breakReply from 202.100.1.1: bytes=56 Sequence=1 ttl=255 time=950 ms [HWFW]ping -c 1 172.16.1.120:01:59 2014/05/26PING 172.16.1.1: 56 data bytes, press CTRL_C to breakReply from 172.16.1.1: bytes=56 Sequence=1 ttl=255 time=180 ms [HWFW]ping -c 1 192.168.1.120:02:27 2014/05/26PING 192.168.1.1: 56 data bytes, press CTRL_C to breakReply from 192.168.1.1: bytes=56 Sequence=1 ttl=255 time=780 ms安全区域概述:安全区域(Security Zone),或者简称为区域(Zone),是一个安全概念,大部分的安全策略都基于安全区域实施。

华为防火墙配置

防火墙配置:<SRG>dis current-configuration #显示当前配置[SRG]stp region-configuration #进入MST视图[SRG]active region-configuration #激活MST配置[SRG]interface GigabitEthernet 0/0/0 #进入GE0/0/0端口[SRG-GigabitEthernet0/0/0]alias GE0/GMT #别名GE0管理[SRG-GigabitEthernet0/0/0]ip add 192.168.100.1 255.255.255.0 #端口配置IP[SRG-GigabitEthernet0/0/0]dhcp select interface #客户端从接口地址池中通过dhcp自动获取IP地址[SRG-GigabitEthernet0/0/0]dhcp server gateway-list 192.168.100.1 #DHCP服务默认网关[SRG-GigabitEthernet0/0/0]dhcp server dns-list 8.8.8.8 #DNCP默认DNS[SRG-GigabitEthernet0/0/1]ip add 192.168.200.1 255.255.255.0 #配置端口IP[SRG-GigabitEthernet0/0/2]ip add 211.1.1.1 255.255.255.0 #配置公网IP[SRG]interface NULL0 #建立伪接口,进行包的分发。

当宝的目的和路由不匹配时候,则通过NULL0丢弃ps:如果通过默认路由进行分发的话就会形成环路[SRG]firewall zone untrust #进入防火墙不信任区域[SRG-zone-trust]add interface GigabitEthernet 0/0/2 #添加不信任区域端口[SRG]firewall zone trust #进入防火墙信任区域[SRG-zone-trust]add interface GigabitEthernet 0/0/0 #添加信任区域端口[SRG]firewall zone dmz #进入防火墙了隔离区域[SRG-zone-trust]add interface GigabitEthernet 0/0/1 #添加隔离区域端口[SRG]firewall zone name usr1 #添加区域[SRG-zone-usr1]set priority 86 #设置优先级[SRG-zone-usr1]add interface GigabitEthernet 0/0/8 #添加端口[SRG-zone-usr1]aaa #aaa认证协议[SRG-aaa]local-user admin password cipher 123456 #设置用户名和加密密码[SRG-aaa]local-user admin service-type web terminal telnet #允许三种登入方式[SRG-aaa]local-user admin level 15 #设置等级为15级[SRG-aaa]authentication-scheme default #验证方式默认及本地设备验证[SRG-aaa]authorization-scheme default #验证方式默认及本地设备验证[SRG-aaa]accounting-scheme default #验证方式默认及本地设备验证[SRG-aaa]domain default #域缺省[SRG]nqa-jitter tag-version 1[SRG]banner enable[SRG]user-interface con 0[SRG-ui-console0]authentication-mode aaa 允许登陆模式为aaa[SRG]user-interface vty 0 4[SRG-ui-vty0-4]uthentication-mode aaa[SRG-ui-vty0-4]protocol inbound all # 允许所有登陆协议[SRG]slb #负载均衡[SRG-slb]rserver 1 rip 192.168.200.201 weight 32 healthchk[SRG-slb]rserver 2 rip 192.168.200.202 weight 32 healthchk[SRG-slb]rserver 3 rip 192.168.200.203 weight 32 healthchk[SRG-slb]group g1[SRG-slb-group-g1]metric roundrobin #加权轮询算法分配连接[SRG-slb-group-g1]addrserver 1[SRG-slb-group-g1]addrserver 2[SRG-slb-group-g1] addrserver 3[SRG-slb] vserver ser1 vip 211.1.1.200 group g1[SRG]firewall packet-filter default permit interzone local trust direction inbound[SRG]firewall packet-filter default permit interzone local trust direction outbound #开启域间包过滤规则使得local和trust能ping通[SRG]firewall packet-filter default permit interzone local untrust direction inbound[SRG]firewall packet-filter default permit interzone local untrust direction outbound[SRG]firewall packet-filter default permit interzone local dmz direction inbound[SRG]firewall packet-filter default permit interzone local dmz direction outbound[SRG]firewall packet-filter default permit interzone dmz untrust direction outbound。

华为防火墙web配置教程华为防火墙典型案例

Firewall_B(分支1)

点到点 1.1.3.1 预共享密钥 Admin@123 IP地址

Firewall_C(分支

点到点 1.1.3.1 预共享密钥 Admin@123 IP地址

Example5:点到多点IPSec隧道(策略模板)

2

1

Step1 配置Firewall_A(

4 配置外网接口参数。

2

1

3

Step6 配置Firewall_B (分支1)

4

允许分支1中的 私网IP地址访问 总部的私网IP地 址。

5

允许总部 IP地址访 1的私网

6 允许总部的公网IP地址访问

7 允许Firewall_B自身访总

Example5:点到多点IPSec隧道(策略模板)

1 2

3

Step7 配置Firewall_B (分

登录Web配置界面

组网图

192.168.0.*GE0/0/0 192.168.0.1/24 网口

1 配置登录PC自动获取IP地址

缺省配置

管理接口

GE0/0/0

IP地址

192.168.0.1/24

用户名/密码 Firewall

admin/Admin@123

2 在浏览器中输入https://接口IP地址:port

向运营商获取。

Example2:通过PPPoE接入互联网

Ste

2 1

4 配置外网接口参数

Example2:通过PPPoE接入互联网

1 2

3

Step2 配置

4 配置内网接口GE1/0/2的 DHCP服务,使其为局域 内的PC分配IP地址

Example2:通过PPPoE接入互联网

华为H3C防火墙配置手册

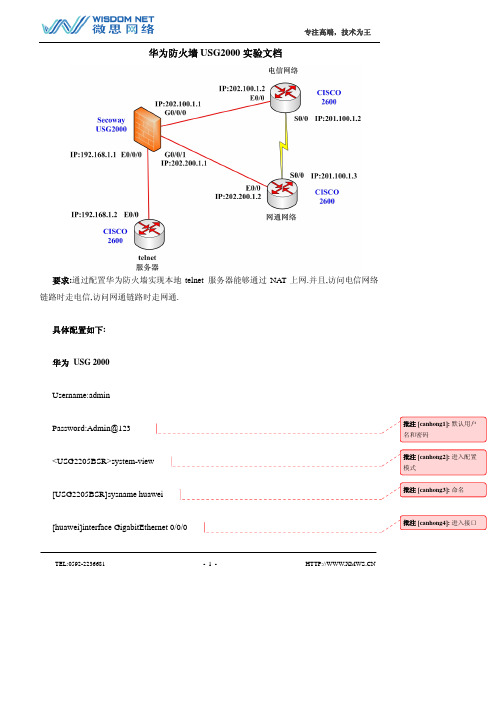

华为防火墙USG2000实验文档要求:通过配置华为防火墙实现本地telnet 服务器能够通过NAT上网.并且,访问电信网络链路时走电信,访问网通链路时走网通.具体配置如下:华为 USG 2000Username:admin[USG2205BSR]sysname[huawei]interface GigabitEthernet[huawei-GigabitEthernet0/0/0]ipaddress 202.100.1.1[huawei-GigabitEthernet0/0/0]undo[huawei]interface GigabitEthernet 0/0/1[huawei-GigabitEthernet0/0/1]description ###conn to yidong link###[huawei-GigabitEthernet0/0/1]ip address 202.200.1.1 255.255.255.0[huawei-GigabitEthernet0/0/1]undo shutdown[huawei-GigabitEthernet0/0/1]quit[huawei]interface Vlanif 1[huawei-Vlanif1]description ###conn to local###[huawei-Vlanif1]ip address 192.168.1.1 255.255.255.0[huawei-Vlanif1]undo shutdown[huawei-Vlanif1]quit[huawei-zone-trust]undo add interface GigabitEthernet 0/0/1[huawei-zone-trust]add interface Vlanif[huawei]firewall zone name[huawei-zone-dianxin]set priority 4[huawei-zone-dianxin]add interface GigabitEthernet 0/0/0[huawei-zone-dianxin]quit[huawei-zone-yidong]set priority 3[huawei-zone-yidong]add interface GigabitEthernet 0/0/1[huawei-zone-yidong]quit[huawei]acl number[huawei-acl-basic-2000]rule 10 permit source 192.168.1.0 0.0.0.255[huawei-acl-basic-2000]quit[huawei]firewall interzone trust[huawei-interzone-trust-dianxin]packet-filter 2000 outbound[huawei-interzone-trust-dianxin]nat outbound 2000 interface GigabitEthernet 0/0/0[huawei-interzone-trust-dianxin]quit[huawei-interzone-trust-yidong]nat outbound 2000 interface GigabitEthernet 0/0/1[huawei-interzone-trust-yidong]quit[huawei]user-interface vty 0 4[huawei-ui-vty0-4]authentication-mode password[huawei-ui-vty0-4]quit[huawei]ip route-static 0.0.0.0 0.0.0.0 202.100.1.2[huawei]ip route-static …… …… 202.200.1.2[huawei]ip route-static 222.160.0.0 255.252.0.0 202.200.1.2[huawei] firewall packet-filter default permit interzone local dianxin direction outbound[huawei] firewall packet-filter default permit interzone trust dianxin direction inbound[huawei] firewall packet-filter default permit interzone trust dianxin direction outbound[huawei] firewall packet-filter default permit interzone local yidong direction inbound[huawei] firewall packet-filter default permit interzone local yidong direction outbound[huawei] firewall packet-filter default permit interzone trust yidong direction inbound如图:电信网络、网通网络和telnet服务器配置 略!验证:内网192.168.1.2 分别PING 电信与网通.inside#ping 202.100.1.2Type escape sequence to abort.Sending 5, 100-byte ICMP Echos to 202.100.1.2, timeout is 2 seconds:Success rate is 100 percent (5/5), round-trip min/avg/max = 4/4/4 msinside#ping 202.200.1.2Type escape sequence to abort.Sending 5, 100-byte ICMP Echos to 202.200.1.2, timeout is 2 seconds:Current total sessions: 3icmp VPN: public -> public192.168.1.2:3[202.100.1.1:23088]-->202.100.1.2:3tcp VPN: public -> public 192.168.1.1:1024-->192.168.1.2:23icmp VPN: public -> public192.168.1.2:4[202.200.1.1:43288]-->202.200.1.2:4验证成功!!![huawei]display current-configuration 11:54:30 2010/11/06 #acl number 2000rule 10 permit source 192.168.1.0 0.0.0.255 #sysname huawei #super password level 3 cipher ^]S*H+DFHFSQ=^Q`MAF4<1!! #web-manager enable #info-center timestamp debugging date #firewall packet-filter default permit interzone local trust direction inbound firewall packet-filter default permit interzone local trust direction outbound firewall packet-filter default permit interzone local untrust direction inboundfirewall packet-filter default permit interzone local untrust direction outbound firewall packet-filter default permit interzone local dmz direction inbound firewall packet-filter default permit interzone local dmz direction outbound firewall packet-filter default permit interzone local vzone direction inbound firewall packet-filter default permit interzone local vzone direction outbound firewall packet-filter default permit interzone local dianxin direction inbound firewall packet-filter default permit interzone local dianxin direction outbound firewall packet-filter default permit interzone local yidong direction inbound firewall packet-filter default permit interzone local yidong direction outbound firewall packet-filter default permit interzone trust untrust direction inbound firewall packet-filter default permit interzone trust untrust direction outbound firewall packet-filter default permit interzone trust dmz direction inbound firewall packet-filter default permit interzone trust dmz direction outbound firewall packet-filter default permit interzone trust vzone direction inbound firewall packet-filter default permit interzone trust vzone direction outbound firewall packet-filter default permit interzone trust dianxin direction inbound firewall packet-filter default permit interzone trust dianxin direction outbound firewall packet-filter default permit interzone trust yidong direction inbound firewall packet-filter default permit interzone trust yidong direction outbound firewall packet-filter default permit interzone dmz untrust direction inbound firewall packet-filter default permit interzone dmz untrust direction outbound firewall packet-filter default permit interzone untrust vzone direction inbound firewall packet-filter default permit interzone untrust vzone direction outbound firewall packet-filter default permit interzone dmz vzone direction inbound firewall packet-filter default permit interzone dmz vzone direction outbound #dhcp enable#firewall statistic system enable#vlan 1#interface Cellular0/1/0link-protocol ppp#interface Vlanif1description ###conn to local###ip address 192.168.1.1 255.255.255.0 #interface Ethernet1/0/0port link-type access#interface Ethernet1/0/1port link-type access#interface Ethernet1/0/2port link-type access#interface Ethernet1/0/3port link-type access#interface Ethernet1/0/4port link-type access#interface GigabitEthernet0/0/0 description ###conn to dianxin link### ip address 202.100.1.1 255.255.255.0 #interface GigabitEthernet0/0/1 description ###conn to yidong link### ip address 202.200.1.1 255.255.255.0 #interface NULL0#firewall zone localset priority 100#firewall zone trustset priority 85add interface Vlanif1#firewall zone untrustset priority 5#firewall zone dmzset priority 50#firewall zone vzoneset priority 0#firewall zone name dianxinset priority 4add interface GigabitEthernet0/0/0#firewall zone name yidongset priority 3add interface GigabitEthernet0/0/1#firewall interzone trust dianxinpacket-filter 2000 outboundnat outbound 2000 interface GigabitEthernet0/0/0 #firewall interzone trust yidongpacket-filter 2000 outboundnat outbound 2000 interface GigabitEthernet0/0/1#aaalocal-user admin password cipher ]MQ;4\]B+4Z,YWX*NZ55OA!!local-user admin service-type web telnetlocal-user admin level 3authentication-scheme default#authorization-scheme default#accounting-scheme default#domain default##right-manager server-group#slb#ip route-static 0.0.0.0 0.0.0.0 202.100.1.2ip route-static 27.8.0.0 255.248.0.0 202.200.1.2ip route-static …… …… 202.200.1.2ip route-static 222.160.0.0 255.252.0.0 202.200.1.2#user-interface con 0user-interface tty 9authentication-mode nonemodem bothuser-interface vty 0 4user privilege level 3N专注高端,技术为王#return[huawei]N。

华为WAF5000系列Web应用防火墙技术白皮书

技术白皮书目录1 概述 (1)2 常见攻击手法 (2)2.1 下一代防火墙 (4)2.2 入侵防御系统 (4)3 WAF产品介绍 (5)3.1 纵深防御 (5)3.1.1 网络主机安全 (5)3.1.2 Web服务安全透明代理 (5)3.1.3 Web应用安全三大核心技术 (6)3.1.4 内容分析与响应检查 (8)3.2 快速应用交付 (8)3.2.1 TCP协议加速 (8)3.2.2 高速缓存 (8)3.3 安全监控与服务发现 (9)3.3.1 自动服务发现 (9)3.3.2 安全监控 (9)3.3.3 性能监控 (9)3.4 多种接口兼容 (10)3.4.1 SNMP接口 (10)3.4.2 Syslog接口 (10)3.4.3 邮件与短信告警接口 (10)3.4.4 WebService接口 (10)4 功能特点 (11)4.1 使网站更安全 (11)4.1.1 双模式安全引擎 (11)4.1.2 黑名单安全技术 (11)4.1.3 白名单安全技术 (11)4.1.4 IP信誉库 (12)4.1.5 区域访问控制 (12)4.1.6 智能防护 (12)ii4.1.7 CC精准防护 (12)4.1.8 虚拟补丁 (12)4.2 使访问更快速 (12)4.2.1 服务优先原则的高性能算法 (12)4.2.2 多种加速方案 (12)4.2.3 高速缓存 (12)4.3 使运维更简单 (13)4.3.1 服务自发现 (13)4.3.2 策略自学习建模 (13)4.3.3 策略规则在线更新 (13)4.3.4 支持PCI-DSS报表功能 (13)4.3.5 规则误判分析 (13)4.4 部署模式 (14)4.4.1 透明直连模式 (14)4.4.2 反向代理 (14)4.4.3 旁路监控 (15)4.4.4 HA双机模式—透明串接 (15)4.4.5 VRRP—反向代理 (17)华为WAF5000系列Web应用防火墙技术白皮书华为WAF5000系列Web应用防火墙技术白皮书关键词:WAF、SQL注入、XSS、CSRF摘要:本文详细介绍常见攻击手段、防御技术、华为WAF功能特点和部署模式。

华为防火墙配置使用手册(自己写)

华为防火墙配置使用手册(自己写)华为防火墙配置使用手册防火墙默认的管理接口为g0/0/0,默认的ip地址为/24,默认g0/0/0接口开启了dhcp server,默认用户名为admin,默认密码为Admin@123 一、配置案例拓扑图GE 0/0/1:/24 GE 0/0/2:/24 GE 0/0/3:/24 WWW服务器:/24 FTP服务器:/24 Telnet 配置配置VTY 的优先级为3,基于密码验证。

# 进入系统视图。

system-view # 进入用户界面视图[USG5300] user-interface vty 0 4 # 设置用户界面能够访问的命令级别为level 3 [USG5300-ui-vty0-4] user privilege level 3 配置Password验证# 配置验证方式为Password验证[USG5300-ui-vty0-4]authentication-mode password # 配置验证密码为lantian[USG5300-ui-vty0-4] set authentication password simple lantian ###最新版本的命令是authentication-mode password cipher huawei@123 配置空闲断开连接时间 # 设置超时为30分钟[USG5300-ui-vty0-4] idle-timeout 30 [USG5300] firewall packet-filter default permit interzone untrust local direction inbound //不加这个从公网不能telnet防火墙。

基于用户名和密码验证 user-interface vty 0 4 authentication-mode aaa aaa local-user admin password cipher ]MQ;4\\]B+4Z,YWX*NZ55OA!! local-user admin service-type telnet local-user admin level 3 firewall packet-filter default permit interzone untrust local direction inbound 如果不开放trust域到local域的缺省包过滤,那么从内网也不能telnet的防火墙,但是默认情况下已经开放了trust域到local 域的缺省包过滤。

华为防火墙配置命令大全,带案例,相当详细的!

华为防⽕墙配置命令⼤全,带案例,相当详细的!关于阿龙⼀个专注于计算机⽹络的⾮著名砖家,2016年拥有HCIE认证(数通⽅向),全球唯⼀编号:3558,分享计算机⽹络知识,让枯燥的技术知识变得更有趣,让⽂字动起来,让⽹络变得更简单。

信息爆炸的年代,过多⽆⽤的信息充斥着我们,学⽹络技术,关注⼀个号就够了,⼀起交流,共同进步。

防⽕墙(Firewall)也称防护墙,是由Check Point创⽴者Gil Shwed于1993年发明并引⼊国际互联⽹(US5606668(A)1993-12-15)防⽕墙是位于内部⽹和外部⽹之间的屏障,它按照系统管理员预先定义好的规则来控制数据包的进出。

防⽕墙是系统的第⼀道防线,其作⽤是防⽌⾮法⽤户的进⼊。

初始化防⽕墙初始化防⽕墙: 默认⽤户名为admin,默认的密码Admin@123,这⾥修改密码为along@163.Username:adminPassword:*****The password needs to be changed. Change now? [Y/N]: yPlease enter old password: Admin@123Please enter new password: Along@163Please confirm new password: Along@163<FW1> system-view // 进⼊系统视图[FW1] sysname FW1 // 给防⽕墙命名[FW1] undo info-center enable // 关闭⽇志弹出功能[FW1] quit<FW1> language-mode Chinese // 将提⽰修改为中⽂Change language mode, confirm? [Y/N] y提⽰:改变语⾔模式成功.开启Web管理界⾯: 默认防⽕墙console接⼝IP地址是192.168.0.1.<FW1> system-view[FW1] web-manager enable // 开启图形管理界⾯[FW1] interface GigabitEthernet 0/0/0[FW1-GigabitEthernet0/0/0] ip address 192.168.0.1 24 // 给接⼝配置IP地址[FW1-GigabitEthernet0/0/0] service-manage all permit // 放⾏该端⼝的请求[FW1-GigabitEthernet0/0/0] display this配置Console⼝登陆:<FW1> system-view // 进⼊系统视图[FW1] user-interface console 0 // 进⼊console0的⽤户配置接⼝[FW1-ui-console0] authentication-mode password // 使⽤密码验证模式[FW1-ui-console0] set authentication password cipher Admin1234 // 设置密码为Admin1234[FW1-ui-console0] quit // 退出⽤户配置接⼝配置telnet密码认证: 配置密码认证模式,此处配置密码为Admin@123.FW1> system-view[FW1] telnet server enable // 开启Telnet⽀持[FW1] interface GigabitEthernet 0/0/0 // 选择配置接⼝[FW1-GigabitEthernet0/0/0] service-manage telnet permit // 允许telnet[FW1-GigabitEthernet0/0/0] quit[FW1] user-interface vty 0 4 // 开启虚拟终端[FW1-ui-vty0-4] protocol inbound telnet // 允许telnet[FW1-ui-vty0-4] authentication-mode password // 设置为密码认证模式[FW1-ui-vty0-4] set authentication password cipher Admin@123 // 设置⽤户密码[USG6000V1] firewall zone trust // 选择安全区域[USG6000V1-zone-trust] add interface GE0/0/0 // 添加到安全区域配置telnet⽤户名密码认证:<FW1> system-view // 进⼊系统视图[FW1] interface GigabitEthernet 0/0/0 // 进⼊接⼝配置[FW1-GigabitEthernet0/0/0] ip address 192.168.0.1 24 // 配置接⼝IP[FW1-GigabitEthernet0/0/0] service-manage telnet permit // 允许telnet[FW1-GigabitEthernet0/0/0] service-manage ping permit // 允许ping[FW1-GigabitEthernet0/0/0] quit //退出[FW1] firewall zone trust // 进⼊trust安全域配置[FW1-zone-trust] add interface GigabitEthernet 0/0/0 // 把GE0/0/0加⼊到trust安全域[FW1-zone-trust] quit[FW1] telnet server enable // 启⽤telnet服务[FW1] user-interface vty 0 4 // 进⼊vty0-4的⽤户配置接⼝[FW1-ui-vty0-4] authentication-mode aaa // 使⽤AAA验证模式[FW1-ui-vty0-4] user privilege level 3 // 配置⽤户访问的命令级别为3[FW1-ui-vty0-4] protocol inbound telnet // 配置telnet[FW1-ui-vty0-4] quit // 退出⽤户配置接⼝[FW1] aaa // 进⼊AAA配置视图[FW1-aaa] manager-user lyshark // 创建⽤户vtyadmin[FW1-aaa-manager-user-lyshark] password cipher admin@123 // 配置⽤户密码[FW1-aaa-manager-user-lyshark] service-type telnet // 配置服务类型[FW1-aaa-manager-user-lyshark] quit // 退出[FW1-aaa] bind manager-user lyshark role system-admin // 绑定管理员⾓⾊[FW1-aaa] quit // 退出AAA视图常⽤查询命令: 查询防⽕墙的其他配置,常⽤的⼏个命令如下.[FW1] display ip interface brief // 查默认接⼝信息[FW1] display ip routing-table // 显⽰路由表[FW1] display zone // 显⽰防⽕墙区域[FW1] display firewall session table // 显⽰当前会话[FW1] display security-policy rule all // 显⽰安全策略配置到这⾥,我们就可以在浏览器中访问了,其访问地址是http://192.168.0.1防⽕墙基本配置初始化防⽕墙: 初始化配置,并设置好防⽕墙密码,此处⽤户名admin密码是along@123. Username:adminPassword:*****The password needs to be changed. Change now? [Y/N]: yPlease enter old password: Admin@123Please enter new password: Along@163Please confirm new password: Along@163<USG6000V1> system-view // 进⼊系统视图[USG6000V1] sysname FW1 // 给防⽕墙命名[FW1] undo info-center enable // 关闭⽇志弹出功能[FW1] quit<FW1> language-mode Chinese // 将提⽰修改为中⽂[FW1] web-manager enable // 开启图形管理界⾯[FW1] interface GigabitEthernet 0/0/0[FW1-GigabitEthernet0/0/0] service-manage all permit // 放⾏该端⼝的请求配置内⽹接⼝: 配置内⽹的接⼝信息,这⾥包括个GE 1/0/0 and GE 1/0/1这两个内⽹地址. <FW1> system-view[FW1] interface GigabitEthernet 1/0/0[FW1-GigabitEthernet1/0/0] ip address 192.168.1.1 255.255.255.0[FW1-GigabitEthernet1/0/0] undo shutdown[FW1-GigabitEthernet1/0/0] quit[FW1] interface GigabitEthernet 1/0/1[FW1-GigabitEthernet1/0/1] ip address 192.168.2.1 255.255.255.0[FW1-GigabitEthernet1/0/1] undo shutdown[FW1-GigabitEthernet1/0/1] quit# -------------------------------------------------------[FW1] firewall zone trust // 将前两个接⼝加⼊trust区域[FW1-zone-trust] add interface GigabitEthernet 1/0/0[FW1-zone-trust] add interface GigabitEthernet 1/0/1配置外⽹接⼝: 配置外⽹接⼝GE 1/0/2接⼝的IP地址,并将其加⼊到untrust区域中.[FW1] interface GigabitEthernet 1/0/2 // 选择外⽹接⼝[FW1-GigabitEthernet1/0/2] undo shutdown // 开启外⽹接⼝[FW1-GigabitEthernet1/0/2] ip address 10.10.10.10 255.255.255.0 // 配置IP地址[FW1-GigabitEthernet1/0/2] gateway 10.10.10.20 // 配置⽹关[FW1-GigabitEthernet1/0/2] undo service-manage enable[FW1-GigabitEthernet1/0/2] quit# -------------------------------------------------------[FW1] firewall zone untrust // 选择外⽹区域[FW1-zone-untrust] add interface GigabitEthernet 1/0/2 // 将接⼝加⼊到此区域配置安全策略: 配置防⽕墙安全策略,放⾏trust(内⽹)-->untrust(外⽹)的数据包.[FW1] security-policy // 配置安全策略[FW1-policy-security] rule name lyshark // 规则名称[FW1-policy-security-rule-lyshark] source-zone trust // 原安全区域(内部)[FW1-policy-security-rule-lyshark] destination-zone untrust // ⽬标安全区域(外部)[FW1-policy-security-rule-lyshark] source-address any // 原地址区域[FW1-policy-security-rule-lyshark] destination-address any // ⽬标地址区域[FW1-policy-security-rule-lyshark] service any // 放⾏所有服务[FW1-policy-security-rule-lyshark] action permit // 放⾏配置[FW1-policy-security-rule-lyshark] quit配置源NAT:配置原NAT地址转换,仅配置源地址访问内⽹ --> 公⽹的转换.[FW1] nat-policy // 配置NAT地址转换[FW1-policy-nat] rule name lyshark // 指定策略名称[FW1-policy-nat-rule-lyshark] egress-interface GigabitEthernet 1/0/2 // 外⽹接⼝IP[FW1-policy-nat-rule-lyshark] action source-nat easy-ip // 源地址转换[FW1-policy-nat-rule-lyshark] display this配置⽬标NAT: 外⽹访问10.10.10.10⾃动映射到内⽹的192.168.2.1这台主机上.[FW1] firewall zone untrust // 选择外⽹区域[FW1-zone-untrust] add interface GigabitEthernet 1/0/2 // 将接⼝加⼊到此区域# ----NAT规则---------------------------------------------------# 外⽹主机访问10.10.10.10主机⾃动映射到内部的192.168.2.2[FW1] firewall detect ftp[FW1] nat server lyshark global 10.10.10.10 inside 192.168.2.2 no-reverse# ----放⾏规则---------------------------------------------------[FW1] security-policy // 配置安全策略[FW1-policy-security] rule name untrs-trs // 规则名称[FW1-policy-security-rule-lyshark] source-zone untrust // 原安全区域(外部)[FW1-policy-security-rule-lyshark] destination-zone trust // ⽬标安全区域(内部)[FW1-policy-security-rule-lyshark] action permit // 放⾏配置[FW1-policy-security-rule-lyshark] quitNAT 地址转换配置内⽹区域: 分别配置防⽕墙内⽹接⼝GE1/0/0 and GE1/0/1设置IP地址,并加⼊指定区域内. <FW1>system-view[FW1]undo info-center enable# ----配置IP地址-----------------------------------------------[FW1] interface GigabitEthernet 1/0/0[FW1-GigabitEthernet1/0/0] ip address 192.168.1.1 24[FW1-GigabitEthernet1/0/0] quit[FW1] interface GigabitEthernet 1/0/1[FW1-GigabitEthernet1/0/1] ip address 192.168.2.1 24[FW1-GigabitEthernet1/0/1] quit# ----加⼊到指定区域--------------------------------------------[FW1] firewall zone trust[FW1-zone-trust] add interface GigabitEthernet 1/0/0[FW1] firewall zone dmz[FW1-zone-dmz] add interface GigabitEthernet 1/0/1配置外⽹区域: 然后配置外⽹地址,将Gig 1/0/2加⼊到untrust区域内.[FW1] interface GigabitEthernet 1/0/2[FW1-GigabitEthernet1/0/2] ip address 10.10.10.10 8[FW1] firewall zone untrust[FW1] firewall zone untrust[FW1-zone-dmz] add interface GigabitEthernet 1/0/2配置源NAT: 配置原NAT地址转换,仅配置源地址访问内⽹ --> 公⽹的转换.# ----配置源NAT转换---------------------------------------------[FW1] nat-policy // 配置NAT地址转换[FW1-policy-nat] rule name lyshark // 指定策略名称[FW1-policy-nat-rule-lyshark] egress-interface GigabitEthernet 1/0/2 // 外⽹接⼝IP[FW1-policy-nat-rule-lyshark] action source-nat easy-ip // 源地址转换[FW1-policy-nat-rule-lyshark] display this# ----放⾏相关安全策略------------------------------------------[FW1] security-policy[FW1-policy-security] rule name trust_untrust[FW1-policy-security-rule] source-zone trust[FW1-policy-security-rule] destination-zone untrust[FW1-policy-security-rule] action permit配置⽬标NAT: 外⽹访问10.10.10.10⾃动映射到内⽹的192.168.2.2这台主机上. # ----NAT规则---------------------------------------------------# 外⽹主机访问10.10.10.10主机⾃动映射到内部的192.168.2.2[FW1] firewall detect ftp[FW1]nat server lyshark global 10.10.10.10 inside 192.168.2.2 no-reverse# ----放⾏规则---------------------------------------------------[FW1] security-policy // 配置安全策略[FW1-policy-security] rule name untrs-DMZ // 规则名称[FW1-policy-security-rule-untrs-DMZ] source-zone untrust // 原安全区域(外部)[FW1-policy-security-rule-untrs-DMZ] destination-zone trust // ⽬标安全区域(内部)[FW1-policy-security-rule-untrs-DMZ] destination-address 192.168.2.2 24[FW1-policy-security-rule-untrs-DMZ] service any[FW1-policy-security-rule-untrs-DMZ] action permit // 放⾏配置[FW1-policy-security-rule-untrs-DMZ] quit配成交换机(透明模式)配置两台交换机: 分别配置两台交换机,并划分到相应的VLAN区域内.# ----配置LSW1交换机--------------------------------------------<Huawei> system-view[LSW1] vlan 10 // 创建VLAN10[LSW1] quit[LSW1] interface Ethernet 0/0/1 // 将该接⼝配置为trunk[LSW1-Ethernet0/0/1] port link-type trunk[LSW1-Ethernet0/0/1] port link-type trunk[LSW1-Ethernet0/0/1] port trunk allow-pass vlan 10 // 加⼊到vlan 10[LSW1-Ethernet0/0/1] quit[LSW1] port-group group-member Eth0/0/2 to Eth0/0/3[LSW1-port-group] port link-type access[LSW1-port-group] port default vlan 10[LSW1-port-group] quit# ----配置LSW2交换机--------------------------------------------<Huawei> system-view[LSW2] vlan 20[LSW1] quit[LSW2] interface Ethernet 0/0/1[LSW2-Ethernet0/0/1] port link-type trunk[LSW2-Ethernet0/0/1] port trunk allow-pass vlan 20[LSW2-Ethernet0/0/1] quit[LSW2] port-group group-member Eth0/0/2 to Eth0/0/3[LSW2-port-group] port link-type access[LSW2-port-group] port default vlan 20[LSW2-port-group] quit配置防⽕墙: 配置Gig1/0/0和Gig1/0/1接⼝为trunk模式,并分别配置好⽹关地址. [FW1] vlan 10[FW1-vlan10] quit[FW1] vlan 20[FW1-vlan20] quit# ----配置防⽕墙接⼝地址-----------------------------------------[FW1] interface GigabitEthernet 1/0/0[FW1-GigabitEthernet1/0/0] portswitch[FW1-GigabitEthernet1/0/0] port link-type trunk[FW1-GigabitEthernet1/0/0] port trunk allow-pass vlan 10[FW1] interface GigabitEthernet 1/0/1[FW1-GigabitEthernet1/0/1] portswitch[FW1-GigabitEthernet1/0/1] port link-type trunk[FW1-GigabitEthernet1/0/1] port trunk allow-pass vlan 20# ----分别给VLAN配置IP地址---------------------------------------[FW1]interface Vlanif 10[FW1-Vlanif10][FW1-Vlanif10]ip address 192.168.10.1 255.255.255.0[FW1-Vlanif10]alias vlan 10[FW1-Vlanif10]service-manage ping permit[FW1] interface Vlanif 20[FW1-Vlanif20][FW1-Vlanif20] ip address 192.168.20.1 255.255.255.0[FW1-Vlanif20] alias vlan 20[FW1-Vlanif20] service-manage ping permit添加防⽕墙区域: 将vlan10和vlan20添加到trust区域内.[FW1]firewall zone trust[FW1-zone-trust] add interface Vlanif 10[FW1-zone-trust] add interface Vlanif 20主备双机热备放⾏所有数据包(两台墙): 为了演⽰实验,需要⼿动放⾏数据包# ------------------------------------------------------------# 将默认防⽕墙规则,设置为允许所有[FW1] security-policy[FW1-policy-security] rule name anyall // 指定规则名称[FW1-policy-security-rule-anyall] source-zone any // 源地址允许所有[FW1-policy-security-rule-anyall] destination-zone any // ⽬标地址允许所有[FW1-policy-security-rule-anyall] action permit // 放⾏[FW1-policy-security-rule-anyall] quit[FW1-policy-security] quit# ------------------------------------------------------------# 将指定的接⼝加⼊到指定的区域内[FW1] firewall zone trust // 选择trust区域[FW1-zone-trust] add interface GigabitEthernet 1/0/0 // 添加内部的端⼝[FW1-zone-trust] quit[FW1] firewall zone untrust // 添加untru区域[FW1-zone-untrust] add interface GigabitEthernet 1/0/1 // 添加外部接⼝[FW1-zone-trust] quit配置IP地址(两台) :给防⽕墙的两个接⼝配置好IP地址.# ------------------------------------------------------------# 配置防⽕墙FW1[FW1] interface GigabitEthernet 1/0/0 // 选择内部接⼝[FW1-GigabitEthernet1/0/0] ip address 192.168.1.253 24 // 配置防⽕墙IP[FW1-GigabitEthernet1/0/0] service-manage ping permit // 开启接⼝ping[FW1-GigabitEthernet1/0/0] quit[FW1] interface GigabitEthernet1/0/1[FW1-GigabitEthernet1/0/1] ip address 10.10.10.20 8[FW1-GigabitEthernet1/0/1] service-manage ping permit[FW1-GigabitEthernet1/0/1] quit# ------------------------------------------------------------# 配置防⽕墙FW2[FW2] interface GigabitEthernet 1/0/0 // 选择内部接⼝[FW2-GigabitEthernet1/0/0] ip address 192.168.1.254 24 // 配置防⽕墙IP[FW2-GigabitEthernet1/0/0] service-manage ping permit // 开启接⼝ping[FW2-GigabitEthernet1/0/0] quit[FW2-GigabitEthernet1/0/0] quit[FW2] interface GigabitEthernet1/0/1[FW2-GigabitEthernet1/0/1] ip address 10.10.10.30 8[FW2-GigabitEthernet1/0/1] service-manage ping permit[FW2-GigabitEthernet1/0/1] quit开启源NAT地址:将内⽹数据映射到外⽹.# ------------------------------------------------------------# 配置防⽕墙FW1[FW1] nat-policy // 配置NAT地址转换[FW1-policy-nat] rule name tru_untr // 指定策略名称[FW1-policy-nat-rule-tru_untr] egress-interface GigabitEthernet 1/0/1 // 外⽹接⼝IP [FW1-policy-nat-rule-tru_untr] action source-nat easy-ip // 源地址转换[FW1-policy-nat-rule-tru_untr] display this# ------------------------------------------------------------# 配置防⽕墙FW2[FW2] nat-policy // 配置NAT地址转换[FW2-policy-nat] rule name tru_untr // 指定策略名称[FW2-policy-nat-rule-tru_untr] egress-interface GigabitEthernet 1/0/1 // 外⽹接⼝IP [FW2-policy-nat-rule-tru_untr] action source-nat easy-ip // 源地址转换[FW2-policy-nat-rule-tru_untr] display this开启VRRP⽀持(两台)# ------------------------------------------------------------# 配置防⽕墙FW1[FW1] interface GigabitEthernet 1/0/0 // 选择内部接⼝[FW1-GigabitEthernet1/0/0] vrrp vrid 1 virtual-ip 192.168.1.1 active // 配置虚拟接⼝为主[FW1-GigabitEthernet1/0/0] quit[FW1] interface GigabitEthernet 1/0/1 // 选择外部接⼝[FW1-GigabitEthernet1/0/1] vrrp vrid 2 virtual-ip 10.10.10.10 active[FW1-GigabitEthernet1/0/1] quit# ------------------------------------------------------------# 配置防⽕墙FW12[FW2] interface GigabitEthernet 1/0/0 // 选择内部接⼝[FW2-GigabitEthernet1/0/0] vrrp vrid 1 virtual-ip 192.168.1.1 standby // 配置虚拟接⼝为备[FW2-GigabitEthernet1/0/0] quit[FW2] interface GigabitEthernet 1/0/1[FW2-GigabitEthernet1/0/1] vrrp vrid 2 virtual-ip 10.10.10.10 standby[FW2-GigabitEthernet1/0/1] quitHRP配置(两台):# ------------------------------------------------------------# 配置防⽕墙FW1[FW1] hrp enableHRP_S[FW1] hrp interface GigabitEthernet 0/0/0 remote 172.16.1.2 // 指定接⼝和对端IP HRP_M[FW1] interface GigabitEthernet 0/0/0 // 选择虚拟接⼝HRP_M[FW1-GigabitEthernet0/0/0] ip address 172.16.1.1 24 // 配置本端IP地址# ------------------------------------------------------------# 配置防⽕墙FW2[FW2] hrp enableHRP_S[FW2] hrp standby-deviceHRP_S[FW2] hrp interface GigabitEthernet 0/0/0 remote 172.16.1.1HRP_S[FW2] interface GigabitEthernet 0/0/0HRP_S[FW2-GigabitEthernet0/0/0] ip address 172.16.1.2 24检查配置:注意1:默认处于 standby 状态的设备不允许配置安全策略,只允许在主设备配置安全策略,且安全策略会⾃动同步到备设备上⾯。

华为防火墙配置使用手册(自己写)[5]

![华为防火墙配置使用手册(自己写)[5]](https://img.taocdn.com/s3/m/b8c31f16ec630b1c59eef8c75fbfc77da2699732.png)

华为防火墙配置使用手册(自己写)一、网络拓扑一台华为USG6000E防火墙,作为网络边界设备,连接内网、外网和DMZ区域。

一台内网交换机,连接内网PC和防火墙的GE0/0/1接口。

一台外网路由器,连接Internet和防火墙的GE0/0/2接口。

一台DMZ交换机,连接DMZ区域的WWW服务器和FTP服务器,以及防火墙的GE0/0/3接口。

一台内网PC,IP地址为10.1.1.2/24,作为内网用户,需要通过防火墙访问Internet和DMZ区域的服务器。

一台WWW服务器,IP地址为192.168.1.10/24,作为DMZ区域的Web 服务提供者,需要对外提供HTTP服务。

一台FTP服务器,IP地址为192.168.1.20/24,作为DMZ区域的文件服务提供者,需要对外提供FTP服务。

Internet用户,需要通过防火墙访问DMZ区域的WWW服务器和FTP服务器。

图1 网络拓扑二、基本配置本节介绍如何进行防火墙的基本配置,包括初始化配置、登录方式、接口配置、安全区域配置等。

2.1 初始化配置防火墙出厂时,默认的管理接口为GE0/0/0,IP地址为192.168.1. 1/24,开启了DHCP服务。

默认的用户名为admin,密码为Admin123。

首次登录防火墙时,需要修改密码,并选择是否清除出厂配置。

步骤如下:将PC与防火墙的GE0/0/0接口用网线相连,并设置PC的IP地址为19 2.168.1.x/24(x不等于1)。

在PC上打开浏览器,并输入192.168.1.1访问防火墙的Web界面。

输入默认用户名admin和密码Admin123登录防火墙,并根据提示修改密码。

新密码必须包含大小写字母、数字和特殊字符,并且长度在8到32个字符之间。

选择是否清除出厂配置。

如果选择是,则会删除所有出厂配置,并重启防火墙;如果选择否,则会保留出厂配置,并进入Web主界面。

2.2 登录方式2.2.1 Web登录Web登录是通过浏览器访问防火墙的Web界面进行管理和配置的方式。

华为H3C防火墙配置手册

[huawei-acl-basic-2000]quit

专注高端,技术为王

[huawei]firewall interzone trust dianxin

[huawei-interzone-trust-dianxin]packet-filter 2000 outbound

[huawei-interzone-trust-dianxin]nat outbound 2000 interface GigabitEthernet 0/0/0

批注 [canhong22]: 配置包过 滤,允许 dianxin 、yidong 与 local 、trust 之间的入方向和 出方向。没有允许的话,则外 网无法 PING 通防火墙的出接 口。

验证: 内网 192.168.1.2 分别 PING 电信与网通. inside#ping 202.100.1.2 Type escape sequence to abort. Sending 5, 100-byte ICMP Echos to 202.100.1.2, timeout is 2 seconds: !!!!! Success rate is 100 percent (5/5), round-trip min/avg/max = 4/4/4 ms inside#ping 202.200.1.2 Type escape sequence to abort. Sending 5, 100-byte ICMP Echos to 202.200.1.2, timeout is 2 seconds: !!!!!

[huawei]firewall zone name Yidong [huawei-zone-yidong]set priority 3 [huawei-zone-yidong]add interface GigabitEthernet 0/0/1 [huawei-zone-yidong]quit [huawei]acl number 2000 [huawei-acl-basic-2000]rule 10 permit source 192.168.1.0 0.0.0.255

华为USG6630防火墙实施配置手册项目实操

HUAWEI USG6630安全设备<实施报告>目录1概述 (4)1.1.项目说明 (4)1.2.项目总体架构图 (4)1.3.项目实施内容 (5)2配置信息 (6)3配置手册 (6)3.1开始 (6)3.2系统设置 (8)3.2.1时钟设置 (9)3.2.2管理员设置 (9)3.2.3License注册及管理 (11)3.2.4特征库升级 (11)3.2.5系统更新 (13)3.3对象设置 (14)3.3.1地址设置 (14)3.3.2服务设置 (16)3.3.3应用设置 (16)3.3.4用户设置 (17)3.3.5时间设置 (19)3.4网络设置 (19)3.4.1配置接口 (19)3.4.2DNS配置 (23)3.4.3DHCP配置 (23)3.4.4路由配置 (24)3.5策略配置 (25)3.5.1安全策略配置 (25)3.5.2NAT策略 (28)3.6SSL VPN配置 (30)3.6.1SSL VPN创建实例 (31)3.6.2SSL VPN访问方式 (35)3.7映射内网服务器到公网 (38)4设备配置文档(本次实施所涉及)................................................. 错误!未定义书签。

4.1USG6630防火墙..................................................................... 错误!未定义书签。

4.2Cisco 6509交换机 .................................................................. 错误!未定义书签。

4.2.1交换 ............................................................................... 错误!未定义书签。

华为WAF5000系列Web应用防火墙 产品说明书

华为WAF5000系列Web应用防火墙网站作为商务贸易、客户交流、信息共享平台,承载着各类虚拟业务的运营,蕴含客户账号、交易记录等重要信息。

与此同时,由于攻击技术门槛低以及可带来的巨大商业利益,网站已成为各国黑客的主要攻击目标。

通常网络中会部署防火墙、IPS等安全产品,但是这类产品对于HTTP和HTTPS的Web应用层攻击往往无法察觉,不能起到理想的防护效果。

专门针对Web应用防护的WAF(Web Application Firewall)产品应运而生。

华为WAF专注于7层防护,采用最为先进的双引擎技术,用户行为异常检测引擎、透明代理检测引擎相结合的安全防护机制实现各类SQL注入、跨站、挂马、扫描器扫描、敏感信息泄露、盗链行为等攻击防护,并有效防护0day攻击,支持网页防篡改。

适用于PCI-DSS、等级保护、企业内控等规范中信息安全的合规建设。

同时,华为WAF支持Web应用加速,支持HA/Bypass部署配置以及维护。

此外,华为WAF支持透明模式、旁路监听模式、反向代理模式等部署模式,广泛适用于“金融、运营商、政府、公安、教育、能源、税务、工商、社保、卫生、电子商务”等涉及Web应用的各个行业。

产品图华为WAF5000系列Web应用防火墙包括四款硬件型号WAF5110、WAF5250、WAF5260和WAF5510,满足不同处理性能要求。

此外,还支持WAF5000-V系列软件形态WAF产品。

华为WAF5000系列Web应用防火墙华为WAF5000系列Web 应用防火墙黑白名单•通过安全白名单检测引擎快速识别正常访问业务流量并快速转发,提供网站最优访问体验。

•通过黑名单检测引擎实现HTTP 协议完整还原,对疑似攻击流量深入检测,从根源上避免绕过及穿透攻击。

•黑白名单双引擎架构协同工作,既能有效识别和阻断Web 攻击又不影响正常的Web 业务运营。

全面检测•多项专利技术保障识别能力,精确识别OWASP Top 10等各种Web 通用攻击。

华为USG6306防火墙配置技术总结

华为USG6306防火墙配置技术总结1.恢复出厂设置(1)先关闭防火墙电源开关(2)按住rest键,不要松开,打开防火墙电源开关,等待3秒左右,sys指示灯红\黄色交替闪烁时,松开rest键。

(3)等待防火墙自动恢复,大约需要10分钟时间。

2.配置网络接口(1)将PC电脑的ip地址设置为192.168.0.2,子网掩码为:255.255.255.0,默认网关为192.168.0.1。

(2)将网线一端连到MGMT网口,另一端连接到电脑上。

(3)在电脑上打开ie10以上版本的浏览器,访问https://192.168.0.1:8443 (4)在管理界面输入,用户名:admin密码:Admin@123进入管理界面。

(5)首次登录需要重置密码,输入旧密码和新密码,保存即可。

(6)首次登录Web界面之后,快速向导界面会自动弹出。

如果没有自动弹出,请选择“系统 > 快速向导”。

(7)在向导欢迎页面中,单击“下一步”。

(8)配置基本信息,包括设置主机名称和修改管理员密码,单击“下一步”。

(9)主机名称用于在网络中标识设备,在存在多台设备时非常有用。

(10)配置系统时间,单击“下一步”。

(11)选择接入互联网方式为“静态IP”,单击“下一步”。

(12)配置上网接口的IP地址以及运营商所提供的网关地址、DNS服务器地址,单击“下一步”。

(13)配置LAN接口的IP地址,单击“下一步”。

(14)开启局域网DHCP服务,并使用默认的IP地址范围。

该IP地址范围就是LAN接口所在网段。

单击“下一步”。

(15)核对配置信息无误后,勾选左下角的“下次登录不再显示”,单击“应用”。

(16)当看到操作成功提示后,说明初始化设置已经完成。

单击“完成”进入Web界面开始后续的配置。

华为防火墙web配置教程-华为防火墙典型案例PPT课件

11

Example2:通过PPPoE接入互联网

2 1

4 配置外网接口参数

-

Ste

12

Example2:通过PPPoE接入互联网

1 2

3

-

Step2 配置

4 配置内网接口GE1/0/2的 DHCP服务,使其为局域 内的PC分配IP地址

13

Example2:通过PPPoE接入互联网

2 1

1 配置登录PC自动获取IP地址

2 在浏览器中输入https://接口IP地址:port

3 输入用户名/

-

3

Example1:通过静态IP接入互联网

局域网内所有PC都部署在10.3.0.0/24网段,均通过DHCP动态获得IP地址。 企业从运营商处获取的固定IP地址为1.1.1.1/24。企业需利用防火墙接入互联网。

向运营商获取。

18

Example3:内外网用户同时通过公网IP访问FTP服务器

Ste

2 1

46配置外网接口 Nhomakorabea配

参数

参

-

19

Example3:内外网用户同时通过公网IP访问FTP服务器

2 1

3

4 配置允许内网用户访问 Internet的安全策略

Step2 配

5 配置允许Internet用户 内网FTP服务器的安

-

1

目录

登录Web配置界面

Example1:通过静态IP接入互联网

Example2:通过PPPoE接入互联网 Example3:内外网用户同时通过公网IP访问FTP服务器

Example4:点到点IPSec隧道

Example5:点到多点IPSec隧道(策略模板) Example6:客户端L2TP over IPSec接入(VPN Client/Windows/Mac OS/Android/iOS )

华为云 Web 应用防火墙(WAF) 1.2.1 API 参考文档说明书

Web应用防火墙(WAF) 1.2.1API参考文档版本01发布日期2023-03-30版权所有 © 华为云计算技术有限公司 2023。

保留一切权利。

非经本公司书面许可,任何单位和个人不得擅自摘抄、复制本文档内容的部分或全部,并不得以任何形式传播。

商标声明和其他华为商标均为华为技术有限公司的商标。

本文档提及的其他所有商标或注册商标,由各自的所有人拥有。

注意您购买的产品、服务或特性等应受华为云计算技术有限公司商业合同和条款的约束,本文档中描述的全部或部分产品、服务或特性可能不在您的购买或使用范围之内。

除非合同另有约定,华为云计算技术有限公司对本文档内容不做任何明示或暗示的声明或保证。

由于产品版本升级或其他原因,本文档内容会不定期进行更新。

除非另有约定,本文档仅作为使用指导,本文档中的所有陈述、信息和建议不构成任何明示或暗示的担保。

华为云计算技术有限公司地址:贵州省贵安新区黔中大道交兴功路华为云数据中心邮编:550029网址:https:///目录1 使用前必读 (1)1.1 概述 (1)1.2 调用说明 (1)1.3 终端节点 (1)1.4 基本概念 (1)2 API概览 (3)3 如何调用API (4)3.1 构造请求 (4)3.2 认证鉴权 (6)3.3 返回结果 (10)4 API (13)4.1 独享模式防护网站管理 (13)4.1.1 独享模式域名列表 (13)4.1.2 创建独享模式域名 (18)4.1.3 修改独享模式域名配置 (27)4.1.4 查看独享模式域名配置 (40)4.1.5 删除独享模式域名 (48)4.1.6 修改独享模式域名防护状态 (53)4.2 防护策略管理 (55)4.2.1 查询防护策略列表 (55)4.2.2 创建防护策略 (63)4.2.3 根据Id查询防护策略 (70)4.2.4 更新防护策略 (77)4.2.5 删除防护策略 (89)4.2.6 更新防护策略的域名 (96)4.3 策略规则管理 (103)4.3.1 修改单条规则的状态 (104)4.3.2 查询全局白名单(原误报屏蔽)规则列表 (107)4.3.3 创建全局白名单(原误报屏蔽)规则 (112)4.3.4 删除全局白名单(原误报屏蔽)防护规则 (119)4.3.5 查询黑白名单规则列表 (124)4.3.6 创建黑白名单规则 (127)4.3.7 更新黑白名单防护规则 (131)4.3.8 删除黑白名单防护规则 (135)4.3.9 查询隐私屏蔽防护规则 (138)4.3.10 创建隐私屏蔽防护规则 (142)4.3.11 更新隐私屏蔽防护规则 (146)4.3.12 删除隐私屏蔽防护规则 (150)4.3.13 查询地理位置访问控制规则列表 (153)4.3.14 创建地理位置控制规则 (156)4.3.15 更新地理位置控制防护规则 (161)4.3.16 删除地理位置控制防护规则 (164)4.3.17 查询防篡改规则列表 (168)4.3.18 创建防篡改规则 (171)4.3.19 删除防篡改防护规则 (174)4.3.20 查询引用表列表 (177)4.3.21 创建引用表 (180)4.3.22 修改引用表 (184)4.3.23 删除引用表 (188)4.4 证书管理 (190)4.4.1 查询证书列表 (191)4.4.2 创建证书 (194)4.4.3 查询证书 (198)4.4.4 修改证书 (202)4.4.5 删除证书 (205)4.4.6 绑定证书到域名 (208)4.5 防护事件管理 (211)4.5.1 查询攻击事件列表 (211)4.5.2 查询指定事件id的防护事件详情 (217)4.6 租户域名查询 (221)4.6.1 查询全部防护域名列表 (221)4.6.2 根据Id查询防护域名 (227)A 附录 (233)A.1 状态码 (233)A.2 错误码 (234)A.3 获取服务的endpoint信息 (239)1使用前必读1.1 概述Web应用防火墙(Web Application Firewall,WAF),通过对HTTP(S)请求进行检测,识别并阻断SQL注入、跨站脚本攻击、网页木马上传、命令/代码注入、文件包含、敏感文件访问、第三方应用漏洞攻击、CC攻击、恶意爬虫扫描、跨站请求伪造等攻击,保护Web服务安全稳定。

华为防火墙配置培训

访问控制列表101 作用在Ethernet0接口 在out方向有效 Ethernet0 Serial0

访问控制列表3 作用在Serial0接口上 在in方向上有效

6

基于时间段的包过滤

“特殊时间段内应用特殊的规则”

Internet

Rules of ACL

上班时间 (上午8:00 - 下午5:00) 只能访问特定的站点;其余 时间可以访问其他站点

192.168.1.2/24 Trust区域

SecPath

Untrust区域

在测试环境中,划分了最常用的三个安全区域: Untrust区域——用于连接外部网络; DMZ区域——放置对外服务器; Trust区域——用于连接内部安全网络。

10

防火墙基本配置

SecPath: Interface GigabitEthernet 0/0 ip address 192.168.3.1 255.255.255.0 Interface GigabitEthernet 0/1 ip address 192.168.1.1 255.255.255.0 Interface Ethernet 1/0 ip address 192.168.2.1 255.255.255.0

透明模式

当防火墙工作在透明模式下时,其所有接口都将工作在第二层,即不能为接口配置IP 地址。这样,用户若要对防火 墙进行Web 管理,需在透明模式下为防火墙配置一个系统IP 地址(System IP)。用户可以通过此地址对防火墙进行Web 管理。缺省情况下,防火墙工作在路由模式。 (1) 配置防火墙工作在透明模式。 [SecPath] firewall mode ? route Route mode transparent Transparent mode [SecPath] firewall mode transparent Set system ip address successfully. The GigabitEthernet0/0 has been in promiscuous operation mode ! The GigabitEthernet0/1 has been in promiscuous operation mode ! All the Interfaces's ips have been deleted. The mode is set successfully. 从以上显示的系统提示信息可以看出,防火墙已经工作在透明模式下,且所有接口上的IP 地址已经被删除。 (2) 为防火墙配置系统IP 地址。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

Example3:内外网用户同时通过公网IP访问FTP服务器

2 1

3

4 配置FTP服务器的私网地址 映射为公网地址1.1.1.2

Step5 配置服务器映射

Example3:内外网用户同时通过公网IP访问FTP服务器

1 3

2 4

Step6 配置NAT ALG功能

Example3:内外网用户同时通过公网IP访问FTP服务器

36

Example6:客户端L2TP over IPSec接入(VPN Client/Windows/Mac OS/Android/iOS ) 51

Example7:SSL VPN隧道接入(网络扩展)

116

Example8:基于用户的带宽管理

131

Example9:应用控制(限制P2P流量、禁用QQ)

6 允许Firewall_A的公网IP 地址访问Firewall_B自身。

7 允许Firewall_B自身访问 Firewall_A的公网IP地址。

Example4:点到点IPSec隧道

1 2

3

Step7 配置Firewall_B的路由

4

配置到网络A中私网IP地址的路由。此处 假设Firewall_B到Internet的下一跳IP地址 为1.1.5.2。

说明

向运营商获取。 向运营商获取。

Example1:通过静态IP接入互联网

2 1

4 配置外网接口 参数

Step1 配置接口

3 5

6 配置内网接口 参数

Example1:通过静态IP接入互联网

1 2

3

Step2 配置DHCP服务

4 配置内网接口GE1/0/2的 DHCP服务,使其为局域网 内的PC分配IP地址

局域网内所有PC都部署在10.3.0.0/24网段,均通过DHCP动态获得IP地址。 设备作为Client,通过PPPoE协议向Server(运营商设备)拨号后获得IP地址,实现 接入Internet。

项目

GigabitEthernet1/0/1

GigabitEthernet1/0/2 DNS服务器

Step5 结果验证

1 查看接口状态是否 为Up。

Example1:通过静态IP接入互联网

2、在内网PC上执行命令ipconfig /all,PC正确分配到IP地址和DNS地址。

Step5 结果验证

3、 局域网内PC能通过域名访问Internet。

Example2:通过PPPoE接入互联网

组网图

Step1 配置Firewall_A的接口

3 5 6 配置内网接口参数。

Example4:点到点IPSec隧道

2

1

3

4

允许网络A中的 私网IP地址访问 网络B中的私网 IP地址。

Step2 配置Firewall_A的安全策略

5 允许网络B中的 私网IP地址访问 网络A中的私网 IP地址。

6 允许Firewall_B的公网IP 地址访问Firewall_A自身。

Example3:内外网用户同时通过公网IP访问FTP服务器

2 1

3 4

Step3 创建NAT地址池

Example3:内外网用户同时通过公网IP访问FTP服务器

2

3

1

4

5

配置源NAT,实现内网用户 使用公网地址访问Internet

Step4 配置源NAT

6 配置源NAT,实现内网用户 使用公网地址访问FTP 服 务器

组网图

企业内网用户和FTP服务器均在同一网段10.3.0.0/24,且均放在Trust安全区域。 企业采用上行接入Internet(固定IP方式),IP地址向ISP申请获得。 内网用户和外网用户均通过公网地址1.1.1.2和端口2121访问FTP服务器,内网用户通 过公网地址1.1.1.1访问Internet。

1. 内网PC能访问Internet。 2. Internet上的用户可以通过公网地址1.1.1.2和端口2121访问FTP服务器。 3. 内网用户可以通过公网地址1.1.1.2和端口2121访问FTP服务器。

Step7 结果验证

Example4:点到点IPSec隧道

组网图

Firewall_A和Firewall_B分别是网络A和网络B的出口网关,Firewall_A和Firewall_B 采用固定IP地址接入Internet。在Firewall_A和Firewall_B之间建立IKE协商方式的 点到点IPSec隧道,使两个网络中的设备都可以主动发起连接。

2 1

3

Step3 配置安全策略

4

配置允许内网IP地 址访问外网

Example2:通过PPPoE接入互联网

3 1

2 4

Step4 新建源NAT

5 新建源NAT,实现 内网用户正常访问 Internet

Example2:通过PPPoE接入互联网

1、检查接口GigabitEthernet 1/0/1(上行链路)的连通性。

Step5 结果验证

1 查看接口状态是否 为Up,连接类型 是否为PPPoE

Example2:通过PPPoE接入互联网

2、在内网PC上执行命令ipconfig /all, PC正确分配到IP地址和DNS地址。

Step5 结果验证

3、 局域网内PC能通过域名访问Internet。

Example3:内外网用户同时通过公网IP访问FTP服务器

点到多点 不指定对端网关地址 预共享密钥 Admin@123 IP地址 接受任意对端ID

Firewall_B(分支1)

点到点 1.1.3.1 预共享密钥 Admin@123 IP地址 IP地址

Firewall_C(分支2)

点到点 1.1.3.1 预共享密钥 Admin@123 IP地址 IP地址

Example5:点到多点IPSec隧道(策略模板)

Example3:内外网用户同时通过公网IP访问FTP服务器

2 1

4 配置外网接口 参数

Step1 配置接口

3

5 6

配置内网接口 参数

Example3:内外网用户同时通过公网IP访问FTP服务器

2 1

3

4 配置允许内网用户访问 Internet的安全策略

Step2 配置安全策略

5 配置允许Internet用户访问 内网FTP服务器的安全策略

Example4:点到点IPSec隧道

3

2

1

4 先选择场景,然后 完成基本配置。

Step8 配置Firewall_B的IPSec

本例中安全提议参数全部 使用缺省值,如果您对参 数有明确要求,请修改, 并注意与Firewall_A上的配 置保持一致。

8 配置IPSec安全提议。

5 6 增加待加密的 数据流。

项目

场景 对端地址 认证方式 预共享密钥 本端ID 对端ID

Firewall_A

点到点 1.1.5.1 预共享密钥 Admin@123 IP地址 IP地址

Firewall_B

点到点 1.1.3.1 预共享密钥 Admin@123 IP地址 IP地址

Example4:点到点IPSec隧道

2

1

4 配置外网接口参数。

7 允许Firewall_A自身访问 Firewall_B的公网IP地址。

Example4:点到点IPSec隧道

1 2

3

Step3 配置Firewall_A的路由

4 配置到网络B中私网IP地址的路由。此处 假设Firewall_A到Internet的下一跳IP地址 为1.1.3.2。

ExamplΒιβλιοθήκη 4:点到点IPSec隧道文档版本 V4.0 发布日期 2016-01-20

目录

登录Web配置界面

3

Example1:通过静态IP接入互联网

4

Example2:通过PPPoE接入互联网

11

Example3:内外网用户同时通过公网IP访问FTP服务器

18

Example4:点到点IPSec隧道

26

Example5:点到多点IPSec隧道(策略模板)

2

1

4 配置外网接口参数。

Step1 配置Firewall_A(总部)的接口

3 5 6 配置内网接口参数。

Example5:点到多点IPSec隧道(策略模板)

2

1

3

Step2 配置Firewall_A (总部)的安全策略

4

允许总部的私网

IP地址访问分支 1和分支2的私网 IP地址。

配置完成后如果IPSec隧 道没有成功建立,请单

击“诊断”查看错误原 因和解决办法。

Firewall_B的IPSec策略列表和IPSec隧道监控信息

Example5:点到多点IPSec隧道(策略模板)

组网图

Firewall_A是总部的出口网关,Firewall_B和Firewall_C 分别是分支机构1和分支机构2的出口网关, Firewall_A采用固定IP地址接入Internet,Firewall_B和 Firewall_C采用动态获取到的IP地址接入Internet。

3 输入用户名/密码

6~8

10及以上

Example1:通过静态IP接入互联网

组网图

局域网内所有PC都部署在10.3.0.0/24网段,均通过DHCP动态获得IP地址。 企业从运营商处获取的固定IP地址为1.1.1.1/24。企业需利用防火墙接入互联网。

项目

DNS服务器 网关地址

数据

1.2.2.2/24 1.1.1.254/24

Example2:通过PPPoE接入互联网

2 1

4 配置外网接口参数

Step1 配置接口